Szanowni Państwo!

Każda osoba otrzyma zestaw składający się z 5 pytań.

•

Pytanie nr 1 – analiza uprawnień NTFS

(2 punkty)

•

Pytanie nr 2 – losowe pytanie z puli 100

(1 punkt)

•

Pytanie nr 3 – losowe pytanie z puli 200

(2 punkty)

•

Pytanie nr 4 – losowe pytanie z puli 300

(3 punkty)

•

Pytanie nr 5 – losowe pytanie z puli 400

(4 punkty)

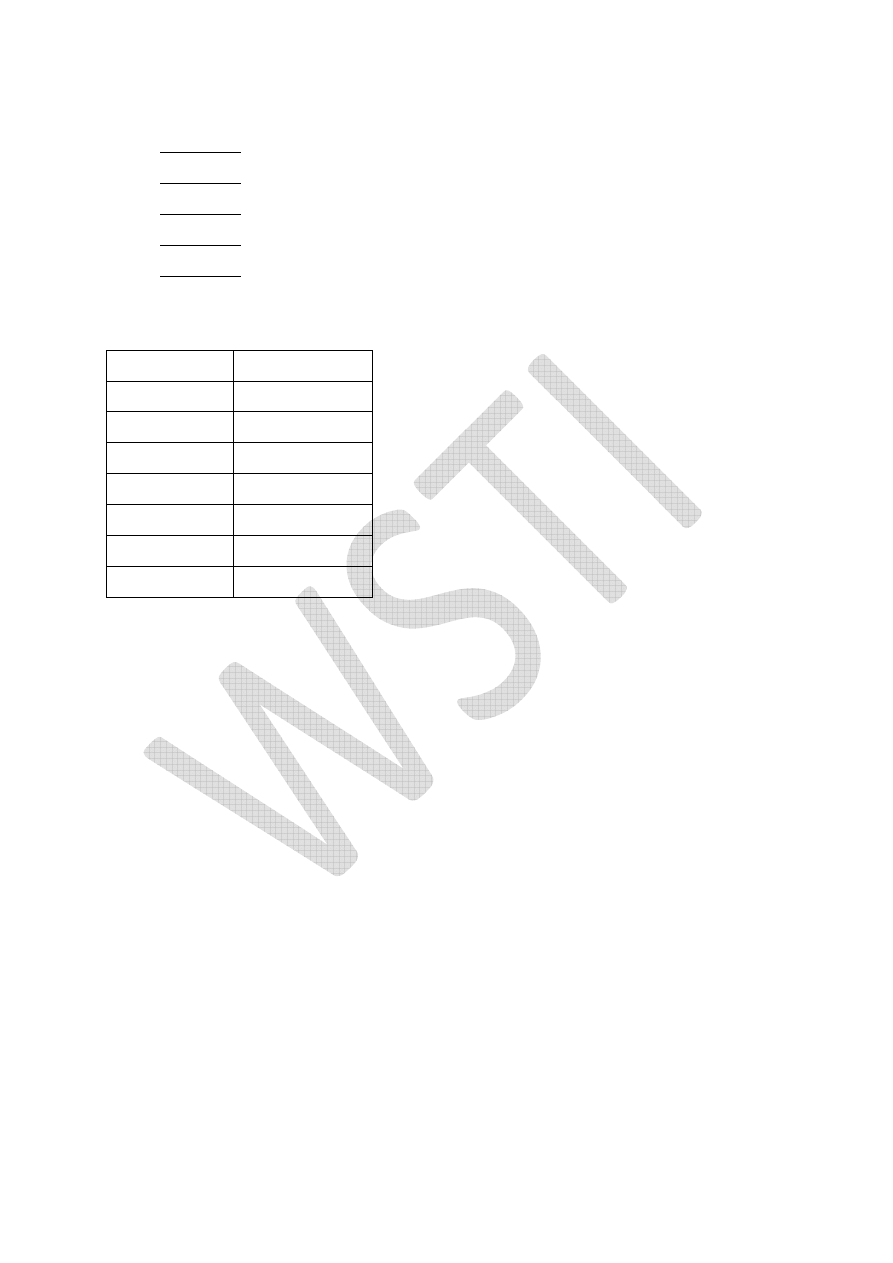

Punktacja

O

CENA

L

ICZBA PUNKTÓW

6,0

12

5,5

11

5,0

10

4,5

9

4,0

8

3,5

7

3,0

6

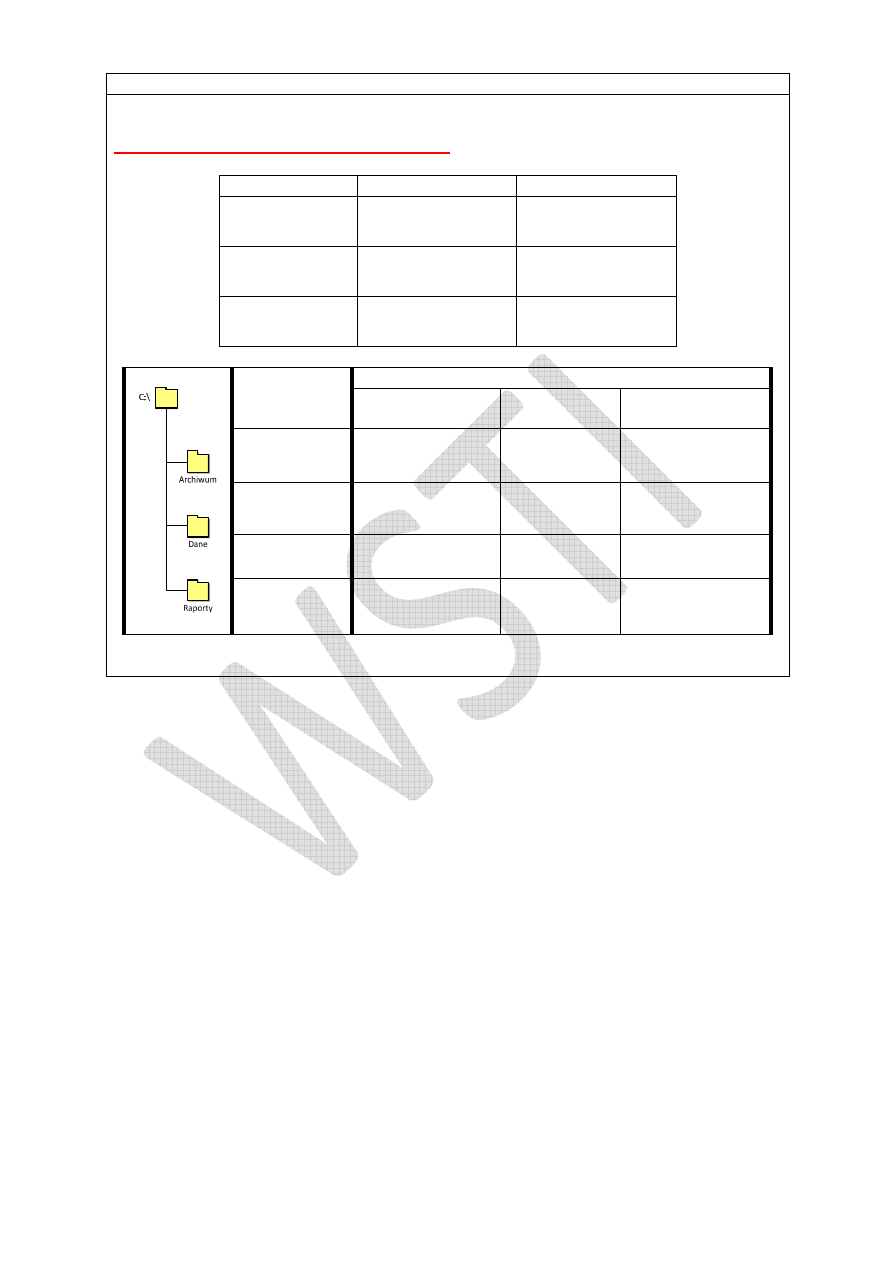

A

NALIZA UPRAWNIEŃ

NTFS

Proszę wyznaczyć uprawnienia efektywne dla użytkownika Jan Kowalski do katalogów Archiwum,

Dane oraz Raporty na podstawie poniższych informacji:

Uwaga: przedstawione informacje są przykładowe

Nazwa obiektu

Rodzaj obiektu

Członkowie

Jan Kowalski

Użytkownik

nie dotyczy

Grupa IT

Grupa zabezpieczeń

Jan Kowalski

Grupa HR

Grupa dystrybucyjna

Jan Kowalski

Obiekt

systemu

plików

Uprawnienia jawne

Jan Kowalski

Grupa IT

Grupa HR

C:\

uprawnienia

domyślne NTFS

-

-

Archiwum

-

Read (Allow)

-

Dane

Write (Deny)

Modify (Allow)

-

Raporty

-

Full Control

(Allow)

-

A

PPLICATION

L

OCKER

100 Proszę omówić aspekty konfiguracji Application Locker w środowisku domenowym.

200

Jaka usługa odpowiada za działanie Application Locker i w jakim stanie uruchamiania jest

domyślnie skonfigurowana?

300

Proszę przedstawić dowolną metodę centralnego konfigurowania stanu usług systemowych w

środowisku Windows Server 2008 R2.

400

Jakiego rodzaju reguły powinny być skonfigurowane aby zapewnić pełny dostęp do katalogu

Program Files dla członków wszystkich grup zabezpieczeń, które są w zakresie

funkcjonowania Domain Local?

A

CTIVE

D

IRECTORY

R

ECYCLE

B

IN

100 Proszę przedstawić przeznaczenie mechanizmu Active Directory Recycle Bin.

200

Proszę przedstawić wymagania dotyczące konfiguracji Active Directory Recycle Bin w

środowisku Windows Server 2008 R2.

300 W jakiej lokalizacji przechowywane są skasowane obiekty usługi AD DS?

400

Proszę wskazać rozwiązanie, które umożliwi wyświetlanie skasowanych obiektów zarówno w

środowisku graficznym jak i tekstowym.

O

FFLINE

D

OMAIN

J

OIN

100

Proszę omówić sposoby dodawania komputerów do domeny w środowisku jednolitym

Windows Server 2008 R2.

200

Proszę omówić minimalne wymagania i proces dodawania komputerów do domeny w ramach

Offline Domain Join.

300 W jakich warunkach nie można zastosować Offline Domain Join?

400

Proszę przestawić rozwiązanie, które umożliwi zdalne dodawanie komputerów do domeny w

środowisku o poziomie funkcjonalności domeny Windows Server 2003 i stacjach z Windows

XP/Vista/7.

S

TARTER

GPO

100 Proszę omówić przeznaczenie rozwiązania Starter GPO.

200 Które ustawienia GPO nie mogę być konfigurowane w ramach Starter GPO?

300

Proszę omówić znaczenie poziomów Enterprise Client (EC) i Specialized Security – Limited

Functionality (SSLF) w konfiguracji Starter GPO.

400

Proszę omówić sposób zapewnienia jednolitej konfiguracji w ramach ustawień zabezpieczeń

dla grupy pięciu kontrolerów domeny w środowisku Windows Server 2008 R2.

GPO

P

REFERENCES

100 Proszę omówić przeznaczenie GPO Preferences.

200

Proszę omówić różnice między preferencjami GPO a zasadami grupowymi oraz przedstawić

dowolny przykład wykorzystania preferencji GPO.

300

Proszę przedstawić systemy klienckie i serwerowe Microsoft, dla których preferencje GPO

mają zastosowanie? W jaki sposób można zarządzać preferencjami zdalnie?

400

Proszę przedstawić rozwiązanie, które zapewni jednolitą konfigurację lokalnej bazy

użytkowników z wykorzystaniem preferencji GPO.

D

OSTĘP DO ZASOBÓW

100

Proszę omówić trzy metody mapowania zasobów w środowisku Windows. W jaki sposób

możemy uzyskać informację o zasobach ukrytych? Ile wynoszą limity równoczesnych połączeń

do zasobów w Windows Server 2008 R2 i Windows 7?

200

Proszę omówić uprawnienia NTFS oraz uprawnienia do zasobów sieciowych. Jakie występują

między tymi uprawnieniami zależności?

300

Proszę wskazać na ideę wykorzystania uprawnień zezwalających oraz odmawiających. W

jakim przypadku uprawnienia zezwalające maja wyższy priorytet nad uprawnieniami

odmawiającymi?

400 Proszę omówić zasady działania i konfiguracji polityk kontroli dla systemu plików NTFS.

T

ERMINOLOGIA

100

Proszę omówić następujące pojęcia:

User Principal Name (UPN), Distinguished Name (DN), Universal Naming Convention (UNC)

200

Proszę omówić następujące pojęcia:

User Account Control (UAC), Fully Qualified Domain Name (FQDN), Group Policy Object (GPO)

300

Proszę omówić następujące pojęcia:

Global Catalog (GC), Access Control List (ACL), sufiks DNS

400

Proszę omówić następujące pojęcia:

multimaster replication, System Access Control List (SACL), Flexible Single Master Operations

(FSMO),

G

ROUP

P

OLICY

O

BJECT

100

Proszę omówić budowę Group Policy Object w środowisku grupy roboczej Windows 7 oraz

domeny Windows Server 2008 R2.

200

Proszę omówić oraz przedstawić przykłady zastosowania dla rozwiązań Security Filtering

i Delegation w ramach ustawień GPO.

300

Proszę przedstawić kolejność stosowania zasad w środowisku AD DS. Jakie jest przeznaczenie

mechanizmów Enforced oraz Loopback Processing?

400

Proszę przedstawić miejsce przechowywania GPO oraz wskazać rozwiązanie pozwalające na

centralizację szablonów administracyjnych. Z jakimi wymaganiami wiąże się takie

rozwiązanie?

W

INDOWS

PE

100 Proszę omówić przeznaczenie środowiska Windows PE.

200 Proszę przedstawić metody dostępu do środowiska Windows PE.

300 W jakim formacie może być dostarczane środowisko Windows PE?

400

Proszę wskazać dowolną usługę i omówić jej wymagania, która może stanowić bazę

transportową dla Windows PE.

W

INDOWS

D

EPLOYMENT

S

ERVICES

100 Proszę omówić przeznaczenie usługi Windows Deployment Services.

200

Proszę omówić rodzaje obrazów, które mogą być przechowywane w ramach Windows

Deployment Services. Który rodzaj obrazów wymaga konfiguracji grup?

300

W jakim formacie mogą być przechowywane w usłudze WDS obrazy przy założeniu, że

poziomem funkcjonalności domeny jest Windows Server 2003?

400

Proszę omówić sposoby wykrywania klientów usługi WDS oraz metody zabezpieczania przed

dołączaniem się do obrazów startowych przechowywanych w WDS.

Wyszukiwarka

Podobne podstrony:

Administrowanie sieciami komputerowymi pytania

met, Studia, metody obliczeniowe, Metody Komputerowe, pytania na zaliczenie

Pytania na zaliczenie ćw z prawa adm sz, Prawo administracyjne szczegółowe

Pytania na zaliczenie

Pytania na zaliczenie z geografii

Pytania na zaliczenie

Pytania na zaliczenie pp- ratownictwo, podstawy pielęgniarstwa

Systemy dialogowe pytania na zaliczenie2010 OPRACOWANE

Administrowanie sieciami komputerowymi sieci

Pytania na zaliczenie

Pytania na zaliczenie

pytania na zaliczenie, ZiIP Politechnika Poznańska, Zastosowanie Materiałów Konstrukcyjnych - BULA

anestezjologia ZESTAW 11, OPIEKA PALIATYWNA - pytania na zaliczenie pisemne

Pytania na zaliczenie Podstaw Technik Wytwarzania , Pytania na zaliczenie Podstaw Technik Wytwarzani

Socjologia2, Pytania na zaliczenie z socjologii 2012

Administrowanie sieciami komputerowymi, ADMINISTROWANIE SIECIAMI - opracowanie

Pytania na zaliczenie

więcej podobnych podstron