Zarządzanie kontami

użytkowników i grup

Lokalne Sieci Komputerowe 1

Plan wykładu

• pliki systemowe „/etc/passwd”, „/etc/shadow”

i „/etc/group”,

• zarządzanie kontami użytkowników (useradd,

usermod, userdel, passwd),

• zarządzanie grupami użytkowników (groupadd,

groupmod, groupdel),

• zarządzanie skryptami profilowymi,

• wykorzystanie udziałów dyskowych.

Użytkownik

• Jest to dowolny byt, który może wykonywać

programy lub być właścicielem plików.

• Użytkownikami mogą być inne systemy

komputerowe, demony, grupy osób

wypełniających podobne funkcje.

• Użytkownicy, którzy istnieją tylko po to, aby być

właścicielami plików, czy uruchamiać procesy na

potrzeby danego podsystemu to tzw.

pseudoużytkownicy.

• Zazwyczaj użytkownik to osoba, która może

rozpocząć sesję, edytować pliki, uruchamiać

programy, etc.

Użytkownik

• Każdy użytkownik posiada identyfikującą go

nazwę użytkownika (login name) i jednoznaczny

numer identyfikacyjny użytkownika (UID – User

ID) wykorzystywany przez system do

identyfikacji użytkownika.

• Każdy użytkownik może być przypisany do jednej

lub kilku grup.

• Grupa stanowi zbiór użytkowników, którzy

wykonują podobne zadania.

• Każda grupa posiada numer identyfikacyjny

grupy (GID – Group ID), który służy systemowi

do identyfikacji grupy.

Pliki systemowe

• Informacje o kontach użytkowników przechowywane

są w pliku tekstowym „/etc/passwd”.

• Plik „/etc/group” wymienia wszystkie zdefiniowane

w systemie grupy.

• Oba te pliki są ogólnie dostępne; wszyscy użytkownicy

mogą je czytać, jednak tylko superużytkownik może je

modyfikować.

• Taki ogólnie dostępny plik haseł może stanowić znaczące

zagrożenie dla bezpieczeństwa systemu, dlatego też

często informacje o hasłach przenoszone są do pliku

„/etc/shadow”, do którego ma dostęp jedynie root.

/etc/passwd

• Jest główną systemową listą z informacjami o kontach

użytkowników.

• Dodanie do systemu nowego użytkownika, oznacza

dodanie nowej pozycji w tym pliku.

• Każda pozycja (linia) w pliku „/etc/passwd” ma

następującą postać:

nazwa_uzytkownika:zakodowane_haslo:UID:GID:

:informacja_o_uzytkowniku:katalog_domowy:

:powloka

/etc/passwd

nazwa_uzytkownika - Nazwa przydzielona użytkownikowi,

zakodowane_haslo - Gwiazdka w polu hasła oznacza, że użytkownik

nie może dostać się do systemu przez login. Puste pole hasła

oznacza, że do pracy na tym koncie nie jest potrzebne hasło. Znak

„x” oznacza, że hasła umieszczone są w „/etc/shadow”

UID – ID użytkownika. Numery mniejsze niż 100 są zarezerwowane dla

kont systemowych.

GID – ID grupy głównej użytkownika

informacja_o_uzytkowniku - Zawiera zwykle pełne imię i nazwisko

użytkownika. Korzysta z niej m.in. system pocztowy i finger.

katalog_domowy - Katalog domowy użytkownika.

powloka - Powłoka (shell), której UNIX będzie używał jako interpretera

poleceń dla tego użytkownika (powłoka macierzysta). Dla kont

pseudoużytkowników, na których kontach nie można się zalogować

administratorzy umieszczają w tym polu „/bin/false”.

/etc/passwd - przykład

$ cat /etc/passwd

root:x:0:0:root:/root:/bin/sh

...

student:x:501:501:Student:/home/student:/bin/bash

/etc/shadow

• W nowszych wersjach systemu UNIX informacja

o hasłach użytkowników została przeniesiona do pliku

„/etc/shadow”, do którego dostęp ma tylko root.

Każda pozycja (linia) w pliku „/etc/shadow” ma postać:

nazwa_uzytkownika:zakodowane_haslo:

:data_ostatniej_zmiany:min_dni:max_dni:

:dni_upomnienia:dni_nieaktywnosci:

:data_wygasniecia:pole_zarezerwowane

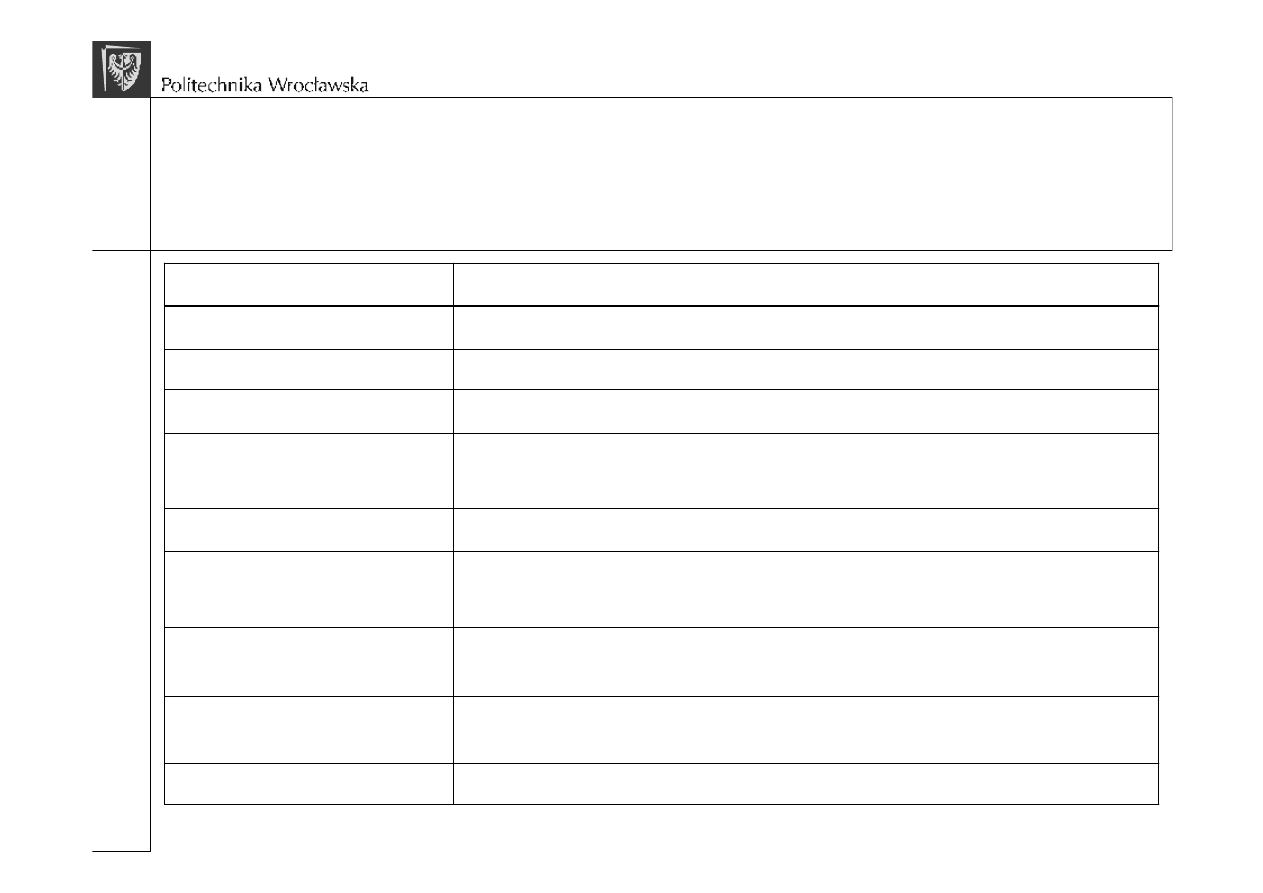

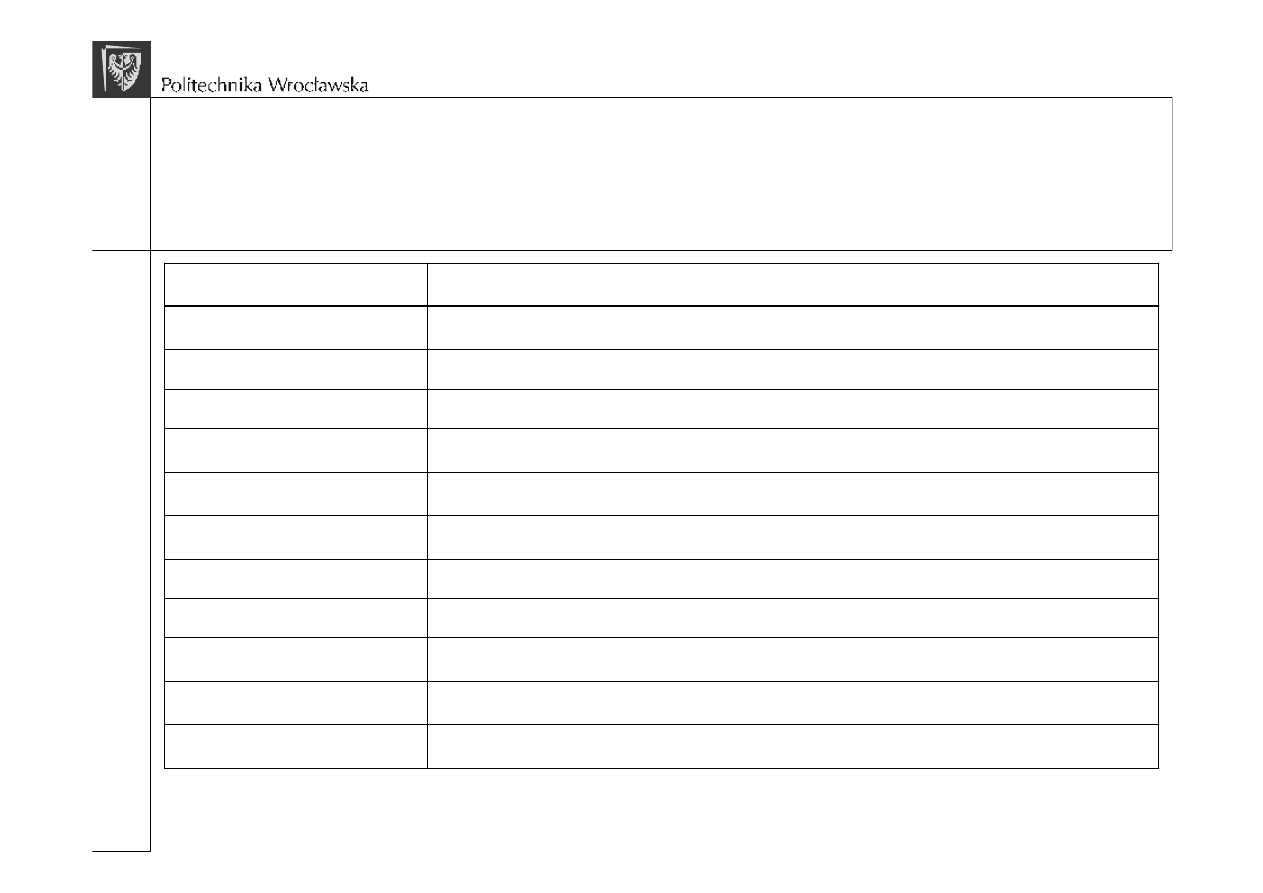

/etc/shadow

zazwyczaj puste

pole_zarezerwowane

data automatycznego zablokowania konta w dniach od

1.01.1970

data_wygasniecia

czas, po którym konto zostaje zablokowane po wygaśnięciu

hasła

dni_nieaktywnosci

liczba dni, przez które użytkownik będzie upominany

o nadchodzącym terminie zmiany hasła

dni_upomnienia

liczba dni, po upływie których trzeba zmienić hasło

max_dni

liczba dni, po upływie których można zmienić hasło na nowe

min_dni

data ostatniej zmiany hasła w dniach od 1.01.1970

data_ostatniej_zmiany

zakodowane hasło

zakodowane_haslo

nazwa użytkownika taka sama jak w „/etc/passwd”.

nazwa_uzytkownika

znaczenie

pole

/etc/shadow - przykład

$ su -c "cat /etc/shadow "

Password:

...

student:$1$6ccwsEdo$k1F3VnRph1n4IbC6jf6iC/

:12321:0:99999:7:::

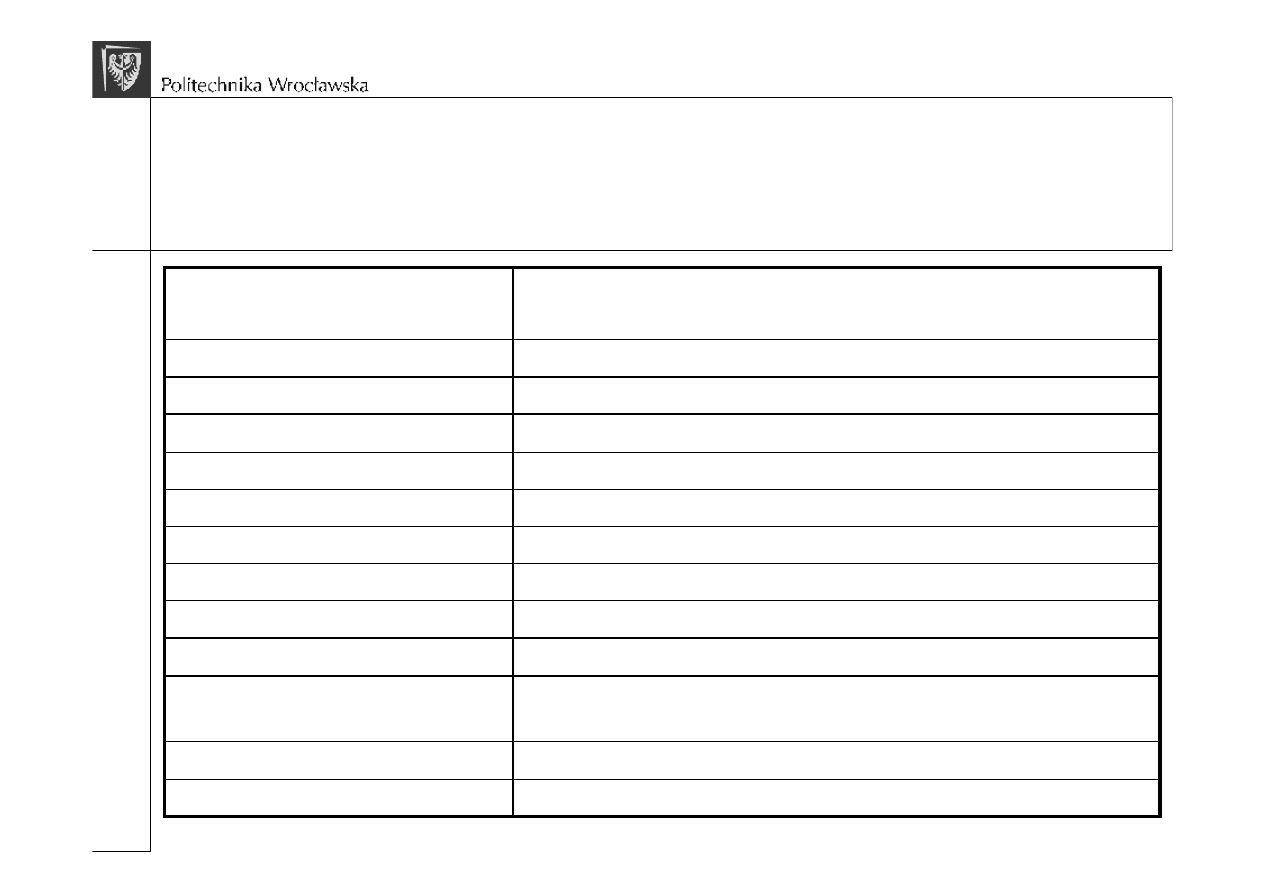

Atrybuty kont użytkowników -

/etc/

/etc/

/etc/

/etc/login.defs

login.defs

login.defs

login.defs

Umożliwia zmianę nazwiska, biura i telefonu służbowego

CFHN_RESTRICT frw

Nie potrzeba hasła by użyć chfn

CHFN_AUTH no

Min/max wartości UID/GID używane przez standardowe

narzędzia tworzenia kont użytkowników/grup

UID_MIN, UID_MAX, GID_MIN,

GID_MAX

Umożliwia logowanie, gdy niedostępny kat. Domowy

DEFAULT_HOME yes

Plik określający, czy komunikat dnia będzie wyświetlany

HUSHLOGIN_FILE .plik

Lista plików z komunikatem dnia

MOTD_FILE plik1;plik2

Rejestruje wszystkie logowania w /var/log/lastlog

LASTLOG_ENAB yes

Odnotowuje nazwę użytkownika w dzienniku

LOG_UNKFAIL_ENAB yes

Rejestruje nieudane próby zalogowania w dzienniku

FAILLOG_ENAB yes

Czas oczekiwania na hasło w sekundach

LOGIN_TIMEOUT 30

Maksymalna liczba prób zalogowania

LOGIN_RETRIES 5

Odczekuje 10s między nieudanymi próbami logowania

FAIL_DELAY 10

Ścieżki wyszukiwania dla użytkownika i dla root.

ENV_PATH ścieżka

ENV_ROOTPATH ścieżka

Grupy

• Grupy są mechanizmem pozwalającym na to,

aby wielu użytkowników mogło korzystać

ze wspólnych zasobów systemowych.

• Mogą być definiowane na dwa sposoby:

– pośrednio – przez numer GID na czwartym

polu pliku „/etc/passwd”,

– bezpośrednio – przez wpis w pliku

„/etc/group”

/etc/group

Przedzielona przecinkami lista u

ż

ytkowników i grup maj

ą

cych

dost

ę

p do plików tej grupy poza u

ż

ytkownikami, dla których

jest ona grup

ą

główn

ą

.

dod_uzytkownicy

Numer identyfikacyjny grupy.

GID

Pole nie u

ż

ywane (zwykle wypełnione gwiazdk

ą

, puste lub “x”)

*

Nazwa identyfikuj

ą

ca grup

ę

nazwa_grupy

znaczenie

pole

• Plik „/etc/group” opisuje wszystkie nazwane grupy systemowe.

• Dodanie nowej grupy użytkowników polega na umieszczeniu w pliku

„/etc/group” nowej, złożonej z jednej linii pozycji.

Każda z linii pliku „/etc/group” ma postać:

nazwa_grupy:*:GID:dod_uzytkownicy

/etc/group - przykład

$ cat /etc/group

root:x:0:

...

student:x:501:student

Dynamiczne przypisywanie do grup

• Polecenie groups wyświetla bieżące grupy,

do których należy użytkownik.

• Grupę podstawową można zmienić za pomocą

newgrp.

• Sprawdzić obowiązującą grupę podstawową

można poleceniem id.

Dynamiczne przypisywanie do grup

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$

:~$

:~$

:~$ groups

groups

groups

groups

ubuntu

ubuntu

ubuntu

ubuntu adm

adm

adm

adm dialout

dialout

dialout

dialout cdrom

cdrom

cdrom

cdrom floppy

floppy

floppy

floppy audio

audio

audio

audio dip

dip

dip

dip video

video

video

video plugdev

plugdev

plugdev

plugdev lpadmin

lpadmin

lpadmin

lpadmin

scanner

scanner

scanner

scanner admin

admin

admin

admin

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$ id

:~$ id

:~$ id

:~$ id

uid=1000(ubuntu) gid=1000(ubuntu) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=1000(ubuntu) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=1000(ubuntu) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=1000(ubuntu) groups=4(adm),20(dialout),

24(cdrom), 25(floppy),29(audio),30(dip),44(video), 46(plugdev),

24(cdrom), 25(floppy),29(audio),30(dip),44(video), 46(plugdev),

24(cdrom), 25(floppy),29(audio),30(dip),44(video), 46(plugdev),

24(cdrom), 25(floppy),29(audio),30(dip),44(video), 46(plugdev),

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$

:~$

:~$

:~$ newgrp

newgrp

newgrp

newgrp lpadmin

lpadmin

lpadmin

lpadmin

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$ id

:~$ id

:~$ id

:~$ id

uid=1000(ubuntu) gid=106(lpadmin) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=106(lpadmin) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=106(lpadmin) groups=4(adm),20(dialout),

uid=1000(ubuntu) gid=106(lpadmin) groups=4(adm),20(dialout),

24(cdrom), 25(floppy), 29(audio),30(dip),44(video),46(plugdev),

24(cdrom), 25(floppy), 29(audio),30(dip),44(video),46(plugdev),

24(cdrom), 25(floppy), 29(audio),30(dip),44(video),46(plugdev),

24(cdrom), 25(floppy), 29(audio),30(dip),44(video),46(plugdev),

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

106(lpadmin),107(scanner),108(admin),1000(ubuntu)

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$

:~$

:~$

:~$ exit

exit

exit

exit

exit

exit

exit

exit

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$

:~$

:~$

:~$

/etc/gshadow

• Jest to plik haseł grup typu shadow. Zawiera wpisy

następującej postaci:

nazwa_grupy:zakodowane_haslo:administratorzy_grupy:

:dodatkowi_uzytkownicy

nazwa_grupy, zakodowane_haslo – jak nazwa wskazuje

administratorzy_grupy – lista użytkowników, którzy mogą

zarządzać grupą, zmieniać jej hasło i członków grupy

dodatkowi_uzytkownicy – prawie zawsze kopia z pliku

/etc/group

Zarządzanie kontami użytkowników

• Do podstawowych zadań należą:

– tworzenie kont,

– modyfikowanie informacji o użytkownikach

– usuwanie kont użytkowników.

• Operacje na kontach użytkowników są możliwe

jedynie dla superużytkownika (root-a)

Zarządzanie kontami użytkowników

• Bardzo niskopoziomowe: ręczna edycja

/etc/passwd, /etc/shadow, /etc/groups,

tworzenie katalogu użytkownika, jego

podstawowa konfiguracja

• Niskopoziomowe: podstawowe systemowe

narzędzia zarządzania powyższymi plikami:

useradd, userdel, chfn, chsh, groupadd,

passwd...

• Wysokopoziomowe: narzędzie adduser, deluser

• Wysokopoziomowe graficzne narzędzia: np.

Webmin, User Manager (Redhat/Fedora), YaST

(Suse), Userdrake (Mandriva)

Zarządzanie kontami użytkowników

• vipw – edycja pliku haseł,

• pwck – weryfikacja spójności plików haseł,

• chfn – zmiana informacji o użytkowniku,

• chsh – zmiana powłoki użytkownika,

• su – uruchom powłokę jako inny użytkownik,

• crypt, grub-md5-crypt – szyfrowanie hasła

algorytmem MD5.

Dodawanie konta

• Przypisanie użytkownikowi nazwy, UID, grupy podstawowej i ew.

dodatkowych grup

• Przypisanie hasła do konta

• Umieszczenie plików inicjujących w katalogu domowym,

• Nadanie własności do katalogu domowego użytkownikowi (chown)

• Określenie innych parametrów konta

• Dodanie użytkownika do wszelkich podsystemów (quota, mail, print)

• Przyznanie/uniemożliwienie dostępu do dodatkowych zasobów za

pomocą praw dostępu lub wewnętrznych mechanizmów zasobów

• Wykonanie innych specyficznych dla systemu zadań inicjujących

• Przetestowanie konta

Usuwanie konta

• Zmiana innych haseł, które zna użytkownik

• Zakończenie działających procesów użytkownika

• Usunięcie użytkownika z wszelkich grup dodatkowych

• Usunięcie pliku buforowania poczty użytkownika (po ew. archiw.)

• Zdefiniowanie/zmiana aliasu pocztowego, aby poczta była

przesyłana do kogoś innego lub na inny adres użytkownika

• Sprawdzić, czy nie użytkownik nie zostawił zadań cron lub at

• Kopia zapasowa katalogu domowego, następnie usunięcie lub coś

• Przeszukać system w poszukiwaniu plików użytkownika

• Usunąć użytkownika z systemu przydziału dysków

• Usunąć użytkownika z wszystkich innych podsystemów i usług

• Wykonać inne zadania kończące specyficzne dla systemu

można zautomatyzować – warto napisać skrypt

Konta o ograniczonych możliwościach

• ustawienie powłoki

• powłoka okrojona (np.

/bin/Rsh

)

– utworzyć .profile, ograniczona PATH

• Użytkownicy powłok okrojonych nie mogą

– używać polecenia

cd

– określać, zmieniać wartości PATH, ENV i SHELL

– podawać poleceń zawierających (/)

– stosować przekierowań wyniku (> lub >>)

Tworzenie katalogu domowego

# mkdir /home/user

# chown user.usergroup /home/user

# chmod 755 /home/user

useradd

• Użytkowników można dodawać za pomocą

polecenia

useradd.

• Polecenie to działa w dwóch trybach:

– definiowania nowego użytkownika

– określania domyślnych parametrów nowotworzonych

kont.

useradd (opcje)

Maksymalny okres nieaktywno

ś

ci konta (w dniach).*

-f liczba_dni

Data wyga

ś

ni

ę

cia wa

ż

no

ś

ci konta (domy

ś

lnie nie podawana).*

-e data_wygasniecia

Katalog z wzorcowymi plikami startowymi (domy

ś

lnie “/etc/skel”).

-k katalog_wzorcow

Informacja o u

ż

ytkowniku.

-c pelna_nazwa

Nazwa interpretera powłoki.

-s powloka

Zało

ż

enie katalogu domowego przy definiowaniu u

ż

ytkownika.

-m

Nazwa katalogu domowego (domy

ś

lnie = nazwa u

ż

ytkownika).

-d nazwa_katalogu

Katalog bazowy dla katalogów domowych (np. “/home”). *

-b katalog_bazowy

Lista grup dodatkowych.

-G grupy

Grupa główna u

ż

ytkownika.*

-g GID

UID u

ż

ytkownika (domy

ś

lnie pierwszy wolny).

-u UID

Znaczenie

Opcja

useradd -D

„useradd –D opcje” definiuje domyślne wartości

używane przy zakładaniu nowych użytkowników

(dotyczy parametrów zaznaczonych w tabeli “

*”).

Przykład modyfikowania wartości domyślnych:

# useradd -D -b /home/student

Zmiana katalogu bazowego na „/home/student”.

useradd -D

useradd -D bez dodatkowych opcji wyświetla

aktualne wartości domyślne poszczególnych

parametrów:

# useradd –D

GROUP=100

HOME=/home

INACTIVE=-1

EXPIRE=

SHELL=/bin/bash

SKEL=/etc/skel

useradd - przykład

# useradd -u 999 -g 501 -m -s /bin/bash -c

"Jan Kowalski,Adres Nieznany" kowalski

• Za pomocą polecenia „su -” można sprawdzić, czy

konto działa poprawnie (po utworzeniu konto to jest bez

hasła!!!).

• Do zmiany atrybutów konta służy polecenie usermod.

Polecenie to akceptuje wszystkie opcje polecenia

useradd z wyjątkiem opcji „-k”. Opcje „-d” i „-m”

odnoszą się w tym wypadku do nowego katalogu

domowego użytkownika.

• Dodatkowo można zmienić nazwę użytkownika za

pomocą opcji „-l”.

• Konto można usunąć poleceniem userdel. Wywołane z

opcją „-r” usuwa katalog domowy wraz zawartością.

• Do przypisania hasła służy polecenie passwd

passwd

passwd

passwd, np.:

# passwd kowalski

Changing password for user kowalski.

New UNIX password:

Retype new UNIX password:

passwd: all authentication tokens updated successfully.

• Za pomocą passwd (z „-n”, „-x”) można określić

minimalny i maksymalny czas życia hasła (w dniach).

#

#

#

# passwd

passwd

passwd

passwd -

-

-

-n 1

n 1

n 1

n 1 -

-

-

-x 10 kowalski

x 10 kowalski

x 10 kowalski

x 10 kowalski

Adjusting

Adjusting

Adjusting

Adjusting aging

aging

aging

aging data for

data for

data for

data for user

user

user

user kowalski.

kowalski.

kowalski.

kowalski.

passwd

passwd

passwd

passwd:

:

:

: Success

Success

Success

Success

# tail -n 1 /etc/shadow

kowalski:$1$eotyCmKJ$RFWccIGi7iVBtcvcDkUWL.:12377:1:10:7:::

chage

• Do zmiany parametrów wiekowych kont

użytkowników można użyć także polecenia

chage, np.:

#

#

#

# chage

chage

chage

chage –

–

–

–m 1

m 1

m 1

m 1 –

–

–

–M 20 kowalski

M 20 kowalski

M 20 kowalski

M 20 kowalski

# tail -n 1 /etc/shadow

kowalski:$1$eotyCmKJ$RFWccIGi7iVBtcvcDkUWL.:12377:1:20:7:::

chage -l

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu

ubuntu@ubuntu:~$

:~$

:~$

:~$ chage

chage

chage

chage -

-

-

-l

l

l

l ubuntu

ubuntu

ubuntu

ubuntu

Last password change

Last password change

Last password change

Last password change

: Oct 30, 2006

: Oct 30, 2006

: Oct 30, 2006

: Oct 30, 2006

Password expires : never

Password expires : never

Password expires : never

Password expires : never

Password inactive : never

Password inactive : never

Password inactive : never

Password inactive : never

Account expires : never

Account expires : never

Account expires : never

Account expires : never

Minimum number of days between password change : 0

Minimum number of days between password change : 0

Minimum number of days between password change : 0

Minimum number of days between password change : 0

Maximum number of days between password change : 99999

Maximum number of days between password change : 99999

Maximum number of days between password change : 99999

Maximum number of days between password change : 99999

Number of days of warning before password expires : 7

Number of days of warning before password expires : 7

Number of days of warning before password expires : 7

Number of days of warning before password expires : 7

Zarządzanie kontami grup

• Do tworzenia grup użytkowników służy polecenie

groupadd

groupadd

groupadd

groupadd. Wywołane z opcją “-g”, pozwala podać

wartość GID dla tworzonej grupy.

# groupadd -g 9999 kowalscy

# tail -n 1 /etc/group

kowalscy:x:9999:

• Informacje o grupie można zmienić poleceniem

groupmod

groupmod

groupmod

groupmod:

# groupmod -g 9998 -n kowalscy2 kowalscy

# tail -n 1 /etc/groupkowalscy2:x:9998:

• Aby usunąć grupę można posłużyć się poleceniem

groupdel

groupdel

groupdel

groupdel.

Zarządzanie kontami grup

• vigr – edycja pliku grup,

• sg – wykonanie komendy z innym GID,

• newgrp – uruchom powłokę z innym GID,

• grpck – weryfikacja spójności pliku grup,

• gpasswd – administracja plikami grup.

Zarządzanie skryptami profilowymi

• W momencie logowania użytkownika do systemu,

powłoka przechodzi przez proces zwany inicjalizacją,

w trakcie której ustalane są wartości parametrów

środowiska pracy użytkownika.

• Proces inicjalizacji składa się z kilku kroków, w których

powłoka odczytuje zawartość szeregu plików, w tym:

~/.bash_profile – plik ze zmiennymi użytkownika,

~/.bashrc – plik z listą aliasów użytkownika,

~/.bash_logout – skrypt wykonywany w momencie wylogowania

użytkownika,

~/.bash_history – plik z historią poleceń użytkownika,

/etc/profile – plik ze zmiennymi globalnymi,

/etc/bashrc – plik z globalnymi aliasami.

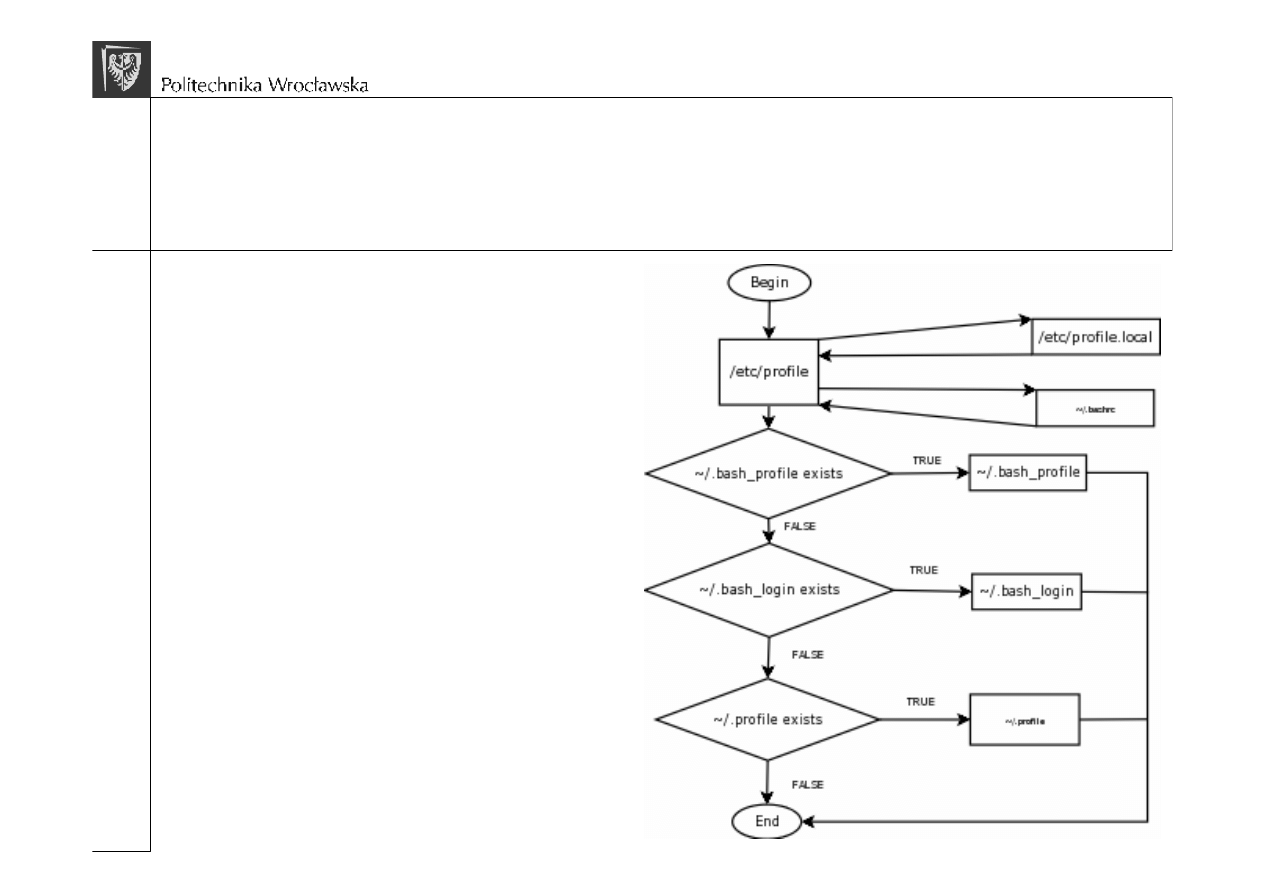

Schemat wykonywania skryptów profilowych

Dodatkowo, zanim użytkownik

zostanie zalogowany do systemu,

wyświetlana jest zawartość pliku

„/etc/issue”,

natomiast bezpośrednio

po zalogowaniu zostanie

plik „/etc/motd” (

message of the day).

ź

ródło:

What Happens When You Invoke Bash

by Cory Aitchison

Wykorzystanie udziałów dyskowych

• udziały dyskowe (

quota) to mechanizm, za

pomocą którego administrator systemu może

kontrolować stopień wykorzystania przestrzeni

dyskowej przez poszczególnych użytkowników

i grupy

• umożliwia ograniczenia zajmowanego przez nich

miejsca na dysku.

• Przedstawimy skrótowy opis zakładania udziałów

dyskowych

Zakładanie udziałów dyskowych

1/4

1. Pierwszym krokiem jest zainstalowanie pakietu

quota

(sprawdzenie, czy jest zainstalowany).

2. Sprawdzić, czy odpowiednie polecenia (quotacheck,

quotaon) są automatycznie wykonywane przez skrypty

startowe.

3. W pliku „/etc/fstab” dopisać, dla której partycji

dyskowej mechanizm udziałów ma być włączony, np.:

/dev/hda2 / reiserfs defaults,usrquota,grpquota 1 1

Zakładanie udziałów dyskowych

2/4

4. W katalogu głównym wybranej partycji utworzyć pliki

quota.user i quota.group przechowujące

informacje o ograniczeniach. Do plików dostęp może

mieć tylko root:

# touch /quota.user

# chmod 0600 /quota.user

# touch /quota.group

# chmod 0600 /quota.group

5. Należy ponownie zamontować partycję.

Zakładanie udziałów dyskowych

3/4

6. Pozostaje skonfigurować udziały dyskowe przy pomocy

polecenia edquota.

edquota -u kowalskij

Po wywołaniu tego polecenia uruchomi się domyślny

edytor. Za jego pomocą można edytować plik tekstowy,

w którym definiuje się zarówno miękkie jak i twarde

ograniczenie na zajmowaną przez użytkownika

przestrzeń partycji. Wartość miękkiego ograniczenia

może być przekroczona przez zadany czas, natomiast

twarde ograniczenie nie może zostać nigdy

przekroczone. Rozmiar udziału najwygodniej określać

w blokach (1 blok = 1 kB).

7. Po zakończeniu edycji ograniczenia działają.

Zakładanie udziałów dyskowych

4/4

W dowolnej chwili można sprawdzić rozmiar zajętego

przez użytkownika miejsca poleceniem repquota.

Inne przydatne polecenia, to: setquota , warnquota.

pomocny tutorial:

http://souptonuts.sourceforge.net/quota_tutorial.html

Wyszukiwarka

Podobne podstrony:

LSK1 Linux wyklad2

Linux wykłady SSH

Linux Wyklady

Linux Wykłady, wyklad 08

Linux wykłady SSH

Napęd Elektryczny wykład

wykład5

Psychologia wykład 1 Stres i radzenie sobie z nim zjazd B

Wykład 04

geriatria p pokarmowy wyklad materialy

ostre stany w alergologii wyklad 2003

WYKŁAD VII

Wykład 1, WPŁYW ŻYWIENIA NA ZDROWIE W RÓŻNYCH ETAPACH ŻYCIA CZŁOWIEKA

Zaburzenia nerwicowe wyklad

Szkol Wykład do Or

więcej podobnych podstron