1

2

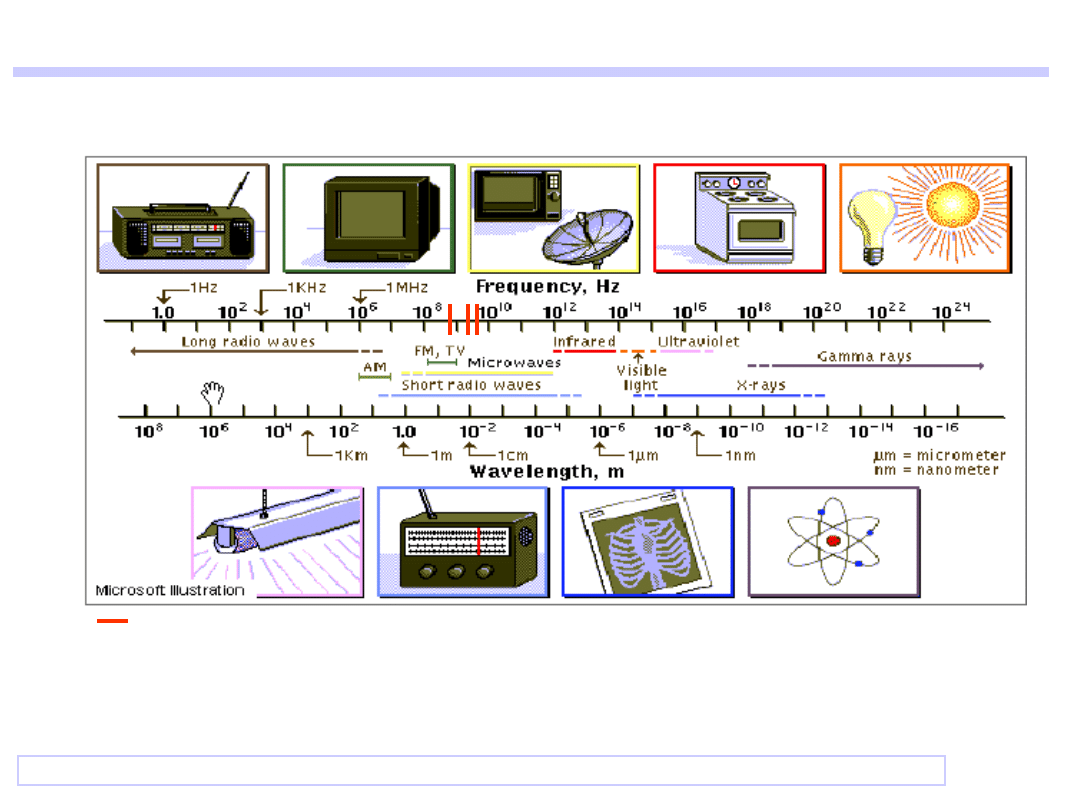

Sieci bezprzewodowe – podział widma

częstotliwościowego

Teleinformatyka

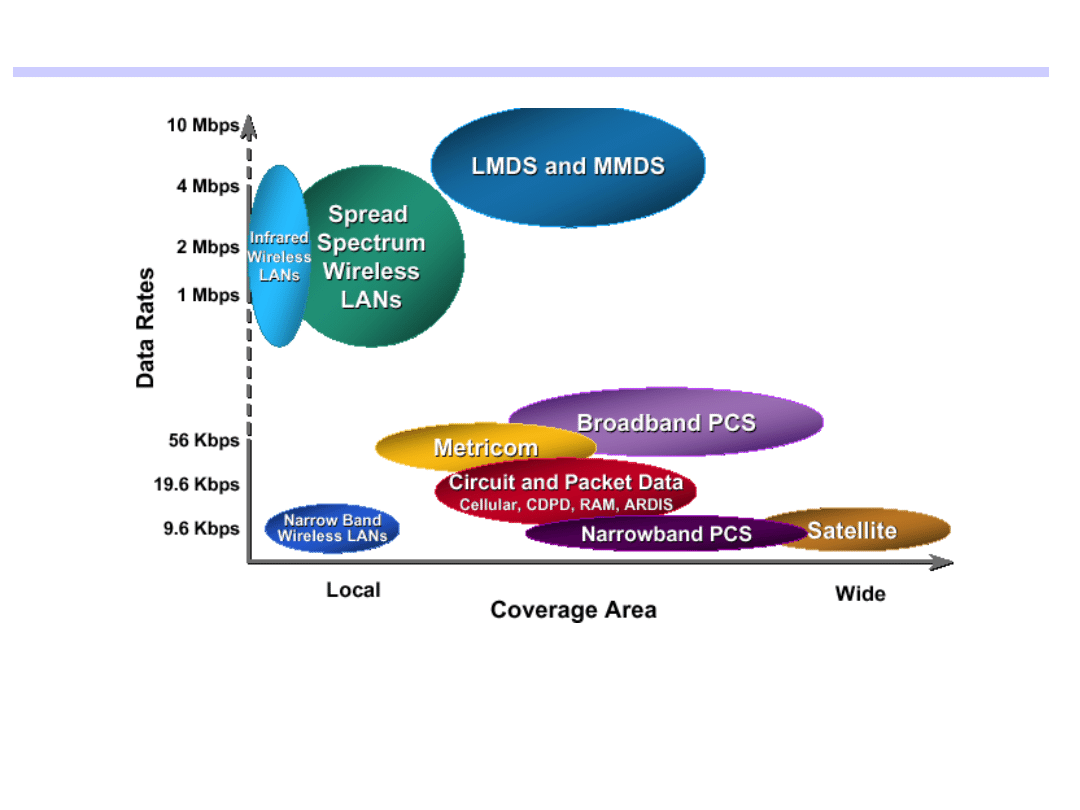

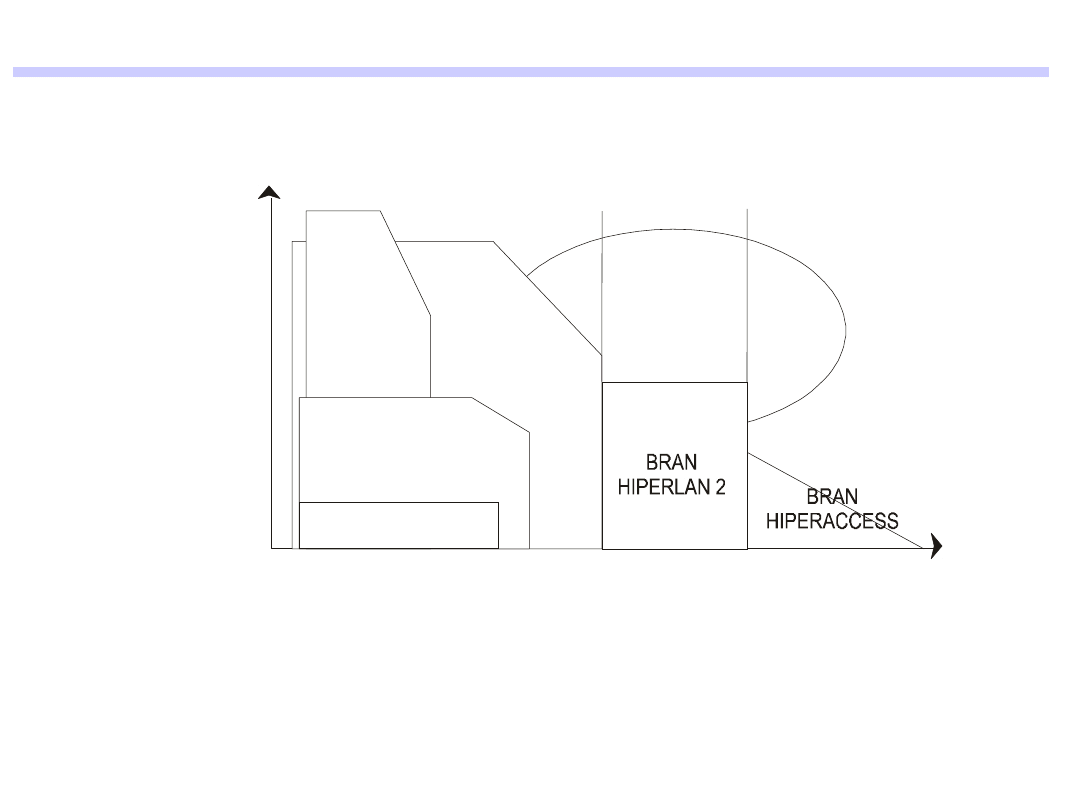

Podział widma częstotliwości

pasma

WLAN

3

Bezprzewodowa sieć LAN (WLAN) jest systemem transmisji informacji

zaprojektowanym w celu zapewnienia dostępu sieciowego niezależnie od

lokalizacji, z wykorzystaniem fal radiowych zamiast infrastruktury

przewodowej

Zalety WLAN:

-

mobilność

, która podnosi wydajność dzięki dostępowi do informacji w

czasie rzeczywistym, bez względu na lokalizację użytkownika, przyczyniając

się do szybszego i bardziej wydajnego podejmowania decyzji;

-

oszczędność

tworzenia połączeń do sieci przewodowych;

-

redukcja

kosztów

utrzymania

sieci

,

szczególnie

w

dynamicznych

środowiskach sieciowych, wymagających częstych modyfikacji – dzięki

minimalizacji połączeń przewodowych i znacznemu obniżeniu kosztów

instalacji wyposażeń użytkowników;

-

natychmiastowy dostęp do informacji

(np.. o pacjentach dla lekarzy i

personelu szpitalnego);

-

łatwy dostęp do sieci w czasie rzeczywistym

dla konsultantów i audytorów;

-

lepszy dostęp do baz danych

m.in. dla menedżerów linii produkcyjnych czy

inżynierów konstruktorów;

-

uproszczona konfiguracja

sieci dla rozwiązań tymczasowych, jak np. w

trakcie targów handlowych czy konferencji;

-

szybszy dostęp do informacji

o klientach dla dostawców usług i sprzedawców

detalicznych, a w efekcie lepsza jakość usług i większa satysfakcja klientów;

-

niezależny od lokalizacji dostęp do sieci

dla jej administratorów, a tym

samym łatwiejsze i szybsze rozwiązywanie problemów i nadzór nad siecią;

-

dostęp w czasie rzeczywistym

do materiałów dydaktycznych i informacji

badawczych.

Sieci bezprzewodowe – zalety WLAN (Wireless LAN)

4

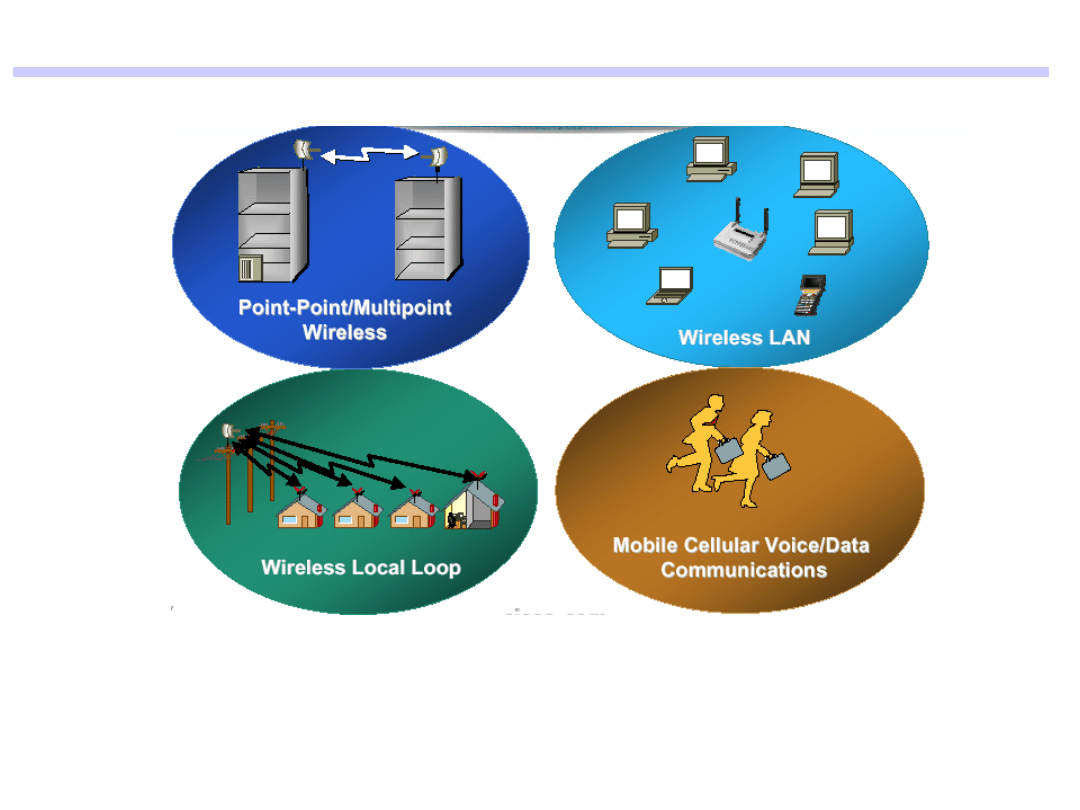

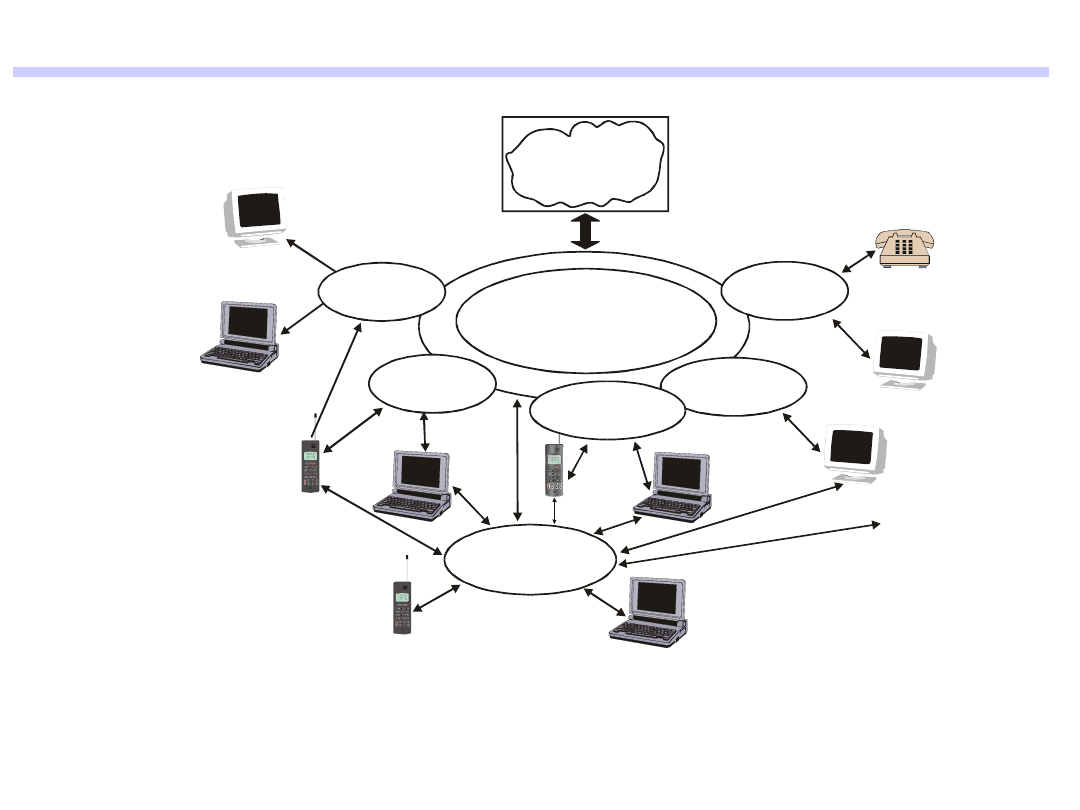

Sieci bezprzewodowe - przykłady aplikacji

Przykłady aplikacji sieci

bezprzewodowych

5

Uwarunkowania prawne

1.

Użytkowanie fal radiowych w Polsce i innych krajach jest

prawnie

ograniczone

(Prawo

Telekomunikacyjne,

rozporządzenia URTiP).

2.

Zakresy fal przeznaczone do transmisji danych w Polsce:

299,5 – 299,975 i 333,5 – 333,975 MHz z szerokością pasma

25 kHz (użycie tych zakresów wymaga zgody i jest płatne)

Istnieje możliwość stosowania urządzeń homologowanych

pracujących do 800 MHz z mocą do 20mW.

3.

W USA, krajach Europy Zach. oraz Czechach i Bułgarii dla

potrzeb

WLAN

wydzielono

specjalne

zakresy

ISM

(Industrial Scientific&Medical):

USA: 902 – 928 MHz i 5,725 – 5,85 GHz.

USA, Japonia: 2,4 – 2,4835 GHz

4.

W Polsce pasma ISM nie są udostępnione z uwagi na zakaz

używania urządzeń pracujących w systemach SS (Spread

Spectrum)

5.

Używanie

optycznych

urządzeń

bezprzewodowych

(podczerwonych i laserowych) nie wymaga zgody ani opłat.

Sieci bezprzewodowe - uwarunkowania prawne

6

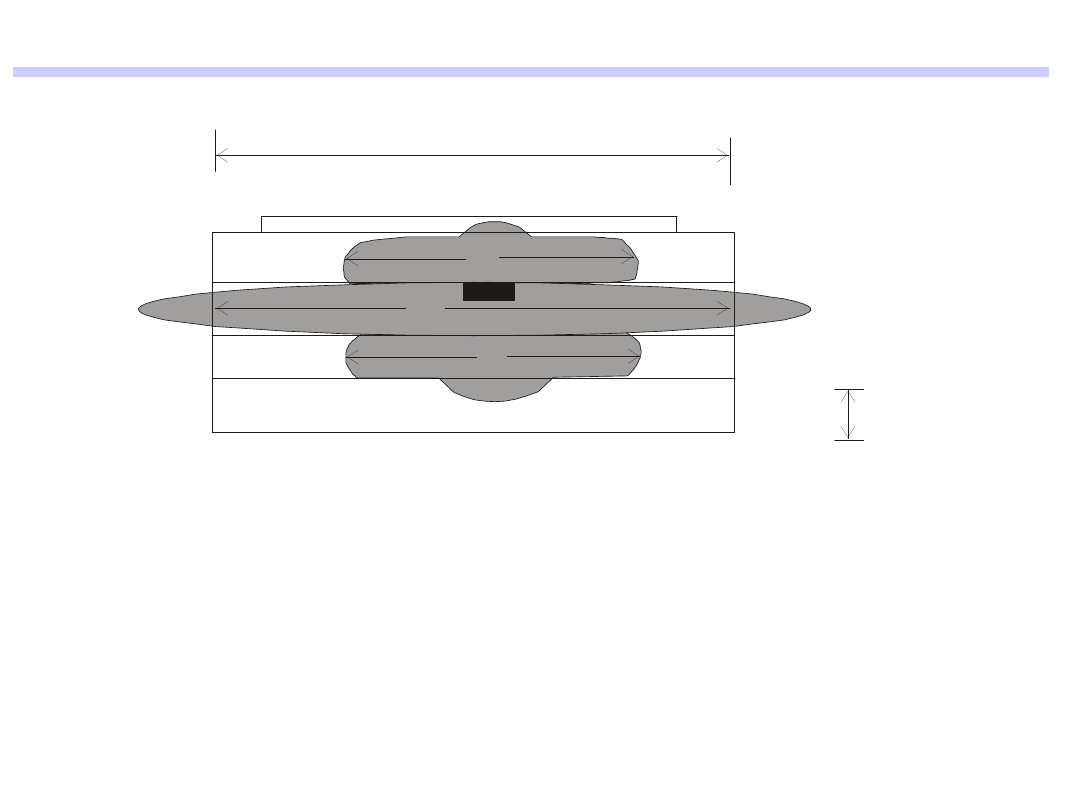

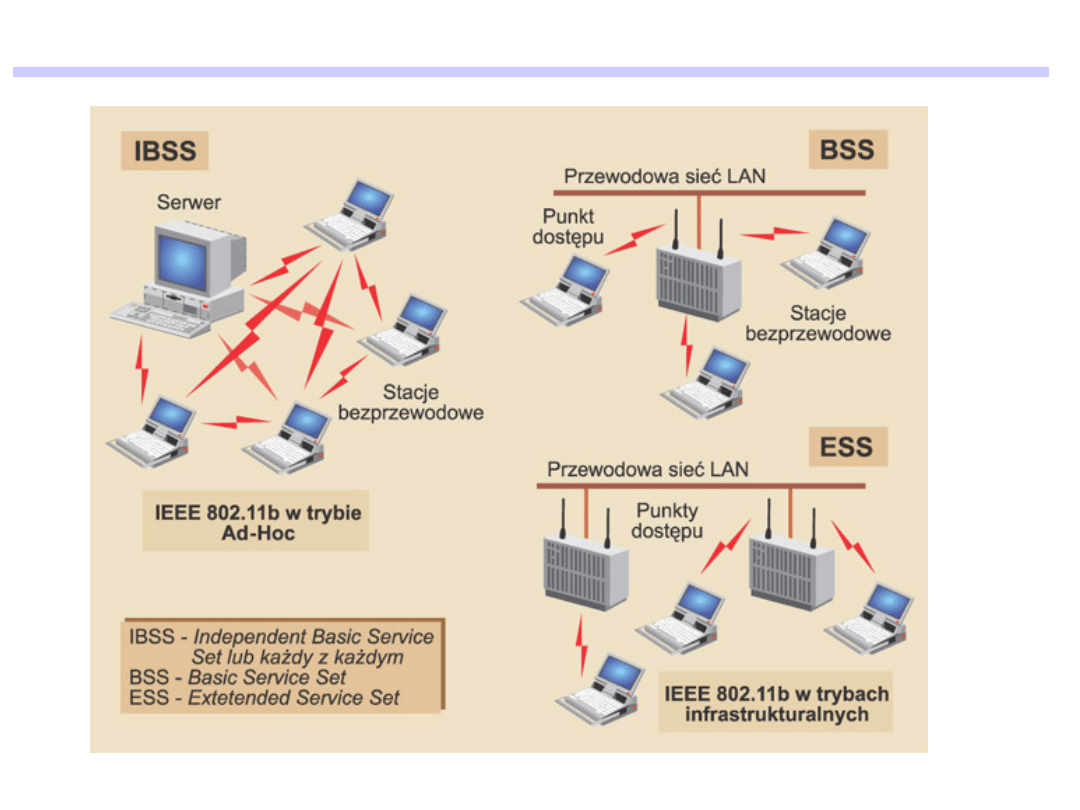

PODSTAWOWE CECHY STANDARDU IEEE 802.11

Zakres częstotliwości: 2,4 – 2,4835 GHz, 14 kanałów 22 MHz (DS), prędkość

transmisji: 1, 2, 5,5, 11 Mb/s, szyfrowanie: WEP 40 i 128b, P

wy

- +18 dBm,

antena: dipol, rodzaj modulacji: DS/SS, QPSK

Typy sieci radiowych:

• rozproszone (RLAN) obejmujące stacje robocze będące w zasięgu słyszalności

i sieci organizowane

doraźnie,

• wielokomórkowe z stacjami roboczymi w różnych strefach tzw. podstawowych

obszarach obsługi (BSA)

WERSJE ALGORYTMÓW PRACY STACJI I SIECI:

•algorytm z rozproszoną funkcja koordynacji dostępu DCF,

•algorytm z punktową funkcją koordynacji dostępu PCF

Sieci bezprzewodowe – standard 802.11b

7

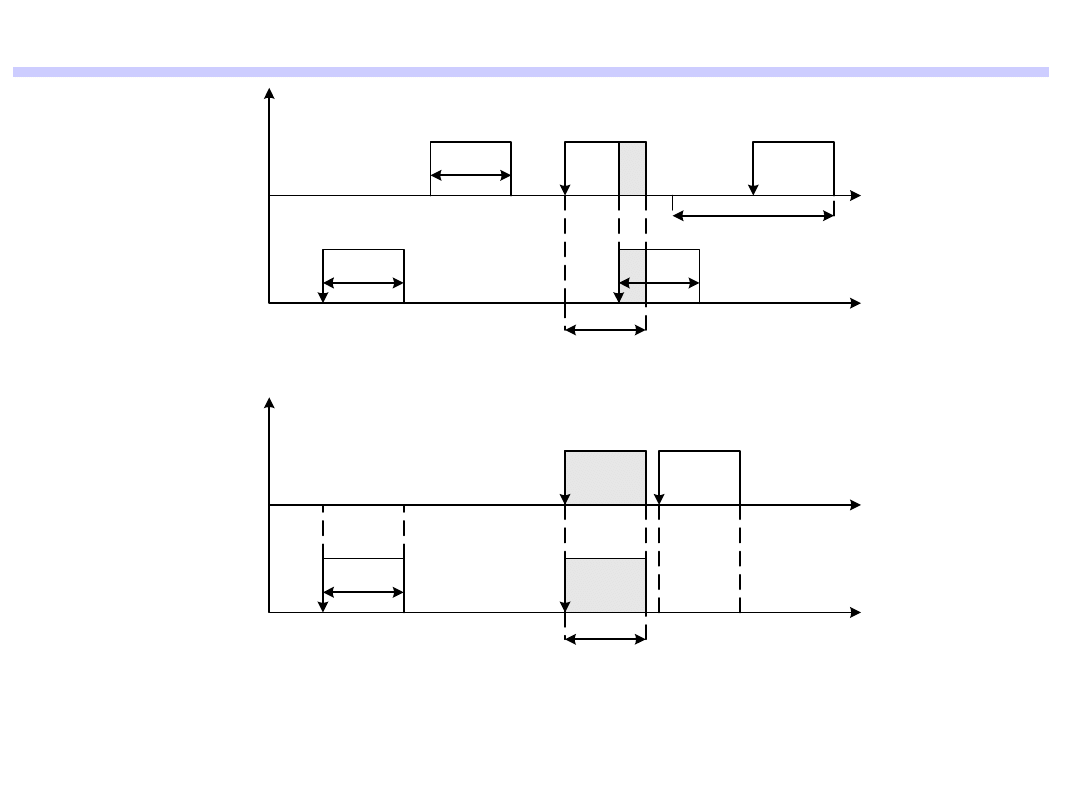

T

udana transmisja

kolizja ramek

udana transmisja

t

t

Stacja

B

Stacja

A

T

t

i - 1

t

i

t

i+1

T

T

2T

udana transmisja

nieudana transmisja

udana transmisja

t

t

Stacja

B

Stacja

A

T

T

Wykorzystanie kanału wspólnego w systemach

ALOHA i S-ALOHA

Sieci bezprzewodowe – standard ALOHA

8

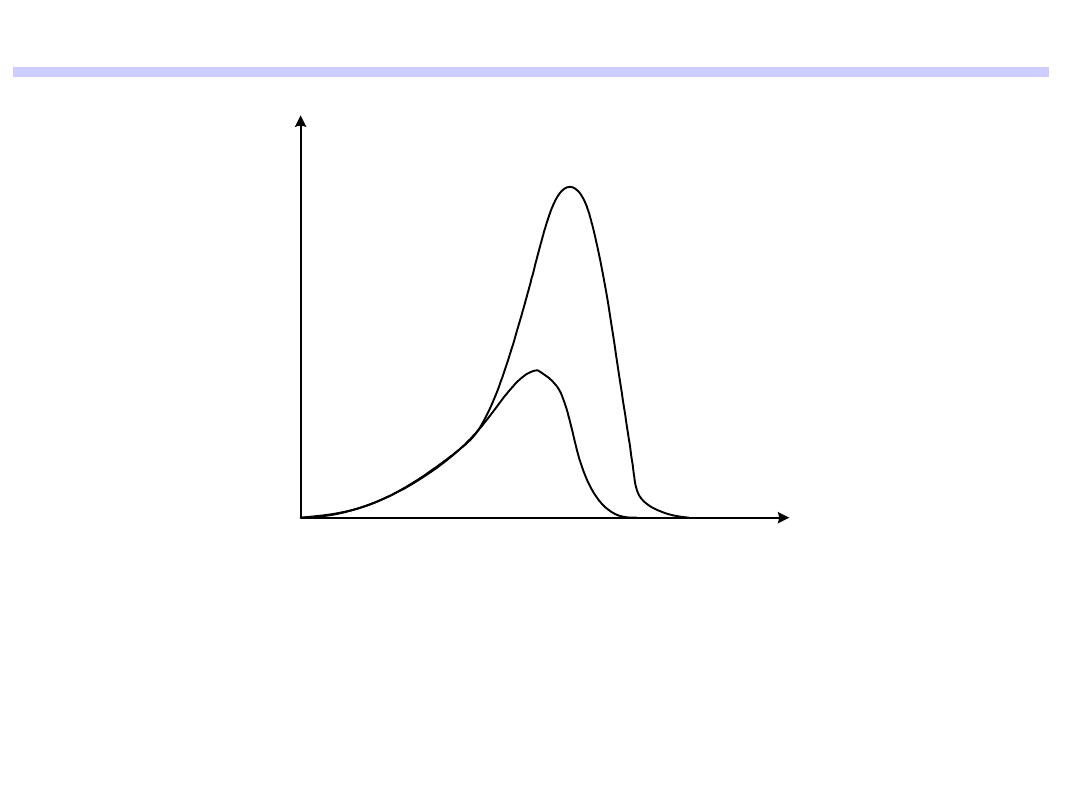

10

-3

10

-2

10

-1

1

10

10

2

0.0

0.1

0.2

0.3

0.4

ALOHA

S-ALOHA

średnia zajetość (

G)

śr

e

d

n

i

p

rz

e

p

ły

w

(

S

)

Sieci bezprzewodowe - sprawność standardu ALOHA

Zmiany średniego przepływu S w funkcji zmian zajętości G kanału wspólnego

9

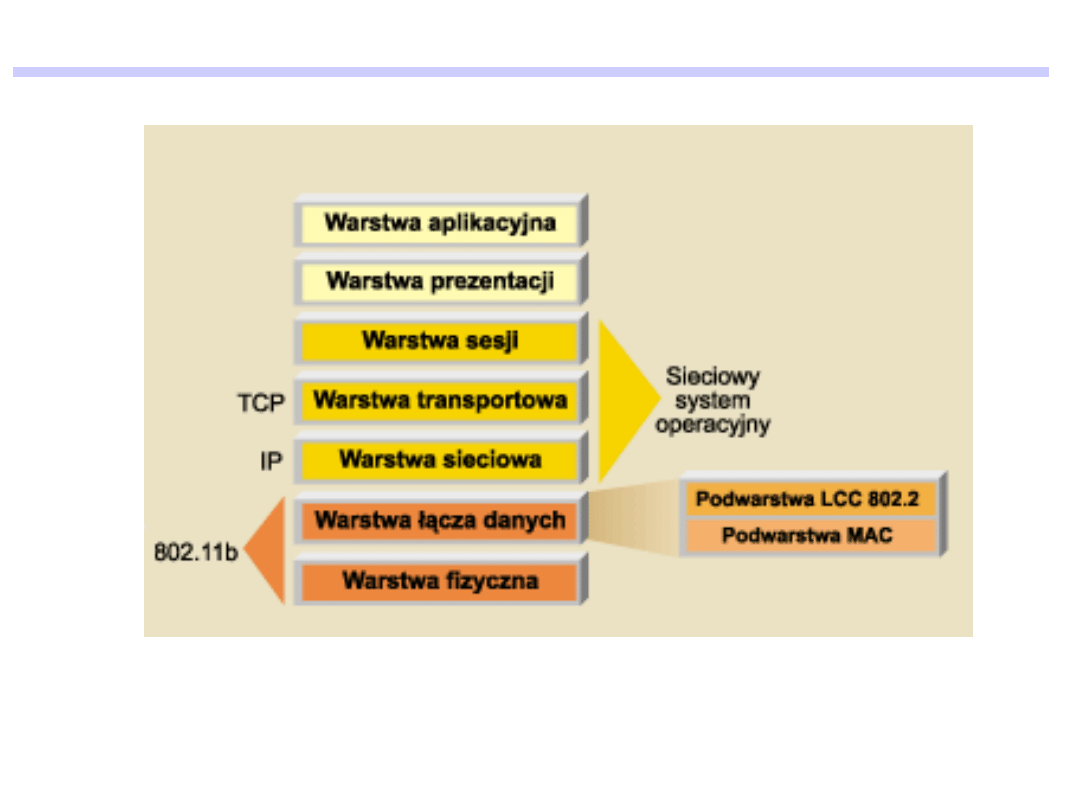

Sieci bezprzewodowe - zasięg standardu 802.11 w

modelu ISO-OSI

FH, DS, CCK itp.

10

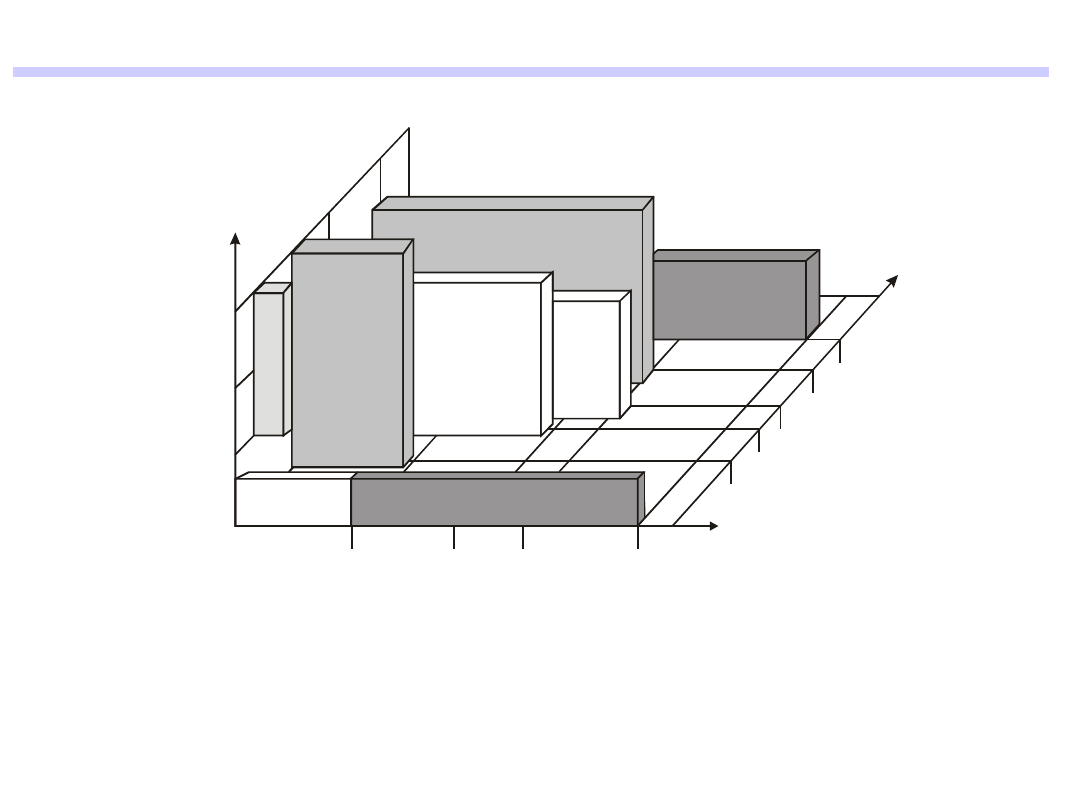

Porównanie standardów sieci bezprzewodowych

Standard sieci

802.11

802.11

b

802.11

a

HiperLAN2

Częstotliwość pracy

2,4 GHz

2,4 GHz

5 GHz

5 GHz

Maksymalna szybkość

transmisji

2 Mb/s

11

Mb/s

54

Mb/s

54 Mb/s

Wsparcie dla sieci

stałych

Ethern

et

Ethern

et

Ethern

et

Ethernet, IP, ATM,

UMTS, FireWire

Algorytmy szyfrowania

danych

40-bit

RC4

40-bit

RC4

40-bit

RC4

DES, 3DES

Transmisja do większej

liczby urządzeń

tak

Tak

Tak

tak

Sieci bezprzewodowe - porównanie standardów WLAN

11

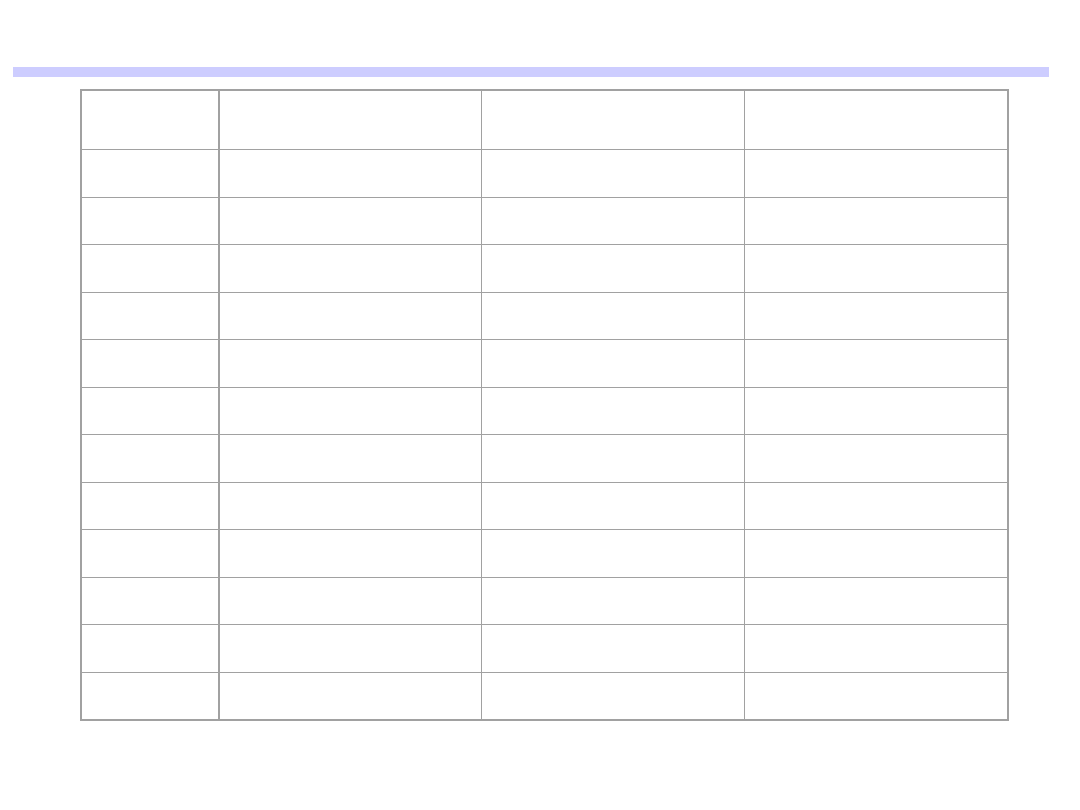

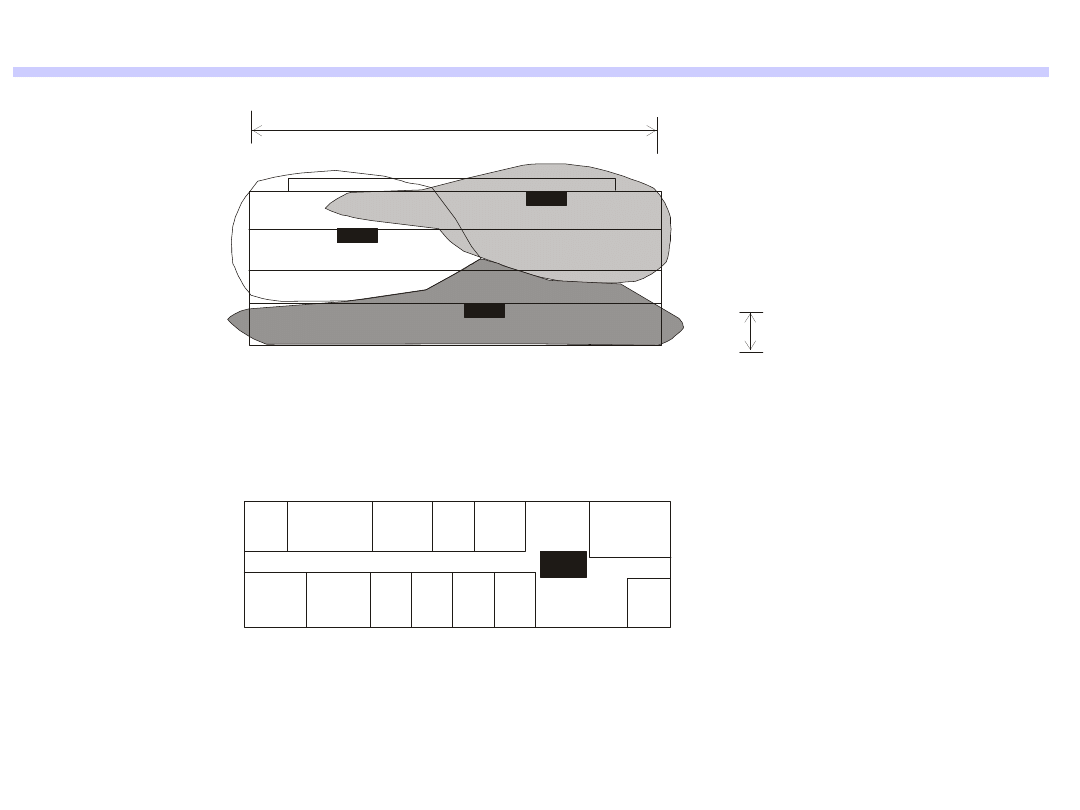

NUMER

KANAŁU

FCC

Częstotliwość kanału

ETSI

Częstotliwość kanału

JAPONIA

Częstotliwość kanału

1

2412 MHz

N/A

N/A

2

2417 MHz

N/A

N/A

3

2422 MHz

2422 MHz

N/A

4

2427 MHz

2427 MHz

N/A

5

2432 MHz

2432 MHz

N/A

6

2437 MHz

2437 MHz

N/A

7

2442 MHz

2442 MHz

N/A

8

2447 MHz

2447 MHz

N/A

9

2452 MHz

2452 MHz

N/A

10

2457 MHz

2457 MHz

N/A

11

2462 MHz

2462 MHz

N/A

12

N/A

N/A

2484 MHz

Sieci bezprzewodowe - podział pasma 2,4 GHz dla sieci

WLAN

12

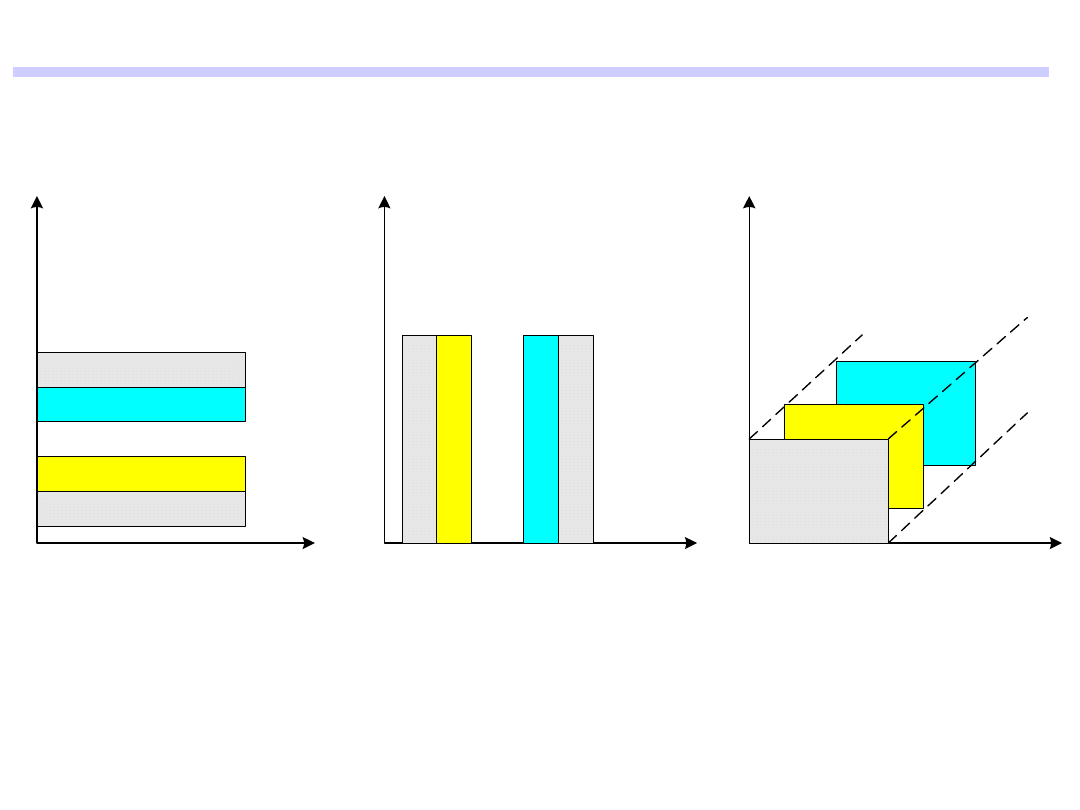

2

n

n+1

1

1

2

n

n+

1

FDMA

TDMA

t

t

1

2

n

CDMA

t

f

f

f

Podział zasobów radiowych dla wielodostępu

częstotliwościowego, czasowego i kodowego

Sieci bezprzewodowe - metody realizacja dostępu

13

Sieci bezprzewodowe – czynniki propagacyjne

Podstawowe zjawiska zachodzące w trakcie propagacji fal w

środowisku WLAN:

odbicie lub rozproszenie fal radiowych przy ich padaniu na

powierzchnie

graniczne

2

ośrodków

lub

w

ośrodku

wielowarstwowym;

dyfrakcja, polegająca na odchyleniu biegu promieni fal na

krawędziach wąskich szczelin, ekranów lub na powierzchniach

brył o krzywiznach porównywalnych z długością fal;

refrakcja (załamanie) fal przy przejściu fali przez granicę

ośrodków o różnych parametrach elektrycznych;

przenikanie (wnikanie) fal w głąb sąsiedniego ośrodka, czemu

towarzyszy zazwyczaj refrakcja i tłumienie fal;

interferencja fal, polegająca na nakładaniu się 2 lub więcej fal o

jednakowych częstotliwościach.

Skala wpływu wymienionych zjawisk na propagację fal w

badanym środowisku jest uwarunkowana wspomnianą wyżej

geometrią

środowiska,

umiejscowieniem

współpracujących ze sobą anten, niektórymi parametrami

urządzeń systemu, morfologią i parametrami elektrycznymi (dla

wykorzystywanych pasm częstotliwości) obszaru istotnie

uczestniczącego w propagacji fal.

14

4 0 m e tr ó w

3 , 5 m e tr a

S B 2

P r z e k r ó j p r z e z b u d y n e k

2

1

3

1 = 4 0 m e tr ó w

2 = 2 0 m e tr ó w

3 = 2 0 m e tr ó w

Biurowiec jako złożony ośrodek wielowarstwowy, z specyfiką

propagacji

fal.

Czynniki

propagacyjne:

częstotliwość

robocza, konfiguracja i lokalizacja współpracujących stacji,

odległości w płaszczyźnie pionowej stacji bazowych

wykorzystujących te same częstotliwości, układ stropów.

WLAN biurowca jest systemem pikokomórkowym o

promieniu komórki rzędu kilkudziesięciu metrów.

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

15

S B

K o r y ta r z

B i u r a

R z u t z g ó r y n a j e d n o z p ię te r

4 0 m e tr ó w

3 , 5 m e tr a

S B 1

S B 2

S B 3

P r z e k r ó j p r z e z b u d y n e k

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

16

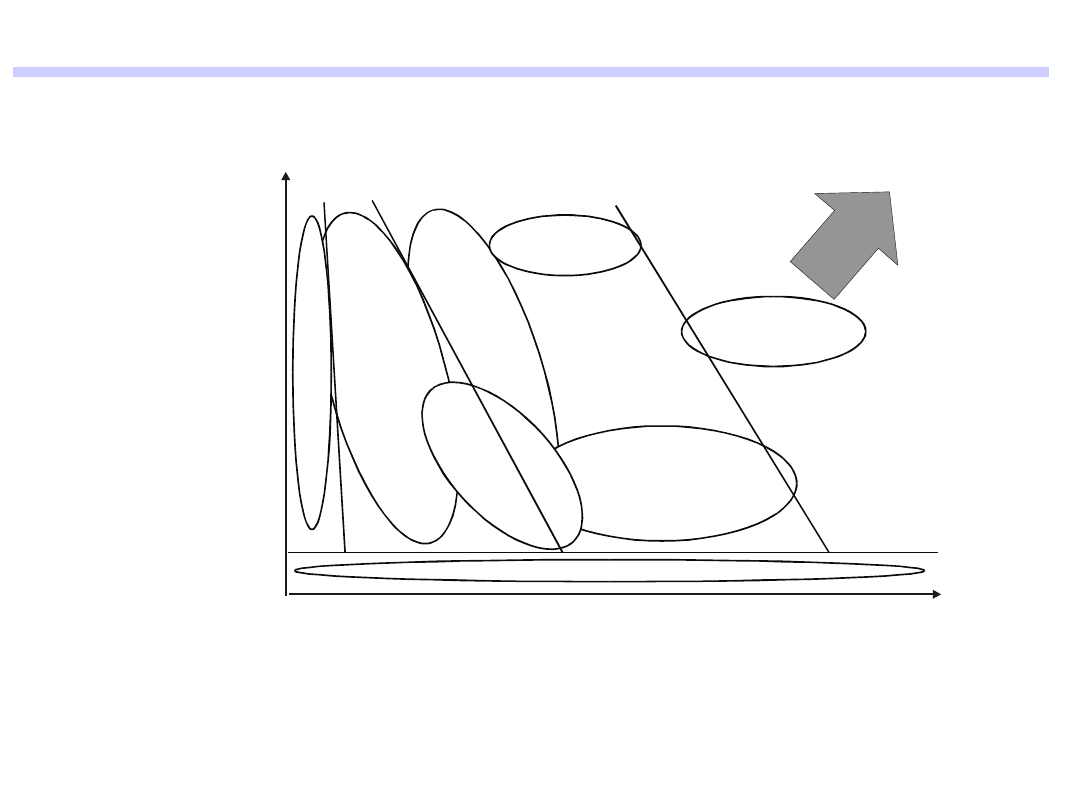

Sieci bezprzewodowe – modele propagacyjne

Modele propagacji fal radiowych WLAN

model uwzględniający wpływ liczby ścian i kondygnacji (MWM)

model tłumienia liniowego (LAM)

Tłumienie w modelu MWM:

gdzie:

tłumienie swobodnej przestrzeni pomiędzy stacją bazową a

ruchomą [dB];

stałe tłumienie [zwykle bliskie zero dB];

liczba ścian na drodze między stacją dostępową i

terminalem;

S - liczba pięter na drodze sygnału;

tłumienie ściany [3,4 – 6,9 dB];

tłumienie pomiędzy sąsiednimi piętrami [dB];

b - parametr empiryczny;

n - liczba typów ścian.

f

n

i

wi

wi

c

bf

L

b

s

s

s

L

t

L

L

L

1

2

1

bf

L

c

L

wi

t

wi

L

f

L

17

Sieci bezprzewodowe – modele propagacyjne

Tłumienie trasy w modelu LAM:

d

d

L

L

lg

20

0

0

L

hipotetyczne tłumienie w odległości 1

m od źródła

d - odległość pomiędzy nadajnikiem i

odbiornikiem

[m]

współczynnik tłumienia środowiska wyznaczany na podstawie

pomiarów [dB/m]

18

4

6

8

10

12

14

16

95

100

105

110

115

120

E [dBV/m]

ODLEGŁOŚĆ [m]

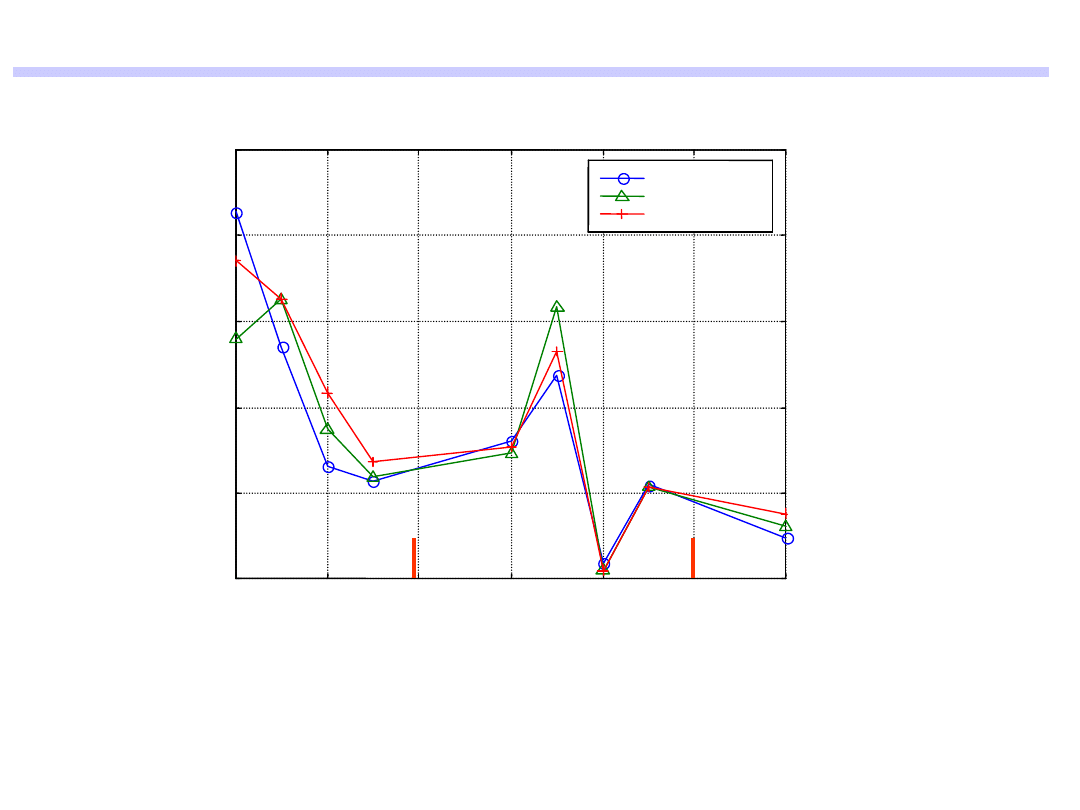

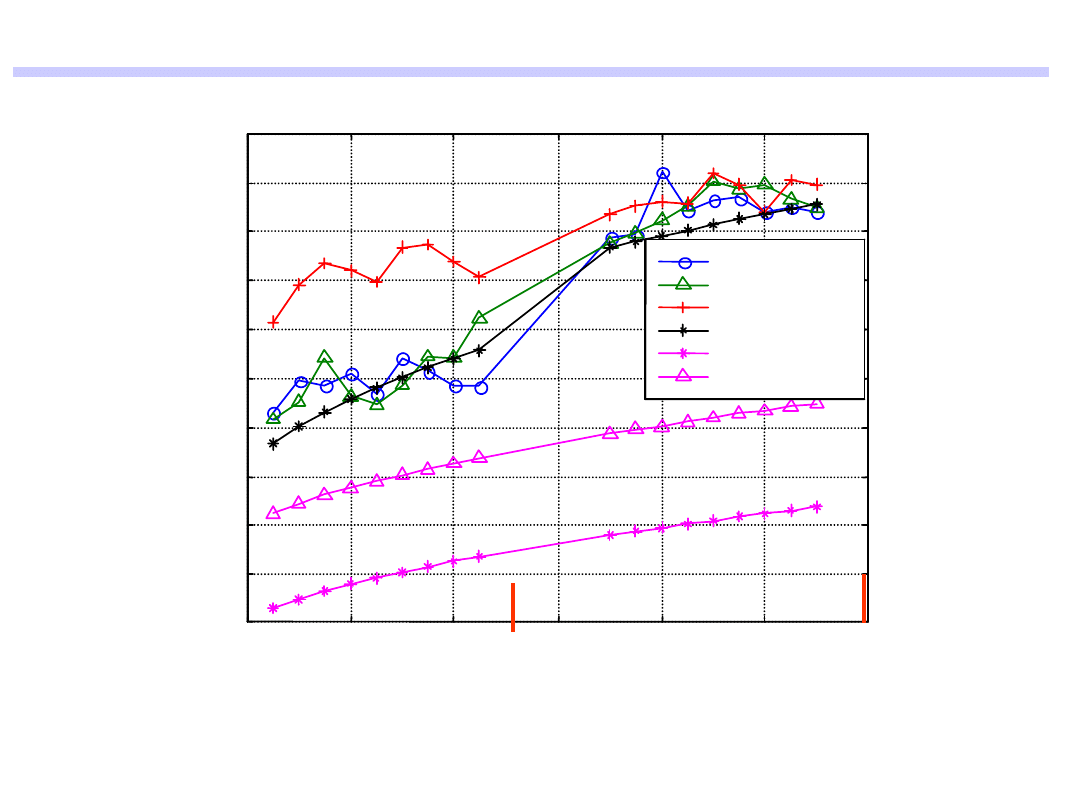

CH-KI NATĘŻENIA POLA EM NA TRASIE NR 1-DRUGIE PIĘTRO

2410 MHz

2450 MHz

2480 MHz

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

19

4

6

8

10

12

14

16

40

50

60

70

80

90

100

110

120

130

140

L [dB]

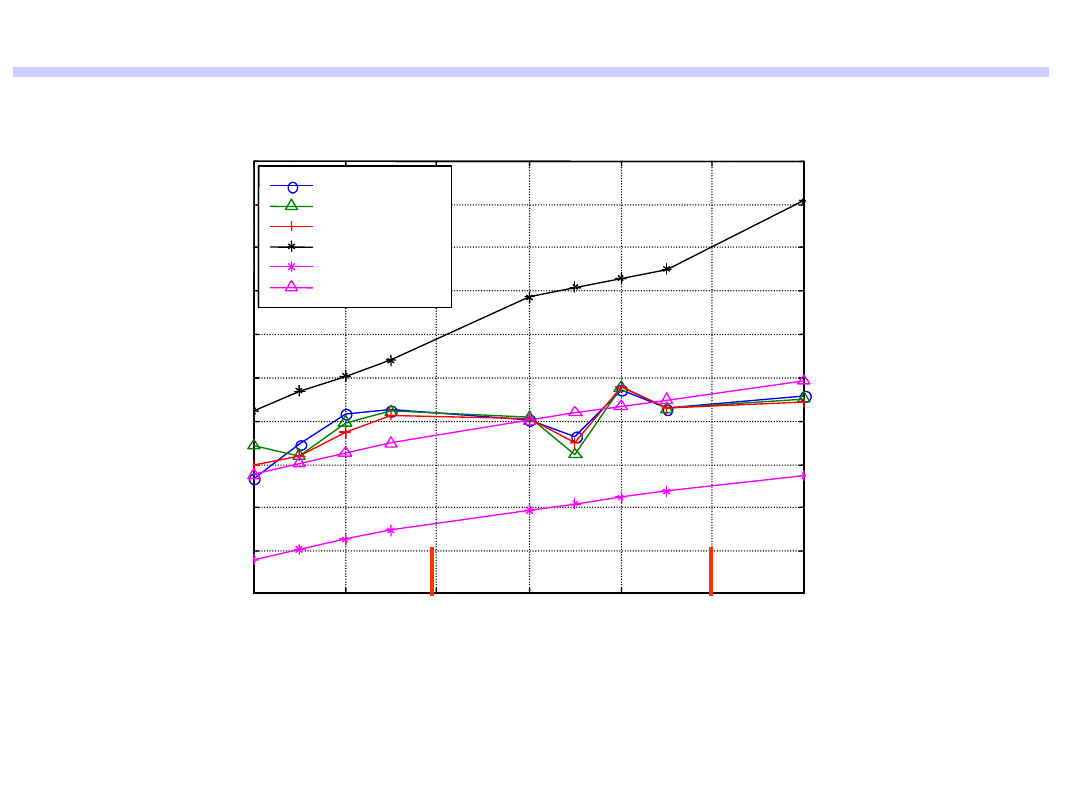

ODLEGŁOŚĆ [m]

CH-KI TŁUMIENIA TRASY NR 1-DRUGIE PIĘTRO

2410 MHz

2450 MHz

2480 MHz

Model MWM

Model LAM

Model LAM1

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

20

4

5

6

7

8

9

10

11

12

45

50

55

60

65

70

75

80

85

L [dB]

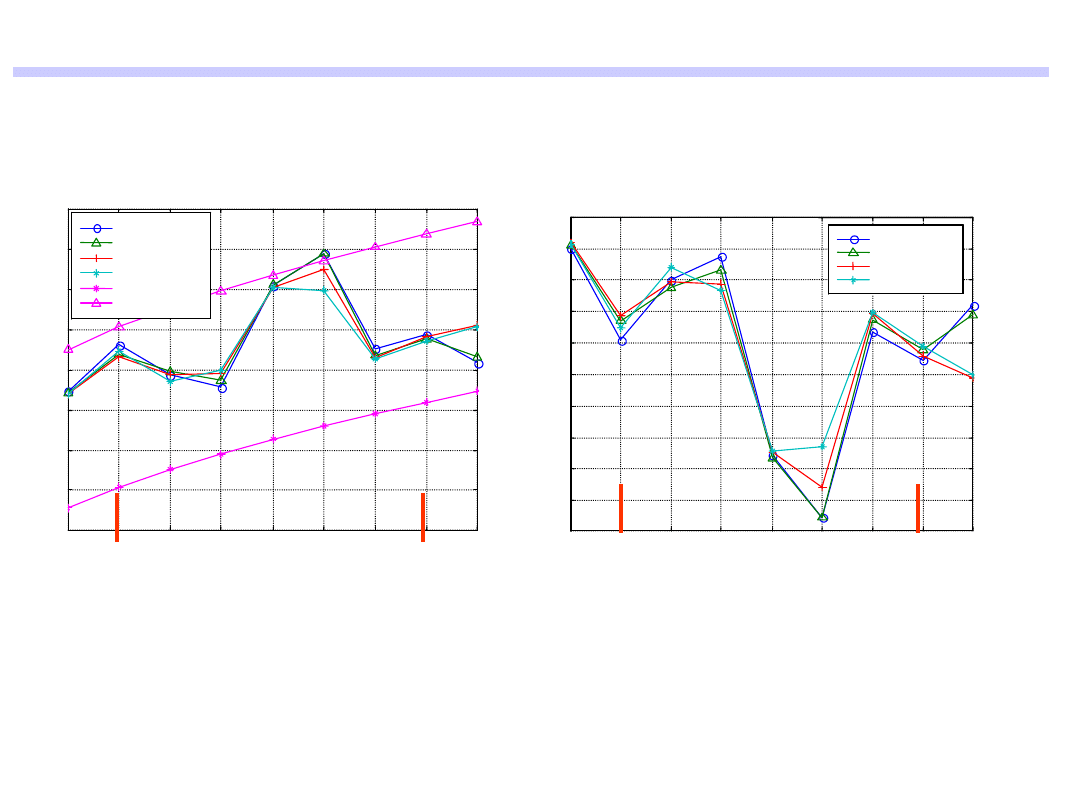

ODLEGŁOŚĆ

[m]

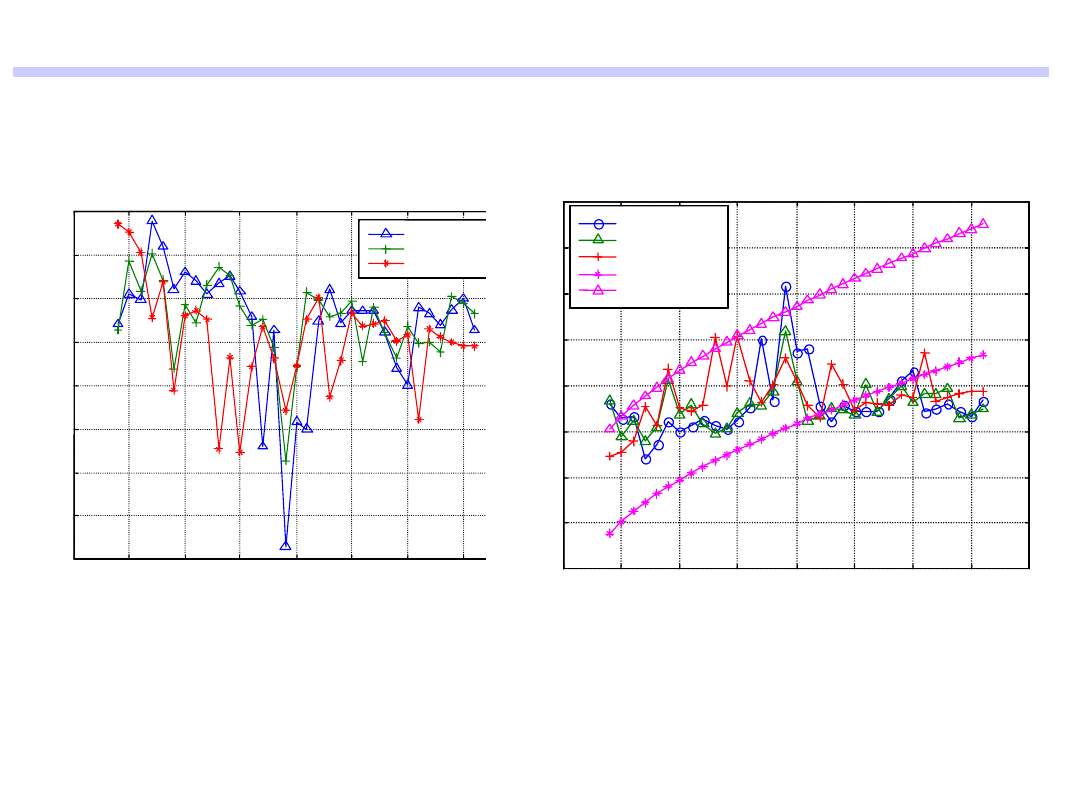

CH-KI TŁUMIENIA TRASY NR 2-

DRUGIE PIĘTRO

2410,0

MHz.

2430,0

2450,0

MHz.

2480,0

MHz.

LAM

LAM1

4

5

6

7

8

9

10

11

12

70

72

74

76

78

80

82

84

86

88

90

[dBV/m]

ODLEGŁOŚĆ

[m]

CH-KI NATĘŻENIA POLA EM NA TRASIE NR 2-

DRUGIE PIĘTRO

2410 MHz

2430 MHz

2450 MHz

2480 MHz

Rezultaty pomiarów i obliczeń na trasie

pomiarowej nr 2

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

21

2

4

6

8

10

12

14

50

60

70

80

90

100

110

E

ODLEGŁOŚĆ

[m]

CH-KI NATĘŻENIA POLA EM NA TRASIE NR 3-

PIERWSZE PIĘTRO

2410,0

MHz.

2450,0

MHz.

2480,0

MHz.

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

22

2

4

6

8

10

12

14

40

50

60

70

80

90

100

110

120

130

140

L [dB]

ODLEGŁOŚĆ

[m]

CH-KI TŁUMIENIA TRASY NR 3-

PIERWSZE PIĘTRO

2410,0

MHz.

2450,0

MHz.

2480,0

MHz.

MWM

LAM

LAM1

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

23

0

5

10

15

20

25

30

35

40

80

85

90

95

100

105

110

115

120

E [dBV/m]

ODLEGŁOŚĆ [m]

CH-KI NATĘŻENIA POLA EM NA TRASIE NR 4-PARTER

2410 MHz

2450 MHz

2480 MHz

0

5

10

15

20

25

30

35

40

40

50

60

70

80

90

100

110

120

L

[dB

]

ODLEGŁOŚĆ [m]

CH-KI TŁUMIENIA TRASY NR 4-PARTER

2410 MHz

2450 MHz

2480 MHz

Model LAM

Mpdel LAM1

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

24

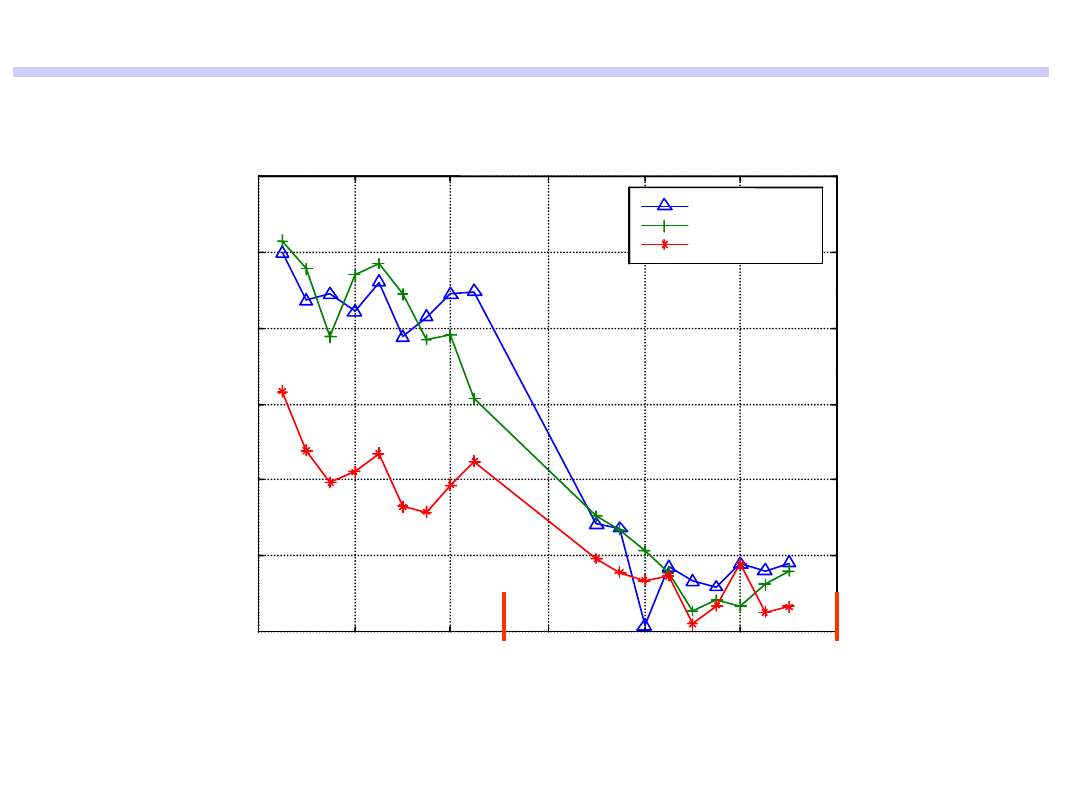

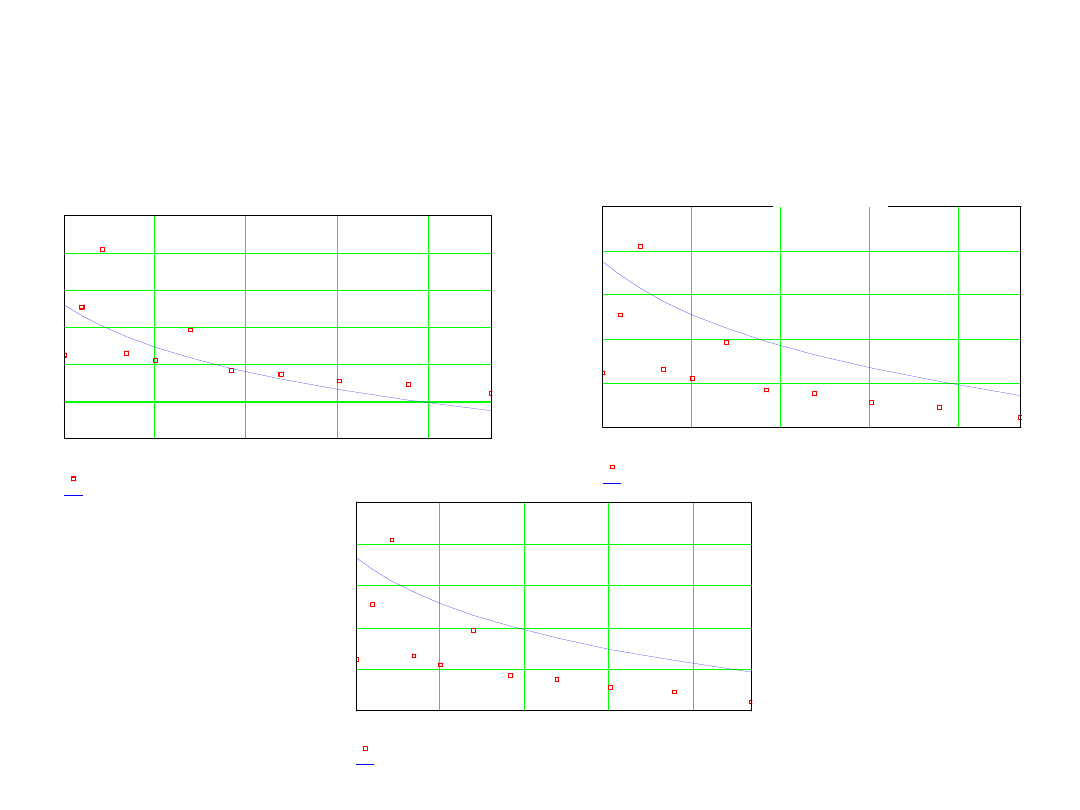

Do projektowania WLAN wykorzystuje się następujące

modele propagacyjne:

Model Egli: L = 88+40 log d [km] -20 log h

s

h

0

[m]+20

log f [MHz];

Model Juul-Nyholm;

Model Okumura-Hata;

0.1

0.2

0.3

0.4

0.5

60

70

80

90

100

110

120

Przebieg krzywej pomiarowej;

Przebieg krzywej - modelu natężenia pola;

Pełna moc

Odległość [km]

N

a

tę

że

n

ie

p

o

la

E

M

[d

B

u

V

/m

]

0.1

0.2

0.3

0.4

0.5

70

80

90

100

110

120

Przebieg krzywej pomiarowej;

Przebieg krzywej - modelu natężenia pola;

Pełna moc

Odległość [km]

N

a

tę

że

n

ie

p

o

la

E

M

[d

B

u

V

/m

]

0.1

0.2

0.3

0.4

0.5

70

80

90

100

110

120

Przebieg krzywej pomiarowej;

Przebieg krzywej - modelu natężenia pola;

Pełna moc

Odległość [km]

N

a

tę

że

n

ie

p

o

la

E

M

[d

B

u

V

/m

]

Porównanie wyników pomiarów i

obliczeń

model Juul-Nyholm

model Egli

model Okumura-

Hata

25

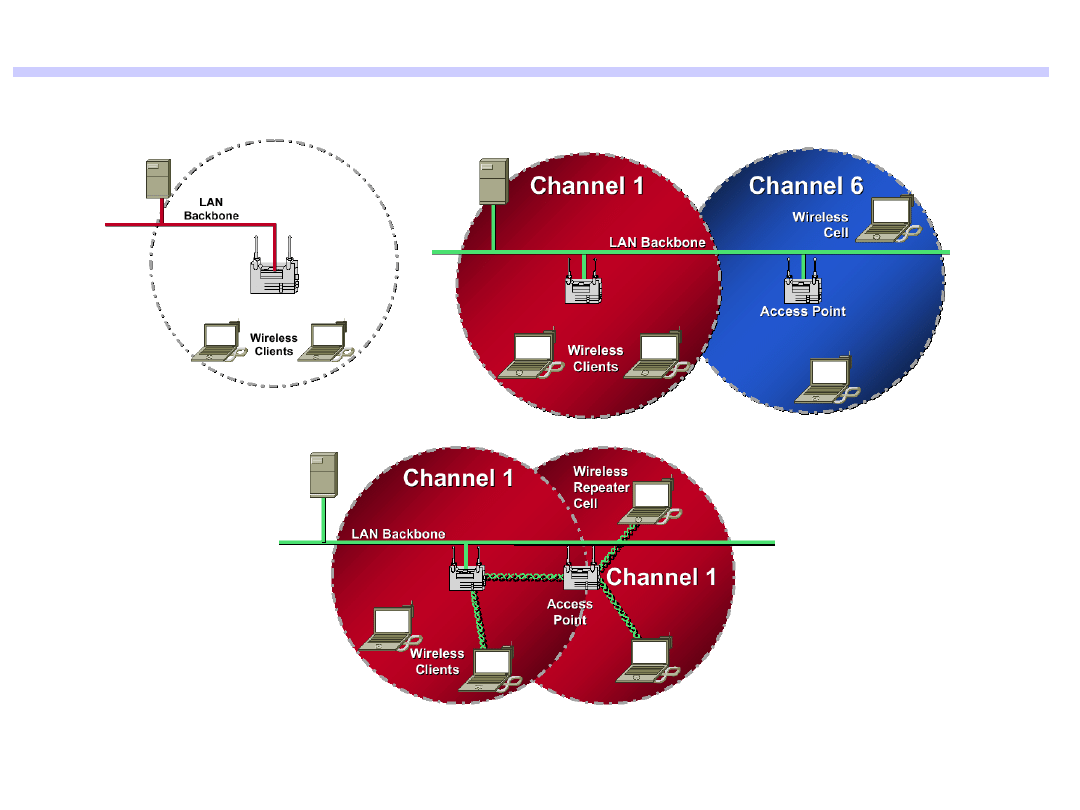

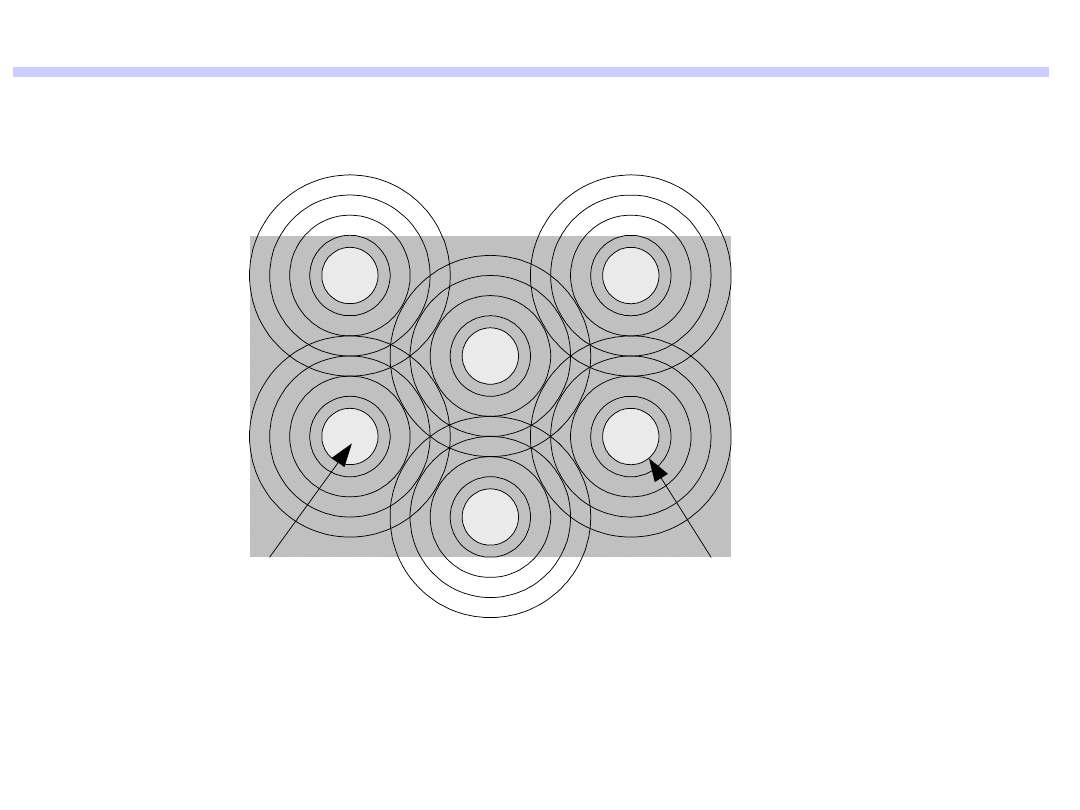

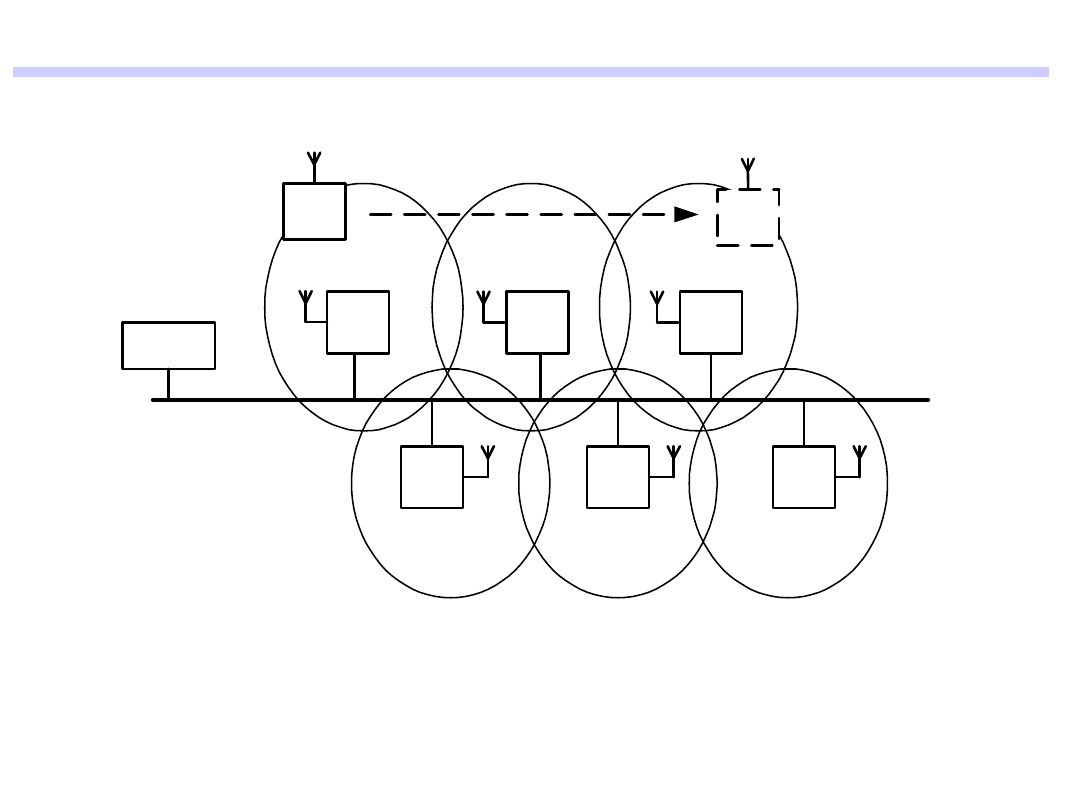

Sieci bezprzewodowe – konfiguracje sieci

bezprzewodowych

Konfiguracja

jednokomórkowa

Konfiguracja

wielokomórkowa

Konfiguracja jednokomórkowa z

retransmiterem

Konfiguracje bezprzewodowych sieci

informatycznych

26

1

11

1

6

1

11

Punkt dostępowy

Nr kanału

Sieci bezprzewodowe – przydział kanałów roboczych

27

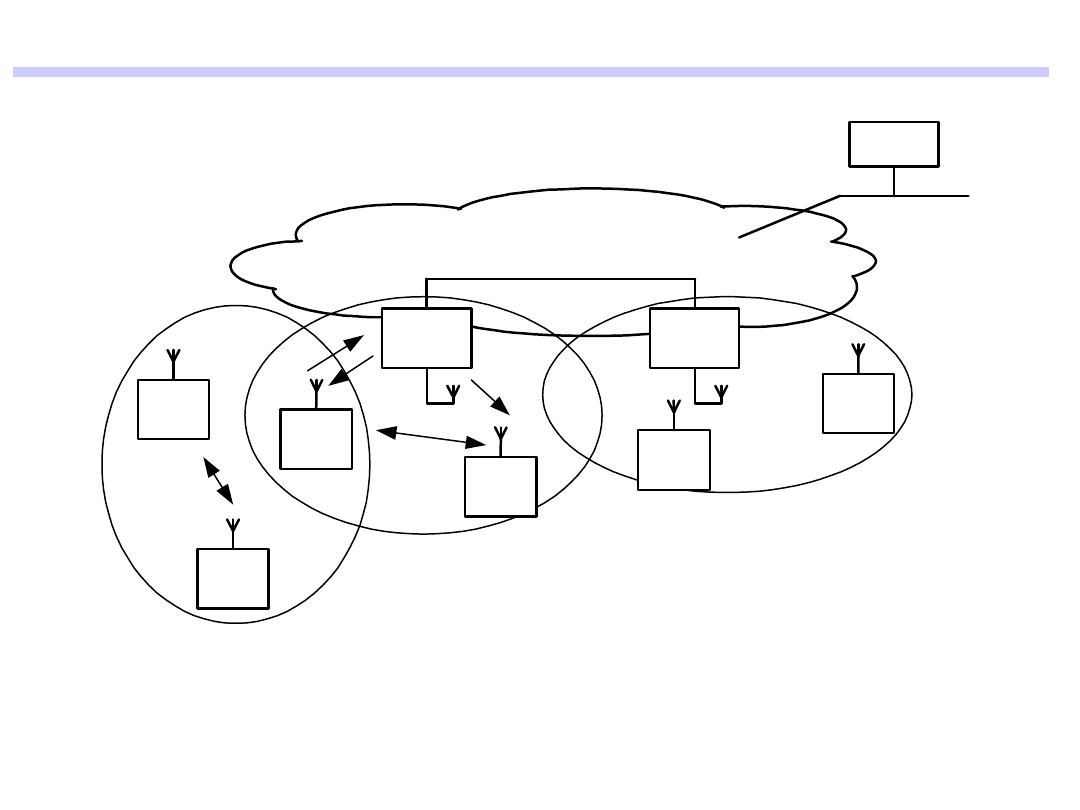

Sieci bezprzewodowe - konfiguracje sieci WLAN

28

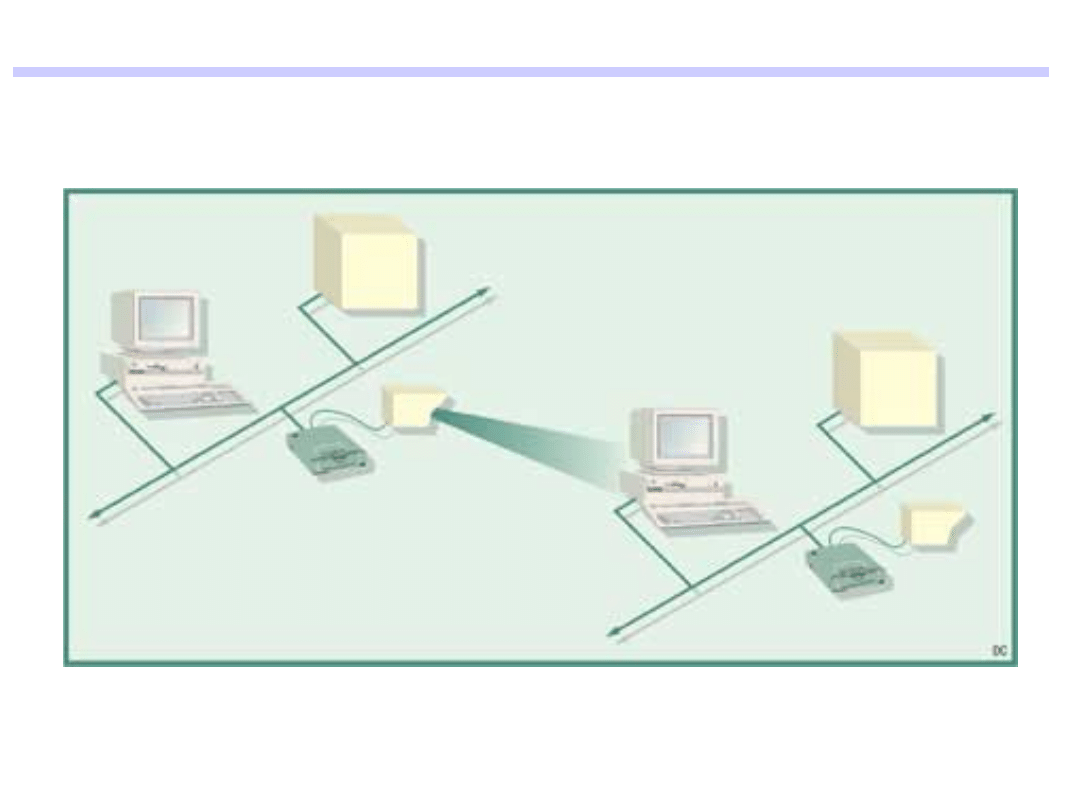

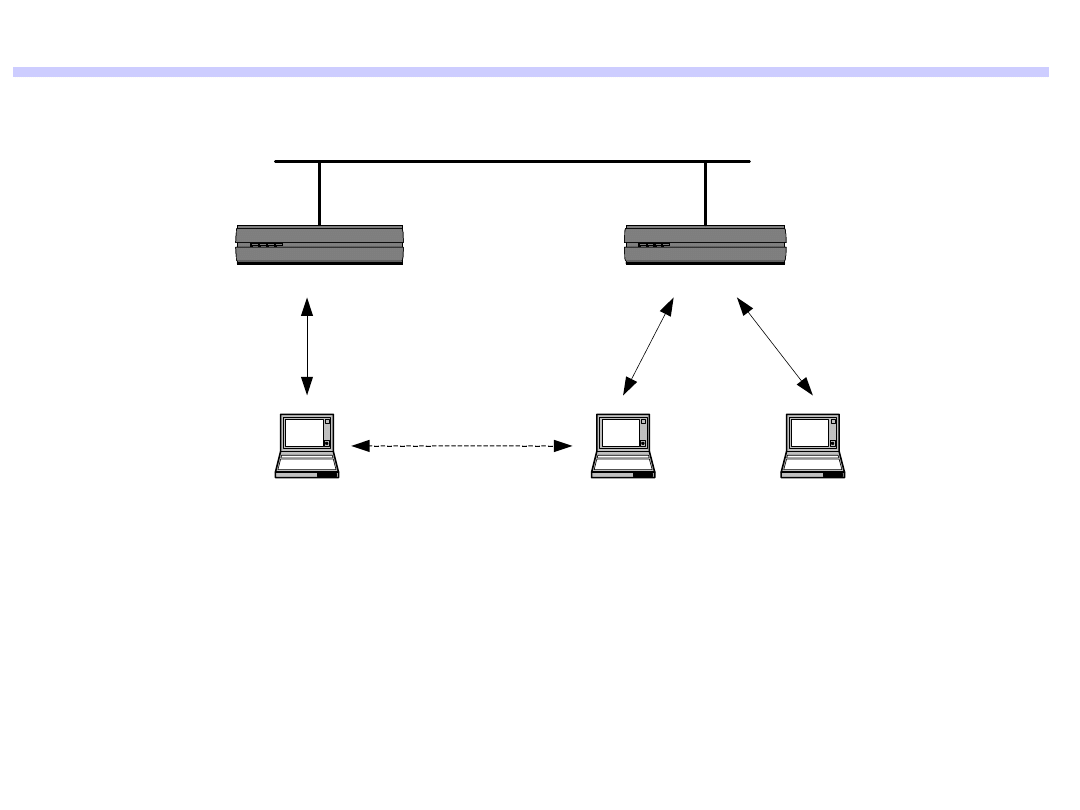

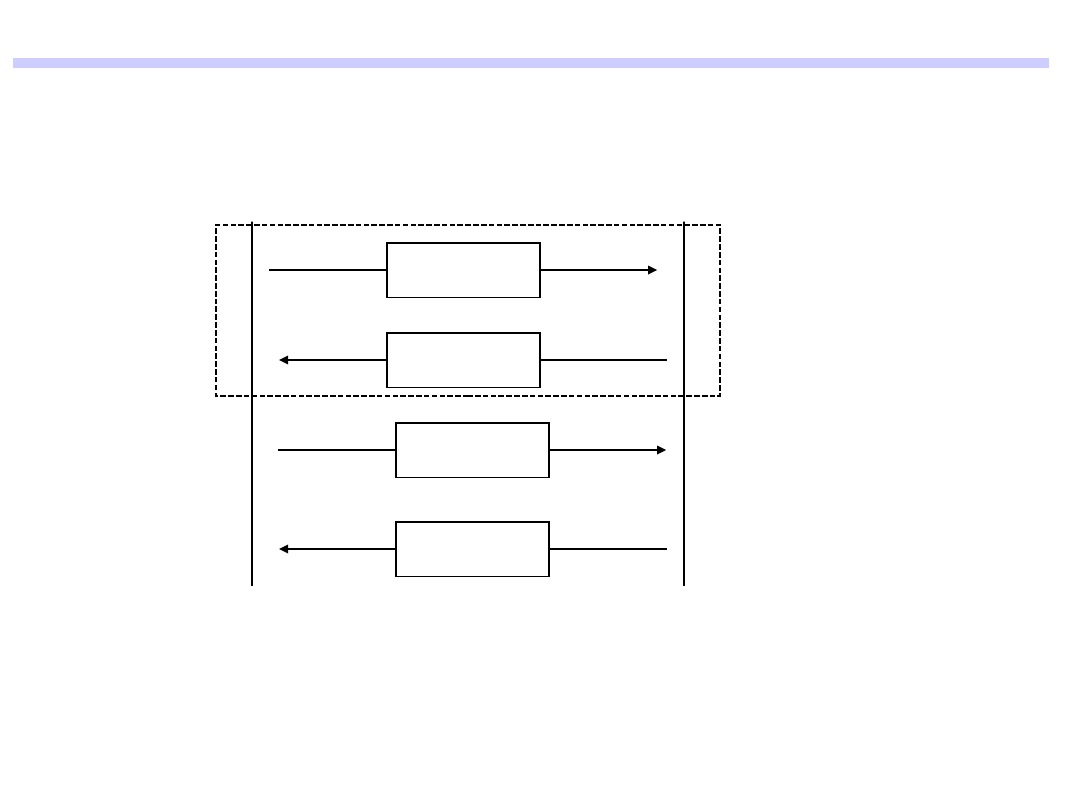

Sieci bezprzewodowe - współpraca sieci WLAN

(połączenie

dwóch podsieci)

29

Sieci bezprzewodowe - architektura wielokomórkowa

P o d s y s t e m d y s t r y b u c j i

S e r w e r

A P

A

A P

B

B S S - A

B S S - B

S ta c j a

B 2

S t a c j a

B 1

S t a c j a

A H 2

S ta c j a

A H 2

S t a c j a

A 2

S ta c j a

A 2

30

Sieci bezprzewodowe – WLAN w sieci Ethernet

R o u t e r

A P

1

A P

2

A P

3

A P

4

A P

5

A P

6

S ta c j a

1

S t a c j a

1

31

Stacja końcowa

POWERFAULT DATA ALARM

Punkt dostępowy (AP)

Sieć szkieletowa

POWERFAULT DATA ALARM

Punkt dostępowy (AP)

Stacja końcowa

Stacja końcowa

Roaming

międzykomórkowy

Sieci bezprzewodowe - roaming

32

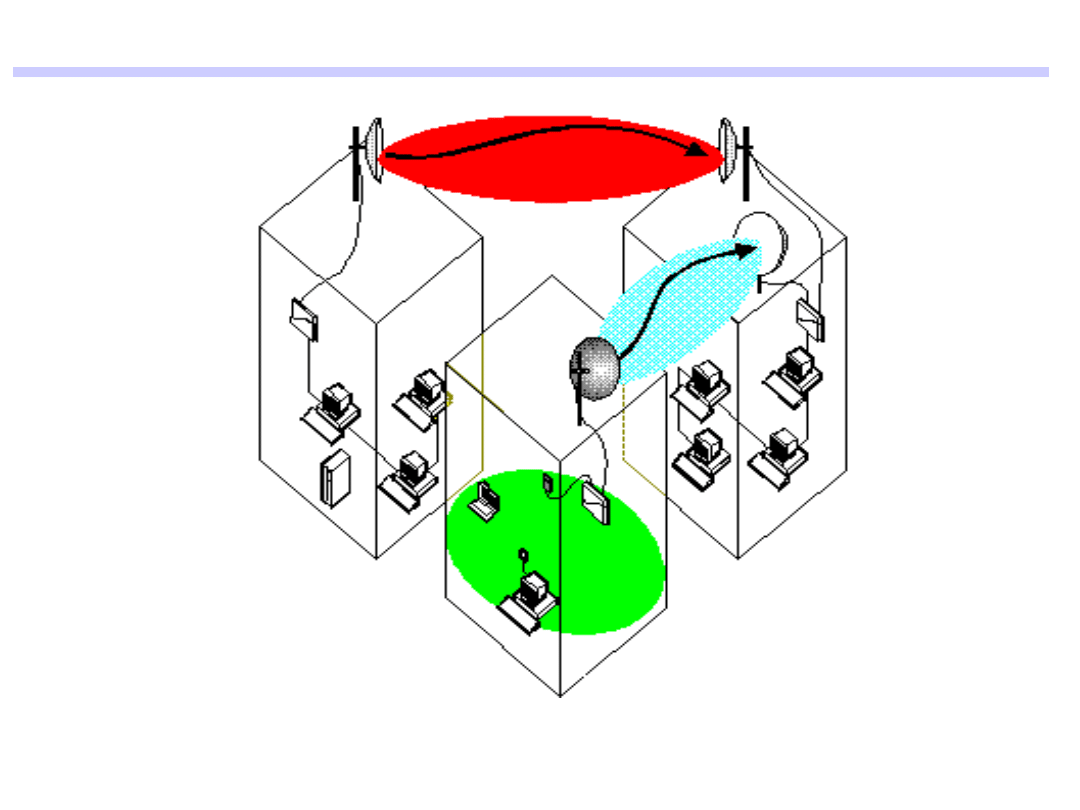

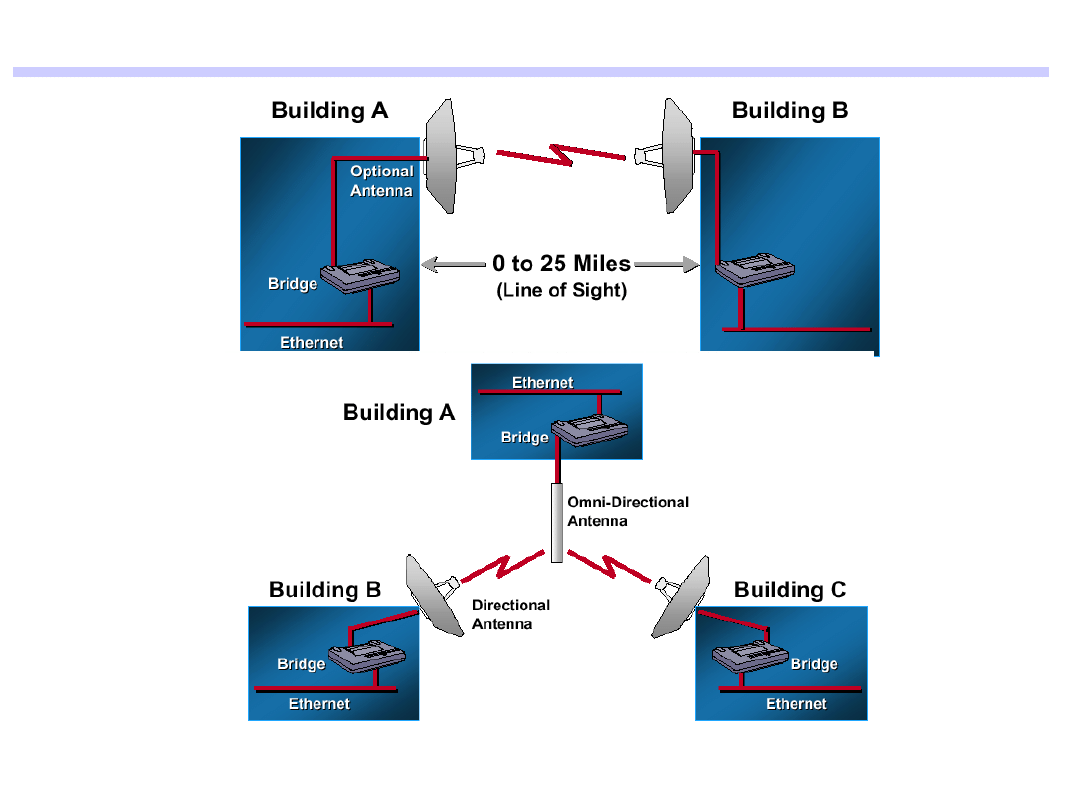

Sieci bezprzewodowe – aplikacja do łączenia segmentów

LAN

Łączenie sieci LAN

33

Sieci bezprzewodowe – aplikacje sieci

bezprzewodowych

34

Sieci bezprzewodowe - czynniki zasięgu użytecznego

WLAN

35

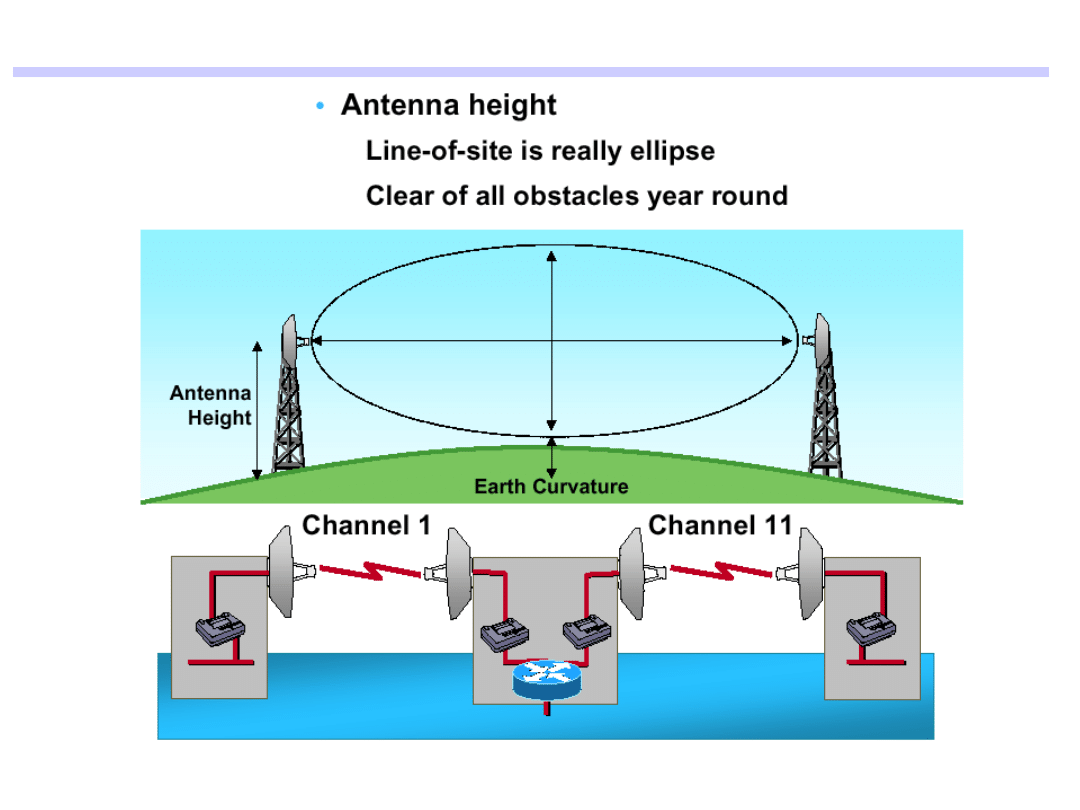

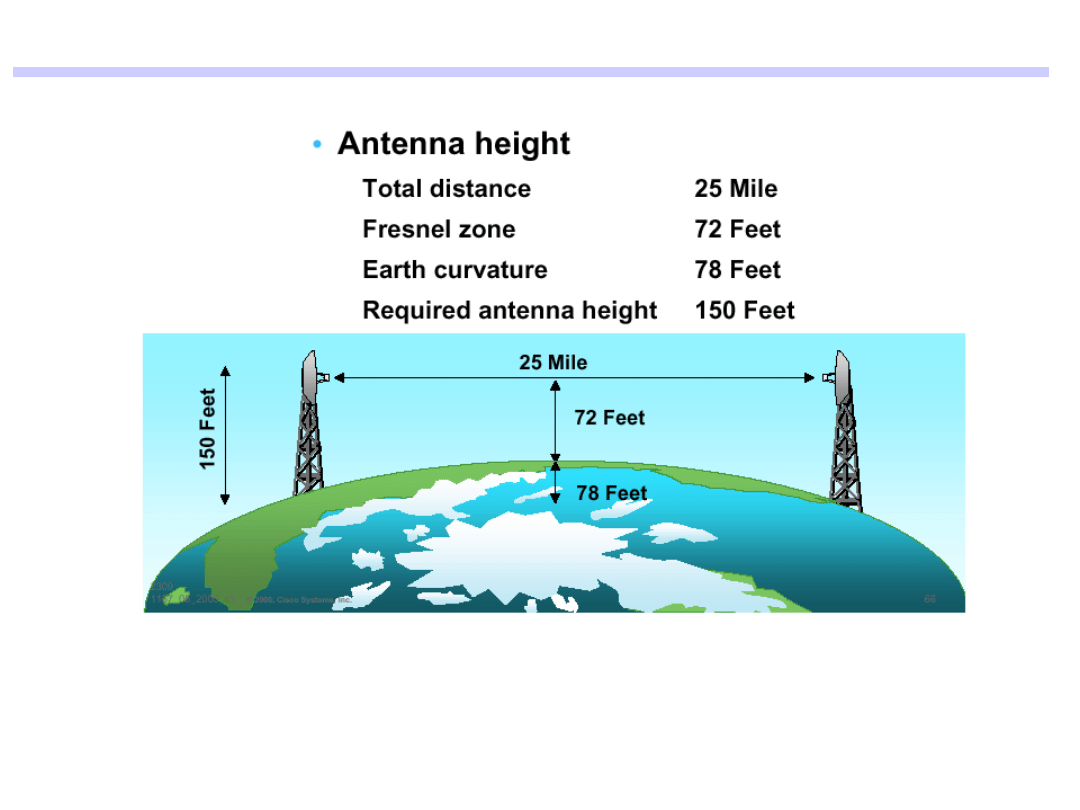

Sieci bezprzewodowe – warunki widzialności optycznej

36

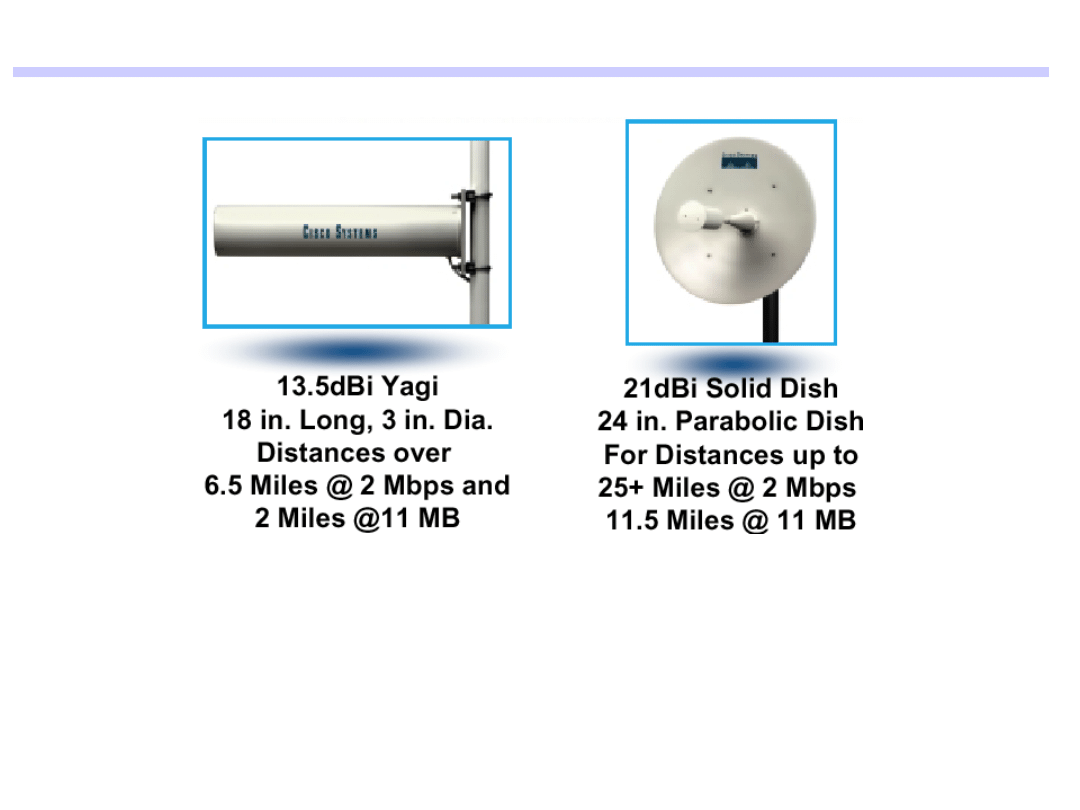

Sieci bezprzewodowe – anteny kierunkowe

37

Model warstwowy standardu

IEEE 802.11

M e d iu m A c c e s s C o n tr o l ( M A C )

D S S S P H Y

I R P H Y

F H S S P H Y

Sieci bezprzewodowe – warstwa fizyczna

t

f

kolizje

częstotliwości

b

0

PT

Funkcja autokorelacji

Typowe widmo kodu Gold

SINC (x)

S(f)

- R c

R c

Emisje typu FH/SS i DS/SS

38

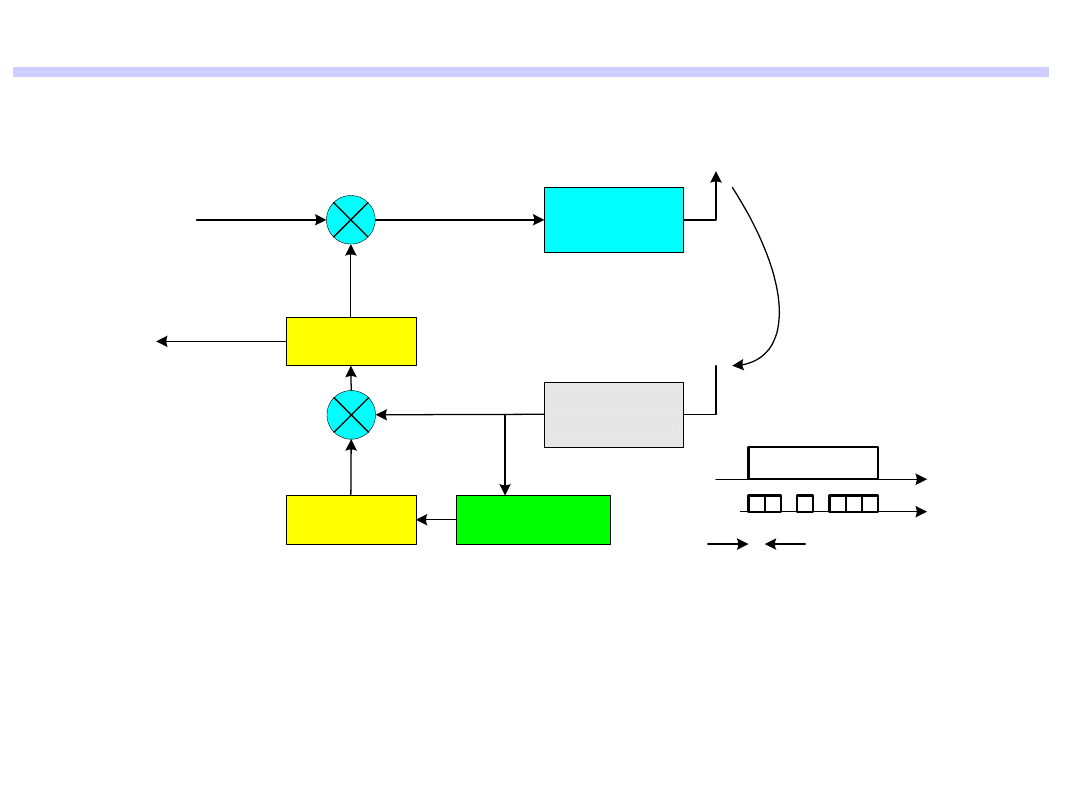

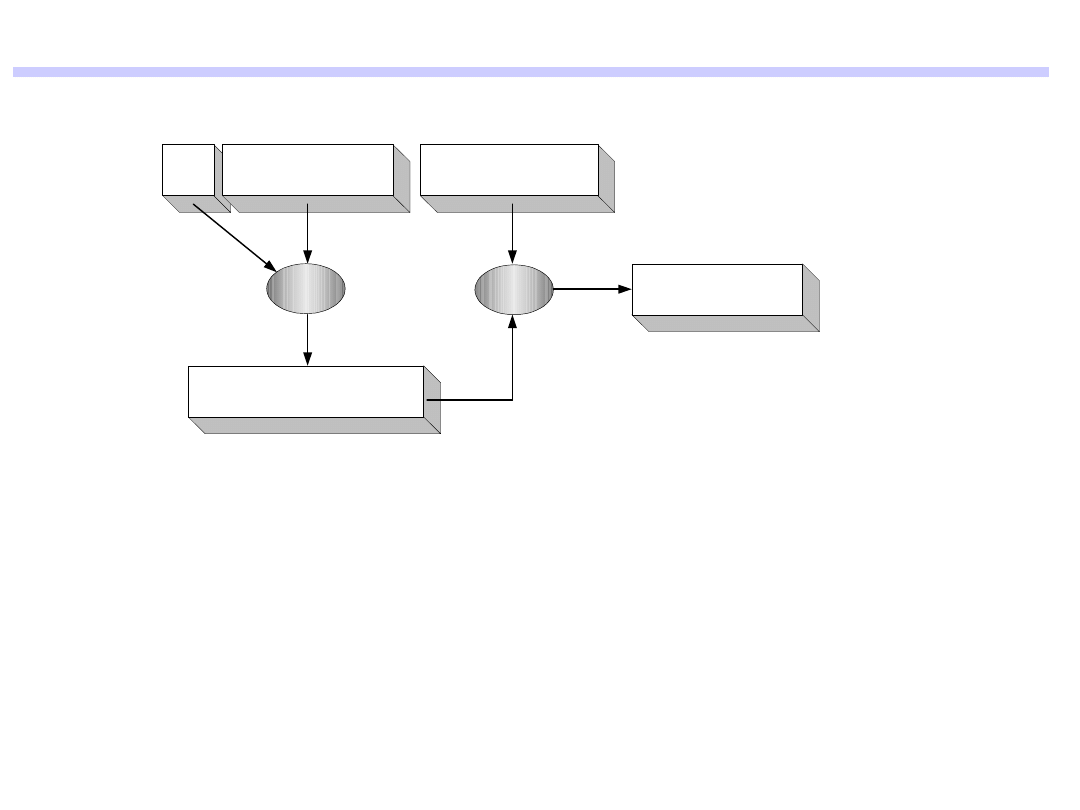

generator ciągu

pseudolosowego

modulator

x(t) = d(t)* k(t)

s(t)

wejście danych d(t)

k(t)

demodulator

s(t)+ i(t)

generator ciągu

pseudolosowego

synchronizacja ciągu

pseudolosowego

x(t) = d(t)* k(t)+i(t)

G =T

b

/T

c

bit danych T

b

t

T

c

Struktura systemu DS/SS

Sieci bezprzewodowe – warstwa fizyczna

39

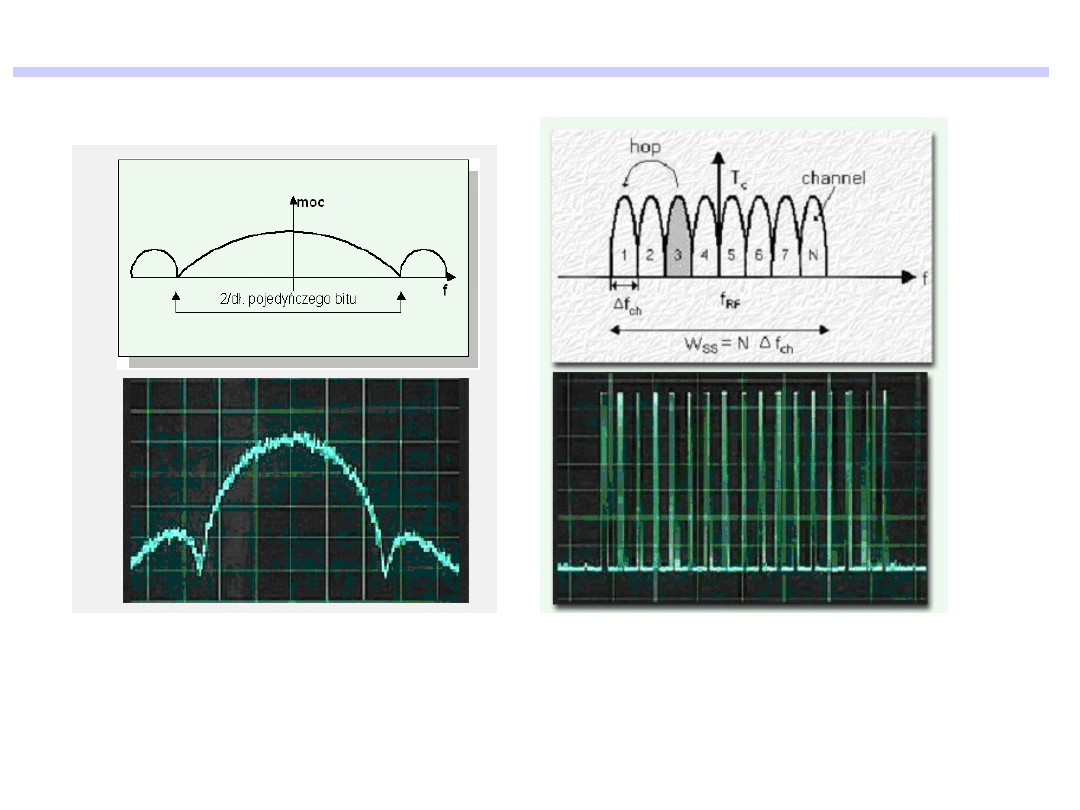

Sieci bezprzewodowe – widma DS/SS

i FH/SS

Widmo FH

Widmo DS/SS

40

FUNKCJE WARSTWY MAC

• koordynacja pracy stacji,

• nadzorowanie pracy stacji w celu przedłużenia żywotności układów

zasilających,

• monitorowanie otoczenia stacji w celu określenia pasma fizycznego

oraz wyboru właściwego obszaru pracy stacji BSS oraz punktu AP,

•kontrola i zarządzanie pracą warstwy.

Sieci bezprzewodowe – warstwa MAC

obsługa bezkolizyjna

PCF

obsługa rywalizacyjna

ruch z ograniczeniami czasowymi

ruch asynchroniczny

DCF

CSMA/CA

PHY

M

A

C

41

kontrola dostępu do łącza radiowego

:

CSMA/CA

(Carrier Sense Multiple Access with Collison Avoidance),

metoda dostępu polega na wykrywaniu przez stacje radiową zajętości

(obecności sygnału innego użytkownika) łącza w celu uniknięcia kolizji,

RTS/CTS,

dodatkowy mechanizm zapobiegający kolizjom w przypadku

braku łączności radiowej pomiędzy dwoma stacjami użytkowników. Stacja

żądająca dostępu wysyła krótki pakiet kontrolny RTS (Request to Send)

informujący o jej żądaniu i oczekuje na potwierdzenia CTS (Clear to Send)

od stacji, do której kierowana będzie transmisja.

obsługa łącza radiowego pomiędzy dwoma AP, WDS

(Wireless

Distribution System), funkcja pozwala na połączenie poprzez interfejs

radiowy stacji dostępowych AP, eliminując konieczność prowadzenia kabli,

fragmentacja i ponowne składanie pakietów,

kontrola prędkości transmisji,

obsługa przełączania kanałów częstotliwościowych,

sterowanie mocą,

zabezpieczenie transmisji

, odbywa się ono na dwóch poziomach:

zabezpieczenie przed niepowołanym dostępem do sieci

,

(wykorzystuje się tu procedury

przesyłanych wiadomości

,

szyfrowanie identyfikacji oparte o poufne numery użytkowników),

szyfrowanie

oparte jest o algorytm WEP (Wired Equivalent Privacy)

bazujący na algorytmie kryptograficznym RC4. Wykorzystuje w nim się

generator liczb pseudolosowych inicjalizowany przy użyciu tajnego klucza.

Sieci bezprzewodowe - funkcje warstwy MAC

42

Algorytm z Rozproszoną Funkcją Koordynacji Dostępu DCF (ang.

Distributed Coordination Functions), zapewniający obsługę ruchu

asynchronicznego wykorzystując metodę CSMA/CA (ang. Carrier

Sense

Multiple

Access

with

Collision

Avoidance).

Algorytm z Punktową Funkcją Koordynacji Dostępu PCF (ang.

Point

Coordination

Function).

Stosowany przy komunikacji synchronicznej. Pozwala na obsługę

zgłoszeń ramek wymagających ostrych reżimów czasowych.

Mechanizmy koordynujące pracę stacji funkcjonują zazwyczaj w

punktach dostępu AP.

Sieci bezprzewodowe – algorytmy pracy sieci i stacji

(

standard

DFWMAC)

DFWMAC - Distributed Foundation Wireless MAC

43

Sposoby włączania stacji do sieci:

skanowanie pasywne

– stacja oczekuje na ramkę beacon (okresowo

rozsyłana przez AP ramka synchronizacyjna) z AP,

skanowanie aktywne

– stacja próbuje zlokalizować AP przez

wysyłanie testowej ramki PRF (Probe Request Frame) i oczekuje na

odpowiedź z AP .

Sieci bezprzewodowe – uwierzytelnianie

44

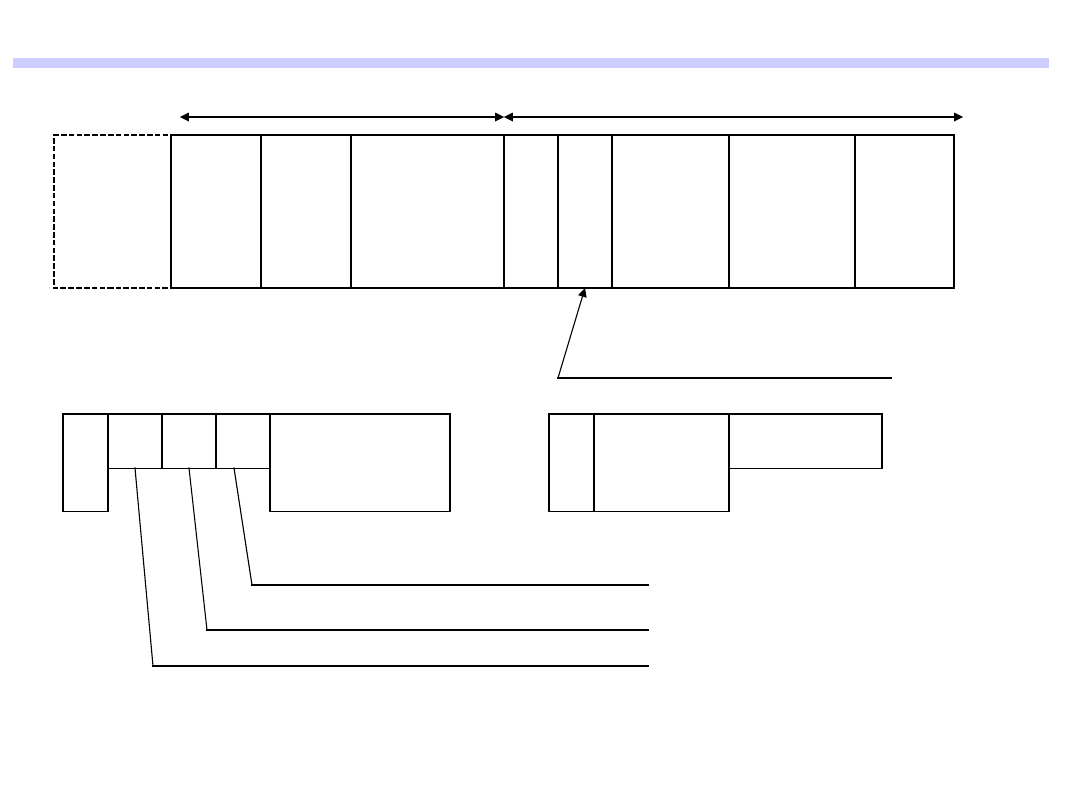

Sieci bezprzewodowe – struktura ramki MAC

pole

dopasowania

typ ramki pole

sterujące

Identyfikator ID

jednostki danych

pole

adresowe

Elementy

sterująco-

sygnalizacyjne

pole

o znaczeniu

zależnym

od typu ramki

CRC

stały

nagłówek

rdzeń

ramki

(w

bajtach)

1

2

2

0-

15

1 lub

4

A

-

E C typ

ramki

1

1

1

1

4 bity

rodzaj usługi: asynchroniczna (1),

synchroniczna (0)

kryptografia

(1)

kompresja

(1)

I – obecność podsieci typu:

0 – sieć ad hoc

1 – sieć z infrastrukturą

przewodową

ESS-

ID

I

1

13

10

BSS-ID

Format identyfikatora NID (część pola

adresowego)

45

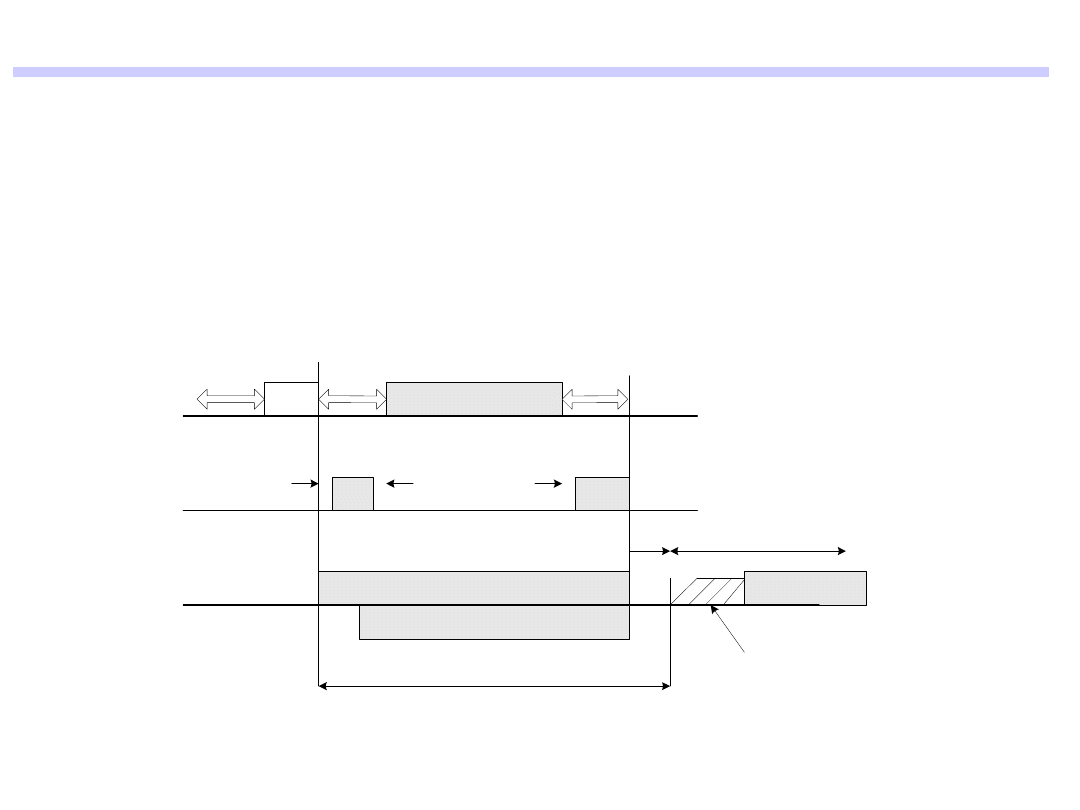

1. SIFS (ang. Short Inter Frame Space) jest używane do

oddzielania sygnałów należących do jednego dialogu (np. fragment

– ACK) i stanowi minimalne IFS. Zawsze co najwyżej jedna stacja

nadaje ten sygnał w określonym czasie. W standardzie 802.11 FH

PHY sygnał trwa 28 s.

2. PIFS (ang.Point Coordination IFS) jest używane przez Access

Pointy w celu uzyskiwania dostępu do medium w pierwszej

kolejności. Sygnał jest wydłużonym SIFSem.

3. DIFS (ang.Distributed IFS) używane przez stacje chcące

rozpocząć transmisję

4. EIFS (ang.Extended IFS) używane przez stacje, które nie mogą

zrozumieć informacji którą otrzymały

Nawiązywanie łączności między

stacjami

następna

stacja

NAV (RTS)

ACK

CTS

RTS

G2

T1

DATA

T2

NAV (CTS)

oczekiwanie na dostęp

G1

G1

G1

G2

CW

procedura losowej

retransmisji

G1 - SIFS

G2 - DIFS

CW - okno rywalizacji

T1 - oczekiwanie na CTS

T2 - oczekiwanie na ACK

stacja nadawcza

stacja odbiorcza

stacje pozostałe

Sieci bezprzewodowe - sygnały (IFS), nawiązywanie

łączności

46

RTS

CTS

DATA

ACK

Stacja

źródłowa

Stacja

docelowa

Przykładowa wymiana ramek miedzy stacją źródłową

i docelową

Sieci bezprzewodowe – nawiązywanie łączności

47

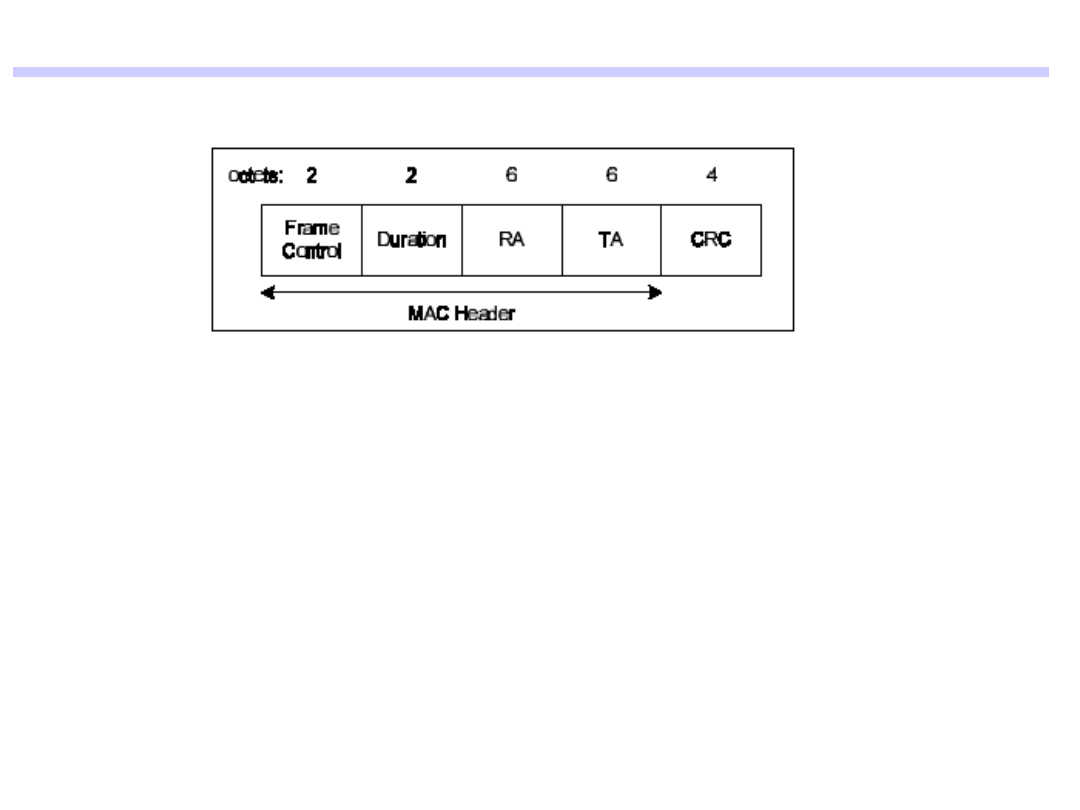

RA – adres stacji która ma otrzymać następną ramkę danych

lub organizacyjną

TA – adres stacji nadającej ramkę RTS

Duration – czas w mikrosekundach potrzebny do transmisji

następnej ramki organizacyjnej lub danych, plus ramki CTS,

ramki ACK lub uzyskany z analogicznego pola w poprzedniej

RTS pomniejszony o czas potrzebny na wysłanie CTS

RA – kopiowane z poprzedniej RTS z pola TA (dla CTS)

Sieci bezprzewodowe - ramka RTS/CTS

48

Szybkość

transmisj

i

Długość słowa

kodowego

Modula

cja

Szybkość

transmisji

symboli

Liczba

bitów/symb

ol

1 Mb/s

11 (sekwencje

Barkera)

BPSK

1 MS/s

1

2 Mb/s

11 (sekwencje

Barkera)

QPSK

1 MS/s

2

5,5 Mb/s

8 (CCK)

QPSK

1,375 MS/s

4

11 Mb/s

8 (CCK)

QPSK

1,375 MS/s

8

Sieci bezprzewodowe – warstwa fizyczna

49

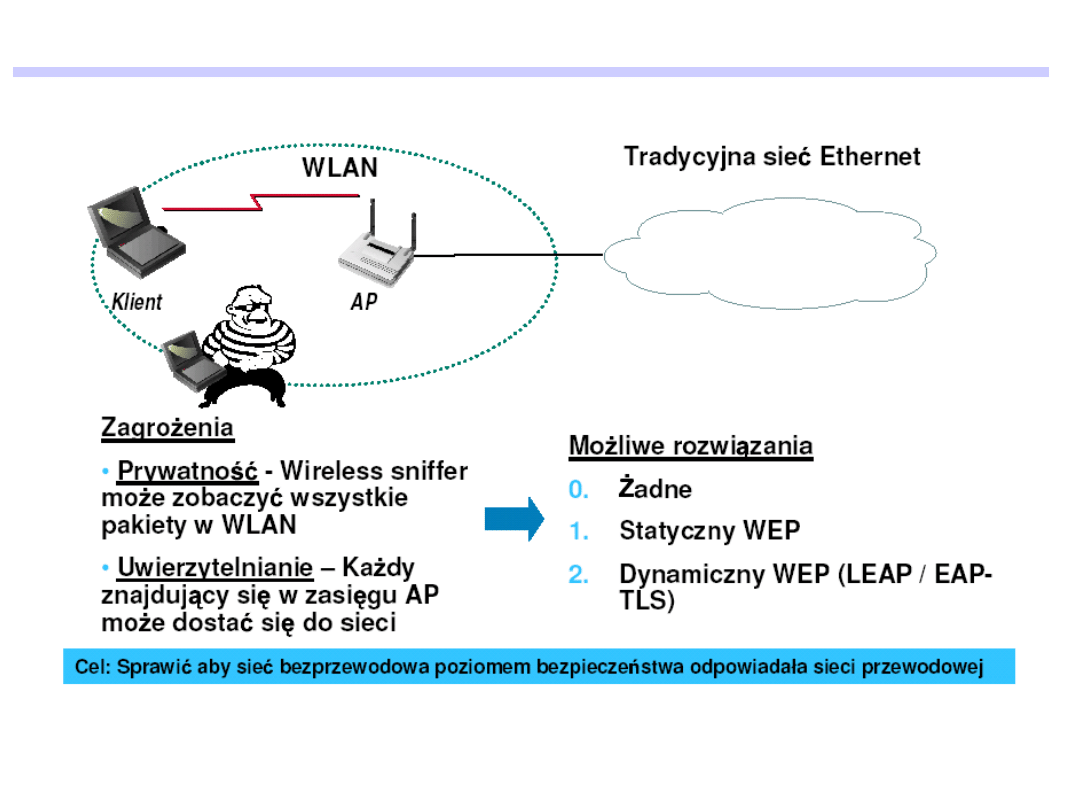

Sieci bezprzewodowe – bezpieczeństwo sieci WLAN

50

Standard 802.11 opisuje dwa podstawowe sposoby zabezpieczenia sieci

WLAN. Obydwa rozwiązania dotyczą warstwy łącza danych (MAC). Są to:

Identyfikator usług SSID (Service Set Identifier)

Identyfikator SSID jest informacją wykorzystywaną przez punkty dostępu AP

(Access Points) do identyfikacji stacji chcących uzyskać dostęp do sieci

WLAN. Identyfikator SSID stanowi wspólną nazwę sieci, którą znają tylko

punkty dostępu i uprawnieni użytkownicy. Polega ona okresowej zmianie

przez rozgłaszanie jej przez AP w specjalnej ramce „beacon” w postaci jawnej.

Odczyt nazwy sieci umożliwia legalny dostęp i przejęcie części ruchu

pochodzącego od stacji mobilnych.

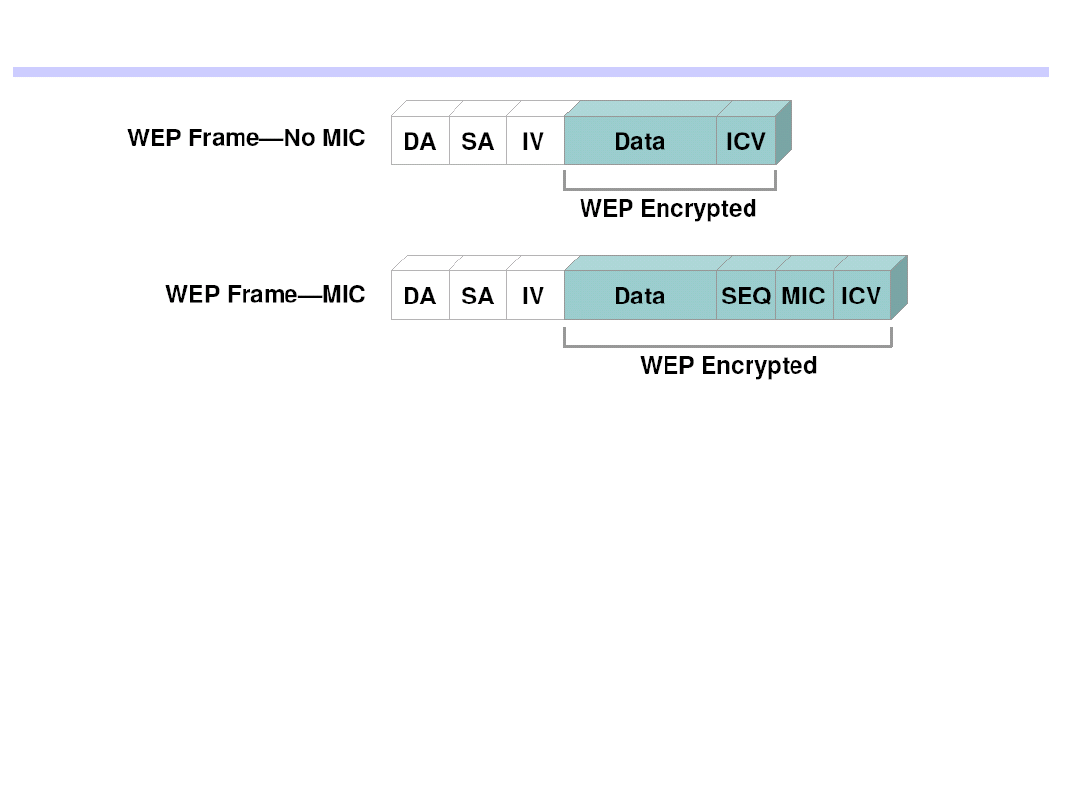

Protokół WEP (Wired Equivalent Privacy)

Protokół WEP został zaprojektowany do zapewnienia poufności danych

przesyłanych drogą radiową. Miał on stanowić zapewnienie poufności

przesyłanych informacji na poziomie sieci przewodowych. Protokół WEP do

szyfrowania danych wykorzystuje algorytm szyfrujący RC4 stworzony przez

firmę RSA Data Security. Do wygenerowania sekwencji szyfrującej przez RC4

niezbędne są dwa ciągi bitów:

poufny klucz

, taki sam zarówno dla AP, jak i dla

stacji mobilnej (przydzielany ręcznie lub za pomocą specjalnych protokołów

przesyłania kluczy) oraz tzw.

wektor inicjujący

, który przesyłany jest w sposób

jawny wraz z zaszyfrowanymi danymi.

Sieci bezprzewodowe - bezpieczeństwo sieci WLAN

51

Sieci bezprzewodowe - Wired Equivalent Privacy WEP

IV

K lu c z b a z o w y

X O R

C ią g k l u c z u ją c y

Z a s z y f r o w a n a

w ia d o m o ś ć

Z a w a r to ś ć p o la

d a n y c h r a m k i

R C 4

• używany do szyfrowania algorytm RC4 stream cipher autorstwa

RSA Data Security, Inc. (RSADSI)

• RC4 Keystream = (24 bits IV, WEP Key)

• ten sam klucz musi być współdzielony przez obie strony:

szyfrującą i deszyfrującą

• IEEE 802.11 wybrało 40-bitowy klucz do szyfrowania.

Wielu producentów posiada rozwiązania stosujące 128-bitowy klucz

WEP

• sposoby dystrybucji i negocjacji kluczy nie są opisane w

standardzie

52

Sieci bezprzewodowe - Message Integrity Check (MIC)

• MIC używa funkcji haszującej do oznaczania ramek

• MIC ciągle nie jest standardem (jeden z elementów

802.11i)

• MIC chroni ramki WEP przed próbami ingerencji w ich

zawartość

• MIC bazuje na wartościach: seed, destination MAC,

source MAC oraz

zawartości: jakakolwiek modyfikacja powyższych

parametrów powoduje

zmianę MIC

• MIC jest zawarty w części ramki zawierającej dane

zaszyfrowane algorytmem WEP

53

Sieci bezprzewodowe - rotacja kluczy rozgłoszeniowych

• AP dynamicznie generuje losowy Klucz Rozgłoszeniowy

(Broadcast),

kiedy funkcja ta jest aktywowana

– nowy klucz rozgłoszeniowy jest szyfrowany przy

pomocy klucza

klienta (unicast), tzw. klucz sesji i wysyłany w

komunikacie EAPOL-Key

– po powiadomieniu klienta, AP zaczyna używać

nowego klucza rozgłoszeniowego

• rotacja kluczy rozgłoszeniowych jest dostępna w

konfiguracji z LEAP która:

– wymaga uwierzytelnienia zgodnego z 802.1x,

wspierającego dynamiczne generowanie kluczy WEP

– funkcja nie jest dostępna z konfiguracją statycznych

kluczy WEP

54

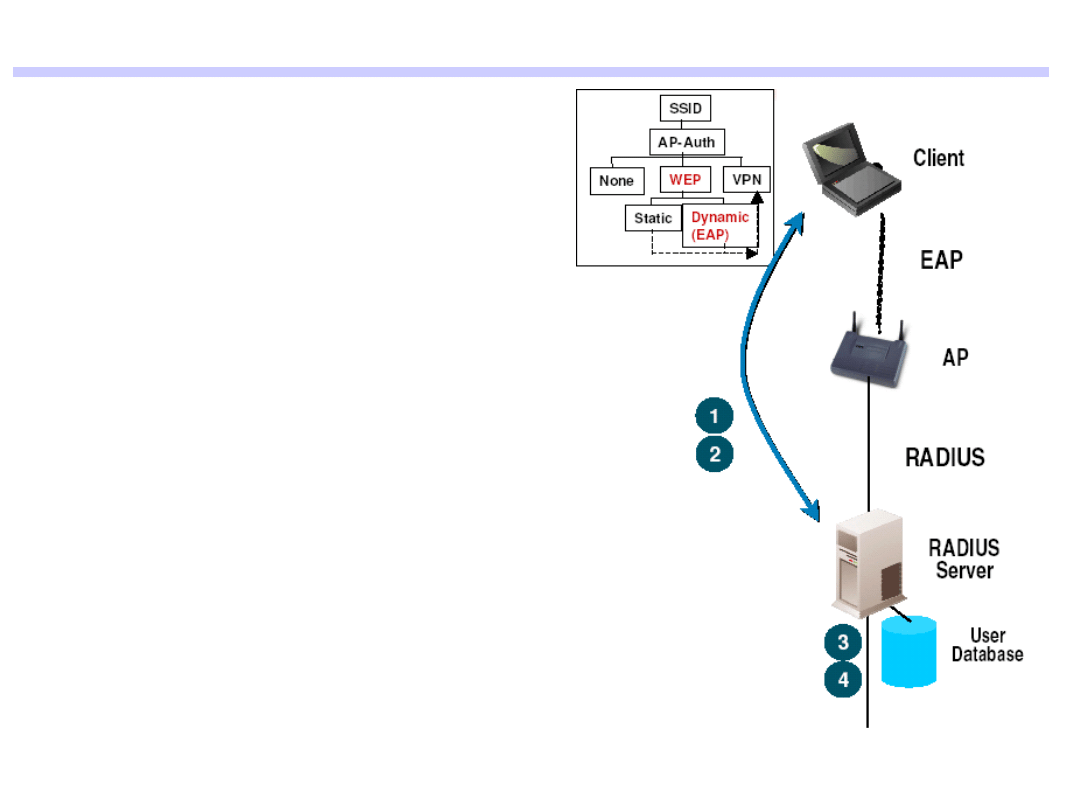

• 802.11x jest standardem

IEEE

uwierzytelniania

użytkowników

na poziomie portu

dostępowego

• bazuje na istniejących

standardach

Extensible Authentication

Protocol (EAP)

Challenge Handshake Protocol

(CHAP)

RADIUS

1. wzajemne uwierzytelnianie

2. dynamiczne, uzależnione czasowo

klucze szyfracyjne

3. centralne zarządzanie

użytkownikami

4. różne warianty uwierzytelniania

Sieci bezprzewodowe - LEAP 802.1x EAP uwierzytelnianie na

poziomie portu

55

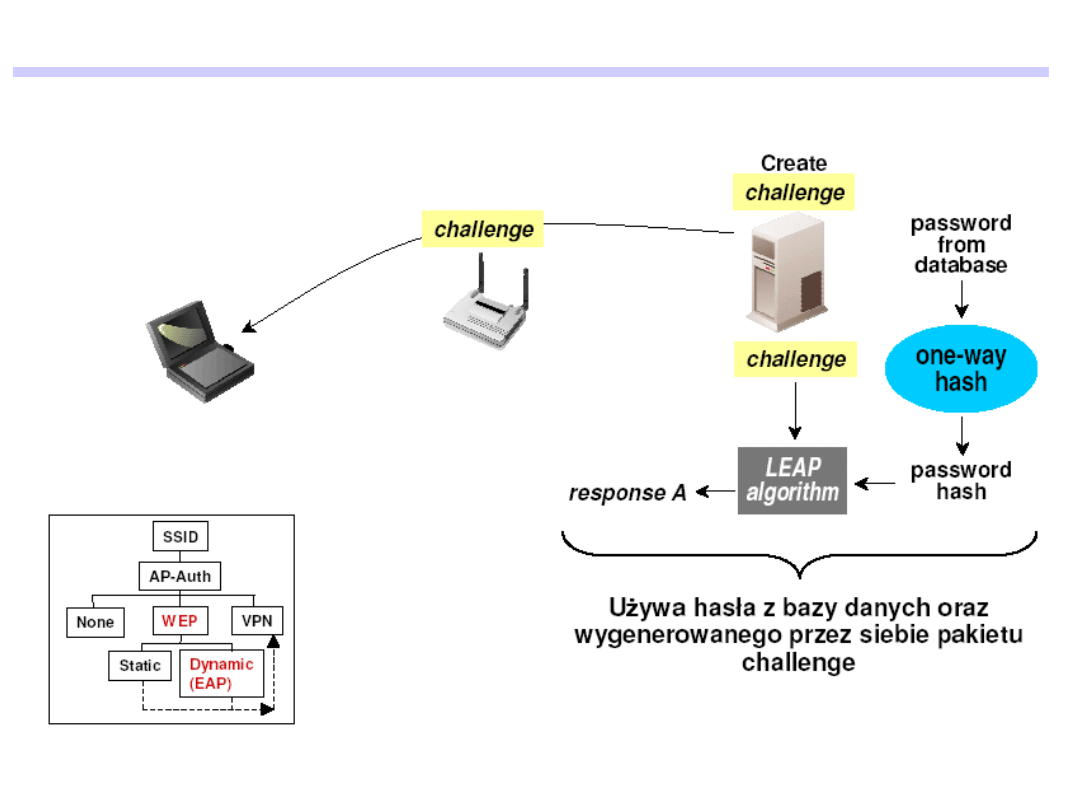

Sieci bezprzewodowe - LEAP Challenge i Response

56

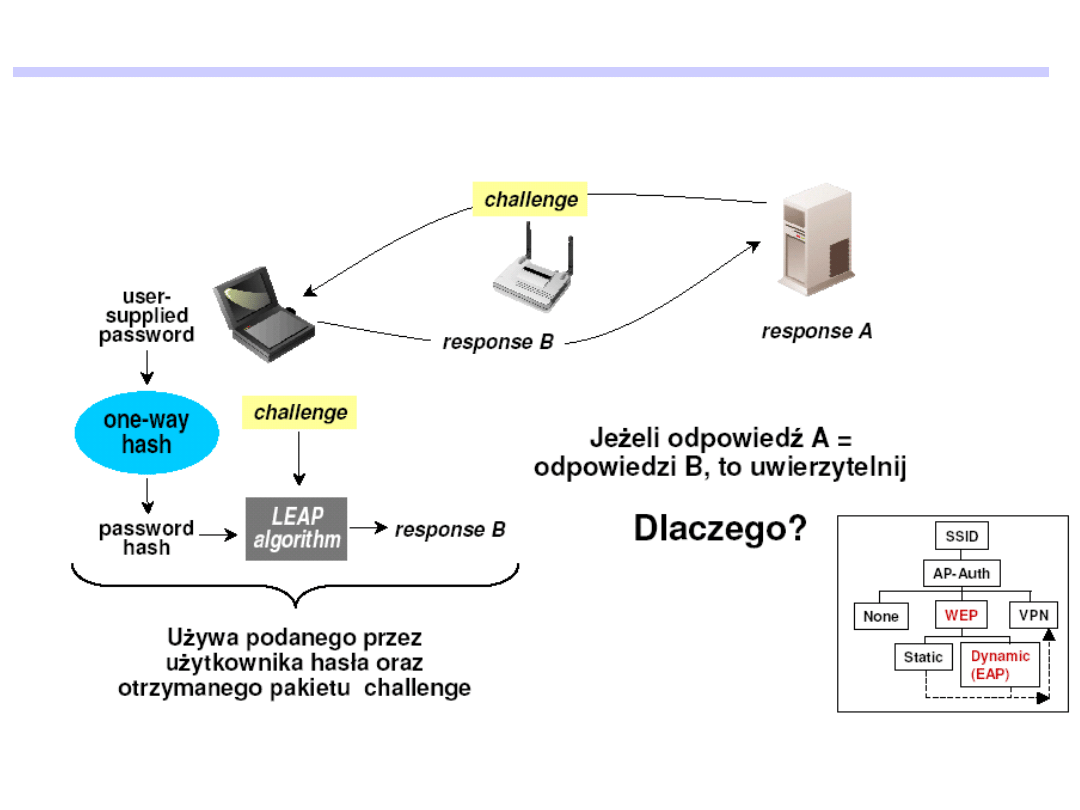

Sieci bezprzewodowe - LEAP Challenge i Response

57

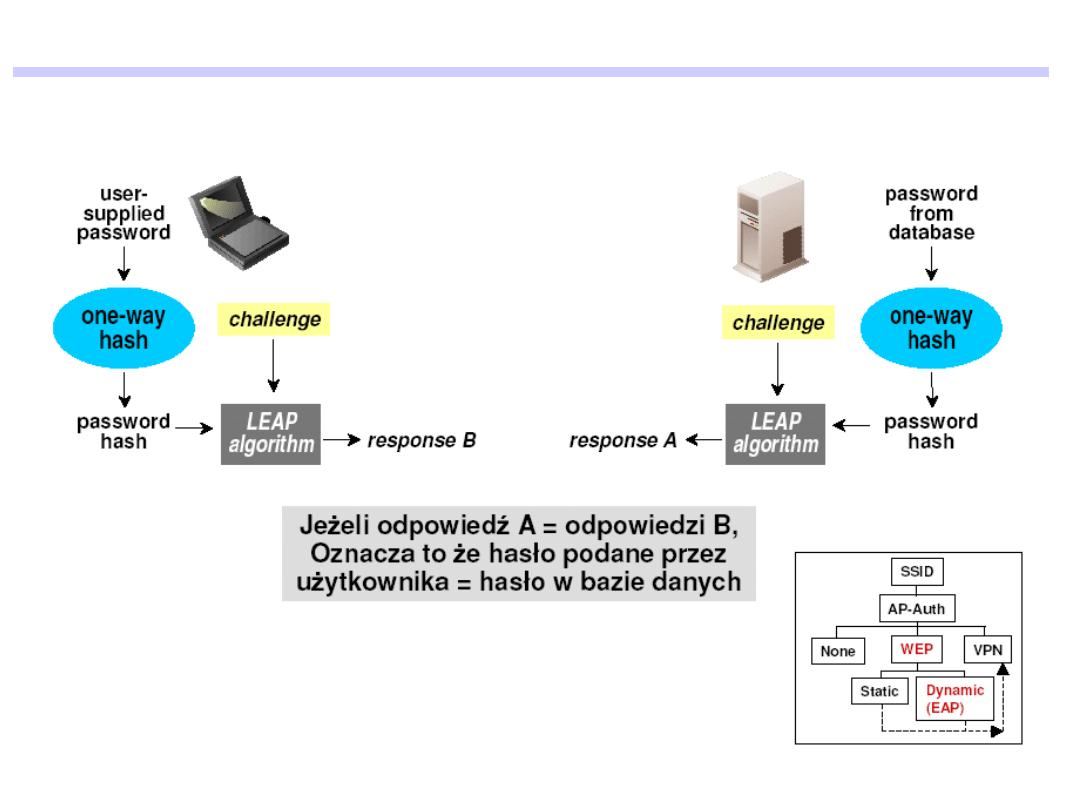

Porównanie wyników

Sieci bezprzewodowe - LEAP Challenge i Response - porównanie wyników

58

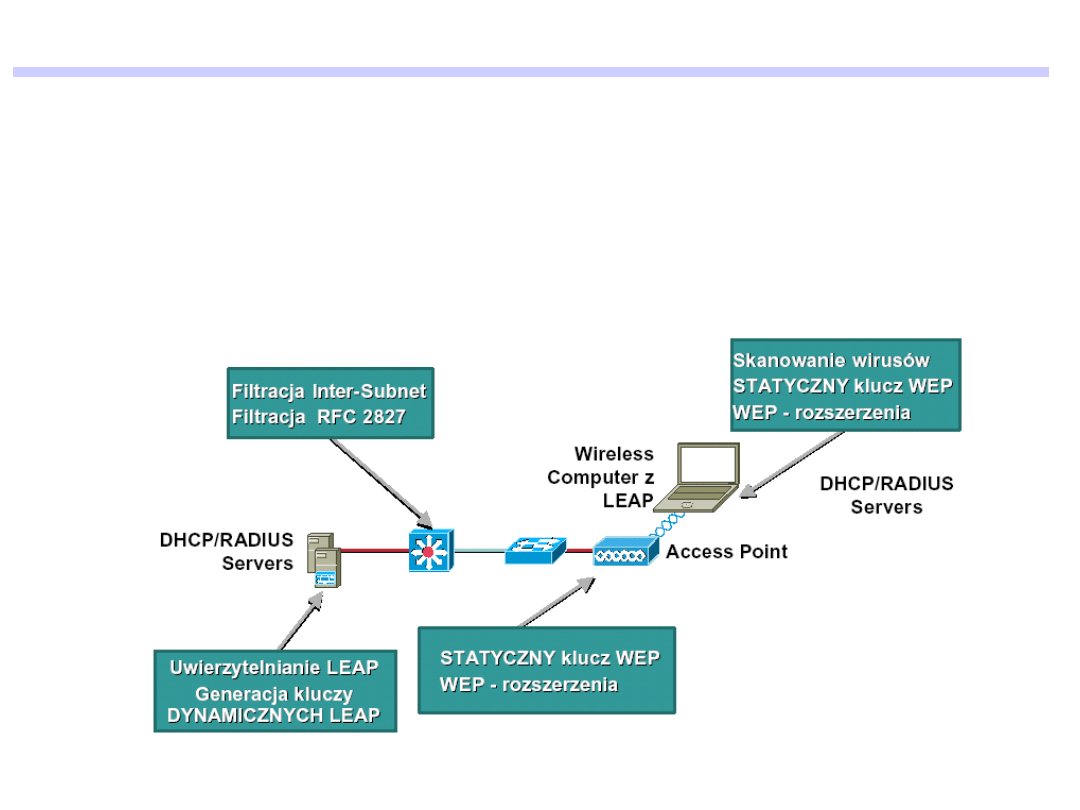

• minimalna zmiana - dołożenie serwera

uwierzytelniającego

• AP blokuje cały ruch do czasu pozytywnego zakończenia

procesu uwierzytelniania

• LEAP używa tego samego ekranu logowania do

Windows.

Nie ma potrzeby dwukrotnego wpisywania hasła

Sieci bezprzewodowe - WLAN z

LEAP

59

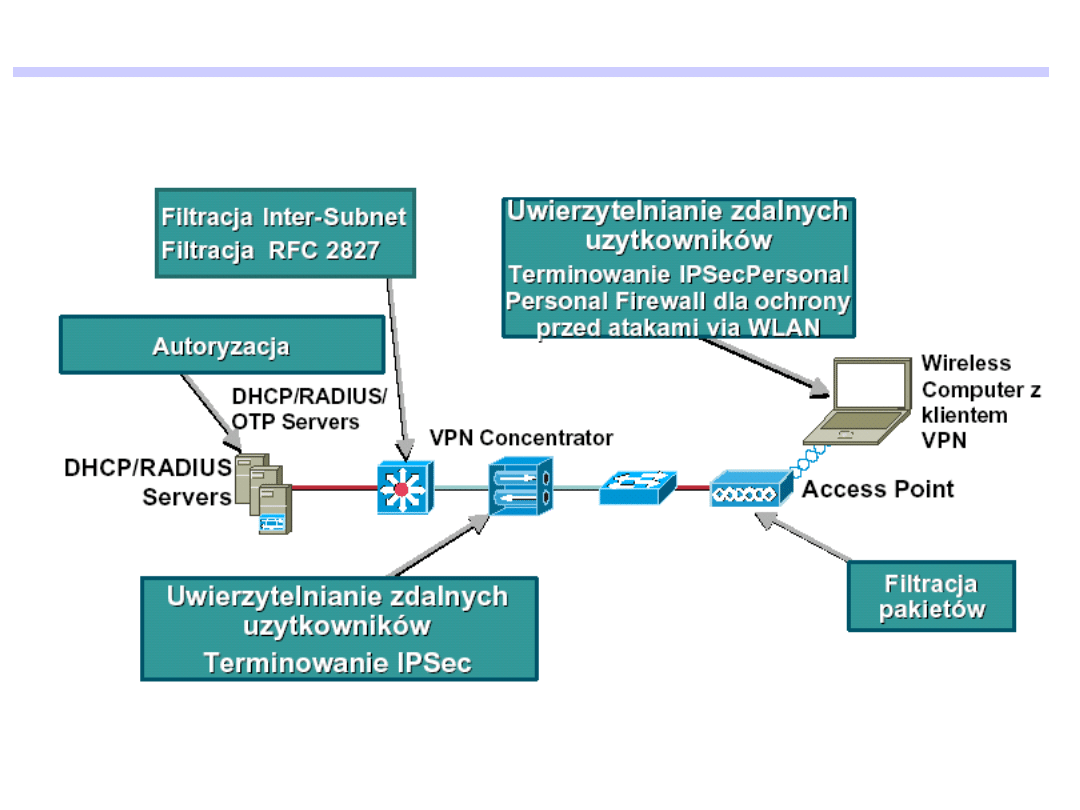

Sieci bezprzewodowe WLAN z VPN

60

Sieci bezprzewodowe - słabości algorytmu WEP

• słabość WEP wynika z niedociągnięć algorytmu RC4

umożliwiających generowanie tzw. „słabych” IV powstałych na bazie

elementów klucza bazowego

• „słabe” IV odkrywają informacje na temat elementów klucza, z

którego zostały zaczerpnięte

• intruz zbierając wystarczającą ilość ramek zawierających „słabe”

IV jest w stanie przy pomocy odpowiednich narzędzi odgadnąć

klucz bazowy – AirSnort, WEPCrack narzędzia dostępne w

Internecie

• WEP jest podatny na ataki „Man in the Middle” – nie chroni

integralności danych

• Odszyfrowanie przechwyconej wiadomości jest możliwe albo

przez analizę ponownie użytych wartości wektora inicjującego:

– wektor inicjujący ma stałą, 24-bitową długość

– niektóre karty PCMCIA zerują wektor inicjujący za

każdym razem po restarcie i zwiększają jego wartość o 1 po

każdym wysłanym pakiecie.

• albo „ucząc się” strumieni kluczowych RC4 użytych do

szyfrowania wiadomości

61

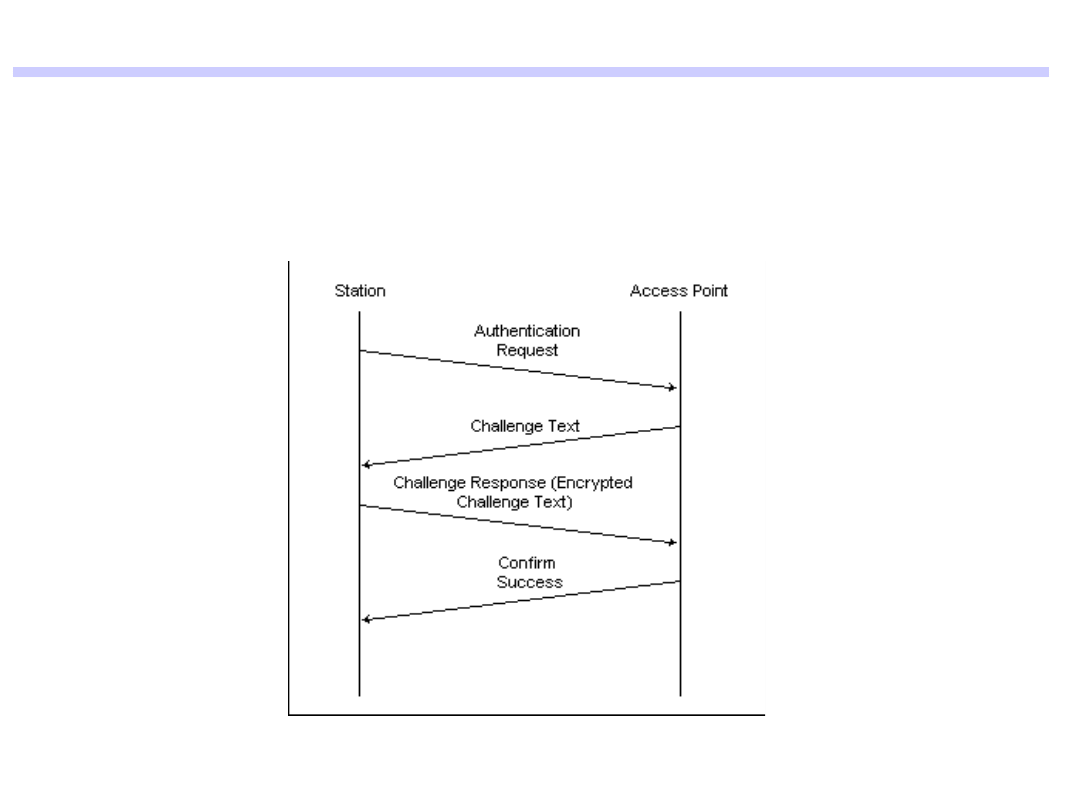

Poza identyfikatorem SSID, oraz protokołem WEP, standard 802.11

definiuje kilka mechanizmów uwierzytelniania (czyli sprawdzenia

wiarygodności stacji ruchomej, która chce być obsługiwana przez sieć

WLAN).

Są to:

Otwarte uwierzytelnianie

(polega wymianie w sposób jawny

informacji uwierzytelniających przed dopuszczeniem stacji ruchomej do

korzystania z sieci. Każda stacja może więc pozytywnie przejść proces

uwierzytelniania i utworzyć skojarzenie (asjocjację) z punktem dostępu,

nawet wówczas, gdy nie będzie posiadała poprawnego klucza WEP.

Jednak w przypadku braku klucza WEP nie będzie ona mogła nadawać i

odbierać żadnych danych, gdyż zadziała mechanizm autoryzacji).

Uwierzytelnianie

przy

pomocy

współdzielonego

klucza

(uwierzytelnianie polega na odbiorze od punktu dostępu pakietu

„wyzwanie”,

który

stacja

musi

zaszyfrować

przy

pomocy

współdzielonego klucza WEP i odesłać go z powrotem do punktu

dostępu. Jeżeli pakiet został zaszyfrowany poprawnie, stacja może

przystąpić do kolejnej fazy, tj. do utworzenia skojarzenia z punktem

dostępu. Polega ono na wysłaniu do punktu dostępu żądania utworzenia

asocjacji. Jeżeli żądanie zostanie zaakceptowane, zostaje utworzone

skojarzenie, o czym stacja jest powiadamiana przez punkt dostępu w

odpowiedzi zwrotnej na żądanie. Zarówno uwierzytelnianie jak i

skojarzenie są realizowane wyłącznie w warstwie łącza danych. Punkt

dostępu nie ma żadnych wiadomości na temat użytkownika, któremu

pozwolił włączyć się do sieci.

Uwierzytelnianie na podstawie adresów MAC

(Producenci

urządzeń

bezprzewodowych

wprowadzają

również

możliwość

wydzielenia ograniczonego zbioru (listy) adresów MAC, które

jednoznacznie identyfikują stacje ruchome. Ten typ uwierzytelnienia nie

bierze jednak pod uwagę identyfikacji użytkownika. Każdy więc, kto

wejdzie w posiadanie skradzionego i uprawnionego do pracy w sieci

WLAN urządzenia, może uzyskać dostęp do sieci).

Sieci bezprzewodowe – inne mechanizmy

uwierzytelniania

62

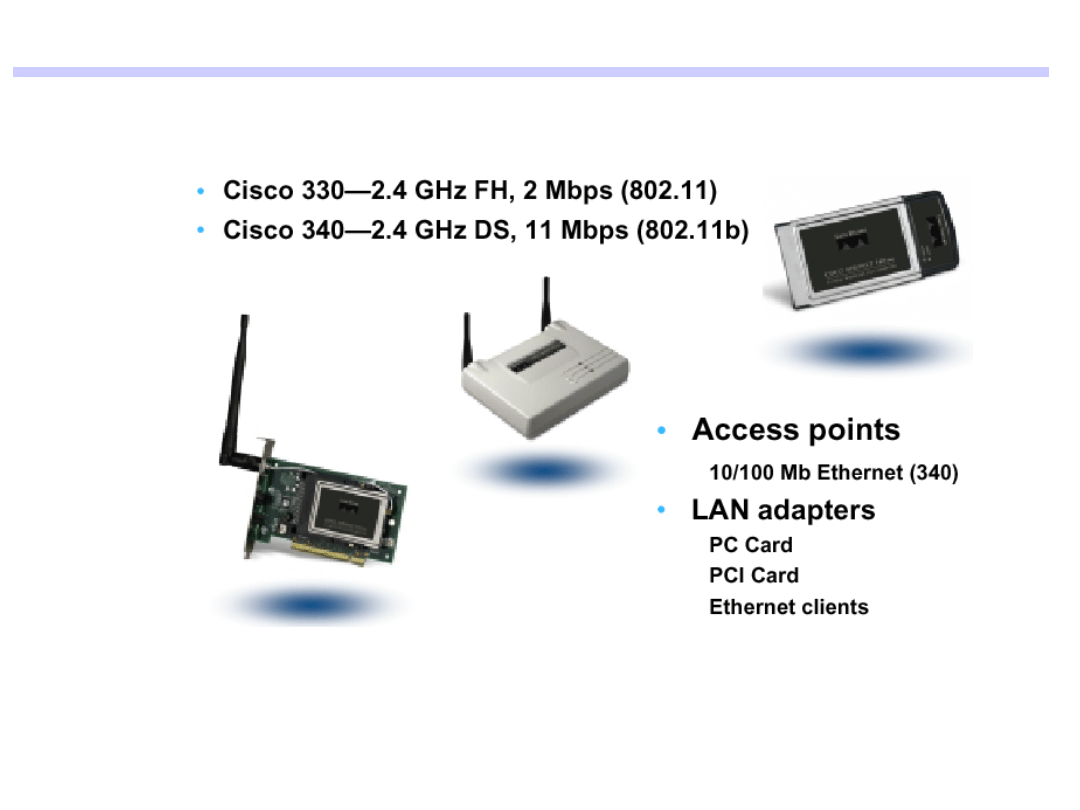

Sieci bezprzewodowe – wyposażenie techniczne

63

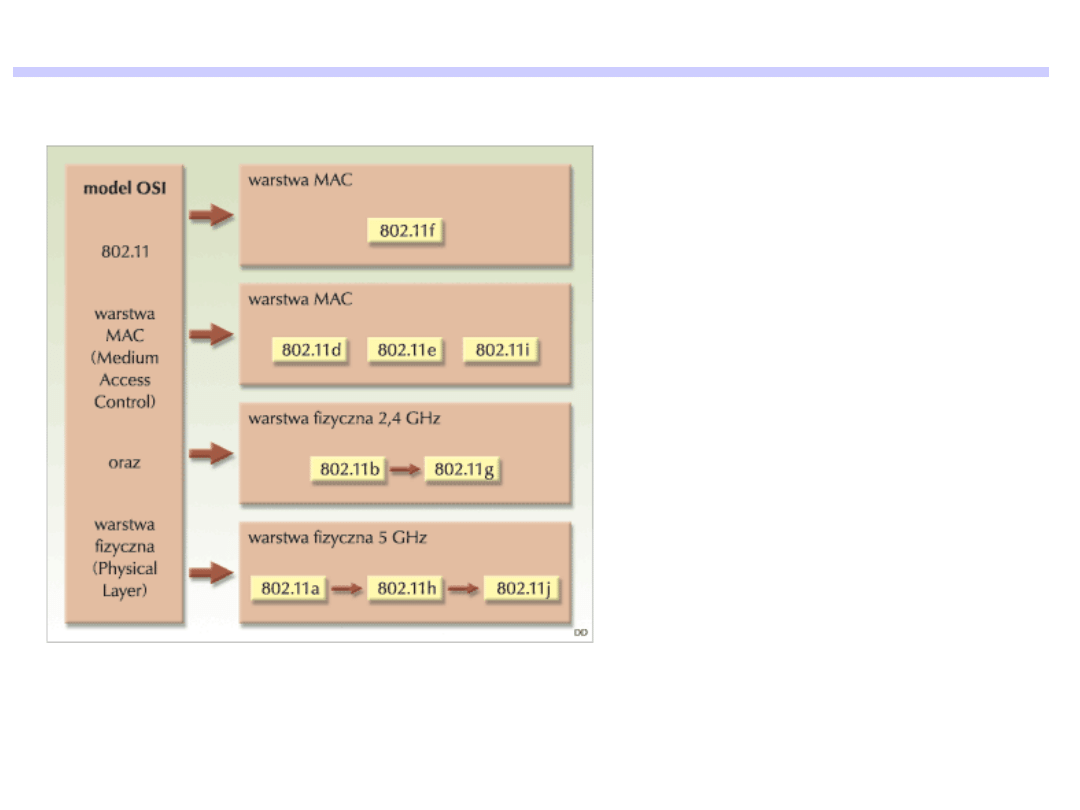

•802.11h

-

zapewnienie

lepszych

mechanizmów

transmisji radiowej poprzez

dynamiczny przydział kanałów

radiowych i kontrolę mocy,

•802.11j - zapewnienie w

przyszłości

globalnego

standardu zgodnego z IEEE,

ETSI Hiperlan 2,

•802.11d

-

zdefiniowanie

takich

parametrów

użytkowych i wymogów, aby

802.11 mógł być używany w

innych krajach (poza USA),

•802.11e

-

definiuje

zarządzanie jakością usług

QoS,

•802.11i

-

obejmuje

rozszerzenie i polepszenie

mechanizmów bezpieczeństwa

i autoryzacji użytkowników

sieci,

802.11f - grupa zajmująca się

rozwojem

protokołu

IAPP

(Inter-Access Point Protocol)

służącego do roamingu w

sieciach 802.11.

Sieci bezprzewodowe – rozwój standardów WLAN

64

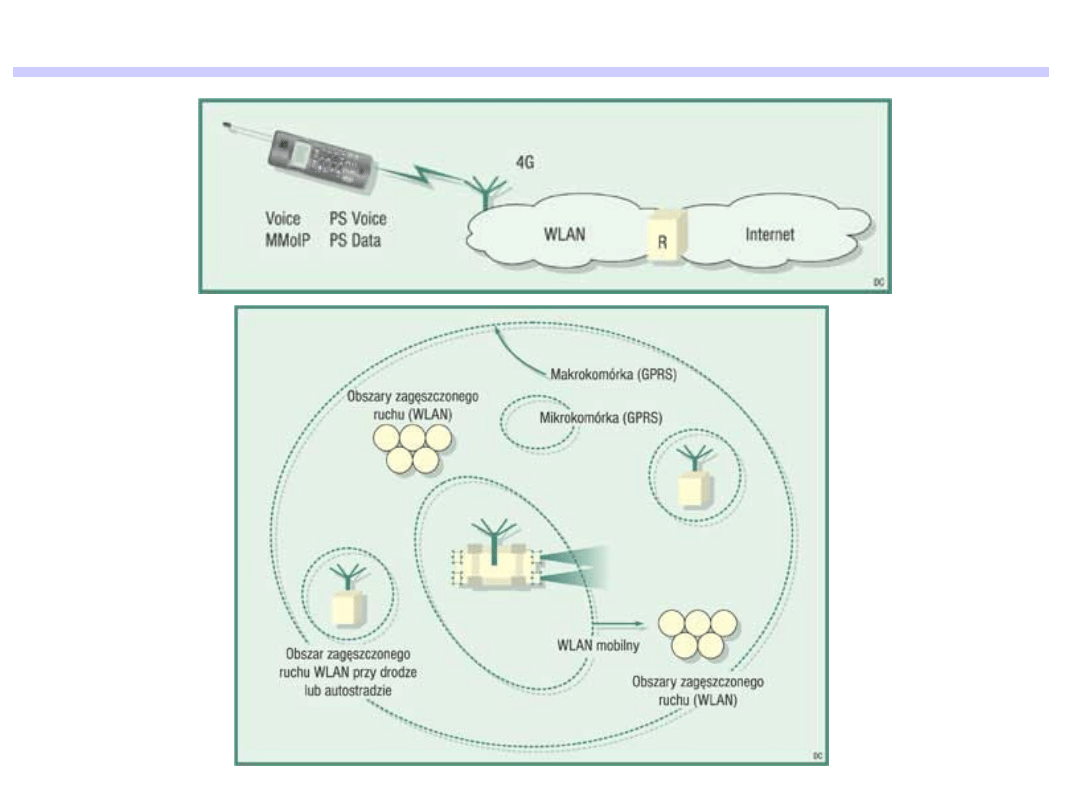

Sieci bezprzewodowe - perspektywy

Obszary aplikacji sieci

bezprzewodowych

65

Sieci bezprzewodowe – perspektywy aplikacyjne

66

Sieci bezprzewodowe - perspektywy

4

4

4

U s łu g i

i a p l i k a c j e

S i e ć s z k ie l e t o w a I P

P o łą c z e n ia

k r ó t k ie

3 G

I M T 2 0 0 0

W L A N

G S M

D A B

D V B

B W A

I n n e

Uproszczona architektura bezprzewodowego

systemu 4G

67

System

Przepływno

ść

Technika

dostępu

Zasięg

Mobilno

ść

Pasmo

częstotliw

ości

Zastosowa

nie

GGSM

(HSCDS,

GPRS,

EDGE)

9.6 kb/s do

384kb/s

TDMA,FD

D

Do

35km

Duża

900MHz

1800MHz

1900MHz

Sieci

publiczne i

prywatne

UMTS

IMT-

2000

Max. 2Mb/s

WCDMA,

FDD, TDD

TDCDMA,

30m-

20km

Duża

2GHz

Sieci

publiczne i

prywatne

DECT

Max. 2Mb/

s

TDMA,TD

D

Do 50m

Mała

1880-1900

Biura,

rezydencje

Bluetoo

th

Max.

721Mb/s

DS(FH)

CDMA

0.1-10m

Bardzo

mała

2.4 GHz

Domowe

HIPER-

LAN 2

25Mb/s

OFDM,

TDD

50-300m

Mała

5GHz

Środowisko

korporacyjn

e

IEEE

802.11

b

Ok. 20Mb/s

OFDM,

TDD

50-300m

Mała

2.4 GHz

Środowisko

korporacyjn

e

HIPER-

ACCES

S

Ok. 25Mb/s

Brak

specyf.

2-10km

Brak

5-40GHz

DAB

1.5Mb/s

OFDM

100km

Wysoka

-

Radiofonia

DVB-T

5-31Mb/s

OFDM

100km

Średnia,

wysoka

-

Telewizja

Sieci bezprzewodowe – charakterystyki podstawowych

systemów

68

Sieci bezprzewodowe - przewidywane fazy rozwoju

P i e s i

M o b i l n o ś ć

P o j a z d y

A b o n e n c i

n i e r u c h o m i

S i e ć s t a ł a

2 0 0 0

2 0 1 0

2 0 2 0

N I S D N

B I S D N

S i e ć g i g a b i t o w a

1 0 k b / s

2 M b / s

5 0 M b / s

1 5 5 M b / s

6 0 0 M B /s

H A P S

I T S

m m W L A N

5 G

4 G

3 G

2 G

W A P

4 G - k o m .

I M T - 2 0 0 0

G S M

p r z e p ły w n o ś ć

m o b il n o ś ć

e la s t y c z n o ś ć

I T S - i n t e l ig e n t n y s y s t e m t r a n s p o r t u , H A P S - s y s t e m y n a p l a t f o r m i e s a t e l i t ó w w y s o k o o r b i t o w y c h

69

G

S

M

U M T S

IS D N

B - IS D N

W A N D

A

W

A

C

S

S A M B A

M E D IA N

2 M

2 0 M

3 4 M

1 5 5 M

2 G H z

5 G H z

1 9 G H z

4 0 G H z

6 0 G H z

Ś r e d n ia

M o b i l n o ś ć

D u ż a

M a ł a

S i e ć s t a ł a

P r z e p ł y w n o ś ć

C z ę s t o t l iw o ś ć

Sieci bezprzewodowe - europejskie projekty programu

ACTS

70

Sieci bezprzewodowe - możliwości przepustowe i

mobilne

Mobilność i zasięg

Przepływność

Bardzo szybkie pojazdy

Środowisko wiejskie

Pojazdy

Środowisko miejskie

Piesi

Wnętrza budynków

Stałe połączenia

Obszar personalny

Przepływność

GSM

DECT

Bluetooth

UMTS

IEEE 802.11b

Nowy interfejs radiowy

0.5

2

20

155

Mb/s

71

DZIĘKUJĘ ZA UWAGĘ

Sieci bezprzewodowe

Document Outline

- Slide 1

- Slide 2

- Slide 3

- Slide 4

- Slide 5

- Slide 6

- Slide 7

- Slide 8

- Slide 9

- Slide 10

- Slide 11

- Slide 12

- Slide 13

- Slide 14

- Slide 15

- Slide 16

- Slide 17

- Slide 18

- Slide 19

- Slide 20

- Slide 21

- Slide 22

- Slide 23

- Slide 24

- Slide 25

- Slide 26

- Slide 27

- Slide 28

- Slide 29

- Slide 30

- Slide 31

- Slide 32

- Slide 33

- Slide 34

- Slide 35

- Slide 36

- Slide 37

- Slide 38

- Slide 39

- Slide 40

- Slide 41

- Slide 42

- Slide 43

- Slide 44

- Slide 45

- Slide 46

- Slide 47

- Slide 48

- Slide 49

- Slide 50

- Slide 51

- Slide 52

- Slide 53

- Slide 54

- Slide 55

- Slide 56

- Slide 57

- Slide 58

- Slide 59

- Slide 60

- Slide 61

- Slide 62

- Slide 63

- Slide 64

- Slide 65

- Slide 66

- Slide 67

- Slide 68

- Slide 69

- Slide 70

- Slide 71

Wyszukiwarka

Podobne podstrony:

Bezprzewodowe sieci komputerowe (Helion)

81 Bezprzewodoowe sieci komputerowe

Projekt Bezprzewodowej Sieci Komputerowej, Politechnika Opolska, Informatyka, Semestr V, Teleinforma

ZABEZPIECZENIA BEZPRZEWODOWYCH SIECI KOMPUTEROWYCH

e book Bezprzewodowe sieci komputerowe helion

Wi Foo Sekrety bezprzewodowych sieci komputerowych

Wi Foo Sekrety bezprzewodowych sieci komputerowych

Wi Foo Sekrety bezprzewodowych sieci komputerowych wifoo

Wi Foo Sekrety bezprzewodowych sieci komputerowych wifoo

Bezprzewodowe sieci komputerowe, jednostka centralna, zasięg, zalety i wady

Bezprzewodowe sieci komputerowe (Helion)

Sieci Komputerowe, Wykład9, Inicjalizacja Winsock

Sieci Komputerowe, Sieci komputerowe - wykłady 2

SIECI KOMPUTEROWE Streszczenie z wykładów

ISK wykład - egzamin, studia, Materiały IS, Integracja Sieci Komputerowych

więcej podobnych podstron