1

Techniki komutacji

SOiSK

Marek Pudełko

2

Techniki komutacji

• Komutacja to w elektronice zmiana

(przełączanie) drogi przepływu prądu

elektrycznego;

– np. przełączanie przepływu prądu

obciążenia z jednego zaworu na drugi;

• Technika komutacji jest to sposób

transferu danych od węzła

źródłowego, poprzez węzły

tranzytowe, do węzła docelowego.

3

Rodzaje technik komutacji

• Technikę komutacji wybiera się w zależności od tego jakie

jest natężenie ruchu w sieci: zmienne czy stałe.

• Od wybranej techniki komutacji zależy złożoność

przetwarzania informacji węzłach sieci. Zależność między

wybraną techniką komutacji a częstotliwością zmian

natężenia w ruchu w sieci i stopniem złożoności operacji w

węźle ilustruje wykres.

• Rodzaje technik komutacji:

– komutacja kanałów;

– wielostrumieniowa komutacja kanałów;

– komutacja pakietów;

– komutacja ramek;

– komutacja komórek;

S ta łe n a tę ż e n ie

s tru m ie n ia

P roste procedu ry

przetw arzania w w ęzłach

K o m u tacja k anałó w

W ielo stru m ieniow a k o m u tacja

k anałó w

K o m u tacja pak ietó w

K o m u tacja k o m ó rek

K o m u tacja ram ek

z m ie n n e n a tę ż e n ie

s tru m ie n ia

S ta łe n a tę ż e n ie

s tru m ie n ia

Z ło żo ne pro cedu ry

przetw arzania w w ęzłach

4

Komutacja kanałów

• Technika ta polega na zestawieniu

odpowiedniej trasy (kanału), którą

porozumiewają się obie strony.

• Trasa przesyłania sygnału jest

sekwencją poszczególnych kanałów.

• Przesyłanie danych następuje dopiero

po ustanowieniu połączenia, czyli po

zestawieniu dedykowanej trasy

pomiędzy systemem nadawcy i

systemem odbiorcy

5

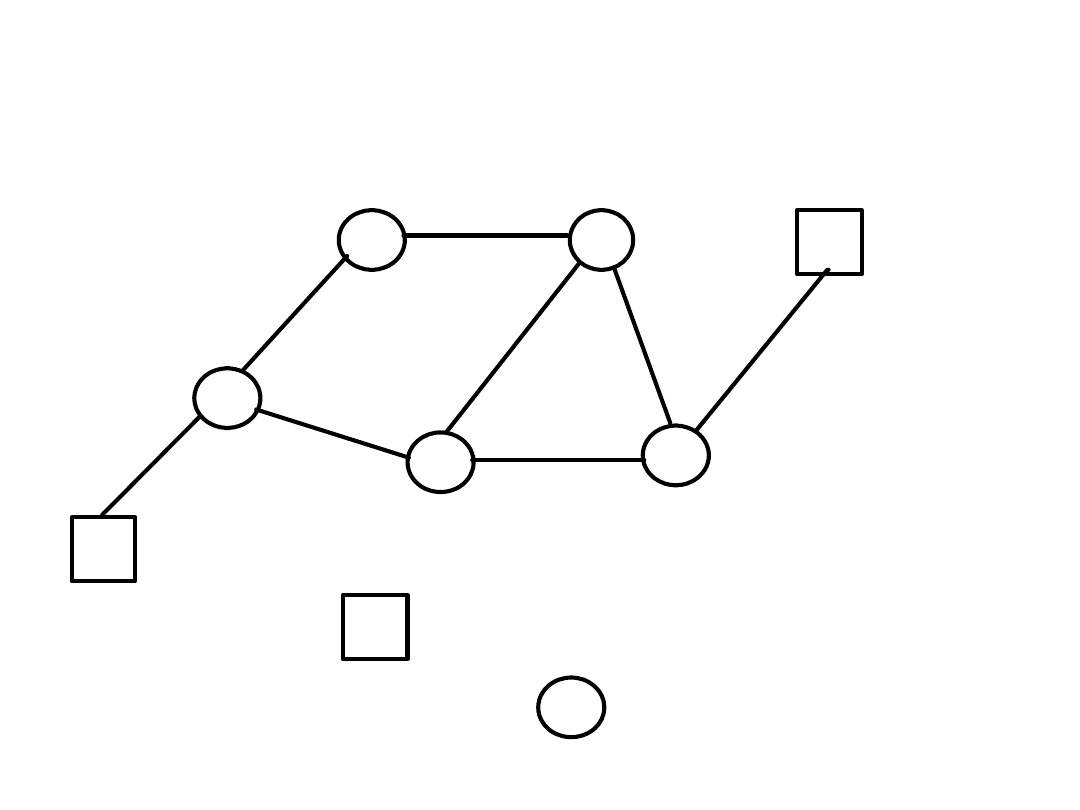

Przesył danych

1

2

3

4

5

A

B

S y stem u ży t. k o ńco w ego

W ęzeł sieci

A

1

6

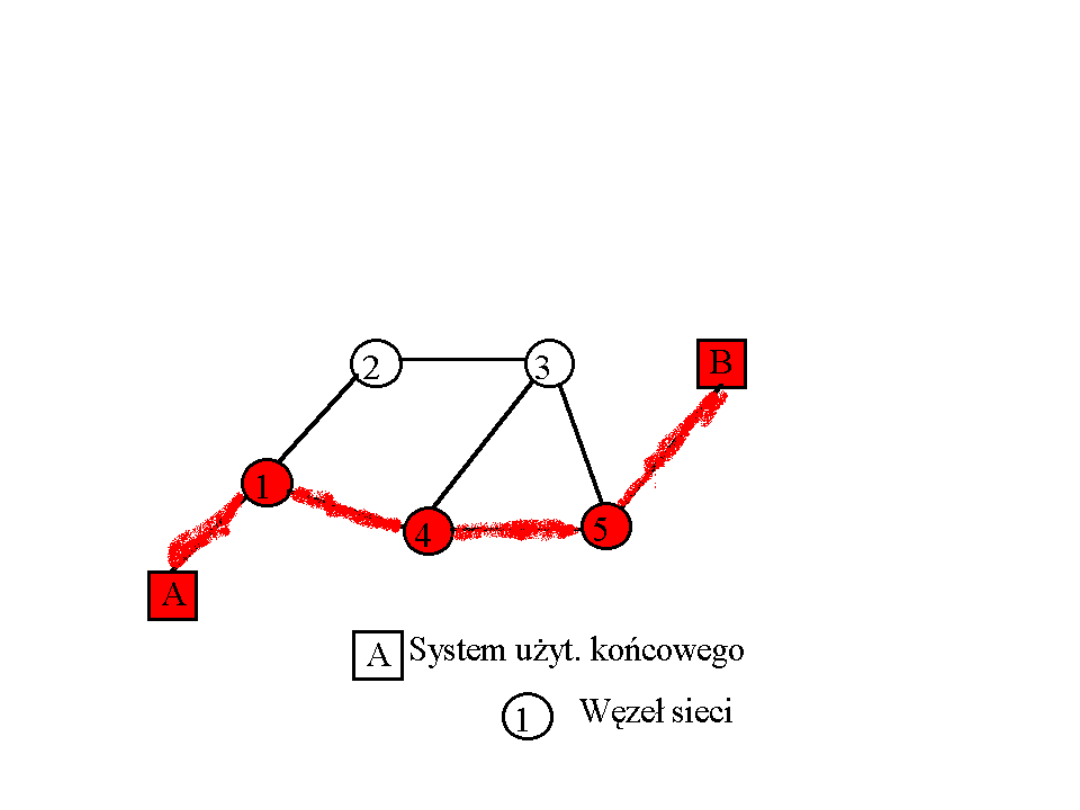

Przesył danych - Zestawienie

połączenia

• Jeżeli użytkownik A chce uzyskać połączenie z użytkownikiem B

to wysyła do węzła 1 żądanie uzyskania połączenia.

• Następnie węzeł 1 (na podstawie odpowiedniej procedury)

znajduje kolejny węzeł na trasie do użytkownika B. Załóżmy, że

wybrany został węzeł 4. Węzeł 1 rezerwuje kanał łączący go z

węzłem 4 i przesyła do węzła 4 żądanie połączenia z

użytkownikiem B.

• Z kolei węzeł 4 rezerwuje kanał do węzła 5 i dołącza go do

zarezerwowanego wcześniej kanału łączącego węzły 4 i 1.

Żądanie połączenia przechodzi do węzła 5.

• W ten sposób zostaje zestawiona trasa od użytkownika A do węzła

5. Węzeł 5 dołącza następnie do utworzonego połączenia kanał

łączący go z użytkownikiem B.

• W ten sposób utworzone zostaje połączenie od użytkownika A do

użytkownika B, którym następnie są przesyłane wiadomości

służbowe pozwalające określić czy użytkownik B zgadza się na to

połączenie.

7

Przesył danych – transfer

danych

• Wymiana danych między użytkownikami

połączeniem ustanowionym w poprzedniej fazie.

8

Przesył danych – zakończenie

połączenia

• Zakończenie połączenia odbywa się

poprzez

wysłanie

odpowiednich

wiadomości kolejno do węzłów 1, 4 i 5.

• Powoduje to, że kanały wchodzące w

skład połączenia są zwalniane i mogą

posłużyć do zestawiania połączeń

pomiędzy innymi użytkownikami;

9

Komutacja kanałów – wady i

zalety

• Istotną cechą techniki komutacji kanałów jest

konieczność ustanowienia połączenia między

użytkownikami zanim zostaną przesłane dane.

• Powoduje to powstanie pewnych opóźnień w

przesyłaniu informacji oraz to, że kanały są

niewykorzystywane podczas zestawiania

połączenia, rozłączania połączenia oraz w

przerwach w transmisji przy zestawionym

połączeniu.

• W efekcie daje to spadek efektywności

wykorzystania sieci a tym samym zwiększa

koszty jej eksploatacji.

10

Komutacja kanałów -

zastosowanie

• Technika ta jest wykorzystana w

sieciach, w których przesyła się

jednocześnie dane i głos.

• Przykładem sieci z komutacją kanałów

może być sieć telefoniczna.

• Sieć ISDN również wykorzystuje

technikę komutacji kanałów.

11

Komutacja pakietów

• Jest to najbardziej elastyczna z technik

komutacji spośród obecnie stosowanych.

• Jest bardzo przydatna w sieciach, w których

użytkownik musi wymieniać dane z wieloma

innymi użytkownikami naraz i którzy przesyłają

zmienne ilości danych.

• Technika komutacji pakietów polega na tym, że

informacje są przesyłane przez sieć w postaci

pakietów:

– informacja użytkownika jest dzielona na części o

stałym rozmiarze (z wyjątkiem ostatniej).

– Następnie do każdej z nich dodawany jest nagłówek

(o stałej długości).

12

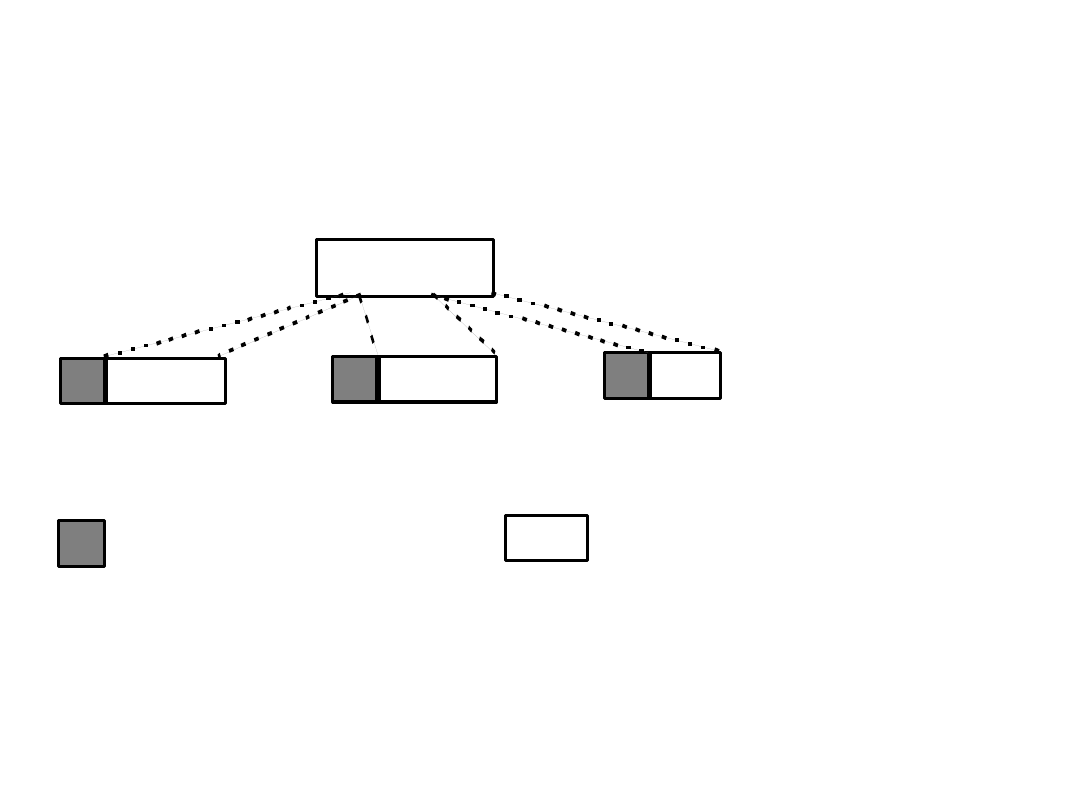

Komutacja pakietów

• Podział informacji na pakiety

Info rm acja

pak iet

nagłó w ek

info rm acja

13

Komutacja pakietów

• Pakiet składa się więc z dwóch części:

organizacyjnej (nagłówek) i informacyjnej

(dane).

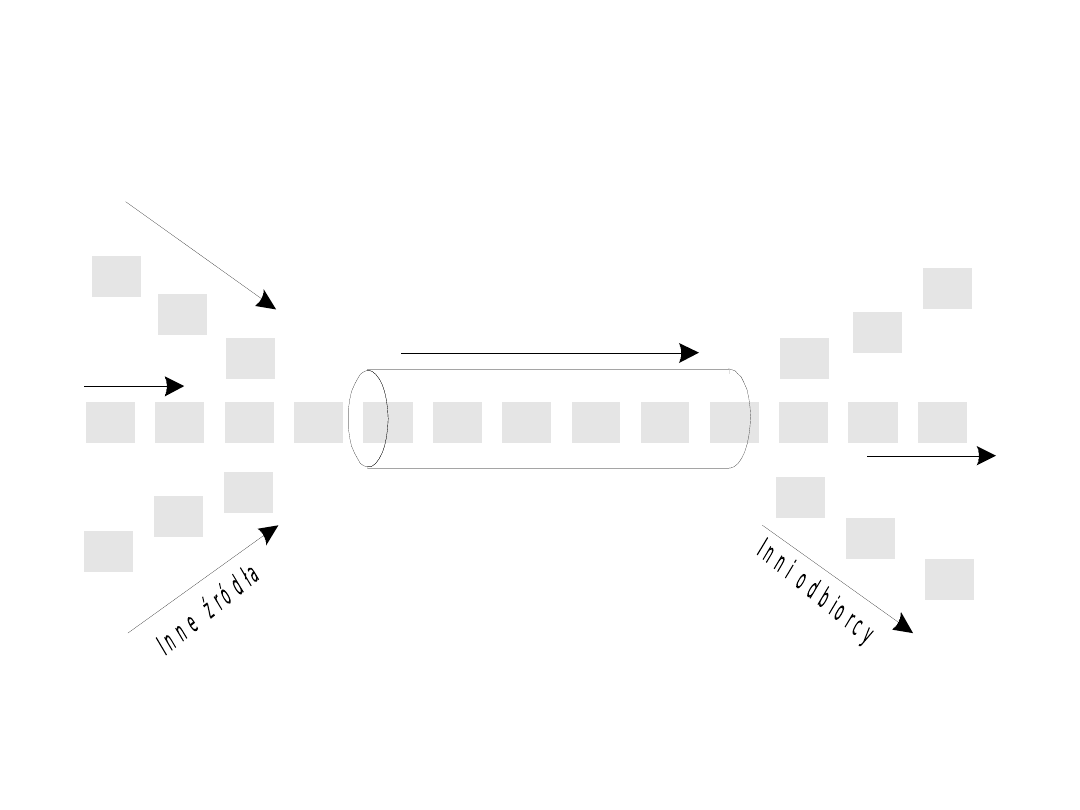

• Pakiety są przesyłane między węzłami sieci.

Pakiet musi zostać w całości odebrany przed

wysłaniem go dalej. Po odebraniu pakiet jest

umieszczany w pamięci węzła (pamięć

buforowa). Pamięć ta podzielona jest na równe

części odpowiadające maksymalnej długości

pakietu, co pozwala znacznie ułatwić zarządzanie

buforami. Ponadto w węzłach dokonuje się

sprawdzenia czy pakiet nie zawiera błędów oraz

podejmuje się decyzję o dalszej trasie.

14

Metody przesyłu

• Pakiety mogą być przesyłane jedną z dwóch

metod:

–

bezpołączeniową

–

połączeniową.

• W metodzie bezpołączeniowej system sieciowy

odpowiada jedynie za przesłanie pakietów.

Wykrywanie błędów i sterowanie przepływem

realizowane jest przez nadawcę i odbiorcę.

• W metodzie połączeniowej system sieciowy

przejmuje odpowiedzialność za bezbłędne

dostarczenie pakietów we właściwej kolejności i

wykrywanie zagubionych lub uszkodzonych

pakietów.

15

Metoda bezpołączeniowa

cz1

• W metodzie bezpołączeniowej system sieciowy odpowiada

jedynie za przesłanie pakietów. Wykrywanie błędów i

sterowanie przepływem realizowane jest przez nadawcę i

odbiorcę.

• W przypadku, gdy zostanie wykryty fakt, że pakiet nie

dotarł do odbiorcy to musi on wysłać żądanie retransmisji

w celu otrzymania pakietu. Brak pakietu wykrywany jest

podczas składania z nadesłanych pakietów pierwotnej

informacji. Każdy pakiet stanowi niezależną jednostkę

danych,

zwaną

datagramem,

która

porusza

się

samodzielnie w sieci.

• Przed wysłaniem pierwszego pakietu nie ma fazy negocjacji

(co ma miejsce w metodzie połączeniowej). Każdy pakiet

zawiera adres nadawcy i odbiorcy. Na podstawie tego

drugiego węzły sieci wybierają odpowiednią trasę.

16

Metoda bezpołączeniowa

cz2

• Na podstawie tego drugiego węzły sieci wybierają

odpowiednią trasę. Nie wszystkie pakiety przechodzą

od nadawcy do odbiorcy jednakową trasą. Różnice w

przebywanych trasach mogą spowodować, że pakiety

dotrą do odbiorcy w niewłaściwej kolejności.

• Odbiorca musi sam przywrócić ich właściwą kolejność.

Odbiorca

nie

wysyła

potwierdzeń

odebranych

informacji, nie istnieją też mechanizmy kontroli

przepływu. Metoda bezpołączeniowa zapewnia zwykle

większą wydajność w sieciach, w których występuje

niewiele błędów powodujących zagubienie lub

uszkodzenie pakietów. Stacje nie muszą poświęcać

wtedy dodatkowego czasu na retransmisję.

• Protokoły bezpołączeniowe: IPX, IP (Internet

Protocol), CLNP (Connectionless Network Protocol).

17

Metoda połączeniowa cz1

• W metodzie połączeniowej system sieciowy przejmuje

odpowiedzialność za bezbłędne dostarczenie pakietów

we właściwej kolejności i wykrywanie zagubionych lub

uszkodzonych pakietów.

• Przed przesyłaniem danych między nadawcą i odbiorcą

ustanawiany jest kanał komunikacyjny (kanał

logiczny, połączenie wirtualne). Kanał ten stanowi

ustalony tor, po którym pakiety mogą być przesyłane w

sposób uporządkowany.

• Kanał określony jest przez stacje końcowe, tzn. ważne

jest utrzymywanie kontaktu między stacjami, nie zaś

rzeczywisty fizyczny tor w sieci.

• Jeśli możliwe jest ustanowienie kilku różnych tras

połączeń, trasa fizyczna może się zmieniać w trakcie

sesji komunikacyjnej zależnie od rozkładu natężenia

ruchu.

18

Metoda połączeniowa cz2

A

A

A

A

A

A

C

C

C

C

C

C

B

C

A

A

A

B

B

B

B

B

B

B

C

P o łą c z e n ie lo g ic z n e

Ź r ó d ło A

S ie ć

O d b io r c a

19

Metoda połączeniowa cz3

• Każde połączenie wirtualne ma swój numer.

Dzięki temu pakiety nie muszą zawierać w

nagłówku adresów stacji a jedynie numer kanału.

• Pakiet jest przesyłany między węzłami, z których

każdy pamięta dokąd ma przesłać pakiet

przypisany do aktualnie otwartego połączenia

wirtualnego.

• Węzły utrzymują tablice z jednym zapisem dla

każdego otwartego połączenia wirtualnego. Gdy

pakiet przybywa do węzła zawiera również

informacje o tym, z którego węzła przybył.

• Właściwą kolejność przesyłania pakietów

zapewnia numeracja pakietów w sposób

sekwencyjny.

20

Metoda połączeniowa cz4

• Istnieją dwa rodzaje połączeń wirtualnych: tymczasowe i stałe.

• Tymczasowe połączenie wirtualne (SVC - Switched Virtual

Circuit) jest zestawiane na żądanie użytkownika na zwykle krótki

czas.

• Stałe połączenia wirtualne (PVC - Permanent Virtual Circuit) są

ustanawiane przez administratorów sieci między parami

użytkowników i są dostępne przez cały czas funkcjonowania

sieci.Połączenia takie są charakteryzowane są przez następujące

parametry:

– CBC (Commited Burst Size) - największa ilość danych (w bitach), którą

usługodawca prześle w określonym przedziale czasu, w normalnych

warunkach pracy sieci;

– EBS (Excess Burst Size) - największa dopuszczalna ilość danych

powyżej ilości uzgodnionej (CBS), którą można próbować przesłać

przez sieć w określonym przedziale czasu.

– CIR (Commited Information Rate) - szybkość z jaką usługodawca

zobowiązuje się przesłać określoną ilość danych (CBS) w warunkach

normalnej pracy sieci;

– FS (Frame Size) - wielkość ramki wykorzystanej do przesyłania danych

klienta przez sieć;

21

Metoda połączeniowa -

zastosowanie

• W aplikacjach wymagających stałego ciągłego strumienia danych

wykorzystuje się usługi połączeniowe, które zapewniają większą

niezawodność i efektywniejszą obsługę błędów.

• Usługi bezpołączeniowe wymagają bardziej rozbudowanych

pakietów, natomiast połączeniowe - realizacji w węzłach

końcowych dodatkowych operacji związanych z nawiązywaniem i

utrzymywaniem

połączenia.

Metody

bezpołączeniowe

przeznaczone są do obsługi krótkich transmisji, dla których nie

opłaca się (ze względów czasowych) tworzyć połączenia.

• Sieci, w których wykorzystano technikę komutacji pakietów

nazywane są sieciami pakietowymi. Taką siecią jest np. sieć X.25.

• Publiczna sieć pakietowa jest często przedstawiana na rysunkach

w postaci chmurki, co wiąże się z mnogością i różnorodnością

połączeń w niej występujących.

• Protokoły połączeniowe to m.in.: SPX, TCP, NetBIOS, CMNP

(Connection Mode Network Protocol),

22

Wielostrumieniowa komutacja

pakietów

• Technika ta łączy ze sobą własności techniki

komutacji kanałów i zasady multipleksacji.

• Na jednej fizycznej linii łączącej użytkownika z

siecią można zrealizować wiele kanałów. Dane

przesyłane w dowolnym z tych kanałów można

następnie

przesłać

do

innego

użytkownika

postępując według zasad analogicznych do techniki

komutacji kanałów. W ten sposób każdy użytkownik

może mieć jednocześnie otwartych wiele połączeń

do innych użytkowników.

23

Komutacja ramek

• Jest nowszą wersją techniki komutacji pakietów

przeznaczoną dla sieci, które wybudowane są z

wykorzystaniem łączy o dobrej jakości.

• Dane przesyłane są w ramkach poprzez połączenia

wirtualne PVC lub SVC.

• Zredukowano tutaj mechanizmy kontroli przepływu

oraz korekcji błędów w węzłach, co zwiększyło

przepustowość sieci. Funkcje te przeniesiono do

systemów użytkowników końcowych. W węzłach

odbywa się sprawdzanie błędów i w razie ich

wykrycia

następuje

kasowanie

ramki

bez

powiadomienia o tym fakcie systemów użytkowników

końcowych.

• Technikę tę wykorzystano w sieci Frame Relay.

24

Komutacja komórek

• Jest to realizacja szybkiej komutacji pakietów.

• Dane przesyłane są w porcjach o stałej i niezbyt dużej

długości (np. 53 bajty). Możliwe są transmisje z

szybkościami rzędu setek Mbit/s i większymi.

Technika ta przeznaczona jest dla łączy o bardzo

dobrej jakości np. światłowodów.

• Za obsługę błędów, pakietów uszkodzonych lub

zaginionych

odpowiedzialne

są

systemy

użytkowników końcowych. Transmisja komórek

odbywa się zwykle w trybie połączeniowym. Technika

ta nadaje się do zastosowań wymagających działania

w czasie rzeczywistym (przekaz głosu, obrazu).

• Siecią zbudowaną w oparciu o tą technikę jest sieć

ATM.

Document Outline

- Slide 1

- Slide 2

- Slide 3

- Slide 4

- Slide 5

- Slide 6

- Slide 7

- Slide 8

- Slide 9

- Slide 10

- Slide 11

- Slide 12

- Slide 13

- Slide 14

- Slide 15

- Slide 16

- Slide 17

- Slide 18

- Slide 19

- Slide 20

- Slide 21

- Slide 22

- Slide 23

- Slide 24

Wyszukiwarka

Podobne podstrony:

zakresy sieci(1), technik informatyk, soisk utk

Niezawodnośc pracy sieci, 1. TECHNIKA, Elektryka - Elektronika, Elektroenergetyka, Sieci

Pytania z nr folii + odpowiedzi, Wojskowa Akademia Techniczna (WAT), Lokalne Sieci Komputerowe, Zali

Jakość energii elektrycznej, 1. TECHNIKA, Elektryka - Elektronika, Elektroenergetyka, Sieci

Wniosek o podanie możliwości i warunków technicznych do podłączenia budynku do miejskiej sieci ga

WŁASNY SERWER FTP WINDOWS XP, ۞ Nauka i Technika, Informatyka, Systemy operacyjne, OS MS Windows, Si

zaawansowane techniki wykrywania komputerów w sieci(1) ISIXZ5CHD67VSSQ5QSRNLPUO44BCJ3U7DF6VYYA

w sprawie warunków technicznych, jakim powinny odpowiadać sieci gazowe

Konfiguracja, Technika instalacyjna SIECI, KONFIGURACJA, TECHNIKA INSTALACJA SIECI, Świat sieci

Technika Frame Relay jako metoda połączenia przedsiębiorstw do sieci WAN i do internetu, PREZENTACJA

Projekt I Sztuczna Inteligencja, Sprawozdanie, Techniczne zastosowanie sieci neuronowych

techniki budowy sieci vpn, poniszczuk

Kolokwium - Pytania z nr folii, Wojskowa Akademia Techniczna (WAT), Lokalne Sieci Komputerowe, Zalic

Materiał Nauczania - SOiSK - kl. I Technikum, Systemy Operacyjne i Sieci Komputerowe

Wniosek o podanie możliwości i warunków technicznych do podłączenia budynku do miejskiej sieci wo

RMG w sprawie warunków technicznych, jakim powinny odpowiadać sieci gazowe

więcej podobnych podstron