50 51 (34)

50 Akademia sieci Cisco

SagTierr 1 Segment 2

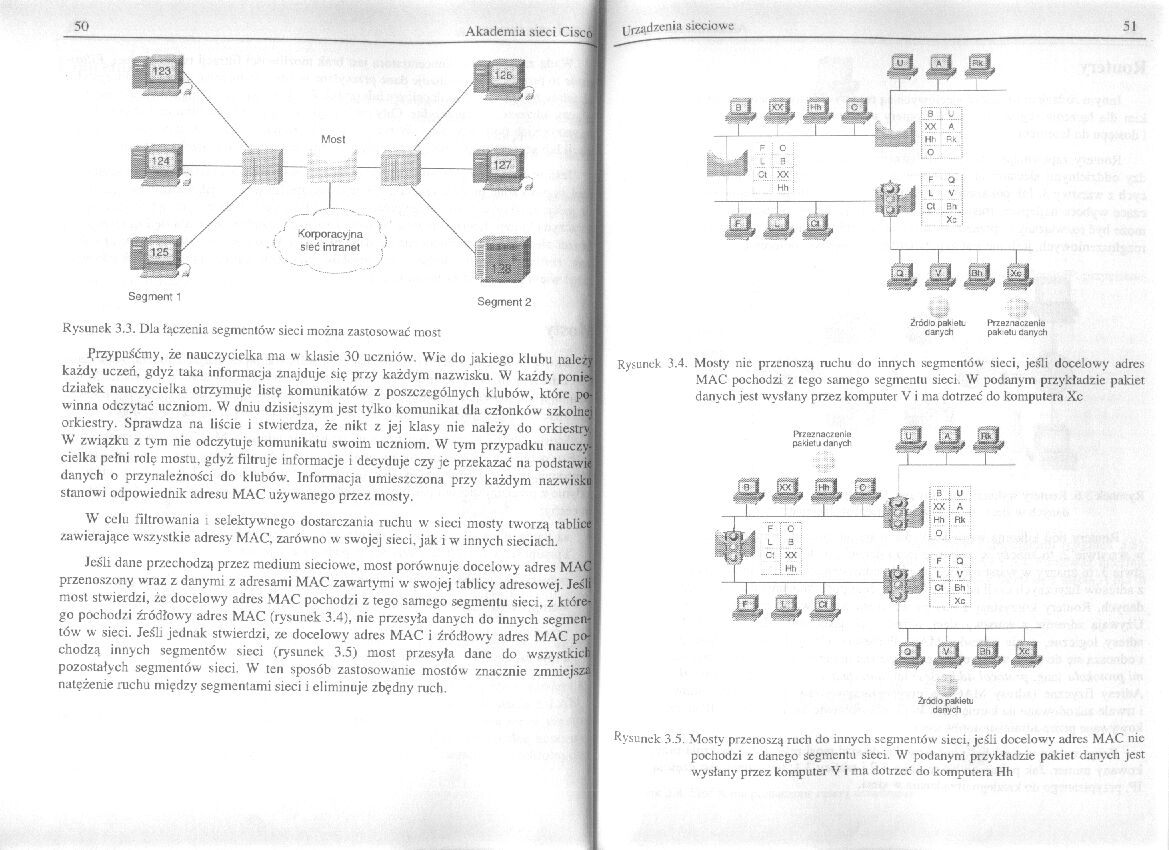

Rysunek 3.3. Dla łączenia segmentów sieci można zastosować most

Przypuśćmy, że nauczycielka ma w klasie 30 uczniów'. Wie do jakiego klubu należy każdy uczeń, gdyż taka informacja znajduje się przy każdym nazwisku. W każdy poniedziałek nauczycielka otrzymuje listę komunikatów z poszczególnych klubów, któro powinna odczytać uczniom. W dniu dzisiejszym jest tylko komunikat dla członków szkolnej orkiestr)'. Sprawdza na liście i stwierdza, że nikt z jej klasy nie należy do orkiestry. W związku z tym nie odczytuje komunikatu swoim uczniom. W tym przypadku nauczycielka pełni rolę mostu, gdyż filtruje informacje i decyduje czy jc przekazać na podstawi* danych o przynależności do klubów. Informacja umieszczona przy każdym nazwisku stanowi odpowiednik adresu MAC używanego przez mosty.

W celu filtrowania . selektywnego dostarczania ruchu w sieci mosty tworzą tablice zawierające wszystkie adresy MAC. zarówno w swojej sieci, jak i w innych sieciach.

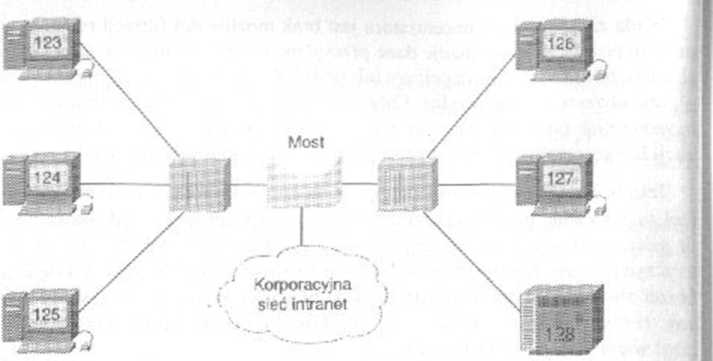

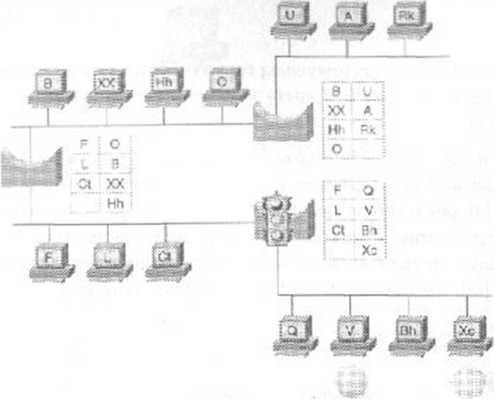

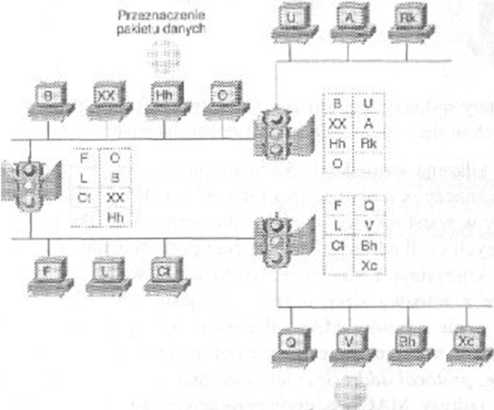

Jeśli dane przechodzą przez medium sieciowe, most porównuje docelowy adres MAC przenoszony wraz z danymi z adresami MAC zawartymi w swojej tablicy adresowej. Jeśl most stwierdzi, że docelowy adres MAC pochodzi z tego samego segmentu sieci, z którego pochodzi źródłowy adres MAC (rysunek 3.4), nie przesyła danych do innych segmentów w sieci. Jeśli jednak stwierdzi, ze docelowy adres MAC i źródłowy adres MAC pochodzą innych segmentów sieci (rysunek 3.5) most przesyła dane do wszystkich pozostałych segmentów sieci. W ten sposób zastosowanie mostów znacznie zmniejsza natężenie mchu między segmentami sieci i eliminuje zbędny nich.

2nSdl9 pakielL toeziaczeniu

c arysh pak ełu danych

Rysunek 3.4. Mosty nic przenoszą ruchu do innych segmentów sieci, jeśli docelowy adres MAC pochodzi z lego samego segmentu sieci W podanym przykładzie pakiet danych jest wysłany przez komputer V i ma dotrzeć do komputera Xc

2rxio pafcwtL danych

Rysunek 3.5. Mosty przenoszą ruch do innych segmentów sieci, jeśli docelowy adres MAC nic pochodzi z danego segmentu sieci. W podanym przykładzie pakiet danych jest wysłany przez komputer V i ma dotrzeć do komputera Hh

Wyszukiwarka

Podobne podstrony:

56 57 (34) 56 Akademia sieci Cisco 56 Akademia sieci Cisco Pytania kontrolne 1. J

ABi 1 50 51 34-20 101-9 ‘ , 50 51 34-20 398-1 li s M*efsc 12»3€ Ci**v *1. 20.6t ii

• 11 a • 111 • CISCO Akademia sieci CiscoCCNA Exploration Semestr 3 Przełączanie sieci LAN i sieci

......li. CISCO Akademia sieci CiscoCCNA Exploration Semestr 2 Protokoły i koncepcjo routingu Coco i

6 7 (23) 6 Akademia sieci Cisco Warstwa

62 63 (32) 62 Akademia sieci Cisco Standardy 10Base5 i lODasc 2 zapewniają dostęp co kilku stacji w

68 69 (29) 68 Akademia sieci Cisco Sieć WAN a carstwa fizyczna Warstwa fizyczna sieci WAN opisuje in

70 71 (30) 70 Akademia sieci Cisco ISDN ISDN jest zestawem cyfrowych usług, które

72 73 (27) 72 Akademia sieci Cisco 9. Które zdanie najlepiej opisuje protokół PPP?

28 29 (40) 28 Akademia sieci Cisco Podczas gdy sieć obsługuje użytkownika, zmienia się przepływ dany

290 291 (7) 290 Akademia sieci Cisco ■ spis interfejsów, ■ możli

298 299 (7) 298 Akademia sieci CjScri Intererfejsy router Cisco A połączone z sieciami 1.0.0.0 i 2.0

306 307 (7) 306 Akademia sieci Cisco 2. Które zdanie najlepiej opisuje trasy staty

312 313 (7) 312 Akademia sieci Cisco Całe to wyposażenie i oprogramowanie pozwala administratorowi s

318 319 (6) 318 Akademia sieci Cisco - audyt funkcjonowania sieci pozwala śledzić

330 331 (5) 330 Akademia sieci Cisco ■ lut - stop metali, używany do łączenia metalowych elementów.

78 79 (28) 78 Akademia sieci Cisco prawej skrajnej pozycji. Wartość liczby otrzymujemy sumując potęg

8 9 (23) 8_Akademia sieci Cisco Pokazywanie elementów

84 85 (25) 84 Akademia sieci Cisco Tabela 5.1. Ostatni oktet w sieci klasy C. która ma osiem

więcej podobnych podstron