Google: wyłączanie sugestii zapytań

Jedną z nowości, jakie wprowadzono ostatnimi czasy w wyszukiwarce Google jest

wyświetlanie sugestii do wpisywanych zapytań. Dzięki temu, po wpisaniu kilku pierwszych

znaków, wyświetlana jest lista popularnych, pokrewnych zapytań.

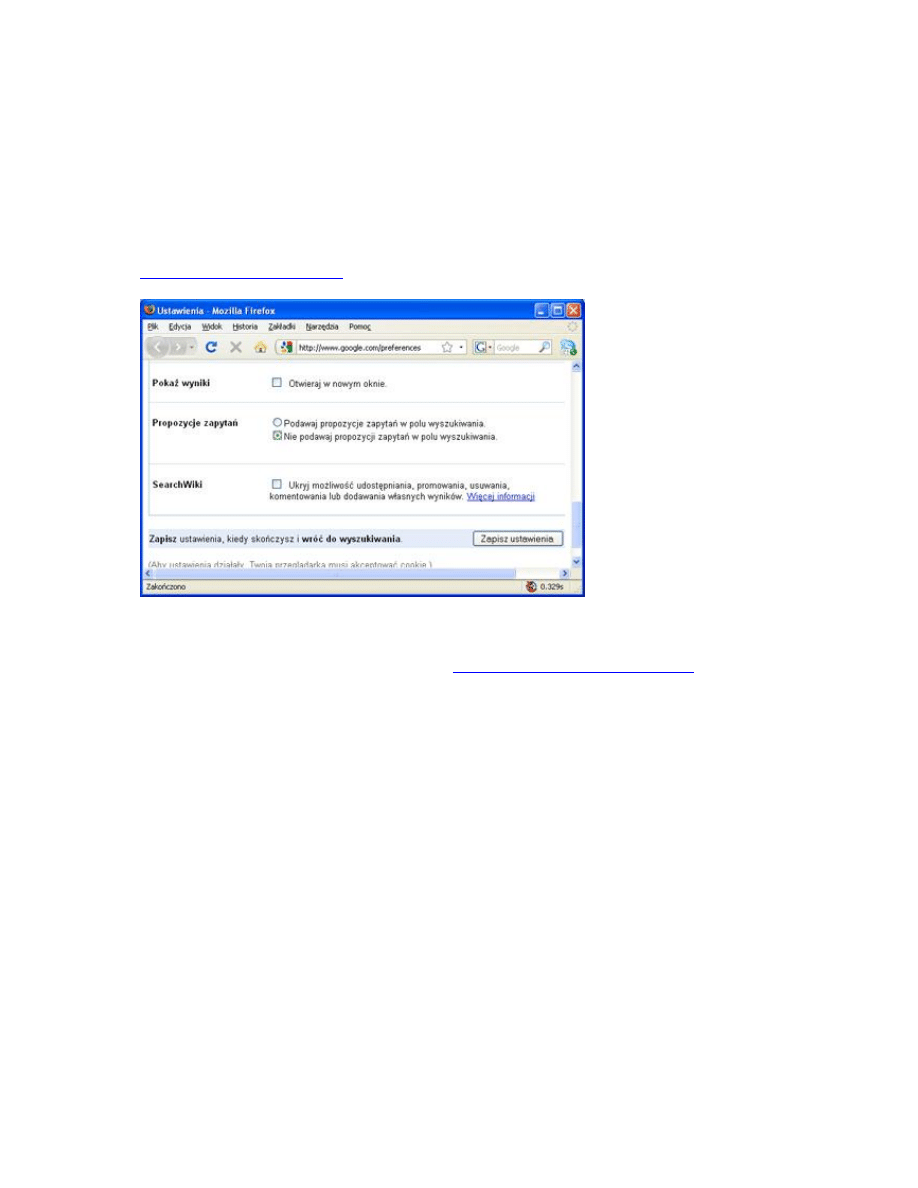

Wyłączenie tej opcji na stałe (a właściwie do momentu, w którym wyczyścisz pliki Cookie

zapisane w przeglądarce WWW) jest możliwe za pośrednictwem strony

(opcja Propozycje zapytań).

Rys. Strona ustawień wyszukiwarki Google

Jeśli jednak chcesz bez zbędnych poczynań wyłączyć tę opcję jednorazowo, w celu

rozpoczęcia wyszukiwania udaj się pod adres

www.google.pl/webhp?complete=0

. Zamiast

sugestii, w ramce zobaczysz co najwyżej wcześniej wpisywane przez Ciebie zapytania.

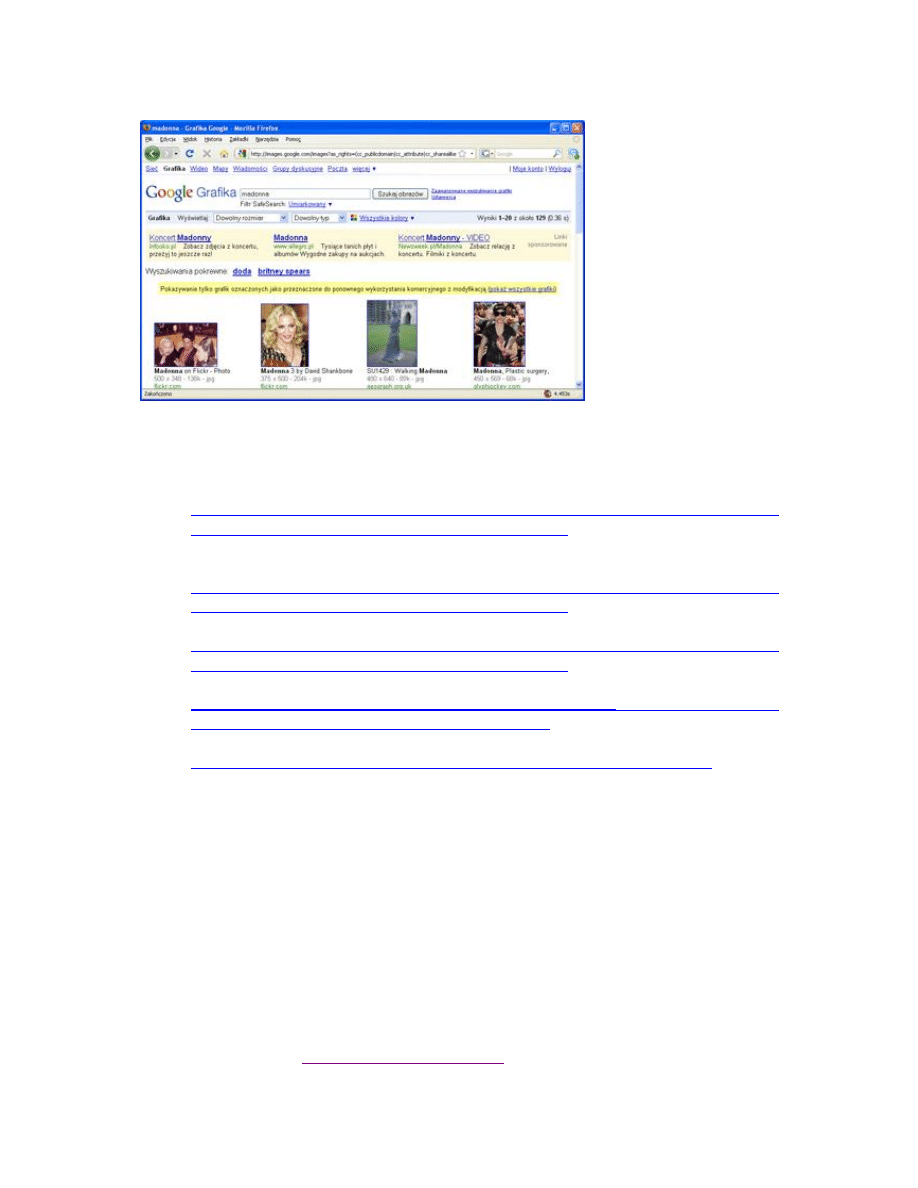

Wyszukiwanie w Google grafik na określonych licencjach

Oprócz wyszukiwania stron WWW, Google potrafi również wyszukiwać filmy, wiadomości

czy obrazy. W przypadku tych ostatnich możliwe jest określenie wielu kryteriów

wyszukiwania, co umożliwia otrzymanie bardziej satysfakcjonujących wyników.

O ile część opcji dostępnych jest bezpośrednio z interfejsu witryny Google, to niektóre, jak

możliwość określenia licencji wyszukiwanego pliku graficznego są na razie niewidoczne.

Wpisując w okno przeglądarki odpowiedni adres WWW, możliwe będzie określenie

przeznaczenia (licencji) obrazków, które mają zostać znalezione.

Rys. Google umożliwia wyszukiwanie grafik udostępnionych na określonych licencjach

Aby wyświetlać obrazki z określonym przeznaczeniem. Najpierw w polu adres przeglądarki

internetowej wpisz:

•

http://images.google.com/images?as_rights=(cc_publicdomain|cc_attribute|cc_shareali

ke).-(cc_noncommercial|cc_nonderived)&q=%20&oq=

, żeby wyszukać obrazy z

przeznaczeniem do ponownego wykorzystania komercyjnego z możliwością

modyfikacji,

•

http://images.google.com/images?as_rights=(cc_publicdomain|cc_attribute|cc_shareali

ke|cc_noncommercial).-(cc_nonderived)&q=%20&oq=

, żeby znaleźć obrazy z

przeznaczeniem do ponownego wykorzystania z możliwością modyfikacji,

•

http://images.google.com/images?as_rights=(cc_publicdomain|cc_attribute|cc_shareali

ke|cc_nonderived).-(cc_noncommercial)&q=%20&oq=

, aby wyszukać grafikę

przeznaczoną do zastosowań komercyjnych,

•

http://images.google.com/images?as_rights=(cc_publicdomain|cc_attribute|cc_shareali

ke|cc_noncommercial|cc_nonderived)&q=%20&oq=

, w celu wyszukania obrazów z

możliwością do ponownego wykorzystania,

•

http://images.google.com/images?as_rights=cc_publicdomain&q=%20&oq=

, aby

wyszukać obrazy na licencji public domain.

Dopiero po wpisaniu jednego z wymienionych adresów wpisz w polu wyszukiwania słowo

kluczowe i kliknij przycisk Szukaj obrazów.

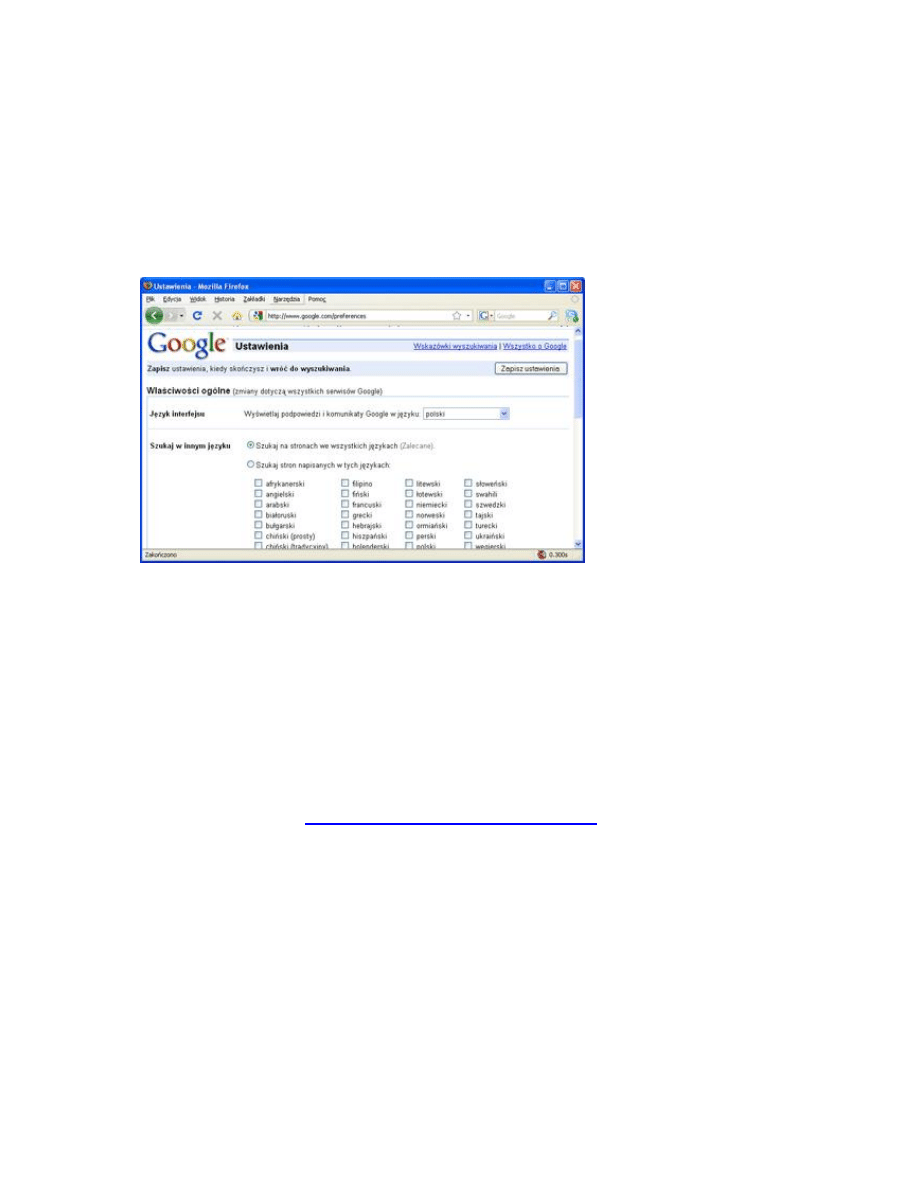

Konfigurowanie ustawień wyszukiwarki Google

Wyszukiwarka Google pozwala na skonfigurowanie jej ustawień. Dzięki temu możliwe jest,

m.in. spersonalizowanie wyglądu strony z listą wyników wyszukiwania czy dostosowanie jej

zachowania do własnych potrzeb.

W celu spersonalizowania działania wyszukiwarki:

1. Otwórz witrynę

.

2. Ustaw według potrzeb najważniejsze opcje:

•

Filtr rodzinny,

•

Liczba wyników,

•

Pokaż wyniki (pozwala zdecydować, czy kliknięcie wyniku ma otwierać witrynę w

nowym oknie),

•

SearchWiki (umożliwia usunięcie przycisków pozwalających, m.in. na modyfikację

kolejności wyników i ich komentowanie. Jeśli wolisz bardziej przejrzysty wygląd

strony z wynikami, zaznacz tę opcję).

Rys. Strona konfiguracji ustawień wyszukiwarki Google

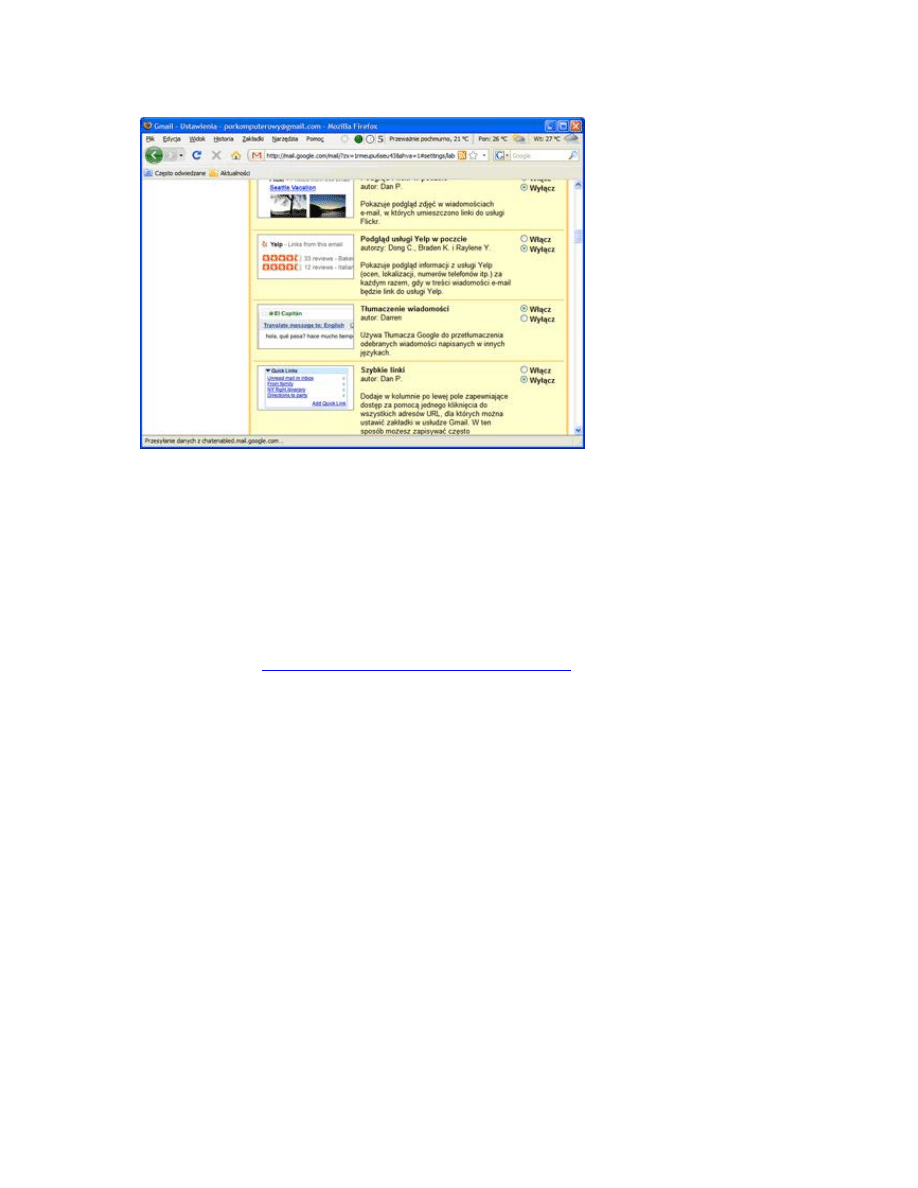

Gmail: wygodne tłumaczenie wiadomości

Jeśli korzystasz z poczty Gmail i często otrzymujesz korespondencje w obcych językach,

możesz ułatwić sobie jej tłumaczenie. Gmail umożliwia bezpośrednie tłumaczenie

wiadomości po jej otworzeniu za pomocą Tłumacza Google.

W celu włączenia prostego tłumaczenia wiadomości:

1. Wejdź na stronę

https://mail.google.com/mail/#settings/labs

(alternatywnie po

zalogowaniu Gmail/Ustawienia/Labolatorium).

2. Odszukaj na liście Tłumaczenie wiadomości.

3. Zaznacz przycisk Włącz widoczny po prawej stronie.

4. Kliknij Zapisz zmiany.

Od teraz, gdy otworzysz wiadomość w języku obcym, należy wybrać języki źródłowy i

docelowy, a następnie kliknąć przycisk Przetłumacz wiadomość, a oryginalny tekst zostanie

zastąpiony tłumaczeniem. Mechanizm tłumaczący jest daleki od doskonałości, przez co

tłumaczone teksty w niektórych wypadkach pozostawiają wiele do życzenia.

Rys. Laboratorium Gmail umożliwia włączenie dodatków rozszerzających możliwości poczty

Powiększanie grafiki bez utraty jakości

Najczęściej posiadacze aparatów cyfrowych chcą pomniejszyć zbyt duże zdjęcia, ale bywa też

i tak, że chcemy postąpić odwrotnie i powiększyć mały obrazek do większych rozmiarów.

Najlepiej, aby podczas tej operacji nie ucierpiał na jakości.

SmillaEnlarger

http://sourceforge.net/projects/imageenlarger/

to mała aplikacja służąca do

skalowania obrazu, a właściwie do powiększania bitmapy z bardzo wysoką rozdzielczością.

Autor opracował własny, wysokiej jakości algorytm powiększania. Czy mu się udało?

Osądźcie sami.

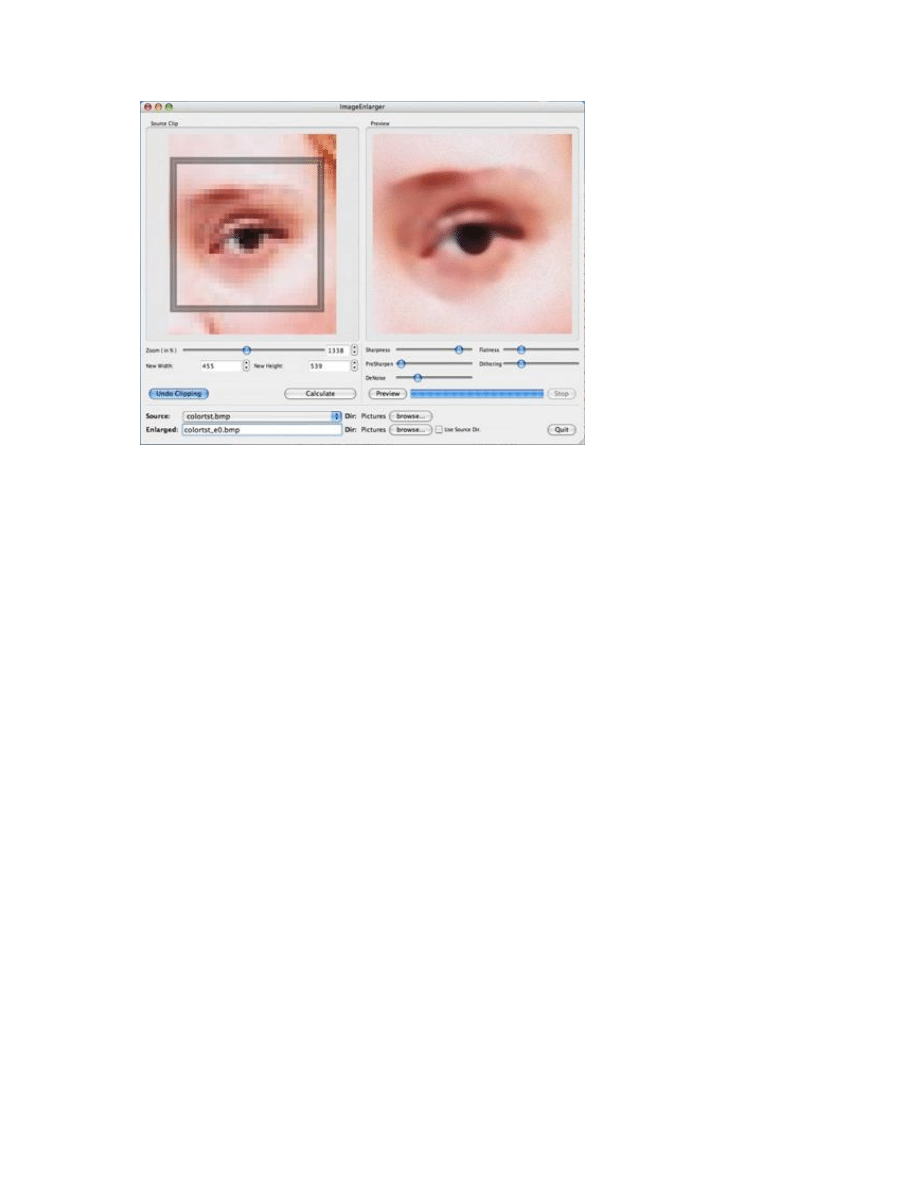

Rys. SmillaEnlarger umożliwia powiększanie grafiki bez utraty jakości

Operacja powiększania sprowadza się do otwarcia pliku graficznego przyciskiem Browse,

odpowiedniego jego powiększenia suwakiem Zoom i potwierdzeniu przyciskiem Calculate.

Po przetworzeniu, nowy plik zostanie automatycznie zapisany w folderze źródłowym pod

rozszerzoną nazwą. Ustawienia te można oczywiście zmienić według własnych potrzeb.

Jeśli jednak kogoś nie zadowala wynik końcowy, zawsze może poeksperymentować z

dostępnymi filtrami i wyregulować suwakami ostrość (sharpness), szumy (noise), płaskość

(flatness) czy mieszanie kolorów (dithering) do optymalnych wartości. Programu nie wymaga

instalacji, wystarczy rozpakować archiwum i uruchomić plik ImageEnlarger.exe.

Błąd podczas uaktualniania systemu Windows

Chcesz pobrać aktualizację przez Microsoft Windows Update. Niestety po uruchomieniu

modułu otrzymujesz wiadomość: Witryna sieci Web napotkała problem i nie może wyświetlić

strony, którą chcesz otworzyć. Powyżej kod błędu: 0x80245003. Przeczytaj jak usunąć ten

błąd.

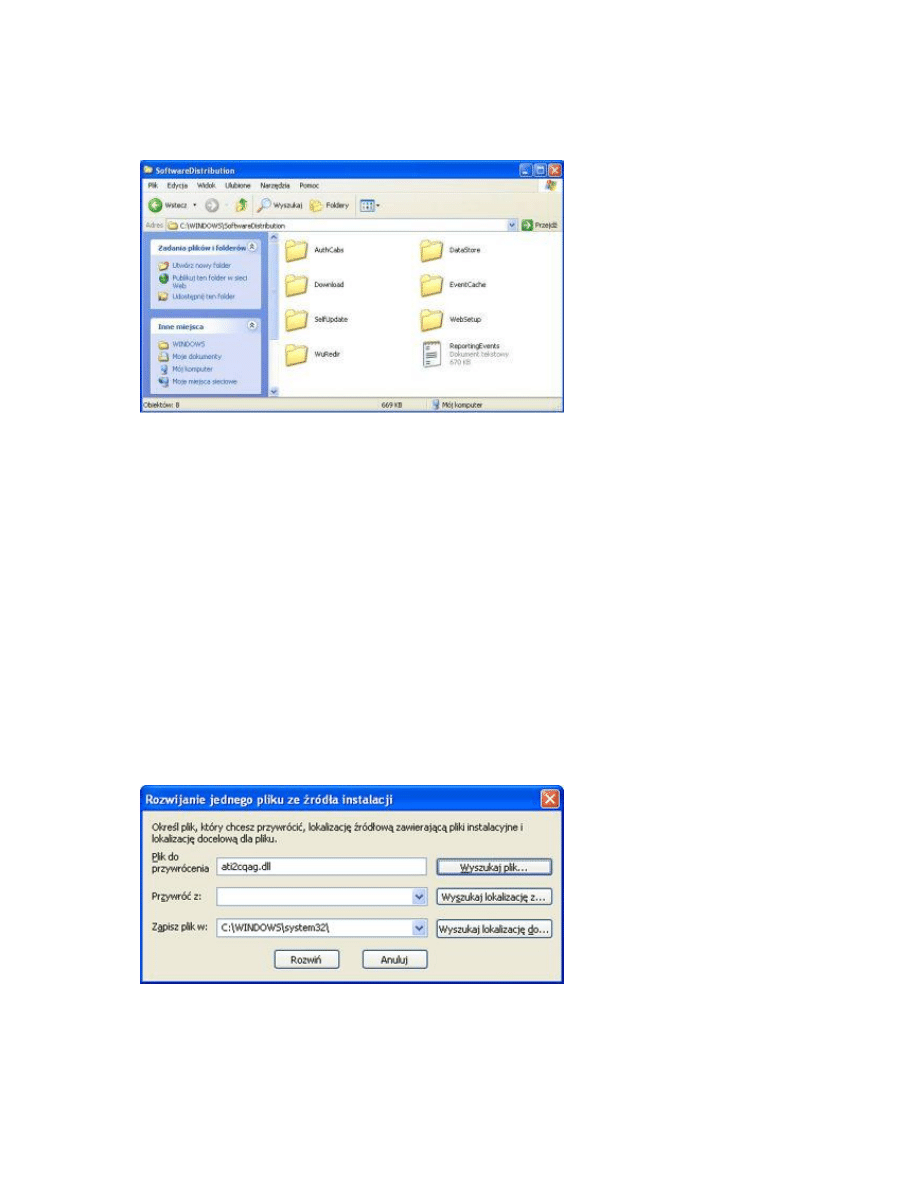

Aby rozwiązać ten problem:

1. Odszukaj folder %systemroot%\SoftwareDistribution\WuRedir (gdzie %systemroot%

jest folderem, w którym został zainstalowany system, np.:

C:\Windows\SoftwareDistribution\WuRedir).

2. Następnie zmień nazwę folderu WuRedir, na dowolną inną.

3. Jeżeli pojawi się problem z odmówieniem dostępu do folderu, przed zmianą nazwy

kliknij menu Start, wybierz Uruchom i wpisz: net stop wuauserv.

4. Następnie po zmianie nazwy folderu wprowadź w polu Uruchom komendę: net start

wuauserv. Czasem jednak procedura ta nie jest potrzebna i wystarczy sama zmiana

nazwy folderu.

5. Teraz uruchom ponownie komputer i narzędzie Microsoft Windows Update.

Rys. Folder C:\Windows\SoftwareDistribution\WuRedir

Błąd zatrzymania spowodowany uszkodzonym plikiem

Podczas każdego uruchamiania Windows XP sprawdza integralność najważniejszych plików

systemu: wszystkich plików sterowników, bibliotek DLL wraz z bibliotekami User, interfejsu

(Graphics Device Interface), powłoki, rdzenia, Ntdll i inne. Nawet jeden uszkodzony plik

wystarczy, aby Windows zasygnalizował błąd STOP: 0xC0000221.

Jeśli uszkodzony został plik systemowy, możesz go szybko przywrócić za pomocą narzędzia

konfiguracji systemu oraz płyty instalacyjnej Windows. Pliki systemowe znajdują się

zazwyczaj w katalogach Windows lub Winnt oraz ich podkatalogach System bądź System32.

Niektóre z nich znajdują się bezpośrednio na płycie instalacyjnej Windows, inne zaś są

częścią archiwów typu CAB

używanych przez instalator Windows. Omawiana funkcja narzędzia konfiguracji systemu

pozwala wyodrębnić plik systemowy z takiego archiwum.

Rys. Narzędzie konfiguracji systemu umożliwia przywracanie uszkodzonych plików

systemowych

W celu wyodrębnienia pliku systemowego z archiwum CAB:

1. Zapisz dokładnie nazwę oraz ścieżkę pliku systemowego wyświetlanego w

komunikacie o błędzie STOP.

2. Uruchom Narzędzie konfiguracji systemu, klikając Start/Uruchom i wpisując

msconfig.

3. Z zakładki Ogólne wybierz przycisk Rozwiń plik.

4. W polu Plik do przywrócenia wpisz nazwę pliku systemowego, który chcesz

przywrócić, np. memgrp.dll.

5. W polu Przywróć z wpisz ścieżkę do archiwum CAB znajdującego się na płycie

instalacyjnej Windows i zawierającego dany plik, np. D:\i386\DRIVER.CAB.

6. Pole Zapisz plik w powinno zawierać ścieżkę docelową przywracanego pliku, np.

C:\windows\system32.

7. Kliknij przycisk Rozwiń w celu rozpoczęcia procedury przywracania pliku.

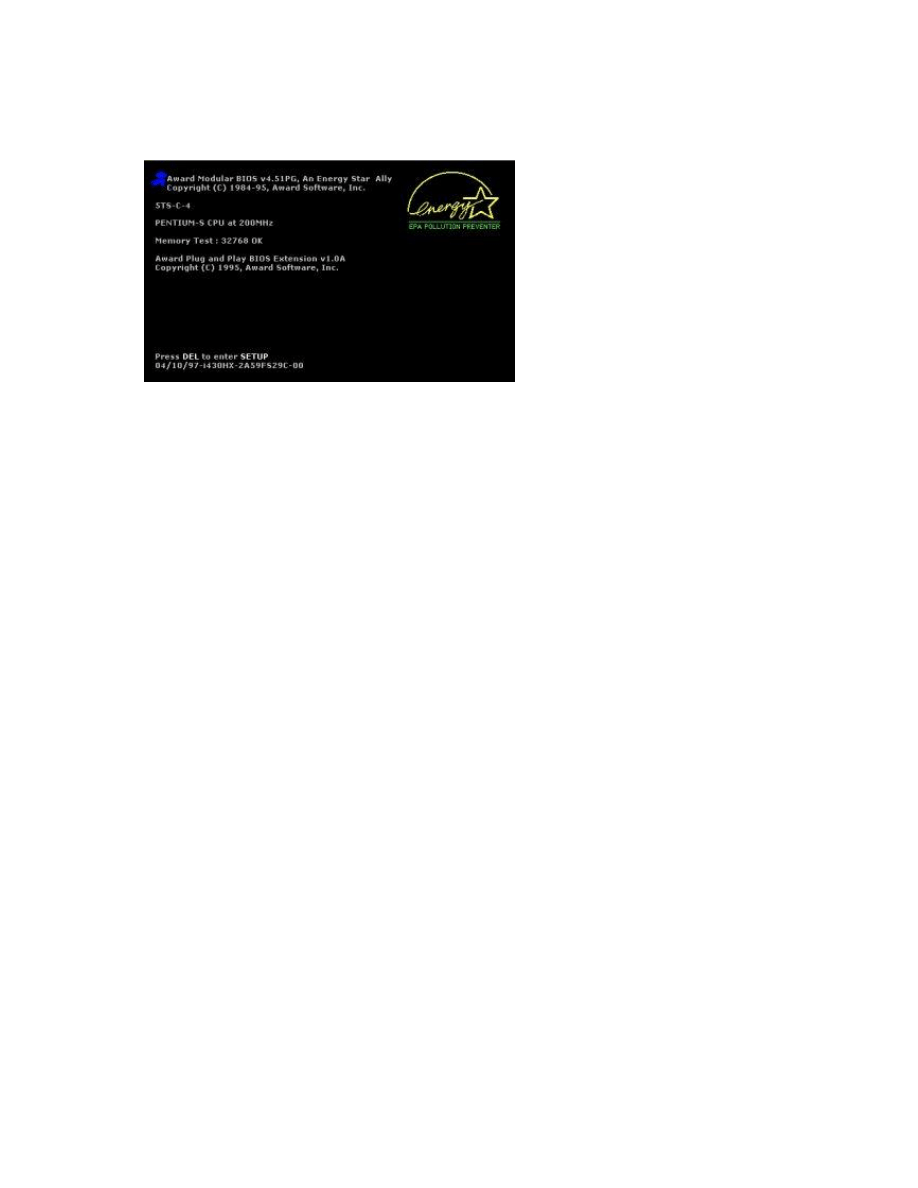

Awaria komputera - sygnalizacja dźwiękowa

Czasem zdarza się, że komputer nie chce się uruchomić. Jednak poprzez głośnik systemowy

wydobywają się piski, które stanowią sygnalizację, z jakim rodzajem awarii mamy do

czynienia. W ten sposób BIOS komputera informuje o tym, jakie kroki musisz podjąć w celu

zażegnania kryzysowej sytuacji. Aby dowiedzieć się, co dzieje się z Twoim komputerem,

wystarczy znać typ używanego w komputerze BIOS-u oraz system kodów dźwiękowych,

które informują o poszczególnych usterkach. W przypadku, kiedy ekran monitora pozostaje

czarny a z obudowy dobywają się piski głośnika, należy zwrócić uwagę na ich długość. W

tym sposobie komunikowania błędu rozróżniamy sygnały długie i krótki, podobnie jak w

przypadku alfabetu Morse’a.

W celu właściwego rozpoznania kodu w przypadku awarii, warto zapamiętać posiadany

model BIOS-u (informacja ta pojawia się na górze ekranu zaraz po starcie).

W przypadku AWARD BIOS kody brzmią następująco:

• 1 krótki - wszystko w porządku,

• 1 długi - błąd pamięci,

• 1 długi, 2 krótkie - błąd parzystości RAM,

• 1 krótki 2 długie - błąd karty graficznej,

• ciągły - błąd pamięci RAM lub karty graficznej.

AMI BIOS sygnalizuje awarię według poniższego schematu:

• 1 - dźwięk błąd odświeżania RAM ,

• 2 - błąd parzystości RAM,

• 3 - błąd w pierwszych 64kB RAM,

• 4 - błąd zegara systemowego,

• 5 - błąd procesora,

• 6 - błąd kontrolera klawiatury,

• 7 - błąd trybu wirtualnego procesora,

• 8 - błąd I/O pamięci karty graficznej,

• 9 - błąd sumy kontrolnej BIOS-u,

• 10 - błąd pamięci CMOS ,

• 11 - błąd pamięci cache,

• ciągły dźwięk to błąd pamięci RAM lub pamięci karty graficznej.

Rys. Ekran startowy komputera, na górze informacja o typie posiadanego BIOS-u (Award)

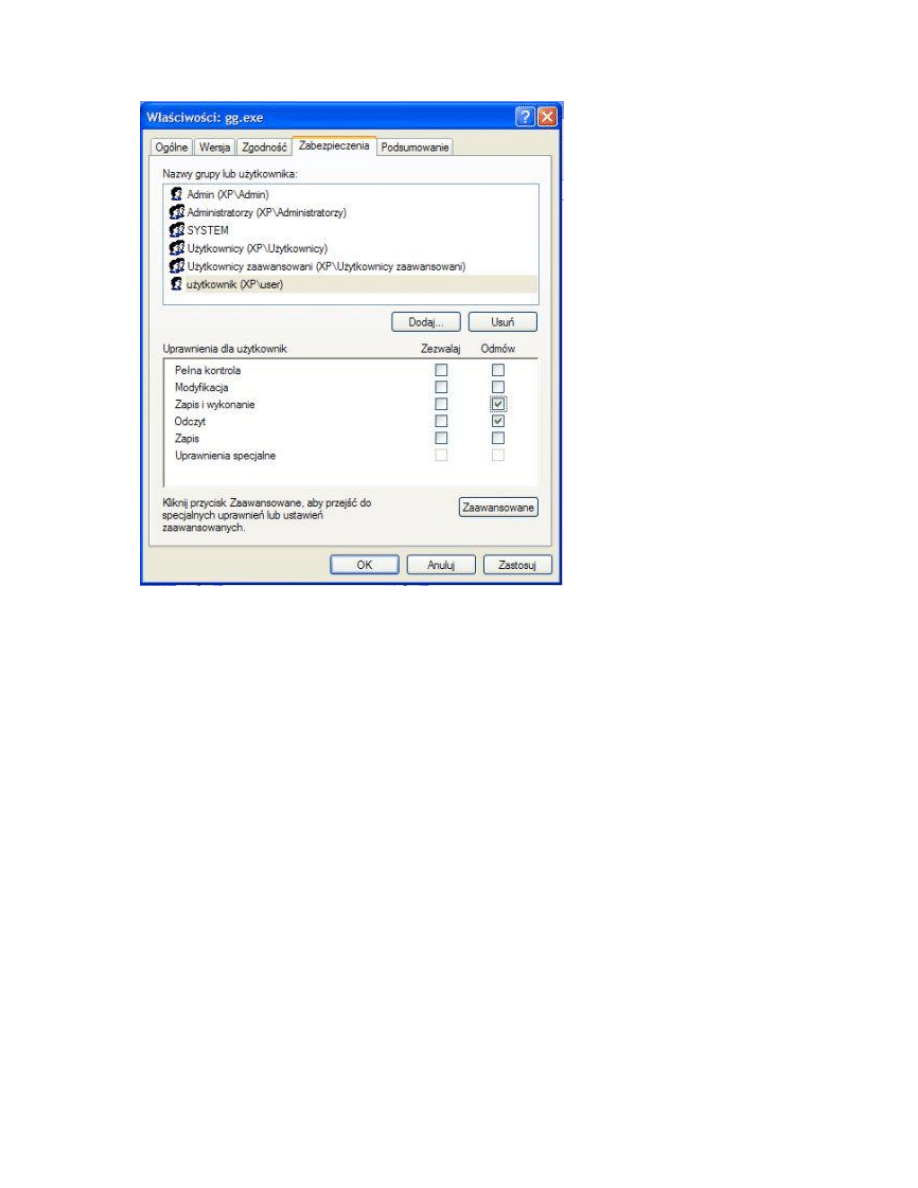

Blokowanie użytkownikom możliwości uruchamiania programów za pomocą

atrybutów NTFS

Nie chcesz, aby inni użytkownicy komputera uruchamiali Twoje programy? Mozesz

zablokować im możliwość uruchamiania wybranych programów, wykorzystując ustawienia

systemu plików NTFS.

W tym celu:

1. Odnajdź na dysku twardym plik wykonywalny danego programu, a następnie kliknij

go prawym przyciskiem myszki i wybierz Właściwości.

2. W oknie Właściwości musisz jeszcze przejść do zakładki Zabezpieczenia, wybrać

nazwę użytkownika, któremu chcesz uniemożliwić uruchamianie programu, a

następnie zaznaczyć odpowiednie pole wyboru przy opcji Odmów – Zapis i

wykonanie.

Rys. Wyłączenie praw dostępu do pliku

Od tej pory przy każdej próbie uruchomienia przez użytkownika zablokowanego programu

Windows będzie jedynie wyświetlał komunikat o braku dostępu do odpowiednich zasobów.

Samodzielnie tworzenie zestawu chłodzenia wodnego komputera

Chcesz w swoim pececie zastosować wydajny okład chłodzenia wodnego. Główna zaleta

gotowych zestawów chłodzenia wodnego to jednocześnie ich wada. Okazuje się, że

podstawowe zestawy albo charakteryzują się niewystarczającą wydajnością, albo są

stosunkowo trudne w rozbudowie. Co więcej, dołożenie kolejnych elementów, typu

dodatkowy blok na kartę grafiki znacznie podnosi koszt całości inwestycji. Dlatego wybierz

zestaw chłodzenia, który umożliwia jego rozbudowę, za rozsądną cenę.

Załóżmy, że planujesz całkowicie pozbyć się hałasujących wentylatorów w komputerze.

Będziesz potrzebował na pewno:

•

chłodnicy,

•

zbiornika na wodę wraz z pompką,

•

bloku wodnego na procesor,

•

środka chemicznego zapobiegającego korozji oraz rozwojowi mikroorganizmów,

•

złączek, zaślepek, podłączenia i innych elementów montażowych.

Dodatkowo, możesz potrzebować:

•

bloku wodnego na kartę graficzną,

•

bloku wodnego na chipset płyty głównej oraz na dysk (dyski) twarde.

Warto rozważyć też opcjonalne elementy:

•

zasilacz komputerowy chłodzony wodą. W większości przypadków zasilacz jest

źródłem największego hałasu i chłodzenie wodne na nic się nie zda, skoro on będzie

hałasował w dalszym ciągu.

•

wskaźnik przepływu wody, pozwalający szybko sprawdzić, czy obieg wody się nie

zatrzymał lub zwolnił.

Rys. Układ chłodzenia wodnego komputera

Nieustanne skanowanie dysku

CHKDSK to program sprawdzający spójność danych na dysku twardym na komputerach z

systemem Windows. Może się zdarzyć, że program ten będzie natarczywie rozpoczynał

skanowanie dysków twardych przy każdym uruchomieniu komputera. W tym przypadku

może nie wystarczyć pozwolenie programowi na ukończenie. Aby pozbyć się problemu,

należy wydać programowi odpowiednie polecenie.

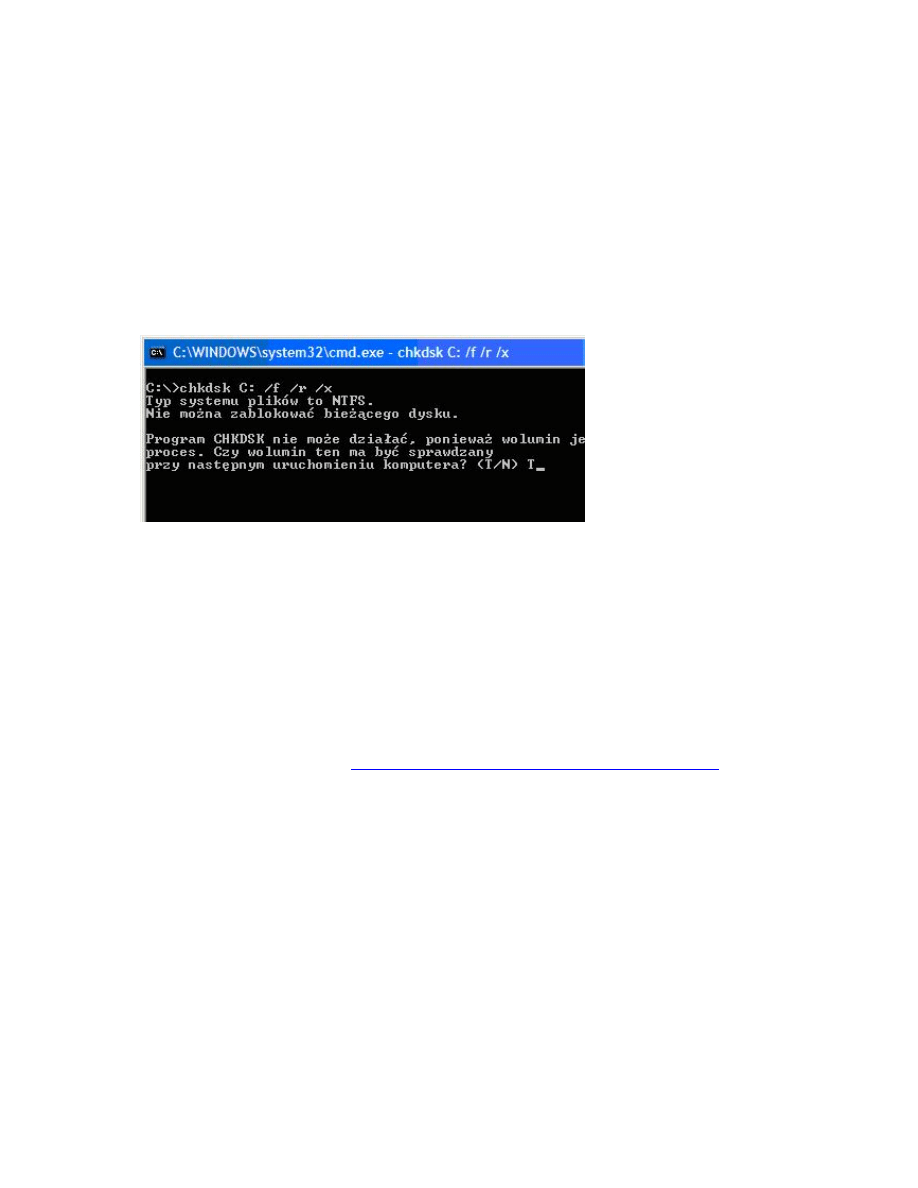

W celu wyłączenia skanowania CHKDSK:

1. Kliknij Start/Uruchom, wpisz cmd i naciśnij [Enter].

2. Wpisz teraz polecenie chkdsk x: /x. W miejscu x: wpisz literę dysku, którego

skanowanie chcesz anulować. Jeśli zobaczysz komunikat o możliwości skanowania

jedynie po ponownym uruchomieniu komputera oraz o konieczności deinstalacji

woluminu, wciśnij przycisk [T], a potem [Enter].

3. Zamknij Wiersz poleceń i uruchom ponownie komputer.

Po przeskanowaniu dysku ponowne sprawdzanie nie powinno być już uruchamiane.

Rys. Skanowanie niektórych dysków nie jest możliwe bezpośrednio podczas pracy w systemie Windows

Kompletna blokada komputera

Odchodząc w pracy od biurka, często zostawiasz włączony komputer. Jednak pewnie nie

chcesz, żeby ktoś grzebał w Twoich plikach, czy zrobił Ci głupi kawał, zmieniając, np.

ustawienia przeglądarki. Jest na to skuteczne lekarstwo.

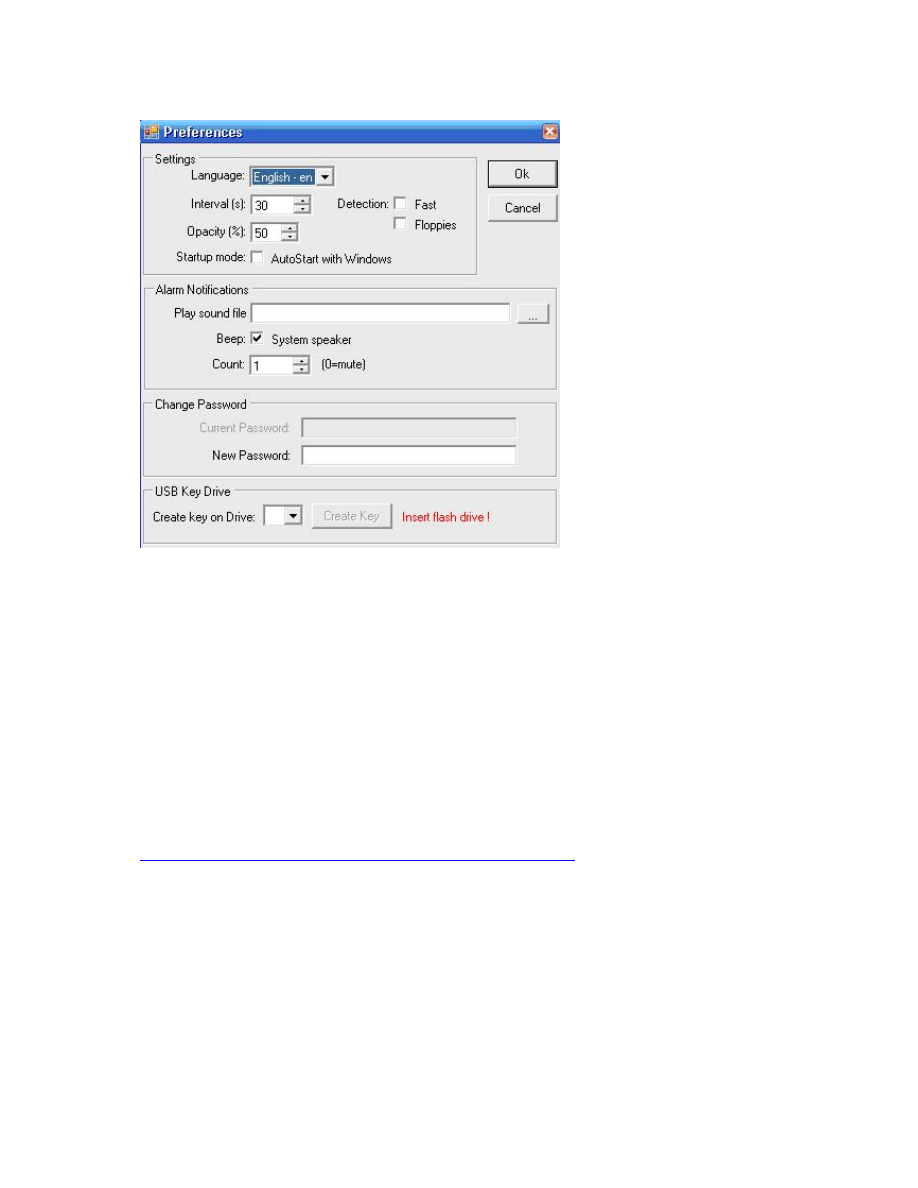

Używając programu Predator

http://www.montpellier-informatique.com/predator/en

całkowicie zablokować komputer, gdy musisz opuścić stanowisko pracy. Do kontroli dostępu

program używa dość niestandardowego rozwiązania, którym jest pendrive.

Jak to działa? To kombinowane zabezpieczenie programowo-mechaniczne. Do uruchomienia

programu potrzebny jest włożony dysk USB, za pomocą którego możesz w prosty sposób

zablokować komputer, wystarczy wyciągnąć pendrive. Po wyjęciu pendrive’a komputer

zostaje zablokowany, nie działa klawiatura i mysz, a ekran jest wygaszony. Po włożeniu

pendrive’a w gniazdo komputer zostaje odblokowany.

To jednak nie wszystko – Predator zapisuje wszystkie zdarzenia związane z

bezpieczeństwem. Przeglądając rejestr programu, dowiesz się, czy ktoś próbował korzystać z

komputera w czasie, gdy go zablokowałeś. Jeśli stracisz dysk USB, nie jesteś skazany na

reinstalację systemu. Program skonstruowano tak, że komputer można uruchomić awaryjnie,

korzystając z hasła. Za pomocą Predatora można chronić kilka komputerów tym samym

napędem USB.

Rys. Predator to skuteczne zabezpieczenie programowo-mechaniczne. Wykorzystuje pendrive

by zablokować komputer

Wyszukiwanie katalogów zajmujących najwięcej miejsca na dysku

Żeby odzyskać wolne miejsca na dysku, nie zawsze wystarczy użycie programu, który usuwa

pliki tymczasowe i inne śmieci. Czasem musisz ręcznie poszukać zbędnych plików, w czym

pomoże Ci wyspecjalizowane narzędzie, pokazujące, które katalogi i pliki zajmują najwięcej

miejsca.

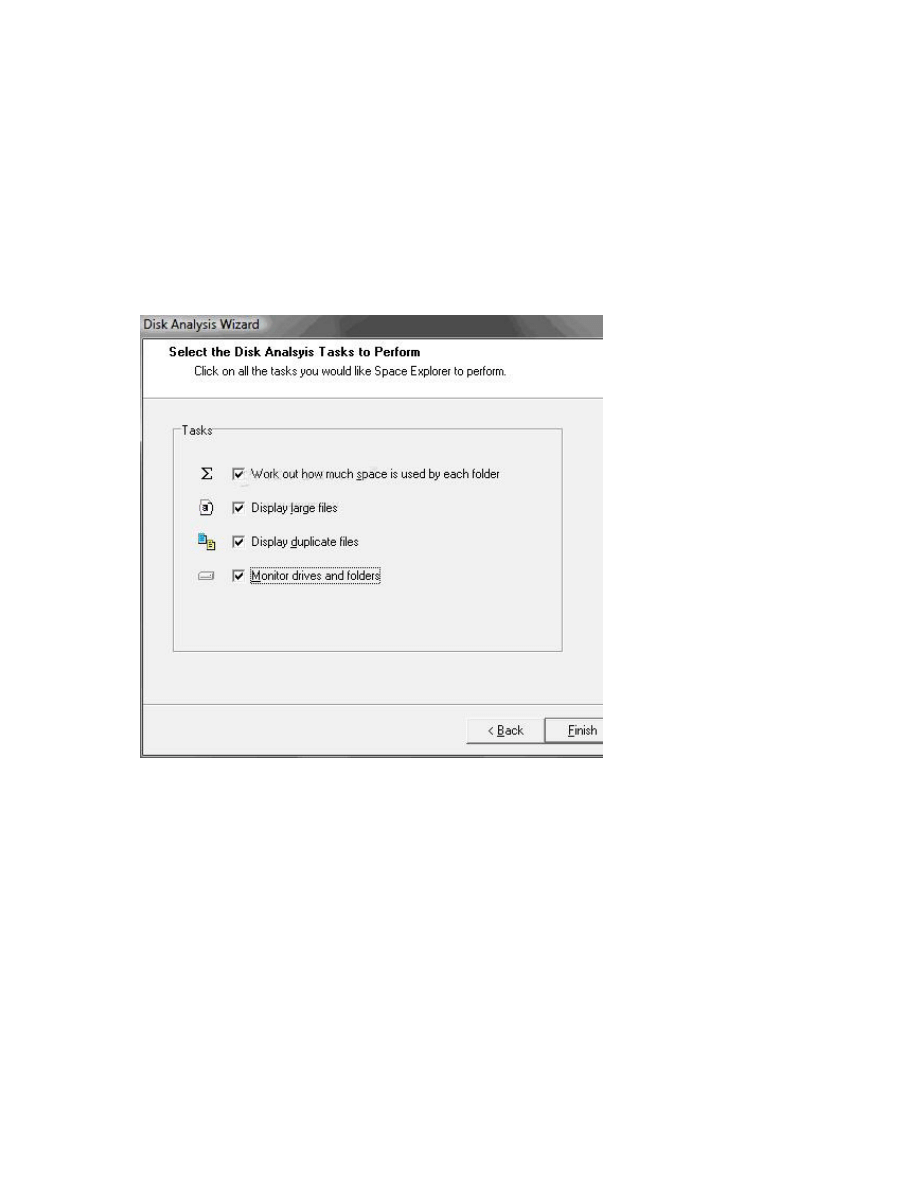

Program Space Explorer HE

http://www.kaptech.pwp.blueyonder.co.uk/SEFEDownload.htm

służy m.in. do sprawdzania

pojemności twardych dysków, wyszukiwania zbiorów o dużej objętości oraz duplikatów

plików (plików o dokładnie takiej samej zawartości, dostępnych w różnych miejscach tego

samego nośnika, często pod różnymi nazwami) czy wykonywania operacji na archiwach.

Ponadto Space Explorer HE oferuje możliwość podświetlania folderów, których rozmiar

przekracza zadaną wartość, porównywanie folderów, monitorowanie dysków sieciowych,

prezentowanie zgromadzonych danych w formie list lub wykresów.

Aby rozpocząć wyszukiwanie plików, z menu Tools wybierz opcję Find, a następnie

sprecyzuj, czego chcesz szukać:

•

Files or Folders – pliki lub foldery o określonych atrybutach,

•

Folder Tree Sizes – informacje o rozmiarach katalogów i podkatalogów,

•

Large Files – duże pliki,

•

Duplicate Files – duplikaty,

•

System File References – odniesienia do plików systemowych (przydatne, jeśli chcesz

uzyskać informacje, np. o brakujących w Twoim systemie plikach DLL).

Do kompleksowej analizy dysku twardego przyda Ci się opcja Disk Analysis Wizard z menu

Tools.

Rys. Disk Analysis Wizard pozwoli na jednoczesne wykonanie kilku operacji, m.in. znalezienia

duplikatów plików oraz dużych zbiorów

Zaawansowane sztuczki w Paint - wygładzanie krawędzi

Często, gdy tworzysz jakiś obiekt, okazuje się, że jego krawędzie są stanowczo zbyt ostre i

psują ogólne wrażenie. Dotyczy to zwłaszcza nieregularnych linii czy okręgów. W takiej

sytuacji przydałoby się przeprowadzenie zabiegu zwanego antyaliasingiem, czyli wygładzenia

krawędzi.

Na przykład, żeby wygładzić krawędź koła, narysuj w miejscu, w którym styka się ona z tłem,

linię o kolorze pośrednim pomiędzy kolorem okręgu a tła. Teraz mniej więcej dwukrotnie

zmniejsz element, klikając Obraz/Zmień obraz/Pochyl i w polach W poziomie i W pionie

wpisz wartość 50. Okrąg powinien wyglądać dużo lepiej.

Rys. Od lewej: oryginalny okrąg, okrąg z „ramką” w pośrednim kolorze, okrąg po

dwukrotnym zmniejszeniu z wygładzoną krawędzią

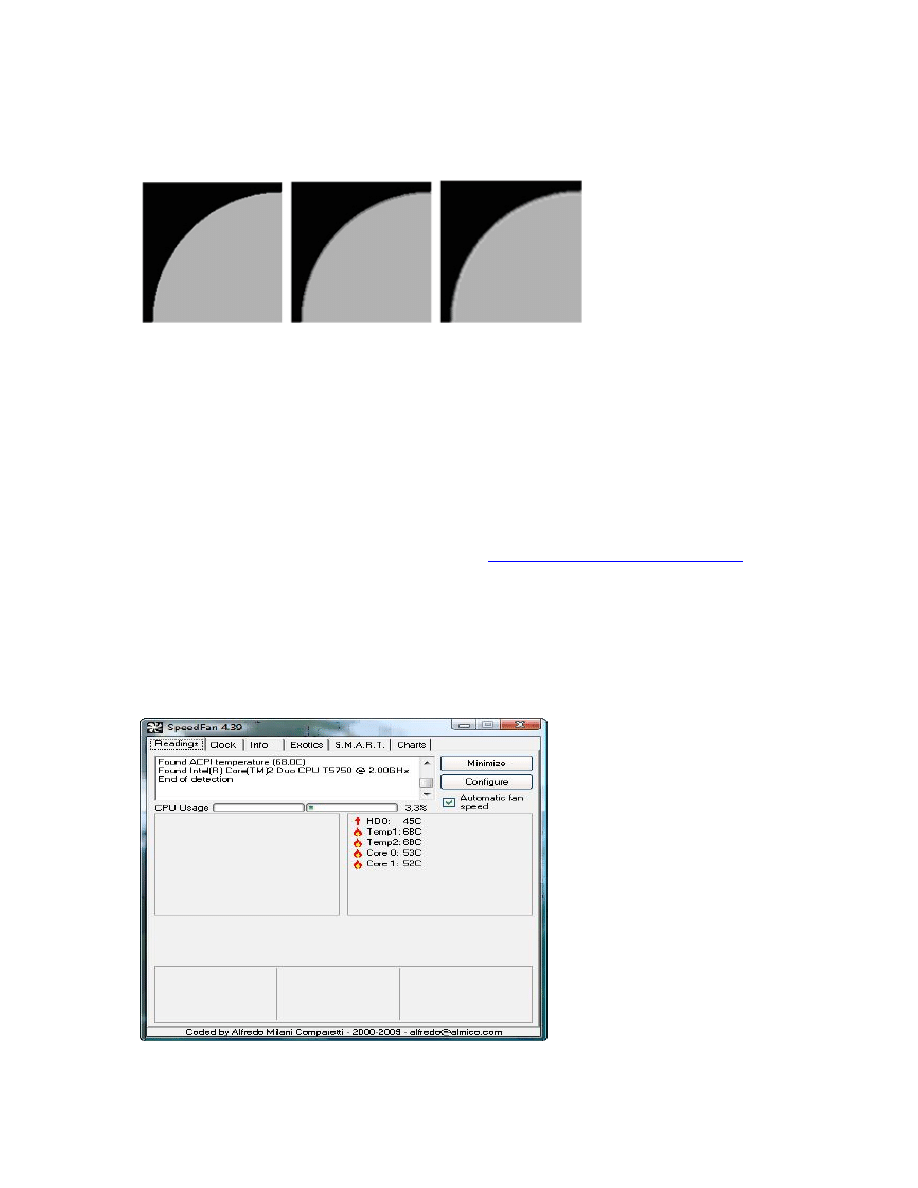

Sprawdzanie temperatury podzespołów

Każdy zamontowany w pececie podzespół podczas pracy wydziela ciepło. Częstą przyczyną

awarii jest zbyt wysoka temperatura panująca wewnątrz obudowy. Sprawdź, czy procesor lub

rdzeń karty graficznej nie przegrzewa się.

Wykorzystaj do tego bezpłatny program

SpeedFan

http://www.almico.com/speedfan.php

.

Aby kontrolować temperaturę zamontowanego sprzętu:

1. Uruchom program i poczekaj chwilę, aż skończy się proces testowania podzespołów.

2. W głównym oknie aplikacji pojawią odczyty temperatury z czujników – jeśli ujrzysz

ikonę w kształcie płomienia, temperatura jest za wysoka. W takim przypadku warto

pomyśleć o zamontowaniu wydajniejszego chłodzenia oraz o lepszym obiegu

powietrza wewnątrz obudowy.

Rys. Prawidłowo dobrany system chłodzenia obniży temperaturę podzespołów

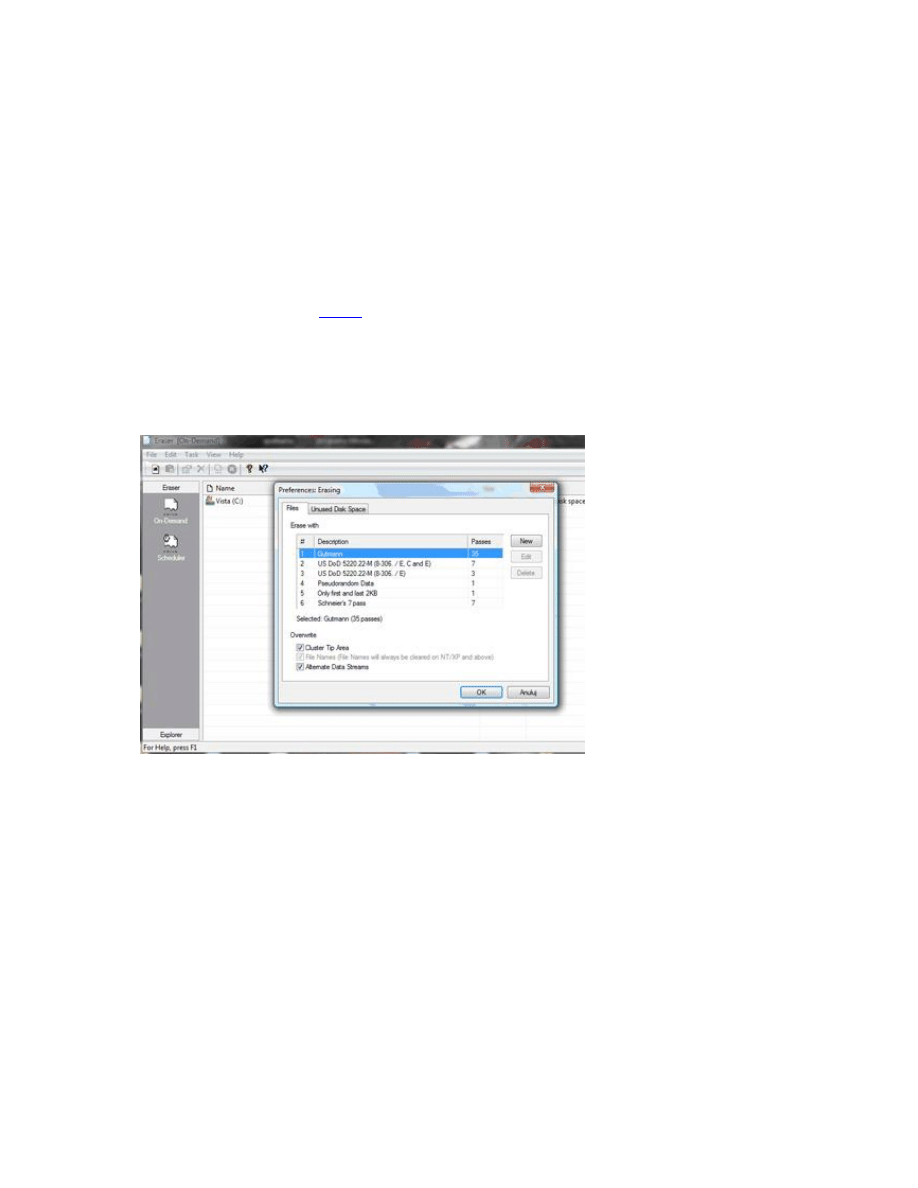

Trwałe kasowanie danych

Statystyczny użytkownik komputera przesuwa pliki do Kosza, opróżnia Kosz i uważa, że

plików nie ma już na dysku. Niestety, taki sposób kasowania nie usuwa plików z dysku

twardego. System stosuje pewną sztuczkę, mianowicie usuwa tylko nazwy plików ze

specjalnej tablicy, którą można porównać do spisu treści. W efekcie pliki przestają być

widoczne, ale bardzo łatwo uzyskasz do nich dostęp za pomocą programów, które opiszemy

dalej.

Dlatego ważne pliki należy usunąć tak, żeby ich odczytanie było niemożliwe. Czego można

użyć? Wypróbuj program

Eraser

, który współpracuje ze wszystkimi systemami operacyjnymi

Windows, począwszy od Windows 2000. Kasuje pliki ze wszystkich dysków pracujących w

standardach IDE i SCSI, w tym także tych pracujących w trybie RAID, niezależnie od

użytego systemu plików (FAT16, FAT32 lub NTFS). Doskonale radzi sobie także z

dyskietką, pendrivem, dyskiem sieciowym lub płytą wielokrotnego zapisu – CD-RW i DVD-

RW.

Rys. Eraser ma zaawansowanych funkcji, ale jest bezpłatny i łatwy w obsłudze

Programy zamazujące dane robią to na różne, czasem zaawansowane sposoby. Najprostszy i

najszybszy to jednorazowe zapisanie miejsca, w którym znajdują się dane ciągiem zer lub

losowymi znakami. Bardziej bezpieczne sposoby to DoD lub rosyjski GOST, które zapisują

dane trzema przebiegami. Dla fanów bezpieczeństwa przygotowano algorytm Gutmanna,

który stosuje 35-krotne przebiegi. Oczywiście w normalnym użytkowaniu wystarczy

jednokrotne nadpisanie. Pamiętaj o tym, że dane skasowane tym programem są praktycznie

niemożliwe do odzyskania.

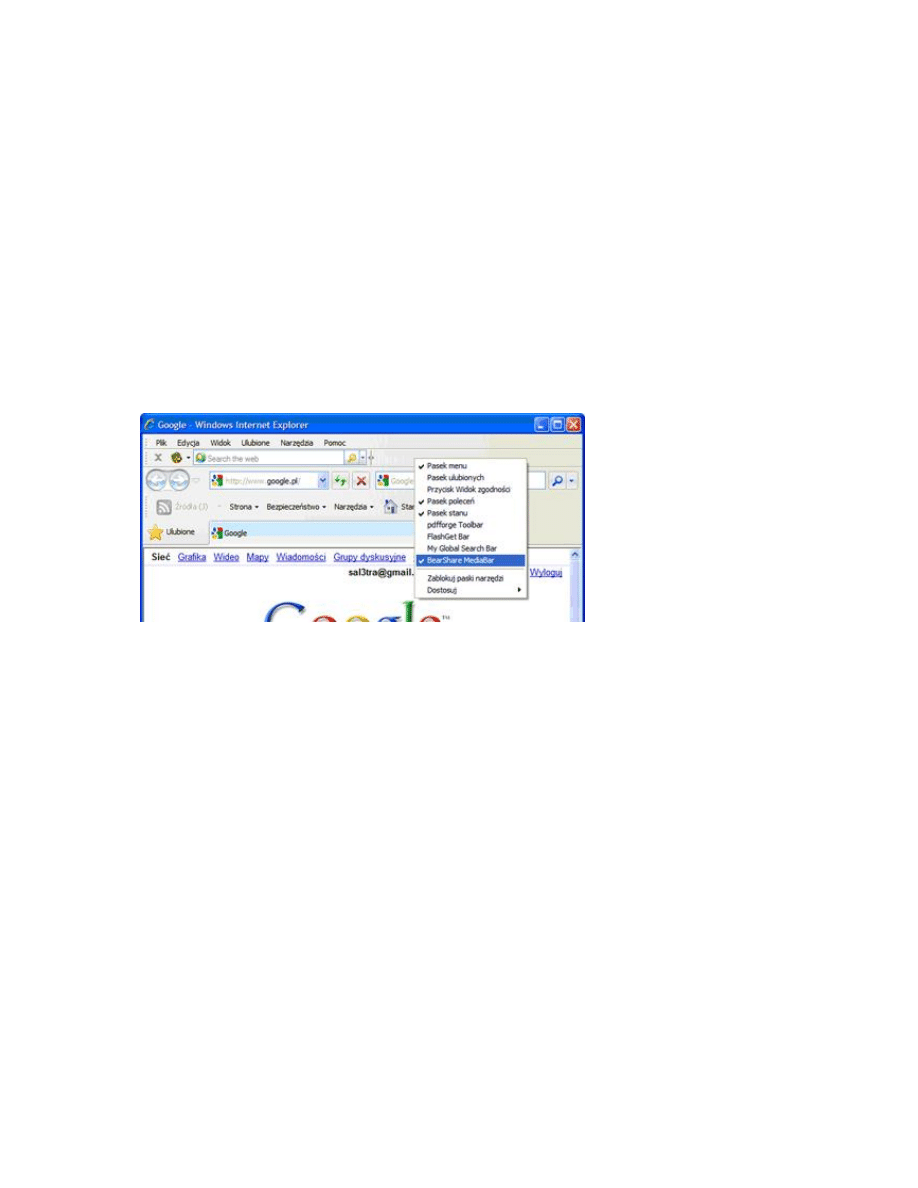

Usuwanie niechcianego paska narzędziowego w przeglądarce WWW

Niekiedy instalacja nowego oprogramowania powoduje pojawienie się w przeglądarce

internetowej dodatkowego paska narzędziowego, tzw. toolbara. Tego typu dodatki są zwykle

mało użyteczne, a potrafią szpiegować Cię i zajmować miejsce. Jeśli chcesz nadal korzystać z

oprogramowania, do którego dostarczono dodatek, możesz ręcznie usunąć pasek z

przeglądarki.

Aby usunąć niechciany pasek z przeglądarki Internet Explorer:

1. Po uruchomieniu przeglądarki, kliknij Narzędzia/Zarządzaj dodatkami.

2. Na liście dodatków, po prawej stronie okna, znajdź rozszerzenie odpowiedzialne za

wyświetlanie paska, np. My Global Search Bar.

3. Po zaznaczeniu odpowiedniej pozycji, kliknij przycisk Wyłącz, widniejący w prawej,

dolnej części okna.

4. Zamknij okno i uruchom ponownie przeglądarkę.

5. Jeśli pasek nadal się wyświetla, kliknij prawym przyciskiem myszki dowolne, szare

miejsce u góry okna przeglądarki.

6. W menu kontekstowym odznacz pozycję odpowiadającą za wyświetlanie paska.

Rys. Wyłączanie wyświetlania niechcianego paska w przeglądarce Internet Explorer

Wyszukiwarka

Podobne podstrony:

Porady komputerowe 15

porady komputerowe

Porady komputerowe 28

Porady komputerowe 4

Porady komputerowe 12

Porady komputerowe 19

Porady komputerowe 8

Konsola odzyskiwania systemu Windows XP Hotfix Aktualności i porady komputerowe

Porady komputerowe 43

Porady komputerowe 46

Porady komputerowe 38

Porady komputerowe 26

Analiza strategiczna przedsiebiorstwa - komputery (24 stron)

Porady komputerowe 47

Porady komputerowe 11

Porady komputerowe 10

Porady komputerowe 44

Porady komputerowe 37

więcej podobnych podstron