Spis Treści

Rodzaje piractwa komputerowego

Legalne produkty firmy Microsoft

ROZDZIAŁ 1. INSTALACJA SYSTEMU

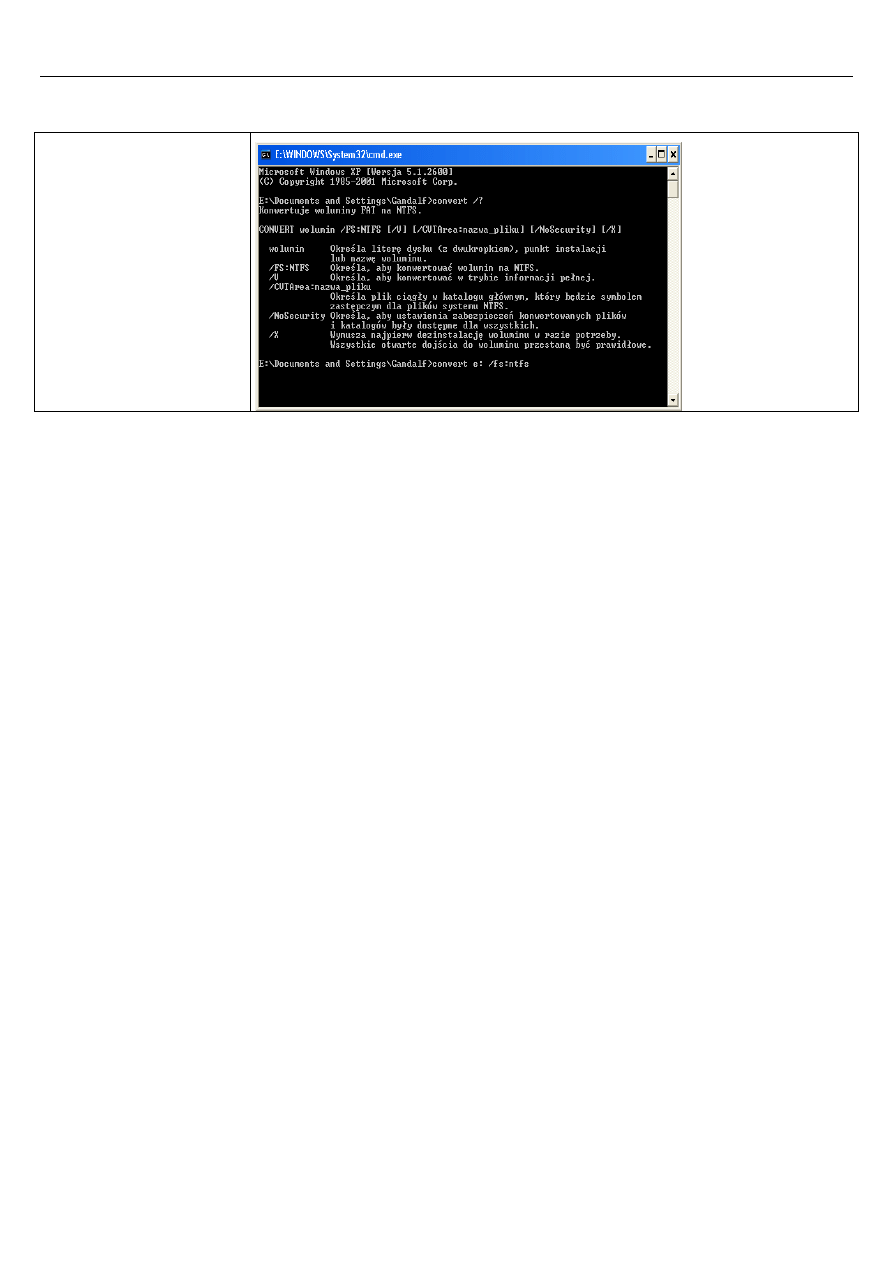

Partycjonowanie dysku i wybór systemu plików

Możliwe scenariusze uaktualnienia

Przygotowanie systemu do uaktualnienia

Uaktualnienie z systemu Windows 98/ME

Uaktualnienie komputerów z systemem Windows 2000 lub Windows NT Workstation 4.0 SP 5

................................................... 16

REATOR TRANSFERU PLIKÓW I USTAWIEŃ

Migrowanie ustawień do nowego komputera

RUCHAMIANIE I WYŁĄCZANIE KOMPUTERA

Specjalne tryby uruchamiania systemu

Na czym polega aktywacja systemu?

Jak działa program aktywacyjny?

ROZDZIAŁ 3. KONFIGURACJA ŚRODOWISKA UŻYTKOWNIKA

........................................................................................ 34

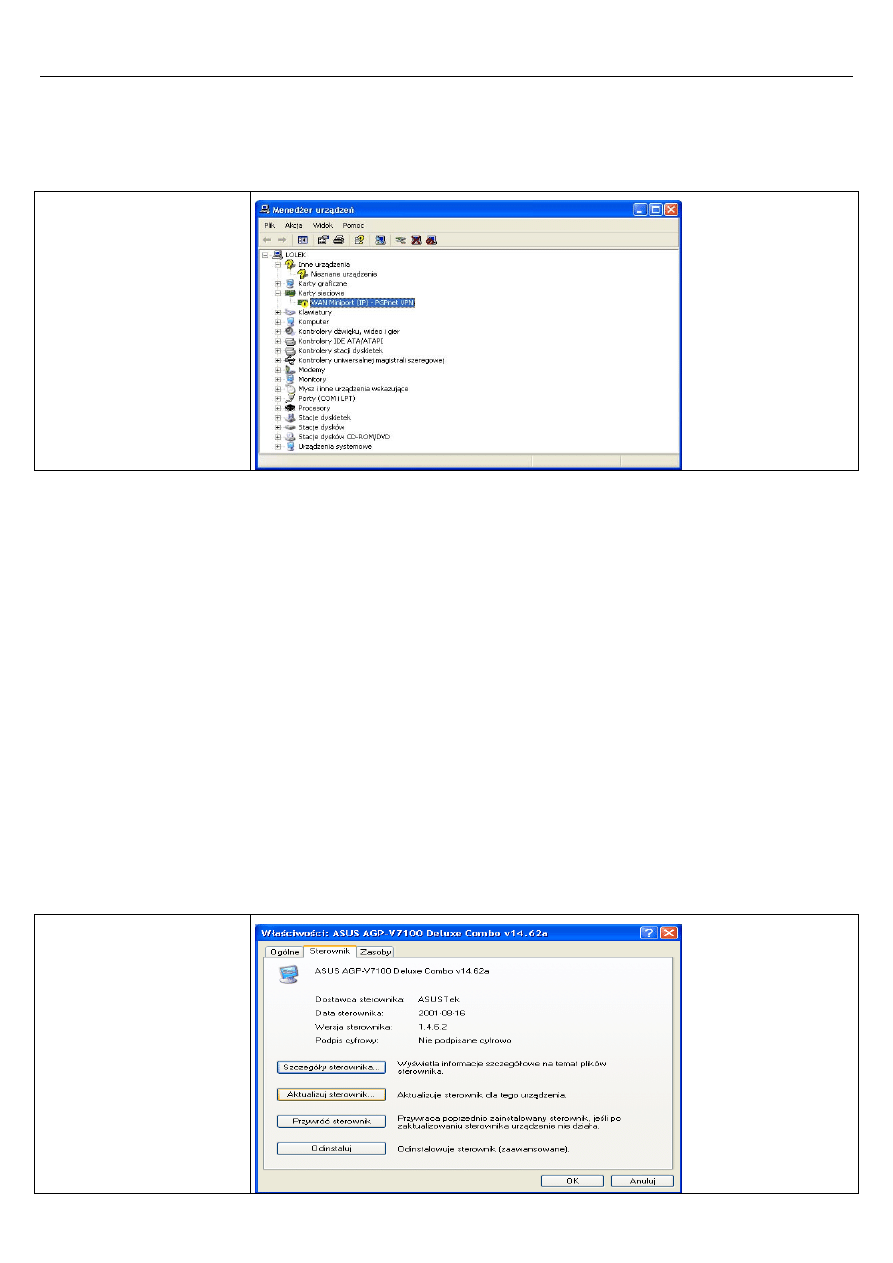

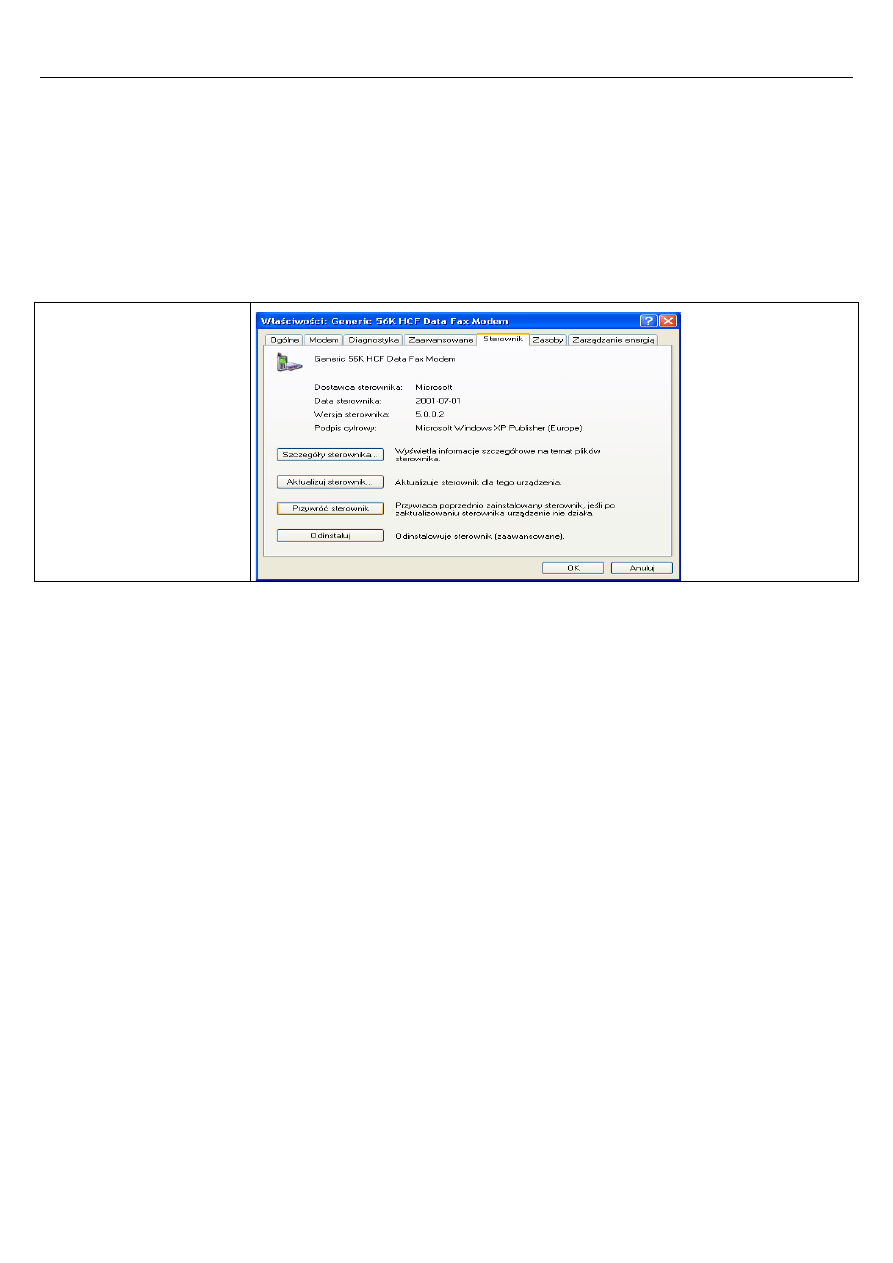

Przywracanie poprzedniej wersji sterownika

Spis Treści

2

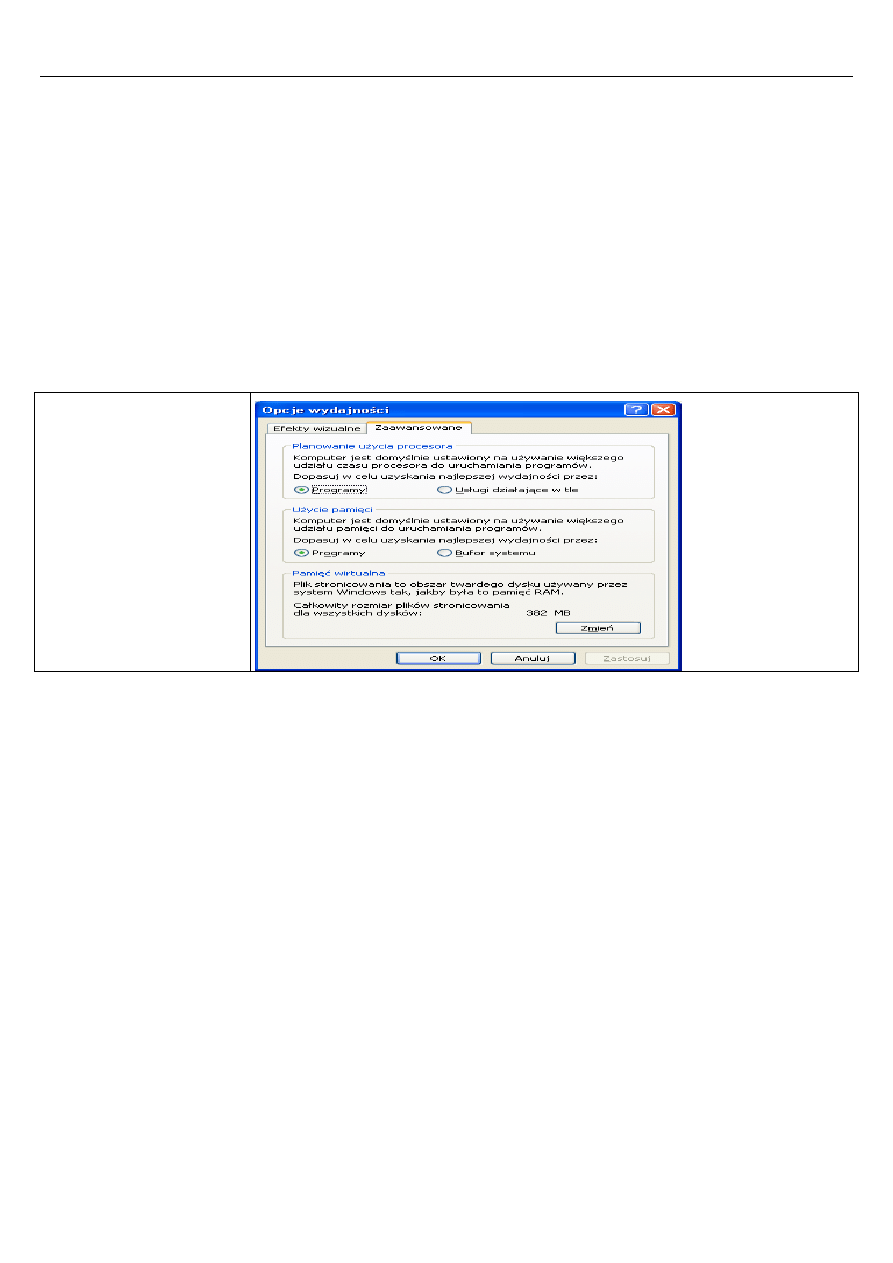

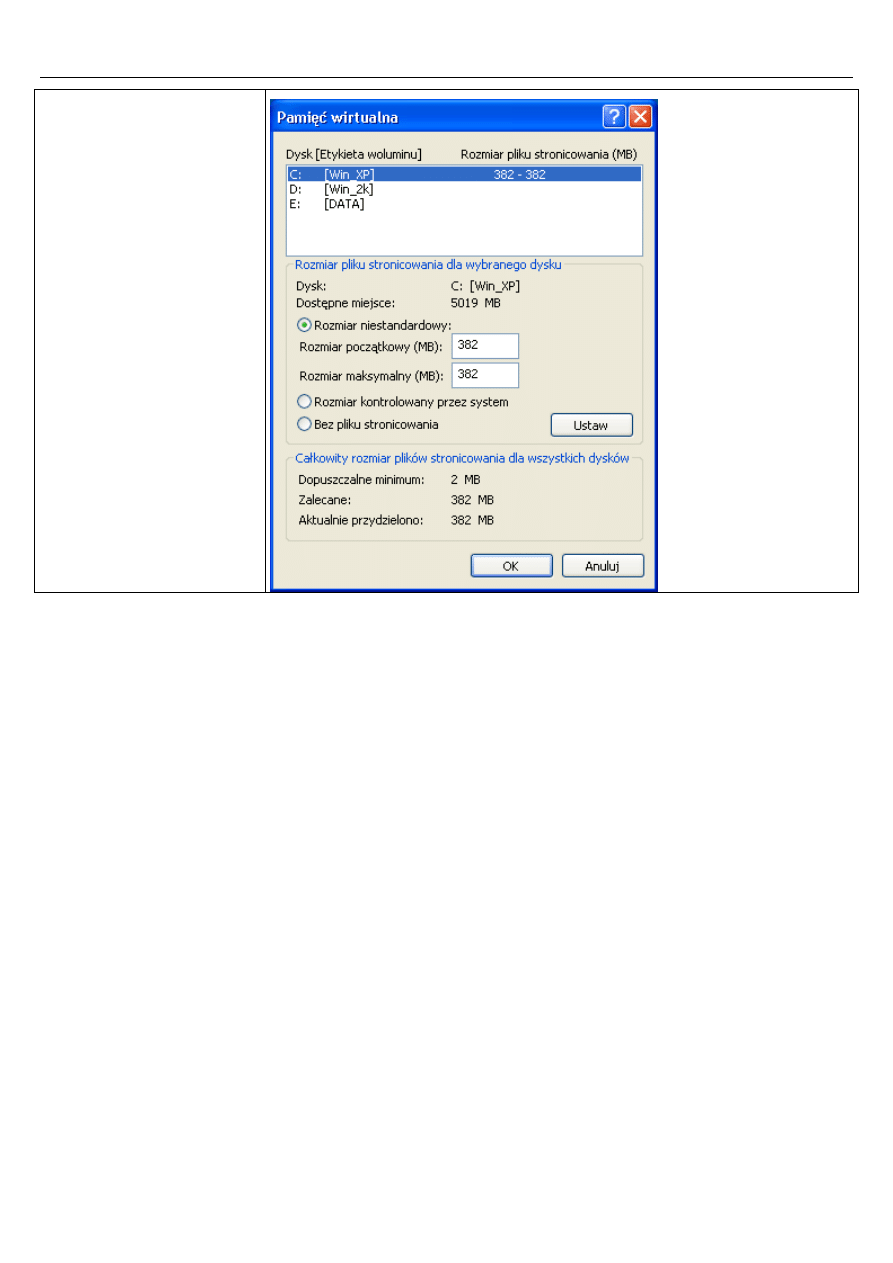

ONFIGURACJA ŚRODOWISKA SYSTEMOWEGO

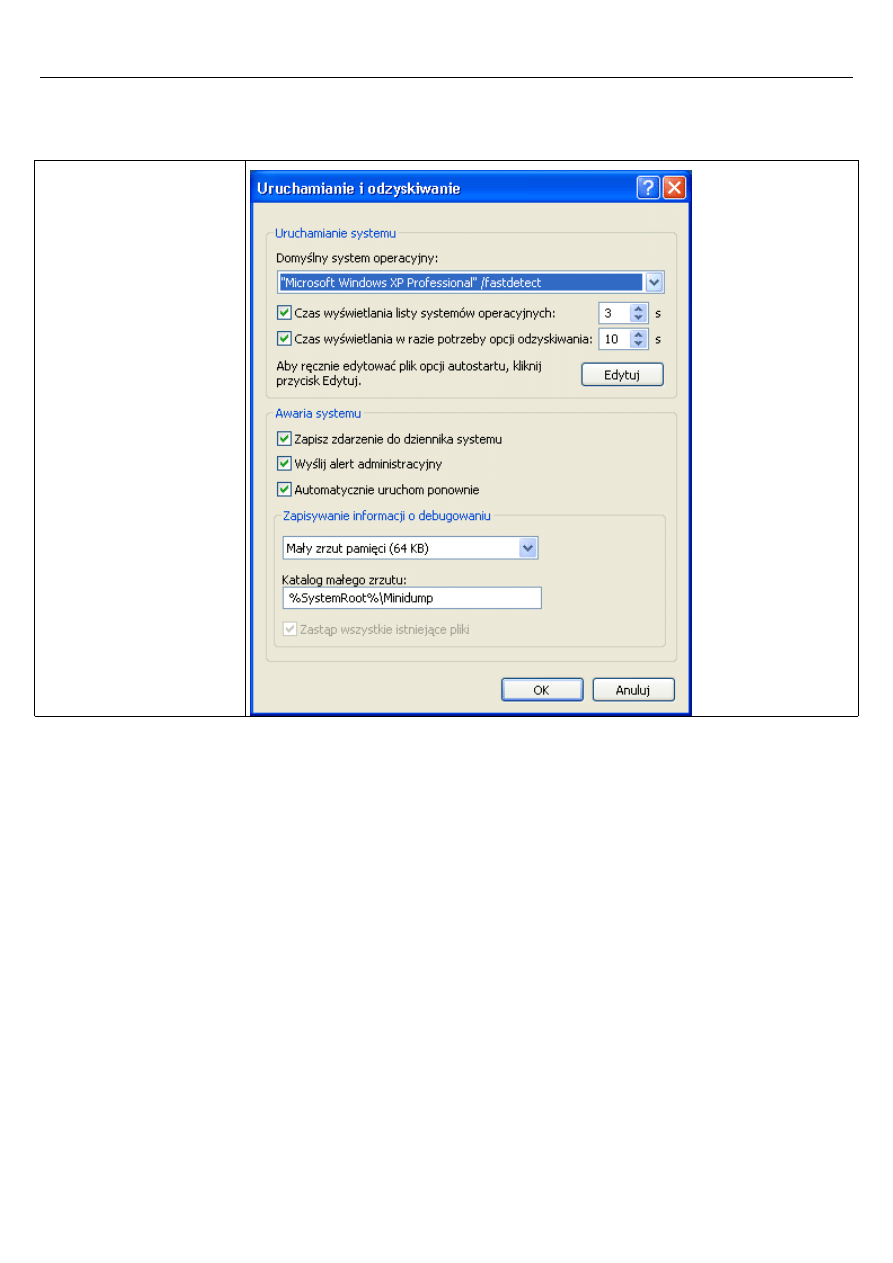

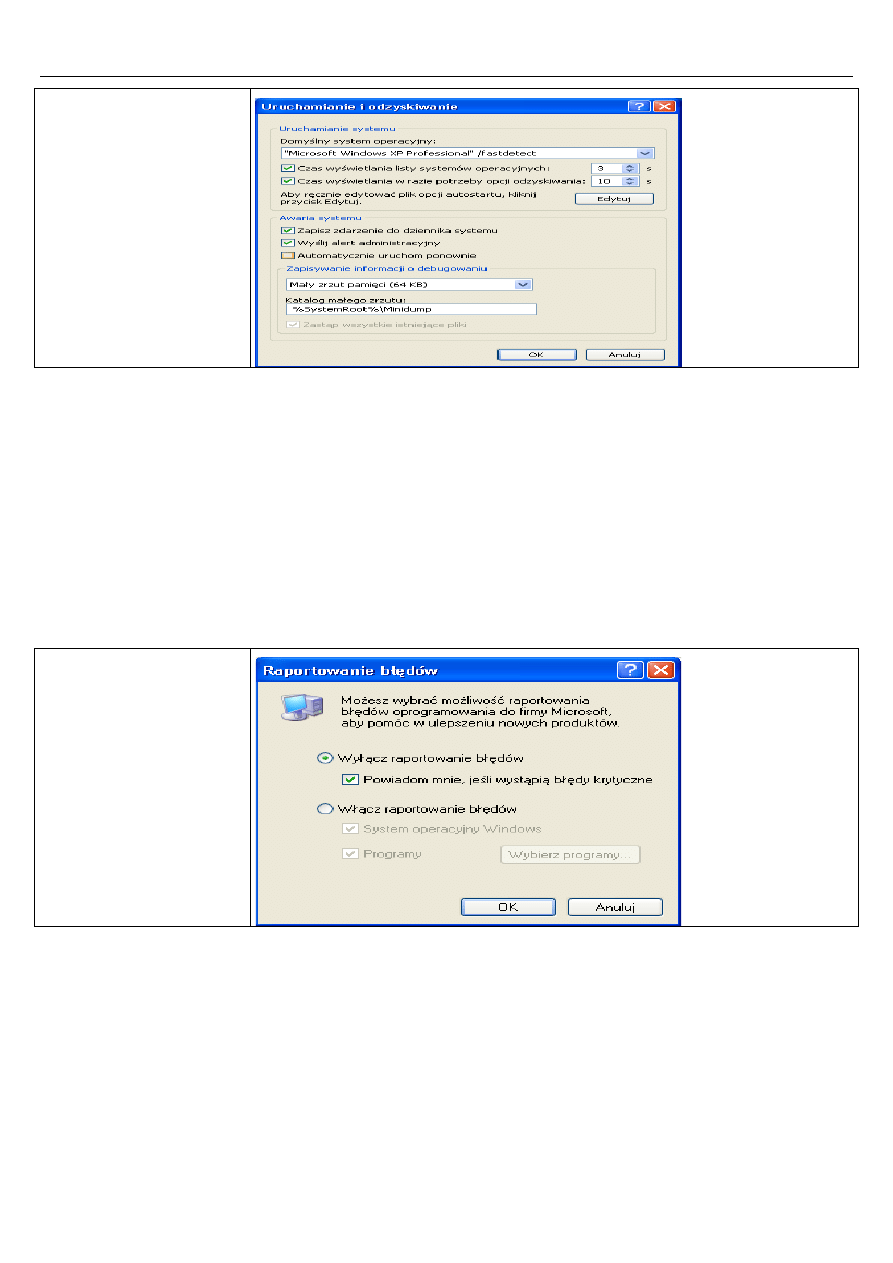

Opcje uruchamiania i odzyskiwania

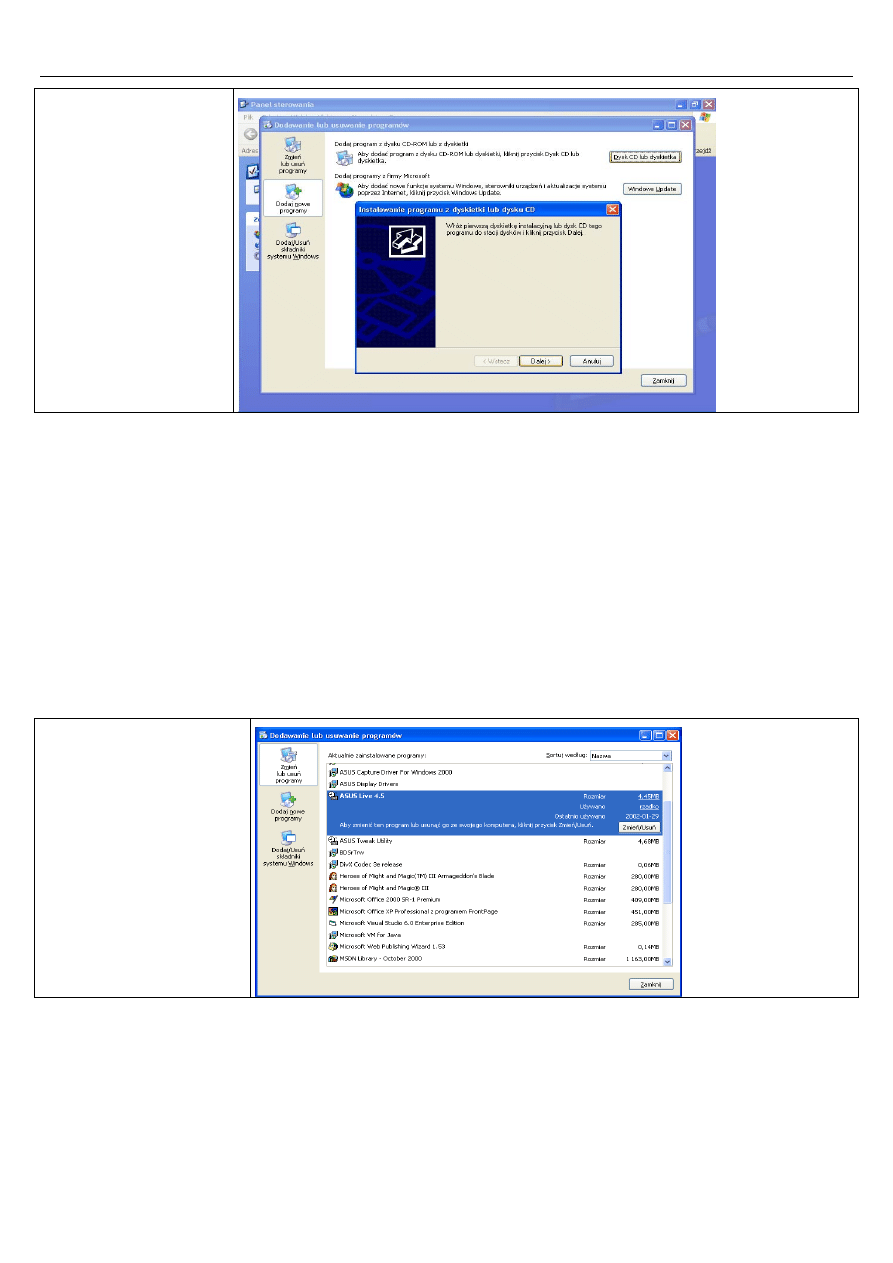

Zarządzanie zainstalowanym oprogramowaniem

ROZDZIAŁ 4. ADMINISTRACJA KONTAMI UŻYTKOWNIKÓW

........................................................................................... 50

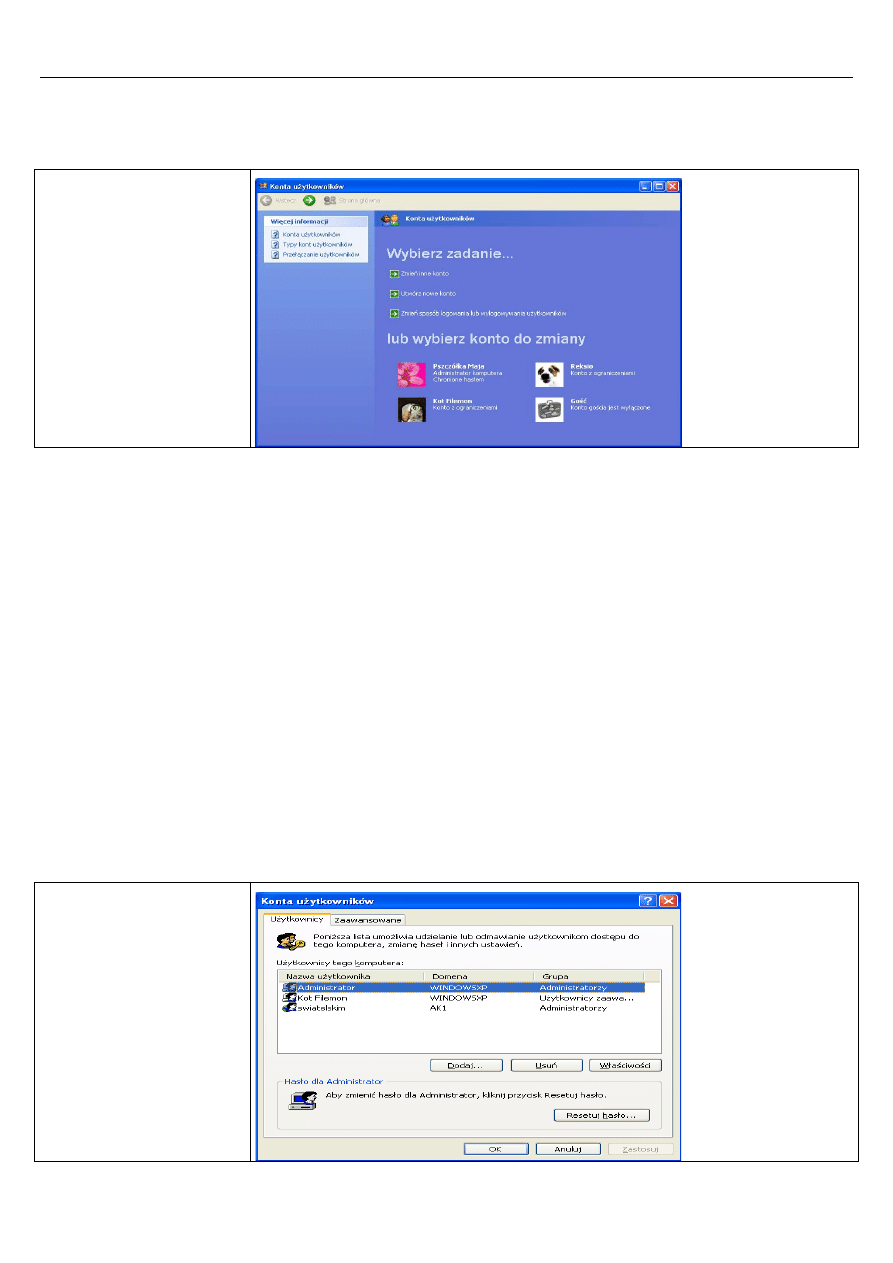

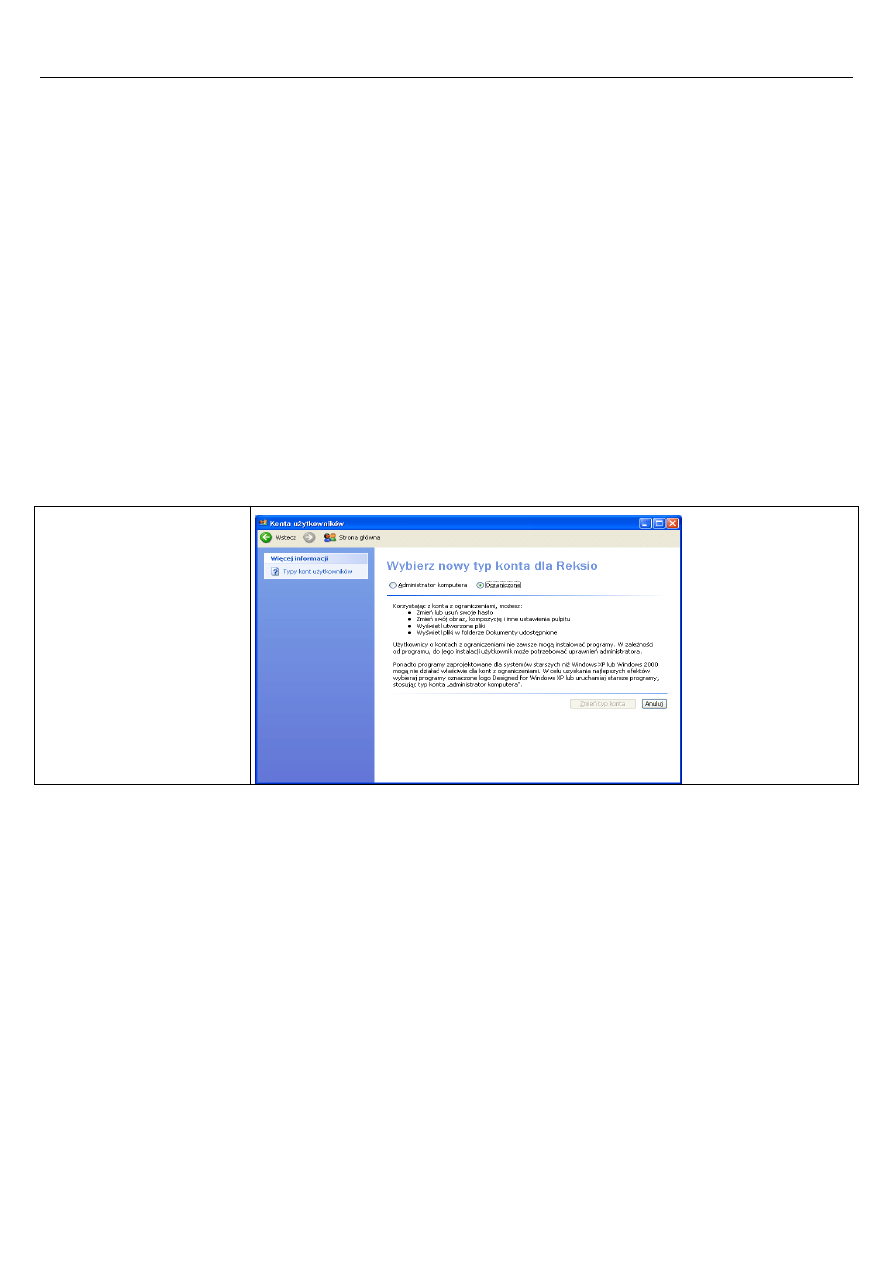

Typy lokalnych kont użytkowników

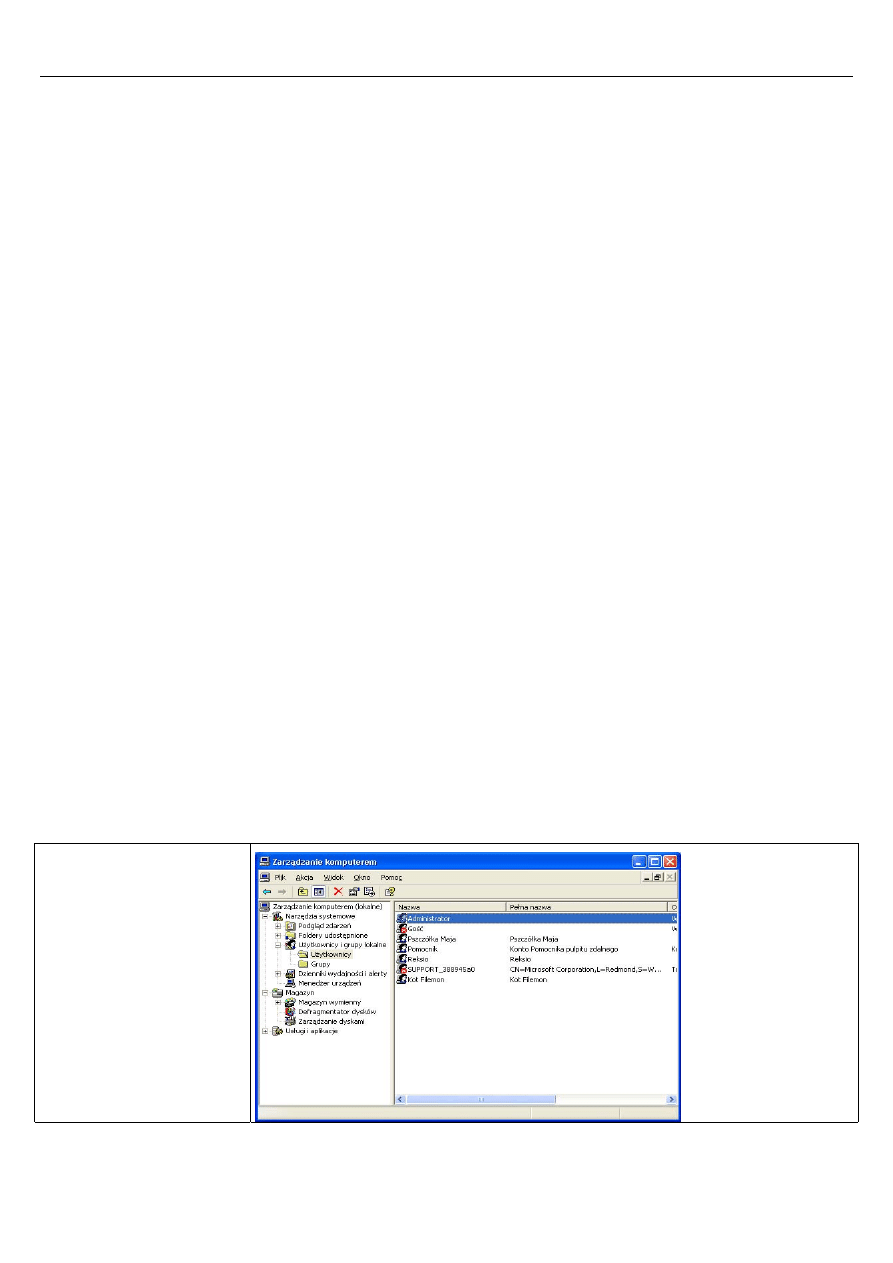

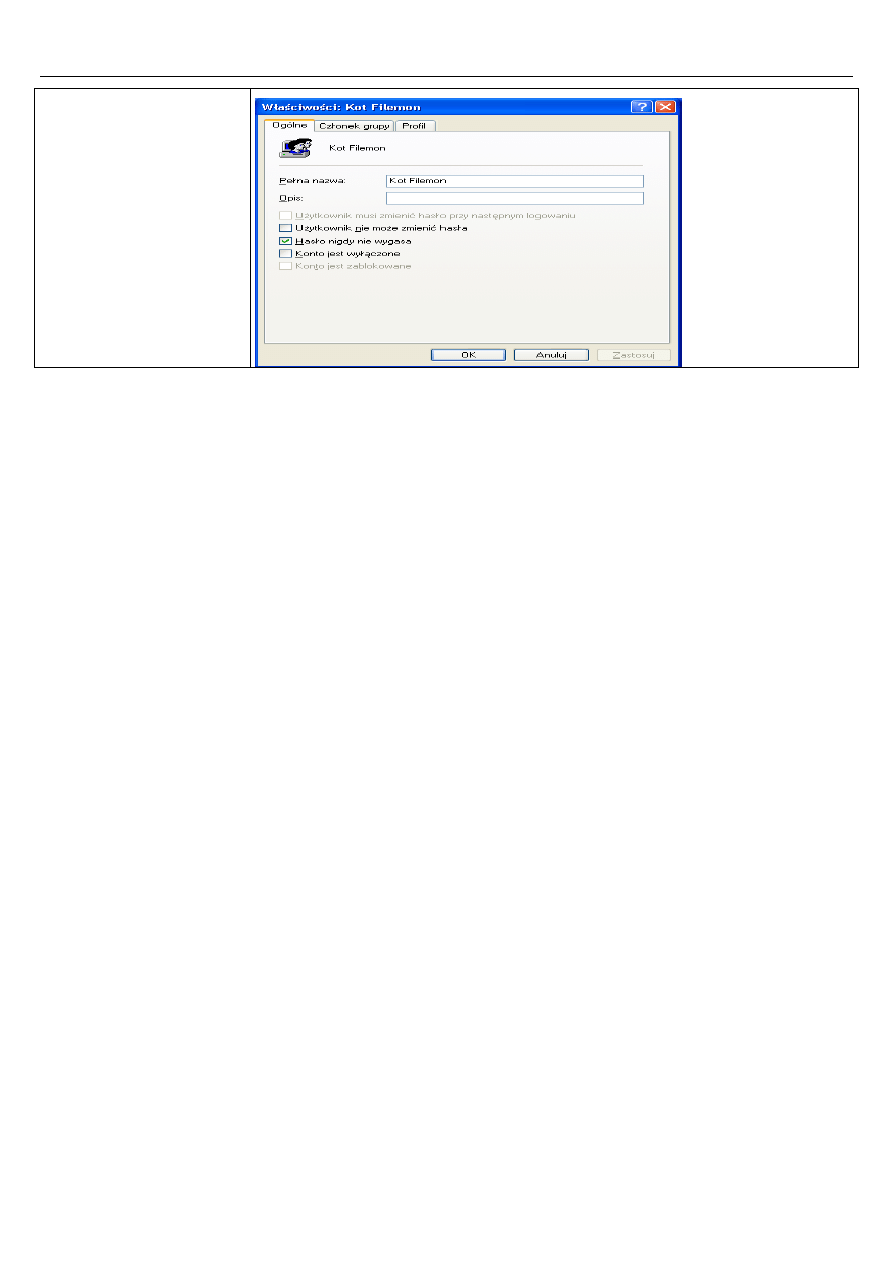

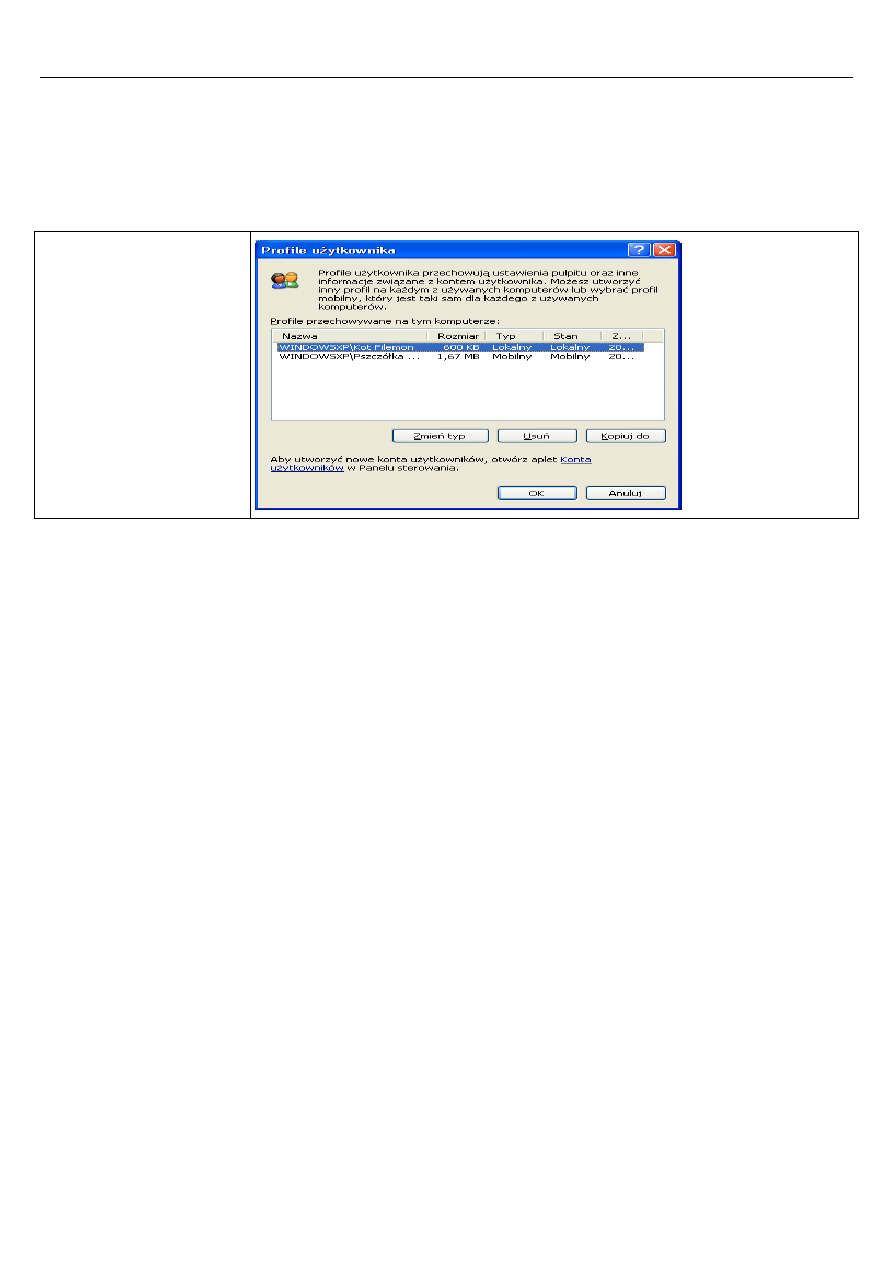

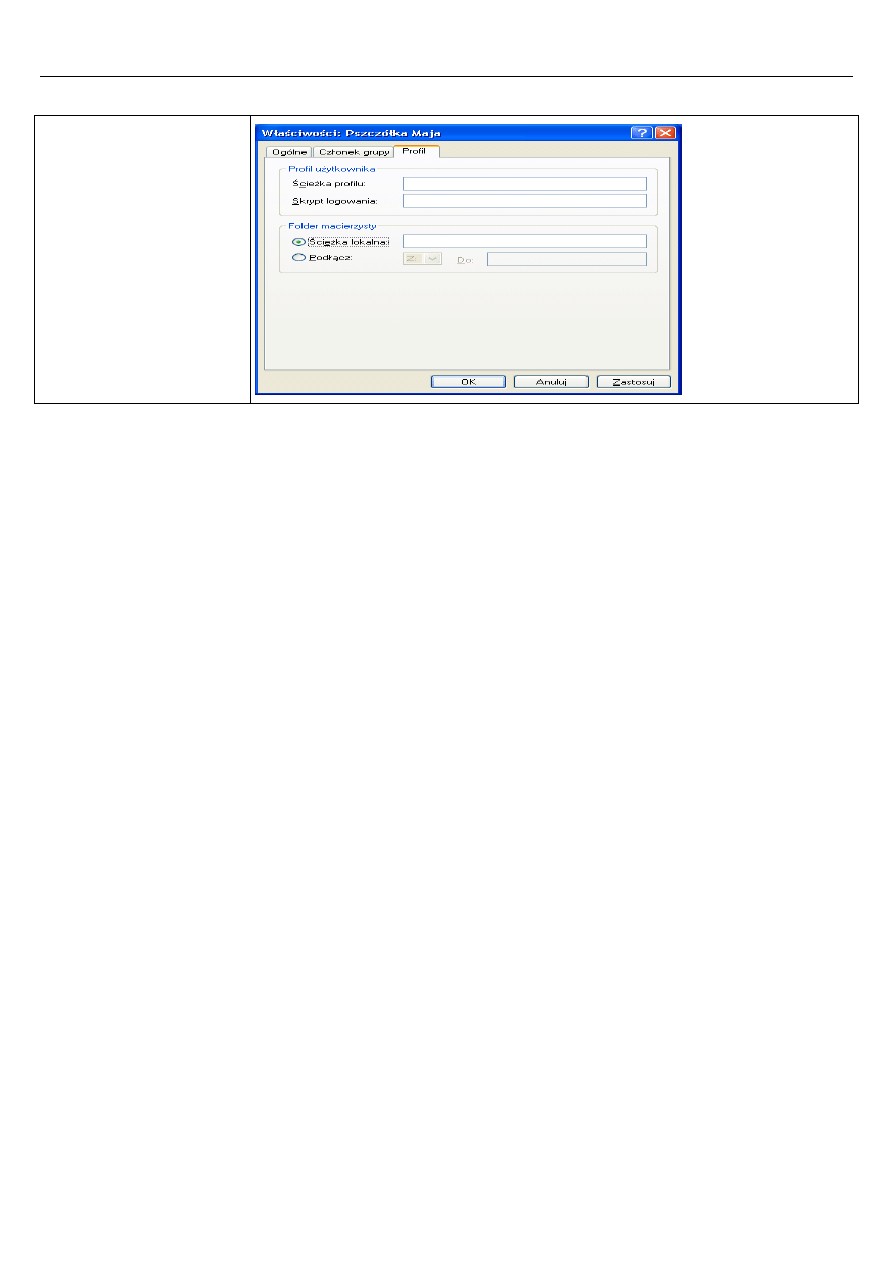

Tworzenie lokalnych kont użytkowników

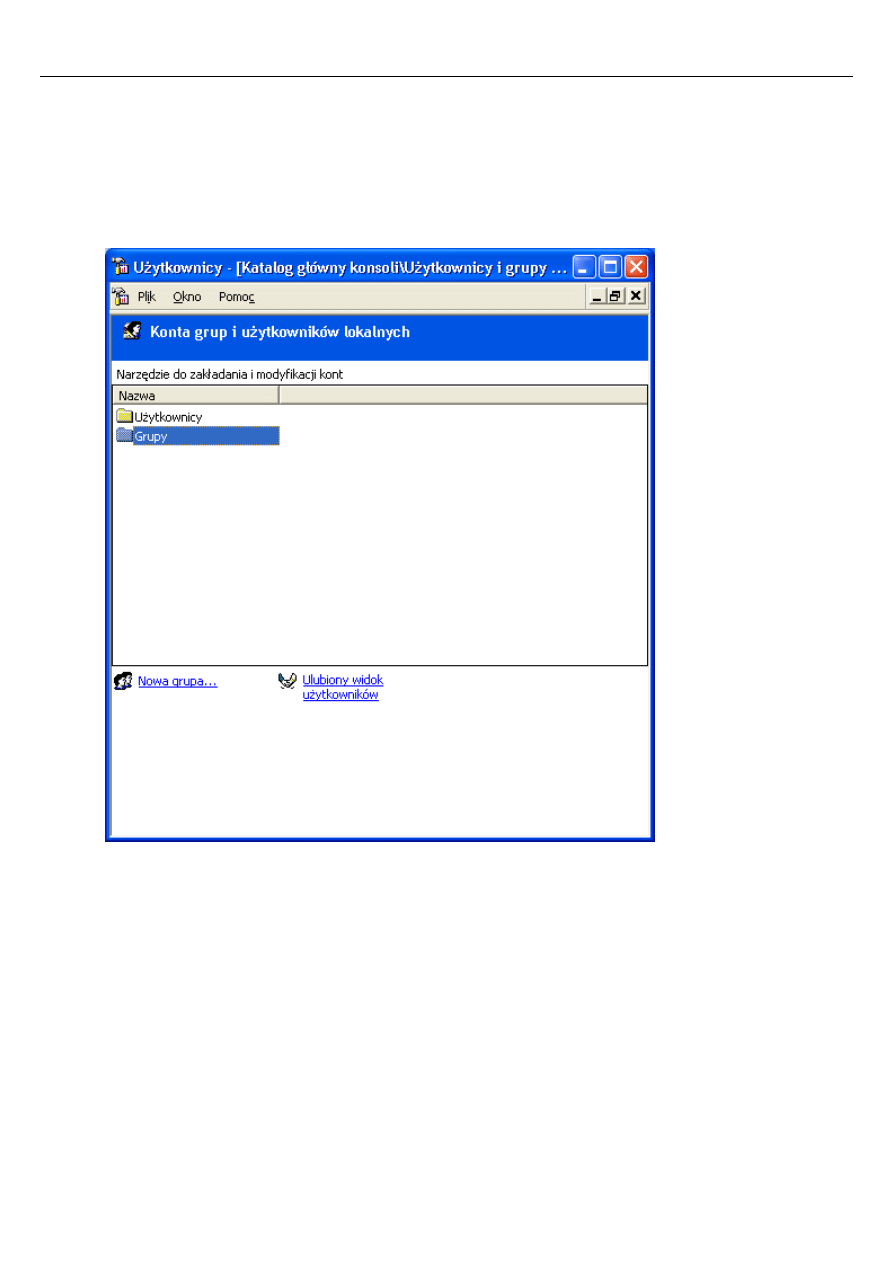

ONFIGUROWANIE I WYKORZYSTANIE GRUP

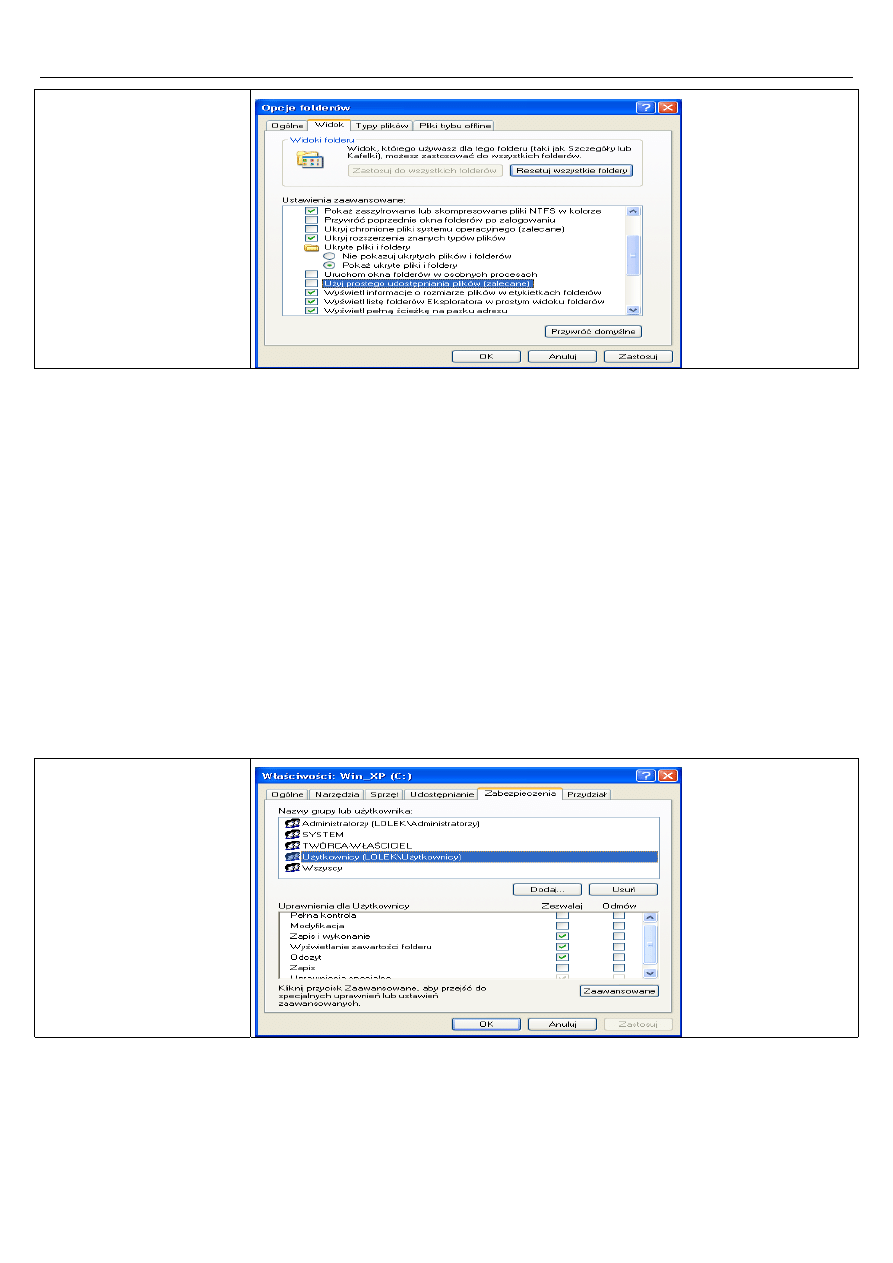

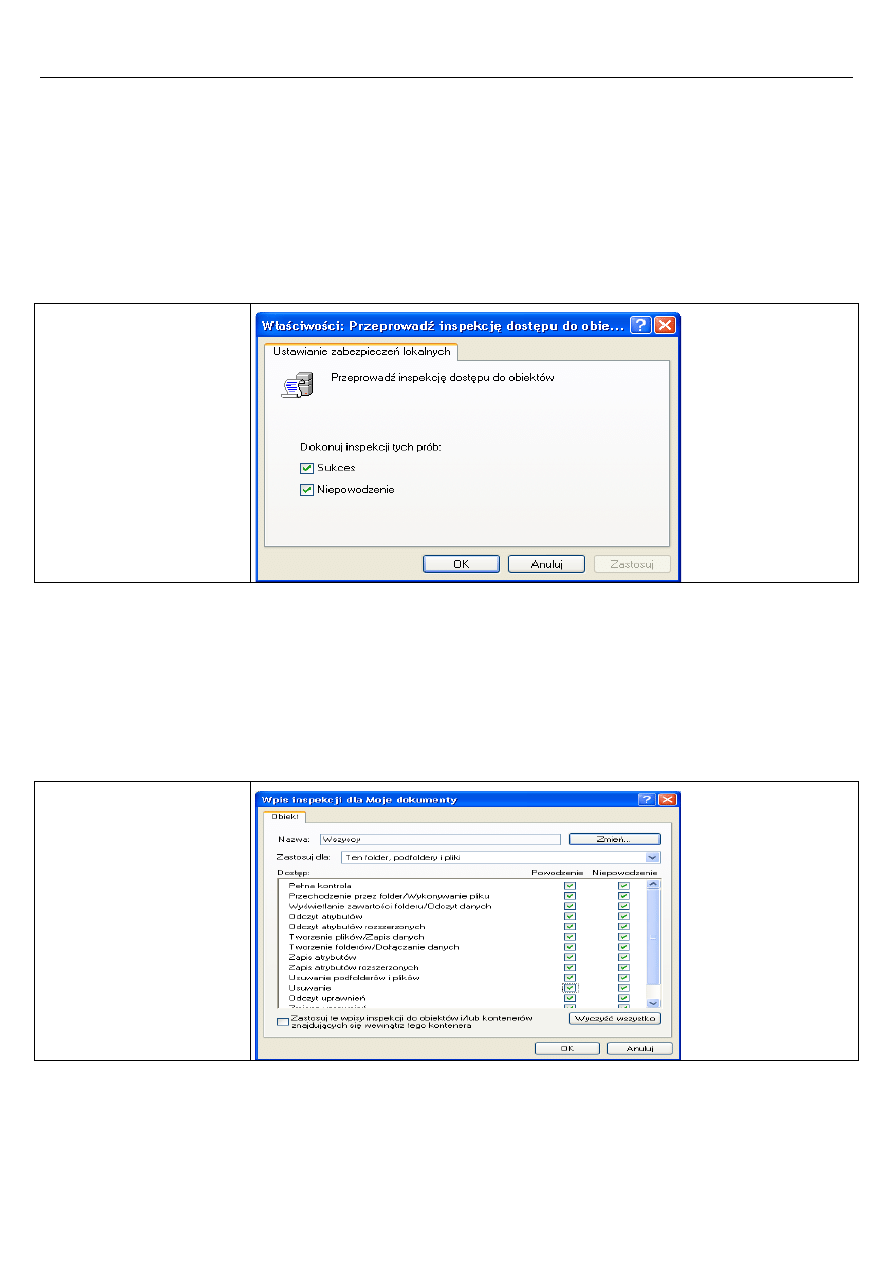

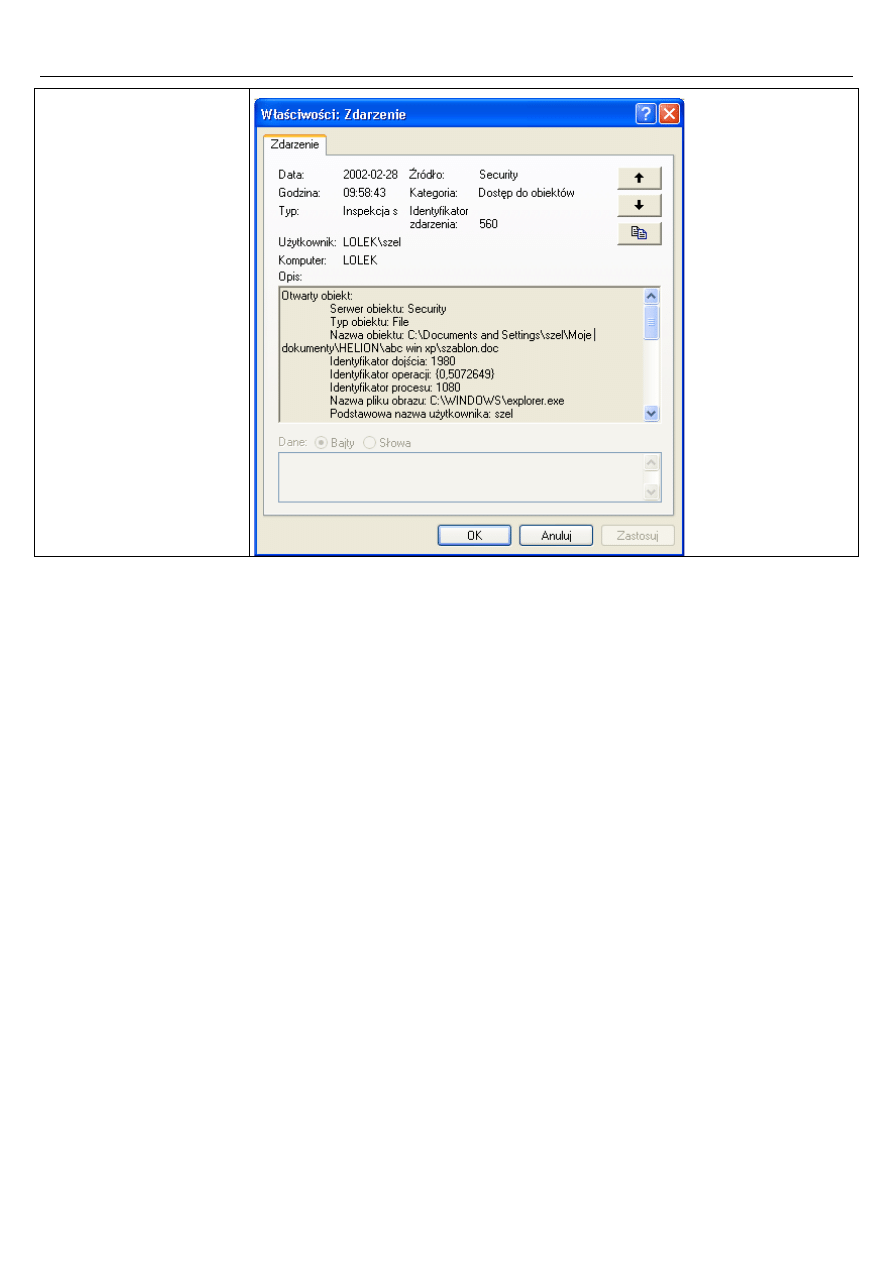

ROZDZIAŁ 5. ZARZĄDZANIE DANYMI NA DYSKACH NTFS

................................................................................................ 63

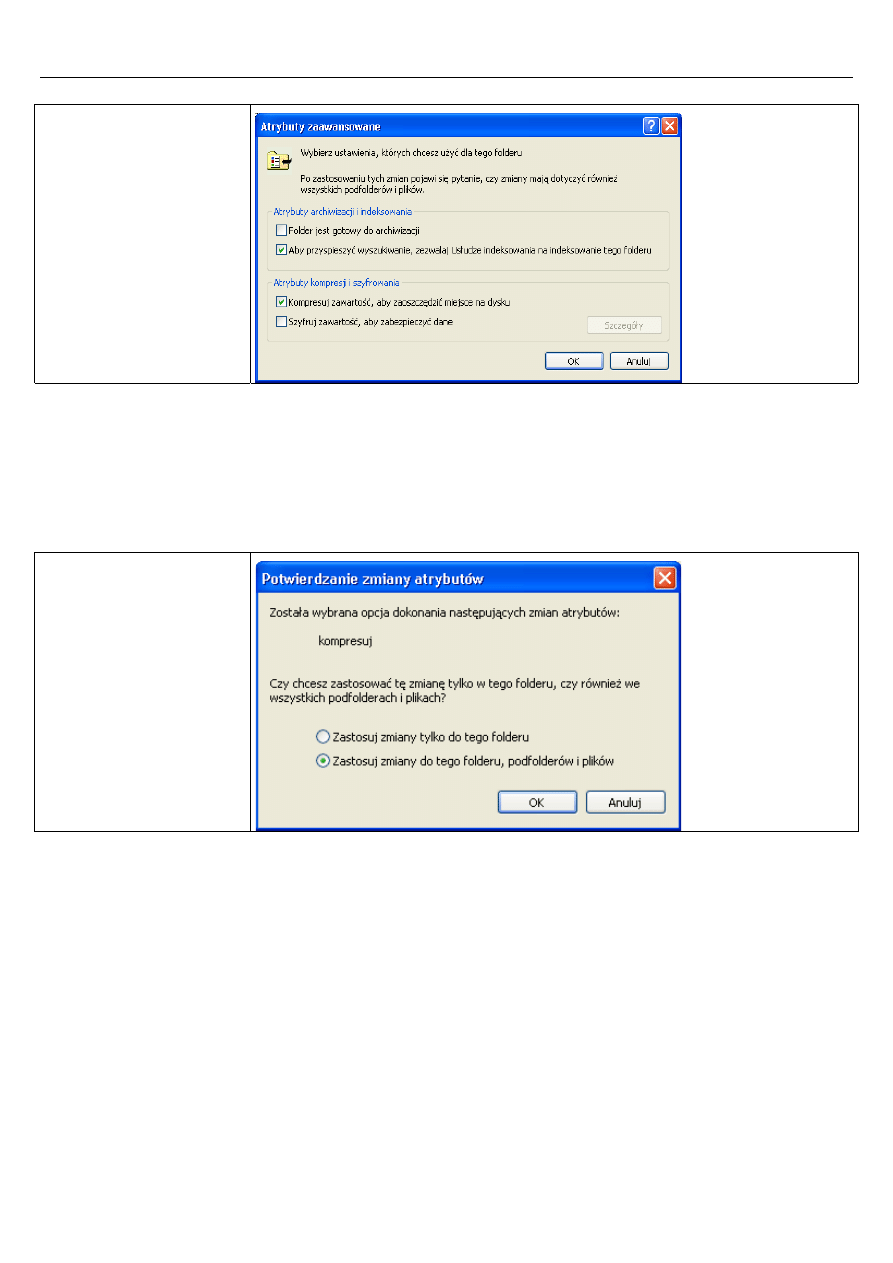

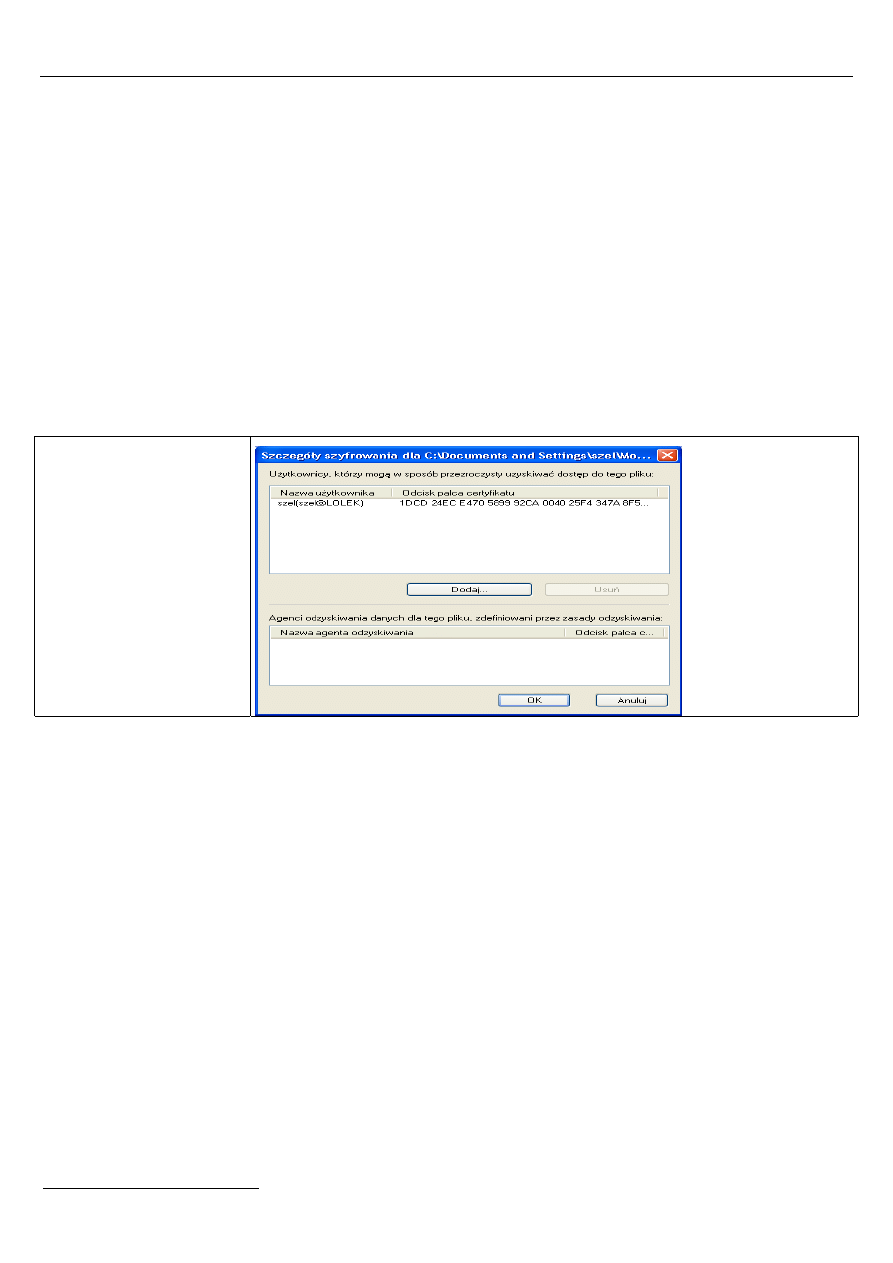

Kompresja i szyfrowanie danych

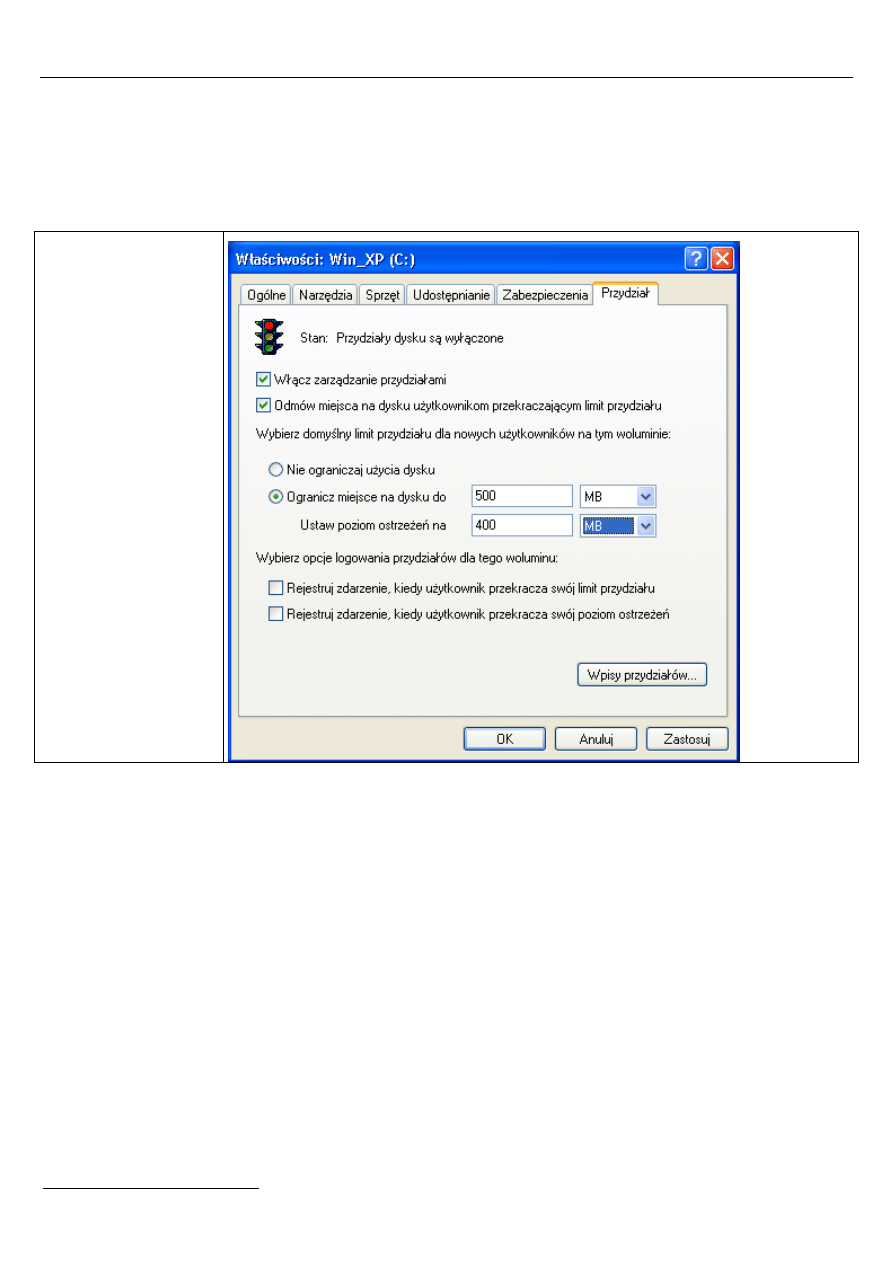

Ograniczanie ilości miejsca dostępnego dla użytkowników

DPORNOŚĆ NA USZKODZENIA I WYDAJNOŚĆ

Konfiguracja połączenia z internetem

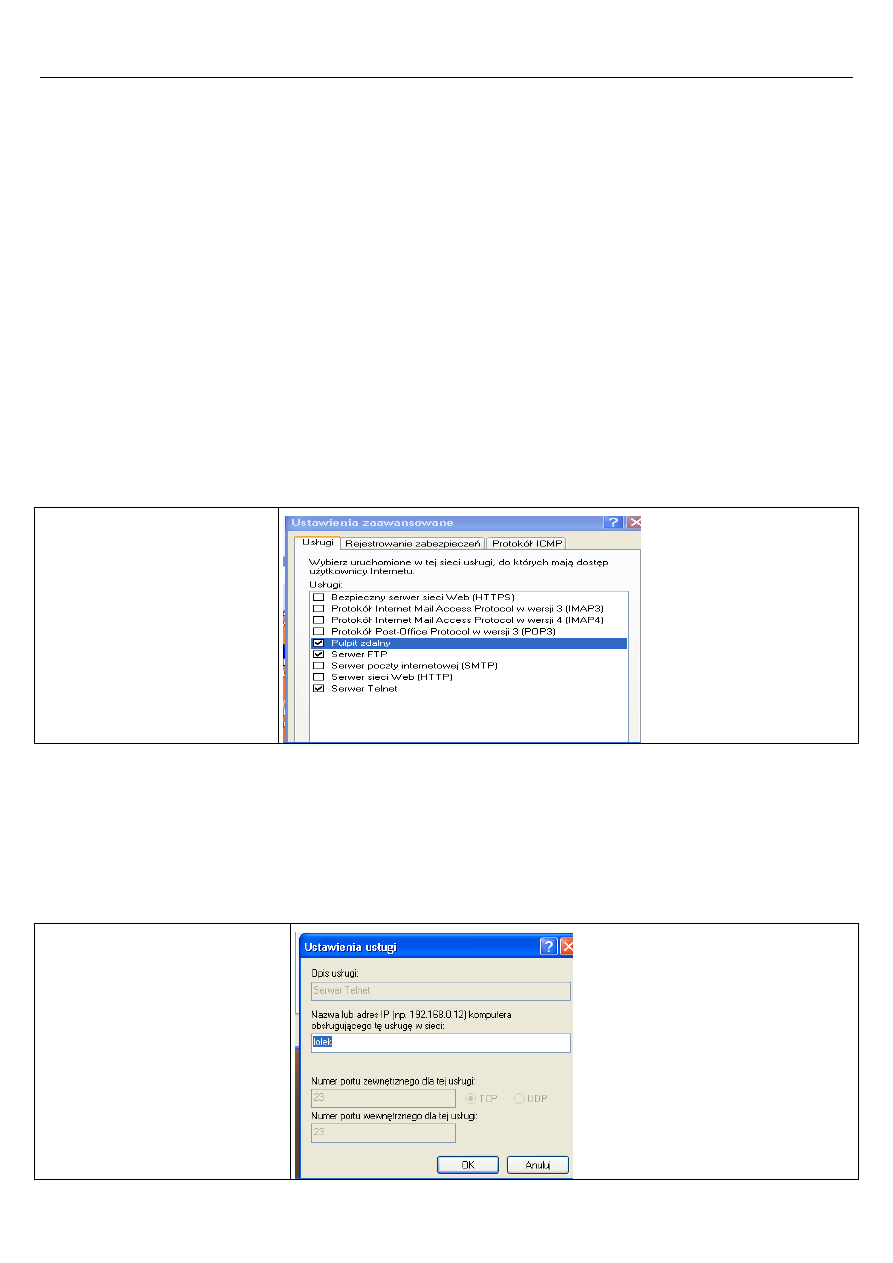

Zapora połączenia internetowego

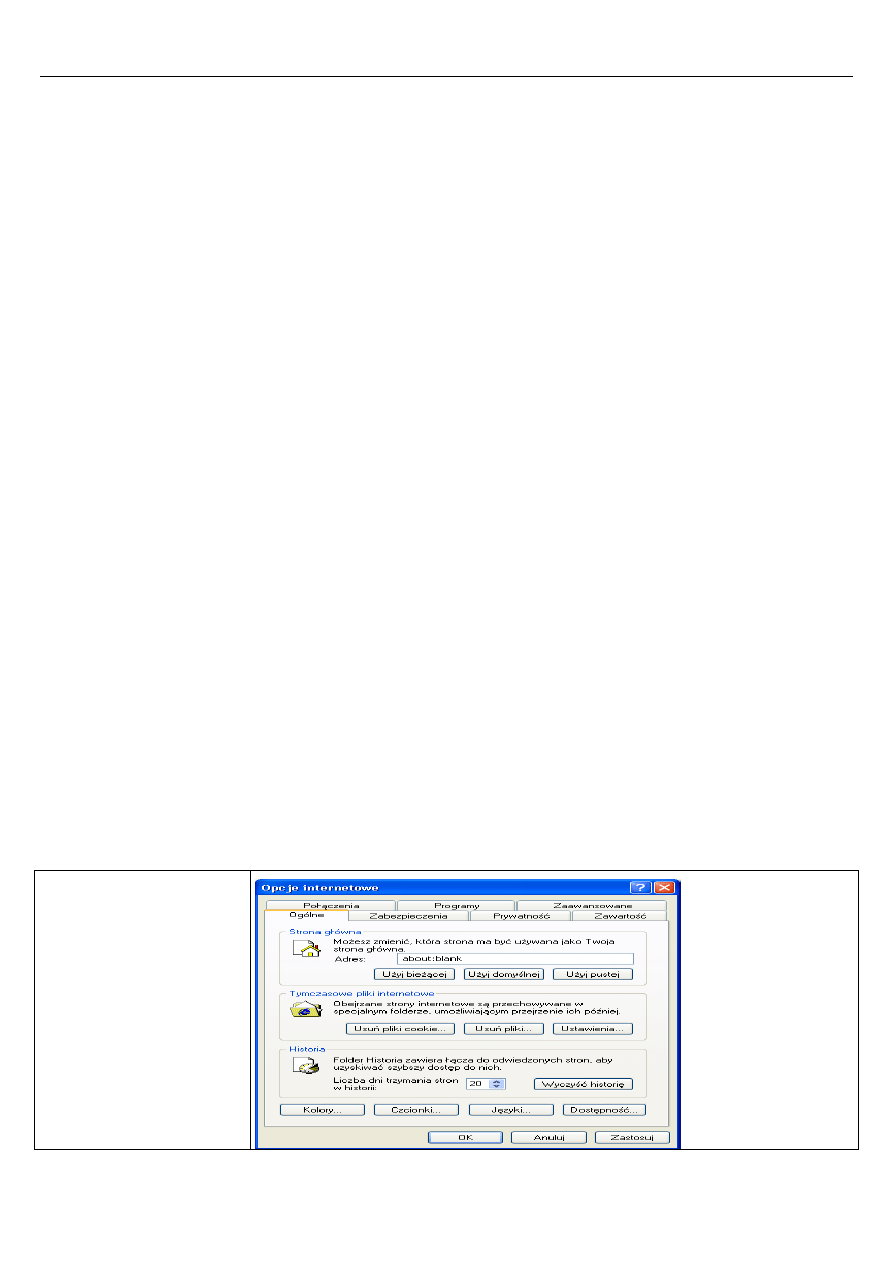

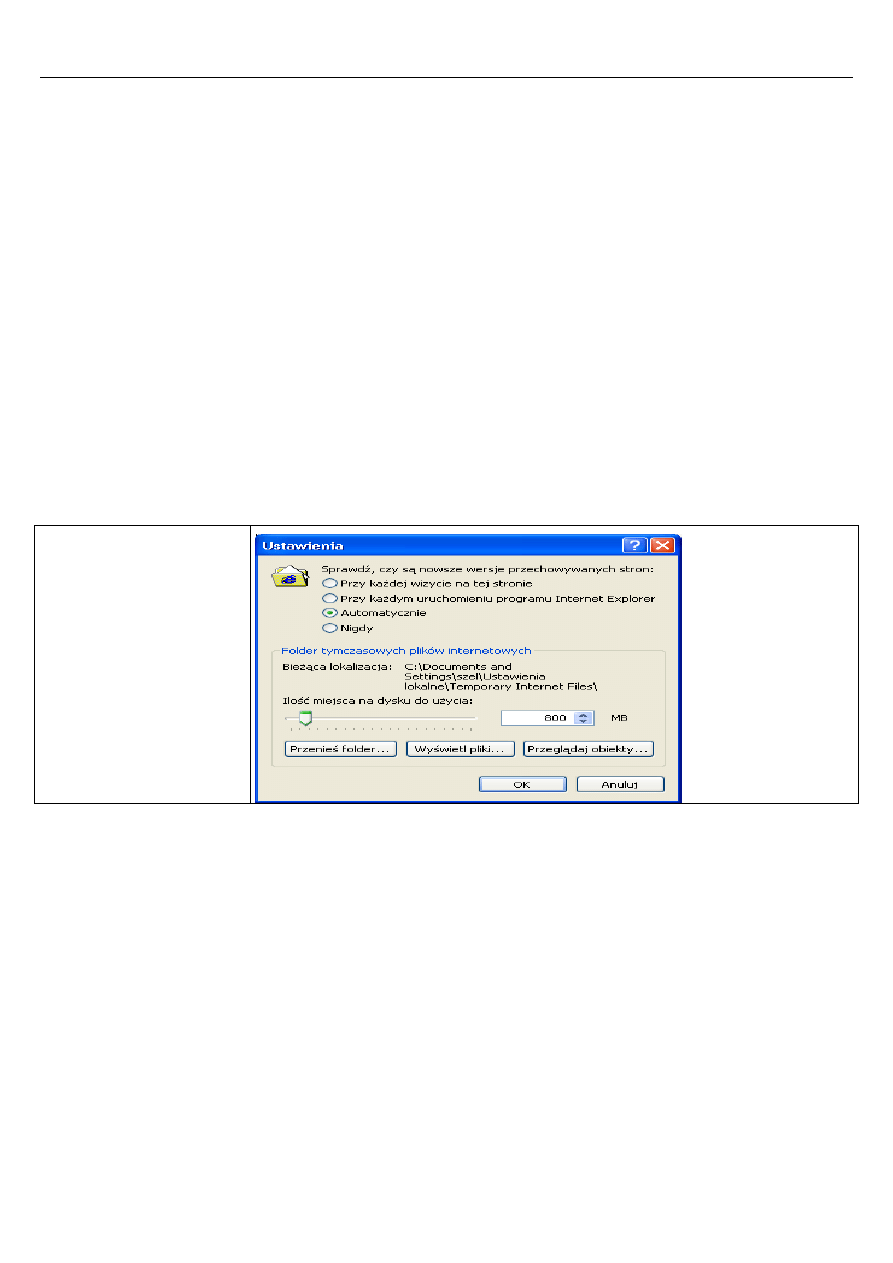

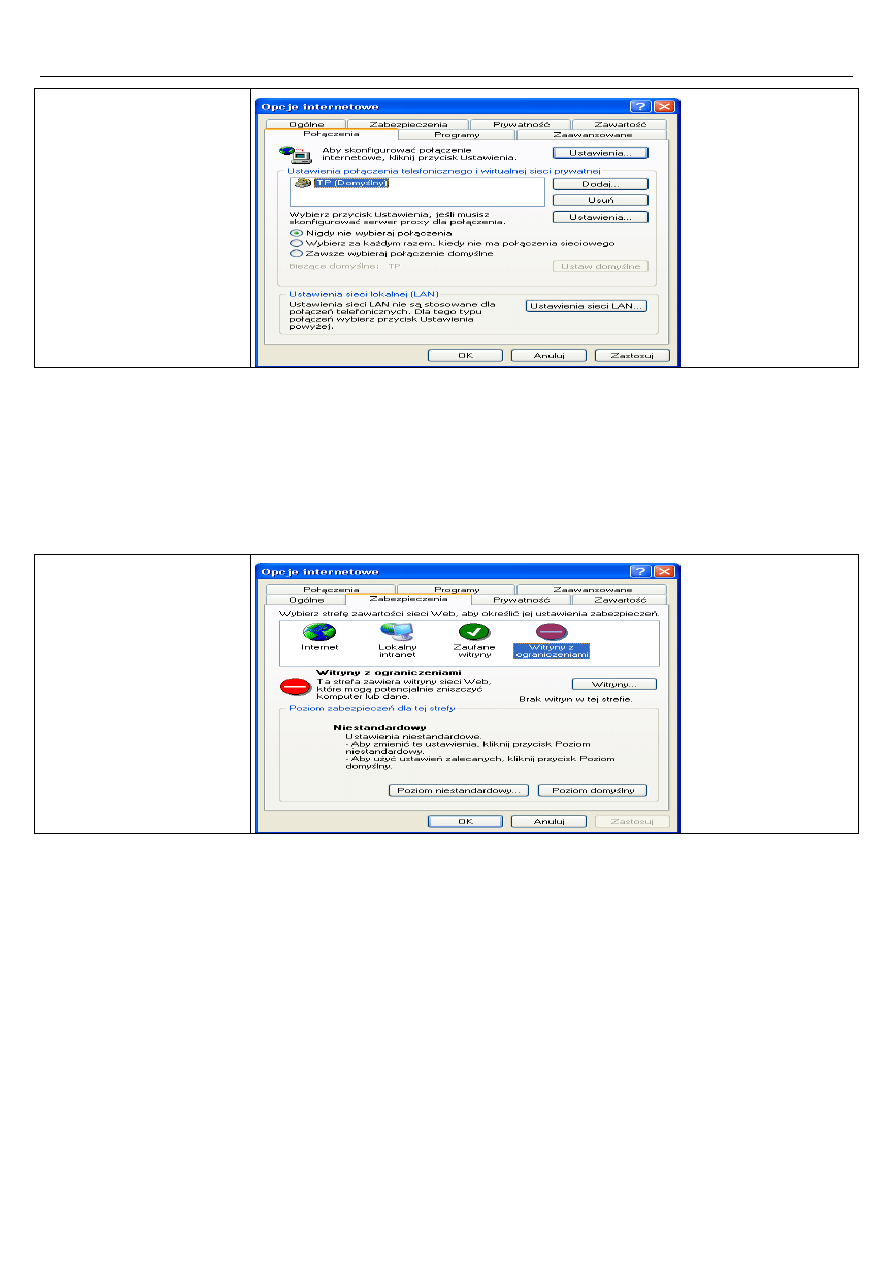

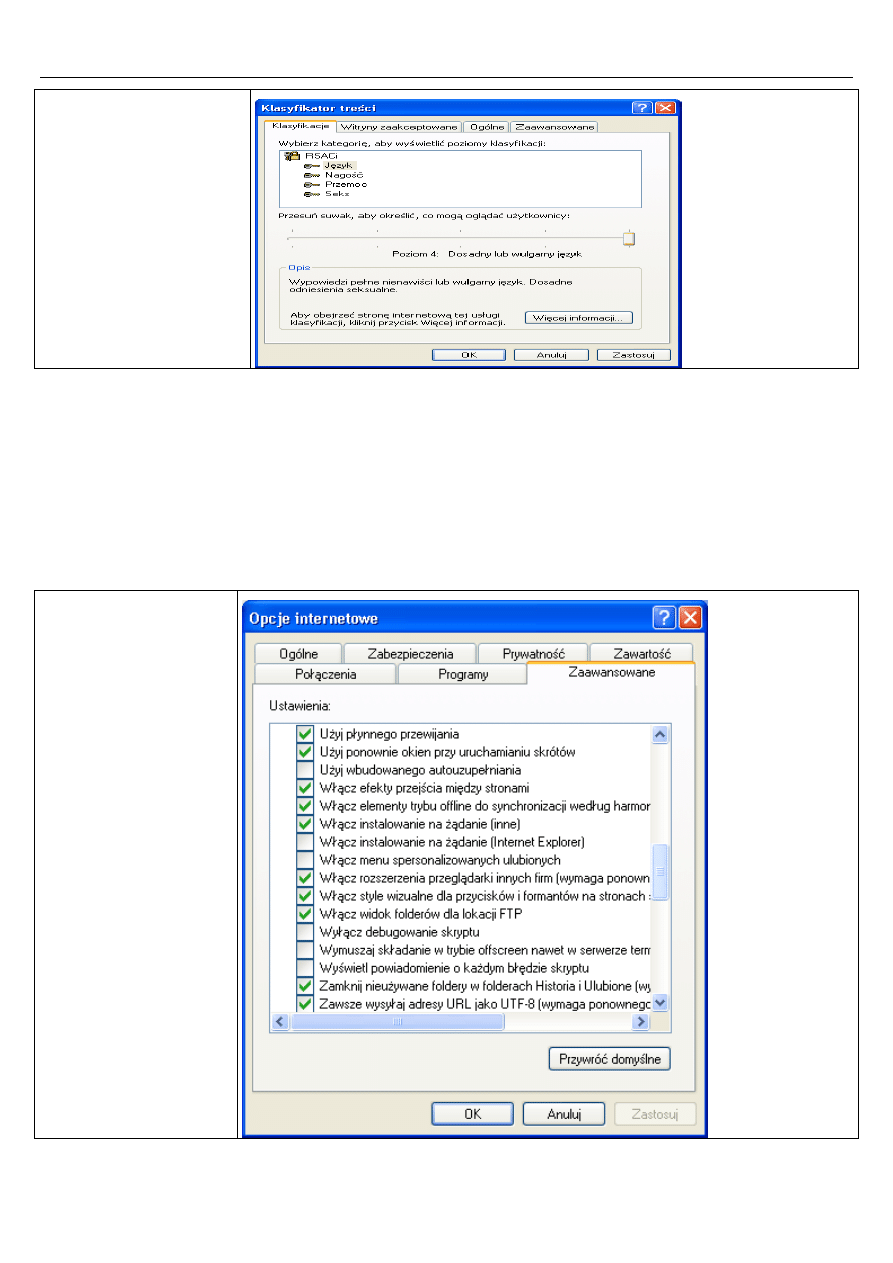

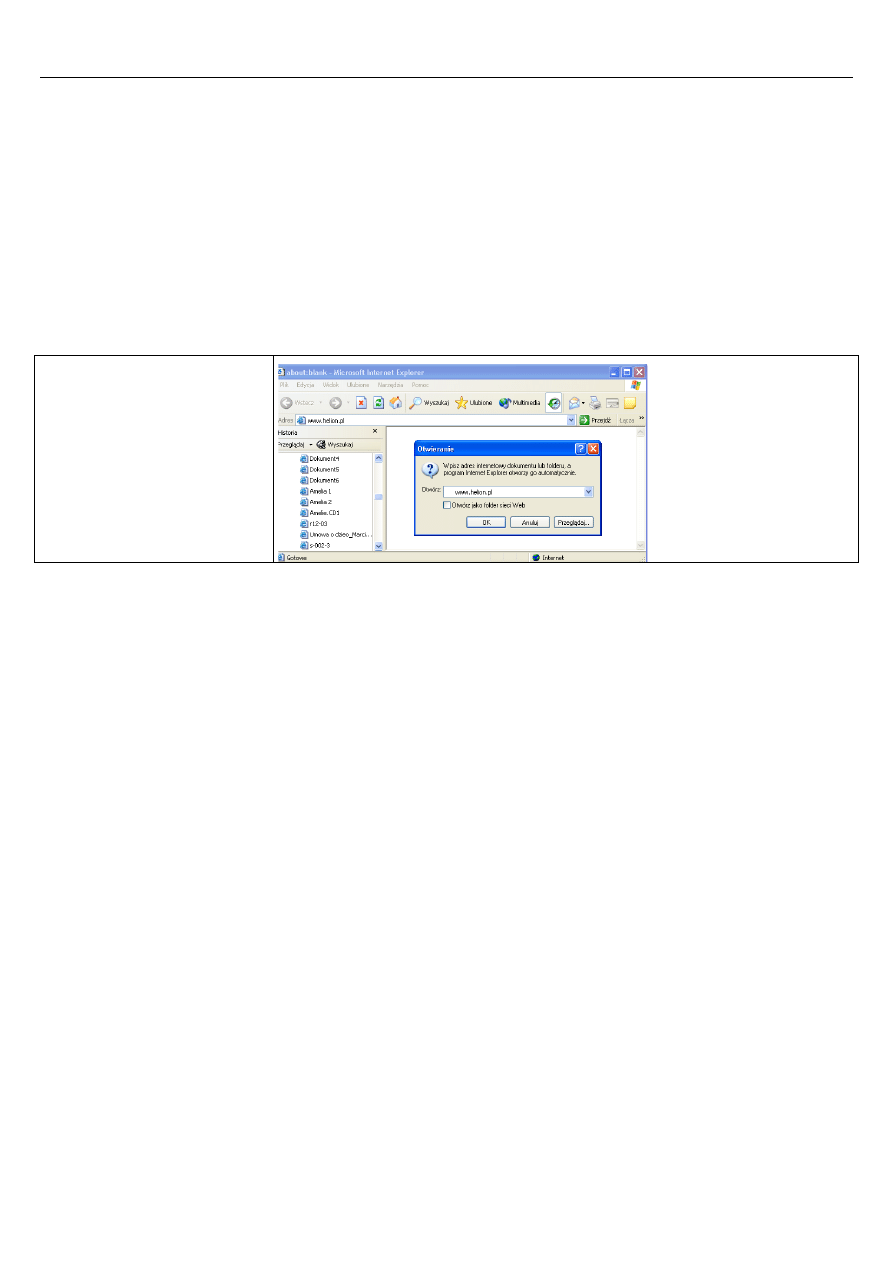

Konfiguracja programu Internet Explorer

Interfejs programu Internet Explorer

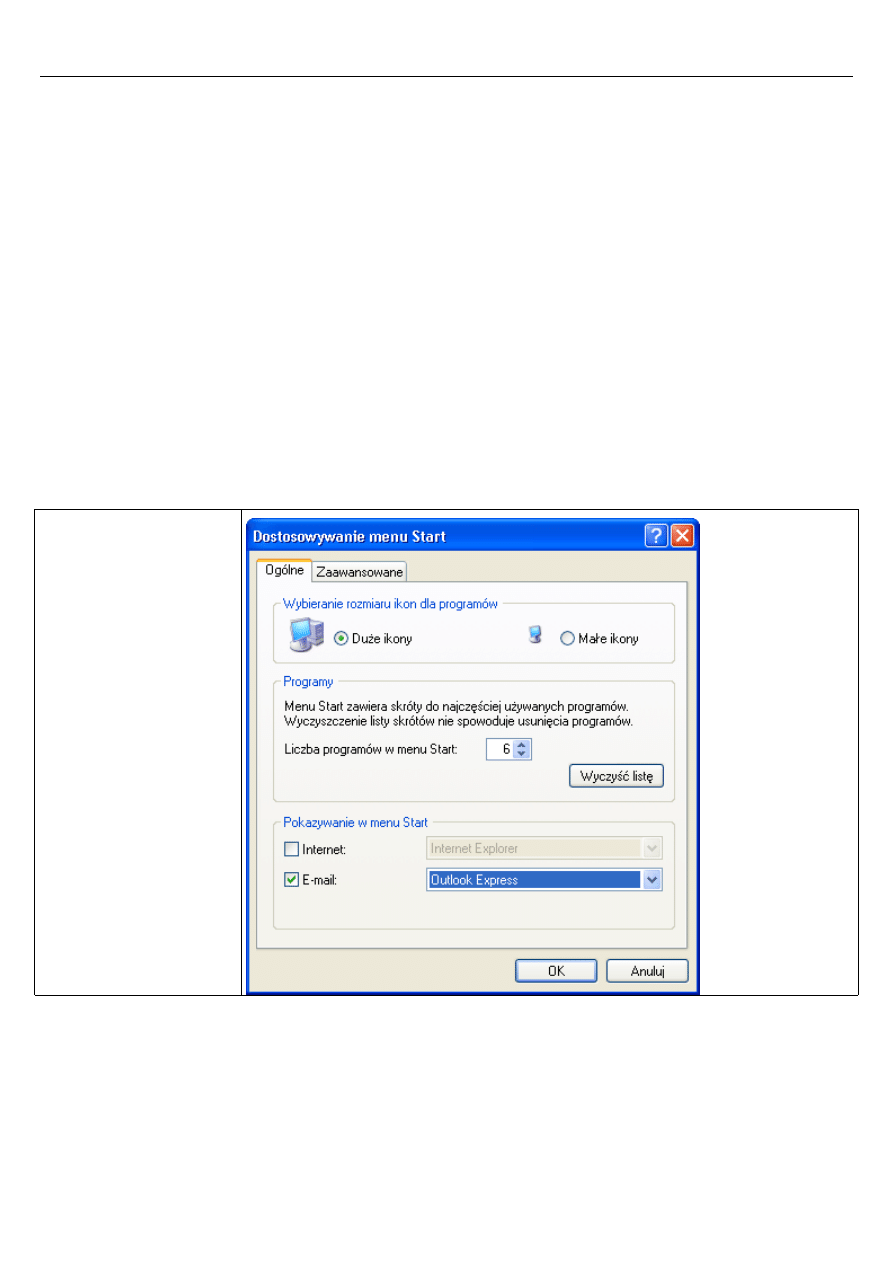

Przeglądanie zasobów internetowych

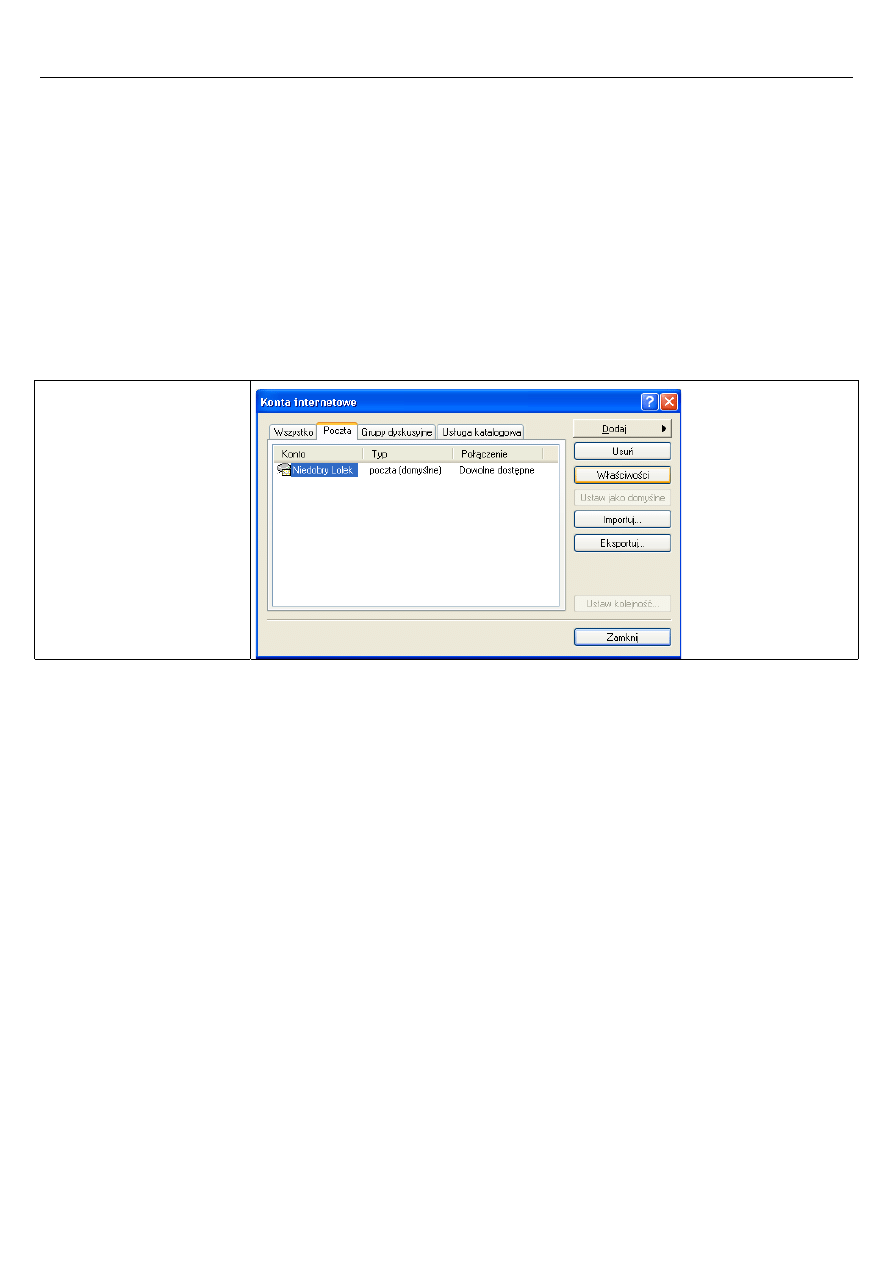

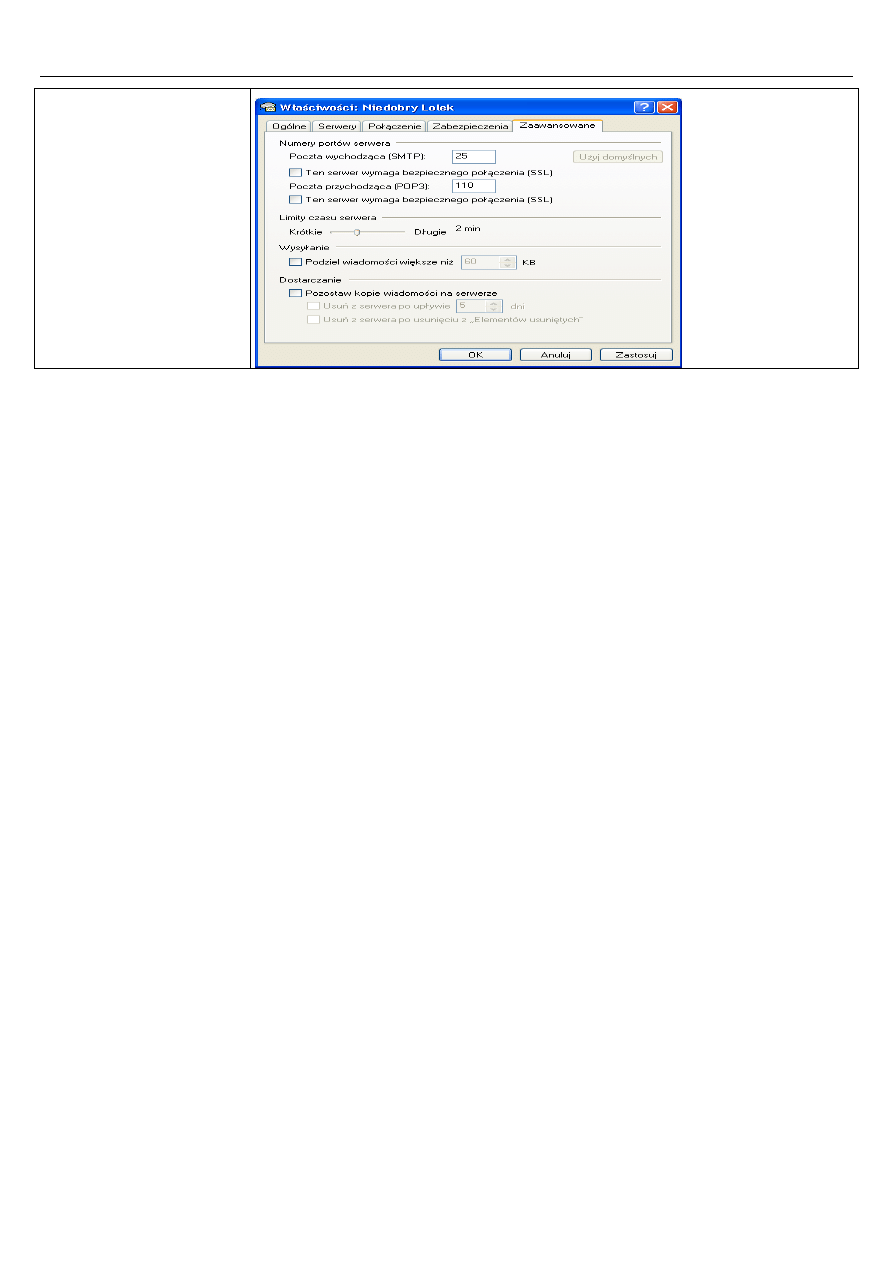

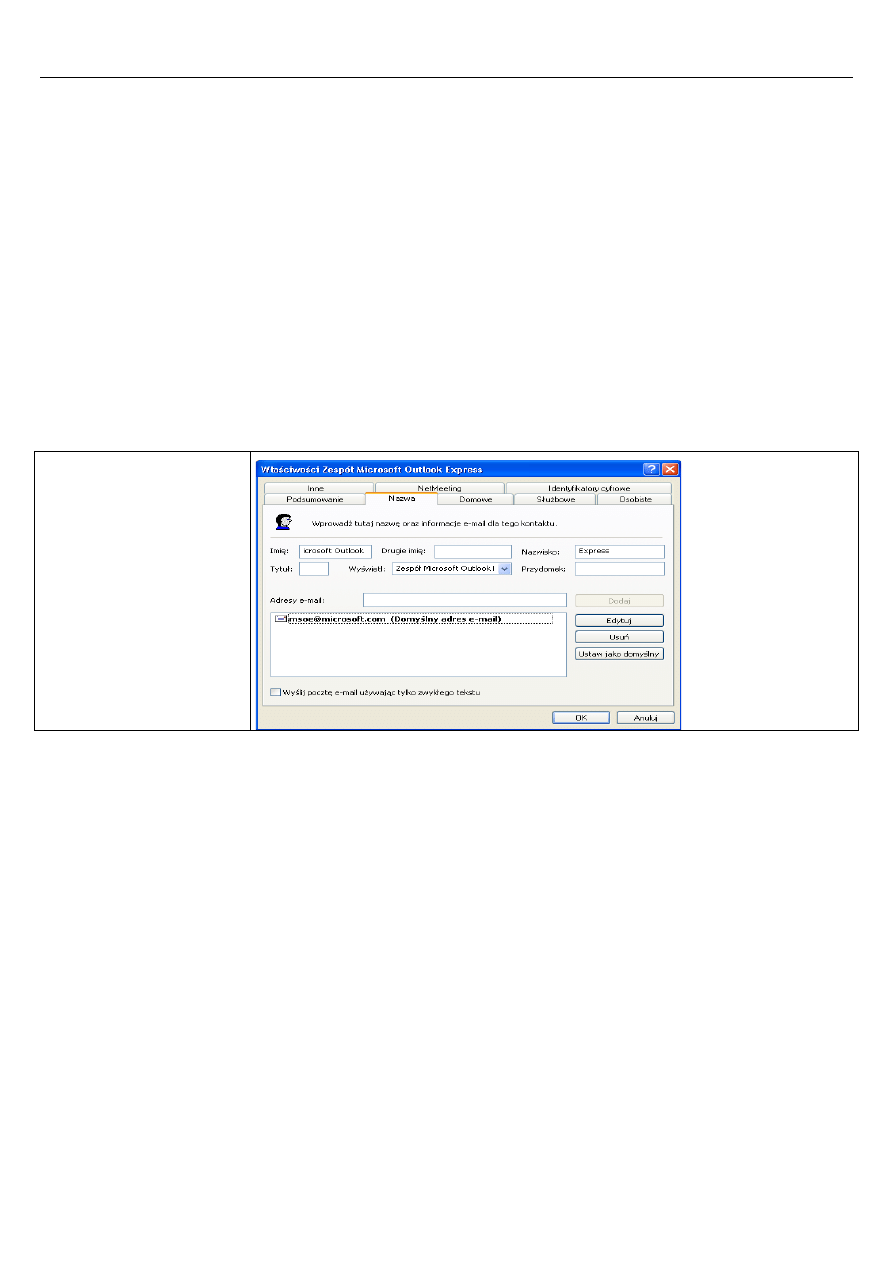

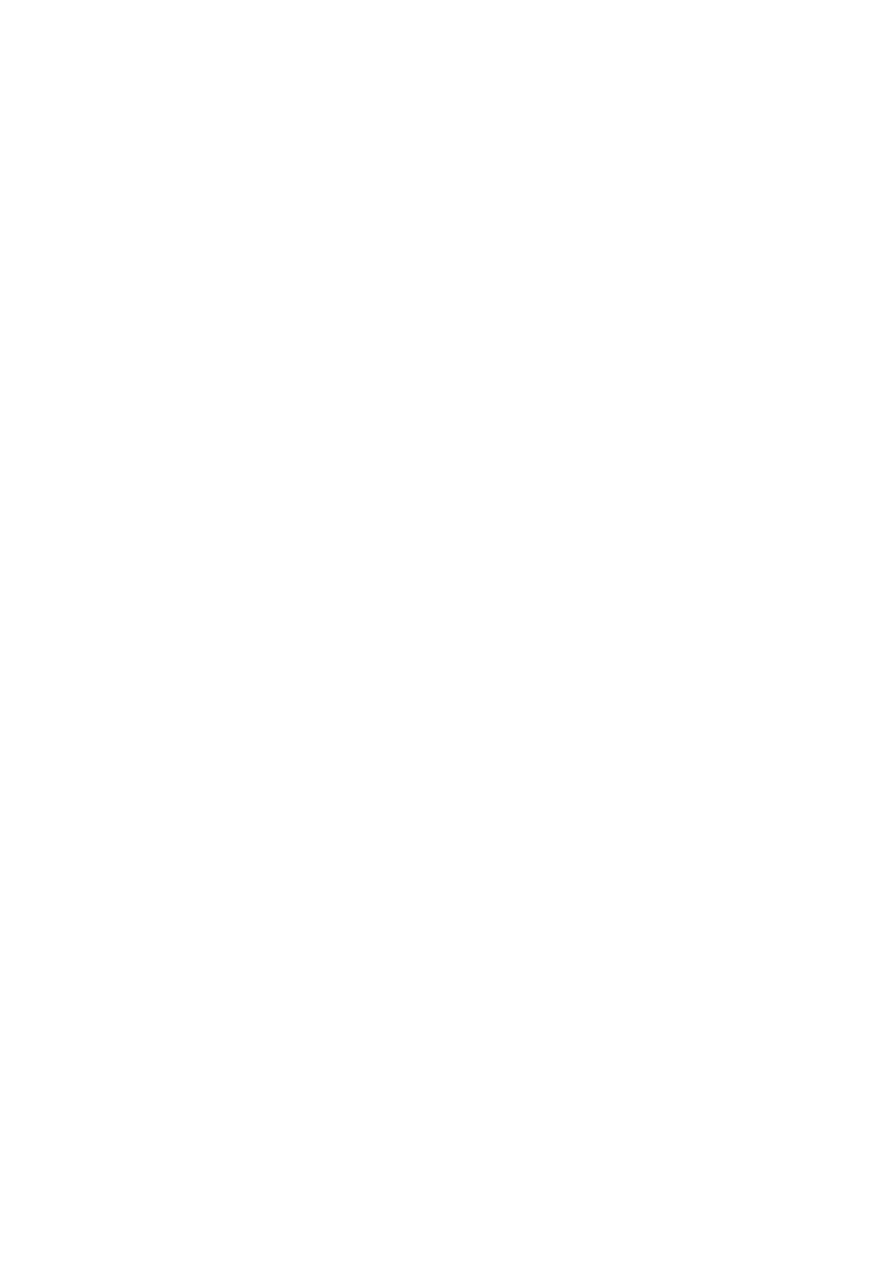

Konfiguracja programu Outlook Express

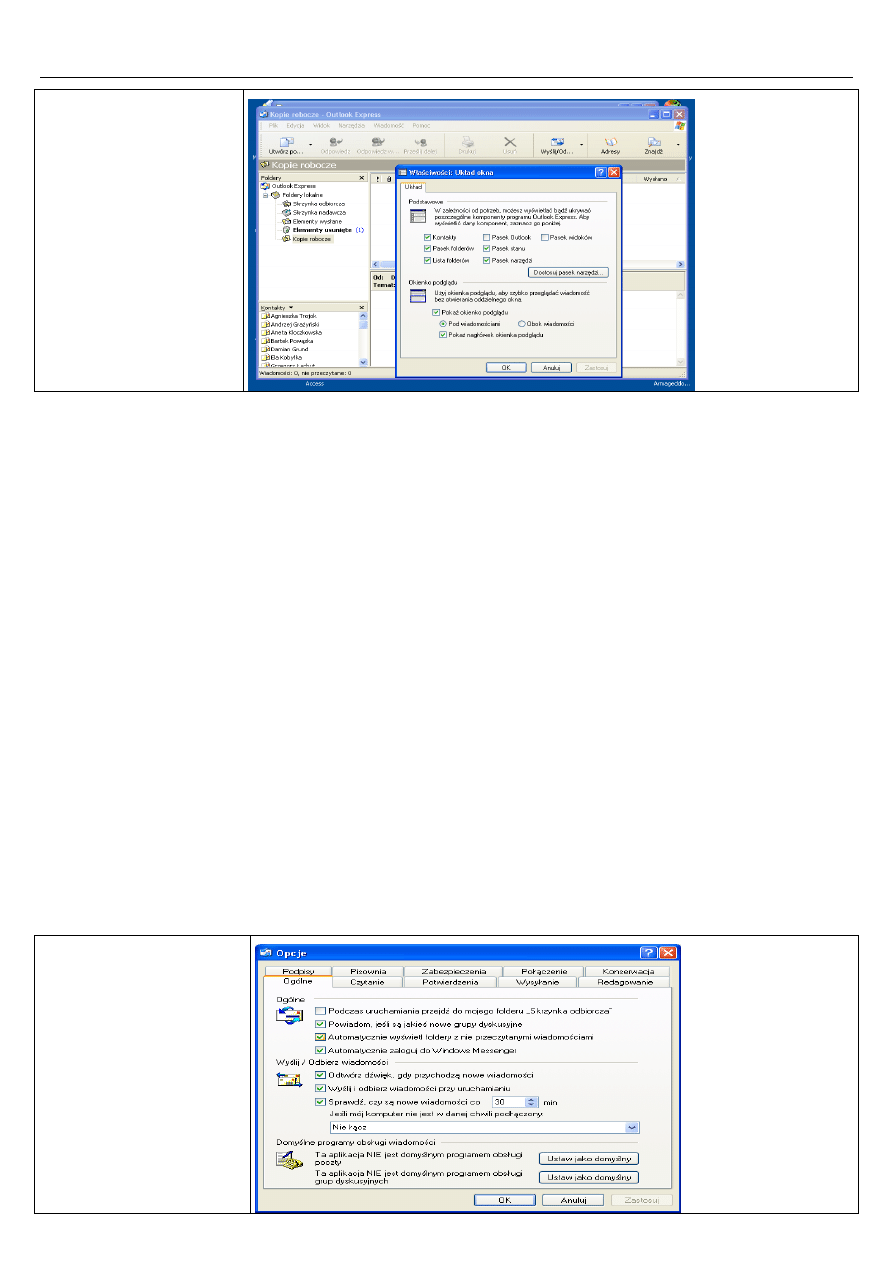

Interfejs programu Outlook Express

3 ABC Systemu Windows XP

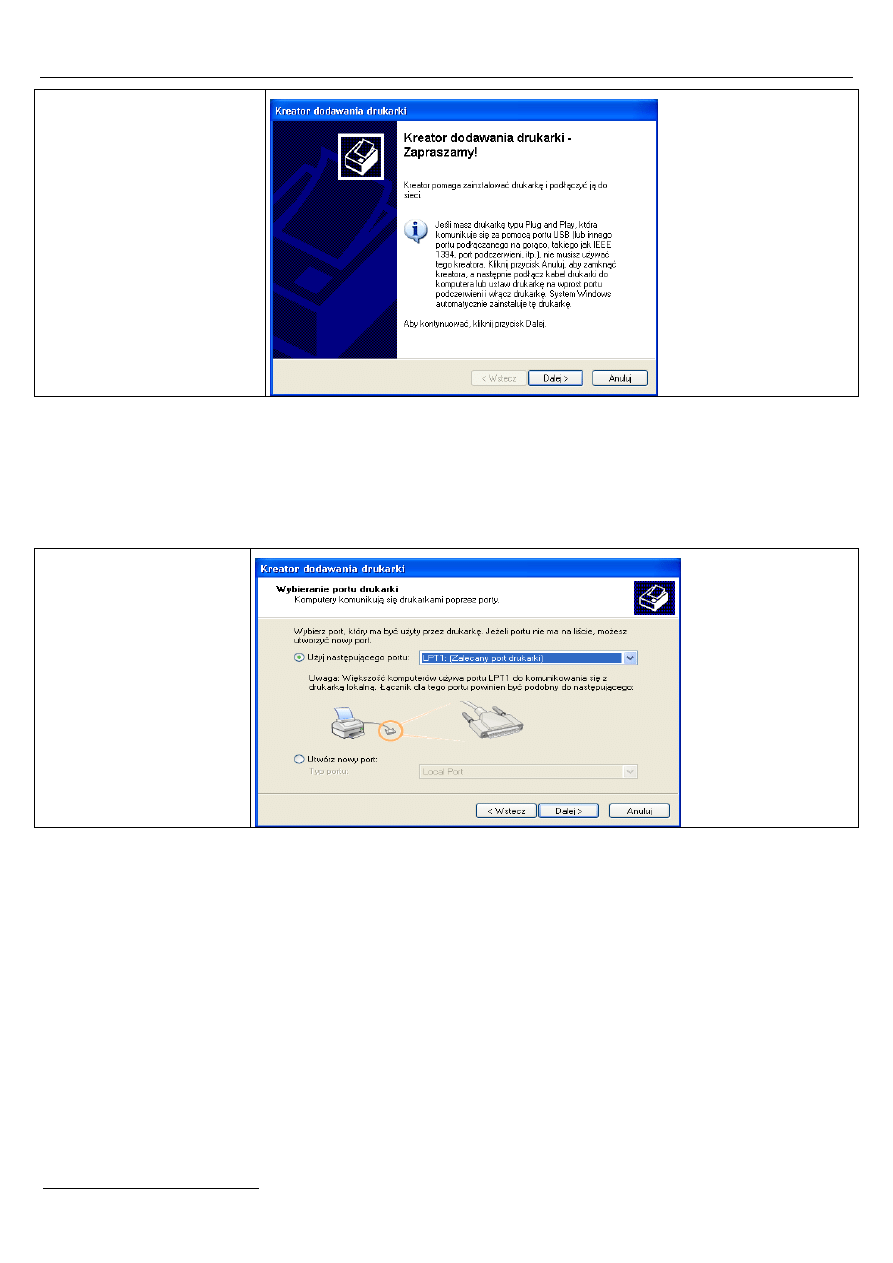

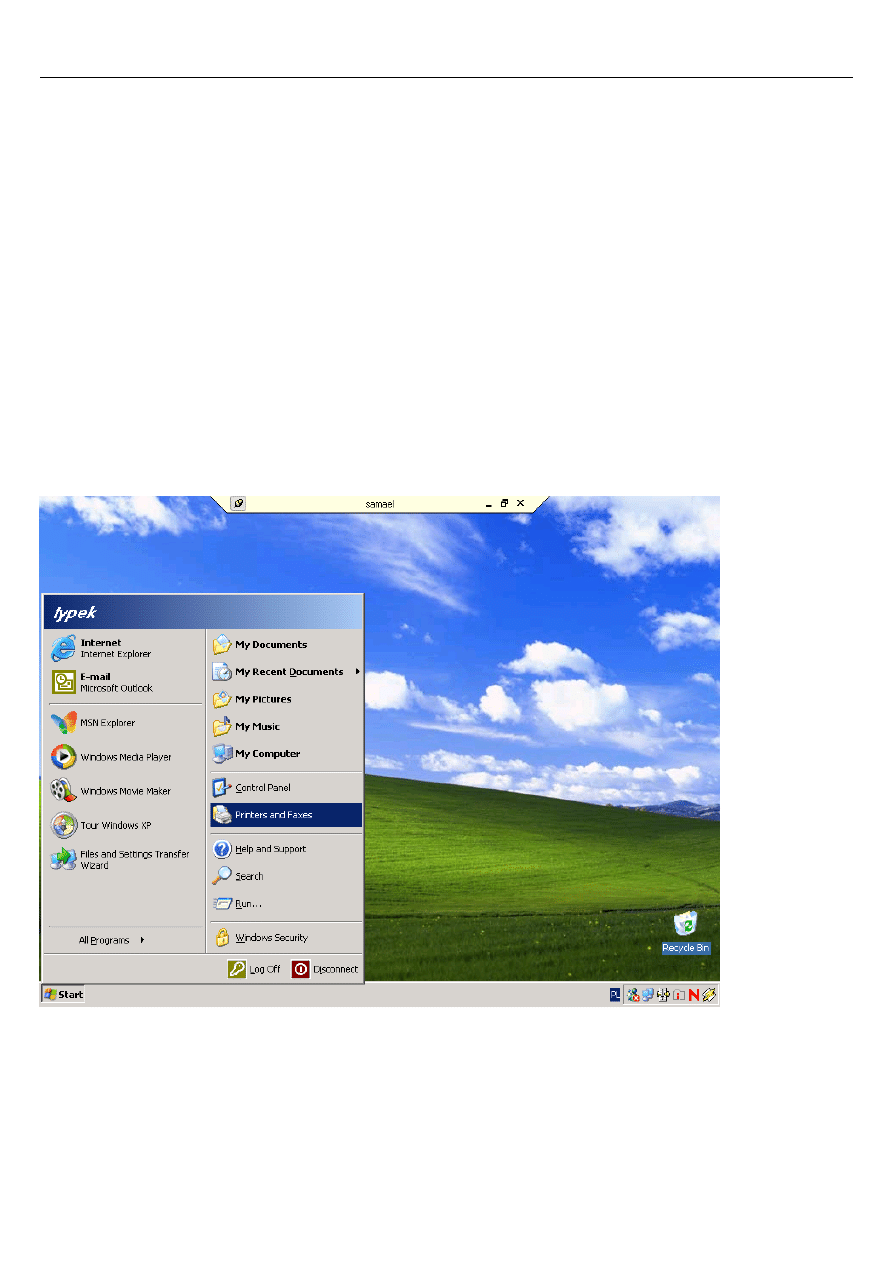

NSTALACJA I KONFIGURACJA DRUKARKI

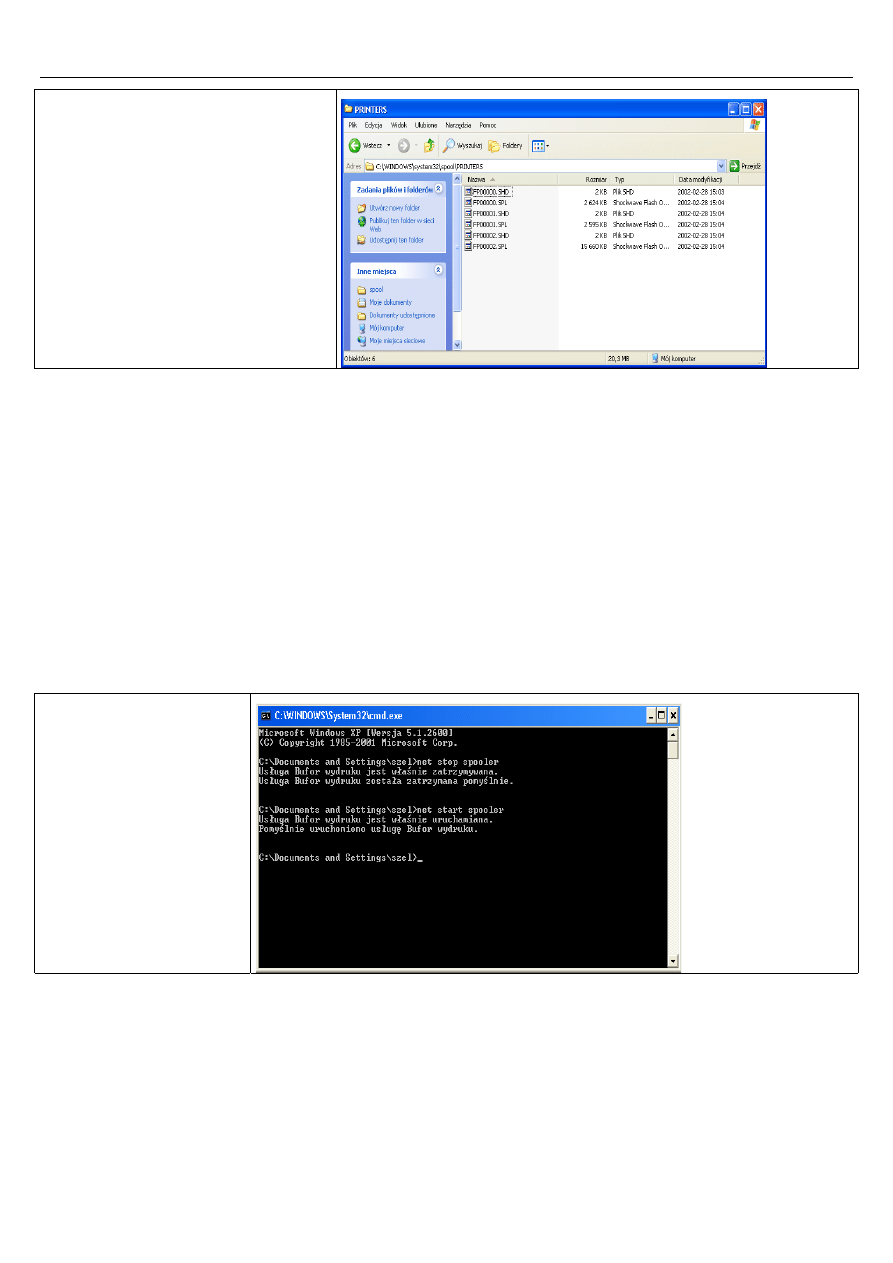

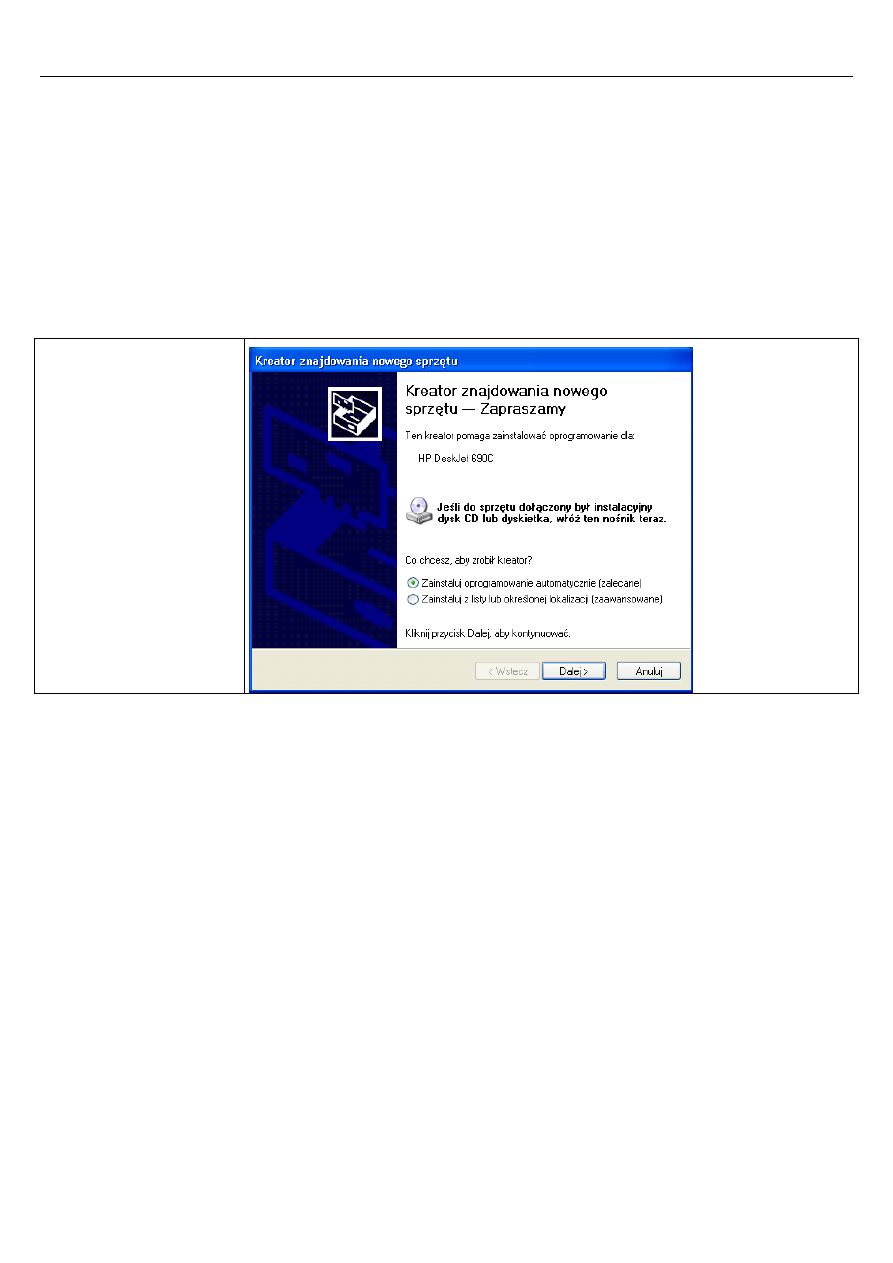

Kopiowanie dokumentów do folderu drukarki

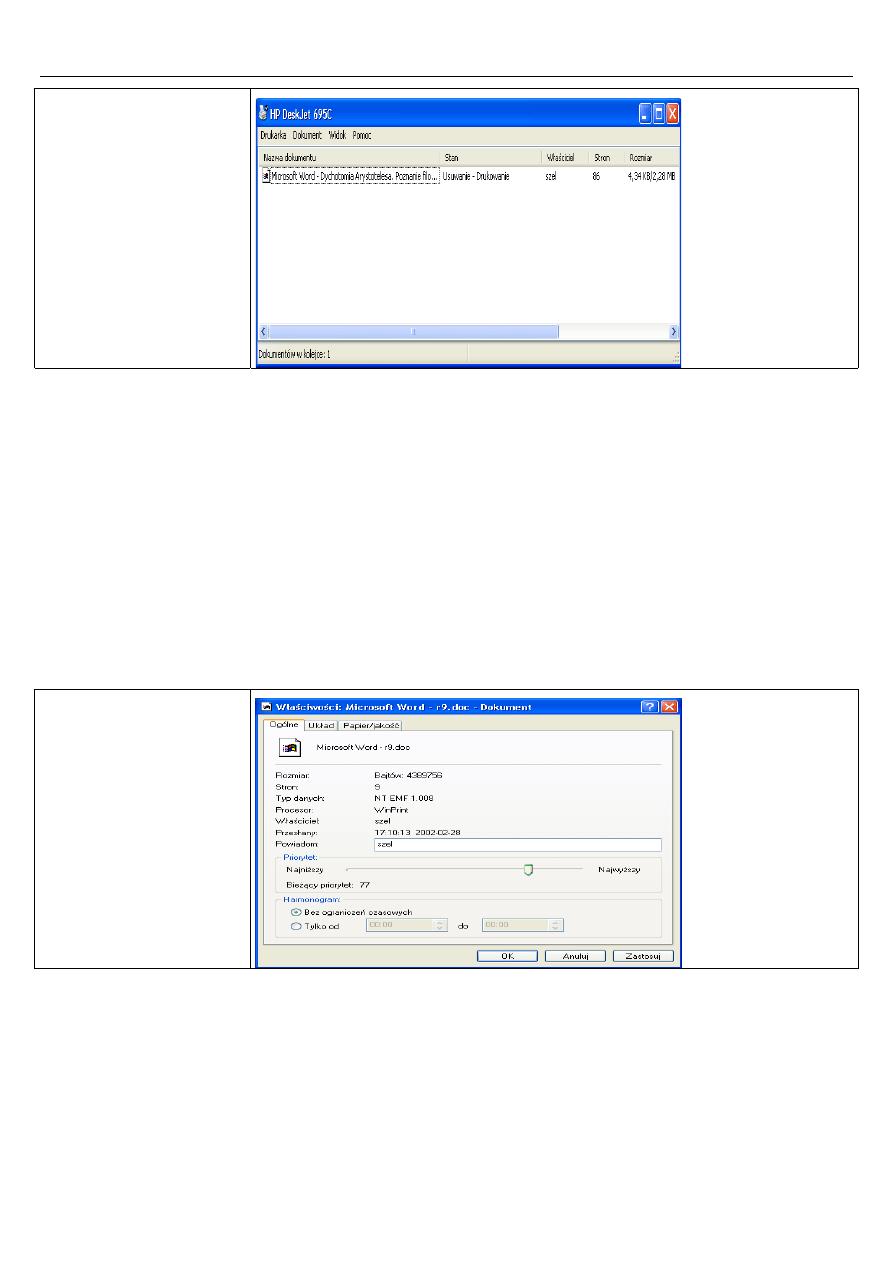

Zmiana kolejności wysłanych do drukarki dokumentów

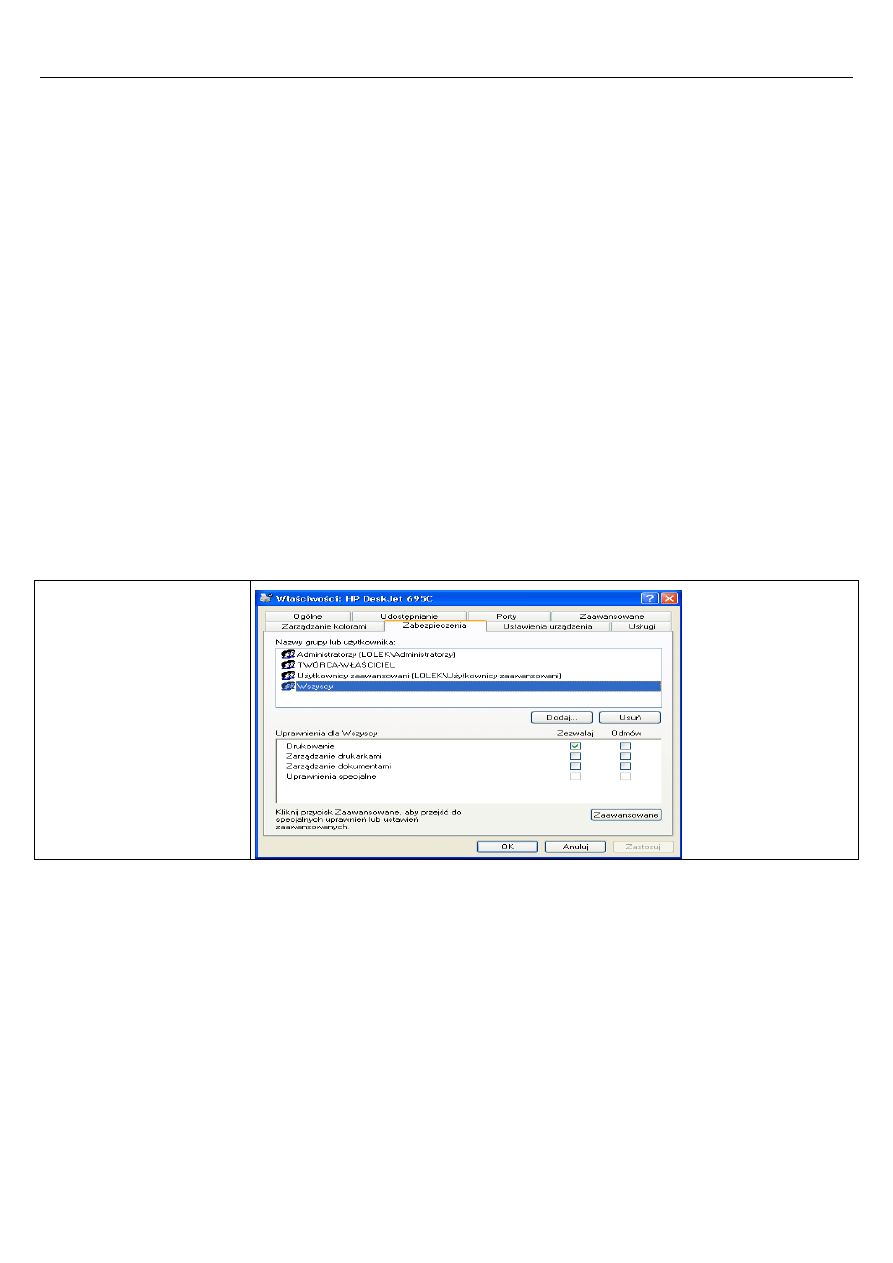

Nadawanie uprawnień do drukarki

Zaawansowane właściwości drukarki

ROZDZIAŁ 8. ADMINISTRACJA SYSTEMEM Z WYKORZYSTANIEM KONSOLI MMC

............................................... 110

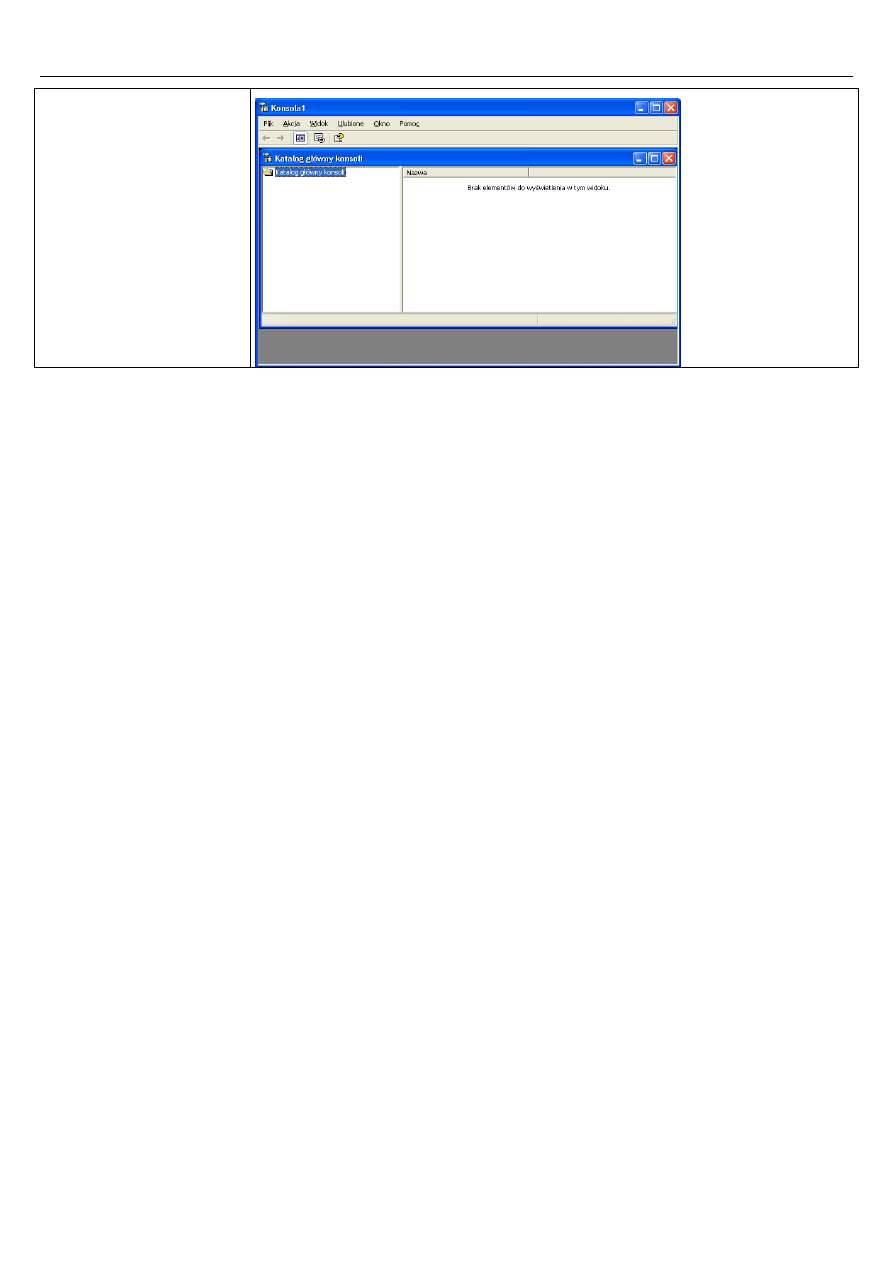

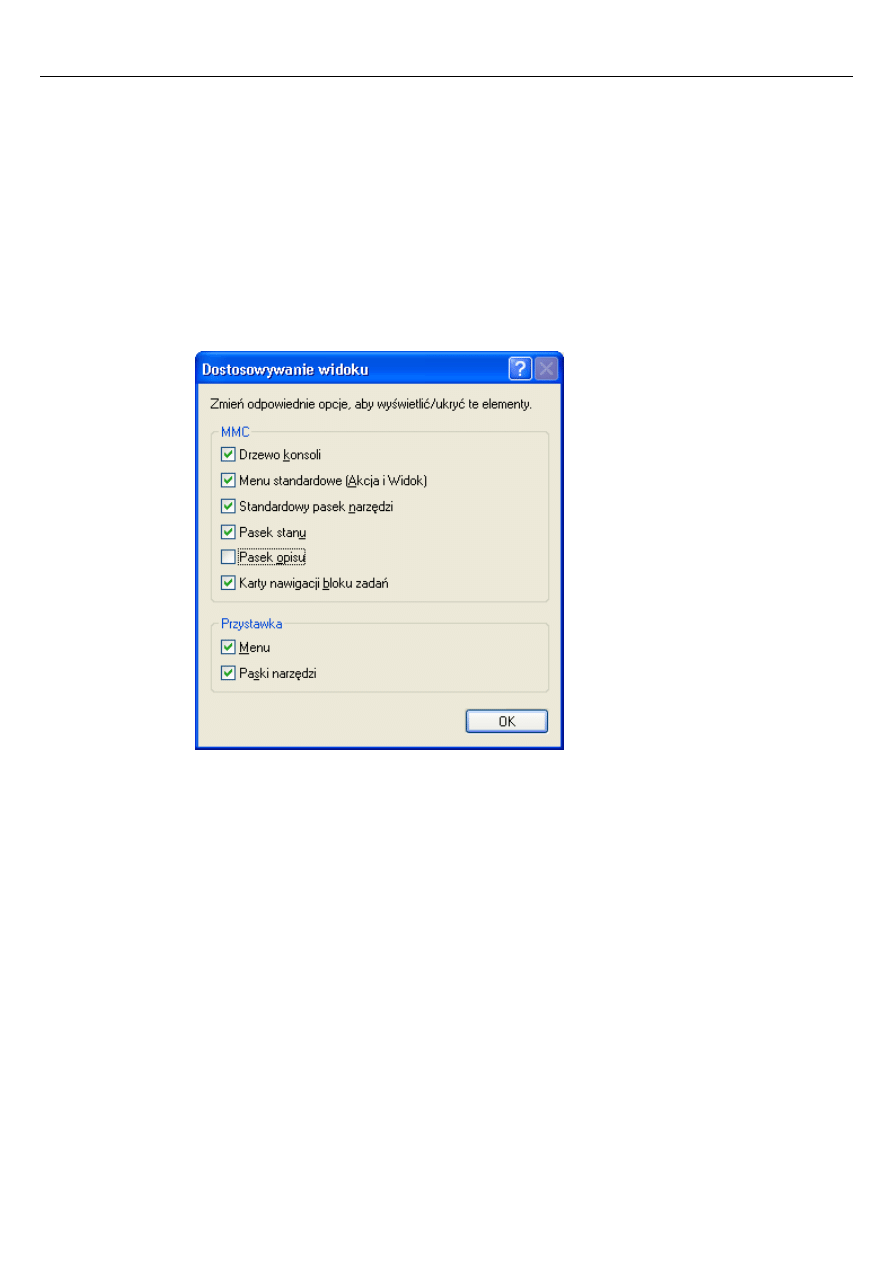

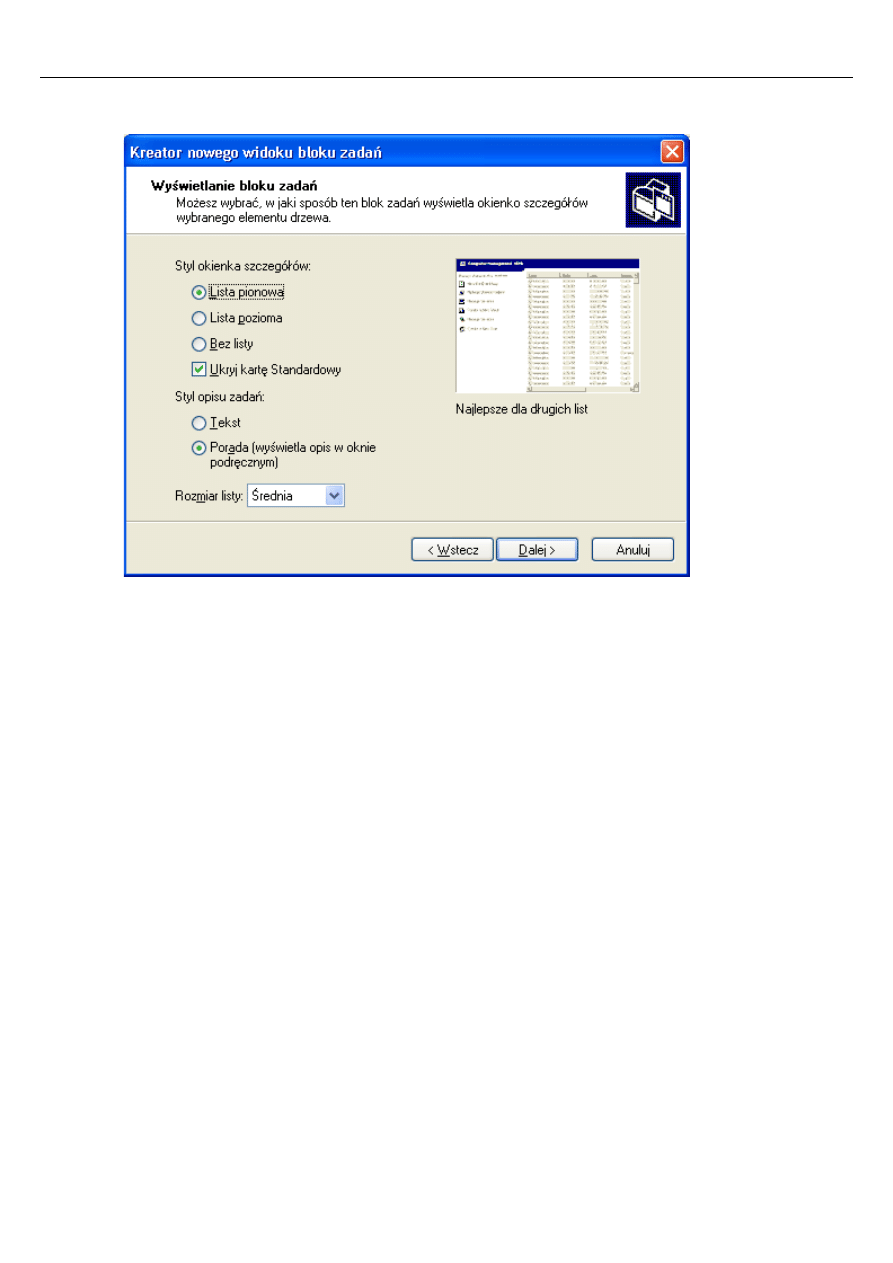

WORZENIE I KONFIGUROWANIE KONSOLI

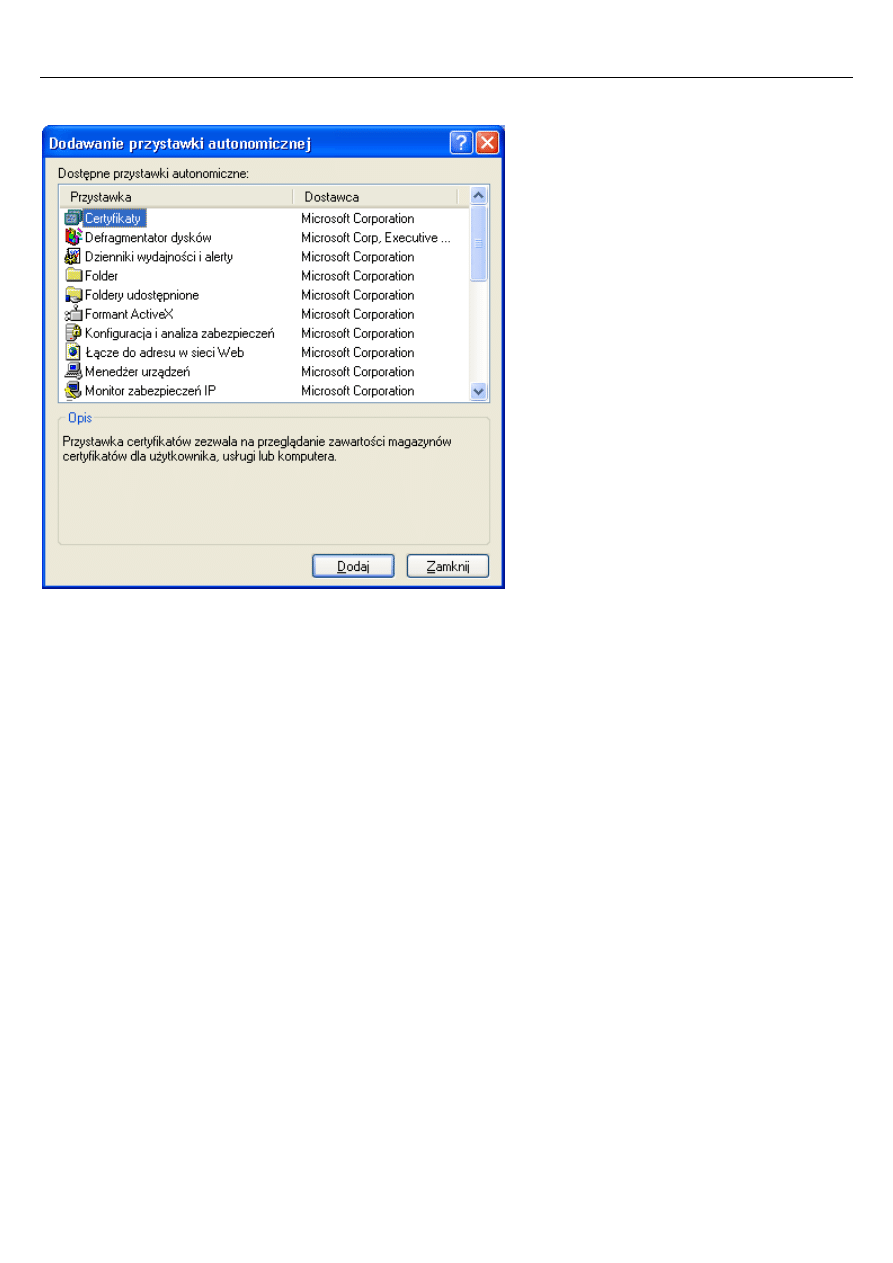

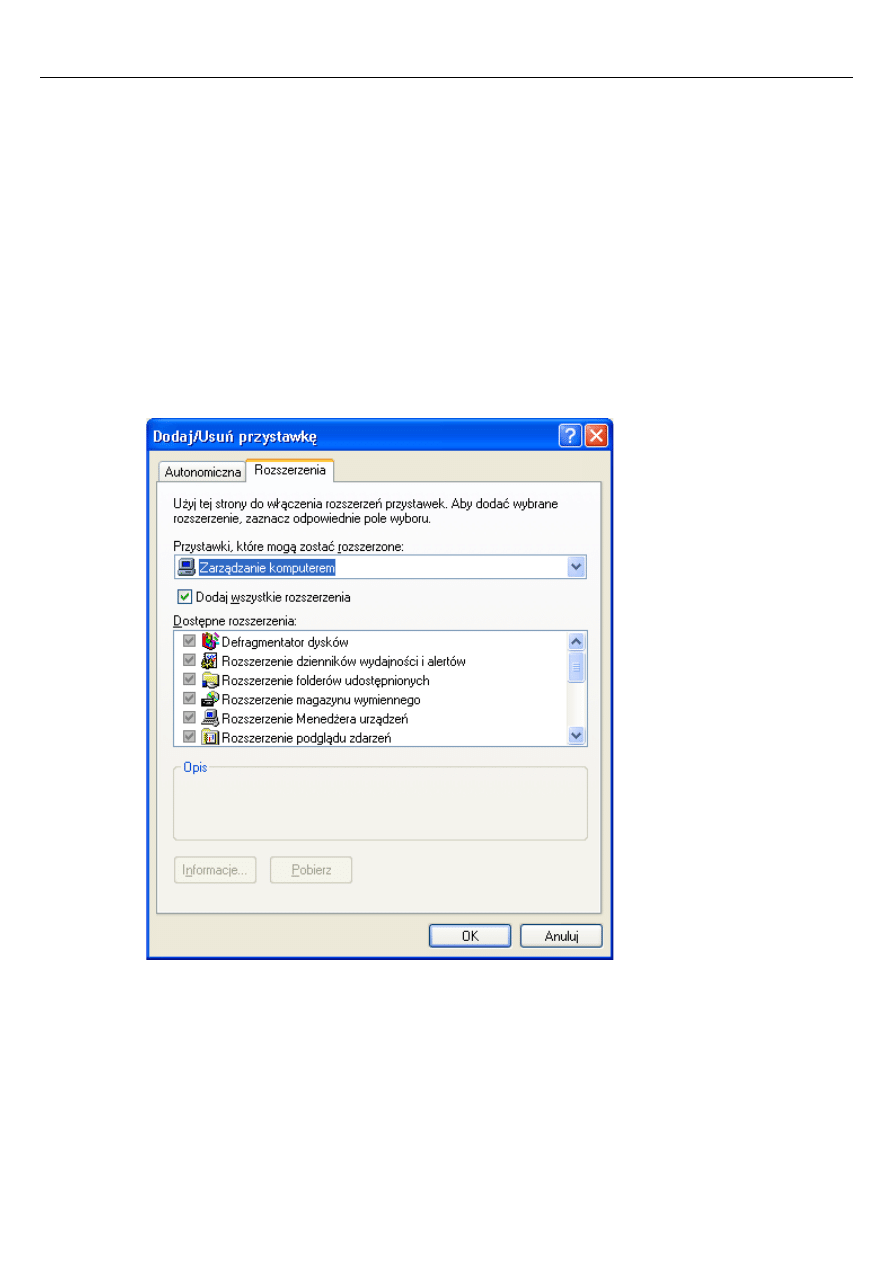

Dodawanie przystawek do nowej konsoli

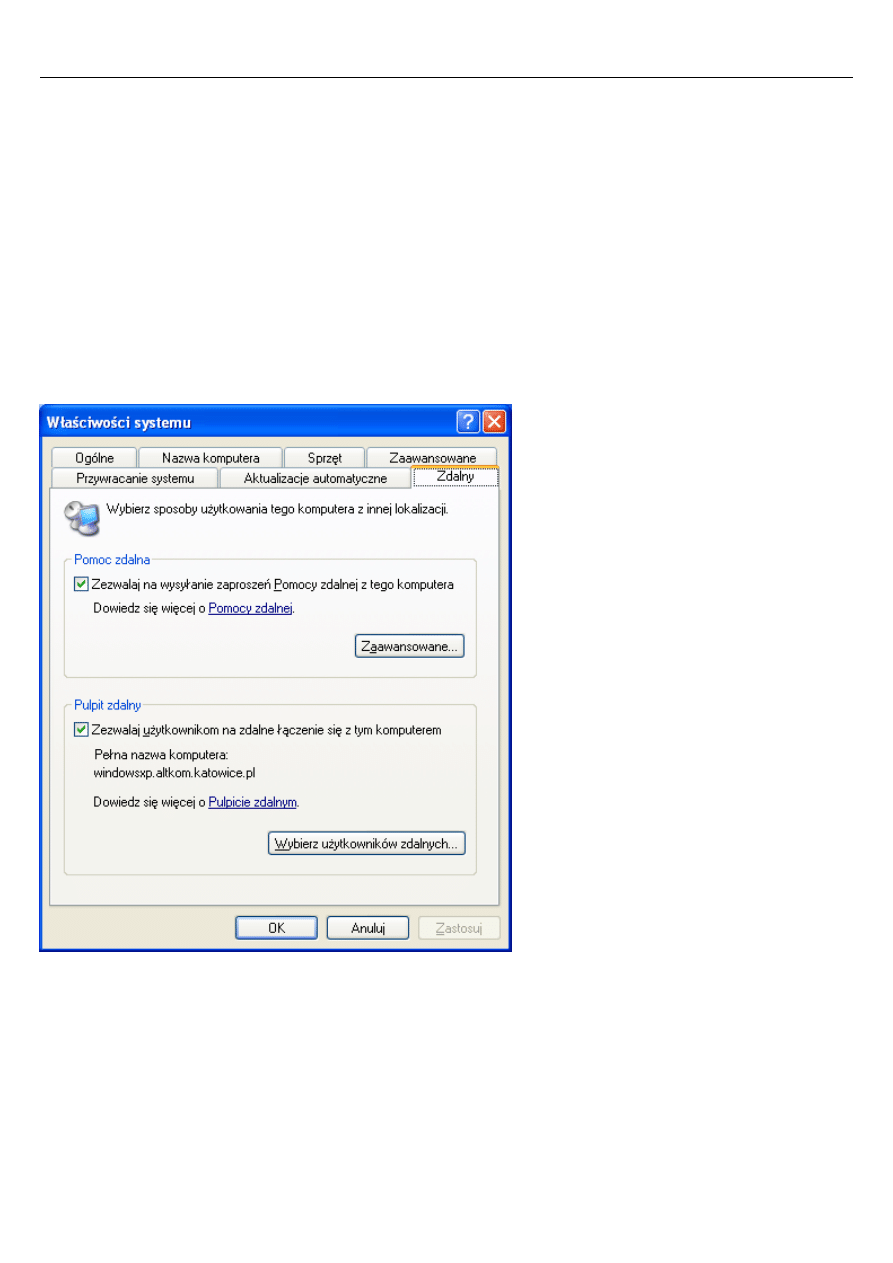

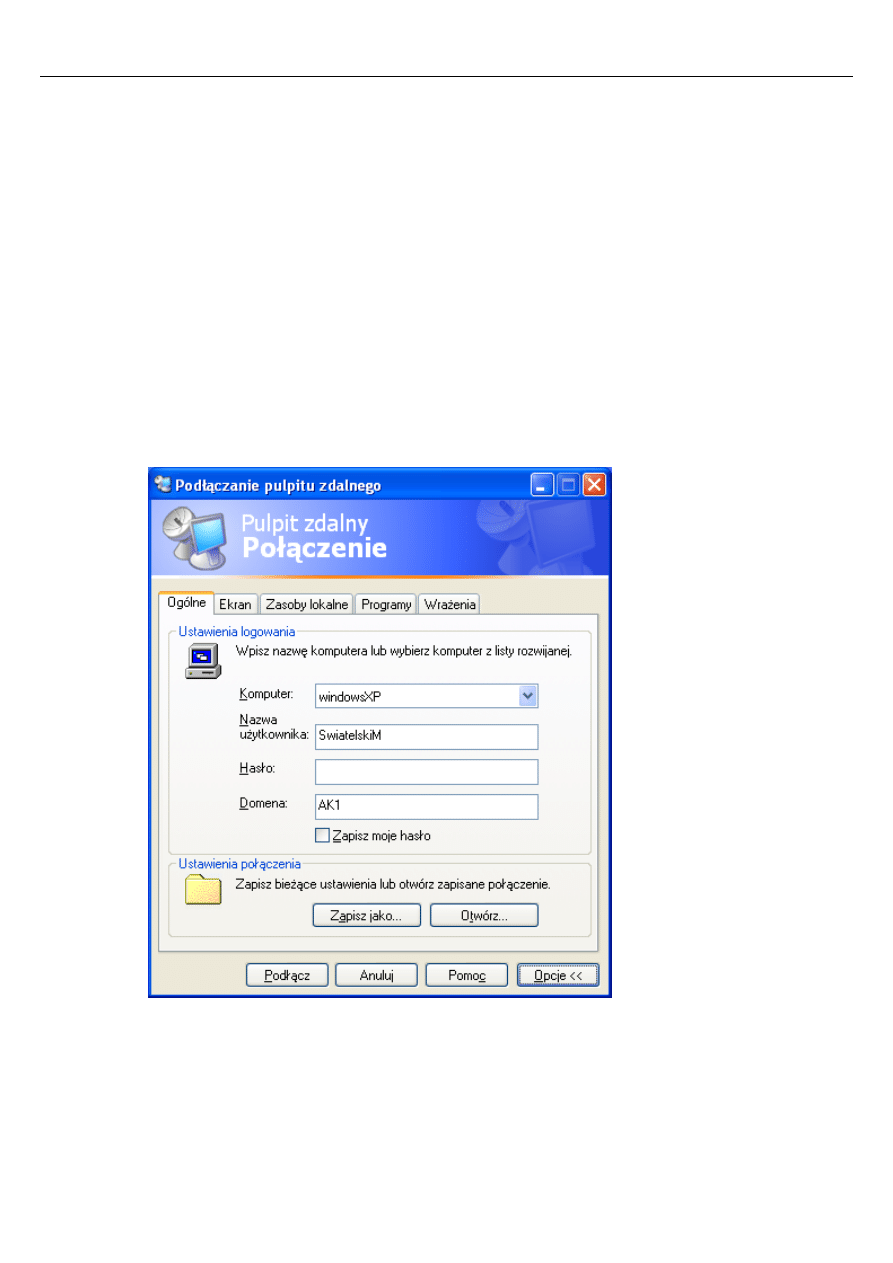

Podłączanie do komputera zdalnego

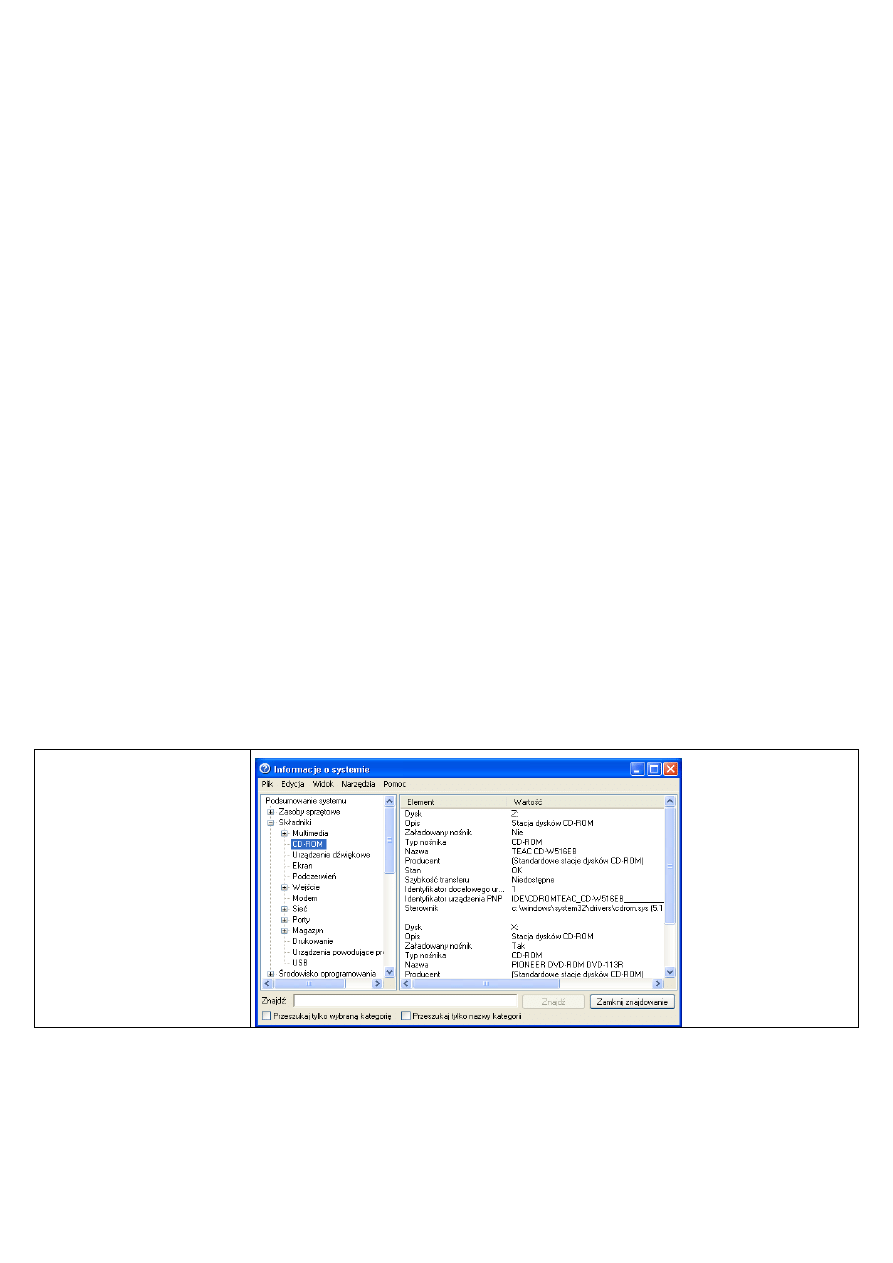

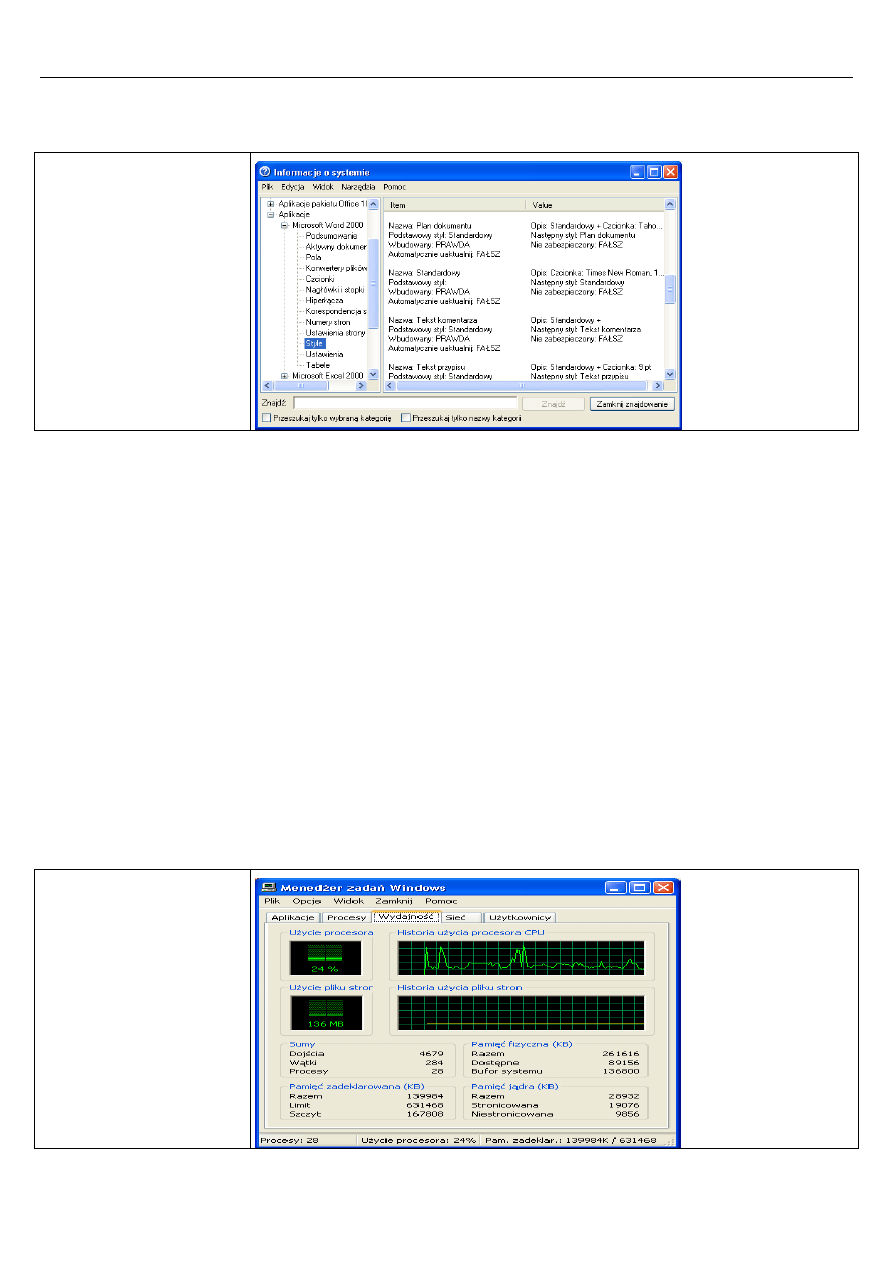

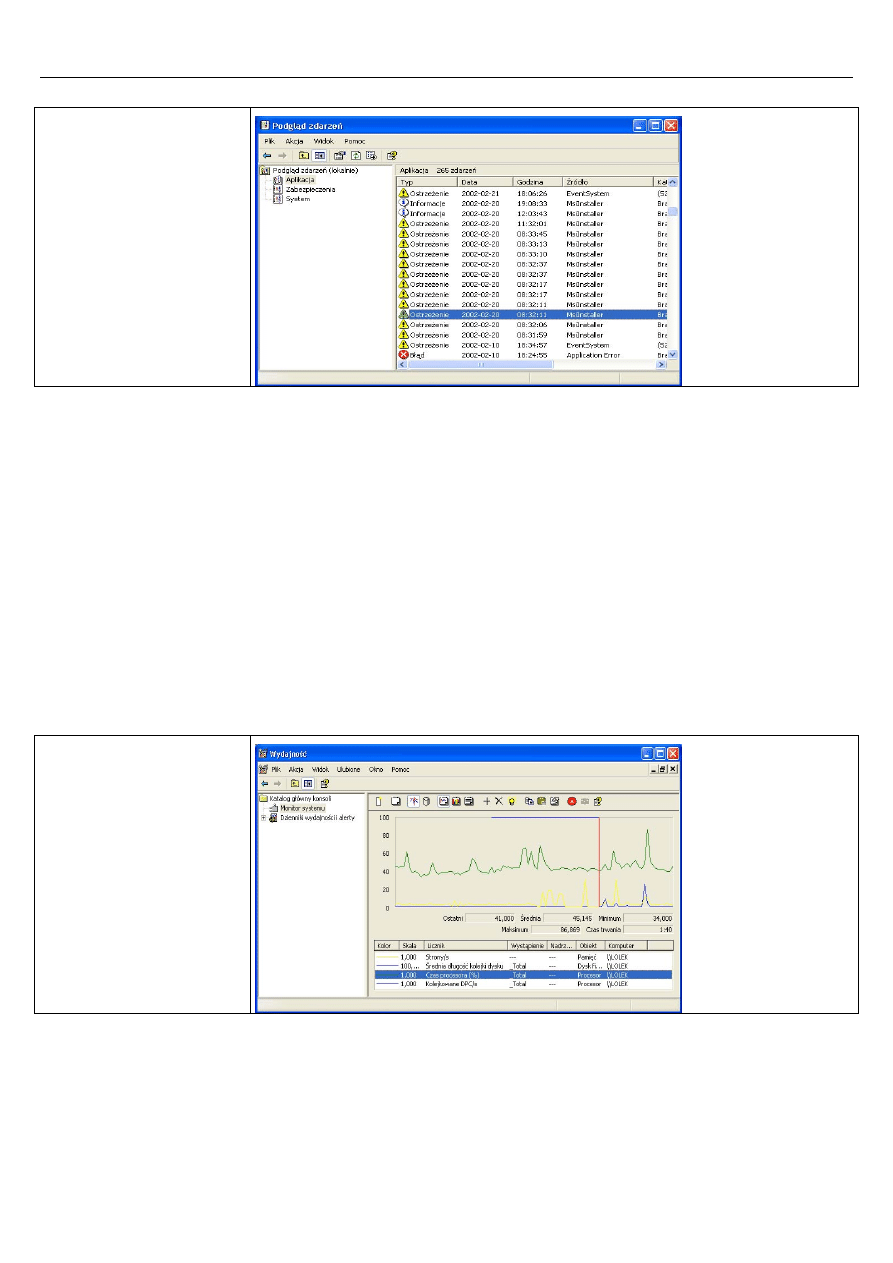

ROZDZIAŁ 9. MONITOROWANIE I OPTYMALIZACJA PRACY SYSTEMU

..................................................................... 121

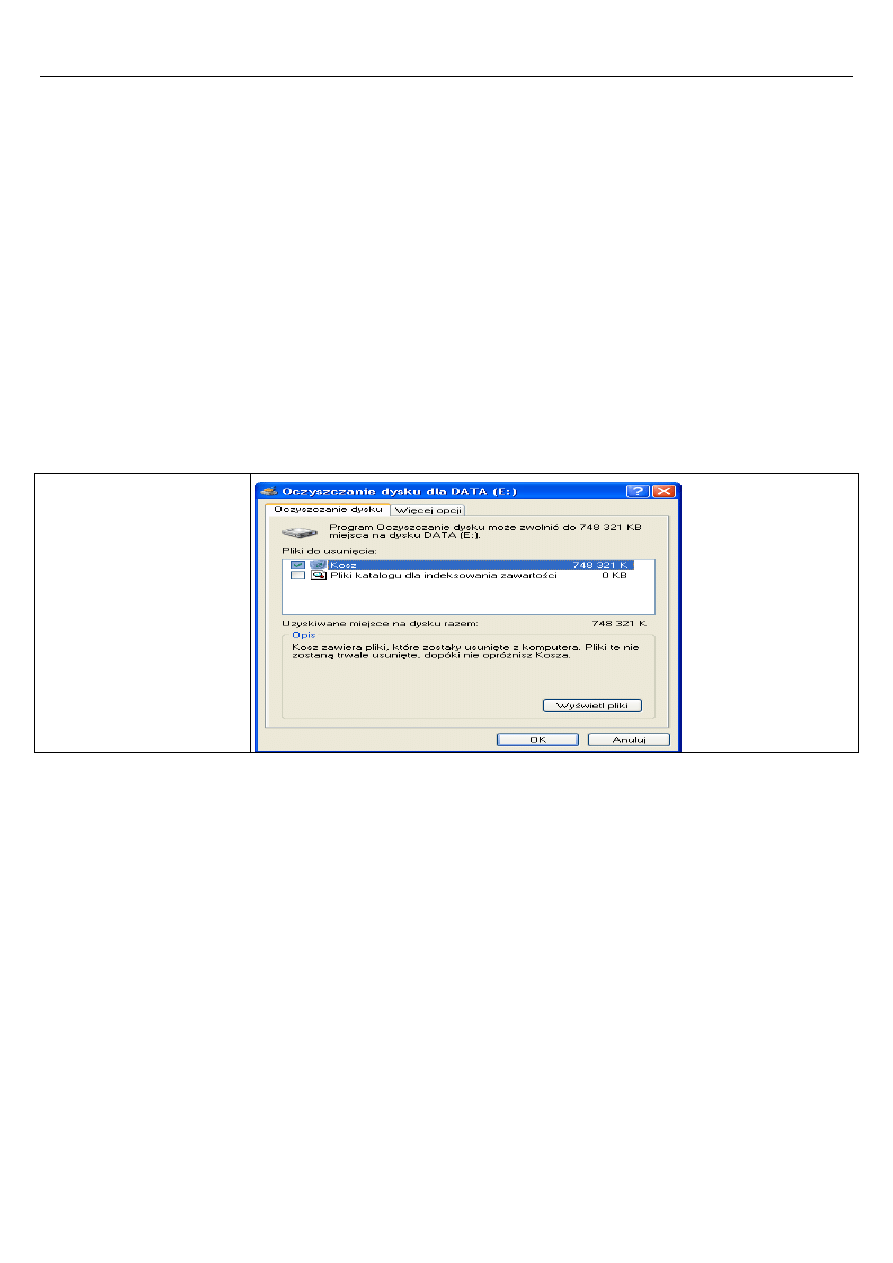

Zwolnij miejsce na dysku twardym

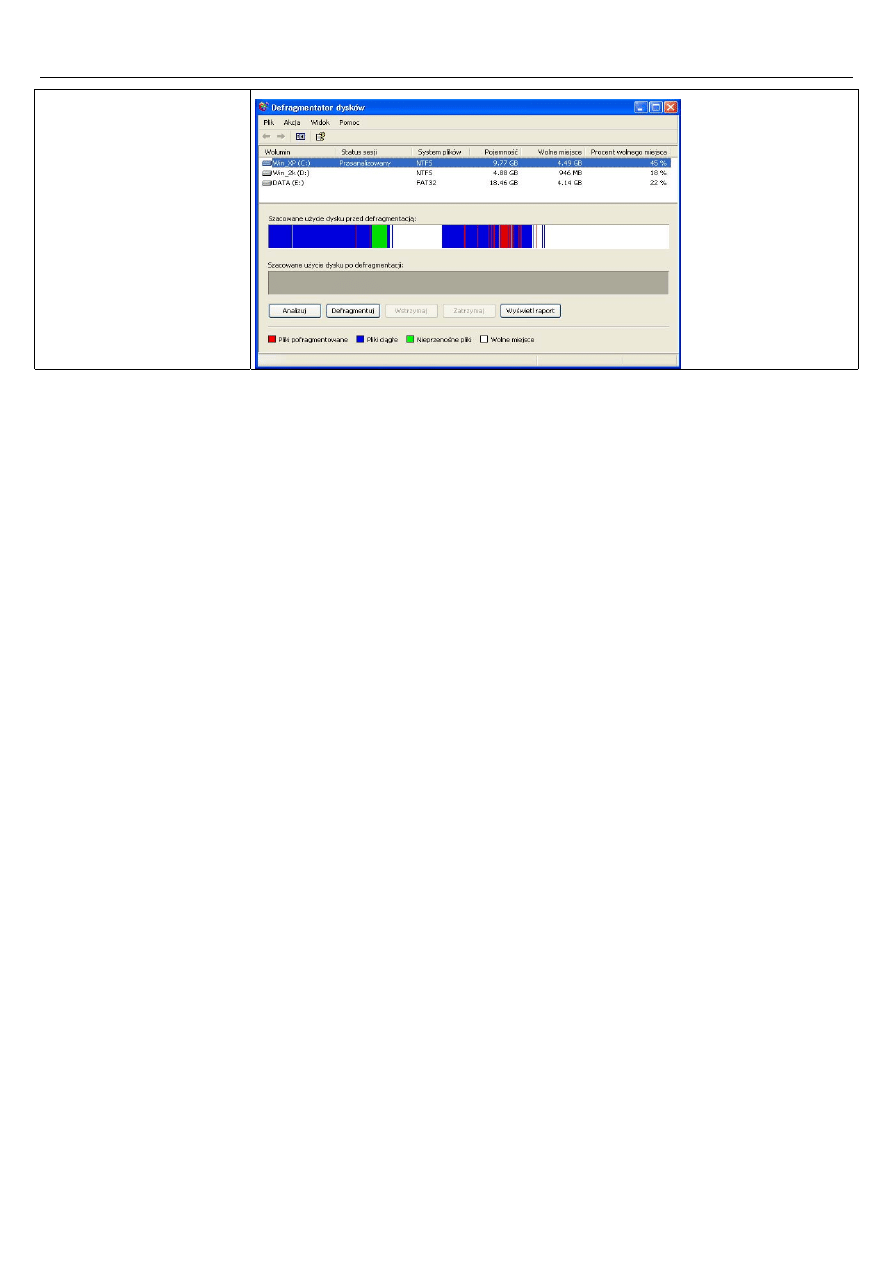

Rozmieść elementy na dysku twardym tak, aby programy uruchamiały się szybciej

.................................................................... 127

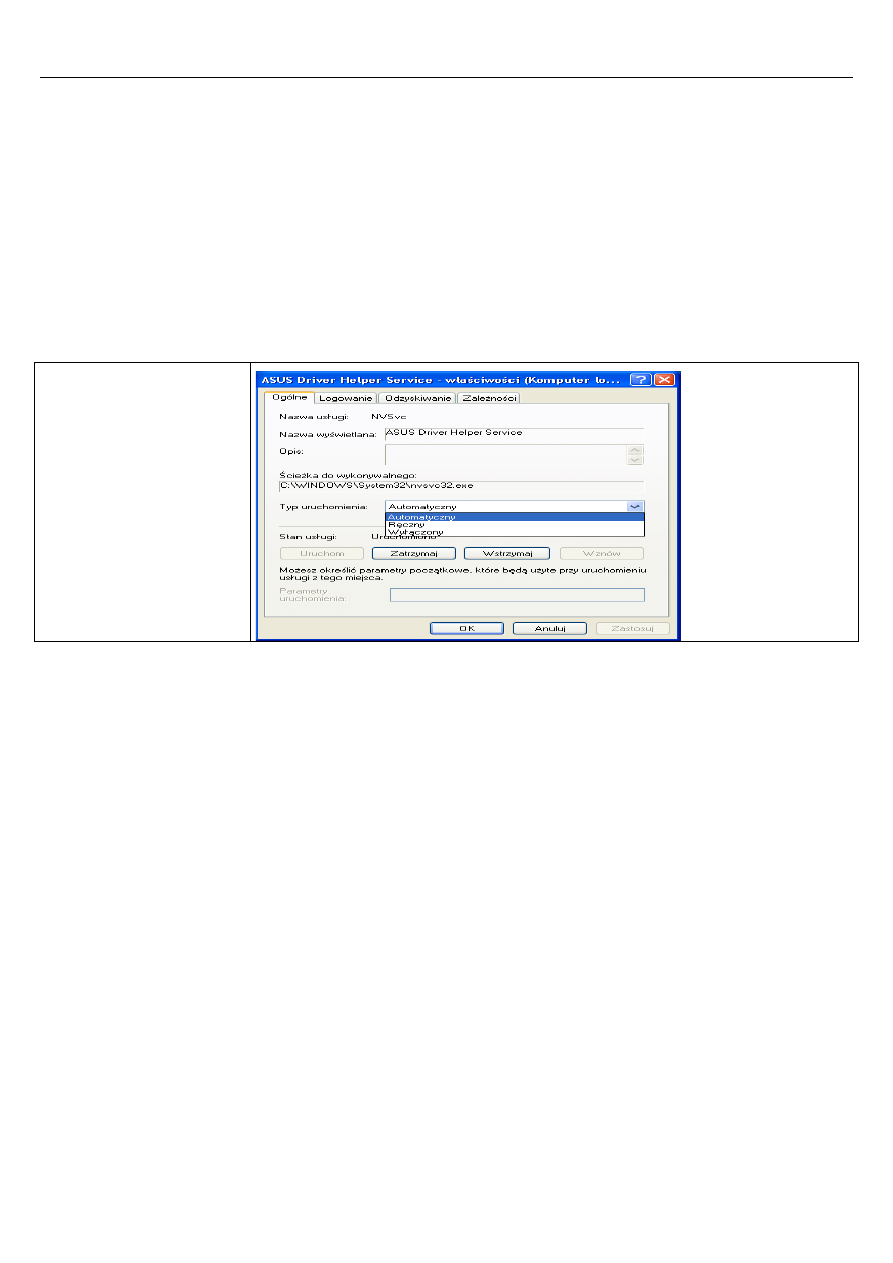

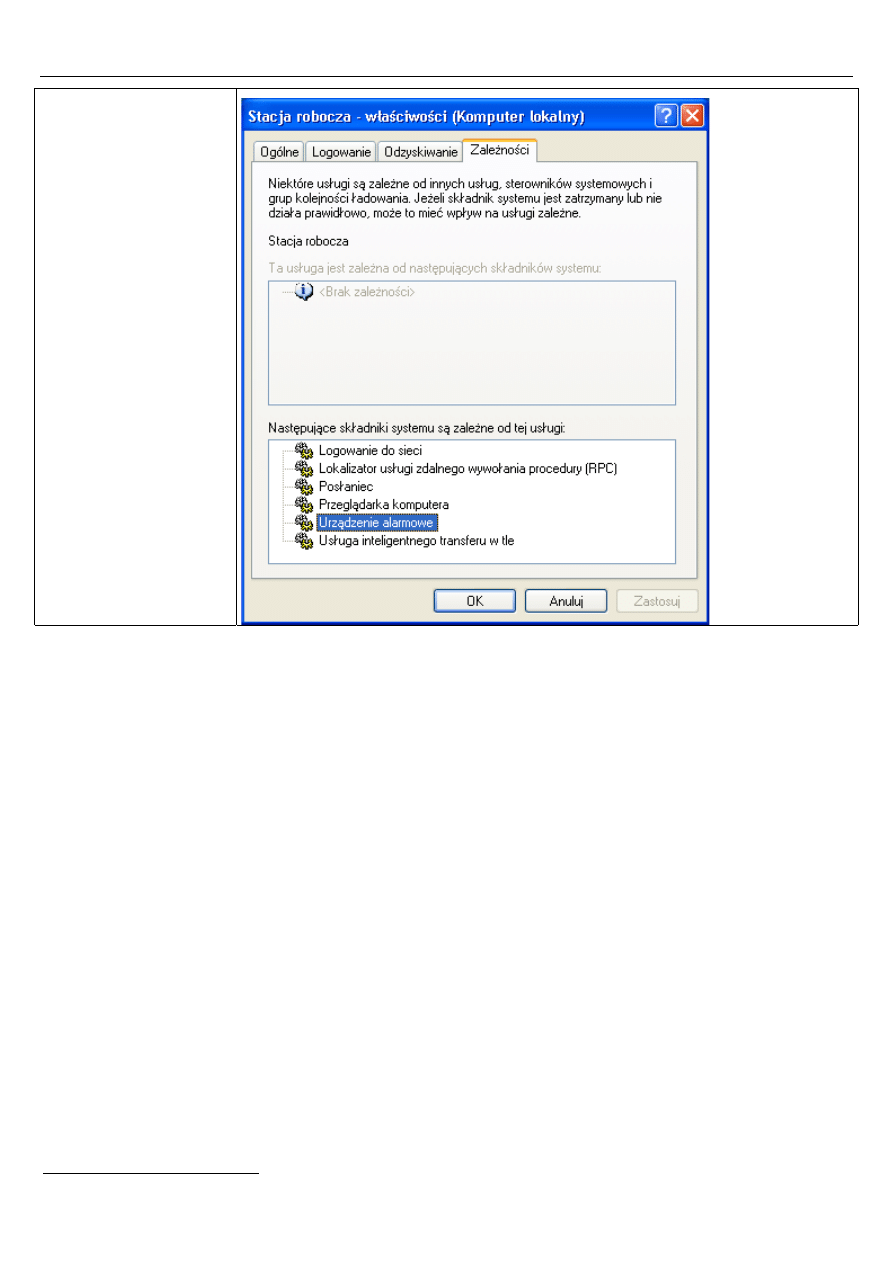

Zmiana sposobu uruchamiania usług

ROZDZIAŁ 10. TWORZENIE I WDRAŻANIE ZASAD BEZPIECZEŃSTWA

........................................................................ 131

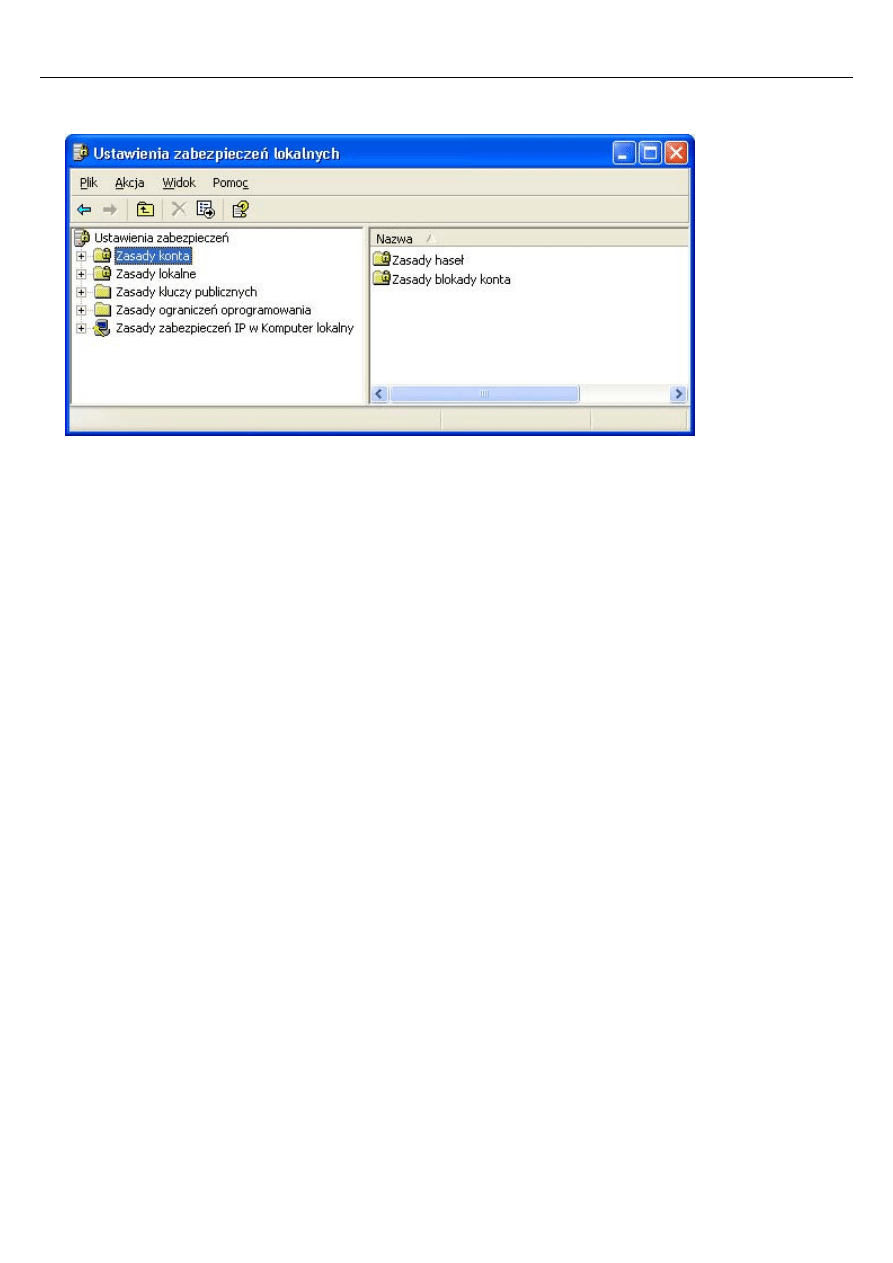

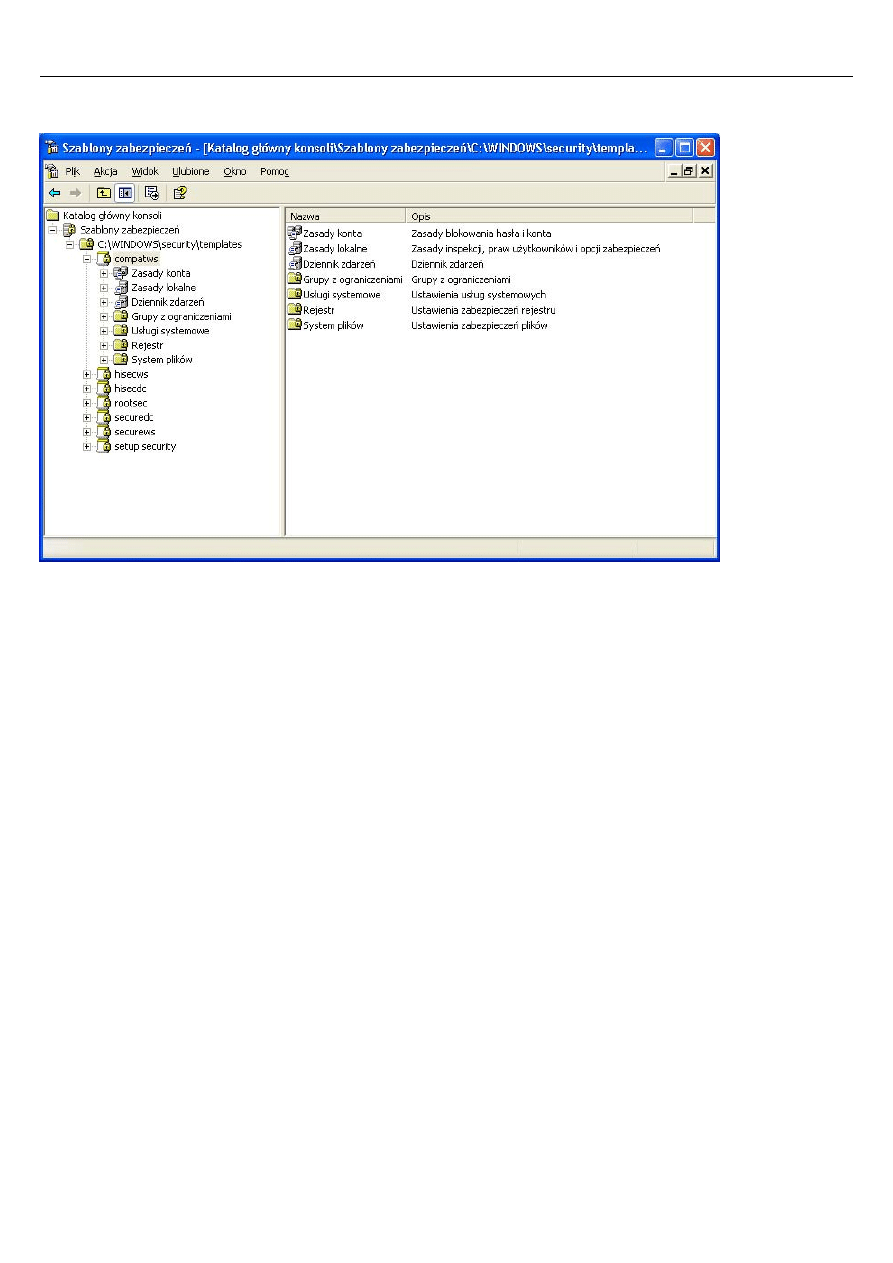

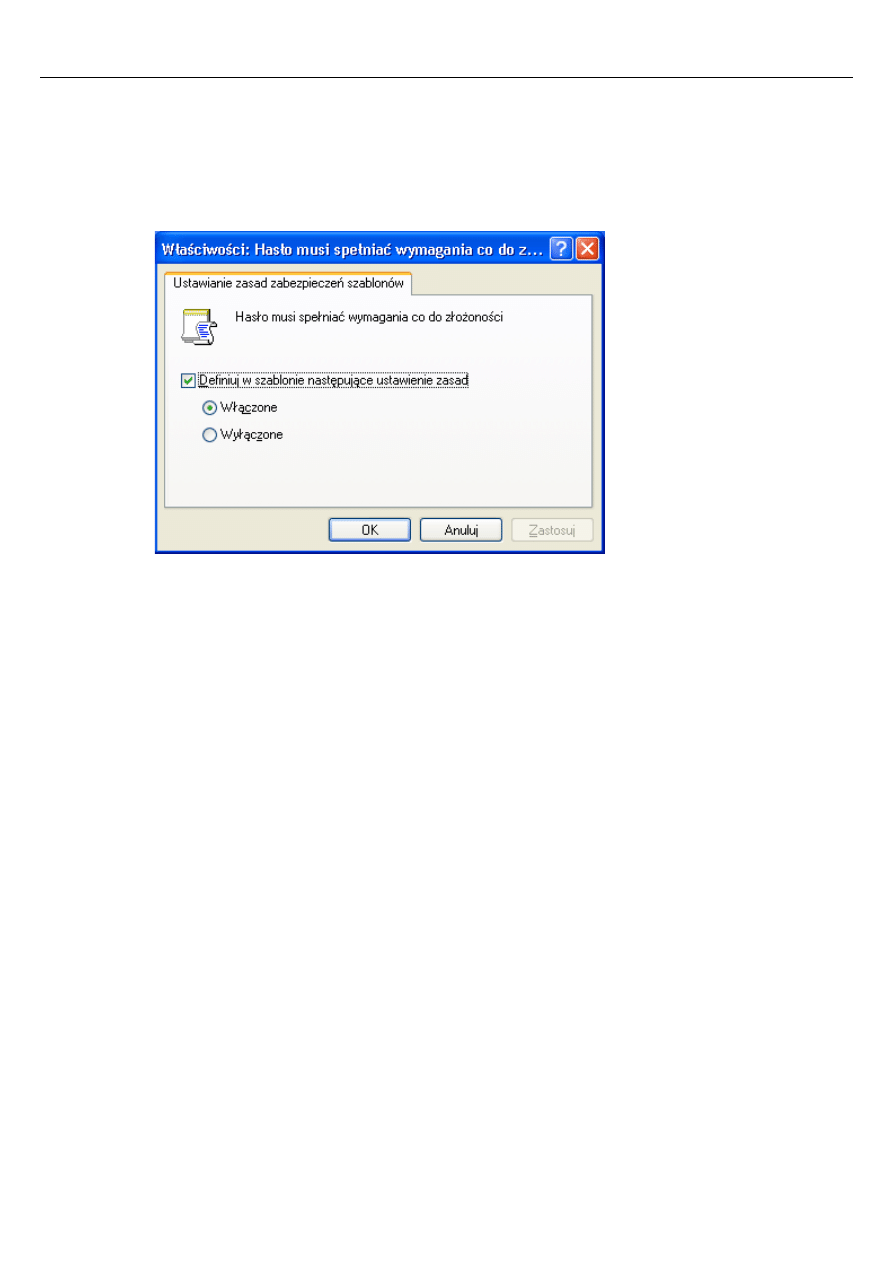

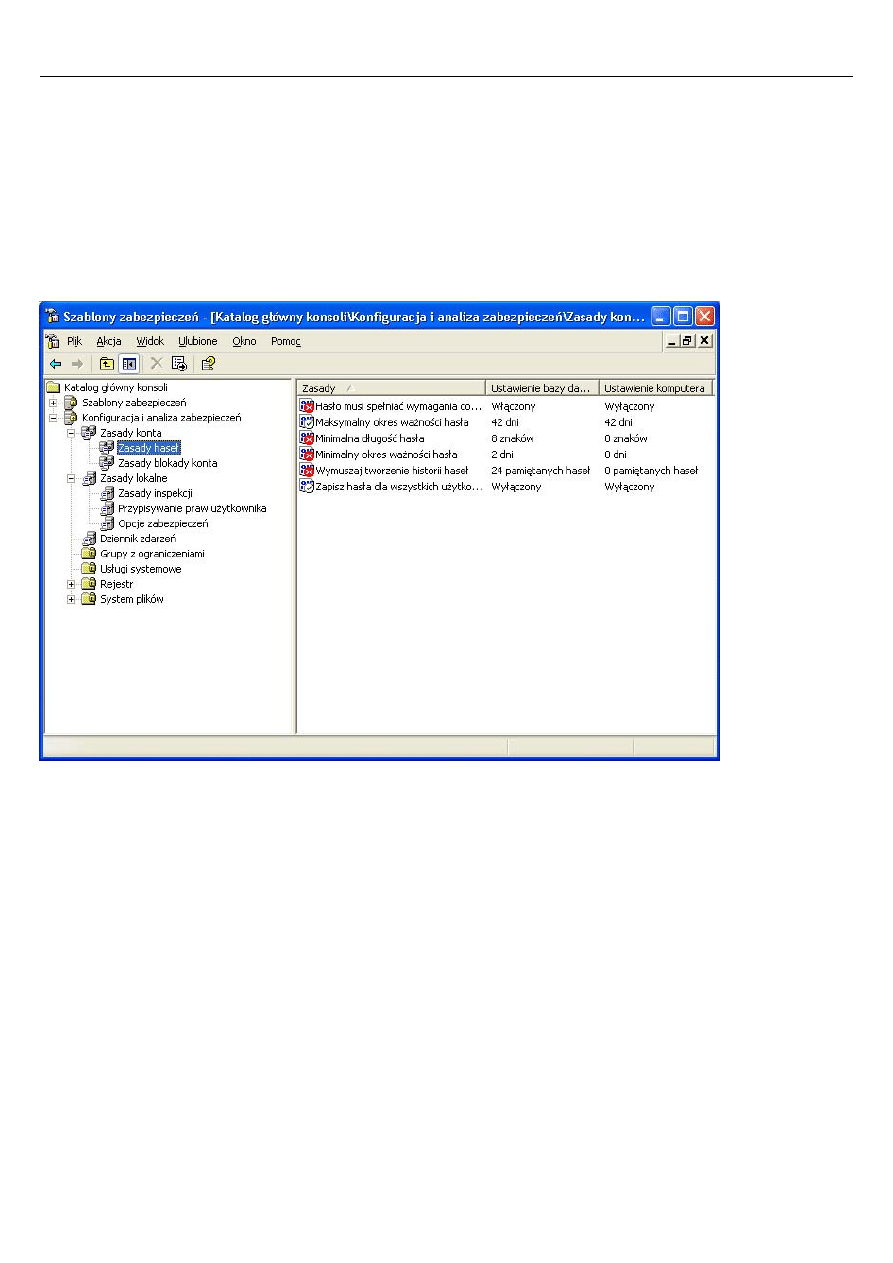

Konfiguracja i analiza zabezpieczeń

ROZDZIAŁ 11. ROZWIĄZYWANIE PROBLEMÓW

RUCHAMIANIE SYSTEMU OPERACYJNEGO

Pliki niezbędne do uruchomienia systemu

Spis Treści

4

Przywracanie poprzedniej wersji sterowników

DZYSKIWANIE SYSTEMU PO BŁĘDZIE TYPU

Wstęp

Od czasu premiery nowego systemu operacyjnego firmy Microsoft, czyli od września 2001 roku, w czasopismach fachowych oraz w

witrynach internetowych poświęconych systemom tej firmy, pojawiają się artykuły porównujące Windows XP z wcześniejszymi

wersjami Windows. W większości z nich można znaleźć listę zalet nowej wersji systemu operacyjnego — Windows XP uważany jest

za system:

-

niezawodny i bezpieczny,

-

odporny na błędy,

-

prosty w zarządzaniu i łatwy we wdrożeniu,

-

wyposażony w wszechstronne narzędzia,

-

wspierający najnowsze urządzenia, w tym komputery przenośne,

-

idealny dla każdego typu sieci komputerowych: zarówno lokalnych, jak wirtualnych czy prywatnych,

-

zintegrowany z internetowymi usługami aplikacyjnymi,

-

kompatybilny z wcześniejszymi wersjami systemu Windows,

-

wydajny, zarówno w zakresie programów multimedialnych i gier, jak i aplikacji biurowych.

Jeżeli jesteś ciekawy, co kryje się pod tymi ogólnymi hasłami, jeżeli chciałbyś samemu sprawdzić, czy nowa wersja systemu

Windows jest rzeczywiście tak dobra jak opinie o niej lub jeżeli chcesz szybko nauczyć się wykorzystywać nowe możliwości systemu

Windows XP w domu lub pracy — ta książką jest dla Ciebie.

Rodzina systemów Windows XP

Firma Microsoft do tej pory równolegle rozwijała dwie „rodziny” systemów operacyjnych: pierwsza z nich, była przeznaczona dla

najmniej wymagających użytkowników, którzy liczyli przede wszystkim na łatwość i szybkość obsługi (Windows 9x/Me). Drugą

grupę odbiorców stanowili klienci, dla których priorytetowe były stabilność i bezpieczeństwo systemu (NT/2000). Firma Microsoft,

postanowiła jednak ujednolicić systemy operacyjne, łącząc łatwość obsługi i szybkość ze stabilnością i bezpieczeństwem. Tak

„powstał” Windows XP. Skoro systemy Windows XP są jedyną dostępną wersją systemu operacyjnego, firma Microsoft przygotowała

osobne wersje, przeznaczone dla domu, firmy i na potrzeby obliczeń technicznych. Są to, odpowiednio, systemy Windows XP Home

Edition, Windows XP Professional, Windows XP 64-bit Editions.

Windows XP Home Edition

Ta wersja systemu przeznaczona jest dla użytkowników domowych. Ponieważ wymagania co do funkcjonalności komputera

domowego z reguły są niższe niż w stosunku do komputera wykorzystywanego w pracy, Windows XP Home Edition nie zawiera

kilkunastu funkcji dostępnych w wersji Professional. Do najważniejszych różnic należą:

-

brak obsługi Zdalnego dostępu do komputera,

-

brak możliwości szyfrowania plików i folderów z wykorzystaniem mechanizmu EFS,

-

brak obsługi domen — komputer z tym systemem nie może być klientem serwera Active Directory,

-

brak możliwości zainstalowania kilku kart sieciowych,

-

obsługa maksymalnie 5 równoczesnych połączeń.

Windows XP Professional

Wstęp

6

Wersja Professional, charakteryzuje się najwyższą niezawodnością, lepszymi zabezpieczeniami gwarantującymi poufność informacji,

zaawansowanymi funkcjami zarządzania oraz funkcjami zwiększającymi wydajność pracy indywidualnej i grupowej. Dzięki

obsłudze domen możliwe jest korzystanie z korzyści związanych z podłączeniem komputerów do serwera pełniącego funkcję

kontrolera domeny, takich jak:

• zarządzanie użytkownikami oparte na założeniach grup,

• stosowanie usług IntelliMirror, profili mobilnych i pozostałych usług Active Directory.

Ta wersja Windows, dzięki wbudowanemu serwerowi IIS (ang. Internet Information Services), umożliwia również tworzenie i

zarządzanie witrynami internetowymi. Wysoką niezawodność system Windows XP zawdzięcza wykorzystaniu technologii znanej z

Windows 2000, dodatkowo rozbudowana o system automatycznego raportowania błędów. Szyfrowany system plików (ang. Encryptet

File System) zapewnia kodowanie każdego pliku przy użyciu losowo generowanego klucza, co zabezpiecza przed hakerami i utratą

danych. Dodatkowo, dane przesyłane przez sieć mogą zostać zaszyfrowane, a ich autentyczność może być potwierdzana poprzez

cyfrowe klucze standardu Kerberos.

Dzięki usłudze zdalnego dostępu możliwe jest nawiązanie bezpiecznego połączenia z komputerem poprzez linie telefoniczną i

uzyskanie dostępu do zasobów komputera. Foldery offline ułatwią użytkownikowi przechowywaniu w notebooku aktualnych kopii

dokumentów znajdujących się na firmowych serwerach, dzięki czemu możliwa będzie praca z tymi dokumentami również poza

biurem.

Windows XP 64-bit Editions

W trakcie przygotowywania książki Microsoft nie udostępnił finalnej wersji żadnego z 64-bitowych systemów operacyjnych.

Wiadomo, że tak jak w przypadku serwerów Windows 2000, dostępnych będzie kilka różniących się możliwościami technicznymi

wersji systemu: Standard, Small Business, Advanced i Datacenter. 64-bitowe systemy Windows XP mają zapewnić:

-

najwyższy poziom wydajności i skalowalności.

-

najlepszą platformę dla tworzenia i przetwarzania danych cyfrowych.

-

najlepszą platformę dla tworzenia i analizy CAD.

-

najlepszą platformę dla handlu, finansów i analizy danych.

Legalność oprogramowania

W książce poświeconej systemowi operacyjnemu firmy Microsoft nie powinno zabraknąć punktu poświęconemu problemowi

„piractwa komputerowego”. Pomimo tego, że w Polsce procent wykorzystywanego nielegalnego oprogramowania systematycznie

maleje (w 2001 r. średnio co druga aplikacja lub system operacyjny był nielegalny), to nadal straty ponoszone przez producentów i

dystrybutorów oprogramowania są rzędu 100 milionów dolarów rocznie.

Rodzaje piractwa komputerowego

Zacznijmy od tego, że wymienimy wszystkie formy piractwa komputerowego. Wbrew powszechnym opiniom, łamiemy prawo nie

tylko wtedy, gdy kopiujemy nośnik CD z instalacyjną wersja programu. Jako piractwo komputerowe traktuje się:

-

wykonywanie dodatkowych kopii oprogramowania:

o na dysku twardym,

o na serwerze sieciowym, jeżeli w momencie uruchomienia na stacji roboczej program ładowany jest do pamięci

tymczasowej komputera,

o na płycie CD-ROM lub innym nośniku,

-

nielegalną instalację na dysku twardym,

-

fałszowanie licencji i innych atrybutów legalności oprogramowania,

-

piractwo przez sieci (internet, BBS),

-

użytkowanie oprogramowania w sieci niezgodne z ilością licencji.

Legalne produkty firmy Microsoft

Indywidualny użytkownik ma możliwość zakupu legalnego oprogramowania albo jako oprogramowania typu OEM (oprogramowania

sprzedawanego z dowolnym elementem komputera), albo jako oprogramowania kupionego oddzielnie, w tzw. paczce.

7 ABC Systemu Windows XP

Kupując oprogramowanie OEM, oprócz samego programu, od sprzedawcy powinniśmy również otrzymać:

• oryginalną instrukcję obsługi i certyfikat autentyczności.

Należy zwrócić uwagę na to, aby na dokumencie zakupu (fakturze lub paragonie) sprzętu zostało wyszczególnione zakupione

oprogramowanie.

Po zainstalowaniu oprogramowanie typu OEM staje się integralną częścią tego komputera, na którym zostało zainstalowane.

Licencja nie umożliwia przeniesienia oprogramowania (nawet po jego całkowitym odinstalowaniu) na inny komputer.

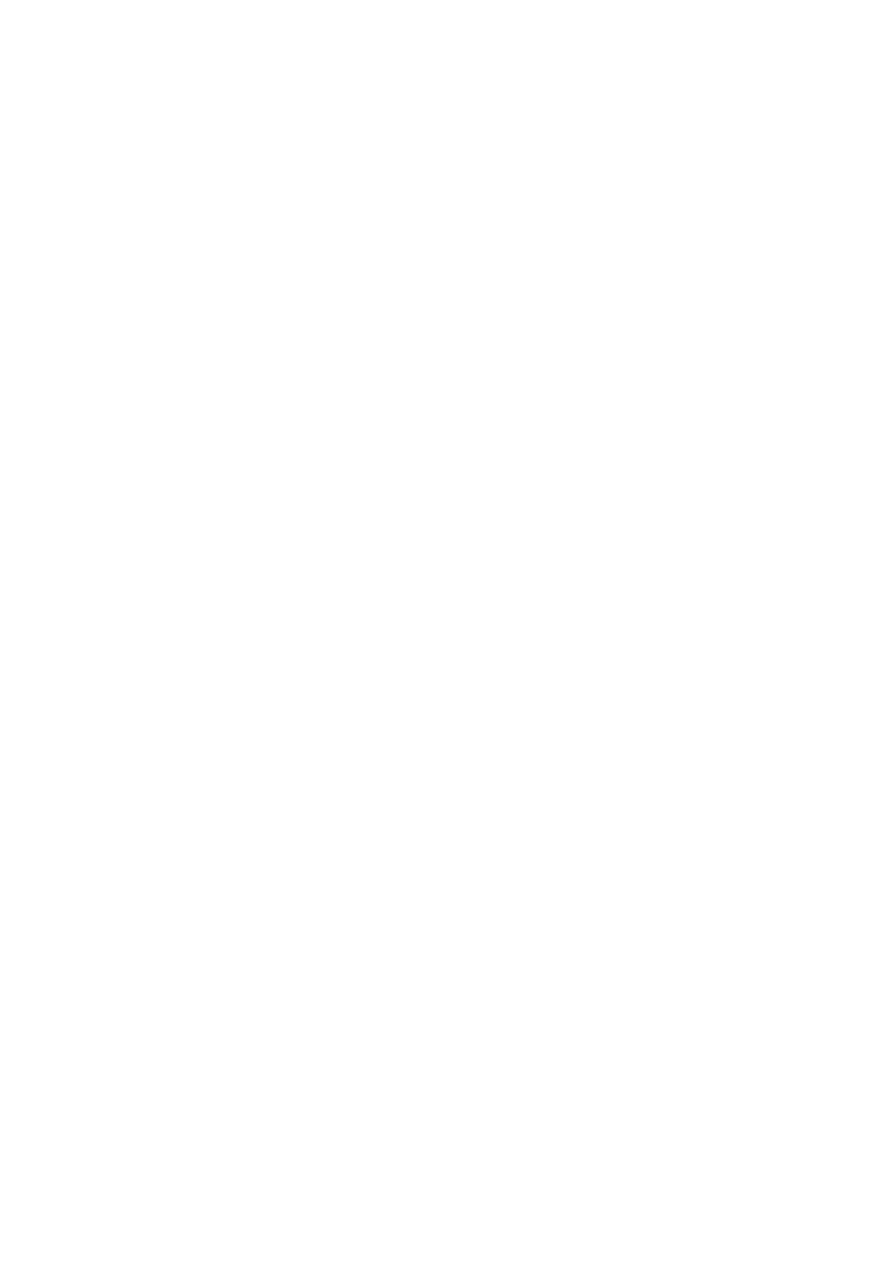

Rysunek W.1. Komplet

oprogramowania OEM

Drugim sposobem zakupu legalnego oprogramowania, jest kupno paczki zawierającej, oprócz nośników instalacyjnych, instrukcje

obsługi, certyfikat autentyczności oraz informacje o dostępie do wsparcie technicznego.

Rysunek W.2. System

Windows Me sprzedawany w

paczce (BOX)

Atrybuty legalnego oprogramowania

W zależności od tego, czy kupiliśmy oprogramowanie w wersji OEM czy w paczce, należy sprawdzić, czy sprzedawca dostarczył

nam:

-

umowa Licencyjną (EULA)

-

certyfikat autentyczności (COA),

-

kartę rejestracyjną

1

Nie dotyczy oprogramowania typu OEM.

2

Nie dotyczy oprogramowania typu OEM.

Wstęp

8

-

oryginalne media instalacyjne,

-

oryginalne instrukcje,

-

fakturę zakupu.

Płyta CD z wersją instalacyjną oprogramowania powinna być w całości pokryta hologramem.

Rysunek W.3.

Oryginalna płyta

instalacyjna systemu

Windows XP

Professional

Organizacja książki

Książki z serii ABC adresowane są do tych Czytelników, którzy zaczynają swoja przygodę z danym programem. Czytelników, którzy

chcą poznać sprawdzone metody rozwiązywania typowych dla tego oprogramowania problemów, a przy okazji dowiedzieć się „co

nieco” o samym programie. Pisząc tę książkę skoncentrowaliśmy się na tym, co w systemie Windows XP jest nowe, zwłaszcza dla

użytkowników przyzwyczajonych do systemów z serii 9x. Szczególnie dużo uwagi poświęciliśmy konfiguracji systemu Windows XP

do pracy w sieci lokalnej i korzystaniu z ogromnych możliwości internetu.

Rozdział 1. Instalacja systemu, opisuje wymagania sprzętowe systemu Windows XP oraz scenariusze instalacji oraz uaktualnienia

systemu.

Rozdział 2. Praca z systemem, adresowany jest do tych czytelników, którzy zaczynają swoje przygodę z systemami firmy Microsoft,

lub mają niewielkie doświadczenie w pracy z tymi systemami. Opisaliśmy w nim m.in., w jaki sposób należy tworzyć foldery,

kopiować pliki czy tworzyć skróty do innych obiektów.

Rozdział 3. Konfiguracja środowiska użytkownika, poświęcony jest dostosowaniu wyglądu i funkcjonalności systemu do

indywidualnych potrzeb użytkownika.

Rozdział 4. Multimedia, w całości jest poświęcony multimedialnym możliwościom systemu Windows XP.

Rozdział 5. Administracja kontami użytkowników, przedstawia zagadnienia związane z tworzeniem i zarządzaniem kontami

użytkowników z wykorzystaniem grup.

Rozdział 6. Zarządzanie danymi na dyskach NTFS, opisuje zasady przechowywania i zarządzania danymi na dyskach komputera.

Rozdział 7. Sieci lokalne, zawiera opis konfiguracji sieci lokalnej i korzystania z udostępnionych w sieci lokalnej zasobów.

Omówiono również współdzielenie połączenia internetowego przez wszystkie komputery sieci lokalnej.

Rozdział 8. poświecony jest internetowi — nie tylko konfiguracji systemu Windows XP, ale również wyszukiwaniu informacji w

internecie.

Rozdział 9. Drukowanie, opisuje zasady konfiguracji i korzystanie z drukarek i faksów.

Rozdziały 10.,11. i 12. opisują zaawansowane narzędzia administracyjne: rozdział 10. omawia ogólne zasady administracji

systemem, oraz tworzenie własnych konsol MMC (ang. Microsoft Menagment Console), 11. — monitorowanie i optymalizację pracy

systemu, a rozdział 12. — tworzenie i wdrażanie zasad bezpieczeństwa.

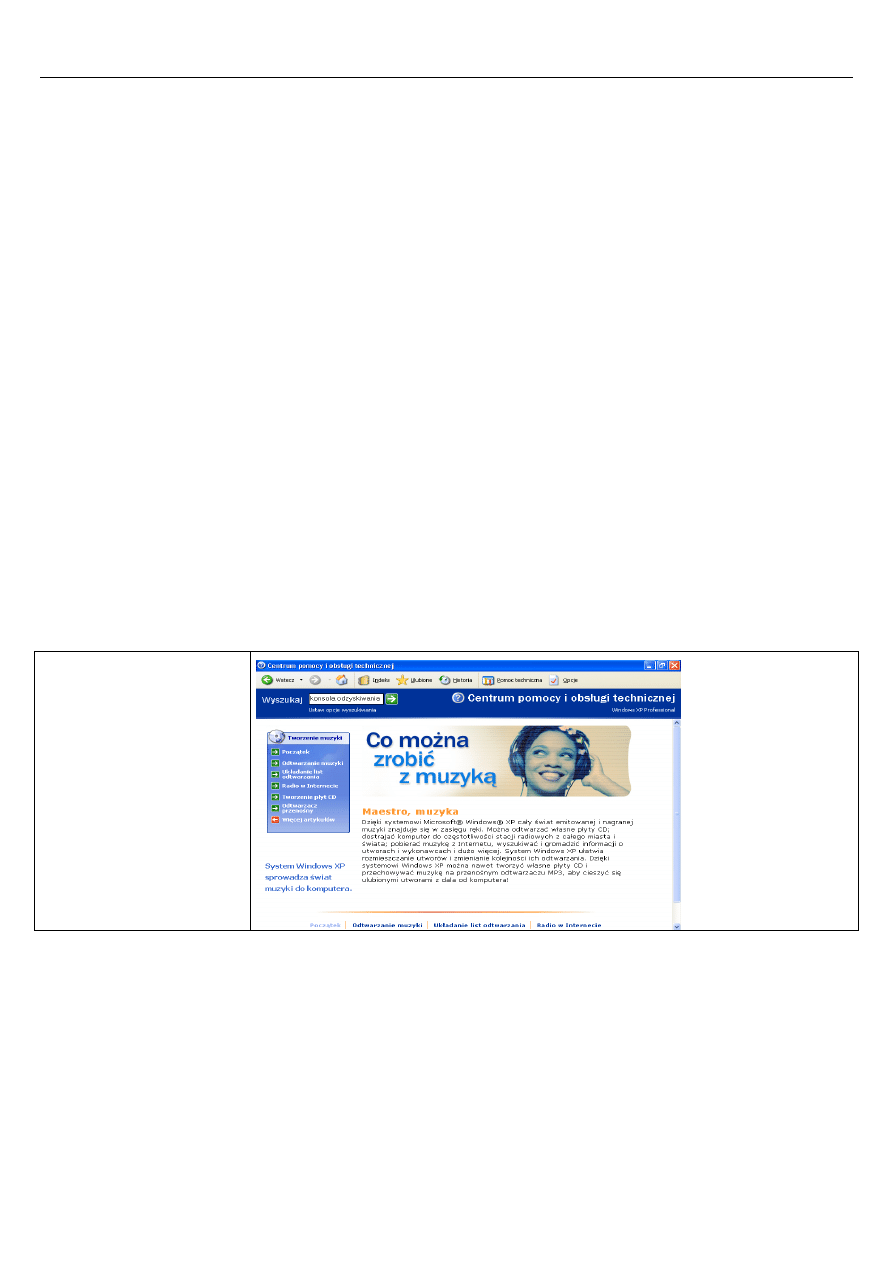

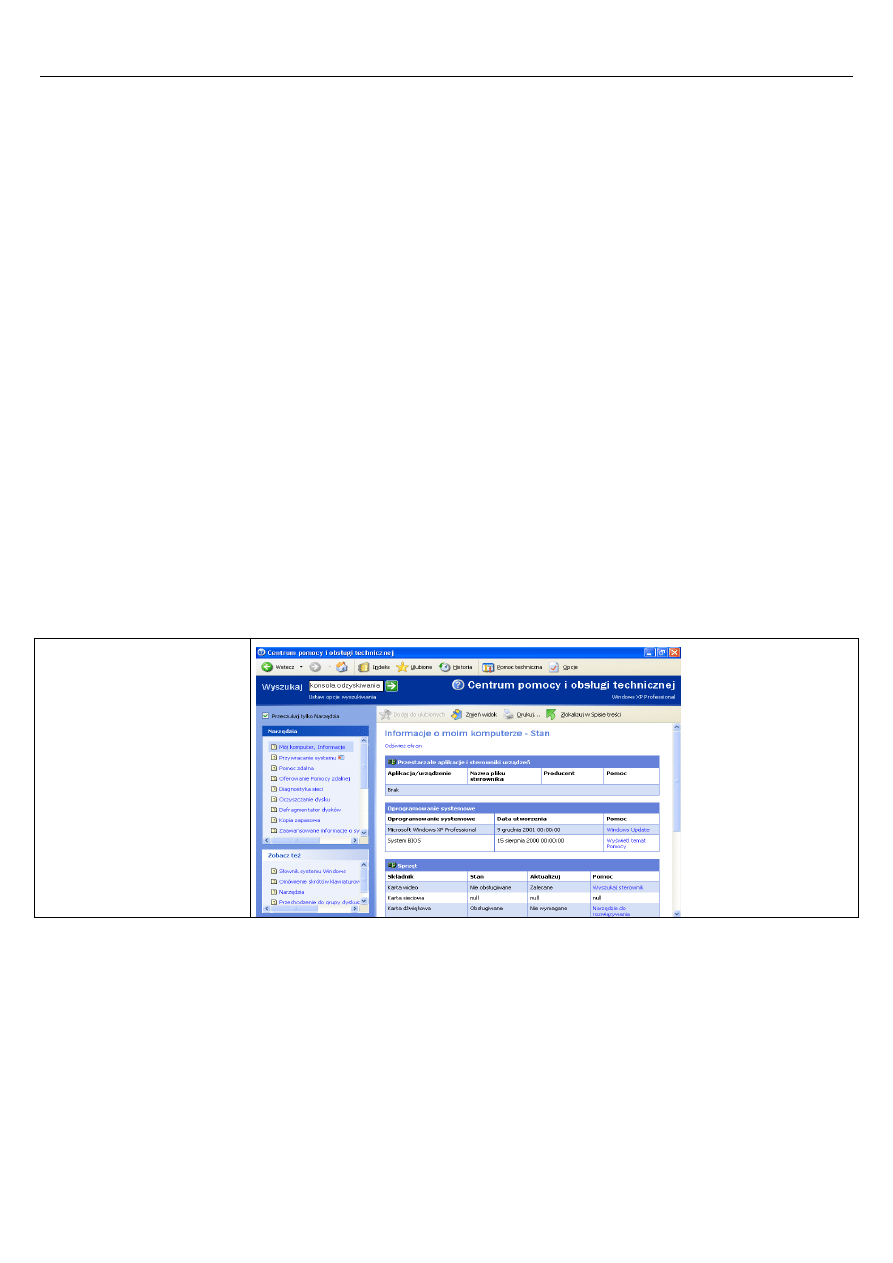

W rozdziale 13. Rozwiązywanie problemów, umieściliśmy porady praktyczne które pozwolą na szybkie rozwiązanie niektórych z

problemów, które mogą pojawić się podczas pracy z komputerem. W tym rozdziale czytelnik znajdzie dokładny opis narzędzi

dostępnych w sekcji Pomoc i obsługa techniczna.

Rozdział 14. Windows XP dla komputerów przenośnych, zawiera wskazówki dla użytkowników laptopów.

Rozdział 1.

Instalacja systemu

Planowanie instalacji (uaktualnienia)

Przed rozpoczęciem instalacji systemu Windows XP należy ją dokładnie przemyśleć i zaplanować. Użytkownik musi sprawdzić kilka

elementów oraz podjąć szereg decyzji, które będą miały wpływ na sam proces instalacji oraz dalszą pracę. Poniższe informacje

pozwolą zainstalować system bez niepotrzebnych problemów.

Wymagania sprzętowe

Pierwszą czynnością podczas planowania jest sprawdzenie czy komputer, na którym jest instalowany Windows XP spełnia minimalne

wymagania sprzętowe systemu. Komputer musi spełniać następujące wymagania:

Tabela 1.1 Minimalne i zalecane wymagania sprzętowe dla instalacji Windows XP

Komponent

Wymagane

Zalecane

Procesor

Pentium II 233 MHz

Pentium II 300 MHz

Pamięć operacyjna (RAM)

64 MB

128 MB

Przestrzeń dyskowa

Dysk twardy 2 GB i minimum 650

MB wolnego miejsca.

2 GB wolnego miejsca na dysku

Wyświetlanie

Karta graficzna, monitor w

standardzie VGA obsługujące

rozdzielczość 640×480

Karta graficzna i monitor pracujące

w trybie SVGA

Peryferia

Klawiatura, mysz lub inne

urządzenie zastępujące mysz

Klawiatura, mysz lub inne

urządzenie zastępujące mysz

Dla instalacji z CD-ROM

Napęd CD-ROM

CD-ROM o prędkości ×12 lub

szybszy

Dla instalacji sieciowej

Karta sieciowa, dysk startowy z

obsługą sieci lub zainstalowane

oprogramowanie klienckie

(sieciowe)

Karta sieciowa, dysk startowy z

obsługą sieci lub zainstalowane

oprogramowanie klienckie

(sieciowe)

Parametry podane w tabeli określają minimalną i zalecaną konfigurację, natomiast niektóre z nich mogą wymagać modyfikacji lub

mają limit maksymalny. Ilość miejsca zajmowanego na dysku przez system może się różnić i zależy od zainstalowanych składników

systemu, dodatkowych pakietów Service Pack, jednakże zalecana ilość wolnego miejsca pozwoli na zainstalowanie Windows XP w

dowolnej konfiguracji oraz zapewnia dodatkowe miejsce na pliki w katalogu

Windows

, którego mogą wymagać instalowane w

przyszłości aplikacje. Windows XP posiada ograniczenia dotyczące maksymalnej ilości obsługiwanej pamięci RAM, która wynosi 4

gigabajty oraz maksymalnego rozmiaru partycji wynoszącego 2 terabajty.

Rozdział 1

♦ Instalacja systemu

10

Kompatybilność sprzętu

Jeśli sprzęt zainstalowany w komputerze spełnia minimalne wymagania, należy sprawdzić jego kompatybilność z Windows XP. Nie

każdy komponent spełniający wymagania jest obsługiwany przez system. W celu sprawdzenia zgodności sprzętowej należy

wykorzystać jedną z dostępnych metod.

Pierwsza metoda to połączenie ze stroną Listy zgodności sprzętowej (ang. Hardware Compatibility List):

http://www.microsoft.com/hcl, na której firma Microsoft umieszcza najbardziej aktualne informacje o przetestowanych urządzeniach.

Jeśli urządzenie znajduje się na tej liście, można mieć pewność, iż będzie działało poprawnie. Gdy nie znajduje się na liście HCL, nie

oznacza to, że nie zadziała. Może być wręcz przeciwnie, w przypadku gdy posiadamy sterowniki zapewniające obsługę urządzenia

przez Windows XP dostarczone przez sprzedawcę lub opublikowane przez producenta na stronie internetowej.

Kolejnym sposobem na sprawdzenie zgodności sprzętowej oraz programowej jest wygenerowanie raportu zgodności za pomocą

Upgrade Advisor. Aby to zrobić, należy włożyć płytę CD Windows XP oraz uruchomić plik winnt32.exe wykorzystując przełącznik

/checkupgradeonly jest to możliwe tylko, gdy posiadamy na komputerze zainstalowaną poprzednią wersję systemu ponieważ

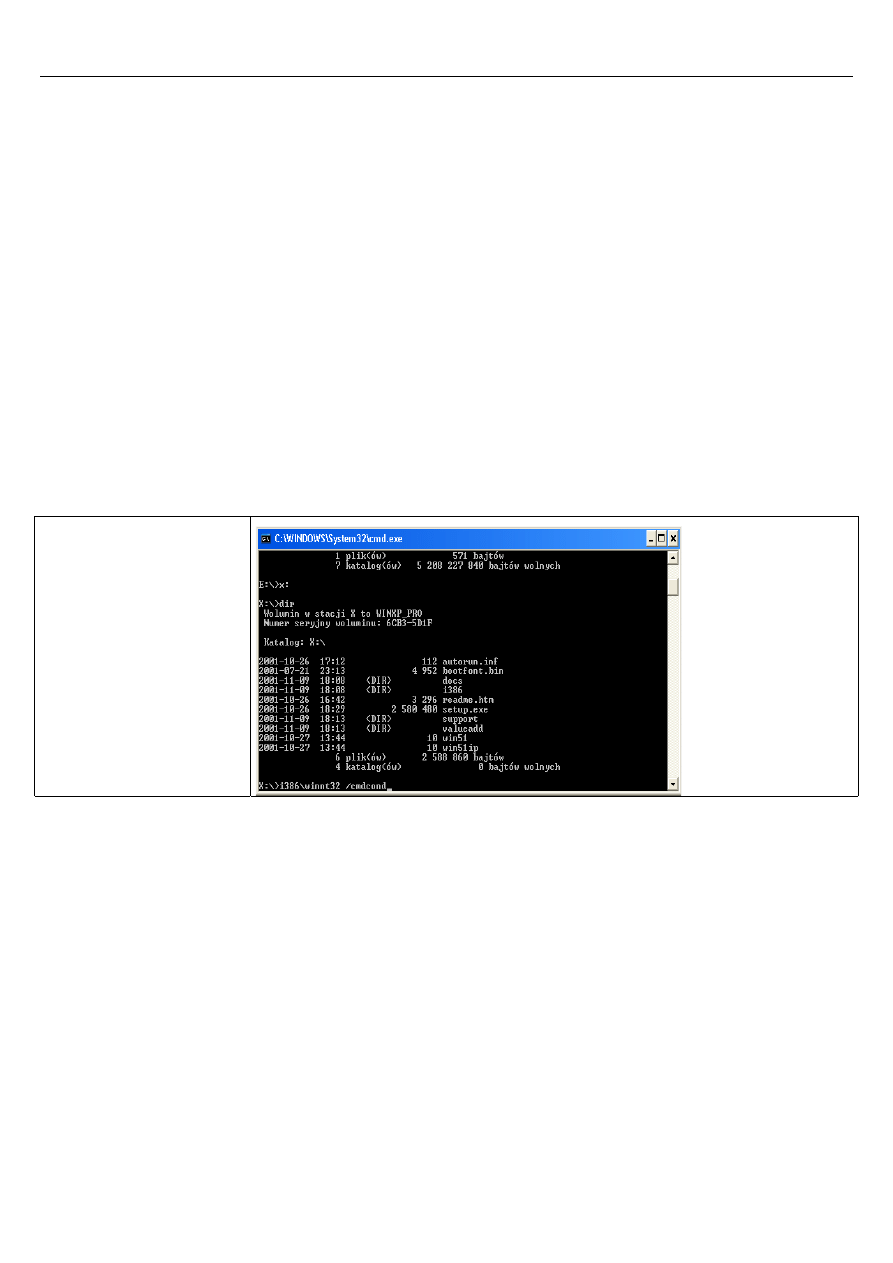

winnt32.exe, to aplikacja pracująca w środowisku 32-bitowym. Upgrade Advisor można uruchomić w następujący sposób:

x:\i386\winnt32 /checkupgradeonly

gdzie x oznacza literę napędu CD-ROM.

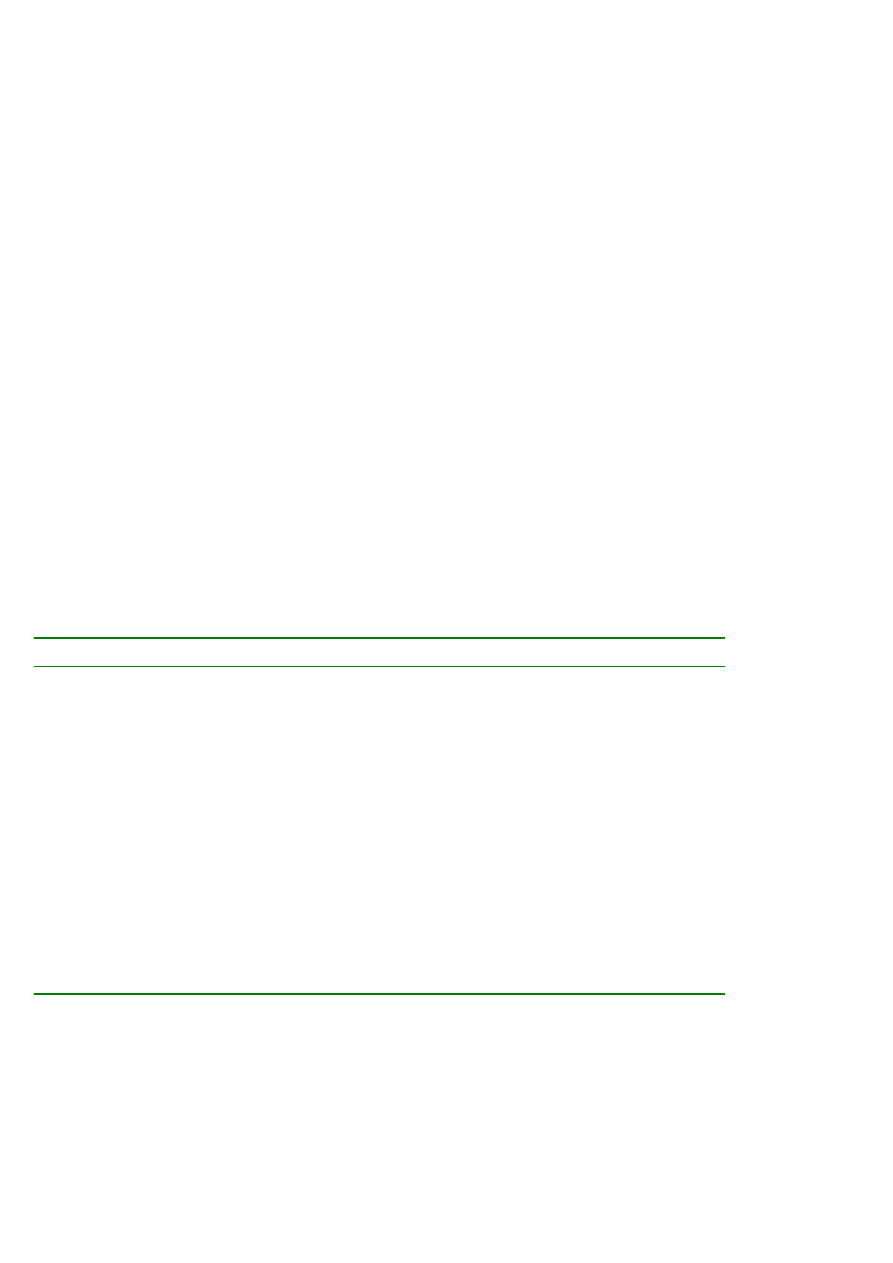

Alternatywnym sposobem dostępu do Listy zgodności sprzętowej oraz Upgrade Advisor jest wybranie przycisku Sprawdź

zgodność systemu z ekranu powitalnego System Microsoft Windows XP – Zapraszamy! Pojawiającego się po

uruchomieniu płyty CD Windows XP. Następnie można wybrać jedną z dwóch opcji: Sprawdź mój system automatycznie lub

Odwiedź witrynę sieci Web poświęconą zgodności.

Rysunek 1.1. Ekran

powitalny płyty CD

Windows XP

Partycjonowanie dysku i wybór systemu plików

Program instalacyjny Windows XP pozwala na tworzenie i usuwanie partycji podczas instalacji. Użytkownik musi zdecydować, w

jaki sposób chce podzielić swój dysk i wybrać odpowiednie opcje.

Należy pamiętać, że po utworzeniu pojedynczej partycji obejmującej cały dysk nie będzie możliwe przekonfigurowanie dysku (np.

podzielenie na dwie mniejsze partycje) bez użycia narzędzi firm trzecich. Dobrym sposobem jest utworzenie podczas instalacji

partycji dedykowanej dla systemu spełniającej minimalne wymagania dotyczące rozmiaru, następnie po instalacji za pomocą

narzędzi Windows XP utworzenie kolejnych partycji do przechowywania danych.

Windows XP obsługuje trzy systemy plików: FAT (ang. File Allocation Table), FAT32 oraz NTFS (ang. New Technology File

System). Po utworzeniu partycji należy ją sformatować w jednym z ww. systemów plików. Oto krótka charakterystyka:

NTFS

• Obsługuje długie nazwy plików (do 255 znaków).

11 ABC Systemu Windows XP

• Zabezpieczenia lokalne na poziomie plików — uprawnienia dostępu można nakładać na foldery oraz pojedyncze pliki.

Uprawnienia NTFS obowiązują podczas korzystania z zasobów przez sieć, jak również lokalnie.

• Kompresja plików — kompresja „w locie” zmniejszająca obszar zajmowany przez pliki na dysku, niewymagająca zewnętrznych

programów kompresujących.

• Przydziały dysku (ang. Disk Quota) — mechanizm zliczający ilość danych, jakie użytkownik zapisuje na dysku oraz

ograniczający dostępne miejsce zgodnie z ustawieniami.

• System szyfrowania plików (EFS) (ang. Encrypted File System).

System plików NTFS jest obsługiwany wyłącznie przez Windows XP, Windows 2000 oraz Windows NT. Systemy takie jak Windows

95, Windows 98, Windows ME nie mają wbudowanej obsługi NTFS

Istnieją programy, które umożliwiają odczyt i zapis partycji NTFS w systemach Windows 9x. Są to jednak dodatkowe aplikacje,

nieobecne w systemie. Windows NT obsługuje NTFS w wersji 4, podczas gdy Windows XP ma zaimplementowany NTFS w wersji

5. Aby Windows NT mógł odczytać NTFS 5, należy zainstalować Windows NT Service Pack 4 lub nowszy.

FAT i FAT32

• Obsługa długich nazw plików do 255 znaków.

• Brak zabezpieczeń lokalnych na poziomie pliku i folderu.

• Ograniczenie wielkości partycji FAT do 2 GB oraz FAT32 do 32 GB.

• Windows 95 OSR2 i nowsze systemy firmy Microsoft obsługują FAT32.

Użytkownik nie może bezpośrednio podczas instalacji podjąć decyzji o tym, czy jego partycja będzie sformatowana w systemie

plików FAT czy FAT32, ponieważ podczas instalacji Windows XP możliwe wybory to: FAT i NTFS. W przypadku, gdy zostanie

wybrany FAT i rozmiar partycji przekracza 2 GB, instalator automatycznie użyje FAT32.

Domena czy Grupa robocza?

To pytanie zostanie zadane użytkownikowi podczas instalacji obsługi sieci Windows XP Professional. Windows XP Home Edition nie

obsługuje domen.

Charakterystyka grupy roboczej

Grupa robocza jest to mała grupa komputerów pracujących w sieci, która nie zapewnia centralnej administracji zasobami. Każdy

komputer w grupie roboczej posiada własną przechowywaną lokalnie bazę kont SAM (ang. Security Account Manager) w związku z

tym użytkownik musi mieć konto na każdym komputerze, do którego chce się zalogować. Podczas pracy w grupie roboczej nie

obowiązuje zasada pojedynczego konta i pojedynczego logowania. Grupa robocza jest preferowana wyłącznie w małych sieciach

biurowych oraz domowych, ponieważ w miarę zwiększania ilości komputerów pracujących w sieci, staje się trudna do zarządzania.

Charakterystyka domeny

Domena, podobnie jak grupa robocza, jest logiczną grupą komputerów, lecz w przeciwieństwie do grupy roboczej w domenie

występuje pojedyncza baza kont przechowująca wszystkie domenowe konta użytkowników, grup oraz komputerów. Wspomniana

baza jest przechowywana na serwerach pełniących funkcję Kontrolerów domeny (ang. DC — Domain Controller) usługi Active

Directory. Domena jest bardzo skalowalna, począwszy od kilku do tysięcy komputerów. Podczas pracy w domenie użytkownik

potrzebuje wyłącznie jednego konta, aby logować się do dowolnych zasobów. To udogodnienie nazywamy pojedynczym logowaniem

(ang. Single logon process)

Podłączanie komputera do domeny

W domenie każdy komputer posiada własne niepowtarzalne konto komputera. W momencie przyłączania komputera do domeny

użytkownik wykonujący operację przyłączenia musi posiadać konto użytkownika w usłudze Active Directory domeny, do której

przyłączany jest komputer. W tej samej domenie musi istnieć konto komputera, którego nazwa jest identyczna z nazwą dodawanej

maszyny. Jeżeli podczas instalacji Windows XP konto komputera nie istnieje w domenie, użytkownik wykonujący instalację może je

założyć pod warunkiem, że posiada odpowiednie prawa.

Wszyscy użytkownicy posiadający konta w domenie mają możliwość założenia maksymalnie 10 kont komputerów w domenie bez

nakładania dodatkowych praw.

Rozdział 1

♦ Instalacja systemu

12

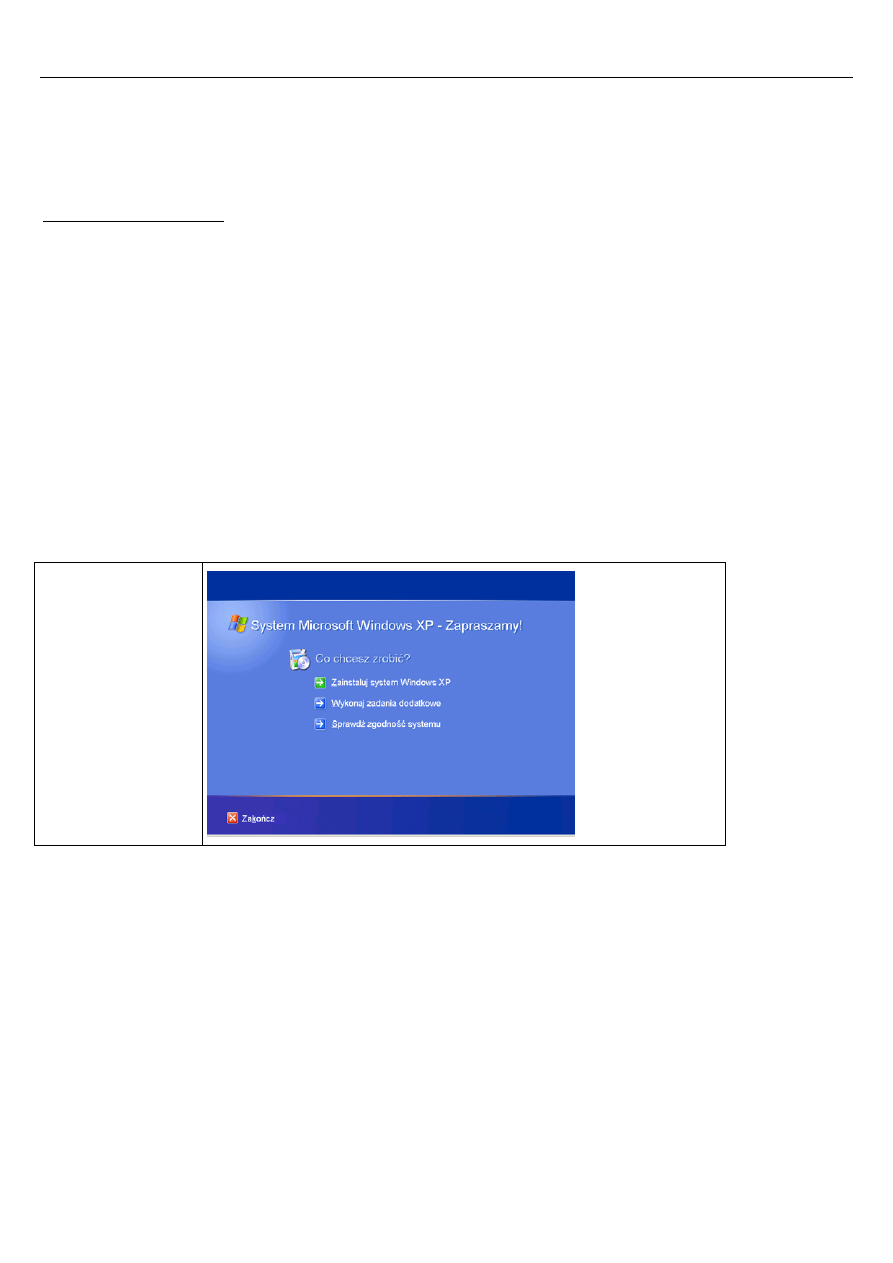

W przypadku, gdy użytkownik nie potrafi zdecydować o tymk czy będzie pracował w domenie czy też w grupie roboczejk należy

wybrać grupę roboczą, ponieważ istnieje możliwość przyłączenia komputera do domeny po instalacji Windows XP. Aby wykonać tę

operację, należy:

1. W

Panelu sterowania

wybrać aplet

System

, następnie na karcie

Nazwa

komputera

wybrać przycisk

Zmień…

2. W oknie

Zmiany

nazwy

komputera

w grupie

Członkostwo

należy wybrać opcję

Domena

i wpisać nazwę domeny, do

której ma należeć komputer.

Rysunek 1.1. Okno Zmiany

nazwy komputera

3. Po zatwierdzeniu operacji użytkownik zostanie zapytany o konto domenowe użytkownika i hasło.

4. Jeśli w trakcie trwania instalacji komputer został przyłączony do domeny można go po instalacji przenieść do grupy

roboczej, wybierając w oknie

Zmiany

nazwy

komputera

opcję

Grupa

robocza

.

Instalacja Windows XP

Poniższa procedura opisuje „czystą” instalację Windows XP oznaczającą:

• instalację na komputerze nieposiadającym systemu operacyjnego

lub

• całkowite usunięcie aktualnie zainstalowanego systemu i zastąpienie go przez Windows XP.

Instalacja z płyty CD

Etap pierwszy — uruchomienie instalacji i tryb tekstowy

1. Aby rozpocząć instalację, uruchom komputer z płyty CD Windows XP. By to było możliwe, BIOS komputera musi

obsługiwać funkcję rozruchu z napędu CD-ROM.

Jeżeli BIOS komputera nie obsługuje rozruchu z napędu CD-ROM, użytkownik ma kilka możliwości:

•

sprawdzenie, czy istnieje oprogramowanie uaktualniające BIOS do wersji z obsługą rozruchu z CD-ROM;

13 ABC Systemu Windows XP

• wykorzystanie aplikacji do tworzenia dysków startowych z obsługą CD-ROM. Aplikacja ta jest udostępniana na

stronie internetowej http://www.microsoft.com/download i wymaga 6 sformatowanych dyskietek.

• Można również w systemie Windows 98/ME stworzyć dysk startowy, który obsługuje większość napędów CD-

ROM

2. Po uruchomieniu programu instalacyjnego z dysku CD-ROM użytkownik dokonuje kilkakrotnie wyboru opcji instalacji w

trybie tekstowym tego programu. Na ekranie

Zapraszamy

do

programu

instalacyjnego

naciśnij klawisz

ENTER

rozpoczynający instalację systemu. Następny ekran zawiera Umowę licencyjną Windows XP, po jej przeczytaniu wybierz

przycisk

F8

w celu zaakceptowania umowy. Ostatnie pytanie trybu tekstowego dotyczy partycji, na której system ma być

zainstalowany. W celu wybrania istniejącej partycji należy ją wskazać i zatwierdzić klawiszem

ENTER

następnie wybrać

system plików. Jeżeli komputer posiada niesformatowany dysk, wybierz klawisz

C

w celu utworzenia nowej partycji, która

musi zostać sformatowana w jednym z obsługiwanych systemów plików. Po wykonaniu ww. operacji komputer zostanie

zrestartowany, następne uruchomienie wywoła kreatora trybu graficznego.

Etap drugi — kreator trybu graficznego

W dalszej części instalacji użytkownik będzie odpowiadał na pytania kreatora trybu graficznego, który zbierze informacje na temat

pożądanych ustawień Windows XP. Etap drugi obejmuje następujące strony:

•

Opcje

regionalne

i

językowe

— jeśli istnieje taka potrzeba, należy zmienić ustawienia językowe oraz układ

klawiatury.

•

Personalizuj

swoje

oprogramowanie

— należy wpisać Nazwisko i Organizację. Pole

Nazwisko

jest wymagane.

•

Klucz

produktu

— ekran pozwalający podać Klucz produktu.

•

Nazwa

komputera

i

hasło

administratora

— ekran zawierający pola:

Nazwa

,

Hasło

administratora

,

Potwierdzenie

hasła

. W polu

Nazwa

należy wpisać nazwę, pod którą komputer będzie widziany w sieci.

Aby chronić swoje dane, nie wolno zostawiać pustego pola Hasło administratora. Puste pole oznacza możliwość dostępu do

komputera niepowołanych osób lokalnie oraz przez sieć.

•

Ustawienia

daty

i

godziny

— wybierz odpowiednią Strefę czasową oraz Datę i godzinę

•

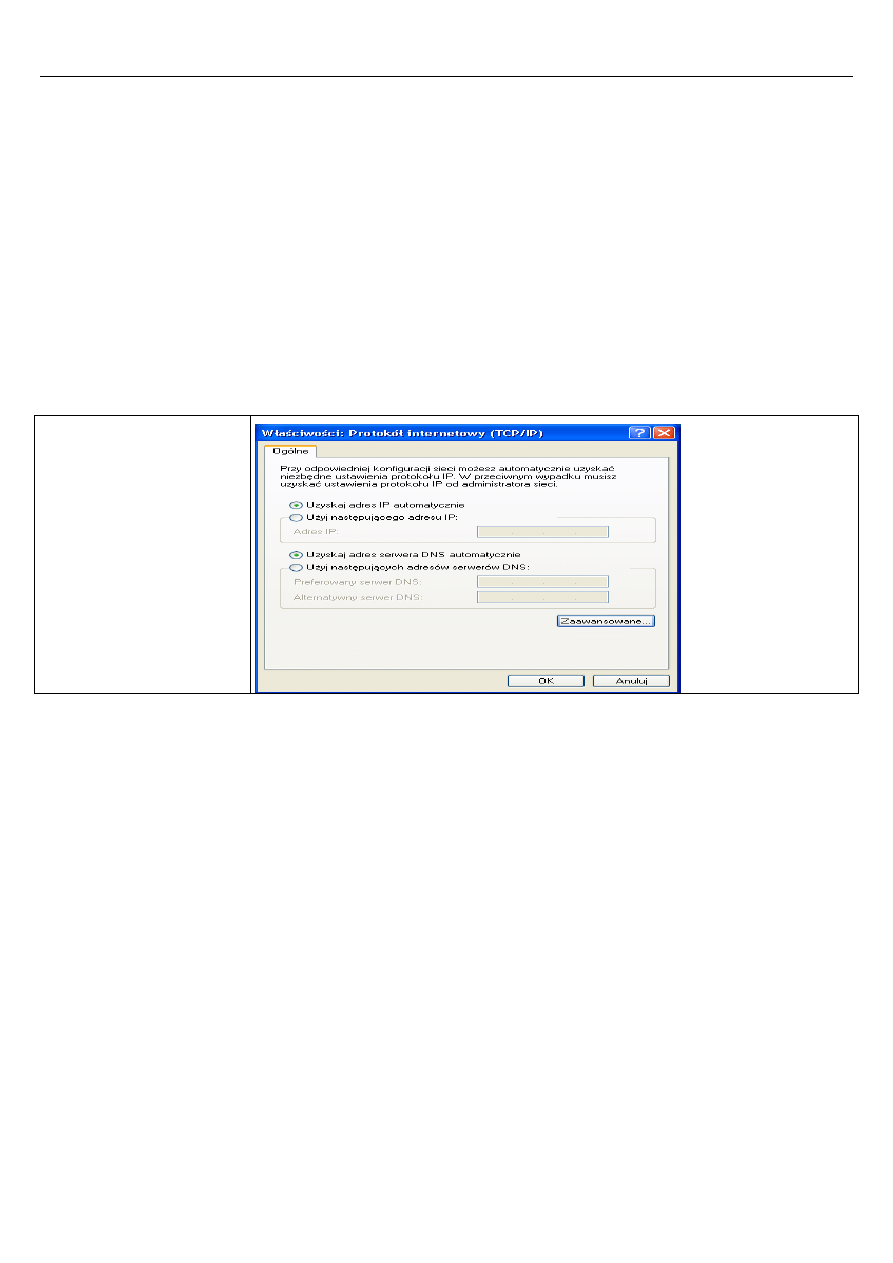

Ustawienia

sieciowe

— możliwość wyboru

Ustawień

standardowych

lub

Ustawień

niestandardowych

. Pierwsze

z nich instalują usługi: Klient sieci Microsoft Networks, Udostępnianie plików i drukarek, Harmonogram pakietów QoS oraz

protokół TCP/IP. W przypadku wybrania

Ustawień

niestandardowych

możesz decydować, które usługi i protokoły

zostaną zainstalowane.

•

Grupa

robocza

lub

domena

komputera

— ustawienia przynależności komputera. Opcja dostępna tylko w Windows XP

Professional. Jeżeli zostanie wybrana domena, należy podać nazwę konta użytkownika i hasło, po restarcie pojawi się

Kreator

identyfikacji

sieciowej

, w którym użytkownik może założyć lokalne konto użytkownika (lokalne konto jest

tworzone w lokalnej bazie SAM) następnie pojawia się ekran logowania.

Instalacja sieciowa

Jeżeli przeprowadzana jest instalacja wykorzystująca serwer dystrybucyjny, komputer, na którym instalowany jest Windows XP, musi

mieć aktywne połączenie sieciowe z serwerem dystrybuującym pliki źródłowe. Gdy połączenie z serwerem zostanie nawiązane,

instalacja przebiega identycznie jak instalacja z płyty kompaktowej. Aby uzyskać połączenie z serwerem, należy wykonać

następujące czynności:

1. Przygotowanie komputera klienckiego — komputer ten musi posiadać partycję spełniającą minimalne wymagania

instalacyjne opisane w tabeli 1.1 i sformatowaną przy użyciu systemu plików FAT lub FAT32. Nie można wykorzystywać

NTFS, ponieważ dysk startowy z obsługą sieci systemów Windows 98 lub MS DOS nie obsługuje NTFS.

2. Zestawienie połączenia sieciowego z serwerem — jeżeli komputer kliencki posiada zainstalowany system operacyjny,

należy sprawdzić, czy system ten ma włączoną obsługę sieci, w przeciwnym przypadku należy ją skonfigurować. Jeśli

komputer nie posiada systemu operacyjnego, należy uruchomić komputer z dyskietki rozruchowej z obsługą sieci.

System

Windows

XP

oraz

Windows

2000

nie posiadają stosownego narzędzia do tworzenia dysku startowego z obsługą sieci.

Narzędzie takie jest dostępne w systemie

Windows

NT

i można je wykorzystać do utworzenia dysku. Podczas tworzenia

takiego dysku w

Windows

NT

należy wskazać typ karty sieciowej, w jaką jest wyposażony komputer, może się okazać, że

kreator dysku startowego z obsługą sieci nie obsługuje określonej karty sieciowej. W takiej sytuacji należy sprawdzić, czy

Rozdział 1

♦ Instalacja systemu

14

producent karty sieciowej dostarczył oprogramowanie umożliwiające tworzenie dysku startowego z obsługą sieci dla

posiadanej karty. Wielu producentów udostępnia takie oprogramowanie.

3. Podłączenie do serwera dystrybucyjnego — pliki instalacyjne Windows XP (katalog i386 z płyty CD) muszą być

umieszczone na serwerze w udostępnionym folderze.

4. Uruchomienie instalacji — jeżeli komputer posiada aktualnie zainstalowany Windows 98, Windows ME, Windows NT lub

Windows 2000, należy uruchomić z udostępnionego folderu plik Winnt32.exe. Jeżeli komputer został uruchomiony z

wykorzystaniem dysku startowego MS-DOS lub Windows 98 z obsługą sieci, należy skorzystać z polecenia

net use x:

, następnie z dysku sieciowego

x:

uruchomić Winnt.exe.

5. Dalsza część instalacji jest taka sama jak instalacja Windows XP z płyty CD.

Uaktualnienie do Windows XP

Większość wcześniejszych systemów operacyjnych firmy Microsoft można uaktualnić do Windows XP. Po wykonaniu uaktualnienia

(ang. Upgrade) zostaną zachowane ustawienia systemu, aplikacji oraz dane użytkownika. Poprawne uaktualnienie wymaga

odpowiedniego przygotowania i wiedzy na temat posiadanego komputera oraz aplikacji zainstalowanych w systemie. Pierwszym

krokiem, podobnie jak podczas instalacji, jest planowanie, które należy wykonać zgodnie z informacjami podanymi wcześniej w tym

rozdziale.

Możliwe scenariusze uaktualnienia

Wśród scenariuszy uaktualnienia można rozróżnić scenariusze uaktualnienia bezpośredniego prezentowane w tabeli 1.2 oraz

uaktualnienie pośrednie. Uaktualnienie pośrednie to proces dwuetapowy obejmujący uaktualnienie z systemu poprzedniego, dla

którego nie przewidziano bezpośredniego uaktualnienia, do takiego, który może być uaktualniony bezpośrednio, następnie

wykonywane jest uaktualnienie do Windows XP

Tabela 1.2. Dostępne scenariusze uaktualnienia bezpośredniego

Windows XP

Poprzednie systemy

Home Edition

Professional

Windows 3.1

Nie

Nie

Wszystkie nie-Windows XP wersje

ewaluacyjne (ang. Evaluation)

Nie

Nie

Dowolne wersje serwerowe

Nie

Nie

Windows 95

Nie

Nie

Windows 98/SE

Tak

Tak

Windows Me

Tak

Tak

NT 3.51

Nie

Nie

NT 4.0 SP5

Nie

Tak

Windows 2000 Pro

Nie

Tak

Windows XP Home

Tak

Tak

Windows XP Pro

Nie

Tak

Przed wykonaniem uaktualnienia Windows NT należy zainstalować Service Pack 5 lub nowszy.

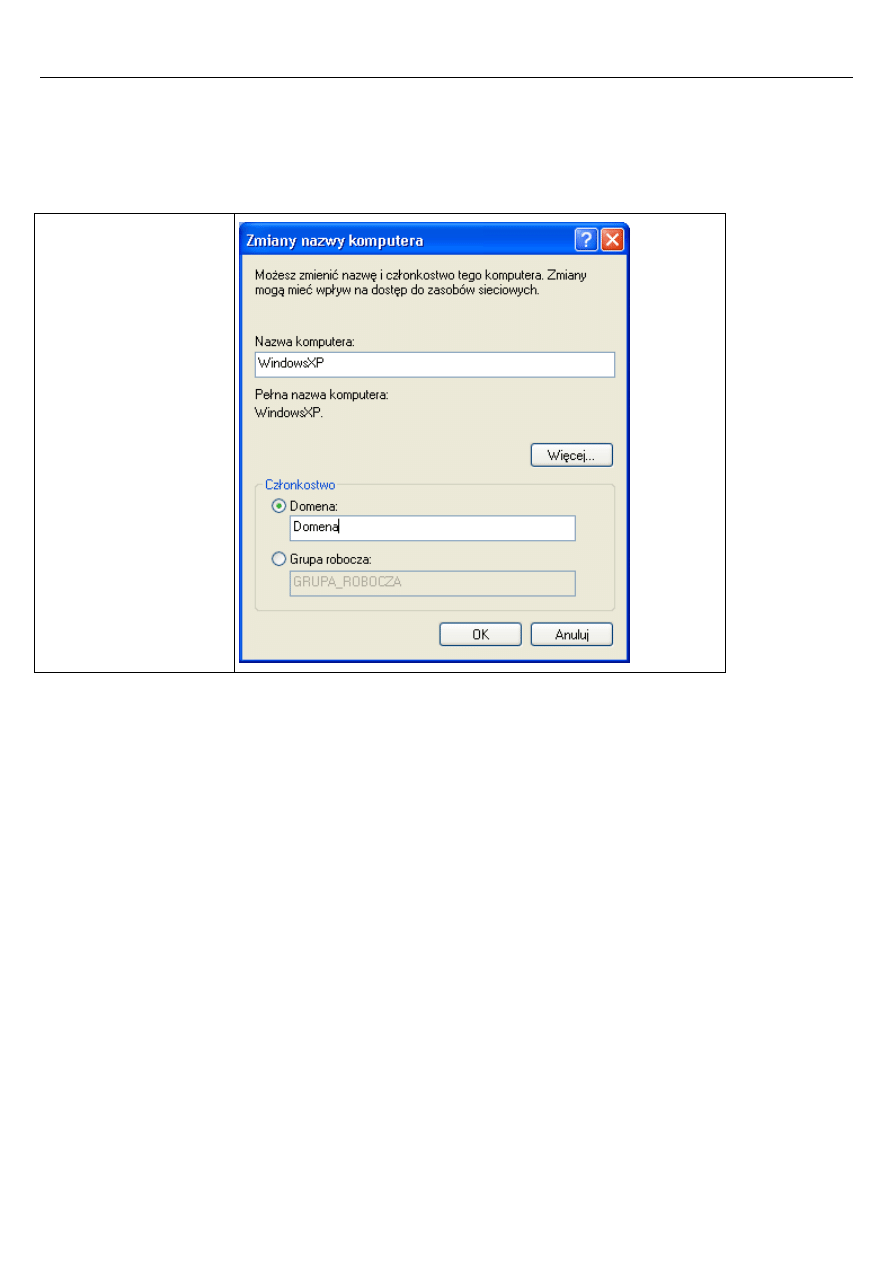

Uruchomienie procesu uaktualnienia możliwe jest na dwa sposoby:

• Za pomocą polecenia winnt32.exe znajdującego się w folderze I386 na płycie CD Windows XP.

• Wybranie

Zainstaluj

system

Windows

XP

z ekranu powitalnego prezentowanego na rysunku 1.1.

W obu przypadkach zostanie uruchomiony Instalator systemu Windows, gdzie użytkownik może wybrać Typ instalacji:

15 ABC Systemu Windows XP

•

Uaktualnij (zalecane)

oznacza uaktualnienie bieżącej wersji systemu Windows z zachowaniem zainstalowanych

aplikacji oraz danych.

•

Nowa instalacja (zaawansowane)

oznacza zamianę istniejącej wersji Windows lub instalację Windows XP na osobnej

partycji, aby otrzymać konfigurację dwusystemową, która jest opisana dalej w tym rozdziale.

Rysunek 1. 1.

Instalator systemu

Windows

Przygotowanie systemu do uaktualnienia

Uaktualnienie wymaga szczególnie dokładnego przygotowania systemu. W związku z tym, oprócz czynności wykonywanych

podczas standardowego planowania instalacji, należy wykonać szereg czynności dodatkowych, które obejmują:

• Sprawdzenie kompatybilności sprzętowej i programowej.

• Instalację aktualizacji – instalacja najnowszych wersji sterowników oraz aktualizacja oprogramowania do wersji, które

są kompatybilne z Windows XP. Jeżeli komputer ma włączoną w BIOS (ang. Basic Input Output System) ochronę

antywirusową, należy ją wyłączyć.

• Kopia zapasowa – należy wykonać kopię zapasową wszystkich danych.

• Kontrola antywirusowa – kontrola dysków twardych komputera oraz usunięcie ewentualnych wirusów.

• Dekompresja dysków – jeżeli została wykonana kompresja inna niż NTFS, należy dysk (dyski) zdekompresować.

• Odinstalowanie oprogramowania niekompatybilnego – jeżeli jakakolwiek zainstalowana aplikacja jest niekompatybilna

z Windows XP, należy ją odinstalować przed uaktualnieniem. Odinstalowanie dotyczy: dodatkowych protokołów nie

obsługiwanych przez Windows XP, oprogramowania antywirusowego i menedżerów przydziałów dysku oraz

programów zarządzających energią.

Uaktualnienie z systemu Windows 98/ME

Aby uaktualnić Windows 98 do Windows XP, wykonaj następujące czynności:

1. Włóż płytę CD Windows XP.

2. Na ekranie powitalnym wybierz

Zainstaluj

system

Windows

XP.

3. Wybierz Typ instalacji, kliknij

Dalej.

Kolejne czynności są uzależnione od konfiguracji systemu bieżącego. Niektóre z nich mogą nie mieć zastosowania we

wszystkich uaktualnieniach.

4. Na tym etapie uaktualnienia instalator zbiera informacje o komputerze, takie jak akceptacja Umowy licencyjnej, Klucz

produktu.

Rozdział 1

♦ Instalacja systemu

16

5. Aktualizacja dynamiczna korzystająca z witryny Windows Update do pobrania najnowszych wersji plików instalacyjnych i

poprawek systemu Windows XP niezawartych na płycie CD wmaga połączenia z siecią internet. W przypadku braku

połączenia z internetem można z tego procesu zrezygnować.

6. Jeśli w systemie bieżącym zainstalowane są aplikacje, do których producent dostarcza pakiety uaktualnień (ang. Update

pack),instalator poprosi o wskazanie lokalizacji plików migracyjnych dynamicznych bibliotek (ang. Migration dynamic-link

libraries). Pakiety uaktualnień powinny być dostarczane przez producenta aplikacji.

7. Restart komputera, po którym instalator zostaje uruchomiony w trybie tekstowym.

8. Możliwość włączenia procesu naprawy istniejącej instalacji systemu Windows XP.

9. Wybierz partycję, na której ma być zainstalowany system oraz ewentualnie sformatuj ją.

Windows XP posiada wbudowane narzędzie

deinstalacyjne

, które jest dostępne pod warunkiem, że uaktualnienie jest

wykonywane na partycji FAT lub FAT32. Jeśli uaktualniany system jest zainstalowany na takiej partycji, nie jest dostępna

opcja konwersji systemu plików do NTFS. Jednakże po zakończeniu uaktualnienia istnieje możliwość konwersji partycji do

NTFS bez utraty danych.

10. Restart, po którym następuje uruchomienie instalatora w trybie graficznym (ang. GUI Graphic User Interface)

11. Modyfikacja Ustawień regionalnych.

12. Podaj Nazwę, Organizację, Hasło administratora, Nazwę komputera.

13. Przyłączenie do domeny — komputery z Windows 98/ME nie posiadają swoich kont komputerów w domenie. Konto takie

musi być utworzone przed lub w trakcie instalacji.

14. Zakończenie uaktualnienia.

Aby odinstalować Windows XP i powrócić do poprzedniego systemu, należy otworzyć Panel sterowania uruchomić aplet Dodaj

lub usuń programy i wybrać opcję deinstalacji.

Uaktualnienie komputerów z systemem Windows 2000 lub Windows

NT Workstation 4.0 SP 5

Ponieważ systemy Windows NT 4.0 SP 5, Windows 2000 oraz Windows XP posiadają identyczną strukturę rejestru i jądra systemu,

niemalże identyczną obsługę urządzeń oraz systemów plików, prawie wszystkie aplikacje działające na Windows NT 4.0 oraz

Windows 2000 będą mogły działać w Windows XP. Charakterystyka ta sprawia, iż proces uaktualnienia jest prostszy niż podczas

uaktualnienia z Windows 98/ME. Ze względu na podobieństwo obu uaktualnień postanowiliśmy nie opisywać poszczególnych

czynności uaktualniających.

Instalacja Windows XP w konfiguracji dwusystemowej

Konfiguracja dwusystemowa pozwala użytkownikowi na wybór podczas rozruchu komputera, z jakiego systemu operacyjnego chce

korzystać. Stosując taką konfigurację można uruchamiać aplikacje, które nie działają w systemie Windows XP, pracując na innym

systemie oraz używać Windows XP do wykonywania pozostałej pracy.

Tworząc środowisko dwusystemowe należy pamiętać, iż niektóre starsze systemy firmy Microsoft takie jak MS-DOS nie rozpoznają

partycji FAT32 oraz NTFS.

Partycja aktywna, czyli ta, z której startuje system operacyjny komputera, musi być sformatowana w systemie plików obsługiwanym

przez oba systemy operacyjne, które mają być uruchamiane.

Przykład 1.

Jeżeli ma być zainstalowany na komputerze Windows XP oraz MS DOS, partycja aktywna musi być sformatowana systemem plików

FAT, ponieważ tylko partycje FAT są rozpoznawane przez MS DOS

Przykład 2.

17 ABC Systemu Windows XP

Aby zainstalować Windows XP i Windows 98 na jednym komputerze, partycja aktywna musi być sformatowana w systemie plików

FAT lub FAT32, ponieważ oba systemy operacyjne obsługują zarówno partycje FAT, jak i FAT32.

W pierwszej kolejności należy zainstalować system operacyjny inny niż Windows XP, następnie Windows XP na dowolnej partycji

nie koniecznie aktywnej, ponieważ instalator Windows XP przekopiuje pliki niezbędne do rozruchu systemu na partycję aktywną

nazywaną partycją systemową. Pozostałe pliki systemu operacyjnego zostaną skopiowane na partycję rozruchową, czyli tą, która

została wskazana przy instalacji.

Kreator transferu plików i ustawień

Jest to narzędzie, które umożliwia przeniesienie plików, folderów oraz ustawień użytkownika na nowy komputer. Kreator transferu

plików i ustawień jest szczególnie przydatny w sytuacji, gdy została wybrana czysta instalacja systemu Windows XP, lecz

użytkownikowi zależy na przeniesieniu swoich ustawień i plików z poprzedniego systemu. Migrowane ustawienia można podzielić

na cztery grupy:

• Wygląd — zawiera elementy takie jak tło pulpitu, schematy kolorów uwzględniając ustawienia zaawansowane, dźwięki oraz

ustawienia paska zadań.

• Ustawienia akcji — zawiera częstotliwość powtarzania klawiszy, ustawienia przeglądania folderów (czy folder otwiera się w

tym samym oknie czy też nowym), klikanie elementów (czy pojedyncze kliknięcie otwiera element czy dwukrotne).

• Internet — ustawienia przeglądarki oraz sposobu komunikacji z siecią internet. Zawiera takie elementy jak adres

internetowy (ang. Universal Resource Locator — URL) strony głównej (ang. Home page), Ulubione, pliki Cookies,

Zabezpieczenia, Połączenia dial-up oraz ustawienia serwerów Proxy.

• Poczta — ta grupa zawiera informacje konfiguracyjne programu pocztowego potrzebne do połączenia z serwerem poczty,

plik z podpisami, widoki, reguły, pocztę lokalna oraz kontakty. Obsługiwane klienty pocztowe to MS Outlook oraz MS

Outlook Express.

Migrowanie ustawień do nowego komputera

Ponieważ tylko Windows XP jest wyposażony w Kreator transferu plików i ustawień, aby przenieść ustawienia z dowolnego

starszego systemu użytkownik musi posiadać dostęp do komputera z Windows XP w celu utworzenia Dysku kreatora lub płytę CD

Windows XP, na której znajduje się Kreator transferu plików i ustawień. Aby uruchomić ten kreator w systemie Windows XP:

1. Wybierz menu

Start

.

2. Następnie

Wszystkie

programy

.

3. Dalej wybierz

Akcesoria

i grupę

Narzędzia

systemowe

, w której znajduje się

Kreator transferu plików i

ustawień

.

4. Z poziomu płyty CD należy wybrać na ekranie powitalnym

Wykonaj zadania dodatkowe

,

następnie kliknąć na

Transferuj

pliki

i

ustawienia

.

Uruchamianie kreatora na nowym komputerze (tworzenie dysku kreatora):

1. Z menu

Start

uruchom

Kreator

transferu

plików

i

ustawień

zgodnie ze wcześniejszym opisem.

2. W oknie

Kreator

transferu

plików

i

ustawień

–

Zapraszamy!

kliknij

Dalej.

3. Na ekranie

Który

komputer

wybierz

Nowy

komputer

i kliknij

Dalej

4. Na pytanie

Czy masz dysk CD systemu Windows XP?

w przypadku, gdy dysk CD jest dostępny, wybierz

Użyję

kreatora z dysku CD Windows XP

. W przeciwnym razie wybierz

Chcę utworzyć dysk

kreatora w

następującej stacji dysków

lub jeśli posiadasz taki dysk, wybierz

Mam już dysk kreatora

. Kliknij

Dalej

5. Jeśli wybrałeś tworzenie dysku kreatora, zostaniesz poproszony o włożenie sformatowanej dyskietki do stacji. Następnie

kreator przekopiuje niezbędne pliki na dyskietkę i wyświetli następujący ekran:

Rozdział 1

♦ Instalacja systemu

18

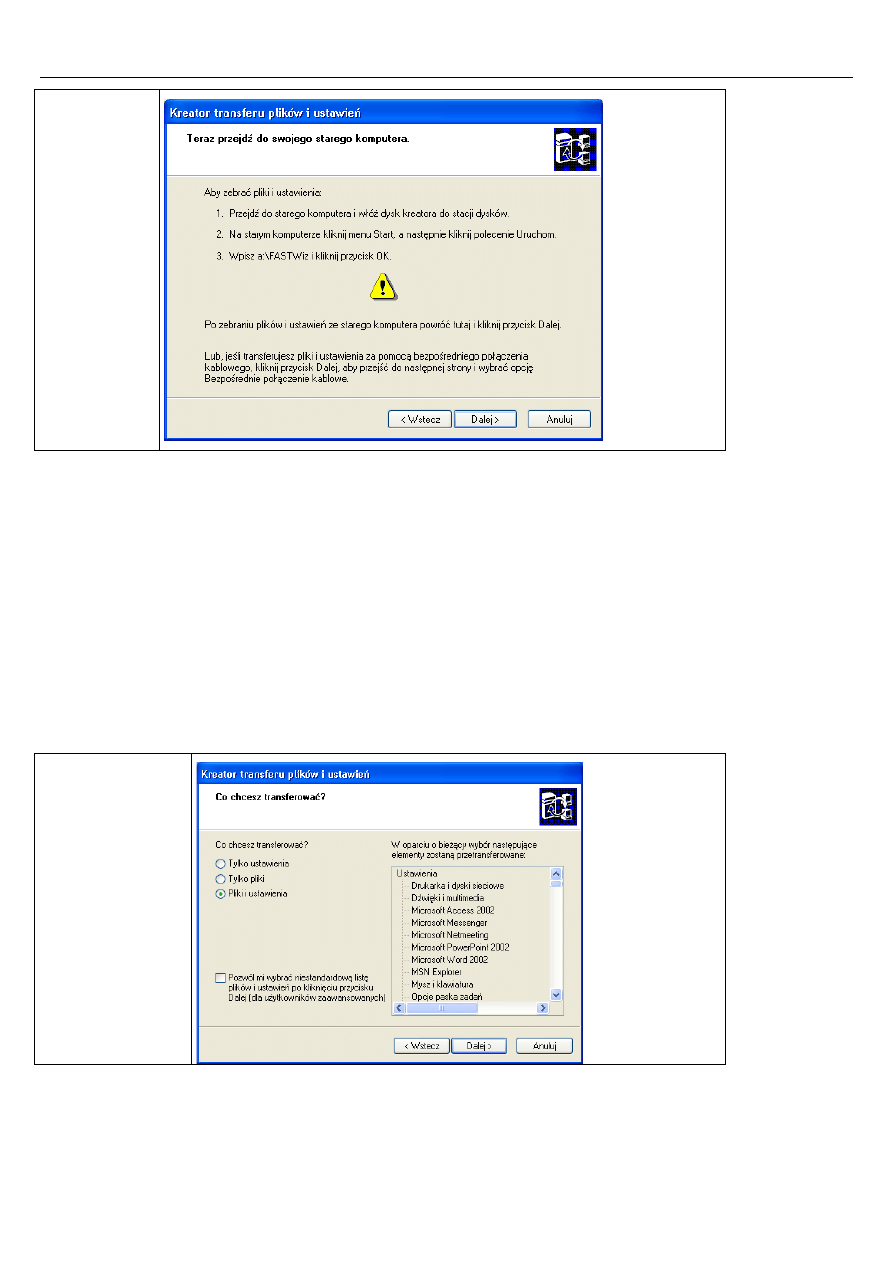

Rysunek 1.1.

Instrukcja

uruchomienia

kreatora na

starym

komputerze

Uruchamianie kreatora na starym komputerze (zbieranie informacji)

1. Zgodnie z komunikatem pokazanym na rysunku 1.4 uruchom kreator na starym komputerze.

2. W oknie

Kreator transferu plików i ustawień – Zapraszamy!

kliknij

Dalej.

3. Na ekranie

Który komputer

wybierz

Stary komputer

i kliknij

Dalej.

4. Na ekranie

Wybierz metodę transferu

— wybierz miejsce, do którego chcesz zapisać przenoszone dane, kliknij

Dalej.

5. Gdy pojawi się strona

Co chcesz transferować

, wybierz opcje zgodnie z tym, co chcesz zrobić. Możesz zaznaczyć pole

wyboru

Pozwól mi wybrać niestandardową listę plików i ustawień

po kliknięciu przycisku Dalej

(dla użytkowników zaawansowanych)

, co spowoduje pokazanie dodatkowej strony kreatora i pozwoli Ci na dodanie

lub usunięcie niektórych elementów do transferu.

Rysunek 1.1. Ekran

wyboru ustawień

transferu

6. Jeżeli w punkcie 4. wybrałeś

Stacja

dysków

lub innych nośników wymiennych

, zostaniesz poproszony o włożenie

dyskietki lub dyskietek w zależności od objętości Twoich danych.

19 ABC Systemu Windows XP

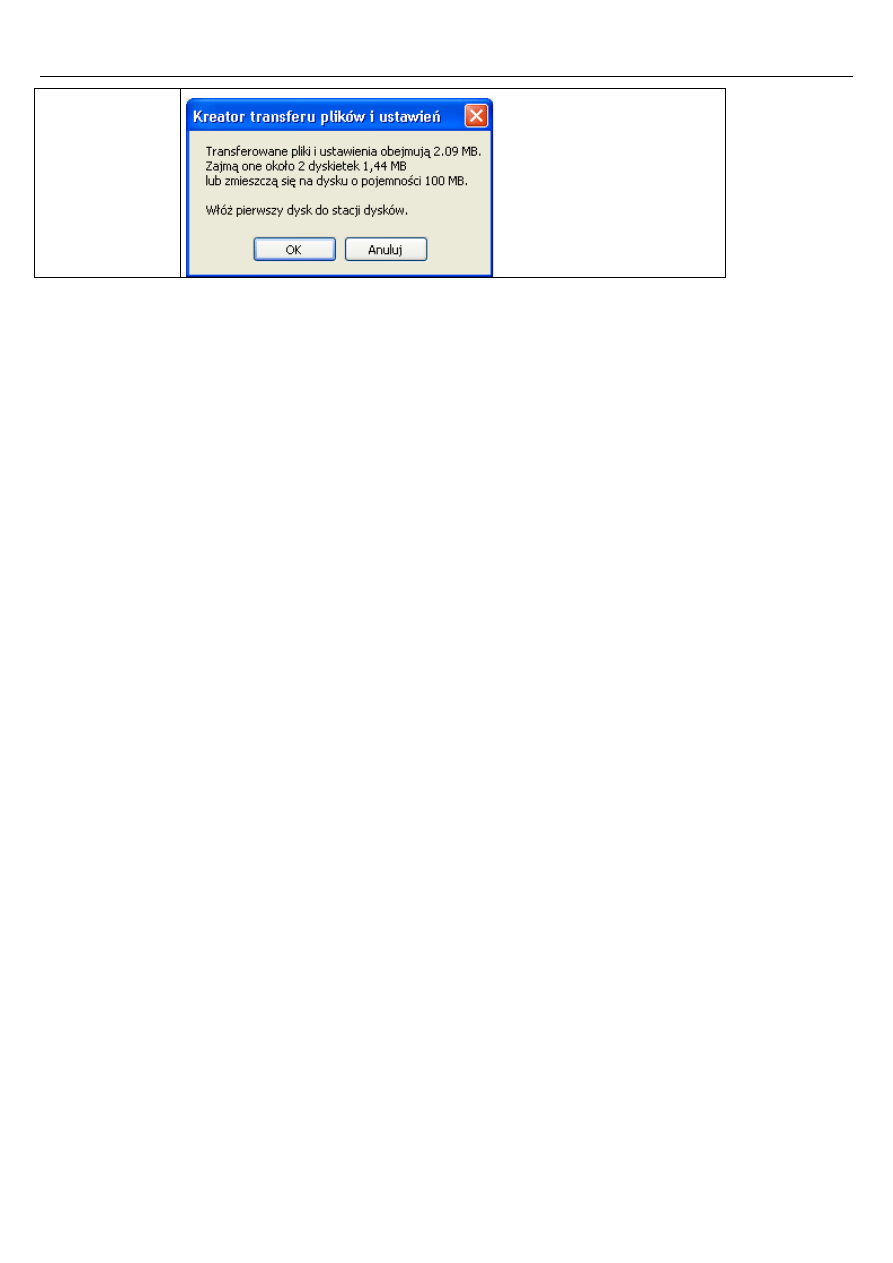

Rysunek 1.2.

Komunikat

monitujący o

włożenie dyskietki

7. Na ekranie

Kończenie fazy zbierania

kliknij

Zakończ.

Ponowne uruchomienie kreatora na nowym komputerze (Import danych)

1. Zgodnie z komunikatem pokazanym na rysunku 1.4 uruchom kreator na nowym komputerze.

2. W oknie

Kreator transferu plików i ustawień – Zapraszamy!

kliknij

Dalej.

3. Na ekranie

Który komputer

wybierz

Nowy komputer

i kliknij

Dalej.

4. Na pytanie

Czy masz dysk CD systemu Windows XP?

wybierz

Nie potrzebuję dysku kreatora. Pliki i

ustawienia zostały już zebrane z mojego starego komputera.

Kliknij

Dalej.

5. Na stronie

Gdzie

są

pliki

i

ustawienia?

wybierz lokalizację, do której zostały zapisane migrowane ustawienia i dane,

kliknij

Dalej.

6. Wybierz

Zakończ.

Aktywacja produktu Windows

Aktywacja produktu Windows (ang. Windows Produkt Activation — WPA) to nowy mechanizm zapobiegający nielegalnemu

korzystaniu z produktów firmy Microsoft, który będzie stosowany we wszystkich przyszłych produktach.

Aktywacja Windows XP

Podczas pierwszego logowania do systemu Windows XP, które zwykle odbywa się zaraz po instalacji pojawia się okno dialogowe

Aktywacja

systemu

Windows

, gdzie użytkownik może wybrać jedną z dwóch metod aktywacji: przez internet lub telefonicznie.

Aktywacja systemu nie musi odbywać się zaraz po instalacji systemu, firma Microsoft zaleca dopełnienia obowiązku aktywacji po

pełnym zakończeniu konfiguracji ustawień komputera. W przypadku, gdy użytkownik nie aktywuje produktu zaraz po instalacji,

będzie przez 30 dni, co pewien czas, monitowany o dokonanie Aktywacji Windows XP. Jeżeli nie zostanie ona wykonana w tym

okresie, zostaną zablokowane wszystkie funkcje systemu z wyjątkiem narzędzia do aktywacji. Aktywacja produktu nie wymaga

wpisywania żadnych informacji personalnych z wyjątkiem kraju, z którego pochodzi użytkownik, a program aktywacyjny tworzy na

podstawie zainstalowanych urządzeń identyfikator komputera i wysyła go do usługi WPA.

Nie należy mylić Aktywacji Windows XP z rejestracją, w trybie online. Rejestracja online jest nieobowiązkowa, w przypadku

zdecydowania się na rejestrację w trybie online użytkownik jest zobowiązany do wpisania informacji osobistych. Zapewnia ona

użytkownikowi pomoc techniczną, informacje o aktualizacjach produktu i inne korzyści.

Rozdział 2.

Praca z systemem

Uruchamianie i wyłączanie komputera

Po udanym zainstalowaniu system Windows XP zostanie on automatycznie uruchomiony po włączeniu komputera. Wyjątkiem od tej

reguły jest sytuacja, gdy na komputerze zainstalowanych jest kilka systemów operacyjnych — w takim przypadku podczas

uruchamiania komputera użytkownik musi wybrać, który system zostanie uruchomiony.

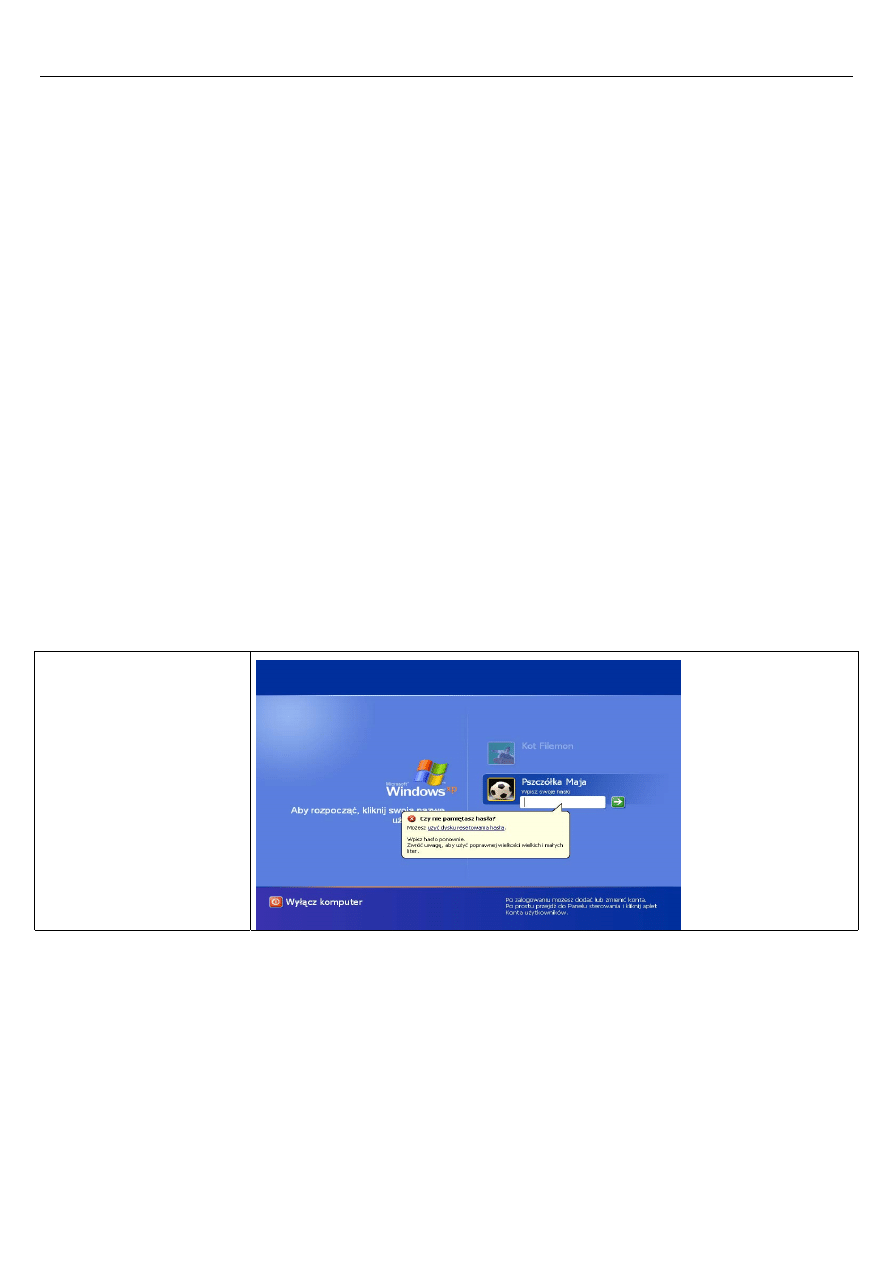

Po uruchomieniu komputera, jeżeli tylko utworzyliśmy więcej niż jedno konto użytkownika komputera lub jeżeli jakiekolwiek konto

chronimy hasłem, zobaczymy jeden z nowych elementów systemu operacyjnego Windows XP — spersonalizowany ekran powitalny.

Ekran zawiera listę wszystkich kont użytkowników. Aby zalogować się do systemu, wystarczy wybrać i kliknąć ikonę

reprezentującą nasze konto systemowe.

Na personalizowanym ekranie powitalnym nie jest wyświetlane obecne w każdym systemie Windows XP konto Administrator.

Najprostszą metodą zalogowania się do systemu na to konto jest przełączenie ekranu powitalnego do wersji znanej z systemu

Windows 2000. W tym celu należy, po wyświetleniu spersonalizowanego ekranu powitalnego, nacisnąć dwukrotnie kombinację

klawiszy Ctr+Alt+Del. Teraz możemy wpisać nazwę użytkownika (Administrator) i jego hasło. Aby przywrócić poprzedni widok,

wystarczy nacisnąć klawisz Esc.

Specjalne tryby uruchamiania systemu

Jeżeli system się nie uruchamia, należy — poprzez naciśnięcie klawisza

F8

podczas początkowej fazy ładowania systemu —

wywołać ekran menu, z którego można wybrać specjalne tryby uruchamiania systemu. Lista dostępnych trybów jest dość długa i

przypomina listę trybów dostępnych w systemie Windows 2000. Jeżeli awaria systemu wystąpiła bezpośrednio po zainstalowaniu

nowego urządzenia lub programu, rozwiązaniem będzie wybór opcji

Ostatnia

dobra

konfiguracja

(ostatnie

działające

ustawienia)

, dzięki której możemy uruchomić system dokładnie w takim stanie, w jakim po raz ostatni którykolwiek z

użytkowników pomyślnie się do niego zalogował.

Pełna lista specjalnych trybów uruchamiania systemu Windows XP wygląda następująco:

-

Tryb

awaryjny

— system zostanie uruchomiony z minimalną liczbą sterowników (np. nie zostaną zainstalowane

sterowniki napędu CD-ROM). Wszystkie uruchomione w tym trybie urządzenia korzystać będą z podstawowej wersji

sterowników. Jeżeli pomimo wybrania tej opcji system nadal się nie uruchamia, świadczy to o bardzo poważnych błędach

urządzeń niezbędnych do jego działania (dysku twardego, procesora, pamięci lub płyty głównej).

-

Tryb

awaryjny

z

obsługą

sieci

— od poprzedniego trybu różni się tym, że zostanie uruchomiona obsługa sieci

(sterowniki karty sieciowej i najważniejsze usługi sieciowe).

-

Tryb

awaryjny

z

wierszem

poleceń

— system zostaje uruchomiony w trybie awaryjnym, ale nie zostaje uruchomiony

graficzny interfejs użytkownika. Ten sposób uruchamiania komputera może pomóc przy rozwiązywaniu poważnych

problemów związanych z obsługą karty grafiki.

-

Włącz

rejestrowanie

uruchamiania

— podczas uruchamiania systemu w pliku rejestrowane są wszystkie sterowniki i

usługi uruchamiane przez system. Plik wynikowy ntbtlog.txt umieszczony zostanie w głównym katalogu systemu Windows.

-

Włącz

tryb

VGA

— system jest uruchamiany przy użyciu podstawowego sterownika VGA. Ten tryb jest przydatny po

zainstalowaniu nowego sterownika karty grafiki, który uniemożliwił prawidłowe uruchomienie systemu.

-

Ostatnia

dobra

konfiguracja

— system zostaje uruchomiony w tym stanie, w którym po raz ostatni użytkownikowi

udało się do niego zalogować. W rezultacie wszystkie zmiany dokonane od ostatniego pomyślnego uruchomienia zostaną

utracone.

21 ABC Systemu Windows XP

-

Tryb

przywracania

usług

katalogowych

— opcja wykorzystywany wyłącznie przy uruchamianiu komputerów

pełniących funkcję kontrolera domeny umożliwiająca odtworzenie lub przetestowanie działania usług katalogowych (ang.

Active Directory).

-

Tryb

debugowania

— specjalny tryb diagnostyczny umożliwiający przesyłane za pośrednictwem kabla szeregowego

informacji o pracy systemu do innego komputera.

Wyłączanie komputera

Jeżeli nie chcemy ryzykować tego, że następnym razem uruchamiając komputer będziemy musieli skorzystać z jednego z trybów

opisanych powyżej, należy wyłączać komputer wybierając kolejno menu

Start

|

Wyłącz

komputer

|

Wyłącz

. Po chwili, w

zależności od typu płyty głównej, komputer albo zostanie wyłączony, albo na ekranie zobaczymy komunikat informujący nas o tym,

że możemy bezpiecznie wyłączyć komputer z prądu.

Okno dialogowe

Wyłączanie

komputera

umożliwia dodatkowo ponowne uruchomienie komputera oraz przełączenie go w stan

niskiego poboru energii (stan wstrzymania — w tym stanie wyłączone zostaje większość urządzeń, m.in. dysk twardy i karta grafiki,

dzięki czemu zostaje ograniczona zużywanej przez komputer energii elektrycznej) lub hibernacji.

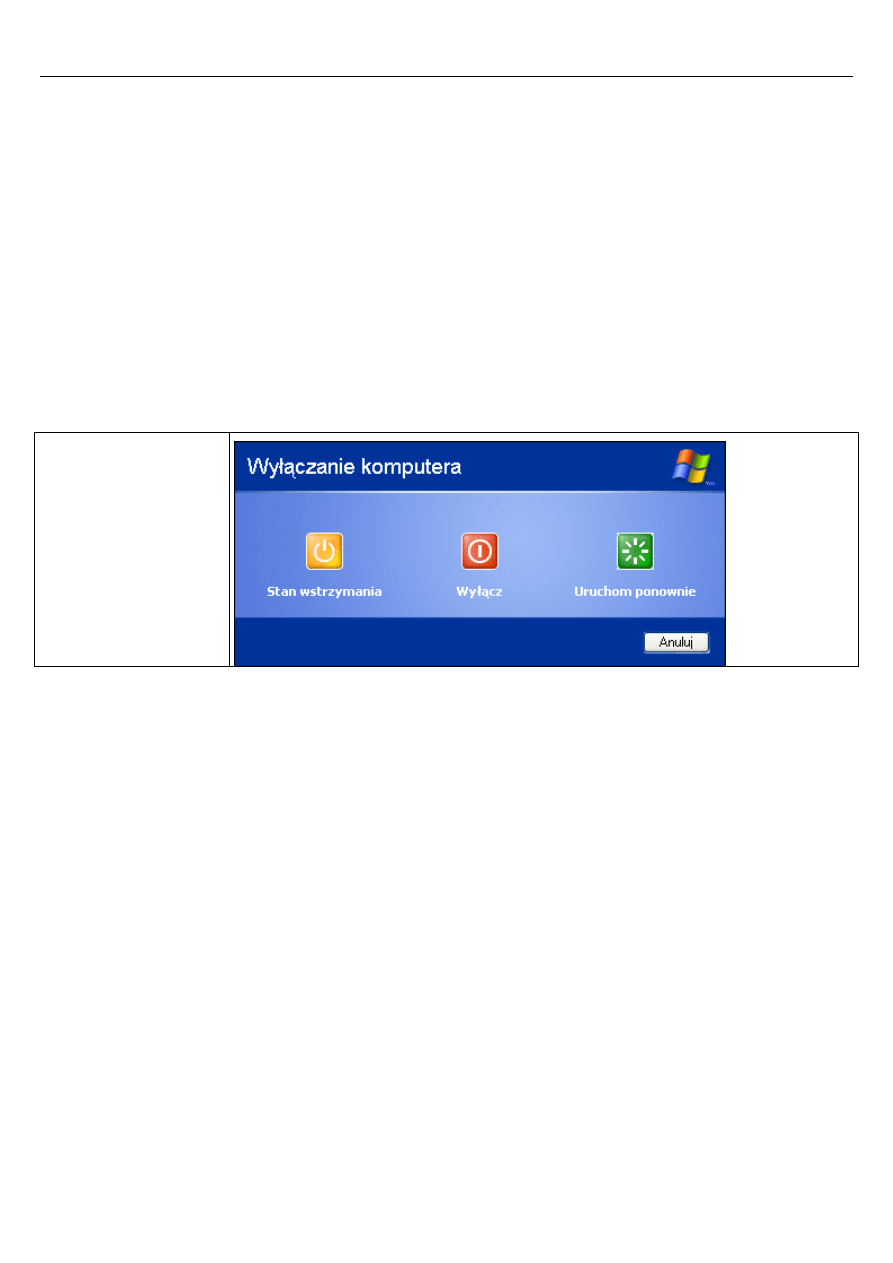

Rysunek 2.1. Okno dialogowe

Wyłączanie komputera

Przełączanie komputera w stan niskiego poboru energii

Użytkownicy komputerów przenośnych z pewnością docenią możliwość ograniczenia zużywanej przez ich komputer energii. Jeżeli

nie chcemy wyłączać komputera, który w danej chwili nie jest nam potrzeby do pracy, najprościej przełączyć go w stan wstrzymania.

W tym celu należy:

1. Nacisnąć przycisk

Start.

2. Nacisnąć znajdujący się w prawym, dolnym rogu przycisk

Wyłącz

komputer

.

3. Zostanie wyświetlone okno dialogowe przedstawione na rysunku 2.1. Należy wybrać opcję

Stan

wstrzymania

. Komputer

po chwili wyłączy dyski twarde oraz większość urządzeń zewnętrznych.

4. Aby uaktywnić komputer, wystarczy nacisnąć dowolny klawisz — komputer po chwili będzie ponownie gotowy do pracy

(szybciej niż w przypadku poprzednich systemów firmy Microsoft).

5. Jeżeli w komputerze została utworzona większa liczba kont użytkowników, pojawi się ich lista. Za pomocą myszki należy

wybrać właściwe konto. W przeciwnym razie komputer przywróci sesję użytkownika.

Przełączanie komputera w stan hibernacji

Jeżeli planujemy dłuższą przerwę w pracy z komputerem, ale nie chcemy tracić zbyt wiele czasu na ponowne uruchomienie systemu

operacyjnego i używanych programów, możemy przełączyć komputer w stan hibernacji. System zapisze na dysku twardym dokładną

kopię zawartości pamięci operacyjnej i wyłączy komputer. Ponowne uruchomienie komputera będzie o wiele krótsze. W tym celu

należy:

1. Nacisnąć przycisk

Start

.

2. Nacisnąć znajdujący się w prawym, dolnym rogu przycisk

Wyłącz

komputer.

Rozdział 2

♦ Praca z systemem

22

3. Zostanie wyświetlone okno dialogowe przedstawione na rysunku 2.1. Należy nacisnąć klawisz

Shift

i wybierać opcję

Stan wstrzymania

(podpis pod klawiszem opcji po naciśnięciu klawisza

Shift

zostanie zmieniony na

Hibernacja

).

4. Aby uaktywnić komputer, należy włączyć go — komputer po chwili będzie ponownie gotowy do pracy.

5. Tak jak w przypadku wychodzenia systemu ze stanu wstrzymania, jeżeli w komputerze została utworzona większa liczba

kont użytkowników, zostanie wyświetlona ich lista. Za pomocą myszki należy wybrać właściwe konto. W przeciwnym

przypadku komputer przywróci sesję użytkownika.

Wylogowywanie użytkownika

System Windows XP ułatwia pracę wielu użytkowników na jednym komputerze. Możliwe jest zarówno wylogowanie (system

zakończy wszystkie uruchomione przez użytkownika programy i umożliwi zalogowanie innemu użytkownikowi), jak i odłączanie

użytkownika (system umożliwi innemu użytkownikowi zalogowanie się, ale nie zakończy działania uruchomionych aplikacji. Dzięki

temu możemy po pewnym czasie zalogować się do systemu i kontynuować rozpoczętą pracę).

Obie opcje dostępne są zarówno z menu

Start

|

Wyloguj

(rysunek 2.2), jak i z

Menedżera

zadań

Windows

(rysunek 2.3).

Użytkownik, który wylogowuje się z systemu, zwraca wszystkie zajęte przez siebie zasoby systemowe, w rezultacie wydajności

komputera nie ulega pogorszeniu. Programy uruchomione przez użytkownika, który został przełączony, nie zostają zamknięte, dzięki

czemu w każdej chwili może on kontynuować rozpoczętą pracę, ale obywa się to kosztem pogorszenia wydajności komputera.

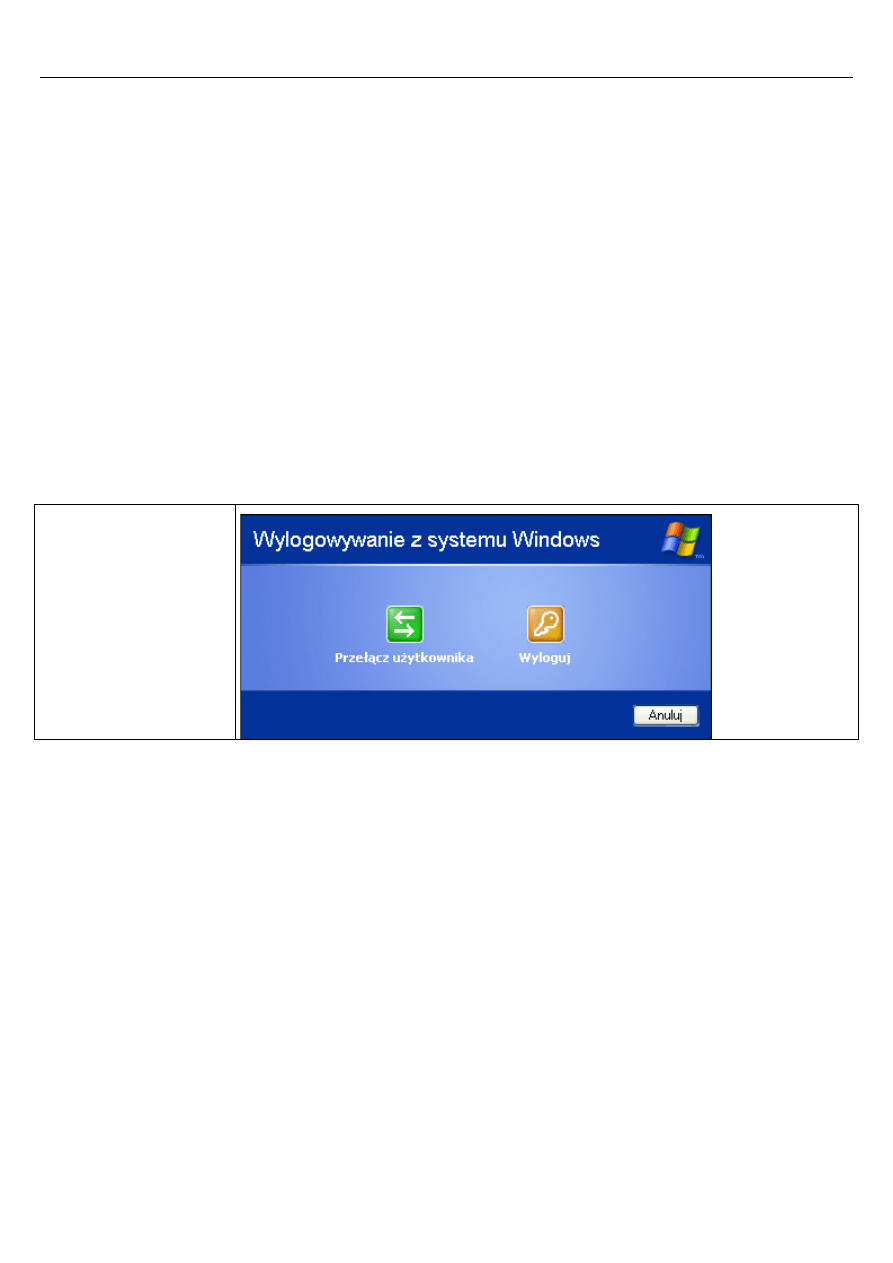

Rysunek 2.2. Okno dialogowe

umożliwiające wylogowanie

użytkownika

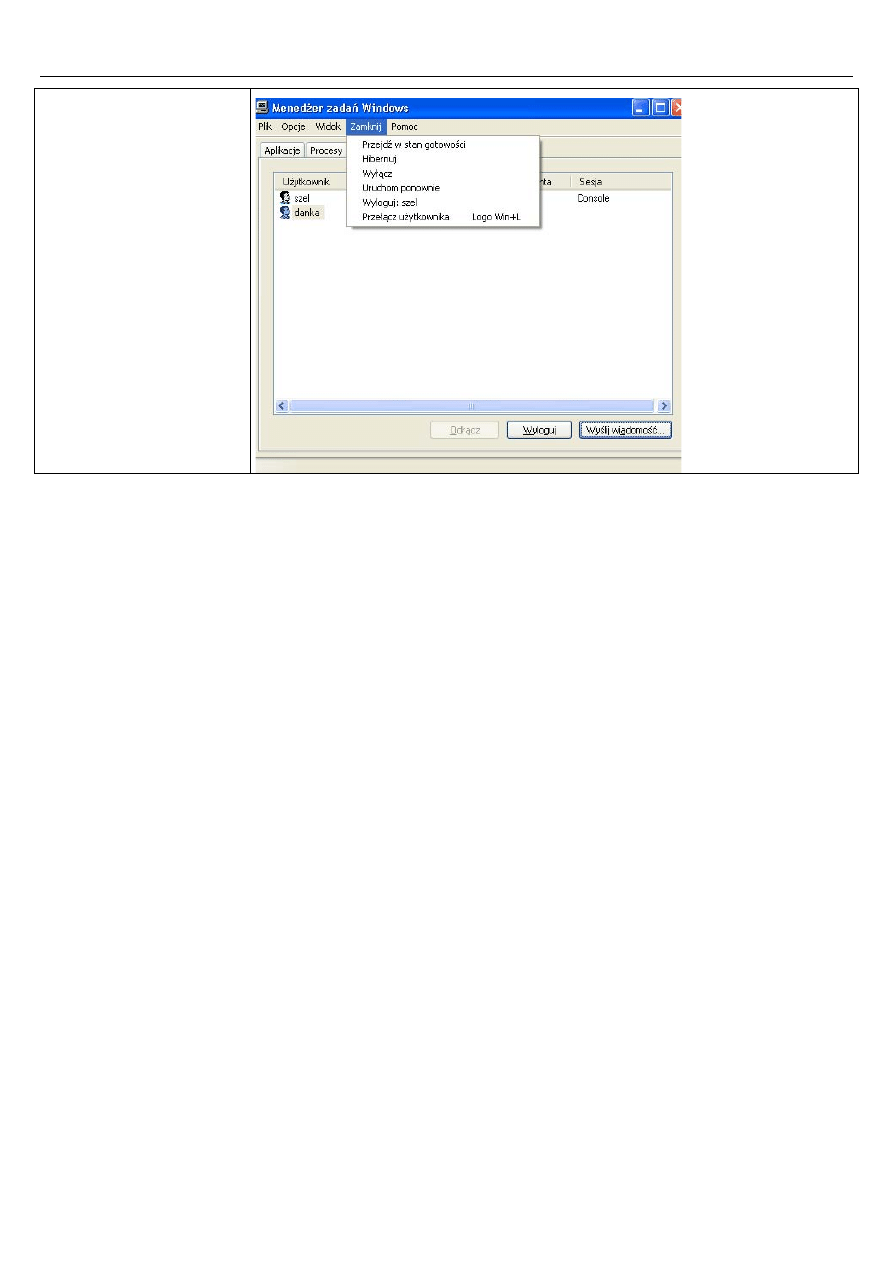

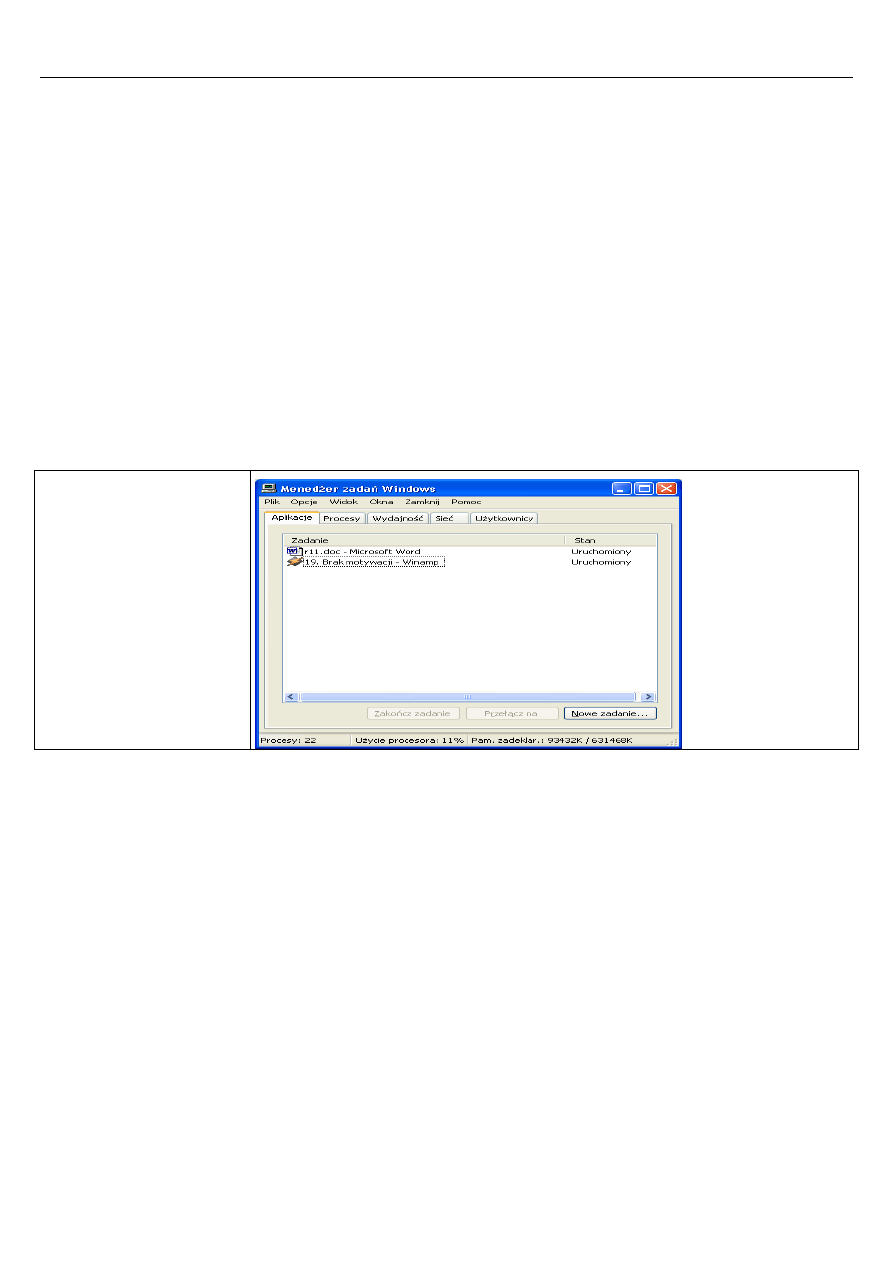

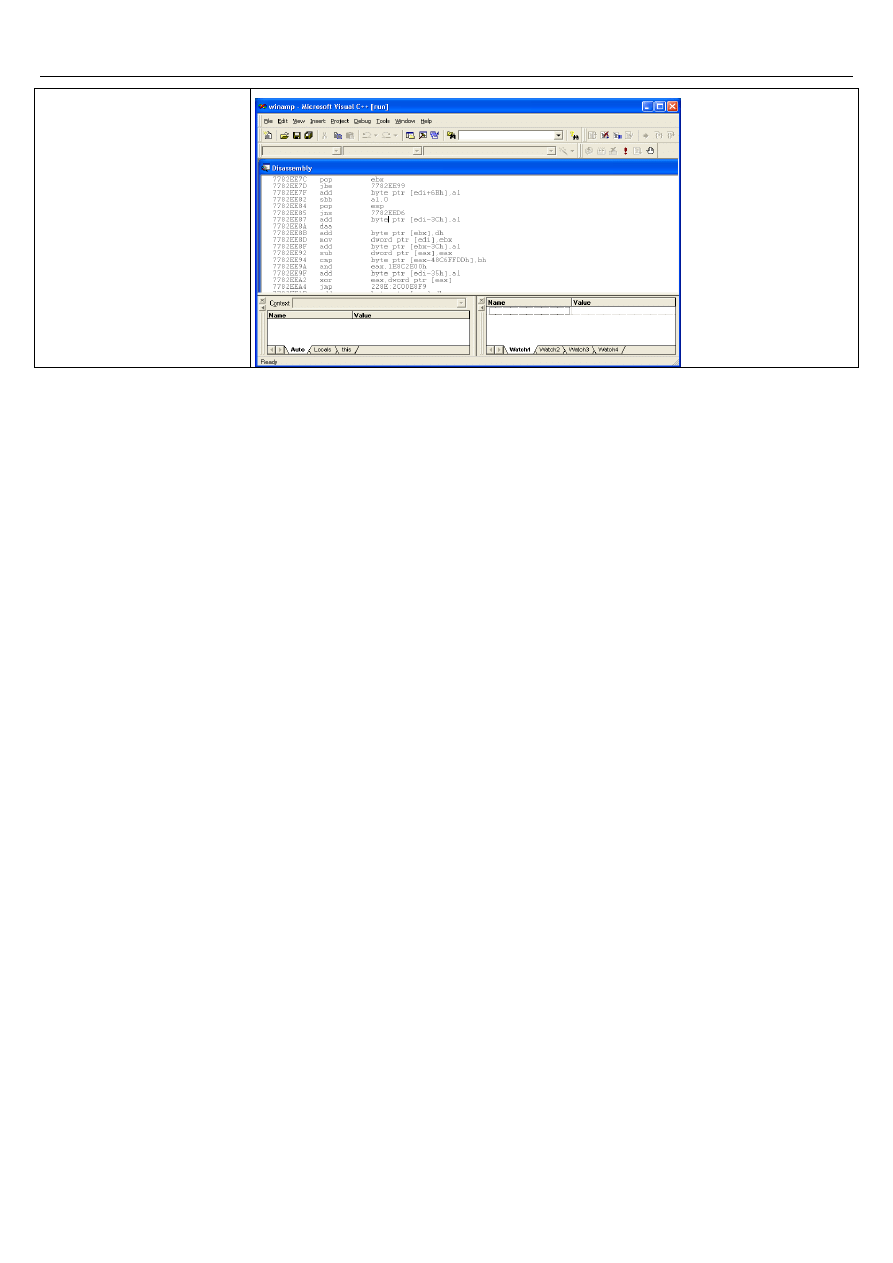

Aby uruchomić Menadżera zadań Windows, należy nacisnąć kombinację klawiszy Ctr+ Alt+Del lub Ctr +Shift+Esc. Osoba

z uprawnieniami administratora może, poprzez zaznaczenie nazwy innego użytkownika i naciśnięcie przycisku Wyloguj, zakończyć

sesję wybranego użytkownika. Pozostali użytkownicy komputera po wybraniu zakładki Użytkownicy nie zobaczą żądnych

informacji o aktywnych sesjach innych osób.

23 ABC Systemu Windows XP

Rysunek 2.3. Zmieniony

Menedżer zadań umożliwia

zarówno wylogowanie, jak i

przełączenie użytkowników

Obsługa systemu

Po omówieniu zagadnień związanych z uruchamianiem i wyłączaniem komputera oraz wylogowywaniem użytkowników pozostałą

część rozdziału możemy poświęcić opisowi pracy z systemem.

Czytelnicy mający doświadczenie zdobyte podczas pracy z wcześniejszymi wersjami systemów operacyjnych firmy Microsoft —

dotyczy to zarówno systemów serii 9x, jak i NT/2000, szybko przyzwyczają się do pracy z nowym Windows. Pozostali czytelnicy

powinni poświęcić chwilę na dokładne zapoznanie się z elementami interfejsu użytkownika systemu Windows XP.

Ikony

Tak jak w poprzednich wersjach systemu Windows, pewnych ikon umieszczonych na pulpicie nie można usunąć. Jednak liczba

stałych ikon pulpitu została ograniczona do jednej — po zainstalowaniu Windows XP na pulpicie znajdziemy tylko ikonę

Kosz

.

Ikony to nic innego jak reprezentacje przeróżnych obiektów systemowych. Niektóre z nich reprezentują programy — otwarcie ich

spowoduje uruchomienie danego programu. Inne reprezentują dokumenty — otwarcie ikony tego typu spowoduje uruchomienie

programu służącego do obsługi dokumentów tego typu oraz wyświetlenie w nim wybranego dokumentu. Jeszcze inne reprezentują

foldery — otwarcie takiej ikony spowoduje wyświetlenie okna prezentującego zawartość konkretnego folderu. Ponieważ dokumenty

przechowywane w folderach również są reprezentowane poprzez ikony, po otwarciu ikony folderu zobaczymy listę ikon

dokumentów. Specjalny typ ikon to ikony skrótów. Charakteryzuje je niewielka strzałka wyświetlona w lewym dolnym wierzchołku

ikony oznacza, że stanowi ona skrót, do jakiegoś programu, dokumentu, folderu lub witryny WWW.

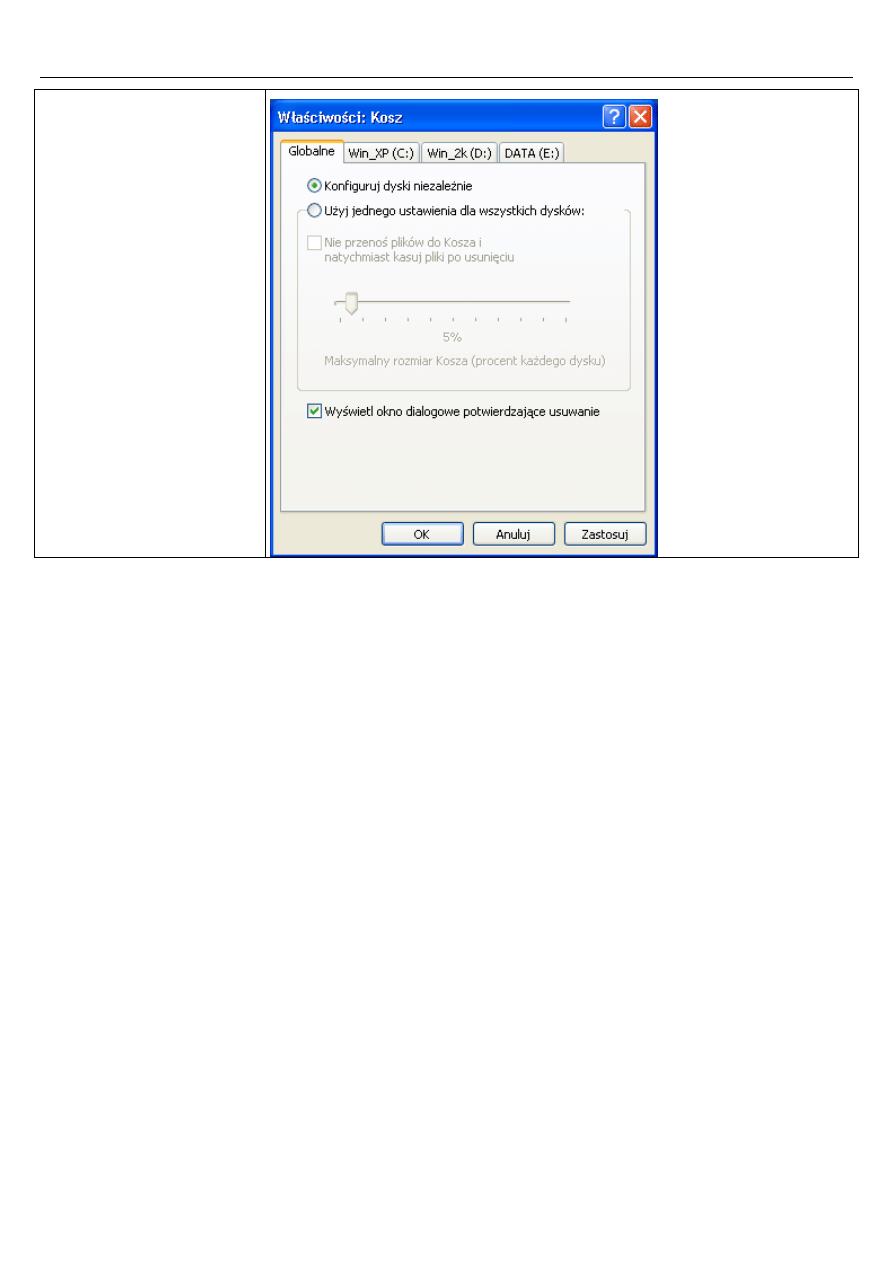

Reprezentowany przez ikonę na pulpicie

Kosz

jest przykładem specjalnego obiektu systemowego. Jego działanie polega na

zarezerwowaniu pewnej ilości wolnego miejsca na niektórych lub wszystkich dyskach logicznych. W tym miejscu będą zapisywane

wszystkie usuwane z danego dysku pliki i foldery. Dzięki temu, jeżeli omyłkowo usuniemy z dysku niezbędne nam jutro rano pliki,

możemy je odzyskać „zaglądając” do kosza. Żeby mieć pewność, że usuwane pliki rzeczywiście trafiają do kosza (skąd możemy je

jeszcze odzyskać) należy, klikając prawym przyciskiem na ikonie

Kosz

i z menu kontekstowego wybierając opcje

Właściwości

zarezerwować odpowiednią ilość miejsca na dyskach.

Rozdział 2

♦ Praca z systemem

24

Rysunek 2.4. W przypadku dysków

logicznych o wielkości powyżej 40

GB warto zmniejszyć domyślny

obszar kosza wynoszący 10% dysku

Wróćmy do omawiania ikon. Na szczęście, niezależnie od typu ikony, zawsze można nimi operować przy wykorzystaniu kilku takich

samych czynności:

Aby otworzyć ikonę, należy dwukrotnie ją kliknąć. Zawartość ikony zostanie wyświetlona w odrębnym oknie.

Aby przesunąć ikonę, wystarczy przeciągnąć ją i upuścić w dowolnym innym miejscu na ekranie.

Aby wyświetlić listę wszystkich operacji, jakie można wykonać na danej ikonie, należy kliknąć ją prawym przyciskiem

myszy.

Aby automatycznie rozmieścić wszystkie ikony wyświetlone na pulpicie systemu lub w oknie programu, wystarczy kliknąć

prawym przyciskiem myszy w dowolnym pustym miejscu pulpitu lub okna. Następnie, z menu kontekstowego, wybieramy

opcję

Rozmieść

ikony

i kolejną opcję określającą preferowany sposób rozmieszczenia ikon (

Według

nazw

,

Według

typów

itd.).

Aby samodzielne utworzyć ikonę skrótu do dowolnego programu i umieścić jej na pulpicie, należy:

1. Ustawić kursor myszki na dowolnym, pustym fragmencie pulpitu.

2. Nacisnąć prawy przycisk myszki.

3. Z menu podręcznego wybrać i kliknąć opcję

Nowy

, a następnie wybierać i kliknąć opcję

Skrót

.

4. Wysłane zostanie okno

Tworzenie

skrótu

. Należy wybrać opcje

Przeglądaj

.

5. W oknie

Przeglądanie

w

poszukiwaniu

folderu

należy wskazać lokalizację programu, do którego skrót utworzymy na

pulpicie, a następnie nacisnąć przycisk

OK

.

6. Jeżeli ścieżka dostępu do pliku pojawiła się w pustym dotychczas polu poniżej tekstu

Wpisz

lokalizację

elementu

,

należy nacisnąć przycisk

Dalej

.

7. Zostanie wyświetlone okno

Wybieranie

tytułu

programu

umożliwiające zmianę domyślnej nazwy programu. Po

naciśnięciu klawisza

Zakończ

na pulpicie pojawi się nowa ikona skrótu. Po jej dwukrotnym kliknięciu zostanie

uruchomiony wybrany program.

Okienka

Ten element interfejsu użytkownika jest tak charakterystyczny dla systemów firmy Microsoft, że to od niego pochodzi nazwa

Windows. Wyjaśnijmy, dlaczego.

25 ABC Systemu Windows XP

Geneza nazwy Windows

Żeby wyjaśnić Czytelnikowi, dlaczego okienka są tak ważne, musimy krótko wspomnieć o funkcji, jaką spełnia każdy system

operacyjny oraz przypomnieć po krótce historię systemów operacyjnych DOS i Windows.

System operacyjny zarządza czterema typami operacji:

Uruchamianiem, nadzorem i zakończeniem procesów aplikacji. Zadaniem systemu operacyjnego jest wczytanie aplikacji do

pamięci i jej uruchomienie.

Alokacją pamięci. Zadaniem systemu jest przydzielenie aplikacji potrzebnej jej ilości pamięci i zwolnienie obszarów

pamięci dłużej nieużywanych.

Operacjami wejścia-wyjścia (I/O) plików. System plików (ang. File System) jest podstawową częścią każdego systemu

operacyjnego — funkcjonalność starszych systemów operacyjnych właściwie sprowadzała się do obsługi pamięci

masowych.

Urządzeniami wejścia-wyjścia. Ważnym zadaniem systemu operacyjnego jest komunikacja się z urządzeniami wejścia-

wyjścia, takimi jak: karta graficzna, klawiatura czy mysz.

Historia DOS-u (ang. Disk Operating System) rozpoczęła się w 1981 roku. Mało wtedy znana firma Microsoft wykupiła od Seattle

Computer Products program, który zmodyfikowała tak, aby mógł on pracować na komputerach IBM PC i nazywała go MS DOS.

Przez następne kilka lat produkt ten będzie rozwijany i modernizowany, ale najważniejsza zasada jego działania nie ulegnie zmianie

— systemy operacyjne oparte na DOS-ie pozwalały na równoczesną pracę z jedynym komputerem, tylko jednemu użytkownikowi,

który mógł uruchomić dokładnie jeden program.

Zasada ta została złamana w sierpniu 1995 roku

, wraz z premierą systemu Windows 95. System umożliwiał jednoczesne

uruchamiania dowolnej liczby aplikacji, z których każda mogła być uruchamiana w oddzielnym oknie — przełączając się pomiędzy

oknami użytkownik mógł kontrolować prace każdej z aplikacji. We wrześniu 2001 r., wraz z premierą Windows XP, systemu

umożliwiającego przełączanie się pomiędzy oknami użytkowników roku, firma Microsoft złamała ostanie ograniczenie, ograniczenie

liczby jednocześnie pracujących z komputerem osób.

W Windows XP możemy uruchamiać dowolnie wiele programów — nie są one wyświetlane na całym obszarze ekranu, lecz w

oknach, które zajmują jedynie jego część

Elementy okien

Wszystkie okna, niezależnie od różnorodnej zawartości posiadają pewne elementy wspólne. Jednym z takich elementów są ramki

otaczające te okna. Na ramkach umieszczonych jest kilka elementów:

Pasek tytułowy

Pasek tytułowy zawiera ikonę menu systemowego, nazwę okna lub wyświetlonego w nim programu oraz przyciski umożliwiające

określenie wielkości i zamknięcie okna. Pasek tytułowy umożliwia:

przywrócenie oryginalnego rozmiaru okna — wystarczy kliknąć go dwa razy;

przesunięcie okna w dowolne miejsce — w tym celu należy umieścić wskaźnik myszy na pasku tytułowym i przeciągnąć

okno.

Na pasku tytułowym umieszczone są dodatkowo trzy przyciski:

Przycisk Minimalizuj

Po kliknięciu przycisku

Minimalizuj

okno znika z ekranu i jest reprezentowane przez ikonę na pasku zadań systemu. Aby

powtórnie wyświetlić okno, kliknij odpowiednią ikonę wyświetloną na pasku zadań.

Przycisk Maksymalizuj

Kliknięcie przycisku

Maksymalizuj

sprawia, że okno zajmuje cały obszar. Gdy okno zajmuje cały obszar ekranu, przycisk

Maksymalizuj

zastępowany jest przyciskiem

Przywróć

. Kliknięcie przycisku

Przywróć

spowoduje przywrócenie poprzednich

rozmiarów okna. Przycisk ten reprezentowany jest przez dwa malutkie okna i jest umieszczony pomiędzy przyciskami

Minimalizuj

oraz

Zamknij

.

Przycisk Zamknij

Kliknięcie przycisku

Zamknij

powoduje zamknięcie okna, jednocześnie znika także przycisk reprezentujący okno na pasku zadań.

Jeśli przed zamknięciem okna pracowałeś nad jakimś dokumentem i zapomniałeś go zapisać, to teraz będziesz miał okazję, żeby to

zrobić

3

Próbę złamania tej zasady przez system

Windows

3.x

trudno uznać za udaną.

Rozdział 2

♦ Praca z systemem

26

Ramka oraz uchwyt zmiany wielkości

Bardzo ważnym narzędziem jest ramka otaczająca okno. Przeciągając ją, można bowiem dowolnie zmieniać wielkość okna.

Większość okien ma także, umieszczony w prawym dolnym rogu, specjalny uchwyt zmiany wielkości, który jest na tyle duży, iż z

łatwością można umieścić na nim wskaźnik myszy.

Paski narzędzi

Niektóre okna oprócz menu głównego posiadają także paski narzędzi. Paski te, wyświetlane poniżej menu głównego, pozwalają na

szybkie wywołanie najczęściej używanych poleceń danego programu. Aby wykonać polecenie, wystarczy kliknąć odpowiadający mu

przycisk paska narzędzi.

Pasek stanu

Pasek stanu wyświetlany wzdłuż dolnej krawędzi okna prezentuje informacje o stanie programu. Uchwyt zmiany wielkości

znajdujący się w prawym dolnym wierzchołku okna jest widoczny wyłącznie wtedy, gdy wyświetlisz pasek stanu. Aby wyświetlić

lub ukryć pasek stanu, wybierz z menu opcję

Widok

|

Pasek

stanu

.

Rysunek 2.5. Okno Mój

komputer z widocznym

paskiem stanu

Menu

Większość programów ma menu główne wyświetlone poniżej górnej krawędzi okna. Każda z opcji tego menu zawiera kolejne

podmenu; aby je otworzyć, wystarczy kliknąć daną opcję. Jeśli wolisz posługiwać się klawiaturą, a nie myszką, to każde z tych menu

możesz otworzyć wciskając klawisz

Alt

i nacisnąć podkreśloną literę z nazwy odpowiedniej opcji menu głównego. Dla przykładu,

naciśnięcie kombinacji klawiszy

Alt+P

spowoduje wyświetlenie menu odpowiadającego opcji

Plik

. Opcję z rozwiniętego menu

można także wybrać, posługując się przyciskami strzałek. Kiedy już zaznaczysz odpowiednią opcję, wybierz ją, naciskając klawisz

Enter

.

Menu systemowe

Menu systemowe pozwala na przesuwanie, zmianę wielkości oraz zamykanie okna przy użyciu klawiatury, a nie myszki. Aby

otworzyć menu systemowe, należy nacisnąć kombinację klawiszy

Alt+Spacja

. Alternatywnym sposobem wywołania menu

systemowego jest kliknięcie ikony tego menu znajdującej się z lewej strony paska tytułowego okna. Kiedy menu zostanie otwarte,

możesz wybrać jedną z jego opcji, posługując się standardowymi metodami — kliknij opcję, którą chcesz wybrać. Jeśli wolisz się

posługiwać klawiaturą, naciśnij klawisz odpowiadający literze, która w nazwie opcji została podkreślona. Jeśli z menu systemowego

wybierzesz opcję

Przenieś

lub

Rozmiar

, to będziesz mógł przesunąć lub określić wielkość okna, posługując się klawiszami

strzałek. Kiedy zakończysz, naciśnij klawisz

Enter

.

Naciśnięcie kombinacji klawiszy Alt+Spacja powoduje wyświetlenie menu systemowego aktywnego okna, nawet jeśli w danej

chwili na ekranie widocznych jest kilka okien. Aktywne okno można poznać po tym, iż jego pasek tytułowy jest ciemniejszy od

pozostałych. Aby uaktywnić inne okno, kliknij myszą w jego dowolnym miejscu. Możesz także wcisnąć klawisz Alt i naciskać

klawisz Tab aż do momentu, gdy w wyświetlonym oknie dialogowym zostanie zaznaczony odpowiedni program. Wtedy zwolnij

przycisk Alt.

27 ABC Systemu Windows XP

Pliki i foldery

Pamięci masowe, takie jakie jak dyski twarde, płyty CD-RW lub DVD mogą zawierać tysiące, a nawet miliony plików. Jeśli

umieściłbyś te pliki na dysku bez żadnej organizacji, to odszukanie konkretnego z nich byłoby niesłychanie trudne.

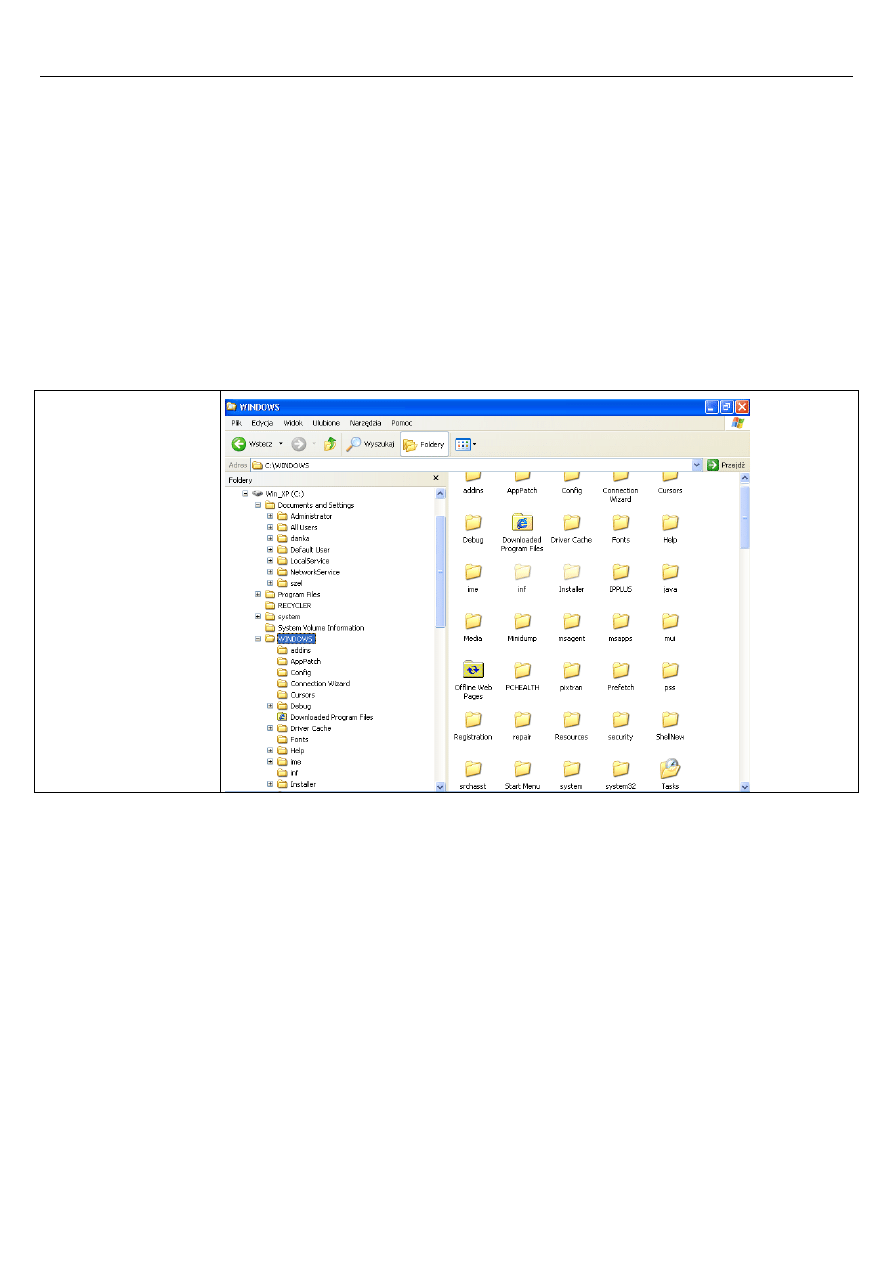

Podczas instalacji systemu Windows XP w głównym katalogu dysku twardego komputera automatycznie zostaną utworzone

następujące foldery:

Documents and Settings — dla każdego konta użytkownika system automatycznie utworzy podkatalog tego folderu, w

którym będą przechowywane wszystkie informacje o użytkowniku (hasło, ustawienia pulpitu, ostatnio odwiedzone strony

WWW, folder Moje dokumenty i wiele innych).

Program Files

— w folderze przechowywane są zainstalowane programy, w tym wiele programów systemowych.

System Volume Information — specjalny folder niedostępny dla użytkownika.

Windows — główny katalog systemu. To w nim znajdują się pliki niezbędne do prawidłowej pracy systemu Windows XP.

Jakakolwiek modyfikacja zawartości tego folderu powinna być dobrze przemyślana.

Rysunek 2.6. Folder

Windows zawiera około 300

podkatalogów i co najmniej

6 tysięcy plików

Pliki

Każdy program lub dokument jest zapisany jako plik. Podstawowymi atrybutami każdego pliku są:

-

jego nazwa — nazwa pliku może być prawie dowolna, nie może jedynie zawierać znaków: gwiazdki, ukośnika, odwrotnego

ukośnika i nie powinna być dłuższa niż 100 znaków.

-

typ pliku — w celu zachowania zgodności z wcześniejszymi wersjami systemu i działającymi w tych systemach

programami, typ pliku nadal jest określany poprzez rozszerzenie nazwy — ostatni element nazwy, z reguły trzyliterowy,

oddzielony od właściwej nazwy znakiem kropki.

Każdy plik musi mieć nazwę. W jednym folderze nie mogą się znaleźć dwa pliki o tej samej nazwie.

-

wielkość — określa, ile miejsca na dysku zajmuje plik, co, gdyby nie najróżniejsze formaty plików, przekładałoby się na

ilość zapisanych w pliku informacji.

-

datę utworzenia, modyfikacji i ostatniego użycia.

-

tylko do odczytu — ustawienie tego parametru spowoduje, że nie będzie można modyfikować i usunąć pliku (a więc

również zawartych w nim informacji).

-

ukryty — ustawienie tego parametru spowoduje, że plik przestanie być widoczny w oknie

Eksploratora

lub innego

programu służącego do zarządzania plikami i folderami.

Rozdział 2

♦ Praca z systemem

28

Programy przeznaczone do zarządzania plikami i folderami, w tym Eksploratora można skonfigurować tak, aby wyświetlał

również pliki z ustawionym atrybutem Ukryty.

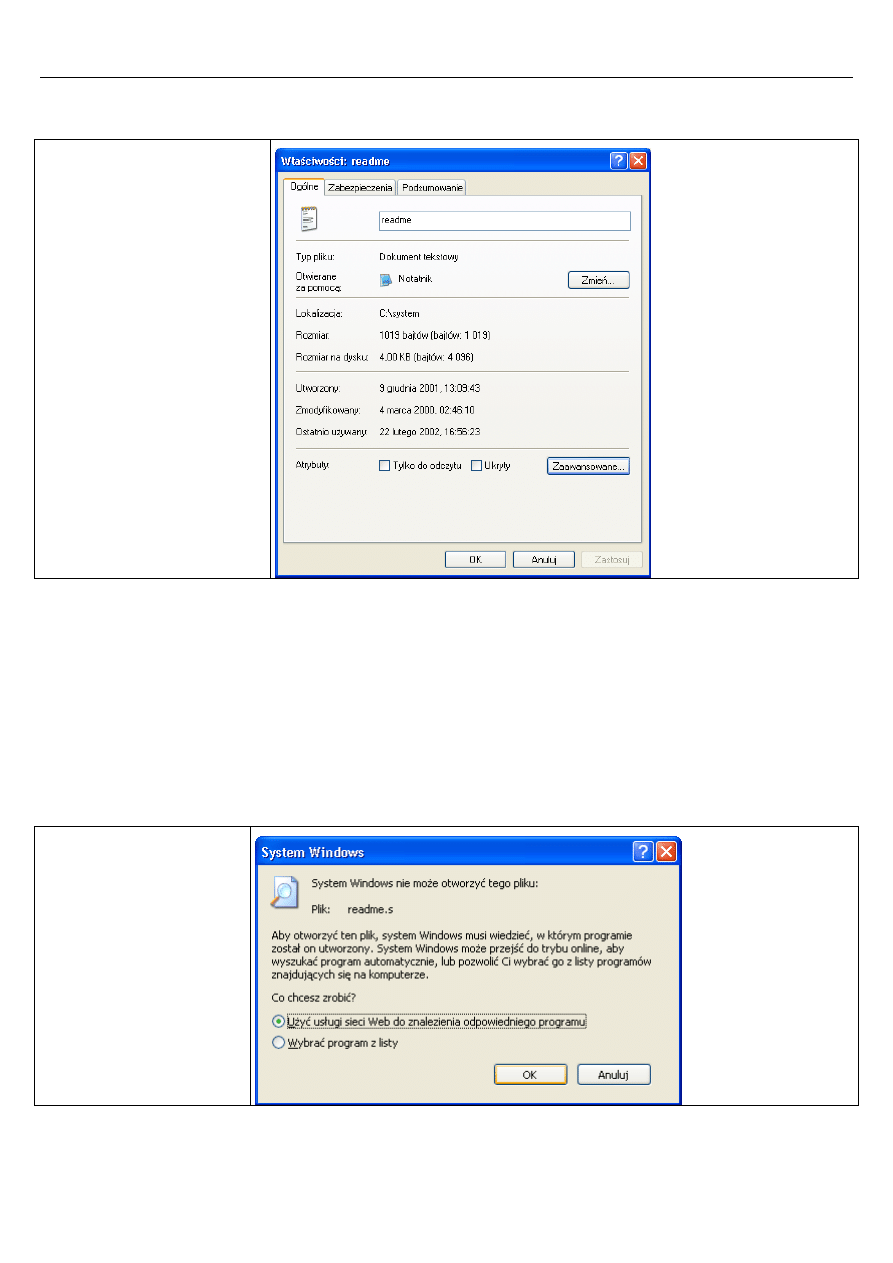

Rysunek 2.7. Okno właściwości

pliku można wywołać zaznaczając

plik, klikając prawym przyciskiem

myszy i z menu kontekstowego

wybierając Właściwości

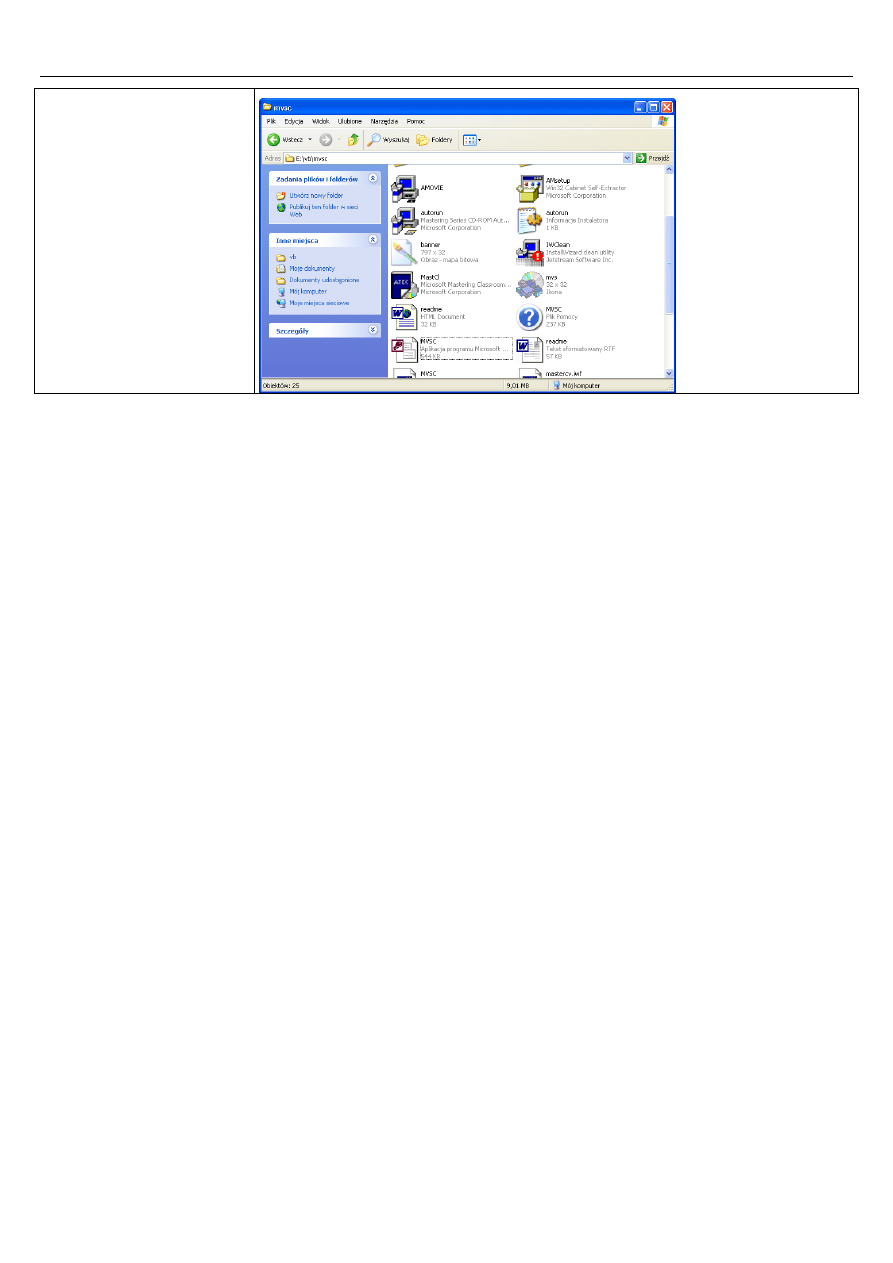

Nieznane i ukryte rozszerzenia nazw plików

Jeśli spróbujesz otworzyć plik, którego rozszerzenie nie jest skojarzone z żadnym programem, system, nie potrafiąc otworzyć pliku,

wyświetli okienko dialogowe z pytaniem, w jaki sposób ma zidentyfikować program, w którym plik został utworzony. Po wybraniu

opcji

Wybrać

program

z

listy

zostanie wyświetlona lista zainstalowanych programów. Teraz możesz określić, jakiego programu

należy używać do otwierania dokumentów danego typu.

Systemy Windows od wersji 3 aż do wersji XP rozpoznają typ pliku nie na podstawie przechowywanych w nim informacji, ale

rozszerzenia nazwy. W rezultacie wystarczy zmienić rozszerzenie pliku tekstowego, żeby zobaczyć poniższe okno z komunikatem

o błędzie.

Rysunek 2.8. Próba uruchomienia

pliku z nieznanym rozszerzeniem

zakończy się błędem

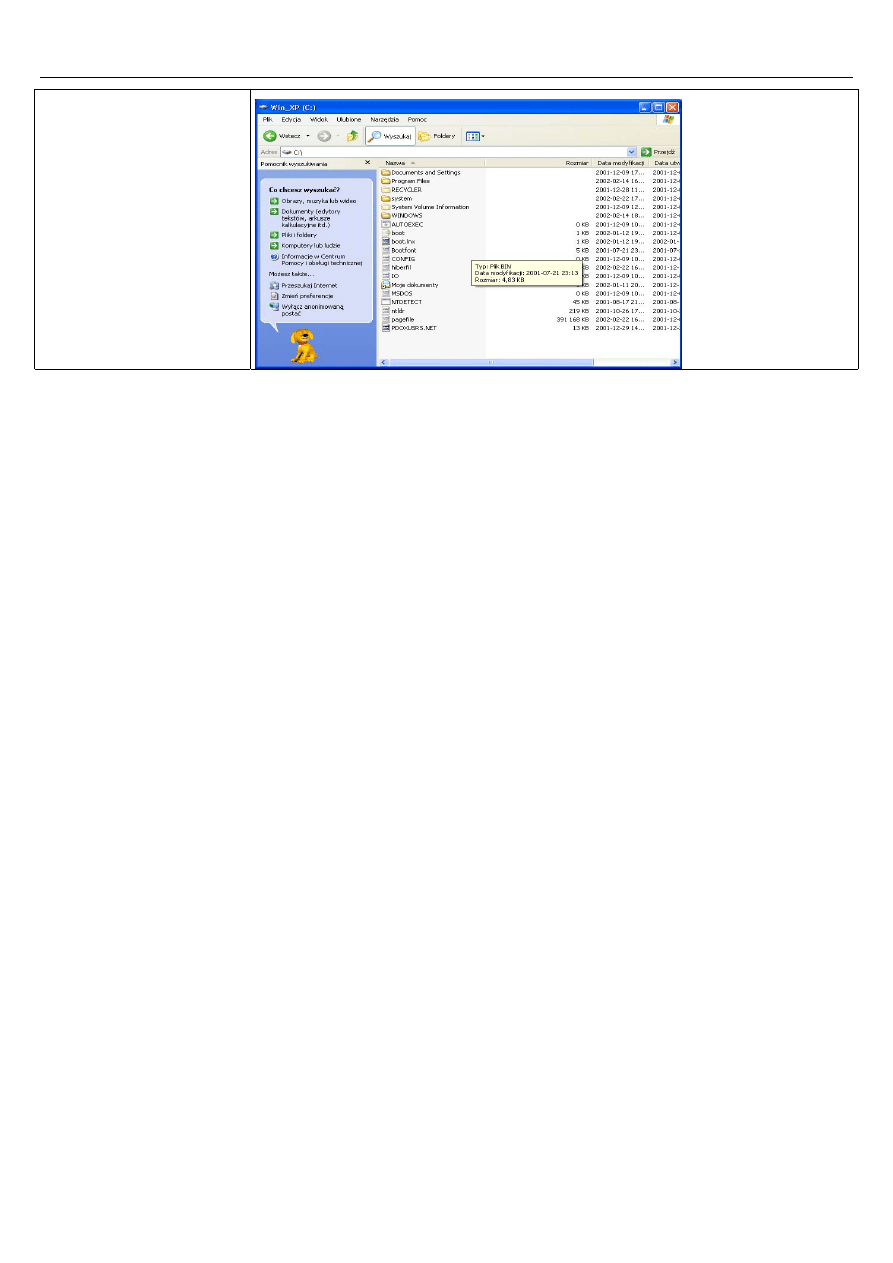

Przeglądając pliki za pomocą

Eksploratora

Windows

lub zakładki

Mój

komputer

przekonamy się, że wyświetlane nazwy wielu

różnego typu plików nie zawierają rozszerzenia. Zamiast tego, wyświetlany jest krótki opis danego typu plików (ikona, tekst

sformatowany itd.). Jest to efektem domyślnych ustawień systemu Windows, który ukrywa przed użytkownikiem znane mu

rozszerzenia plików, w ten sposób zabezpieczając się przed błędem przypadkowej zmiany rozszerzenia pliku znanego typu.

29 ABC Systemu Windows XP

Rysunek 2.9. System Windows

ukrywa przed użytkownikiem

znane mu rozszerzenia plików, w

zamian wyświetlając krótki opis

typu pliku

Na liście znanych rozszerzeń nazw plików znajdują się także pliku typu ZIP, czyli pliki lub foldery skompresowane. Praca z takimi

plikami w systemie Windows XP nie wymaga instalowania dodatkowego oprogramowania.

Ścieżki dostępu

Dokładne położenie pliku na dysku określa ścieżka dostępu. Ścieżka dostępu to łańcuch znaków składający się z nazwy dysku i

folderów (w przypadku plików przechowywanych na lokalnym komputerze) lub nazwy komputera i udziału (w przypadku plików

przechowywanych na komputerze zdalnym — pracy w sieci poświęcony jest rozdział 7.), oddzielonych do siebie dwukropkiem (w

przypadku dysku), dwoma znakami odwrotnego ukośnika (w przypadku nazwy komputera) oraz znakami odwrotnego ukośnika (w

przypadku folderów). Ścieżka pokazuje „drogę”, jaką należy przejść, aby odszukać plik, poczynając do najbardziej ogólnego

położenia — dysku, poprzez kolejne foldery i kończąc na nazwie pliku. Ogólna składnia ścieżki ma następującą postać:

dysk:\folder(y)\nazwa_pliku

Znaki odwrotnego ukośnika oddzielają poszczególne nazwy folderów, w których przechowywany jest plik.

Przeglądanie plików

Bez instalowania jakiegokolwiek dodatkowego oprogramowania, pliki możemy przeglądać za pomocą trzech programów

instalowanych razem z systemem Windows XP.

•

Mój

komputer

: Ten program pozwala na przeglądanie zawartości dysków przy wykorzystaniu prostej metody, w której

zawartość każdego otwieranego dysku lub folderu jest wyświetlana w nowym oknie.

•

Eksplorator

Windows

: Pozwala na przeglądanie zawartości dysków przy wykorzystaniu okna zawierającego dwa panele.

• Polecenie

Wyszukaj

w menu

Start

: Wywoła pokazanego na rysunku 2.10

Pomocnika

wyszukiwania

.

Pomocnika

wyszukiwania

w nowej wersji systemu Windows został mocno zmieniony i umożliwia teraz m.in. wyszukiwanie plików

określonych typów.

Rozdział 2

♦ Praca z systemem

30

Rysunek 2.10. Jedna z nowych

funkcji Windows XP —

Pomocnik wyszukiwania

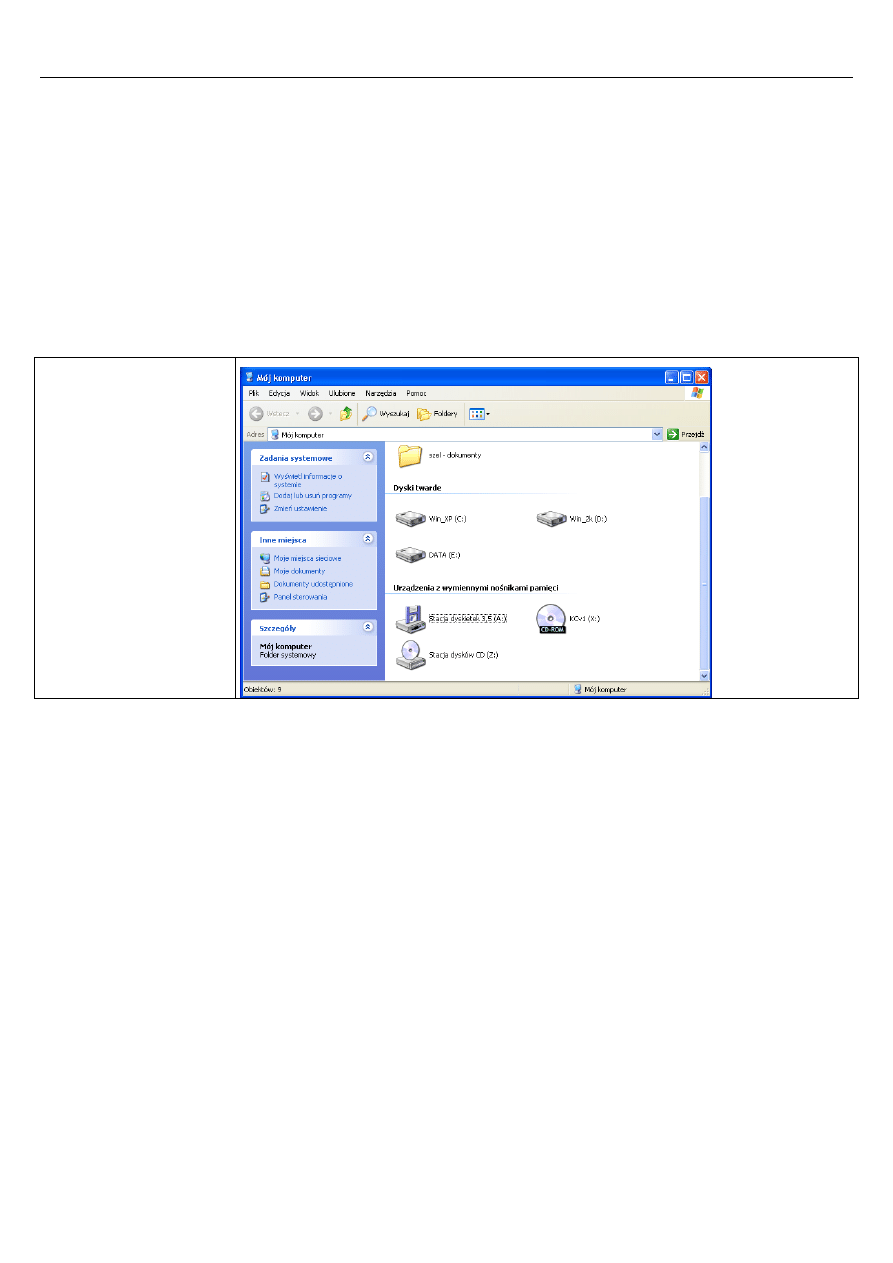

Przeglądanie w oknie Mój komputer

Chyba najczęściej wykorzystywanym narzędziem służącym do przeglądania zawartości komputera jest zakładka

Mój

komputer

. Aby

ją otworzyć, wystarczy z menu

Start

wybrać

Mój

komputer

. Po uruchomieniu zobaczymy ekran przypominający pokazany na

rysunku 2.5. W górnej części znajdują się prywatne foldery użytkowników, poniżej dyski logiczne komputera, na dole okna

umieszczone zostały wymienne nośniki pamięci masowej.

Aby wyświetlić zawartość konkretnego dysku, wyświetlić zawartość folderu lub zobaczyć zawartość pliku, należy otworzyć

reprezentującą go ikonę. Aby zamknąć wyświetlone okno, należy kliknąć przycisk

Zamknij

(

X

), wyświetlony w jego prawym

górnym wierzchołku.

Przeglądanie zasobów przy użyciu programu Eksplorator Windows

Program, podobnie jak

Mój

komputer

, służy do wyświetlania i przeglądania zawartości nośników pamięci masowej zainstalowanych

w komputerze. Jednak

Eksplorator

Windows

prezentuje dane w zupełnie inny sposób — zarówno dyski i foldery, jak i dostępne w

nich pliki, wyświetlane są w jednym oknie posiadającym dwa panele. Przeglądanie zawartości dysków odbywa się zawsze w ramach

tego samego okna. Windows XP oferuje kilka metod uruchomienia programu

Eksplorator

Windows

:

• Można kliknąć przycisk

Start

i z wyświetlonego menu wybierać opcję

Wszystkie

programy

|

Akcesoria

|

Eksplorator

Windows

.

• Innym sposobem na uruchomienie programu jest kliknięcie ikony

Mój

komputer

prawym przyciskiem myszy i wybór z

menu kontekstowego opcji

Eksploruj

.

• Kolejną metodą uruchomienia programu jest zaznaczenie w oknie

Mój

komputer