Przestępstwa

komputerowe

Anna Andrzejewska

Józef Bednarek

Anna Chaberska

Nowe multimedia tworzą wiele szans

edukacyjnych, ułatwiają dostęp do informacji

i wiedzy, a także ich wymiany.

Cyberprzestrzeń jest jednym z największych

osiągnięć cywilizacji człowieka. Ale to także

przestrzeń masowych przestępstw,

naruszania godności i praw człowieka.

Może ktoś z naszych bliskich, nasze dziecko

nie wie, że popełnia takie przestępstwo.

Pokaz mu tę prezentację.

Przestępstwa komputerowe

Wszelkie zachowania przestępcze związane

z funkcjonowaniem elektronicznego

przetwarzania danych, polegające zarówno

na naruszaniu uprawnień do programu

komputerowego, jak i godzące

bezpośrednio w przetwarzaną informację,

jej nośnik i obieg w komputerze oraz cały

system połączeń komputerowych, a także

w sam komputer.

Przestępstwa komputerowe

Traktat Rady Europy

ds. zagrożenia

cyberprzestępczością

Definiuje pojęcie „przestępstwa komputerowe”

jako działalność przestępczą przeciwko

zawartości danych oraz łamaniu praw

autorskich.

Inne źródła sugerują, iż definicja określająca czym są

przestępstwa komputerowe powinna zawierać w

sobie także takiego typu aktywności przestępcze jak

oszustwa, nieautoryzowane wejścia, pornografię

dziecięcą oraz cyberstalking.

Za przestępstwa

komputerowe

uważane są :

•

Oszustwa związane

z wykorzystaniem komputera

•

Fałszerstwa komputerowe

•

Zniszczenie danych lub

programów komputerowych

•

Sabotaż komputerowy

•

Wejście do systemu komputerowego

przez osobę nieuprawnioną,

•

Podsłuch komputerowy

Za przestępstwa

komputerowe

uważane są :

•

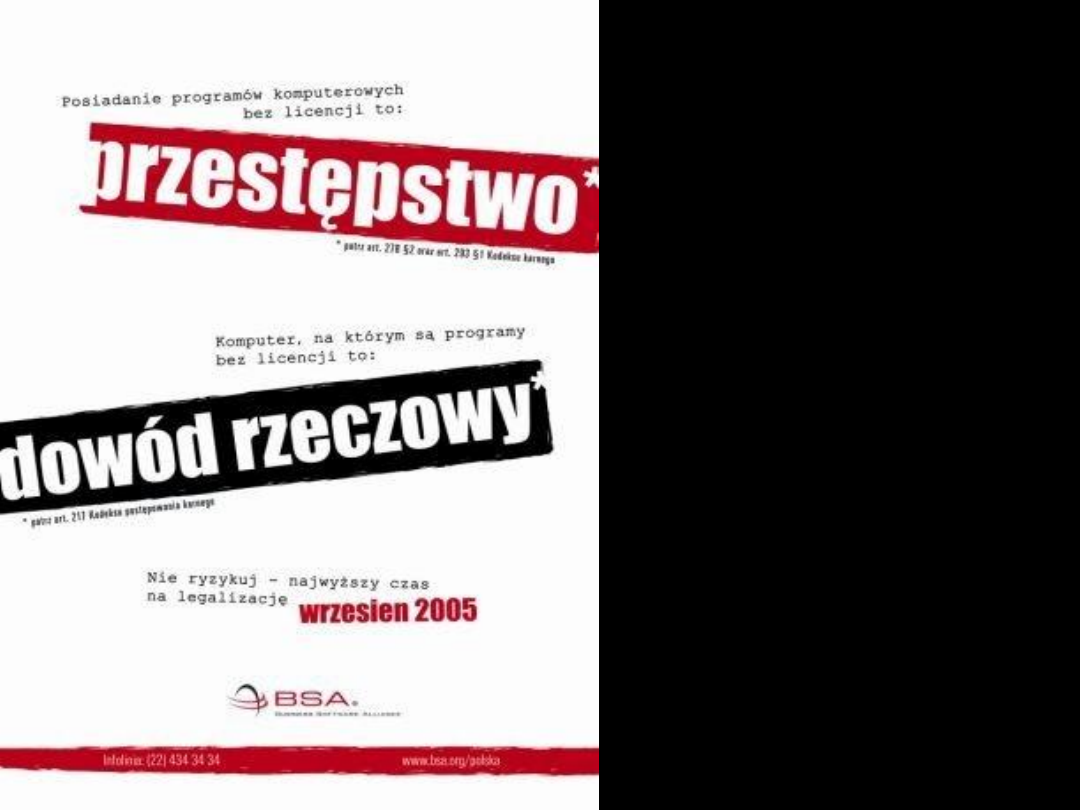

Bezprawne kopiowanie,

rozpowszechnianie lub publikowanie

programów komputerowych prawnie

chronionych,

•

Bezprawne kopiowanie topografii

półprzewodników,

•

Modyfikacja danych lub programów

komputerowych,

•

Szpiegostwo komputerowe,

•

Używanie komputera bez zezwolenia,

•

Używanie prawnie chronionego programu

komputerowego bez upoważnienia

Działalność polegająca na łamaniu

prawa autorskiego poprzez nielegalne

kopiowanie i posługiwanie się

własnością intelektualną, bez zgody

autora lub producenta utworu

i bez uiszczenia odpowiednich opłat.

Piractwo

komputerowe

Prawo autorskie zajmuje się

zagadnieniami związanymi z utworami

i ich ochroną, uprawnieniami

przysługującymi twórcy oraz zasadami

udzielania licencji.

Prawo autorskie jest szczegółowo uregulowane w ustawie

z dnia 4 lutego 1994 r. o prawie autorskim i prawach

pokrewnych.

Prawa

autorskie

Wyobraź sobie, że

jesteś muzykiem,

rapperem, odnosisz

wielkie sukcesy na

scenie. Aż tu nagle na

bazarze widzisz swoją

nową płytę, która ma

wyjść za dwa tygodnie.

Myślisz to złodziej.

A jak ty postępujesz?

Nie kradnij – nie daj się

okradać.

Jeśli ściągasz z Internetu

treści

i oddajesz je w szkole jako

własne dzieło też

kradniesz…

Nielegalna muzyka i filmy

Nowe możliwości techniczne

umożliwiające świetną

kompresję dźwięku i

obrazu. Rozwój Internetu

oraz pojawienie się wielu

programów głównie typu

peer to peer spowodowało

niezwykły wzrost piractwa

w tym zakresie.

Nielegalne oprogramowanie

Piractwo komputerowe

może również polegać

na:

•

instalowaniu w sieci lub na

komputerze nie licencjonowanej

kopii programu,

•

instalowaniu danego programu

na większej liczbie komputerów,

niż przewiduje to licencja,

•

kopiowaniu programu z nośnika

na nośnik,

•

kopiowaniu programu z

Internetu.

Może tego nie

wiesz. Ale nie

ma złodziei

małych i dużych,

całorocznych i

jednodniowych,

wielokrotnych i

jednorazowych

… są tylko

złodzieje.

Jeśli nawet

popełniłeś ten

błąd możesz się

wycofać.

Haker

Haker - użytkownik komputera włamujący się do

systemów i sieci komputerowych w różnych

celach: od niewinnej zabawy po działania

przestępcze.

Określenie pochodzi od ang. hacking (rąbanie,

cięcie), co w tym przypadku oznacza

przedzieranie się przez cyfrową dżunglę

systemu.

Hakerstwo to

przestępstwo.

Nie funduj sobie

„wakacji” w zakładzie

karnym, a swoim

rodzicom wstydu

i dramatu.

Osoby łamiące zabezpieczenia

nazywa się też

crackerami

.

Hakerzy skupieni w społeczności

hakerskiej używają terminu

cracker dla odróżnienia się od

klasycznych przestępców, z kolei

crackerzy terminu haker używają

na określenie włamywaczy

sieciowych.

Każdy cracking to

łamanie prawa

Wyobraź sobie, że kończysz pisanie pracy

dyplomowej lub ważnego wypracowania.

Zadowolony idziesz do kuchni na kolację. Kiedy

wracasz do komputera widzisz, że Twojej pracy

niema, są za to pozdrowienia od … crackera.

Działania szkodliwo-przestępcze

prowadzone przez hakerów obejmują:

•

wprowadzanie wirusów

komputerowych do sieci

zamkniętych i publicznych;

•

szpiegostwo przemysłowe;

•

wirtualne włamania

do banków - przelewanie

z kont bankowych znacznych

sum pieniędzy itd.

Pomyśl – czy chciałbyś/chciałabyś być ich ofiarą?

Za włączenie się do sieci

komputerowej w celu

uzyskania wiadomości

mogących wyrządzić

szkodę państwu i

przekazania ich

obcemu wywiadowi

grozi od

6 miesięcy do 8 lat

pozbawienia wolności.

Nie ryzykuj – nie warto!

Kary grożące hakerom

Do 2 lat pozbawienia

wolności

za podłączenie

się bez uprawnienia do

sieci komputerowej lub

za przełamywanie

elektronicznych,

magnetycznych albo

innych szczególnych

zabezpieczeń

informacji.

Nie ryzykuj – nie warto!

Kary grożące hakerom

Do 3 lat więzienia

, jeśli

osoba nieuprawniona

niszczy, uszkadza, usuwa

lub zmienia zapis istotnej

informacji

w komputerze albo

w inny sposób udaremnia

lub znacznie utrudnia

osobie uprawnionej

zapoznanie się

z nią.

Nie ryzykuj – nie warto!

Kary grożące hakerom

Jeśli włamiesz się do komputera w

innym kraju, możesz odpowiadać

zgodnie

z tamtejszym prawem.

W Stanach Zjednoczonych AP

za podłączenie

się do sieci komputerowej w celu uzyskania

tajnych informacji lub wiadomości

mogących zaszkodzić bezpieczeństwu

państwa grozi k

ara grzywny i/lub do 10 lat

więzienia

.

Poznawaj inne kraje w mądrzejszy sposób!

Bądź mądrzejszy!

Document Outline

- Slide 1

- Slide 2

- Slide 3

- Slide 4

- Slide 5

- Slide 6

- Slide 7

- Slide 8

- Slide 9

- Slide 10

- Slide 11

- Slide 12

- Slide 13

- Slide 14

- Slide 15

- Slide 16

- Slide 17

- Slide 18

- Slide 19

- Slide 20

- Slide 21

- Slide 22

- Slide 23

Wyszukiwarka

Podobne podstrony:

figury przestrzenne z komputerem - scenariusz IIIg, FIGURY PRZESTRZENNE

Odpowiedzialnosc karna za przestepstwa komputerowe

przestepczosc komputerowa

Przestępstwa komputerowe

Przestępczość komputerowa – karalność w prawie polskim

bezpieczeństwo w sieci i przestępczość komputerowa

czym jest przestepczosc komputerowa, infa

Przestepczość komputerowa, 1.Systemy operacyjne i sieci komputerowe

063 przestepczosc komputerowa1id 6567 ppt

Przestępstwa komputerowe, !!!Uczelnia, !WSTI

01 03 Przestepczosc komputerowa

Przestępstwa Komputerowe (Internet, edukacja i nauka, Informatyka

Przestępstwa komputerowe 2, !!!Uczelnia, !WSTI

przestępstwa komputerowe JPUS73XMCFKDET3QWJTN6P3573HJPWDYANLTAQI

figury przestrzenne z komputerem - scenariusz IIIg, FIGURY PRZESTRZENNE

ochrona informacji (3) przest komputer i cyberterror

przestepczosc komputerowa

więcej podobnych podstron