Gliwice 13.X.1999r.

Laboratorium Sieci Komputerowych

„Protokoły zdalnego dostępu do sieci”

Alicja Dychus

Adam Gburek

Krzysztof Górka

Sebastian Korzekwa

Grzegorz Mieczkowski

Krzysztof Partuś

Marek Stochel

Michał Szczerbiński

Wstęp

Sygnały kodowania

Zadaniem warstwy fizycznej jest kodowanie danych w formie, w której mogą być one następnie przesłane przez medium transmisyjne (nośnik). Formy te muszą być różne dla różnych nośników ponieważ każdy nośnik ma tylko sobie właściwe charakterystyki. Istnieje wiele różnych technik fizycznego kodowania danych, ale wszystkie kodowane i przenoszone są za pomocą fal elektromagnetycznych.

Właściwości fizyczne fal, oraz sposób ich propagacji zmieniają się w miarę przechodzenia do kolejnych obszarów spektrum. Ogólnie rzecz biorąc, wraz ze wzrostem częstotliwości, wzrasta również możliwość kodowania danych. Niestety częstotliwości niższe są zwykle odporniejsze na zakłócenia.

Sygnały mogą pojawiać się we wszystkich częstotliwościach, choć ogólnie przyjęto, że fale

o częstotliwości poniżej 300 Hz nie oferują zakresu pasma, które wystarczałoby większości urządzeń elektrycznych.

Nośniki transmisji fizycznej

kabel koncentryczny,

skrętka dwużyłowa,

kabel światłowodowy.

Kabel koncentryczny

Składa się z dwóch koncentrycznych, czyli współosiowych przewodów oddzielonych od siebie warstwą izolatora. Najczęściej spotykanym jest kabel koncentryczny RG-58 używany przez specyfikację 10Base-2 Ethernet, którego oporność wynosi 50 omów dla kabla

o średnicy 1 cm. W specyfikacji tej przekłada się to na szybkość rzędu 10 Mbps dla odległości do 185 m.

Nieekranowana skrętka dwużyłowa

Nazywana również UTP dostępna jest w wielu formach i rozmiarach. Rozmiarem standardowym okablowania LAN jest kabel czteroparowy, czyli ośmiożyłowy. Wykorzystując wszystkie 8 przewodów można przesyłać sygnały z prędkościami 100 Mbps

i większymi.

Kabel światłowodowy

Stosowany głównie do łączenia serwerów i koncentratorów. Pozwala na transmisje rzędu

(wg specyfikacji 100BaseFX) 100 Mbps na odległości do 400 m.

Technologie transmisji

Kanał radiowy szerokopasmowy

Do największych zalet należy duże bezpieczeństwo przesyłanych sygnałów oraz stosunkowo niska cena w porównaniu z sieciami utworzonymi na podstawie technologii częstotliwości dedykowanych. Wadą jest m.in. niemożność prowadzenia komunikacji w pełni dupleksowej za pomocą jednej tylko częstotliwości. Rzeczywista przepustowość takiej transmisji wynosi

ok. 2 Mbps. Dopiero zastosowanie dwóch kanałów: jednego do nadawania, drugiego do odbierania umożliwia przesył na poziomie przewodowej sieci LAN.

Kanał radiowy wąskopasmowy

Transmisja przy użyciu pojedynczego pasma. Rzeczywista przepustowość ok. 5,5 Mbps.

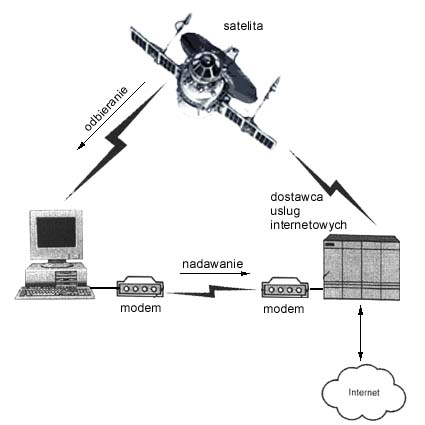

Kanał satelitarny

Wady to głownie bardzo duże opóźnienia oraz niemożność stosowania protokołów

z potwierdzeniem.

Podczerwień

Dwa rodzaje: kierunkowe i rozproszone. Pierwsze z nich powoduje , że transmisja ograniczona jest do „linii wzroku”. Rozproszone światło podczerwone częściowo rozwiązuje problem ograniczenia transmisji poprzez zdolność odbijania promieni podczerwonych. Niestety przy każdym odbiciu sygnał zostaje osłabiony. Efektywny obszar wykorzystania systemu opartego na podczerwieni wynosi ok. 30 m. średnicy.

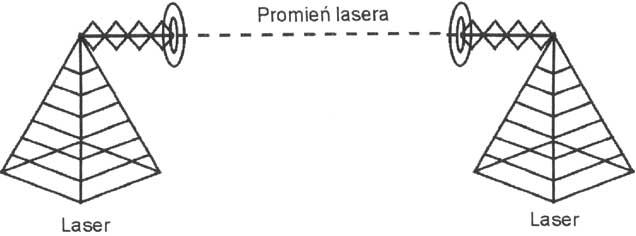

Laser

Umożliwia łączenie się na trochę większe odległości, jednak problem „widzialności” jest tutaj nader ważny. Światło lasera jest w stanie uszkodzić siatkówkę oka przez co możliwe jest zastosowanie tej technologii tylko w niektórych przypadkach.

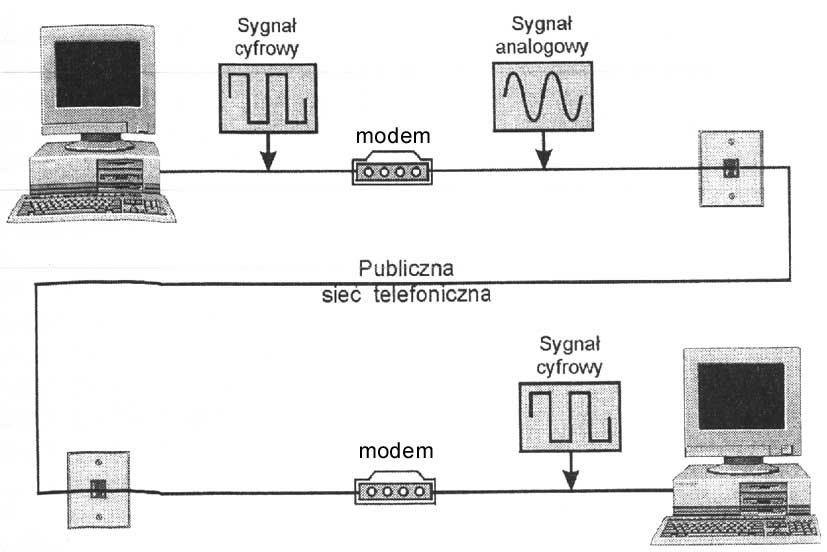

Analogowe łącze telefoniczne

Wady:

niska jakość

bardzo ograniczone pasmo 400 - 3000 Hz

max 2400 zmian sygnału na sekundę

zmiany w częstotliwości oraz fazie

nadawanego sygnałuczęsto długie czasy oczekiwania na połączenie

Połączenia typu RAS (Remote Acces Service)

Aby ustanowić połączenie RAS, komputer użytkownika za pomocą modemu wybiera system hosta. Ten odpowiada na wywołanie, ustanawia połączenie, a wyższe procesy w systemie hosta współpracują z wyższymi procesami w systemie użytkownika, aby uruchomić system przesyłania. Wykorzystując protokół TCP/IP, system hosta albo odczytuje adres IP systemu użytkownika (jeśli jest to adres statyczny), albo przypisuje adres IP (jeśli używany jest adres dynamiczny). Każda z tych akcji uruchamia protokół TCP/IP. Tak czy inaczej, gdy nastąpi (zostanie ustanowiona rzetelna łączność TCP/IP między użytkownikiem i host'em), użytkownik może swobodnie uruchamiać aplikacje, z których chce korzystać poprzez połączenie zdalne (ograniczenie stanowi tutaj oczywiście prędkość przesyłu 33600 bps). Aplikacje te mogą dać użytkownikowi pełny dostęp do tych samych usług, które są dostępne np. w biurowym komputerze osobistym.

Nadal używanymi protokołami są jeszcze NetBEUI (rozszerzony interfejs użytkownika NetBIOS), oraz IPX/SPX.

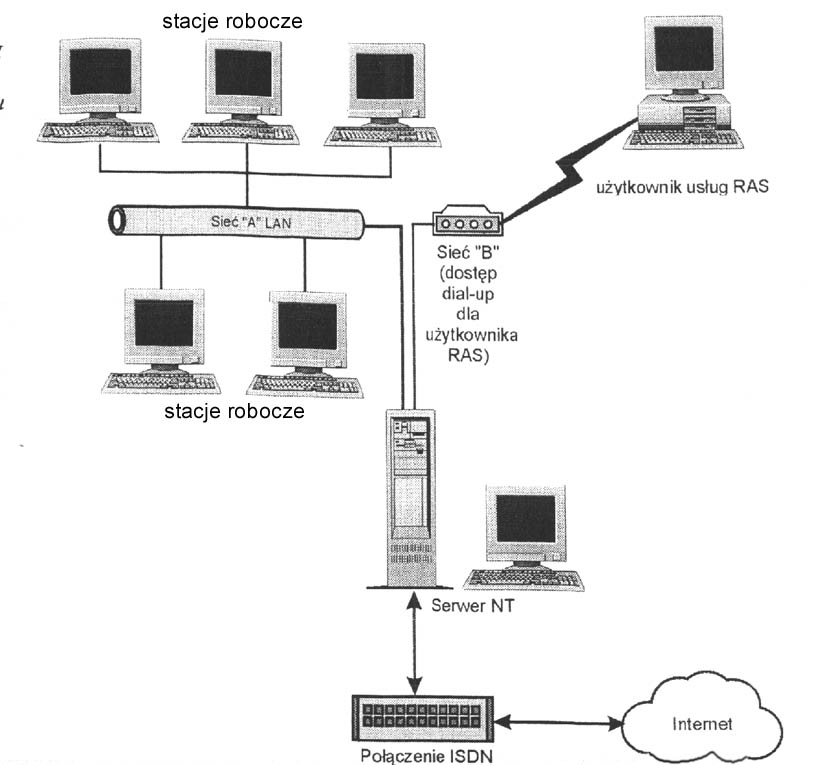

Na rysunku przedstawiono przykładowe wykorzystanie usług RAS w celu zapewnienia dostępu do Internetu.

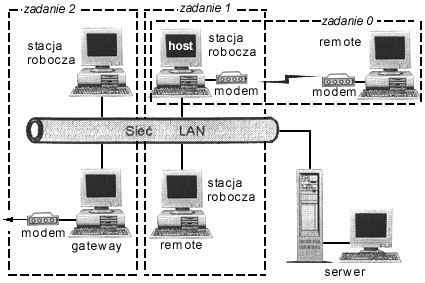

Zadania

Stworzyć „modemowego” host'a; ze stacji odległej przejąć kontrolę nad nim (zadanie zademonstrowane przez prowadzącego)

Stworzyć sieciowego host'a; ze stacji odległej przejąć kontrolę nad nim.

Skonfigurować GATEWAY'a; ze stacji odległej przejąć kontrolę nad nim. Zmapować dysk.

Rozwiązanie zadania

1. Połączenie poprzez LAN

Poniższe procedury pokazują w jaki sposób ustanowić zdalną kontrolę sesji dla dwóch PC pracujących w sieci LAN. Na ustawienie kontroli pozwala oprogramowanie Norton pcANYWHERE.

Pierwsza procedura dotyczy ustawień zarówno dla hosta jak i dla remote'a. Druga jest dla host'a a trzecia dla remote'a.

Ustawianie host'a i remote'a

Ustaw ścieżkę dla instalacji.

Wpisz AW w DOS prompt .

Podaj ID (trzeba to robić przy każdym uruchomieniu).

Wybierz Configure...

Wybierz System Hardware...

Wybierz Network

Ustaw właściwy driver dla użądzenia/portu.

Jeśli konfiguracja ma określać GATEWAY'a, wybierz Use Gateway, i zaznacz NO.

Zapisz zmiany.

Wybierz System Setup...

Wpisz unikalną nazwę komputera (zdalny remote będzie potrzebował znać nazwę nadaną host'owi).

Zapisz zmiany.

Kontynuowanie ustawień host'a

Wybierz Be A Host...

Wybierz Select Active Configuration...

Wybierz Network

Wciśnij ESC by powrócić do Be A pcAnywhere Host menu.

Wybierz Begin Host Operation ...

Wybierz Wait For A Connection lub Exit

Kontynuowanie ustawień remote'a

Potwierdź, że host czeka

Z pcANYWHERE Host menu wybierz Call A pcANYWHERE Host...

Wybierz Connect To A Host...

Wybierz pcANYWHERE Host Via Network session configuration

Wybierz View/Modify Host Entry

Zaznacz Host Computer Name i wpisz nazwę host'a z którym planujesz się połączyć

Zapisz zmiany

Wybierz Call

Konfigurowanie GATEWAY'a

GATEWAY jest małym programem typu TSR rezydującym w pamięci PC. PC jest podłączony do sieci oraz posiada modem. GATEWAY pobiera informacje z jednego urządzenia, konwertuje je i wysyła na zewnątrz poprzez inne urządzenie. Dla GATEWAY'a trzeba ustawić dwie sprzętowe konfiguracje: dla sieci i dla modemu.

Procedura ustawienia PC w sieci, z modemem jako GATEWAY'a

Wybierz Gateway...

Wybierz Select Incoming Configuration...

Wybierz odpowiednią konfigurację. Dla jednokierunkowego GATEWAY'a wybierz urządzenie z którego GATEWAY będzie otrzymywał informacje.

Wybierz Select Outgoing Configuration...

Wybierz odpowiednią konfigurację. dla jednokierunkowego GATEWAY'a wybierz urządzenie, które będzie GATEWAY'owi wysyłać informacje.

Wybierz Gateway Preferences...

Wciśnij ESC

Wybierz Activate The Gateway... and... wait. --> [Author:A&MG]

Procedura mapowania zdalnego dysku dla hosta

Wybierz Drive Mapping z formularza konfiguracji sesji.

Wybierz Enabled

Wybierz literę dla dysku host'a. Jest to litera, którą zdalny dysk będzie miał na hoście.

Wybierz literę dysku zdalnego, która będzie dostępna z host'a

Powtarzaj krok 4 i 5 tyle razy ile dysków chcesz mapować.

V.90

Wprowadzenie standardu

Szóstego lutego 1998 roku w Genewie ITU (The International Telecommunication Union), organizacja koordynująca międzynarodowe standardy obowiązujące w telekomunikacji, podjęła decyzję o wprowadzeniu standardu określającego specyfikację modemów PCM (Pulse Coded Modulation, inaczej zwanych modemami 56K).

Decyzja ta podyktowana była koniecznością uzyskania kompromisu pomiędzy X2 (technologia US Robotics) i K56Flex (technologia Rockwell'a), nieoficjalnymi standardami obowiązującymi do tej pory. Dla użytkowników modemów wykorzystujących powyższe technologie przygotowane zostało oprogramowanie dostosowujące ich urządzenia do obowiązującego standardu V90.

Jak funkcjonuje transmisja danych 56 Kb/s

W specyfikacji dotychczasowego standardu (V34) zakładano, że konwersja analogowa dokonywana jest na obu końcach linii. Przesył danych, konwertowanych z postaci cyfrowej na analogową i z powrotem ograniczał maksymalną szybkość transmisji do 33.6Kb/s. Wraz

z technologią V.90 pojawiło się odmienne podejście do problemu: na jednym z końców łącza występuje czysto cyfrowa konwersja do sieci telekomunikacyjnej (operatorzy Internetu

i telekomunikacja dostarczają dane w technice cyfrowej), dzięki temu modem V90 potrafi osiągnąć maksymalną szybkość 56 Kb/s przy odbiorze danych (download). Dodatkowo na prędkość transmisji mają wpływ również parametry linii telekomunikacyjnej. Natomiast wysyłanie danych odbywa się w sposób analogowy (jak w V34) i przebiega z maksymalną szybkością 33,6 Kb/s.

Wszystkie centrale transmitują dane pomiędzy sobą oraz do operatorów internetowych

z szybkością co najmniej 64 Kb/s (są to parametry łączy ISDN). Analogowo odbywa się już tylko łączność pomiędzy centralą a telefonem domowym. Ze względu na konwersję danych

z techniki cyfrowej na analogową szybkość transmisji ulega zmniejszeniu właśnie do poziomu 56 Kb/s. W tej różnicy pomiędzy obiema szybkościami (8 Kb/s) mieści się również tzw. rezerwa bezpieczeństwa, gdyż sygnał analogowy jest bardzo wrażliwy na zakłócenia występujące na łączach. Od centrali telefonicznej dane wędrują łączami analogowymi do końcowych urządzeń użytkowników, gdzie przez oprogramowanie modemu są przekształcane z powrotem do postaci wejściowej.

1

7

Protokoły zdalnego dostępu do sieci

Wyszukiwarka

Podobne podstrony:

DOM Z DOSTĘPEM DO SIECI GAZOWEJ2003

kod dostepu do sieci plus

Ograniczanie dostępu do sieci bezprzewodowej, komputer

3 Warstwa dostepu do sieci Ethernet

2006 01 Zdalny dostęp do środowiska graficznego [Poczatkujacy]

14 Zdalny dostep do danych

Zdalny dostep do koparki

3 Parametry i usługi sieci dostępu do Internetu – teraz i w przyszłości

projekt sieci LAN z dostępem do Internetu

Dostęp do poczty z sieci Internet poprzez program Outlook Express i protokół POP3

IT Parametry i usługi sieci dostępu do internetu

Dostęp do poczty z sieci Internet poprzez program Outlook Express i protokół IMAP4

3 Parametry i usługi sieci dostępu do Internetu – teraz i w przyszłości

projekt sieci LAN z dostępem do Internetu

więcej podobnych podstron