75112 s405

Administrowanie użytkownikami i grupami 405

Administrowanie użytkownikami i grupami 405

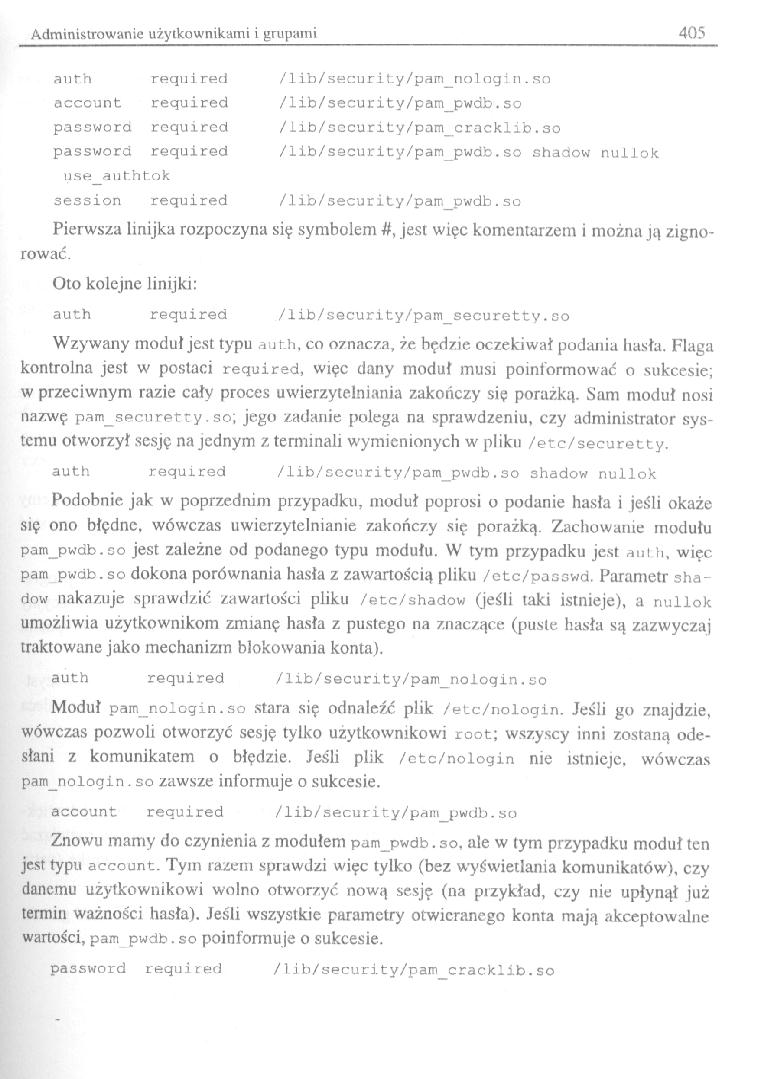

auth reąuired

account reąuired passwora reąuired password reąuired use authtok session reąuired

/lib/security/pam_nologi n.sn /lib/security/pam_pwdb.so /iib/sccurity/pam_cracklib.30 /Iib/security/para_pwdb.so shadow nuliok

/lib/security/parr._pwdb. so

Pierwsza linijka rozpoczyna się symbolem #, jest więc komentarzem i można ją zignorować.

Oto kolejne linijki:

auth reąuired /lib./security/pam_securetty. so

Wzywany moduł jest typu auth, co oznacza, że będzie oczekiwał podania hasła. Flaga kontrolna jest w postaci reąuired, więc dany moduł musi poinformować o sukcesie; w przeciwnym razie cały proces uwierzytelniania zakończy się porażką. Sam moduł nosi nazwę pam_securetry. so; jego zadanie polega na sprawdzeniu, czy administrator systemu otworzył sesję na jednym z terminali wymienionych w pliku /etc/securetty. auth. reąuired /lib/sccurity/pam_pwdb.30 shadow nuliok

Podobnie jak w poprzednim przypadku, moduł poprosi o podanie hasła i jeśli okaże się ono błędne, wówczas uwierzytelnianie zakończy się porażką. Zachowanie modułu pam_pwab. so jest zależne od podanego typu modułu. W tym przypadku jest aut h, więc para pwab. so dokona porównania hasła z zawartością pliku /ctc/passwd. Parametr shadow nakazuje sprawdzić zawartości pliku /etc/shadow (jeśli taki istnieje), a nuliok umożliwia użytkownikom zmianę hasła z pustego na znaczące (puste hasła są zazwyczaj traktowane jako mechanizm blokowania konta).

auth required /lib/security/pam_noioqin.so

Moduł pam_r.oloqin.so stara się odnaleźć plik /etc/nologin. Jeśli go znajdzie, wówczas pozwoli otworzyć sesję tylko użytkownikowi root; wszyscy inni zostaną odesłani z komunikatem o błędzie. Jeśli plik /ctc/nologin nie istnieje, wówczas pam_noiogin. so zawsze informuje o sukcesie.

account reąuired /lib/security/pam_pwdb.so

Znowu mamy do czynienia z modułem pam_pwdb. so. ale w tym przypadku moduł ten jest typu account. Tym razem sprawdzi więc tylko (bez wyświetlania komunikatów), czy danemu użytkownikowi wolno otworzyć nową sesję (na przykład, czy nie upłynął już termin ważności hasła). Jeśli wszystkie parametry otwieranego konra mają akceptowalne wartości, pam pwdb. so poinformuje o sukcesie.

password reąuired /1jb/security/pam_crackiib.so

Wyszukiwarka

Podobne podstrony:

s385 Administrowanie użytkownikami i grupami 385 Lista Rozdzielona przecinkami lis

s407 Administrowanie użytkownikami i grupami 407 Ta upros7.c7.ona konfiguracja jest zgodna ze standa

s393 Administrowanie użytkownikami i grupami 393Tworzenie grup Oto jak utworzyć nową grupę: Tworzeni

s399 Administrowanie użytkownikami i grupami 399Polecenie chmod Zanim przystąpimy do opisywania pole

więcej podobnych podstron