img092 (3)

Administrowanie serwerem sieci lokalnej

niem nowych kont użytkowników (zarówno lokalnych, jaki i domenowych). Usuwa jąc konto użytkownika, usuwa się również jego identyfikator. Utworzenie konta o tej samej nazwie co usunięty użytkownik powoduje utworzenie nowego identyfikatora SID (dla systemu będzie to inny użytkownik - inny identyfikator SID).

Jednym z głównych zadań administratora jest zarządzanie kontami użytkowników i grup. Konta użytkowników pozwalają na logowanie się indywidualnych użytkowników do zasobów sieciowych, konta grupowe umożliwiają zarządzanie wieloma użytkownikami jednocześnie. Uprawnienia nadawane użytkownikom mają zapewnić bezpieczeństwo w systemie, ale jednocześnie umożliwić wykonanie zadań. Dlatego należy nadawać użytkownikom tylko niezbędne uprawnienia.

1

użytkowników należy takie konta utworzyć. Jest to zadanie odpowiedzialne i wymaga wcześniejszego opracowania systemu nazw dla kont. Najczęściej wybierana jest nazwa konta zawierająca pierwszą literę imienia i nazwisko lub imię i nazwisko użytkownika pisane razem, np. Jan Kowalski może mieć konto o nazwiejkowalski lub jankowalski. Konta użytkowników domyślnie znajdują się w kontenerze Users. Aby utworzyć nowe konto, klikamy prawym przyciskiem na obszar roboczy okna i wybieramy z menu kontekstowego opcję Nowy/Użytkownik (rys. 10.19).

ToT.solal - [Katalog główny konsoliUlżytkownicy i^komputeryusługi fleti

jtofclók::.'. Ulubione .• :;:,Qkńa-: Pomnę-

Instalacja kontrolera domeny

Podstawowymi składnikami systemu bezpieczeństwa w Windows Serwer są: uwierzytelnianie użytkowników oraz kontrola dostępu. Uwierzytelnianie użytkowników składa się z dwóch faz:

interaktywnego logowania - podczas logowania na lokalnym komputerze sprawdza się tożsamość i nadaje dostęp lub odmawia go do usługi Active Directory,

uwierzytelniania sieciowego — uprawnienia użytkownika sprawdzane są przy każdej próbie skorzystania z zasobu sieciowego.

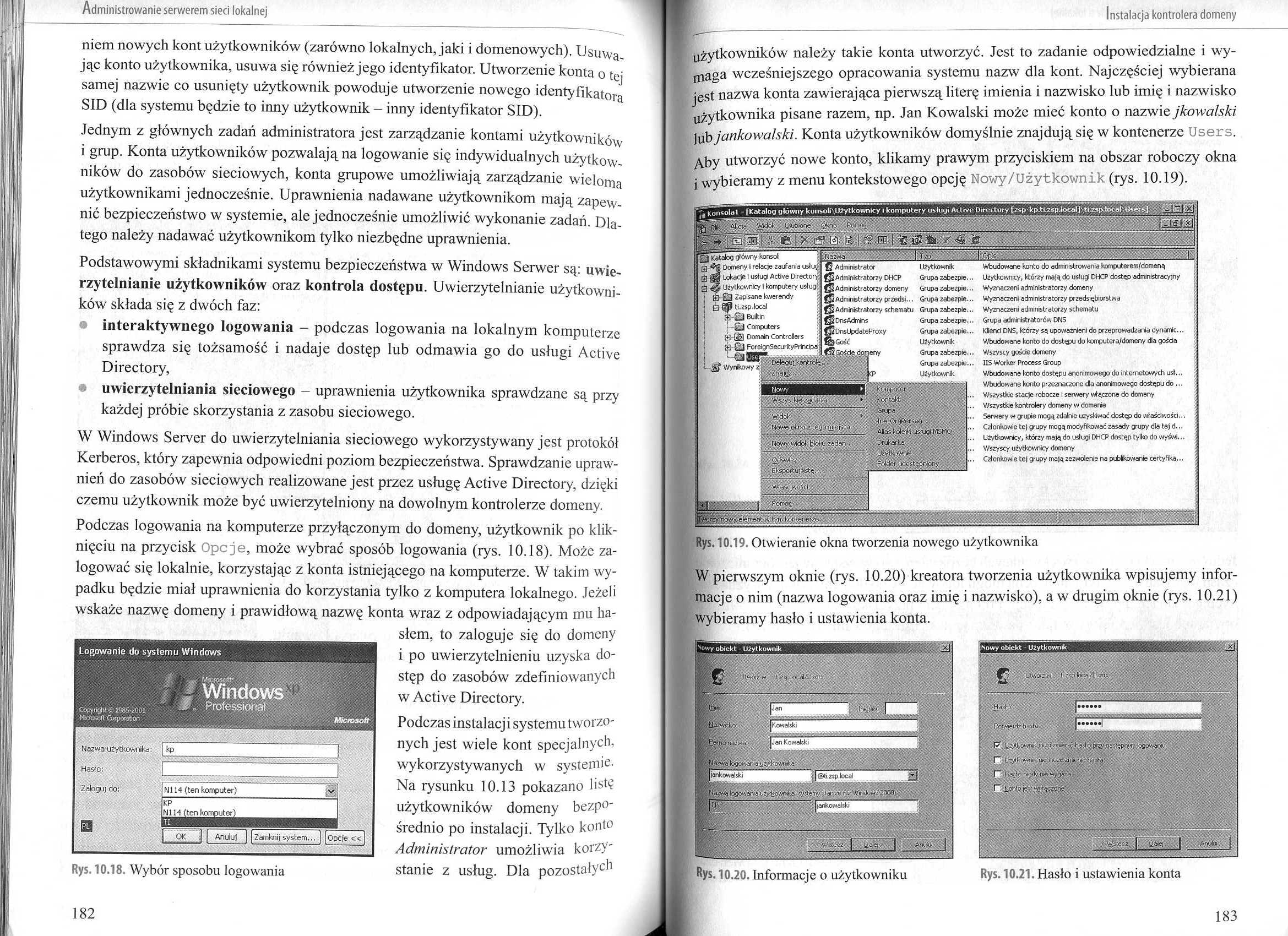

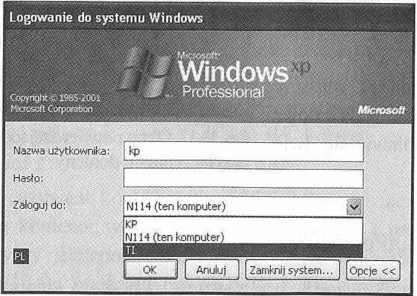

W Windows Server do uwierzytelniania sieciowego wykorzystywany jest protokół Kerberos, który zapewnia odpowiedni poziom bezpieczeństwa. Sprawdzanie uprawnień do zasobów sieciowych realizowane jest przez usługę Active Directory, dzięki czemu użytkownik może być uwierzytelniony na dowolnym kontrolerze domeny. Podczas logowania na komputerze przyłączonym do domeny, użytkownik po kliknięciu na przycisk Opcje, może wybrać sposób logowania (rys. 10.18). Może zalogować się lokalnie, korzystając z konta istniejącego na komputerze. W takim wypadku będzie miał uprawnienia do korzystania tylko z komputera lokalnego. Jeżeli wskaże nazwę domeny i prawidłową nazwę konta wraz z odpowiadającym mu hasłem, to zaloguje się do domeny i po uwierzytelnieniu uzyska dostęp do zasobów zdefiniowanych w Active Directory.

Podczas instalacj i systemu tworzonych jest wiele kont specjalnych, wykorzystywanych w systemie. Na rysunku 10.13 pokazano lisi? użytkowników domeny bezpośrednio po instalacji. Tylko konto Administrator umożliwia korzy -

Rys. 10.18. Wybór sposobu logowania

stanie z usług. Dla pozostałych

Katalog główny konsoli

Wynikowy ź

: Nazwa:

lacje zaufania usługi g Administrator Użytkownik

ugi Active Directory {^Administratorzy DHCP Grupa zabezpie. 1.1 komputery usługjj ^Administratorzy domeny Grupa zabezpie. “kwerendy ;j Administratorzy przedsi... Grupa zabezpie. ca* jf Administratorzy schematu Grupa zabezpie.

In i j$DnsAdmins Grupa zabezpie.

|puters :j #$DnsUpdateProxy Grupa zabezpie.

iain Controllers ; Użytkownik

'PnRC;^ dfe,,d:yn, Grupa żabespie.

'U vV>- " - -r. ii—9 £ę®»

Wszystl i* zadania

in3Wei°n ’

AI!as;^ę)^(Uśł^.f^yl9r

Użytkownik: . • :

Folder udostępniony

Wbudowane konto do administrowania komputerem/domeną

Użytkownicy, którzy mają do usługi DHCP dostąp administracyjny Wyznaczeni administratorzy domeny Wyznaczeni administratorzy przedsiąbiorstwa Wyznaczeni administratorzy schematu Grupa administratorów DNS

Klienci DNS, którzy są upoważnieni do przeprowadzania dynamie.. Wbudowane konto do dostępu do komputera/domeny dla gościa Wszyscy goście domeny I1S Worker Process Group

Wbudowane konto dostępu anonimowego do internetowych usł... Wbudowane konto przeznaczone dla anonimowego dostępu do .., Wszystkie stacje robocze i serwery włączone do domeny Wszystkie kontrolery domeny w domenie Serwery w grupie mogą zdalnie uzyskiwać dostęp do właściwości, Członkowie tej grupy mogą modyfikować zasady grupy dla tej d.. Użytkownicy, którzy mają do usługi DHCP dostęp tylko do wyświ.. Wszyscy użytkownicy domeny

Członkowie tej grupy mają zezwolenie na publikowanie certy fika..

Rys. 10.19. Otwieranie okna tworzenia nowego użytkownika

W pierwszym oknie (rys. 10.20) kreatora tworzenia użytkownika wpisujemy informacje o nim (nazwa logowania oraz imię i nazwisko), a w drugim oknie (rys. 10.21) wybieramy hasło i ustawienia konta.

I Kowalski

_

I jankowalski

l;|@lizsplocal

logowania .użytkownik a łsyĄtęir^' >|ars ze tiiz\

: Wiridowe’2ÓÓ0).'

yzyHkow?-ol- /riU:i zmienić hasło przy następnymlogowarw V U rył ł owmk rue może zmienić haską I- Hasto,

' i•' ’’ •'i-’

kowalski

<V,sle i;

I Rys. 10.20. Informacje o użytkowniku

Rys. 10.21. Hasło i ustawienia konta

182

183

Wyszukiwarka

Podobne podstrony:

img084 (4) Administrowanie serwerem sieci lokalnej w domenie pl. Nie można zainstalować Active Direc

img085 (5) Administrowanie serwerem sieci lokalnej W systemach Windows, na których możliwe jest prze

img098 (3) ■ Administrowanie serwerem sieci lokalnej W systemie Windows Server 2003 serwery DHCP nal

img108 (2) Administrowanie serwerem sieci lokalnej Rys. 10.49. Wykaz procesów Menedżer zadań Windows

70365 img095 (5) Administrowanie serwerem sieci lokalnej uprawnienia (Odmów) użytkownikowi kowalski,

img083 (4) Administrowanie serwerem sieci lokalnej Występują trzy rodzaje grup zabezpieczeń: Grupa g

img082 (5) Administrowanie serwerem sieci lokalnej Administrowanie serwerem sieci lokalnej może być

więcej podobnych podstron