Laboratorium 4

Zabezpieczenia zasobów

Bardzo ważną kwestią w przypadku administracji systemem Windows 2000 jest właściwe

zabezpieczenie zasobów przed nieautoryzowanym dostępem. Mechanizmem zapewniającym

takie zabezpieczenia są uprawnienia NTFS. Pozwalają one określić, którzy użytkownicy lub

grupy mają dostęp do danego folderu lub pliku. Oczywiście w ten sposób można

zabezpieczać zarówno całe foldery, jak i pojedyncze pliki.

Uprawnienia NTFS są dostępne wyłącznie na dyskach z systemem NTFS, nie są dostępne

natomiast na partycjach sformatowanych z użyciem systemu plików FAT16 i FAT32.

Uprawnienia do folderów

Uprawnienia do folderów pozwalają na kontrolę dostępu do folderów oraz do znajdujących

się w nich plików i podfolderów. Tabela 1 zawiera listę standardowych uprawnień do

folderów wraz z ich opisem.

Tabela 1. Standardowe prawa dostępu do folderów

Uprawnienie

Opis

Odczyt (Read)

przeglądanie zawartości katalogów oraz odczyt atrybutów i uprawnień

Wyświetlanie zawartości

folderu (List Folder Contents)

Odczyt + możliwość przechodzenia przez folder, nawet gdy użytkownik nie

ma uprawnień do folderów, przez które chce przechodzić

Zapis (Write)

tworzenie nowych plików i podfolderów w danych folderze oraz zmiana

atrybutów folderu

Zapis i Wykonanie

(Write & Execute)

Zapis + Wyświetlanie zawartości folderu

Modyfikacja (Modify)

Zapis i Wykonanie + możliwość usuwania danego folderu oraz odczytu

uprawnień

Pełna kontrola (Full Control)

Modyfikacja + możliwość usuwania podfolderów i plików, zmiany

uprawnień do folderu oraz przejęcia go na własność

Uprawnienia do plików

Uprawnienia do plików pozwalają kontrolować dostęp do plików. Tabela 2 zawiera listę

standardowych uprawnień do plików z opisem.

Tabela 2. Standardowe prawa dostępu do plików

Uprawnienie

Opis

Odczyt (Read)

odczyt zawartości plików, podgląd jego atrybutów oraz uprawnień

Zapis (Write)

zapis oraz dołączanie danych do pliku, zmiana jego atrybutów

Zapis i Wykonanie

(Write and Execute)

Odczyt + Zapis + możliwość uruchomienia pliku oraz dodatkowo odczyt

uprawnień

Modyfikacja (Modify)

Zapis i Wykonanie + możliwość usuwania danego pliku oraz odczytu

uprawnień

Pełna kontrola (Full Control)

Modyfikacja + możliwość zmiany uprawnień do pliku oraz przejęcia go na

własność

Edycja 2005/2006

1

W przypadku partycji sformatowanych z użyciem NTFS domyślnie do głównego katalogu

przypisywane jest uprawnienie Pełna kontrola dla grupy Wszyscy. Grupa Wszyscy ma więc

dostęp do wszystkich folderów oraz plików, tworzonych w katalogu głównym. Aby dostęp do

plików i folderów mieli tylko autoryzowani użytkownicy, należy zmienić domyślne

uprawnienia do tworzonych plików i folderów.

Lista kontroli dostępu

System plików NTFS wraz z każdym plikiem i folderem przechowuje na dysku listę kontroli

dostęp (ACL – Access Control List). Lista ta zawiera spis wszystkich kont użytkowników i

grup, które mają nadany dostęp do plików i folderów oraz typ dostępu, jaki został im nadany.

Aby użytkownik mógł skorzystać z danego pliku lub folderu na liście ACL musi istnieć wpis

zwany Access Control Entry (ACE) dla niego lub grupy, do której on należy. Wpis ten musi

pozwalać na rodzaj dostępu, który jest żądany (np. odczyt) dla użytkownika, który chce ten

dostęp uzyskać. Jeśli wpis ACE nie występuje na liście ACL, wówczas użytkownik nie

będzie miał dostępu do danego zasobu.

Przypisywanie wielokrotnych uprawnień

Poprzez przypisanie różnych uprawnień dla użytkownika i dla grupy, do której on należy

może się zdarzyć, iż będzie on miał przypisane różne uprawnienia do danego zasobu. Aby

poprawnie przypisywać uprawnienia, należy zrozumieć sposoby nakładania się i

dziedziczenia uprawnień dla systemu NTFS.

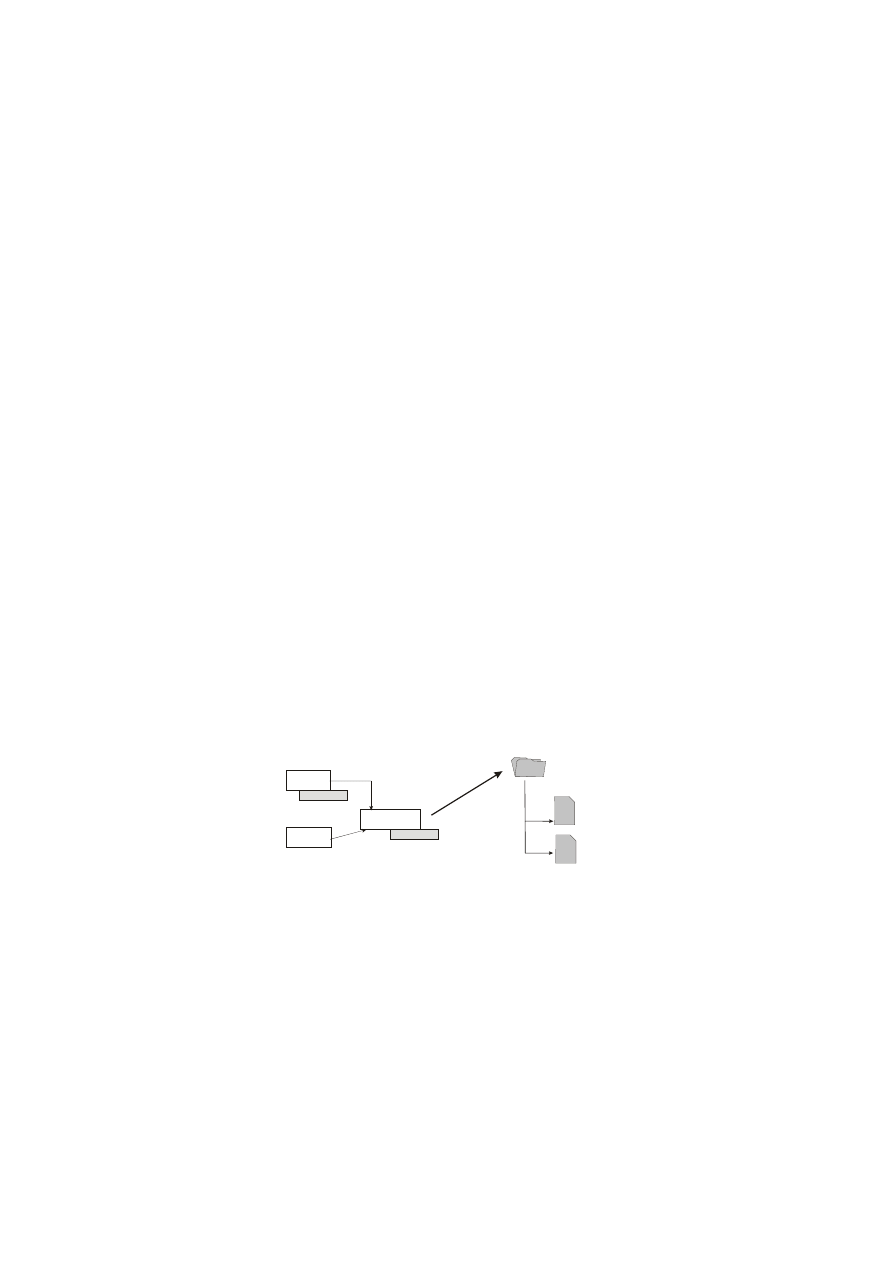

Kumulowanie uprawnień

Efektywne uprawnienia dla użytkownika są kombinacją uprawnień przypisanych dla niego

samego oraz dla grupy, do której on należy. Jeśli użytkownik posiada prawo do odczytu

danego folderu (uprawnienie Odczyt), a grupa, której jest członkiem posiada prawo na zapis

(uprawnienie Zapis), wówczas użytkownik ma oba rodzaje uprawnień do tego katalogu

(Odczyt oraz Zapis). Następuje więc kumulacja uprawnień dla użytkownika i dla grupy, do

której on należy. Sytuację tę ilustruje Rys. 1.

Grupa A

Grupa B

Zapis

Użytkownik

Odczyt

Folder A

Plik A

Plik B

Od

czy

t/Z

ap

is

Rys. 1. Kumulowanie uprawnień

Nadpisywanie uprawnień

Uprawnienia do plików w systemie NTFS mają wyższy priorytet niż uprawnienia do

folderów. Oznacza to, że jeśli użytkownik będzie miał odpowiednia uprawnienia do pliku, to

będzie miał do niego dostęp, nawet jeśli nie będzie miał dostępu do folderu, w którym ten plik

się znajduje. Aby skorzystać z tego pliku użytkownik musi podać pełną ścieżkę dostępu

zgodną z konwencją UNC (Universal Naming Convention) lub też lokalną ścieżkę dostępu.

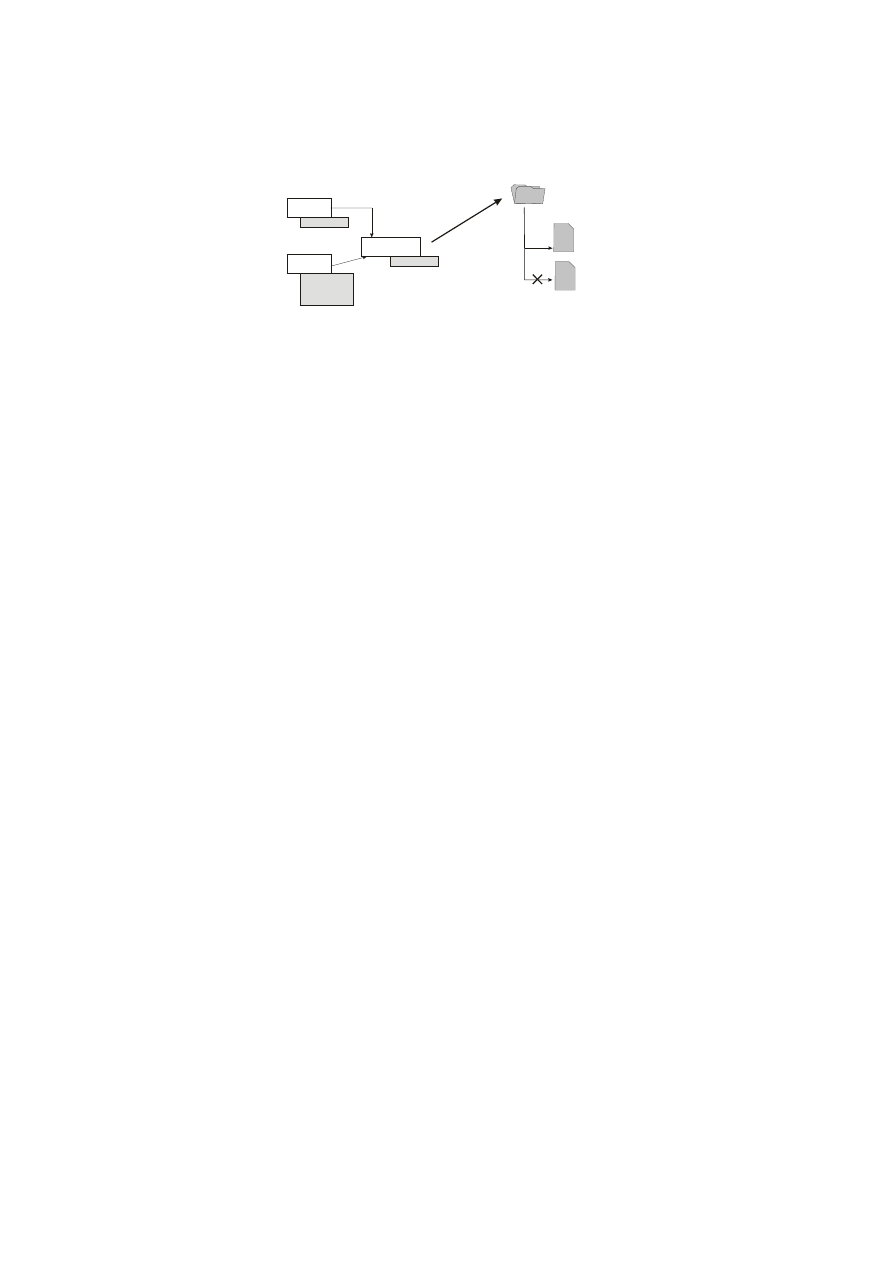

Uprawnienie Odmawiaj

W systemie Windows 2000 istnieje możliwość zabronienia użytkownikowi lub grupie dostępu

do wybranego pliku lub też folderu. Aby to zrobić należy przypisać danemu zasobowi

uprawnienie Odmawiaj. Nie jest to jednak zalecany sposób kontroli dostępu do zasobów.

Edycja 2005/2006

2

Uprawnienie to spowoduje zablokowanie wszystkich innych uprawnień, mimo iż użytkownik

może mieć zdefiniowane uprawnienia, które pozwolą mu na dostęp do tego zasobu. Przykład

zaprezentowany na Rys. 2 wyjaśnia tę sytuację.

Grupa A

Grupa B

Zapis

Użytkownik

Odczyt

Folder A

Plik A

Plik B

Od

czy

t/Z

ap

is

Odmów

zapisu dla

Plik B

Rys. 2. Działanie uprawnienia Odmawiaj

Użytkownik ma prawo Odczyt dla FolderA i jest członkiem grup: GrupaA oraz GrupaB.

GrupaB ma prawo Zapis do folderu FolderA. Równocześnie grupa GrupaA ma zabronione

prawo Zapis dla pliku PlikB. Użytkownik może czytać i zapisywać plik PlikA. Ponadto może

odczytywać plik PlikB, ale nie może zapisywać tego pliku, ponieważ jest członkiem grupy

Grupa1, która ma zablokowane prawo Zapis dla pliku PlikB.

Uprawnienie Odmawiaj jest jedynym wyjątkiem od zasady kumulowania uprawnień.

Dlatego też tego sposobu kontroli dostępu do zasobów należy unikać. Znacznie prostszym

sposobem kontroli dostępu jest zezwalanie na dostęp do odpowiednich zasobów, tylko

wybranym użytkownikom i grupom. Należy więc tak projektować grupy oraz organizować

drzewo folderów, aby zarządzanie zasobami i dostępem do nich odbywało się poprzez

zezwalanie na dostęp, bez potrzeby korzystania z uprawnienia Odmawiaj.

Dziedziczenie uprawnień

Domyślnie uprawnienia, które przypisywane są do folderów nadrzędnych są dziedziczone

przez podfoldery i pliki w nim zawarte. Przypisanie uprawnień do danego folderu spowoduje

przypisanie takich samych uprawnień do wszystkich w nim istniejących, jak i nowo

tworzonych, plików i folderów.

Istnieje jednak możliwość zablokowanie dziedziczenia uprawnień. Zablokowanie

dziedziczenia uprawnień spowoduje, że wyłączone zostanie przekazywanie uprawnień z

folderu macierzystego do podfolderów i pliku w nim zawartych. Aby wyłączyć ten

mechanizm należy w podfolderach i plikach usunąć wszystkie odziedziczone uprawnienia,

pozostałe uprawnienia pozostawiając.

Folder, dla którego zablokowano mechanizm dziedziczenia uprawnień staje się teraz nowym

folderem nadrzędnym i jego uprawnienia będą teraz dziedziczyły jego podfoldery i pliki.

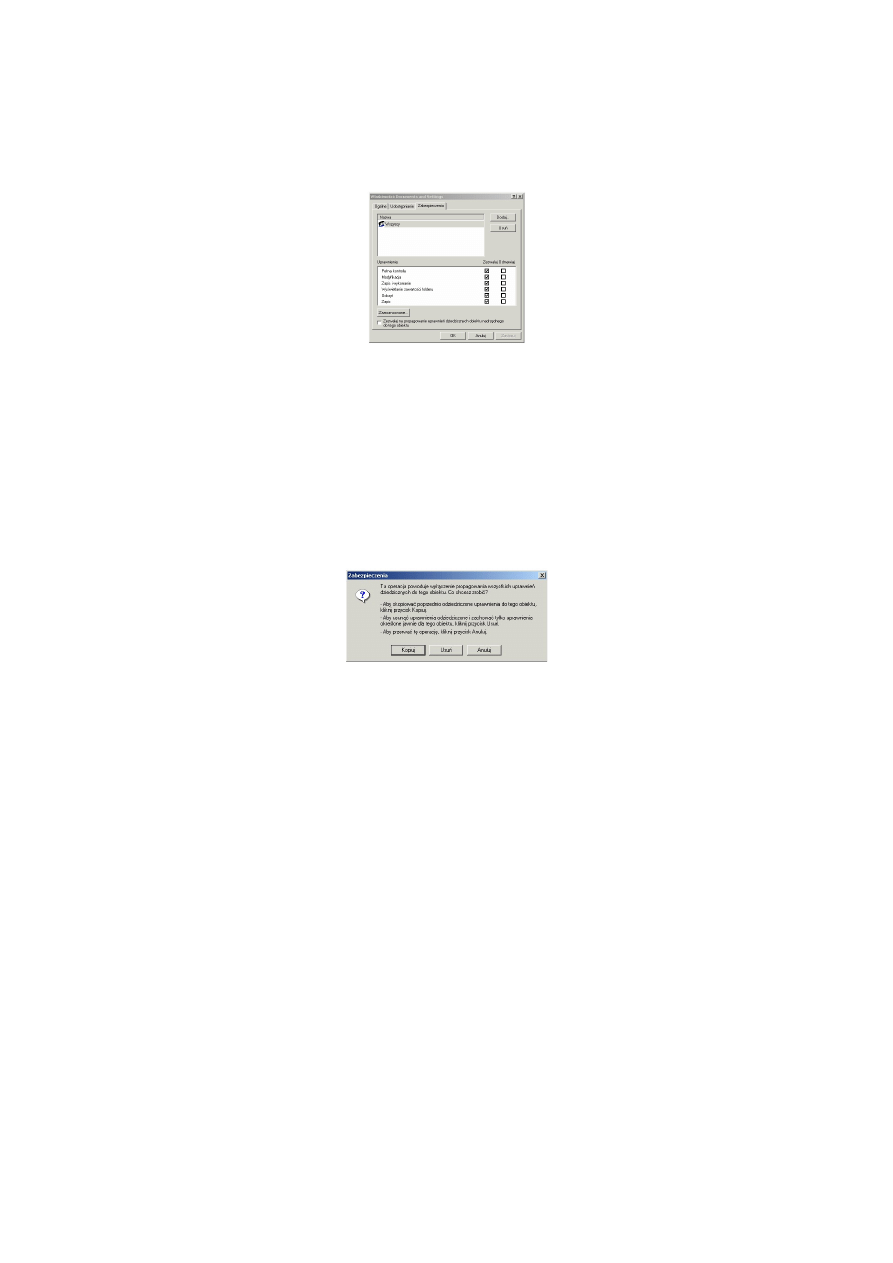

Przypisywanie i modyfikowanie uprawnień

Użytkownicy z grupy Administratorzy lub z prawem Pełna kontrola oraz właściciele plików i

folderów mogą przypisywać uprawnienia dla grup i użytkowników. W tym celu należy

kliknąć na wybranym pliku lub folderze i wybrać polecenie Właściwości, a następnie wybrać

zakładkę Zabezpieczenia. Wygląd zakładki Zabezpieczenia został przedstawiony na Rys. 3.

Na zakładce tej dostępne są następujące opcje:

•

Nazwa – pole to zawiera listę grup lub użytkowników, którzy mają przypisane

uprawnienia do danego zasobu.

•

Uprawnienia – lista wszystkich praw, które można ustawić dla danego zasobu.

•

Dodaj – przycisk ten wyświetla okno dialogowego Wybieranie: Użytkownicy,

Komputery lub Grupy, w którym będzie można wybrać użytkowników lub grupy,

którym chcemy przypisać odpowiednie uprawnienia.

Edycja 2005/2006

3

•

Usuń – przycisk ten usuwa wybranego użytkownika lub grupę oraz uprawnienia dla

danego pliku lub folderu.

•

Zaawansowane – przycisk ten otwiera okno Ustawienia kontroli dostępu, w którym

można ustawiać dodatkowe uprawnienia do danego zasobu.

Rys. 3. Wygląd zakładki Zabezpieczenia dla folderu

Jeżeli pole wyboru uprawnienia jest wyszarzone, oznacza to, że dane uprawnienie zostało

odziedziczone z folderu nadrzędnego.

Wyłączanie dziedziczenia uprawnień

Domyślnie podfoldery oraz pliki dziedziczą uprawnienia, które są przypisane do ich folderu

nadrzędnego. Opcja Zezwalaj na propagowanie uprawnień dziedziczonych obiektu

nadrzędnego do tego obiektu znajduje się na zakładce Zabezpieczenia (Rys. 3). W celu

wyłączenia dziedziczenia uprawnień, należy tę opcję odznaczyć. Zostanie wówczas

wyświetlony dialog przedstawiony na Rys. 4.

Rys. 4. Okno wyświetlone w momencie wyłączenia dziedziczenia uprawnień

Opcje dostępne w tym oknie to:

•

Kopiuj – opcja ta pozwala na skopiowanie uprawnień z folderu nadrzędnego do

bieżącego folderu, a następnie blokuje dziedziczenie uprawnień z folderu

nadrzędnego.

•

Usuń – opcja ta powoduje, że uprawnienia które są odziedziczone z folderu

nadrzędnego zostają usunięte z podfolderów i plików, a pozostają tylko uprawnienia

przypisane bezpośrednio do plików lub podfolderów.

•

Anuluj – przycisk ten powoduje anulowanie wprowadzanych zmian.

W celu wyłączenia domyślnego przypisywania uprawnienia Pełna kontrola dla grupy

Wszyscy dla nowych zasobów, należy usunąć dziedziczenie uprawnień dla głównego katalogu

lub też odpowiednio zmodyfikować uprawnienia dla tego katalogu.

Uprawnienia specjalne

Standardowe uprawnienia NTFS dają użytkownikom systemu Windows 2000 wystarczające

sposoby do kontroli i zabezpieczania dostępu do zasobów. Może jedna wystąpić sytuacja,

kiedy administrator systemu nie będzie w stanie określić poziomu dostępu do zasobów,

jakiego wymagają użytkownicy. W takim przypadku należy skorzystać ze specjalnych

uprawnień systemu NTFS. W systemie Windows 2000 dostępnych jest 13 takich uprawnień.

Uprawnienia standardowe są kombinacją uprawnień specjalnych. Przykładowo, uprawnienie

standardowe Odczyt jest kombinacją uprawnień specjalnych: Odczyt danych, Odczyt

uprawnień, Odczyt atrybutów oraz Odczyt rozszerzonych atrybutów. Jeżeli przypisujemy

Edycja 2005/2006

4

specjalne uprawnienia do folderu, możemy wybrać czy uprawnienia będą odziedziczone przez

podfoldery i pliki znajdujące się w tym folderze.

Tabela 3. Uprawnienia specjalne oraz odpowiadające im uprawnienia standardowe

Uprawnienia

specjalne

Pełna

kontrola

Modyfikacja

Zapis i

wykonanie

Wyświetlanie

zawartości

folderu (tylko

foldery)

Odczyt

Zapis

Przechodzenie przez

folder/ Wykonywanie

pliku

X

X

X

X

Wyświetlanie

zawartości

folderu/Odczyt

danych

X

X

X

X

X

Odczyt atrybutów

X

X

X

X

X

Odczyt atrybutów

rozszerzonych

X

X

X

X

X

Tworzenie plików/

Zapis danych

X

X

X

X

Tworzenie folderów/

Dołączanie danych

X

X

X

X

Zapis atrybutów

X

X

X

X

Zapis atrybutów

rozszerzonych

X

X

X

X

Usuwanie

podfolderów i plików

X

Usuwanie

X

X

Odczyt uprawnień

X

X

X

X

X

Zmiana uprawnień

X

Przejęcie na własność

X

Uprawnienie Zmiana uprawnień

Uprawnienie to pozwala administratorowi lub użytkownikowi na przypisanie lub zmianę

uprawnień dla danego pliku lub folderu, bez przypisanego uprawnienia Pełny dostęp. W ten

sposób, użytkownik lub administrator nie może skasować lub zapisać pliku lub folderu, ale

będzie mógł przypisać uprawnienia do pliku lub folderu. Aby administratorzy systemu mogli

zmieniać uprawnienia dla danego zasobu, należy grupie Administratorzy przypisać

uprawnienie Zmiana uprawnień.

Uprawnienie Przejęcie na własność

Uprawnienie to pozwala innemu użytkownikowi, grupie lub Administratorowi na przejęcie na

własność pliku lub folderu. Przy przejmowaniu zasobu na własność obowiązują następujące

zasady:

•

Użytkownik z prawem Pełny dostęp może przypisać prawo Pełny dostęp lub

Przejęcie na własność innemu użytkownikowi lub grupie. Pozwoli to użytkownikowi

lub członkowi tej grupy na przejęcie danego pliku lub folderu na własność.

•

Właściciel pliku lub folderu zawsze może kontrolować i modyfikować uprawnienia

swoich plików i folderów, nawet jeśli nie ma jawnie przypisanego prawa Pełny dostęp

lub Zmiana uprawnień (uprawnienie zaawansowane).

•

Administrator może przejąć na własność folder lub plik bez względu na przypisane do

niego uprawnienia. Jeśli administrator przejmie folder lub plik na własność,

Edycja 2005/2006

5

właścicielem pliku staje się grupa Administratorzy. Każdy członek tej grupy może

zmienić uprawnienia dla pliku lub folderu oraz przypisać uprawnienie Przejęcie na

własność innemu użytkownikowi lub grupie.

Aby stać się właścicielem danego pliku lub folderu należy skorzystać jawnie z uprawnienia

Przejęcie na własność. Nie możemy zadecydować, że inny użytkownik stanie się

właścicielem danego zasobu. Aby stać się właścicielem danego zasobu, użytkownik lub grupa

z uprawnieniem Przejęcie na własność musi w sposób jawny przejąć na własność dany

zasób.

Przypisywanie specjalnych uprawnień

Aby przypisać użytkownikowi lub grupie specjalne uprawnienia należy:

1. W oknie dialogowym Właściwości danego pliku lub folderu na zakładce

Zabezpieczenia wybrać przycisk Zaawansowane.

2. W oknie dialogowym Ustawienia kontroli dostępu na zakładce Uprawnienia należy

wskazać użytkownika lub grupę, dla której chcemy ustawić lub zmodyfikować

uprawnienia specjalne i nacisnąć przycisk Wyświetl/Edytuj. (Rys. 5)

3. W oknie dialogowym Wpis uprawnienia należy skonfigurować odpowiednio opcje.

Rys. 5. Okno Ustawienia kontroli dostępu

Rys. 6. Okno Wpis uprawnień

W oknie dialogowym Wpis uprawnienia dostępne są następujące opcje:

•

Nazwa – nazwa konta użytkownika lub grupy. W celu wybrania innego użytkownika

lub grupy należy kliknąć przycisk Zmień.

•

Zastosuj dla – wskazuje hierarchię folderów w drzewie katalogów, które będą

dziedziczyły specjalne uprawnienia.

•

Uprawnienia – lista wszystkich uprawnień specjalnych, które można ustawić dla

danego zasobu.

•

Zastosuj te uprawnienia jedynie dla obiektów i/lub kontenerów znajdujących się

wewnątrz tego kontenera – opcja ta określa, czy podfoldery i pliki dziedziczą

uprawnienia specjalne od folderu nadrzędnego. Wybór tej opcji spowoduje, że będą

dziedziczyły. Jeśli opcja ta nie zostanie wybrana, wówczas dziedziczenie zostanie

wyłączone.

Edycja 2005/2006

6

•

Wyczyść wszystkie – naciśnięcie tego przycisku spowoduje usunięcie wszystkich

wybranych uprawnień.

Przejmowanie zasobów na własność

Aby stać się właścicielem danego pliku lub folderu należy skorzystać jawnie z uprawnienia

Przejęcie na własność. Nie możemy zadecydować, że inny użytkownik stanie się

właścicielem danego zasobu. Aby stać się właścicielem danego zasobu, użytkownik lub grupa

z uprawnieniem Przejęcie na własność musi:

1. Kliknąć prawym klawiszem myszy na pliku lub folderze, który chce stać się

właścicielem i wybrać Właściwości.

2. W wyświetlonym oknie należy kliknąć na zakładce Zabezpieczenia przycisk

Zaawansowane.

3. W oknie dialogowym Ustawienia kontroli dostępu na zakładce Właściciel należy na

liście Zmień właściciela na wskazać nazwę użytkownika lub grupę, który chce

przejąć plik na własność i nacisnąć klawisz OK lub Zastosuj (Rys. 7).

4. Opcję Zmień właściciela dla podkontenerów i obiektów należy zaznaczyć, jeśli

chcemy przejąć na własność także wszystkie pliki i podfoldery zawarte w folderze.

Rys. 7. Przejmowanie na własność

Kopiowanie i przenoszenie plików i folderów

W czasie kopiowanie lub przenoszenia plików i folderów, uprawnienia dla nich ustawione

mogą się zmienić. Zmiana tych uprawnień jest ściśle określona i zależy od tego, gdzie i w jaki

sposób dany został umieszczony.

Kopiowanie zasobów

Podczas kopiowania plików lub folderów do innego folderu, zarówno w obrębie tej samej

partycji, lub też innej partycji NTFS, uprawnienia kopii dziedziczą uprawnienia folderu

docelowego. Sytuacja ta została przedstawiona na Rys. 8.

Partycja NTFS

Partycja NTFS

Uprawnienia

Pełny dostęp

Uprawnienia

folder docelowy

Uprawnienia

Pełny dostęp

Uprawnienia

folder docelowy

Rys. 8. Kopiowanie zasobów

Warto więc zapamiętać:

•

Windows 2000 traktuje kopiowany plik lub folder, jako zupełnie nowy zasób. Jako

nowy zasób przejmuje więc on swoje uprawnienia od folderu docelowego.

Edycja 2005/2006

7

•

Aby móc skopiować plik do folderu docelowego, użytkownik musi posiadać prawo

Zapis.

•

Użytkownik, który kopiuje plik staje się jego Twórca Właścicielem.

Podczas kopiowanie danych na partycję opartą o system plików FAT16 i FAT32 tracimy

wszystkie uprawnienia, jakie były do nich przypisane.

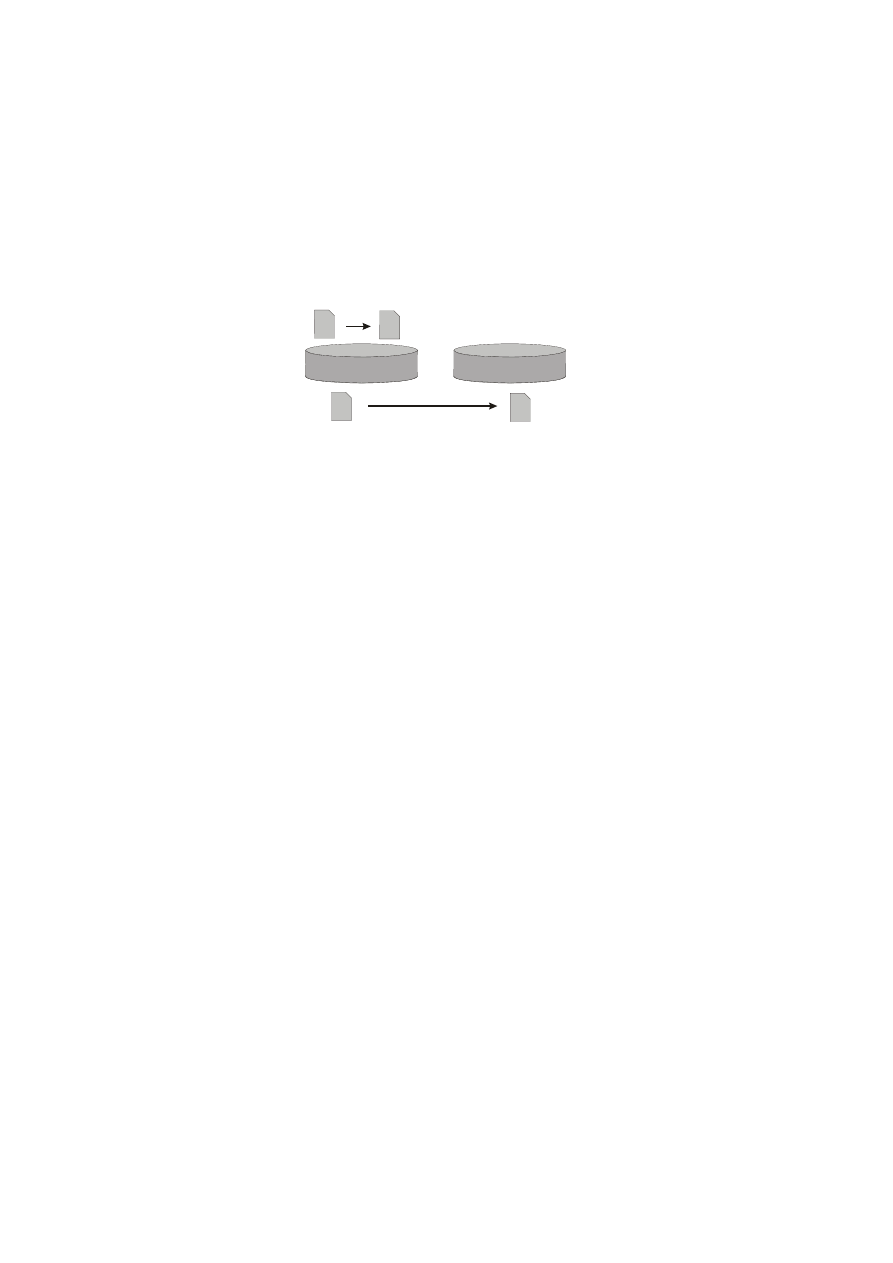

Przenoszenie zasobów

Podczas przenoszenia zasobów, uprawnienia do nich mogą się zmienić lub nie. Zależy to od

tego, gdzie przenoszony jest dany zasób (Rys. 9).

Partycja NTFS

Partycja NTFS

Uprawnienia

Pełny dostęp

Uprawnienia

Pełny dostęp

Uprawnienia

Pełny dostęp

Uprawnienia

folder docelowy

Rys. 9. Przenoszenie zasobów

Jeśli dane (pliki i/lub foldery) przenoszone są w obrębie tej samej partycji NTFS, wówczas:

•

Zachowują swoje oryginalne uprawnienia.

•

Aby móc je przenieść, użytkownik musi posiadać prawo Zapis do folderu

docelowego.

•

Użytkownik musi posiadać prawo Modyfikacja do folderu źródłowego, ponieważ

przenoszone dane muszą zostać z tego folderu usunięte.

•

Właściciel danych nie zmienia się.

Jeśli dane (pliki i/lub foldery) przenoszone są na inną partycję NTFS, wówczas:

•

Dziedziczą uprawnienia od folderu docelowego.

•

Aby móc je przenieść, użytkownik musi posiadać prawo Zapis do folderu

docelowego.

•

Użytkownik musi posiadać prawo Modyfikacja do folderu źródłowego, ponieważ

przenoszone dane muszą zostać z tego folderu usunięte.

•

Użytkownik, który przenosi te dane staje się Twórca Właścicielem.

Podczas przenoszenia danych na partycję opartą o system plików FAT16 i FAT32 tracimy

wszystkie uprawnienia, jakie były do tych danych przypisane.

Edycja 2005/2006

8

Pytania i polecenia

1. Kombinacją jakich uprawnień specjalnych jest standardowe uprawnienie Zapis?

2. Jakie uprawnienia dla plików są dostępne w systemie Windows 2000?

3. Które uprawnienia są ważniejsze: dla plików czy dla folderów?

4. Które uprawnienia są ważniejsze: dla grupy czy dla użytkownika?

Przypisywanie uprawnień

Konta użytkowników oraz katalogi proszę tworzyć według następującej konwencji:

Lab_grp_x,

gdzie:

grp – numer grupy laboratoryjnej

x – numer kolejny konta zakładanego na laboratorium – numer ten podany jest w instrukcji.

Przykład:

Należy utworzyć konto Lab_grp_3. Dla grupy 6D2 nazwa tego konta będzie następująca:

Lab_6D2_3.

Należy utworzyć następujące konta użytkowników i grup:

grupy: Lab_grp_gr1 i Lab_grp_gr2.

konta (bez haseł, z wyłączoną opcją Użytkownik musi zmienić hasło przy następnym

logowaniu):

Lab_grp_1, członek grupy Lab_grp_gr1.

Lab_grp_2, członek grupy Lab_grp_gr2.

Lab_grp_3, członek grup Lab_grp_gr1 i Lab_grp_gr2.

Lab_grp_w1, członek grup Lab_grp_gr1 i Lab_grp_gr2.

Następnie należy przygotować następującą strukturę folderów:

C:\Lab_grp

C:\Lab_grp\studia\Zajęcia

C:\Lab_grp\studia\Instrukcje

C:\Lab_grp\studia\Instrukcje\SO

C:\Lab_grp\studia\Instrukcje\OU

C:\Lab_grp\aplikacje

C:\Lab_grp\aplikacje\Edytory

W folderach tych należy umieścić odpowiednie pliki:

W folderze SO należy umieścić plik plan_so.txt

W folderze Zajęcia należy umieścić trzy dowolne pliki.

W folderze Edytory należy umieścić dowolną aplikację wykonywalną.

Należy pamiętać o wyłączeniu mechanizmu dziedziczenia uprawnień dla folderu c:\Lab_grp

Do folderów należy przypisać następujące uprawnienia:

Grupa Administratorzy powinna mieć pełny dostęp do wszystkich folderów.

Aplikacje: wszyscy użytkownicy powinni móc uruchamiać programy i dokumenty z tego

katalogu, ale nie powinni móc zmieniać zawartości plików i katalogów.

Studia: wszyscy użytkownicy powinni móc odczytywać pliki i tworzyć własne,

Studia\Instrukcje: tylko członkowie grupy Lab_grp_gr1 mogą czytać dokumenty (nie mogą

ich modyfikować), prawo modyfikacji zawartości tego folderu powinien posiadać tylko

użytkownik Lab_grp_w1, grupa Lab_grp_gr2 powinna mieć odmówione uprawnienie

Odczyt.

Edycja 2005/2006

9

Studia\Zajęcia: wszyscy użytkownicy mogą czytać dane (nie mogą zmieniać zawartości

plików ani katalogów), użytkownik Lab_grp_w1 ma pełny dostęp,

Po zalogowaniu na konto Lab_grp_w1 proszę w folderze Instrukcje\SO dodać plik tekstowy, a

następnie zalogować się na konta Lab_grp_1, Lab_grp_2 oraz Lab_grp_3 i sprawdzić, kto

może ten plik odczytać.

Kumulowanie uprawnień

1. Przypisz grupie Lab_grp_gr2 prawo Zapis i wykonanie dla folderu aplikacje.

Następnie przypisz użytkownikowi Lab_grp_2 prawo Wyświetlanie zawartości

folderu. Jakie będą efektywne uprawnienia dla tego użytkownika do folderu

aplikacje?

2. Zaloguj się jako użytkownik Lab_grp_3. Spróbuj odczytać zawartość pliku

\Instrukcje\SO\plan_so.txt. Dlaczego użytkownik Lab_grp_3 nie może odczytać

zawartości tego pliku, pomimo iż jest członkiem grupy Lab_grp_1, posiadającej

prawo jego odczytu?

Przejmowanie na własność

1. Zaloguj się jako użytkownik Lab_grp_2. W katalogu Studia utwórz podkatalog Bazy

danych. Przypisz grupie Lab_grp_gr2 prawo Przejmowanie na własność dla folderu

Studia\Bazy_danych i przejmij go na własność, logując się jako użytkownik

Lab_grp_3. Kto może przejąć ten folder na własność? Czy mogą to zrobić wszyscy

użytkownicy należący do grupy Lab_grp_gr2? Czy jeśli użytkownik Lab_grp_3 jest

właścicielem pliku, to właścicielem może później zostać inny użytkownik należący do

grupy Lab_grp_gr1?

2. Po zalogowaniu na konto Lab_grp_3 należy utworzyć folder C:\Lab_grp\folder_usr3.

Następnie należy ustawić uprawnienia w taki sposób, aby konto admin miało odmowę

wszystkich praw do tego folderu. Zaloguj się na konto admin i zmodyfikuj

uprawnienia tego folderu. Jaki będzie efekt tej operacji? Co trzeba zrobić, aby móc

modyfikować uprawnienia do tego folderu?

Kopiowanie uprawnień

1. Skopiuj folder Lab_grp\studia\Instrukcje\SO do folderu Lab_grp\aplikacje\Edytory.

Który użytkownik może to zrobić? Jakie będzie miał folder uprawnienia po operacji

kopiowania?

2. Usuń

folder

Lab_grp\aplikacje\Edytory\SO.

Przenieś

folder

Lab_grp\studia\Instrukcje\SO

do folderu

Lab_grp\aplikacje\Edytory. Który

użytkownik może to zrobić? Jakie uprawnienia będzie miał przeniesiony folder?

Edycja 2005/2006

10

Document Outline

- Laboratorium 4

Wyszukiwarka

Podobne podstrony:

LABORATORIUM 1 id 261484 Nieznany

instrukcja laboratoryjna id 216 Nieznany

Laboratorium 8 id 261621 Nieznany

Laboratorium 5 id 261589 Nieznany

Badania laboratoryjne id 76309 Nieznany

OS plan laboratoriow id 340951 Nieznany

HiPUA Laboratorium 3 id 202110 Nieznany

2 WDT WDT Laboratorium 2 id 907 Nieznany (2)

Laboratorium 3 id 261550 Nieznany

Laboratorium 4 id 261551 Nieznany

laboratorium4 id 261918 Nieznany

lab2 laboratorium2 id 749456 Nieznany

Laboratorium 4 id 261917 Nieznany

Internet laboratorium id 218854 Nieznany

Laboratorium 3 id 261538 Nieznany

LABORATORIUM 1 id 261484 Nieznany

instrukcja laboratoryjna id 216 Nieznany

Laboratorium wiczenie6 id 26186 Nieznany

więcej podobnych podstron