Bezpieczeństwo w

sieciach komputerowych

WLAN, protokół WEP

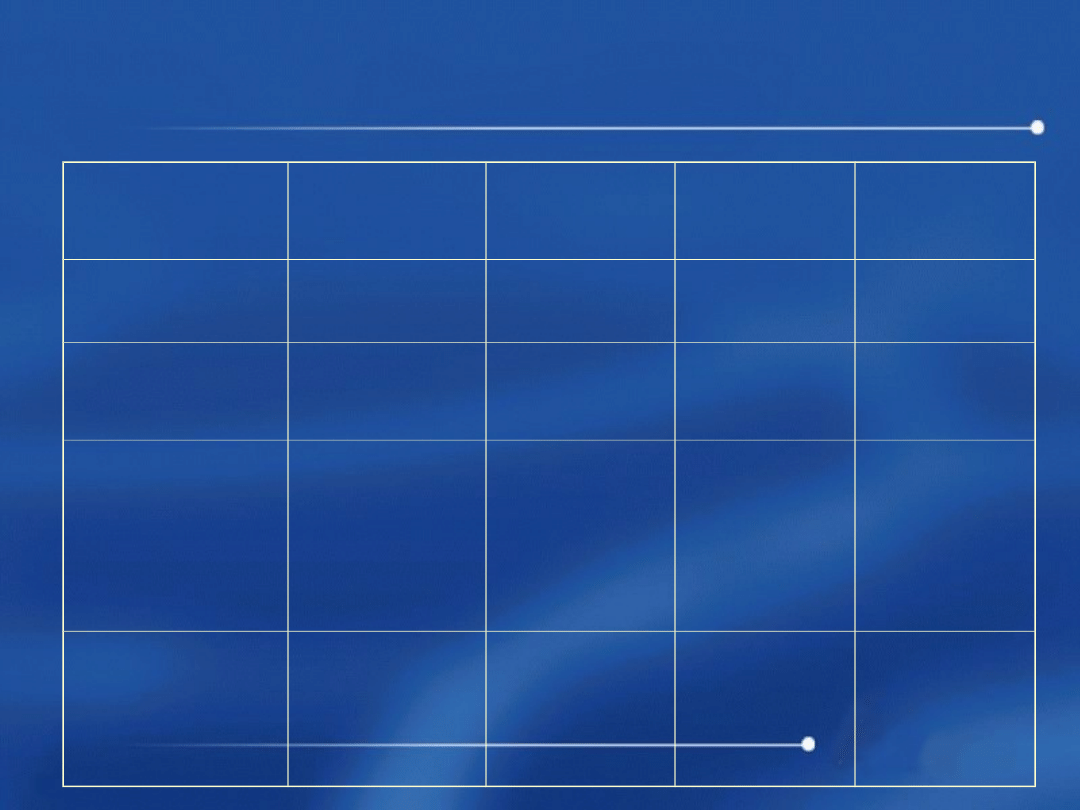

Standard IEEE 802.11

802.11

802.11b

802.11

a

802.11

g

Częstotliwoś

ć

2.4 GHz 2.4 GHz

5 GHz

2.4 GHz

Technika

modulacji

DSSS,

FHSS

DSSS

OFDM

DSSS,

OFDM

Szybkość

transmisji

2, 1 Mb/s

11, 5.5, 2,

1 Mb/s

54, 48,

36, 24,

18, 12, 9,

6 Mb/s

54, 36,

33, 24,

22, 11, 9,

6, 5.5, 2,

1 Mb/s

Liczba nie

zakłócającyc

h się

kanałów

3

3

4

3

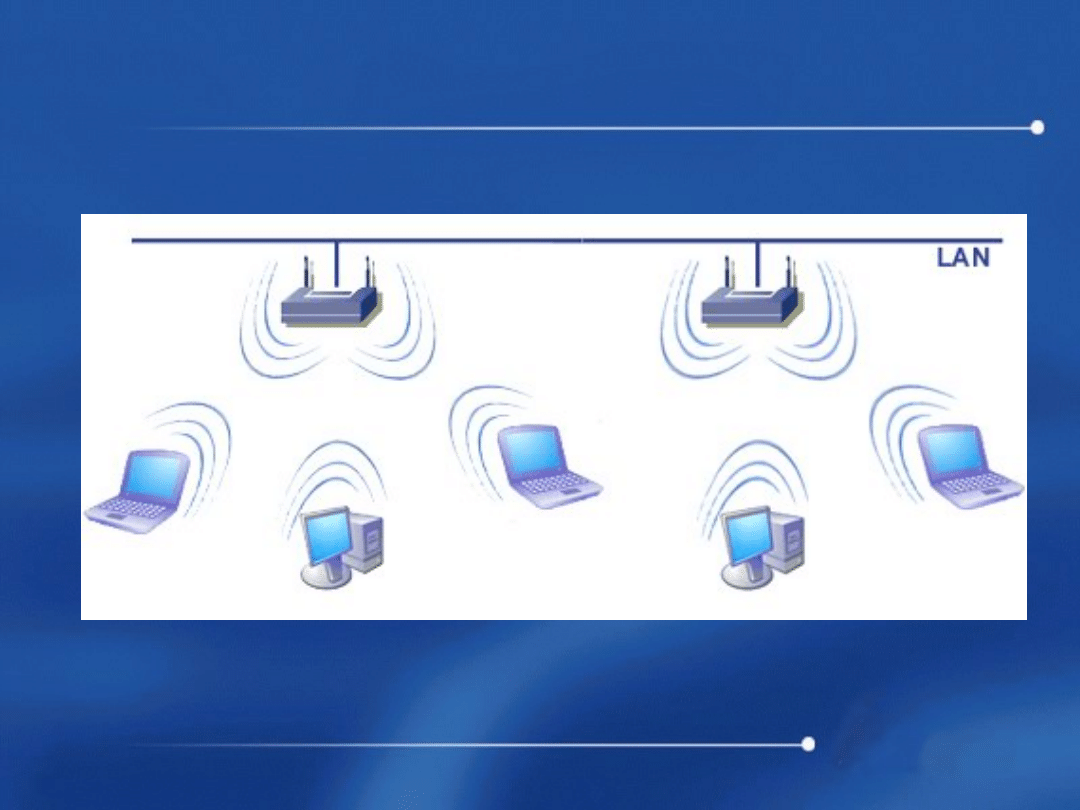

Struktura sieci WLAN

• IBSS

(ang. Independet Basic Service Set)

- sieć niezależna; składająca się z dwóch lub

więcej

stacji roboczych

• BSS

(ang. Basic Service Set)

- sieć zależna; składa się z punktu dostępu (AP -

access

point) zazwyczaj podłączonego do sieci

przewodowej

i stacji roboczych

• ESS

(ang. Extended Service Set)

- sieć złożona; powstaje poprzez połączenie ze

sobą

co najmniej dwóch podsieci BSS

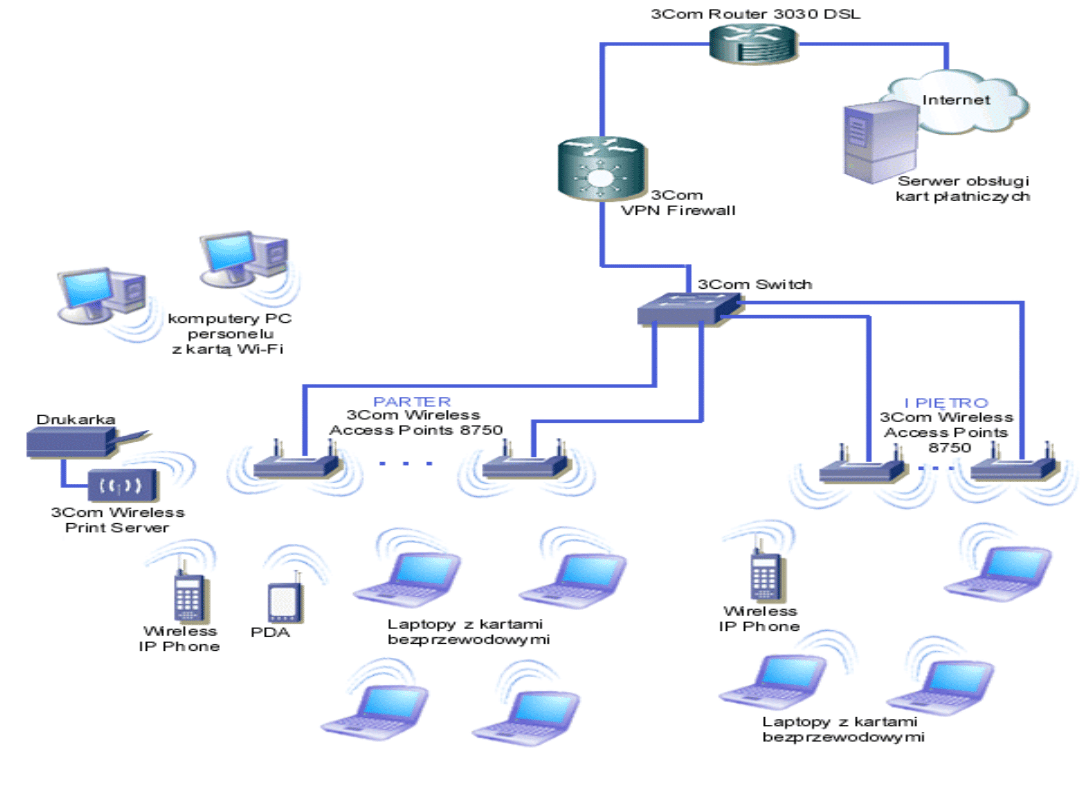

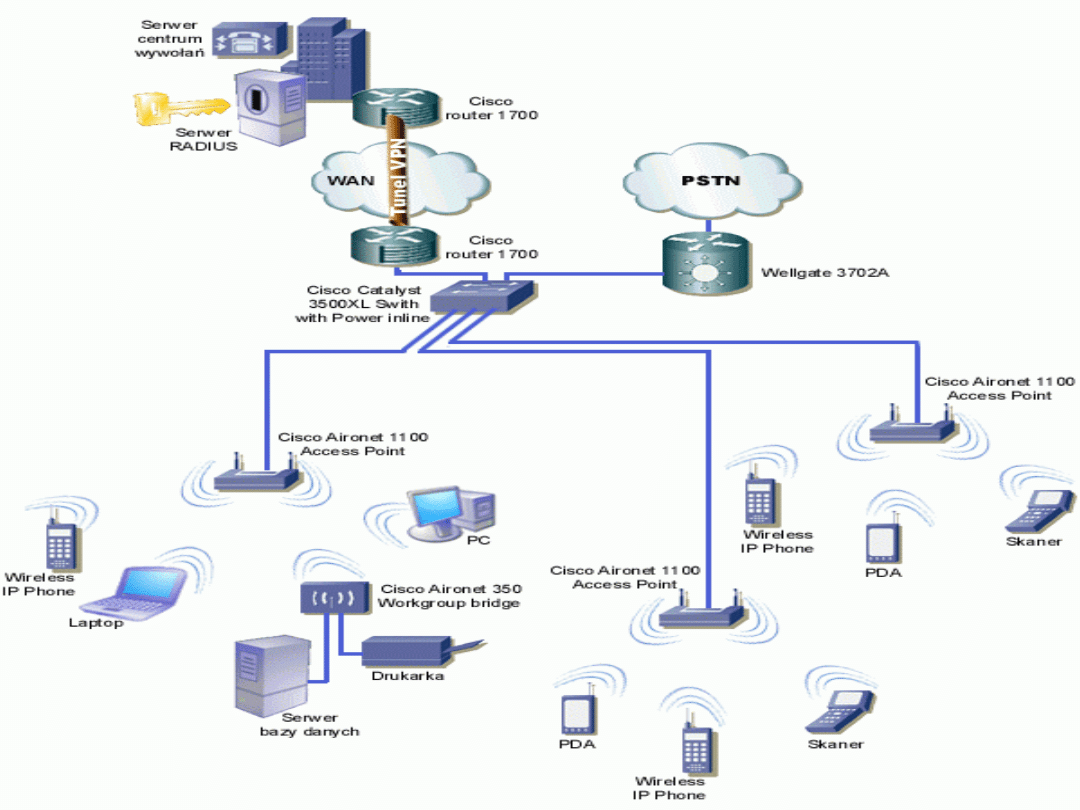

Typowa sieć WLAN

Zasada działania WLAN

Metody modulacji:

• FHSS

(ang. Frequency Hopped Spread Spectrum)

- metoda przeskoków po częstotliwościach co 400

msec.

w której określono 79 kanałów o szerokości 1

MHz,

- szybkość transmisji 1 Mbps lub 2 Mbps

• DSSS

(ang. Direct Sequence Spread Spectrum)

- metoda kluczowania bezpośredniego w któej

określono 11

kanałów o szerokości 5 MHz,

- szybkość transmisji 1, 2, 5.5, 11 Mbps (802.11b)

Zasada działania WLAN

Metody modulacji:

• OFDM

(ang. Orthogonal Frequency Division

Multiplexing)

- metoda udostępnia 8 kanałów o szerokości 20 MHz z

możliwością ich przełączania,

- szybkość transmisji od 6 Mbps do 54 Mbps (802.11a),

- w Europie nie rozpowszechnione bowiem pasmo 5

GHZ jest

zarezerwowane dla sieci HiperLan

Bezpieczeństwo WLAN

Do głównych metod i mechanizmów bezpieczeństwa

sieci bezprzewodowych zaliczamy:

• SSID (ang. Servive Set Identifier)

• filtrowanie adresów MAC

• protokół WEP (ang. Wired Equivalent Privacy)

• standard 802.1x

• protokół WPA (ang. Wi-Fi Protected Access)

• 802.11i

• sieci VPN (ang. Virtual Private Networks

SSID i filtracja MAC

SSID

- prosty kod do identyfikacji sieci WLAN

- dostęp do sieci otrzymuje stacja posiadająca

odpowiedni

identyfikator SSID

Filtrowanie adresów MAC

- dostęp do sieci uzyskują tylko stacje, których

adresy

MAC zostały zapisane w tablicy adresowej

punktu

dostępowego

Protokół WEP

• zapewnia poufność danych

• wykorzystuje szyfr strumieniowy RC4 poprzedzony

24-bitowym wektorem inicjującym

- z 40-bitowym kluczem szyfrowania

- lub z 104-bitowym kluczem szyfrowania

• integralność danych jest zapewniana przez wartość

sprawdzania integralności ICV

(ang. Integrity Check

Value)

znajdującą się w zaszyfrowanej części ramki

Protokół WEP

Mimo swoich zalet protokół WEP ma słabe strony, są to:

• statyczne klucze

- brak zdefiniowanej metody dystrybucji kluczy

• słabe szyfrowanie

- wynikające z występowania w funkcji RC4 tzw.

słabych

kluczy

802.1x

Umożliwia bezpieczne uwierzytelnianie haseł

użytkowników oraz przesyłanie kluczy

Istnieją następujące systemy uwierzytelniania:

- serwer RADIUS

- protokół EAP

- protokół EAP-TLS

- protokół EAP-TTLS

- protokół LEAP

- protokół EAP

- protokół EAP-SIM

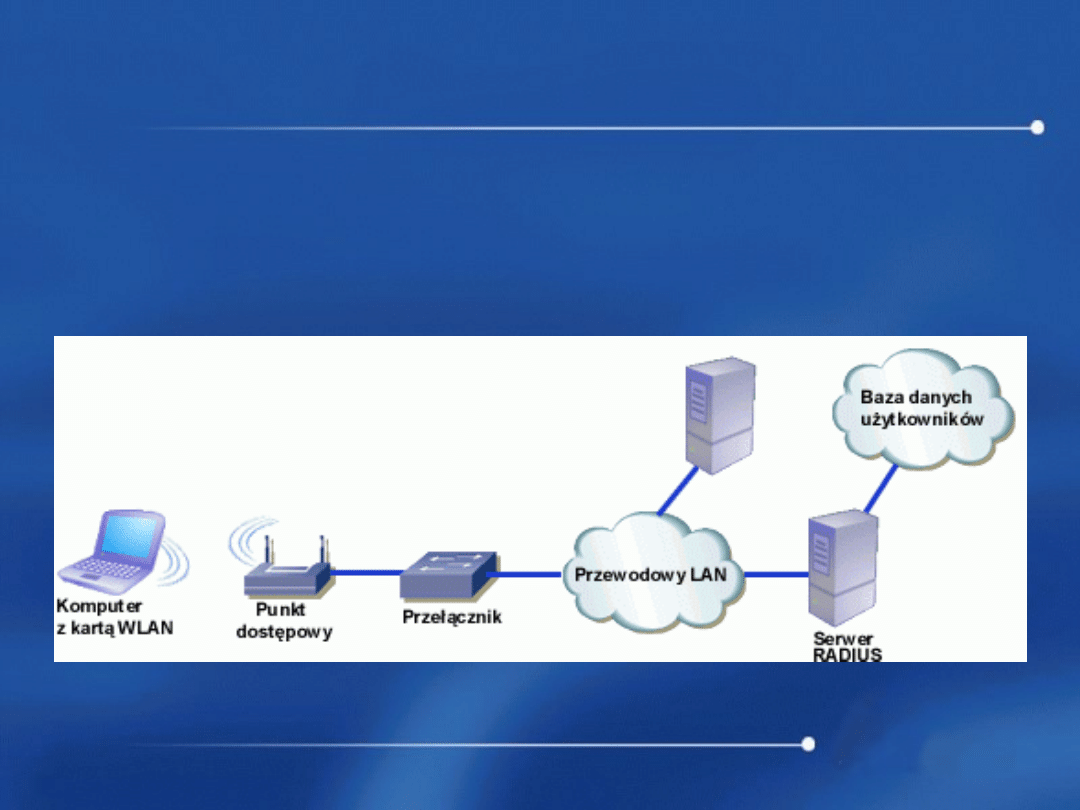

802.1x

System uwierzytelniania z wykorzystaniem serwera

RADIUS i protokołu z rodziny EAP

WPA

• następca WEP oferujący lepszy poziom zabezpieczeń

• oferuję dynamiczną zmianę kluczy za pomocą

protokołu TKIP

- zwiększa rozmiar klucza z 40 do 128 bitów

- stosuje dynamiczne klucze rozprowadzane przez

system

uwierzytelniania

- stosuję metodę hierarchii i zarządzania kluczami

• stosuje obowiązkowe uwierzytelnianie 802.1x

802.11i

• stosuje mechanizm wymiany klucza szyfrującego TKIP

wspomagany przez kod integralności danych Michael

(MIC)

• kodowanie RC4 zastąpiono nowym, efektywniejszym

systemem AES (

ang. Advanced Encryption Standard)

wykorzystującym klucze 128-/192-/256-bitowe

• stosuje dwustronne uwierzytelnianie EAP

• zaimplementowany w najnowszym sprzęcie

bezprzewodowym

Sieci VPN

• zapewniają większe bezpieczeństwo sieci i transmisji

danych

• wprowadzają „tunelowanie” uniemożliwiając

nieautoryzowany

odczyt i zmianę zawartości informacji

Sieci VPN dzielimy na:

• IPSec

- oferują bezpieczną i szyfrowaną komunikację na

poziomie IP

• SSL VPN

- niezależny od protokołów warstw niższych,

wykorzystuje

internetowe przeglądarki obsługujące protokół SSL

Projekt bezpiecznej

sieci dla hotelu

Projekt bezpiecznej

sieci dla hotelu

Projekt bezpiecznej

sieci dla hurtowni

terenowej

Dziękuje za uwagę

Document Outline

- Slide 1

- Slide 2

- Slide 3

- Slide 4

- Slide 5

- Slide 6

- Slide 7

- Slide 8

- Slide 9

- Slide 10

- Slide 11

- Slide 12

- Slide 13

- Slide 14

- Slide 15

- Slide 16

- Slide 17

- Slide 18

Wyszukiwarka

Podobne podstrony:

FP w 08

08 Elektrownie jądrowe obiegi

archkomp 08

02a URAZY CZASZKOWO MÓZGOWE OGÓLNIE 2008 11 08

ankieta 07 08

08 Kości cz Iid 7262 ppt

08 Stany nieustalone w obwodach RLCid 7512 ppt

2009 04 08 POZ 06id 26791 ppt

08 BIOCHEMIA mechanizmy adaptac mikroor ANG 2id 7389 ppt

depresja 08 09

W15 08 II

Szkol Ogólne 08 1pomoc

08 NIEDZIELA ZWYKŁA B

08 md wykl8

WM1 08 Rozkład naprężeń

więcej podobnych podstron