1 - 5

CCNA 2: Podstawowe wiadomości o routerach i routingu, wersja 3.1 - Ćwiczenie 11.2.1a Copyright

2003, Cisco Systems, Inc.

Ćwiczenie 11.2.1a Konfigurowanie standardowej listy kontroli dostępu

Cele

• Konfiguracja i zastosowanie standardowej listy ACL w celu przepuszczenia lub zablokowania

określonego ruchu.

• Przetestowanie listy ACL w celu określenia, czy osiągnięto wymagane rezultaty.

Wprowadzenie i przygotowanie

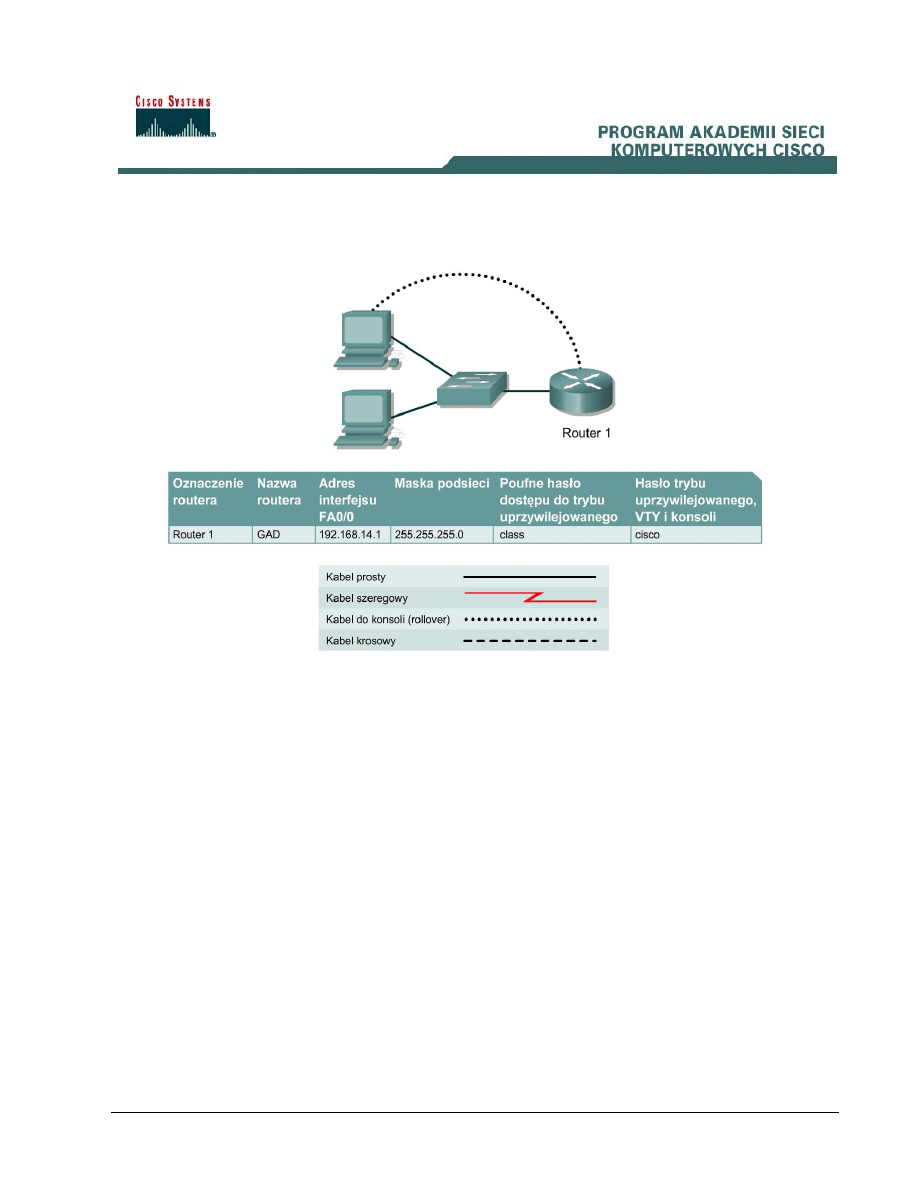

Należy zestawić sieć podobną do przedstawionej na rysunku. W tym celu można użyć dowolnych

routerów spełniających wymagania dotyczące interfejsów przedstawione na powyższym rysunku,

takich jak routery serii 800, 1600, 1700, 2500, 2600 lub ich kombinacje. Tabela na końcu tego

dokumentu umożliwia prawidłowe określenie identyfikatorów interfejsu, które należy zastosować w

zależności od sprzętu znajdującego się w laboratorium. Wyświetlane komunikaty konfiguracyjne

używane w tym ćwiczeniu pochodzą z routera serii 1721. Komunikaty pochodzące z innych routerów

mogą się nieco różnić.

Należy uruchomić sesję programu HyperTerminal w sposób opisany w ćwiczeniu „Ustanawianie

sesji konsoli przy użyciu programu HyperTerminal”.

Uwaga: Należy przeprowadzić operacje kasowania i ponownego załadowania konfiguracji

zgodnie z instrukcjami przedstawionymi na końcu ćwiczenia. Przed kontynuacją należy wykonać

te czynności na routerze wykorzystywanym w niniejszym ćwiczeniu.

2 - 5

CCNA 2: Podstawowe wiadomości o routerach i routingu, wersja 3.1 - Ćwiczenie 11.2.1a Copyright

2003, Cisco Systems, Inc.

Krok 1 Skonfigurowanie nazwy hosta i haseł na routerze Gadsden

a. W trybie konfiguracji globalnej routera Gadsden skonfiguruj nazwę hosta tak, jak opisano to w

tabeli. Następnie skonfiguruj hasło dostępu do konsoli, terminala wirtualnego i

uprzywilejowanego trybu EXEC. Skonfiguruj interfejs FastEthernet na routerze zgodnie

z zaleceniami przedstawionymi na rysunku.

Krok 2 Skonfigurowanie hostów w segmencie Ethernet

a. Host

1

Adres IP

192.168.14.2

Maska podsieci

255.255.255.0

Brama domyślna 192.168.14.1

b. Host

2

Adres IP

192.168.14.3

Maska podsieci

255.255.255.0

Brama domyślna 192.168.14.1

Krok 3 Zapisanie informacji konfiguracyjnych z poziomu uprzywilejowanego trybu EXEC

GAD#copy running-config startup-config

Krok 4 Sprawdzenie łączności przy użyciu polecenia ping kierowanego do bramy domyślnej

z obydwu hostów

a. Jeśli polecenia ping nie zostały wykonane pomyślnie, koryguj ustawienia konfiguracji i powtarzaj

czynności opisane w tym kroku, aż ich wykonanie zakończy się powodzeniem.

Krok 5 Uniemożliwienie dostępu do interfejsu Ethernet z hostów

a. Utwórz

listę kontroli dostępu, która uniemożliwia dostęp do interfejsu FastEthernet 0 z sieci

192.168.14.0.

b. W wierszu poleceń konfiguracji routera wpisz następujące polecenia:

GAD(config)#access-list 1 deny 192.168.14.0 0.0.0.255

GAD(config)#access-list 1 permit any

c. Do czego jest potrzebna druga instrukcja?

__________________________________________

Krok 6 Wykonanie polecenia ping na hostach

a. Czy polecenia ping zostały wykonane pomyślnie?

________________________________________________

b. Dlaczego tak się stało?

_________________________________________________________

Krok 7 Zastosowanie na interfejsie listy kontroli dostępu

a. W wierszu poleceń trybu interfejsu FastEthernet 0 wpisz następujące polecenie:

GAD(config-if)#ip access-group 1 in

3 - 5

CCNA 2: Podstawowe wiadomości o routerach i routingu, wersja 3.1 - Ćwiczenie 11.2.1a Copyright

2003, Cisco Systems, Inc.

Krok 8 Wykonanie polecenia ping na hostach

a. Czy polecenia ping zostały wykonane pomyślnie?

________________________________________________

b. Dlaczego tak się stało?

_________________________________________________________

Krok 9 Utworzenie nowej listy kontroli dostępu

a. Utwórz teraz listę dostępową, która uniemożliwi wysyłanie pakietów ping z hostów o numerach

parzystych, ale umożliwi wysyłanie tych pakietów z hostów o numerach nieparzystych.

b. Jak

będzie wyglądała taka lista kontroli dostępu? Zakończ to polecenie, używając

odpowiedniego porównywanego adresu IP (aaa.aaa.aaa.aaa) oraz maski blankietowej

(www.www.www.www):

access-list 2 permit aaa.aaa.aaa.aaa www.www.www.www

c. Dlaczego tym razem nie było konieczne umieszczenie instrukcji permit any na końcu listy?

__________________________________________________________________________

Krok 10 Zastosowanie listy kontroli dostępu na właściwym interfejsie routera

a. Najpierw

usuń starą listę kontroli dostępu, wpisując polecenie no ip access-group 1 in

w trybie konfiguracji interfejsu.

b. Zastosuj

nową listę kontroli dostępu, wpisując ip access-group 2 in

Krok 11 Wykonanie polecenia ping na każdym hoście

a. Czy wykonanie polecenia ping na hoście 1 zakończyło się pomyślnie?

___________________________________________

b. Dlaczego tak się stało?

__________________________________________________________

c. Czy wykonanie polecenia ping na hoście 2 zakończyło się pomyślnie?

___________________________________________

d. Dlaczego tak się stało?

__________________________________________________________

Po zakończeniu opisanych czynności wyloguj się, wpisując polecenie exit. Wyłącz router.

4 - 5

CCNA 2: Podstawowe wiadomości o routerach i routingu, wersja 3.1 - Ćwiczenie 11.2.1a Copyright

2003, Cisco Systems, Inc.

Kasowanie i ponowne ładowanie konfiguracji routera

Przejdź do uprzywilejowanego trybu EXEC, wpisując polecenie enable.

Router>enable

Po wyświetleniu pytania o hasło wpisz słowo „class”. Jeśli hasło class jest niepoprawne, poproś o

pomoc instruktora.

W uprzywilejowanym trybie EXEC wpisz polecenie erase startup-config.

Router#erase startup-config

W wierszu poleceń zostanie wyświetlona następująca informacja:

Erasing the nvram filesystem will remove all files! (Skasowanie

systemu plików nvram spowoduje usuni

ęcie wszystkich plików!)

Continue? (Kontynuowa

ć?) [confirm] (potwierdź)

Naciśnij klawisz Enter, aby potwierdzić.

Powinna zostać wyświetlona odpowiedź:

Erase of nvram: (Kasowanie pami

ęci nvram:) complete (zakończone)

W uprzywilejowanym trybie EXEC wpisz polecenie reload.

Router#reload

W wierszu poleceń zostanie wyświetlona następująca informacja:

System configuration has been modified. (Zmodyfikowano konfiguracj

ę

systemu). Save? (Zapisa

ć?) )

Wpisz n i naciśnij klawisz Enter.

W wierszu poleceń zostanie wyświetlone następujące pytanie:

Proceed with reload? (Czy wykona

ć ponowne ładowanie?) [confirm]

(potwierd

ź)

Naciśnij klawisz Enter, aby potwierdzić.

Pierwszy wiersz odpowiedzi powinien wyglądać następująco:

Reload requested by console. (Z poziomu konsoli za

żądano ponownego

ładowania).

Po ponownym załadowaniu routera zostanie wyświetlony następujący komunikat:

Would you like to enter the initial configuration dialog? (Czy

chcesz rozpocz

ąć dialog konfiguracyjny?) [yes/no]: (tak/nie)

Wpisz n i naciśnij klawisz Enter.

W wierszu poleceń zostanie wyświetlona następująca informacja:

Press RETURN to get started! (Naci

śnij klawisz RETURN, aby

rozpocz

ąć!)

Naciśnij klawisz Enter.

Router jest przygotowany do wykonania ćwiczenia.

5 - 5

CCNA 2: Podstawowe wiadomości o routerach i routingu, wersja 3.1 - Ćwiczenie 11.2.1a Copyright

2003, Cisco Systems, Inc.

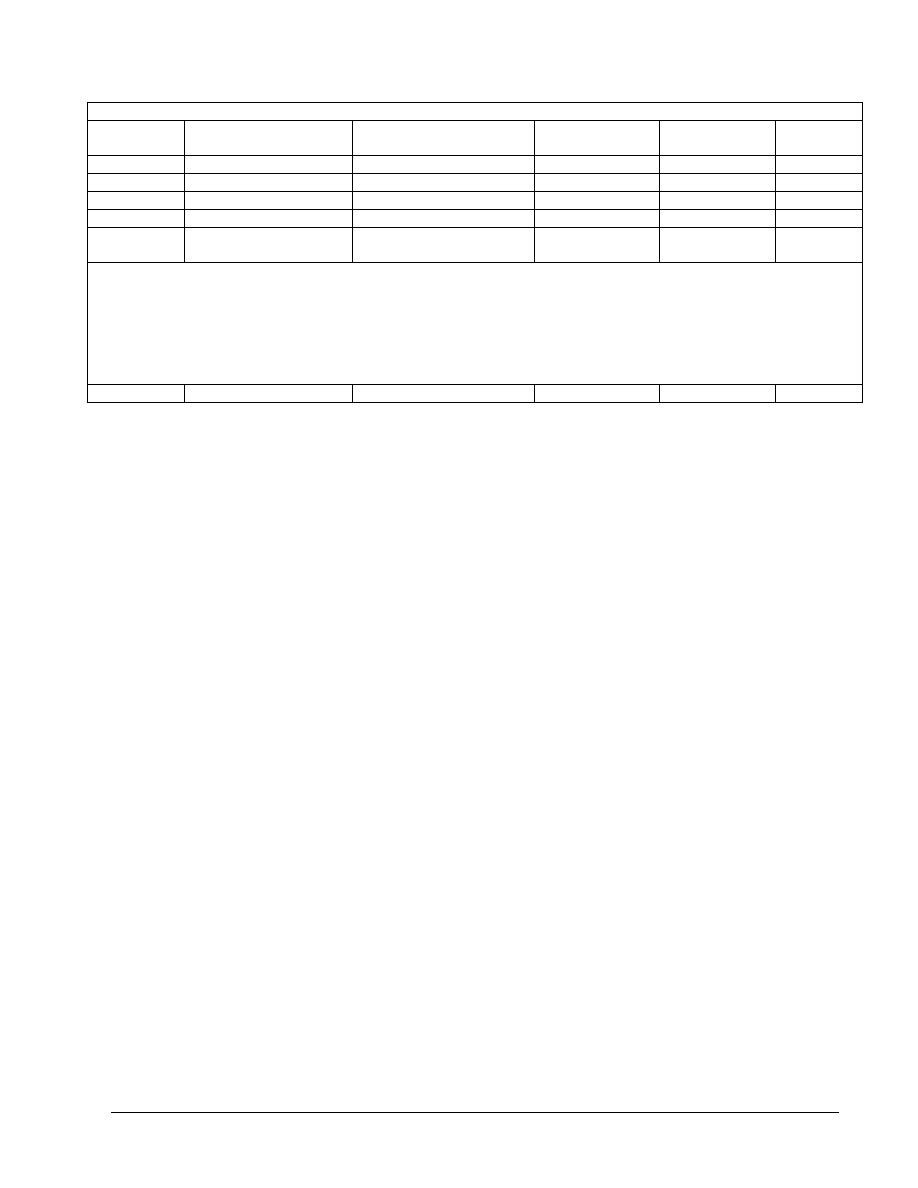

Interfejsy routera — podsumowanie

Model

routera

Interfejs

Ethernet 1

Interfejs

Ethernet 2

Interfejs

szeregowy 1

Interfejs

szeregowy 2

Interfejs 5

800 (806)

Ethernet 0 (E0)

Ethernet 1 (E1)

1600

Ethernet 0 (E0)

Ethernet 1 (E1)

Serial 0 (S0)

Serial 1 (S1)

1700

FastEthernet 0 (FA0)

FastEthernet 1 (FA1)

Serial 0 (S0)

Serial 1 (S1)

2500

Ethernet 0 (E0)

Ethernet 1 (E1)

Serial 0 (S0)

Serial 1 (S1)

2600 FastEthernet

0/0

(FA0/0)

FastEthernet 0/1 (FA0/1) Serial 0/0 (S0/0)

Serial 0/1

(S0/1)

Aby zapoznać się dokładnie z konfiguracją routera, należy przyjrzeć się jego interfejsom. Na tej podstawie można

rozpoznać typ routera oraz określić liczbę jego interfejsów. Nie ma sposobu na skuteczne opisanie wszystkich

kombinacji konfiguracji dla każdej klasy routera. Podano jedynie identyfikatory możliwych kombinacji interfejsów w

urządzeniu. W tabeli nie podano żadnych innych rodzajów interfejsów, mimo iż dany router może być w nie

wyposażony. Przykładem może być interfejs ISDN BRI. Łańcuch w nawiasie jest rozpoznawalnym skrótem,

którego można użyć w poleceniu IOS w celu odwołania się do interfejsu.

Wyszukiwarka

Podobne podstrony:

CCNA2 lab 11 2 3b pl

CCNA2 lab 11 2 2b pl

CCNA2 lab 11 2 3c pl

CCNA2 lab 11 2 3a pl

CCNA2 lab 11 2 2a pl

CCNA2 lab 11 2 1b pl

CCNA2 lab 11 2 3b pl

CCNA2 lab 11 2 2b pl

CCNA2 lab 11 2 6 pl

lab 11 2 1a

więcej podobnych podstron