Praca w sieci równoprawnej

1. Logowanie do sieci Windows XP.

2. Udostępnianie plikow i drukarek w

grupach roboczych.

3. Przeglądanie otoczenia sieciowego

– Windows XP.

1. Logowanie do sieci

Windows XP

Poznajemy pojęcia:

• Konto użytkownika – to zbior zasobow i uprawnień przypisanych konkretnemu użytkownikowi.

Konta posiadają unikalna w danym obszarze nazwę użytkownika (login) i hasło (password).

Użytkownik zanim uzyska dostęp do jakichkolwiek zasobow, musi podać nazwę hasło – działanie te

nazywamy logowaniem.

• Uwierzytelnianie – polega na stwierdzeniu wiarygodności użytkownika probującego zarejestrować się

w danym systemie. W systemie istnieje zwykle tylko jeden użytkownik o określonej nazwie. Jeżeli

system stwierdzi, że hasło odpowiada nazwie użytkownika zarejestrowanej w systemie to użytkownik

dostaje prawo dostępu. Do procesu uwierzytelniania oprocz hasła mogą być wykorzystane inne metody

sprawdzania tożsamości np. biometryczne takie jak badanie odcisku palca lub siatkowki oka lub probki

głosu.

• Autoryzacja – to proces pozwalający decydować, do jakich zasobow może dany użytkownik mieć

dostęp i jakie operacje może wykonywać. Autoryzacja jest ściśle związana z przydziałem uprawnień dla

poszczegolnych użytkownikow. Po zakończeniu pracy następuje proces wylogowania.

• Logowanie – podanie przez użytkownika nazwy loginu i hasła w celu uzyskania dostępu do zasobow

komputera lub sieci.

• Logowanie można podzielić na:

• · Logowanie lokalne – jeżeli komputer pracuje samodzielnie, bez podłączenia do sieci. W takim

wypadku weryfikacja konta i hasła odbywa się lokalnie przy wykorzystaniu informacji

przechowywanych na komputerze.

• · Logowanie do innych komputerow w sieci – jeżeli komputer pracuje w sieci i użytkownik

chce się zalogować do innego komputera w celu uzyskania jego zasobow. Tutaj mamy dwa

• rodzaje logowania:

Logowania na bazie grup roboczych peer-to-peer – jest to logowanie do innych komputerow w

sieci. W sieciach peer-to-peer każdy komputer przechowuje informacje o wszystkich kontach i

uprawnieniach użytkownikow do zasobow udostępnionych na tym komputerze. Użytkownicy

zorganizowani są w grupy robocze, czyli zespoły użytkownikow dołączonych do wspolnej sieci

komputerowej, wspołużytkujące zasoby systemu. Gdy użytkownik będzie chciał skorzystać z

zasobu, musi przeprowadzić proces logowania na każdym komputerze udostępniającym zasob.

Taka organizacja sieci powoduje problemy, ponieważ każdy użytkownik musi pamiętać nazwy

kont i hasła na wszystkich komputerach w sieci.

• Logowanie do domeny - jeżeli komputer podłączony jest do domeny sieciowej, to kontroler

domeny (komputer z uruchomiona usługą Active Directory) przechowuje wszystkie informacje

o wszystkich kontach, hasłach i zasobach udostępnionych w sieci. W takim przypadku

wystarczy jednokrotne logowanie do domeny. Kontroler domeny przeprowadza proces

uwierzytelniania i autoryzacji. Podczas uruchamiania komputera skonfigurowanego do pracy w

domenie możemy dokonać wyboru między logowaniem do lokalnego komputera (ten

komputer) lub do domeny, np. SBSMEIN.

2. Udostępnianie plików i drukarek w

grupach roboczych

•

Udostępnianie – wskazanie tych zasobow, z ktorych np. folderow lub drukarek, z ktorych

będą mogli

korzystać inni użytkownicy za pomocą sieci. System powinien być odpowiednio

przygotowany do

udostępniania zasobow. Aby umożliwić udostępnianie zasobow w grupach roboczych, należy

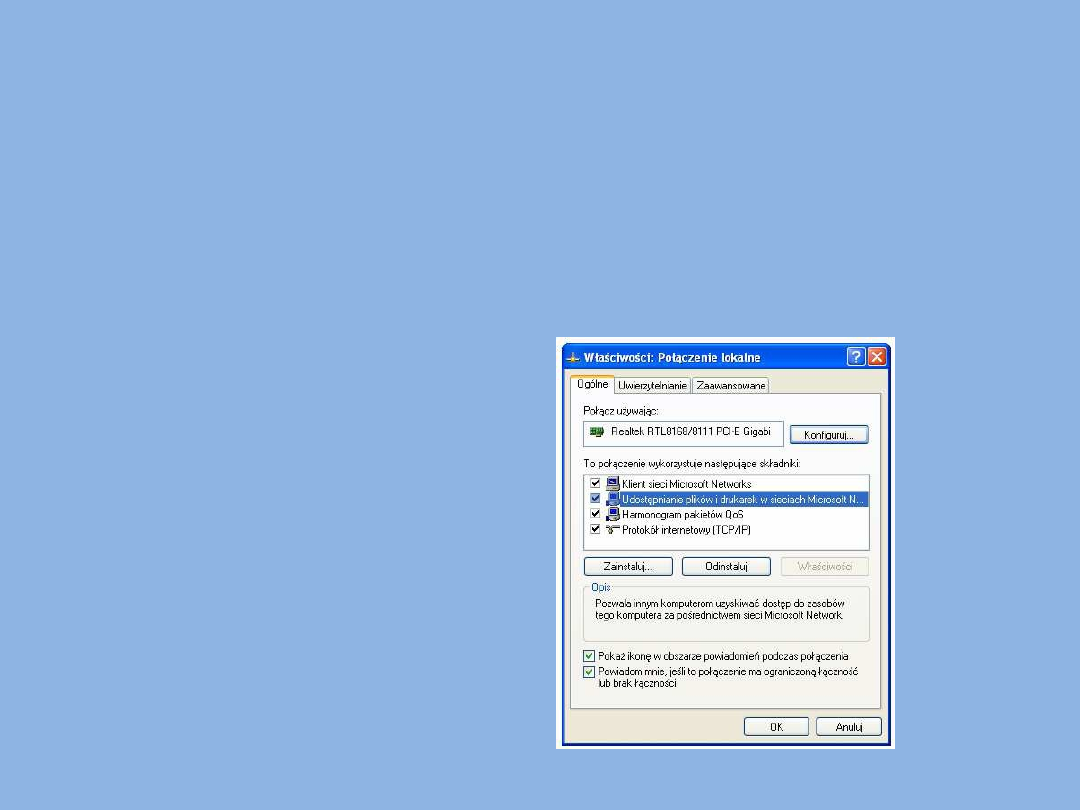

zainstalować usługę: „Udostępnianie plikow i drukarek w sieciach Microsoft Networks"

· Przechodzimy do Panelu Sterowania >> Połączenia sieciowe i wybieramy Połączenia

Lokalne a z nich "Właściwości".

• · Aby udostępnić folder, klikamy go prawym klawiszem myszy i wybieramy z menu

Udostępnianie i zabezpieczenia. Podczas pierwszego uruchomienia usługi udostępniania

pojawi się okno ostrzegawcze z komunikatem: „Jeśli rozumiesz ryzyko ale nadal chcesz

udostępnić głowny folder-dysku, kliknij tutaj”. Po wyrażeniu zgody pojawi się okno

właściwości zasobu z zakładkami Udostępnianie i Zabezpieczenia. W zakładce

Udostępnianie zaznaczamy opcję Udostępnij ten folder w sieci, a w polu Nazwa udziału

wpisujemy nazwę, pod jaką będzie widoczny w sieci.

• · Standardowo Windows udostępnia zasoby dla maksymalnie dziesięciu użytkownikow. Liczbę tę

można zmniejszyć poprzez wskazanie opcji Zezwalaj tylu użytkownikom i wpisanie w okno

odpowiedniej wartości. Opcja ta jest przydatna, gdy dysk jest intensywnie używany i powoduje

spowolnienie systemu. Uprawnienia użytkownikow do udostępnianego zasobu możemy określić

po kliknięciu przycisku Uprawnienia. Użytkownikom możemy przydzielić uprawnienia do

zapisywania w folderze, odczytywania danych z folderu lub uprawnienia pełne. Uprawnienia te

mogą być przydzielane użytkownikom lub grupom użytkownikow. Do dyspozycji mamy opcje

Zezwalaj i Odmow. Jeżeli użytkownik otrzyma uprawnienia (Zezwalaj), natomiast grupa, do

ktorej należy ten użytkownik, otrzyma odmowę (Odmow)., to ważniejsza zawsze będzie

odmowa uprawnień. W tym przypadku użytkownik nie będzie posiadał uprawnienia. Jeżeli

udostępniane foldery przechowywane są na partycji z systemem plikow NTFS, to dodatkowo są

chronione poprzez uprawnienia użytkownika w systemie plikow. Uprawnienia te możemy

modyfikować za pomocą zakładki Zabezpieczania.

•

Weryfikacja uprawnień użytkownika do udostępnianego zasobu przebiega w dwoch etapach:

•

· Sprawdzenie uprawnień do udostępnionego zasobu - jeżeli zasob jest użytkownikowi

udostępniony, to przechodzimy do etapu drugiego, jeżeli nie jest udostępniany, to żądanie

dostępu jest odrzucane.

•

· Sprawdzanie uprawnień w systemie plikow - jeżeli użytkownik posiada prawa do pliku lub

folderu wystarczające do udostępnienia, to zbior jest udostępniany, w przeciwnym przypadku

żądanie dostępu do zasobu jest odrzucane.

•

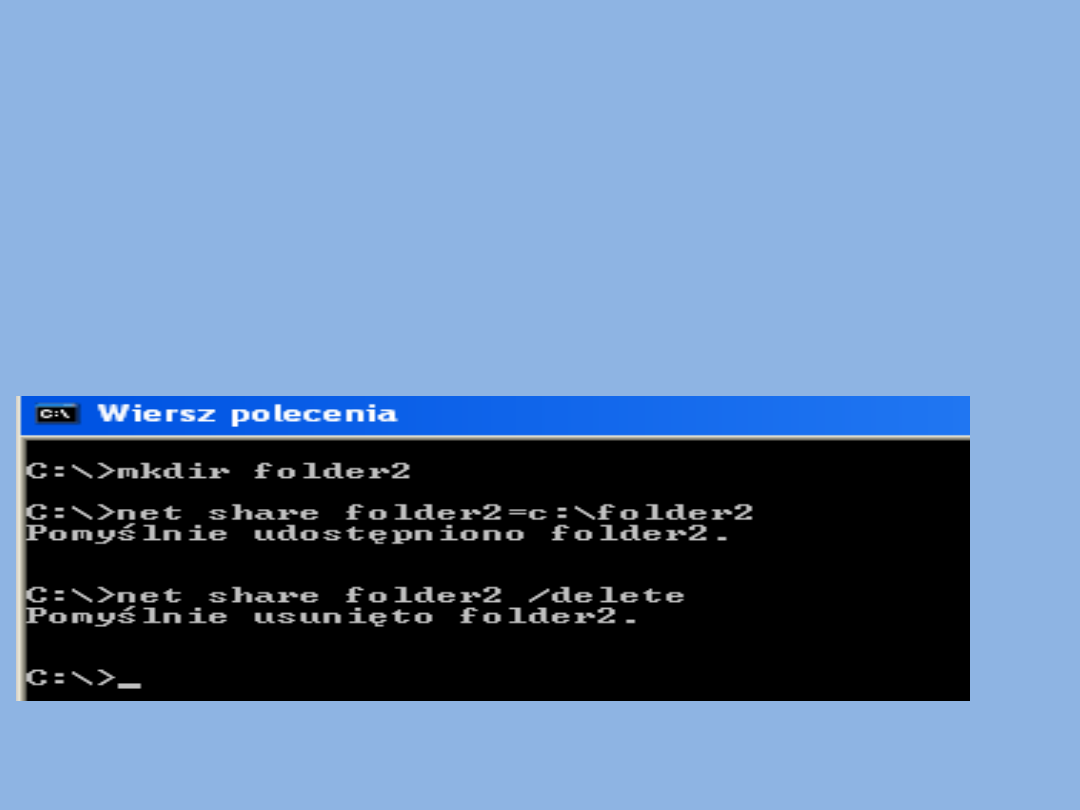

Udostępnianie zasobow można wykonać rownież w trybie wiersza poleceń. Do tego celu służy

polecenie net share. Użycie polecenia bez parametrow wyświetli listę zasobow udostępnionych na

komputerze.

•

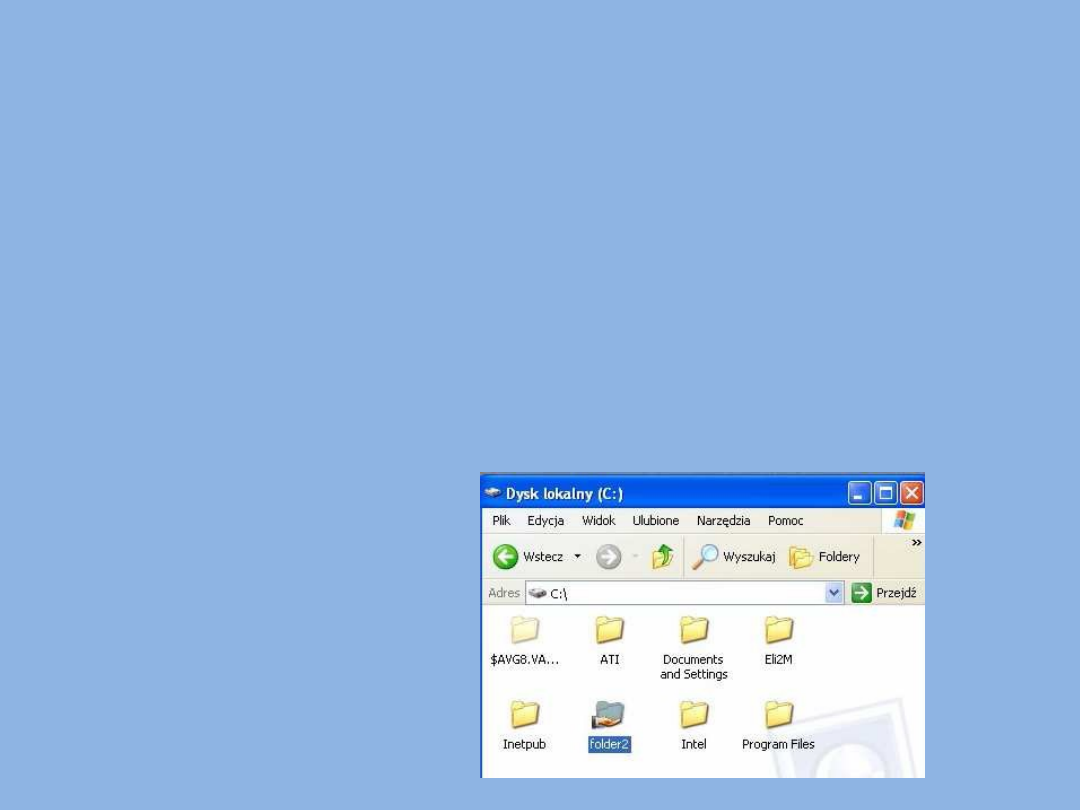

· Tworzymy nowy folder: mkdir folder2

•

· Udostępniamy go w sieci: net share folder2=c:\folder2

•

· Aby usunąć udostępnianie uzywamy komendy: net share folder2 /delete

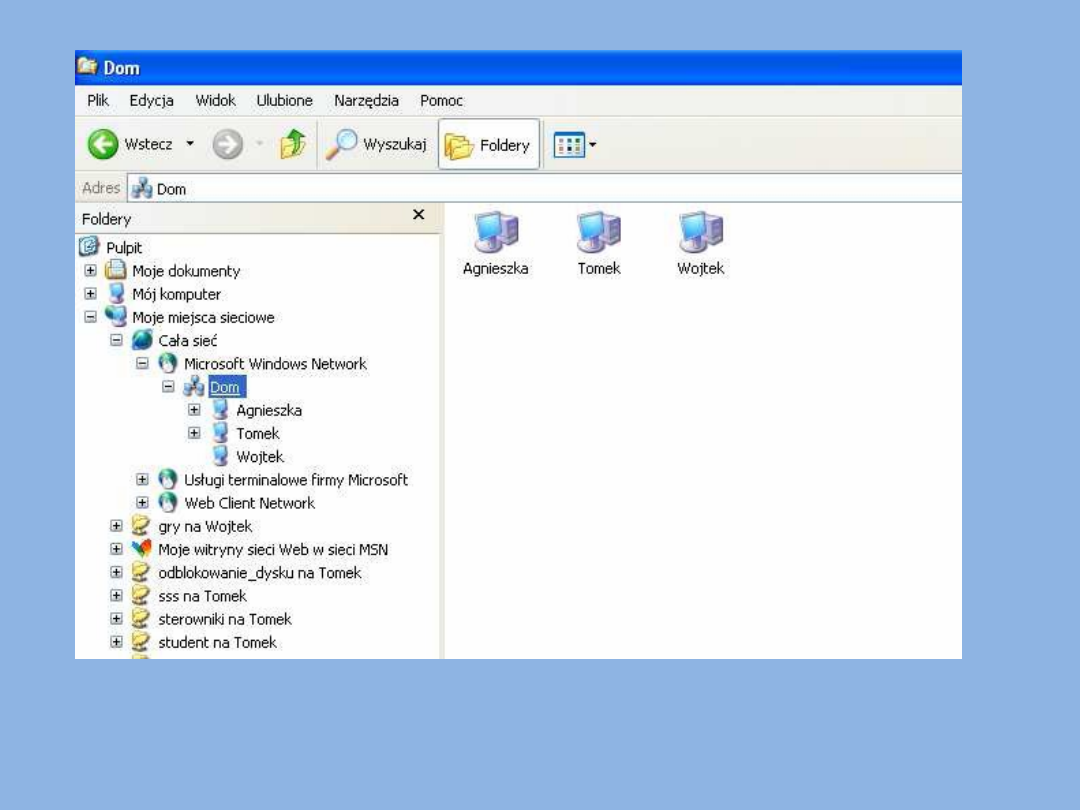

• Systemy Windows mają wbudowaną obsługę przeglądania otoczenia

sieciowego.

udostępnianie i przeglądanie otoczenia sieciowego odpowiada system

NetBIOS.

• Wstęp do udostępnionych zasobow odbywa się przez wybranie i rt/lfo

je sca sieciowe. Standardowo w otoczeniu sieciowym widoczne są

zasoby udostęnione w grupie roboczej

• Zasoby udostępnione w grupie roboczej

Możemy kliknąć odnośnik, aby zobaczyć komputery pracujące w danej

grupie Możliwe jest rownież wyświetlenie informacji o komputerach,

ktore udostępniają zasoby zlokalizowane w innych grupach roboczych.

W celu ułatwienia i przyspieszenia przeglądania sieci Windows

stosowany jest serwer WINS (Windows Internet Name Service) -

usługa stworzona przez Microsoft umożliwiająca tłumaczenie nazw

komputerow na adresy internetowe w sieci lokalnej.

3. Przeglądanie otoczenia

sieciowego Windows XP

• Systemy Windows 2000/XP mają wbudowaną

obsługę przeglądania otoczenia sieciowego, więc

nie powinno być problemow z zaglądaniem do

ogolnodostępnych zasobow.

• Dostęp do "Otoczenia sieciowego" w Windows

2000/XP odbywa się poprzez np. ikonę "Moje

miejsce sieciowe" na Pulpicie. Standardowo w

otoczeniu ujrzysz komputery, ktore mają

zainstalowane "Udostępnianie plikow i drukarek w

sieciach Microsoft Networks" (systemy Windows)

lub uruchomiony demon Samba (systemy Unix).

• W celu ułatwienia i przyspieszenia przeglądania sieci Windows stosowany

jest serwer WINS (Windows Internet Name Service) - usługa stworzona

przez Microsoft umożliwiająca tłumaczenie nazw komputerow na adresy

internetowe w sieci lokalnej.

• Serwer WINS - gromadzi informacje o komputerach w sieci, zawiera bazę

danych, ktora odwzorowuje adresy IP na nazwy NetBIOS danego komputera

i odwrotnie. Użytkownik korzystający z usługi WINS może odwoływać się do

komputerow przez nazwę, ktora zostaje następnie zamieniona na adres IP

tego komputera. Informacje gromadzone są dzięki komputerom, ktore

korzystają z WINS i przekazują informacje o swoich nazwach i adresach.

Następnie serwer WINS udostępnia te informacje, a w szczegolności listę

komputerow dostępnych w sieci, co przyspiesza przeglądanie otoczenia

sieciowego oraz redukuje ruch w sieci związany z przeglądaniem. Usługa

przeznaczona jest dla małych sieci i obecnie zastępowana przez DNS.

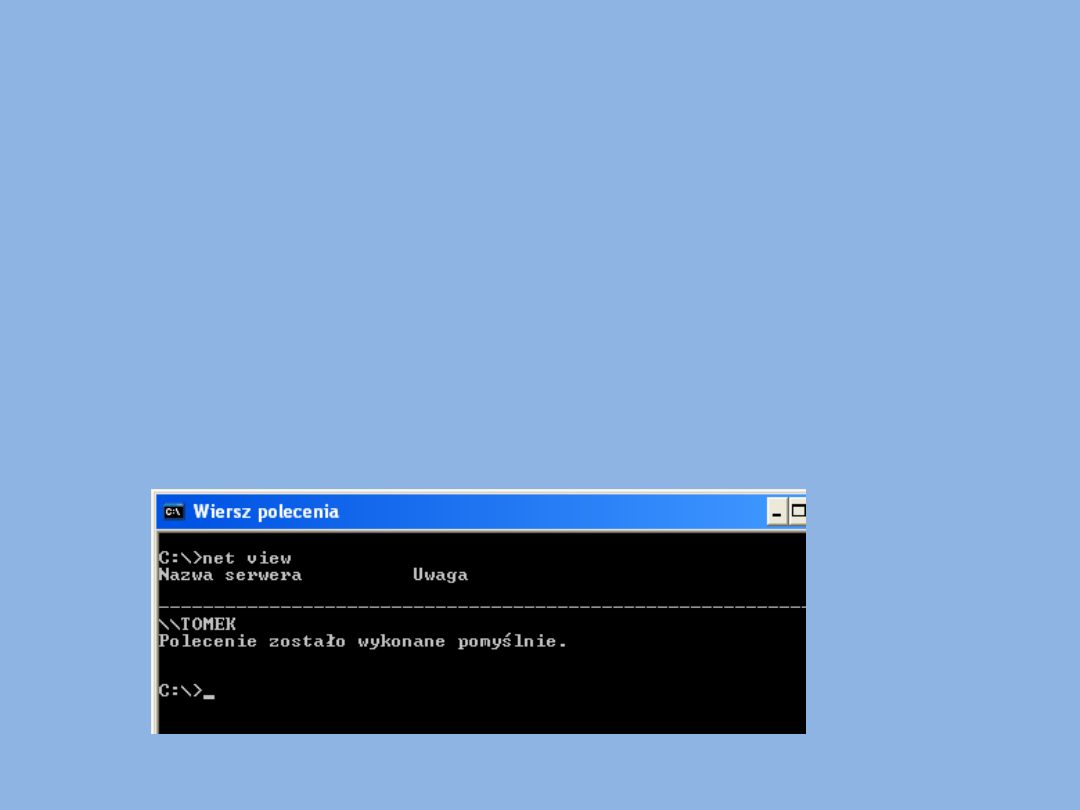

• W wierszu poleceń do przeglądania sieci można wykorzystać polecenie net

view. Użycie polecenia bez parametrow wyświetli listę komputerow

dostępnych w sieci. Wywołanie polecenia z nazwą komputera wyświetli listę

udostępnionych zasobow na tym komputerze.

Document Outline

- Praca w sieci równoprawnej

- 1. Logowanie do sieci Windows XP

- Slide 3

- 2. Udostępnianie plików i drukarek w grupach roboczych

- Slide 5

- Slide 6

- Slide 7

- 3. Przeglądanie otoczenia sieciowego Windows XP

- Slide 9

- Slide 10

Wyszukiwarka

Podobne podstrony:

Praca W sieci

Badanie trójfazowej prądnicy synchronicznej – praca w sieci sztywnej

Badanie trójfazowej prądnicy synchronicznej – praca w sieci sztywnej

Badanie trójfazowej prądnicy synchronicznej – praca w sieci sztywnej

praca dyplomowa sieci komputerowe GDOXII4V6BM7D5VEI6ISJKWUIZ3VHR4X7YX6U5I

Sieci Bezprzewodowe-Praca

Praca dyplom sieci

MOUDOCH1, Z SIECIA, Praca pr˙dnicy z sieci˙

PRACA PRZEJŚCIOWA Zastosowanie sieci neuronowych w zagadnieniu sterowania odwróconym wahadłem

Praca D[1]. Wady i zalety sieci radiowej, Studia, Informatyka, Informatyka, Informatyka

sieci komputerowe - cala praca, Studia, Informatyka, Informatyka, Informatyka

Praca Dyplomowa(2) Sieci Komputerowe, Informatyka

praca dyplomowa(1) rozbudowa szkolnej sieci lan N6OPYMVVG4LMB3BQNAZUMK2IEPOV47JPZS5OBUQ

10. Praca z eksploratorem Windows, Sytemy Operacyjne i Sieci Komputerowe

więcej podobnych podstron