Ściąga SDH by KwaseK Page 1

1. Charakterystyka systemów synchronicznych

Zastosowanie do rozbudowanych usług multimedialnych w MAN,, B-ISDN, PCN (Personal Comunic Net) Zmniejszenie ilości urządzeń, zwiększenie przepustowości, zaawansowane zarządzanie siecią, współpraca z PDH, zwiększenie efektywności i niezawodności sieci. Moduły transportowe i ich przepływności:

STM-1 155,52 Mbit/s -przepustowość podstawowa STM-4 622,08 Mbit/s STM-16 2488,32 Mbit/s Oferowanie użytkownikowi wydzielonych kanałów. Łączność cyfrowa oparta na technologii światłowodowej Zalety:

Uproszczenie sieci, Duża żywotność sieci, Sterowanie programowe w sieci, Przepustowość na żądanie standaryzacja

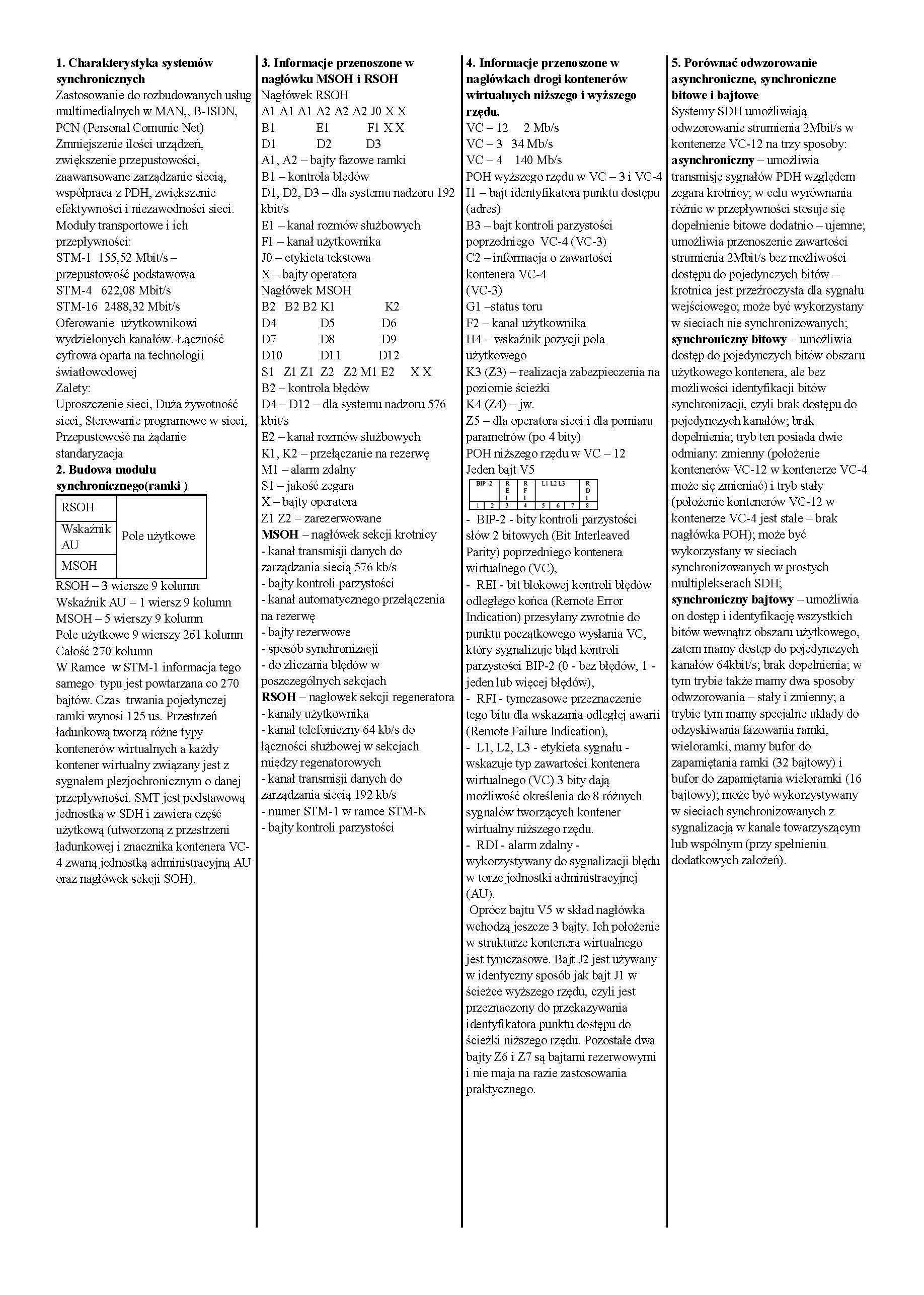

2. Budowa modułu synchronicznego(ramki)

RSOH - 3 wiersze 9 kolumn Wskaźnik AU - 1 wiersz 9 kolumn MSOH - 5 wierszy 9 kolumn Pole użytkowe 9 wierszy 261 kolumn Całość 270 kolumn W Ramce w STM-1 informacja tego samego typu jest powtarzana co 270 bajtów. Czas trwania pojedynczej ramki wynosi 125 us. Przestrzeń ładunkową tworzą różne typy kontenerów wirtualnych a każdy kontener wirtualny związany jest z sygnałem plezjochronicznym o danej przepływności. SMT jest podstawową jednostką w SDH i zawiera część użytkową (utworzoną z przestrzeni ładunkowej i znacznika kontenera VC-4 zwaną jednostką administracyjną AU oraz nagłówek sekcji SOH).

|

RSOH | |

|

Wskaźnik AU |

Pole użytkowe |

|

MSOH |

|

B2 |

B2 B2 KI |

K2 |

|

D4 |

D5 |

D6 |

|

D7 |

D8 |

D9 |

|

D10 |

Dli |

D12 |

|

SI |

Z1 Z1 Z2 |

Z2 Ml E2 |

|

BIP-2 |

R |

R |

LI L2L3 |

R |

|

E |

F |

D 1 | ||

|

> 1 2 |

3 |

4 |

» 1 6 | 7 |

s |

3. Informacje przenoszone w nagłówku MSOH i RSOH

Nagłówek RSOH

Al Al Al A2 A2 A2 JO X X

BI El FI XX

Dl D2 D3

Al, A2 - bajty fazowe ramki

B1 - kontrola błędów

Dl, D2, D3 - dla systemu nadzoru 192

kbit/s

El - kanał rozmów służbowych FI - kanał użytkownika JO - etykieta tekstowa X - bajty operatora Nagłówek MSOH

B2 - kontrola błędów

D4 - D12 - dla systemu nadzom 576

kbit/s

E2 - kanał rozmów służbowych KI, K2 - przełączanie na rezerwę Ml - alarm zdalny SI - jakość zegara X - bajty operatora Z1 Z2 - zarezerwowane MSOH - nagłówek sekcji krotnicy

- kanał transmisji danych do zarządzania siecią 576 kb/s

- bajty kontroli parzystości

- kanał automatycznego przełączenia na rezerwę

-bajty rezerwowe

- sposób synchronizacji

- do zliczania błędów w poszczególnych sekcjach

RSOH - nagłówek sekcji regeneratora

- kanały użytkownika

- kanał telefoniczny 64 kb/s do łączności służbowej w sekcjach między regenatorowych

- kanał transmisji danych do zarządzania siecią 192 kb/s

- numer STM-1 w ramce STM-N

- bajty kontroli parzystości

4. Informacje przenoszone w nagłówkach drogi kontenerów wirtualnych niższego i wyższego rzędu.

VC - 12 2 Mb/s

VC - 3 34 Mb/s VC - 4 140 Mb/s

POH wyższego rzędu w VC - 3 i VC-4 II - bajt identyfikatora punktu dostępu (adres)

B3 - bajt kontroli parzystości poprzedniego VC-4(VC-3)

C2 - informacja o zawartości

kontenera VC-4

(VC-3)

G1 status tom F2 - kanał użytkownika H4 - wskaźnik pozycji pola użytkowego

K3 (Z3) - realizacja zabezpieczenia na poziomie ścieżki K4 (Z4) - jw.

Z5 - dla operatora sieci i dla pomiaru parametrów (po 4 bity)

POH niższego rzędu w VC - 12 Jeden bajt V5

- BIP-2 - bity kontroli parzystości słów 2 bitowych (Bit Interleaved Parity) poprzedniego kontenera wirtualnego (VC),

- REI - bit blokowej kontroli błędów odległego końca (Remote Error Indication) przesyłany zwrotnie do punktu początkowego wysłania VC, który sygnalizuje błąd kontroli parzystości BIP-2 (0 - bez błędów, 1 -jeden lub więcej błędów),

- RFI - tymczasowe przeznaczenie tego bitu dla wskazania odległej awarii (Remote Failure Indication),

- LI, L2, L3 - etykieta sygnału -wskazuje typ zawartości kontenera wirtualnego (VC) 3 bity dają możliwość określenia do 8 różnych sygnałów tworzących kontener wirtualny niższego rzędu.

- RDI - alarm zdalny -wykorzystywany do sygnalizacji błędu w torze jednostki administracyjnej (AU).

Oprócz bajtu V5 w skład nagłówka wchodzą jeszcze 3 bajty. Ich położenie w strukturze kontenera wirtualnego jest tymczasowe. Bajt J2 jest używany w identyczny sposób jak bajt J1 w ścieżce wyższego rzędu, czyli jest przeznaczony do przekazywania identyfikatora punktu dostępu do ścieżki niższego rzędu. Pozostałe dwa bajty Z6 i Z7 są bajtami rezerwowymi i nie maja na razie zastosowania praktycznego.

5. Porównać odwzorowanie asynchroniczne, synchroniczne bitowe i bajtowe

Systemy SDH umożliwiają odwzorowanie strumienia 2Mbit/s w kontenerze VC-12 na trzy sposoby: asynchroniczny - umożliwia transmisję sygnałów PDH względem zegara krotnicy; w celu wyrównania różnic w przepływności stosuje się dopełnienie bitowe dodatnio - ujemne; umożliwia przenoszenie zawartości strumienia 2Mbit/s bez możliwości dostępu do pojedynczych bitów -krotnica jest przeźroczysta dla sygnału wejściowego; może być wykorzystany w sieciach nie synchronizowanych; sy nchroniczny bitowy - umożliwia dostęp do pojedynczych bitów obszaru użytkowego kontenera, ale bez możliwości identyfikacji bitów synchronizacji, czyli brak dostępu do pojedynczych kanałów; brak dopełnienia; tryb ten posiada dwie odmiany: zmienny (położenie kontenerów VC-12 w kontenerze VC-4 może się zmieniać) i tryb stały (położenie kontenerów VC-12 w kontenerze VC-4 jest stałe - brak nagłówka POH); może być wykorzystany w sieciach synchronizowanych w prostych multiplekserach SDH; synchroniczny bajtowy - umożliwia on dostęp i identyfikację wszystkich bitów wewnątrz obszaru użytkowego, zatem mamy dostęp do pojedynczych kanałów 64kbit/s; brak dopełnienia; w tym trybie także mamy dwa sposoby odwzorowania - stały i zmienny; a trybie tym mamy specjalne układy do odzyskiwania fazowania ramki, wieloramki, mamy bufor do zapamiętania ramki (32 bajtowy) i bufor do zapamiętania wieloramki (16 bajtowy); może być wykorzystywany w sieciach synchronizowanych z sygnalizacją w kanale towarzyszącym lub wspólnym (przy spełnieniu dodatkowych założeń).

Wyszukiwarka

Podobne podstrony:

Ściąga SDH by KwaseK 1. Charakterystyka systemów synchronicznych Zastosowanie do rozbudowanych usług

Ściąga SDH by KwaseK Page 2 LMX ADM STM-n ‘t r "4^

Podstawowa charakterystyka systemów wbudowanych• Zastosowanie systemów wbudowanych■

Podstawowa charakterystyka systemów wbudowanych• Zastosowania wymagające uwzględnienia upływu

Cechy charakterystyczne systemów wbudowanych • Dopasowanie poziomu rozbudowania do

1 2 6 Oznaczenia literowe charakteryzujące materiał dodatkowy zastosowany do wykonania złącza

więcej podobnych podstron