bazy2

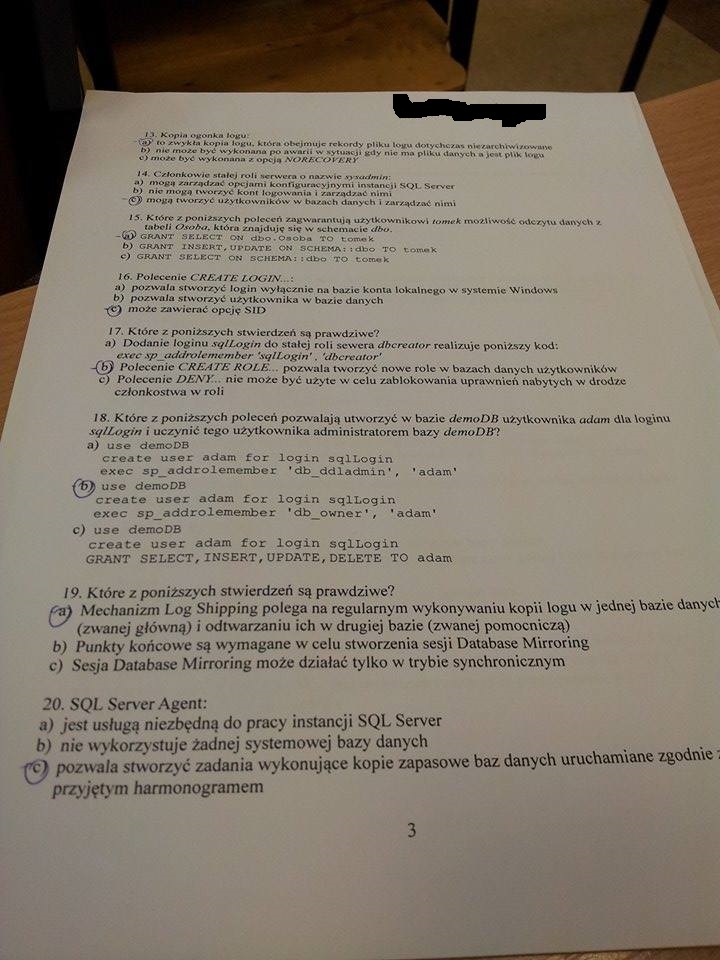

f.ł. Kiypin ogonka lo*co

V«> zwykła kop.*, tonu. która <>lx-jrtH.Jc rekordy pliku logu <1<>vy<ł»c/As ni,/»,ch\W./0wa,W 'V "" "If”? yV P° " 'y«»»cii g.ly nic mn pliku danych « ie u plik logu

C> wykonana z Opcji) NORKCOYLRY > *

I-I < /lonkow(e stale) roli serwem o nazwie syzatłmln:

fnogif zórrqdxnć oj>cjnmi koni"m»jrav vjnymi instancji S<żl. Scrvc« mc tworsyć kom logowania i /arząd/ać nimi

£2> n)oj[Q fworzyć użytkowników w basach danych . /-ur/^ł,^ nimi

l5* K^f iz.yych poleceń /Ag\varitmujf| użytkownikowi /om«* mofeUwafe <Hlczy\u donych /

tabeli Ostrha. która znajduję się w schemacie -Wl)' iSRAWT SEŁECT ON dbo.Osobo TO tomek b) GRA NT 1N8KRT, UI-DATE <>N SCHKMA: : dbo TO Vom-K Cj GRANT SKLKCT ON SCHKMA:: dbo TO torr.o k

16. Polecenie ( REMIE LOGIN...'.

:«) pozwala stworzyć login wyłącznic na bazie konia lokalnego w systemie Windows b) pozwala stworzyć użytkownika w bazie danych -(fc) może zawierać opcję Słl>

17. Które z. poniższych stwierdzeń są prawdziwe?

n) Dodanie loginu stflLogin do stałej roli Sewera dherealor realizuje poniższy kod: cxoc .\p jaidrolenwmber ‘sql.Login'. ‘dherealor'

-Qj) Polecenie ( 'RhA TE HOLE. pozwala tworzyć nowe role w bazach danych użytkowników c) Polecenie DENY nie może być użyte w celu zablokowania uprawnień nabytych w drodze członkostwa w roli

18. Które z poniższych poleceń pozwalają utworzyć w bazie demoDB użytkownika odom d\a io^inu st/IL<jgin i uczynić tego użytkownika administratorem bazy dcmoDffi a) use demoDB

creaCe user adam for login sąlLogin

exec sp_addrolemember 'dbddladmin• , 'adam*

use demoDB

V“’crea te user adam for login sqlLogin

exec sp_addrolemember ’db_owner’ , 'adam1

c) use demoDB

create user adam for login sqlLogin GRANT SELECT,INSERT,UPDATE,DELETE TO adam

19. Które z poniższych stwierdzeń są prawdziwe?

Mechanizm Log Shipping polega na regularnym wykonywaniu kopii \ogu w jedne) bazte danycY ^ (zwanej główną) i odtwarzaniu ich w drugiej bazie (zwanej pomocniczą) h) Punkty końcowe są wymagane w celu stworzenia sesji Database Mirrormg c) Sesja Database Mirroring może działać tylko w trybie synchronicznym

20. SQL Server Agent:

a) jest usługą niezbędną do pracy instancji SQL Server

b) nie wykorzystuje żadnej systemowej bazy danych

- v> pozwala stworzyć zadania wykonujące kopie zapasowe baz danych uruchamiane zgocme

przyjętym harmonogramem

rsr-—

3

Wyszukiwarka

Podobne podstrony:

bazy3 13. Kopia ogonka logu: .aj to zwykła kopia logu. która obejmuje rekordy pliku logu dotychcza

Zdj?cie1882 11- h-.is 1991. f9) Właśnie na portom** «>* « ctalwcnnego lo, co indywidualna, i . ,l

page0216 28 1877 1878 1879 1880 1881 1882 Roku CO CO CO LO CO t—‘ OC ca Ol OD cc co O O

5.1 co LO co cd 7.4 co O) cd 10.4 co CSJ CD ŁO i CN cd i l co LO LO cd CO O) O)

12a CHETHAU CKEMA li li li II li ll r~- c

img036 (33) Lo-{,VvOI/v£ uj w<i^Mt s>Łt^u . ju/Ok^4)lmaa, ~ op<nolop po*

Cwiczenia6 (2) AiZt Z dr {k U cJamO-cL /MAOAAi/ UJ ZŁ, ile <do(M>Lfy L. tt

część D str 5 1 Q<v. J) MoUp^oJ. Vjc J J zaA • A Lo ° 0 ^4 4 A L/ 4 <3<^iO -) V~

DAMA W SWETRZE 9 10 08 04 Niebieski sweter I 16 I 56 . I I 55" ‘ • — C0 lo co S-i «

Pict0005 izflolD Vc- 0 V# - co- f9C _V_ D C V . & c VS ^acMj° V^)i- co (V~<f} -e g ~ Co •

zaddom lo -Łn a c-ł )V£Vv> S <// »’ f-ivu c-j U.w/1 AtfUJwO1J c ul/* *x; ^LJ

więcej podobnych podstron