Protokoły sieciowe

1

Protokoły sieciowe

Komputery i inne urządzenia przyłączone do sieci (hosty) wymieniają in-

formacje według ściśle ustalonych reguł zwanych protokołami

komunikacyjnymi.

Dzięki temu można budować sieci heterogeniczne, w których mogą współ-

pracować ze sobą komputery niezależnie od swojej architektury oraz syste-

mu operacyjnego.

Internet – sieć z komutacją pakietów wykorzystująca rodzinę protokołów

komunikacyjnych TCP/IP

TCP Transmission Control Protocol

IP Internet Protocol

W połowie lat 1980. protokoły TCP/IP zostały włączone do systemu Unix.

Protokoły sieciowe

2

Protokoły sieciowe (cd)

Cechy TCP/IP:

• standard otwartych protokołów, łatwo dostępnych i opracowywanych

niezależnie od specyfiki sprzętu komputerowego lub systemu operacyj-

nego

• niezależność od fizycznych właściwości sieci, co pozwala na integrację

różnego rodzaju sieci (łącza telefoniczne, światłowodowe, radiowe)

• wspólny system adresacji pozwalający dowolnemu urządzeniu korzysta-

jącemu z TCP/IP na jednoznaczne zaadresowanie innego urządzenia w

sieci

Model OSI

3

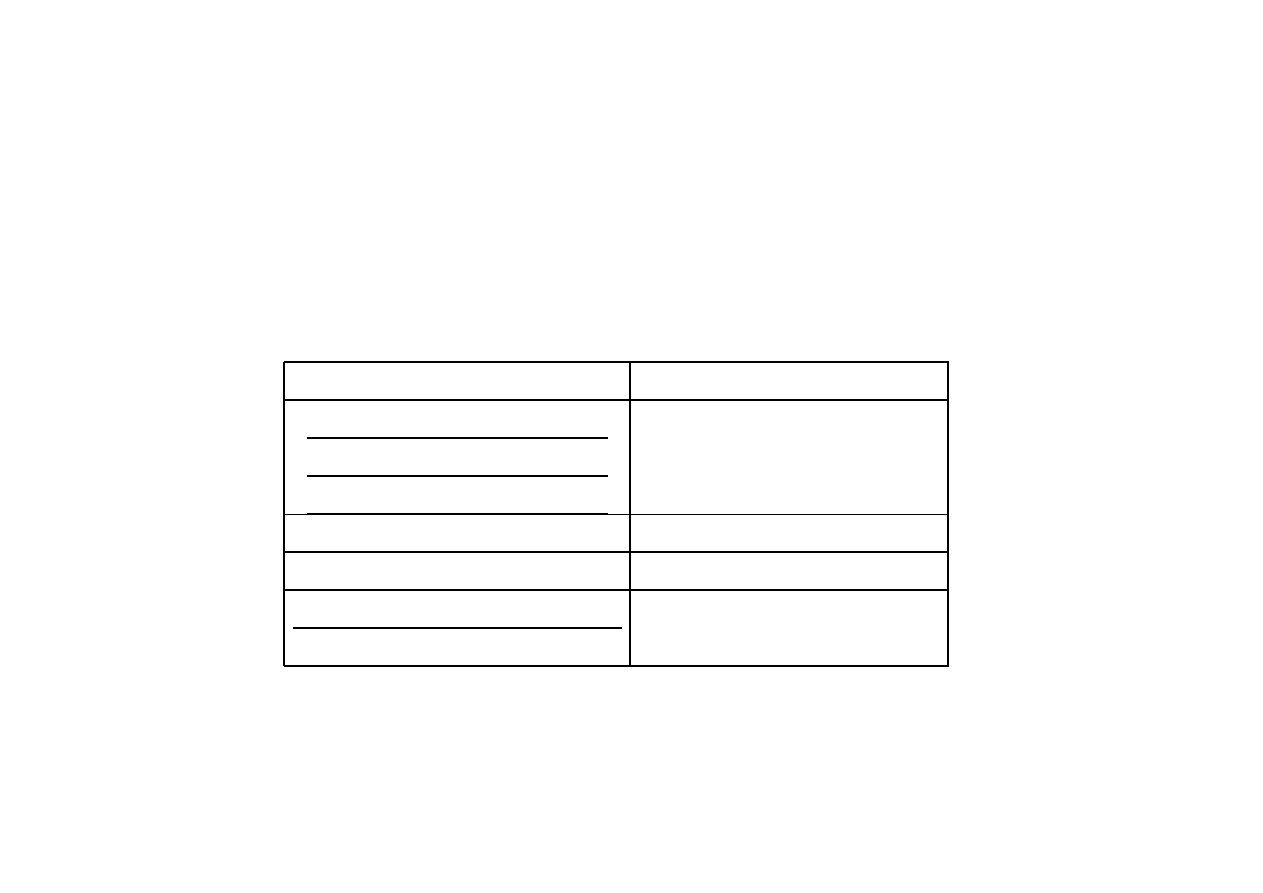

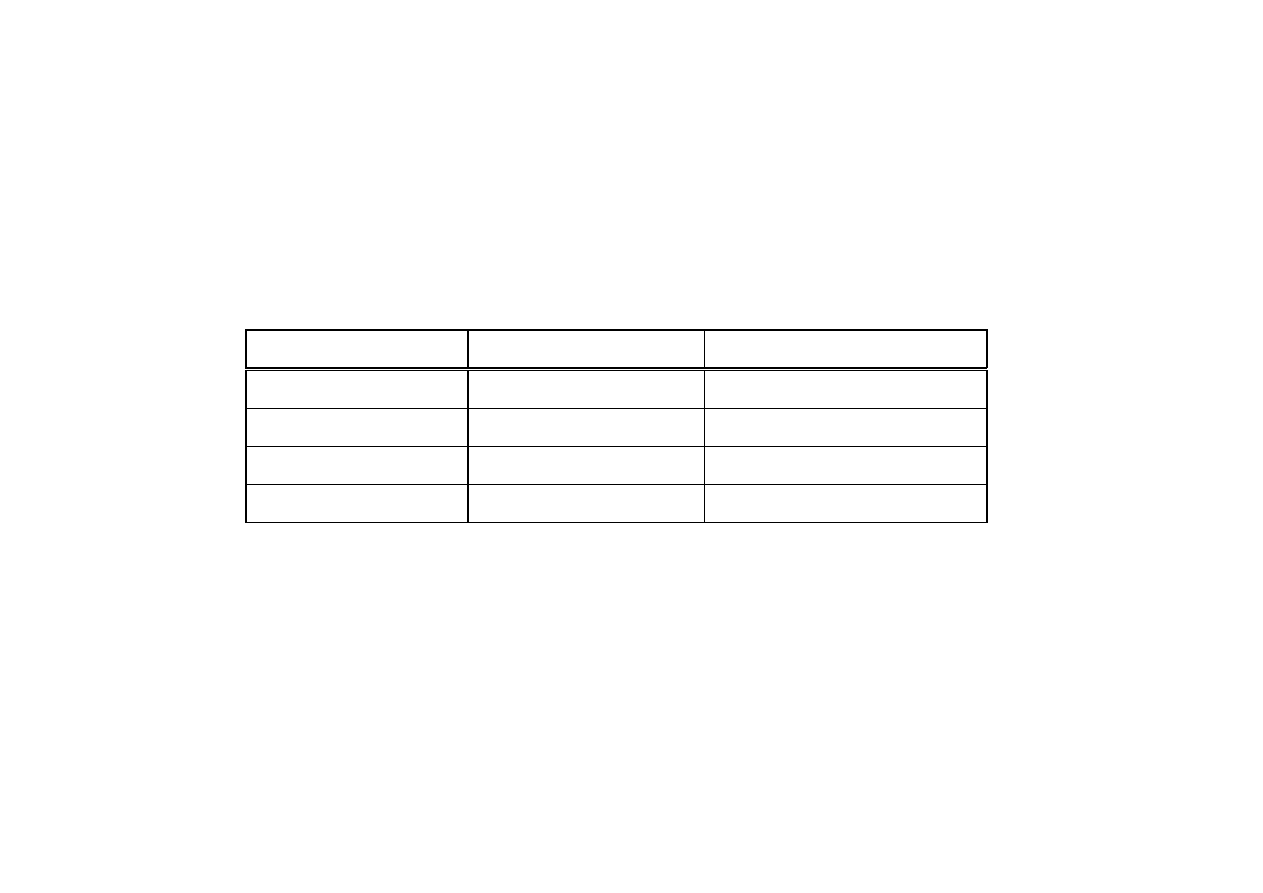

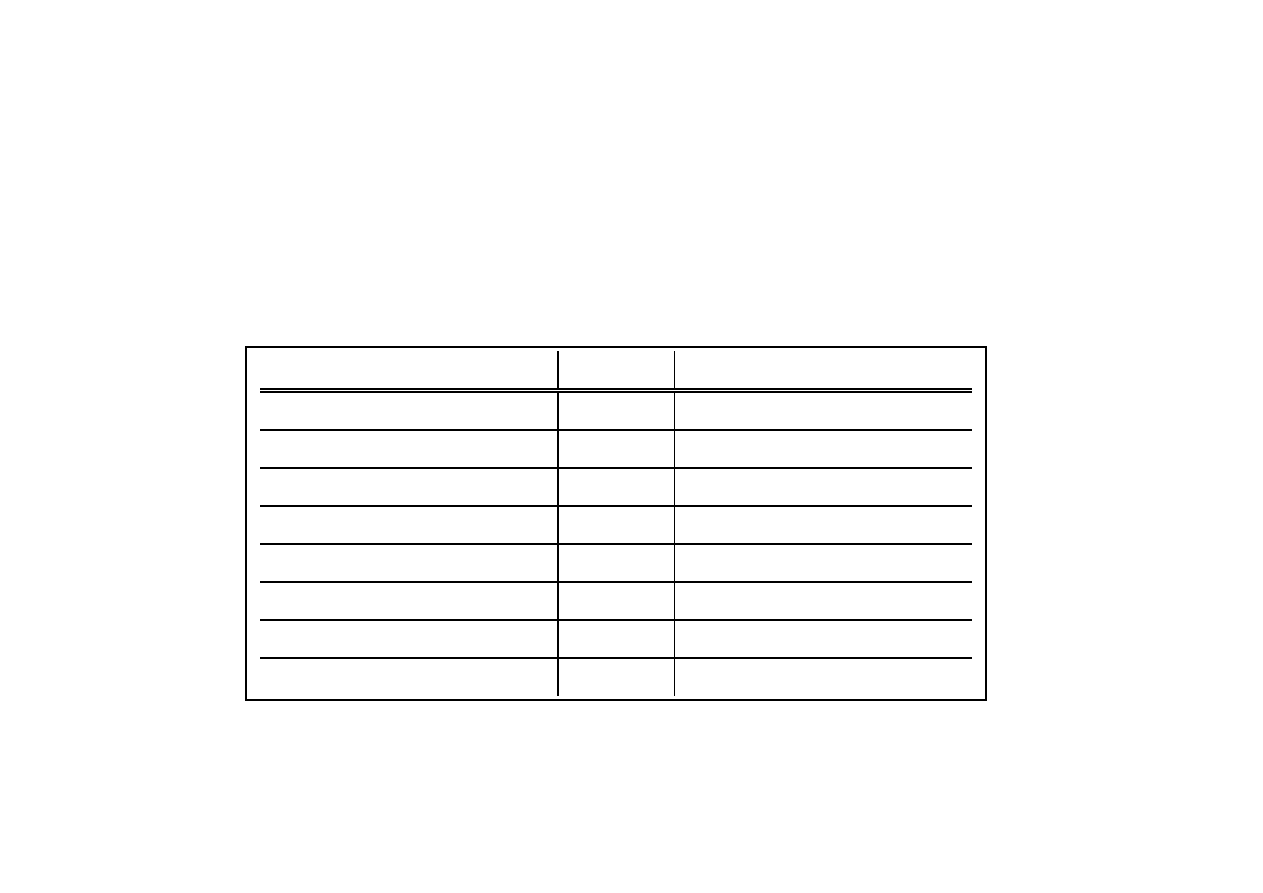

Model OSI versus TCP/IP

model OSI

model TCP/IP

warstwa aplikacji (7)

warstwa prezentacji (6)

warstwa sesji (5)

warstwa aplikacji

warstwa transportowa (4)

warstwa transportowa

warstwa sieciowa (3)

warstwa Internet

warstwa łącza danych (2)

warstwa fizyczna (1)

warstwa dostępu do sieci

Model OSI

4

Funkcje warstw modelu OSI

zastosowań – oferuje usługi sieciowe użytkownikom lub programom, np.

protokołowi realizującemu usługę poczty elektronicznej

prezentacji – zapewnia przekazywanie danych (tekstowych, graficznych,

dźwiękowych) w odpowiednim formacie, dokonuje ich kompresji oraz

ew. szyfrowania

sesji – zarządza sesjami (połączeniami) pomiędzy współpracującymi apli-

kacjami, m.in. ustala sposób wymiany danych (jednokierunkowy lub

dwukierunkowy)

Model OSI

5

Funkcje warstw modelu OSI (cd)

transportowa – zapewnia bezbłędną komunikację pomiędzy komputera-

mi w sieci (host to host), dzieli dane na fragmenty, kontroluje kolejność

ich przesyłania (protokoły TCP, UDP)

sieciowa – definiuje datagramy, ustala drogę transmisji danych i prze-

kazuje dane pomiędzy węzłami sieci (protokóły IP, IPX, ICMP, Apple

Talk)

łącza danych – zapewnia niezawodne dostarczanie danych przez znaj-

dującą się poniżej fizyczną sieć (protokoły IEEE 802.3, MAC, (R)ARP,

PPP)

fizyczna – umożliwia przesyłanie poszczególnych bitów (pakietów) przez

dane fizyczne łącze (protokoły Etherenet 802.3, RS232C, V.35)

Warstwa dostępu do sieci

6

Warstwa dostępu do sieci (fizyczna + łącza danych)

Funkcje warstwy fizycznej:

• zamiana danych znajdujących się w ramkach na strumienie binarne

• stosowanie metody dostępu do nośnika, jakiej żąda warstwa łącza da-

nych

• przesyłanie ramki danych szeregowo w postaci strumieni binarnych

• oczekiwanie na transmisje adresowane do danego hosta

• odbiór odpowiednio zaadresowanych strumieni

• przesyłanie binarnych strumieni do warstwy łącza danych, w celu zło-

żenia ich w ramki

Warstwa dostępu do sieci

7

Sieci Ethernet/IEEE 802.3

• Lokalne sieci komputerowe są budowane w oparciu o normę IEEE 802.3,

która definiuje ramkę danych oraz określa sposób dostępu do nośnika.

• Norma ta uściśla i rozszerza specyfikację właściwą dla sieci Ethernet I

(Ethernet PARC, Palo Alto Research Center) i Ethernet II (Ethernetem

DIX) i dlatego sieci wykorzystujące normę IEEE 802.3 zwane są sieciami

ethernetowymi.

• Rodzaje ramek ethernetowych: PARC, DIX, 802.3, LLC (Logical Link

Control, SNAP (Sub-Network Access Protocol)

• Materialnymi nośnikami transmisji są kabel koncentryczny, skrętka dwu-

żyłowa oraz kabel światłowodowy. Ich fizyczne własności określają sze-

rokość dostępnego pasma transmisyjnego, częstotliwiści sygnałów i efek-

tywną prędkość przesyłania danych.

Warstwa dostępu do sieci

8

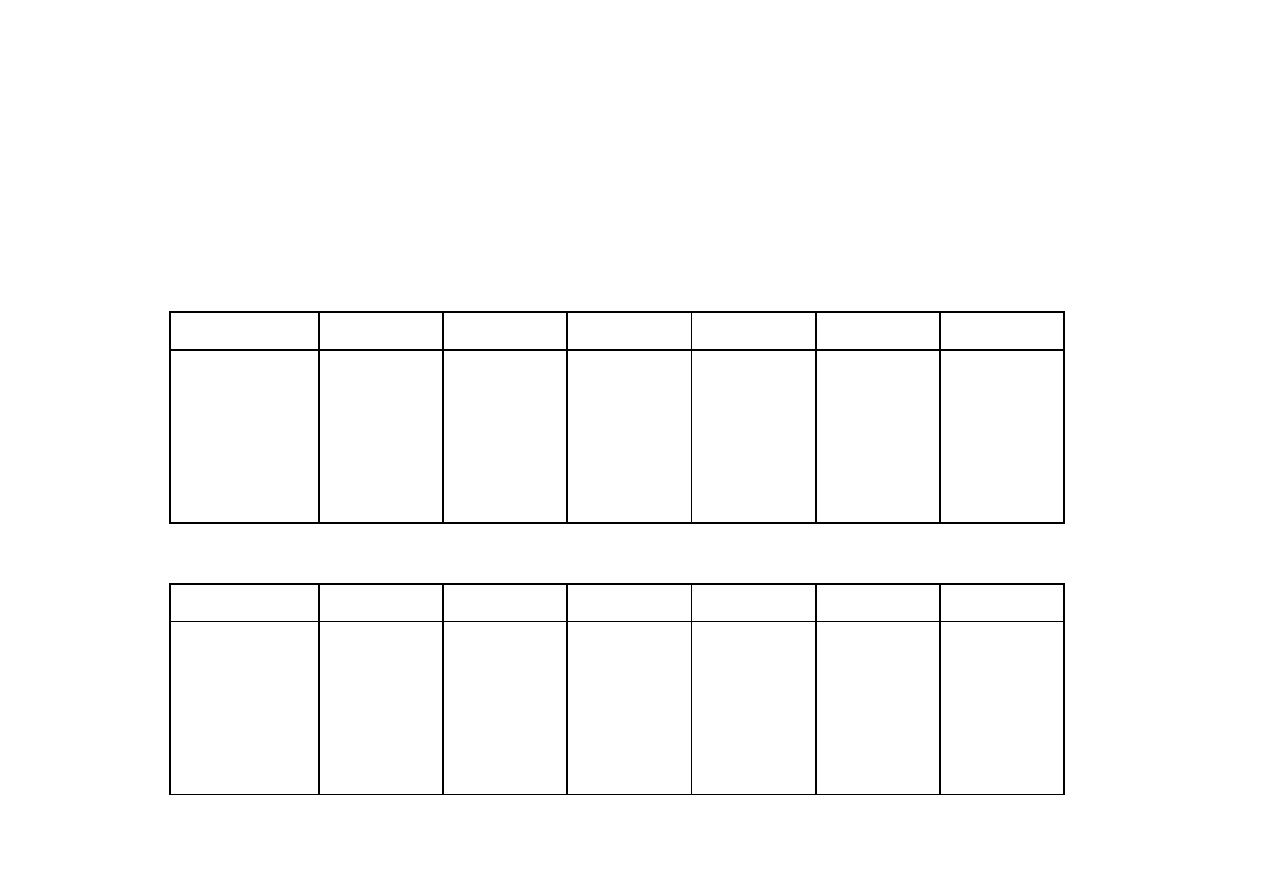

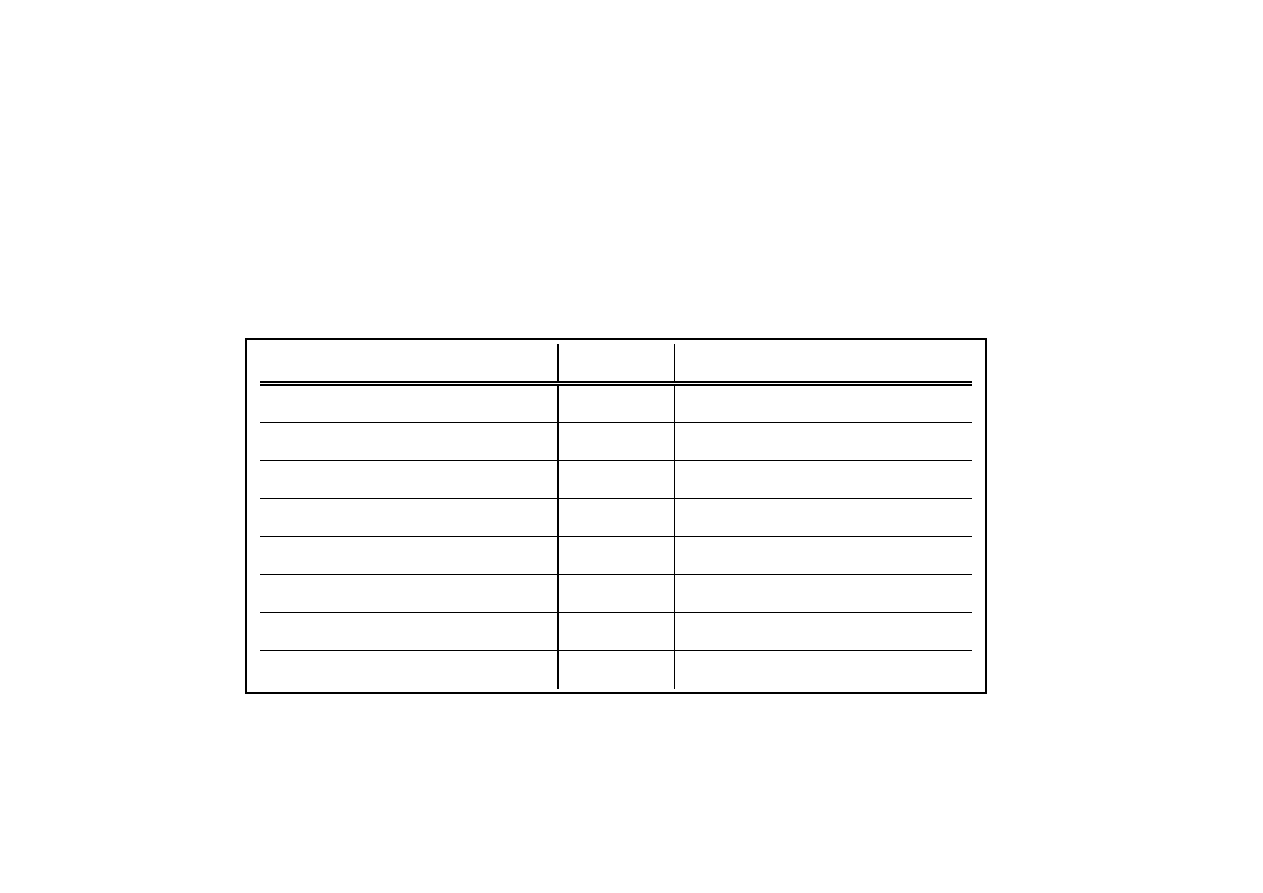

Ramki Ethernet/IEEE 802.3

Ramka Ethernet

7

1

6

6

2

46-1500

4

Preambuła

Początek

granicy

ramki

Adres

przezna-

czenia

Adres

źródło-

wy

Typ

Dane

Ciąg

kontrol-

ny

ramki

Ramka IEEE 802.3

7

1

6

6

2

46-1500

4

Preambuła

Początek

granicy

ramki

Adres

przezna-

czenia

Adres

źródło-

wy

Długość

Nagłówek

802.2 i

dane

Ciąg

kontrol-

ny

ramki

Warstwa dostępu do sieci

9

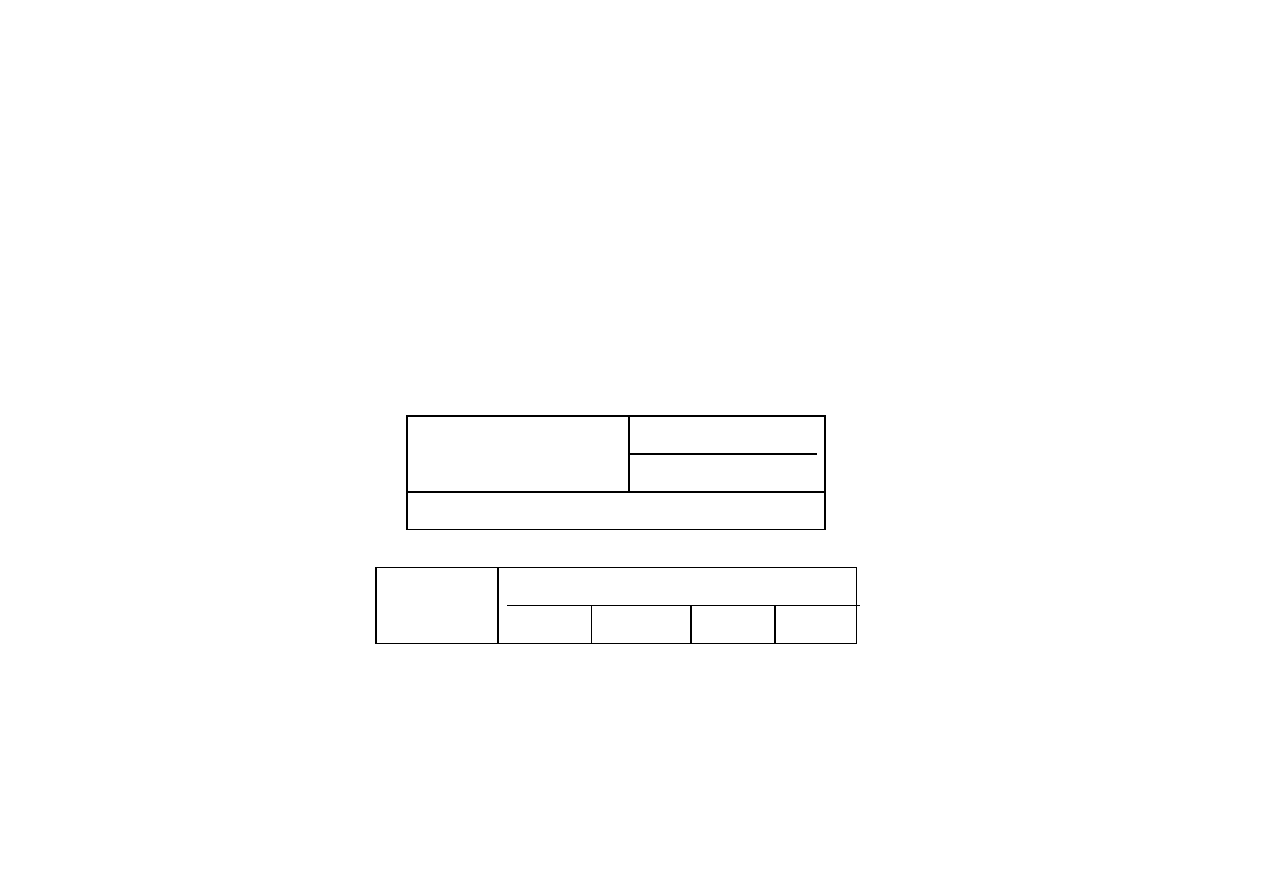

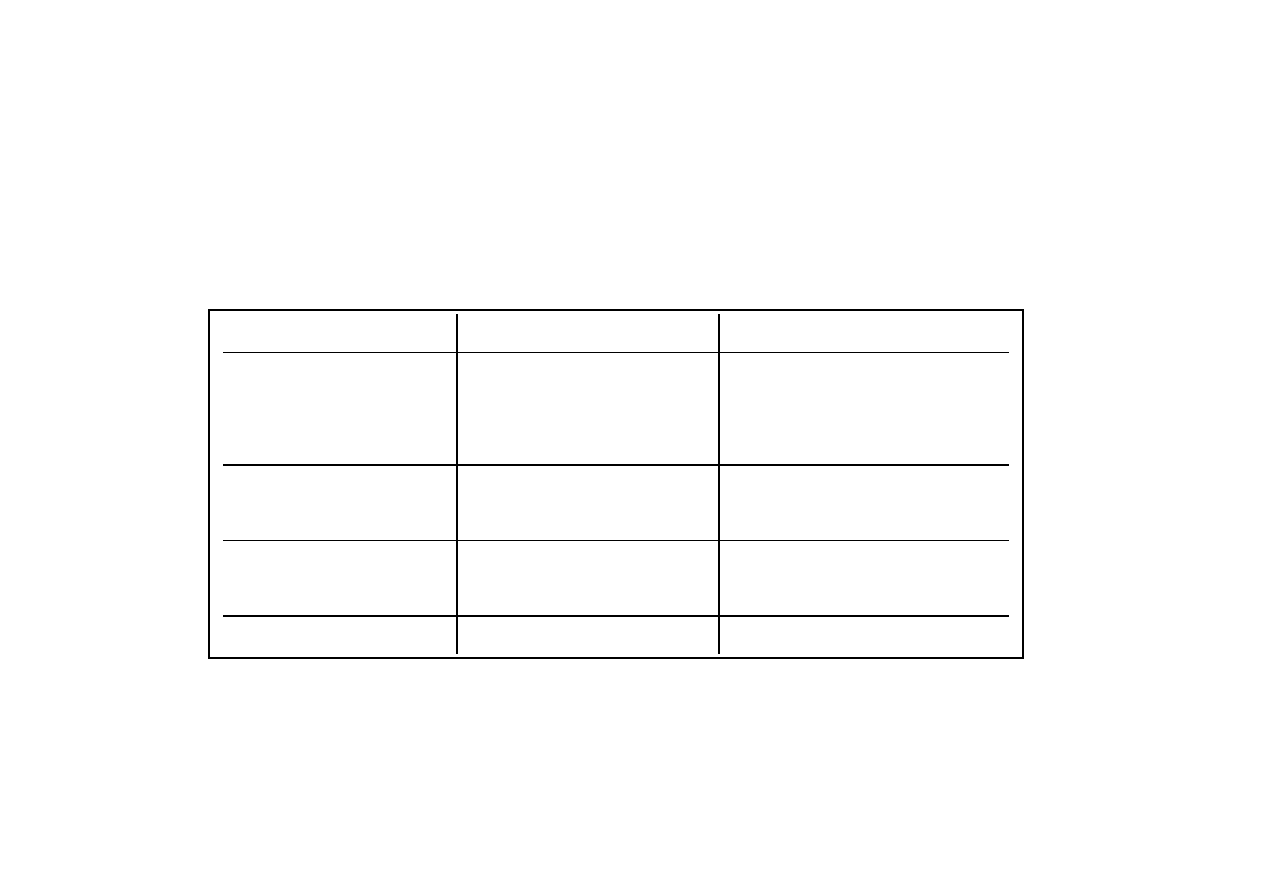

Struktura warstwy dostępu do sieci wg IEEE 802.3

Powiązanie warstwy łącza danych i warstwy fizycznej z warstwą sieciową

(Internet) jest realizowane poprzez protokół LLC (Logical Link Control)

Data Link Layer

LLC sublayer

MAC sublayer

Physical Layer

Ethernet

IEEE 802.2

802.3 802.3u 802.5 802.8

Warstwa dostępu do sieci

10

• Adres sprzętowy MAC (Media Access Control) składa się z 48 bitów.

24 bity są przypisane producentowi sprzętu, a pozostałe 24 bity nume-

rują kolejne karty. Np. numery kart sieciowych firmy Sun Microsystems

są postaci 08:00:20:xx:xx:xx.

• Dostęp do nośnika: wielodostęp z wykrywaniem fali nośnej i wykrywa-

niem kolizji, CSMA/CD (Carier Sense-Multiple Access/Collision De-

tection)

Warstwa dostępu do sieci

11

ARP/RARP

• ARP (Address Resolution Protocol) – zmiana adresów logicznych (IP)

na adresy fizyczne (MAC)

• RARP (Reverse Address Resolution Protocol) – zamiana adresów fi-

zycznych (MAC) na adresy logiczne (IP)

Warstwa Internet

12

Warstwa Internet (sieciowa)

Internet Protocol (IP, RFC 791)

• definiowanie datagramów

• definiowanie schematu adresowania używanego w Internecie

• przekazywanie danych pomiędzy warstwą transportową

i warstwą dostępu do sieci

• kierowanie datagramów do komputerów oddalonych

• dokonywanie fragmentacji i ponownego składania datagramów

(MTU, Maximum Transmission Unit)

Warstwa Internet

13

Internet Protocol (cd)

• IP jest protokołem bezpołączeniowym

• datagram jest formatem pakietu zdefiniowanym przez

protokół Internet.

Dane są przekazane do właściwego protokołu warstwy transportowej

na podstawie pola Numer protokołu w nagłówku datagramu.

• sieć Internet jest siecią z przełączaniem pakietów (routery, trasowanie)

Warstwa Internet

14

0

1

2

3

0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|Version| IHL |Type of Service|

Total Length

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Identification

|Flags|

Fragment Offset

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

| Time to Live |

Protocol

|

Header Checksum

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Source Address

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Destination Address

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Options

|

Padding

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

IP Header Format (RFC 791)

Note that each tick mark represents one bit position.

Warstwa Internet

15

Klasy adresów IP (RFC 1597)

Każdy komputer pracujący w sieci posiada unikatowy adres (tzw. adres IP)

składający się z 32 bitów zapisywanych w postaci czterech oktetów, czyli

czterech liczb z zakresu 0-255 oddzielonych kropkami, np. 158.75.5.47.

Przydzielaniem adresów zajmuje się NIC Network Information Center.

Adres IP składa się z części sieciowej i części hosta. Podział na te części

jest określony przez klasę do której adres należy.

klasa A

IP

0nnnnnnn.hhhhhhhh.hhhhhhhh.hhhhhhhh

adresy

0.0.0.0 – 127.255.255.255

# sieci

128

# hostów

≈ 17× 106

adres sieci (network address): np. 127.0.0.0

adres rozgłoszeniowy (broadcast address): np. 127.255.255.255

Warstwa Internet

16

Klasy adresów IP (cd)

klasa B

IP

01nnnnnn.nnnnnnnn.hhhhhhhh.hhhhhhhh

adresy

128.0.0.0 – 191.255.255.255

# sieci

16384

# hostów

65536

klasa C

IP

11nnnnnn.nnnnnnnn.nnnnnnnn.hhhhhhhh

adresy

192.0.0.0 – 223.255.255.255

# sieci

≈ 2 × 106

# hostów

256

Warstwa Internet

17

Klasy adresów IP (cd)

klasa D (adresy grupowe)

IP

1110bbbb.bbbbbbbb.bbbbbbbb.bbbbbbbb

adresy

224.0.0.0 – 239.255.255.255

Warstwa Internet

18

Klasy adresów IP (cd)

0

31

Address Range:

+-+----------------------------+

|0|

Class A Address

|

0.0.0.0 - 127.255.255.255

+-+----------------------------+

+-+-+--------------------------+

|1 0|

Class B Address

|

128.0.0.0 - 191.255.255.255

+-+-+--------------------------+

+-+-+-+------------------------+

|1 1 0|

Class C Address

|

192.0.0.0 - 223.255.255.255

+-+-+-+------------------------+

+-+-+-+-+----------------------+

|1 1 1 0| MULTICAST Address

|

224.0.0.0 - 239.255.255.255

+-+-+-+-+----------------------+

+-+-+-+-+-+--------------------+

|1 1 1 1 0|

Reserved

|

240.0.0.0 - 247.255.255.255

+-+-+-+-+-+--------------------+

Warstwa Internet

19

Adresy grupowe (multicast)

Niektóre adresy klasy D są zarezerwowane dla dobrze znanych grup multi-

castowych

• 224.0.0.1 – grupa wszystkich hostów akceptujących multicast; każdy

host akceptujący multicasty zapisuje się do tej grupy przy uruchamianiu

• 224.0.0.2 – grupa wszystkich ruterów multicastowych

• 224.0.0.4 – grupa ruterów DVMRP (Distance Vector Multicast Routing

Protocol)

• 224.0.0.5 – grupa ruterów OSPF

• · · ·

• 224.0.0.0 - 224.0.0.255 są zarezerwowane na potrzeby lokalne (admini-

strowanie i konserwowanie urządzeń i usług) i nie są nigdy przekazywane

dalej przez rutery multicastowe

• 239.0.0.0 - 239.255.255.255 zarezerwowane na potrzeby administrative

scoping

Warstwa Internet

20

Klasy adresów IP (cd)

Sieci prywatne

klasa A

10.1.1.1

– 10.254.254.254

klasa B 172.16.1.1 – 172.31.254.254

klasa C 192.168.1.1 – 192.168.254.254

Warstwa Internet

21

Klasy adresów IP (cd)

Adres zwrotny (loopback address)

sieć 127.0.0.0

adresy 127.x.x.x

Fragment pliku /etc/hosts

127.0.0.1 localhost.localdomain scobie localhost

158.75.5.43 ameryk.phys.uni.torun.pl ameryk am

158.75.5.47 ferm.phys.uni.torun.pl ferm fm

158.75.5.51 tal.phys.uni.torun.pl tal tl

158.75.5.90 nobel.phys.uni.torun.pl nobel nb

158.75.28.35 enter.hpc.uni.torun.pl enter

Warstwa Internet

22

Komenda: ifconfig -a

eth0 Link encap:Ethernet HWaddr 00:10:A4:D2:52:55

inet addr:158.75.5.95 Bcast:158.75.5.255 Mask:255.255.254.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:102 dropped:0 overruns:0 carrier:102

collisions:0 txqueuelen:100

RX bytes:0 (0.0 b) TX bytes:0 (0.0 b)

Interrupt:11 Base address:0x4800

lo

Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:675 errors:0 dropped:0 overruns:0 frame:0

TX packets:675 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:65654 (64.1 Kb) TX bytes:65654 (64.1 Kb)

Warstwa Internet

23

Sieci i podsieci. Maski podsieci

• standardowa struktura adresów IP może być lokalnie modyfikowana po-

przez użycie bitów adresowych hostów jako dodatkowych bitów okre-

ślających sieć

• podział sieci na podsieci (subnets) przy pomocy maski bitowej (maski

podsieci (netmask)

– bit 1 w masce wskazuję, że odpowiadający mu bit w adresie IP

wskazuje na adres sieci

– bit 0 w masce wskazuje, że odpowiadający mu bit adresu jest zwią-

zany z adresem komputera w podsieci

• podsieć jest znana tylko lokalnie

Warstwa Internet

24

Sieci i podsieci. Maski podsieci (cd)

Przykłady wielkości podsieci w zależności

od wyboru maski dla adresu klasy C.

liczba IP

maska (lbs)

liczba podsieci

2

255.255.255.254 (7)

128

4

255.255.255.252 (6)

64

8

255.255.255.248 (5)

32

16

255.255.255.240 (4)

16

32

255.255.255.224 (3)

8

64

255.255.255.192 (2)

4

128

255.255.255.128 (1)

2

maska podsieci = 256 - liczba IP w podsieci

LAN Instytutu Fizyki wykorzystuje adresy od 158.75.4.0 do 158.75.5.255

wydzielone spośród adresów klasy B przy pomocy maski sieciowej 255.255.254.0.

Warstwa Internet

25

Sieci i podsieci. Maski podsieci (cd)

Przykład: sieć=195.15.25.0, maska=255.255.255.224.

sieć

sieć

podsieć numery hostów

195.15.25.0

11000011 00000111 00011001

000

0-31

195.15.25.32 11000011 00000111 00011001

001

32-63

195.15.25.64 11000011 00000111 00011001

010

64-95

195.15.25.96 11000011 00000111 00011001

011

96-127

195.15.25.128 11000011 00000111 00011001

100

128-159

195.15.25.160 11000011 00000111 00011001

101

160-191

195.15.25.192 11000011 00000111 00011001

110

192-223

195.15.25.224 11000011 00000111 00011001

111

224-255

195.15.25.73

11000011 00000111 00011001 01001001

AND 255.255.255.224 11111111 11111111 11111111 11100000

=

195.15.25.64

11000011 00000111 00011001 01000000

Warstwa Internet

26

Internet Protocol version 6 (IPv6)

• IPv4: adres 32-bitowy, około 2

32

≈ 4.29 × 10

9

adresów

• IPv6: adres 128-bitowy, około 2

128

≈ 3.4 × 10

38

adresów

Warstwa Internet

27

IPv6 (cd)

Zalety stosowania IPv6:

• opcje są określone w rozszerzeniu do nagłówka, dzięki czemu mogą

być badane po dotarciu pakietu do celu, co pozwala poprawić szybkość

przekazywania pakietów od węzła do węzła sieci Internet

• możliwość wysyłania pakietów do kilku najbliższych bramek

• możliwość znaczenia pakietów (np. pakiety „multimedialne” mogą być

przełączane z większym priorytetem)

• nagłówek zawiera rozszerzenie, które pozwala zaznaczyć używany w

czasie połączenia mechanizm uwierzytelniania źródła pochodzenia pa-

kietów (zapewnienie integralności i poufności danych)

Warstwa Internet

28

Plik /etc/protocols (fragment)

# /etc/protocols:

# $Id: protocols,v 1.1 1995/02/24 01:09:41 imurdock Exp $

#

# Internet (IP) protocols

#

#

from: @(#)protocols

5.1 (Berkeley) 4/17/89

#

# Updated for NetBSD based on RFC 1340, Assigned Numbers (July 1992).

ip

0

IP

# internet protocol, pseudo protocol number

icmp

1

ICMP

# internet control message protocol

igmp

2

IGMP

# Internet Group Management

ggp

3

GGP

# gateway-gateway protocol

ipencap

4

IP-ENCAP

# IP encapsulated in IP (officially ‘‘IP’’)

st

5

ST

# ST datagram mode

tcp

6

TCP

# transmission control protocol

egp

8

EGP

# exterior gateway protocol

Warstwa Internet

29

pup

12

PUP

# PARC universal packet protocol

udp

17

UDP

# user datagram protocol

hmp

20

HMP

# host monitoring protocol

xns-idp

22

XNS-IDP

# Xerox NS IDP

rdp

27

RDP

# "reliable datagram" protocol

ipv6

41

IPv6

# IPv6

ipv6-crypt 50

IPv6-Crypt

# Encryption Header for IPv6

ipv6-auth 51

IPv6-Auth

# Authentication Header for IPv6

swipe

53

SWIPE

# IP with Encryption

tlsp

56

TLSP

# Transport Layer Security Protocol

ipv6-icmp 58

IPv6-ICMP

# ICMP for IPv6

ipv6-nonxt 59

IPv6-NoNxt

# No Next Header for IPv6

ipv6-opts 60

IPv6-Opts

# Destination Options for IPv6

Warstwa Internet

30

Internet Control Message Protocol (ICMP, RFC 792)

• sterowanie przepływem datagramów

• wykrywanie nieosiągalnych miejsc przeznaczenia

• przekierunkowywanie marszrut

• sprawdzanie połączeń z komputerami oddalonymi

komendy: traceroute, ping

Warstwa Internet

31

Internet Control Message Protocol (cd)

Komenda: traceroute 158.75.1.4

traceroute to 158.75.1.4 (158.75.1.4), 30 hops max, 38 byte packets

1 158.75.5.190 (158.75.5.190) 0.301 ms 0.275 ms 0.227 ms

2 172.16.3.5 (172.16.3.5) 1.141 ms 1.513 ms 0.998 ms

3 centrum.man.torun.pl (158.75.33.140) 1.377 ms 1.135 ms 2.386 ms

4 158.75.1.253 (158.75.1.253) 1.923 ms 2.388 ms 2.628 ms

5 koala.uci.uni.torun.pl (158.75.1.4) 1.674 ms 1.497 ms 2.013 ms

Komenda: ping 158.75.1.4

PING 158.75.1.4 (158.75.1.4) from 158.75.5.95 : 56(84) bytes of data.

64 bytes from 158.75.1.4: icmp_seq=1 ttl=251 time=1.84 ms

64 bytes from 158.75.1.4: icmp_seq=2 ttl=251 time=1.88 ms

64 bytes from 158.75.1.4: icmp_seq=3 ttl=251 time=1.21 ms

Warstwa Internet

32

Internet Control Message Protocol (cd)

Komenda: ping -f -c 1000 158.75.5.90

PING 158.75.5.90 (158.75.5.90) from 158.75.5.95 : 56(84) bytes of data.

--- 158.75.5.90 ping statistics ---

1000 packets transmitted, 1000 received, 0% loss, time 252ms

rtt min/avg/max/mdev = 0.141/0.154/0.446/0.031 ms, ipg/ewma 0.252/0.147 ms

Warstwa transportowa

33

Warstwa transportowa

• Transmission Control Protocol (TCP, RFC 793) – zapewnia usłu-

gi niezawodnie dostarczające dane, z wykrywaniem na obu końcach

błędów i ich korekcją

• User Datagram Protocol (UDP, RFC 768) – udostępnia usługi

dostarczające datagramy z małym narzutem, metodą bezpołączeniową.

Z UDP korzystają m.in. protokoły (warstwy aplikacji)

– TFTP Trivial File Transfer Protocol

– SNMP Simple Network Management Protocol

– DNS Domain Name Service

– NFS Network File System

Warstwa transportowa

34

Struktury danych protokołów TCP i UDP

warstwy TCP/IP

TCP

UDP

aplikacji

strumień (stream) wiadomość (message)

transportowa

segment

pakiet

sieciowa

datagram

datagram

dostępu do sieci

ramka (frame)

ramka (frame)

Warstwa transportowa

35

0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Source Port

|

Destination Port

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Sequence Number

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Acknowledgment Number

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

| Data |

|U|A|P|R|S|F|

|

| Offset| Reserved |R|C|S|S|Y|I|

Window

|

|

|

|G|K|H|T|N|N|

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Checksum

|

Urgent Pointer

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

Options

|

Padding

|

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

|

data

|

Warstwa transportowa

36

TCP zapewnia niezawodność dostarczania danych za pomocą mechanizmu

zwanego pozytywne potwierdzenie z retransmisją (Positive Acknow-

ledgement with Retransmission, PAR).

• Dane wysyłane są tak długo, aż nie nadejdzie potwierdzenie, że zostały

poprawnie odebrane.

• Jeśli dane są poprawne, to odbiorca wysyła do nadawcy pozytywne

potwierdzenie.

• Gdy odebrane dane są niepoprawne, to zostają zignorowane. Po okre-

ślonym czasie moduł nadający powtórnie wysyła dane.

• Odbiorca wysyła nadawcy informację o maksymalnej liczbie bajtów,

które wolno wysłać bez czekania na potwierdzenie. Wartość ta jest na-

zywana rozmiarem okna i jest podstawowym mechanizmem kontroli

przepływu stosowanym w protokole TCP.

Warstwa transportowa

37

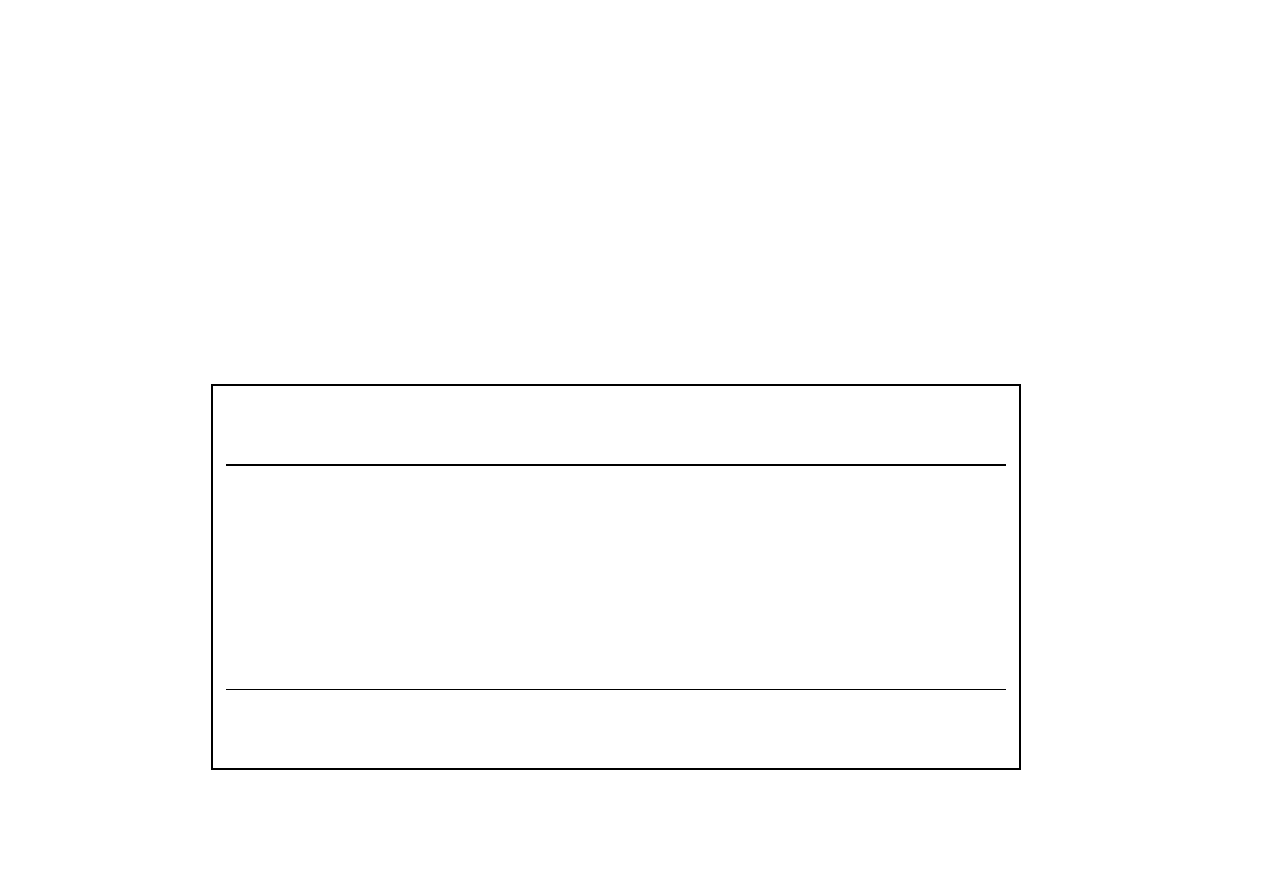

Trzystanowy handshake dla synchronizacji połączenia

host A

host B

wysyła SYN (seq=x)

odbiera SYN (seq=x)

wysyła SYN (seq=y)

wysyła ACK (ack=x+1)

odbiera SYN (seq=y)

odbiera ACK (ack=x+1)

wysyła ACK (ack=y+1)

wysyła dane (seq=x+1)

odbiera ACK (ack=y+1)

odbiera dane

Warstwa transportowa

38

TCP A

TCP B

1. CLOSED

LISTEN

2. SYN-SENT

--> <SEQ=100><CTL=SYN>

--> SYN-RECEIVED

3. ESTABLISHED <-- <SEQ=300><ACK=101><CTL=SYN,ACK> <-- SYN-RECEIVED

4. ESTABLISHED --> <SEQ=101><ACK=301><CTL=ACK>

--> ESTABLISHED

5. ESTABLISHED --> <SEQ=101><ACK=301><CTL=ACK><DATA> --> ESTABLISHED

Basic 3-Way Handshake for Connection Synchronization

Dobrze znane usługi

39

IANA (Internet Assigned Numbers Authority) i /etc/services

# /etc/services:

# $Id: services,v 1.22 2001/07/19 20:13:27 notting Exp $

#

# Network services, Internet style

#

# Note that it is presently the policy of IANA to assign a single well-known

# port number for both TCP and UDP; hence, most entries here have two entries

# even if the protocol doesn’t support UDP operations.

# Updated from RFC 1700, ‘‘Assigned Numbers’’ (October 1994). Not all ports

# are included, only the more common ones.

#

# The latest IANA port assignments can be gotten from

#

http://www.iana.org/assignments/port-numbers

# The Well Known Ports are those from 0 through 1023.

# The Registered Ports are those from 1024 through 49151

Dobrze znane usługi

40

# The Dynamic and/or Private Ports are those from 49152 through 65535

#

# Each line describes one service, and is of the form:

#

# service-name port/protocol [aliases ...]

[# comment]

tcpmux

1/tcp

# TCP port service multiplexer

tcpmux

1/udp

# TCP port service multiplexer

rje

5/tcp

# Remote Job Entry

rje

5/udp

# Remote Job Entry

echo

7/tcp

echo

7/udp

discard

9/tcp

sink null

discard

9/udp

sink null

systat

11/tcp

users

systat

11/udp

users

daytime

13/tcp

Dobrze znane usługi

41

daytime

13/udp

qotd

17/tcp

quote

qotd

17/udp

quote

msp

18/tcp

# message send protocol

msp

18/udp

# message send protocol

chargen

19/tcp

ttytst source

chargen

19/udp

ttytst source

ftp-data

20/tcp

ftp-data

20/udp

ftp

21/tcp

ftp

21/udp

ssh

22/tcp

# SSH Remote Login Protocol

ssh

22/udp

# SSH Remote Login Protocol

telnet

23/tcp

telnet

23/udp

smtp

25/tcp

smtp

25/udp

Dobrze znane usługi

42

time

37/tcp

timserver

time

37/udp

timserver

#...

#...

#...

nicname

43/tcp

whois

domain

53/tcp

nameserver

# name-domain server

domain

53/udp

nameserver

whois++

63/tcp

whois++

63/udp

bootps

67/tcp

# BOOTP server

bootps

67/udp

bootpc

68/tcp

# BOOTP client

bootpc

68/udp

tftp

69/tcp

tftp

69/udp

#...

Dobrze znane usługi

43

#...

#...

finger

79/tcp

finger

79/udp

http

80/tcp

www www-http

# WorldWideWeb HTTP

http

80/udp

www www-http

# HyperText Transfer Protocol

kerberos

88/tcp

kerberos5 krb5 # Kerberos v5

kerberos

88/udp

kerberos5 krb5 # Kerberos v5

supdup

95/tcp

supdup

95/udp

hostname

101/tcp

hostnames

# usually from sri-nic

hostname

101/udp

hostnames

# usually from sri-nic

iso-tsap

102/tcp

tsap

# part of ISODE.

csnet-ns

105/tcp

cso

# also used by CSO name server

csnet-ns

105/udp

cso

pop3

110/tcp

pop-3

# POP version 3

pop3

110/udp

pop-3

Dobrze znane usługi

44

#...

#...

#...

netbios-ns

137/tcp

# NETBIOS Name Service

netbios-ns

137/udp

netbios-dgm

138/tcp

# NETBIOS Datagram Service

netbios-dgm

138/udp

netbios-ssn

139/tcp

# NETBIOS session service

netbios-ssn

139/udp

imap

143/tcp

imap2

# Interim Mail Access Proto v2

imap

143/udp

imap2

#...

#...

#...

Dobrze znane usługi

45

#>REGISTERED PORT NUMBERS

#>

#>The Registered Ports are listed by the IANA and on most systems can be

#>used by ordinary user processes or programs executed by ordinary

#>users.

socks

1080/tcp

# socks proxy server

socks

1080/udp

# socks proxy server

h323hostcallsc 1300/tcp

# H323 Host Call Secure

h323hostcallsc 1300/udp

# H323 Host Call Secure

ms-sql-s

1433/tcp

# Microsoft-SQL-Server

ms-sql-s

1433/udp

# Microsoft-SQL-Server

ms-sql-m

1434/tcp

# Microsoft-SQL-Monitor

ms-sql-m

1434/udp

# Microsoft-SQL-Monitor

ica

1494/tcp

# Citrix ICA Client

ica

1494/udp

# Citrix ICA Client

wins

1512/tcp

# Microsoft’s Windows Internet Name Service

wins

1512/udp

# Microsoft’s Windows Internet Name Service

Gniazda

46

Gniazda

Interfejs gniazd (socket interface) – mechanizm umożliwiający komuniko-

wanie się procesów w tym samym systemie lub procesów różnych hostów

w sieci.2

Systemy Uniksowe/Linuksowe wspierają szereg klas gniazd łączonych w

dziedziny (rodziny) gniazd.

Linux wspiera m.in. następujące dziedziny adresów:

• UNIX – gniazda domeny Unixowej

• INET – rodzina adresów internetowych wspierająca komunikację przy

pomocy protokołów TCP/IP

• AX25 – radio amatorskie X25

• IPX – Novell IPX

• APPLETALK – Appletalk DDP (Datagram Delivery Protocol)

• X25 – gniazda dla komunikacji w ramach protokołu X25

Gniazda

47

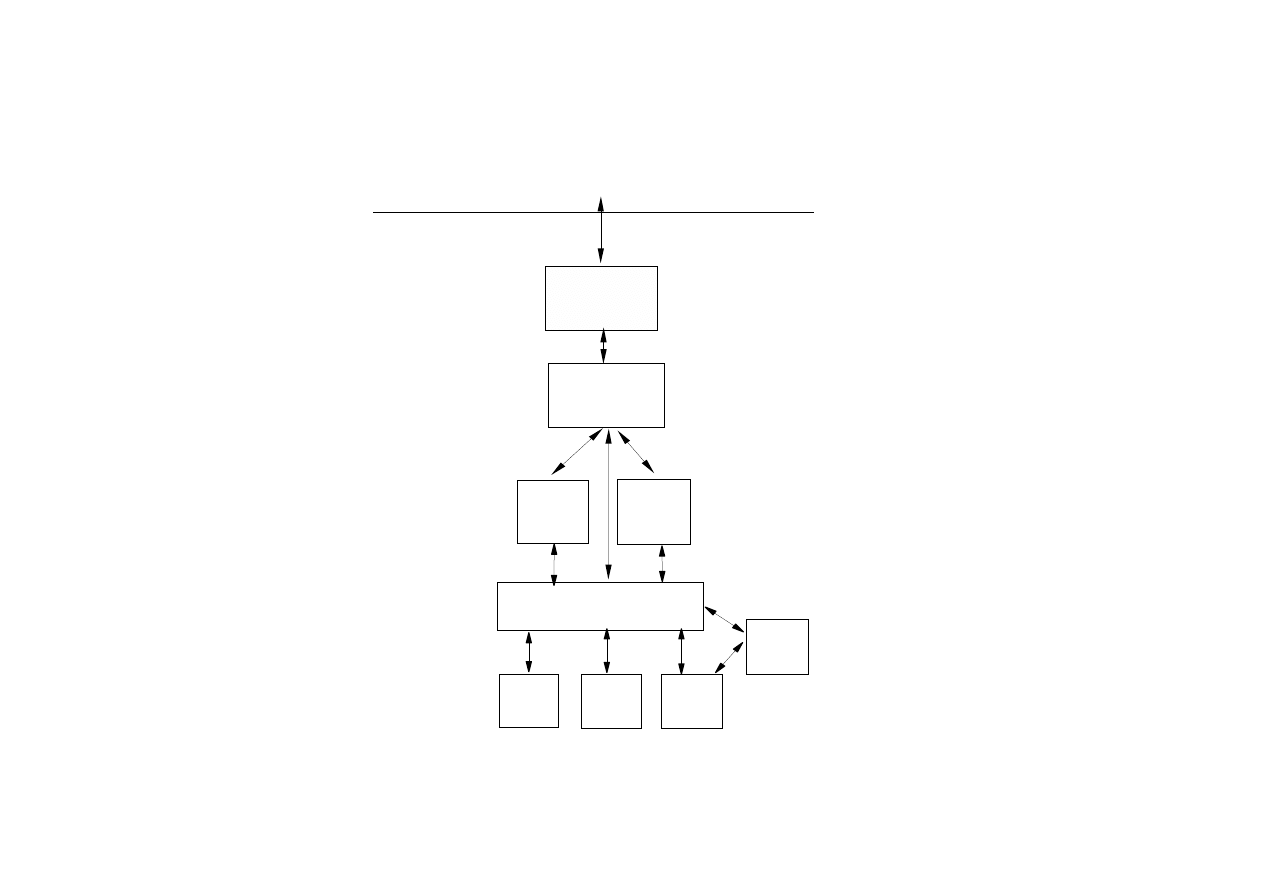

PPP

SLIP

Ethernet

ARP

IP

TCP

UDP

INET

BSD

Uzytkownik

Jadro

Urzadzenia

sieciowe

Interfejs gniazd

Warstwy protokolow

Gniazda

Gniazda

Warstwy sieciowe w

w Linuxie

Aplikacje sieciowe

Gniazda

48

Gniazda (cd)

Linux implementuje gniazda następujących typów:

• Stream – gniazda strumieniowe (zwane czasem obwodem wirtualnym)

dostarczają niezawodnego, sekwencyjnego połączenia pomiędzy dwoma

komunikującymi się hostami (protokół TCP)

• Datagram – gniazda tego typu nie gwarantują dotarcia wysłanej wia-

domosci (protokół UDP)

• Raw – te gnizda umożliwiają procesom bezpośredni, czyli „surowy”

dostęp do niżej leżących protokołów; można otworzyć surowe gniazdo

do urządzenia ethernetowego i oglądać ruch danych w sieci IP

Gniazda

49

Gniazda (cd)

• Reliable Delivered Messages – gnizda typu datagram, ale zapew-

niające dotarcie wiadomości do celu

• Sequenced Packets – gnizda strumieniowe operujące na pakietach

o ustalonej wielkości

• Packet – gnizda umożliwiające docieranie do pakietów na poziomie

urządzenia

Gniazda

50

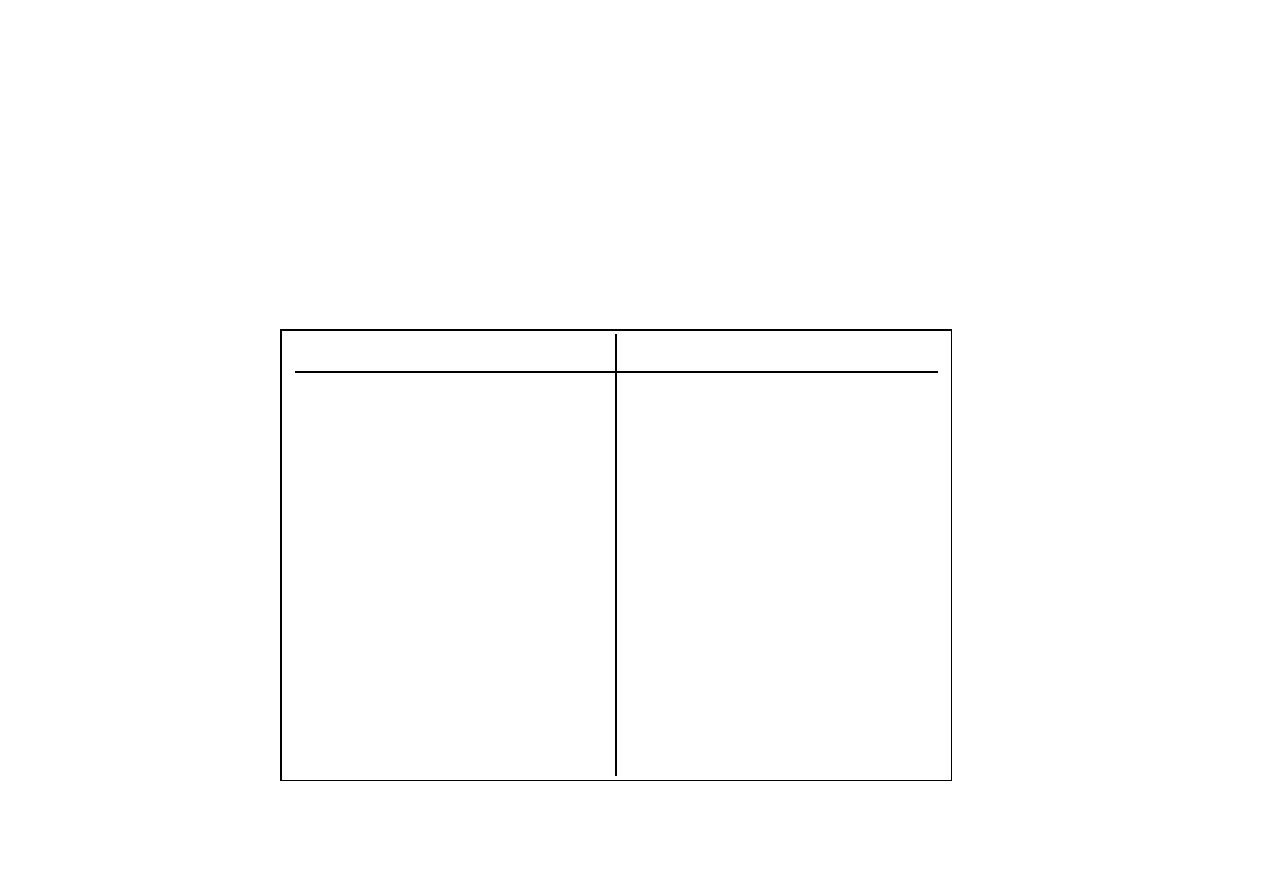

Proces obslugujacy

Proces klienta

Adres listen

Adres accept

Polaczenie klient− serwer

Gniazda

51

Monitorowanie usług i połączeń

Komenda: netstat -nltp

Active Internet connections (only servers)

Proto ... Local Address

...

State

PID/Program name

tcp

... 0.0.0.0:32768

...

LISTEN

484/rpc.statd

tcp

... 0.0.0.0:515

...

LISTEN

680/lpd Waiting

tcp

... 0.0.0.0:111

...

LISTEN

465/portmap

tcp

... 0.0.0.0:6000

...

LISTEN

932/X

tcp

... 127.0.0.1:33361 ...

LISTEN

31390/xinetd

tcp

... 0.0.0.0:113

...

LISTEN

634/identd

tcp

... 0.0.0.0:22

...

LISTEN

651/sshd

tcp

... 127.0.0.1:25

...

LISTEN

702/sendmail: accep

Gniazda

52

Monitorowanie usług i połączeń (cd)

Komenda: /etc/init.d/identd stop; netstat -nltp

Active Internet connections (only servers)

Proto ... Local Address

...

State

PID/Program name

tcp

... 0.0.0.0:32768

...

LISTEN

484/rpc.statd

tcp

... 0.0.0.0:515

...

LISTEN

680/lpd Waiting

tcp

... 0.0.0.0:111

...

LISTEN

465/portmap

tcp

... 0.0.0.0:6000

...

LISTEN

932/X

tcp

... 127.0.0.1:33361 ...

LISTEN

31390/xinetd

tcp

... 0.0.0.0:22

...

LISTEN

651/sshd

tcp

... 127.0.0.1:25

...

LISTEN

702/sendmail: accep

Gniazda

53

Monitorowanie usług i połączeń (cd)

Przykłady komend:

• netstat -np

• netstat -npl

• netstat -npl –inet|ip

• netstat -npl –tcp

• netstat -npl –utp

Gniazda

54

Monitorowanie usług i połączeń (cd)

Komenda: netstat -ntp | grep ’158.75.5.95’

tcp ... 158.75.5.90:22 158.75.5.95:33445 ESTABLISHED 6204/sshd

tcp ... 158.75.5.90:22 158.75.5.95:33459 ESTABLISHED 7323/sshd

tcp ... 158.75.5.90:23 158.75.5.95:33494 ESTABLISHED 23272/in.telnetd: t

tcp ... 158.75.5.90:23 158.75.5.95:33496 ESTABLISHED 23643/in.teln

Kontrola dostępu

55

Kontrola dostępu: xinetd

Plik /etc/xinted.conf

# Simple configuration file for xinetd

defaults

{

instances

= 60

log_type

= SYSLOG authpriv

log_on_success

= HOST PID

log_on_failure

= HOST RECORD

cps

= 25 30

enabled

= telnet

#

disabled

= telnet ftp

}

includedir /etc/xinetd.d

Kontrola dostępu

56

Kontrola dostępu: xinetd (cd)

Plik /etc/xinted.d/telnet

# default: on

# description: The telnet server serves telnet sessions; it uses \

#

unencrypted username/password pairs for authentication.

service telnet

{

disable

= no

flags

= REUSE

socket_type

= stream

wait

= no

user

= root

server

= /usr/sbin/in.telnetd

log_on_failure += USERID

banner_success = /etc/xinetd.d/banners/telnet

Kontrola dostępu

57

Kontrola dostępu: xinetd (cd)

Komenda: /etc/init.d/identd stop; netstat -nltp

Active Internet connections (only servers)

Proto ... Local Address

...

State

PID/Program name

tcp

... 0.0.0.0:32768

...

LISTEN

484/rpc.statd

tcp

... 0.0.0.0:515

...

LISTEN

680/lpd Waiting

tcp

... 0.0.0.0:111

...

LISTEN

465/portmap

tcp

... 0.0.0.0:6000

...

LISTEN

932/X

tcp

... 127.0.0.1:33361 ...

LISTEN

31390/xinetd

tcp

... 0.0.0.0:22

...

LISTEN

651/sshd

tcp

... 0.0.0.0:23

...

LISTEN

32713/xinetd

tcp

... 127.0.0.1:25

...

LISTEN

702/sendmail: accep

Kontrola dostępu

58

Kontrola dostępu: xinetd (cd)

Plik /etc/xinted.d/tftp

# default: off

service tftp

{

disable

= no

socket_type

= dgram

protocol

= udp

wait

= yes

user

= root

server

= /usr/sbin/in.tftpd

server_args

= -s /tftpboot

Kontrola dostępu

59

Kontrola dostępu: TCP wrappers

• TCP wrappers są domyślnie instalowane na serwerach i pozwalają na

kontrolę dostępu do szeregu usług internetowych (ssh, telnet, ftp, rsh,

itp.)

• usługi sieciowe są „opakowane” w oprogramowanie kontrolujące do

nich dostęp; jeśli kryteria dostępu są spełnione, to uruchamiana jest

właściwa usługa sieciowa

• biblioteka libwrap.a dostarcza odpowiednich funkcji

• ssh, portmap, xinetd są kompilowane z biblioteką libwrap.a

• inne usługi sieciowe oraz oprogramowanie użytkowe mogą korzystać z

libwrap.a

Kontrola dostępu

60

Kontrola dostępu: TCP wrappers

Zalety TCP wrappers:

• klient żądający usługi nie dostrzega działania „opakowywaczy”

• „opakowywacze” działają niezależnie od aplikacji, które chronią; wspól-

ne pliki konfiguracyjne, łatwiejsze zarządzanie

Kontrola dostępu

61

Kontrola dostępu: TCP wrappers

Patrz: man 5 hosts access, man 5 hosts.allow

Plik konfiguracyjny: /etc/hosts.allow

#

# hosts.allow This file describes the names of the hosts which are

# allowed to use the local INET services, as decided

# by the ’/usr/sbin/tcpd’ server.

#

ALL EXCEPT in.ftpd: 127.0.0.1 158.75.5.95

sshd: 158.75.5. 158.75.4.*

portmap: 158.75.5.51 158.75.5.90

in.telnetd: 158.75.5.1: spawn (/bin/echo ‘date‘ %c \

>> /var/log/telnet.log) &

Kontrola dostępu

62

Kontrola dostępu: TCP wrappers

Plik konfiguracyjny: /etc/hosts.deny

#

# hosts.deny This file describes the names of the hosts which are

# *not* allowed to use the local INET services, as decided

# by the ’/usr/sbin/tcpd’ server.

ALL: ALL@ALL, PARANOID : spawn ( /bin/echo ‘date‘ "%d-%h" \

>>/var/log/hosts.deny ) &

Warstwa zastosowań

63

Warstwa zastosowań (sesji+prezentacji+zastosowań)

• transfer plików – protokół FTP (File Transfer Protocol)

• zdalne rejestrowanie się – protokół TELNET (Network Terminal Pro-

tocol)

• poczta komputerowa – protokoły SMTP (Simple Mail Transport Pro-

tocol), POP3 (Post Office Protocol), IMAP (Internet Message Access

Protocol)

• listy korespondencyjne i dyskusyjne – protokół NNTP (Network News

Transport Protocol).

• www (World Wide Web) – protokół HTTP (HyperText Transport Pro-

tocol)

• DNS (Domain Name Service) – protokół UDP

• NFS (Network File System) – sieciowy system plików pozwalający na

współdzielenie plików przez wiele komputerów w sieci (protokoły UDP,

TCP)

Filtrowanie pakietów

64

Filtrowanie pakietów: kilka powodów

• budowa internetowych ścian ogniowych (filtrowanie pakietów w zależ-

ności źródła, przeznaczenia, usługi, stanu połączenia)

• dzielenie dostępu do Internetu przez wiele hostów przy użyciu jednego

(kilku) adresów IP

• tworzenie przezroczystych serwerów buforujących (proxy servers)

• budowa routerów QoS (Quality of Service)

• manipulacja nagłówkami pakietów

Filtrowanie pakietów

65

Filtrowanie pakietów w Linuksie

Jądro Linuksa jest wyposażone w możliwości filtrowania pakietów:

• seria 2.0: filtr – ipfw, obsługa – ipfwadmin

• seria 2.2: filtr – ipchains, obsługa – ipchains

• seria 2.4: filtr – netfilter, obsługa – iptables

netfilter posiada moduły obsługi zamiany adresów (NAT, Network Ad-

dress Table), rejestrowania zdarzeń, śledzenia połączeń i ich stanów,

moduły do skomplikowanych modyfikacji niektórych pól nagłówków itp.

Moduły mogą zostać wkompilowane w jądro.

Filtrowanie pakietów

66

Filtrowanie pakietów (cd)

Jądra Linuksa ma trzy wbudowane tablice określające sposoby filtrowania

pakietów:

• filter: domyślna tablica

• nat: tablica używana do zmiany pakietów, które tworzą nowe połączenia

• mangle: tablica używana do dokonywania specyficznych zmian typów

pakietów

Każda z tych tablic ma wbudowany zestaw łańcuchów reguł:

• filter: INPUT, FORWARD, OUTPUT

• nat: PREROUTING, OUTPUT, POSTROUTING

• mangle: PREROUTING, OUTPUT

Filtrowanie pakietów

67

----------

-----------

INCOMING | routing |

|

|

OUTGOING

--------> | decision |------->| FORWARD |-------->---------->

|

|

|

|

^

----------

-----------

|

|

|

|

|

V

|

---------

----------

|

|

|

|

| INPUT |

| OUTPUT |

|

|

|

|

---------

----------

|

^

|

|

V

|

-----------> LOCAL PROCESS -------->

Filtrowanie pakietów

68

Filtrowanie pakietów (cd)

Trzy łańcuchy (chains) filtrowania:

• INPUT: dla pakietów zdążających do lokalnej maszyny

• OUTPUT: dla pakietów wytworzonych lokalnie

• FORWARD: dla pakietów zdążających do lokalnej maszyny, ale dla niej

nie przeznaczonych

Własne łańcuchy filtrowania:

• tworzenie: iptables -N <rule-name>

• usuwanie: iptables -X <rule-name>

Filtrowanie pakietów

69

Filtrowanie pakietów (cd)

Użycie iptables:

• wyświetlanie listy reguł: iptables -L [chain]

• dodawanie na końcu: iptables -A <chain-name>

• wstawianie pomiędzy: iptables -I <chain-name>

• usuwanie: iptables -D <chain-name>

• zastępowanie: iptables -R <chain-name>

• usuwanie wszystkich reguł: iptables -F [chain-name]

• zerowanie liczników: iptables -Z [chain-name]

Filtrowanie pakietów

70

Filtrowanie pakietów (cd)

Przykłady użycia komendy iptables:

• iptables -A INPUT -p tcp --dport 23 -j DROP

• iptables --append INPUT -p tcp --dport 23 -j DENY

• iptables -D INPUT -s 0.0.0.0/0.0.0.0 -p tcp \

--dport 23 -j DENY

• iptables --delete INPUT -s 158.75.5.0/24 -p tcp \

--dport 23 -j DENY

• iptables -R FORWARD -s 158.75.4.0/23 -i eth0 -o eth1 \

--dport 25 -j ACCEPT

• iptables -P FORWARD -j DROP

• iptables --policy OUTPUT -j DROP

Filtrowanie pakietów

71

Filtrowanie pakietów: przykład

iptables -F

iptables -A INPUT -s 0.0.0.0/0 \

-m state --state ESTABLISHED,RELATED -j ACCEPT

iptables --append INPUT -s 0.0.0.0/0 -p tcp --dport 21 \

-m state --state NEW -j ACCEPT \

iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 22

-m state --state NEW -j ACCEPT \

iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 25

-m state --state NEW -j ACCEPT \

iptables -A INPUT -s 0/0 -p tcp --dport 80

-m state --state NEW -j ACCEPT \

iptables -A INPUT -s 0/0 -j DROP

Filtrowanie pakietów

72

Filtrowanie pakietów: przykład

• iptables -F -Z

• iptables -A INPUT -s 0.0.0.0/0 \

-m state --state ESTABLISHED,RELATED -j ACCEPT

• iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 21 \

-m state --state NEW -j ACCEPT

• iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 22 \

-m state --state NEW -j ACCEPT

• iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 25 \

-m state --state NEW -j ACCEPT

• iptables -A INPUT -s 0.0.0.0/0 -p tcp --dport 80 \

-m state --state NEW -j ACCEPT

• iptables -A INPUT -s 0.0.0.0/0 -j DROP

LAN/WAN

73

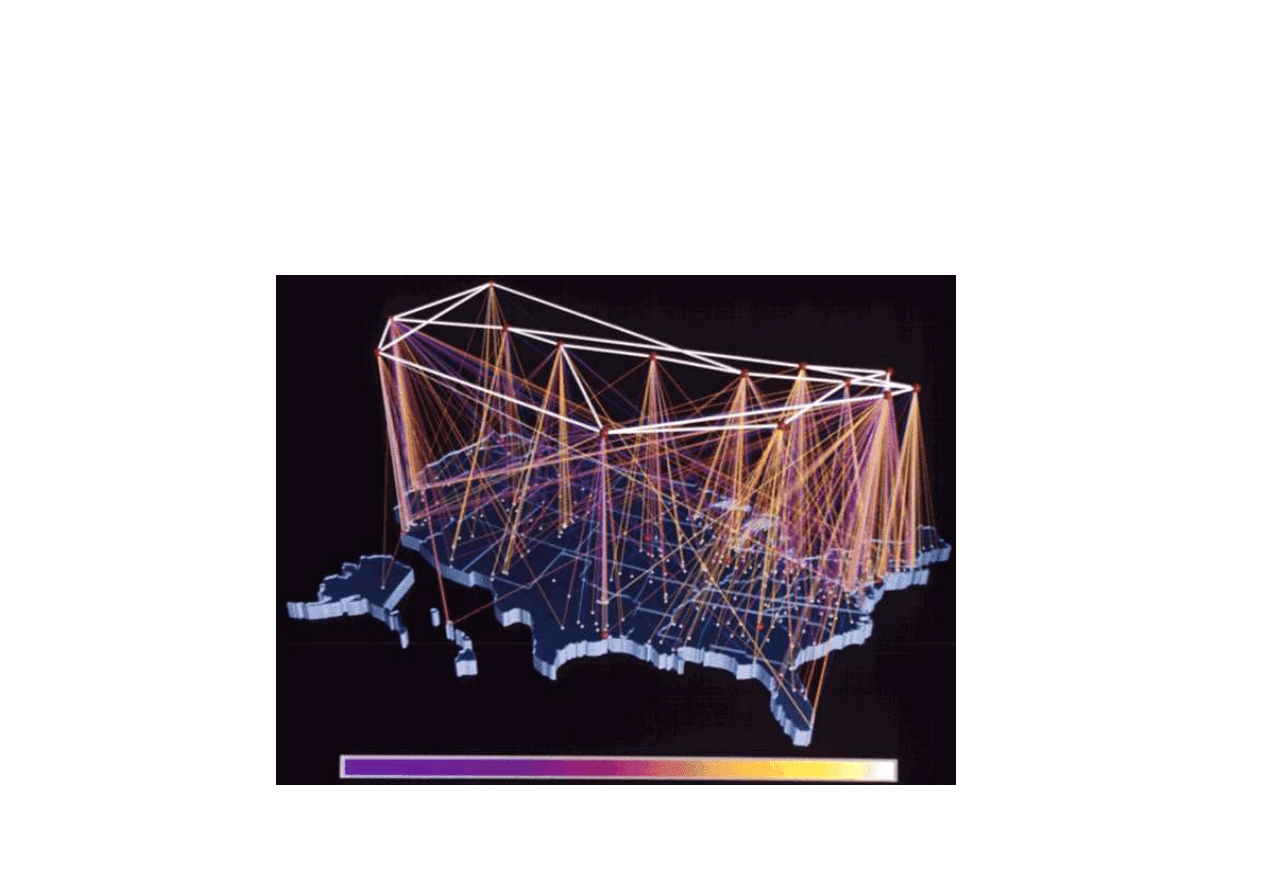

Rodzaje sieci

• LAN (Local Area Network) – lokalna sieć komunikacyjna obejmująca

niewielki obszar geograficzny i umożliwiająca szybki i szerokopasmowy

dostęp do lokalnych serwerów. LAN może także umożliwiać hostom

dostęp do zasobów sieci rozległej (WAN).

Urządzenia LAN: komputery, serwery, drukarki sieciowe, koncentra-

tory, przełączniki, routery.

• WAN (Wide Area Network) – rozległa sieć komunikacyjna obejmująca

swoim zasięgiem rozległy obszar geograficzny i umożliwiająca LAN-

om łączność poprzez komutowane lub dedykowane łącza. Technologie

WAN funkcjonują w trzech pierwszych warstwach modelu OSI.

Urządzenia WAN: routery, przełączniki, serwery telekomunikacyjne

(dial-up), modemy

Topologie LAN/WAN

74

Rodzaje topologii sieci

• sieć z szyną wielodostępną – pojedyncze łącze jest dzielone przez

wszystkie stanowiska; szyna może mieć organizację linii prostej lub pier-

ścienia

• sieć w kształcie gwiazdy – jedno ze stanowisk jest połączone ze

wszystkimi pozostałymi

• sieć w kształcie pierścienia – każde stanowisko połączone z dwoma

sąsiednimi; pierścień może być jedno- lub dwukierunkowy

• sieć w pełni połączona – każde stanowisko (węzeł) jest bezpośred-

nio połączony ze wszystkimi pozostałymi stanowiskami w systemie.

• sieć częściowo połączona – bezpośrednie łącza istnieją tylko między

niektórymi (nie wszystkimi) parami stanowisk

Topologie LAN/WAN

75

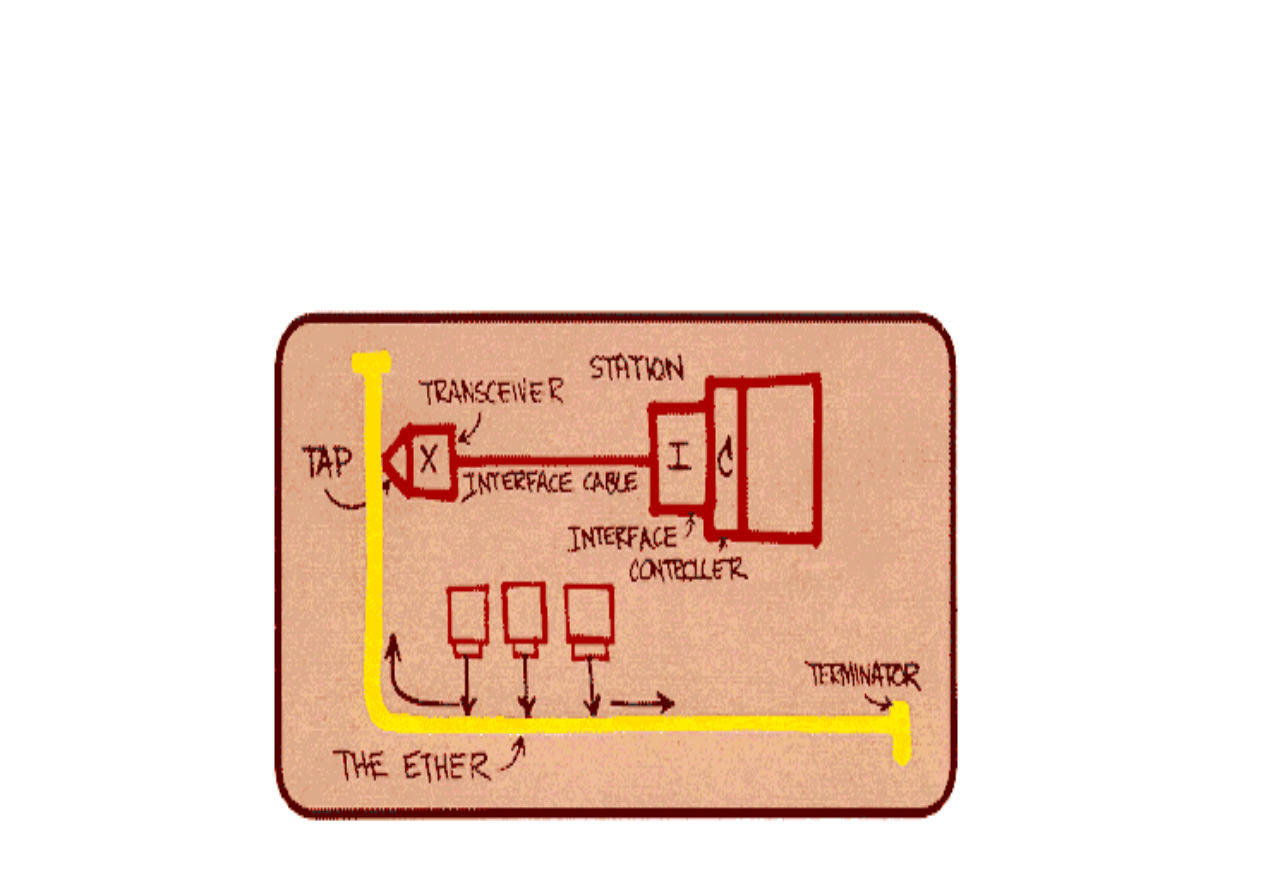

Ethernet

76

LAN – rodzaje sieci Ethernet

• 10Base-5 – sieć z szyną wielodostępną w formie linii prostej wyko-

rzystująca gruby kabel koncentryczny (tzw. gruby ethernet); zasięg do

500m, pasmo 10Mbs (IEEE 802.3)

• 10Base-2 – sieć z szyną wielodostępną w formie linii prostej wyko-

rzystująca cienki kabel koncentryczny (tzw. cienki ethernet); zasięg do

185m, 30 hostów w segmencie; pasmo 10Mb/s (IEEE 802.3a)

• 10Base-T – sieć w formie gwiazdy wykorzystująca nieekranowaną

skrętkę (kategorii 3,4 lub 5); zasięg do 100m; pasmo 10Mb/s (IEEE

802.3i)

• 10Base-FL/FB – sieć w formie gwiazdy bądź szkieletowa wykorzy-

stująca włókna światłowodowe; zasięg do 2km; pasmo 10Mb/s (IEEE

802.3j)

• 100Base-TX – sieć w formie gwiazdy bądź szkieletowa wykorzystują-

ca 2 pary nieekranowanej skrętki (kategorii 5); zasięg do 100m, pasmo

100Mb/s (IEEE 802.3u)

Ethernet

77

• 100Base-T4 – sieć w formie gwiazdy bądź szkieletowa wykorzystująca

4 pary nieekranowanej skrętki (kategorii 3,4,5); zasięg do 100m, pasmo

100Mb/s (IEEE 802.3u)

• 100Base-FX – sieć w formie gwiazdy bądź szkieletowa wykorzystu-

jąca włókna światłowodowe (wielomodowe); zasięg do 2km, pasmo

100Mb/s

• 1000Base-T – sieć w formie gwiazdy wykorzystująca nieekranowaną

skrętkę (kategorii 5, 4 pary); zasięg do 100m, pasmo 1Gb/s (IEEE

802.3ab)

• 1000Base-LX – krótka sieć szkieletowa wykorzystująca włókna świa-

tłowodowe (jednomodowe); zasięg do 5km; pasmo 1Gb/s (IEEE 802.3z)

• 10GBase-ER/EW – połączenie punkt-punkt wykorzystujące włókna

światłowodowe (jednomodowe); zasięg do 40km; pasmo 10Gb/s (IEEE

802.3ae)

Ethernet

78

Idea sieci ethernetowej wg Roberta Metcalfe’a

Dostęp do łącza

79

Dostęp do łącza:

wielodostęp do łącza z badaniem stanu kanału i wykrywaniem

kolizji (CSMA/CD, carrier-sense with multiple access/colission detection)

• sprawdzanie stanu kanału przed wysłaniem komunikatu

• wykrywanie kolizji i wstrzymywanie nadawania

• wznawianie nadawania po losowo określonej (i stopniowo wydłużanej)

przerwie

Taka forma dostępu do łącza jest wykorzystywana w sieciach typu Ethernet

(IEEE 802.3).

Dostęp do łącza

80

Dostęp do łącza: przekazywanie żetonu

• w systemie (zwykle o strukturze pierścienia) ciągle krążą puste, pozba-

wione informacji ramki

• komputer-nadawca umieszcza w ramce wiadomość, adres przeznaczenie

i żeton (token) (zmieniając ustalony bit w ramce z 0 na 1)

• komputer-odbiorca kopiuje wiadomość i usuwa żeton

• komputer-nadawca stwierdza brak żetonu i usuwa wiadomość

• jeśli ramka zginie, to wytwarza się nową

Ten system komunikacji jest wykorzystywany w sieciach lokalnych wyko-

rzystujących protokoły Token Ring (IEEE 802.5) oraz FDDI.

Okablowanie strukturalne

81

Standardy EIA/TIA-568B

Instalacja sieciowa powinno być wykonane zgodnie z normami

EIA/TIA-568B, które kreślają sposób wykonania okablowania:

• poziomego

• węzłów dystrybucyjnych

• szkieletowego

• pomieszczeń zawierających urządzenia sieciowe

• miejsc pracy i urządzeń wejściowych

Okablowanie strukturalne

82

Standardy EIA/TIA-568B (cd)

Okablowanie poziome łączy każde gniazdo telekomunikacyjne z pozio-

mym punktem dystrybucyjnym (krosownicą).

Rodzaje przewodów:

• UTP (Unshielded Twisted Pair): max. długość segmentu 3+90+6 (3m

kabel od urządzenia sieciowego do gniazda, 90m od gniazda telekomu-

nikacyjnego do krosownicy, 6m kable połączeniowe w węźle dystrybu-

cyjnym)

• RG58A/U (kabel koncentryczny): 50 Ω, max. długość segmentu 185m,

max. liczba węzłów 30

• kabel światłowodowy wielomodowy (62.4/125 µm)

Okablowanie strukturalne

83

Wtyk RJ-45

-----------------------------

|

|

| -

----------

|

| | |

|

| 1 --- |

| | |

|

| 2 --- |

-------| | |

|

| 3 --- |

| | |

|

| 4 --- |

| | |

|

| 5 --- |

-------| | |

|

| 6 --- |

| | |

|

| 7 --- |

| | |

|

| 8 --- |

| -

----------

|

|

|

-----------------------------

Uwaga: złote styki u góry, języczek u dołu

Okablowanie strukturalne

84

Kabel prosty

DCE (RJ-45)

DTE (RJ-45)

1 biało-pomarańczowy 1 −→ 1 biało-pomarańczowy 1

2

pomarańczowy

2 −→ 2

pomarańczowy

2

3

biało-zielony

3 −→ 3

biało-zielony

3

4

niebieski

4 −→ 4

niebieski

4

5

biało-niebieski

5 −→ 5

biało-niebieski

5

6

zielony

6 −→ 6

zielony

6

7

biało-brązowy

7 −→ 7

biało-brązowy

7

8

brązowy

8 −→ 8

brązowy

8

Okablowanie strukturalne

85

Kabel skrośny

DCE (RJ-45)

DTE (RJ-45)

1 biało-pomarańczowy 1 −→ 3

biało-zielony

1

2

pomarańczowy

2 −→ 6

zielony

2

3

biało-zielony

3 −→ 1 biało-pomarańczowy 3

4

niebieski

4 −→ 4

niebieski

4

5

biało-niebieski

5 −→ 5

biało-niebieski

5

6

zielony

6 −→ 2

pomarańczowy

6

7

biało-brązowy

7 −→ 7

biało-brązowy

7

8

brązowy

8 −→ 8

brązowy

8

Okablowanie strukturalne

86

Zalety okablowania UTP

• łatwość instalacji (korytka, złącza krawędziowe, RJ45)

• łatwość rozbudowy

• odporność na zakłócenia

• łatwość lokalizowania i usuwania awarii sieci

Okablowanie strukturalne

87

Standardy EIA/TIA-568B (cd)

Węzeł dystrybucyjny (wiring closet):

• wydzielone miejscem w budynku, które służy do łączenia okablowania

przenoszącego dane i głos

• centralny punkt łączący urządzenia sieci LAN w topologii gwiazdy

• ściany wyłożone sklejką o grubości 20mm (w odległości 30mm od ścia-

ny) i pokryte farbą ognioodporną

• wyposażenie: panele montażowe (patch panel), koncentratory, prze-

łączniki, routery, POP (Point of Presence)

• liczba: na każde 1000m

2

powierzchni przypada jeden węzeł dystrybu-

cyjny

Okablowanie strukturalne

88

Standardy EIA/TIA-568B (cd)

Sieć o topologii rozszerzonej gwiazdy wymaga

• głównego węzeła dystrybucyjnego (MDF, Main Distribution Facility)

• pośrednich węzłów dystrybucyjnych (IDF, Intermediate

Distribution Facility)

Okablowanie strukturalne

89

Standardy EIA/TIA-568B (cd)

Okablowanie szkieletowe łączy węzły dystrybucyjne w topologii roz-

szerzonej gwiazdy i obejmuje

• okablowanie pionowe (pomiędzy węzłami na różnych piętrach)

• okablowanie pomiędzy MDF i POP,

• okablowanie pomiędzy budynkami

Typy mediów sieciowych:

• UTP 100 Ω

• STP 150 Ω

• światłowód wielomodowy 62.5/125µm

• światłowód jednomodowy

Okablowanie strukturalne

90

Standardy EIA/TIA-568B (cd)

Standardy IEEE i EIA/TIA-568B określają sposób testowania sieci po za-

kończeniu instalacji.

Testery okablowania wyznaczają:

• długość okablowania

• położenie wadliwych połączeń (skrzyżowane pary)

• skrzyżowane pary przewodów

• poziomy tłumienności

• poziomy przesłuchu zbliżnego (near-end crosstalk)

• poziomy zakłóceń

• położenie kabli w ścianach

Okablowanie strukturalne

91

Urządzenia LAN:

• warstawa 1:

– wieloportowy wzmacniak (multiport repeater), koncentrator siecio-

wy (hub)

– stackable hub

– dual-speed hub

– nadbiornik (tranceiver=transmitter-receiver)

• warstwa 2:

– most (bridge)

– przełącznik (switch) ethernetowy (wieloportowy most)

• warstwa 3:

– router (router)

– przełącznik warstwy 3. (brouter)

Okablowanie strukturalne

92

Zasada 5-4-3-2-1 łączenia urządzeń sieci Ethernet 10Base-T:

1. jest tylko 5 segmentów pomiędzy każdymi dwoma węzłami

2. są tylko 4 wzmacniaki pomiędzy każdymi dwoma węzłami

3. są tylko 3 segmenty, które służą do podłączania węzłów

4. są dwa segmenty, które nie mogą służyć do podłączania węzłów

5. jest jedna domena kolizyjna, w której mogą być co najwyżej 1024 węzły

Okablowanie strukturalne

93

Zasady łączenia urządzeń Fast Ethernet 100Base-TX

Legenda:

[p] : PC; the terminal nodes

[1] : 100 Base-TX Class I Repeater

[2] : 100 Base-TX Class II Repeater

[1/2] : 100 Base-TX Class I or Class II Repeater

[S] : 10 Base-T/100 Base-TX Switch

----- : TX cable (Twisted Pairs cable)

(Cat. 5 UTP/STP cable for 100 Base-TX,

Cat. 3, 4, or 5 UTP/STP cable for 10 Base-T.)

===== : FX cable (Half Duplex),

<===> : FX cable (Full Duplex) Multi-mode Fiber cable (62.5/125)

<- CD ->: Collision Domain

Okablowanie strukturalne

94

Zasady łączenia urządzeń Fast Ethernet 100Base-TX

100m

100m

[p]------------------------[1/2]-------------------------[p]

|<------------------------ CD 1 ------------------------>|

100m

5m

100m

[p]---------------------[2]------[2]---------------------[p]

|<------------------------ CD 1 ------------------------>|

100m

100m

100m

[p]---------------[S]------------------[S]---------------[p]

|<---- CD 1 ---->|

|<---- CD 2 ---->|

100m

100m

100m

100m

[p]----------[1/2]---------[S]----------[1/2]------------[p]

|<--------- CD 1 --------->|<---------- CD 2 ----------->|

Okablowanie strukturalne

95

Zasady łączenia urządzeń 100Base-TX i 100Base-FX

(2)

100m

160m

100m

100m

[p]-------------[1]=======[S]-----------[1/2]------------[p]

|<---------- CD 1 --------->|<----------- CD 2 -------->|

(3)

100m

208m

100m

100m

[p]-------------[2]=======[S]-----------[1/2]------------[p]

|<----------- CD 1 --------->|<-------- CD 2 ----------->|

(4)

100m

412m

100m

[p]--------------[S]====================[S]--------------[p]

|<---- CD 1 ---->|

|<---- CD 2 ---->|

(5). 100m

2000m

100m

[p]--------------[S]<==================>[S]--------------[p]

|<---- CD 1 ---->|

|<---- CD 2 ---->|

Okablowanie strukturalne

96

Urządzenia LAN: przełącznik ethernetowy 3Com 3300

• obsługa kilkunastu tysięcy adresów MAC

• automatyczny wybór prędkości transmisji (auto-sensing) portu w za-

leżności od rodzaju przyłączonego urządzenia sieciowego

• możliwość tworzenia wirtualnych LAN-ów (VLAN)

• możliwość traktowania wielu równoległych połączeń jako jednego (port

trunking)

• możliwość tworzenia zapasowych połączeń (resilient links, spanning

tree (IEEE 802.1d))

Okablowanie strukturalne

97

Urządzenia LAN: przełącznik ethernetowy 3Com 3300 (cd)

• kontrola tłoku (przeciążenia) poprzez Intelligent Flow Managment (IE-

EE 802.3x)

• możliwość priorytetyzowania ruchu poprzez zastosowanie ośmiu kolejek

(IEEE 802.1p)

• zastosowanie podwójnych kolejek pozwala na oddzielne buforowanie

ruchu o wysokim priorytecie, co poprawia wydajność sieci multimedial-

nych

• elastyczne buforowanie, które umożliwia dynamiczny przydział pamięci

dla buforów poszczególnych portów, w celu optymalizacji wydajności

w zależności o natężenia ruchu

Okablowanie strukturalne

98

Urządzenia LAN: przełącznik ethernetowy 3Com 3300 (cd)

• zarządzanie kilkoma przełącznikami zestawionymi w stos jak pojedyn-

czym urządzeniem

• zarządzanie i kontrolowanie całej sieci z jednego stanowiska

• kontrolowanie i konfigurowanie urządzenia za pomocą przeglądarki www

oraz protokołu SNMP

Okablowanie strukturalne

99

Urządzenia LAN/WAN: router (cd)

Router jest urządzeniem warstwy sieciowej, które używa jednej lub wielu

metryk (np. metryki wektora odległości, najkrótszej ścieżki) dla wyznacza-

nia optymalnej ścieżki dla pakietów.

Komenda: netstat -nr

Kernel IP routing table

Destination Gateway

Genmask

Flags MSS Window irtt Iface

158.75.5.190 0.0.0.0

255.255.255.255 UH

40 0

0 eth0

172.16.3.4

0.0.0.0

255.255.255.252 U

40 0

0 atm0

158.75.4.0

0.0.0.0

255.255.254.0

U

40 0

0 eth0

127.0.0.0

0.0.0.0

255.0.0.0

U

40 0

0 lo

0.0.0.0

172.16.3.5 0.0.0.0

UG

40 0

0 atm0

Okablowanie strukturalne

100

Urządzenia LAN/WAN: router (cd)

Komenda: ifconfig

atm0

Link encap:UNSPEC HWaddr 00-00-00-00-00-00-00-00-00-00-00-00-00-00-00-00

inet addr:172.16.3.6 Mask:255.255.255.252

UP RUNNING MTU:4470 Metric:1

RX packets:2147483647 errors:0 dropped:0 overruns:0 frame:0

TX packets:2147483647 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:100

eth0

Link encap:Ethernet HWaddr 00:50:DA:43:EC:05

inet addr:158.75.5.190 Bcast:158.75.5.255 Mask:255.255.254.0

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:2147483647 errors:0 dropped:0 overruns:929 frame:0

TX packets:2147483647 errors:0 dropped:0 overruns:0 carrier:15278

collisions:14047358 txqueuelen:100

Interrupt:10 Base address:0xd000

Okablowanie strukturalne

101

Protokoły komunikacyjne w lokalnych sieciach komputerowych

• IPX/SPX (Internetwork Packet Exchange) – protokoły służącące do

łączenia komputerów używających oprogramowanie NetWare firmy No-

vell

• NetBIOS (Network Basic Input/Output System) – protokoły opracowa-

ne przez IBM i przejęte przez Microsoft (brak mechanizmów routingu)

• NetBEUI (NetBIOS Extended User Interface) – rozszerzona wersja

NetBIOSu stosowana w systemie Windows for Workgroups oraz Win-

dows 95/98/NT/2000 (brak mechanizmów routowania)

• TCP/IP – zestaw protokołów stosowanych w lokalnych i rozległych

sieciach komputerowych będących częścią Internetu.

Lokalne sieci komputerowe mogą być sieciami heterogenicznymi.

Okablowanie strukturalne

102

Współczesny model sieci

Warstwy:

• aplikacji

• transportowa

• routowania

• przełączania

• interfejsu sieciowego

Okablowanie strukturalne

103

Technlogie WAN

• komutowanie obwodów

– tradycyjna telefonia (POTS, Plain Old Telephone Service)

– ISDN (Integrated Services Digital Network)

• komutowawnie pakietów

– X.25

– Frame-Relay

• komutowanie komórek

– ATM (Asynchronius Transfer Mode)

– SMDS (Switched Megabit Data Service)

Okablowanie strukturalne

104

Technlogie WAN (cd)

• dedykowane usługi cyfrowe

– T1/E1, T3/E3, i in.

– xDSL

– SONET

• inne usługi WAN

– modemy dial-up, modemy kablowe (TV)

– łączność bezprzewodowa

Okablowanie strukturalne

105

Systemy przenoszenia sygnałów

T-1 i T-3 – schemat transmisji danych w sieciach rozległych

• system wprowadzony przez Bell System w latach 1960.

• linie T-1 o przepustowości 1.544Mb/s składają się z 24 kanałów 64Kb/s;

• linie T-3 o przepustowości 44.736Mb/s

• skrętka, kabel koncentryczny, włókna światłowodowe, fale radiowe

E-1 i E-3 – schemat transmisji danych w sieciach rozległych używany w

Europie, który przenosi dane z szybkością 2.048 i 34.368 Mb/s (odpowied-

nik schematów T-1 i T-3).

HDLC (High-level Data Link Control) – protokół warstwy łącza danych

do transmisji synchronicznej.

Okablowanie strukturalne

106

Systemy przenoszenia sygnałów (cd)

X.25 – standard ITU-T określający w jaki sposób podłączać terminale

oraz komputery (urządzenia DTE i DCE) do sieci publicznych typu PDN

(Privite Data Networks). Ten standard określa protokół warstwy łącza da-

nych LAPB (Link Access Procedure, Balanced) oraz protokół warstwy sieci

PLP (Packet Level Protocol). Umożliwia tworzenie sieci WAN. Protokół

przystosowany do przekazywania sygnałów analogowych, wyposażony w

mechanizmy korekcji błędów.

Frame-Relay – standard przemysłowy określający protokół warstwy łącza

danych pozwalający tworzyć sieci wykorzystujące komutowanie pakietów.

Znajduje zastosowanie w sieciach rozległych WAN, przy łączeniu sieci LAN

oraz do przesyłania głosu.

Okablowanie strukturalne

107

Systemy przenoszenia sygnałów (cd)

Charakterystyka Frame-Relay:

• protokół z komutowaniem pakietów zmiennej długości

• umożliwia tworzenie wielu wirtualnych obwodów przy wykorzystaniu

enkapsulacji HDLC pomiędzy połączonymi urządzeniami

– PVC (Permanent Virtual Circuits) – stałe, logiczne połączenie po-

między urządzeniami sieciowymi użytkownika o określonej przepu-

stowości (CIR, Committed Information Rate)

– SVC (Switched Virtual Circuits)

• możliwość gwarantowania jakości usług (priorytety ramek)

• wydajniejszy od X.25, ograniczona kontrola poprawności przesyłanych

danych (brak mechanizmów retransmisji ramek)

Okablowanie strukturalne

108

Systemy przenoszenia sygnałów (cd)

SONET (Synchronous Optical Network) – specyfikacja synchronicznej

transmisji danych z dużą szybkością (do 2.5 Gb/s) po włóknach światło-

wodowych opracowany przez Bellcore. Podstawowy elementem składowym

jest STS-1.

STS-1 (Synchronous Transport Signal level 1 ) – podstawowy blok SONET-

u pracujący z szybkością 51.84 Mb/s. Większe szybkości SONET-u są defi-

niowane jako STS-n, gdzie n jest wielokrotnością 51.84 Mb/s. Także OC-1

(Optical Carrier) i OC-n.

SDH (Synchronous Digital Hierarchy) – europejski standard (podobny

do SONET-u), który definiuje szybkości i formaty danych przesyłanych

przez włókna światłowodowe. STM-1 jest podstawową szybkością równą

155.52Mb/s.

Okablowanie strukturalne

109

Systemy przenoszenia sygnałów (cd)

ATM (Asynchronous Transfer Mode) – standard przesyłania danych, gło-

su, obrazu w postaci komórek o stałej długości 53 bajtów. Stała długość

komórek pozwala przetwarzać je sprzętowo, co zmniejsza opóźnienia. ATM

wykorzystuje media transmisyjne o dużej szybkości, takie jak T-3/E-3, SO-

NET/SDH.

Okablowanie strukturalne

110

Porównanie gigabitowego Ethernetu i ATM

cecha

Gb Ethernet

ATM

połączenia z LAN

brak konwersji

konieczność konwersji

łatwość integracji

z ramek do komórek

emulacja LAN

jakość usługi

bezpołączeniowo

połączeniowo

QoS

zorientowany

zorientowany

typowa topologia LAN, grupy robocze WAN, sieć szkieletowa

sieć szkieletowa

szybkość

1Gb/s

155Mb/s, 622Mb/s

ATM ustępuje gigabitowemu ethernetowi pod względem szybkości, ale pozwala na wy-

dzielanie pasm dla konkretnych połączeń i tym samym umożliwia pewne przekazywanie

danych do aplikacji (QoS).

Urządzenia WAN

111

Urządzenia WAN: modemy

• Modem jest urządzeniem, które przekształca sygnały cyfrowe genero-

wane przez komputer na sygnały analogowe, które mogą być przesyłane

po linii telefonicznej oraz przekształca docierające sygnały analogowe

na ich cyfrowe odpowiedniki (MOdulator/DEModulator).

• Przekształcanie sygnałów odbywa się zgodnie z protokołami modula-

cyjnymi i one decydują o surowej (bez kompresji) prędkości przesyłania

danych.

• Organizacja ITU-T (International Telecommunications Union - Tele-

communication Standardization Sector) zajmuje się standaryzacją pro-

tokołów komunikacyjnych wykorzystywanych w urządzeniach telekomu-

nikacyjnych.

Urządzenia WAN

112

Urządzenia WAN: modemy (cd)

Najpopularniejsze protokoły modemowe z serii V

Protokół Maksymalna Czas transmisji Sposób modulacji

szybkość (b/s) 1MB danych

V.32

9600

14 min 34 sek.

QAM†

V.32bis

14400

9 min 42 sek.

QAM

V.34

28800

4 min 51 sek.

QAM

V.34+

33600

4 min 10 sek.

QAM

V.90

56000

2 min 28 sek. PCM‡ jednostronna

V.92

56600

2 min 28 sek.

PCM dwustronna

†

Quadrature Amplitude Modulation

‡

Pulse Code Modulation

Urządzenia WAN

113

Urządzenia WAN: modemy (cd)

• Nowoczesne modemy są wyposażone w możliwości kompresji i korekcji

przesyłanych danych (standardy MNP, Microcom Networking Protocol,

V.42, V.44).

• Modemy pracujące z korekcją błędów potrafią odfiltrowywać szumy

oraz ponownie przesyłać uszkodzone dane.

• Modemy nawiązujące łączność potrafią uzgodnić najwyższą możliwą

prędkość przesyłania danych i stosowaną korekcję błędów.

Urządzenia WAN

114

Urządzenia WAN: modemy (cd)

Zalety protokołu V.92 (www.v92.com/about):

• lepsza kompresja danych (nie 4 do 1 jak w V.42bis, lecz 6 do 1 dzięki

protokołowi V.44)

• przyspieszenie przeglądania stron WWW (do 120%) dzięki stosowaniu

przez wiele witryn internetowych mocno skompresowanych plików html

• większa szybkość przesyłanie danych (nawet do 40%)

• ulega skróceniu o około 25% czas nawiązywania połączenia z centralą

operatora telefonicznego

• możliwość czasowego zawieszania połączenia modemowego, aby przy-

jąć rozmowę telefoniczną

• zastosowanie modulacji impulsowo-kodowej (PCM)

Urządzenia WAN

115

Urządzenia WAN: modemy ISDN

ISDN (Integrated Services Digital Networks) – sieć cyfrowa usług zinte-

growanych

• tryb podstawowy BRA 2B+D (Base Rate User Access):

– dwa kanały B (Bearer Channel) po 64kb/s do transmisji danych

– kanał D (16kb/s) do przesyłania informacji sterujących

Całkowita przepustowość łącza podstawowego wynosi 144kb/s.

• tryb rozszerzony PRA 30B+D (Primary Rate User Access)

– 30 kanałów B (64kb/s)

– jeden kanał D (64kb/s)

Całkowita przepustowość 1920kb/s.

Do łącza ISDN można podłączyć maksymalnie 8 urządzeń abonenckich

(terminali), czyli telefonów, faksów, komputerów.

Urządzenia WAN

116

Urządzenia WAN: xDSL

xDSL (Digital Subscriber Line) – cyfrowa linia abonencka (CLA) wykorzy-

stująca stałe połączenie pomiędzy siedzibą klienta, a centralą operatora

sieci telefonicznej

• ISDN DSL (IDSL) – BRA (2B+D), zasięg do 6 km, Frame Relay

• Single Line DSL (SDSL) – CLA oparta na jednej parze przewodów,

szybkość 768 Kb/s, zasięg 3 km, szybkość taka sama w obu kierunkach

(symetryczy DSL)

• High Data Rate DSL (HDSL) – CLA o szybkiej transmisji danych, dwie

pary przewodów, szybkość od 384 Kb/s do 2 Mb/s, zasięg 4 km

Urządzenia WAN

117

Urządzenia WAN: xDSL (cd)

• Asymmetric DSL (ADSL) – asymetryczna CLA, para parzewodów, za-

sięg do 6 km, szybkość do 8 Mb/s z centrali do klienta, 640Kb/s od

klienta do centrali

• Rate Adaptive DSL (RADSL) – CLA o adaptacyjnej szybkości transmi-

sji (rozszerzenie ADSL), która potrafi dostosować szybkość przesyłania

danych do stanu łącza

• Very high data rate DSL (VDSL) – bardzo szybka CLA, zasięg 1.5 km,

szybkość do 52 Mb/s z centrali do klienta, 2Mb/s od klienta do centrali

Technologie LAN i WAN

118

Technologia

Szybkość

Medium

GSM

9.6 to 14.4Kb/s

RF

zwykła telefonia

do 56 Kb/s

TP

Frame Relay

56 Kb/s

różne

ISDN

BRI: 64-128 Kb/s

TP

PRI: 24/30 (T-1/E-1)

Enhanced Data GSM 384 Kb/s

RF

Frame Relay

56 Kb/s - 1.544 Mb/s TP/koncentryk

DS1/T-1

1.544 Mb/s

TP/koncentryk/światłowód

UMTS

do 2Mb/s

RF

E-carrier

2.048 Mb/s

TP/koncentryk/światłowód

T-1C (DS1C)

3.152 Mb/s

TP/koncentryk/światłowód

IBM Token

4.16 Mb/s

TP/koncentryk/światłowód

DS2/T-2

6.312 Mb/s

TP/koncentryk/światłowód

DSL

512 Kb/s do 8 Mb/s

TP

E-2

8.448 Mb/s

TP/koncentryk/światłowód

Technologie LAN i WAN

119

Technologia

Szybkość

Medium

Ethernet

10 Mb/s

10Base-2/5, 10Base-F

E-3

34.368 Mb/s TP/światłowód

T-3

44.736Mb/s

TP/światłowód

OC-1

51.84 Mb/s

światłowód

Fast Ethernet

100 Mb/s

100Base-T

FDDI

100 Mb/s

światłowód

T-3D (DS3D)

135 Mb/s

światłowód

E-4

139.264 Mb/s światłowód

OC-3/SDH

155.52 Mb/s światłowód

E-5

565.148 Mb/s światłowód

OC-12/STM-4

622.08 Mb/s światłowód

Gigabit Ethernet 1 Gb/s

TP/światłowód

OC-24

1.244 Gb/s

światłowód

OC-48/STM-16 2.488 Gb/s

światłowód

OC-192/STM-64 10 Gb/s

światłowód

OC-256

13.271 Gb/s

światłowód

Technologie LAN i WAN

120

Za i przeciw Linuksowi

Genesh C. Prasad

The Practical Manager’s Guide to Linux.

Can you profitably use Linux in your organization?

http://www.osopinion.com/Opinions/GaneshCPrasad/GaneshCPrasad2.html

Technologie LAN i WAN

121

Plusy Linuksa

1. Dlaczego warto się przyjrzeć Linuksowi?

2. GNU Project i Linux. Linux jest darmowy

3. Dostępność kodów źródłowych oprogramowania

4. Koniec problemów z licencjami

5. Stabilność

6. Wydajność

7. Zgodność ze standardami

8. Szerokie wsparcie sprzętowe

9. Rdzenne wsparcie dla Internetu

10. Współdziałanie z innymi systemami operacyjnymi

11. Odporność na wirusy

12. Silna kryptografia

Technologie LAN i WAN

122

Minusy Linuksa

1. Nieprzyjazność dla użytkownika

2. Problemy instalacyjne

3. Niedostatek aplikacji

4. Niedostatek dokumentacji

5. Brak w Linuksie cech high-endu

6. Bezpieczeństwo

7. Brak wsparcia

8. Brak prawa regresu

9. Linux ulegnie podziałowi (tak jak Unix)

10. Nie ma kontroli jakości przy produkcji otwartego oprogramowania

Wyszukiwarka

Podobne podstrony:

3 Podstawy fizyki polprzewodnik Nieznany (2)

Elektromonter sieci trakcyjnej Nieznany

Ekologiczne podstawy systemu ws Nieznany

Podstawowe informacje o planowa Nieznany (4)

Podstawy programowania komputer Nieznany

FANUC podstawy programowania id Nieznany

PODSTAWY(1) id 368892 Nieznany

Montowanie i badanie sieci tele Nieznany

Badanie podstawowych ukladow cy Nieznany (2)

1 Podstawowe pojeciaid 9565 Nieznany (2)

Laboratorium Podstaw Fizyki id Nieznany

Przemyslowe Sieci Symbiotyczne Nieznany

intuicja podstawowa id 219277 Nieznany

podstawy obliczen chemicznych i Nieznany

protokol 3m id 402716 Nieznany

Podstawy techniki mikroprocesor Nieznany

Podstawy analizy fundamentalnej Nieznany

więcej podobnych podstron