Zasady adresowania i

Zasady adresowania i

routingu

routingu

w sieci Internet

w sieci Internet

klasy adresowe, klasy prywatne,

klasy adresowe, klasy prywatne,

mechanizmy NAT

mechanizmy NAT

Warstwa sieci: IPv4

Warstwa sieci: IPv4

Adresy w IPv4

Adresy w IPv4

z

z

Komputer jest identyfikowany w sieci

Komputer jest identyfikowany w sieci

poprzez swój Adres Internetowy

poprzez swój Adres Internetowy

z

z

Adres IPv4 komputera to 32

Adres IPv4 komputera to 32

-

-

bitowa

bitowa

liczba zapisywana w postaci:

liczba zapisywana w postaci:

a.b.c.d

a.b.c.d

z

z

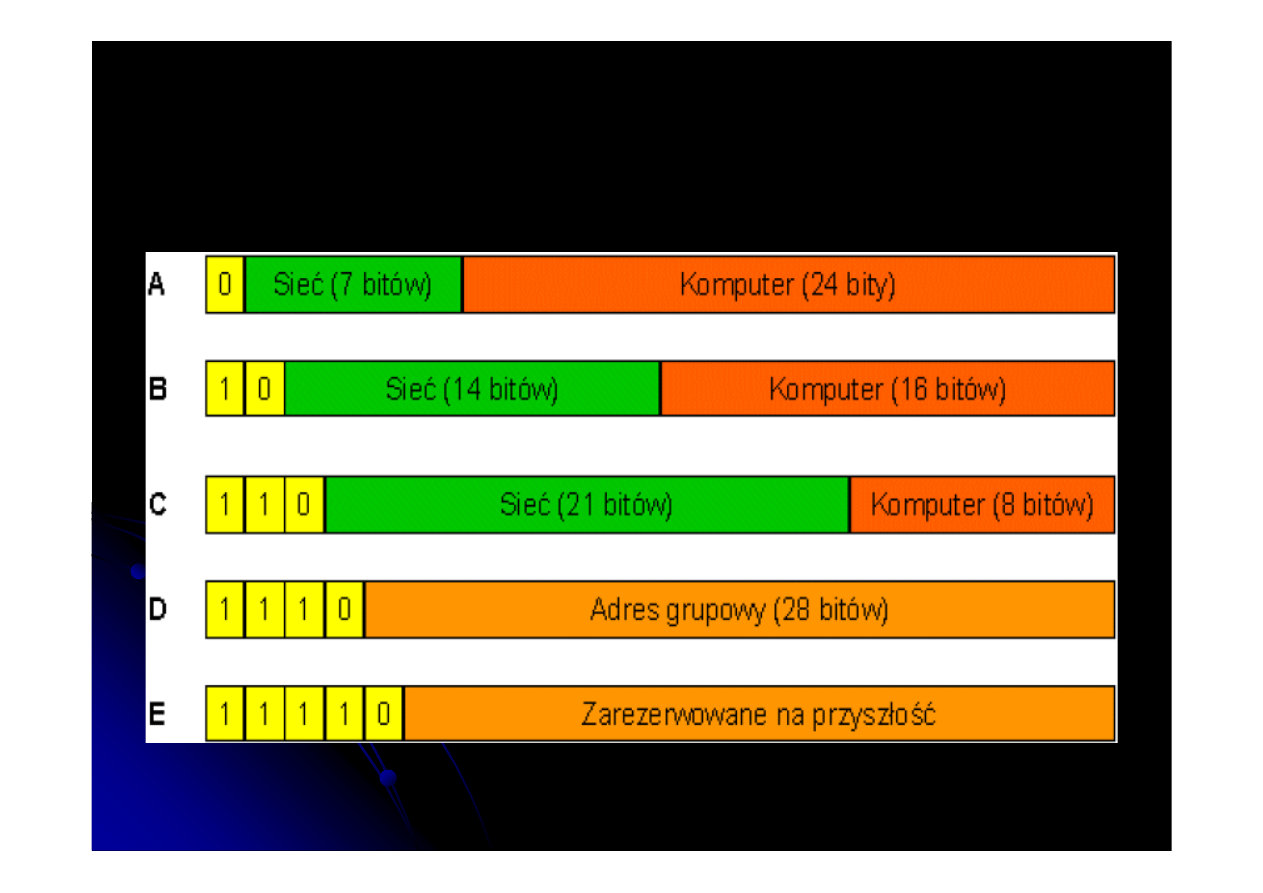

Wszystkie adresy IPv4 są podzielone na

Wszystkie adresy IPv4 są podzielone na

klasy

klasy

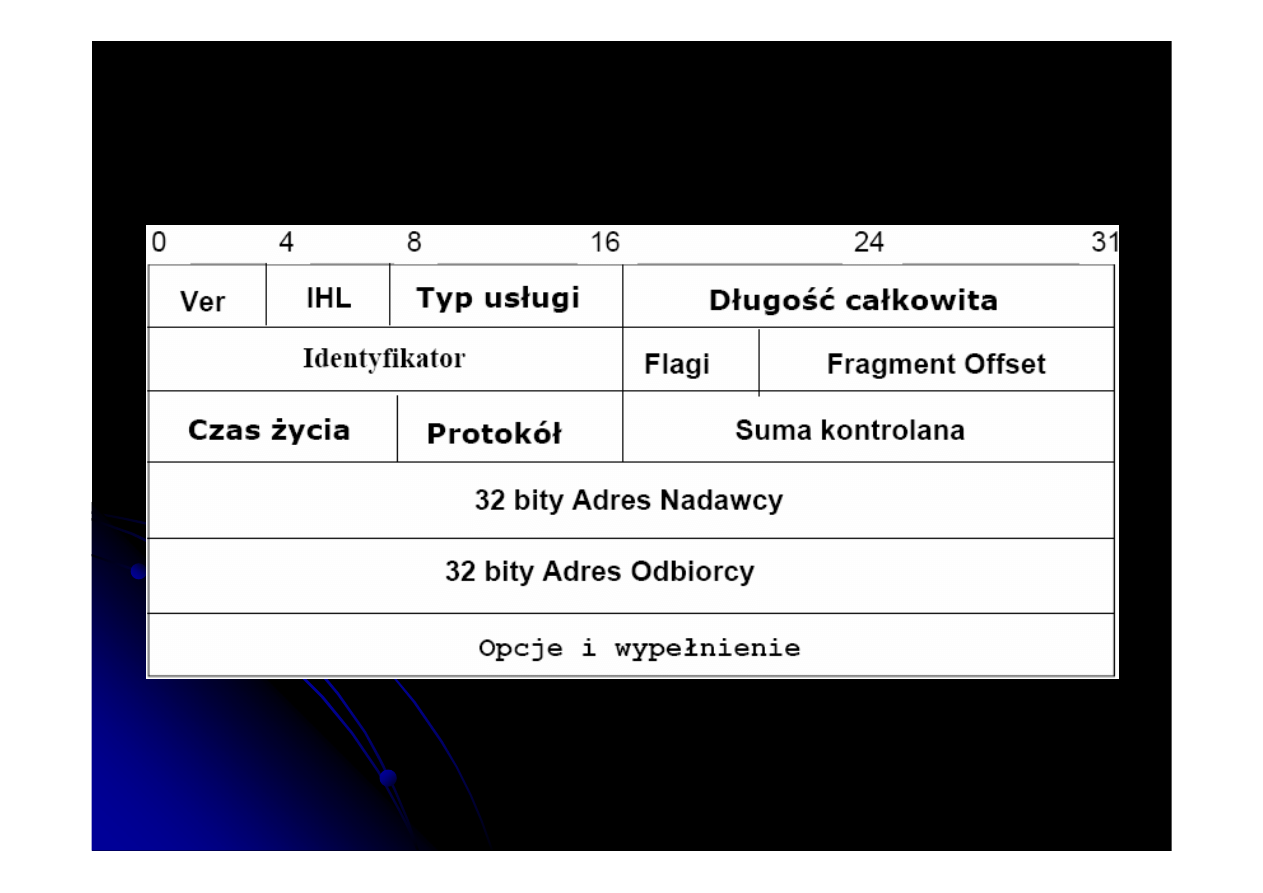

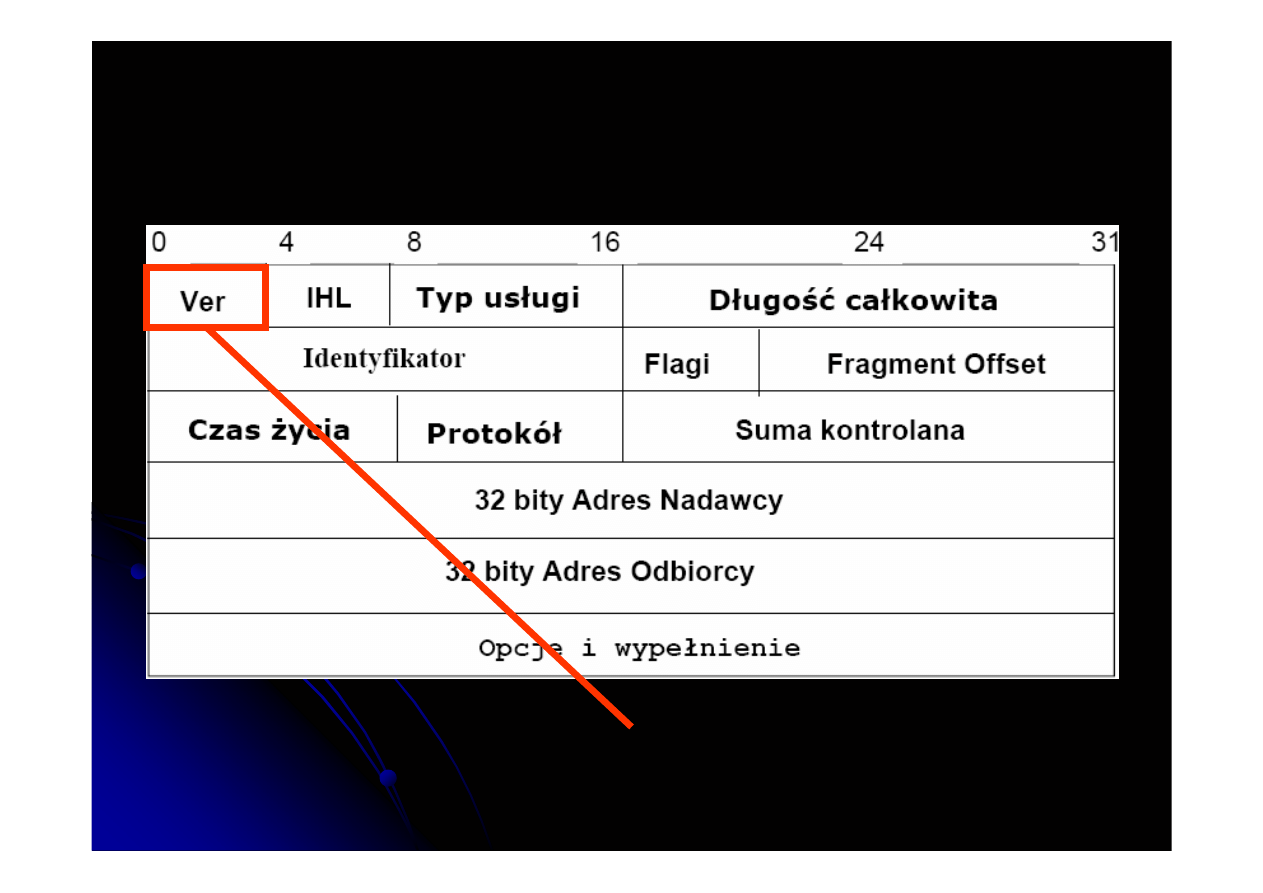

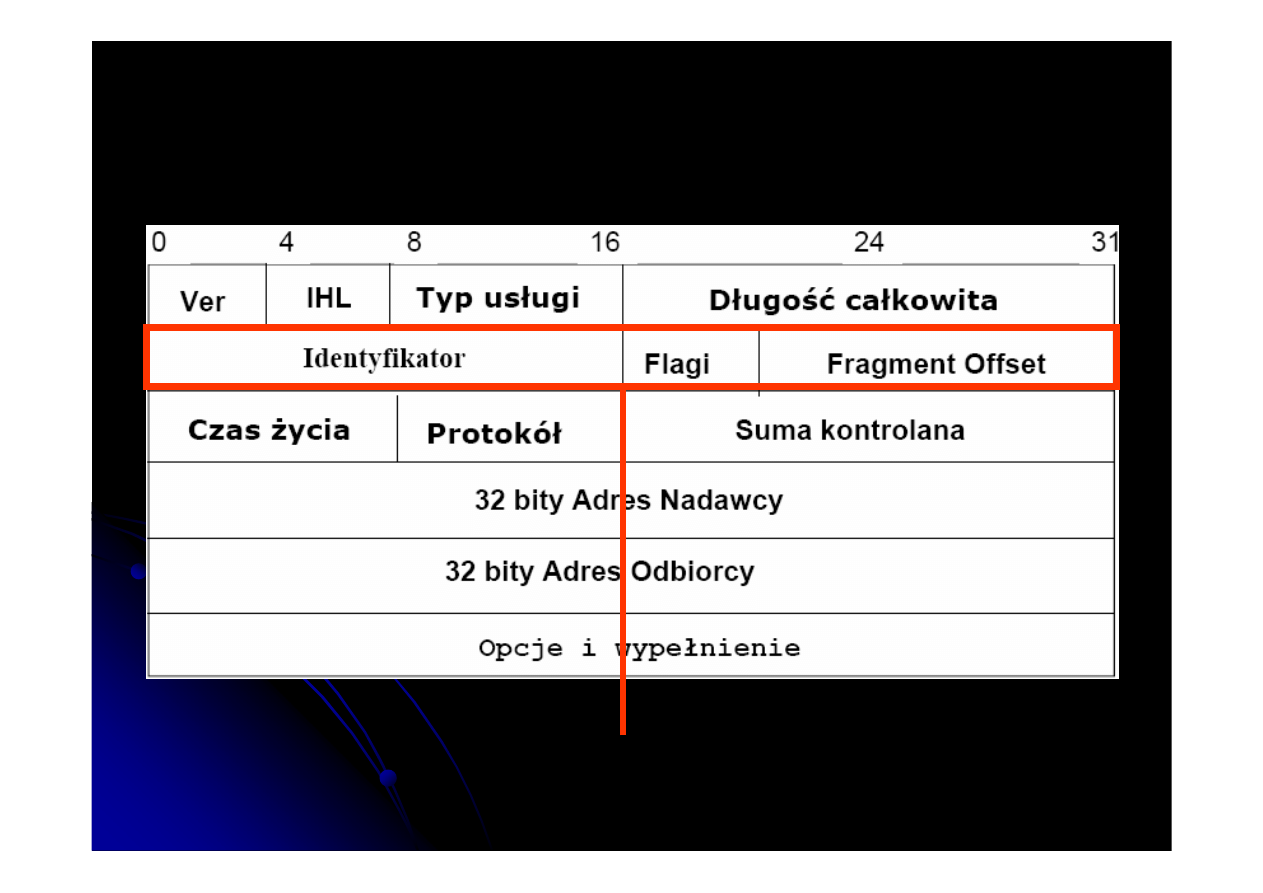

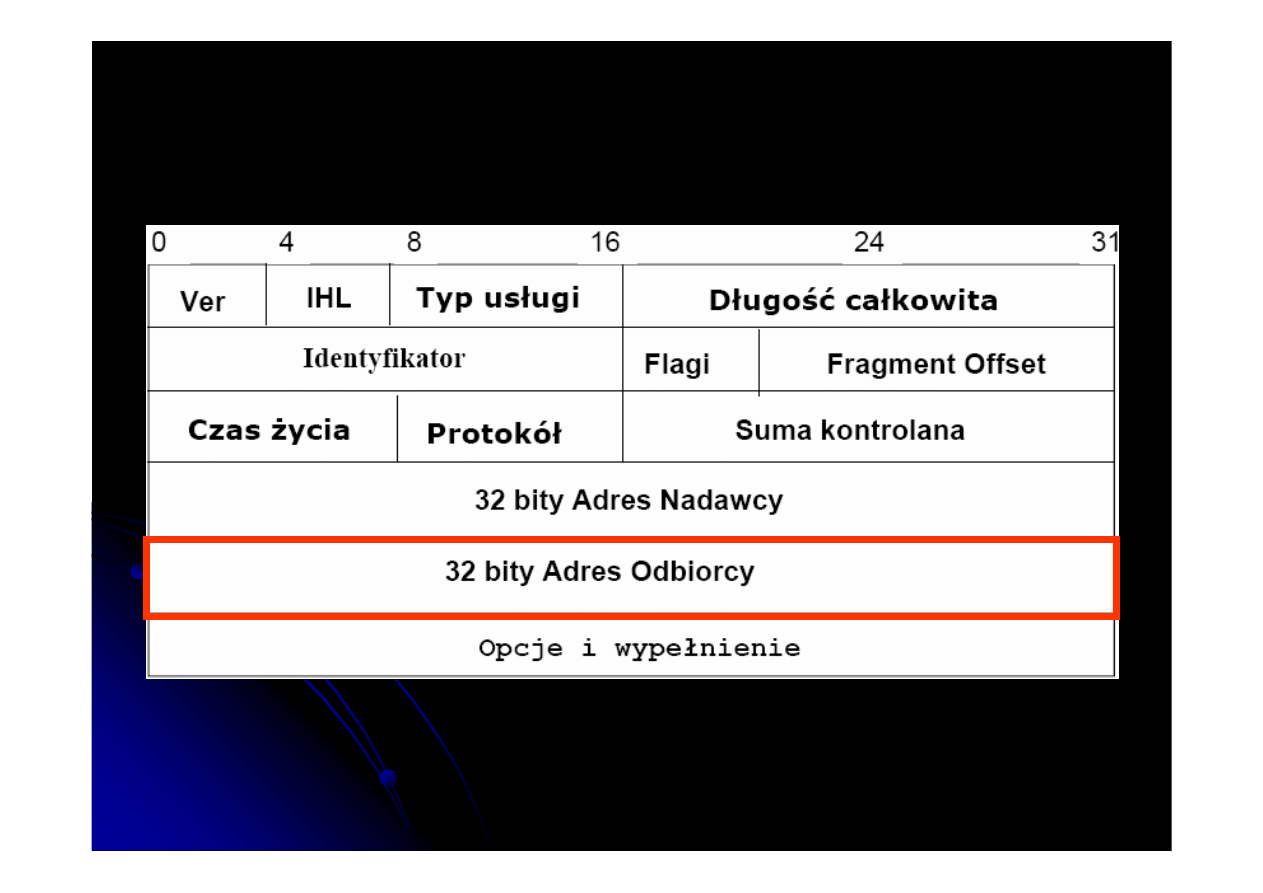

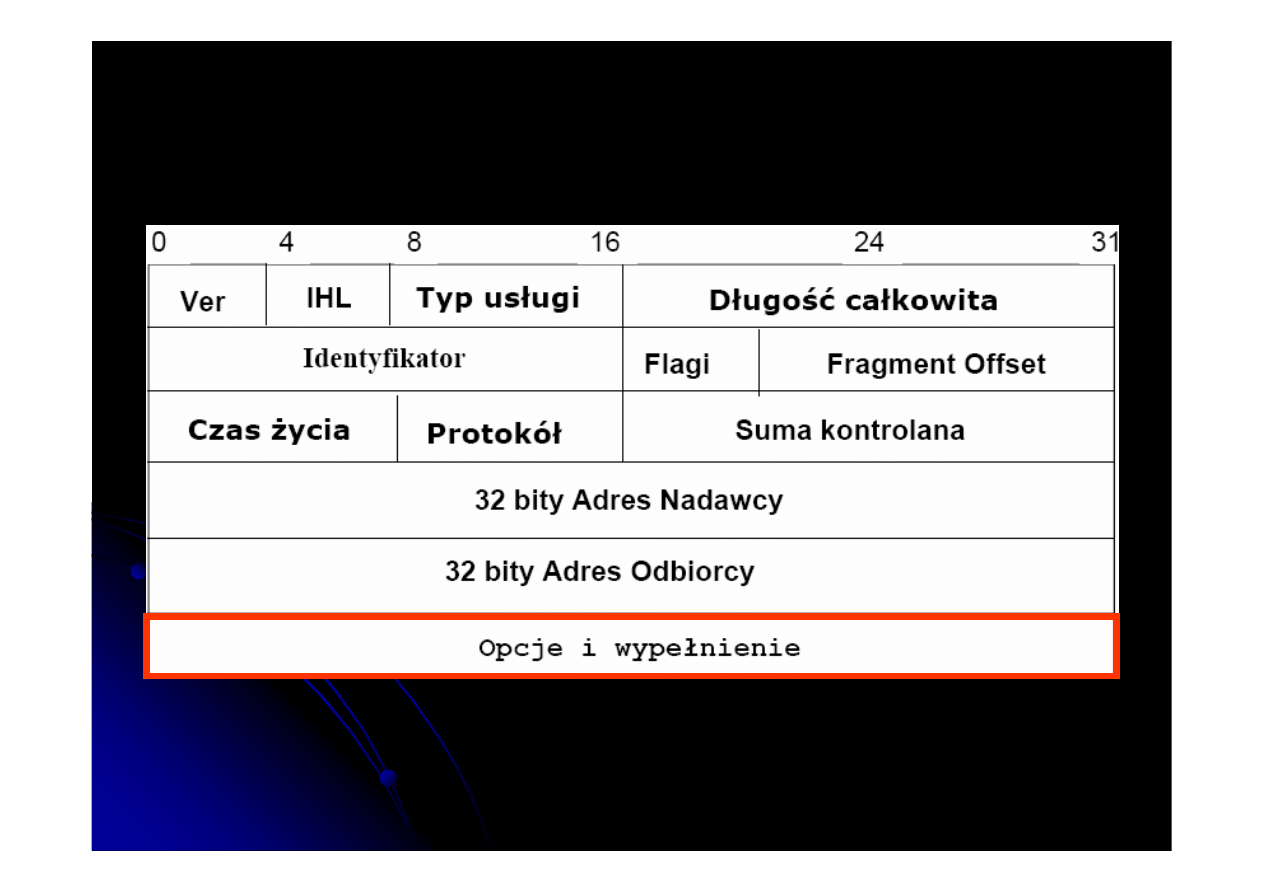

Nagłówek w IPv4

Nagłówek w IPv4

Nagłówek w IPv4

Nagłówek w IPv4

Ver == 4 wersja protokołu

Nagłówek w IPv4

Nagłówek w IPv4

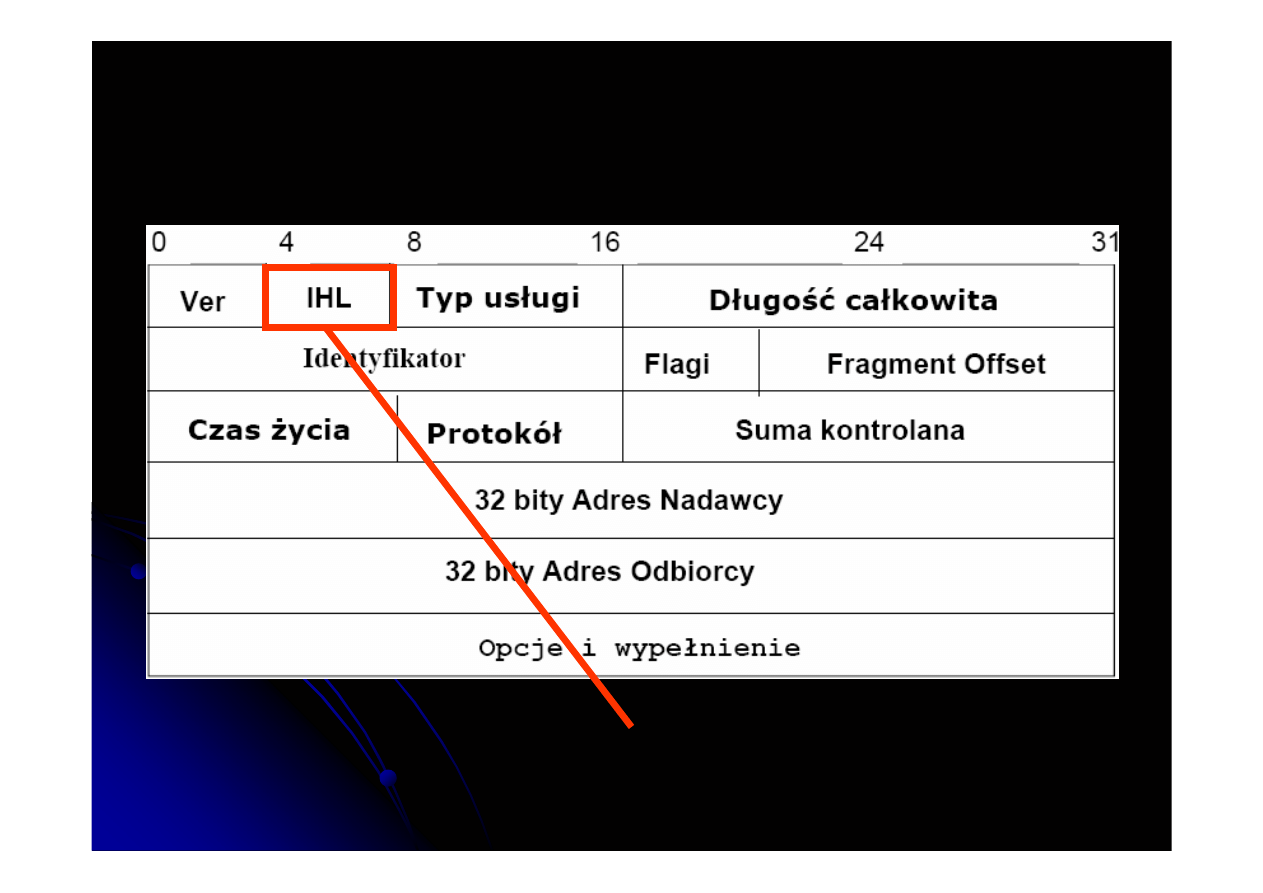

IHL == długość nagłówka

Nagłówek w IPv4

Nagłówek w IPv4

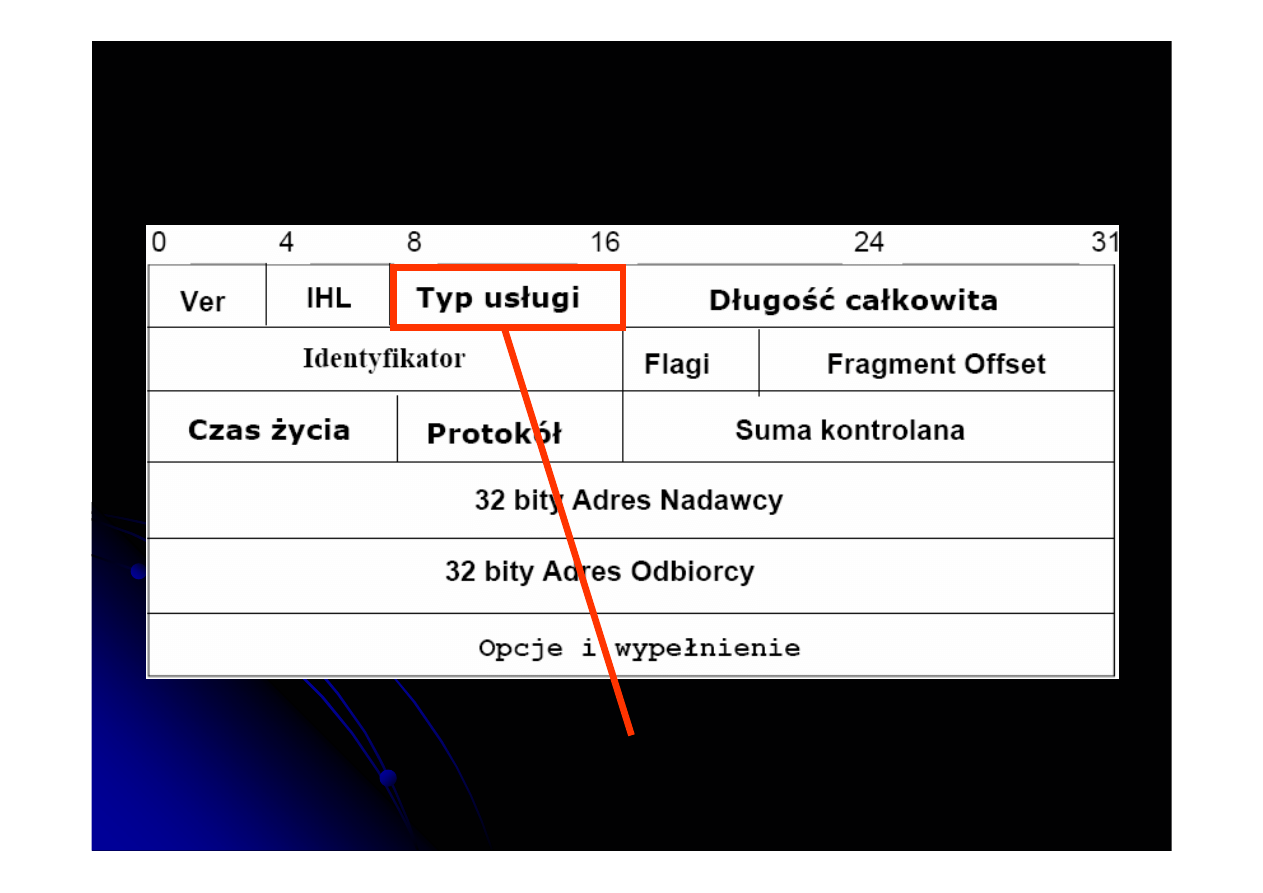

sposób obsługi pakietu, jego priorytet, jego rola (kontrolny... )

Nagłówek w IPv4

Nagłówek w IPv4

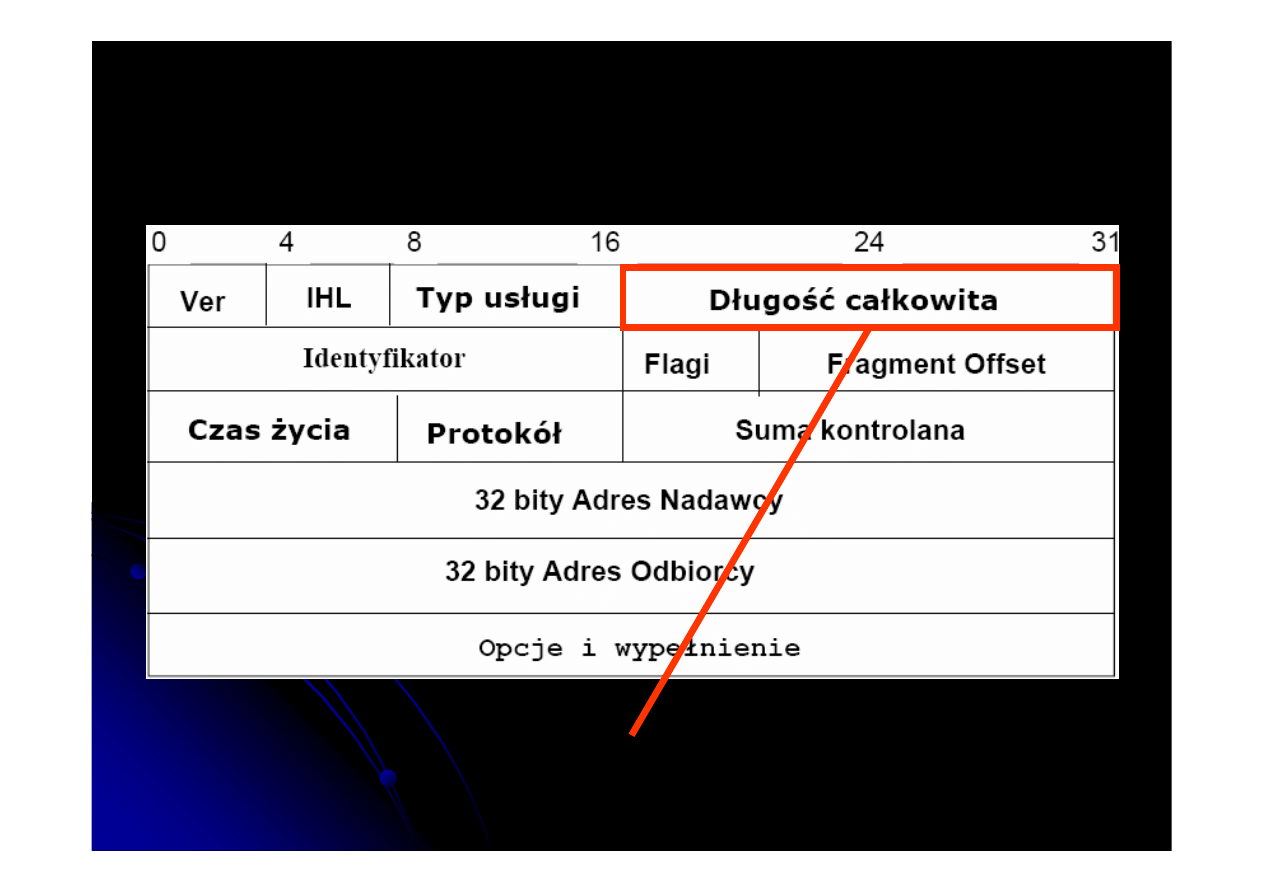

Długość nagłówka + długość danych

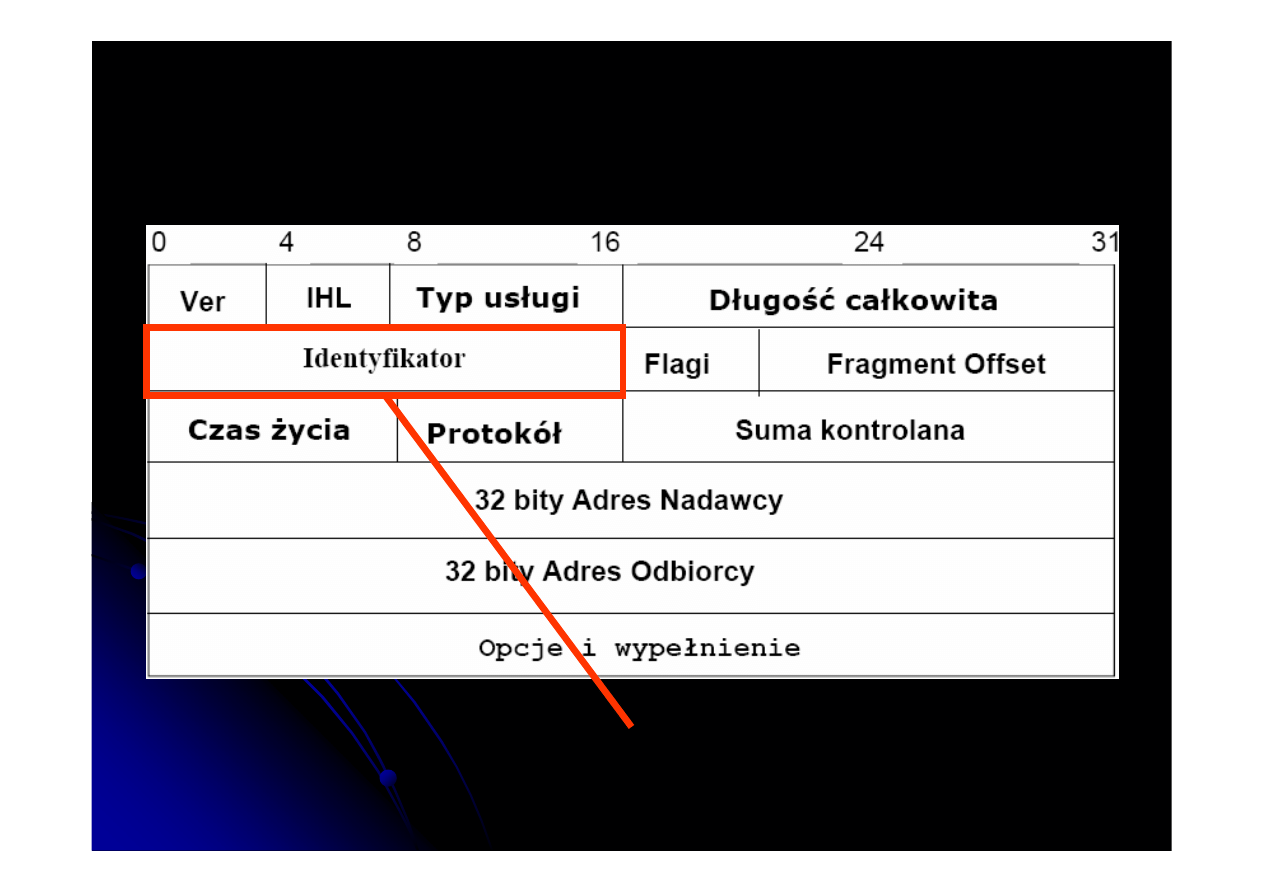

Nagłówek w IPv4

Nagłówek w IPv4

dane do fragmentacji oraz defragmentacji pakietu

Nagłówek w IPv4

Nagłówek w IPv4

16 bitowa liczba identyfikuje fragment utworzony przez nadawcę, użyty

przez odbiorcę do ponownego połączenia części

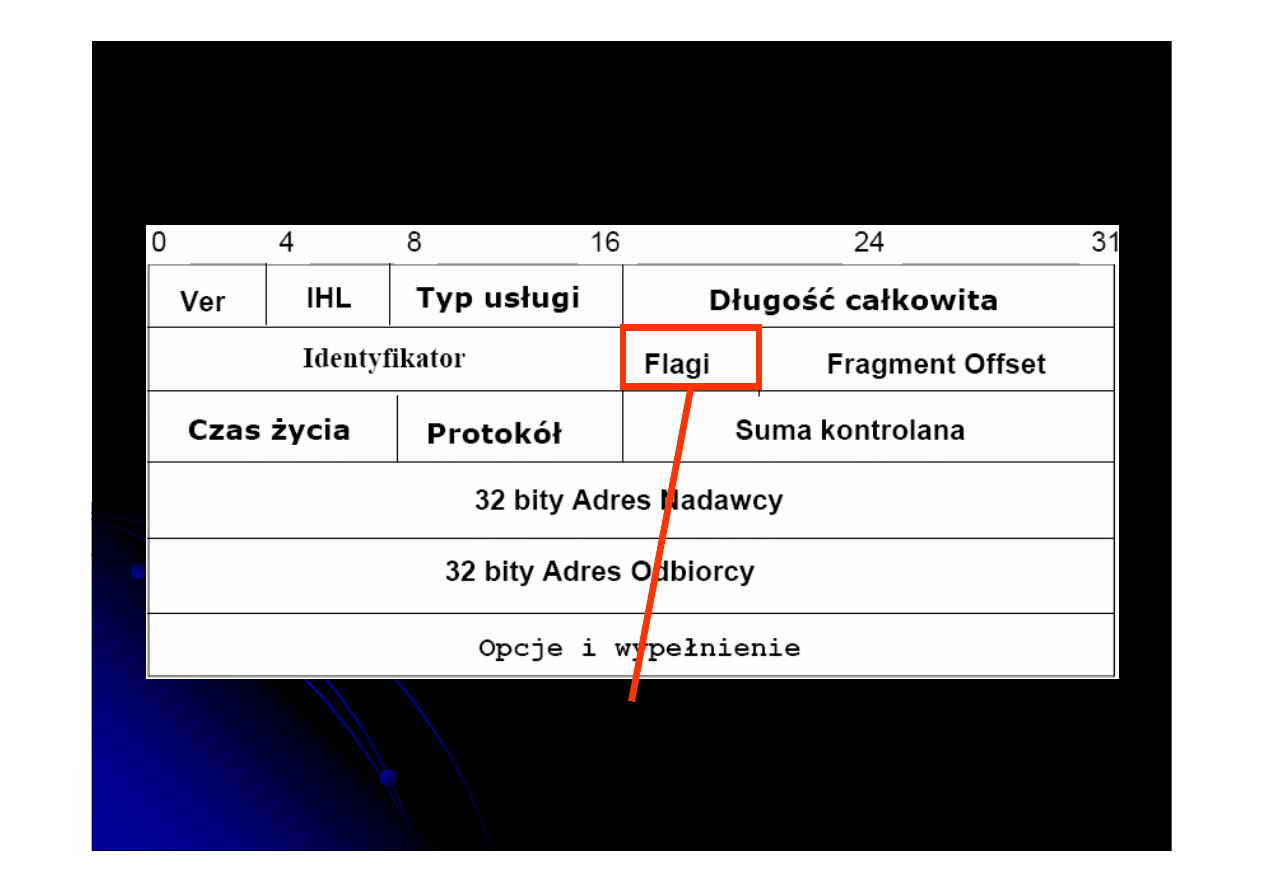

Nagłówek w IPv4

Nagłówek w IPv4

3 bity mówiące o fragmencie:

Bit 0

( zarezerwowany zawsze 0)

Bit 1

0-fragment, 1-bez fragmentu

Bit 2

0-ostatni fragment, 1-wiecej fragmentow

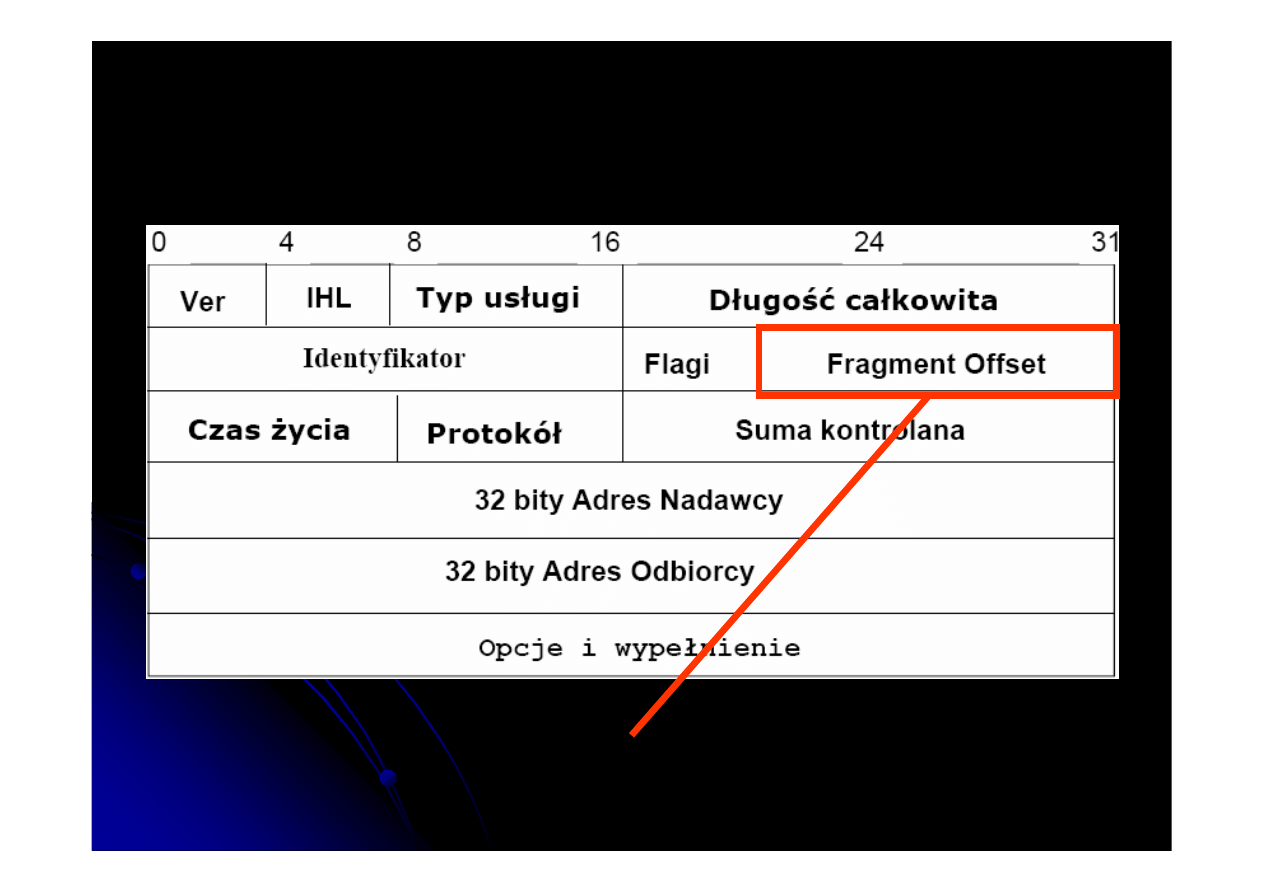

Nagłówek w IPv4

Nagłówek w IPv4

13 bitów miejsce fragmentu w kompletnym

komunikacie ( w 64-bitowych jednostkach )

Nagłówek w IPv4

Nagłówek w IPv4

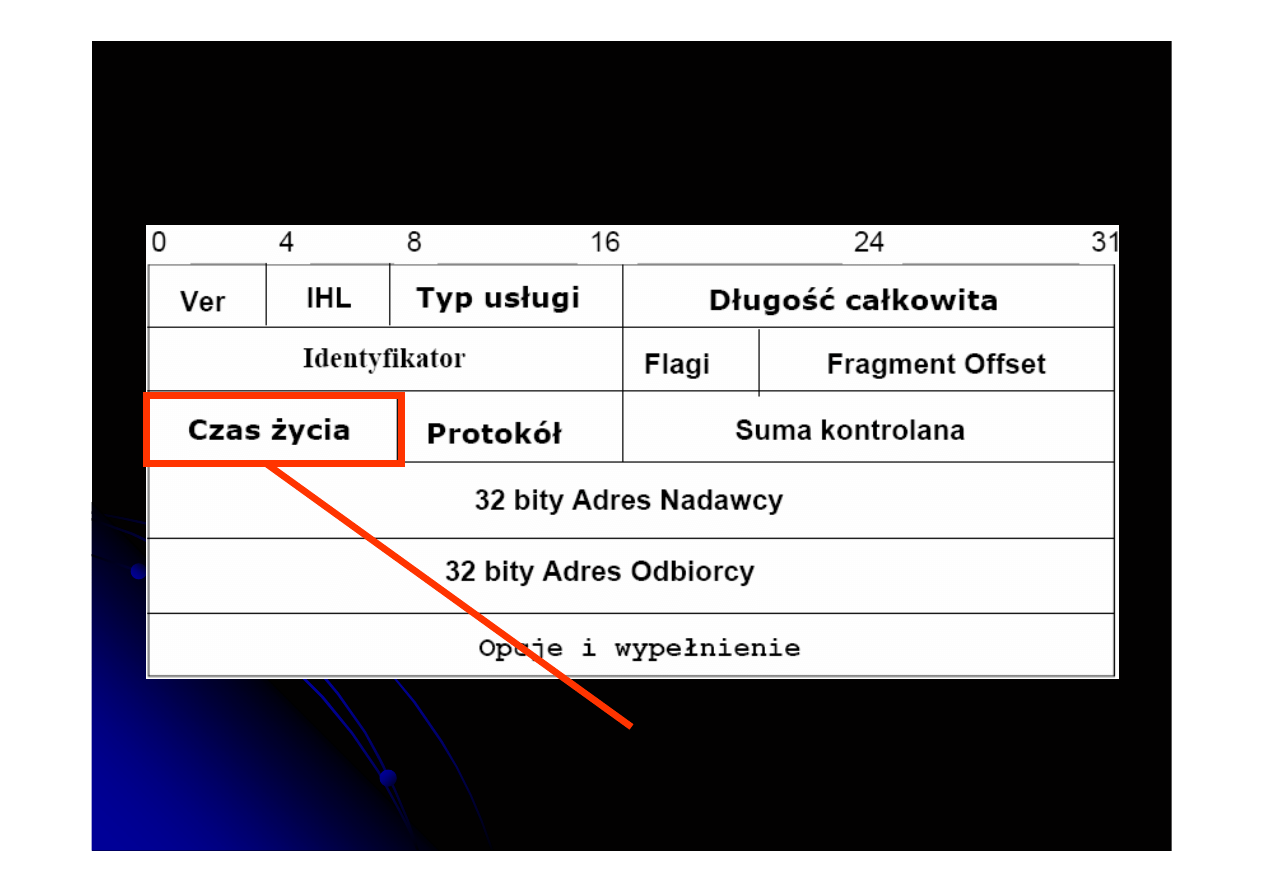

Czas życia: TTL w sekundach (255) lub „hopach” rutera

Nagłówek w IPv4

Nagłówek w IPv4

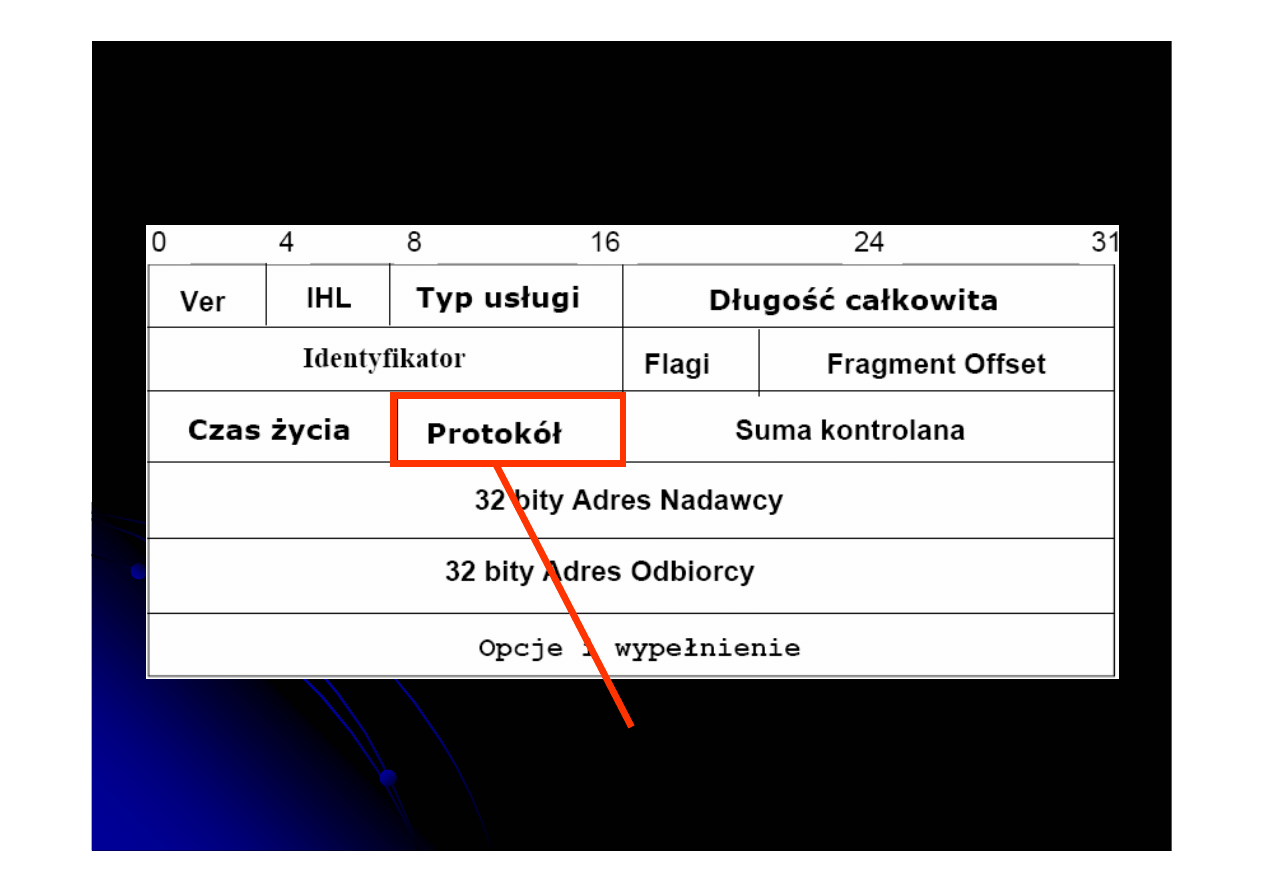

Użyty protokół wyższej warstwy

takimi

jak ICMP (1), TCP (6) czy UDP (11)

Nagłówek w IPv4

Nagłówek w IPv4

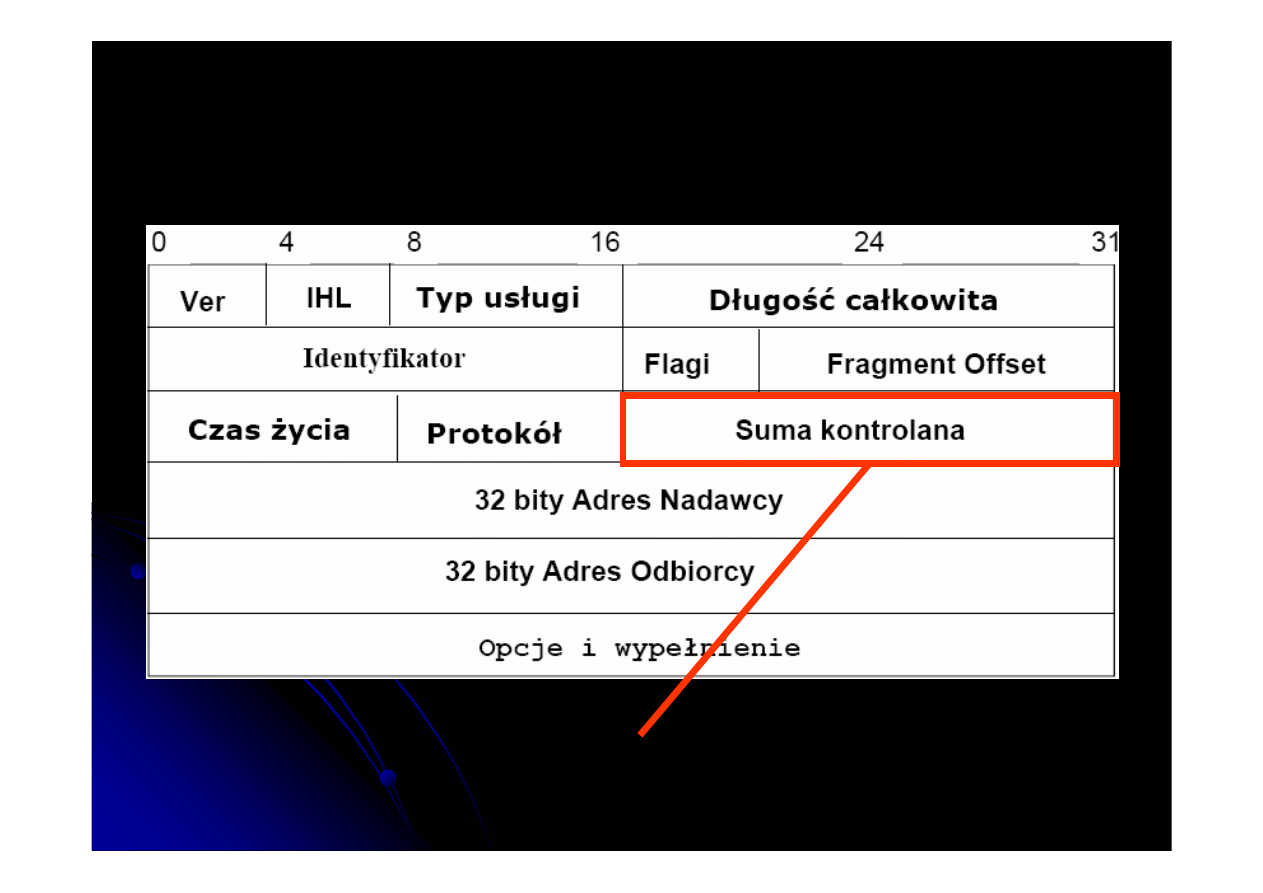

Suma kontrolna pakietu

Nagłówek w IPv4

Nagłówek w IPv4

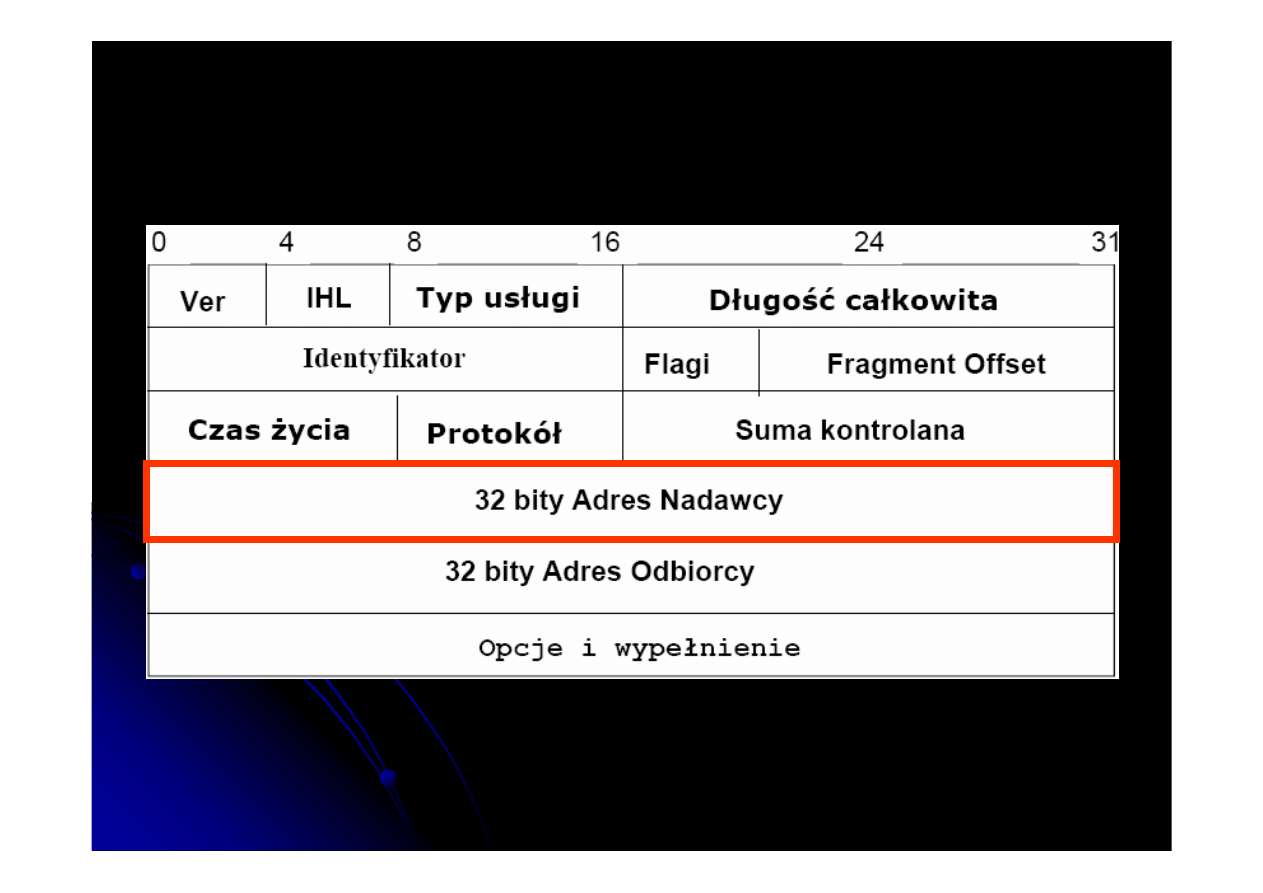

Nagłówek w IPv4

Nagłówek w IPv4

Nagłówek w IPv4

Nagłówek w IPv4

Klasy adresowe w IPv4

Klasy adresowe w IPv4

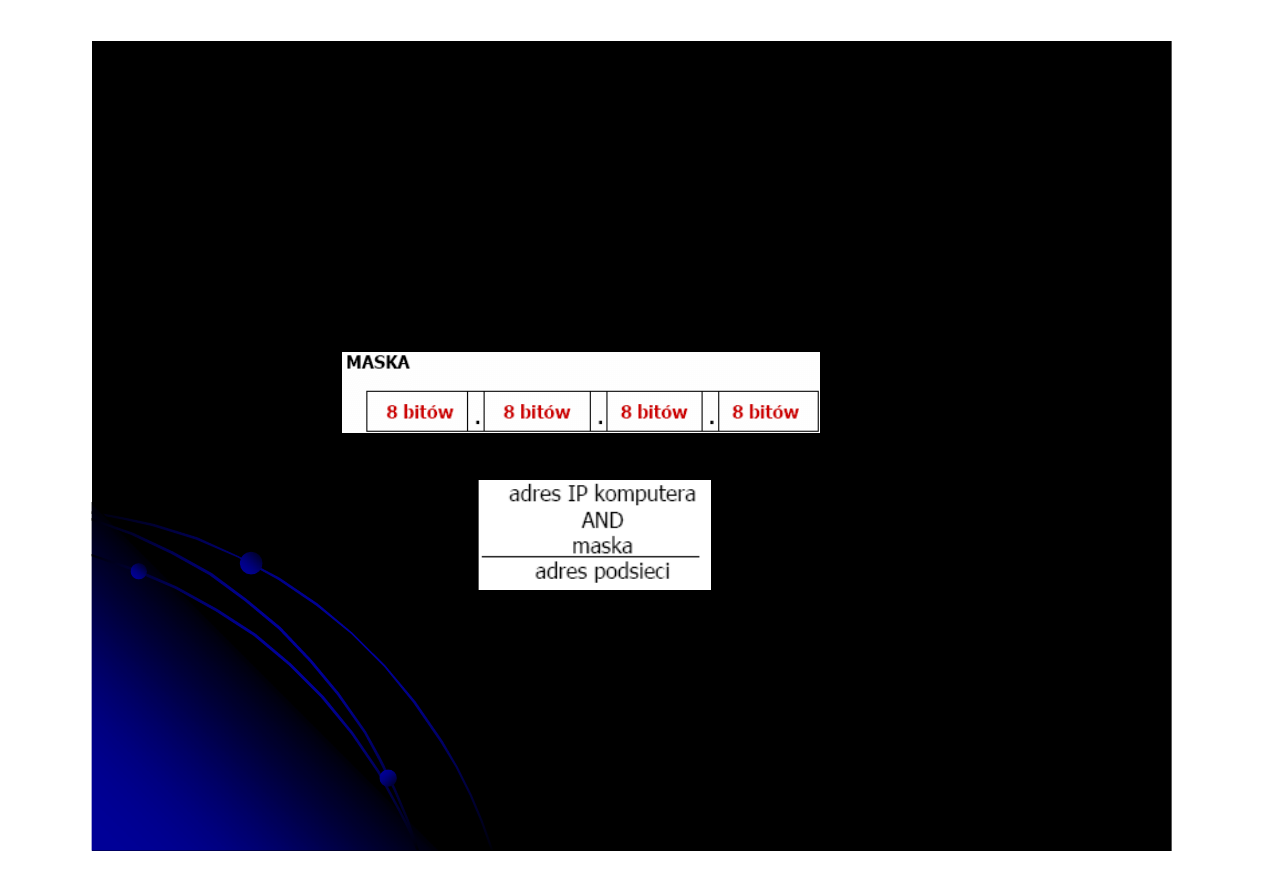

Podsieci

Podsieci

z

z

Sieć każdej klasy może być podzielona na

Sieć każdej klasy może być podzielona na

podsieci

podsieci

.

.

z

z

Z części adresu IP komputera wydzielamy adres

Z części adresu IP komputera wydzielamy adres

podsieci.

podsieci.

z

z

Adres sieci = pierwszy adres w sieci

Adres sieci = pierwszy adres w sieci

z

z

10.0.0.0

10.0.0.0

-

-

10.255.255.255

10.255.255.255

z

z

172.16.0.0

172.16.0.0

-

-

172.31.255.255

172.31.255.255

z

z

192.168.0.0

192.168.0.0

-

-

192.168.255.255

192.168.255.255

Adresy prywatne

Adresy prywatne

Przykład

Przykład

Obliczamy:

Obliczamy:

Adres podsieci = pierwszy adres w sieci

Adres podsieci = pierwszy adres w sieci

158.75.2.79 =

158.75.2.79 =

10011110.01001011.00000010.01001111

10011110.01001011.00000010.01001111

AND

AND

255.255.255.128 =

255.255.255.128 =

1111111 .11111111. 11111111.10000000

1111111 .11111111. 11111111.10000000

adres podsieci:

adres podsieci:

10011110.01001011.00000010.00000000

10011110.01001011.00000010.00000000

czyli: 158 . 75 . 2 . 0

czyli: 158 . 75 . 2 . 0

Przykład

Przykład

Obliczamy:

Obliczamy:

Adres rozgłaszania = ostatni adres w sieci

Adres rozgłaszania = ostatni adres w sieci

Adres sieci:

Adres sieci:

158.75.2.0 = 10011110.01001011.00000010

158.75.2.0 = 10011110.01001011.00000010

.00000000

.00000000

Maska:

Maska:

255.255.255.128= 11111111.11111111.11111111.1000

255.255.255.128= 11111111.11111111.11111111.1000

0000

0000

Zatem ostatni adres:

Zatem ostatni adres:

10011110.01001011

10011110.01001011

.00000010.01111111

.00000010.01111111

czyli: 158 . 75 . 2 . 127

czyli: 158 . 75 . 2 . 127

IPv6

IPv6

IPv6

IPv6

z

z

Następca IPv4

Następca IPv4

z

z

Zwiększenie przestrzeni adresowej

Zwiększenie przestrzeni adresowej

z

z

Łatwa konfiguracja ( uproszczenie w stosunku

Łatwa konfiguracja ( uproszczenie w stosunku

do DHCP)

do DHCP)

z

z

Poprawa bezpieczeństwa (szyfrowanie na

Poprawa bezpieczeństwa (szyfrowanie na

poziomie IP)

poziomie IP)

z

z

Jakość usługi dostarczania danych w czasie

Jakość usługi dostarczania danych w czasie

rzeczywistym (

rzeczywistym (

QoS

QoS

–

–

Quality

Quality

of

of

Service

Service

)

)

z

z

Mobilne adresy IP

Mobilne adresy IP

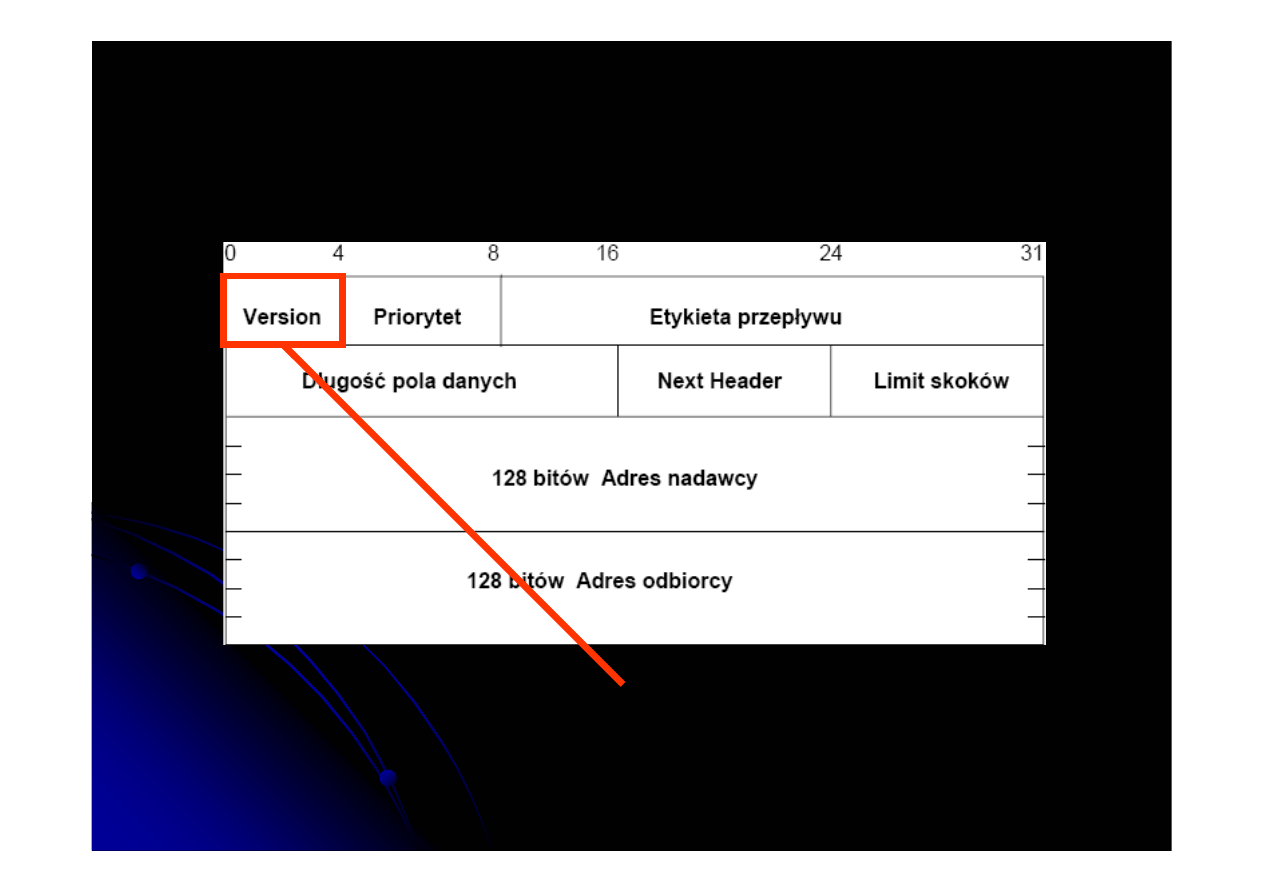

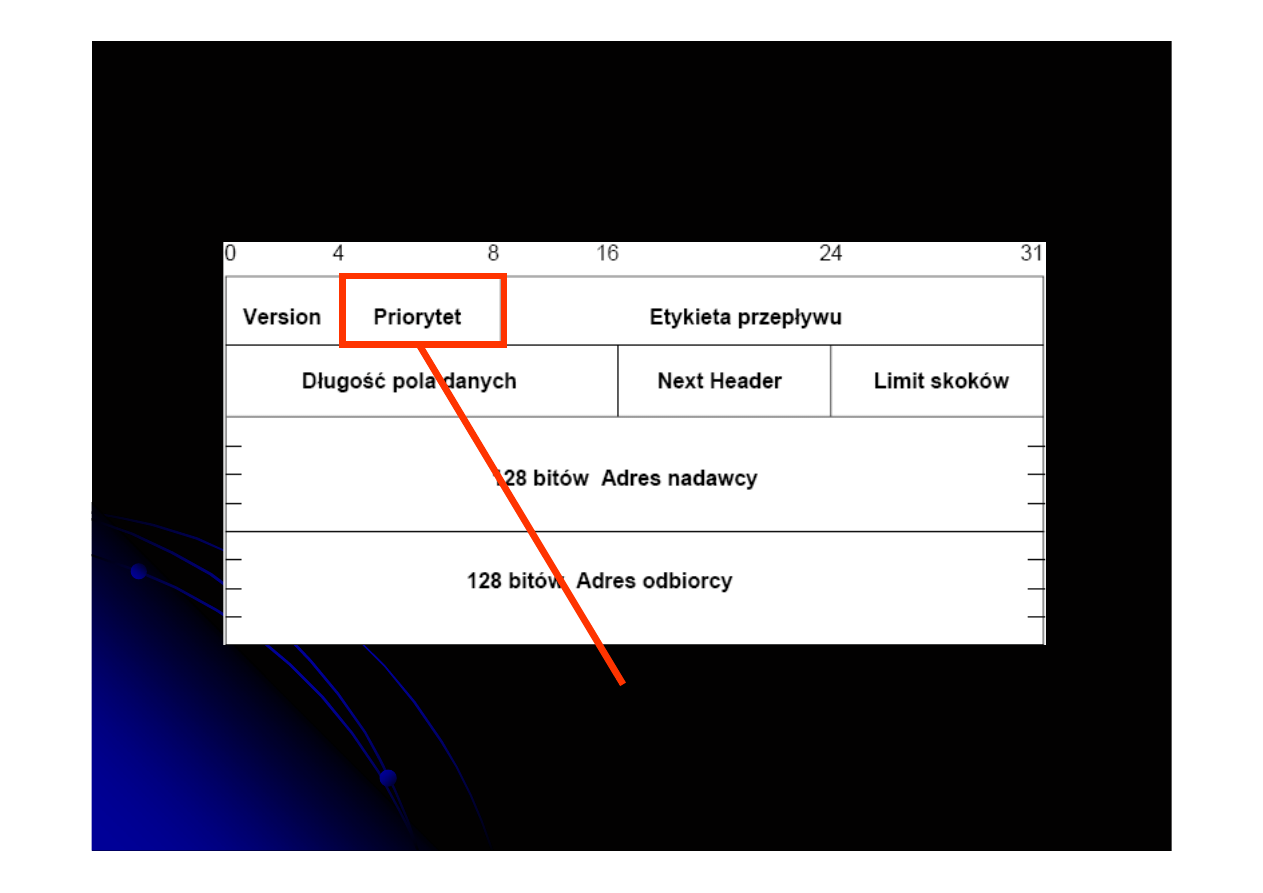

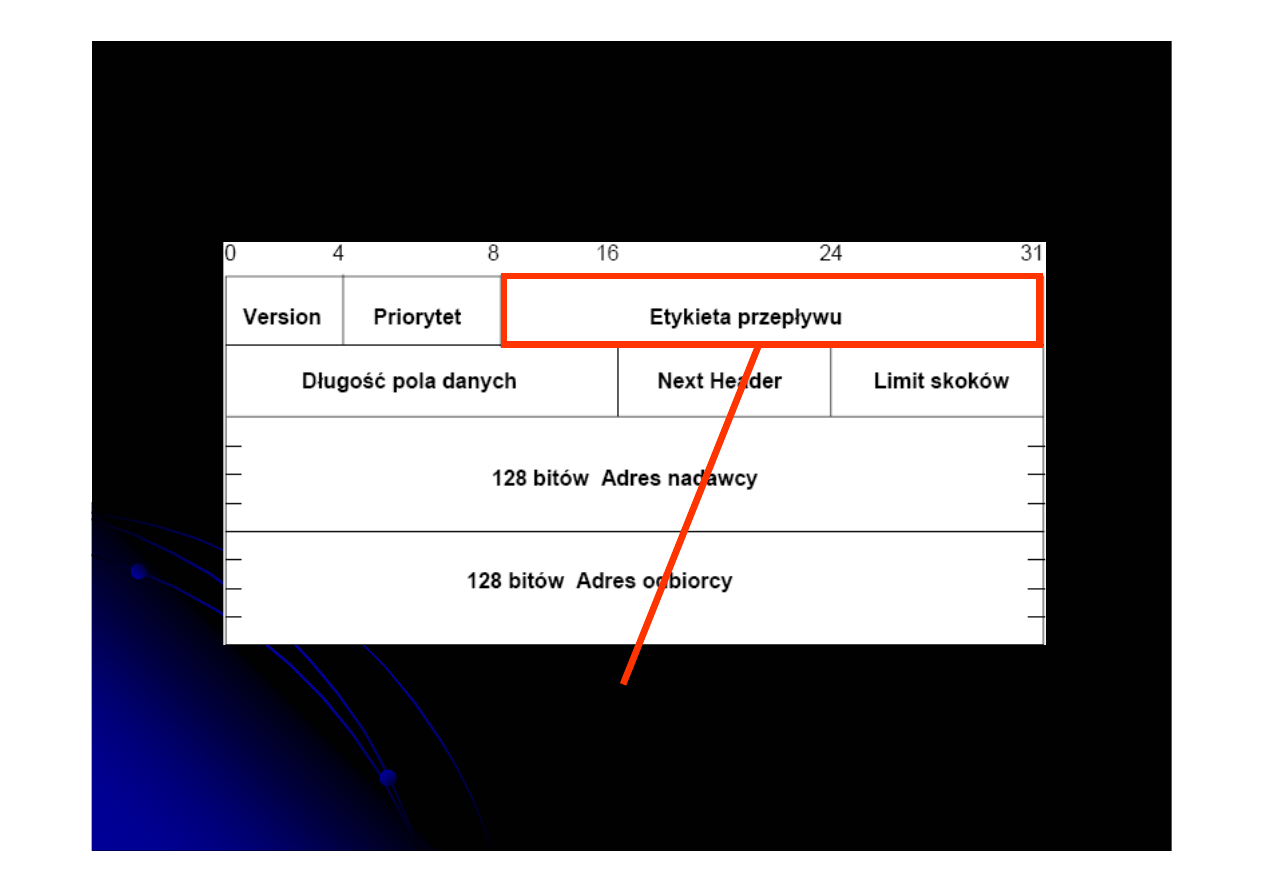

IPv6 Nagłówek

IPv6 Nagłówek

Ver == 6 wersja protkołu

IPv6 Nagłówek

IPv6 Nagłówek

Priorytet == etykieta ustawiana przez nadawcę pakietu

informująca routery o pożądanej jakości usług przy przesyłaniu

pakietu

IPv6 Nagłówek

IPv6 Nagłówek

Etykieta przepływu == ustawia host lub router - żądanie

specjalnego trybu obsługi pakietu

IPv6 Nagłówek

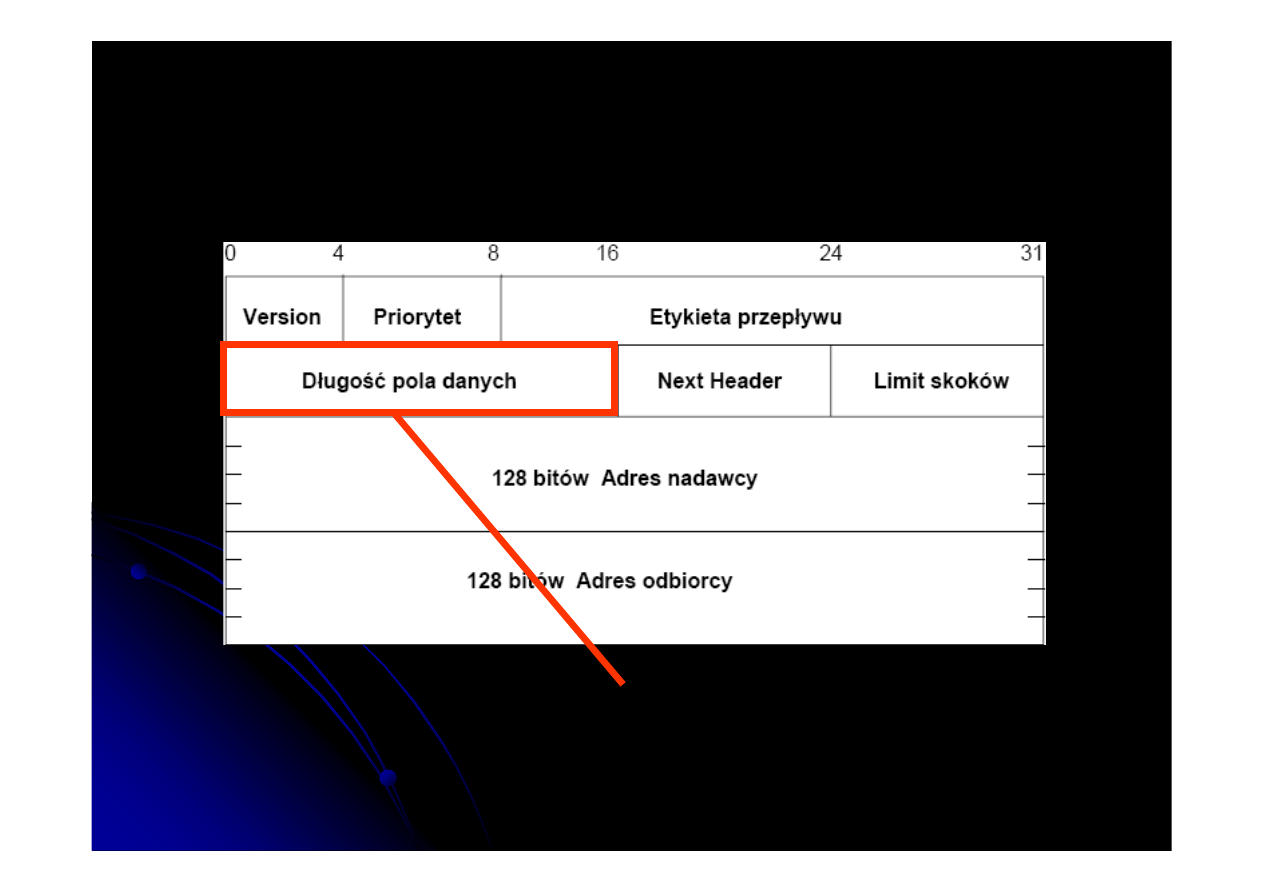

IPv6 Nagłówek

Długość pola danych

IPv6 Nagłówek

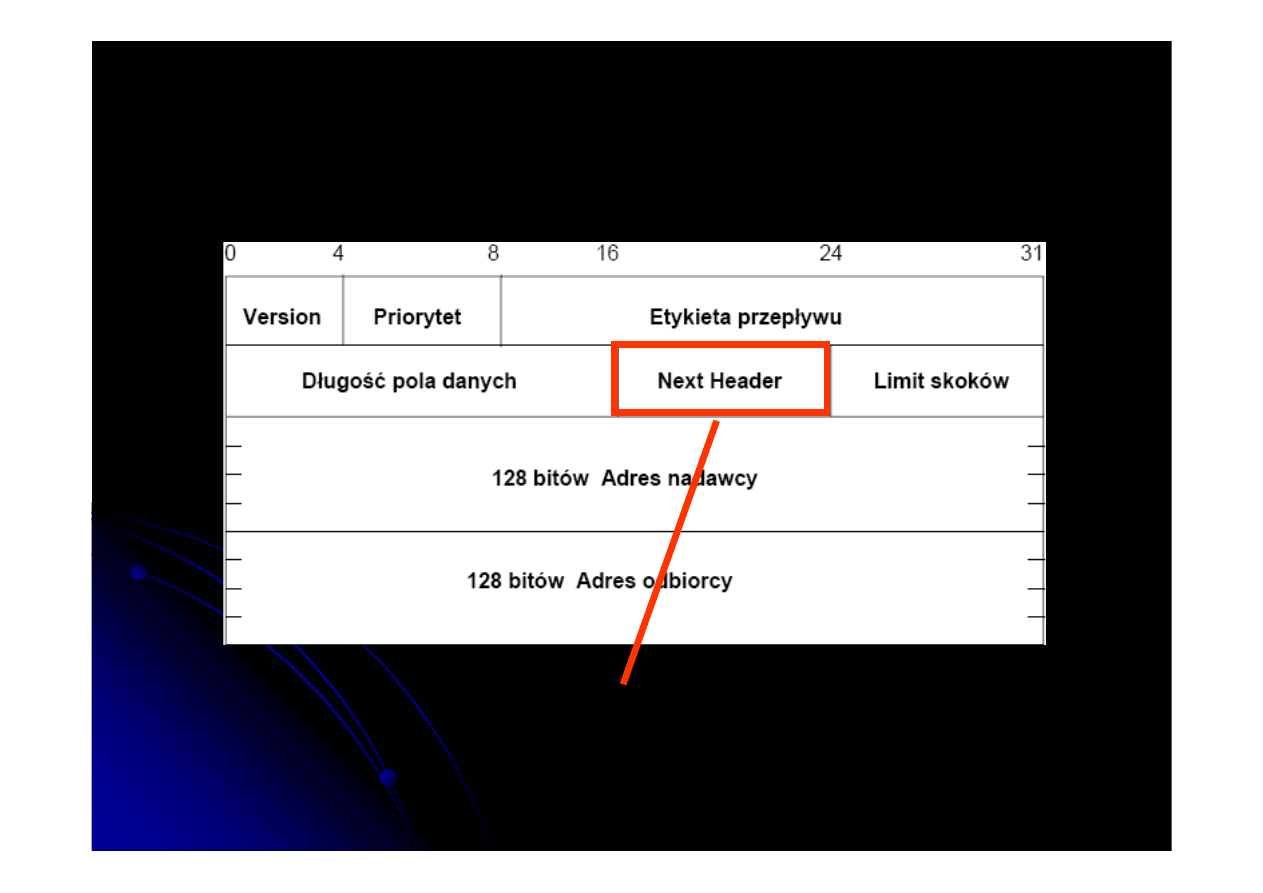

IPv6 Nagłówek

Typ nagłówka występującego bezpośrednio po

nagłówku IPv6

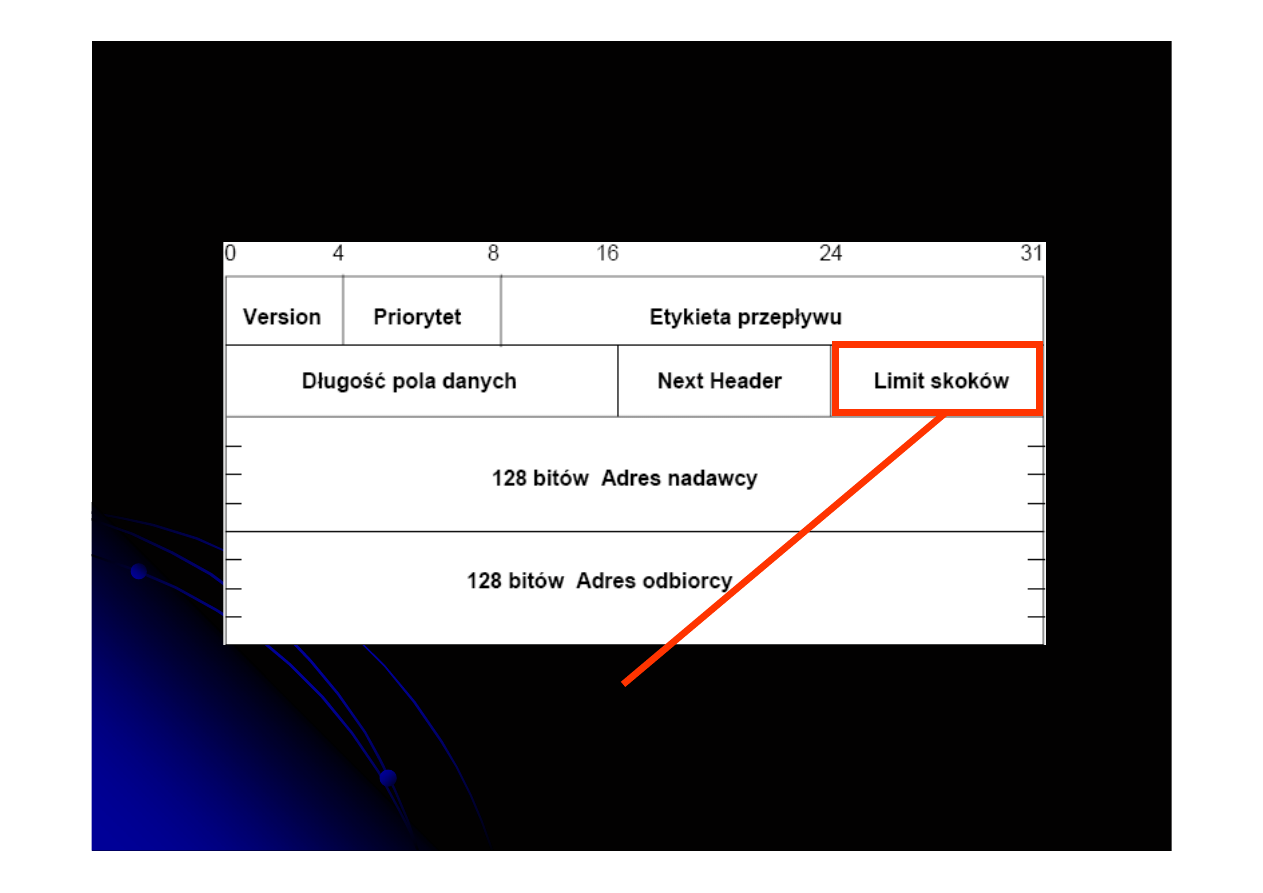

IPv6 Nagłówek

IPv6 Nagłówek

Liczba zmiejszana o 1 w każdym routerze

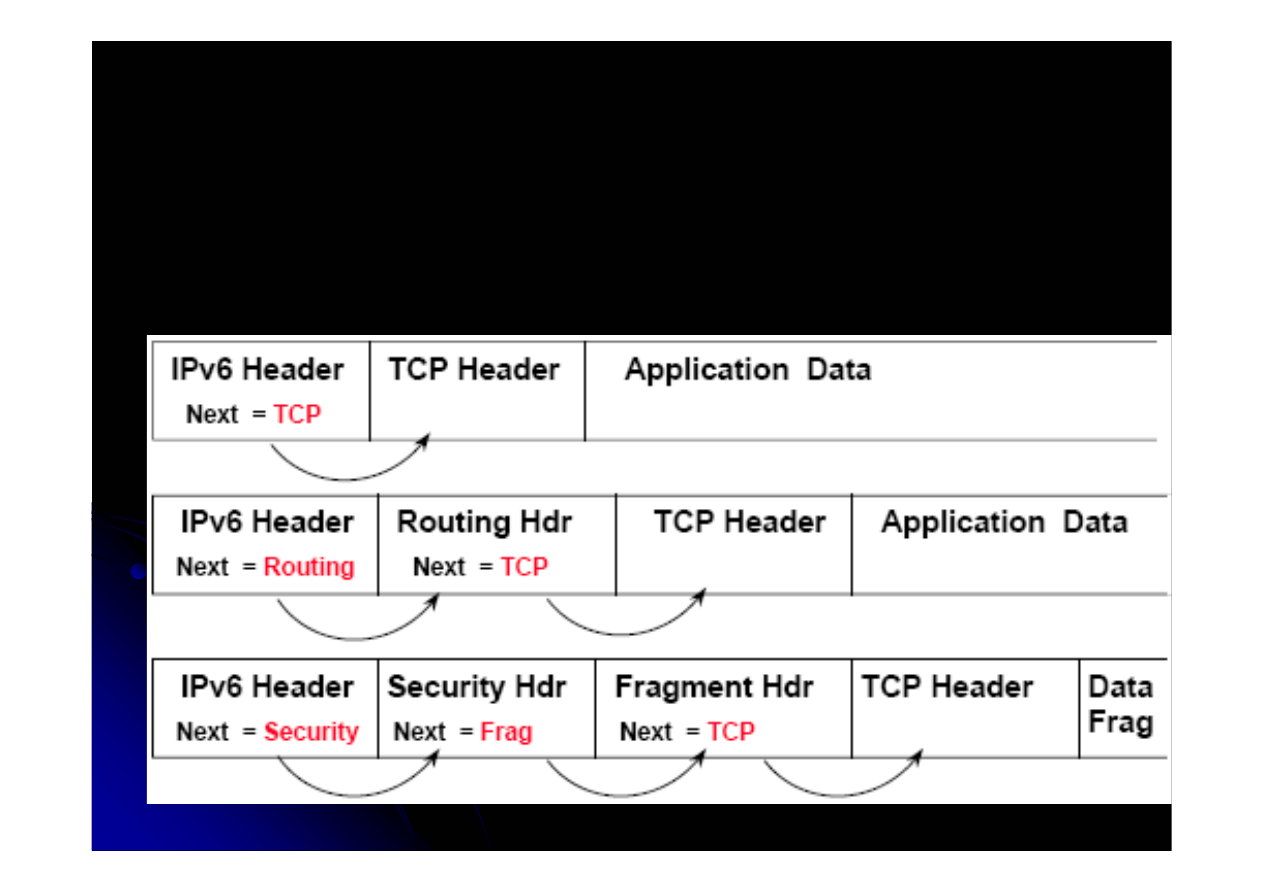

Extansions

Extansions

Headers

Headers

Opcje protokołu mogą występować w kolejnych nagłowkach –

Extensions Headers

Extansions

Extansions

Headers

Headers

z

z

Nagłówek

Nagłówek

Hop

Hop

-

-

by

by

-

-

Hop

Hop

z

z

Opcje dla pośrednich routerów

Opcje dla pośrednich routerów

z

z

Nagłówek miejsce przeznaczenia

Nagłówek miejsce przeznaczenia

z

z

Opcje tylko dla docelowego

Opcje tylko dla docelowego

hosta

hosta

z

z

Nagłówek

Nagłówek

Routowania

Routowania

z

z

lista żądanych pośrednich routerów

lista żądanych pośrednich routerów

z

z

Nagłówek fragmentacji

Nagłówek fragmentacji

z

z

fragmentacja pakietów, których długość > MTU

fragmentacja pakietów, których długość > MTU

z

z

opcje dla nadawcy i odbiorcy

opcje dla nadawcy i odbiorcy

z

z

Nagłówek

Nagłówek

Autentyzacji

Autentyzacji

z

z

podpis pakietu

podpis pakietu

z

z

Nagłówek

Nagłówek

Encapsulating

Encapsulating

Security

Security

Payload

Payload

Rodzaje adresów

Rodzaje adresów

Address

Address

type

type

Binary

Binary

prefix

prefix

IPv6

IPv6

notation

notation

------------

------------

-------------

-------------

-------------

-------------

Unspecified

Unspecified

00...0 (128

00...0 (128

bits

bits

)

)

::/128

::/128

Loopback

Loopback

00...1 (128

00...1 (128

bits

bits

)

)

::1/128

::1/128

Multicast

Multicast

11111111

11111111

FF00::/8

FF00::/8

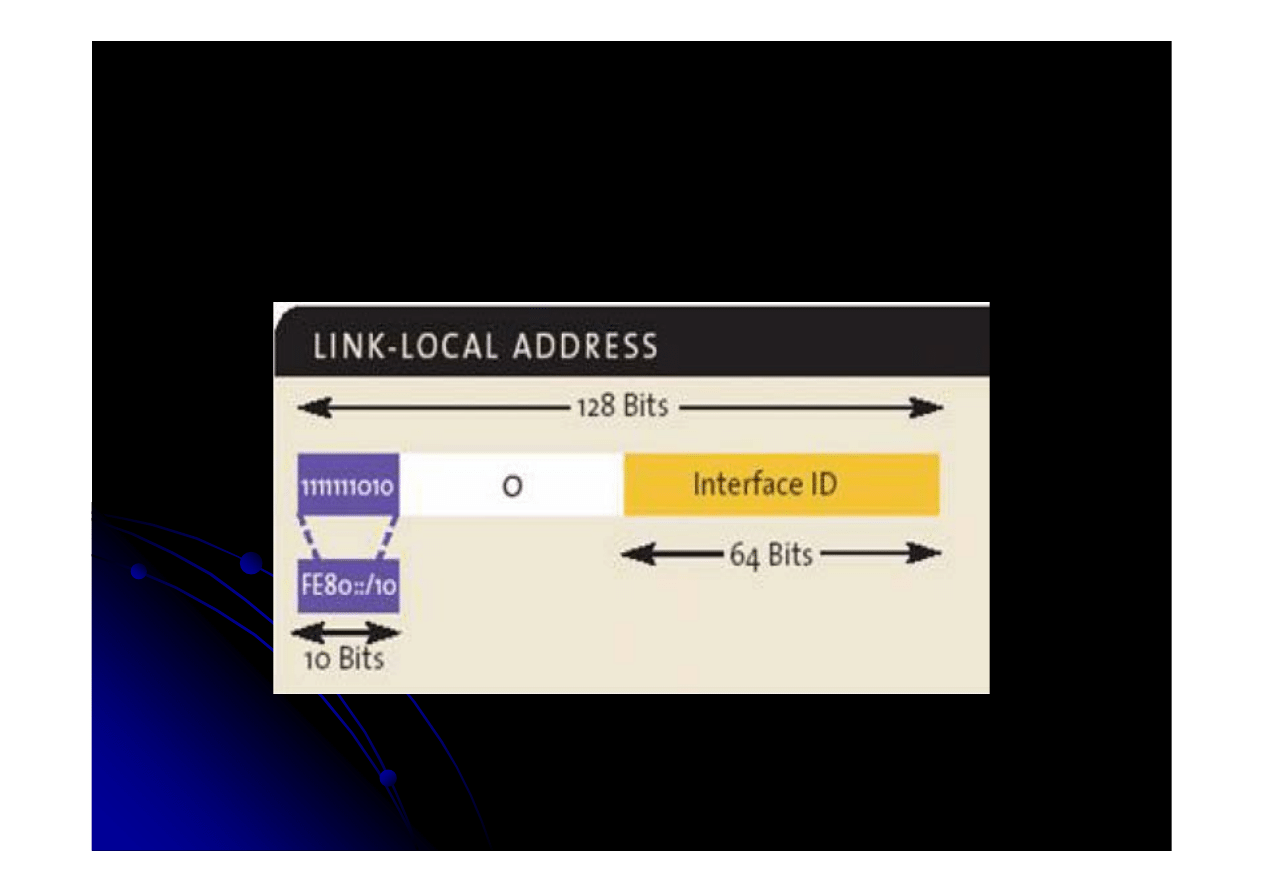

Link

Link

-

-

local

local

unicast

unicast

1111111010

1111111010

FE80::/10

FE80::/10

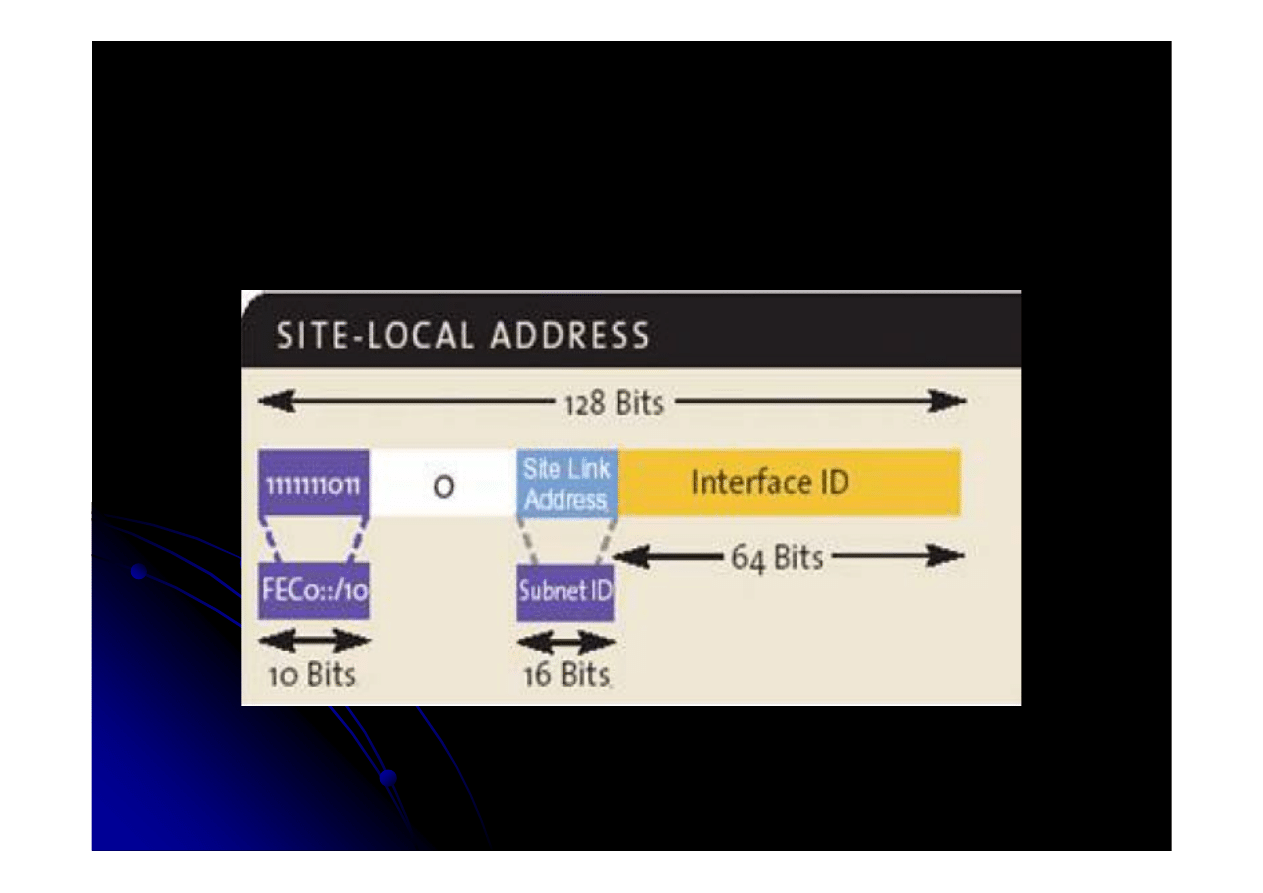

Site

Site

-

-

local

local

unicast

unicast

1111111011

1111111011

FEC0::/10

FEC0::/10

Global

Global

unicast

unicast

(

(

everything

everything

else

else

)

)

Rodzaje

Rodzaje

adresow

adresow

(II)

(II)

Allocation

Allocation

Prefix(binary

Prefix(binary

)

)

Fraction

Fraction

of

of

Address

Address

Space

Space

-----------------------------------

-----------------------------------

--------

--------

-------------

-------------

Unassigned

Unassigned

(

(

see

see

Note

Note

1

1

below

below

)

)

0000

0000

0000

0000

1/256

1/256

Unassigned

Unassigned

0000 0001

0000 0001

1/256

1/256

Reserved

Reserved

for NSAP

for NSAP

Allocation

Allocation

0000 001

0000 001

1/128

1/128

Unassigned

Unassigned

0000 01

0000 01

1/64

1/64

Unassigned

Unassigned

0000 1

0000 1

1/32

1/32

Unassigned

Unassigned

0001

0001

1/16

1/16

Global

Global

Unicast

Unicast

001

001

1/8

1/8

Unassigned

Unassigned

010

010

1/8

1/8

Unassigned

Unassigned

011

011

1/8

1/8

Unassigned

Unassigned

100

100

1/8

1/8

Unassigned

Unassigned

101

101

1/8

1/8

Unassigned

Unassigned

110

110

1/8

1/8

Unassigned

Unassigned

1110

1110

1/16

1/16

Unassigned

Unassigned

1111 0

1111 0

1/32

1/32

Unassigned

Unassigned

1111 10

1111 10

1/64

1/64

Unassigned

Unassigned

1111 110

1111 110

1/128

1/128

Unassigned

Unassigned

1111 1110 0

1111 1110 0

1/512

1/512

Link

Link

-

-

Local

Local

Unicast

Unicast

Addresses

Addresses

1111 1110 10

1111 1110 10

1/1024

1/1024

Site

Site

-

-

Local

Local

Unicast

Unicast

Addresses

Addresses

1111 1110 11

1111 1110 11

1/1024

1/1024

Multicast

Multicast

Addresses

Addresses

1111

1111

1111

1111

1/256

1/256

Rodzaje

Rodzaje

adresow

adresow

(III)

(III)

z

z

Typ adresu IPv6 jest określony przez FP

Typ adresu IPv6 jest określony przez FP

(Format

(Format

Prefix

Prefix

)

)

–

–

pierwsze bity adresu:

pierwsze bity adresu:

z

z

Unicastowy

Unicastowy

adres o zakresie globalnym

adres o zakresie globalnym

–

–

routowalny

routowalny

przez routery

przez routery

–

–

odpowiednik adresu IPv4

odpowiednik adresu IPv4

z

z

Unicastowy

Unicastowy

adres o zakresie

adres o zakresie

Link

Link

-

-

local

local

–

–

adres

adres

interfejsu na potrzeby sieci lokalnej

interfejsu na potrzeby sieci lokalnej

z

z

Unicastowy

Unicastowy

adres o zakresie

adres o zakresie

Site

Site

-

-

local

local

–

–

adres

adres

interfejsu na potrzeby definiowanej sieci lokalnej

interfejsu na potrzeby definiowanej sieci lokalnej

–

–

odpowiednik prywatnych sieci protokołu IPv4

odpowiednik prywatnych sieci protokołu IPv4

Adres lokalny

Adres lokalny

Adres lokalny (dla podsieci)

Adres lokalny (dla podsieci)

Unicastowy

Unicastowy

adres globalny

adres globalny

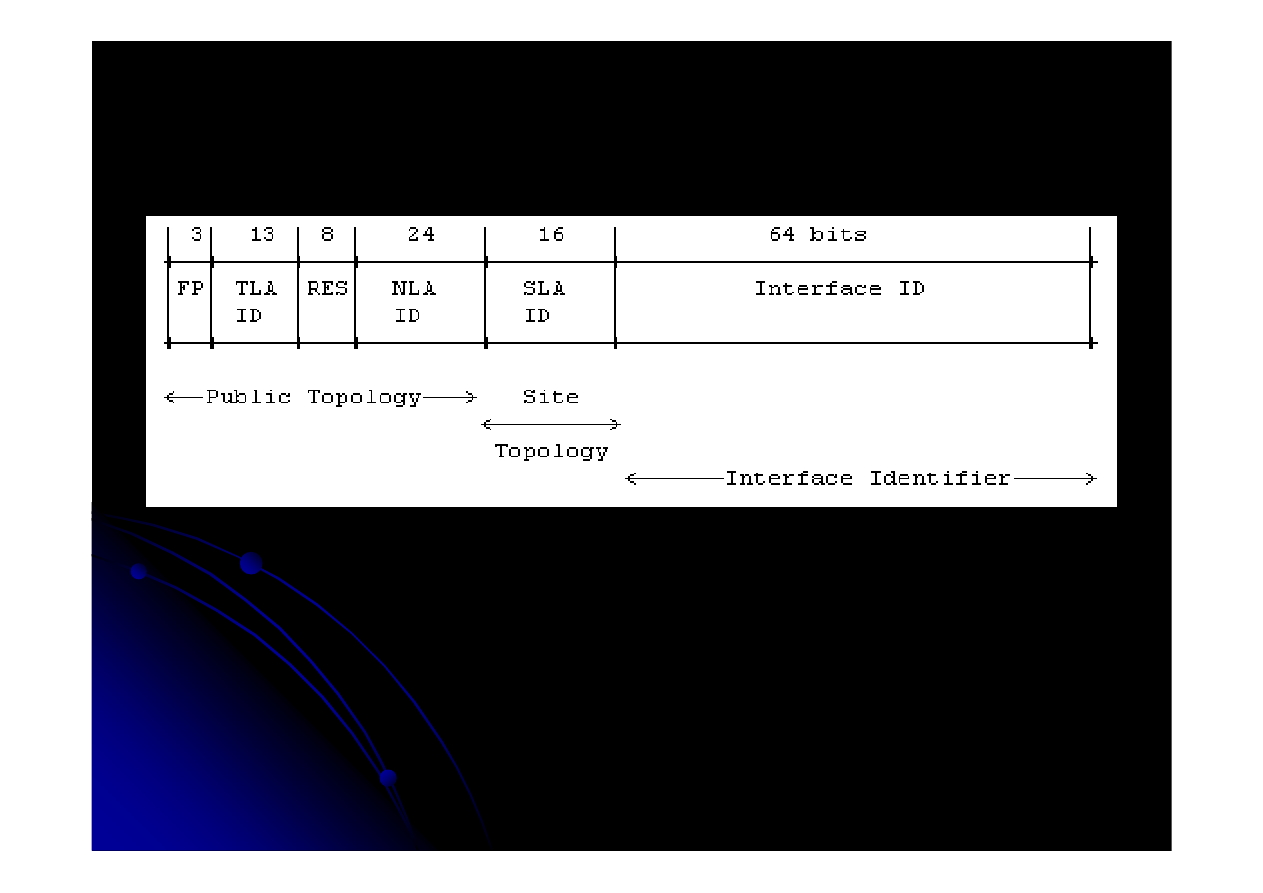

Hierarchiczna organizacja

Hierarchiczna organizacja

FP Format Prefix (001)

TLA ID Top-Level Aggregation Identifier

RES Zarezerwowane na przyszłość

NLA ID Next-Level Aggregation Identifier

SLA ID Site-Level Aggregation Identifier

INTERFACE ID Interface Identifier

Hierarchiczna organizacja (II)

Hierarchiczna organizacja (II)

z

z

FP Format

FP Format

Prefix

Prefix

(001)

(001)

z

z

TLA ID

TLA ID

Top

Top

-

-

Level

Level

Aggregation

Aggregation

Identifier

Identifier

–

–

sieci i routery najwyższego poziomu.

sieci i routery najwyższego poziomu.

Routery tego poziomu nie maja domyślnej

Routery tego poziomu nie maja domyślnej

bramy.

bramy.

z

z

NLA ID

NLA ID

Next

Next

-

-

Level

Level

Aggregation

Aggregation

Identifier

Identifier

–

–

sieci i routery usługodawców

sieci i routery usługodawców

internetu

internetu

z

z

SLA ID

SLA ID

Site

Site

-

-

Level

Level

Aggregation

Aggregation

Identifier

Identifier

–

–

sieci i routery sieci klientów

sieci i routery sieci klientów

Rodzaje adresów

Rodzaje adresów

z

z

:: informacja o braku adresu IPv6

:: informacja o braku adresu IPv6

z

z

::1

::1

the

the

loopback

loopback

address

address

z

z

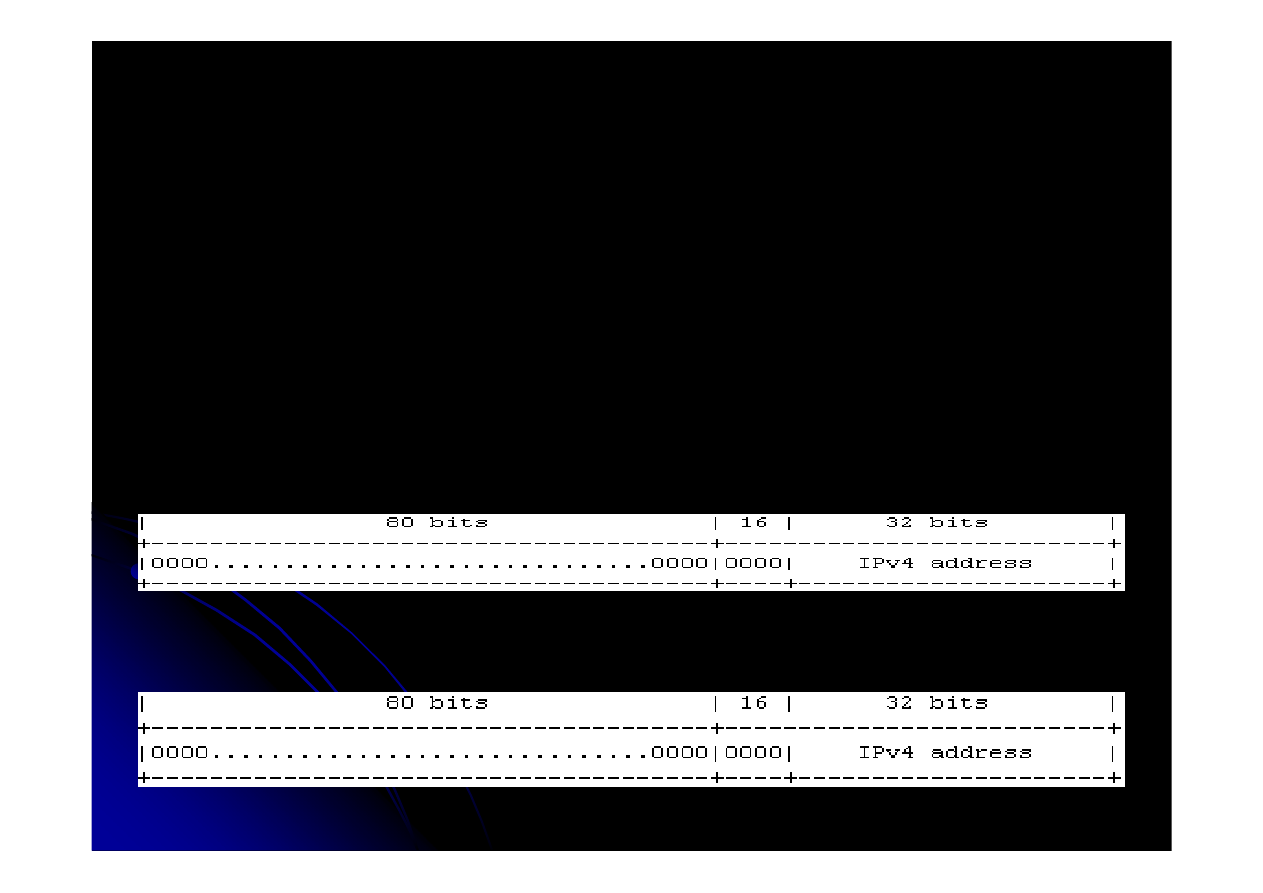

IPv4

IPv4

Compatible

Compatible

IPv6

IPv6

–

–

interfejs

interfejs

obsluguje

obsluguje

dwa

dwa

protokoły

protokoły

z

z

IPv4

IPv4

Mapped

Mapped

IPv6

IPv6

–

–

obsługuje IPv4 ale nie

obsługuje IPv4 ale nie

obsługuje IPv6

obsługuje IPv6

Adresy

Adresy

multicastowe

multicastowe

z

z

All

All

Nodes

Nodes

Addresses

Addresses

:

:

z

z

FF01::1

FF01::1

(interface

(interface

-

-

local)

local)

z

z

FF02::1

FF02::1

(link

(link

-

-

local)

local)

z

z

All

All

Routers

Routers

Addresses

Addresses

:

:

z

z

FF01::2

FF01::2

(

(

interface

interface

-

-

local

local

)

)

z

z

FF02::2

FF02::2

(

(

link

link

-

-

local

local

)

)

z

z

FF05::2

FF05::2

(

(

site

site

-

-

local

local

)

)

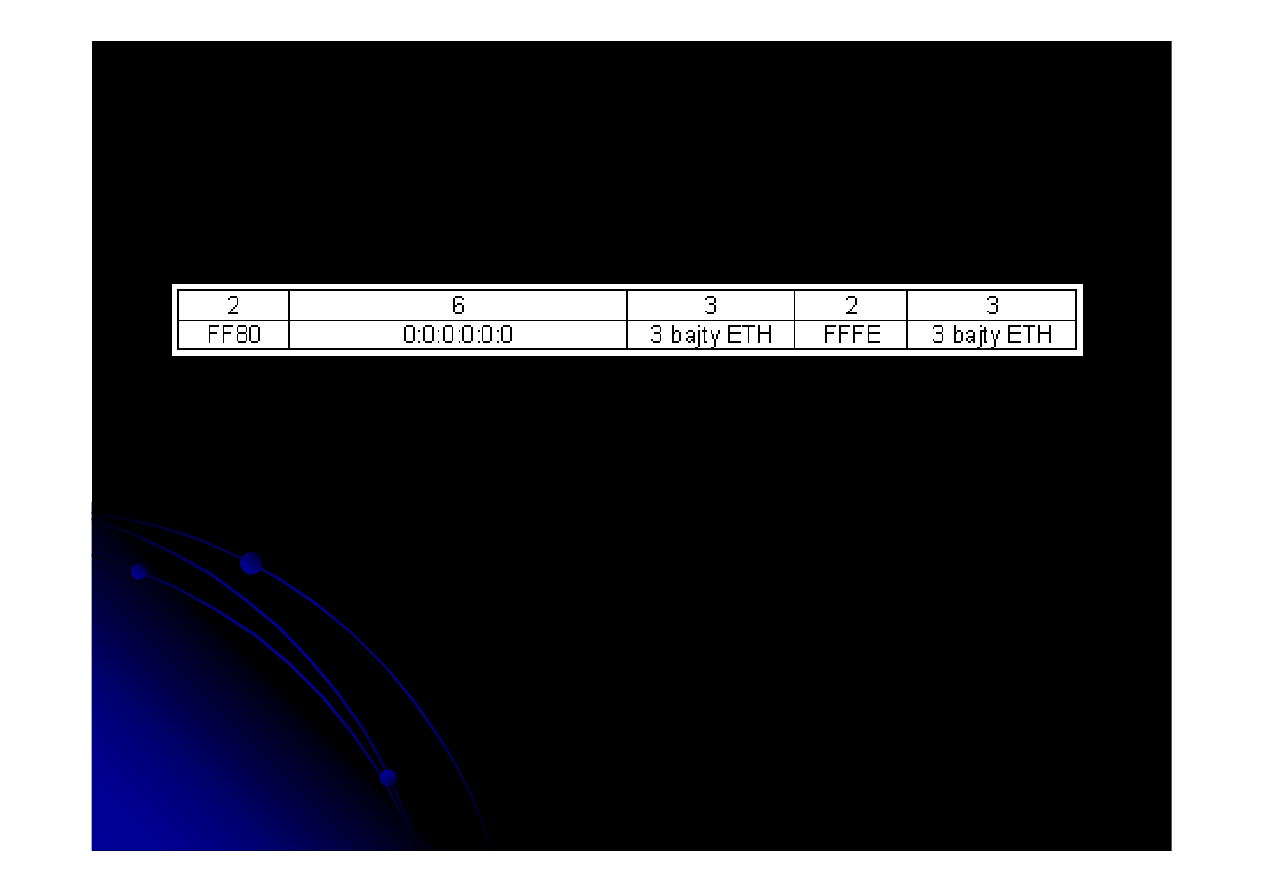

Tworzenie adresu

Tworzenie adresu

link

link

-

-

local

local

w IPv6

w IPv6

Przykład:

Adres ETH karty:

00-01-03-cc-4d-f1

Adres IPv6: fe80:0:0:0:0:0:0:

0201:03

ff:fe

cc:4fd1

Zmianom podlegają dwa ostatnie bity w 1szym bajcie adresu ETH:

bit 7 jest uzupełniany ( 0 Å Æ1 )

Protokoły

Protokoły

routingu

routingu

Protokoły

Protokoły

routingu

routingu

z

z

Protokoły

Protokoły

routingu

routingu

(

(

routujące

routujące

,

, ang.

ang.

routing

routing

protocols

protocols

)

)

używane są do wymiany informacji o trasach pomiędzy

używane są do wymiany informacji o trasach pomiędzy

sieciami komputerowymi, co pozwala na dynamiczną

sieciami komputerowymi, co pozwala na dynamiczną

budowę

budowę tablic

tablic

routingu

routingu

. Tradycyjne trasowanie jest

. Tradycyjne trasowanie jest

bardzo proste, bo polega na wykorzystaniu tylko

bardzo proste, bo polega na wykorzystaniu tylko

informacji o następnym "przeskoku" (ang. hop ). W tym

informacji o następnym "przeskoku" (ang. hop ). W tym

przypadku

przypadku router

router

tylko kieruje

tylko kieruje pakiet

pakiet

do następnego

do następnego

routera, bez uwzględnienia na przykład zbyt wielkiego

routera, bez uwzględnienia na przykład zbyt wielkiego

obciążenia czy awarii na dalszej części trasy.

obciążenia czy awarii na dalszej części trasy.

z

z

Mimo że dynamiczny

Mimo że dynamiczny

routing

routing

jest bardzo skomplikowany,

jest bardzo skomplikowany,

to właśnie dzięki niemu

to właśnie dzięki niemu Internet

Internet

jest tak elastyczny i

jest tak elastyczny i

rozwinął się o ponad 8 rzędów wielkości w ciągu

rozwinął się o ponad 8 rzędów wielkości w ciągu

ostatnich 30 lat.

ostatnich 30 lat.

Podział ze względu na zależności

Podział ze względu na zależności

pomiędzy routerami

pomiędzy routerami

z

z

Protokoły dla sieci o nieskomplikowanej budowie

Protokoły dla sieci o nieskomplikowanej budowie

(ang. Ad

(ang. Ad

hoc

hoc

network

network

routing

routing

protocols

protocols

)

)

z

z

Wewnętrzne protokoły

Wewnętrzne protokoły

routingu

routingu

(zwane również protokołami bramy

(zwane również protokołami bramy

wewnętrznej

wewnętrznej

-

- IGP

IGP

, ang.

, ang.

Interior

Interior

Gateway

Gateway

Protocol

Protocol

)

)

-

-

używane do wymiany

używane do wymiany

informacji o trasach w pojedynczym

informacji o trasach w pojedynczym systemie autonomicznym

systemie autonomicznym

.

.

z

z

Przykłady:

Przykłady:

z

z

IGRP

IGRP

/

/EIGRP

EIGRP

(Interior

(Interior

Gateway

Gateway

Routing

Routing

Protocol

Protocol

/

/

Enhanced

Enhanced

IGRP)

IGRP)

z

z

OSPF

OSPF

(

(

Open

Open

Shortest

Shortest

Path

Path

First

First

)

)

z

z

RIP

RIP

(

(

Routing

Routing

Information

Information

Protocol

Protocol

)

)

z

z

IS

IS

-

-

IS

IS

(

(

Intermediate

Intermediate

System to

System to

Intermediate

Intermediate

System)

System)

z

z

Zewnętrzne protokoły

Zewnętrzne protokoły

routingu

routingu

(zwane również protokołami bramy

(zwane również protokołami bramy

zewnętrznej

zewnętrznej

-

- EGP

EGP

, ang.

, ang.

Exterior

Exterior

Gateway

Gateway

Protocol

Protocol

)

)

-

-

używane do wymiany

używane do wymiany

informacji o trasach pomiędzy różnymi

informacji o trasach pomiędzy różnymi

systemami autonomicznymi

systemami autonomicznymi

.

.

z

z

Przykłady:

Przykłady:

z

z

EGP

EGP

(

(

Exterior

Exterior

Gateway

Gateway

Protocol

Protocol

-

-

obecnie przestarzały)

obecnie przestarzały)

z

z

BGP

BGP

(

(

Border

Border

Gateway

Gateway

Protocol

Protocol

)

)

IGRP

IGRP

z

z

IGRP

IGRP

(

(ang.

ang.

Interior

Interior

Gateway

Gateway

Routing

Routing

Protocol

Protocol

), czyli

), czyli protokół

protokół

routingu

routingu

bramy wewnętrznej, jest jednym z protokołów sieciowych

bramy wewnętrznej, jest jednym z protokołów sieciowych

kontrolujących przepływ pakietów wewnątrz tzw.

kontrolujących przepływ pakietów wewnątrz tzw. systemu

systemu

autonomicznego

autonomicznego

(ang. AS

(ang. AS

-

-

Autonomous

Autonomous

System)

System)

-

-

części sieci

części sieci

zarządzanej przez jedną organizację.

zarządzanej przez jedną organizację.

z

z

Cechy protokołu

Cechy protokołu

z

z

Działa na podstawie

Działa na podstawie algorytmu wektora odległości

algorytmu wektora odległości

.

.

z

z

Decyzje co do ścieżki, na którą skierować pakiet są podejmowane

Decyzje co do ścieżki, na którą skierować pakiet są podejmowane

przez

przez Router

Router

wykorzystujący IGRP na podstawie metryki złożonej

wykorzystujący IGRP na podstawie metryki złożonej

wyliczonej z szerokości pasma, obciążenia, opóźnienia i

wyliczonej z szerokości pasma, obciążenia, opóźnienia i

niezawodności.

niezawodności.

z

z

Aktualizacje

Aktualizacje

routingu

routingu

są rozgłaszane domyślnie co 90 sekund.

są rozgłaszane domyślnie co 90 sekund.

z

z

IGRP jest protokołem "własnościowym", opracowanym przez jedną

IGRP jest protokołem "własnościowym", opracowanym przez jedną

z największych firm sieciowych.

z największych firm sieciowych.

EIGRP

EIGRP

z

z

EIGRP

EIGRP

–

–

właścicielski

właścicielski protokół

protokół

Cisco

Cisco

Systems

Systems

typu

typu

balanced

balanced

hybrid

hybrid

przeznaczony do

przeznaczony do routingu

routingu

wewnątrz

wewnątrz systemu autonomicznego

systemu autonomicznego

(

(IGP

IGP

). Jest

). Jest

to protokół

to protokół

distance

distance

-

-

vector

vector

z pewnymi cechami protokołów typu

z pewnymi cechami protokołów typu link

link

-

-

state

state

,

,

jak

jak

np

np

. utrzymywanie relacji sąsiedzkich z przyległymi routerami (

. utrzymywanie relacji sąsiedzkich z przyległymi routerami (ang.

ang.

adjacent

adjacent

routers

routers

) i utrzymywanie

) i utrzymywanie tablicy topologii

tablicy topologii

.

.

z

z

Do przeliczania tras używa maszyny

Do przeliczania tras używa maszyny DUAL FSM

DUAL FSM

(

(

Diffused

Diffused

Update

Update

Algorithm

Algorithm

Finite

Finite

State

State

Machine

Machine

). Używany w sieciach o wielkości

). Używany w sieciach o wielkości

nieprzekraczającej

nieprzekraczającej

50

50 routerów

routerów

. Używa płaskiej struktury sieci z podziałem

. Używa płaskiej struktury sieci z podziałem

na

na systemy autonomiczne

systemy autonomiczne

. Do transportu

. Do transportu pakietów

pakietów

wykorzystuje protokół

wykorzystuje protokół

RTP (

RTP (

Reliable

Reliable

Transport

Transport

Protocol

Protocol

). Używa złożonej

). Używa złożonej metryki

metryki

.

.

z

z

Od protokołów typu

Od protokołów typu link

link

-

-

state

state

odróżnia go fragmentaryczna wiedza o

odróżnia go fragmentaryczna wiedza o

strukturze sieci (jedynie połączenia do sąsiadów), a co za tym i

strukturze sieci (jedynie połączenia do sąsiadów), a co za tym i

dzie nie

dzie nie

wykorzystuje algorytmu

wykorzystuje algorytmu Dijkstry

Dijkstry

Shortest

Shortest

Path

Path

First

First

do przeliczania

do przeliczania tras

tras

.

.

z

z

Chętnie wykorzystywany ze względu na łatwą konfigurację, obsługę

Chętnie wykorzystywany ze względu na łatwą konfigurację, obsługę VLSM

VLSM

i

i

krótki czas

krótki czas konwergencji

konwergencji

.

.

OSPF

OSPF

z

z

OSPF

OSPF

(

(ang.

ang.

Open

Open

Shortest

Shortest

Path

Path

First

First

)

)

-

-

w wolnym tłumaczeniu:

w wolnym tłumaczeniu:

"otwórz/wybierz na początku najkrótszą ścieżkę"; jest

"otwórz/wybierz na początku najkrótszą ścieżkę"; jest protokołem

protokołem

routingu

routingu

typu stanu łączy (

typu stanu łączy (ang.

ang.

Link

Link

State

State

). Opisany jest w

). Opisany jest w

dokumentach

dokumentach RFC

RFC

2328. Jest zalecanym protokołem wśród

2328. Jest zalecanym protokołem wśród

protokołów niezależnych (

protokołów niezależnych (

np

np

.

. RIP

RIP

).

).

z

z

W przeciwieństwie do protokołu RIP, OSPF charakteryzuje się

W przeciwieństwie do protokołu RIP, OSPF charakteryzuje się

dobrą

dobrą

skalowością

skalowością

, wyborem optymalnych ścieżek i brakiem

, wyborem optymalnych ścieżek i brakiem

ograniczenia skoków powyżej 15. Przeznaczony jest dla sieci

ograniczenia skoków powyżej 15. Przeznaczony jest dla sieci

posiadających do 50

posiadających do 50 routerów

routerów

w obszarze.

w obszarze.

z

z

Cechami

Cechami

protokolu

protokolu

OSPF są:

OSPF są:

routing

routing

wielościeżkowy,

wielościeżkowy,

routing

routing

najmniejszym kosztem i równoważne obciążenia.

najmniejszym kosztem i równoważne obciążenia.

z

z

OSPF jest protokołem wewnętrznej bramy

OSPF jest protokołem wewnętrznej bramy

-

-

IGP.

IGP.

z

z

Protokół OSPF używa hierarchicznej struktury sieci z podziałem n

Protokół OSPF używa hierarchicznej struktury sieci z podziałem n

a

a

obszary z centralnie umieszczonym obszarem zerowym (

obszary z centralnie umieszczonym obszarem zerowym (ang.

ang.

area

area

0

0

), który pośredniczy w wymianie tras między wszystkimi obszarami

), który pośredniczy w wymianie tras między wszystkimi obszarami

w domenie OSPF..

w domenie OSPF..

RIP

RIP

z

z

RIP

RIP

(

(ang.

ang.

Routing

Routing

Information

Information

Protocol

Protocol

), czyli

), czyli

Protokół

Protokół

Informowania o Trasach

Informowania o Trasach

, jest bardzo często mylony,

, jest bardzo często mylony,

chociażby z powodu wielu jego wersji (często służących

chociażby z powodu wielu jego wersji (często służących

do czegoś innego!).

do czegoś innego!).

z

z

RIP, tak samo jak wszystkie "

RIP, tak samo jak wszystkie "

RIP

RIP

-

-

owate

owate

" protokoły,

" protokoły,

oparty jest na zestawie algorytmów wektorowych,

oparty jest na zestawie algorytmów wektorowych,

służących do obliczania najlepszej trasy do celu.

służących do obliczania najlepszej trasy do celu.

z

z

Używany jest w

Używany jest w Internecie

Internecie

w sieciach korzystających z

w sieciach korzystających z

protokołu IP

protokołu IP

(zarówno wersji 4 jak i 6). Dzisiejszy otwarty

(zarówno wersji 4 jak i 6). Dzisiejszy otwarty

standard protokołu RIP, czasami nazywany IP RIP, jest

standard protokołu RIP, czasami nazywany IP RIP, jest

opisany w dokumentach

opisany w dokumentach RFC

RFC

1058 i STD 56. Z powodu

1058 i STD 56. Z powodu

znaczego

znaczego

rozrostu sieci

rozrostu sieci IETF

IETF

rozpoczęło pracę nad

rozpoczęło pracę nad

protokołem RIP 2.

protokołem RIP 2.

RIP (2)

RIP (2)

CECHY:

CECHY:

z

z

Jest to

Jest to protokół

protokół

routingu

routingu

działający na podstawie

działający na podstawie wektora odległości

wektora odległości

.

.

z

z

Do utworzenia metryki złożonej stosuje się jedynie liczbę

Do utworzenia metryki złożonej stosuje się jedynie liczbę

przeskoków.

przeskoków.

z

z

Aktualizacje

Aktualizacje routingu

routingu

są rozgłaszane domyślnie co 30 sekund.

są rozgłaszane domyślnie co 30 sekund.

z

z

RIP wysyła informacje o trasach w stałych odstępach czasowych

RIP wysyła informacje o trasach w stałych odstępach czasowych

oraz po każdej zmianie topologii sieci.

oraz po każdej zmianie topologii sieci.

z

z

Pomimo wieku, oraz istnienia bardziej zaawansowanych protokołów

Pomimo wieku, oraz istnienia bardziej zaawansowanych protokołów

wymiany informacji o trasach, RIP jest ciągle w użyciu. Jest sze

wymiany informacji o trasach, RIP jest ciągle w użyciu. Jest sze

roko

roko

używany, dobrze opisany i łatwy w konfiguracji.

używany, dobrze opisany i łatwy w konfiguracji.

z

z

Wadami protokołu RIP są wolny czas

Wadami protokołu RIP są wolny czas

konwergacji

konwergacji

, niemożliwość

, niemożliwość

skalowania

skalowania

powyzej

powyzej

15 skoków a także wybór mało optymalnych

15 skoków a także wybór mało optymalnych

ścieżek.

ścieżek.

z

z

Uaktualnienia protokołu RIP przenoszone są przez

Uaktualnienia protokołu RIP przenoszone są przez UDP

UDP

na

na porcie

porcie

520.

520.

IS

IS

-

-

IS

IS

z

z

IS

IS

-

-

IS

IS

jest protokołem wewnętrznej bramy

jest protokołem wewnętrznej bramy

-

-

IGP.

IGP.

Nie jest przeznaczony do

Nie jest przeznaczony do

routingu

routingu

między

między

sieciami lub domenami.

sieciami lub domenami.

z

z

IS

IS

-

-

IS

IS

jest

jest protokołem

protokołem

routingu

routingu

typu stanu łączy

typu stanu łączy

(

(ang.

ang.

Link

Link

State

State

). Każdy router tworzy

). Każdy router tworzy

niezależnie obraz topologii sieci. Pakiet lub

niezależnie obraz topologii sieci. Pakiet lub

datagramy

datagramy

są przekazywane na podstawie

są przekazywane na podstawie

najlepszej ścieżki topologicznej.

najlepszej ścieżki topologicznej.

z

z

IS

IS

-

-

IS

IS

używa algorytmu

używa algorytmu

Dijkstra

Dijkstra

dla znalezienia

dla znalezienia

najlepszej ścieżki.

najlepszej ścieżki.

BGP

BGP

z

z

BGP

BGP

(

(ang.

ang.

Border

Border

Gateway

Gateway

Protocol

Protocol

)

)

-

- protokół

protokół

routingu

routingu

typu

typu

path

path

-

-

vector

vector

działający między systemami

działający między systemami

autonomicznymi. Dzisiejszy otwarty standard protokołu

autonomicznymi. Dzisiejszy otwarty standard protokołu

BGP jest opisany w dokumentach

BGP jest opisany w dokumentach RFC

RFC

1771 i 1772.

1771 i 1772.

z

z

Zadaniem BGP jest wymiana informacji między

Zadaniem BGP jest wymiana informacji między

systemami autonomicznymi. BGP wyznacza

systemami autonomicznymi. BGP wyznacza

scieżki

scieżki

pozbawione pętli. Protokół ten nie używa

pozbawione pętli. Protokół ten nie używa metryk

metryk

.

.

z

z

Protokół BGP funkcjonuje w oparciu o protokół TCP na

Protokół BGP funkcjonuje w oparciu o protokół TCP na

porcie

porcie

179. Relacje sąsiedzkie między spikerami BGP

179. Relacje sąsiedzkie między spikerami BGP

tworzone są dzięki protokołowi TCP, dlatego nie

tworzone są dzięki protokołowi TCP, dlatego nie

wymagają istnienia bezpośredniego sąsiedztwa routerów

wymagają istnienia bezpośredniego sąsiedztwa routerów

(

(ang.

ang.

adjacency

adjacency

).

).

NAT

NAT

NAT

NAT

z

z

NAT

NAT

(

(ang.

ang.

N

N

etwork

etwork

A

A

ddress

ddress

T

T

ranslation

ranslation

)

)

-

-

technika translacji

technika translacji

adresów sieciowych.

adresów sieciowych.

z

z

Wraz ze wzrostem ilości komputerów w

Wraz ze wzrostem ilości komputerów w Internecie

Internecie

, zaczęła zbliżać

, zaczęła zbliżać

się groźba wyczerpania puli dostępnych

się groźba wyczerpania puli dostępnych adresów internetowych

adresów internetowych

IPv4

IPv4

. Aby temu zaradzić,

. Aby temu zaradzić, lokalne sieci komputerowe

lokalne sieci komputerowe

, korzystające z

, korzystające z

tzw.

tzw.

adresów prywatnych

adresów prywatnych

(specjalna pula adresów tylko dla sieci

(specjalna pula adresów tylko dla sieci

lokalnych), mogą zostać podłączone do Internetu przez jeden

lokalnych), mogą zostać podłączone do Internetu przez jeden

komputer (lub

komputer (lub router

router

), posiadający mniej adresów internetowych niż

), posiadający mniej adresów internetowych niż

komputerów w tej sieci.

komputerów w tej sieci.

z

z

Router ten, gdy komputery z sieci lokalnej komunikują się ze

Router ten, gdy komputery z sieci lokalnej komunikują się ze

światem, dynamicznie tłumaczy

światem, dynamicznie tłumaczy

adresy prywatne

adresy prywatne

na adresy

na adresy

zewnętrzne, umożliwiając użytkowanie Internetu przez większą

zewnętrzne, umożliwiając użytkowanie Internetu przez większą

liczbę komputerów niż posiadana liczba adresów zewnętrznych.

liczbę komputerów niż posiadana liczba adresów zewnętrznych.

Wady i zalety

Wady i zalety

z

z

Z korzystaniem z Internetu poprzez NAT wiążą

Z korzystaniem z Internetu poprzez NAT wiążą

się wady:

się wady:

z

z

nie można na własnym komputerze uruchomić

nie można na własnym komputerze uruchomić

serwera dostępnego w Internecie,

serwera dostępnego w Internecie,

z

z

utrudnione korzystanie z programów

utrudnione korzystanie z programów P2P

P2P

i

i

bezpośredniego wysyłania plików.

bezpośredniego wysyłania plików.

z

z

Zaletą takiego systemu jest większe

Zaletą takiego systemu jest większe

bezpieczeństwo komputerów znajdujących się

bezpieczeństwo komputerów znajdujących się

za

za

NAT

NAT

-

-

em

em

.

.

z

z

NAT jest często stosowany w sieciach

NAT jest często stosowany w sieciach

korporacyjnych (w połączeniu z

korporacyjnych (w połączeniu z proxy

proxy

) oraz

) oraz

sieciach osiedlowych.

sieciach osiedlowych.

Typy NAT

Typy NAT

Można wyróżnić 2 podstawowe typy NAT:

Można wyróżnić 2 podstawowe typy NAT:

z

z

SNAT (

SNAT (

Source

Source

Network

Network

Address

Address

Translation

Translation

) to technika polegająca

) to technika polegająca

na zmianie adresu źródłowego pakietu

na zmianie adresu źródłowego pakietu IP

IP

na jakiś inny. Stosowana

na jakiś inny. Stosowana

często w przypadku podłączenia sieci dysponującej adresami

często w przypadku podłączenia sieci dysponującej adresami

prywatnymi do sieci Internet. Wtedy

prywatnymi do sieci Internet. Wtedy router

router

, przez którego

, przez którego

podłączono sieć, podmienia adres źródłowy prywatny na adres

podłączono sieć, podmienia adres źródłowy prywatny na adres

publiczny (najczęściej swój własny).

publiczny (najczęściej swój własny).

z

z

DNAT (

DNAT (

Destination

Destination

Network

Network

Address

Address

Translation

Translation

) to technika

) to technika

polegająca na zmianie adresu docelowego pakietu

polegająca na zmianie adresu docelowego pakietu IP

IP

na jakiś inny.

na jakiś inny.

Stosowana często w przypadku, gdy

Stosowana często w przypadku, gdy serwer

serwer

mający być dostępny z

mający być dostępny z

Internetu ma tylko adres prywatny. W tym przypadku router

Internetu ma tylko adres prywatny. W tym przypadku router

dokonuje translacji adresu docelowego pakietów IP z Internetu na

dokonuje translacji adresu docelowego pakietów IP z Internetu na

adres tego serwera.

adres tego serwera.

Wyszukiwarka

Podobne podstrony:

Gminy szczegolne zasady id 1925 Nieznany

2bd wm zasady id 32379 Nieznany (2)

8 2 5 4 Lab Identyfikowanie adresow IPv6 id (2)

Gminy szczegolne zasady id 1925 Nieznany

Adresowanie w protokole IP id 5 Nieznany (2)

Budownictwo Zasady opodatkowan ebook id 94566 (2)

adresowanie 2 id 52059 Nieznany

6 Zasady Projektowania id 43987 Nieznany (2)

02 GOTO MK zasady (wykaz)id 3407 ppt

zombiaki 2 zasady dla 4 graczy id 592319

1 [ Zasady badan ultrasonograficznych w ginekologii i połoznictwie]id 8436 ppt

Czesc I, Zasady klasyfikacji 2012 id 127259

Najem Zasady opodatkowania pr ebook id 313126

4 ZASADY DOBORU ZABEZPIECZEN id Nieznany

Adresowanie id 459736 Nieznany (2)

01 polityka podatkow, system i zasady podatkow, optymalny poziom opodatkowania,id 2894 ppt

26 Zasady termodynamiki id 31330 (2)

Cw 09 Zasady wymiarowania funkcje paska ,,Wymiar id 9752

mm 33 zlote zasady uwodzenia id Nieznany

więcej podobnych podstron