Warstwa fizyczna i

Warstwa fizyczna i

łącza danych

łącza danych

sieci LAN

sieci LAN

Program wykładu

Program wykładu

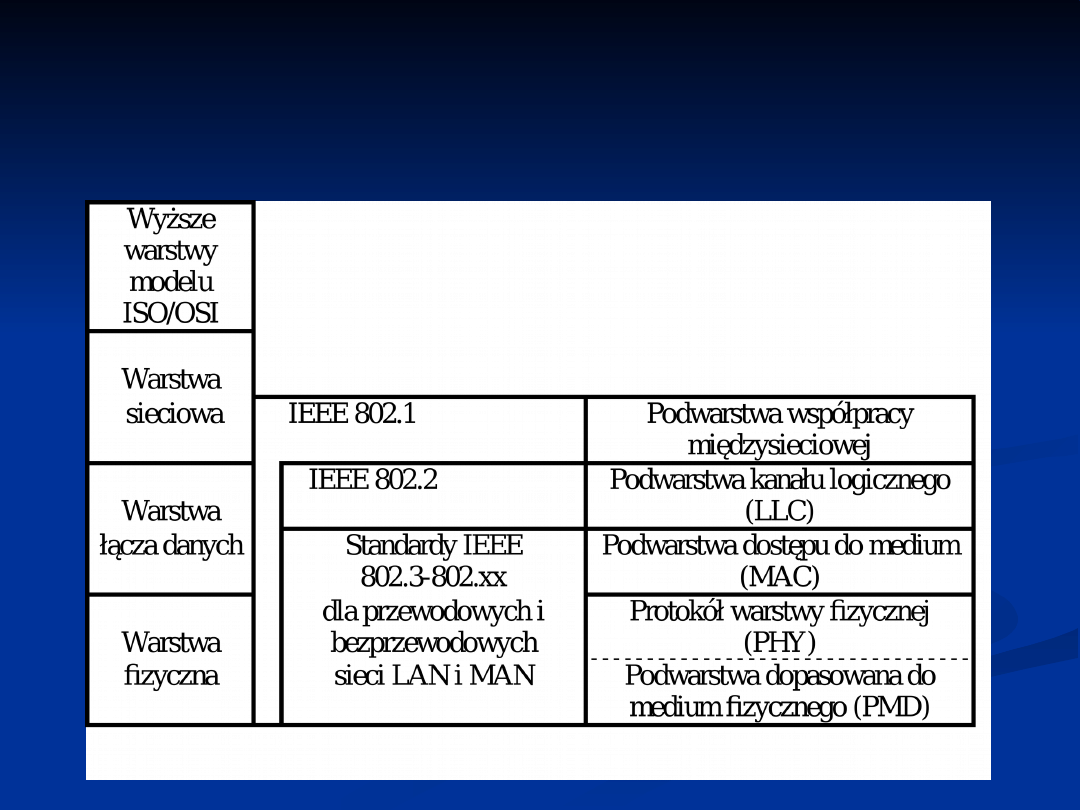

Model warstwowy sieci LAN

Model warstwowy sieci LAN

Warstwa fizyczna

Warstwa fizyczna

•

Media transmisyjne

Media transmisyjne

•

Kodowanie informacji

Kodowanie informacji

Funkcje warstwy łącza danych

Funkcje warstwy łącza danych

Model warstwowy sieci LAN

Model warstwowy sieci LAN

- standard IEEE 802

- standard IEEE 802

Media transmisyjne

Media transmisyjne

Kabel koncentryczny

Kabel koncentryczny

Kabel skrętka

Kabel skrętka

Światłowód

Światłowód

Fale radiowe

Fale radiowe

Kabel koncentryczny

Kabel koncentryczny

Kabel koncentryczny

Kabel koncentryczny

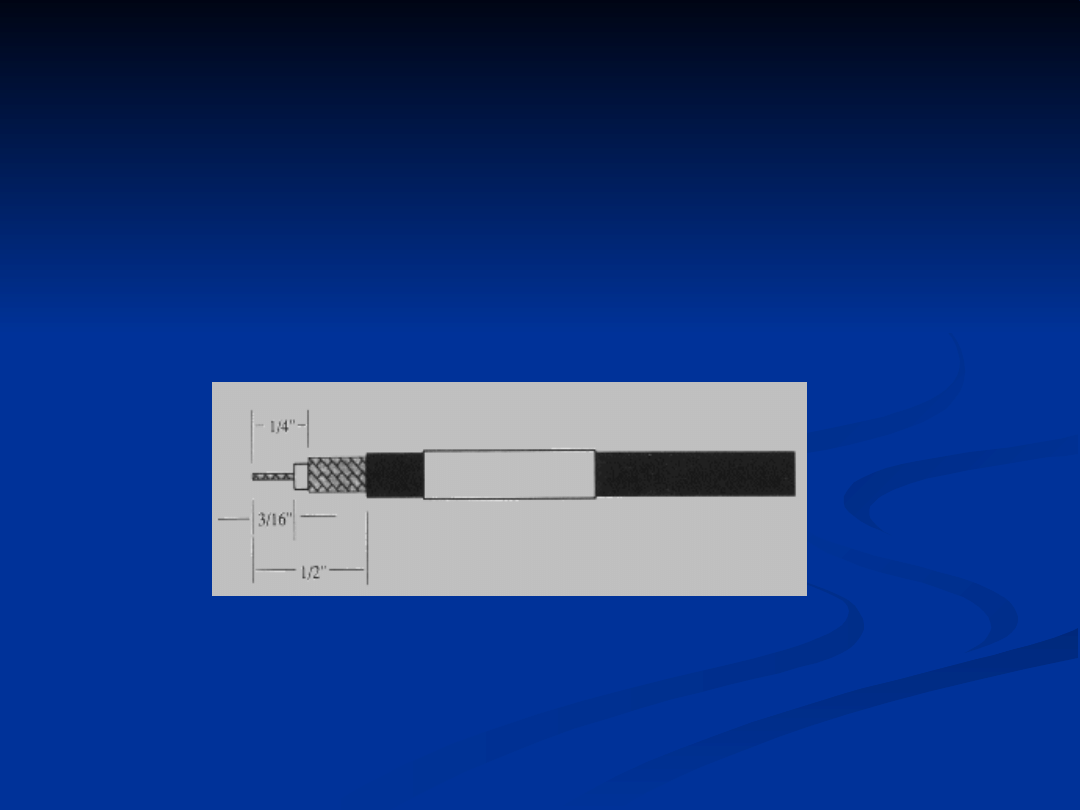

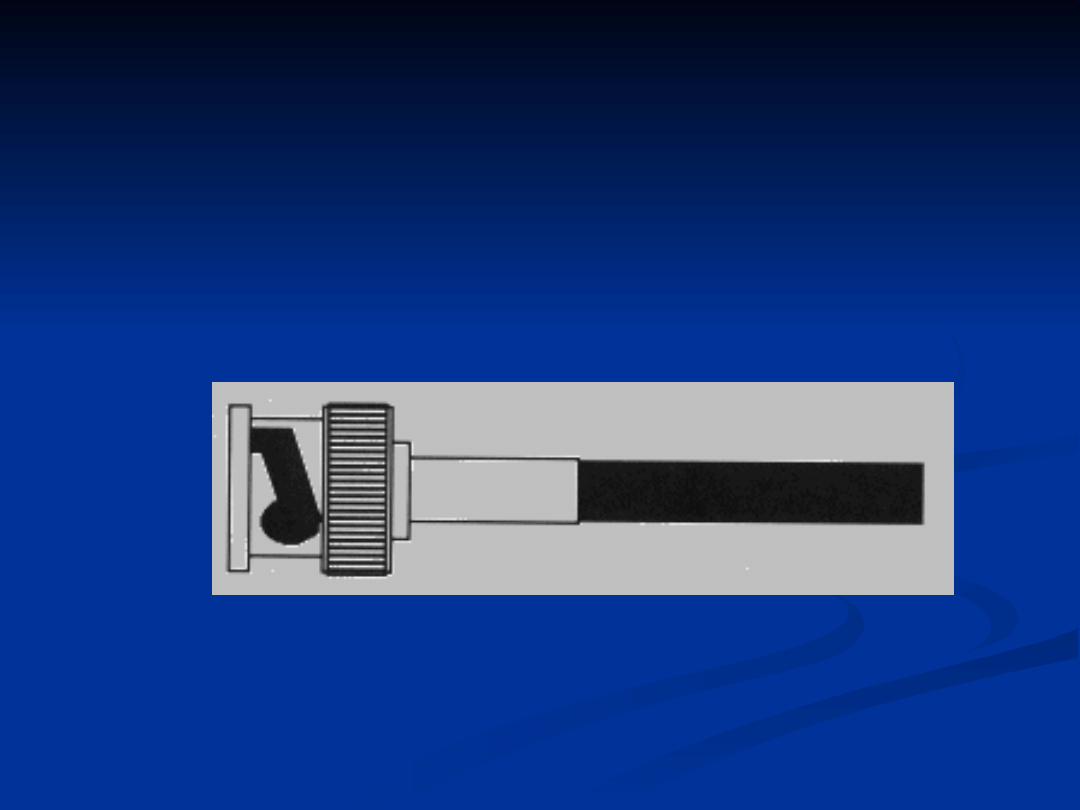

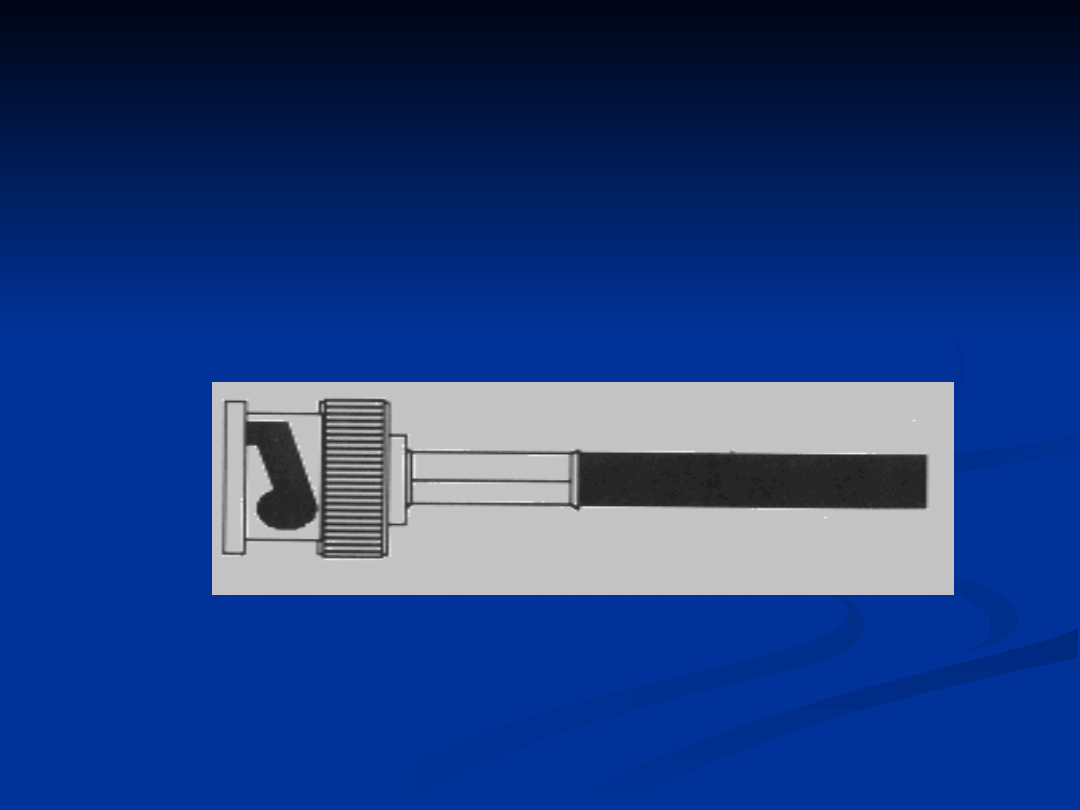

Kabel RG58 – instalacja końcówki

Kabel RG58 – instalacja końcówki

BNC

BNC

Kabel koncentryczny

Kabel koncentryczny

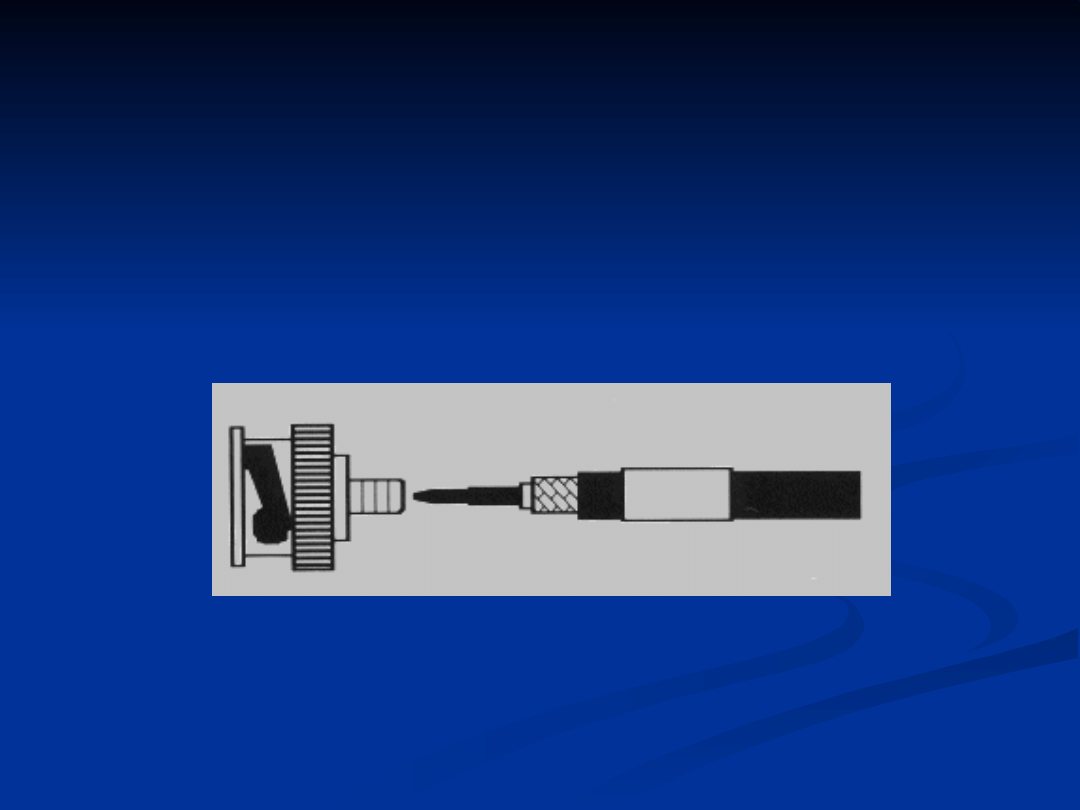

Kabel RG58 – instalacja końcówki

Kabel RG58 – instalacja końcówki

BNC

BNC

Kabel koncentryczny

Kabel koncentryczny

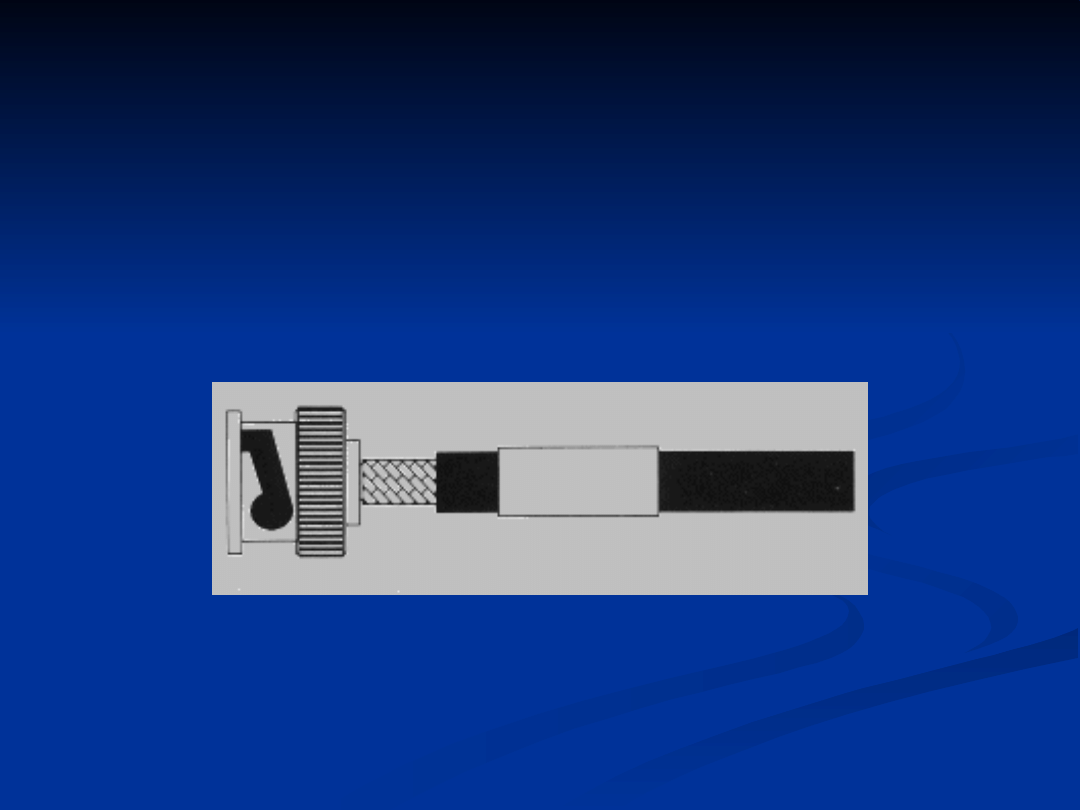

Kabel RG58 – instalacja końcówki

Kabel RG58 – instalacja końcówki

BNC

BNC

Kabel koncentryczny

Kabel koncentryczny

Kabel RG58 – instalacja końcówki

Kabel RG58 – instalacja końcówki

BNC

BNC

Kabel koncentryczny

Kabel koncentryczny

Kabel RG58 – instalacja końcówki

Kabel RG58 – instalacja końcówki

BNC

BNC

Kabel koncentryczny

Kabel koncentryczny

Mało wrażliwy na zakłócenia i szumy

Mało wrażliwy na zakłócenia i szumy

Tańszy niż ekranowana skrętka

Tańszy niż ekranowana skrętka

Dość odporny na uszkodzenia fizyczne

Dość odporny na uszkodzenia fizyczne

Niewygodny sposób instalacji

Niewygodny sposób instalacji

Ograniczenie szybkości do 10Mb/s

Ograniczenie szybkości do 10Mb/s

Słaba skalowalność

Słaba skalowalność

Niska odporność na awarie i trudność

Niska odporność na awarie i trudność

lokalizowania usterki

lokalizowania usterki

Skrętka

Skrętka

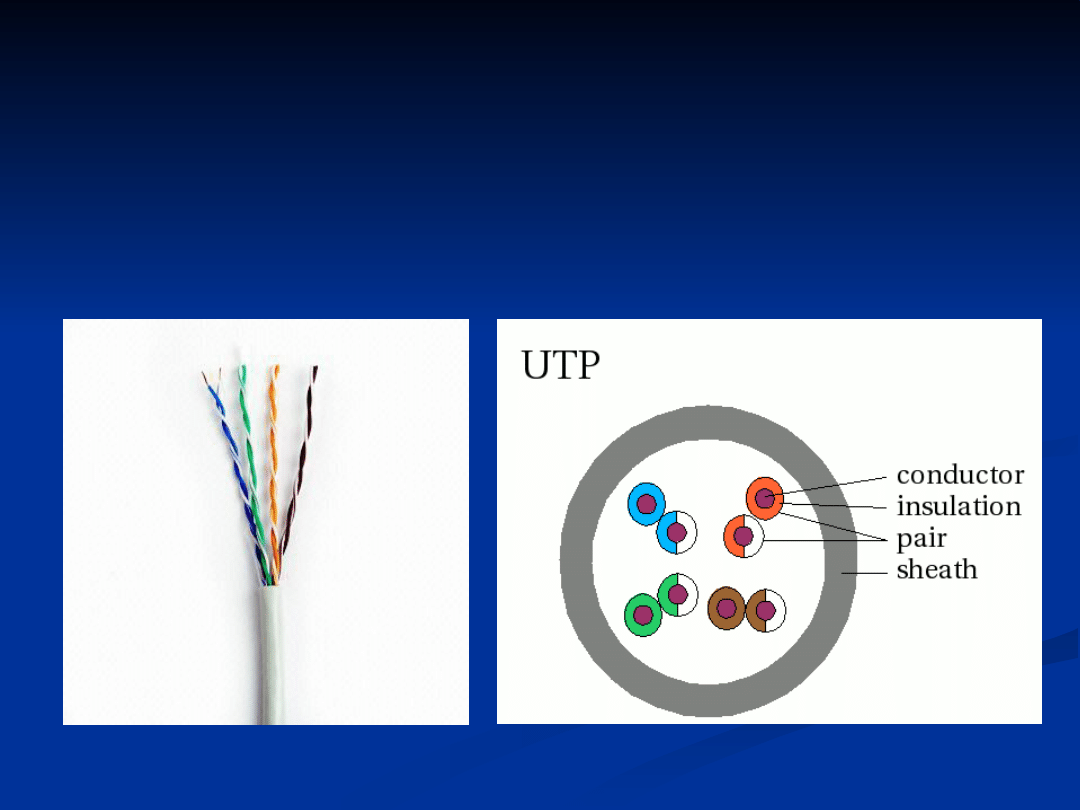

Kabel nieekranowany UTP

Kabel nieekranowany UTP

(Unshielded Twisted Pair)

(Unshielded Twisted Pair)

Skrętka

Skrętka

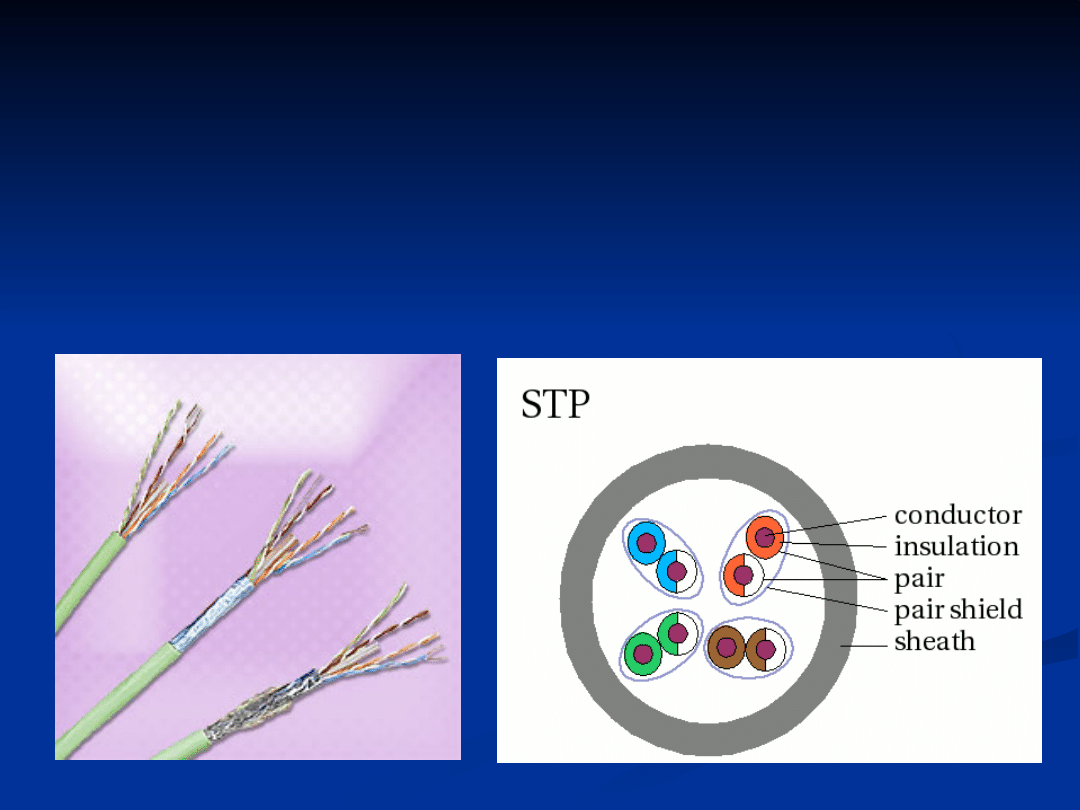

Kabel ekranowany STP (Shielded

Kabel ekranowany STP (Shielded

Twisted Pair)

Twisted Pair)

Kabel ekranowany FTP (Foiled

Kabel ekranowany FTP (Foiled

Twisted Pair)

Twisted Pair)

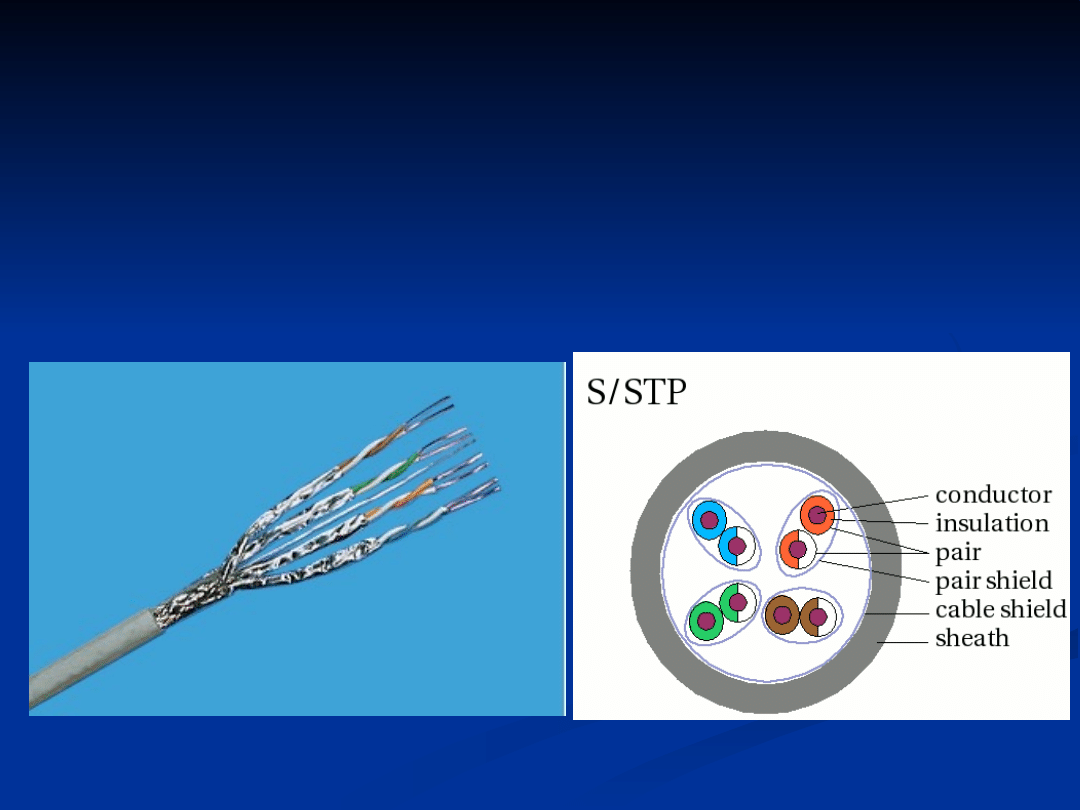

Skrętka

Skrętka

Kabel podwójnie ekranowany S-STP

Kabel podwójnie ekranowany S-STP

(Shielded - Shielded Twisted Pair)

(Shielded - Shielded Twisted Pair)

Skrętka

Skrętka

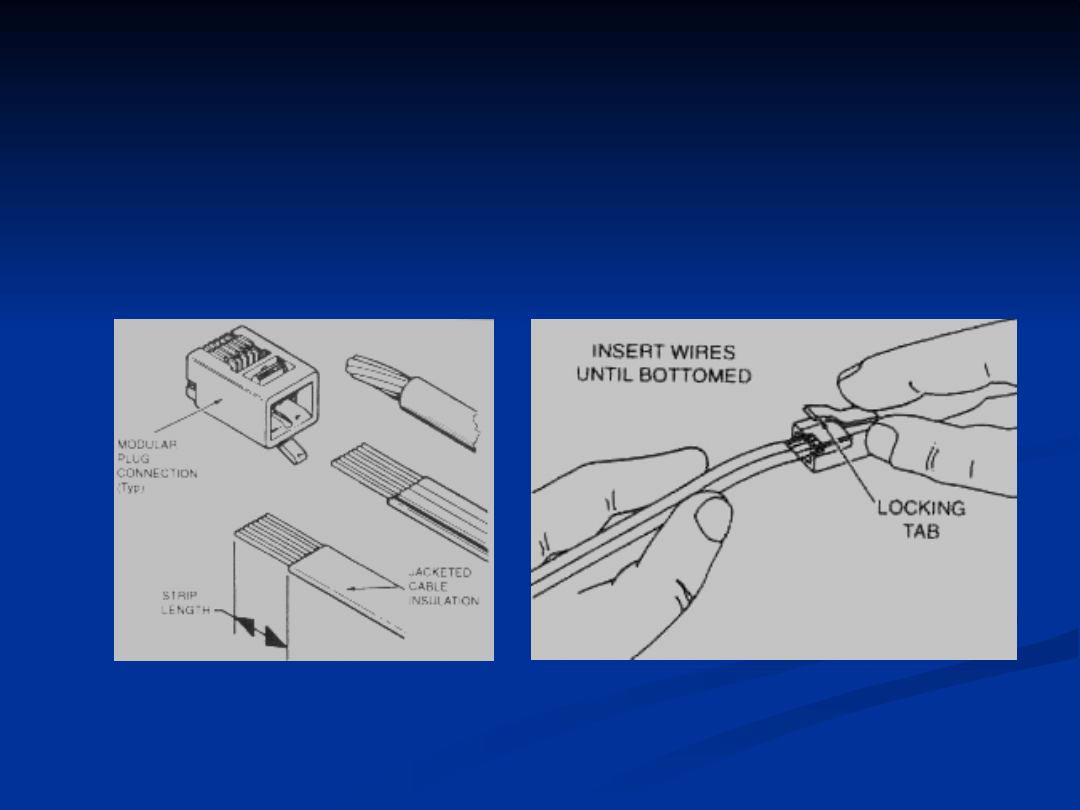

Instalacja końcówki RJ45

Instalacja końcówki RJ45

Skrętka

Skrętka

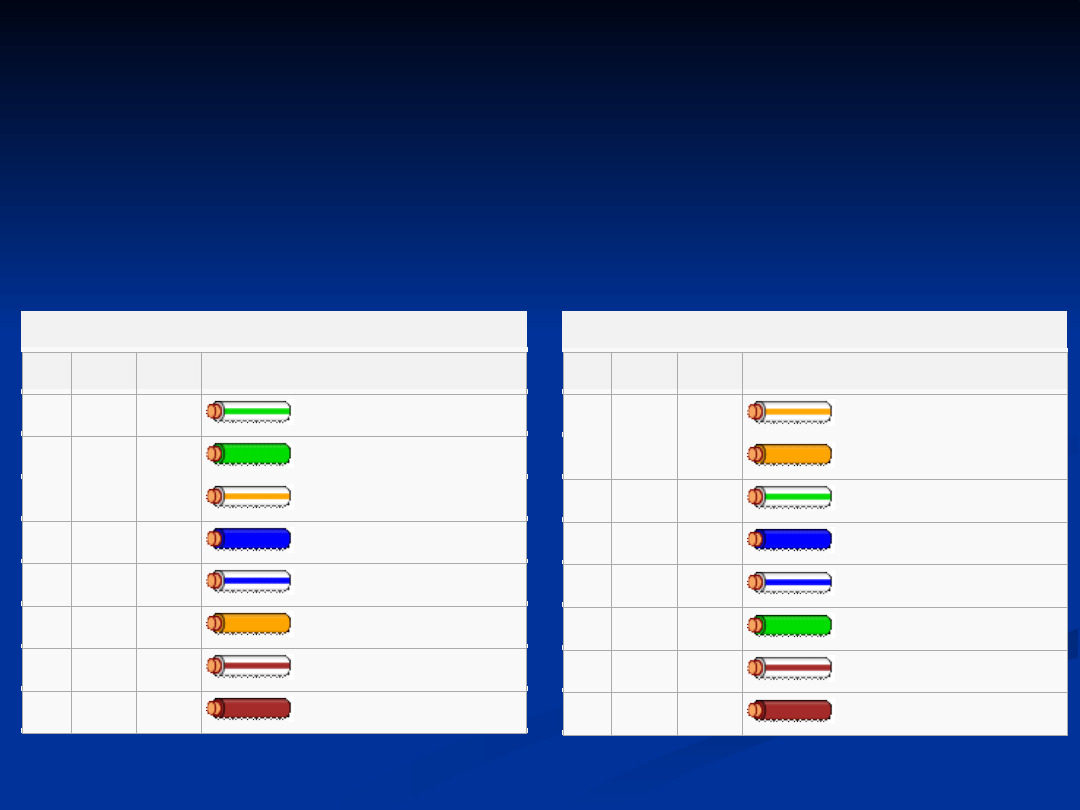

TIA/EIA 568A

Pin Para Drut

Kolor

1 3

1

biały/zielony

2 3

2

zielony

3 2

1

biały/pomarańczowy

4 1

2

niebieski

5 1

1

biały/niebieski

6 2

2

pomarańczowy

7 4

1

biały/brązowy

8 4

2

brązowy

TIA/EIA 568B

Pin Para Drut

Kolor

1 2

1

biały/pomarańczowy

2 2

2

pomarańczowy

3 3

1

biały/zielony

4 1

2

niebieski

5 1

1

biały/niebieski

6 3

2

zielony

7 4

1

biały/brązowy

8 4

2

brązowy

Sekwencja kabli dla RJ45

Sekwencja kabli dla RJ45

Skrętka

Skrętka

Pasmo

Pasmo

TIA/EI

TIA/EI

A 568A

A 568A

ISO

ISO

11801

11801

EN

EN

50173

50173

Zastosowanie

Zastosowanie

do 100

do 100

KHz

KHz

Kat. 1

Kat. 1

Klasa A

Klasa A

Usługi telefoniczne

Usługi telefoniczne

do 16

do 16

MHz

MHz

Kat. 3

Kat. 3

Klasa C

Klasa C

Ethernet 10Base-T,

Ethernet 10Base-T,

Token Ring

Token Ring

do 100

do 100

MHz

MHz

Kat. 5

Kat. 5

Klasa D

Klasa D

Ethernet

Ethernet

100Base-T

100Base-T

do 100

do 100

MHz

MHz

Kat. 5e

Kat. 5e

Klasa D

Klasa D

rozszerzo

rozszerzo

na

na

Ethernet 1000Base-T

Ethernet 1000Base-T

do 200

do 200

MHz

MHz

Kat. 6

Kat. 6

Klasa E

Klasa E

Ethernet 1000Base-T,

Ethernet 1000Base-T,

10GBase-T do 55

10GBase-T do 55

metrów

metrów

do 500

do 500

MHz

MHz

Kat. 6a

Kat. 6a

Ethernet 10GBase-T

Ethernet 10GBase-T

do 600

do 600

MHz

MHz

Kat. 7

Kat. 7

Klasa F

Klasa F

Ethernet 10GBase-T,

Ethernet 10GBase-T,

kabel S-STP

kabel S-STP

Skrętka

Skrętka

Niska cena

Niska cena

Łatwość instalacji

Łatwość instalacji

Dostępność rozwiązań i urządzeń

Dostępność rozwiązań i urządzeń

Stosunkowo niska prędkość transferu

Stosunkowo niska prędkość transferu

danych

danych

Instalacja sieci wymaga urządzeń

Instalacja sieci wymaga urządzeń

aktywnych

aktywnych

Ograniczona długość kabla

Ograniczona długość kabla

Mała odporność na zakłócenia (UTP)

Mała odporność na zakłócenia (UTP)

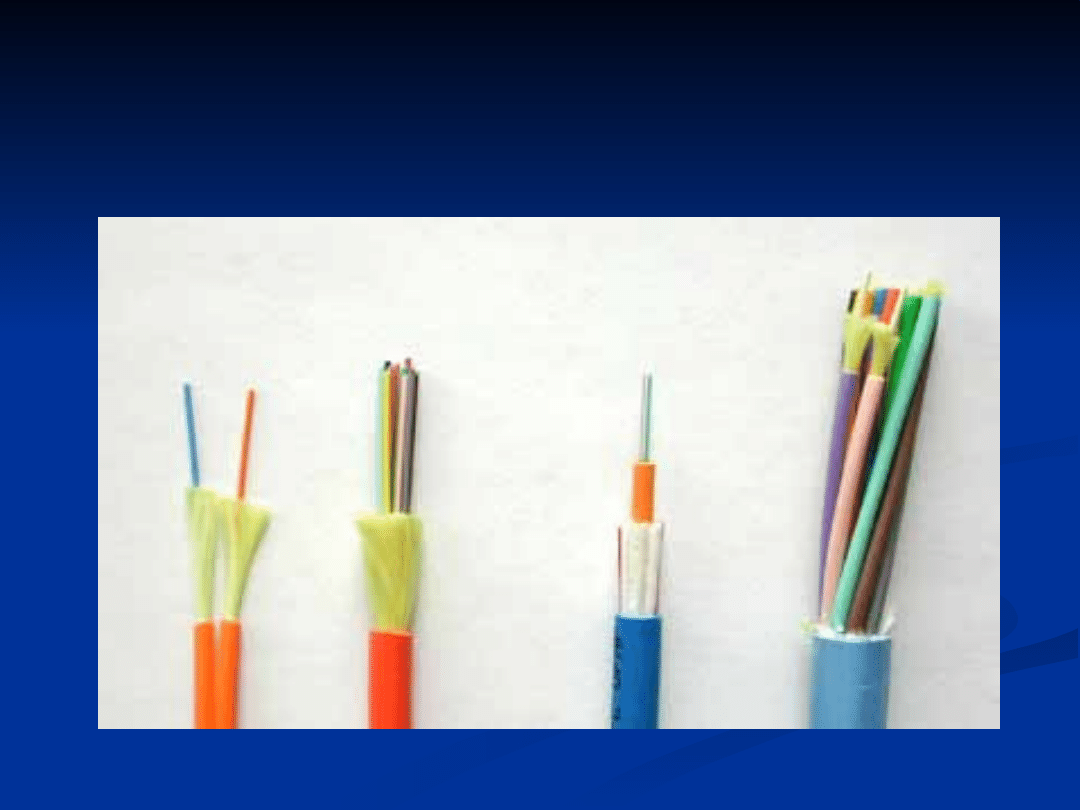

Światłowód

Światłowód

Światłowód

Światłowód

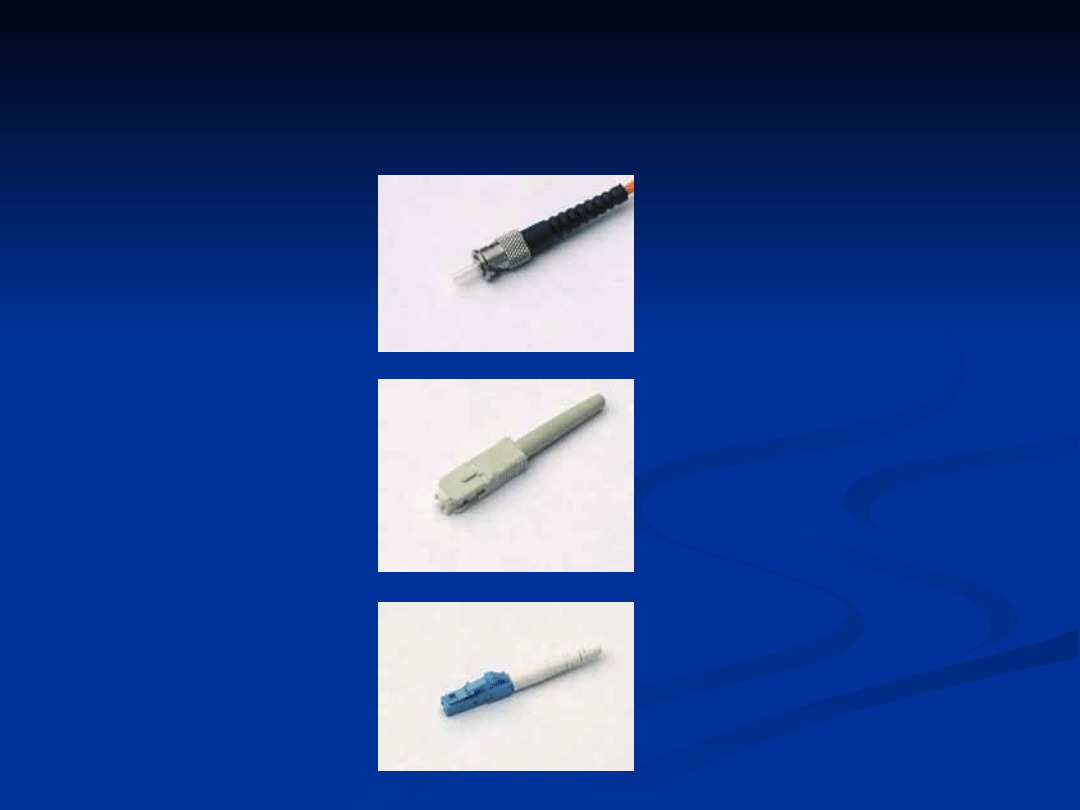

Łącze ST

Łącze ST

Łącze S.C.

Łącze S.C.

Łącze LC

Łącze LC

Światłowód

Światłowód

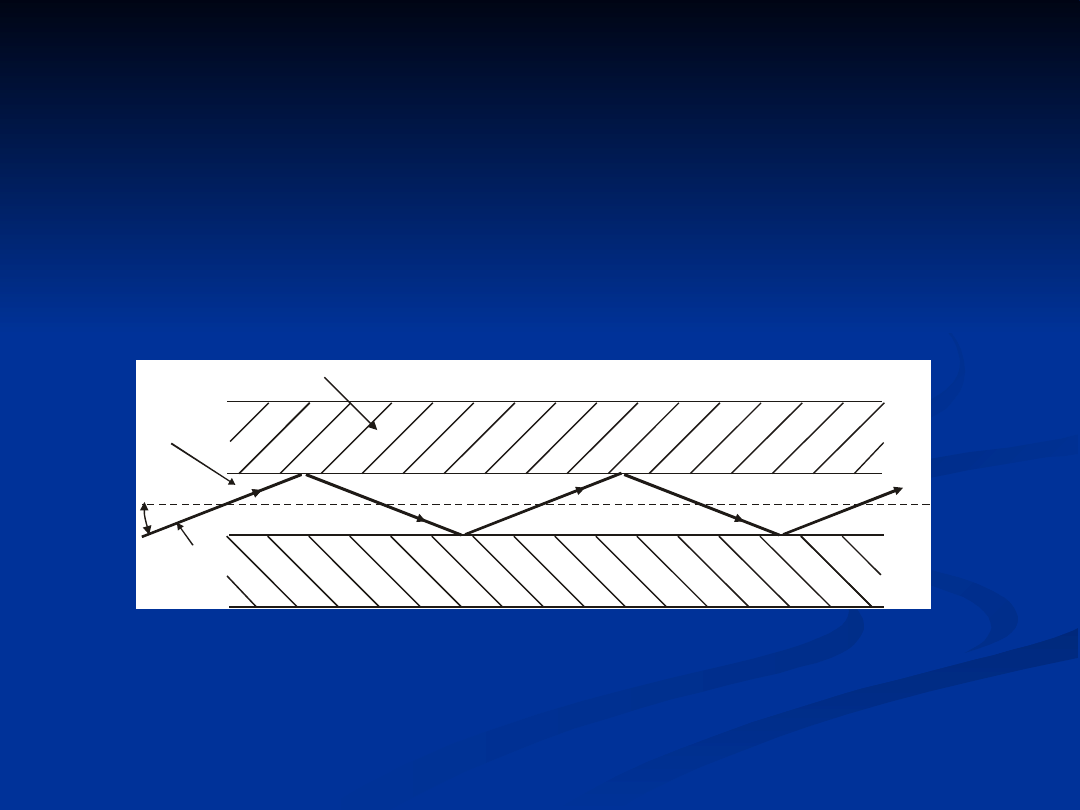

Działanie światłowodu opiera się na

Działanie światłowodu opiera się na

zjawisku całkowitego wewnętrznego odbicia

zjawisku całkowitego wewnętrznego odbicia

światła na granicy dwóch ośrodków o dwóch

światła na granicy dwóch ośrodków o dwóch

różnych współczynnikach załamania światła.

różnych współczynnikach załamania światła.

Maksymalny kąt

Maksymalny kąt

pod jakim zachodzi

pod jakim zachodzi

odbicie wyznacza się z zależności

odbicie wyznacza się z zależności

sin

sin

=

=

(

(

n

n

1

1

)

)

2

2

+ (

+ (

n

n

2

2

)

)

2

2

, gdzie

, gdzie

n

n

1

1

to współczynnik

to współczynnik

załamania rdzenia, a

załamania rdzenia, a

n

n

2

2

pokrycia.

pokrycia.

n

1

n

2

n

2

p o k r y c i e

r d z e ń

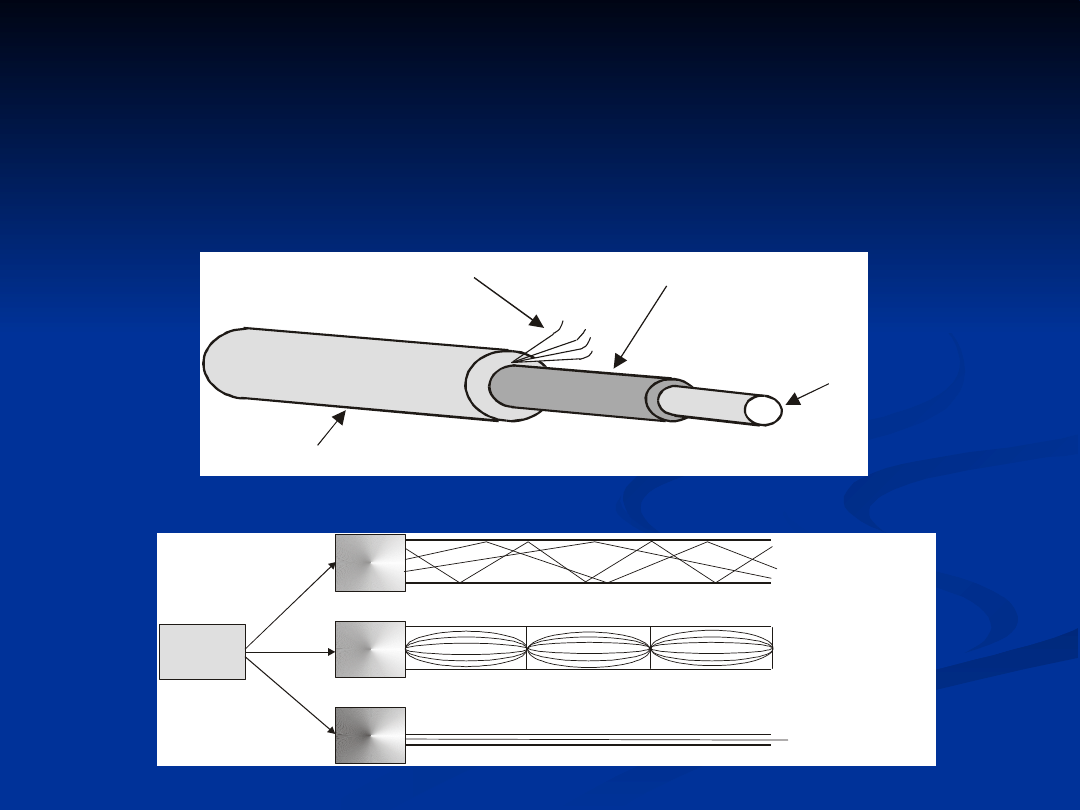

Światłowód

Światłowód

Budowa światłowodu

Budowa światłowodu

Rodzaje światłowodu

Rodzaje światłowodu

K o s z u lk a z e w n ę tr z n a

W łó k n a w z m a c n ia ją c e

P ła s z c z

R d z e ń

Ź r ó d ło

ś w ia tła

W łó k n o w ie lo m o d o w e

o s k o k o w e j z m ia n ie

w s p ó łc z y n n i k a o d b ic ia

W łó k n o w ie lo m o d o w e

o s to p n io w e j z m ia n ie

w s p ó łc z y n n ik a o d b ic ia

Ś w ia tło w ó d

je d n o m o d o w y

Światłowód

Światłowód

Wielomodowy

Wielomodowy

. Długość fali świetlnej

. Długość fali świetlnej

850 nm, 1300 nm. Odległości między

850 nm, 1300 nm. Odległości między

regeneratorami od 0,1 km do 10 km.

regeneratorami od 0,1 km do 10 km.

Stosowany głównie w sieciach lokalnych.

Stosowany głównie w sieciach lokalnych.

Jednomodowy

Jednomodowy

. Długość fali świetlnej

. Długość fali świetlnej

1300 nm, 1550 nm. Odległości między

1300 nm, 1550 nm. Odległości między

regeneratorami od 10 km do kliku

regeneratorami od 10 km do kliku

tysięcy km. Stosowany głównie w

tysięcy km. Stosowany głównie w

sieciach rozległych.

sieciach rozległych.

Światłowód

Światłowód

Duża prędkość transmisji

Duża prędkość transmisji

Odporność na zakłócenia

Odporność na zakłócenia

Wysokie bezpieczeństwo

Wysokie bezpieczeństwo

Wysoka cena

Wysoka cena

Trudna instalacja

Trudna instalacja

Łącze radiowe

Łącze radiowe

Łącze radiowe

Łącze radiowe

Obsługa użytkowników mobilnych

Obsługa użytkowników mobilnych

Możliwość stosowania w miejscach

Możliwość stosowania w miejscach

gdzie nie da się wybudować

gdzie nie da się wybudować

infrastruktury kablowej

infrastruktury kablowej

Większy koszt urządzeń niż dla kabli

Większy koszt urządzeń niż dla kabli

miedzianych

miedzianych

Niska przepustowość

Niska przepustowość

Łatwość podsłuchu

Łatwość podsłuchu

Mało odporne na zakłócenia

Mało odporne na zakłócenia

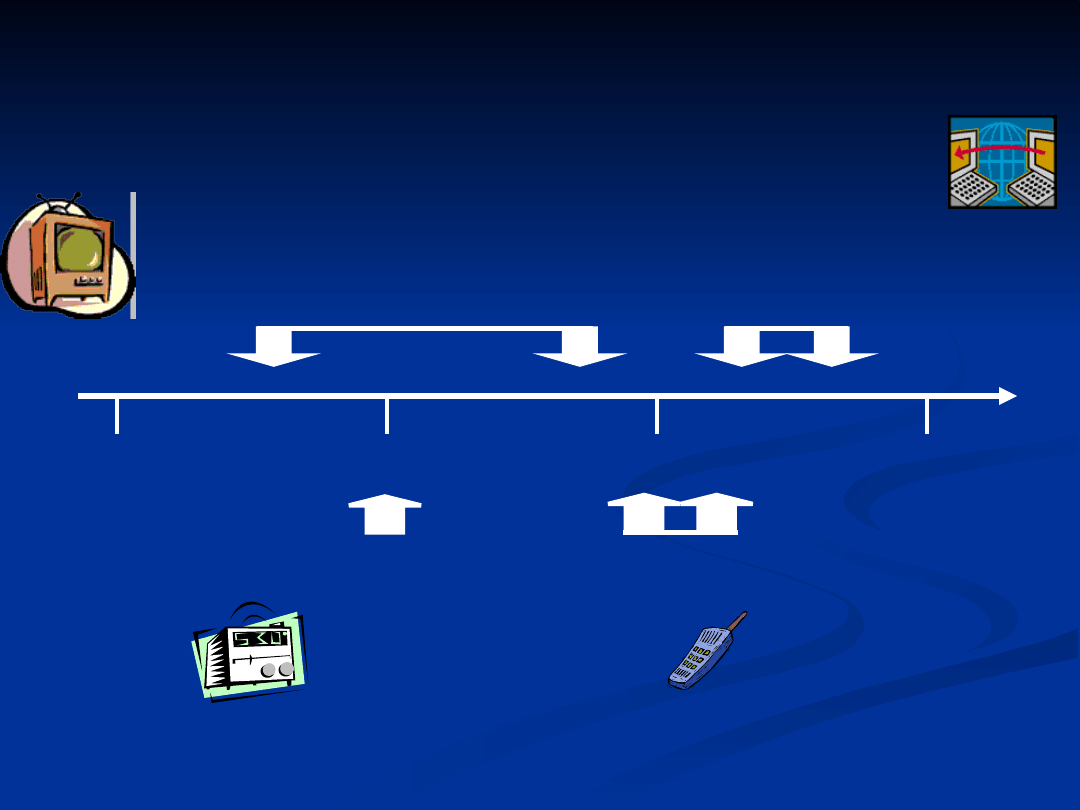

Podział częstotliwości

Podział częstotliwości

10 MHz

10 GHz

1 GHz

100 MHz

Telewizja analogowa VHF:

54 to 88 MHz, 174 to 216

MHz

• UHF: 470 to 806 MHz

Radio UKF (FM)

• 88 to 108 MHz

Telefonia GSM

• 900 MHz, 1,8 GHz

WiFi: IEEE 802.11b/g –

2.4 GHz, IEEE 802.11a

- 5 GHz

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium oferuje

Które medium oferuje

największą przepustowość?

największą przepustowość?

Odpowiedź:

Odpowiedź:

Światłowód.

Światłowód.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium ma

Które medium ma

największy zasięg?

największy zasięg?

Odpowiedź:

Odpowiedź:

Światłowód.

Światłowód.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium jest odporne

Które medium jest odporne

na zakłócenia elektromagnetyczne?

na zakłócenia elektromagnetyczne?

Odpowiedź:

Odpowiedź:

Światłowód.

Światłowód.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium jest

Które medium jest

najtańsze?

najtańsze?

Odpowiedź:

Odpowiedź:

Kabel miedziany.

Kabel miedziany.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium na najlepszy

Które medium na najlepszy

współczynnik cena/przepustowość?

współczynnik cena/przepustowość?

Odpowiedź:

Odpowiedź:

Światłowód.

Światłowód.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium jest

Które medium jest

najłatwiejsze w montażu?

najłatwiejsze w montażu?

Odpowiedź:

Odpowiedź:

Łącze radiowe.

Łącze radiowe.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium jest

Które medium jest

najbezpieczniejsze?

najbezpieczniejsze?

Odpowiedź:

Odpowiedź:

Światłowód.

Światłowód.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Pytanie:

Pytanie:

Które medium umożliwia

Które medium umożliwia

obsługę użytkowników ruchomych?

obsługę użytkowników ruchomych?

Odpowiedź:

Odpowiedź:

Łącze radiowe.

Łącze radiowe.

Porównanie mediów

Porównanie mediów

transmisyjnych

transmisyjnych

Warstwa fizyczna LAN

Warstwa fizyczna LAN

Transmisja

Transmisja

cyfrowa

cyfrowa

Informacje w sieci LAN są

Informacje w sieci LAN są

zorganizowane w ciąg

zorganizowane w ciąg

bitów

bitów

Sygnał źródłowy podczas transmisji

Sygnał źródłowy podczas transmisji

ulega

ulega

opóźnieniu

opóźnieniu

i

i

zniekształceniom

zniekształceniom

Różnica

Różnica

między sygnałem źródłowym,

między sygnałem źródłowym,

a sygnałem odebranym powinna być na

a sygnałem odebranym powinna być na

tyle

tyle

mała

mała

, aby móc na podstawie

, aby móc na podstawie

analizy sygnału odebranego

analizy sygnału odebranego

wygenerować nadany ciąg bitów

wygenerować nadany ciąg bitów

Kodowanie informacji

Kodowanie informacji

Przebieg czasowy sygnału reprezentujący

Przebieg czasowy sygnału reprezentujący

nadawany ciąg bitów to

nadawany ciąg bitów to

kod

kod

Proces tworzenia tego sygnału nazywamy

Proces tworzenia tego sygnału nazywamy

kodowaniem

kodowaniem

informacji źródłowej

informacji źródłowej

Okres sygnalizacji dzieli się na

Okres sygnalizacji dzieli się na

odcinki

odcinki

(najczęściej równe), w których poziom

(najczęściej równe), w których poziom

sygnału zachowuje

sygnału zachowuje

stałą

stałą

wartość

wartość

Nadajnik może wytwarzać

Nadajnik może wytwarzać

jeden

jeden

z wielu

z wielu

poziomów sygnału w każdym ze

poziomów sygnału w każdym ze

zdefiniowanych wyżej odcinków czasu

zdefiniowanych wyżej odcinków czasu

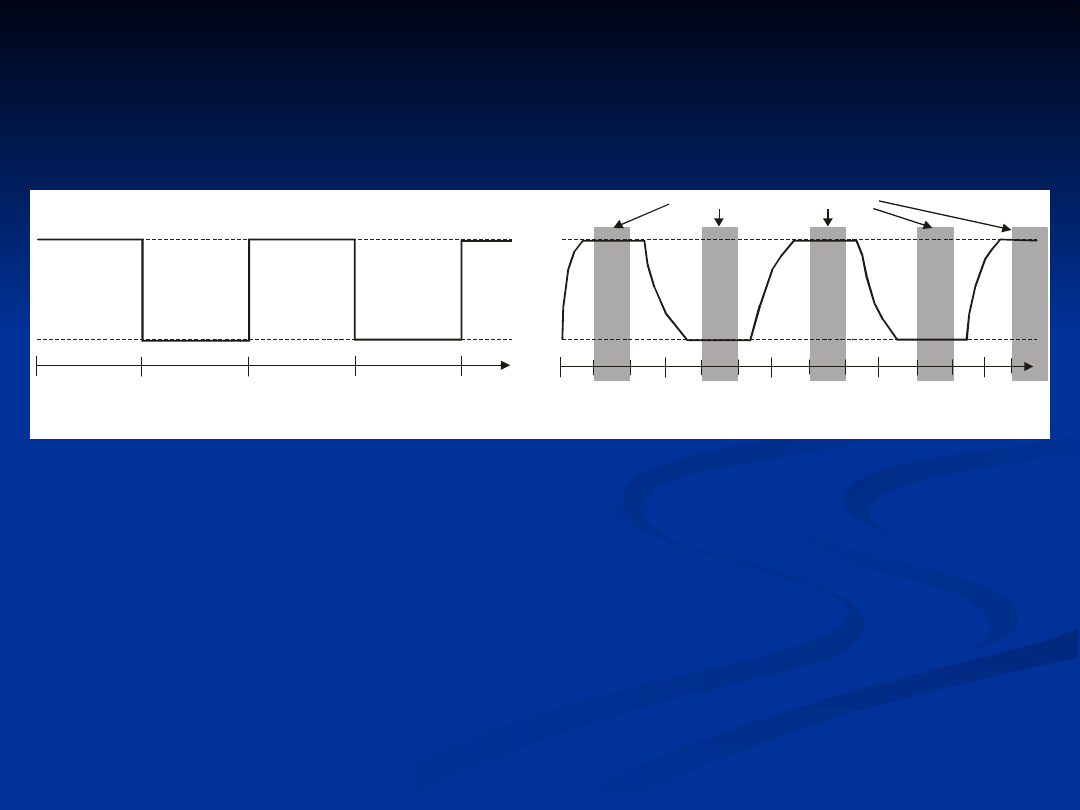

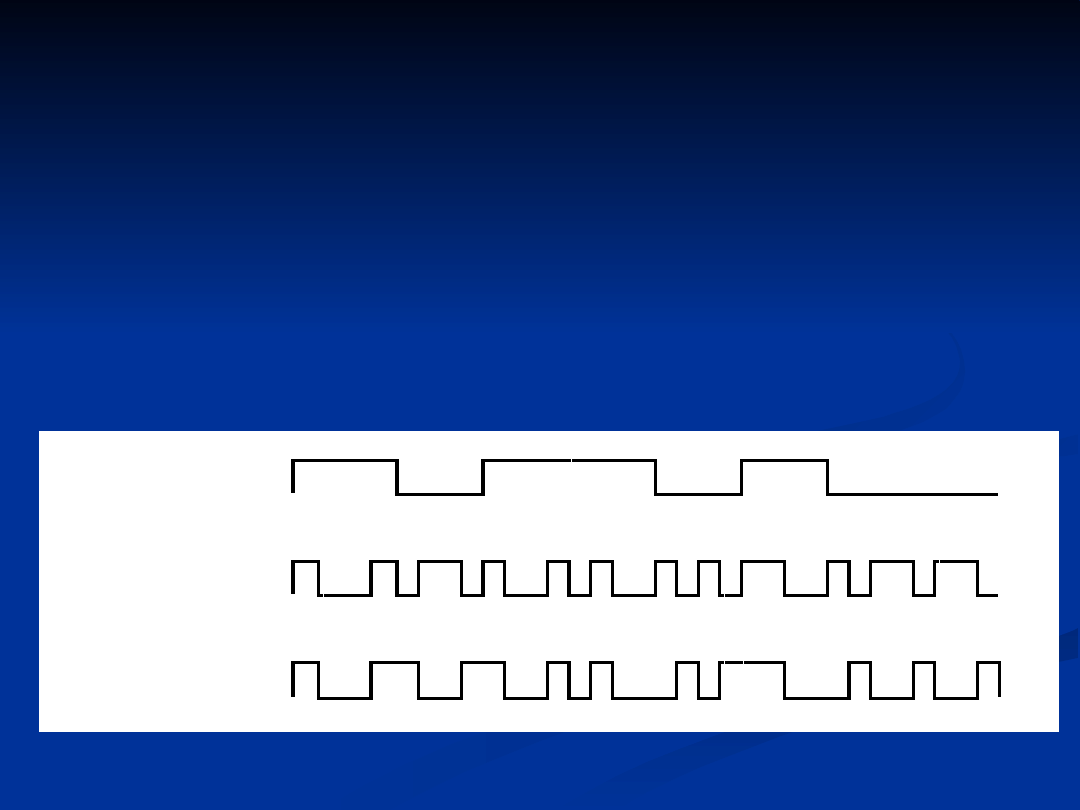

Zniekształcenie sygnału

Zniekształcenie sygnału

Na skutek wzajemnego oddziaływania

Na skutek wzajemnego oddziaływania

reprezentacji kolejnych bitów odebrany

reprezentacji kolejnych bitów odebrany

sygnał

sygnał

słabo

słabo

przypomina sygnał nadany

przypomina sygnał nadany

Sygnał odebrany jest jedynie próbkowany

Sygnał odebrany jest jedynie próbkowany

we właściwym momencie w

we właściwym momencie w

środkowej

środkowej

1/3 lub 1/4 okresu sygnalizacji

1/3 lub 1/4 okresu sygnalizacji

T

2 T

3 T

4 T

0

T

2 T

3 T

4 T

0

S y g n a ł n a d a n y

S y g n a ł o d e b r a n y

p r ó b k o w a n ie s y g n a łu

Synchronizacja

Synchronizacja

Próbkowanie odebranego sygnału w

Próbkowanie odebranego sygnału w

środkowej 1/3 lub 1/4 okresu sygnalizacji

środkowej 1/3 lub 1/4 okresu sygnalizacji

wymaga

wymaga

synchronizacji bitowej

synchronizacji bitowej

Synchronizacja umożliwia precyzyjne

Synchronizacja umożliwia precyzyjne

określenie przez odbiornik

określenie przez odbiornik

momentu

momentu

rozpoczęcia i środka każdego okresu

rozpoczęcia i środka każdego okresu

sygnalizacji

sygnalizacji

Dla transmisji synchronicznej przed

Dla transmisji synchronicznej przed

właściwą informacją wysyła się

właściwą informacją wysyła się

preambułę

preambułę

zawierającą ustalony ciąg

zawierającą ustalony ciąg

bitów - zazwyczaj jest nim ciąg 0, 1, 0, 1,

bitów - zazwyczaj jest nim ciąg 0, 1, 0, 1,

…

…

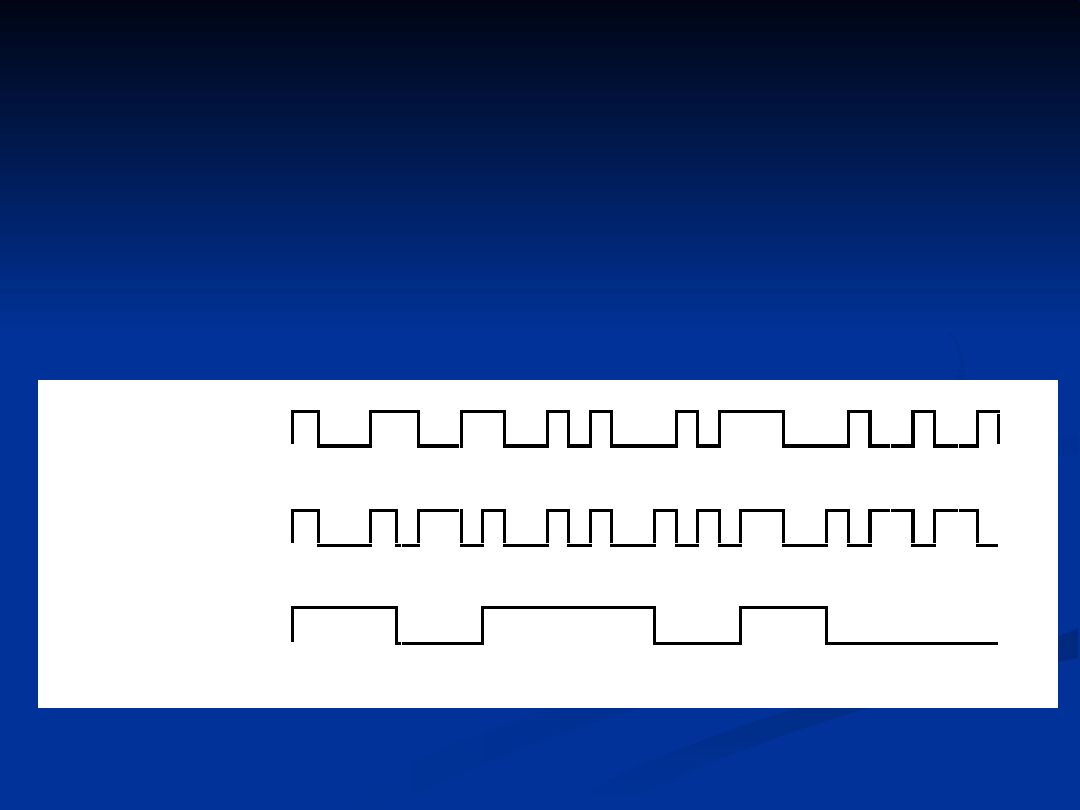

Kody sieci LAN

Kody sieci LAN

Kod NRZ (ang.

Kod NRZ (ang.

Non Return to Zero

Non Return to Zero

)

)

Kod NRZI (ang.

Kod NRZI (ang.

Non Return to Zero

Non Return to Zero

,

,

Inverted)

Inverted)

Kod Manchester

Kod Manchester

Kod Manchester różnicowy

Kod Manchester różnicowy

Kod MLT-3 (ang. Multilevel-

Kod MLT-3 (ang. Multilevel-

Threshold-3)

Threshold-3)

4B5B

4B5B

Kody sieci LAN

Kody sieci LAN

Kod

Kod

NRZ

NRZ

(ang.

(ang.

Non Return to Zero

Non Return to Zero

)

)

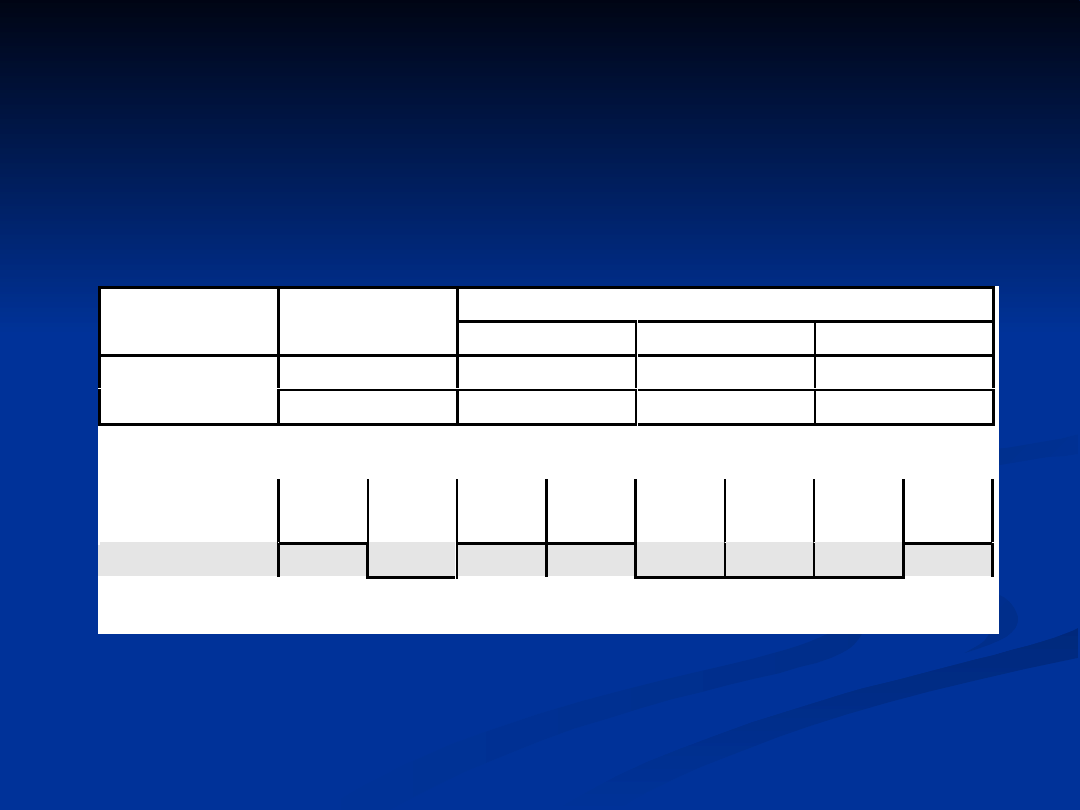

Poziom sygnału zakodowanego w czasie

Kod

Bit

od 0,5T do 0 od 0 do 0,5T od 0,5T do T

1

nieistotny

H

H

NRZ

0

nieistotny

L

L

Ciąg bitów

1

0

1

1

0

0

0

1

NRZ

Kody sieci LAN

Kody sieci LAN

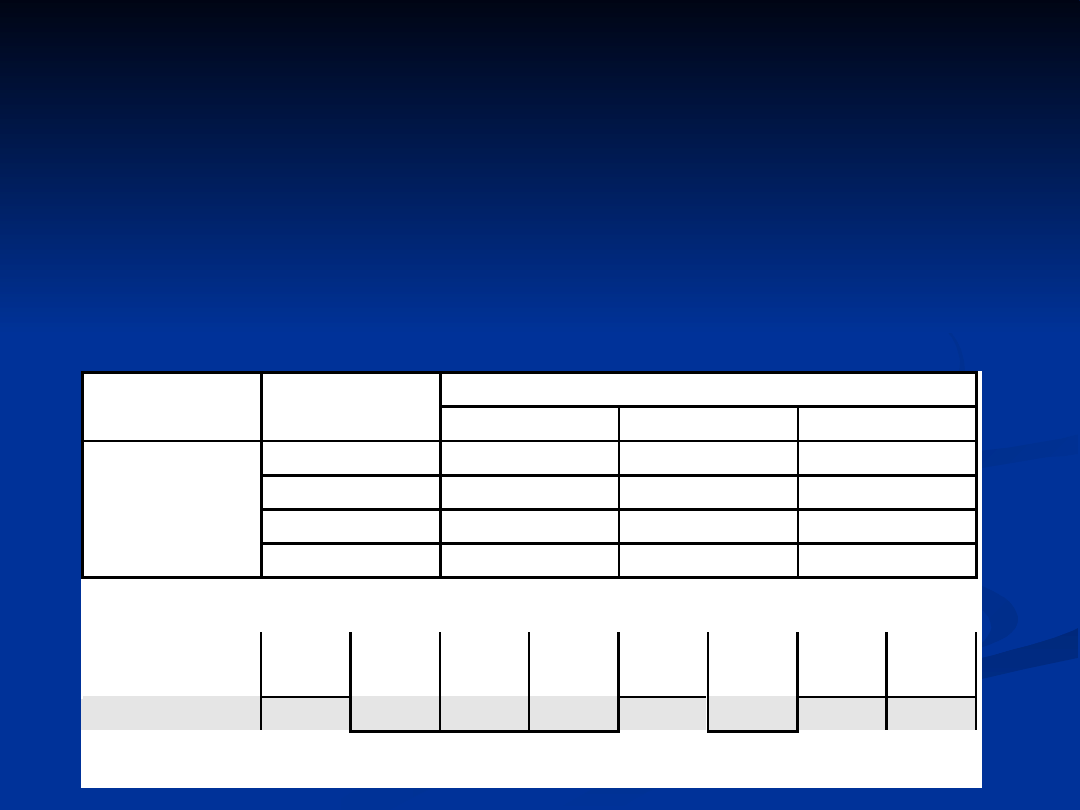

Kod

Kod

NRZI

NRZI

(ang.

(ang.

Non Return to Zero

Non Return to Zero

,

,

Inverted), informacja jest kodowana

Inverted), informacja jest kodowana

za pomocą zmiany poziomu sygnału

za pomocą zmiany poziomu sygnału

Poziom sygnału zakodowanego w czasie

Kod

Bit

od 0,5T do 0 od 0 do 0,5T od 0,5T do T

1

H

H

H

1

L

L

L

0

H

L

L

NRZI

0

L

H

H

Ciąg bitów

1

0

1

1

0

0

0

1

NRZI

Kody sieci LAN

Kody sieci LAN

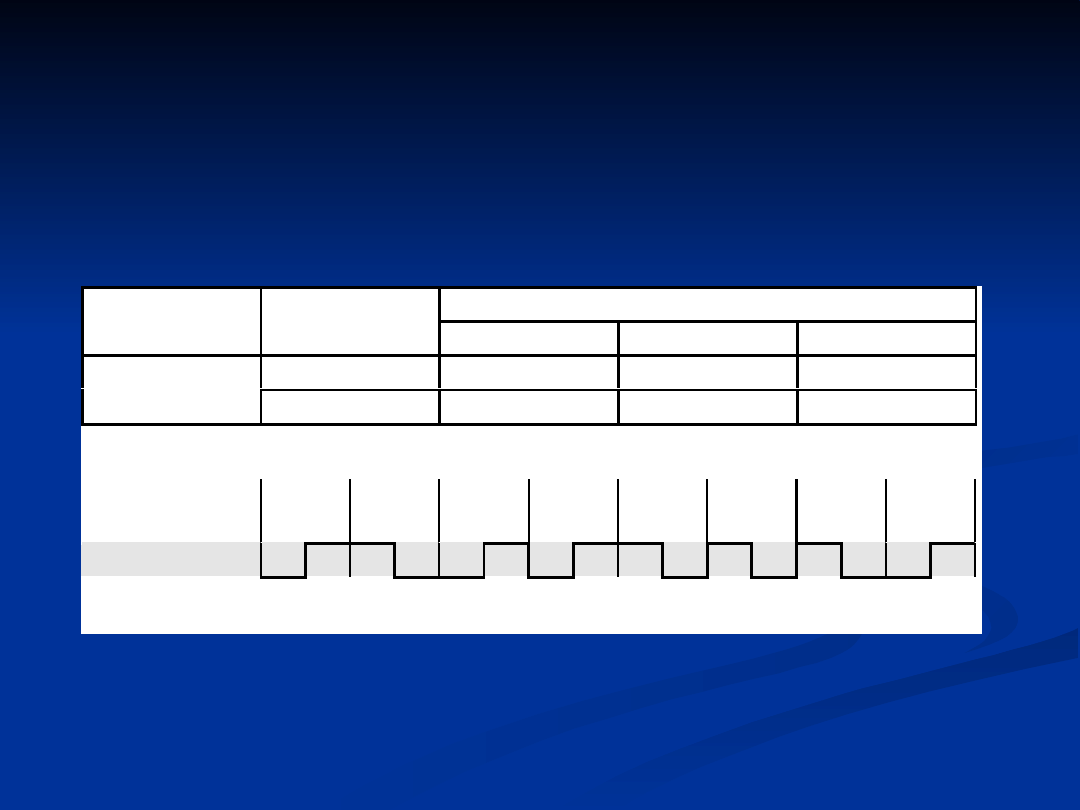

Kod

Kod

Manchester

Manchester

Poziom sygnału zakodowanego w czasie

Kod

Bit

od 0,5T do 0 od 0 do 0,5T od 0,5T do T

1

nieistotny

L

H

Manchester

0

nieistotny

H

L

Ciąg bitów

1

0

1

1

0

0

0

1

Manchester

Kody sieci LAN

Kody sieci LAN

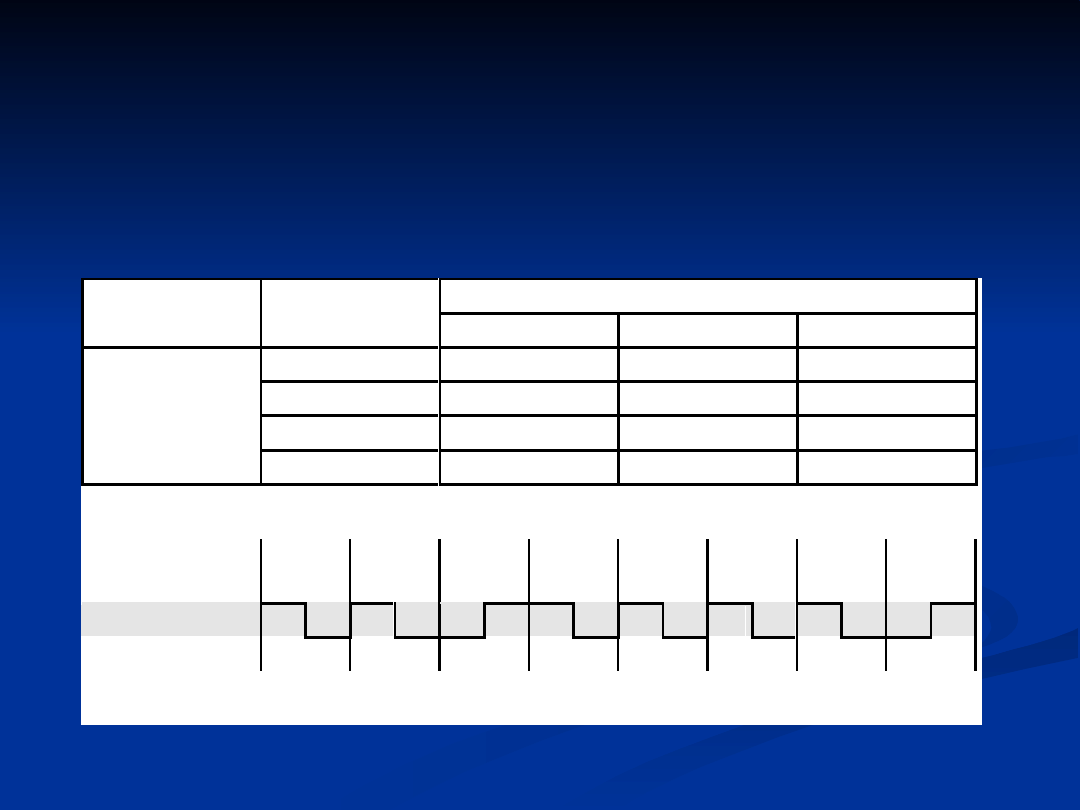

Kod

Kod

Manchester różnicowy

Manchester różnicowy

Poziom sygnału zakodowanego w czasie

Kod

Bit

od 0,5T do 0 od 0 do 0,5T od 0,5T do T

1

H

H

L

1

L

L

H

0

H

L

H

Manchester

różnicowy

0

L

H

L

Ciąg bitów

1

0

1

1

0

0

0

1

Manchester

różnicowy

Kody sieci LAN

Kody sieci LAN

Kod

Kod

MLT-3

MLT-3

(ang. Multilevel-

(ang. Multilevel-

Threshold-3) używa trzech poziomów

Threshold-3) używa trzech poziomów

logicznych: -1V, 0V, +1V. Zmiana

logicznych: -1V, 0V, +1V. Zmiana

wartości nadawanego bitu oznacza

wartości nadawanego bitu oznacza

zmianę poziomu napięcia w cyklu 0V,

zmianę poziomu napięcia w cyklu 0V,

+1V, 0V, -1V, 0V, +1V.

+1V, 0V, -1V, 0V, +1V.

Ciąg bitów

1

0

1

1

0

0

0

1

MLT-3

Kody sieci LAN

Kody sieci LAN

Kod

Kod

4B/5B

4B/5B

4 bity danych koduje na

4 bity danych koduje na

5 bitach sygnału. Może być

5 bitach sygnału. Może być

stosowany w połączeniu z NRZ.

stosowany w połączeniu z NRZ.

Dane

Sygnał

Dane

Sygnał

0000

11110

1000

10010

0001

01001

1001

10011

0010

10100

1010

10110

0011

10101

1011

10111

0100

01010

1100

11010

0101

01011

1101

11011

0110

01110

1110

11100

0111

01111

1111

11101

Kody sieci LAN

Kody sieci LAN

Zastosowania:

Zastosowania:

NRZI

NRZI

: 10Base-F, 100Base-FX

: 10Base-F, 100Base-FX

Manchester

Manchester

: 10Base-T, 10Base2,

: 10Base-T, 10Base2,

10Base5

10Base5

Manchester różnicowy

Manchester różnicowy

: Token Ring

: Token Ring

- IEEE 802.5

- IEEE 802.5

MLT-3

MLT-3

: 100Base-TX, CDDI

: 100Base-TX, CDDI

4B/5B

4B/5B

: 100Base-TX, 100Base-FX,

: 100Base-TX, 100Base-FX,

FDDI

FDDI

Kody sieci LAN -

Kody sieci LAN -

dyskusja

dyskusja

Kody sieci LAN

Kody sieci LAN

Pasmo (efektywność

Pasmo (efektywność

wykorzystania):

wykorzystania):

NRZ (100%)

NRZ (100%)

NRZ (100%)

NRZ (100%)

4B/5B (80%)

4B/5B (80%)

MLT-3 (66%)

MLT-3 (66%)

Manchester (50%)

Manchester (50%)

Manchester różnicowy (50%)

Manchester różnicowy (50%)

Kody sieci LAN

Kody sieci LAN

Polaryzacja:

Polaryzacja:

NRZI

NRZI

Manchester różnicowy

Manchester różnicowy

MLT-3

MLT-3

NRZ

NRZ

Manchester

Manchester

Kody sieci LAN

Kody sieci LAN

Synchronizacja:

Synchronizacja:

Manchester

Manchester

Manchester różnicowy

Manchester różnicowy

NRZ

NRZ

NRZI

NRZI

MLT-3

MLT-3

Kody sieci LAN

Kody sieci LAN

Symbole kontrolne:

Symbole kontrolne:

Manchester

Manchester

Manchester różnicowy

Manchester różnicowy

4B/5B

4B/5B

NRZ

NRZ

NRZI

NRZI

MLT-3

MLT-3

Kody sieci LAN

Kody sieci LAN

Stała składowa sygnału:

Stała składowa sygnału:

Manchester

Manchester

Manchester różnicowy

Manchester różnicowy

MLT-3

MLT-3

NRZ

NRZ

NRZI

NRZI

Modulacje sieci WLAN

Modulacje sieci WLAN

Szereg bezpośredni w widmie

Szereg bezpośredni w widmie

rozproszonym DSSS (ang.

rozproszonym DSSS (ang.

Direct

Direct

Sequence Spread Spectrum)

Sequence Spread Spectrum)

Zmienne częstotliwości w widmie

Zmienne częstotliwości w widmie

rozproszonym FHSS (ang.

rozproszonym FHSS (ang.

Frequency Hopping Spread

Frequency Hopping Spread

Spectrum)

Spectrum)

Modulacja DSSS

Modulacja DSSS

Idea techniki DSSS polega na

Idea techniki DSSS polega na

kluczowaniu sygnału danych

kluczowaniu sygnału danych

szybkozmienną sekwencją

szybkozmienną sekwencją

pseudolosową, generowaną przez

pseudolosową, generowaną przez

specjalny układ nadajnika

specjalny układ nadajnika

0

1

0

0

1

0

1

1

Dane

A

T

Sekwencja

0 1 1 0 1 0 0 1 0 1 1 0 1 0 1 1 0 1 0 1 0 0 1 1 0 1 0 0 1 0 0 1

pseudolosowa

B

t

Wysłany

0 1 1 0 0 1 1 0 0 1 1 0 1 0 1 1 1 0 1 0 0 0 1 1 1 0 1 1 0 1 1 0

sygnał

C=AB

Modulacja DSSS

Modulacja DSSS

Odbiornik odbiera sygnał,

Odbiornik odbiera sygnał,

demoduluje go i poddaje

demoduluje go i poddaje

kluczowaniu używając tej samej

kluczowaniu używając tej samej

sekwencji co nadajnik

sekwencji co nadajnik

Odebrany

0 1 1 0 0 1 1 0 0 1 1 0 1 0 1 1 1 0 1 0 0 0 1 1 1 0 1 1 0 1 1 0

sygnał

C

Sekwencja

0 1 1 0 1 0 0 1 0 1 1 0 1 0 1 1 0 1 0 1 0 0 1 1 0 1 0 0 1 0 0 1

pseudolosowa

B

0

1

0

0

1

0

1

1

Odebrane A=BC

dane

Modulacja DSSS

Modulacja DSSS

Nadawany sygnał wygląda jak biały

Nadawany sygnał wygląda jak biały

szum

szum

Odporna na zakłócenia

Odporna na zakłócenia

Umożliwia współdzielenia pasma dla

Umożliwia współdzielenia pasma dla

wielu użytkowników

wielu użytkowników

Wymaga szerokiego pasma do

Wymaga szerokiego pasma do

transmisji

transmisji

Wymaga synchronizacji odbiornika i

Wymaga synchronizacji odbiornika i

nadajnika

nadajnika

Modulacja DSSS

Modulacja DSSS

Zastosowania:

Zastosowania:

System GPS

System GPS

Telefony bezprzewodowe działające

Telefony bezprzewodowe działające

w paśmie 2.4 GHz

w paśmie 2.4 GHz

IEEE 802.11, IEEE 802.11b

IEEE 802.11, IEEE 802.11b

IEEE 802.15.4 ZigBee

IEEE 802.15.4 ZigBee

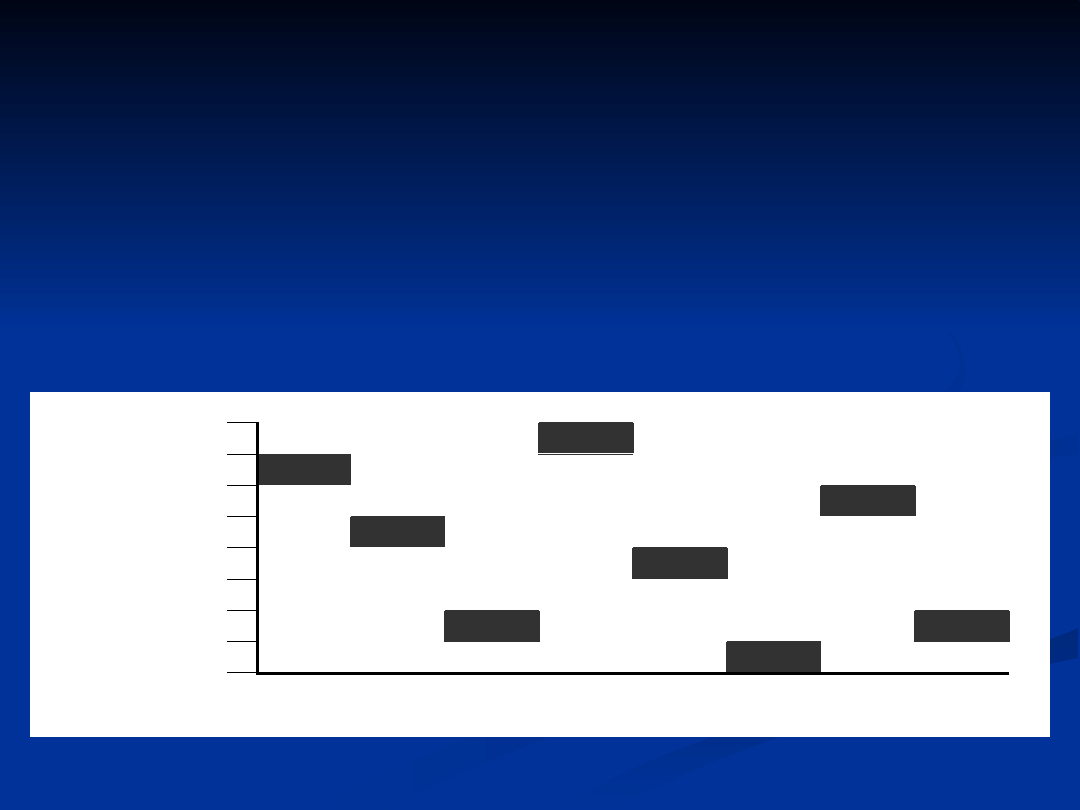

Modulacja FHSS

Modulacja FHSS

Pasmo dzielone jest na określoną

Pasmo dzielone jest na określoną

liczbę kanałów. Nadajnik zmienia

liczbę kanałów. Nadajnik zmienia

kanał zgodnie z sekwencją

kanał zgodnie z sekwencją

pseudolosową

pseudolosową

Częstotliwość

f

8

f

7

f

6

f

5

f

4

f

3

f

2

f

1

Czas

Modulacja FHSS

Modulacja FHSS

Umożliwia redundancyjne pokrycie

Umożliwia redundancyjne pokrycie

wielu punktów dostępu

wielu punktów dostępu

Odporna na zakłócenia

Odporna na zakłócenia

Interferencja na jednej

Interferencja na jednej

częstotliwości powoduje powtórzenie

częstotliwości powoduje powtórzenie

transmisji pakietu

transmisji pakietu

Wymaga synchronizacji odbiornika i

Wymaga synchronizacji odbiornika i

nadajnika

nadajnika

Modulacja FHSS

Modulacja FHSS

Zastosowania:

Zastosowania:

Bluetooth

Bluetooth

Systemy wojskowe

Systemy wojskowe

Standard IEEE 802.11

Standard IEEE 802.11

Funkcje warstwy łącza

Funkcje warstwy łącza

danych

danych

Serializacja i deserializacja

Serializacja i deserializacja

informacji

informacji

Nadawanie preambuły

Nadawanie preambuły

Synchronizacja blokowa

Synchronizacja blokowa

Adresowanie

Adresowanie

Format ramki

Format ramki

Kontrola poprawności transmisji

Kontrola poprawności transmisji

Serializacja i

Serializacja i

deserializacja

deserializacja

Transmisja

Transmisja

szeregowa

szeregowa

Serializacja

Serializacja

to zamiana informacji

to zamiana informacji

podczas nadawania z ciągu

podczas nadawania z ciągu

bajtów

bajtów

na

na

ciąg

ciąg

bitów

bitów

Deserializacja

Deserializacja

to zamiana informacji

to zamiana informacji

podczas odbierania z ciągu

podczas odbierania z ciągu

bitów

bitów

na

na

ciąg

ciąg

bajtów

bajtów

Problemy

Problemy

: big-endian versus little-

: big-endian versus little-

endian

endian

Nadawanie preambuły

Nadawanie preambuły

Preambuła służy do zapewnienia

Preambuła służy do zapewnienia

synchronizacji

synchronizacji

Przed właściwą informacją wysyła

Przed właściwą informacją wysyła

się ciąg bitów (często jest nim ciąg

się ciąg bitów (często jest nim ciąg

0, 1, 0, 1, ...

0, 1, 0, 1, ...

).

).

Synchronizacja blokowa

Synchronizacja blokowa

Synchronizacja blokowa umożliwia

Synchronizacja blokowa umożliwia

wyróżnienie

wyróżnienie

początku i końca

początku i końca

ramki w

ramki w

ciągu bitów transmitowanych w warstwie

ciągu bitów transmitowanych w warstwie

fizycznej

fizycznej

W sieciach LAN koniec ramki jest

W sieciach LAN koniec ramki jest

oznaczany zazwyczaj za pomocą

oznaczany zazwyczaj za pomocą

ciszy

ciszy

na

na

łączu

łączu

W sieciach WAN stosuje się specjalny

W sieciach WAN stosuje się specjalny

znacznik

znacznik

początku i końca ramki (np.

początku i końca ramki (np.

01111110), np. HDLC

01111110), np. HDLC

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

Każde urządzenie podłączone do sieci

Każde urządzenie podłączone do sieci

LAN musi być identyfikowane za pomocą

LAN musi być identyfikowane za pomocą

unikalnego

unikalnego

adresu MAC (fizycznego)

adresu MAC (fizycznego)

Adres MAC jest związany ze

Adres MAC jest związany ze

sprzętem

sprzętem

(płytą główną lub kartą sieciową

(płytą główną lub kartą sieciową

włączoną do urządzenia)

włączoną do urządzenia)

W wielu przypadkach adres MAC można

W wielu przypadkach adres MAC można

zmieniać

zmieniać

programowo

programowo

w sterowniku

w sterowniku

urządzenia

urządzenia

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

Każdy interfejs sieciowy (np. karta

Każdy interfejs sieciowy (np. karta

sieciowa) odfiltrowuje odebraną ramkę

sieciowa) odfiltrowuje odebraną ramkę

w następujący sposób:

w następujący sposób:

Sprawdza czy adres docelowy w ramce

Sprawdza czy adres docelowy w ramce

zgadza się

zgadza się

z adresem fizycznym stacji

z adresem fizycznym stacji

W przypadku

W przypadku

zgodności

zgodności

adresów

adresów

przekazuje ramkę do

przekazuje ramkę do

dalszego

dalszego

przetwarzania

przetwarzania

Gdy zostanie stwierdzona

Gdy zostanie stwierdzona

niezgodność

niezgodność

adresów

adresów

odrzuca

odrzuca

ramkę

ramkę

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

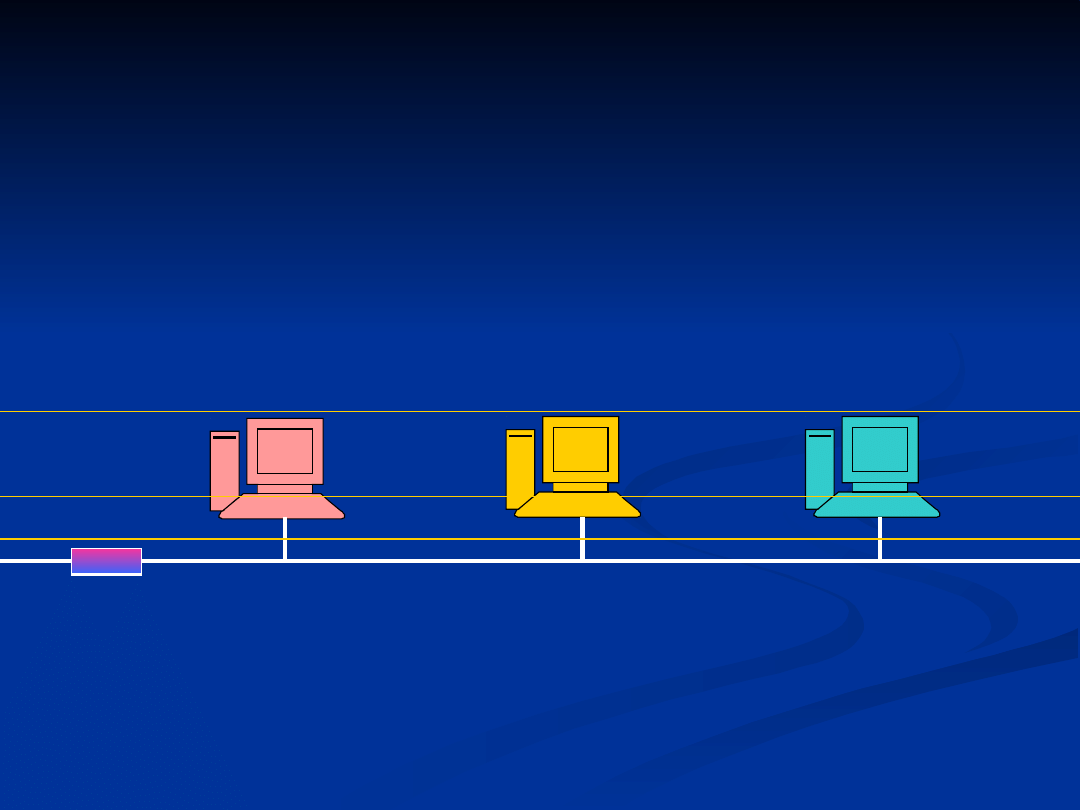

Transmisja unicast - jeden do jeden

Transmisja unicast - jeden do jeden

Warstwy

1-2

Warstwy

3-7

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

Transmisja broadcast - jeden do

Transmisja broadcast - jeden do

wszystkich

wszystkich

Warstwy

1-2

Warstwy

3-7

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

Najbardziej

Najbardziej

popularny

popularny

format adresów

format adresów

LAN to

LAN to

MAC-48

MAC-48

opracowany przez IEEE

opracowany przez IEEE

Adres MAC-48 jest

Adres MAC-48 jest

stosowany

stosowany

w

w

technologiach: Ethernet, Wi-Fi, Token

technologiach: Ethernet, Wi-Fi, Token

Ring

Ring

Adres MAC-48 składa się z

Adres MAC-48 składa się z

48 bitów

48 bitów

i

i

jest zapisywany

jest zapisywany

heksadecymalnie

heksadecymalnie

,

,

np. 02-0A-33-34-FF-56

np. 02-0A-33-34-FF-56

Adres

Adres

rozgłoszeniowy

rozgłoszeniowy

(broadcast) to

(broadcast) to

FF-FF-FF-FF-FF-FF

FF-FF-FF-FF-FF-FF

Adresowanie w sieciach

Adresowanie w sieciach

LAN

LAN

Pierwsze 24 bity adresu MAC-48

Pierwsze 24 bity adresu MAC-48

nazywane są

nazywane są

kodem producenta

kodem producenta

(ang.

(ang.

Organizationally Unique Identifiers - OUI)

Organizationally Unique Identifiers - OUI)

Kod producenta jest nadawany przez

Kod producenta jest nadawany przez

IEEE

IEEE

Kolejne

Kolejne

24 bity adresu producent

24 bity adresu producent

przydziela podczas produkcji

przydziela podczas produkcji

standards.ieee.org/regauth/

standards.ieee.org/regauth/

oui/index.shtml

oui/index.shtml

Kontrola poprawności

Kontrola poprawności

transmisji

transmisji

Do określenia częstości

Do określenia częstości

występowania błędów stosuje się

występowania błędów stosuje się

wskaźnik nazywany

wskaźnik nazywany

bitową stopą

bitową stopą

błędów

błędów

BER (ang.

BER (ang.

Bit Error Rate)

Bit Error Rate)

BER to udział

BER to udział

błędnych

błędnych

bitów w

bitów w

długim, testowym ciągu bitów

długim, testowym ciągu bitów

W sieciach LAN wskaźnik BER

W sieciach LAN wskaźnik BER

powinien wynosić powyżej

powinien wynosić powyżej

10

10

-9

-9

Kontrola poprawności

Kontrola poprawności

transmisji

transmisji

W sieciach LAN stosuje się głównie

W sieciach LAN stosuje się głównie

kody

kody

CRC

CRC

(ang. Cyclic Redundancy

(ang. Cyclic Redundancy

Check) nazywane również

Check) nazywane również

wielomianami generacyjnymi

wielomianami generacyjnymi

Zazwyczaj stosowane są wielomiany

Zazwyczaj stosowane są wielomiany

32 stopnia, np.

32 stopnia, np.

G(x)

G(x)

=

=

x

x

32

32

+

+

x

x

26

26

+

+

x

x

23

23

+

+

x

x

22

22

+

+

x

x

16

16

+

+

x

x

12

12

+

+

x

x

11

11

+

+

x

x

10

10

+

+

x

x

8

8

+

+

x

x

7

7

+

+

x

x

5

5

+

+

x

x

4

4

+

+

x

x

2

2

+

+

x

x

+1

+1

Kontrola poprawności

Kontrola poprawności

transmisji

transmisji

G(x)

G(x)

=

=

x

x

16

16

+

+

x

x

12

12

+

+

x

x

5

5

+1

+1

10001000100100010000000000000000

10001000100100010000000000000000

:

:

10001000000100001

10001000000100001

10001000000100001

10001000000100001

100000011

100000011

00000000

00000000

10001000000100001

10001000000100001

1001100100001

1001100100001

0000

0000

10001000000100001

10001000000100001

10001000110001

10001000110001

000

000

10001000000100001

10001000000100001

0000000110101001 reszta

0000000110101001 reszta

Kontrola poprawności

Kontrola poprawności

transmisji

transmisji

Do przesyłanego ciągu bitów A dołącza

Do przesyłanego ciągu bitów A dołącza

się nadmiarowe bity zawierające

się nadmiarowe bity zawierające

resztę

resztę

z dzielenia A przez specjalny

z dzielenia A przez specjalny

wielomian generacyjny G(x)

wielomian generacyjny G(x)

Po stronie

Po stronie

odbiorczej

odbiorczej

cały odebrany

cały odebrany

ciąg bitów dzieli się przez G(x) i

ciąg bitów dzieli się przez G(x) i

sprawdza się resztę

sprawdza się resztę

Jeżeli reszta wynosi

Jeżeli reszta wynosi

zero

zero

to nie

to nie

nastąpiły błędy transmisji

nastąpiły błędy transmisji

Document Outline

- Slide 1

- Slide 2

- Slide 3

- Slide 4

- Slide 5

- Slide 6

- Slide 7

- Slide 8

- Slide 9

- Slide 10

- Slide 11

- Slide 12

- Slide 13

- Slide 14

- Slide 15

- Slide 16

- Slide 17

- Slide 18

- Slide 19

- Slide 20

- Slide 21

- Slide 22

- Slide 23

- Slide 24

- Slide 25

- Slide 26

- Slide 27

- Slide 28

- Slide 29

- Slide 30

- Slide 31

- Slide 32

- Slide 33

- Slide 34

- Slide 35

- Slide 36

- Slide 37

- Slide 38

- Slide 39

- Slide 40

- Slide 41

- Slide 42

- Slide 43

- Slide 44

- Slide 45

- Slide 46

- Slide 47

- Slide 48

- Slide 49

- Slide 50

- Slide 51

- Slide 52

- Slide 53

- Slide 54

- Slide 55

- Slide 56

- Slide 57

- Slide 58

- Slide 59

- Slide 60

- Slide 61

- Slide 62

- Slide 63

- Slide 64

- Slide 65

- Slide 66

- Slide 67

- Slide 68

- Slide 69

- Slide 70

- Slide 71

- Slide 72

- Slide 73

- Slide 74

- Slide 75

- Slide 76

Wyszukiwarka

Podobne podstrony:

Jak Zbudować Prywatną Sieć LAN

Sieć lan referat

Jak zbudować prywatną sieć LAN

Sieć lan wan

Sieć LAN w Windows XP, i inne

Jak Zbudowac Prywatna Siec LAN Nieznany

Jak zbudowac prywatna siec LAN

Instalacja Ubuntu przez siec LAN UBUNTU

Jak podłączyć 2 komputery w sieć LAN za pomocą kabla skrosowanego 2

5.1.13 Sieć klient-serwer, 5.1 Okablowanie sieci LAN

Poradnik maniaka kompurerowego, Lan bez kabla-sieć

5.1.13 Sieć klient-serwer, 5.1 Okablowanie sieci LAN

Wirtualne sieci LAN

w8 VLAN oraz IP w sieciach LAN

15 Sieć Następnej Generacjiid 16074 ppt

więcej podobnych podstron