UNIX i LINUX

Minęły już czasy, kiedy systemy operacyjne z rodziny Unixa były dostępne tylko dla studentów, korzystających z uczelnianego sprzętu. Ze względu na koszt oprogramowania i komputerów znajdowały się poza zasięgiem zwykłego użytkownika. Zmieniło się to za sprawą nowego systemu operacyjnego Linux, który w krótkim czasie stał się przebojem, dorównując popularnością produktom światowych potentatów. Wiele osób, korzystając z poczty elektronicznej, przeglądając listy dyskusyjne czy też zawierając nowe znajomości na kanałach IRC nie zdaje sobie sprawy, że korzysta z usług serwerów unixowych. Systemy udostępniają użytkownikom swoje zasoby, nie wymagając od nich umiejętności obsługi tych maszyn. Dzisiejszy Internet nie istniałby, gdyby nie wysokowydajne komputery oparte na procesorach RISC z zainstalowanymi wielozadaniowymi systemami operacyjnymi typu UNIX. Wiele osób, korzystając z poczty elektronicznej, przeglądając listy dyskusyjne czy też zawierając nowe znajomości na kanałach IRC nie zdaje sobie sprawy, że korzysta z usług serwerów unixowych.

Systemy udostępniają użytkownikom swoje zasoby, nie wymagając od nich umiejętności obsługi tych maszyn. Dzisiejszy Internet nie istniałby, gdyby nie wysokowydajne komputery oparte na procesorach RISC z zainstalowanymi wielozadaniowymi systemami operacyjnymi typu .

Początki Unixa sięgają wczesnych lat 70. Wtedy to Dennis Ritchie i Ken Thompson opracowali w laboratoriach AT&T pierwszą wersję systemu, a następnie przepisali ją w języku C, który stał się standardowym dla środowiska systemów wielozadaniowych. Początkowo kody źródłowe udostępniane były bezpłatnie, dzięki czemu system zyskał dużą popularność w kręgach uniwersyteckich. Jednak w 1979 roku, po ukazaniu się wersji 7, firma zaczęła pobierać opłaty za kody źródłowe, dlatego wiele firm zdecydowało się na stworzenie własnych wersji. Wówczas to powstał, opracowany przez Uniwersytet Kalifornijski w Berkeley, system BSD (skrót od Berkeley Software Distribution), później firma Sun Microsystems wypuściła SunOsa, Microsoft - Xenixa, a DEC Ultrixa. Równocześnie firma AT&T wprowadziła do sprzedaży System V ze swoim interfejsem programowym. Spowodowało to chaos na rynku oprogramowania, ponieważ poszczególne wersje aplikacji nie były kompatybilne. Dlatego też zaistniała potrzeba standaryzacji samego Unixa i tworzonego dla niego oprogramowania. Zajął się tym Instytut Inżynierów Elektryków i Elektroników (Institute of Electrical and Electronics Engineers - IEEE), który opracował standard Posix dla unixowych systemów operacyjnych. Poszczególne części tego dokumentu definiują elementy całego systemu, tak aby zachować zgodność programową różnych wersji. Od czasu wprowadzenia norm Posix problem przenoszenia aplikacji między stosującymi je systemami operacyjnymi przestał istnieć. Ze względu na swą złożoność i spore wymagania sprzętowe systemy unixowe wymagały dużych i drogich komputerów. Z tego powodu maszyny oparte na Unixie dostępne były tylko dla wąskiego grona specjalistów oraz studentów kierunków informatycznych. Wraz z powstaniem komputera osobistego rozwinął się rynek oprogramowania dla sprzętu tej klasy. Opracowano wiele systemów operacyjnych, ale żaden z nich nie posiadał cech Unixa. Domowy sprzęt nie dysponował jeszcze wystarczającą minimalną mocą, niezbędną do obsłużenia środowiska wielozadaniowego. Zmieniło się to wraz z powstaniem rodziny procesorów Intel 386. Powstałą lukę w oprogramowaniu wypełnił nowy 32-bitowy Linux. Ojcem tego dzisiejszego przeboju jest Linus Torvalds. Jako młody fiński student, pragnąc poznać możliwości trybu chronionego nowoczesnego, jak na owe czasy, procesora 386 stworzył kilka programów działających na typowo edukacyjnym systemie wielozadaniowym, jakim był Minix. Jego pierwszy program na przemian wypisywał na ekranie wyrażenia "AAAA" i "BBBB" przełączając między dwoma zadaniami procesora. Wkrótce już mu to nie wystarczało. Stworzył własne jądro systemu, umożliwił z nim łączność dopisując sterownik klawiatury oraz dołożył jeszcze mechanizm przełączania zadań. Początkowo Torvalds przejął wiele gotowych rozwiązań z Minixa, dzięki czemu zaoszczędził wiele czasu we wstępnej fazie rozwoju systemu, bowiem nie musiał tworzyć wielu elementów od podstaw. Dlatego też w sierpniu 1991 roku, kiedy Linux ujrzał światło dzienne, nazwano go odmianą Minixa.

Początkowo nowy system nie znalazł uznania w oczach użytkowników. Instalował się w bardzo skomplikowany sposób, a obsługa nastręczała wiele trudności użytkownikom. Na niekorzyść przemawiał również fakt, że wersja była zbyt uboga, aby mogła znaleźć szersze zastosowanie. Nawet późniejsze dołączenie kompilatora języka C oraz zaimplementowanie kilku podstawowych poleceń unixowych nie przysporzyło mu zwolenników. Linux wzbudził zainteresowanie dopiero kiedy Torvalds postanowił go dostosować do norm Posix i zapewnił możliwość przenoszenia oprogramowania między nim, a komercyjnymi systemami. Udostępniony poprzez serwery FTP bezpłatny kod źródłowy wkrótce rozprzestrzenił się po całym świecie. Uwagi i sugestie użytkowników przesyłane pocztą elektroniczną przyczyniły się do szybkiego udoskonalania systemu. Na popularność i szybki rozwój Linuxa wpłynął również fakt, że podlega on licencji GPL (General Public Licence) fundacji FSF (Free Software Foundation). Organizacja założona przez Richarda Stallmana, ma na celu promowanie wysokiej jakości oprogramowania "wolnego" (co niekoniecznie musi oznaczać bezpłatnego). Programy podlegające licencji muszą być rozpowszechniane wraz z kodem źródłowym (również wersje komercyjne), podobnie jak nowe aplikacje, które powstaną na ich podstawie. Dzięki temu każdy użytkownik aplikacji może szybko poprawić ewentualne błędy w kodzie programu, udoskonalić go lub też rozbudować. Wkrótce tysiące ludzi zaczęły spontanicznie pisać oprogramowanie dla nowego systemu lub też adaptować dla jego potrzeb gotowe aplikacje rozpowszechniane na licencji GPL. Prace nad systemem osiągnęły takie rozmiary, że po krótkim czasie Torvalds nie był już w stanie samotnie zajmować się rozwojem całego Linuxa. Pozostał przy rozbudowie i udoskonalaniu jądra systemu, natomiast pieczę nad rozwojem poszczególnych jego komponentów przekazał innym. W ten sposób, dzięki wysiłkowi ogromnej rzeszy ludzi, poświęcających swój wolny czas, Linux stopniowo przyswajał wszystkie cechy komercyjnych systemów, stając się coraz bardziej rozbudowanym i kompletnym. Na popularność jaką zdobył Linux złożyło się kilka czynników. Przede wszystkim system jest całkowicie darmowym produktem. Każdy kto ma dostęp do Internetu, może go bezpłatnie zainstalować korzystając z jednego z wielu serwerów FTP. Dodatkowym plusem jest zaoszczędzenie miejsca na dysku twardym, ponieważ nie musimy przechowywać u siebie kopii wersji instalacyjnej. Ograniczeniem jest jedynie odległość od serwera i przepustowość łącza. Ponadto na rynku dostępne są wersje na płytach CD-ROM sprzedawane po kosztach dystrybucji. Można je również zamówić bezpośrednio u producenta. Linux, ze względu na swą wielozadaniowość, świetnie nadaje się do obsługi sieci komputerowych. Maszyny linuxowe z powodzeniem pracują jako routery, serwery pocztowe, WWW, DNS czy FTP. Zaletą Linuxa są jego niewielkie wymagania sprzętowe. Jego apetyt na ilość pamięci oraz moc procesora jest znacznie mniejszy od oprogramowania producentów komercyjnych, działa przy tym szybciej. Do sprawnego funkcjonowania system potrzebuje komputera klasy 386 wyposażonego w 8 MB pamięci RAM. Wymagania wzrosną jeśli zdecydujemy się na zainstalowanie systemu X Window. Konieczne jest wówczas 16MB pamięci oraz szybszy procesor. Również dla osób pozbawionych dostępu do Internetu Linux jest ciekawą propozycją. W systemie tym implementowane są kolejne wersje okienkowego programu do zarządzania zasobami komputera - X Window. Dzięki niemu praca możliwa jest za pomocą graficznego interfejsu obsługującego myszkę, a nie tylko standardowego terminala tekstowego. Kolejną zaletą Linuxa jest kompatybilność z innymi Unixami oraz możliwość pracy na platformach sprzętowych o różnych architekturach takich jak Intel, SPARC, DEC Alpha czy też komputerach opartych na procesorach firmy Motorola z rodziny M68k. Dzięki temu program napisany pod Linuxem po przekompilowaniu będzie działał na każdym innym "unixopodobnym" systemie operacyjnym.

Każda odmiana systemu zawiera sterowniki do większości osprzętu komputerowego produkowanego na świecie. Natychmiast po pojawieniu się nowej płyty głównej czy też karty graficznej zostają opracowane do niej sterowniki, które po fazie testów udostępniane są na serwerach FTP. Wreszcie Linux dysponuje biblioteką około 1500 aplikacji dostępnych bezpłatnie wraz z kodami źródłowymi. Dla Linuxa tworzone są edytory tekstu, arkusze kalkulacyjne, programy graficzne czy też bazy danych. Aplikacje te jakością dorównują produktom komercyjnym. Poszczególne programy przenoszone są do środowiska Linuxa lub też równolegle wydawane są wersje dla niego i na przykład Windows 95 (Netscape Communicator).

Użytkownicy Linuksa w jednym z pewnością mają przewagę nad użytkownikami DOS-a, Windows 9x i NT - Linux pozwala na łatwy dostęp do systemów plików używanych w najróżniejszych systemach operacyjnych. W przypadku systemów plików używanych przez DOS-a i Windows 9x wystarczy po prostu zamontować partycje, na których się te systemy znajdują. Służy do tego polecenie mount. Dostęp do dyskietek zapewnia narzędzie mtools. Nie ma więc problemów, gdy w czasie pracy pod Linuksem jest nam potrzebny plik, który znajduje się akurat na partycji DOS-owej. Co jednak robić, gdy mamy do czynienia z sytuacją zgoła odwrotną, czyli gdy w czasie pracy w systemie Windows okaże się, że przydałby się nam plik zapisany tylko na partycji linuksowej? Jedno jest pewne - ani w DOS-ie, ani w Windows 9x czy NT nie ma komendy, która byłaby odpowiednikiem linuksowego polecenia mount. Grzebiąc w internetowych archiwach, można natomiast znaleźć interesujący program. Jest nim Explore2fs, the Linux file system explorer for Windows NT (and 9x) (Eksplorer linuksowego systemu plików dla Windows NT i 9x). Narzędzie to pozwala osobom pracującym w systemie Windows 9x/NT na zarządzanie używanym w Linuksie systemem plików ext2fs.

POWŁOKI

Wiersz Poleceń UNIX'a, lub inaczej powłoka, pozwala na bezpośredni dostęp do systemu operacyjnego. Interpretuje i wykonuje wszystkie polecenia. Tak naprawdę powłoka jest programem pomiędzy twoją klawiaturą, systemem operacyjnym oraz innymi programami. Inaczej niż w DOS-ie, powłoka jest oddzielnym programem niż system operacyjny lub jądro. Powłoki z natury są tajemnicze i uciążliwe we wpisaniu, lecz mają ogromną siłę przebicia. Dostarczają wiele opcji niedostępnych w systemach mających tylko graficzny interfejs użytkownika. Jeżeli dostaniesz się do komputera Unixowego zdalnie, prawdopodobnie zrobisz to za pomocą powłoki. Możemy wybierać wśród wielu powłok. Dlaczego ? Ponieważ ludzie lubią robić różne rzeczy na różne sposoby, więc kilku programistów stworzyło nowe powłoki, aby rozwiązać pewne niedociągnięcia lub braki w swoich ulubionych powłokach. Większość powłok Unix'a jest programowalna, tak więc jeśli łapiesz się na ciągłym wpisywaniu tych samych poleceń, napisz program (podobny do plików .bat w DOS'ie), które spowodują zautomatyzowanie tych komend. Znajomość przynajmniej trzech typów powłok jest wielce przydatna i bardzo ułatwia pracę z Unix'em. Oto one :

Nazwa powłoki |

Pełna nazwa angielska |

sh |

Bourne Shell |

rsh |

Restricted Bourne Shell |

ksh |

Korn Shell |

rksh |

Restricted Korn Shell |

bash |

Bourne Again Shell |

csh |

C - Shell |

tcsh |

bez nazwy |

zsh |

bez nazwy |

sh - (Powłoka Bourne'a) wzięła swą nazwę od jej twórcy, Stephena R. Bourne'a pracującego w Laboratoriach Bella. Została opracowana w późnych latach siedemdziesiątych i stała się podstawowym procesem poleceń. Na początku był to jedyny wybór. Powłoka ta niestety nie oferuje zbyt wielu działań, których mógłbyś wymagać od powłoki, takich choćby jak edycja wiersza poleceń.

rsh - (Ograniczona powłoka Bourne'a) specjalna odmiana powłoki Bourne'a stosowana do tworzenia środowiska użytkowego o ograniczonych możliwościach i prawach dostępu. Jest ona szczególnie przydatna dla użytkowników o niewielkich umiejętnościach i znajomości Unix'a np. wykonujących prace biurowe.

ksh - (Powłoka Korna) jest bardzo popularną powłoką Unix'a. Wzięła swoją nazwę od jej autora. Davida Korna, pracującego w Laboratoriach Bella. Powstała w 1983 roku, a jej publikacja odbyła się w 1986 roku. Stanowi ona rozszerzenie powłoki Bourne'a.

rksh - (Ograniczona powłoka Korna) specjalna odmiana powłoki Korna.

bash - (Ponowiona powłoka Bourne'a) bardzo popularna powłoka. Jest domyślną powłoką niektórych dystrybucjach Unix'a a także Linux'a. Została stworzona oraz rozpowszechniona prze organizację (GNU). Dobrze jest poznać tę powłokę ma możliwość edycji wiersza poleceń oraz realizacji nazw plików, jest też kompatybilna z oryginalną powłoką Bourne'a.

csh - (Powłoka C) jej autorem jest Bill Joy, doktorant na Uniwersytecie Kalifornijskim w Berkley. Jest ona szczególnie używana przez programistów UNIX'a. powłoka ta oferuje kontrole procesów, historię poleceń oraz nadawanie nazw zastępczych.

tcsh - powłoka ta stanowi rozszerzenie Powłoki C. Oferuje dodatkowe możliwości realizacji poleceń i nazw plików oraz niektórych funkcji edycji wiersza poleceń.

zsh - jest to najnowsza powłoka, kompatybilna z powłoką Bourne'a

STRUKTURA KATALOGÓW

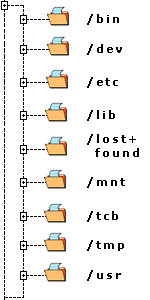

Struktura katalogów w Unix'ie jest stała i nienaruszalna. Może ona wyglądać tak jak na rysunku, lecz nie zawsze. Dla różnych wersji Unix'a może ona być trochę zmodyfikowana. Każdy katalog w Unix'ie ma określoną funkcję i użytkownicy korzystają z niego w zakresie przydzielonych im uprawnień.Struktura katalogów w Unix'ie różni się od struktury Windows'a tym, że wszystkie urządzenia takie jak FDD, CDROM, HDD itd. są reprezentowane przez odpowiednie katalogi.

bin - programy wykonywalne.

dev - pliki urządzeń komputera, portów, terminali.

etc - pliki i narzędzia administracyjne systemu, skrypty startujące i zatrzymujące system, podsystemy autoryzacji i ustawień jądra systemu.

lib - biblioteki programistyczne używane przez programy i narzędzia.

lost+found - katalog używany do odzyskiwania plików skasowanych itp.

mnt - katalog do montowania FDD, CDROM, HDD.

tcb - informacje o o zabezpieczeniach systemu, hasła użytkowników, logi.

tmp - katalog plików tymczasowych.

usr - zawiera aplikacje, informacje użytkowników systemowych, dokumentację, pliki pomocy, biblioteki. Oczywiście w katalogach znajdują się podkatalogi

HASŁA i BEZPIECZEŃSTWO

System UNIX spełnia wymagania bezpieczeństwa norm C2, ale dotyczy to tylko serwera pracującego samodzielnie, bez przyłączania do sieci. w Momencie zainstalowania karty sieciowej i włączenia serwera do jakiejkolwiek sieci, system staje się dostępny dla rzeszy ludzi nie zawsze uczciwych. W związku z faktem, że UNIX obsługuje niezwykle liczną rzeszę protokołów sieciowych, a także płynnie i w sposób otwarty wspomaga pracę w sieci, objęcie należytą ochroną serwerów opartych na tym systemie jest zadaniem bardzo trudnym. Problem rozszerza tu fakt, iż przez długi czas UNIX rozprowadzany był w formie kodu źródłowego. Przez lata jednak, przy ogromnym zaangażowaniu rządu USA, UNIX'owi zaimplementowano wiele udoskonaleń, które miały zmienić ten stan rzeczy. Należą do nich :

kodowane hasła.

zabezpieczania plików i katalogów.

poziomowy podział użytkowników na rodzaje dostępu.

restrykcyjne narzędzia logujące.

Ponadto w Internecie szeroko dostępne są programy, za pomocą których możemy działający u nas system odpowiednio przystosować do naszych potrzeb. Aplikacje te można podzielić na dwie grupy.

narzędzia kontroli bezpieczeństwa.

narzędzia do logowania do systemu.

Pierwsze z nich najczęściej automatycznie wykrywają luki w systemie bezpieczeństwa. Są to potężne programy, które potrafią przetestować wskazaną sieć i podać na "tacy" wszelkie błędy i słabości danego systemu. Narzędzia logujące mają za zadanie monitorowanie użytkowników aktualnie pracujących w systemie. Podstawą dobrego zabezpieczenia Unix'a jest dobranie odpowiedniego hasła. Dlatego właśnie ważne jest, aby nie można było je łatwo odgadnąć.

Czego nie należy umieszczać w haśle:

Nie używaj dat urodzin, numeru dowodu osobistego ani numerów telefonów.

Nie używaj imion ani nazwisk spokrewnionych osób albo swoich zwierzaków.

Nie używaj słów znajdujących się w słowniku.

Nie dawaj swojego hasła żadnym osobom trzecim.

Co powinno się używać w hasłach:

Stosuj na przemian duże i małe litery.

Używaj liczb i znaków interpunkcyjnych, aby hasło było trudniejsze do odgadnięcia.

Zmieniaj hasło co 30 przy serwerze samodzielnym i co 7 dni przy serwerze sieciowym.

Dobre hasło powinno być wpisywane szybko. Ktoś może ustalić, co wpisujesz z ruchów twoich palców.

Musisz stworzyć własny system zmiany hasła i jego zapamiętywania.

Administrator (ang. root = "korzeń") systemu UNIX jest użytkownikiem, którego często nazywa się super użytkownikiem. wynika to z tego, że prawa jakie on posiada wybiegają daleko poza uprawnienia zwykłego użytkownika. Root to każdy kto posiada przywileje administratorskie w sieci, każdy UNIX'owy serwer ( a także Win NT) w sieci ma root'a. Ustawia on przywileje dostępu, które nie są zakładane przez system w trakcie instalacji, przywileje te pozwalają użytkownikom na czytanie plików, zapisywanie do nich zmian lub wykonywanie ich. Root może też tworzyć nowych użytkowników, może też wykasować system ( oczywiście przez przypadek ).

adduser adduser jest poleceniem służącym do dodawania kont użytkowników. Zarządza zarówno plikiem /etc/passwd, jak i /etc/group.

Składnia: adduser [nazwa konta]

cal polecenie cal powoduje wyświetlenie kalendarza. Domyślnie wyświetlany jest kalendarz na bieżący miesiąc. Składnia: cal

cd zmiana bieżącego katalogu. Składnia: cd [kat]

chfn polecenie chfn zmienia dodatkowe informacje dotyczące użytkownika, takie jak imię, nazwisko, adres itp. Składnia: chfn

chmod polecenie ustawiające uprawnienia dla plików lub katalogów.

Składnia: chmod -fR [uprawnienia nazwa_pliku ...]

Chsh polecenie chsh umożliwia zmianę domyślnej powłoki. Składnia: chsh

Dostępne powłoki (w zależności od wersji UNIX'a)

/bin/bash

/bin/sh

/bin/ksh

/bin/csh

/bin/tcsh

clear polecenie to czyści ekran coś w stylu dos'owego cls Składnia: clear

cp kopiowanie plików. Składnia: cp [opcja] źródło cel

date polecenie date pozwala odczytać datę i godzinę oraz ustawić czas systemowy (działa tylko gdy jesteś zalogowany jako root) Składnia: date [opcje]

dump strasznie zamotane polecenie służące do tworzenia kopii zapasowych systemu.

find polecenie służy do wyszukiwania plików w systemie. Składnia: find[ścieżka][wyrażenie]

Np: find /home/divak "*.txt"

fmt polecenie fmt służy do formatowania tekstu w pliku. Składnia: fmt [opcja] [plik]

free wyświetla informacje o pamięci komputera RAM, pamięci wirtualnej.

gpasswd polecenie podobne do usermod, tyle że służące do wprowadzania zmian w grupach.

Grep działa podobnie jak find, lecz potrafi też wyszukiwać pliki zawierające dany ciąg znaków. Składnia: grep [dany ciąg] [plik]

groupadd polecenie groupadd służy do dodawania grup w systemie .

head przeglądanie pierwszych kilku wierszy pliku. Składnia: head: [plik]

host wyświetla informacje o danym komputerze w internecie. Składnia: host [adres IP]

less polecenie służące do przeglądania pojedynczych stron coś w stylu more

locate polecenie podobne do find jednak trochę lepsze i szybsze. Składnia: locate [plik]

ls wyświetla pliki znajdujące się w bieżącym katalogu.

Mkdir tworzenie nowego katalogu. Składnia: mkdir [nazwa katalogu]

Mv przenoszenie plików i katalogów. Składnia: mv [źródło] [cel]

passwd polecenie służące do zmiany hasła.

Pwd wyświetla informacje o tym gdzie się znajdujesz ( w jakim katalogu ).

rm usuwanie plików. Składnia: rm -i [plik]

rmdir usuwanie pustego katalogu. Składnia: rmdir [katalog]

setfont polecenie setfont zmienia czcionkę używaną przez konsole na czcionkę o różnych rozmiarach.

Sort służy do sortowania tekstu, plików w kolejności liczbowej, alfabetycznej itd. Składnia: sort [ścieżka do pliku]

tail przeglądanie ostatnich kilku wierszy pliku. Składnia: tail: [plik]

telnet polecenie pozwalające się zalogować do zdalnego komputera przy użyciu powłoki. Składnia: telnet [host]

touch tworzenie nowego pustego pliku. Składnia: touch [nazwa pliku]

umask polecenie ustawia domyślny tryb plików.

useradd jest podobną komendą co adduser, tyle że nie zarządza bazą danych o grupach.

Userdel polecenie służące do usuwania kont użytkowników z systemu. Składnia: userdel: -G[nazwa konta]

usermod polecenie służące do wprowadzania zmian na kontach użytkowników systemu.

W polecenie w wyświetla informacje o tym kto jest zalogowany w systemie oraz co dana osoba robi. wc

polecenie wc służy do słów wierszy oraz znaków znajdujących się w jednym lub kilku plikach. Składnia: wc [opcja][plik1][plik2]

who polecenie who wyświetla informacje, o tym kto jest zalogowany w systemie.

UnixDos to zbiór dziewięćdziesięciu dwóch aplikacji, z których sześćdziesiąt cztery to dosowe wersje rozmaitych programów narzędziowych, pochodzących ze środowiska Unix (np. grep - narzędzie wyszukujące w pliku linie zawierające określoną próbkę tekstu). Pozostałych dwadzieścia osiem nie ma swoich unixowych odpowiedników. Każdy program wywołany bez niezbędnych parametrów uraczy nas krótką informacją do czego służy oraz wyczerpującą listą możliwych do użycia opcji i przełączników.

Producenci aplikacji dostarczyli plik pomocy, który zawiera dokładny opis wszystkich możliwych sposobów wywołań poszczególnych poleceń, a także przykłady ich zastosowań. Używanie UnixDosa nie polega jednak tylko na wykorzystaniu pojedynczych programów - aplikacje, podobnie jak ich unixowe odpowiedniki, mogą ze sobą współpracować. Dostarczony "help" zawiera liczne przykłady użycia kombinacji prostych poleceń (np. kill -9 `ps | grep "=" | sort -r`, zabijający wszystkie procesy w systemie). Część z nich znajdziemy w postaci plików BAT w katalogu, w którym zainstalowaliśmy pakiet.

UnixDos to bardzo ciekawa propozycja. Użytkownikom "okienek" pokaże choć odrobinę potęgi Unixa i na pewno ułatwi pracę.

Systemem z pingwinem w herbie zajmuje się zbyt wielu programistów, a za mało specjalistów od marketingu. Jeśli to się nie zmieni, Linux będzie nadal doskonałym systemem, z którego korzysta niewiele firm. Nawet jeżeli pomoc techniczna Microsoftu jest często fikcją, to wielu firmom pozwala ona uwierzyć, że w przypadku kłopotów nie pozostaną same. Linux nie daje im nawet cienia nadziei - jeżeli firmowy administrator sobie nie poradzi, musi znaleźć pomoc w Internecie. Pingwin cierpi na liczne braki, które hamują wzrost jego znaczenia na tym rynku. Przede wszystkim brak oprogramowania. Jego liczba rośnie, ale nadal nie jest nawet porównywalna z bogactwem aplikacji dla Windows. Istotny jest także brak programów dla firm - na przykład aplikacji do zarządzania przedsiębiorstwem czy finansowo-księgowych. Oprogramowanie to także gry i wydawnictwa multimedialne - tu sytuacja Linuksa jest wręcz katastrofalna. System operacyjny Linux staje się coraz bardziej popularny. Jego zalety doceniają nawet przedsiębiorstwa tworzące profesjonalne oprogramowanie. Jednak właściciele małych firm czasem boją się używać Linuxa ze względu na brak wsparcia technicznego oraz - co może wydawać się śmieszne - brak dokumentów potwierdzających zakup pakietu.

Osobną sprawą jest przyzwyczajenie do innych systemów operacyjnych i strach przed uczeniem się od nowa. Wiele firm zajęło się więc komercyjną dystrybucją Linuxa, dodając doń zazwyczaj własne oprogramowanie i narzędzia..

Wyszukiwarka

Podobne podstrony:

Porównanie systemów operacyjnych Windows i Linux, Studia, Informatyka, Informatyka, Informatyka

instalacja linux, Studia, Informatyka, Informatyka, Informatyka

Apple Macintosh(1), Studia, Informatyka, Informatyka, Informatyka

2LAB, 1 STUDIA - Informatyka Politechnika Koszalińska, Labki, Fizyka, sprawka od Mateusza, Fizyka -

WYKRES73, 1 STUDIA - Informatyka Politechnika Koszalińska, Labki, fizyka1, fiza, fizyka

Komputery przenośne, Studia, Informatyka, Informatyka, Informatyka

C7, 1 STUDIA - Informatyka Politechnika Koszalińska, Labki, Fizyka, sprawka od Mateusza, Fizyka - la

hakerzy jako subkultura, Pomoce naukowe, studia, informatyka

b, 1 STUDIA - Informatyka Politechnika Koszalińska, muniol, I rok, pam - egz, 1 koło

język XML, Pomoce naukowe, studia, informatyka

język SQL, Pomoce naukowe, studia, informatyka

Fizzad2, 1 STUDIA - Informatyka Politechnika Koszalińska, Labki, fizyka1, fiza, fizyka

Ochrona informacji przesyłanej, Studia, Informatyka, Informatyka, Informatyka

wykłady - cz. 1, Pomoce naukowe, studia, informatyka

Zagrożenia w internecie - czyli jak rozpoznać wirusa, Studia, Informatyka, Informatyka, Informatyka

STOS-EM, 1 STUDIA - Informatyka Politechnika Koszalińska, Labki, fizyka1, fiza, fizyka

skanowanie informatyka, Studia, informatyka

więcej podobnych podstron