Urządzenia sieciowe

a. Wstęp

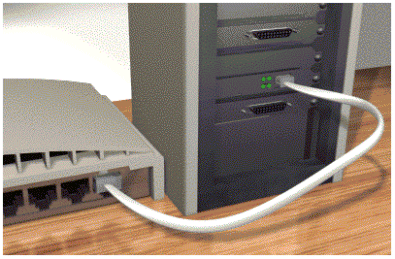

Sieć komputerowa (ang. computer network) jest to układ komputerów i urządzeń końcowych (np. drukarka, skaner) połączonych między sobą szeregowymi łączami komunikacyjnymi, umożliwiającymi wymianę komunikatów między poszczególnymi stanowiskami. Sieć komputerowa zapewnia dostęp użytkowników do wspólnych zasobów takich jak dane lub urządzenia peryferyjne. Dostęp komputera do sieci komputerowej odbywa się za pośrednictwem interfejsu sieciowego. Niektóre z komputerów działających w sieci mogą pełnić specjalne funkcje, np. bram, mostów lub ruterów, inne po prostu korzystają z udogodnień tworzonych przez sieć, np. dzielenia zasobów.

b. Elementy sieci:

Podstawowe elementy sieci to m.in.: karta sieciowa, adapter, wzmacniaki, repeater, most, router; hub, przełącznik.

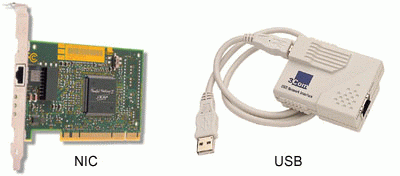

c. Adapter, karta sieciowa

Karta sieciowa jest niezbędnym elementem każdej sieci bez względu na jej topologię czy rozmiar. Zadaniem jej jest przesyłanie informacji za pomocą odpowiedniego protokołu do fizycznego łącza jakim jest okablowanie. Przy wyborze karty sieciowej należy zwrócić uwagę na to, czy posiada odpowiednie wejścia, charakterystyczne dla danej sieci np. 10Base2 czy 10BaseT oraz czy będzie to sieć 10Mb czy 100Mb. Obecnie dostępne są karty 10/100 Mb z dwoma rodzajami wejść BNC RJ-45.

d. Wzmacniaki

Jeden z powodów ograniczenia zasięgu sieci lokalnych wynika z tłumienia sygnałów elektrycznych. W niektórych technikach sieciowych stosuje się wzmacniaki, aby obejść to ograniczenie. Wzmacniak jest zwykle urządzeniem analogowym, które stale monitoruje sygnał w obu kablach, które łączy. Po wykryciu sygnału w jednym kablu przekazuje jego wzmocnioną kopię do drugiego kabla. Wzmacniak łączy dwa kable sieci Ethernet zwane segmentami. Każdy z segmentów jest standardowo zakończony terminatorem. Wzmacniaki nie interpretują formatów ramek ani adresów fizycznych sieci. Są podłączone bezpośrednio do kabla sieciowego i przekazują kopie sygnałów elektrycznych, nie czekając na przesłanie kompletnej ramki. Jeden wzmacniak umożliwia podwojenie długości segmentu sieci Ethernet. Stosując dwa wzmacniaki można już połączyć trzy segmenty sieci. Wzmacniaki przekazują wszystkie sygnały

między segmentami, zatem komputer przyłączony do jednego segmentu może się swobodnie komunikować z komputerem w innym segmencie. W sieci ze wzmacniakami komputery nie są w stanie stwierdzić czy są podłączone do tego samego czy do różnych segmentów.Każdy wzmacniak łączący segmenty w sieci wprowadza dodatkowe opóźnienie. Stosowana w Ethernecie metoda wykrywania kolizji CSMA/CD działa poprawnie tylko w przypadku dostatecznie małych opóźnień. Jeśli opóźnienie jest za duże ta metoda zawodzi. W rzeczywistości standard Ethernet przewiduje stosowanie wzmacniaków i stanowi, że sieć może nie działać poprawnie, jeśli dowolną parę komputerów oddzielają więcej niż cztery wzmacniaki. Wzmacniaki mają kilka wad. Najważniejsza wynika z tego, że wzmacniaki nie interpretują zawartości ramek. Przekazują tylko sygnały między segmentami sieci, niezależnie od tego, czy są to poprawne ramki, czy jakieś inne sygnały. Jeśli w jednym z segmentów wystąpi kolizja, to odpowiadający jej sygnał zostanie powtórzony we wszystkich segmentach sieci. Podobnie dowolne zakłócenia elektryczne (np. spowodowane przez burzę) również zostaną wiernie powtórzone w całej sieci.

e. Repeater

Repeater jest urządzeniem dzięki któremu można zwiększyć zasięg sieci. Jest to po prostu wzmacniacz, jednak w odróżnieniu od huba, wzmacnia on tylko sygnał użyteczny, pomijając szumy i zakłócenia. Repeater sprzęga segmenty sieci, które mogą korzystać z odmiennych protokołów i rodzajów okablowania.

f. Most

Most jest urządzeniem, które śledzi adresy MAC (ang. Media Acces Control - w przypadku sieci Ethernet 48 bitowy adres karty sieciowej przypisany na stałe przez producenta ) umieszczane w przesyłanych do niego pakietach. Może być to urządzenie wolnostojące lub wbudowane w hub. Most wykorzystuje bazę danych dotyczącą topologii sieci. Poprzez analizę adresów MAC, decyduje czy dany pakiet przesłać do drugiego segmentu sieci, czy też zostawić bez odpowiedzi. Most z powodzeniem można wykorzystać do podzielenia sieci na dwa segmenty w sytuacji gdy w jednej dużej sieci część komputerów komunikuje się stale lub bardzo często z tymi samymi komputerami. W obu segmentach sieci będą znajdowały się komputery najczęściej komunikujące się ze sobą. Dzięki podziałowi w idealnym przypadku domena kolizji zmniejszy się dwukrotnie. Urządzenie to obsługuje segmenty sieci budowane tak w tych samych jak i różnych technologiach (most translacyjny). Most, podobnie jak wzmacniak jest urządzeniem elektronicznym, które umożliwia połączenie dwóch osobnych segmentów sieci lokalnej. Most, w przeciwieństwie do wzmacniaka, przekazuje tylko pełne ramki i jest wyposażony w standardowe interfejsy sieciowe, podobnie jak komputer. Most odbiera sygnały z każdego segmentu w trybie odbioru wszystkich ramek. Po odebraniu ramki z jednego segmentu sprawdza, czy jest ona poprawna, a potem przekazuje ją do drugiego segmentu (jeżeli jest taka potrzeba). W ten sposób dwa segmenty sieci połączone mostem zachowują się jak jeden segment sieci fizycznej. W każdym segmencie używa się tej samej technologii i identycznego formatu ramek, dwa komputery nie mogą zatem stwierdzić, czy są przyłączone do jednego czy, do różnych segmentów sieci. Typowy

most jest w zasadzie zupełnie normalnym komputerem wyposażonym w procesor, pamięć i dwa interfejsy sieciowe. Jest jednak przeznaczony do konkretnego zadania, nie wykonuje zatem żadnych programów użytkowych. Jego procesor wykonuje kod zapisany w pamięci ROM. Mosty są popularniejsze niż wzmacniaki, gdyż ułatwiają izolowanie problemów. Jeśli dwa segmenty połączone są za pomocą wzmacniaka i w jednym pojawią się zakłócenia elektryczne, to wzmacniak przekaże je do drugiego segmentu sieci. Jeśli natomiast podobna sytuacja wystąpi w sieci z segmentami połączonymi mostem, to most porzuci uszkodzoną ramkę zawierającą błąd, nie wprowadzając zakłóceń do działania drugiego segmentu sieci. W ten sposób most ogranicza wpływ zakłóceń w jednym segmencie na działanie drugiego segmentu. Rodzaje mostów: Transparentne. Urządzenie takie buduje bazę danych o topologii sieci dopiero po pewnym czasie od włączenia zasilania. W pierwszym momencie przepuszcza wszystkie pakiety bez względu na adres do drugiej podsieci. Most taki "uczy" się tabeli mostowania. Oparte na technologii Source Routing. Mosty wykonane w tej technologii wykorzystywane są w sieciach Token Ring. Pakiet danych zawiera informacje, którą drogą ma dotrzeć do celu. Wykorzystywane są specjalne algorytmy ( wysyłany jest próbny pakiet, który przechodzi przez wszystkie mosty, po czym wraca do nadawcy ), dzięki którym droga, którą podąża pakiet jest najkrótsza. Oparte na technologii Spanning Tree. Mosty mające zastosowanie w sieciach Ethernet. Zapobiegają one powstawaniu kolizji, które są w stanie zablokować sieć. Całkowite uniknięcie kolizji jest niemożliwe, można je tylko ograniczyć. Eliminują powstawanie pętli krążących pakietów. Mosty mogą łączyć sieci w tym samym standardzie np. IEEE 802.3 jak i różnych standardów np. IEEE 802.3 i IEEE802.5. Działanie takie można sobie wyobrazić następująco. Komputer A pracujący w sieci IEEE 802.3 przygotowuje pakiet, "wsadza" do koperty w standardzie IEEE 802.3 i wysyła do komputera B pracującego w sieci IEEE 802.5. Pakiet oczywiście na swojej drodze napotyka most, gdzie zostaje "wyjęty" z koperty a następnie "włożony" do koperty odpowiadającej standardowi IEEE 802.5 i już bezpośrednio przesłany do odbiorcy.

g. Router

Routery są to urządzenia, których zadaniem jest przesyłanie pakietów pomiędzy sieciami. Najczęściej są wyposażone w kilka kart sieciowych, porty do obsługi sieci WAN, wydajny procesor oraz oprogramowanie wspomagające przepływ pakietów. Jako prosty router może służyć nawet 486DX4 z dwoma kartami sieciowymi pracujący pod kontrolą systemu operacyjnego Linux, najczęściej jednak jest to oddzielny dosyć wydajny komputer. Router w przeciwieństwie do mostu dzieli sieć na dwie podsieci IP. Pakiet wysłany w sieci lokalnej nie trafia do routera, jest obsługiwany przez niego dopiero wtedy gdy jest wysyłany poza sieć. Routery stosowane są zarówno w sieciach LAN jak i WAN. Routery lokalne używane są wtedy gdy chcemy umożliwić przesyłanie pakietów pomiędzy dwoma lub więcej segmentami sieci (podsieciami). Normalnie przesyłanie danych jest niemożliwe, ponieważ obie podsieci mają rożne adresy. Jedną dużą sieć dzieli się na kilka podsieci głównie po to by zmniejszyć domenę kolizji. Zastosowanie routera spowoduje zwiększenie przepustowości sieci. Zadaniem routera dostępowego jest umożliwienie komunikacji pomiędzy siecią LAN a WAN. Routery same budują sobie tabele routingu, dzięki którym "wiedzą" gdzie przesłać dalej pakiet. Komunikują się z innymi routerami w sieci, same "uczą" się topologii. Wyznaczaniem tras zajmują się różne protokoły oparte na masie skomplikowanych algorytmów. Aby przesłać dane do innego komputera w sieci, muszą być one podzielone na mniejsze porcje (pakiety). Wcale nie jest powiedziane, że wszystkie porcje danych są przesyłane tą samą drogą. Router musi reagować na takie sytuacje jak odłączenie jakiegoś fragmentu sieci w ogólnoświatowej pajęczynie, nagłe zmniejszenie przepustowości sieci w pewnym obszarze oraz wiele innych. Router otrzymując pakiet zawsze musi posłać go dalej. Jeśli komputer docelowy znajduje się w sieci połączonej bezpośrednio z routerem to pobiera on adres MAC odbiorcy i wysyła do niego pakiet. Jeśli jednak komputer znajduje się w innej sieci, to router "opakowuje" pakiet za pomocą odpowiedniego protokołu i wysyła dalej. W sieciach szkieletowych wykorzystuje się routery o najwyższej wydajności. Obsługują one wszystkie rodzaje interfejsów używanych w sieci LAN i WAN oraz wiele protokołów. Routery średniej mocy są najczęściej instalowane w sieciach korporacyjnych. Mogą również służyć do budowy sieci bazowych w niewielkich przedsiębiorstwach. Taki router składa się z dwóch, trzech portów sieci LAN i od czterech do ośmiu portów sieci WAN. Routery oddziałowe przeznaczone do sieci LAN. Najczęściej posiadają jeden port LAN i dwa porty WAN. Są to najpopularniejsze urządzenia, gdyż niewielkim kosztem można rozbudować sieć łączącą biura i oddziały.

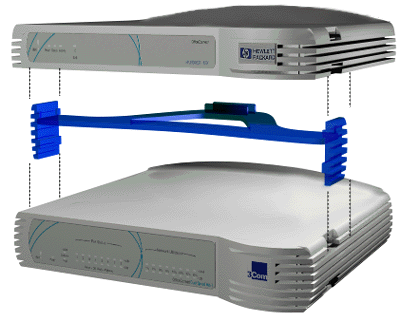

h. Hub

Hub jest urządzeniem wykorzystywanym w sieci 10BaseT jako punkt centralny sieci, w którym zbiegają się przewody każdej stacji roboczej. Jeśli pakiet przychodzi do huba, zostanie on skierowany kolejno na wszystkie porty. Każdy hub wyposażony jest w jedno wyjście 10Base2 lub 10Base5 oraz kilka wyjść 10BaseT. Hub pasywny. Przekaże on odebrany sygnał na pozostałe porty. Hub inteligentny. Ten typ urządzenia może dodatkowo filtrować pakiety. Ponadto administrator może monitorować ruch w tym miejscu sieci oraz wyłączyć dostęp do jakiegoś portu. Huby przełączające. Jest on wyposażony w kilka repeaterów i układ zarządzający przełączaniem portów do każdego z nich. Każdy repeater logicznie reprezentuje inną domenę kolizji Huby wolno stojące. Mają one stałą konfigurację, często łączy się je z innymi hubami. Są tanie, nie można nimi zarządzać, nadają się do obsługi od czterech do dwudziestu czterech stanowisk Huby wieżowe. Posiadają te same własności co huby wolno stojące i dodatkowo za pomocą krótkich przewodów można budować z nich rozbudowane węzły sieci, składające się z wielu hubów. Takim zestawem można zarządzać jak pojedynczym urządzeniem. Zaletą hubów wieżowych jest elastyczność budowy sieci. Nie trzeba od razu kupować dużego huba, w razie potrzeby dokupuje się tylko kolejny "klocek". Huby modularne. Mają budowę modułową, można nimi zarządzać. W gniazdach rozszerzeń można instalować różnego rodzaju moduły, które dysponują kilkoma portami. Wszystkie gniazda korzystają z usług szybko pracującej magistrali i układów scalonych przełączających ramki. Każdy z portów może przesyłać pakiety do portów pozostałych modułów.

i. Przełącznik

Przełączniki (ang. switches ) są to "inteligentne" urządzenia przełączające ramki na odpowiedni port. Idea działania przełącznika polega na podzieleniu dużego strumienia danych na kilka mniejszych. Klasyczne przełączniki potrafią obsługiwać dowolny protokół, gdyż operują na adresach MAC karty sieciowej. Nowsze przełączniki, pracujące w trybie Layer 3 Switching mają dostęp do adresów IP. Urządzenia te mają zastosowanie w sieciach LAN, powodują zmniejszenie domeny kolizji.

1

Wyszukiwarka

Podobne podstrony:

sieci podstawy, Technikum Informatyczne, Materiały, Komputer i urządzenia, Sieci komputerowe

2008-probny-praktyka-teleinformatyk-wlasny, Technik Informatyk, materialy egzamin teoretyczny

Polecenia linuxa i unixa, Technik Informatyk - materiały, SO I SK

2008-probny-praktyka-teleinformatyk-wlasny-klucz, Technik Informatyk, materialy egzamin teoretyczny

okablowanie sieciowe- skretka(1), technik informatyk, soisk utk

Kod błędu bluescreen, Technik Informatyk - materiały, SO I SK

SYSTEMY PLIKOW, Technik Informatyk - materiały, SO I SK

2008-probny-praktyka-teleinformatyk-wlasny, Technik Informatyk, materialy egzamin teoretyczny

Polecenia linuxa i unixa, Technik Informatyk - materiały, SO I SK

Urządzenia do komunikacji bezprzewodowej(1), technik informatyk, soisk utk

URZADZENIA NASTAWCZE, Studia, Edukacja Techniczno-Informatyczna, Mechatronika

08.Warstwa Prezentacji (5 Warstwa), Technik Informatyk, Technik - Informatyk, Podręczniki i materiał

Urządzenia sieciowe cz 1

Urządzenia do komunikacji bezprzewodowej(1), technik informatyk, soisk utk

c3 stal po ob ciep-chem, Politechnika Poznańska, Edukacja Techniczno Informatyczna, Semestr II, Mate

więcej podobnych podstron