CAM00406 2

115

Metodyka zarządzania ryzykiem opracowana w instytucie NIST

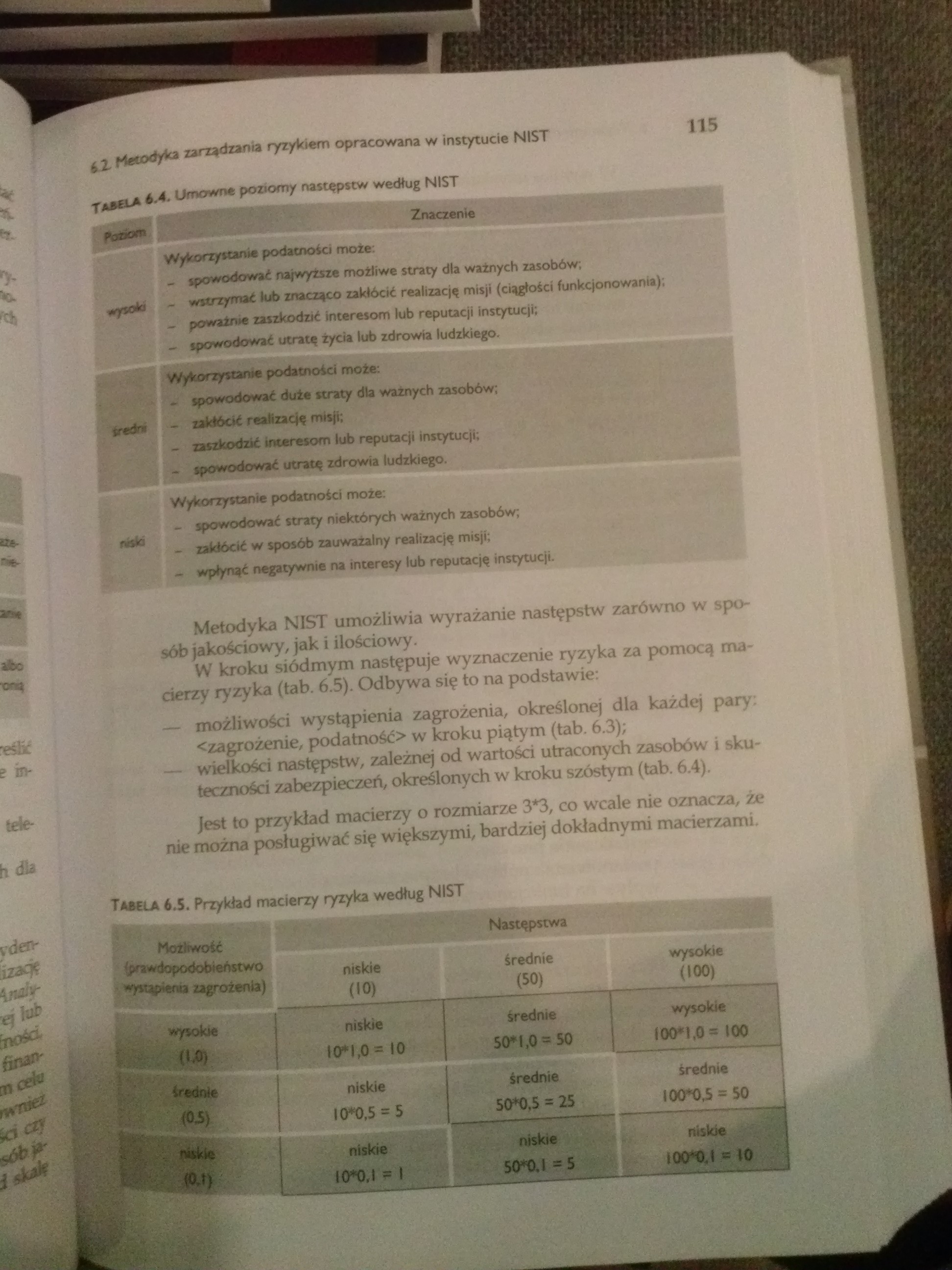

TABELA 4.4. Umowne poziomy następstw według NIST

Bobom Znaczenie

Wykorzystanie podatności może:

- spowodować najwyższe możliwe straty dla ważnych zasobów;

wysoki - wstrzymać łub znacząco zakłócić realizację misji (ciągłości funkcjonowania);

- poważnie zaszkodzić interesom lub reputacji instytucji;

- spowodować utratę życia lub zdrowia ludzkiego.

Wykorzystanie podatności może:

* spowodować duże straty dla ważnych zasobów; średra - zakłócić realizację misji;

- zaszkodzić interesom lub reputacji instytucji;

- spowodować utracę zdrowia ludzkiego.

Wykorzystanie podatności może:

**• , - spowodować straty niektórych ważnych zasobów;

|w, MPO

- zakłócić w sposób zauważalny realizację misji;

- wpłynąć negatywnie na interesy lub reputację instytucji.

H

■***

nesfić

B HV

Metodyka NIST umożliwia wyrażanie następstw zarówno w sposób jakościowy, jak i ilościowy.

W kroku siódmym następuje wyznaczenie ryzyka za pomocą macierzy ryzyka (tab. 6.5). Odbywa się to na podstawie:

— możliwości wystąpienia zagrożenia, określonej dla każdej pary; <zagrożenie, podatność> w kroku piątym (tab. 6.3);

— wielkości następstw, zależnej od wartości utraconych zasobów j skuteczności zabezpieczeń, określonych w kroku szóstym (tab. 6.4).

Jest to przykład macierzy o rozmiarze 3*3, co wcale nie oznacza, że nie można posługiwać się większymi, bardziej dokładnymi macierzami.

TABELA 6.5. Przykład macierzy ryzyka według NIST

|

Motkwość (prawdopodobieństwo oyKjptema zagrożenia) |

Następstwa | ||

|

niskie (10) |

średnie (50) |

wysokie (100) | |

|

wysokie |

niskie |

średnie |

wysokie |

|

!$&•: im |

10*1,0 = 10 |

50*1,0 = 50 |

100*1,0 = 100 j |

|

średnie |

niskie |

średnie |

średnie |

|

gil |

10*0,5 = 5 |

50*0,5 * 25 |

i00*0,5 = 50 J |

|

[ nekie |

niskie |

niskie |

niskie. j |

|

mKĘ&ifrn |

10*0,1 * 1 |

50*0.1 =5 |

100*0. i 110 If |

yÓKBr

5zaq?

sjlńb

v.

fioaP' i

®c^u i

mm*2

Id **! fi

6Óbł»- 1

i

Wyszukiwarka

Podobne podstrony:

CAM00400 2 109 4.2. Metodyka zarządzania ryzykiem opracowana w instytucie NIST Metodyka NIST obejmuj

CAM00404 2 113 t& Metodyka zarządzania ryzykiem opracowana w instytucie NIST Przykład 2 podatnoś

CAM00410 2 119 $.2. Metodyka zarządzania ryzykiem opracowana w instytucie NIST Krok trzeci ma zastos

CAM00414 2 123 6,2. Metodyka zarządzania ryzykiem opracowana w instytucie NIST • Z

CAM00416 2 125 t,l Metodyka zarządzania ryzykiem opracowana w instytucie NIST Innym ważnym zagadnien

CAM00408 2 (J. Metodyka zarządzania ryzykiem opracowana w instytucie NiST117 ^Po lali ffpfeny rm. de

CAM00412 2 12141 Kanadyfca zarządzana ryzykiem opracowana w mtłyUłO* NłST r«HU 47.2itapKHna wodbig N

Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... 471 Tabela 3 Reakcja na

Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... 473 Ważnym elementem pr

475 Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... Szczepankiewicz E.I

Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... 463 żadnych konkretnych

Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... 465 Ważnym etapem zarzą

467 Pomiar i metody zarządzania ryzykiem przy realizacji zadań inwestycyjnych... Identyfikacja odnos

2012 Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacjiBeracity Niniejszy

10 Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacjiPodsumowanie Proces zarządzania

Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacji Spis

Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacjiWprowadzenie Proces zarządzania

Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacjiGłówne etapy procesu zarządzania

Metodyka zarządzania ryzykiem w obszarze bezpieczeństwa informacjiIdentyfikacja zasobów informacyjny

więcej podobnych podstron