5973830109

MOBILE

RADIO INTER FACE

FIXED NETWORK

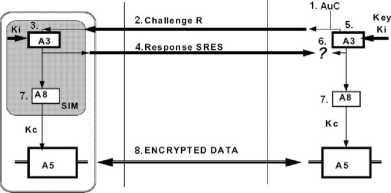

Rysunek nr 1.4: Protokół uwierzytelnienia Źródło: [11] ze zmianami

Proces uwierzytelnienia polega na tym, że sieć (a konkretnie AuC) generuje liczbę losową RAND (128 bitową) (1), którą następnie wysyła do abonenta chcącego zalogować się do sieci (2). Na tej liczbie działa algorytm A3 (operacje przeprowadzane są wewnątrz karty SIM), który wykorzystuje również tajny klucz Ki (3). 32-bitowa liczba SRES, która jest generowana przez algorytm A3, jest odsyłana przez stację mobilną z powrotem do sieci (4). Na podstawie przedstawionego numeru TMSI sieć mogła również skorzystać z klucza Ki (który dla każdego abonenta jest zapisany w AuC) i wygenerować swoją liczbę SRES (5). Jeśli obie te wartości zgadzają się (6), to znaczy że proces uwierzytelnienia został przeprowadzony pomyślnie i użytkownik otrzymuje dostęp do sieci (jest w niej autoryzowany). Generowany jest wtedy również klucz szyfrujący Kc (7) oraz umchamiane jest szyfrowanie w kanale radiowym (8). W przypadku różnych wartości SRES, karta SIM nie może uzyskać dostępu do sieci, a abonent zostaje poinformowany o posiadaniu niewłaściwej karty SIM (przeważnie jest to komunikat wyświetlany na ekranie aparatu). Zależnie od operatora sieć może podjąć jeszcze jedną próbę autoryzacji na podstawie numeru IMSI (w tym wypadku jest on przesyłany niezaszyfrowanym kanałem).

Należy zwrócić uwagę, że zarówno algorytm A3 jak i A8 działają wewnątrz karty SIM [30], Do karty zostaje przesłana z aparatu jedynie liczba RAND i polecenie uruchomienia obu algorytmów. Oba algorytmy działają na tych samych danych, więc, jak już było zaznaczone, ich rozdzielanie ma podłoże czysto logiczne. W rzeczywistości jest to jeden

18

Wyszukiwarka

Podobne podstrony:

MOBILE RADIO EQUIPMENT Recond—Mfd. by LINK We *pcci«ili*r iii aiul lia%* muilaMr ftll rc

Granty Europejskie FP5 Research Training NetWork Projectdama nr csDevelopment and Application of Met

egzamin2 Proszę niczego nie pisać na tej kartce I zad. L Dany jest rysunek nr 1. Wartość obciążenia

egzamin4 Proszę niczego nie pisać na tej kartce ! pad. 1. Dany jest rysunek nr 1. Wartość obciążenia

zostanie wychwycony za pomocą grzebienia w postaci prześwitu na krawędzi wzorca, rysunek nr 4. Rys.

Rysunek nr 10 przedstawia kolejność kreślenia okręgu wpisanego w trójkąt. Rys. 10. Kreślenie okręgu

Rysunek nr 13 przedstawia kreślenie łuku o promieniu R stycznego do luku b o promieniu R, i nie prze

38. Sesję z czterema odbiornikami GPS przedstawia rysunek nr: A. 1) B.

MSc IN ELECTRONICS AND TELECOMMUNICATIONS specialization: Radio Communication Systems and Networks t

Liśowice.RYSUNEK NR 1. MAPA POGLĄDOWA Gliniany StarthOfira PROPONOWANA LOKALIZACJA BUDOWY STOPNIA

46603 P151009 45[04] 5!-f lc;£;c:£: RROJI HS1I rysunek nr 157577 KATALOG ROZWIĄZAŃ DO PROJEKTOWANIA

25569 skanuj120004 Akcjonariusze

ms rys 4 jęu*j Security Pobcie* - NelScreen -IDP U*er Inter face E Me Edt Vtev» Pofccy Server Tocte

więcej podobnych podstron