2335501321

ROZDZIAŁ 17 ■ Sieci komputerowe

Karty sieciowe posiadają unikatowy adres sprzętowy MAC (ang. Media Access Con-trol) wykorzystywany przez protokół warstwy łącza1 do identyfikowania komputera w sieci. MAC składa się z 48 bitów i zapisywany jest heksadecymalnie (szesnastkowo). Pierwsze 24 bity oznaczają producenta, pozostałe 24 bity są unikalnym identyfikatorem danego egzemplarza karty.

Współczesna karta sieciowa powinna umożliwiać transfer danych w dwóch trybach prędkości:

• pełnodupleksowym (ang. full-duplex), co oznacza, że może jednocześnie wysyłać i odbierać dane;

• półdupleksowym (ang. half-duplex) — karta sieciowa podczas jednej operacji może wyłącznie wysyłać lub odbierać dane

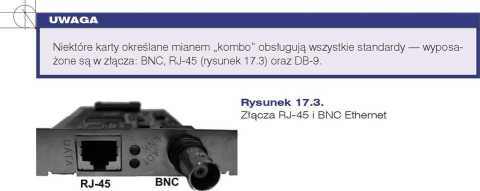

Karty sieciowe przeznaczone do współpracy z okablowaniem miedzianym mogą być wyposażone w różne odmiany złączy. Najnowsze karty Ethernet lOOBase i lOOOBase mają najczęściej gniazdo RJ-45 (kabel UTP). Starsze standardy takie jak 10Base-5 i 10Base-2 stosowały złącze BNC (kabel koncentryczny), a Ethernet lOBase może wykorzystywać rzadko stosowane złącze D-Sub typu DB-9 lub RJ-45. Najnowsza odmiana lOGBase ma najczęściej (w zależności od wersji) złącze optyczne XENPACK, SFP (ang. Smali Form-Factor Pluggable), XFP (ang. 10 Gigabit Smali Form Factor Pluggable) (światłowody) lub gniazdo RJ-45 (okablowanie UTP, FTP, STP).

17.4.2. Okablowanie sieciowe

Fizyczne połączenie interfejsów z osprzętem sieciowym realizowane jest za pomocą różnego rodzaju okablowania. Stosowane są kable miedziane, na przykład kabel koncentryczny lub skrętka wieloparowa, a także światłowody.

Jedna z warstw protokołu TCP/IP.

Wyszukiwarka

Podobne podstrony:

ROZDZIAŁ 17 M Sieci komputerowe Karty standardów 802.11abg mają jedną antenę nadawczo-odbiorczą,

ROZDZIAŁ 17 U Sieci komputerowe Ze względu na ilość jednocześnie przesyłanych promieni świetlnych

ROZDZIAŁ 17 ■ Sieci komputerowe —A d i DEFINICJA Korzystanie z transmisji danych na

ROZDZIAŁ 17 M Sieci komputerowe Rysunek 17.16. Piktogram Wi-Fi Obecnie Wi-Fi Alliance certyfikuje ki

ROZDZIAŁ 17 ■ Sieci komputerowe ROZDZIAŁ 17 ■ Sieci komputerowe A~J

ROZDZIAŁ 17 ■ Sieci komputerowe ROZDZIAŁ 17 ■ Sieci komputerowe a7.3. Typy sieci kablowych Przez

ROZDZIAŁ 17 ■ Sieci komputerowe Rysunek 17.5. Trójnik, wtyczka, gniazdo oraz terminator BNC Thick

ROZDZIAŁ 17 ■ Sieci komputerowe Okablowanie stosowane przez firmy telekomunikacyjne nie nadaje się d

Sieci komputerowe warstwom sieciowym, co może obniżyć koszty eksploatacji sieci. Celem postawionym p

Rozdział 1. Bezpieczeństwo sieci komputerowej Idealnie bezpieczna sieć komputerowa to sieć, do które

Technologia typu CISCO projektowania sieci komputerowych w pr zedsięb ior stwie. Przedmiot: SPRZĘT S

14. Unix/Linux w sieci Konfiguracja karty sieciowej. Ustawienia protokołu TCP/IP.

• systemy klienta - węzły lub stacje robocze przyłączone do sieci przez karty siec

5 17 bmp Wybieiz: Karty sieciowe Kliknij kartę sieciową, która jest zgodna z T woim sprzętem, a nast

Sieci komputerowe, urządzenia sieciowe Wykład: LAN, MAN, WAN, intranet, extranet, topologie

SIECI KOMPUTEROWEsuma kontrolna integralności: mcssagc authcntication co dc (MAC) mac - MAC t key,

więcej podobnych podstron