Tytuł oryginału: Packet Guide to Routing and Switching

Tłumaczenie: Grzegorz Pawłowski

ISBN: 978-83-246-5119-1

© 2013 Helion S.A.

Authorized Polish translation of the English edition Packet Guide to Routing and Switching

ISBN 9781449306557 © 2011 Bruce Hartpence.

This translation is published and sold by permission of O’Reilly Media, Inc.,

which owns or controls all rights to publish and sell the same.

All rights reserved. No part of this book may be reproduced or transmitted in any form or by

any means, electronic or mechanical, including photocopying, recording or by any

information storage retrieval system, without permission from the Publisher.

Wszelkie prawa zastrzeżone. Nieautoryzowane rozpowszechnianie całości lub fragmentu

niniejszej publikacji w jakiejkolwiek postaci jest zabronione. Wykonywanie kopii metodą

kserograficzną, fotograficzną, a także kopiowanie książki na nośniku filmowym,

magnetycznym lub innym powoduje naruszenie praw autorskich niniejszej publikacji.

Wszystkie znaki występujące w tekście są zastrzeżonymi znakami firmowymi bądź

towarowymi ich właścicieli.

Wydawnictwo HELION dołożyło wszelkich starań, by zawarte w tej książce informacje

były kompletne i rzetelne. Nie bierze jednak żadnej odpowiedzialności ani za ich

wykorzystanie, ani za związane z tym ewentualne naruszenie praw patentowych lub

autorskich. Wydawnictwo HELION nie ponosi również żadnej odpowiedzialności za

ewentualne szkody wynikłe z wykorzystania informacji zawartych w książce.

Wydawnictwo HELION

ul. Kościuszki 1c, 44-100 GLIWICE

tel. 32 231 22 19, 32 230 98 63

e-mail: helion@helion.pl

WWW: http://helion.pl (księgarnia internetowa, katalog książek)

Drogi Czytelniku!

Jeżeli chcesz ocenić tę książkę, zajrzyj pod adres

http://helion.pl/user/opinie/routin

Możesz tam wpisać swoje uwagi, spostrzeżenia, recenzję.

Printed in Poland.

5

SPIS TRECI

Przedmowa .................................................................................................9

1. Strategie trasowania i przeczania ............................................. 15

Przeczanie: przekazywanie i filtrowanie ruchu sieciowego

16

Trasowanie: znajdowanie cieek

22

IPv6 44

Lektura 45

Podsumowanie 46

Pytania sprawdzajce

46

Odpowiedzi do pyta sprawdzajcych

48

wiczenia laboratoryjne

48

2. Trasowanie

na

poziomie hosta ..................................................... 51

Proces decyzyjny

51

Tablice routingu hostów

60

Adresowanie 63

ledzenie pakietów

64

Lektura 67

Podsumowanie 67

Pytania sprawdzajce

68

Odpowiedzi do pyta sprawdzajcych

68

wiczenia laboratoryjne

69

Kup książkę

Poleć książkę

6

_ Spis

treci

3. Protokó drzewa rozpinajcego

oraz szybki protokó drzewa rozpinajcego ................................ 71

Dlaczego ptle s ze?

72

Struktura jednostek BPDU w protokole drzewa rozpinajcego

74

Dziaanie protokou drzewa rozpinajcego

81

Komunikaty protokou drzewa rozpinajcego

90

Ulepszenia wprowadzone przez Cisco

96

Sieci VLAN a protokó drzewa rozpinajcego

100

Szybki protokó drzewa rozpinajcego

103

Bezpieczestwo 107

Lektura 109

Podsumowanie 109

Pytania sprawdzajce

110

Odpowiedzi do pyta sprawdzajcych

110

wiczenia laboratoryjne

111

4. Sieci

VLAN i trunking ....................................................................115

Problem: due domeny rozgoszeniowe

115

Co to jest sie VLAN?

117

Co to jest cze trunkingowe?

128

Rozwaenie rónych aspektów projektowania sieci VLAN

134

Lektura 138

Podsumowanie 138

Pytania sprawdzajce

138

Odpowiedzi do pyta sprawdzajcych

140

wiczenia laboratoryjne

140

5. Protokó

RIP ................................................................................. 145

Wersja 1 kontra wersja 2

146

Opis protokou

147

Struktura 149

Podstawowe dziaanie

152

Funkcje zaawansowane

159

Jak wydostan si poza swoj sie?

166

Protokó RIP a ptle

168

Kup książkę

Poleć książkę

Spis

treci

_

7

Bezpieczestwo 169

Protokó RIP a IPv6

171

Lektura 173

Podsumowanie 173

Pytania sprawdzajce

173

Odpowiedzi do pyta sprawdzajcych

174

wiczenia laboratoryjne

175

6. Protokó

OSPF .............................................................................. 179

Opis protokou

180

Bycie protokoem stanu cza

183

Struktura i podstawowe dziaanie

185

Funkcje zaawansowane

197

OSPF a IPv6

202

Lektura 204

Podsumowanie 205

Pytania sprawdzajce

205

Odpowiedzi do pyta sprawdzajcych

206

wiczenia laboratoryjne

207

Skorowidz ...............................................................................................209

Kup książkę

Poleć książkę

8

_ Spis

treci

Kup książkę

Poleć książkę

145

ROZDZIA 5.

Protokó RIP

Oczywicie, aby okreli, która trasa jest najlepsza, musimy

posiada jaki sposób mierzenia jakoci tras.

— RFC 1058

Protokó informowania o trasach, znany jako protokó RIP (ang. Routing

Information Protocol) jest wewntrznym (ang. interior) protokoem dziaajcym

na podstawie wektora odlegoci, przeznaczonym dla maych sieci. Jest on

zdefiniowany w dokumentach RFC organizacji IETF o numerach: 1058,

1388 i 1723. By jednym z pierwszych protokoów trasowania uywanych

w Internecie. W celu wprowadzenia obsugi przestrzeni adresów bezklaso-

wych opracowano drug wersj tego protokou. Niniejszy rozdzia obejmuje

budow protokou, jego dziaanie i zawarto generowanych przez niego

pakietów, poznawan dziki ich przechwytywaniu. Dokumenty uaktual-

niajce protokó RIP do wersji 2 powstay okoo 1998 roku. Nawet w tam-

tym czasie czsto utrzymywano, e protokó RIP by protokoem trasowania

gorszego gatunku i e ma ju za sob swoje pi minut. Jednake protokó

RIP nadal mia fanów. Przytoczmy cytat z dokumentu RFC 2453:

Wraz z pojawieniem si protokoów OSPF i IS-IS znaleli si tacy, którzy

sdz, e protokó RIP jest przestarzay. Chocia jest prawd, e nowsze

protokoy routingu z rodziny IGP s o wiele lepsze od protokou RIP, to

protokó RIP ma pewne atuty. Przede wszystkim w maej sieci protokó

RIP generuje bardzo may narzut pod wzgldem zuywanego pasma oraz

czasu potrzebnego na konfiguracj i zarzdzanie. Protokó RIP jest rów-

nie bardzo atwy w implementacji, szczególnie w stosunku do nowszych

protokoów IGP.

Kup książkę

Poleć książkę

146

_

Rozdzia 5. Protokó RIP

Ponadto istnieje o wiele, wiele wicej funkcjonujcych implementacji pro-

tokou RIP ni protokoów OSPF i IS-IS razem wzitych. Prawdopodobnie

taka sytuacja utrzyma si jeszcze przez kilka lat. Przyjwszy, e protokó

RIP bdzie uyteczny w wielu rodowiskach przez pewien czas, rozsdnym

jest zwikszenie jego uytecznoci. Jest to tym bardziej suszne, e korzy

jest o wiele wiksza ni koszt zmiany.

A taki by stan rzeczy przed implementacj protokou RIPv2. Tymczasem

protokó RIP zosta wczony w inne standardy, takie jak High Assurance

Internet Protocol Encryptor Interoperability Standard (standard interopera-

cyjnoci dla wysokiej niezawodnoci szyfratora protokou internetowgo),

czyli HAIPE IS. Ponadto w dokumentach RFC 2082 i 4822 wykonano prac

majc na celu poprawienie bezpieczestwa protokou RIPv2. Te wysiki

wskazywayby na to, e protokoowi RIPv2 pozostao jeszcze troch ycia.

W kadym razie nawet przy braku dominacji na skal wiatow protokó RIP

stanowi do dobry punkt odniesienia i rodowisko szkoleniowe dla routingu.

Wersja 1 kontra wersja 2

Protokó RIP jest ju uywany przez dugi czas. Chocia odniós sukces,

nie obyo si bez problemów i wersja 1 protokou RIP zostaa zastpiona

przez wersj 2. Dokument RFC 1923 analizuje stosowalno czy brak sto-

sowalnoci protokou RIPv1. Wszystkie problemy zwizane z protokoem

RIPv1 wywodz si z jego klasowej natury, czyli cisego zwizku z sie-

ciami podzielonymi na klasy A, B i C wyznaczajce ich rozmiar. Komuni-

katy protokou RIPv1 nie zawieraj masek sieci i dlatego brakuje im ela-

stycznoci nowoczesnych podej do zarzdzania przestrzeni adresów.

Podsumowujc dokument RFC 1923, stwierdzamy, e:

x

protokó RIPv1 zakada, e lokalnie uywana maska jest mask dla

caego zbioru sieci;

x

protokó RIPv1 nie moe by uywany razem z wykorzystaniem pod-

sieci o zmiennej dugoci adresu (ang. variable length subnetting), czeniem

sieci w nadsie (ang. supernetting) i bezklasowym routingiem midzy-

domenowym (ang. classless interdomain routing).

W dodatku protokó RIPv1 jest nazywany prostym protokoem wektora

odlegoci, co oznacza, e nawet mimo rozszerze, takich jak podzielony

horyzont i zatrucie wstecz, by moe bdzie musia korzysta z czasochon-

nych technik, takich jak zliczanie do nieskoczonoci, w celu osignicia

konwergencji. Dokument RFC konkluduje, e jeli musimy uy protokou

Kup książkę

Poleć książkę

Opis protokou

_ 147

opartego na wektorze odlegoci, to uyjmy protokou RIPv2 i rozwamy

uaktywnienie jego skromnych mechanizmów bezpieczestwa. W niniejszym

rozdziale omówimy obie wersje protokou pod wzgldem uywanych

pakietów, jako e RIPv1 jest protokoem domylnym. Jednake wyrana

rekomendacja zaleca stosowanie protokou RIPv2. Koncepcje podzielonego

horyzontu, zatrucia wstecz i zliczania do nieskoczonoci zostan omówione

w dalszej czci tego rozdziau.

Opis protokou

Pocztek historii protokou RIP jest zwykle czony z dokumentem RFC

1058, ale ten dokument RFC to w gruncie rzeczy próba konsolidacji kon-

cepcji, które ju byy w uyciu, z których jedna (program „routed” systemu

Berkeley Unix, korzystajcy z wektora odlegoci) stanowia de facto stan-

dard trasowania w tamtym czasie. Ale nawet w 1988 roku generalnie przy-

jto, e protokó RIP nie bdzie odpowiedni dla routingu w duych inter-

sieciach. Proponowane w zamian rozwizanie polegaoby na tym, e system

autonomiczny (AS, ang. Autonomous System) wykorzystuje protokó bram

wewntrznych (IGP, ang. Interior Gateway Protocol), taki jak protokó RIP,

a nastpnie jaki inny protokó trasowania w celu komunikowania si z sie-

ciami innych systemów autonomicznych. Tu warto zacytowa dokument

RFC 1058:

Protokó RIP zosta zaprojektowany do wspópracy z sieciami umiarko-

wanego rozmiaru, uywajcymi w miar jednorodnej technologii. Dlatego

jest on odpowiedni jako protokó IGP dla wielu kampusów i sieci regio-

nalnych uywajcych czy szeregowych, których szybkoci nie róni si

znacznie.

Protokó RIP jest protokoem wektora odlegoci. Protokoy wektora odle-

goci opisuje si zwykle jako protokoy implementujce algorytm Bell-

mana-Forda sucy do znajdowania najlepszych cieek. Ale sama klasa

protokoów zostaa uprzednio zdefiniowana w ksice Forda i Fulkersona

Flows in Networks. Chocia protokó RIP ma dugi rodowód sigajcy wstecz

do sieci Xerox, zosta on zaprojektowany do routingu IP. Protokó RIP jest

protokoem trasowania, który korzysta z wymiany tablic w celu aktualizacji

ssiednich routerów. Pomys polega na tym, e kady router wysya swoj

wasn tablic trasowania z aktywnych interfejsów, korzystajc z proto-

kou datagramów uytkownika (UDP). Rysunek 5.1 przedstawia stosowan

enkapsulacj.

Kup książkę

Poleć książkę

148

_

Rozdzia 5. Protokó RIP

Rysunek 5.1. Enkapsulacja protokou RIP

Routery odbierajce te informacje decyduj, czy aktualizowa swoje wasne

tablice, czy nie. Routery wykorzystuj ródowy adres IP znajdujcy si

w nagówku IP jako adres routera przekazujcego. Przypomnijmy sobie

z rozdziau 1, e adresy IP routera przekazujcego maj krytyczne znacze-

nie dla okrelenia nastpnego przeskoku. Informacja poprawiajca albo

dugo prefiksu, albo metryk zostanie zapamitana. Przyjmuje si, e

dystans administracyjny bdzie taki sam w caej sieci RIP. Ta nowa infor-

macja o sieci moe stanowi cz przyszych aktualizacji. Prosta wymiana

tablic routingu moe stworzy tyle samo problemów, ile moe rozwiza

przejcie do trasowania dynamicznego. Z tego powodu protokó RIP za-

wiera równie kilka mechanizmów sucych do przypieszenia konwer-

gencji i uniknicia ptli, w tym wspomniane wyej techniki podzielonego

horyzontu, zatruwania i zliczania do nieskoczonoci.

Intersieci protokou RIP s ograniczone pod wzgldem rozmiaru do 15

przeskoków. To oznacza, przynajmniej dla protokou RIP, e 16 równa si

nieskoczono lub nieosigalno. To liczenie przeskoków okrela metry-

k uywan przez protokó RIP do mierzenia odlegoci. Protokó RIP nie

bierze pod uwag adnych danych czasu rzeczywistego, takich jak koszt,

stopie wykorzystania czy szybko. W ten sposób kada cieka jest mie-

rzona przy uyciu tego samego standardu. Routery otrzymuj aktualiza-

cje RIP od bezporednio z nimi poczonych ssiednich routerów. Router

otrzymujcy aktualizacj wysya z kolei swoj wasn aktualizacj. Zanim

router bdzie móg wysa zaktualizowane ogoszenie routingu, musi

zwikszy metryk wszystkich poznanych cieek o 1. Nowa aktualizacja

zostanie wysana z adresem IP nowego routera. Ten adres IP bdzie adre-

sem routera „nastpnego przeskoku” wprowadzonym do tablicy routingu

ssiadów, a metryka bdzie okrela odlego do miejsca docelowego tras

prowadzc przez ten adres IP.

Pamitajmy, e pozycja w tablicy routingu utrzymuje dane o wieku in-

formacji, adresie docelowym, nastpnym przeskoku lub bramie z punktu

widzenia routera, lokalnym interfejsie uywanym do osignicia nastp-

nego przeskoku oraz koszcie trasy. Korzystajc z tych informacji, router

moe podj opart na wektorze odlegoci decyzj dotyczc efektywno-

ci trasy. Poniewa te informacje s przesyane do ssiednich routerów,

Kup książkę

Poleć książkę

Struktura

_ 149

a wszelkie wynikajce std aktualizacje s take rozsyane, moliwe jest

„zrozumienie” topologii caego zbioru sieci dziki dialogowi prowadzo-

nemu tylko przez ssiadujce ze sob routery.

Dystans administracyjny, czyli warto przypisana do protokou RIP, wynosi 120.

Informacja ta pojawi si w tablicy routingu obok dugoci prefiksu i metryki.

Struktura

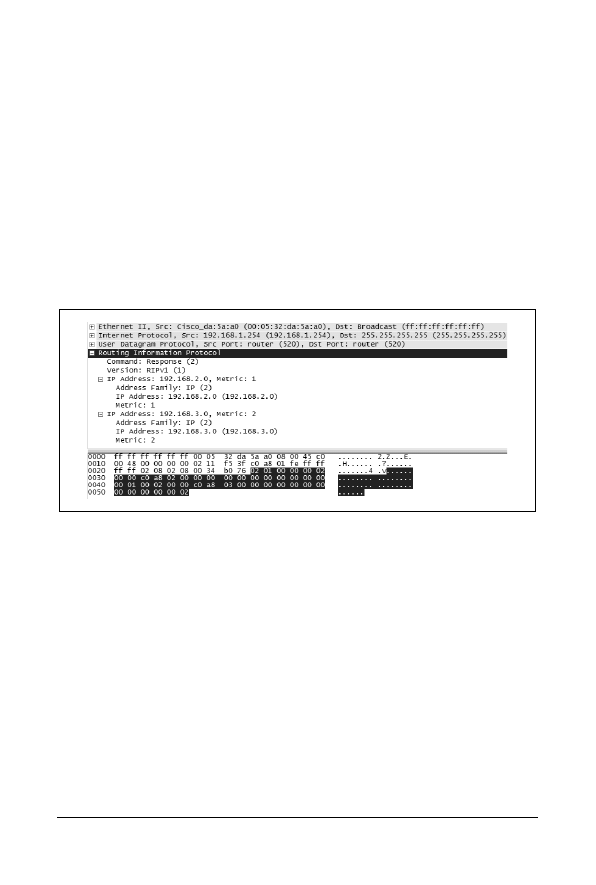

Jak mona zobaczy na rysunku 5.2, pakiety protokou RIPv1 maj prost

struktur. Ten konkretny pakiet zosta przechwycony we wczesnym etapie

konfiguracji topologii wykorzystywanej w tym rozdziale. W tym momencie

sie bya konfigurowana jedynie przy uyciu protokou RIP w wersji 1.

Rysunek 5.2. Pakiet protokou RIPv1

Polecenie

(ang. command)

1-bajtowe pole, które opisuje typ komunikatu. danie domaga si

przesania tablicy routingu, a odpowied zawiera tablic trasowania

routera. Zostao zdefiniowanych kilka innych komunikatów, ale straciy

one obecnie swoj aktualno.

Wersja

(ang. version)

Jest to równie pojedynczy bajt przeznaczony do wskazania uywanej

odmiany protokou.

Pole zerowe

Za polem wersji i za identyfikatorem rodziny adresów znajduj si pola

obligatoryjnie wyzerowane. Maj one po 2 bajty dugoci. 8-bajtowe

pole zawierajce obowizkowo same zera wystpuje równie po adresie

IP sieci docelowej.

Kup książkę

Poleć książkę

150

_

Rozdzia 5. Protokó RIP

Kada pozycja w tablicy trasowania zawiera miejsce na informacj o sieci

i jej metryk. Wartoci heksadecymalne dla sieci

192.168.2.0

zostay poka-

zane na rysunku 5.3.

Rysunek 5.3. Przykad zapisu w formacie heksadecymalnym dla sieci 192.168.2.0

Identyfikator rodziny adresów AFI

(ang. Address Family ID)

Warto ta wskazuje typ protokou komunikacyjnego uywanego

w biecej sieci. Chocia zarezerwowano miejsce dla wymienienia in-

nych protokoów, adne inne wartoci nie zostay zdefiniowane w do-

kumencie RFC 1058. Warto AFI dla IP wynosi 2.

Adres IP

Jest to adres IP dla sieci docelowej w tablicy routingu. W przykadzie

pokazujcym dane komunikatu RIP w postaci heksadecymalnej sieci

192.168.2.0

odpowiada zapis

c0 a8 02 00

.

Metryka

(ang. metric)

Jest to odlego od sieci docelowej mierzona liczb przeskoków. W przy-

kadzie liczba przeskoków wynosi 1. Jest to pole 4-bajtowe.

Pakiety protokou RIPv1 s ograniczone do 512 bajtów cakowitej dugoci.

W przypadku duych tablic trasowania ich pozycje mog by rozdzielone

midzy wiele pakietów.

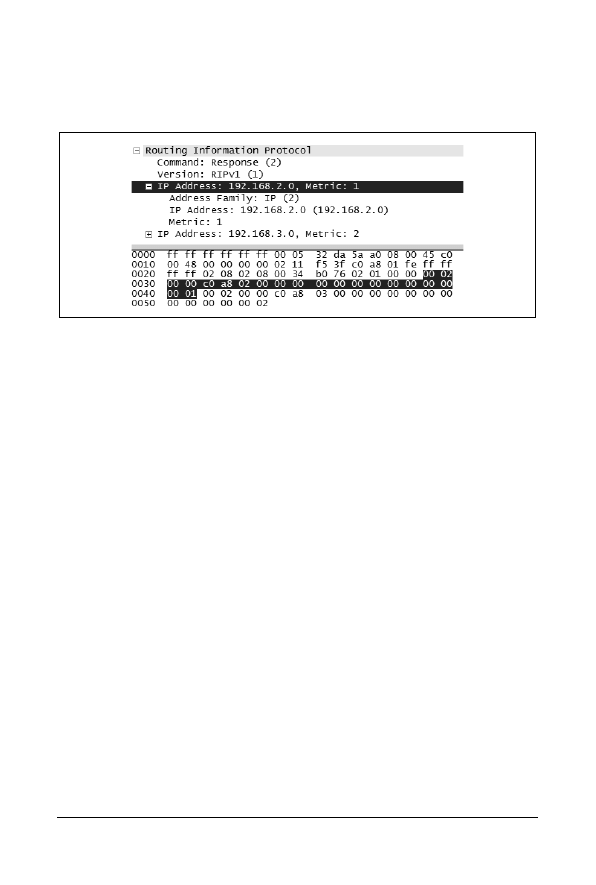

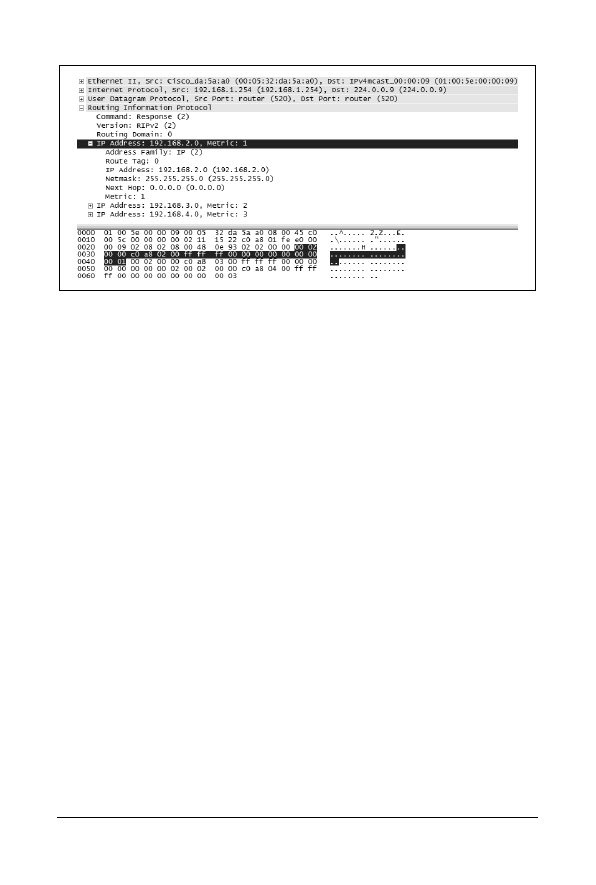

Struktura pakietu protokou RIPv2, pokazana na rysunku 5.4, jest podobna

z wyjtkiem dodanych kilku pól dotyczcych podsieci. Ze wzgldu na spój-

no naszej analizy badany pakiet zawiera ten sam adres sieci.

Format komunikatu dla tych dwóch wersji jest zasadniczo taki sam, z po-

lami zdefiniowanymi w dokumencie RFC 1058 pozostawionymi bez zmian.

Porównujc heksadecymaln cz przedstawienia zawartoci pakietów

Kup książkę

Poleć książkę

Struktura

_ 151

Rysunek 5.4. Pakiet protokou RIPv2

widocznych na rysunkach 5.3 i 5.4, widzimy, e w kadej wersji zostaa

przydzielona taka sama liczba bajtów dla kadej pozycji. Zmiany dotyczce

caego pakietu w protokole RIPv2 obejmuj warto wersji i pole domeny

routingu.

Domena routingu

(ang. routing domain)

Razem ze znacznikiem trasy okrelonym dla poszczególnych miejsc

docelowych domena routingu protokou RIP pozwala na odrónienie

aktualnego zbioru sieci protokou RIP od sieci, które zostay poznane

dziki protokoom zewntrznym.

Dla poszczególnych sieci zostay dodane pola maski sieci, znacznika trasy

i nastpnego przeskoku.

Maska sieci

(ang. netmask)

Jest to maska sieci docelowej. Istnieje pewna obawa, e pole to moe

by niewaciwie interpretowane przez routery uywajce protokou

RIPv1, naley wic podj pewne rodki ostronoci w rodowisku ko-

rzystajcym z rónych wersji; lub po prostu uywa protokou RIPv2.

Znacznik trasy

(ang. route tag)

Pole znacznika trasy jest atrybutem wykorzystywanym do identyfika-

cji trasy, która zostaa poznana dziki zewntrznemu ródu, takiemu

jak inny protokó z rodziny IGP. Taka trasa nie pochodzi z aktualnego

zbioru sieci protokou RIP.

Kup książkę

Poleć książkę

152

_

Rozdzia 5. Protokó RIP

Nastpny przeskok

(ang. next hop)

Normalnie router odbierajcy komunikat RIP uywa ródowego adresu

IP otrzymanego pakietu jako adresu nastpnego przeskoku, aktualizujc

pozycje w tablicy routingu. Jeli pole to ma warto

0.0.0.0

, router

uyje adresu ródowego pakietu zawierajcego aktualizacj jako adresu

nastpnego przeskoku. Zdarzaj si sytuacje, e istnieje wicej ni jedna

cieka do miejsca docelowego, kiedy ródowy adres IP i adres nastp-

nego przeskoku mog si nie zgadza. We wszystkich przypadkach adres

nastpnego przeskoku musi by dostpny z sieci, w której zosta ogoszony.

Kocowa uwaga na temat identyfikatora rodziny adresów dla protokou

RIP2: protokó RIPv2 umoliwia uwierzytelnianie swoich komunikatów.

Jeli pole AFI otrzyma warto

0xFFFF

, to obszar, normalnie przydzielany

pojedynczej sieci docelowej (20 bajtów), zostanie uyty na informacje zwi-

zane z uwierzytelnieniem. Bdzie obejmowa 2-bajtowy typ uwierzytel-

nienia oraz 16 bajtów danych uwierzytelniajcych.

Podstawowe dziaanie

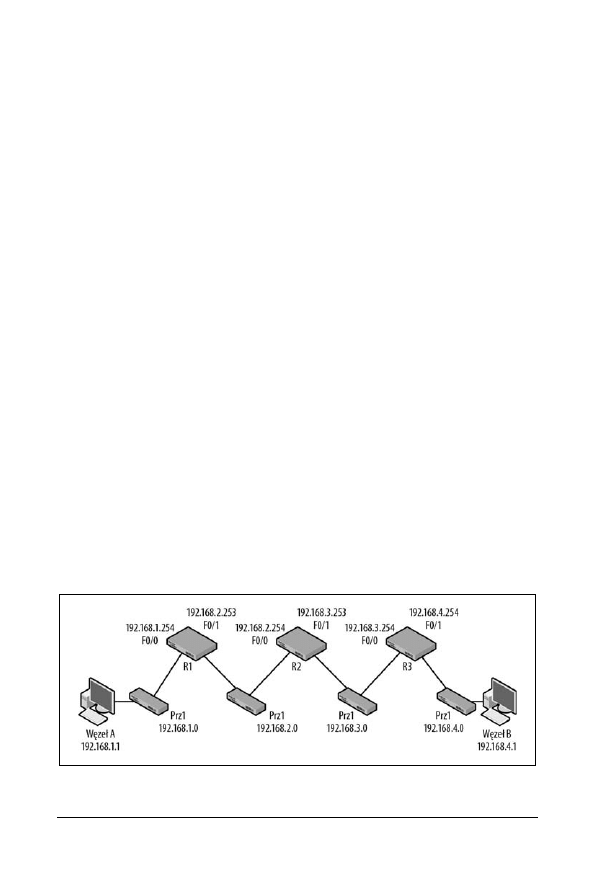

Jak wynika z wczeniejszego omówienia, protokó RIP korzysta z wymia-

ny tablic do przekazania ssiadom aktualnych informacji dotyczcych do-

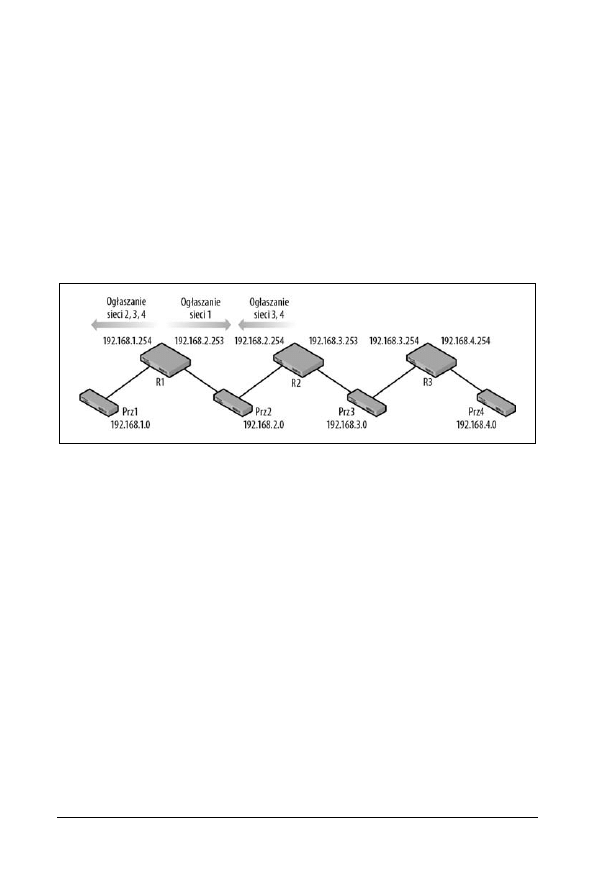

stpnych sieci. Topologia przedstawiona na rysunku 5.5 zostanie wyko-

rzystana do analizy krok po kroku podstawowego dziaania protokou RIP

i niektórych technik uywanych do zoptymalizowania protokou RIP pod

wzgldem wydajnoci. Jako e protokó RIPv1 nie powinien by uywany,

wszystkie omawiane przykady bd korzysta z protokou RIPv2. Topolo-

gia ta zawiera cztery sieci. Zostay doczone adresy IP interfejsów routerów.

Prawdopodobnie rozpoznajesz w niej topologi z rozdziau 1 — to omó-

wienie rozpocznie si w ten sam sposób.

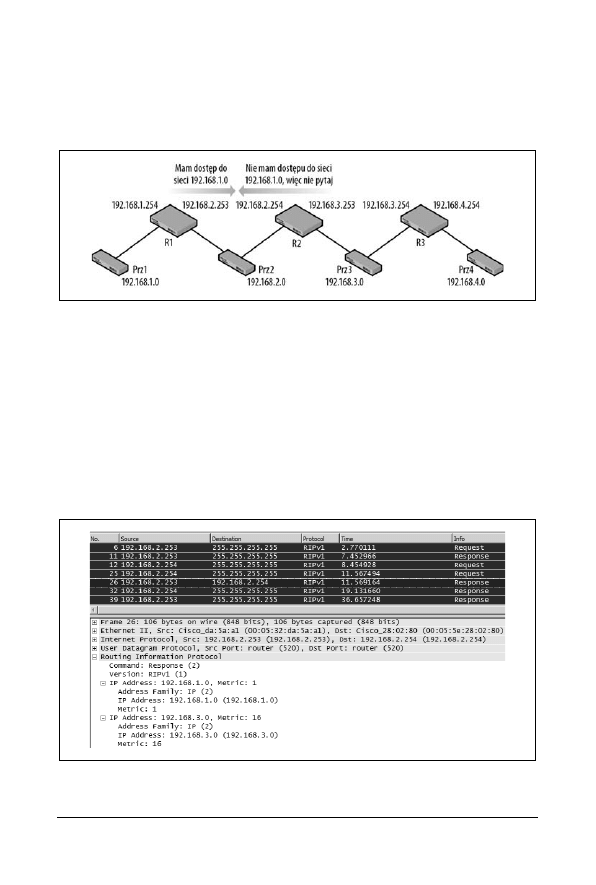

Rysunek 5.5. Topologia korzystajca z protokou RIP

Kup książkę

Poleć książkę

Podstawowe dziaanie

_ 153

Na pocztku zostay skonfigurowane routery — otrzymay swoje adresy IP.

Jednak protokó RIP w tym momencie jeszcze nie dziaa. Tablice trasowania

routerów (patrz tabela 5.1) zawieraj tylko trasy bezporednio podczone.

Kady router wie wycznie o tych dwóch sieciach, do których ma interfejsy. Jako

uwaga na marginesie: termin „trasa bezporednio podczona” pojawia si we

wczesnych dokumentach RFC, wic niekoniecznie pochodzi od firmy Cisco.

Tabela 5.1. Pocztkowe tablice routingu

R1

R2

R3

C 192.168.1.0 F0/0

C 192.168.2.0 F0/0

C 192.168.3.0 F0/0

C 192.168.2.0 F0/1

C 192.168.3.0 F0/1

C 192.168.4.0 F0/1

Posuwajc si od lewej strony topologii w prawo, konfigurujemy w route-

rach protokó RIPv2. Polecenia dla urzdze Cisco s nieskomplikowane,

a w przypadku routera R1 wygldayby nastpujco:

router rip

version 2

network 192.168.1.0

network 192.168.2.0

Kiedy tylko te polecenia zostan wprowadzone, z obydwu interfejsów

routera R1 zostan wysane pakiety RIP. Nawet jeli router R2 zobaczy te

pakiety, nie zaktualizuje jeszcze swojej tablicy routingu, poniewa nie

dziaa w nim protokó RIP.

Wspóczesne wersje systemu Cisco IOS zawieraj polecenie

auto-summary

dla protokou RIP. Polecenie to jest domylnie ak-

tywne i „podsumowuje podprefiksy do granicy sieci klasowej przy

przekraczaniu granic sieci klasowych”. Przy trasowaniu pomidzy

niecigymi podsieciami polecenie to powinno by wyczone,

by umoliwi ogaszanie podsieci.

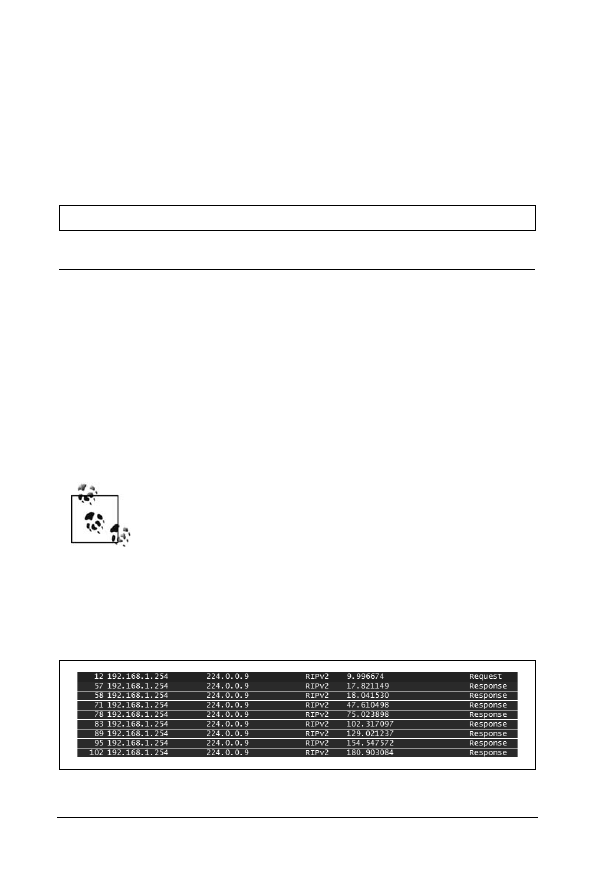

Pakiety generowane przez router maj swoj kolejno i podlegaj regule po-

dzielonego horyzontu (ang. split horizon), o czym si przekonamy. Pierwsze pa-

kiety zostay pokazane na rysunku 5.6 i zostay przechwycone w sieci

192.168.1.0

.

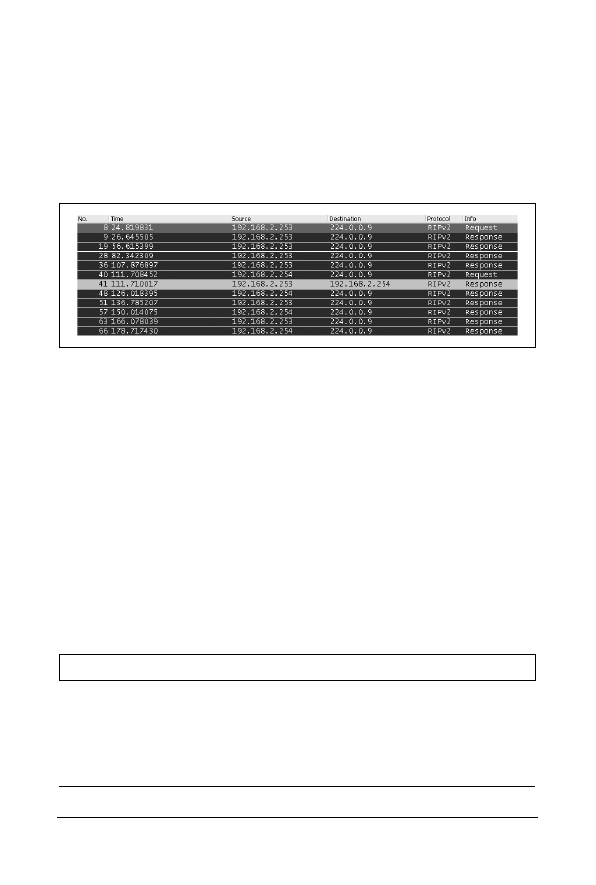

Rysunek 5.6. Wymiana pakietów przy uruchomieniu protokou RIPv2

Kup książkę

Poleć książkę

154

_

Rozdzia 5. Protokó RIP

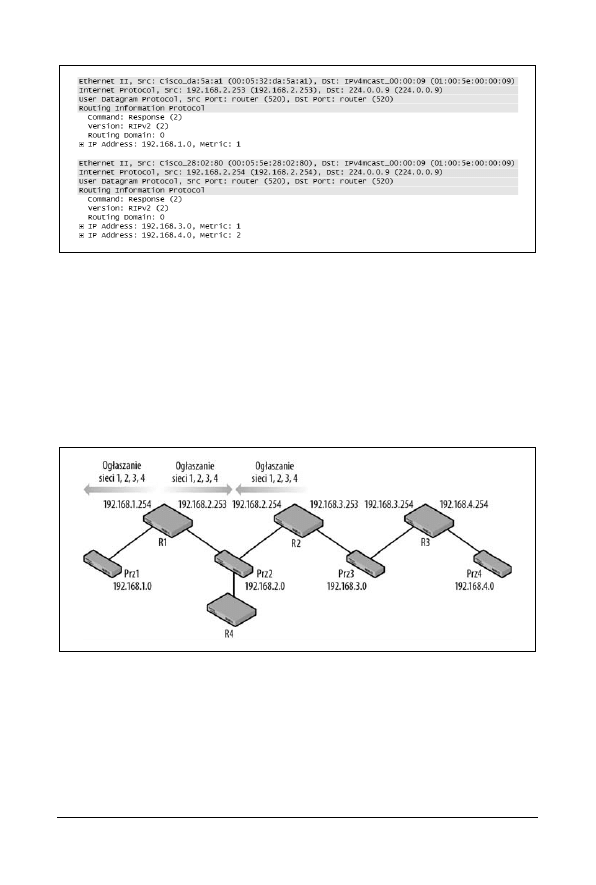

W przypadku wywietlonych danych pakiety byy filtrowane pod ktem

przynalenoci do protokou RIP, wic wydaje si, jakby niektóre pakiety

zostay pominite. Pierwszy wysany pakiet jest daniem. Ten typ komu-

nikatu stanowi prob do ssiedniego routera o przesanie jego wasnej ta-

blicy routingu. Wszystkie pakiety pochodz z routera R1, co oznacza, e

nie zostaa otrzymana adna odpowied. Kiedy tylko router R1 ma sie do

ogoszenia, generuje odpowied, która zawiera jego wasn tablic traso-

wania. Te komunikaty zostay przedstawione na rysunkach 5.7 i 5.8.

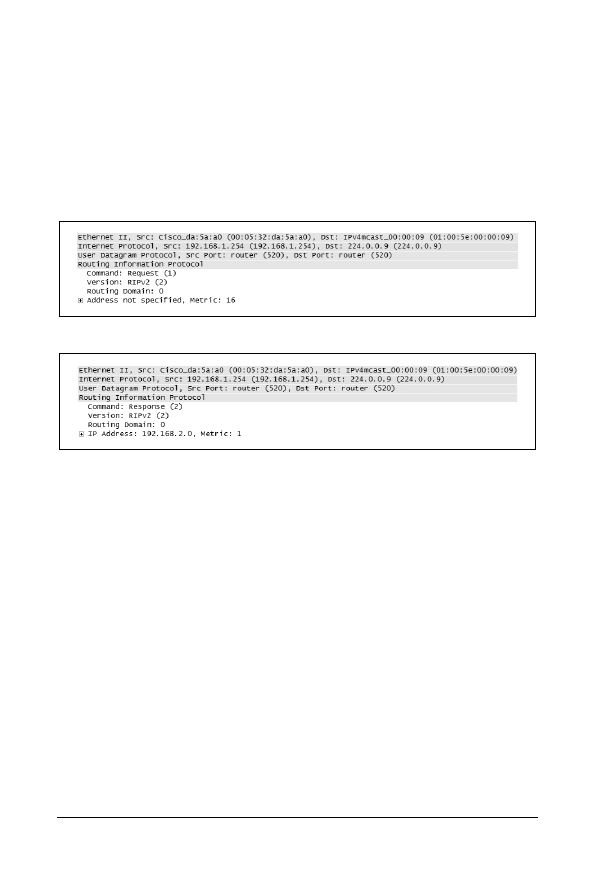

Rysunek 5.7. danie protokou RIP

Rysunek 5.8. Odpowied protokou RIP

Komunikaty dania mog prosi o cao lub o cz tablicy routingu i s

przetwarzane pozycja po pozycji. W przypadku gdy istnieje tylko jedna

pozycja odpowiadajca sieci docelowej z wartoci pola AFI równ 0 i me-

tryk równ 16, mamy do czynienia z daniem przesania caej tablicy

trasowania. Komunikaty odpowiedzi s przesyane, ilekro zostanie ode-

brane danie, w ramach aktualizacji oraz w czasie wykonywania nor-

malnych operacji stanu ustalonego.

Po odebraniu komunikatu odpowiedzi router powinien sprawdzi popraw-

no zawartoci komunikatu, poniewa zawarte w nim informacje mog

trafi do tablicy trasowania. Na przykad moe zosta sprawdzony ró-

dowy adres IP oraz format poszczególnych pozycji. W tym momencie zo-

stan sprawdzone metryki i dugoci prefiksu. Jeli nie istniej podobne

wpisy w tablicy routingu lub jeli wartoci zawarte w komunikacie odpo-

wiedzi oka si lepsze, dane trasy zostan zainstalowane. Zostan zaktu-

alizowane take liczniki czasu (omawiane poniej), a po zwikszeniu metryk

zostanie wysana aktualizacja.

Kup książkę

Poleć książkę

Podstawowe dziaanie

_ 155

Kiedy routery R2 i R3 zostan skonfigurowane za pomoc podobnych ze-

stawów polece (sieci bd si róni), ich tablice trasowania zostan zaktu-

alizowane na podstawie odebranych informacji. W dodatku midzy routerami

zostan wygenerowane i przesane podobne pakiety. Istnieje jedna rónica

w stosunku do ruchu wystpujcego do tej pory: kiedy routery ju wiedz

o ssiadach, take uywajcych protokou RIPv2, komunikaty mog by adre-

sowane bezporednio do ssiedniego routera, jak to pokazuje rysunek 5.9.

Rysunek 5.9. Wymiana pakietów midzy routerami R2 i R3

Ta grupa pakietów rozpoczyna si od pocztku naszej konfiguracji — od

pierwszego dania (pakiet 8) wysanego po tym, jak router R1 zosta skon-

figurowany do obsugi protokou RIP. Zwrómy uwag na ródowy adres

IP dla tego pakietu. Pakiet 40 zosta wyemitowany, kiedy do obsugi pro-

tokou RIP zosta skonfigurowany router R2. Wynikajcy z tego pakiet

odpowiedzi (41) zamiast adresu rozsyania grupowego protokou RIPv2

zawiera adres routera R3. Adresy IP emisji pojedynczej s uywane w po-

wizaniu z flagami polecenia/odpowiedzi. Kiedy tylko ta wymiana zostaje

zakoczona, routery wracaj do adresu rozsyania grupowego, który bdzie

odczytany przez routery ewentualnie dodane do sieci.

Kiedy router R3 take zostanie skonfigurowany do obsugi protokou RIPv2,

tablice routingu zostan cakowicie wypenione za porednictwem pakietów

dania/odpowiedzi, jak pokazuje tabela 5.2.

Tabela 5.2. Tablice routingu cakowicie wypenione po dziaaniach protokou RIP

R1

R2

R3

C 192.168.1.0 F0/0

C 192.168.2.0 F0/0

C 192.168.3.0 F0/0

C 192.168.2.0 F0/1

C 192.168.3.0 F0/1

C 192.168.4.0 F0/1

R 192.168.3.0 [120/1] via

192.168.2.254

R 192.168.1.0 [120/1] via

192.168.2.253

R 192.168.1.0 [120/2] via

192.168.3.253

R 192.168.4.0 [120/2] via

192.168.2.254

R 192.168.4.0 [120/1] via

192.168.3.254

R 192.168.2.0 [120/1] via

192.168.3.253

Kup książkę

Poleć książkę

156

_

Rozdzia 5. Protokó RIP

Wszystkie szczegóy tablic trasowania s wane, ale kilka elementów jest

wartych szczególnej uwagi. Dystans administracyjny (AD) i metryka zo-

stay zawarte w nawiasach. Dystans administracyjny protokou RIP wynosi

120, a metryka jest równa liczbie przeskoków. W naszej maej sieci naj-

wiksza metryka ma warto 2. Moemy wyledzi pochodzenie tych in-

formacji, przypisujc je pakietom ródowym protokou RIP, takim jak te,

które mona zobaczy na rysunkach od 5.2 do 5.4.

Innym wanym szczegóem jest router przekazujcy, czyli nastpny prze-

skok. W tablicy routingu jest adres wystpujcy po sowie „via”. Ten adres

jest poznawany na podstawie ródowego adresu IP pakietu RIP. Jak mona

zobaczy, niektóre z tras poznanych dziki protokoowi RIP maj ten sam

adres przekazujcy. Na przykad router R3 wysya na adres

192.168.3.253

zarówno ruch do sieci

192.168.1.0

, jak i ruch do sieci

192.168.2.0

. Jest to

waciwe dla tej topologii, ale zgodnie z tym, co rozpatrywalimy w roz-

dziale 1, w punkcie dotyczcym trasowania statycznego, mona by tu

rozway utworzenie trasy domylnej. Rzeczywista tablica trasowania dla

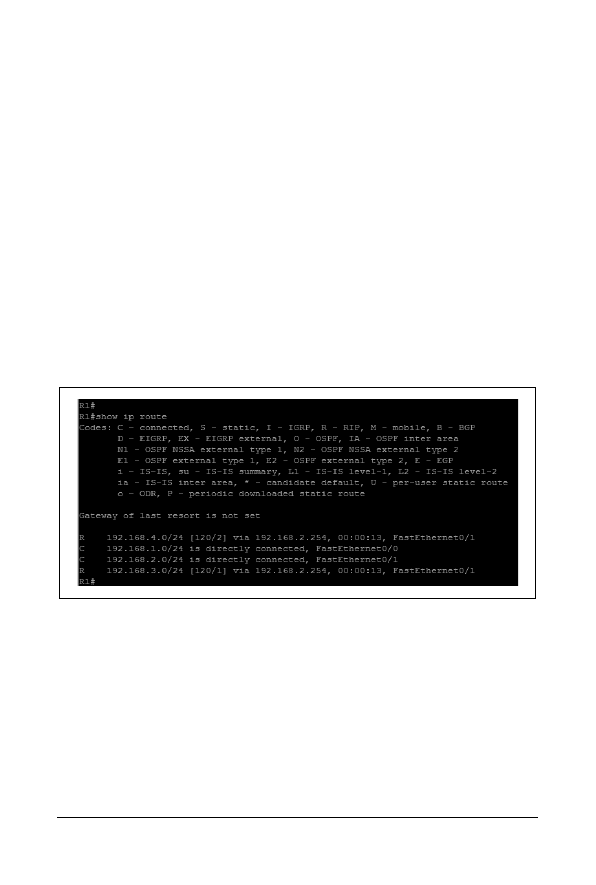

routera R1 zostaa pokazana na rysunku 5.10.

Rysunek 5.10. Rzeczywista tablica trasowania routera R1

Wywietlone dane zostay uzyskane za pomoc polecenia

show ip route

.

Router dodaje równie czas do kadej dynamicznej pozycji. Pozwala to na

ledzenie wieku poznanej trasy.

Liczniki czasu

Podobnie jak wiele innych protokoów, protokó RIP posiada zbiór liczni-

ków czasu, który zarzdza wysyaniem ogosze oraz usuwaniem starych

i niepoprawnych informacji dotyczcych trasowania.

Kup książkę

Poleć książkę

Podstawowe dziaanie

_ 157

Licznik czasu odpowiedzi/odwieania

(ang. response/update timer)

W trakcie wykonywania normalnych dziaa proces routingu wysya

niewymuszon (przez odebranie dania) odpowied co 30 sekund,

starajc si utrzymywa wieo informacji dotyczcych trasowania.

Licznik czasu przeterminowania/uniewanienia trasy

(ang. route timeout/invalid timer)

Po 180 sekundach kada trasa, która nie zostaa odwieona przez pa-

kiet odpowiedzi, jest uwaana za niedobr i usuwana z tablicy routingu.

Po wyganiciu tego licznika czasu ssiednie routery zostaj poinformo-

wane, e trasa jest za, za porednictwem aktualizacji i zostaje urucho-

miony licznik czasu odzyskiwania pamici zajmowanej przez nieuytecz-

ne dane. W wysyanych aktualizacjach metryka dla przeterminowanej

trasy otrzymuje warto 16.

Licznik czasu odmiecania/usuwania zbdnych danych

(ang. garbage

collection/flush timer)

Po wyganiciu tego licznika czasu trasa jest ostatecznie wymazywana

z tablicy routingu. W tym miejscu implementacje mog by nieco zwod-

nicze. Dokument RFC 2453 podaje, e czas ten powinien by ustawiony

na 120 sekund. Firma Cisco stosuje 60 sekund mierzonych od momentu

wyganicia licznika czasu przeterminowania lub 240 sekundy cako-

witego wieku wpisu dotyczcego danej trasy. Cisco odwouje si do

licznika czasu przetrzymania (ang. hold down timer), opisujc t rónic

czasu. Jednake dokumentacja podaje warto 180 sekund.

Adresowanie

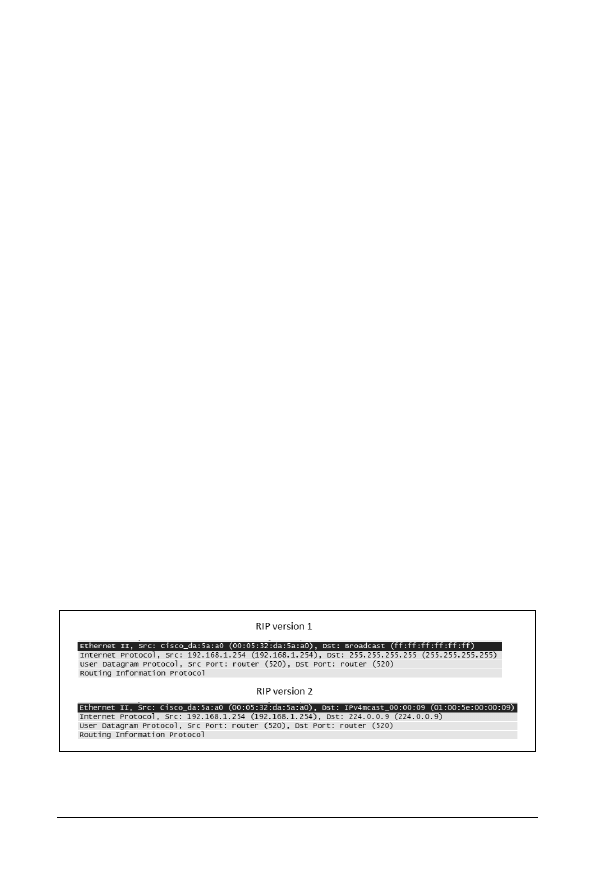

Kolejny wany szczegó dotyczy nie tyle tablicy routingu, ile informacji

adresowych zawartych w nagówkach pakietów zawierajcych komunikat

RIP. Rysunek 5.11 przedstawia zarówno pakiet RIPv1, jak i pakiet RIPv2.

Rysunek 5.11. Adresowanie w protokole RIP

Kup książkę

Poleć książkę

158

_

Rozdzia 5. Protokó RIP

Obydwa pakiety maj ródowy adres IP, który odpowiada transmituj-

cemu interfejsowi routera. Jednake protokó RIP w wersji 1 uywa adresu

ograniczonego rozgaszania (

255.255.255.255

) jako adresu docelowego,

podczas gdy wersja 2 wykorzystuje zarezerwowany adres rozsyania gru-

powego o wartoci

224.0.0.9

. Adresowanie warstwy 2 czsto naladuje ad-

resowanie warstwy 3 i dlatego pakiet RIPv1 uywa adresu rozgoszenio-

wego dla ramki Ethernet. Pakiet RIPv2 korzysta z adresu MAC rozsyania

grupowego w ramce warstwy 2, który jest oparty na adresie IP rozsyania

grupowego uywanym w warstwie 3.

Chocia ten rozdzia nie dotyczy adresowania stosowanego w rozsyaniu

grupowym, poyteczna jest pewna znajomo kontekstu. Tabela 5.3 przed-

stawia ogólny schemat adresowania dla rozsyania grupowego, który zo-

sta naszkicowany w dokumencie RFC 1371.

Tabela 5.3. Adresowanie w rozsyaniu grupowym wedug dokumentu RFC 3171

Adres

Zastosowanie

224.0.0.0 – 224.0.0.255

blok sterowania sieci lokaln

224.0.1.0 – 224.0.1.255

blok sterowania intersieci

224.0.2.0 – 224.0.255.0

blok AD-HOC

224.1.0.0 – 224.1.255.255

grupy multiemisji protokou ST

224.2.0.0 –224.2.255.255

blok protokou SDP/SAP

224.252.0.0 – 224.255.255.255

blok DIS Transient

225.0.0.0 – 231.255.255.255

ZAREZERWOWANE

232.0.0.0 – 232.255.255.255

blok multiemisji z okrelonego róda (ang. source specific)

233.0.0.0 – 233.255.255.255

blok GLOP

234.0.0.0 – 238.255.255.255

ZAREZERWOWANE

239.0.0.0 – 239.255.255.255

blok zakresów administracyjnych

W bloku sterowania sieci lokaln znajduje si kilka adresów, które s bli-

skie i drogie naszym sercom:

224.0.0.1

— adres rozsyania grupowego do wszystkich hostów,

224.0.0.2

— adres rozsyania grupowego do wszystkich routerów,

224.0.0.5

— adres rozsyania grupowego uywany w protokole OSPF,

224.0.0.9

— adres rozsyania grupowego uywany w protokole RIPv2.

Kup książkę

Poleć książkę

Funkcje zaawansowane

_ 159

Adres ten zosta przydzielony protokoowi RIPv2 przez dokument RFC.

Poniewa routery s zazwyczaj jedynymi urzdzeniami, które wykonuj

protokó RIPv2, inne urzdzenia na ogó nie przetwarzaj tych pakietów.

Rozsyanie grupowe moe stanowi interesujce wyzwanie dla admini-

stratorów sieci, poniewa routery nie przekazuj pakietów multiemisji, przy-

najmniej nie przekazuj ich bez pomocy protokou PIM (ang. Protocol Inde-

pendent Multicast — rozsyanie grupowe niezalene od protokou) i protokou

IGMP

(ang. Interior Group Management Protocol — wewntrzny protokó

zarzdzania grupami). Na szczcie pakiety RIPv2 nie s w istocie przeka-

zywane. S modyfikowane i retransmitowane.

Ostatni element adresowania widoczny w analizowanym pakiecie jest

konkretnie numerem portu UDP warstwy 4. Zarówno protokó RIPv1, jak

i RIPv2 uywa portu 520. Czasami zabawne jest obserwowanie pocztku-

jcych administratorów sieci konfigurujcych listy kontroli dostpu (ACL)

lub reguy zapory sieciowej. S czsto tak przejci blokowaniem niepo-

danego ruchu UDP/TCP, e czasem zostaje odfiltrowany ruch zwizany

z protokoem RIP, a potem administrator si dziwi, dlaczego pojawia si

tak duo komunikatów ICMP „cel nieosigalny”.

Funkcje zaawansowane

Podstawowe dziaanie protokou RIP atwo zrozumie po zajrzeniu do

wntrza pakietów. Pakiety RIP mog by bardzo pouczajce równie ze

wzgldu na to, czego nie zawieraj. W tym podrozdziale zbadamy niektóre

sporód dodatkowych regu wbudowanych w protokó, aby pomagay

w unikniciu problemów.

Podzielony horyzont

Jeli zdarzyoby Ci si obserwowa dwoje ludzi przedstawiajcych si sobie

wzajemnie przy pierwszym spotkaniu, rozmowa przebiegaaby zapewne

jako tak:

Osoba 1: Cze, mam na imi Bob.

Osoba 2: Cze, mam na imi Sally.

Nie spodziewalibycie si usysze czego w rodzaju:

Osoba 1: Cze, mam na imi Bob.

Osoba 2: Cze, masz na imi Bob.

Kup książkę

Poleć książkę

160

_

Rozdzia 5. Protokó RIP

Bob jest ju wiadom, e ma na imi Bob, wic byoby niemdre ze strony

Sally mówienie Bobowi czego, co on jej wanie powiedzia. To samo od-

nosi si do routerów. A zatem routery nie powinny informowa swoich

ssiadów o sieciach, dla których ssiad wanie rozesa ogoszenie. Mówic

inaczej: nie ogaszaj czego z tego samego interfejsu, poprzez który o tym

czym si dowiedziae. Nie ma take adnego sensu wysyanie informacji

o dostpnoci danej sieci do tej sieci.

Na rysunku 5.12 router R1 jest bezporednio podczony do sieci

192.168.1.0

i

192.168.2.0

. Router R1 nie bdzie przekazywa informacji o sieci

192.168.1.0

do sieci

192.168.1.0

. Ta sama regua ma zastosowanie do ogosze wysya-

nych przez router R2 do sieci

192.168.2.0

.

Rysunek 5.12. Ogaszanie z uyciem techniki podzielonego horyzontu

Moemy nastpnie przedstawi graficznie dziaania wystpujce midzy

routerami R1 i R2. Router R1 przekazuje informacje o sieci

192.168.1.0

w stron

praw i o sieciach

192.168.2.0

,

192.168.3.0

oraz

192.168.4.0

w stron lew.

Router R2 otrzymuje informacje o sieci

192.168.1.0

od routera R1 i jest

bezporednio podczony do sieci

192.168.2.0

. Dlatego ogoszenie wracajce

do routera R1 zawiera tylko informacje o sieciach

192.168.3.0

i

192.168.4.0

.

Funkcjonowanie techniki podzielonego horyzontu jest widoczne w pakietach.

Na rysunku 5.13 zostaa wywietlona zawarto pakietów pochodzcych

z routerów R2 i R3 widocznych w sieci

192.168.2.0

.

Adresy IP zawarte w tych pakietach pokazuj, e pochodz one z route-

rów R1 i R2. Jak widzimy, routery przestrzegaj regu podzielonego hory-

zontu, minimalizujc w ten sposób rozmiar pakietów. Ale rzeczywista

korzy wynikajca z zastosowania podzielonego horyzontu polega na

przypieszeniu konwergencji, poniewa cieki do sieci docelowych s

klarowne.

Kup książkę

Poleć książkę

Funkcje zaawansowane

_ 161

Rysunek 5.13. Porównanie pakietów ilustrujcych dziaanie regu podzielonego horyzontu

W jakim przypadku technika podzielonego horyzontu nie jest uywana?

Okazuje si, e istniej pewne poczenia w sieciach WAN, które jej nie

uywaj, ale zdarza si to rzadko. Wyczenie algorytmu podzielonego

horyzontu przynosi zazwyczaj ze skutki.

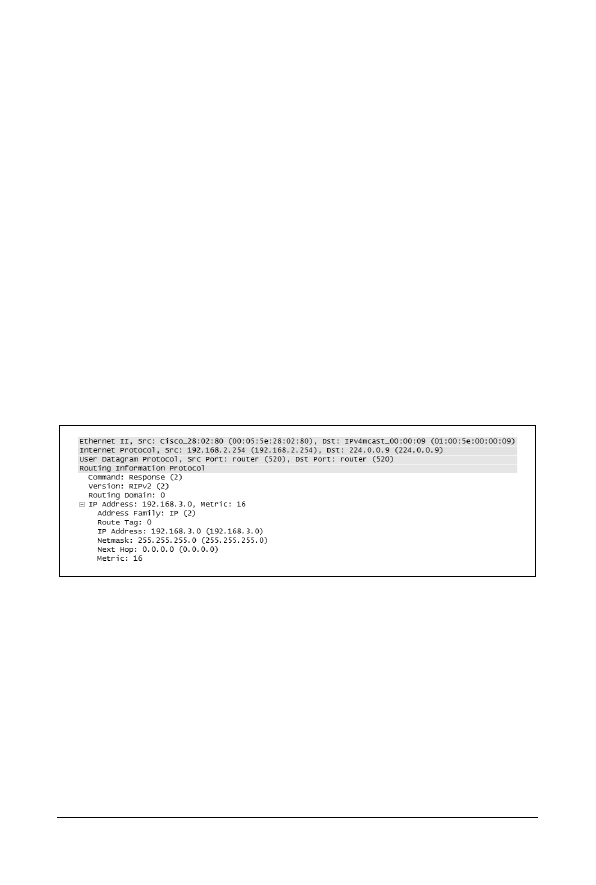

Uywajc tej samej topologii, przyjmijmy, e routery ogaszaj wszystkie

sieci z kadego interfejsu, jak to pokazano na rysunku 5.14. Aby lepiej zi-

lustrowa zasig problemu, zosta wstawiony jeszcze jeden router, ale wy-

korzystywane s te same sieci.

Rysunek 5.14. Ogoszenia bez stosowania regu podzielonego horyzontu

Zaómy, e router R1 ulega awarii. Router R1 stanowi jedyn ciek do

sieci

192.168.1.0

. W gruncie rzeczy, jeli router R4 nie przestrzega regu

podzielonego horyzontu, bdzie równie ogasza t sie. Pamitajmy, e

sie

192.168.1.0

nie jest ju dostpna. Zatem wszystkie routery w tej topologii

bd nadal sdzi, e ta sie jest wci dostpna, i zachowaj j w swoich

tablicach trasowania. Inny moliwy scenariusz polega na tym, e zamiast

Kup książkę

Poleć książkę

162

_

Rozdzia 5. Protokó RIP

utraty caego routera awarii uleg tylko interfejs

192.168.1.254

. Ponownie

router R1 przestaby ogasza sie

192.168.1.0

, ale po otrzymaniu ogosze-

nia od routera R2 bdzie sdzi, e sie jest dostpna z przeciwnej strony

topologii. Algorytm podzielonego horyzontu jest domylnie wczony, aby

zapobiec tego rodzaju problemom z konwergencj.

Zatruwanie

Jednym z pozostaych zabezpiecze jest zatruwanie tras. W przypadku

zmiany konfiguracji routera lub awarii sprztu router moe zatru tras,

aby pozostae routery wiedziay, e sie (lub sieci) nie jest ju dostpna. W celu

zatrucia trasy router wstawia po prostu metryk, która jest równowana

nieskoczonoci. Dla protokou RIP jest to liczba 16.

Co by si wydarzyo w tej samej topologii, gdyby interfejs

192.168.3.253

utraci czno z sieci

192.168.3.0

? Dopóki router R2 zachowuje poczenie

przez interfejs

192.168.2.254

, moe zatru sie

192.168.3.0

. Routery odbie-

rajce pakiet z zatrut tras wiedz natychmiast, e cieka jest za, i usun

j ze swoich tablic trasowania szybciej. Pakiet z zatrut tras zosta poka-

zany na rysunku 5.15.

Rysunek 5.15. Pakiet zawierajcy zatrut tras

Jeli router R2 ulegby cakowitej awarii, pozostae routery w topologii mu-

siayby przy rozwizaniu tego problemu polega na swoich wasnych licz-

nikach czasu. Zatruwanie tras jest wykonywane domylnie.

Zatrucie wstecz

Zatrucie wstecz opiera si na koncepcji zatruwania, ale jest stosowane

w czasie ustabilizowanego dziaania w celu zapewnienia, e nie zostanie

podjta próba uzyskania dostpu do sieci przez nieodpowiedni lub nie-

podan ciek. W tej samej topologii, kiedy router R1 ogosi dostpno

Kup książkę

Poleć książkę

Funkcje zaawansowane

_ 163

sieci

192.168.1.0

, router R2 wyle ogoszenie o niedostpnoci tej samej sieci

z powrotem do routera R1. Efekt polega na tym, e na wypadek gdyby

z routerem R1 co si stao, pozostae routery jasno stwierdzaj, e nie dys-

ponuj ciek do potencjalnie utraconych sieci, co wida na rysunku 5.16.

Rysunek 5.16. Komunikacja zwizana z zatruciem wstecz

Zatrucie wstecz nie jest domylnie wczone, wic musi zosta uaktywnione

w routerze. Niektóre implementacje routingu stosuj zatrucie wstecz w fazie

„odkrywania swoich ssiadów”. Rysunek 5.17 przedstawia pakiety da

i odpowiedzi przepywajce midzy routerami R2 i R3 przez sie

192.168.2.0

.

Chocia nie jest to czci normalnego ruchu zwizanego z dziaaniem

protokou RIP, widzimy, e bezporednio po dowiedzeniu si o sieciach

192.168.3.0

i

192.168.4.0

od routera R2 router R1 (

192.168.2.253

) stosuje

zatrucie wstecz, aby poinformowa router R2, e nie ma adnej innej

cieki do tych miejsc docelowych. Po tej wymianie pakiety protokou RIP

wracaj do normalnoci.

Rysunek 5.17. Wymiana pakietów charakterystyczna dla zatrucia wstecz

Kup książkę

Poleć książkę

164

_

Rozdzia 5. Protokó RIP

Aktualizacje wymuszone (ang. triggered updates)

Zawsze, kiedy informacja dotyczca pozycji w tablicy trasowania zostanie

zmieniona, router wysya natychmiast pakiet RIP zawierajcy tylko t now

informacj, nie czekajc na wyganicie licznika czasu odwieania. Ten

„szybki” pakiet RIP nazywa si aktualizacj wymuszon. Uzasadnienie tego

dziaania polega na tym, e informacja o zych lub zmienionych trasach

moe by rozprzestrzeniana w sieci o wiele szybciej, ni miaoby to miejsce,

gdyby routery oczekiway na wyganicie licznika czasu standardowego

odwieania. Dodatkowo routery odbierajce wymuszon aktualizacj

mog wysa wasne wymuszone aktualizacje. W ten sposób fala wieej

informacji dotrze do wszystkich punktów sieci. Pomaga to w skróceniu czasu

konwergencji.

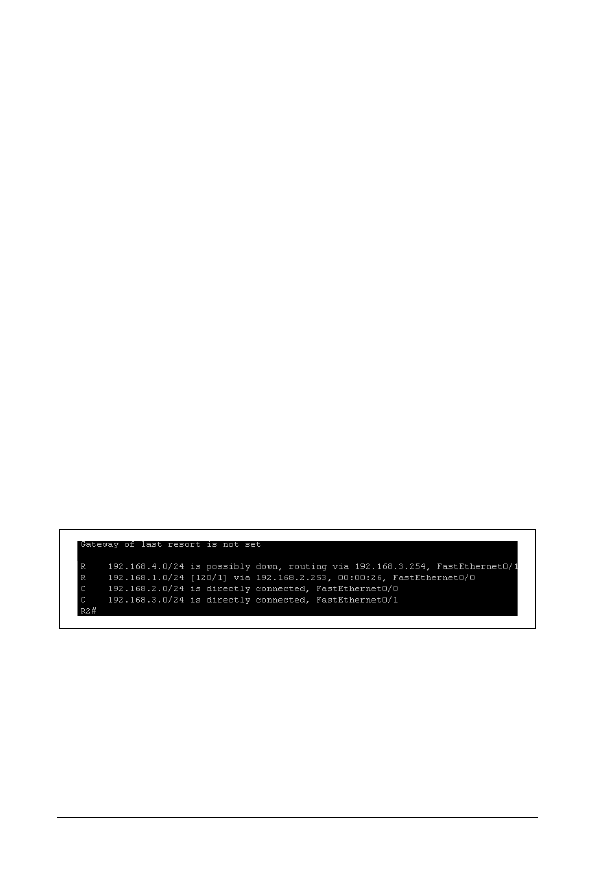

Kilka przykadów aktualizacji wymuszonych mona zaobserwowa w mo-

mencie wyganicia liczników czasu. Zaómy, e cze midzy routerem

R3 i przecznikiem Prz3 ulegnie awarii, co oznacza, e router R2 ju nie

otrzymuje aktualizacji od routera R3 dotyczcych sieci

192.168.4.0

. Po 180

sekundach trasa zostanie oznaczona jako prawdopodobnie nieczynna w ta-

blicy routingu (pokazanej na rysunku 5.18) i zostanie wysana wymuszona

aktualizacja ogaszajca sie

192.168.4.0

z metryk równ 16. Te wymu-

szone aktualizacje bd propagowa si niemal natychmiast poprzez ca sie.

Kiedy minie kolejne 60 sekund, trasa zostanie usunita z tablicy routingu.

Inny przykad dotyczyby sytuacji, w której dochodzi do wyczenia inter-

fejsu

192.168.4.254

. W tym przypadku aktualizacja zostaaby wysana na-

tychmiast.

Rysunek 5.18. Sie 192.168.4.0 jest prawdopodobnie nieczynna

Aktualizacje wymuszone s równie wysyane w przypadku poprawy

sytuacji. Kiedy interfejs

192.168.4.254

zostanie z powrotem uaktywniony,

niezwocznie s wysyane aktualizacje wymuszone, a nastpnie propago-

wane w caej sieci. Tablice trasowania ssiednich routerów s równie na-

tychmiast aktualizowane.

Kup książkę

Poleć książkę

Funkcje zaawansowane

_ 165

Zliczanie do nieskoczonoci

Zliczanie do nieskoczonoci (ang. count to infinity) jest jeszcze jednym na-

rzdziem sucym do wydobywania sieci z trudnej sytuacji, kiedy nie ma

aktualizacji lub zatrutych tras. Jest to ostatnia deska ratunku w sytuacjach,

kiedy ma miejsce utrata cznoci lub awaria urzdzenia. Na przykad, jak

na rysunku 5.16, jeli cze midzy routerem R3 i przecznikiem 3 zosta-

oby utracone, router R2 byby niewiadomy powstania tego problemu,

poniewa nadal byby obecny impuls cza dla interfejsu

192.168.3.253

.

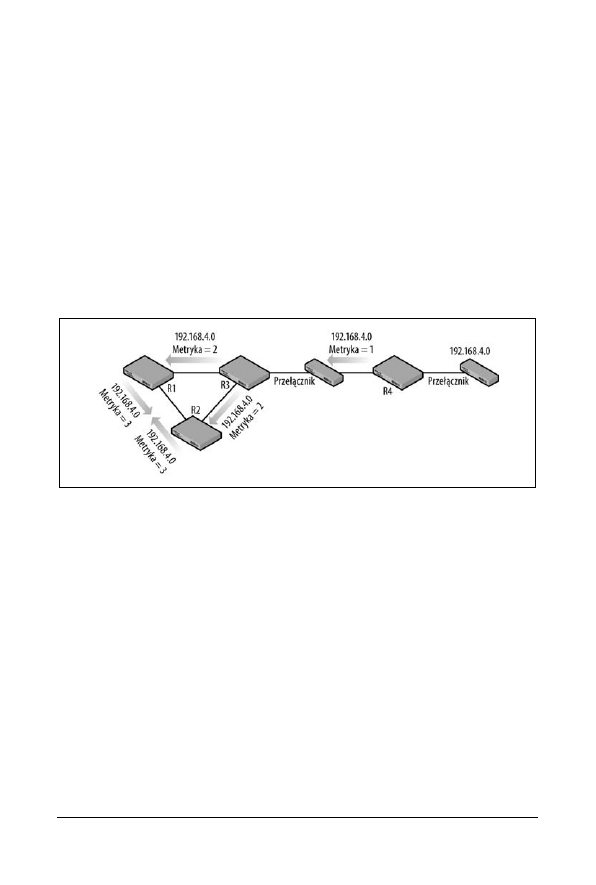

Rysunek 5.19 przedstawia nieco bardziej zoon topologi. Zostaa zain-

stalowana ptla, co skutkuje przepywem informacji zwizanej z routin-

giem w dwóch kierunkach. Router R4 ogasza dostpno sieci

192.168.4.0

i stwierdza, e jest ona odlega o 1 przeskok.

Rysunek 5.19. Problem powodujcy zliczanie do nieskoczonoci

Nastpnie router R3 ogasza t sam sie po zwikszeniu liczby przeskoków

o 1. Poniewa router R3 jest poczony z kolejnymi routerami R1 i R2, ta sama

informacja protokou RIP jest przekazywana do obydwu z nich, chocia z ró-

nych interfejsów. eby dokoczy spraw, obydwa routery R1 i R2 przesyaj

ogoszenie tej samej sieci wzajemnie do siebie po zwikszeniu liczby prze-

skoków. Po odebraniu tych pakietów protokou RIP routery R1 i R2 odrzu-

caj te informacje, poniewa proponuj one trasy gorsze od ju posiadanych.

Co si stanie po katastrofalnej awarii routera R4? Nawet jeli przyjmiemy,

e mechanizmy podzielonego horyzontu, zatruwania i wymuszonych ak-

tualizacji dziaaj znakomicie, na niewiele nam si one przydadz. Router

R3 nie ma pojcia o tym, e router R4 uleg awarii, wic moe postpowa,

bazujc tylko na ju poznanych informacjach oraz licznikach czasu proto-

kou RIP. W kocu router R3 usunie tras i zaprzestanie ogaszania. Kiedy

to si wydarzy, dalej pooone routery (z perspektywy routera R4) R1 i R2

Kup książkę

Poleć książkę

166

_

Rozdzia 5. Protokó RIP

nie bd musiay si martwi o podzielony horyzont i rozpoczn ogaszanie,

e sie

192.168.4.0

jest dostpna

. Przedtem jednak zwikszy si metryka.

Router R3 rozpoczyna ogaszanie trasy drugiej stronie sieci po zwikszeniu

liczby przeskoków o 1. Pierwotnie routery R1 i R2 dowiedziay si o sieci

192.168.4.0

od routera R3. Z ich perspektywy odlego do sieci docelowej

(metryka) moga si zmieni, ale ródowy adres IP (wektor) nie uleg

zmianie. Zwikszaj wic liczb przeskoków i wysyaj pakiety protokou

RIP ponownie w obieg. Ten proces potrwa tak dugo, a pakiet RIP bdzie

zawiera liczb przeskoków równ 16, a cieka zostanie uznana za nie-

uyteczn.

Nadzieja jest w tym, e zatruwanie przeterminowanych tras i wymuszone

aktualizacje rozwi ten problem i administratorzy sieci nigdy nie bd musieli

polega na tym czasochonnym procesie. Ale dokument RFC 2453 ostrzega:

Jeli mona by byo sprawi, aby system pozostawa w bezruchu, w czasie

gdy wykonuje si kaskada wymuszonych aktualizacji, moliwe byoby

udowodnienie, e zliczanie do nieskoczonoci nigdy si nie zdarzy. Ze

trasy byyby zawsze natychmiast usuwane, wic nie mogyby tworzy

si adne ptle w routingu. Niestety, sprawy nie wygldaj tak róowo.

W czasie gdy wysyane s aktualizacje wymuszone, moe równolegle

przebiega regularne odwieanie. Routery, które jeszcze nie odebray

aktualizacji wymuszonej, bd nadal wysya informacj opart na trasie,

która ju nie istnieje. Jest moliwe, e po przejciu przez router aktualizacji

wymuszonej otrzyma on zwyk aktualizacj od jednego z tych routerów,

które jeszcze nie zostay poinformowane. Mogoby to reaktywowa osie-

rocon pozostao bdnej trasy.

Jak wydostan si poza swoj sie?

Do tego momentu protokó RIP by uywany do docierania do miejsc do-

celowych pooonych wewntrz zbioru sieci opartych na protokole RIP,

czyli czego, co dokument RFC nazywa systemem autonomicznym. Przy

tym zaoeniu jednak ruch nie moe popyn nigdzie dalej. W jaki sposób

zatem topologia sieci umoliwia przejcie od protokou bram wewntrz-

nych (IGP) do reszty wiata? Rozdzia 1 zawiera omówienie ogólnego

routingu oraz punkt powicony bramom ostatniej instancji i trasie do-

mylnej. Poniewa topologia uywana w tym rozdziale bya dokadnie ta-

ka sama, maj zastosowanie te same reguy. Kandydujca trasa domylna

zazwyczaj wystpuje kilka razy w tablicach trasowania innych routerów.

Przy nieco zmodyfikowanej topologii pojawia si oczywista cieka wy-

prowadzajca poza ten zbiór sieci, jak na rysunku 5.20.

Kup książkę

Poleć książkę

Jak wydostan si poza swoj sie?

_ 167

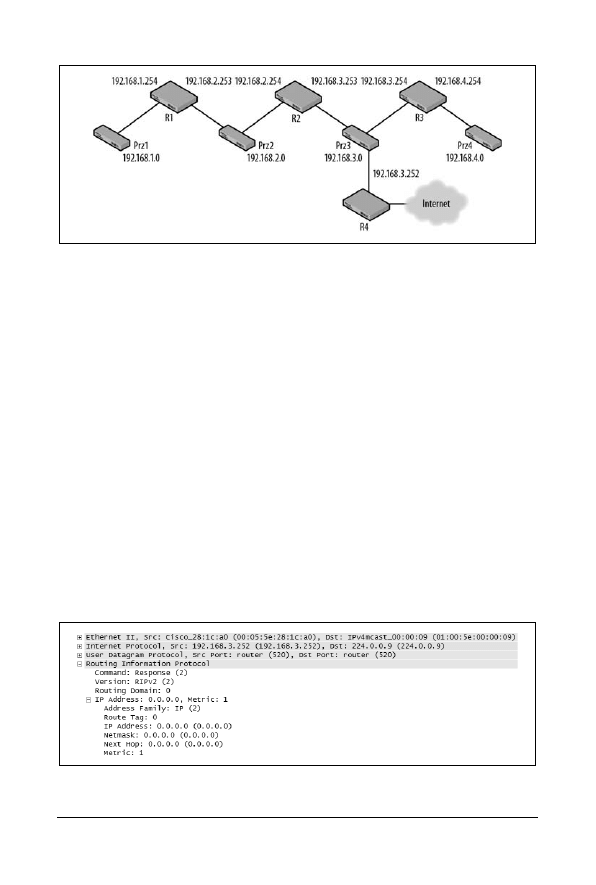

Rysunek 5.20. Topologia protokou RIP z tras domyln

Nawet mimo dodania routera R4 topologia jest wci nieskomplikowana.

Z jednej strony administrator sieci mógby po prostu zainstalowa trasy

domylne we wszystkich routerach. Wówczas jednak sie nie byaby chro-

niona przed zmianami w topologii i nieczynnymi poczeniami.

Inn strategi, która moe by uyta z protokoem RIP, jest koncepcja redy-

strybucji. Jako ciek prowadzc na zewntrz router R4 moe zainstalowa

tras domyln skierowan do Internetu. Przez wykorzystanie protokou RIP

dziaajcego po stronie sieci

192.168.3.0

ta trasa domylna moe by zakomu-

nikowana routerom podrzdnym (R1, R2, R3) przez uycie polecenia

redistribute

static

. Podstawowa konfiguracja routera R4 przedstawia si nastpujco:

router rip

version 2

redistribute static

network 192.168.3.0

ip route 0.0.0.0 0.0.0.0 10.101.100.254

Kiedy tylko zostaje wprowadzone polecenie

redistribute

, pakiety proto-

kou RIP pyn do routerów podrzdnych z doczon tras domyln.

Routery R1, R2 i R3 uaktualniaj swoje tablice routingu, doczajc now

informacj. Taki pakiet zosta pokazany na rysunku 5.21.

Rysunek 5.21. Pakiet protokou RIP zawierajcy tras domyln

Kup książkę

Poleć książkę

168

_

Rozdzia 5. Protokó RIP

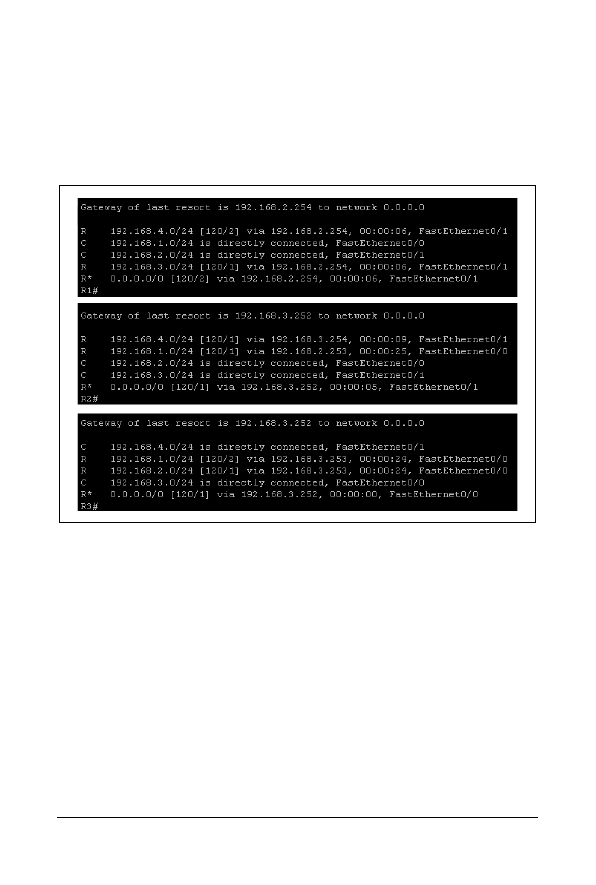

Rysunek 5.22 przedstawia zmiany w tablicach trasowania routerów pod-

rzdnych. Zauwamy, e routery R2 i R3 s podczone do tej samej sieci

co router R4 i wskazuj bezporednio na niego jako swoj tras domyln

z liczb przeskoków równ 1. Jednak pakiet protokou RIP zosta zaktuali-

zowany przez router R2 i teraz router R1 uywa routera R2 jako swojej

bramy domylnej ze zwikszon liczb przeskoków.

Rysunek 5.22. Tablice routingu z zainstalowanymi trasami domylnymi

Protokó RIP a ptle

Ptle w routingu mog by tworzone przez poczenia fizyczne lub przez

bdn konfiguracj. Zaptlona architektura moe powanie utrudnia trans-

misj. Wikszo protokoów routingu, w tym RIP, stosuje techniki suce

do ograniczenia wpywu ptli na przesyanie pakietów IP, takie jak oma-

wiane wczeniej w tym rozdziale. A co si wydarzy, jeli ptla zostanie

wprowadzona do topologii? Rysunek 5.23 przedstawia routery R1, R2 i R3

poczone w ptli. Zostaa usunita sie

192.168.1.0

, a router R1 otrzyma

adres w sieci

192.168.4.0

. W takiej topologii jak ta pakiety protokou RIP prze-

pywaj dokadnie tak samo jak w topologiach ju wczeniej omówionych.

Kup książkę

Poleć książkę

Bezpieczestwo

_ 169

Rysunek 5.23. Topologia tworzca ptl

Badajc t topologi z perspektywy routera R1, stwierdzamy, e jest on

bezporednio podczony do sieci

192.168.2.0

i

192.168.4.0

. Jest on take

w odlegoci jednego przeskoku od sieci

192.168.3.0

. Ale do tej sieci mona

uzyska dostp z dwóch rónych kierunków. Korzy polega na tym, e

gdyby przypadkiem jedna cieka zostaa utracona, druga automatycznie

przejmie jej zadanie. Rzeczywista tablica trasowania z routera R1 zostaa

pokazana na rysunku 5.24.

Rysunek 5.24. Tablica trasowania routera R1

Pakiety przechwycone w obydwu bezporednio podczonych sieciach uka-

zuj, e jeli ruch jest wysyany do sieci

192.168.3.0

, to router R1 równo-

way obcienie sieci, wysyajc poow ruchu przez router

192.168.2.254

i poow przez router

192.168.4.254

.

Bezpieczestwo

Dobry projekt zabezpieczenia sieci zawiera wiele aspektów, w tym bez-

pieczestwo urzdze sieciowych i protokoów funkcjonujcych w sieci.

O protokoach routingu powszechnie wiadomo, e atwo je zakóci. Jak

pokazay wymuszone aktualizacje, kiedy router otrzymuje nowe lub lepsze

informacje dotyczce miejsc docelowych, nie kwestionuje tych informacji,

ale szybko je przyswaja, uaktualniajc swoj tablic trasowania. Dziki temu

Kup książkę

Poleć książkę

170

_

Rozdzia 5. Protokó RIP

ruch moe zosta skierowany w inn stron, dobra informacja moe zosta

zastpiona przez specjalnie podstawion lub ruch moe by wysyany przez

nieistniejce cieki. Wemy pod uwag, e intruz, uzyskujc dostp do sieci,

moe nie tylko przechwytywa ruch przesyany w tej sieci, ale i wprowa-

dza do niej swój wasny ruch. Routery odbierajce informacje od napast-

nika nie potrafiyby dokona rozrónienia midzy nimi a autentycznymi

informacjami od ssiednich routerów.

Z tym problemem mona próbowa sobie poradzi na kilka sposobów.

Zarzdzanie routerami moe zosta ograniczone do konkretnych segmen-

tów lub interfejsów. Ponadto ruch zmierzajcy do routerów moe by fil-

trowany. Wtedy routery nie bd prowadzi nasuchu aktualizacji routin-

gu z konkretnego kierunku i mog nie odpowiada na komunikaty ICMP

lub na inne dania przesania informacji. Innym cennym narzdziem b-

dcym w dyspozycji administratora sieci jest interfejs ptli zwrotnej (ang.

loopback interface), nazywany te interfejsem pseudosieci. Ptle zwrotne to

programowe interfejsy, które nie s zwizane z adnym konkretnym inter-

fejsem fizycznym. To oznacza, e ptla zwrotna jest zawsze dostpna, nawet

jeli niektóre z portów fizycznych s zamknite. Ptle zwrotne mog rów-

nie otrzyma adresy IP, które s odrbne w stosunku do adresów sieci

danych, tak aby napastnik nie mia dostpu do interfejsu zarzdzajcego

urzdzenia. Wreszcie w interfejsach ptli zwrotnej mog funkcjonowa proto-

koy routingu. Techniki te zastosowane cznie mog skutecznie odizolowa

sie zarzdzania od sieci danych.

Protokó RIPv2 ma jedn dodatkow moliwo, która utrudnia nieco ycie

napastnikowi: uwierzytelnianie komunikatów RIP. Jak wczeniej wspo-

mniano, kiedy pole AFI komunikatu RIP zawiera warto

FFFF

, ten komu-

nikat jest wanie wykorzystywany do uwierzytelnienia pozostaych in-

formacji zawartych w odpowiedzi protokou RIP. Dane uwierzytelniajce

s skonfigurowane w kadym routerze znajdujcym si w obrbie topologii

systemu autonomicznego (AS). Dokument RFC 2453 precyzuje, e uwie-

rzytelnienie jest prostym hasem zapisanym otwartym tekstem, podczas

gdy dokument RFC 2082 sugeruje zastosowanie uwierzytelnienia opartego

na algorytmie MD5. Oba te dokumenty zostay uaktualnione przez doku-

ment RFC 4822, który firmuje dodatkowe algorytmy oparte na kluczach.

Jedna z wanych rónic zawartych w tej aktualizacji polega na tym, e pa-

kiet RIPv2 jest modyfikowany przez doczenie informacji uwierzytelniaj-

cych na kocu pakietu zamiast prostego umieszczenia ich w polach prze-

znaczonych na specyfikacj sieci docelowej.

Kup książkę

Poleć książkę

Protokó RIP a IPv6

_

171

Protokó RIP a IPv6

Istnieje model wdroeniowy dla protokou RIP opartego na protokole IPv6.

Protokó IPv6 RIP jest take znany jako RIPng, czyli RIP nowej generacji

(ang. next generation). Dokument RFC 2080 ujawnia, e struktura i dziaa-

nie protokou nie róni si zbyt wiele od konfiguracji z protokoem IPv4.

Odnotowujemy w tym miejscu niektóre z wprowadzonych modyfikacji.

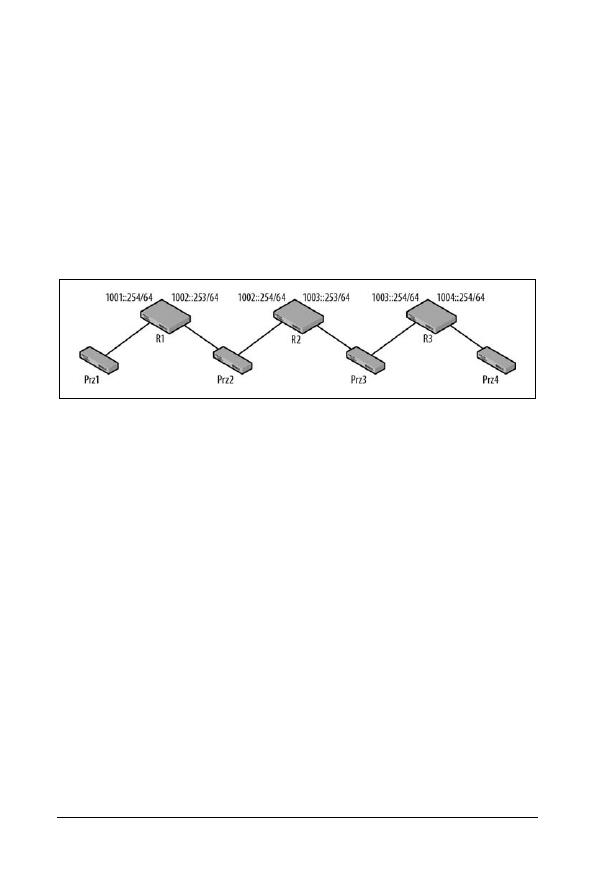

Rysunek 5.25 przedstawia topologi podobn do uywanej wczeniej w tym

rozdziale. Interfejsy routerów zostay zrekonfigurowane po otrzymaniu ad-

resów IPv6. Wyjanienie routingu statycznego w topologii takiej samej jak

przedstawiona na rysunku topologia IPv6 mona znale w rozdziale 1.

Rysunek 5.25. Topologia sieci uywajcych protokou IPv6

Podstawowa konfiguracja routera do obsugi protokou IPv6 RIP jest pro-

sta z jedn znaczc rónic: polecenia protokou RIP s powizane z in-

terfejsem. Sowo „przewodnik” jest po prostu nazw przyjt dla danej in-

stancji procesu RIP.

ipv6 unicast-routing

interface FastEthernet0/0

ipv6 address 1001::254/64

ipv6 rip przewodnik enable

!

interface FastEthernet0/1

ipv6 address 1002::253/64

ipv6 rip przewodnik enable

ipv6 router rip przewodnik

Rysunek 5.26 przedstawia tablice trasowania routera R1. Protokó IPv6

dodaje trasy cza (ang. link routes), sieci

1001

i

1002

s bezporednio do-

czone. Trasy do sieci

1003

i do sieci

1004

s oparte na wynikach dziaania

protokou RIP. Zauwamy, e dystans administracyjny i liczby przeskoków

s wykorzystywane w ten sam sposób.

Kup książkę

Poleć książkę

172

_

Rozdzia 5. Protokó RIP

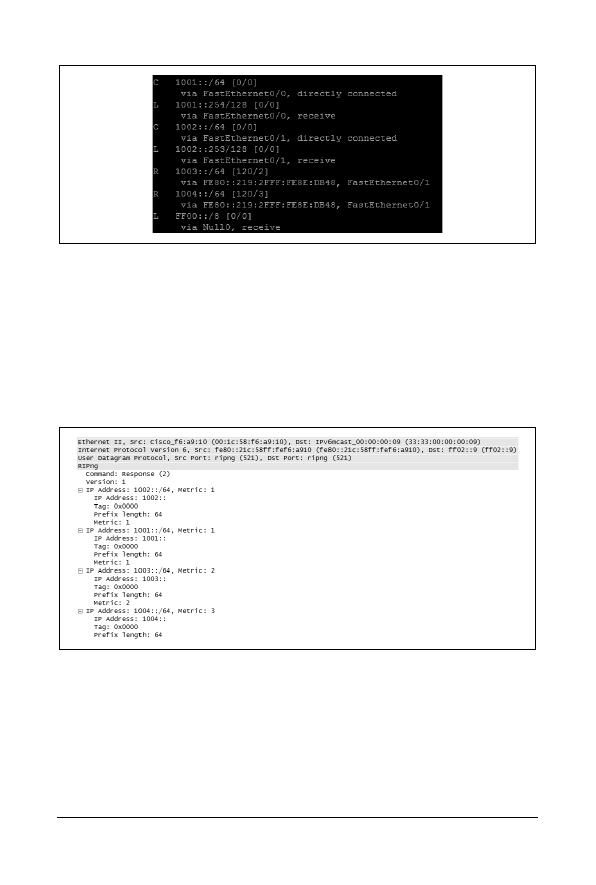

Rysunek 5.26. Tablica trasowania routera obsugujcego protokó IPv6 RIP

Pod wzgldem operacyjnym protokó IPv6 RIP jest prawie taki sam, cho-

cia pakiety musiay by nieco zmodyfikowane, aby dostosowa si do in-

nego protokou warstwy 3. Ponadto ma miejsce zmiana w sposobie dziaania

dotyczca techniki podzielonego horyzontu. Chocia protokó IPv6 RIP

przestrzega reguy podzielonego horyzontu, ogasza sie lokaln. Pakiet

pokazany na rysunku 5.27 jest pakietem przechwyconym w sieci

1001::/64

.

Protokó IPv6 ma inne spojrzenie na sie i wykorzystuje adresowanie

lokalne dla cza, zamiast uywa adresu IP o zasigu globalnym.

Rysunek 5.27. Pakiet protokou IPv6 RIP w sieci 1001

Pakiet ten ogasza wszystkie cztery znane sieci, a nie tylko te, o których in-

formacje pochodz z przeciwnej strony routera. Adresem docelowym jest

zarezerwowany adres rozsyania grupowego protokou IPv6 (

FF02::9

), a nu-

mer portu jest równy

521

. Jak mona zauway, struktura jest bardzo podobna

i chocia jest okrelona jako wersja 1, zawiera informacj o masce lub o du-

goci prefiksu.

Kup książkę

Poleć książkę

Pytania sprawdzajce

_ 173

Lektura

RFC 1058 Routing Information Protocol.

RFC 1112 Host Extensions for IP Multicasting.

RFC 1256 ICMP Router Discovery Messages.

RFC 1812 Requirements for IP Version 4 Routers.

RFC 1923 RIPv1 Applicability Statement for Historic Status.

RFC 2080 RIPng for IPv6.

RFC 2453 RIP Version 2 (dezaktualizuje dokumenty RFC 1723, 1388).

RFC 3171 IANA Guidelines for IPv4 Multicast Address Assignments.

RFC 4822 RIPv2 Cryptographic Authentication (dezaktualizuje dokument

RFC 2082 RIP-2 MD5 Authentication).

Podsumowanie

Protokó RIP oraz routing oparty na wektorze odlegoci jest w uyciu od

wczesnych dni komunikacji internetowej. Z powodu dugiego czasu kon-

wergencji protokó RIP ma dystans administracyjny równy 120. Sprawia

to, e aktualizacje routingu pochodzce od protokou RIP s mniej atrak-

cyjne ni te otrzymane od innych protokoów. Poniewa zosta zaprojek-

towany do obsugi maego zbioru sieci, protokó RIP, uywajc metryki

wyraonej liczb przeskoków, dopuszcza maksymalny rozmiar sieci wy-

noszcy 15. Protokó RIP przetrwa gównie dziki uyciu szeregu technik,

takich jak podzielony horyzont, zatruwanie tras, zatrucie wstecz, zliczanie

do nieskoczonoci i aktualizacje wymuszone. Obsuga uwierzytelniania

dodaje bezpieczestwo do starzejcego si protokou, by moe utrzymujc

go przy yciu.

Pytania sprawdzajce

1.

Kluczow rónic miedzy protokoami RIPv1 i RIPv2 stanowi obsuga

podsieci.

a.

PRAWDA

b.

FASZ

2.

Jaka metryka jest uywana w protokole RIP?

a.

Koszt

b.

Liczba przeskoków

c.

Stopie wykorzystania czy

Kup książkę

Poleć książkę

174

_

Rozdzia 5. Protokó RIP

3.

Jaki jest dystans administracyjny dla protokou RIP?

a.

90

b.

100

c.

110

d.

120

4.

Zarówno protokó RIPv1, jak i protokó RIPv2 uywaj adresu rozsy-

ania grupowego jako adresu docelowego.

a.

PRAWDA

b.

FASZ

Dopasuj licznik czasu do jego wartoci:

5.

Odwieanie A. 180

6.

Przeterminowanie trasy B. 120

7.

Odmiecanie (na podstawie dokumentu RFC) C. 30

8.

Regua podzielonego horyzontu nakania routery do przekazywania

caej tablicy routingu we wszystkich kierunkach.

a.

PRAWDA

b.

FASZ

9.

W przypadku zatrutej trasy metryka ma warto 16.

a.

PRAWDA

b.

FASZ

10.

Protokó RIP nie moe by uywany w topologiach zawierajcych ptle.

a.

PRAWDA

b.

FASZ

Odpowiedzi do pyta sprawdzajcych

1.

PRAWDA

2.

b. Liczba przeskoków

3.

d. 120

4.

FASZ

5.

c. 30

Kup książkę

Poleć książkę

wiczenia laboratoryjne

_ 175

6.

a. 180

7.

b. 120

8.

FASZ

9.

PRAWDA

10.

FASZ

wiczenia laboratoryjne

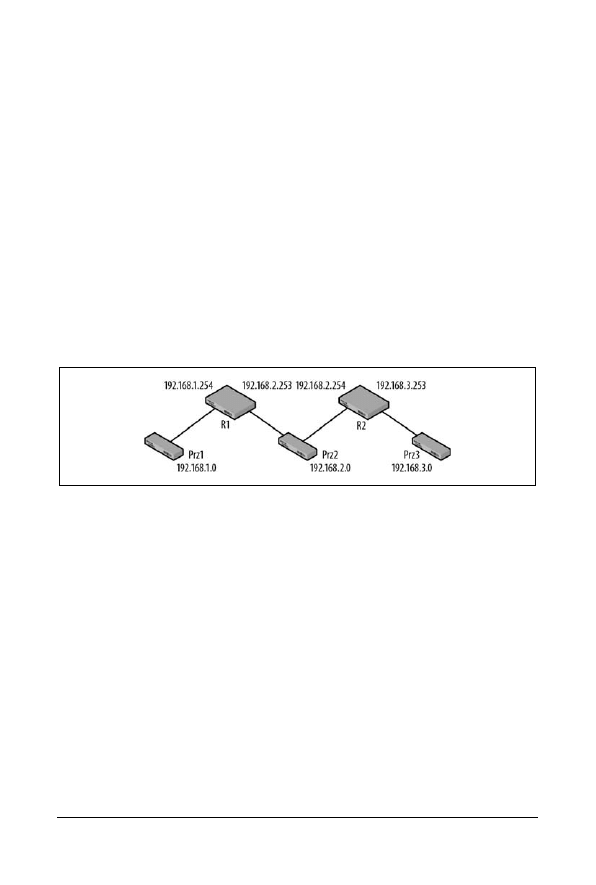

wiczenie 1. Zbuduj topologi

przedstawion na rysunku 5.28

Materiay: dwa routery, dwa komputery, opcjonalne przeczniki (lub sieci

VLAN) dla kadej sieci.

Rysunek 5.28. Topologia do wiczenia 1.

1.

Pocz urzdzenia kablami zgodnie z zadan topologi i skonfiguruj

adresy IP dla interfejsów routerów.

2.

Podcz po jednym komputerze do sieci

192.168.1.0

i do sieci

192.168.2.0

.

3.

Skonfiguruj rcznie adresy IP i bramy dla komputerów.

4.

Czy w przypadku komputera w sieci

192.168.2.0

ma znaczenie, która

brama domylna jest uywana? Dlaczego? Co si dzieje po urucho-

mieniu protokou RIP?

5.

Zbadaj tablice trasowania w routerach. Co zawieraj? Przydatne pole-

cenie dla urzdze firmy Cisco:

show ip route

.

Kup książkę

Poleć książkę

176

_

Rozdzia 5. Protokó RIP

wiczenie 2. Uaktywnij protokó RIP w routerach

Materiay: topologia z wiczenia 1., program Wireshark.

1.

W kadym z routerów skonfiguruj uywanie protokou RIP. Uyj

wersji 2 protokou.

2.

Przydatne polecenia dla urzdze Cisco:

router rip

,

network _______

,

version

.

3.

Przechwytuj ruch w obydwu komputerach i obserwuj, kiedy zaczn

przepywa pakiety protokou RIP. Kiedy konfiguracja zostanie za-

koczona, sprawd ponownie zawarto tablic trasowania routerów.

4.

Co si zmienio w tablicach trasowania routerów? Jakie wartoci znaj-

duj si w nawiasach? Dlaczego?

5.

Czy fakt, e w sieci jest aktywny protokó RIP, ma co wspólnego

z tablicami trasowania hostów?

wiczenie 3. Podzielony horyzont

Materiay: topologia z wiczenia 1., program Wireshark.

1.

Co to jest podzielony horyzont? A czym jest podzielony horyzont

z zatruciem wstecz?

2.

Zbadaj zawarto pakietów przechwyconych w sieciach topologii uy-

wanej w wiczeniu i znajd dowody wiadczce o tym, e metoda po-

dzielonego horyzontu jest aktywna albo e nie jest aktywna.

wiczenie 4. Utrata trasy

Materiay: topologia z wiczenia 1., program Wireshark.

1.

Przy uruchomionym przechwytywaniu pakietów przez program

Wireshark odcz kabel czcy router R2 z sieci

192.168.3.0

.

2.

Jaki ruch jest generowany w wyniku tego zdarzenia? Jak szybko po-

jawiy si te pakiety?

3.

Zbadaj zawarto pakietów. Czy pojawio si co istotnego w informa-

cjach dotyczcych sieci

192.168.3.0

?

4.

Przywró poprzedni topologi dla potrzeb nastpnego wiczenia.

Kup książkę

Poleć książkę

wiczenia laboratoryjne

_ 177

wiczenie 5. Liczniki czasu

Materiay: topologia z wiczenia 1., program Wireshark, przecznik po-

midzy routerami R1 i R2.

1.

Monitoruj czsto, z jak pakiety protokou RIP s wysyane przez

routery. Czy odpowiada ona wartoci licznika czasu opisanego w tym

rozdziale?

2.

Przy uruchomionym przechwytywaniu pakietów przez program Wi-

reshark odcz kabel czcy router R2 z sieci

192.168.2.0

. Jeli pa-

trze z perspektywy routera R2, jakie s rónice midzy aktualnym

dziaaniem a dziaaniem zaobserwowanym w poprzednim wiczeniu?

3.

Monitoruj tablic trasowania routera R1. Jak duo czasu upynie, za-

nim zniknie pozycja dotyczca sieci

192.168.3.0

?

4.

Czy w wyniku tego rozczenia pojawia si jaka zmiana w pakietach?

Wskazówka: czy router R2 sdzi, e sie

192.168.3.0

jest nieczynna?

5.

Jakie dokadnie liczniki czasu s zwizane z routerem R1? Przydatne

polecenie dla urzdze Cisco:

show ip protocol

.

Kup książkę

Poleć książkę

178

_

Rozdzia 5. Protokó RIP

Kup książkę

Poleć książkę

209

Skorowidz

A

ABR, 182

Ad hoc On Demand Distance Vector,

Patrz AODV

Address Resolution Protocol,

Patrz ARP

administrative distance,

Patrz dystans administracyjny

adresowanie, 63

AODV, 23

ARP, 15, 30, 52, 53, 56

AS, 181

ASBR, 182

Autonomous System, Patrz AS

auto-summary, polecenie, 153

B

backbonefast, 99

Bellmana-Forda, protokoy,

Patrz wektora odlegoci, protokoy

BGP, 34

Border Gateway Protocol, Patrz BGP

BPDU, 74

BR, 182

brama domylna, 58

brama ostatniej instancji, 31

Bridge Protocol Data Units,

Patrz BPDU

broadcast domain, Patrz domena

rozgoszeniowa

C

CAM, 18

CDP, 74

CIDR, 44

Cisco Discovery Protocol, Patrz CDP

Classless Interdomain Routing, Patrz

CIDR

collision domain, Patrz domena

kolizji

Content Addressable Memory, Patrz

CAM

CRC, 17

Cyclical Redundancy Check, Patrz

CRC

D

DHCP, 22

distance vector, Patrz wektor

odlegoci

dugo prefiksu, 36

domena kolizji, 116

domena rozgoszeniowa, 116

Kup książkę

Poleć książkę

210

_

Skorowidz

drzewa rozpinajcego, protokó, 38,

71, 72, 73, 74, 75

a sieci VLAN, 100

adresowanie, 78

algorytm porównywania, 74, 75

bezpieczestwo, 107

dziaanie, 81

identyfikator korzenia, 75

identyfikator mostu, 76

identyfikator portu, 77

komunikaty, 90

koszt cieki do korzenia, 75

liczniki czasu, 80

most desygnowany, 77

most gówny, 77

porty gówne i desygnowane, 77

problemy, 92, 93

stany portów, 79

Dynamic Host Configuration

Protocol, Patrz DHCP

dystans administracyjny, 37

G

Gateway Load Balancing Protocol,

Patrz GLBP

gateway of last resort, Patrz brama

ostatniej instancji

GLBP, 39

H

hello, licznik, 80

hosty, 11, 22

Hot Standby Routing Protocol, Patrz

HSRP

HSRP, 39

HTTP, 51

Hypertext Transfer Protocol, Patrz

HTTP

I

ICMP, 15, 59

IEEE 802.1D, 17, 131

IEEE 802.1Q, 121, 131, 132

identyfikator sieci VLAN, 133

nagówek, 132

priorytet, 132

wskanik kanonicznego formatu

CFI, 133

IGMP, 19

podsuch ruchu sieciowego, 19

IGMP snooping, 19

interfejs ptli zwrotnej, 170

interior routing protocol,

Patrz trasowanie,

wewntrzny protokó

Internet Control Message Protocol,

Patrz ICMP

Internet Group Management

Protocol, Patrz IGMP

Internet Protocol, Patrz IP

Inter-Switch Link, Patrz ISL

IP, 15

ip route, polecenie, 26, 29

IPv6, 44

a OSPF, 202, 203, 204

topologia, 44

IPv6 RIP, 171, 172

ipv6 route, polecenie, 44

ipv6 unicast-routing, polecenie, 44

IR, 182

ISL, 131, 133

nagówek, 133

K

koncentratory, 116

Kup książkę

Poleć książkę

Skorowidz

_ 211

L

LAN, 16

Link State Acknowledgement,

Patrz LS ACK

Link State Database, Patrz LSDB

link state request, Patrz OSPF,

zapytanie o stany czy

link state update, Patrz OSPF,

aktualizacja stanów czy

LLC, 78

Local Area Network, Patrz LAN

Logical Link Control, Patrz LLC

loopback interface, Patrz interfejs

ptli zwrotnej

LS ACK, 195

LSA, 182, 191

routera, 191

sieci, 191

LSDB, 180, 184

cza trunkingowe, 128, 129, 130

M

MAC, adresy, 17

maksymalny wiek, licznik, 80

Media Access Control, Patrz MAC,

adresy

metryka, 38

multipath, Patrz trasowanie,

wielociekowy protokó

N

nastpny przeskok, 25

NAT, 64

Network Address Translation,

Patrz NAT

network-LSA, Patrz LSA sieci

next hop, Patrz nastpny przeskok

O

ogoszenie routera, 59

OLSR, 23

opónienie przekazywania, licznik,

80

Optimized Link State Routing,

Patrz OLSR

OSPF, 12, 24, 34, 35, 36, 179, 180, 181,

183, 184, 201, 205

a IPv6, 202, 203, 204

ABR, 182

aktualizacja stanów czy, 192

ASBR, 182

BR, 182

dziaanie, 185

IR, 182

komunikat Hello, 186, 187, 188

liczniki czasu, 197

opis bazy danych, 189, 190

router graniczny obszaru

autonomicznego, 182

routery brzegowe, 182

routery szkieletowe, 182

routery wewntrzne, 182

struktura, 185

topologia, 182

zapytanie o stany czy, 191

P

pakiety, ledzenie, 64

Per VLAN Spanning Tree,

Patrz PVST

Perlman, Radia, 73

PIM, 159

polecenia

auto-summary, 153

ip route, 26, 29

ipv6 route, 44

ipv6 unicast-routing, 44

show spanning tree, 88

spanning-tree events, 82

Kup książkę

Poleć książkę

212

_

Skorowidz

polecenia

spanning-tree port-fast, 96

spanning-tree uplink-fast, 97

porty, kopiowanie, 21, 22

prefix length, Patrz dugo prefiksu

Protocol Independent Multicast,

Patrz PIM

pruning, Patrz przycinanie

przeczanie obwodów, 16

przeczanie pakietów, 16

przeczanie wielowarstwowe, 16

przeczniki, 17, 18, 21

podstawowa topologia, 18

topologia z dwoma

przecznikami, 20

przycinanie, 134

punkty dostpu, 17

PVST, 100

R

Rapid Spanning Tree Protocol,

Patrz szybki protokó drzewa

rozpinajcego

regua podzielonego horyzontu, 153,

160, 161

RIP, 11, 24, 34, 35, 36, 145, 146, 147,

148, 149

a IPv6, 171, 172

adresowanie, 157, 159

aktualizacje wymuszone, 164

bezpieczestwo, 169, 170

dziaanie, 152

liczniki czasu, 156

ptle, 168

podzielony horyzont, 159

porównanie wersji, 146, 147

struktura, 149, 150, 152

zatruwanie tras, 162

zliczanie do nieskoczonoci, 165

RIPng, Patrz IPv6 RIP

RLQ, 99

Root Link Query, Patrz RLQ

router advertisement,

Patrz ogoszenie routera

router solicitation, Patrz danie

routera

router-LSA, Patrz LSA routera

routery, 23, 24

dugo prefiksu, 36

dystans administracyjny, 37

funkcjonalno, 24

metryka, 38

wybór trasy, 36

routing, ptle, 38, 39

RSTP, Patrz szybki protokó drzewa

rozpinajcego

ruch sieciowy, przekazywanie

i filtrowanie, 16

S

SAT, 18

dla topologii z dwoma

przecznikami, 20

dla topologii z jednym

przecznikiem, 19

show spanning tree, polecenie, 88

sieci krótkie, 26

sieci szcztkowe, Patrz sieci krótkie

single path protocol, Patrz

trasowanie, jednociekowy

protokó

Source Address Table, Patrz SAT

Spanning Tree Protocol, Patrz drzewa

rozpinajcego, protokó

spanning-tree events, polecenie, 82

spanning-tree port-fast, polecenie, 96

spanning-tree uplink-fast, polecenie,

97

stanu cza, protokoy, 35

stub networks, Patrz sieci krótkie

system autonomiczny, Patrz AS

szybki protokó drzewa

rozpinajcego, 71, 96, 103

dziaanie, 105

Kup książkę

Poleć książkę

Skorowidz

_ 213

T

tablica adresów ródowych,

Patrz SAT

tablica routingu, 24

hostów, 60, 61

rodzaje tras, 24

trasy bezporednio

podczone, 25

trasy dynamiczne, 33

trasy statyczne, 25, 33

TCP, 51

TCP/IP, 16

Token Ring, 22

Transmission Control Protocol,

Patrz TCP

Transmission Control

Protocol/Internet Protocol,

Patrz TCP/IP

trasa, wybieranie, 36

trasowanie, 22, 24

ad hoc, 23

BGP, Patrz BGP

bdy, 29, 30

hierarchiczny protokó, 34

jednociekowy protokó, 33

maa topologia, 25

nastpny przeskok, 25

paski protokó, 34

protokoy, 33, 34

trasy domylne, 31

wewntrzny protokó, 34

wielociekowy protokó, 34

zewntrzny protokó, 34

trasy

domylne, 31

dynamiczne, 33

statyczne, 25, 33

trunkingowe

cze, 128, 129, 130

protokoy, 131

U

UDP, 16

uplinkfast, 97, 98, 99

User Datagram Protocol, Patrz UDP

V

Virtual Router Redundancy Protocol,

Patrz VRRP

VLAN, 115, 117, 118, 119, 120, 121,

138

a protokó drzewa

rozpinajcego, 100

bezpieczestwo, 136

dynamiczne, 122, 123, 125

porty, 122

projektowanie, 134, 135

statyczne, 122, 123

typy sieci, 122

wiele przeczników, 125, 126

VRRP, 39

W

WAN, 16

wektor odlegoci, 35

wektora odlegoci, protokoy, 35

Wide Area Network, Patrz WAN

Wireshark, program, 75

wirtualna sie lokalna, Patrz VLAN

danie routera, 59

Kup książkę

Poleć książkę

214

_

Skorowidz

Kup książkę

Poleć książkę

Wyszukiwarka

Podobne podstrony:

Routing i switching Praktyczny przewodnik

informatyka routing i switching praktyczny przewodnik bruce hartpence ebook

Routing i switching Praktyczny przewodnik routin

aparaty cyfrowe praktyczny przewodnik r 14 trudne zdjecia stan sitwe helion 56GBUFHXJXG6NRFSKVYCN

Ustalanie spraw ważnych, Praktyczny przewodnik, czyli o warsztacie pracy dyrektorów i nauczycieli

Praktyczny przewodnik dla uczestnikow szkolen czyli jak przezyc kazde szkolenie

Bezpieczenstwo Wewnetrzne Praktyczny Przewodnik Zeszyt 1

A Engst, G Eleighsman Sieci Bezprzewodowe Praktyczny przewodni, Helion, Gliwice 2006, s

przewodnik praktyk kn, Studia PO i PR, praktyki-przewodnik

Ks Tournyol du Clos UWOLNIENIE Z MOCY ZŁEGO DUCHA (Praktyczny przewodnik)(1)

więcej podobnych podstron