Tabela 25.5. Format rekordu ładującego wolumenu FAT32. blok BPB, sektor 0. — ciąg dalszy

Położenie w zapisie szesnastkowym |

Położenie w zapisie dziesiętnym |

Nazwa pola |

Długość pola |

Opis pola |

020h |

32 |

BPB _TotSec32 |

4 bajty |

Całkowita liczba sektorów w przypadku wolumenów składających się z 65 536 i więcej sektorów. Jeżeli znajduje się tu liczba 0, oznacza to, że liczba sektorów zapisana jest w polu BPB_TotSecl6. W przypadku wolumenów FAT32 musi to być liczba różna od 0 |

024h 36 |

BPB_FATSz32 |

4 bajty |

Liczba sektorów zajmowanych przez jedną tablicę FAT. Jeżeli jest to iiczba różna od 0, to BPB FATSzl6 musi zawierać liczbę 0 |

|

028h |

40 |

BPB ExtFlags |

2 bajty |

Tylko w przypadku FAT32; Bity 0. - 3. Liczona od zera liczba aktywnych tablic FAT. Używana tylko, gdy nie ma kopii lustrzanej FAT (gdy bit 7. ma wartość 1); Bity 4. - 6. Zarezerwowane; Bit 7. Liczba 0 oznacza, że istnieje kopia lustrzana FAT; liczba 1 oznacza, że aktywna jest tylko tablica FAT identyfikowana przez bity 0.-3.; Bity 8.-15. Zarezerwowane |

02Ah |

42 |

BPB_FSVer |

2 bajty |

Numer wersji wolumenu FAT32. Bardziej znaczący bajt zawiera główny numer wersji, a mniej znaczący bajt — dodatkowy numer wersji. Pole powinno zawierać wartość 00h:00h |

02Ch |

44 |

BPB_RootClus |

4 bajty |

Numer pierwszego klastra katalogu głównego. Zwykle jest to liczba 2 |

030h |

48 |

BPBFSInfo |

2 bajty |

Numer sektora przechowującego w zarezerwowanym obszarze wolumenu FAT32 strukturę FSInfo. Zwykle jest to liczba 1 |

032h |

50 |

BPB_BkBootSec |

2 bajty |

Numer sektora, w którym znajduje się początek zapasowej kopii rekordu ładującego. Zwykle jest to liczba 6 |

034h |

52 |

BPB_Reserved |

12 bajtów |

Pole zarezerwowane, powinno zawierać wartość 0 |

040h |

64 |

BS_DrvNum |

1 bajt |

Numer dysku wykorzystywany przez procedurę obsługi przerwania 13h. W przypadku dysków twardych jest to zwykle liczba 80h, a w przypadku dyskietek — liczba OOh |

04 lh |

65 |

BS Reservedl |

1 bajt |

Pole zarezerwowane (używane przez system Windows NT). Powinna znajdować się tu liczba 0 |

042h |

66 |

BSBootSig |

1 bajt |

Sygnatura rozszerzonego rekordu ładującego. Jeżeli po tym polu następują trzy dodatkowe pola, powinna być równa 29h w przeciwnym razie jest równa OOh |

043h |

67 |

BSJolID |

4 bajty |

Numer seryjny wolumenu wykorzystywany wraz z polem BS Vol Lab do śledzenia wolumenów znajdujących się na nośnikach wymiennych. Jest to liczba generowana na podstawie daty i czasu formatowania wolumenu |

047h |

71 |

BSJolLab |

11 bajtów |

Nazwa wolumenu. Taka sama, jak 11-bajtowa nazwa wolumenu zapisana w katalogu głównym. W przypadku braku nazwy przechowywany jest tekst NO NAME |

052h |

82 |

BS_FilSysType |

8 bajtów |

Identyfikator systemu plików, przechowujący tekst FAT32. Nieużywany po sformatowaniu |

05Ah |

90 |

BSBootCode |

420 bajtów |

Kod programu ładującego |

lFEh |

510 |

BS Signature |

2 bajty |

Bajty sygnatury (55AAh) |

W tabeli 25.6 przedstawiono zawartość sektora FSInfo będącego drugim z trzech sektorów rekordu ładującego wolumenu FAT32.

Tabela 25.6. Format rekordu ładującego wolumenu FAT32, struktura FSInfo, sektor I.

Położenie w zapisie szesnastkowym |

Położenie w zapisie dziesiętnym |

Nazwa pola |

Długość pola |

Opis pola |

OOOh |

0 |

FSI_LeadSig |

4 bajty |

Sygnatura początkowa, służąca do potwierdzenia poprawności sektora. Powinna zawierać wartość 52526141h |

004h |

4 |

FSI_Reservedl |

480 bajtów |

Pole zarezerwowane, wypełnione zerami |

lE4h |

484 |

FSI_StrucSig |

4 bajty |

Sygnatura struktury, służąca do potwierdzenia poprawności sektora. Powinna zawierać wartość 72724161h |

lE8h |

488 |

FSI_Free_Count |

4 bajty |

Ostatnia znana liczba wolnych klastrów wolumenu. Jeżeli w tym polu znajduje się wartość FFFFFFFFh, oznacza to, że liczba wolnych klastrów nie jest znana i system operacyjny musi ją znaleźć |

lECh |

492 |

FSI_Nxt_Free |

4 bajty |

Następny wolny klaster. Wskazuje miejsce, od którego system powinien szukać nieużywanych klastrów. Zwykle znajduje się tu numer ostatniego używanego klastra. Jeżeli w tym polu znajduje się wartość FFFFFFFFh, system powinien rozpocząć poszukiwania wolnego klastra od klastra numer 2 |

IFOh |

496 |

FSI_Reserved2 |

12 bajtów |

Pole zarezerwowane, wypełnione zerami |

lFCh |

508 |

FSIJrailSig |

4 bajty |

Sygnatura końcowa. Powinna zawierać wartość 000055Aah |

Tabela 25.7. Format rekordu ładującego wolumenu FAT32, program ładujący, sektor 2. |

||||

Położenie w zapisie szesnastkowym |

Położenie w zapisie dziesiętnym |

Nazwa pola |

Długość pola |

Opis pola |

OOOh |

0 |

BSBootCode |

510 |

Kod programu ładującego |

lFEh |

510 |

BS Signature |

2 |

Bajty sygnatury (55AAh) |

W tabeli 25.7 przedstawiono zawartość sektora programu ładującego umieszczonego w trzecim i ostatnim z sektorów rekordu ładującego wolumenu FAT32.

Interesujące jest to, że w trzecim sektorze nie ma żadnych informacji związanych z danym komputerem, co oznacza, że w różnych komputerach zawartość tego sektora jest taka sama. Jeżeli zatem ten sektor (oraz jego zapasowa kopia znajdująca się w sektorze 8.) ulegną uszkodzeniu, można przekopiować ich zawartość z dowolnego wolumenu FAT32.

Rekord ładujący wolumenu NTFS mieści się w siedmiu sektorach; zarezerwowano dla niego na początku wolumenu 16 sektorów. Kopia zapasowa rekordu ładującego wolumenu NTFS znajduje się na końcu wolumenu. Pierwszy z siedmiu sektorów jest sektorem BPB i zawiera instrukcję skoku, blok BPB oraz sygnaturę. Pozostałe sektory zawierają dodatkowy kod ładujący bez sygnatur i innych struktur danych. Ponieważ kod ładujący nie zależy od komputera, sektory rekordu ładującego wolumenu NTFS (poza pierwszym) są jednakowe we wszystkich wolumenach NTFS. W tabeli 25.8 przedstawiono zawartość pierwszego z siedmiu sektorów rekordu ładującego wolumenu NTFS.

Tabela 25.8. Format rekordu ładującego wolumenu NTFS, blok BPB, sektor 0.

Położenie w zapisie szesnastkowym |

Położenie w zapisie dziesiętnym |

Nazwa pola |

Długość pola |

Opis pola |

OOOh 0 |

BS jmpBoot |

3 bajty |

Instrukcja skoku do programu ładującego, przeważnie EB5290h |

|

003h |

3 |

BSJDEMName |

8 bajtów |

Identyfikator OEM. Informuje, jaki system operacyjny sformatował wolumen. Przeważnie umieszczany jest tu tekst NTFS. Po sformatowaniu wolumenu identyfikator nie jest więcej używany |

OOBh |

11 |

BPB_BytsPerSec |

2 bajty |

Liczba bajtów w sektorze (zwykle 512) |

OODh |

13 |

BPB_SecPerClus |

1 bajt |

Liczba sektorów w klastrze (musi być to potęga liczby 2 większa od 0). Przeważnie znajdują się tu wartości 1, 2, 4 lub 8 |

OOEh |

14 |

BPB_RsvdSecCnt |

2 bajty |

Liczba sektorów zarezerwowanych przed rekordem ładującym wolumenu. Musi tu znajdować się liczba 0. w przeciwnym razie NTFS nie zamontuje wolumenu |

01 Oh |

16 |

BPB_Reserved |

3 bajty |

Musi tu znajdować się liczba 0, w przeciwnym razie NTFS nie zamontuje wolumenu |

013h |

19 |

BPB_Reserved |

2 bajty |

Musi tu znajdować się liczba 0, w przeciwnym razie NTFS nie zamontuje wolumenu |

015h |

21 |

BPB_Media |

1 bajt |

Bajt identyfikatora nośnika. W przypadku nośników wymiennych równy przeważnie FOh, a w przypadku nośników stałych — równy F8h |

0I6h |

22 |

BPBJ!eserved |

2 bajty |

Musi tu znajdować się liczba 0. w przeciwnym razie NTFS nie zamontuje wolumenu |

018h |

24 |

BPBSecPerTrk |

2 bajty |

Liczba sektorów w ścieżce wykorzystywana przez procedurę obsługi przerwania 13h. W przypadku dysków twardych jest to zwykle liczba 63 |

OlAh |

26 |

BPBNumHeads |

2 bajty |

Liczba głowic wykorzystywana przez procedurę obsługi przerwania 13h W przypadku dysków twardych jest to zwykle liczba 255 |

OlCh |

28 |

BPB_HiddSec |

4 bajty |

Liczba sektorów poprzedzających partycję zawierającą ten wolumen. W przypadku pierwszego wolumenu jest to zwykle liczba 63 |

020h |

32 |

BPB_Reserved |

4 bajty |

Musi tu znajdować się liczba 0, w przeciwnym razie NTFS nie zamontuje wolumenu |

024h |

36 |

Reserved |

4 bajty |

Pole nieużywane przez NTFS. Zawiera liczbę 80008000h |

028h |

40 |

BPB_TotSec64 |

8 bajtów |

Całkowita liczba sektorów wolumenu |

03 Oh |

48 |

BPBMftClus |

8 bajtów |

Numer klastra logicznego, w którym znajduje się początek pliku $MFT |

038h |

56 |

BPB_MirClus |

8 bajtów |

Numer klastra logicznego, w którym znajduje się początek pliku SMFTMirr |

040h |

64 |

BPB_ClusPerMft |

1 bajt |

Jeżeli znajduje się tu wartość dodatnia (OOh - 7Fh), oznacza ona liczbę klastrów tworzących rekord pliku (folderu) MFT. Jeżeli znajduje się tu wartość ujemna (80h - FFh), to liczbę klastrów wyznacza się, podnosząc 2 do potęgi będącej bezwzględną wartością zapisanej tu liczby |

041h |

65 |

Reserved |

3 bajty |

Pole nieużywane przez NTFS |

044h |

68 |

BPB_ClusPerIndx |

1 bajt |

Jeżeli znajduje się tu wartość dodatnia (OOh - 7Fh). to oznacza ona liczbę klastrów tworzących bufor indeksu. Jeżeli znajduje się tu wartość ujemna (80h - FFh), to liczbę klastrów wyznacza się, podnosząc 2 do potęgi będącej bezwzględną wartością zapisanej tu liczby |

()45h |

69 |

Reservea |

3 bajty |

Pole nieużywane przez NTFS |

048h |

72 |

BSJolID |

8 bajtów |

Numer seryjny wolumenu wykorzystywany do śledzenia wolumenów znajdujących się na nośnikach wymiennych. Jest to liczba generowana na podstawie daty i czasu formatowania wolumenu |

050h |

80 |

Reserved |

4 bajty |

Pole nieużywane przez NTFS |

054h |

84 |

BS_BootCode |

426 bajtów |

Kod programu ładującego |

lFEh |

510 |

BS Signature |

2 bajty |

Bajty sygnatury (55AAh) |

Obszar danych

Obszar danych partycji jest miejscem rozpoczynającym się za rekordem ładującym wolumenu, w którym przechowywane są dane. Obszar ten jest podzielony na klastry i zarządzany jest przez system plików.

Cylinder diagnostyczny

Na dyskach, w których dostęp do sektorów odbywa się za pomocą metody CHS (czyli dyskach o pojemności mniejszej niż 8.4 GB), programy tworzące na dysku partycje — na przykład program FDISK — rezerwują ostatni cylinder dysku jako specjalny cylinder diagnostyczny do testowania odczytu i zapisu. Ponieważ cylinder jest zarezerwowany, FDISK podaje mniejszą liczbę cylindrów dysku niż to robi producent. Systemy operacyjne nie wykorzystują cylindra diagnostycznego do żadnych zadań, gdyż znajduje się on poza obszarem należącym do partycji.

^ ^ Zajrzyj do punktu „Formatowanie dysku" znajdującego się na stronie 722.

W systemach wykorzystujących obszary HPA system może zarezerwować miejsce na końcu dysku dla programów do odzyskiwania systemu, programów diagnostycznych i innych. Może to być powodem kolejnych rozbieżności pomiędzy rozmiarami dysku podawanymi przez program FDISK a podawanymi przez producenta dysku.

Obszar diagnostyczny wykorzystywany jest przez oprogramowanie dostarczane przez producenta dysku do przeprowadzania testów zapisu i odczytu — bez naruszania danych użytkownika. Programy te zamieniają też wykryte w czasie testowania cylindry uszkodzone na cylindry zapasowe.

Systemy plików

Dyski twarde i inne nośniki fizycznie przechowują dane. System plików zapisuje poszczególne pliki w logicznej, hierarchicznej strukturze wolumenów oraz katalogów, przez co tworzy model organizacyjny, pozwalający na dotarcie do danych zapisanych w dowolnym miejscu dysku. Systemy plików są zwykle integralną częścią systemu operacyjnego, a wiele nowoczesnych systemów operacyjnych pozwala na wybór spośród kilku systemów plików przez nie obsługiwanych.

W nowoczesnych komputerach PC można wybrać system plików spośród kilku dostępnych. Każdy z nich ma określone ograniczenia, zalety i wady. a na to, jaki system plików zostanie wybrany, może mieć również wpływ wybór systemu operacyjnego. Nie wszystkie systemy operacyjne obsługują wszystkie systemy plików.

Do podstawowych, dostępnych dziś systemów plików należą:

FAT (ang. File Allocation Table), który dzieli się na odmiany: FAT12, FAT16 oraz FAT32,

NTFS (ang. New Technology File System).

Chociaż w niektórych komputerach PC można jeszcze znaleźć system HPFS (ang. High Performance File System) należący do systemu operacyjnego OS/2, wymienione wcześniej dwa systemy plików są najczęściej spotykane w komputerach PC z systemem Windows. Z tego powodu w rozdziale tym skupimy się głównie na FAT oraz na NTFS.

Klastry (jednostki alokacji plików)

Systemy plików przechowują dane w klastrach, nazywanych też jednostkami alokacji plików. Jednostka alokacji plików jest terminem poprawnym, gdyż pojedynczy klaster jest najmniejszą ilością miejsca na dysku używaną przez system operacyjny przy zapisywaniu i odczytywaniu plików. Klaster składa się z jednego lub więcej 5 12-bąjtowych sektorów, przy czym ich liczba musi być potęgą 2. Klaster może składać się tylko z jednego sektora, ale zazwyczaj składa się z większej ich liczby. Stosowanie klastrów składających się z większej niż jeden liczby sektorów zmniejsza obciążenie systemu, co umożliwia systemowi wydajniejszą pracę, gdyż zarządza on mniejszą liczbą elementów. Wadą takiego rozwiązania jest natomiast marnotrawienie miejsca na dysku. Ponieważ system operacyjny zarządza miejscem na dysku tylko w całkowitych liczbach klastrów, każdy plik na dysku zajmuje zawsze ich całkowitą liczbę.

Ponieważ system operacyjny przydziela tylko całe klastry, nieuchronnie pewna ilość miejsca na dysku jest marnowana. Pliki rzadko kończą się na granicach klastrów, przez co ostatni klaster zajmowany przez plik nie jest prawie nigdy wypełniony w całości. Miejsce pozostałe pomiędzy faktycznym końcem pliku, a końcem klastra staje się obszarem martwym (ang. slack). Partycje mające większe klastry mają więcej martwych obszarów, podczas gdy partycje o mniejszych klastrach mają ich mniej.

Wpływ dużego rozmiaru klastrów na stopień wykorzystania powierzchni dysku może być znaczący. Na partycji o rozmiarze 2 GiB zawierającej około 5 000 plików, ze średnim obszarem martwym wynoszącym połowę 32 KiB klastra na każdy plik, może się marnować więcej niż 78 MiB [5 000 x (0,5 x 32 KiB)]. Gdy na dysku zapisywane są pliki o rozmiarach mniejszych od 32 KiB i przy jednostce alokacji równej 32 KiB — obszar martwy może zająć do 40% pojemności dysku. W nowszych systemach plików, takich jak FAT32 i NTFS. używane są mniejsze klastry, przez co wykorzystanie przestrzeni dyskowej jest lepsze. Dla przykładu w tej samej partycji 2 GiB, zawierającej 5 000 plików, mogą być używane — zarówno w systemie plików NTFS, jak i FAT32 — klastry 4 KiB zamiast klastrów o wielkości 32 KiB. Przy założeniu, że obszar martwy będzie taki sam w każdym pliku, mniejsza wielkość klastrów powoduje zmniejszenie się martwego obszaru dysku z ponad 78 MB do niecałych 10 MB.

Ile miejsca na dysku pozostaje martwe, można dowiedzieć się za pomocą darmowego programu ^\ Karen 's Disk Stack Checker, który można pobrać ze strony Karen Kenworthy, znajdującej się pod adresem www.karenware.com/powertools/ptslack.asp.

Systemy plików FAT

Do ukazania się systemu Windows XP najczęściej używanym systemem plików był FAT (File Allocation Table), zarządzający danymi przechowywanymi w klastrach. FAT wciąż pozostaje najbardziej uniwersalnym systemem plików, co przejawia się choćby w tym, że obsługuje go praktycznie każdy system operacyjny komputerów PC, a nawet systemy innych komputerów, w tym na przykład komputerów Mac firmy Apple. Mimo że dla systemu Windows XP zalecany jest system plików NTFS, w większości przenośnych dysków twardych i innych nośników wymiennych używany jest system FAT, charakteryzujący się lepszą zgodnością z innymi systemami operacyjnymi i platformami. System ten należy również zastosować nawet na dysku podstawowym, jeśli ma być wykorzystywana opcja podwójnego rozruchu systemów Windows XP i Windows 9x/Me. System plików NTFS zostanie opisany szczegółowo w dalszej części rozdziału.

Istnieje kilka odmian systemu plików FAT o nazwach FAT12, FAT16 oraz FAT32. Różnica między nimi polega na ilości bitów wykorzystywanych w liczbach tablicy alokacji. Innymi słowy, do przechowywania informacji o klastrach FAT16 posługuje się liczbami 16-bitowymi. a FAT32 liczbami 32-bitowymi i tak dalej. Różne wersje FAT znajdują różne zastosowanie:

FAT 12 — wykorzystywany jest we wszystkich wolumenach mniejszych niż 16 MiB (na przykład na dyskietkach).

FAT 16— wykorzystywany jest przez MS-DOS 3.0 i przez większość systemów Windows

w wolumenach o wielkości od 16 MiB do 2 GiB. Windows NT, Windows 2000 oraz Windows XP umożliwiają tworzenie wolumenów FAT16 o wielkości do 4 GiB, które nie mogą być jednak odczytywane przez systemy MS-DOS i Windows 9x/Me.

♦ FAT32 — wykorzystywany opcjonalnie w wolumenach o wielkości od 512 MiB do 2 GiB, a wymagany we wszystkich wolumenach FAT większych niż 2 GiB. Dostępny od wersji systemu Windows 95B (OSR2.x).

Systemy plików FAT12 i FAT16 były pierwotnie wykorzystywane przez systemy DOS oraz Windows. Obecnie obsługiwane są przez wszystkie inne systemy operacyjne przeznaczone dla komputerów PC. W systemie Windows 95 pojawi! się VFAT— rozszerzenie systemu plików FAT. VFAT jest obsługiwany przez sterowniki systemu Windows i umożliwia używanie długich nazw plików w istniejących wolumenach FAT. Począwszy od systemu Windows 95, VFAT jest uaktywniany automatycznie dla każdego wolumenu FAT.

Wszystkie systemy operacyjne komputerów PC obsługują FAT 12 i FAT16. Systemy Windows 2000 i Windows XP obsługują dodatkowo FAT32 oraz niewywodzący się z FAT system plików NTFS.

FAT12

FAT 12 był systemem plików zastosowanym w pierwszym komputerze PC, który pojawił się na rynku 12 sierpnia 1981 roku. Do dziś stosowany jest na dyskietkach i w wolumenach FAT o pojemności mniejszej niż 16 MiB. FAT12 zarządza klastrami (jednostkami alokacji plików) za pomocą tablicy 12-bitowych liczb. Klaster jest jednostką miejsca na dysku przyznawanego plikom. Każdy plik zajmuje co najmniej jeden klaster, a każdy plik większy od wielkości klastra zajmuje całkowitą liczbę klastrów. Wielkości klastrów systemu plików FAT12 przedstawiono w tabeli 25.9.

Każdy klaster wolumenu FAT 12 składa się z ośmiu sektorów. Wyjątkiem są dyskietki, w których wielkość klastra zależy od rodzaju dyskietki.

Tabela 25.9. Wielkości klastrów systemu plików FAT 12

Rodzaj medium |

i Wielkość wolumenu |

Liczba sektorów tworzących klaster |

Wielkość klastra |

Dyskietka 5 W DD |

360 KB |

2 |

1 KiB |

Dyskietka 3 '/," DD |

720 KB |

2 |

1 KiB |

Dyskietka 5 W HD |

1,2 MB |

1 |

0,5 KiB |

Dyskietka 3 Vi" HD |

1,44 MB |

1 |

0,5 KiB |

Dyskietka 3 Vi" ED |

2,88 MB |

2 |

1 KiB |

Pozostałe |

0-15,9 MiB |

OO |

4 KiB |

DD — podwójna gęstość

HD — wysoka gęstość

ED — ekstrawysoka gęstość

I KiB (Kibibajt) - 1024 bajty

I MiB (Mebibajt) - / 048 576 bajtów

12-bitowe numery klastrów należą do zakresu OOOh - FFFh w zapisie szesnastkowym lub 0 - 4095 w zapisie dziesiętnym. Umożliwia to teoretycznie użycie 4096 klastrów. W praktyce używa się mniejszej ich liczby, gdyż 11 numerów jest zarezerwowanych i nie można ich przypisać do klastrów na dysku. Numery klastrów zaczynają się od 2 (numery 0 i 1 są zarezerwowane). Numer FF7h służy do oznaczania uszkodzonego klastra. a numery FF8h - FFFh oznaczają koniec łańcucha w tablicy FAT. Do wykorzystania pozostaje zatem 4085 klastrów (4096 -11= 4085). Aby wyeliminować problemy brzegowe, firma Microsoft ujmuje jeszcze jeden klaster, co daje maksymalną dostępną liczbę 4084 klastrów.

Wolumen FAT 12 składa się z jednego sektora zawierającego rekord ładujący, dwóch kopii tablicy FAT (o wielkości do 12 sektorów każda), do 32 sektorów tworzących katalog główny (trochę mniej w przypadku dyskietek) oraz obszaru danych o wielkości do 4084 klastrów. Ponieważ (z wyjątkiem dyskietek) każdy klaster składa się z ośmiu sektorów, wolumeny FAT12 nie mogą zawierać więcej niż 32 729 sektorów (1 sektor rekordu ładującego + 12 sektorów tablicy FAT * 2 tablice + 32 sektory katalogu głównego + 4084 klastry * 8 sektorów). Daje to pojemność 16.76 MB albo 15.98 MiB. Ograniczenia wolumenów FAT12 przedstawiono w tabeli 25.10".

Tabela 25.10. Ograniczenia wolumenu FAT 12

Rodzaj ograniczenia wolumenu |

Liczba klastrów |

Liczba sektorów tworzących klaster |

Całkowita liczba sektorów wolumenu |

Wielkość wolumenu (dziesiętnie) |

Wielkość wolumenu (dwójkowo) |

Maksymalna wielkość wolumenu |

4084 |

8 |

32 729 |

16,76 MB |

15,98 MiB |

/ MB (Megabajt) = 1 000 000 bajtów 1 MiB (Mebibajl) = / 048 576 bajtów

W systemach PC/MS-DOS l.x i 2,x używane były wyłącznie wolumeny FAT]2. Wszystkie późniejsze systemy DOS oraz wszystkie wersje Windows tworzą automatycznie wolumeny FAT12 na dyskach lub partycjach zawierających do 32 729 sektorów (16,76 MB). Wszystkie większe partycje są formatowane jako FAT16. FAT32 lub NTFS. System plików FAT12 można scharakteryzować następująco:

Jest używany we wszystkich dyskietkach.

Jest używany domyślnie we wszystkich wolumenach mniejszych od 16.76 MB (15,98 MiB).

Jest używany przez wszystkie wersje systemów DOS i Windows.

Jest obsługiwany przez wszystkie systemy operacyjne odczytujące dyski komputerów PC.

System plików FAT12 do dziś dnia jest używany na nośnikach o niewielkich pojemnościach, gdyż jego 12-bitowe tablice zajmują mniej miejsca niż tablice FAT16 i FAT32.

FAT16

System plików FAT16 jest podobny do FAT12 — różni się od niego tylko tym, że klastrami na dysku zarządza za pomocą liczb 16-bitowych. FAT16 został wprowadzony 14 sierpnia 1984 roku w systemie PC/MS-DOS 3.0 w celu obsługi dysków o większych pojemnościach. Zastosowany został tam, gdzie FAT12 był niewystarczający, czyli na nośnikach lub partycjach składających się z więcej niż 32 729 sektorów (16,76 MB lub 15,98 MiB). FAT16 mógł teoretycznie obsługiwać dyski o pojemnościach do 2 GiB lub 4 GiB, jednak w systemie DOS 3.3 i wcześniejszych wersjach ograniczano maksymalną wielkość partycji do 32 MiB (33,55 MB). Powodem tego było użycie wewnątrz systemu oraz w bloku BPB (bloku parametrów BIOS przechowywanym w sektorze ładującym wolumenu, znajdującym się w pierwszym logicznym sektorze partycji FAT) 16-bitowego adresowania sektorówco sprawiało, że obsługiwane mogły być dyski z nie więcej niż 65 536 sektorów o pojemności 512 bajtów, czyli dyski o wielkości 32 MiB (33,55 MB).

Jako tymczasowe rozwiązanie problemu obsługi dysków większych niż 32 MiB w udostępnionym 2 kwietnia 1987 roku systemie PC/MS-DOS 3.3 zastosowano partycje rozszerzone, mogące obsłużyć do 23 dysków logicznych o pojemności do 32 MiB każdy. Łącznie z partycją podstawową umożliwiało to utworzenie 24 wolumenów o pojemności 32 MiB każdy, dostępnych dla systemu jako dyski logiczne C: - Z:.

Aby wykorzystać pełne możliwości systemu plików FAT16 i umożliwić stosowanie większych dysków oraz partycji, firma Microsoft — we współpracy z firmą Compaq — utworzyły system Compaq DOS 3.31, który pojawi! się w listopadzie 1987 roku. Był to pierwszy system operacyjny, w którym wewnętrznie oraz w bloku BPB stosowane było 32-bilowe adresowanie sektorów. Reszta przemysłu komputerowego mogła skorzystać z tej możliwości 19 lipca 1988 roku. kiedy firmy Microsoft i IBM udostępniły system PC/MS-DOS 4.0. Dzięki użyciu klastrów składających się z 64 sektorów możliwe stało się tworzenie partycji o wielkości do 2 GiB.

Każdy klaster w systemie plików FAT16 może składać się z 64 sektorów. 16-bitowe numery klastrów należą do zakresu OOOOh - FFFFh (w zapisie szesnastkowym) lub 0-65 535 (dziesiętnie). Umożliwia to teoretycznie użycie 65 536 klastrów. W praktyce używa się mniejszej ich liczby, gdyż 11 numerów jest zarezerwowanych. Numery klastrów zaczynają się od 2 (numery 0 i 1 są zarezerwowane). Numer FFF7h służy do oznaczania uszkodzonego klastra, a numery FFF8h - FFFFh oznaczają koniec łańcucha w tablicy FAT. Do wykorzystania pozostaje 65 525 klastrów (65 536 - 11 = 65 525). Aby wyeliminować problemy brzegowe, firma Microsoft ujmuje jeszcze jeden klaster, co daje maksymalną dostępną liczbę 65 524 klastrów. Wielkości klastrów systemu plików FAT16 przedstawiono w tabeli 25.11.

Tabela 25.11 Wielkości klastrów systemu plików FAT16

Wielkość wolumenu |

Liczba sektorów tworzących klaster |

Wielkość klastra |

4,1 MiB - 15,96 MiB' |

2 |

1 KiB |

15.96 MiB - 128 MiB |

4 |

2 KiB |

128 MiB-256 MiB |

oo |

4 KiB |

256 MiB-512 MiB |

16 |

8 KiB |

512 MiB - 1 GiB |

32 |

16 KiB |

1 GiB-2 GiB |

64 |

32 KiB |

2 GiB - 4 GiB |

128 |

64 KiB |

/ MB (Megabajt) = 1 000 000 bajtów

I KiB (Kibibajt) = 1024 bajty

1 MiB (Mebibajt) = 1 048 576 bajtów

1 GiB (Gigabajt) = 1024 MiB = / 073 741 824 bajty

Wolumen FAT 16 składa się z jednego sektora zawierającego rekord ładujący, dwóch kopii tablicy FAT (domyślnej i zapasowej) o wielkości do 256 sektorów każda, do 32 sektorów tworzących katalog główny oraz obszaru danych o wielkości do 65 524 klastrów. Każdy klaster może składać się z 64 sektorów (32 KiB), przy czym wolumeny FAT16 nie mogą zawierać więcej niż 4 194 081 sektorów (1 sektor rekordu ładującego + 256 sektorów tablicy FAT * 2 tablice FAT + 32 sektory katalogu głównego + 65 524 klastry * 64 sektorów). Daje to pojemność 2,15 GB albo 2 GiB. Ograniczenia wolumenów FAT16 zestawiono w tabeli 25.12.

Systemy Windows NT/2000/XP umożliwiają użycie w partycjach FAT16 klastrów składających się z 128 sektorów (64 KiB), dzięki czemu możliwe jest utworzenie partycji o wielkości do 4 GiB (4,29 GB). Jednak wolumeny sformatowane w ten sposób nie dadzą się odczytać w żadnym innym systemie operacyjnym. Ponadto klastry o wielkości 64 KiB mogą powodować nieprawidłowe działanie wielu narzędzi dyskowych. Chcąc zachować zgodność z innymi systemami operacyjnymi, powinno się używać klastrów o wielkości do 32 KiB, czyli wolumenów o pojemności do 2 GiB (2,14 GB).

1 W wolumenach mniejszych niż 16 MiB domyślnie stosowany jest system FAT12. Mimo to, zmieniając parametry formatowania, można wymusić użycie FAT16.

Tabela 25.12. Ograniczenia wolumenu FAT16

Rodzaj ograniczenia wolumenu |

Liczba klastrów |

Liczba sektorów tworzących klaster |

Całkowita liczba sektorów wolumenu |

Wielkość wolumenu (dziesiętnie) |

Wielkość wolumenu (dwójkowo) |

Minimalna wielkość |

4167 |

2 |

8401 |

4,3 MB |

4,1 MiB |

DOS 3.0 -3.3 |

16 343 |

4 |

65 533 |

33,55 MB |

32 MiB |

Windows 9x/Me| |

65 524 |

64 |

4 194 081 |

2.15 GB |

2 GiB |

Windows NT/2000/XP |

65 524 |

128 |

8 387 617 |

4,29 GB |

4 GiB |

/ MB (Megabajt) = I 000 000 bajtów

1 GB (Gigabajt) = 1000 MB = / 000 000 000 bajtów

1 MiB (Mebihajt) = I 048 576 bajtów

I GiB (Gigabajt) = 1024 MiB = / 073 741 824 bajty

Syslem plików FAT16 można scharakteryzować następująco:

Jest w pełni obsługiwany przez DOS 3.31 i nowsze, wszystkie wersje systemu Windows oraz niektóre systemy uniksowe.

Jest szybki i sprawny w przypadku wolumenów mniejszych niż 256 MiB. Traci swoje zalety w przypadku większych wolumenów, gdyż używane są większe klastry niż w systemach FAT32 i NTFS.

Informacje zapisane w sektorze ładującym nie są automatycznie archiwizowane, co w przypadku uszkodzenia sektora ładującego powoduje utratę dostępu do wolumenu.

W przypadku problemów komputer można uruchomić za pomocą dyskietki z systemem MS-DOS i spróbować naprawić uszkodzony wolumen. Istnieje wiele programów narzędziowych służących do naprawy wolumenów FAT16 i odzyskiwania z nich danych.

Katalog główny może przechowywać jedynie 512 pozycji. Liczba ta maleje, jeżeli w katalogu głównym znajdują się pliki o długich nazwach.

FAT16 nie jest wyposażony w mechanizmy bezpieczeństwa, szyfrowania ani kompresji danych.

Wielkości plików wolumenów FAT16 są ograniczone jedynie wielkością wolumenu. Z drugiej strony, ponieważ każdy plik zajmuje co najmniej jeden klaster, w wolumenie FAT nie może znajdować się więcej niż 65 524 pliki.

VFAT i długie nazwy plików

Pierwsza wersja systemu Windows 95 wykorzystywała zasadniczo ten sam system plików FAT co system DOS. Wprowadzono w nim jednak kilka ważnych udoskonaleń. Jak większość systemu Windows 95 obsługa systemu plików nazwana VFAT (ang. Yirtual FAT) została napisana od nowa z zastosowaniem kodu 32-bito-wego. VFAT, razem z działającym w trybie chronionym 32-bitowym sterownikiem 1'CACHE (który zastąpił stosowany w systemach DOS oraz Windows 3.1 w trybie rzeczywistym 16-bitowy sterownik SMARTDrive), zapewnia większą wydajność systemu plików. Jednak najważniejszym udoskonaleniem wprowadzonym w VFAT jest dodanie obsługi długich nazw plików. Przez cale lata na systemach DOS oraz Windows ciążyła konieczność nadawania plikom nazw w formacie 8.3. Dodanie w systemie Windows 95 obsługi długich nazw plików stało się priorytetem, szczególnie w świetle faktu, ze użytkownicy konkurencyjnych systemów, Macintosh oraz OS/2, od dawna już korzystali z takiej możliwości.

Podstawowym zadaniem dla projektantów systemu Windows 95 było, jak to często bywa w przemyśle komputerów PC, zapewnienie zgodności wstecz. Nie jest wielkim wysiłkiem umożliwienie obsługi długich nazw plików w systemie operacyjnym tworzonym od początku. Microsoft zrobił to kilka lat wcześniej, wprowadzając wraz z Windows NT systemem NTFS. Jednak projektanci Windows 95 chcieli dodać obsługę długich nazw plików do istniejącego systemu FAT. W ten sposób powstałaby możliwość używania długich nazw plików w istniejących już wolumenach DOS oraz możliwość dostępu do tych plików przez systemy DOS i wcześniejsze wersje systemu Windows.

VFAT pozwala na nadawanie plikom i katalogom nazw składających się z do 255 znaków (włączając w to długość ścieżki dostępu). Utrzymano w nim trzyznakowe rozszerzenie, gdyż, podobnie jak we wcześniejszych wersjach, system Windows 9x wykorzystuje skojarzenia aplikacji z rozszerzeniem nazwy pliku. Dodatkowo VFAT umożliwił użycie w nazwie znaku spacji oraz znaków niedozwolonych we wcześniejszym zapisie DOS 8.3 — takich jak+ , ; = [].

Pierwszym problemem do rozwiązania było umożliwienie dostępu do plików z długimi nazwami — pisanym dla wcześniejszych wersji systemów DOS oraz Windows — 16-bitowym aplikacjom obsługującym jedynie nazwy w formacie 8.3. Rozwiązanie problemu polegało na nadaniu każdemu plikowi dwóch nazw: nazwy długiej oraz jej nazwy zastępczej, utworzonej w formacie 8.3. Zapisując w systemie Windows 9x plik o długiej nazwie, VFAT tworzy odpowiadającą jej w formacie 8.3 nazwę zastępczą w następujący sposób:

Pierwsze trzy znaki znajdujące się po ostatniej kropce występującej w długiej nazwie pliku stają się rozszerzeniem nazwy zastępczej.

Pierwsze sześć znaków długiej nazwy (poza ignorowanymi spacjami) zamienionych na duże litery staje się pierwszymi sześcioma znakami nazwy zastępczej. Jeżeli którykolwiek z tych sześciu znaków jest niedozwolony w zapisie 8.3 (czyli jest + , :=[ lub ]). zamieniony zostaje przez VFAT na znak podkreślenia.

Na końcu jako siódmy i ósmy znak nazwy zastępczej VFAT dodaje -1 lub w przypadku konfliktu nazw odpowiednio -2, -3 i tak dalej.

Nazwy zastępcze w Windows NT/2000/XP

Systemy Windows NT/2000/XP tworzą nazwy zastępcze inaczej niż systemy Windows 9x.

Biorą one pierwszych sześć dozwolonych znaków długiej nazwy, dołączają do nich znak tyldy (~) oraz cyfrę. Jeżeli sześć pierwszych znaków jest niepowtarzalnych, dodawaną cyfrą jest 1.

Jeżeli zestaw pierwszych znaków powtarza się już w innej nazwie — dodawana jest cyfra 2. Jako rozszerzenie nazwy zastępczej pliku używane są pierwsze trzy dozwolone znaki następujące po ostatniej kropce długiej nazwy.

Po dojściu w tym procesie do cyfry 5 systemy Windows NT/2000/XP do pierwszych dwóch znaków długiej nazwy dołączają cztery znaki liczby szesnastkowej — będącej wynikiem działania funkcji mieszającej wykonanej na długiej nazwie pliku. Na koniec nazwy dołączają znaki -5. Znaki ~5 powtarzają się już dla wszystkich kolejnych nazw zastępczych — zmienia się w nich już tylko wartość liczby szesnastkowej.

Działanie mechanizmu VFAT skracania nazw można zmienić. Można nakazać korzystanie z pierwszych ośmiu znaków długiej nazwy zamiast dodawania znaków -1 do pierwszych sześciu znaków nazwy. W tym celu należy do klucza HKEY_LOCALMACHINE\System\CurrentControlSet\Control\FileSystem dodać nazwę NameNumencTail i nadać jej wartość 0. Zmiana tej wartości na 1 przywraca poprzednie działanie mechanizmu.

Chociaż zmiana ta umożliwi stosowanie bardziej „przyjaznych" nazw zastępczych, może ona spowodować błędne działanie niektórych programów korzystających z tych nazw. Z tego powodu nie jest to operacja zalecana.

VFAT przechowuje nazwę zastępczą w standardowym polu nazwy pliku — znajdującym się w katalogu plików. Dzięki temu każda wersja systemu DOS czy 16-bitowa wersja systemu Windows może korzystać z takiego pliku. Problemem, który wciąż pozostaje nierozwiązanym, jest przechowywanie długich nazw plików. Oczywiście przechowywanie 255-znakowej nazwy pliku w 32-bajtowej pozycji katalogu plików jest niemożliwe (każdy znak zapisywany jest w jednym bajcie), a modyfikacja struktury katalogu spowodowałaby utratę dostępu do plików przez poprzednie wersje systemów DOS oraz Windows.

Twórcy VFAT rozwiązali ten problem, wykorzystując do przechowywania długich nazw plików dodatkowe pozycje katalogu plików. Każda z pozycji ma oczywiście wciąż 32-bąjty długości, zatem do przechowania długiej nazwy pliku, w zależności od jej faktycznej długości, może być potrzebnych nawet do ośmiu pozycji katalogu. Żeby tak zmodyfikowane pozycje katalogu plików nie zostały błędnie zinterpretowane przez wcześniejsze wersje DOS-u — system VFAT oznacza je kombinacją atrybutów pliku niedozwoloną w przypadku normalnego pliku, a mianowicie kombinacją plików: „tylko do odczytu", „ukryty", „systemowy", „nazwa wolumenu". Taki zestaw atrybutów powoduje, że pozycje go przechowujące są ignorowane przez DOS. co chroni przed omyłkową ich zmianą.

Używając w systemach plików FAT12 oraz FAT16 plików z długimi nazwami, należy unikać zapisywania ich w katalogu głównym. Pliki z długimi nazwami używają wielu pozycji katalogu głównego i bardzo łatwo mogą zużyć cały ich przeznaczony dla katalogu głównego przydział. W przypadku systemu FAT32 nie ma takiego niebezpieczeństwa, gdyż liczba pozycji katalogu głównego nie jest w nim ograniczona.

Dokonałem eksperymentu, w którym utworzyłem na dyskietce mały (1 KiB) plik tekstowy i nadałem mu 135-znakową nazwę. Korzystając w systemie Windows 98 z programu Eksplorator Windows, wielokrotnie kopiowałem ten plik do katalogu głównego dyskietki. Przed wykonaniem 20 kopii system zgłosił błąd Problem z kopiowaniem plików. Dyskietka nie mogła przyjąć większej liczby kopii tego pliku, gdyż ich bardzo długie nazwy zajęły wszystkie pozycje katalogu głównego dyskietki.

Zastosowane w systemie Windows 9x rozwiązanie problemu wstecznej zgodności plików z długimi nazwami jest pomysłowe, natomiast nie jest pozbawione wad. Większość problemów powodują programy, które posługują się wyłącznie nazwami zastępczymi w formacie 8.3. W niektórych przypadkach po otwarciu, a następnie zapisaniu przez taki program pliku mającego długą nazwę przerywane jest połączenie z dodatkowymi pozycjami w katalogu plików — w efekcie czego długa nazwa jest tracona.

Zdarza się to szczególnie w przypadku starszych wersji narzędzi dyskowych, nie wyposażonych w obsługę systemu VFAT, takich jak na przykład Norton Disk Doctor dla systemu DOS. Większość starszych programów z powodu zestawu atrybutów ignoruje dodatkowe pozycje w katalogu plików, ale przecież narzędzia do naprawy systemu plików zostały stworzone do wykrywania i usuwania takich rozbieżności. W efekcie czego użycie starszej wersji programu Norton Disk Doctor w partycji zawierającej pliki z długimi nazwami spowoduje utratę wszystkich długich nazw tych plików. W analogiczny sposób nie obsługujące systemu plików VFAT programy do wykonywania kopii zapasowych mogą pozbawić pliki wszystkich długich nazw.

Używając plików z długimi nazwami, należy bezwzględnie korzystać tylko z narzędzi dyskowych oraz programów do wykonywania kopii zapasowych obsługujących system VFAT. W systemach Windows 9x znajdują się zgodne z systemem VFAT narzędzia do naprawy, defragmentacji oraz wykonywania kopii zapasowej dysku. Jeżeli jednak z jakiegoś powodu musisz skorzystać ze starszego programu nie obsługującego systemu VFAT, systemy Windows 9x zawierają trochę niezdarne, ale działające rozwiązanie.

Na płycie instalacyjnej systemów Windows 9x znajduje się program LFNBK.EXE. Program ten nie jest kopiowany na dysk podczas instalacji systemu operacyjnego. Jego działanie polega na zapisaniu do pliku LFNBK.DAT wszystkich długich nazw występujących w wolumenie. Po wykonaniu tej czynności można pracować z plikami tak, jakby miały one nazwy w postaci 8.3. Następnie, korzystając znów z LFNBK.EXE, można ponownie (przy założeniu, że struktura plików i katalogów nie uległa zmianie) odtworzyć długie nazwy plików. Jest to rozwiązanie niezbyt wygodne i powinno być stosowane tylko w nadzwyczajnych okolicznościach. Niektóre stosowane do odtwarzania danych po awarii systemu programy (umożliwiające odbudowanie zawartości dysku twardego bez potrzeby wcześniejszego uruchamiania systemu operacyjnego) korzystały z tej możliwości w celu odtworzenia długich nazw plików z wiersza poleceń systemu DOS (w którym dostępne są zwykle tylko nazwy zastępcze w formacie 8.3).

Inny problem z długimi nazwami w VFAT wiąże się z tworzeniem nazw zastępczych w formacie 8.3. Nazwy zastępcze tworzone są też w trakcie kopiowania pliku do nowego katalogu i, co najważniejsze, mogą się zmieniać. Przykładowo, jeśli w pewnym katalogu miałeś plik nazywany Wydatki-Styczen98.doc, to jego nazwą zastępczą była w tym katalogu nazwa WYDATK~l.DOC. Gdy za pomocą programu Eksplorator Windows przekopiujesz ten plik do katalogu, w którym znajduje się plik Wydatki-Grudzien97.doc, to spostrzeżesz, że istniejący plik ma w swoim katalogu również zastępczą nazwę WYDATK~1.DOC. W takim przypadku VFAT bez ostrzegania użytkownika przyporządkuje nowo kopiowanemu plikowi nazwę zastępczą WYDATK~2.DOC. Długa nazwa pliku się nie zmieni, zatem problemu nie będzie, gdy do otwarcia pliku wykorzystasz program obsługujący VFAT. Ale w przypadku użycia starszego programu, otwierając w nim plik WYDATK~1.DOC, spodziewać się będziesz znalezienia w nim listy wydatków ze stycznia 1998, a nie wydatków z grudnia 1997, które zobaczysz.

FAT32

System plików FAT32 jest rozszerzeniem systemu FAT 16, udostępnionym po raz pierwszy w wydanym w sieipniu 1996 roku systemie Windows 95B (nazywanym też OSR2). FAT32 jest obsługiwany przez systemy Windows 98/Me oraz Windows 2000/XP. ale nie jest obsługiwany przez pierwszą wersję Windows 95 ani przez Windows NT.

FAT32 działa identycznie jak FAT16, z tą tylko różnicą, że w tablicy FAT32 do zarządzania większą liczbą klastrów wykorzystuje się liczby składające się z większej ilości cyfr. W przeciwieństwie do systemu VFAT. który w Windows 9x korzysta z istniejących struktur systemu plików, FAT32 jest usprawnieniem samego systemu FAT. Innymi słowy, gdy VFAT jest realizowany jako część menedżera maszyny wirtualnej (Vmm.vxd). FAT32 jest tworzony przez program FDISK, zanim jeszcze uruchomione zostanie środowisko graficzne systemu Windows. FAT32 po raz pierwszy zastosowano w systemie Windows 95 OEM Service Release 2 (OSR2), a następnie kolejno w systemach operacyjnych Windows 98/Me, Windows 2000 oraz Windows XP.

System plików FAT32 można tworzyć tylko w partycjach, nie może go tworzyć na dyskietkach ani na żadnych innych nośnikach, które nie zawierają tablicy partycji. I odwrotnie, na każdym nośniku, na którym program FDISK potrafi założyć partycje, można utworzyć partycję FAT32.

Jednym z ważniejszych powodów stworzenia systemu plików FAT32 była potrzeba lepszego wykorzystania miejsca na dysku. W FAT32 wykorzystywane są mniejsze klastry (4 KiB w przypadku dysków o pojemności do 8 GiB), co daje 10%- 15% oszczędność miejsca w porównaniu z dużymi dyskami opartymi na FAT 16. FAT32 umożliwia tworzenie partycji o wielkości do 2 TiB — znacznie większych niż partycje FAT16, których rozmiar jest ograniczony do 2 GiB. Wielkości klastrów systemu plików FAT32 przedstawiono w tabeli 25.13.

Tabela 25.13 Wielkości klastrów systemu plików FAT32

Wielkość wolumenu |

Liczba sektorów tworzących klaster |

Wielkość klastra |

32,52 MiB-260 MiB' |

1 |

0,5 KiB |

260 MiB-8 GiB |

8 |

4 KiB |

8 GiB - 16 GiB |

16 |

8 KiB |

16 GiB-32 GiB |

32 |

16 KiB |

32 GiB - 2 TiB |

64 |

32 KiB |

/ MB (Megabajt) = I 000 000 bajtów

I GB (Gigabajt) = 1000 MB = I 000 000 000 bajtów

1 TB (Terabajt) = 1000 GB = 1 000 000 000 000 bajtów

I KiB (Kibibajt) = 1024 bajty

1 MiB (Mebibajt) = 1024 KiB = / 048 576 bajtów

I GiB (Gigabajt) = 1024 MiB = / 073 741 824 bajty

1 TiB (Tebibajt) = 1024 GiB = / 099 511 627 766 bajtów

Jak sama nazwa wskazuje, FAT32 zarządza klastrami (jednostkami alokacji plików) za pomocą liczb 32-bitowych. Jednak w rzeczywistości wykorzystywanych jest tylko pierwszych 28 bitów każdej 32-bitowej pozycji tablicy FAT, w wyniku czego 4 bity pozostają w rezerwie. Wartość bitów rezerwowych modyfikowana jest jedynie podczas formatowania wolumenu — wtedy zerowane są wszystkie 32 bity pozycji. Podczas zapisów i odczytów pozycji FAT32 owe cztery bity są ignorowane. Jeżeli nie są zerowe, ich wartość jest zachowywana. Firma Microsoft nigdy nie wyjaśniła, w jakim celu zarezerwował te bity.

Zatem — mimo że pozycje tablicy FAT32 są liczbami 32-bitowymi — w FAT32 do zarządzania klastrami używane są liczby tylko 28-bitowe. Klastry w systemie plików FAT32 mogą składać się z od 1 (512 bajtów) do 64 sektorów (32 KiB). 28-bitowe numery klastrów należą do zakresu OOOOOOOh - FFFFFFFh (w zapisie szesnastkowym) lub 0 - 268 435 455 (dziesiętnie). Umożliwia to teoretycznie użycie 268 435 456 klastrów. W praktyce używa się ich mniejszej liczby, gdyż 11 numerów jest zarezerwowanych. Numery klastrów zaczynają się od 2 (numery 0 i 1 są zarezerwowane). Numer FFFFFF7h służy do oznaczania uszkodzonego klastra, a numery FFFFFF8h - FFFFFFFh oznaczają koniec łańcucha w tablicy FAT. Do wykorzystania pozostaje 268 435 445 klastrów (268 435 456 - 11 = 268 435 445).

W wolumenie FAT32 pierwsze 32 sektory są zarezerwowane. Znajduje się w nich domyślny rekord ładujący o długości 3 sektorów, który zaczyna się w sektorze logicznym o numerze 0, oraz zapasowy rekord ładujący — również składający się z 3 sektorów, zaczynający się w logicznym sektorze o numerze 6. Pozostałe sektory są zarezerwowane i wypełnione zerami. Bezpośrednio za zarezerwowanymi 32 sektorami znajdują się obie tablice FAT (domyślna i zapasowa), których wielkość może wahać się w przedziale od 512 do 2 097 152 sektorów, co odpowiada od 65 525 do 268 435 445 klastrów obszaru danych.

Każdy klaster systemu plików FAT32 może składać się z 64 sektorów (32 KiB), zatem wolumeny i partycje FAT32 mogą zawierać do 17 184 062 816 sektorów (32 sektory rekordu ładującego + 2 097 152 sektorów tablicy FAT x 2 tablice FAT + 268 435 445 klastrów * 64 sektorów). Daje to pojemność 8.8 TB albo 8 TiB. Ta pojemność jest jednak wyłącznie teoretyczna, gdyż 32-bitowe adresowanie sektorów stosowane w tablicach partycji znajdujących się w głównym rekordzie ładującym (MBR) dysku ogranicza liczbę sektorów do 4 294 967 295 (2" - 1), co w rezultacie daje maksymalną pojemność wolumenu wynoszącą 2,2 TB lub 2 TiB. Zatem — mimo że FAT32 może teoretycznie obsługiwać wolumeny o objętości do 8,8 TB — format tablicy partycji znajdującej się w głównym rekordzie ładującym ogranicza tę wielkość do 2,2 TB. Jeżeli obecny trend wzrostu pojemności dysków twardych się utrzyma, dyski wielkości 8 TiB pojawią się między rokiem 2009 a 2011. Do tego czasu trzeba będzie rozwiązać problem ograniczenia głównego rekordu ładującego.

Rozmiary poszczególnych plików nie mogą przekroczyć 4 GiB minus jeden bajt i są ograniczone wielkością 4-bajtowego pola przechowującego w pozycji katalogu wielkość pliku. Z tego powodu, że klastry są numerowane teraz za pomocą liczb 32-bitowych, a nie 16-bitowych, lekkiej modyfikacji musiała też ulec budowa pozycji katalogu plików. Dwubajtowe pole wskazujące na pierwszy klaster pliku zostało zwiększone do czterech bajtów. Wykorzystano do tego celu dwa spośród dziesięciu bajtów (12 - 21) zarezerwowanych do przyszłych zastosowań.

Próba sformatowania w systemie Windows 2000 lub Windows XP wolumenu FAT32 większego niż 32 GiB spowoduje przerwanie procesu formatowania pod sam jego koniec i wyświetlenie komunikatu:

Rozmiar woluminu jest za duży dla wybranego systemu plików.

Jest to celowe działanie producenta oprogramowania. Narzędzia do formatowania dysków znajdujące się w systemie Windows 2000 i Windows XP nie sformatują wolumenu FAT32 większego niż 32 GiB. Ograniczenie to wprowadzono tylko do narzędzi dyskowych — system operacyjny może obsługiwać istniejące wolumeny FAT32 o pojemności do 2 TiB. Microsoft w ten sposób wymusza stosowanie systemu plików NTFS w wolumenach przekraczających 32 GiB. Przenośny dysk USB lub FireWire, który będzie używany w różnych systemach operacyjnych, między innymi w systemie Windows 98 lub Windows Me, musi zostać sformatowany w którymś z tych dwóch systemów.

W systemach Windows 95 OSR2 i Windows 98 istnieją dodatkowe ograniczenia wielkości wolumenów FAT32. Dostarczany z tymi systemami program ScanDisk jest programem 16-bitowym, który nie może używać bloków pamięci większych niż 16 MB minus 64 KB. W wyniku tego program nie obsługuje wolumenów FAT32, których tablica FAT jest dłuższa niż owe 16 MB - 64 KB. Każda pozycja tablicy FAT32 zajmuje 4 bajty, zatem program ScanDisk nie może przetwarzać tablic FAT wolumenu FAT32 zawierającego więcej niż 4 177 920 klastrów. Po odjęciu dwóch zarezerwowanych klastrów daje to liczbę 4 177 918 klastrów. Przy klastrach o wielkości 32 KiB i uwzględnieniu obszaru zarezerwowanego dla sektora ładującego oraz samej tablicy FAT powoduje to ograniczenie wielkości wolumenów do 136,94 GB lub 127,53 GiB. Ograniczenia tego nie ma w systemie Windows Me.

Ograniczenia wolumenów FAT32 zestawiono w tabeli 25.14.

Tabela 25.14. Ograniczenia wolumenu FAT32

Rodzaj ograniczenia wolumenu |

Liczba klastrów |

Liczba sektorów tworzących klaster |

Całkowita liczba sektorów wolumenu |

Wielkość wolumenu (dziesiętnie) |

Wielkość wolumenu (dwójkowo) |

Minimalna wielkość |

65 535 |

1 |

66 601 |

34,1 MB |

32.52 MiB |

Ograniczenie MBR |

67 092 481 |

64 |

4 294 967 266 |

2,2 TB |

2 TiB |

Maksymalna wielkość |

268 435 445 |

64 |

17 184 062 816 |

8,8 TB |

8 TiB |

/ MB (Megabajt) = / 000 000 bajtów

I GB (Gigabajt) = 1000 MB = / 000 000 000 bajtów

1 TB (Terabajt} = 1000 GB = 1 000 000 000 000 bajtów

1 KiB (Kibibajt) - 1024 bajty

1 MiB (Mebibajt) = 1024 KiB = / 048 576 bajtów

1 GiB (Gigabajt) = 1024 MiB = / 073 741 824 bajty

1 TiB (Tebibajt) = 1024 GiB = 1 099 511 627 766 bajtów

System plików FAT32 jest sprawniejszy niż FAT12 czy FAT! 6. W tych ostatnich w pierwszym sektorze wolumenu umieszczany jest rekord ładujący wolumenu. Jest to struktura danych o krytycznym znaczeniu — w przypadku jej uszkodzenia następuje utrata dostępu do danych wolumenu. W FAT32 zastosowano ulepszone rozwiązanie. W pierwszych 32 sektorach wolumenu przechowywany jest domyślny rekord ładujący wolumenu oraz jego kopia zapasowa. Każdy z tych rekordów ma długość trzech sektorów. Domyślny rekord ładujący wolumenu FAT32 zajmuje sektory 0-2 (pierwsze trzy sektory) partycji, a zapasowy — sektory 6-8. Zapasowy rekord ładujący wolumenu FAT32 uratował mnie kilka razy, gdy uszkodzeniu uległ domyślny rekord ładujący, a tym samym nastąpiła utrata dostępu do danych wolumenu. We wszystkich tych przypadkach za pomocą edytora dysku Norton Diskedit (wchodzącego w skład pakietu Norton SystemWorks firmy Symantec) mogłem odzyskać cały wolumen. W tym celu wystarczyło przekopiować zawartość rekordu zapasowego do domyślnego. Systemy plików FAT 12 i FAT 16 nie tworzą kopii zapasowej rekordu ładującego, dlatego gdy ulegnie on uszkodzeniu, należy go odtworzyć ręcznie, co jest dużo trudniejszym zadaniem.

Kolejną ważną różnicą między FAT32 a jego poprzednikami jest koncepcja katalogu głównego. W przypadku partycji systemu plików FAT32 katalog główny nie znajduje się, tak jak w przypadku partycji FAT16, w ściśle określonym miejscu partycji. Może on zostać umieszczony w dowolnym miejscu partycji i może rozrastać się bez ograniczeń. W ten sposób zniesione zostało ograniczenie liczby pozycji mogących znajdować się w katalogu głównym oraz stworzona została możliwość dynamicznej zmiany wielkości partycji FAT32. Niestety firma Microsoft nie wprowadziła w systemach Windows takiego rozwiązania, ale dokonano tego w produktach innych firm. takich jak na przykład w programie PartitionMagic firmy PowerQuest.

System plików FAT32, podobnie jak FAT12 i FAT16, przechowuje dwie kopie tablicy FAT. Po wykryciu uszkodzenia sektora w domyślnej tablicy FAT system automatycznie przełącza się na tablicę zapasową. Katalog główny w FAT16 ma długość 32 bajtów i znajduje się bezpośrednio za obydwiema tablicami FAT. W FAT32 katalog główny jest podkatalogiem przechowywanym jako plik, dlatego może znajdować się w dowolnym miejscu partycji i może się powiększać w sposób nieograniczony. W przypadku FAT32 nie obowiązuje zatem znane z FAT 12 i FAT16 ograniczenie do 512 pozycji w katalogu głównym.

Podstawową wadą systemu FAT32 jest jego niezgodność z poprzednimi systemami plików DOS oraz Windows 95. Z dysku z FAT32 nie można uruchomić systemu DOS ani wcześniejszego niż OSR2 systemu Windows 95. Nie można też zobaczyć zawartość partycji FAT32 w komputerze uruchomionym pod kontrolą systemu DOS czy starszego systemu Windows 95. System plików FAT32 obsługują już najnowsze dystrybucje systemów Linux, a nawet system Mac OS 8.1. Dla wszystkich komputerów, z wyjątkiem najstarszych, FAT32 jest najbardziej uniwersalnym formatem obsługującym wolumeny o wielkich pojemnościach.

System plików FAT32 można scharakteryzować następująco:

Jest obsługiwany przez systemy Windows 95B (OSR2), 98, Me, 2000, XP i nowsze.

Nie jest obsługiwany przez system MS-DOS 6.22 i wcześniejsze oraz systemy Windows 95A i Windows NT.

Jest obsługiwany przez system Mac OS 8.1 i nowsze.

Jest idealnym systemem plików dla wielkich, przenośnych dysków USB i FireWire. używanych w komputerach PC i Mac.

Katalog główny przechowywany jest jako plik podkatalogu i może znajdować się w dowolnym miejscu wolumenu. Katalogi (włączając w to katalog główny) mogą przechowywać do 65 534 pozycji. Liczba ta ulega zmniejszeniu, gdy w katalogach występują pozycje o długich nazwach.

FAT32 korzysta z mniejszych klastrów (4 KiB w przypadku wolumenów do 8 GiB), dlatego oszczędniej gospodaruje wolnym miejscem na dysku niż FAT16.

Mający krytyczne dla dostępu do danych znaczenie rekord ładujący ma w systemie FAT32 kopię zapasową przechowywaną od 6. sektora logicznego wolumenu.

Systemy Windows 2000 i XP mogą formatować wolumeny FAT32 o pojemności nie większej niż 32 GiB. Większe wolumeny należy formatować w systemie NTFS.

W przypadku problemów z uruchamianiem systemu operacyjnego komputer trzeba uruchomić za pomocą dysku (dyskietki) utworzonego przez systemy Windows 95B (OSR2), 98. Me. 2000 lub XP. Niewiele programów firm trzecich potrafi naprawiać i odzyskiwać dane z wolumenów FAT32.

FAT32 nie jest wyposażony w mechanizmy bezpieczeństwa, szyfrowania ani kompresji danych.

Wielkości plików w wolumenie FAT32 są ograniczone do 4 294 967 295 bajtów (232 - 1 ), czyli o jeden bajt mniej niż 4 GiB.

Dublowanie tablic FAT

System FAT32 w udoskonalony sposób wykorzystuje również obydwie przechowywane w partycji kopie tablicy FAT. W przypadku systemu FAT16 pierwsza kopia tablicy FAT jest zawsze kopią podstawową, z której dane przepisywane są do drugorzędnej tablicy FAT, powodując czasem jej uszkodzenie. W przypadku FAT32. gdy system operacyjny stwierdzi błędy w podstawowej tablicy FAT — przełącza się na jej drugą kopię, która staje się automatycznie kopią podstawową. Dodatkowo, by zapobiec uszkodzeniu jednej kopii tablicy FAT przez drugą, system może wyłączyć mechanizm ich dublowania. W ten sposób zwiększa się stopień odporności partycji FAT32 na błędy, a często możliwe jest naprawienie uszkodzonej tablicy FAT bez natychmiastowego przerwania działania systemu lub utraty danych z tabeli.

Tworzenie partycji FAT32

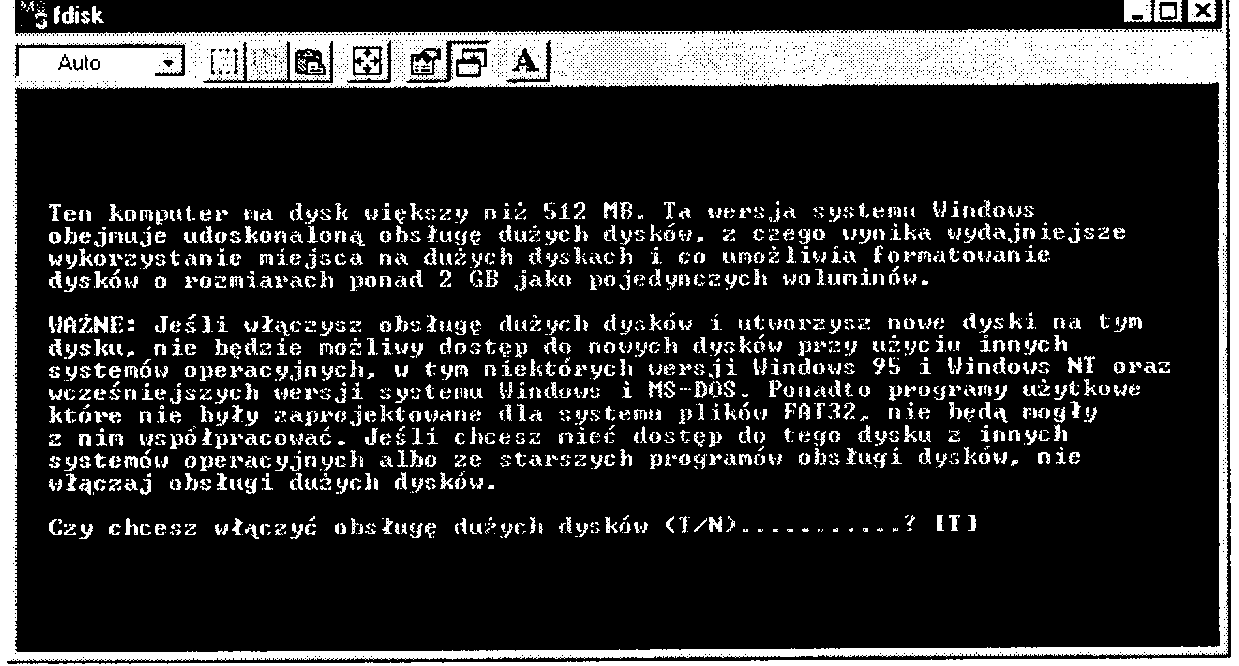

Poza znaczącymi zmianami wewnętrznymi wprowadzanymi przez FAT32, nowy system plików ma również wpływ na procedury tworzenia i zarządzania partycjami. Nowe partycje FAT32 tworzy się w systemach Windows 9x za pomocą uruchamianego z wiersza poleceń programu FDISK — tak jak się to robiło w przypadku partycji FAT16. Po uruchomieniu program FDISK sprawdza dyski i. jeżeli stwierdzone zostanie, że mają one pojemność większą niż 512 MiB, na ekranie wyświetlany jest następujący komunikat:

Jeżeli na to pytanie odpowie się twierdząco, to każda tworzona partycja większa niż 512 MiB będzie utworzona jako partycja FAT32. Jeżeli chce się utworzyć partycję większą niż 2 GiB, to nie ma innej możliwości jak tylko przez włączenie obsługi dużych dysków. W pozostałych przypadkach można wybrać preferowany typ partycji. Wszystkie następujące po tym ekrany programu FDISK są takie same jak we wcześniejszych wersjach programu.

Program FDISK o rozmiarze klastra decyduje na podstawie wybranego systemu plików oraz wielkości partycji. Domyślną wartość wybraną przez program FDISK można jednak zastąpić inną wartością podaną za pomocą nieudokumentowanego parametru programu FORMAT, wydając polecenie:

FORMAT /Z:n

gdzie n pomnożone przez 512 daje pożądany rozmiar klastra w bajtach; można sformatować partycję z użyciem innego rozmiaru klastra niż domyślny.

Parametr II nie może przekroczyć wielkości 65 536 klastrów partycji FAT16, dlatego zaleca się używanie go tylko w przypadku partycji FAT32. Dodatkowo, nie powinno się używać systemu, którego rozmiar klastra został zmieniony w ten sposób, bez uprzedniego dokładnego przetestowania. Zmiana rozmiaru klastra może zwiększyć lub zmniejszyć ilość martwego miejsca na dysku, ale ma również wyraźny wpływ na wydajność dysku. Poza tym niektóre narzędzia dyskowe mogą odmówić pracy po napotkaniu na klaster niestandardowego typu.

Konwersja FAT16 do FAT32

System Windows 98 i następne wyposażone zostały w program Kreator konwersji FAT32, którego zadaniem jest przeprowadzenie konwersji działającej partycji FAT16 na partycję FAT32.

Kreator zbiera informacje potrzebne do przeprowadzenia konwersji, informuje użytkownika o konsekwencjach implementacji FAT32 i podejmuje działania mające zabezpieczyć przed utratą danych oraz przed innymi problemami. Po wybraniu przez użytkownika dysku do konwersji kreator rozpoczyna wyszukiwanie aplikacji (takich jak narzędzia dyskowe), które mogą nie działać prawidłowo w partycji, w której przeprowadzona zostanie konwersja. Następnie kreator stwarza możliwość usunięcia tych programów, a także namawia do wykonania przed konwersją kopii zapasowej wszystkich danych znajdujących się na konwertowanej partycji. Nawet w przypadku, gdy nie używasz proponowanego przez kreator programu Kopia zapasowa — wykonanie kopii zapasowej danych jest ze wszech miar zalecanym środkiem ostrożności.

Proces konwersji, oprócz tworzenia nowego rekordu ładującego, tablic FAT oraz klastrów, musi też uporać się z danymi zgromadzonymi w partycji. Z tego powodu proces ten trwa dużo dłużej niż zwykły podział dysku na partycje i sformatowanie pustej partycji. W zależności od ilości danych znajdujących się w partycji oraz od nowego rozmiaru klastra — proces konwersji może potrwać do kilku godzin.

Po dokonaniu konwersji partycji FAT) 6 na partycję FAT32 nie można, za pomocą narzędzi systemu Windows, przeprowadzić konwersji odwrotnej — za wyjątkiem zniszczenia partycji i założenia jej od nowa. Na rynku dostępne są jednak narzędzia dokonujące konwersji z FAT32 do FAT16. W czasie wykonywania konwersji dobrze jest przedsięwziąć dodatkowe środki ostrożności, takie jak na przykład podłączenie komputera do UPS-a. Zanik napięcia w czasie konwersji partycji może doprowadzić bowiem do całkowitej utraty danych.

Inne narzędzia służące do dzielenia dysków na partycje

System Windows został wyposażony jedynie w podstawowe narzędzia do tworzenia partycji FAT32. Na rynku dostępne są takie programy, jak Partition Commander firmy VCOM (www.v-com.com) czy PartitionMagic, produkowany przez przejętą przez korporację Symantec firmę PowerQuest (ivww.potverQuesf.com), które zostały wyposażone w znacznie szerszy zestaw funkcji do zarządzania partycjami. Programy te potrafią łatwo konwertować w obu kierunkach partycje pomiędzy systemami plików FAT16, FAT32 czy NTFS, a także zmieniać rozmiar, przenosić lub kopiować całe partycje bez niszczenia przechowywanych na nich danych. Programy te umożliwiają również zmianę rozmiaru klastrów.

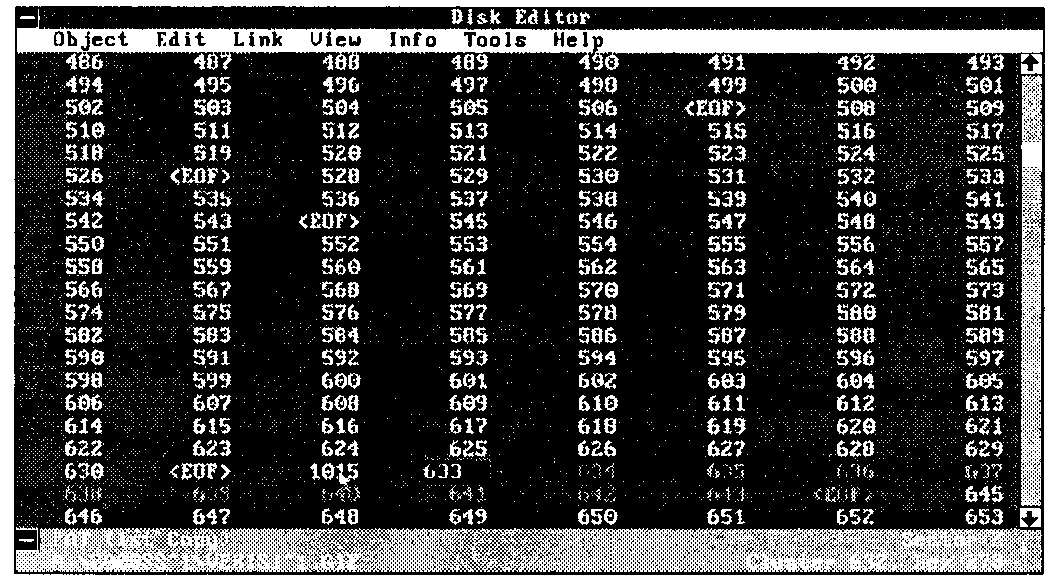

Przewodnik po systemie plików FAT

Tablicę FAT można wyobrazić sobie jako rodzaj arkusza kalkulacyjnego przechowującego informacje o wykorzystaniu każdego klastra dysku. Każdej komórce tego arkusza odpowiada pojedynczy klaster. Liczba zapisana w tej komórce określa, czy klaster jest używany przez plik, a jeśli tak, to gdzie znajduje się następny klaster tego pliku. Zatem aby określić, w których klastrach zapisany jest plik, poszukiwania należy rozpocząć od pozycji w tablicy FAT odpowiadającej pierwszemu klastrowi wymienionemu w katalogu, w którym ten plik się znajduje. Zaglądając w tablicy FAT w pozycję wymienionego w katalogu klastra, znajduje się odniesienie do następnego wykorzystywanego przez ten plik. Każda pozycja tabeli FAT wskazuje na pozycję następnego klastra i tak dalej, aż do dotarcia do końca pliku —jest to nazywane łańcuchem FAT. Liczby przechowywane w tablicy FAT mają długość 12, 16 lub 32 bitów. Liczby 16-bitowej tablicy FAT łatwo jest śledzić w edytorze dyskowym, gdyż zajmują one na dysku równo dwa bajty. Liczby 12-bitowe zajmują półtora bajta i stanowią większy problem, gdyż większość edytorów dysku przedstawia dane w całkowitych bajtach. W takim przypadku do zamiany pokazywanych bajtów na poszczególne liczby przechowywane w tablicy FAT należy wykonywać odpowiednie przekształcenia szesnastkowo-dwójkowe. Na szczęście większość dostępnych narzędzi do edycji tablicy FAT (za wyjątkiem znajdującego się w systemie DOS programu DEBUG dokonuje automatycznej konwersji tych liczb. Większość z nich przedstawia liczby tablicy FAT w postaci dziesiętnej, z którymi ludzie dają sobie łatwiej radę.

W systemie plików FAT16 numery klastrów przechowywane są w postaci 16-bitowych liczb z zakresu od OOOOh do FFFFh. Największą możliwą liczbąjest FFFFh (dziesiętnie 65 535). Kilka liczb z początku i końca tego zakresu jest zarezerwowanych na inne cele; w rezultacie dozwolone przez FAT16 numery klastrów zawierają się w przedziale od 0002h do FFF6h (szesnastkowo; dziesiętnie 2- 65 526). Wszystkie pliki muszą być zapisywane w klastrach o numerach z tego zakresu. Do zapisu plików pozostaje zatem 65 524 klastrów, co oznacza, że partycji nie można podzielić na większą liczbę klastrów. W tabeli 25.15 przedstawiono zapisy przykładowego pliku w tablicy FAT16.

Tabela 25.15. Pozycje tablicy FAT 16

Katalog plików

Nazwa pliku |

Pierwszy klaster pliku |

Rozmiar pliku (w klastrach) |

USCONST. TXT |

1000 |

4

|

Tablica alokacji pilików FAT 16 |

||

Numer klastra w FAT |

Wartość |

Znaczenie |

00002 |

0 |

Pierwszy dostępny klaster. |

|

|

|

00999 |

0 |

Klaster nieużywany. |

01000 |

1001 |

Klaster używany, wskazuje na następny klaster. |

01001 |

1002 |

Klaster używany, wskazuje na następny klaster. |

01002 |

1003 |

Klaster używany, wskazuje na następny klaster. |

01003 |

FFFFh |

Koniec pliku. |

01004 |

0 |

Klaster nieużywany. |

|

|

|

65526 |

0 |

Ostatni dostępny klaster. |

W powyższym przykładzie zapis pozycji pliku w katalogu oznacza, że pierwszy klaster pliku ma numer 1000. W tablicy FAT na pozycji 1000 wpisana jest niezerowa wartość oznaczająca, że klaster przez nią reprezentowany jest używany, a jej konkretna wartość mówi, w którym klastrze znajduje się dalszy ciąg pliku. W tym przypadku w pozycji 1000 znajduje się wartość 1001, co oznacza, że dalszy ciąg pliku znajduje się w klastrze 1001. Wartość w pozycji 1001 wskazuje na pozycję 1002, a ta z kolei na pozycję 1003. Wartość pozycji 1003 wynosi FFFFh, co oznacza, że klaster jest używany, ale plik się w nim kończy.

Wykorzystywanie tablicy FAT staje się bardziej zrozumiale w przypadku, gdy plik jest pofragmentowany. Załóżmy, że przed utworzeniem pliku USCONST.TXT inny plik zajął klastry 1002 oraz 1003. Jeżeli zapisywanie pliku USCONST.TXTrozpocznie się od klastra numer 1000, to nie może on zostać zapisany w ciągłym obszarze, gdyż uniemożliwia mu to plik zapisany w klastrach 1002 oraz 1003. W takim przypadku system operacyjny pominie oba zajęte klastry i zapisze plik w pierwszych wolnych klastrach. Sytuacja ta została pokazana w tabeli 25.16.

Tabela 25.16. Powiązanie pomiędzy katalogiem plików a tablicą FAT (plik pofragmentowany)

Katalog plików

Nazwa pliku |

Pierwszy klaster pliku |

Rozmiar pliku (w klastrach) |

|

PLEDGE.TXT |

1002 |

2 |

|

USCONST. TXT |

1000 |

4 |

|

Tablica alokacji plików FATI6 |

|||

Numer klastra w FAT |

Wartość |

|

Znaczenie |

00002 |

0 |

Pierwszy dostępny klaster. |

|

|

... |

|

|

00999 |

0 |

|

Klaster nieużywany. |

01000 |

1001 |

|

Klaster używany, wskazuje na następny klaster. |

01001 |

1004 |

|

Klaster używany, wskazuje na następny klaster. |

01002 |

1003 |

Klaster używany, wskazuje na następny klaster. |

|

01003 |

FFFFh |

Koniec pliku. |

|

01004 |

1005 |

Klaster używany, wskazuje na następny klaster. |

|

01005 |

FFFFh |

Koniec pliku. |

|

|

|

|

|

65526 |

0 |

Ostatni dostępny klaster. |

|

W powyższym przykładzie zapisany wcześniej plik PLEDGE.TXT uniemożliwia zapisanie w ciągłym obszarze pliku USCONST.TXT. Zatem zajęte klastry muszą zostać pominięte, a zapisy w FAT odzwierciedlają tę sytuację. Znajdujący się w systemie DOS lub Windows program do defragmentacji dysku przesunąłby w tym przypadku pliki w ten sposób, żeby oba znajdowałyby się w ciągłych obszarach, a następnie uaktualniłby zawartość tablicy FAT, tak by odzwierciedlała ona zmieniony stan.

Pierwsze dwie pozycje tablicy FAT są zarezerwowane i zawierają informacje o samej tablicy FAT. Wszystkim pozostałym pozycjom odpowiadają poszczególne klastry na dysku. Większość pozycji w tablicy FAT zawiera odwołania do innych pozycji w tej tablicy, wskazując klaster zawierający dalszy ciąg pliku. Niektóre pozycje tablicy FAT zawierająjednak liczby szesnastkowe posiadające specjalne znaczenie:

OOOOh — oznacza klaster nieużywany przez plik.

FFFlh — oznacza klaster, którego co najmniej jeden sektor jest uszkodzony i z tego powodu nie powinien być on używany do przechowywania danych.

FFF8h - FFFFh — oznaczają, że klaster zawiera koniec pliku i nie jest już potrzebne odniesienie do innego klastra.

Dla porównania przyjrzyjmy się teraz, jak plik z pierwszego przykładu zostałby zapisany w systemie plików FAT32. W FAT32 numery klastrów należą do zakresu od OOOOOOOOh do OFFFFFFFh (szesnastkowo; dziesiętnie 0 - 268 435 455). Podobnie jak w FAT16, kilka liczb z początku i końca tego zakresu jest zarezerwowanych na inne cele; w rezultacie dozwolone przez FAT32 numery klastrów zawierają się w przedziale od 00000002h do OFFFFFFóh (szesnastkowo; dziesiętnie 2 - 268 435 446). Do zapisu plików pozostaje zatem 268 435 445 klastrów, co oznacza, że partycji nie można podzielić na większą liczbę klastrów. Ponieważ w przypadku FAT32 klastrów jest dużo więcej, dysk można podzielić na mniejsze klastry, czego efektem jest oszczędność miejsca na dysku. W tabeli 25.17 przedstawiono zapisy tablicy FAT32 dla pliku z pierwszego przykładu.

Tabela 25.17. Pozycje pliku w FAT32

Katalog plików

Nazwa pliku |

Pierwszy klaster pliku |

Rozmiar pliku (w klastrach) |

USCONST. TXT |

1000 |

8 |

Tablica alokacji plików FAT32 |

||

Numer klastra w FAT |

Wartość |

Znaczenie |

0000000002 |

0 |

Pierwszy dostępny klaster. |

|

|

|

0000000999 |

0 |

Klaster nieużywany. |

0000001000 |

1001 |

Klaster używany, wskazuje na następny klaster. |

0000001001 |

1002 |

Klaster używany, wskazuje na następny klaster. |

0000001002 |

1003 |

Klaster używany, wskazuje na następny klaster. |

0000001003 |

1004 |

Klaster używany, wskazuje na następny klaster |

0000001004 |

1005 |

Klaster używany, wskazuje na następny klaster. |

0000001005 |

1006 |

Klaster używany, wskazuje na następny klaster. |

0000001006 |

1007 |

Klaster używany, wskazuje na następny klaster. |

0000001007 |

OFFFFFFFh |

Koniec pliku. |

0000001008 |

0 |

Klaster nieużywany. |

|

|

|

268 435 446 |

0 |

Ostatni dostępny klaster |

Ponieważ system FAT32 pozwala na utworzenie dużo większej liczby klastrów, rozmiar klastra jest zwykle mniejszy. Mimo że pliki zajmują w ten sposób większą liczbę klastrów, to jednak na dysku marnuje się dużo mniej miejsca, gdyż tylko ostatni klaster nie jest w pełni wykorzystany.

Wolumeny FAT32 podlegająjednak pewnym ograniczeniom. W wolumenach o wielkości mniejszej niż 512 MiB domyślnie zakładany jest system plików FAT16, jednak za pomocą odpowiednich narzędzi lub poleceń można założyć FAT32 w partycji o rozmiarze 32,52 MiB. To jednak koniec, wszystko poniżej tej granicy musi być albo systemem FAT16 albo systemem FAT12.

Stosowanie mniejszych rozmiarów klastrów powoduje, że samych klastrów jest znacznie więcej i więcej jest też pozycji w tablicy FAT. Partycja wielkości 2 GiB w przypadku zastosowania w niej systemu FAT32 wymaga tablicy FAT zawierającej 524 288 pozycji, gdy ta sama partycja w przypadku zastosowania FAT16 wymaga tablicy zawierającej tylko 65 536 pozycji. Analogicznie zmienia się rozmiar tablicy i w przypadku FAT16 wynosi 128 KiB (65 536 pozycjixl6 bitów = 1 048 576 bitów/8 = 131 072 bajtów/1024 = 128 KiB), gdy zaś w przypadku FAT32 wynosi 2 MiB.

Rozmiar tablicy FAT ma wyraźny wpływ na wydajność systemu operacyjnego. Systemy Windows 9x/Me w celu poprawy wydajności systemu plików przechowują w pamięci za pośrednictwem VCACHE całą tablice FAT. Zastosowanie klastra o rozmiarze 4 KiB na dysku o pojemności do 8 GiB w przypadku komputera PC wyposażonego w średnią ilość pamięci RAM jest rozsądnym kompromisem. Jeżeli system plików, w celu zmniejszenia martwego obszaru na dysku, używałby klastrów wielkości jednego sektora (1 sektor = 512 bajtów), tablica FAT dysku o pojemności 2 GiB zawierałaby 4 194 304 pozycje i zajmowałaby 16 MB pamięci.

Tablica taka zajęłaby w średniej klasy komputerze znaczną części pamięci RAM, co spowodowałoby znaczące obniżenie jego wydajności. Chociaż na pierwszy rzut oka może wydawać się, że nawet 2 MB tablica FAT jest duża w porównaniu z tablicą o wielkości 128 KiB, to należy pamiętać, że dyski twarde są obecnie dużo szybsze niż były w czasach, w których tworzono system FAT. W praktyce zastosowanie FAT32 powoduje niewielki (mniej niż 5%) wzrost wydajności systemu plików. Jednak gdy system wykonuje bardzo dużo sekwencyjnych zapisów dysku — obserwuje się równie niewielki spadek wydajności.

0 tym, czy na dysku umieszczony zostanie FAT 12-, 16- czy 32-bitowy decyduje program dzielący dysk na partycje, chociaż sama tablica FAT umieszczana jest na dysku dopiero w momencie formatowania wysokopo-ziomowego przeprowadzanego na przykład przez program FORMAT. We współczesnych systemach 12-bitowy FAT zakładany jest głównie na dyskietkach, chociaż program FDISK założy 12-bitowy FAT w wolumenie dysku twardego, którego rozmiar jest mniejszy niż 16 MiB. W wolumenach, których rozmiar jest większy od 16 MiB. program FDISK utworzy 16-bitową tablicę FAT. W przypadku systemów Windows 95 OSR2. Windows 98 oraz Windows Me i dysków o pojemnościach większych niż 512 MiB program FDISK może utworzyć 32-bitową tablicę FAT. W tym celu należy odpowiedzieć twierdząco na zadawane po uruchomieniu programu FDISK pytanie, czy ma on uaktywnić obsługę dużych dysków. System FAT32 można też założyć za pomocą programu Zarządzanie dyskami na nowym dysku zainstalowanym w systemie Windows 2000 lub Windows XP (system Windows NT nie obsługuje FAT32).

Wolumeny FAT mają dwie kopie tablicy FAT. Każda z nich zajmuje w ciągłym obszarze kolejne sektory dysku, a druga tablica FAT następuje bezpośrednio po pierwszej. Niestety, system operacyjny wykorzystuje drugą tablicę FAT tylko w przypadku, gdy sektory pierwszej tablicy FAT ulegną fizycznemu uszkodzeniu. Jeżeli pierwsza tablica FAT będzie zawierać błędne wpisy — co jest znacznie częstszym przypadkiem — system operacyjny nie będzie w jej miejsce używał drugiej tablicy FAT. Nawet program CHKDSK nie sprawdza ani nie weryfikuje zawartości drugiej tablicy FAT. Co więcej, gdy system operacyjny uaktualnia pierwszą tablicę FAT, automatycznie przekopiowuje do drugiej dużą część pierwszej. Jeżeli pierwsza kopia zostanie uszkodzona, a później uaktualniona przez system operacyjny, duża część pierwszej tablicy zostanie skopiowana do drugiej, powodując w ten sposób i jej uszkodzenie. Po uaktualnieniu druga kopia tablicy FAT jest zwykle odbiciem lustrzanym pierwszej — we wszystkich szczegółach, łącznie z błędami. Obie tablice FAT rzadko pozostają niezsynchronizowane przez dłuższą chwilę. Gdy tablice są niezsynchronizowane, a system operacyjny dokonuje zapisu na dysku, uaktualnia pierwszą tablicę, a następnie zapisuje do drugiej zawartość pierwszej. To dlatego programy do naprawy dysku lub odtwarzania danych zalecają zaprzestanie dalszej pracy natychmiast po odkryciu problemu z FAT. Programy takie jak Norton DiskDoctor (należący do pakietu Norton Utilities. będącego obecnie częścią Norton SystemWorks) wykorzystują drugą tablicę FAT jako pomoc do naprawy pierwszej, ale gdy system operacyjny zdążył już uaktualnić drugą tablicę FAT, naprawa pierwszej może okazać się niemożliwa.

Katalogi

Katalog plików jest prostą bazą danych zawierającą informacje o plikach przechowywanych w partycji FAT. W systemie Windows katalogi nazywane są również folderami.

Każdy rekord katalogu ma długość 32 bajtów i nie zawiera znaków ograniczających ani znaków rozdzielających poszczególne pola rekordu. Katalog plików przechowuje praktycznie wszystkie informacje, jakie system operacyjny posiada na temat pliku, są to:

♦ Nazwa pliku i jej rozszerzenie. Ośmioznakowa nazwa pliku oraz trzyznakowe jej rozszerzenie. Kropka pomiędzy nazwą a rozszerzeniem nie jest umieszczana w tym zapisie.

Aby dowiedzieć się, jak w strukturze katalogu 8.3 systemy Windows 9x/Me przechowują nazwy pli-ków o długości do 255 znaków, przejdź do punktu „VFAT i długie nazwy plików" znajdującego się we wcześniejszej części tego rozdziału.

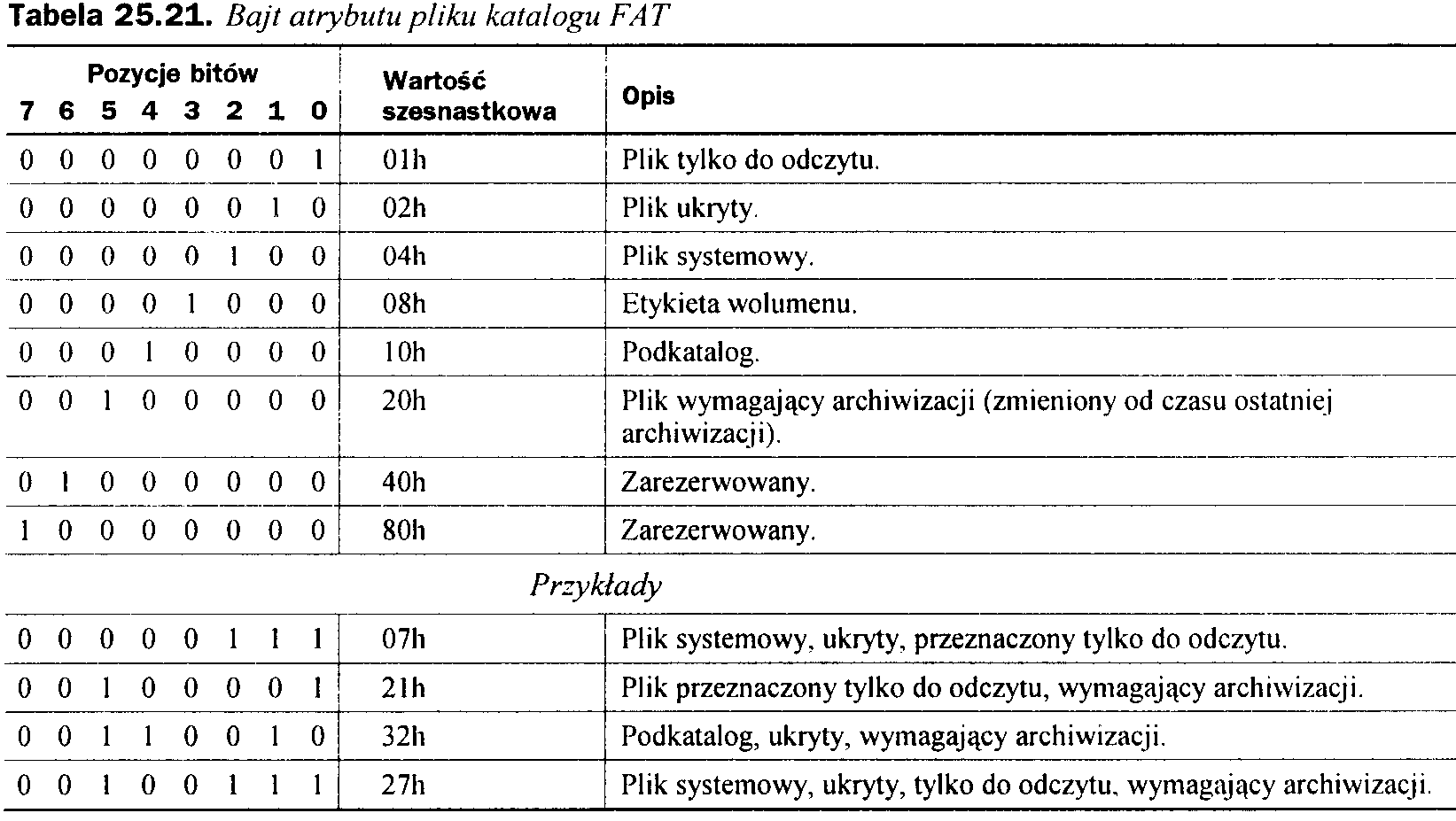

Bajt atrybutów pliku. Bajt zawierający znaczniki reprezentujące standardowe atrybuty plików DOS, przedstawione w tabeli 25.21.

Data oraz czas ostatniej modyfikacji pliku. Data oraz czas utworzenia pliku lub jego ostatniej modyfikacji.

Rozmiar pliku. Rozmiar pliku w bajtach.

Odnośnik do pierwszego klastra. Numer klastra partycji, w którym znajduje się początek pliku. Więcej informacji na temat klastrów znajdziesz w punkcie „Klastry (jednostki alokacji plików)" we wcześniejszej części tego rozdziału.

Katalog plików nie zawiera wszystkich informacji o pliku. Nie zawiera na przykład informacji o położeniu w partycji reszty klastrów. w których umieszczony jest plik. oraz o tym. czy plik zapisany jest w obszarze ciągłym lub czy jest pofragmentowany. Wszystkie te informacje przechowywane są w tablicy FAT.

Istnieją dwa podstawowe typy katalogów — katalog główny (nazywany też folderem głównym) oraz podkatalogi (nazywane folderami). W każdym wolumenie może znajdować się tylko jeden katalog główny. Katalog główny systemu plików FAT12 i FAT16 jest zawsze przechowywany w ściśle określonym miejscu dysku, bezpośrednio za obiema tablicami FAT. Wielkości katalogów głównych są różne na dyskach różnych rodzajów i pojemności, ale w przypadku systemu plików FAT12 i FAT16 wielkość katalogu głównego danego dysku jest niezmienna. Program FORMAT zakłada w wolumenach tego typu katalog główny o określonej wielkości, która nie może już być zwiększona. W tabeli 25.18 przedstawiono ograniczenia liczby pozycji katalogu głównego dla konkretnych nośników. Podkatalogi oraz katalog główny systemu plików FAT32 przechowywane są w obszarze danych dysku w taki sam sposób, w jaki przechowywane są pliki, a w związku z tym mogą zmieniać się dynamicznie i nie mają ograniczenia wielkości.

Zaletą systemu plików FAT32 jest to, że katalog główny tego systemu może być ulokowany w dowolnym miejscu dysku oraz że może on mieć nieograniczoną liczbę pozycji. FAT32 został omówiony szczegółowo we wcześniejszej części tego rozdziału.

Tabela 25.18. Ograniczenia liczby pozycji w katalogu głównym systemów plików FAT12 i FAT16

Rodzaj nośnika |

Maksymalna liczba pozycji w katalogu głównym |

Dysk twardy |

512 |

Dyskietka 1,44 MB |

224 |

Dyskietka 2,88 MB |

448 |

Jaz oraz Zip |

512 |

LS-120 |

512 |

Każdy katalog, niezależnie od tego. czy jest on katalogiem głównym czy podkatalogiem, jest zbudowany w ten sam sposób. Pozycje w tej bazie danych przechowują informacje o poszczególnych plikach oraz nazwy tych plików. Informacje z katalogu są powiązane z tabelą FAT poprzez pozycję pierwszego klastra zajmowanego przez plik. Gdyby pliki na dysku nie były dłuższe niż jeden klaster, tabela FAT nie byłaby w ogóle potrzebna. Katalog plików przechowuje wszystkie informacje niezbędne systemowi DOS do zarządzania plikiem, za wyjątkiem informacji o zajmowanych przez niego klastrach innych niż pierwszy z nich. Informacje o pozostałych klastrach zajmowanych przez plik przechowywane są w tablicy FAT.

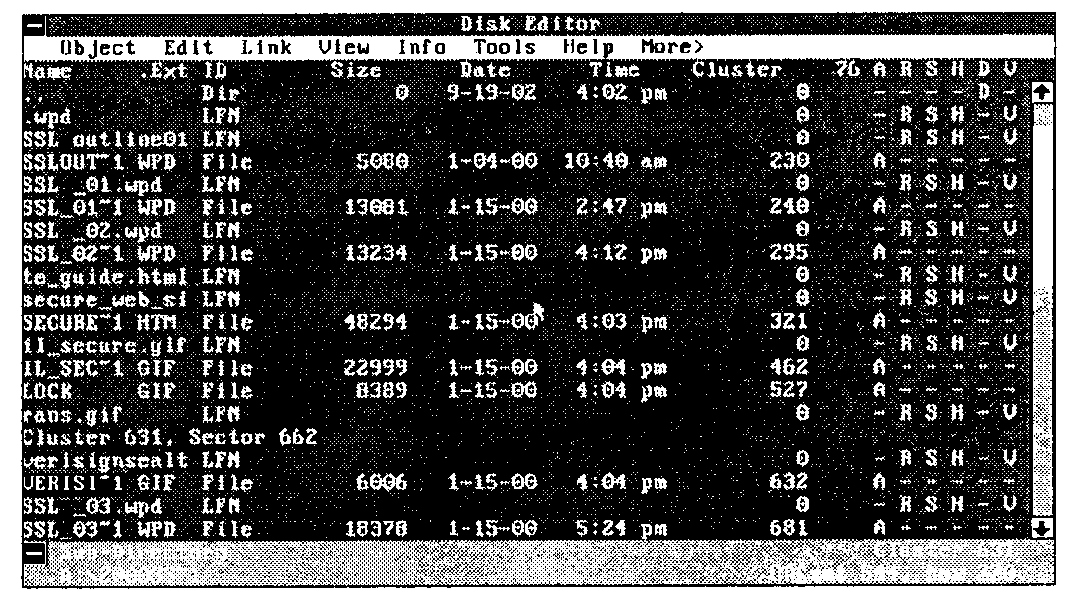

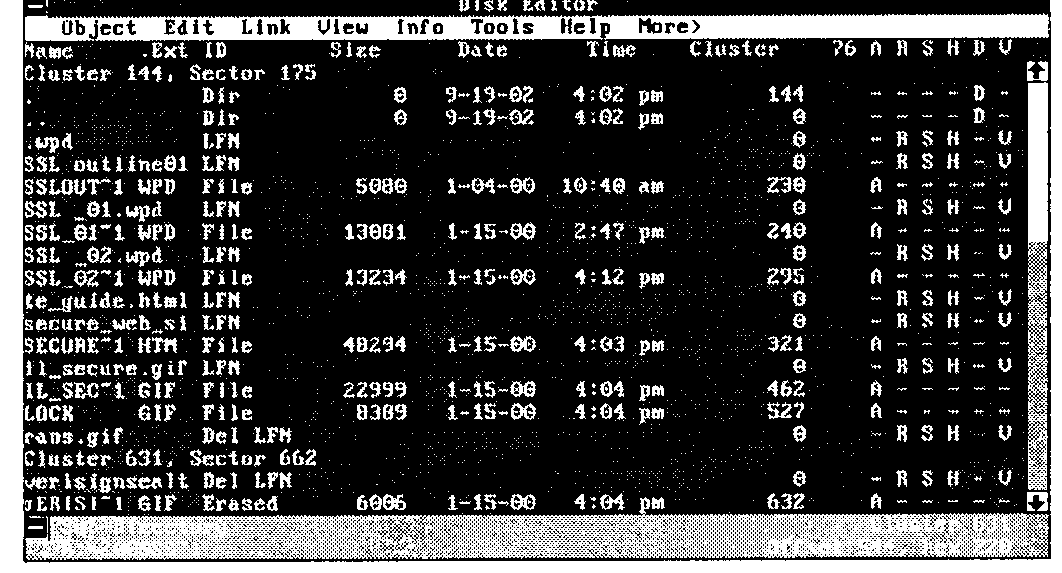

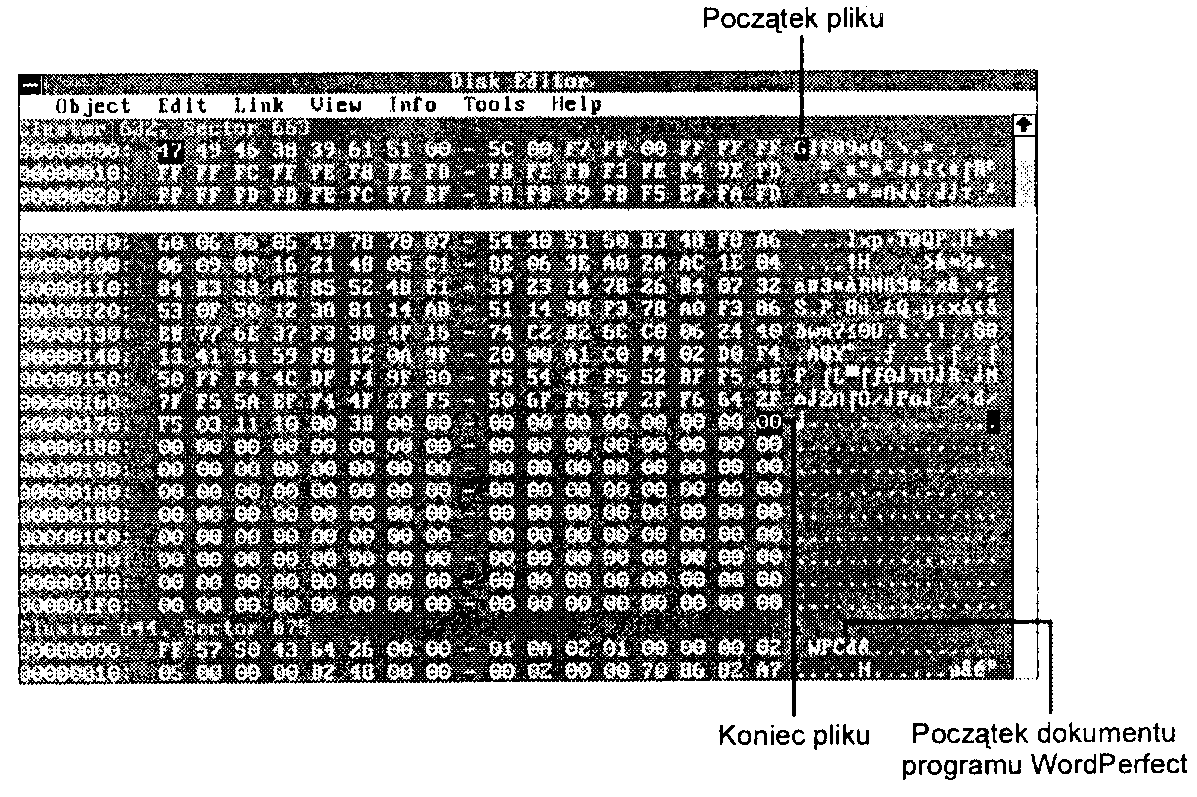

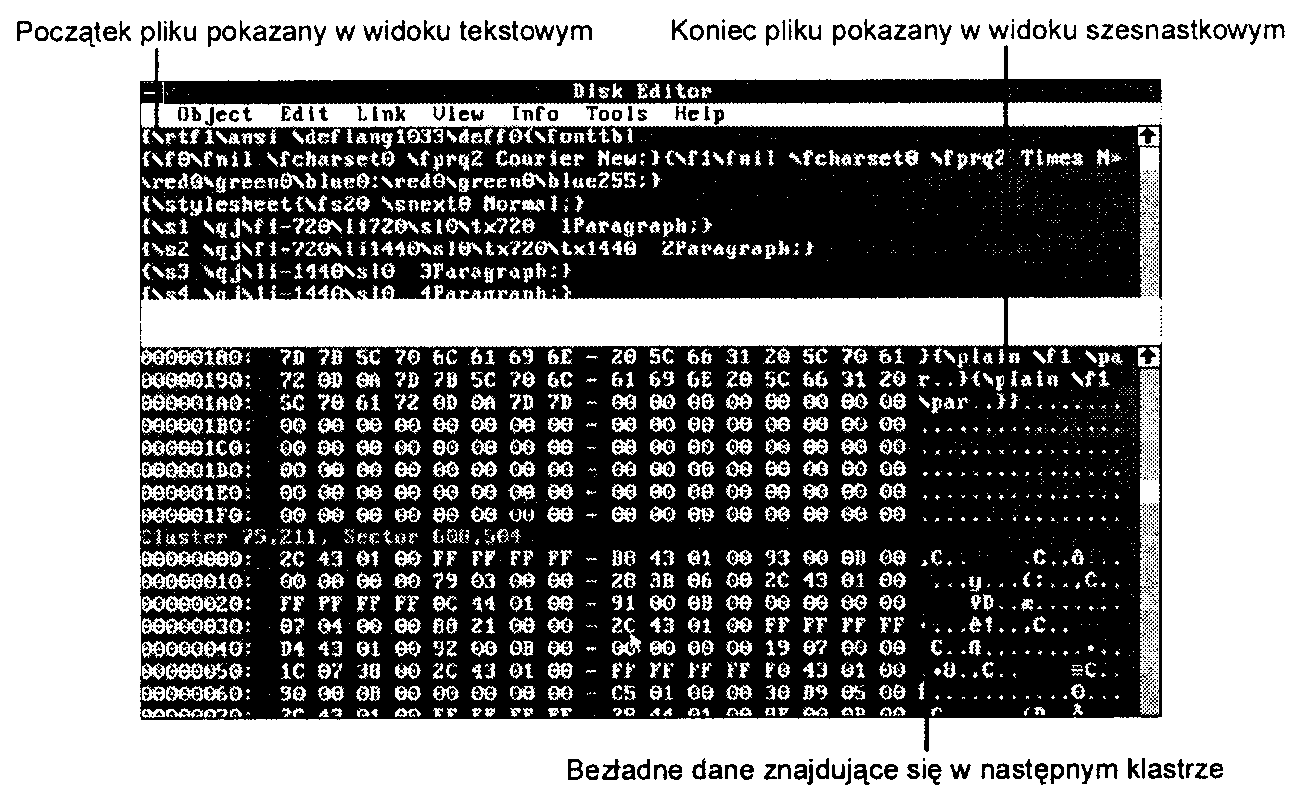

Aby prześledzić położenie pliku na dysku, użyj programu edytora dysku, takiego jak na przykład Disk Editor znajdujący się w pakiecie Norton Utilities. Rozpocznij od przejrzenia pozycji katalogu, w którym plik ten się znajduje i odnalezienia informacji na temat pierwszego klastra zajmowanego przez plik oraz rozmiaru tego pliku. Następnie, posługując się odpowiednimi poleceniami edytora, przejdź do tablicy FAT, w której możesz poruszać się dalej po łańcuchu klastrów zajmowanych przez plik, aż do napotkania końca pliku. Wykorzystując w ten sposób informacje zapisane w katalogu oraz w tablicy FAT, można przejrzeć wszystkie klastry zajmowane przez dany plik na dysku. Technika ta może okazać się pomocna w razie potrzeby odszukania zgubionych części plików.

Każda pozycja katalogu plików systemu FAT ma długość 32 bajtów. W tabeli 25.19 przedstawiono ich strukturę, względne położenie każdego pola w pozycji (w zapisie szesnastkowym i dziesiętnym) oraz jego długość.

Nazwy plików oraz ich rozszerzenia są wyrównane do strony lewej i uzupełnione spacjami do pełnej długości (spacja w kodzie ASCII reprezentowana jest przez wartość 20h). Innymi słowy, jeżeli nazwą pliku jest ALA.

to przechowywana jest ona w postaci ALA , gdzie myślnik oznacza spację. Pierwszy bajt nazwy pliku

wykorzystywany jest też do sygnalizowania stanu pliku reprezentowanego przez tę pozycję, jak to pokazano w tabeli 25.20.

Tabela 25.19. Format pozycji w katalogu plików systemu FAT

Położenie w zapisie szesnastkowym |

Położenie w zapisie dziesiętnym |

Długość pola |

Opis pola |

OOh |

0 |

8 bajtów |

Nazwa pliku. |

08h |

8 |

3 bajty |

Rozszerzenie nazwy pliku. |

OBh |

11 |

1 bajt |

Atrybuty pliku. |

OCh |

12 |

10 bajtów |

Zarezerwowane (OOh). |

16h |

22 |

2 bajty |

Czas utworzenia pliku. |

18h |

24 |

2 bajty |

Data utworzenia pliku. |

lAh |

26 |

2 bajty |

Pierwszy klaster pliku. |

ICh |

28 |

4 bajty |

Rozmiar pliku w bajtach. |

Tabela 25.20. Bajt stanu pozycji katalogu (pierwszy bajt)

OOh |

Pozycja nigdy wcześniej nie używana. Pozycje znajdujące się poniżej nie są przeszukiwane. |

05h |

Oznacza, że pierwszym znakiem nazwy pliku jest w rzeczywistości wartość E5h. |

E5h |

a (mata litera sigma). Oznacza, że plik zosta! usunięty. |

2Eh |