U JK

, Sieci

komputerowe LAB

9

JK

, Sieci

komputerowe LAB

9

Sieci komputerowe – laboratorium.

LAB 9.

Temat:

Konfigurowanie standardowej listy kontroli dostępu ACL cz. 1.

Złożenie testowej sieci komputerowej

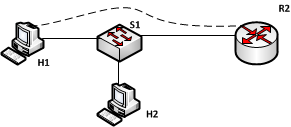

Zmontuj sieć komputerową według powyższego rysunku. Linia ciągła to kabel prosty, linią przerywaną zaznaczony jest przewód konsolowy (rollover).

Ćwiczenie 1.

a) Skonfiguruj interfejsy sieciowe komputerów H1 i H2 według tabeli adresacji

b) Skonfiguruj interfejs routera R2

Tabela adresacji:

|

Nazwa urządzenia |

Interfejs Adres IP |

Maska |

Brama domyślna |

Port przełącznika |

|

S1 |

- |

- |

- |

- |

|

R2 |

Fa0/1 192.168.1.1 |

255.255.255.0 |

- |

Fa0/5 |

|

H1 |

NIC 192.168.1.2 |

255.255.255.0 |

192.168.1.1 |

Fa0/11 |

|

H2 |

NIC 192.168.1.3 |

255.255.255.0 |

192.168.1.1 |

Fa0/18 |

Ćwiczenie 2.

Uniemożliwienie dostępu do interfejsu Ethernetowego routera R2 z sieci 192.168.1.0 :

R (config)# access-list 1 deny 192.168.1.0 0.0.0.255

R1(config)#access-list 1 permit any

Stwórz plik tekstowy w którym bedą umieszczane odpowiedzi na pytania dotyczące odpowiedzi na pytania w czasie przebiegu ćwiczenia.

Pytanie 1

Do czego jest potrzebna druga instrukcja?

Wykonaj polecenie ping na hostach

Pytanie 2

Czy polecenia zakończyły się sukcesem? Odpowiedź uzasadnij.

Ćwiczenie 3.

Uaktywnienie na interfejsie listy ACL

W wierszu poleceń trybu interfejsu FastEthernet 0 wpisz następujące polecenie:

R2(config-if)#ip access-group 1 in

Wykonaj polecenie ping na hostach i bramie

Pytanie 3

Czy polecenia zakończyły się sukcesem? Odpowiedź uzasadnij.

Ćwiczenie 4.

Utworzenie nowej listy kontroli dostępu

Utwórz teraz listę dostępową, która uniemożliwi wysyłanie pakietów ping z hostów o numerach parzystych, ale umożliwi wysyłanie tych pakietów z hostów o numerach nieparzystych.

Jak będzie wyglądała taka lista kontroli dostępu? Zakończ to polecenie, używając odpowiedniego porównywanego adresu IP (aaa.aaa.aaa.aaa) oraz maski blankietowej (www.www.www.www):

access-list 2 permit aaa.aaa.aaa.aaa www.www.www.www

Pytanie 4

Dlaczego dla tej listy niepotrzebne było umieszczenie instrukcji permit any ?.

Ćwiczenie 5.

Zastosowanie listy kontroli dostępu na właściwym interfejsie routera

a) Usuń starą listę kontroli dostępu, wpisując polecenie no ip access-group 1 in w trybie konfiguracji interfejsu.

b) Zastosuj nową listę kontroli dostępu, wpisując ip access-group 2 in

Wykonaj polecenie ping na hostach i bramie

Pytanie 5

Czy polecenia zakończyły się sukcesem? Odpowiedź uzasadnij.

Ćwiczenie 6.

Zaproponuj swoją listę ACL dla interfejsu FastEthernet 0 i uaktywnij ją dla pakietów wychodzących.

Ćwiczenie 7.

Weryfikacja list ACL

W celu wyświetlenia wszystkich list ACL zastosowanych na danym interfejsie wydaj komendę:

R2#show ip interface

Wyświetlenie zawartości wszystkich list ACL na routerze:

R2# show access-lists

Wyświetlenie zawartości listy ACL o podanym numerze:

R2# show access-lists numer-listy-dostępu

Wyświetlenie wszystkich list ACL i przypisań do interfejsu:

R2# show run

–

Wyszukiwarka

Podobne podstrony:

Wirtualne sieci LAN

9 Sieci komputerowe II

Sieci bezprzewodowe Wi Fi

BAD WYKŁAD SIECI 2

Sieci komputerowe 7

Bezpieczenstwo w sieci SD

sieci komputerowe 2

Sieci media transmisyjne

TS Rozlegle sieci komputerowe

sieci Techniki komutacji

urzadzenia sieci lan wan

Bezpieczne sieci bezprzewodowe

sieci dla II roku

4 Koszty Logistyki w sieci dystrybucji