CAM00407 2

lift 4 Wybrana metody i komputerowe narzędzia wspomagając*

6,2, Mfciodyk

W wyniku uzyskano zagregowaną wartość ryzyka, wyrażoną:

jakościowo w skali: <niskie, średnie, wysokie>;

ilościowo w skali od 1 do 100.

Przyjęło w tym konkretnym przykładzie, że ryzyko: n

— niskie odpowiada mierze ilościowej od 1 do 10;

średnie to zakres od 11 do 50; 6.2.2. Oj

- wysokie obejmuje wartości od 51 do 100.

Wyznaczone wartości (poziomy) dla przypadków ryzyka pozwą- go’

łają je uszeregować według powagi, co z kolei decyduje o sposobie po- : ; ' występowania w procesie redukcji. Poziomy ryzyka i zalecane działania śći

pokazano w tab. 6.6. /n

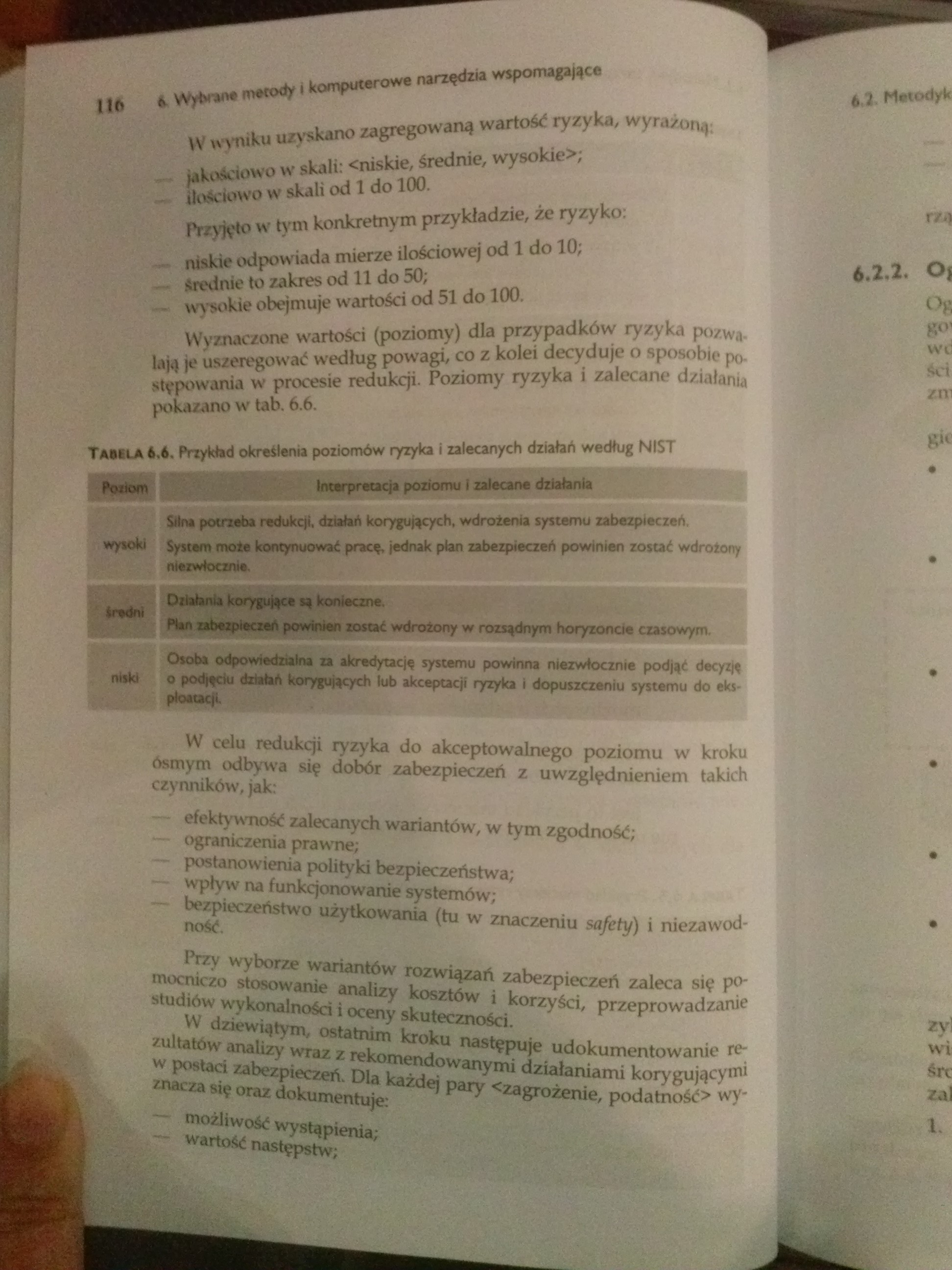

TABELA 6,6, Przykład określenia poziomów ryzyka i zalecanych działań według NIST

Pot tom Interpretacja poziomu I zalecane działania

Silna potrzeba redukcji, działań korygujących, wdrożenia systemu zabezpieczeń, wy*°ki System może kontynuować pracą, jednak pian zabezpieczeń powinien zostać wdrożony

niezwłocznie. •

^■1 Działania korygujące są konieczne, średni II

rian zabezpieczeń powinien zostać wdrożony w rozsądnym horyzoncie czasowym.

Osoba odpowiedzą Ina za akredytację systemu powinna niezwłocznie podjąć decyzją niski o podjęciu działań korygujących lub akceptacji ryzyka i dopuszczeniu systemu do eksploatacji

W celu redukcji ryzyka do akceptowalnego poziomu w kroku ósmym odbywa się dobór zabezpieczeń z uwzględnieniem takich *

czynników, jak:

— efektywność zalecanych wariantów, w tym zgodność;

■— ograniczenia prawne;

— postanowienia polityki bezpieczeństwa;

— wpływ na funkcjonowanie systemów;

Przy wyborze wariantów rozwiązań zabezpieczeń zaleca się pomocniczo stosowanie analizy kosztów i korzyści, przeprowadzanie studiów wykonalności i oceny skuteczności.

W dziewiątym, ostatnim kroku następuje udokumentowanie te- *y

zul tatów analizy wraz z rekomendowanymi działaniami korygującymi wi

w postaci zabezpieczeń. Dla każdej pary <za grożenie, podatność> wy- Src

znać za się oraz dokumentuje: Zal

- V — możliwość wystąpienia; . 1.

wartość następstw;

— bezpieczeństwo użytkowania (tu w znaczeniu safety) i niezawod

Wyszukiwarka

Podobne podstrony:

CAM00401 2 110 & Wybrane metody i komputerowe narzędzia wspomagające Pojęcie r

CAM00405 2 114 6- Wybrane metody i komputerowe narzędzia wspomagające Do systematy

CAM00417 2 126 6, Wybrano metody i komputerowe narzędzia wspomagające Zabiegi wokó

CAM00409 2 6. Wybrane metody i komputerowe narzędzia wspomagające 2. Jeśli podatno

CAM00411 2 6, Wybrane metody I komputerowo narzędzia wspomagające — do redukcji na

CAM00413 2 fc Wybnmt m*tody I komputerowe narzędzia wspomagające 122 l mmBezpieczne administrowanie

CAM00415 2 6. Wytorar* metody i komputerowe narządza wspomagające 3. Obliczenie ko

U2 Potrafi przeprowadzić eksperyment i opracować jego wyniki z komputerowych narzędzi wspomagania pr

CAM00403 2 fc. Wjtaww metody}fcenyuttrowt narzędziawspomagające zabezpieczenia wspierające zarządzan

Teza pracy Zaproponowane metody komputerowego wspomagania diagnostyki, będące integracją wybranych m

2. Przegląd metodyk realizacji przedsięwzięć informatycznych oraz przegląd narzędzi wspomagających

30 Wybrane metody i techniki diagnozy i terapii. (15W) # Narzędzia diagnozy indywidualnej (zasoby i

209 Zastosowanie metody B2C dla wspomagania procesów...10. B2C jako narzędzie optymalizujące obsługę

Metodyka wybranych za pomocą narzędzi na kierunkua—

więcej podobnych podstron