GSM – ależ to proste !

- 1 -

1. Od sygnałów mowy do fali radiowej

1.1

Etapy obróbki sygnału mowy

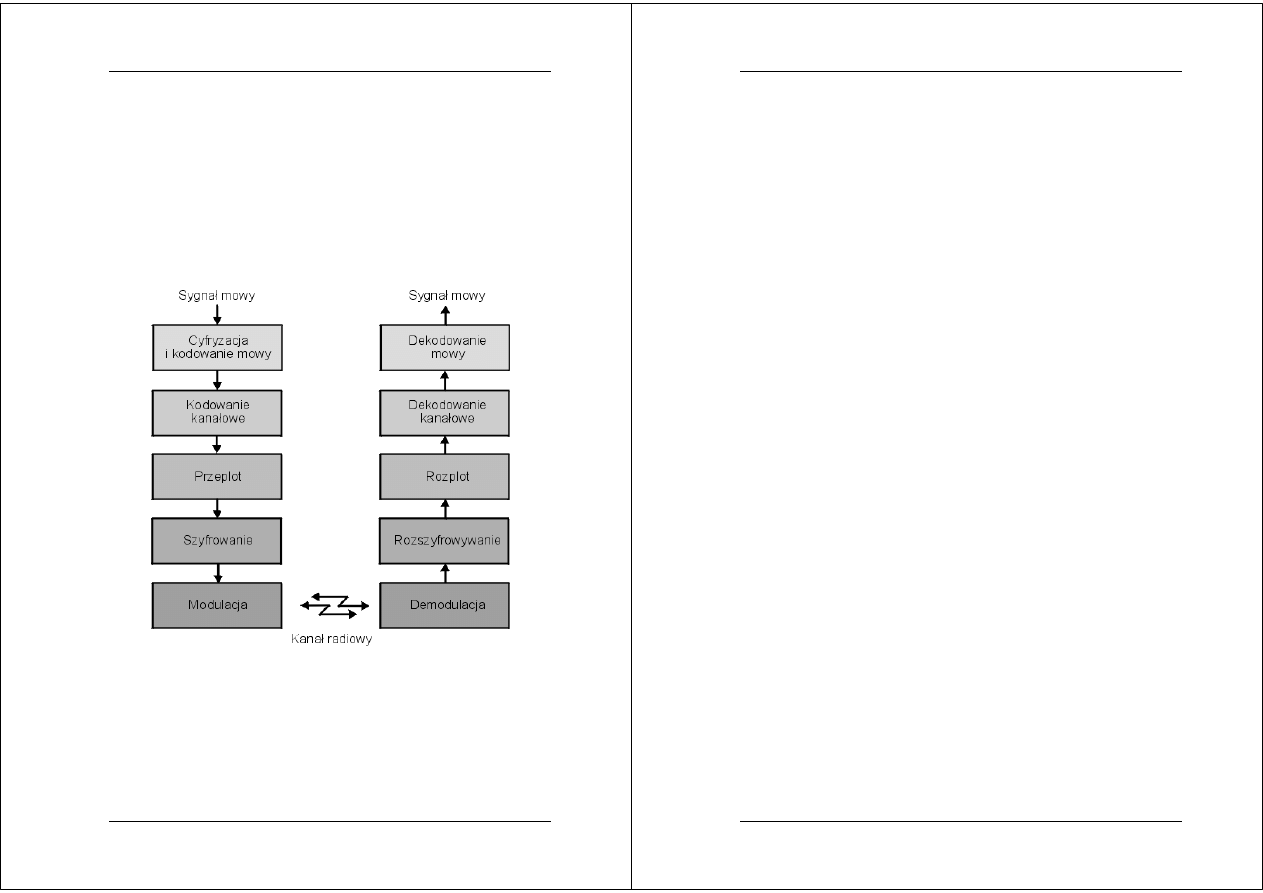

Głównym zadaniem nadajnika jest zamiana sygnału informacyjnego pochodzącego

od użytkownika (najczęściej jest to sygnał mowy, niekiedy sygnał danych) na postać

dogodną do wysłania w kanał radiowy. Na rys. 39 pokazano kolejne etapy obróbki

sygnału mowy w nadajniku, w wyniku których powstaje sygnał radiowy efektywnie

wykorzystujący zasoby radiowe i zabezpieczony przed zniekształceniami

wprowadzanymi przez kanał radiowy. Identyczne nadajniki znajdują się dla kanału "w

gore" w terminalu GSM, a dla kanału "w dół" w stacji bazowej GSM.

Rys.39 Etapy obróbki sygnału mowy w telefonie komórkowym GSM

Każdemu etapowi generowania sygnału radiowego w nadajniku odpowiada

funkcjonalnie odpowiedni etap odtwarzania sygnału mowy w odbiorniku. W

urządzeniach nadawczo-odbiorczych wszystkie te funkcje realizowane są zwykle przez

kilka (najczęściej 2-4) wyspecjalizowanych cyfrowych układów scalonych.

Oprócz pokazanych na rys. 39 podstawowych etapów obróbki sygnału mowy w

standardzie GSM przewidziano jeszcze trzy inne techniki dodatkowe zwiększające

efektywność wykorzystania zasobów radiowych: regulacja mocy sygnałów

nadawanych, transmisja przerywana oraz skakanie po częstotliwościach. Wszystkie

wspomniane tu zagadnienia zostaną kolejno omówione w dalszej części rozdziału.

GSM – ależ to proste !

- 2 -

1.2

Kodowanie sygnału mowy

Zainstalowany w telefonie komórkowym mikrofon wytwarza na swoim wyjściu

analogowy, ciągły sygnał elektryczny, który w pierwszym etapie obróbki poddawany

jest próbkowaniu, cyfryzacji i kodowaniu. Jak już wspomniano w rozdziale 2,

próbkowanie polega na zastąpieniu przebiegu ciągłego ciągiem jego wartości

pomierzonych w regularnych, równooddalonych od siebie chwilach. Fundamentalne

twierdzenie leżące u podstaw współczesnej telekomunikacji mówi, ze jeśli sygnał

zawierający składowe częstotliwości z przedziału od 0 do f kHz próbkujemy co

najmniej 2f razy na sekundę, wówczas nie tracimy nic z zawartej w nim informacji.

Aby ograniczyć liczbę przesyłanych próbek na sekundę, z sygnału mowy usuwa się

najpierw za pomocą odpowiednich filtrów składowe częstotliwościowe powyżej 4 kHz.

Sygnał mowy może zawierać sporadycznie nawet składowe o częstotliwościach

przekraczających 10 kHz, ale zarówno w telefonii stacjonarnej jak i tym bardziej

komórkowej są one z sygnału mowy usuwane, gdyż ich przesyłanie do odbiorcy jest

nieopłacalne. W typowych sytuacjach zniekształcenia powodowane taka operacja są

minimalne.

Tak przygotowany sygnał mowy, nie zawierający już składowych

częstotliwościowych przekraczających 4 kHz, poddawany jest próbkowaniu z

częstotliwością 8000 razy na sekundę. Kolejnym etapem wstępnej obróbki sygnału jest

jego cyfryzacja, tzn. zamiana w przetworniku analogowo-cyfrowym analogowych

próbek sygnału na liczby 13-bitowe (jest to więc dokładniejszy sposób zapisu niż

pokazane na rys. 3 ośmiobitowe kodowanie próbek sygnału stosowane w telefonii

stacjonarnej). W tym miejscu więc sygnałowi mowy odpowiada ciąg binarny o

przepływności 104 kbit/s (tj. 8000 próbek/s przy 13 bitach/próbkę). Wprawdzie sygnał

mowy został już w tym miejscu zamieniony na ciąg bitowy, ale zostało do dokonane

bardzo nieefektywnie. Prawdziwe kodowanie mowy według standardu GSM dopiero się

w tym miejscu zaczyna. W wyniku tego procesu wynikowy sygnał będzie miął

przepływność zaledwie 13 kbit/s.

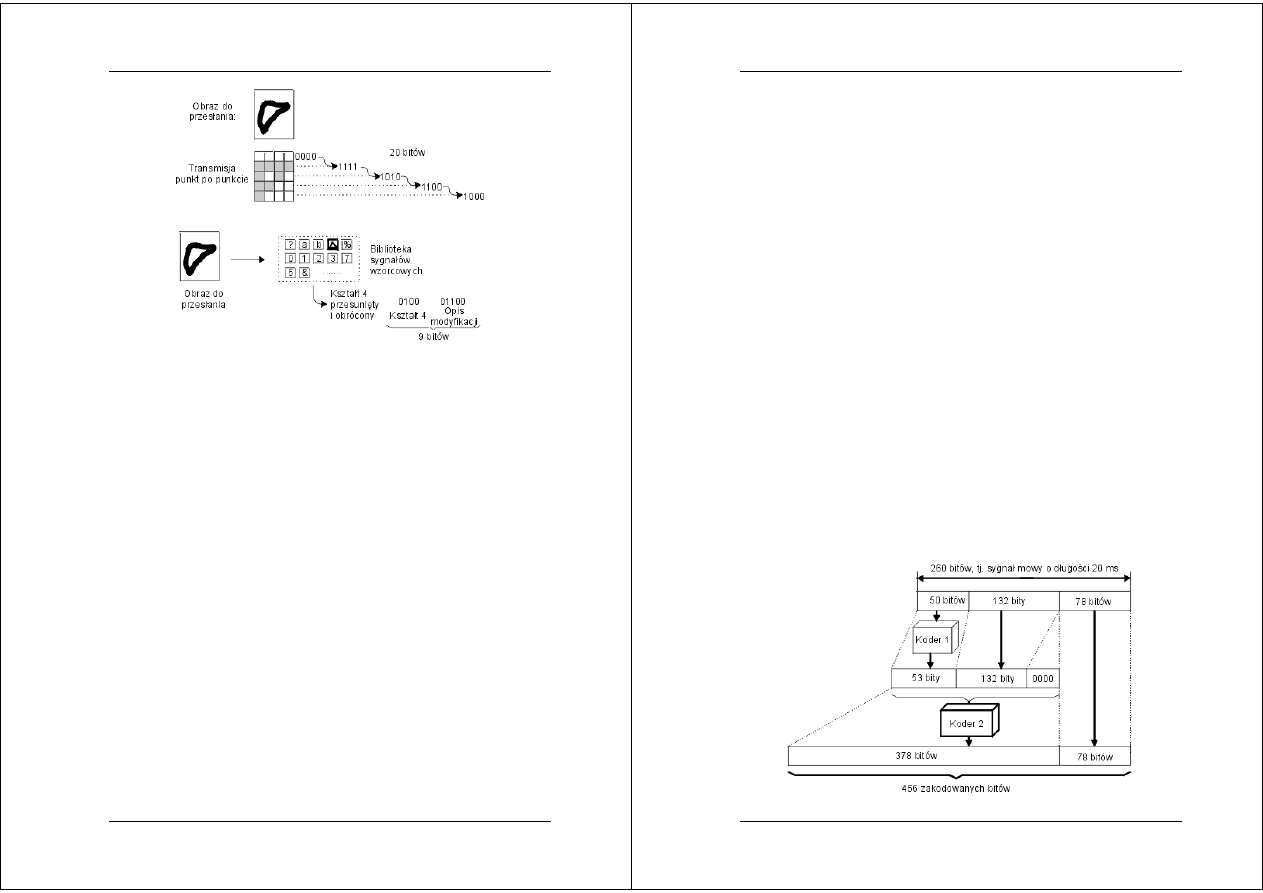

Jak już wspomniano w rozdziale 2, istnieją dwie kategorie algorytmów kodowania

sygnału mowy. Pierwszy z nich, tradycyjny, polega na cyklicznym kodowaniu

kolejnych próbek sygnału mowy. Ponieważ sąsiednie próbki sygnału mowy są ze sobą

silnie skorelowane (tzn. wartość kolejnych próbek istotnie zależą od wartości próbek

poprzednich), niektóre bardziej złożone algorytmy tego typu wykorzystują te korelacje i

osiągają ostatecznie przepływności wynikowego strumienia binarnego rzędu 32 kbit/s, a

niekiedy nawet 24 bit/s. Ten sposób kodowania sygnału mowy przyrównać można do

przesyłania rysunku nakreślonego na kratkowanym papierze przez odczytywanie z

papieru wierszami zawartości kolejnych kratek, co można tez określić jako kodowanie

"punkt po punkcie" (rys. 40). W przykładzie pokazanym na rys. 40 odpowiadałoby to

zakodowaniu przetwarzanego obrazu przy pomocy 20 bitów (5 wierszy po 4 punkty).

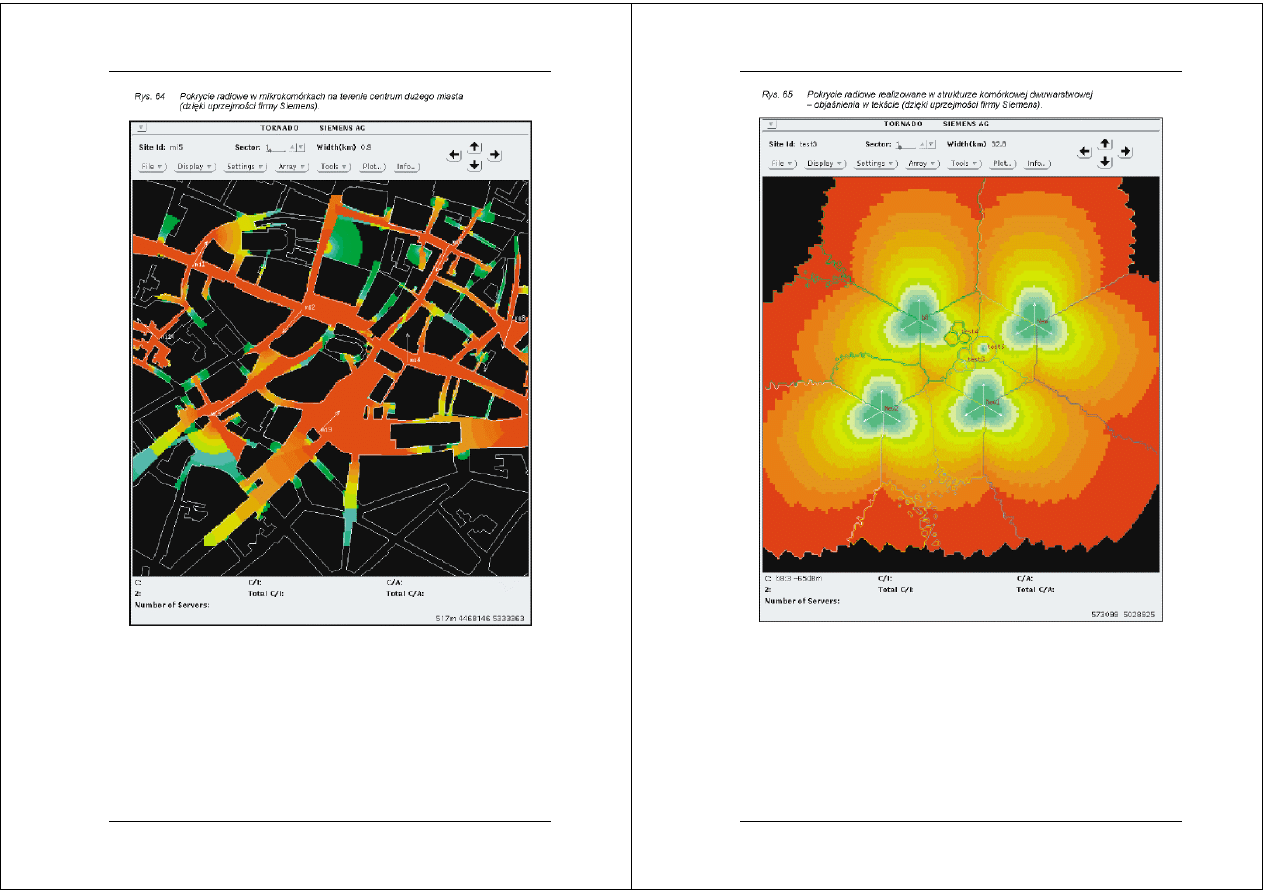

Algorytmy takie są powszechnie stosowane w systemach przewodowych oraz

niektórych systemach bezprzewodowych, w których efektywność wykorzystania pasma

nie ma pierwszorzędnego znaczenia. Jednak w standardzie GSM taki sposób kodowania

sygnałów mowy był zbyt mało efektywny.

GSM – ależ to proste !

- 3 -

Rys.40 Kodowanie obrazu metodą "punkt po punkcie"

Rys.41 Kodowanie obrazu metodą "biblioteki sygnałów wzorcowych"

W standardzie GSM zastosowano jeden z algorytmów należący do drugiej kategorii,

znacznie bardziej skomplikowanej ale i bardziej efektywnej. Kontynuując przytoczony

wcześniej przykład, algorytmy tej kategorii oparte są o tzw. bibliotekę sygnałów

wzorcowych, z którymi porównuje się kolejno poszczególne fragmenty obrabianego

sygnału mowy. Ze zbioru sygnałów wzorcowych wybiera się sygnał najbardziej

podobny do sygnału obrabianego, przesyła się do odbiornika jego numer, a także pewne

dodatkowe parametry dotyczące współczynnika skali sygnału obrabianego, różnic

pomiędzy sygnałem wzorcowym a obrabianym itp. (rys. 41). W przykładzie pokazanym

na rys. 41 odpowiadałoby to zakodowaniu obrazu przy pomocy 9 bitów: 4-bitowy

numer sygnału wzorcowego oraz 5 bitów opisujących różnicę pomiędzy sygnałem

poddawanym zakodowaniu a wybranym sygnałem wzorcowym. W praktycznych

przypadkach biblioteki sygnałów wzorcowych liczą miliony sygnałów, a wyszukanie

najbardziej podobnego nie może trwać dłużej niż kilkanaście milisekund, jest to więc

proces wymagający w nadajniku procesorów o dużych mocach obliczeniowych. Jednak

w wyniku stosowania takich algorytmów dla pojedynczego sygnału mowy uzyskujemy

ciąg binarny o przepływności od 16 kbit/s nawet do 1,2 kbit/s w zależności od

chwilowych cech sygnału mowy oraz maksymalnych dopuszczalnych zniekształceń

odtworzonego sygnału po stronie odbiorczej.

W podstawowej wersji algorytmu zdefiniowanego w standardzie GSM jeszcze w

latach 80-tych przepływność zakodowanego sygnału mowy wynosi 13 kbit/s, co

odpowiada przesyłaniu sygnału w standardowym kanale rozmownym sieci GSM. Koder

mowy dzieli wówczas sygnał mowy na fragmenty o długości 20 ms i generuje dla

każdego z nich 260-bitowy ciąg binarny. Ponieważ w każdej sekundzie obrabianych jest

50 takich fragmentów sygnału mowy, daje to ostateczna przepływność 13 kbit/s.

Wspomniany wcześniej 260-bitowy ciąg bitów odpowiadający fragmentowi sygnału

mowy o długości 20 ms składa się ze 104-bitowego bloku opisującego sygnał

wzorcowy oraz ze 156-bitowego bloku opisującego różnicę pomiędzy sygnałem

wzorcowym a sygnałem rzeczywistym. Tak wiec można powiedzieć, ze biblioteka

sygnałów wzorcowych w tym przypadku liczy 2^104 ~= 2

⋅10^31 elementów. Aby

wyobrazić sobie jak wielka to liczba załóżmy, ze na kratkowanej kartce papieru

GSM – ależ to proste !

- 4 -

możemy zapisać w każdej kratce o boku 5 mm jeden bilion (tj. milion milionów)

sygnałów wzorcowych. Wówczas na wypisanie wszystkich sygnałów wzorcowych

stosowanych w koderze mowy GSM potrzeba by powierzchni równej całej powierzchni

Ziemi...

Zastosowanie w sieci GSM tzw. kanału połówkowego (por. rozdz. 6) do transmisji

sygnałów rozmownych wymaga algorytmu kodowania mowy o przepływności poniżej

7 kbit/s. Algorytmy takie zestandaryzowano na potrzeby sieci GSM w 1994 roku, ale

jakość odtworzonego w odbiorniku sygnału mowy jest w pewnych sytuacjach na tyle

niższa w porównaniu z algorytmem podstawowym, ze mimo wyraźnych korzyści

ekonomicznych dla operatorów sieci GSM proces wprowadzania tego algorytmu został

co najmniej odsunięty w czasie.

1.3

Kodowanie zabezpieczające przed błędami

Sygnał uzyskany na wyjściu kodera mowy poddawany jest następnie innemu

procesowi, w pewnym sensie odwrotnemu, którego celem jest zabezpieczenie ciągu

binarnego przed błędami jakie mogłyby się zdarzyć w odbiorniku na skutek zakłóceń i

zniekształceń wprowadzanych przez kanał radiowy. O ile na poprzednim etapie obróbki

naszym celem było zakodowanie fragmentu sygnału mowy o długości 20 ms przy

pomocy minimalnej liczby bitów, nazywanych bitami informacyjnymi (ostatecznie

uzyskano ich każdorazowo 260), o tyle teraz do tych bitów dopisywanych jest aż 196

bitów dodatkowych, których jedynym zadaniem jest zabezpieczenie bitów

informacyjnych. W efekcie uzyskujemy zatem 456 zakodowanych bitów

odpowiadających pojedynczemu fragmentowi mowy o długości 20 ms.

Ale i w tym przypadku sama procedura kodowania nie jest prosta (rys. 42).

Najpierw 260 bitów informacyjnych dzielonych jest na trzy grupy w zależności od

stopnia, w jaki wpływają one na wynikowy sygnał mowy odtwarzany w odbiorniku.

Następnie bity informacyjne poddawane są kodowaniu z tym, ze bity najważniejsze

kodowane są dwukrotnie, bity średnio istotne kodowane są jednokrotnie, a pozostałych

78 bitów przesyłanych jest całkowicie bez kodowania. Cóż, nawet w świecie bitów nie

ma równości!

Rys.42 Kodowanie zabezpieczające przed błędami w standardzie GSM

GSM – ależ to proste !

- 5 -

1.4

Przeplot

Wyobraźmy sobie sytuację, w której mamy wysłać do adresata listownie ważna

kilkustronicowa wiadomość. Niestety, poczta z której korzystamy nie ma najlepszej

reputacji i niekiedy zdarza się, ze pojedyncze strony z przesyłanej korespondencji

ulęgają zagubieniu. Nasz adresat to wprawdzie człowiek inteligentny, który posiada w

pewnym stopniu umiejętność uzupełniania krótkiego braku w korespondencji pod

warunkiem jednak, że brakuje co najwyżej pojedynczy wiersz tekstu. Ale w żadnym

wypadku nie cala strona!

W takim przypadku można by się posłużyć następującą techniką. Ponumerujmy

najpierw starannie wszystkie wiersze na kolejnych stronach naszego tekstu. A teraz

przepiszmy go w taki sposób, aby na pierwszej stronie umieszczone były wszystkie

pierwsze wiersze z kolejnych stron listu, na drugiej stronie wszystkie drugie wiersze, na

trzeciej trzecie itp. Wówczas, jeśli nawet zostanie utracona cala jedna strona przesyłanej

korespondencji, to po uporządkowaniu ich przez adresata, na każdej stronie faktycznie

brakować będzie jedynie pojedynczy wiersz, co pozwoli naszemu adresatowi odtworzyć

całą zawartość wiadomości.

Opisana powyżej procedura stanowi podstawę techniki zwanej przeplotem, która

powszechnie stosowana jest we wszystkich tych sytuacjach, w których kanał może

wprowadzać przerwy w transmisji przekraczające typowe możliwości korekcyjne

odbiornika. Dla przykładu, podczas transmisji sygnału w kanale radiowym, do takich

przerw mogą prowadzić głębokie zaniki mocy sygnału na wejściu odbiornika. Ponieważ

sytuacja taka jest typowa dla kanału telefonii komórkowej, w standardzie GSM

przewidziano podwójny przeplot: z jednej strony zmieniana jest kolejność

pojedynczych bitów (tzw. przeplot bitowy), z a z drugiej strony kolejność całych

bloków informacji (tzw. przeplot blokowy). Warto dodać, ze przeplot nie zmienia

przepływności strumienia binarnego. Tak wiec fragmentowi sygnału mowy o długości

20 ms odpowiada na wyjściu układu przeplotu nadal ciąg 456 bitów, tyle ze

uszeregowanych w innej kolejności.

A na czym polegają zdolności korekcyjne odbiornika sygnału GSM? Umiejętność

skorygowania niektórych częściej występujących błędów, jakie wprowadzić może kanał

radiowy wynika z zastosowania kodów zabezpieczających przed błędami, które zostały

opisane we wcześniejszej części rozdziału.

1.5

Szyfrowanie

Kolejnym etapem obróbki sygnału, według schematu pokazanego na rys. 39, jest

szyfrowanie ale ta procedura, ze względu na swa specyfikę, omówiona zostanie w

rozdziale 8 razem z innymi procedurami zabezpieczającymi siec GSM przed

nadużyciami.

1.6

Modulacja

Do tego miejsca obróbka sygnału mowy sprowadzała się do obróbki ciągu bitów,

czyli procedury świetnie dającej się zrealizować w wyspecjalizowanych procesorach

GSM – ależ to proste !

- 6 -

sygnałowych, będących w istocie miniaturowymi komputerami. Ostatni etap obróbki

sygnału mowy jest najtrudniejszy do zminiaturyzowania. Modulacja polega na zamianie

ciągu binarnego z powrotem na ciągły sygnał analogowy, którego własności są

odpowiednio dobrane do własności kanału radiowego.

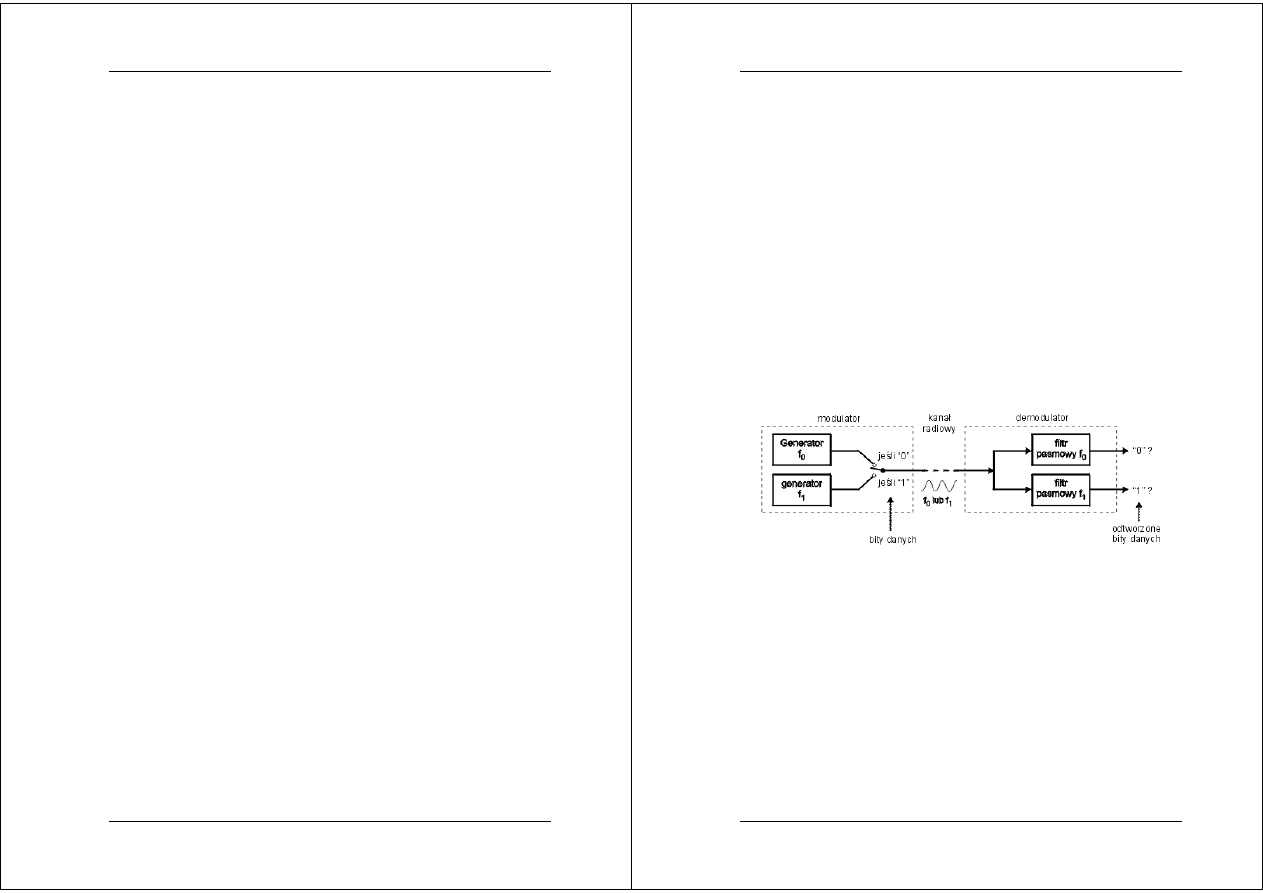

W standardzie GSM zastosowano w zasadzie tzw. kluczowanie (czyli przełączanie)

częstotliwości z tym tylko, ze zostało ono nieco zmodyfikowane w porównaniu ze

swoją klasyczną wersją. Kluczowanie czestotliwosci polega na zastosowaniu w

nadajniku dwoch generatorow fali radiowej, przy czym każda z tych fal ma inną

częstotliwość. Jeśli na wejściu modulatora pojawia się bit o wartości "1" wówczas w

kanał wysyłana jest wyższa z obu częstotliwości, jeśli zaś bit ma wartość "0" wówczas

wysyłana jest niższa z obu częstotliwości. W odbiorniku wystarczyłoby w zasadzie

zastosować dwa filtry pasmowo-przepustowe stanowiące właściwie "wykrywacz

wyższej częstotliwości" spełniający rolą "wykrywacza bitu 1" oraz "wykrywacz niższej

częstotliwości" działający jako "wykrywacz bitu 0" (rys. 43). Czas trwania

pojedynczego sygnału sinusoidalnego, tj. czas trwania pojedynczego bitu wynosi około

4 mikrosekundy, a obie częstotliwości różnią się o około 135 kHz. Konkretne wartości

zależą od wybranego kanału częstotliwościowego, ale ponieważ różnią się one od siebie

o około 135 kHz, to dobrze mieszczą się w kanale częstotliwościowym GSM, który ma

szerokość 200 kHz. Na przykład, dla pierwszego kanału częstotliwościowego "w górę"

w paśmie 900 MHz (tj. dla kanału leżącego pomiędzy częstotliwością 890,1 MHz a

890,3 MHz) bity "0" przesyłane są przy pomocy częstotliwości 890,133 MHz, a bity "1"

przy pomocy tonu 890,267 MHz.

Rys.43 Zasada modulacji i demodulacji sygnału w standardzie GSM

W praktyce sytuacja odbiega nieco od tej, jaka została pokazana na rys. 43.

Podstawowa cyfrowa modulacja częstotliwości, znana od dziesiątków lat, została

zmodyfikowana w taki sposób, aby zminimalizować ilość zakłóceń przenikających z

danego kanału do kanałów sąsiednich, a także aby maksymalnie podnieść jakość

sygnału odtwarzanego w odbiorniku i podwyższyć efektywność wykorzystania

zasobów radiowych. Z kolei układ demodulatora został w odbiorniku zintegrowany z

omawianymi wcześniej układami służącymi do wyznaczania chwilowych wartości

parametrów kanału radiowego oraz korekcji adaptacyjnej (czyli kompensowania

zniekształceń wprowadzanych przez kanał radiowy).

W tym miejscu warto zaznaczyć, ze o ile standard GSM bardzo precyzyjnie

definiuje zarówno koder mowy, układy koderów protekcyjnych (czyli

zabezpieczających przed błędami), przeplotu jak i modulacji, to jednak w standardzie

brak jest opisu odpowiednich dekoderów i demodulatorów. Wynika to z faktu, ze postać

sygnału na wyjściu nadajnika musi być całkowicie jednoznaczna i standardowa, w

przeciwnym razie niemożliwy byłby odbiór sygnału przez urządzenie wyprodukowane

przez innego producenta. Z drugiej strony, sposób obróbki sygnału w odbiorniku nie

GSM – ależ to proste !

- 7 -

musi być jednolity w rożnych terminalach, czy urządzeniach stacji bazowych. Jest to

podobna sytuacja do tej jaka występuje w przypadku transmisji sygnału

radiofonicznego czy telewizyjnego. Sygnał pojawiający się na wejściu odbiornika jest

we wszystkich przypadkach taki sam (tzn. standardowy), ale w odbiornikach droższych

proces obróbki sygnału odebranego jest dużo bardziej skomplikowany niż w

odbiornikach tańszych.

1.7

O tworzeniu małych komórek czyli regulacji mocy sygnału

Jedną z podstawowych zasad telefonii komórkowej umożliwiających efektywne

pokrywanie siecią komórek obszarów o zróżnicowanym zapotrzebowaniu na usługi

telekomunikacyjne polega na stosowaniu komórek o rożnej wielkości: małych na

terenach miejskich, a większych na terenach rzadko zaludnionych. Ale przecież o ile

stacje bazowe telefonii komórkowej a szczególnie z daleka widoczne maszty antenowe

stanowią dziś stały element otaczającego nas krajobrazu, o tyle "granicy komórek" nikt

jeszcze nie widział w rzeczywistości! Nic w tym dziwnego. Mówiąc o wielkości

komórki mamy na myśli zasięg nadajników radiowych. Tak więc, zmniejszanie

wielkości

komórek

polega

przede

wszystkim

na

ograniczaniu

mocy

wypromieniowywanej z anteny stacji bazowej do możliwie niewielkiego poziomu, ale

pozwalającego jeszcze przy danej wielkości komórki i ukształtowaniu terenu na

zrealizowanie niezawodnej transmisji do terminali.

A co dzieje się w tym czasie z nadajnikami stacji ruchomych, generującymi sygnału

w kanale "w górę"? W przeciwieństwie do nieruchomych stacji bazowych, nadajniki

terminali muszą umożliwiać skuteczną pracę w bardzo zróżnicowanych komórkach

danej sieci, a nawet w sieciach GSM innych operatorów w innych krajach i na innych

kontynentach. Tak więc w celu faktycznej realizacji koncepcji małych i wielkich

komórek, absolutnie koniecznym wymogiem jest możliwość regulacji mocy sygnału

nadawanego ze stacji ruchomej do stacji bazowej sieci GSM.

Regulacja ta odbywa się w kilku etapach. Z jednej strony, terminal GSM włączający

się do pracy na terenie danej komórki odczytuje z sygnału pilotowego danej stacji

bazowej maksymalny poziom mocy dopuszczalny na terenie tej komórki i

bezwzględnie dostosowuje się do tego ograniczenia. Z drugiej strony, stacja bazowa

przeprowadza bezustanne pomiary poziomu mocy sygnałów docierających do niej od

poszczególnych terminali znajdujących się w stanie aktywnym, tj. uczestniczących w

trwających połączeniach. Na tej podstawie stacja bazowa wysyła do poszczególnych

terminali aktywnych polecenia zmniejszenia lub zwiększenia poziomu mocy sygnału

nadawanego przez nie tak, aby poziom wszystkich sygnałów docierających do stacji

bazowej był podobny i to niezależnie od ich odległości od stacji bazowej oraz

warunków propagacyjnych w kanale radiowym. Ponieważ terminale GSM znajdują się

często w ruchu, zalecany poziom mocy sygnału nadawanego przez nie modyfikowany

jest często, a zmiany poziomu mocy sygnału nadawanego następują niekiedy co ułamek

sekundy.

GSM – ależ to proste !

- 8 -

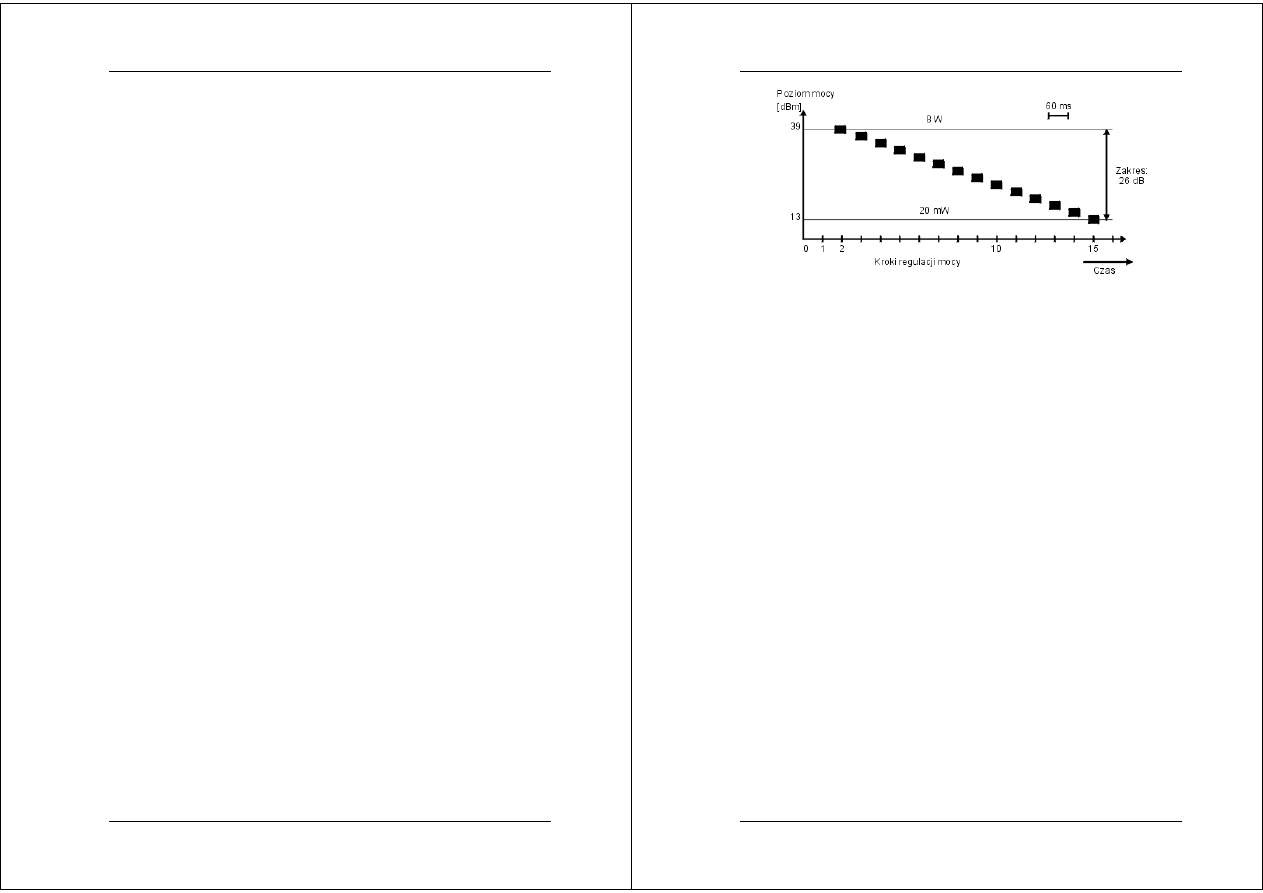

Rys.44 Przykładowa procedura regulacji mocy w telefonie GSM (objaśnienia w tekście)

Opisana powyżej procedura stosunkowo dokładnej regulacji mocy sygnału

nadawanego, daleko wykraczająca poza odgórne i sztywne ograniczenie maksymalnej

mocy dopuszczalnej na terenie danej komórki a wynikającej z rozmiarów komórki,

śluzy maksymalnemu ograniczeniu "szumu radiowego" w kanale transmisyjnym po to,

aby we wspólnie użytkowanej przestrzeni radiowej, przy ograniczonym paśmie

dostępnych częstotliwości, pomieścić jak najwięcej użytkowników. Sprowadza się to do

zasady: "nadawaj sam i pozwól nadawać innym" i dotyczy zarówno stacji ruchomych

jak i stacji bazowych. Tak wiec, moc sygnału nadawanego ze stacji bazowej do

poszczególnych terminali aktywnych w danej komórce może być także regulowana

według podobnych zasad jak moc terminali.

W standardzie GSM zakres zmian mocy w przypadku połączenia od stacji ruchomej

do stacji bazowej wynosi od 20 dB do 30 dB (co odpowiada stosunkowi mocy od 100

do 1000 razy), z krokiem co 2 dB, w zależności od klasy mocy stacji ruchomej. Zakres

zmian dla połączenia od stacji bazowej do stacji ruchomej zależy od producenta i nie

powinien przekraczać 30 dB, także z krokiem co 2 dB. Zastosowanie sterowania mocą

jest opcjonalne. Operator systemu decyduje o zastosowaniu tej procedury w obu

kierunkach, w jednym, czy tez o rezygnacji z niej.

Na rys. 44 przedstawiono przykład regulacji mocy nadajnika dla przykładowego

terminala zamontowanego w samochodzie przy przejściu z komórki dużej do komórki

malej. Stacja ruchoma znajdująca się na granicy dużej komórki nadaje z maksymalna

mocą, tj. 8 W po przejściu do mniejszej komórki raptownie maleje odległość pomiędzy

stacja ruchoma a stacja bazowa, zachodzi konieczność zmniejszenia poziomu mocy

stacji ruchomej. Moc stacji ruchomej może być regulowana od wartości maksymalnej 8

W, tj. 39 dBm, dla terminala tego typu (por. terminal klasy 2 w tab. 5 w rozdz. 5) do

minimalnej wartości 0,02 , tj. 13 dBm. Regulacja mocy w obu kierunkach odbywa się

niezależnie od siebie. Podobnie niezależnie odbywa się regulacja mocy wszystkich

stacji ruchomych znajdujących się w danej komórce.

1.8

Co wynika z rozmowy kulturalnych ludzi?

A dokładniej: co dla projektanta standardu GSM wynika z faktu, że (przyjmijmy to

w tym miejscu) abonenci sieci GSM są kulturalnymi ludźmi? Otóż kulturalni ludzie

rozmawiając ze sobą nie mówią równocześnie unikając wzajemnego przekrzykiwania.

Ba, w rozmowie zdarzają się momenty, wprawdzie niezbyt długie, w których żaden z

GSM – ależ to proste !

- 9 -

rozmówców nie odzywa się. Badania wykazały - i to całkiem już poważnie - że podczas

typowej rozmowy telefonicznej każdy z rozmówców jest aktywny, tzn. generuje sygnał

mowy, zaledwie przez 40-45% czasu trwania połączenia. Tymczasem, podobnie jak to

ma miejsce w telefonii stacjonarnej, na cały czas trwania każdego połączenia system

GSM rezerwuje dla niego pełen dwukierunkowy kanał transmisyjny. W dodatku, o ile

w systemach przewodowych problem pojemności systemu nie jest krytyczny, o tyle w

systemie radiowym jest to zagadnienie pierwszoplanowe.

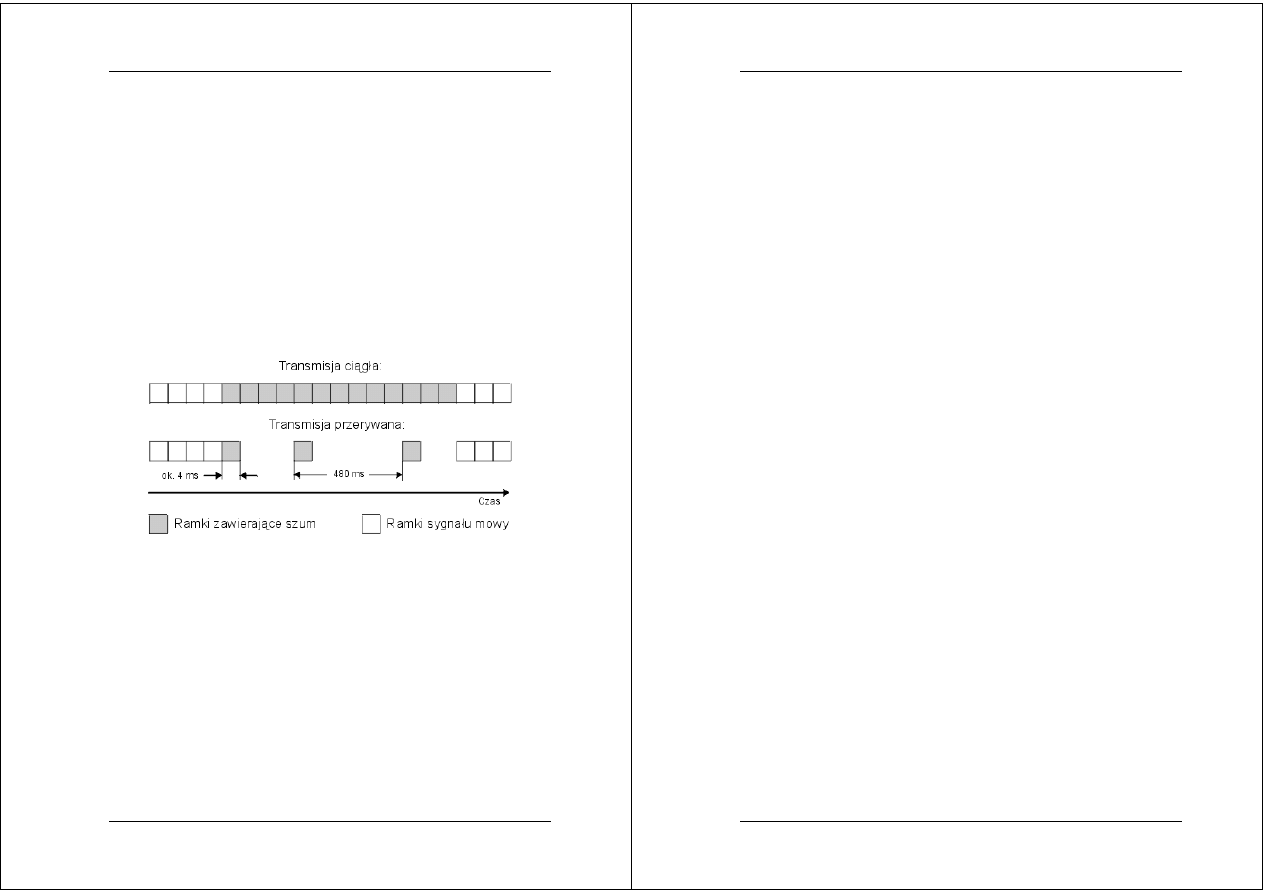

Projektanci standardu GSM rozwiązali ten problem w następujący sposób (rys. 45).

Opisane we wcześniejszej części rozdziału kodery sygnału mowy zostały wyposażone

w tzw. wykrywacze aktywności rozmówcy. Jeśli abonent jest w danej chwili stroną

aktywną w rozmowie wówczas kolejne pakiety wiadomości wysyłane są do odbiorcy co

około 4 milisekundy, tj. około 250 pakietów na sekundę. Ale jeśli abonent przestanie

być aktywny, zawiesi glos choćby na chwilę, wówczas nadajnik przesyła do odbiornika

odpowiedni sygnał specjalny i przechodzi do nadawania zaledwie dwóch pakietów na

sekundę. Taka konstrukcja nadajnika ogranicza liczbę pakietów faktycznie wysyłanych

w kanał radiowy o około polowe, a co za tym idzie w podobnym stosunku zmniejszeniu

podlegają zakłócenia jakie generowane są przez dany terminal do sąsiednich komórek

sieci.

Rys.45 Zasada realizacji transmisji przerywanej

Uważny czytelnik zapyta w tym miejscu o powód wysyłania w ogóle jakichkolwiek

pakietów, choćby dwa razy na sekundę, podczas okresów w których abonent jest

nieaktywny. Przeprowadzone doświadczenia wykazały, ze całkowite wyłączenie

odbiornika u abonenta B w okresach gdy abonent A nie jest aktywny prowadzi do

wrażenia dyskomfortu u abonenta B, który ma wrażenie ze w połączeniu telefonicznym

nastąpiła pewna nieprawidłowość, przerwa. Nagle przestaje on bowiem słyszeć nie

tylko abonenta A, ale nie słyszy on także jakichkolwiek odgłosów z otoczenia abonenta

A: gwaru rozmów, odgłosu samochodów itp. Tak więc, w okresach gdy abonent A jest

nieaktywny odbiornik abonenta B odtwarza "w kółko" przez około pół sekundy

zapamiętany ostatnio pakiet odgłosów z otoczenia abonenta A, zwanych fachowo

szumem tła, po czym odbiera kolejny pakiet zawierający uaktualniona wersje tego

szumu, ponownie go odtwarza itd.

Powyższe wyjaśnienie daje nam wyobrażenie nie tylko o tym jak działa telefon

GSM ale także jak trudne problemy stały przed projektantami standardu GSM. Koder

mowy GSM musi nie tylko efektywnie kodować sygnał rozmowny, ale także

podejmować decyzje o tym, czy kodowany w danej chwili sygnał jest sygnałem

użytecznym czy tylko szumem tła. Biorąc pod uwagę rozmaitość sygnałów użytecznych

GSM – ależ to proste !

- 10 -

jakie przesyłane są w sieci GSM oraz różnorodność dźwięków otaczających abonenta

sieci GSM, jest to z pewnością zadanie niebanalne.

A gdyby posunąć się jeszcze o krok dalej? Czy możliwe jest zbudowanie urządzeń,

które zamiast przerw w nadawaniu sygnału użytecznego wykorzystywałyby chwilowo

zwalniane zasoby (urządzenia, częstotliwości) do przesyłania dodatkowych sygnałów

rozmownych, co prowadziłoby do dalszego zwiększenia pojemności sieci? Pytanie jest

tym bardziej zasadne, że rozwiązania tego typu stosowane były powszechnie m.in. w

latach 70-tych w podmorskich międzykontynentalnych kablach transmisyjnych. W

telefonii komórkowej sytuacja jest o tyle trudniejsza, ze znajdujące się w

poszczególnych terminalach źródła kolejnych sygnałów mowy są rozdzielone

geograficznie i mogą się porozumiewać ze sobą jedynie za pośrednictwem kanału

radiowego. W tej sytuacji wykorzystanie przerw w aktywności poszczególnych

rozmówców na transmisje sygnałów pochodzących od zupełnie innych osób

wymagałoby zasadniczej zmiany filozofii realizacji połączeń. Taka modyfikacja (a

właściwie równolegle dodanie nowej opcji) wprowadzana jest do standardu GSM w

tzw. Fazie 2+ standardu GSM i nosi nazwę "uogólnionej transmisji pakietowej", w

skrócie: GPRS. Opcji tej poświecono nieco więcej miejsca w rozdziale 9.

1.9

Skakanie po częstotliwościach to nie zabawa!

Wiele miejsca poświecono w tej książce opisowi skomplikowanych, zmiennych w

czasie i trudno przewidywalnych właściwości kanału radiowego. Charakterystyczne jest

przy tym to, ze w danej chwili właściwości transmisyjne kanału fizycznego

zrealizowanego w jednej z ośmiu szczelin czasowych na danej częstotliwości nie zależą

od wyboru tej szczeliny, ale za to w sposób zasadniczy wpływa na nie wybór kanału

częstotliwościowego.

Wyobraźmy sobie zatem, ze dana stacja bazowa dysponuje czterema kanałami

częstotliwościowymi, a w każdym z nich (w uproszczeniu) realizowane jest aktualnie

jedno połączenie. Załóżmy również, ze na skutek trudnych warunków propagacyjnych

tłumienie sygnału w jednym z kanałów, ale nie wiadomo w którym, jest stukrotnie

większe niż w pozostałych trzech kanałach. Jeśli w takiej sytuacji (a jest to typowa

sytuacja podczas zaniku sygnału) chcielibyśmy zagwarantować zadawalającą jakość

transmisji we wszystkich kanałach, jedynym skutecznym rozwiązaniem byłoby na

wszelki wypadek stukrotne zwiększenie mocy sygnałów nadawanych na wszystkich

czterech częstotliwościach. Oznaczałoby to jednak nieuzasadniony wzrost zakłóceń w

systemie pochodzących od pozostałych trzech nadajników.

Projektanci standardu GSM zaproponowali inne rozwiązanie. Jeśli stacja bazowa

dysponuje czterema częstotliwościami wówczas każde połączenie cyklicznie i

naprzemiennie korzysta kolejno ze wszystkich czterech dostępnych częstotliwości, a

jeśli przełączanie z jednego kanału częstotliwościowego na drugi odbywa się

wystarczająco często, wówczas właściwości transmisyjne kanału radiowego ulęgają

uśrednieniu. Opisana tu procedura nosi nazwę "skakania po częstotliwościach" i może

być standardowo realizowana przez wszystkie terminale i stacje bazowe systemu GSM.

Jednak, pominąwszy nawet fakt, ze do jej efektywnego stosowania wymagana jest

stacja bazowa obsługująca kilka kanałów częstotliwościowych, stosowanie procedury

skakania po częstotliwościach jest opcjonalne, a decyzje o jej uruchomieniu w danej

stacji bazowej lub w całej sieci podejmuje każdorazowo operator sieci. Jeśli procedura

jest stosowana, wówczas zmiana częstotliwości następuje co 4 milisekundy, tzn. każdy

kolejny pakiet wiadomości przesyłany jest na coraz to innej częstotliwości nośnej.

GSM – ależ to proste !

- 11 -

Stosowanie tej procedury pozwala ograniczyć średnia moc sygnału wysyłanego w kanał

o około 2 dB (czyli o prawie 40%) przy zachowaniu tej samej jakości transmisji.

2. Zabezpieczenia w systemie GSM

2.1

Rodzaje zabezpieczeń

Pierwsze wersje analogowych telefonów komórkowych, powszechnie używane w

latach osiemdziesiątych, były słabo zabezpieczone przed nadużyciami. Sygnał mowy

przesyłany był w kanale radiowym przy pomocy modulacji częstotliwości FM,

podobnej do modulacji FM stosowanej w radiofonii UKF, i mógł być odczytywany

przez kogokolwiek dysponującego szerokopasmowym odbiornikiem FM. Także

informacje pozwalające zidentyfikować rozmówców nie były zabezpieczone przed

profesjonalnym "włamywaczem". W późniejszych wersjach telefonów analogowych

stopniowo wprowadzano coraz więcej zabezpieczeń przed nadużyciami, ale prawdziwy

przełom nastąpił dopiero po wprowadzeniu telefonii cyfrowej GSM. Od tej chwili w

telefonie komórkowym możliwa stała się realizacja stosunkowo skomplikowanych

algorytmów kryptograficznych zapewniających ochronę rożnego rodzaju informacji

nawet przed profesjonalnym "włamywaczem" i to przy założeniu, ze posiada on

szczegółową znajomość systemu GSM oraz dysponuje komputerami o dużej mocy

obliczeniowej.

Zabezpieczenia istniejące w standardzie GSM podzielić można na kilka kategorii. Z

jednej strony, w systemie istnieją zabezpieczenia systemu przed możliwością dostępu

osób niepowołanych do usług oferowanych przez system. Inaczej mówiąc, system

powinien uniemożliwić wykonywanie rozmów na koszt innego abonenta. Po drugie,

system powinien uniemożliwiać dostęp osób niepowołanych do informacji dotyczących

poszczególnych abonentów, przy czym chodzi tu zarówno o podsłuchiwanie rozmów

lub odczytywanie danych przesyłanych w kanale radiowym, jak i o uzyskiwanie

informacji o aktualnym położeniu abonenta ruchomego. Po trzecie, system powinien

umożliwiać blokowanie określonych egzemplarzy terminali skradzionych lub

uszkodzonych, a niekiedy całych klas terminali nie mających np. homologacji. Warto

dodać, ze cześć z tych zabezpieczeń zaprojektowano w systemie GSM opierając się na

profesjonalnych algorytmach kryptograficznych, wykorzystujących najlepsze ze

znanych algorytmów szyfrowania. Pozostałe zabezpieczenia, uznane za mniej ważne, są

mniej skomplikowane, tym niemniej stanowią znaczne utrudnienie dla osób chcących

odczytać zakodowana informacje. Gama możliwych zabezpieczeń przewidzianych w

standardzie GSM jest tak duża, ze trudno sobie wyobrazić w praktyce, aby wszystkie

one były stosowane równocześnie. O tym, które zabezpieczenia stosowane są w danej

sieci decyduje każdorazowo operator, a informacje o tym nie są ujawniane publicznie.

W tym miejscu warto zaznaczyć, ze opisywane w rozdziale metody zabezpieczania

informacji zaprojektowano z myślą o rożnego typu "włamywaczach". Najważniejsze

zabezpieczenia, uniemożliwiające prowadzenie rozmów na koszt innego abonenta, są

odporne zarówno na "włamywaczy zewnętrznych" tj. nie związanych z operatorem

sieci, jak i na "włamywaczy wewnętrznych" tj. nieuczciwych pracowników operatora,

mających dostęp do systemu z racji swoich funkcji zawodowych. W takim przypadku

grupa osób uprawnionych do dostępu do najbardziej poufnych danych jest bardzo

nieliczna, danych tych nigdy nie przesyła się w sieci, a metody stosowane wewnątrz

firmy operatora do zabezpieczenia tego typu danych są podobne do metod stosowanych

wobec personelu banków i innych instytucji finansowych. Inne dane, dotyczące

GSM – ależ to proste !

- 12 -

chwilowego położenia abonenta (z dokładnością do pojedynczej komórki w przypadku

terminali aktywnych, z dokładnością do grupy komórek - tj. obszaru przywołań - w

przypadku terminali w stanie czuwania) dostępne są teoretycznie nieco szerszemu

gronu pracowników operatora, ale zawsze są one głęboko ukryte w bazach danych, ich

odczytanie przez człowieka jest bardzo skomplikowane, a przypadki odczytywania

danych z bazy są rejestrowane. Niezależnie od tego zróżnicowania, wszystkiego typu

zabezpieczenia są bardzo odporne na "włamywaczy z zewnątrz", chcących

niepostrzeżenie przechwycić dane przesyłane w kanale radiowym.

2.2

Elektroniczny podpis

Jedno z najważniejszych zabezpieczeń w systemie GSM polega na uniemożliwieniu

osobie nie będącej abonentem A korzystania z usług systemu w imieniu i na rachunek

abonenta A. Jest to najważniejszy poziom zabezpieczeń, gdyż w przeciwieństwie do

biernego podsłuchiwania rozmów przez osoby nieuprawnione dotyczy on "czynnego"

dostępu do systemu, tj. możliwości realizacji usług, korzystania z połączeń i przesyłania

własnych wiadomości. W tym przypadku w systemie GSM zastosowano tzw.

"elektroniczny podpis", tj. klasyczna procedurę zabezpieczająca stosowana w sieciach

komputerowych, przy dokonywaniu zakupów na odległość itp.

Procedura "elektronicznego podpisu" pozwala na przesłanie drogą elektroniczną

danych umożliwiających jednoznaczna identyfikacje abonenta A, a równocześnie

uniemożliwia powtórzenie tej procedury w innej sytuacji przez osobę B, która

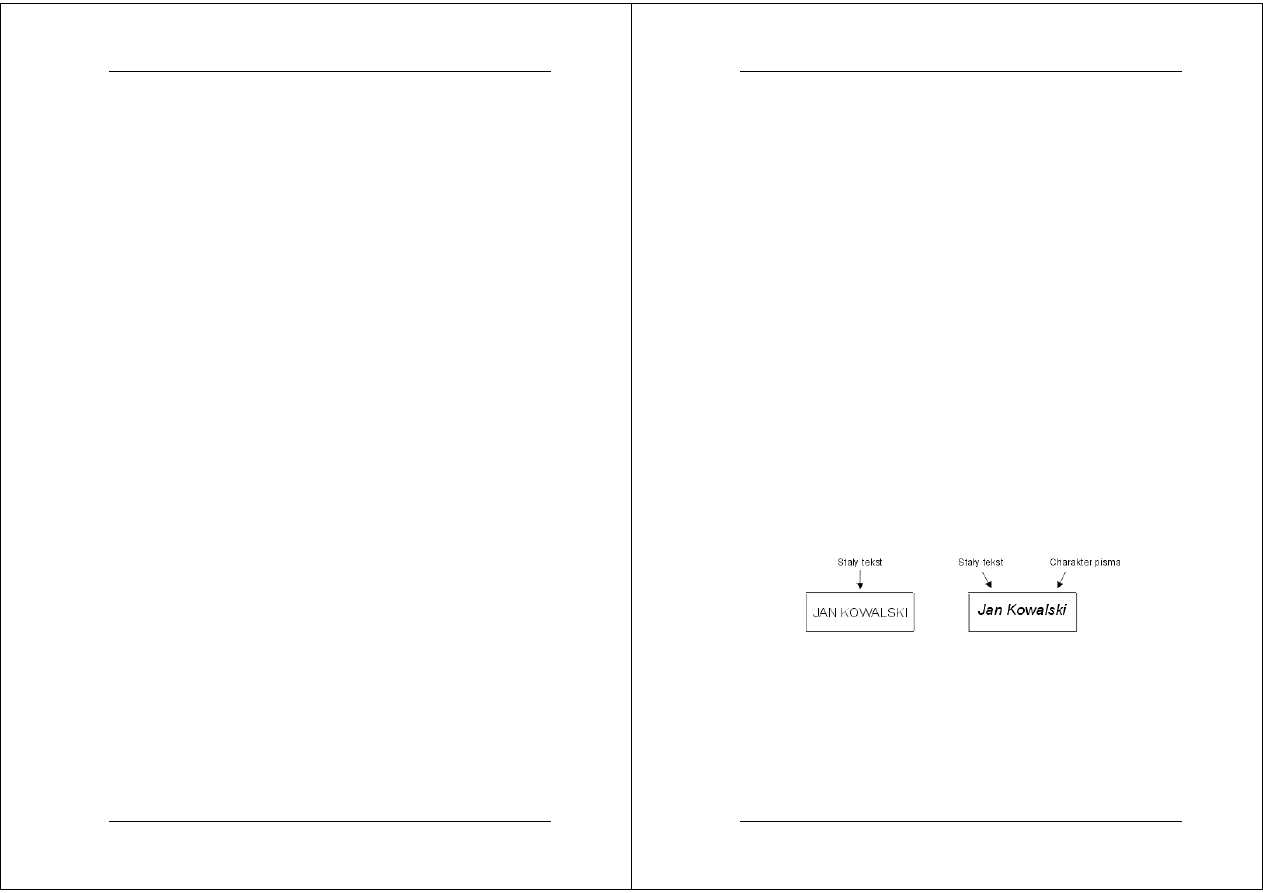

obserwuje proces identyfikacji abonenta A. Porównajmy dwa dokumenty, z których

jeden podpisany jest poprzez wydrukowanie imienia i nazwiska, a drugi podpisany jest

odręcznie (rys. 46). Podpis maszynowy nie jest wiarygodny, gdyż może wykonać go

dowolna obca osoba. Podpis odręczny uważany jest za wiarygodny gdyż oprócz samego

tekstu podpisu (zwykle jest nim imię i nazwisko osoby podpisującej) zawarty jest w nim

unikalny charakter pisma osoby podpisującej. Nawet staranna obserwacja procedury

wykonywania odręcznego podpisu przez inna osobę nie pozwala nam na jego

powtórzenie przez inna osobę.

Rys.46 Tworzenie tradycyjnego podpisu odręcznego

Procedury podpisu odręcznego nie da się bezpośrednio przenieść do aplikacji

komputerowych, konieczne jest wprowadzenie pewnej modyfikacji. Polega ona na tym,

ze osoba podpisująca zamiast podpisywać się własnym imieniem i nazwiskiem

każdorazowo pisze odręcznie pewien tekst, zmieniany w kolejnych procedurach

identyfikacji (rys. 47). Jeśli adresat listu dysponuje wzorem odpowiedniego "podpisu",

jest on w stanie ocenić jego autentyczność. Dzięki tej modyfikacji proste skopiowanie

podpisu nadawcy listu nie wystarczy do sfałszowania podpisu w następnym liście.

GSM – ależ to proste !

- 13 -

Rys.47 Wykonywanie odręcznego "podpisu" przy wykorzystaniu zmiennego tekstu

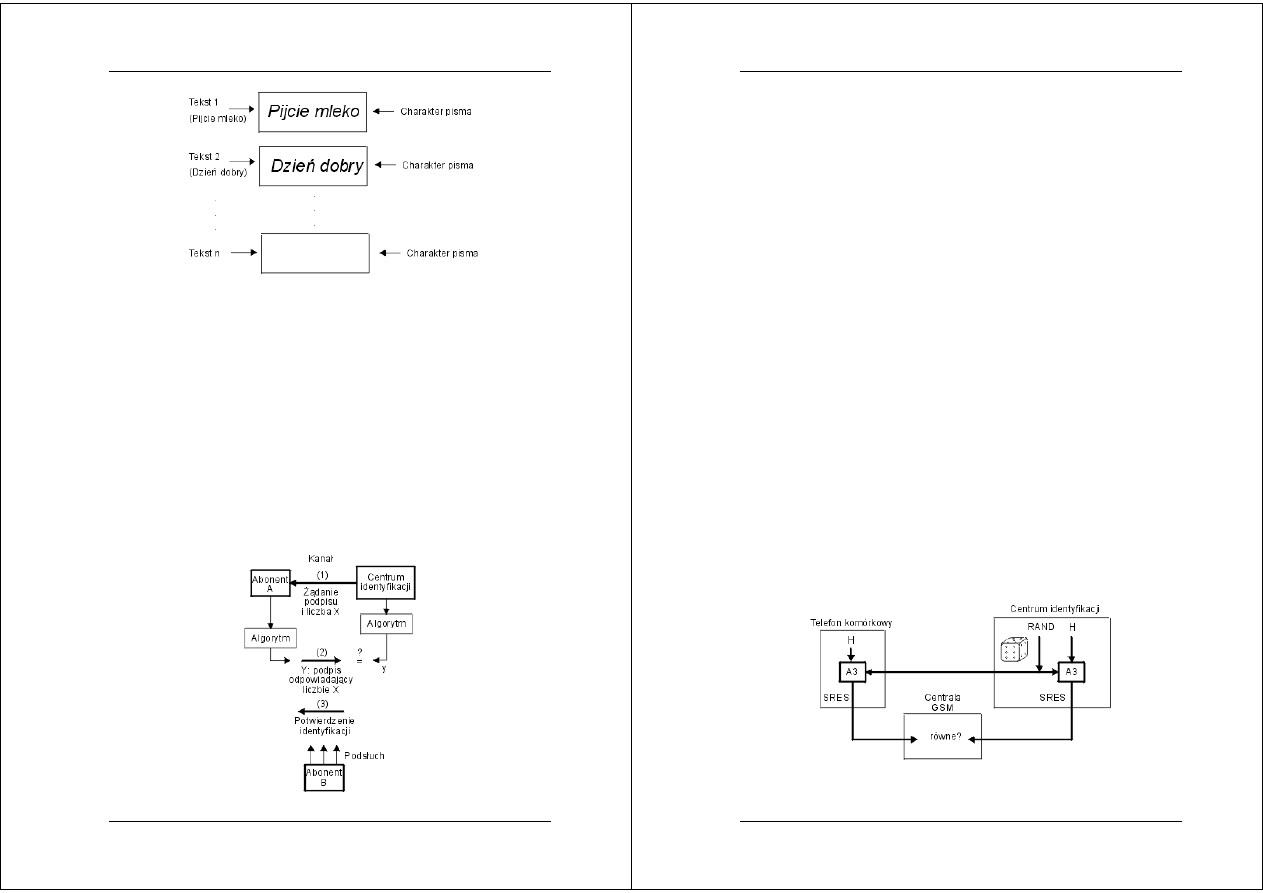

Elektroniczna wersja tak zmodyfikowanej procedury podpisu wygląda następująco

(rys. 48). W procedurze uczestniczą dwa urządzenia elektroniczne: urządzenie abonenta

(w sieci GSM jest nim terminal abonenta) generujące podpis elektroniczny oraz

centrum identyfikacji, którego zadaniem jest ocena autentyczności podpisu. Zarówno

centrum identyfikacji jak i terminal abonenta posiadają dostęp do tajnego algorytmu,

używanego w całej sieci, oraz do hasła H indywidualnie przydzielonego danemu

abonentowi. Centrum identyfikacji rozpoczynając procedurę identyfikacji przesyła do

terminala pewna liczbę X (krok 1 na rys. 48), którą ten przetwarza przy pomocy tajnego

algorytmu oraz przy wykorzystaniu tajnego hasła H, a w wyniku zostaje wyznaczona

pewna liczba Y. Liczba ta zostaje następnie przesłana do centrum identyfikacji (krok 2

na rys. 48), gdzie w międzyczasie na podstawie znajomości liczby X, tajnego hasła H

odpowiadającego danemu abonentowi oraz tajnego algorytmu wyliczona została

prawidłowa wartość liczby Y. Porównanie obu liczb wygenerowanych, odpowiednio, w

terminalu i w centrum identyfikacji, decyduje o ostatecznym wyniku procedury

identyfikacji. Wynik procedury identyfikacji zostaje przesłany do urządzenia abonenta

A (krok 3 na rys. 48).

Rys.48 Procedura podpisu elektronicznego (objaśnienia w tekście)

GSM – ależ to proste !

- 14 -

Zakłada się, ze potencjalny włamywacz (na rys. 48 oznaczony jako abonent B)

może uzyskać dostęp zarówno do liczby X jak i Y, gdyż obie liczby przesyłane SA w

kanale transmisyjnym, jednak nawet w takim przypadku nie będzie on potrafił wyliczyć

prawidłowej odpowiedzi (czyli "podpisu") w sytuacji gdy w następnej procedurze

identyfikacji liczba X przyjmie inna wartość, np. X'. Również długotrwała obserwacja

procedur podpisywania, nawet po zebraniu wielu prawidłowych par liczb (X, Y), nie

pozwoli mu wyznaczyć tajnego hasła H użytego do ich wygenerowania. Liczba X pełni

w tym przypadku rolę podobną do zmiennego tekstu na rys. 47, a hasło H (będące także

liczbą) pełni rolę nieznanego "charakteru pisma" danego abonenta. Poufność algorytmu

jest tylko zabezpieczeniem dodatkowym i nie opiera się na tym bezpieczeństwo całego

systemu.

2.3

Identyfikacja abonenta

Procedurę elektronicznego podpisu zastosowano w systemie GSM do identyfikacji

abonenta, w celu uniemożliwienia korzystania z usług sieci na jego koszt przez osoby

nieuprawnione (rys. 49). Każdą sieć GSM posiada tzw. centrum identyfikacji. Jest to

pilnie strzeżony wyspecjalizowany komputer o dużej mocy obliczeniowej. W jego

pamięci przechowywane są hasła identyfikacyjne wszystkich użytkowników danej sieci,

a także kod tajnego algorytmu (oznaczonego symbolem A3) służącego do ich

przetwarzania. Na karcie SIM każdego użytkownika zapisany jest także tajny algorytm

A3, a także niepowtarzalne hasło H związane z danym użytkownikiem i nadawane mu

w momencie rejestracji w sieci GSM. W momencie włączania się abonenta do pracy w

sieci GSM centrala, na której terenie znajduje się abonent wysyła do centrum

identyfikacji zadanie podania liczby X (zwanej w tym przypadku liczba RAND).

Centrum identyfikacji w sposób losowy generuje liczbę RAND i przesyła ja do centrali,

która z kolei przekazuje ja do terminala. Równocześnie w centrum identyfikacji, w

oparciu o znajomość algorytmu A3, liczby RAND oraz hasła H danego abonenta

wyliczana jest prawidłowa wartość liczby Y, która przesyłana jest do centrali GSM

znajdującej się w pobliżu danego abonenta. W terminalu wyliczana jest także liczba Y

(określana skrótem SRES), która następnie przesyłana jest do najbliższej centrali GSM,

gdzie dokonywane jest porównanie obu liczb i podejmowana jest decyzja co do wyniku

procedury identyfikacji.

Rys.49 Procedura identyfikacji abonenta sieci GSM (objaśnienia w tekście)

GSM – ależ to proste !

- 15 -

Projektanci systemu GSM dołożyli wszelkich starań, aby utrudnić osobom

nieuprawnionym "włamanie" do systemu. Najbardziej pilnie strzeżone są hasła

przydzielane indywidualnie każdemu abonentowi. Z jednej strony hasło danego

abonenta zapisane jest na jego karcie SIM w sposób uniemożliwiający jego

bezpośrednie odczytanie. Z drugiej strony, hasła wszystkich abonentów

przechowywane są w centrum identyfikacyjnym macierzystej sieci abonenta i nie są

nigdy przesyłane do innych modułów systemu. W kolejnych procedurach

identyfikacyjnych wykorzystuje się zawsze inne wartości liczby RAND, które

wybierane są losowo z przedziału od 0 do (2^128)-1, co odpowiada losowo wybranej

36-cyfrowej liczbie dziesiętnej. Liczba SRES zapisana dziesiętnie miałaby 9 cyfr.

Przyjęcie tak dużych liczb praktycznie wyklucza możliwość przypadkowego podania

przez "włamywacza" prawidłowej wartości liczby SRES.

Opisane powyżej zabezpieczenia umożliwiają jednoznaczne i wiarygodne

rozpoznanie przez siec GSM karty SIM danego abonenta. A jeśli jego karta zostanie

skradziona lub dostęp do niej uzyska osoba nieuprawniona? Na wypadek wystąpienia

takiej sytuacji karty SIM, podobnie jak karty bankowe, zabezpieczone są poprzez

wprowadzenie czterocyfrowego kodu PIN. Trzykrotne podanie na klawiaturę terminala

GSM niewłaściwego kodu PIN powoduje zablokowanie modułu. Jego odblokowanie

może nastąpić po poprawnym wpisaniu dłuższego 12-cyfrowego kodu

odblokowującego PUK. Jeśli i ten kod podany zostanie w kilku kolejnych próbach

błędnie, następuje blokada modułu SIM wymagająca odblokowania go przez operatora

systemu. Dopiero poprawne wpisanie kodu PIN uaktywnia terminal z zainstalowana

karta SIM i umożliwia rozpoczęcie procedury identyfikacyjnej.

2.4

Szyfrowanie sygnałów

Abonent GSM korzysta nie tylko z opisanych wcześniej procedur

zabezpieczających przed realizacją przez obce osoby rozmów na jego rachunek, ale

także z odrębnych procedur zabezpieczających go przed podsłuchem przesyłanych

przez niego wiadomości. Należy pamiętać, ze informacją mogą być w tym przypadku

zarówno sygnały zakodowanej mowy jak i ciągi danych. Ochronie, opisanej w

standardzie GSM, podlegają jedynie informacje podczas ich przesyłania w kanale

radiowym. Standard GSM nie przewiduje zabezpieczania informacji podczas ich

przesyłania poprzez łącza stale. W tym przypadku jest to wiec sytuacja analogiczna do

tej, jaka występuje w stałych sieciach telefonicznych, gdzie przesyłane informacje nie

są zabezpieczane kryptograficznie.

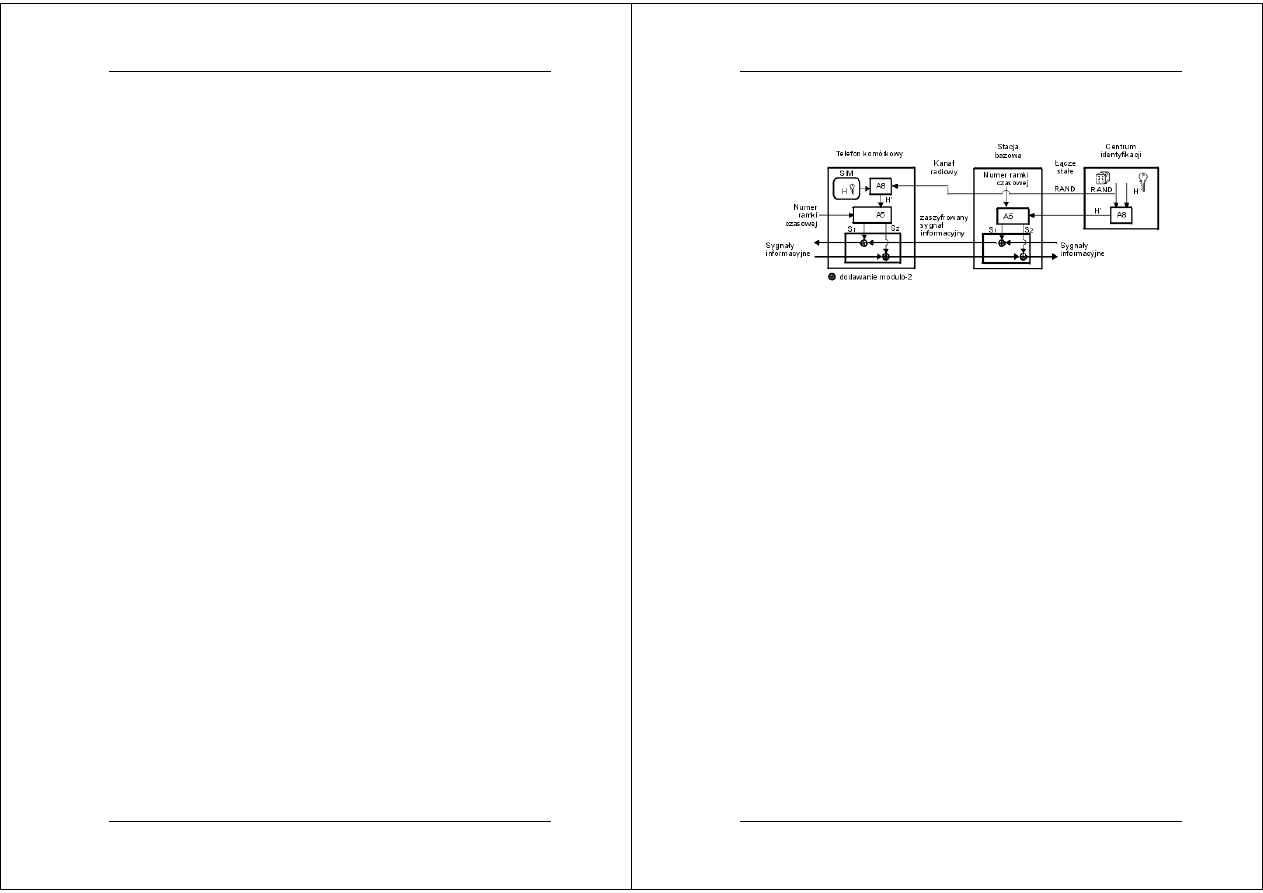

Na rys. 50 pokazano sposób szyfrowania przesyłanych informacji w kanale

radiowym systemu GSM. Również w tej procedurze wykorzystano opisana wcześniej

metodę "podpisu elektronicznego", która jest tu stosowana dwukrotnie: po raz pierwszy

do wygenerowania parametru szyfrującego K (zwanego także fachowo: kluczem

szyfrującym), a po raz drugi do wygenerowania ciągów szyfrujących S1 i S2.

Szyfrowaniu podlegają zarówno informacje przesyłane w kanale radiowym w obu

kierunkach, zarówno "w dół" jak i "w górę". Szyfrowanie polega na dodaniu do ciągu

bitów wygenerowanego w nadajniku sygnału innego ciągu bitów, tzw. ciągu

szyfrującego, który sprawia, ze odczytanie informacji przez osobę nie znająca ciągu

szyfrującego staje się niemożliwe. Dodawanie (zwane fachowo: dodawaniem modulo-

2), wykonywane jest w ten sposób, ze bit "1" w ciągu szyfrującym zmienia odpowiedni

bit w ciągu informacyjnym na przeciwny, a bit "0" w ciągu szyfrującym nie zmienia

bitu informacyjnego. Tak wiec, jeśli w nadajniku i odbiorniku stosowany jest ten sam

GSM – ależ to proste !

- 16 -

ciąg szyfrujący, wówczas procedura szyfrowania i rozszyfrowywania są identyczne:

polegają na "dodaniu modulo-2" ciągu szyfrującego do ciągu zawierającego informacje

użyteczne.

Rys.50 Szyfrowanie informacji przesyłanych w kanale radiowym sieci GSM

Opiszemy teraz sposób generowania ciągów szyfrujących S1 i S2. Są one wyliczane

równolegle w stacji bazowej oraz w terminalu na podstawie liczby RAND przesłanej do

tych modułów z centrum identyfikacyjnego sieci, parametru kryptograficznego H'

(obliczonego w terminalu oraz w centrum identyfikacyjnym na podstawie hasła H

danego abonenta) oraz innych parametrów pobieranych z systemu, m.in. numeru ramki

czasowej. Dodatkowo, do generacji ciągów szyfrujących S1i S2 wykorzystuje się dwa

tajne algorytmy zabezpieczające, oznaczone symbolami A5 i A8. Algorytm A5 jest

opisany w tajnej części standardu GSM. Jego pełna wersja przekazywana jest

operatorom sieci GSM tylko w krajach, których międzynarodowa wiarygodność nie

budzi wątpliwości. Polska została do nich włączona w pierwszej połowie lat 90-tych.

Wybór algorytmu A8 pozostawiono poszczególnym operatorom.

Warto zwrócić uwagę na to, ze tak zdefiniowana procedura szyfrowania spełnia

kilka wymogów stanowiących o jej skuteczności. Z jednej strony podstawowe

parametry konieczne do wygenerowania ciągów szyfrujących, w tym przede wszystkim

indywidualne hasło danego abonenta, nie jest w ogóle wysyłane poza centrum

identyfikacyjne ani poza kartę SIM. W tej sytuacji utrzymywanie w tajemnicy

algorytmów A5 i A8 stanowi jedynie dodatkowy środek bezpieczeństwa. Z drugiej

strony, ciągi szyfrujące S1i S2 generowane są lokalnie po obu stronach kanału

radiowego: w terminalu oraz w stacji bazowej, a ich przebiegi są zmieniane na inne co

kilka milisekund. Łącznie daje to bardzo skuteczna procedurę zabezpieczającą

abonentów sieci GSM przed utrata poufności przesyłanych przez nich wiadomości

podczas przesyłania ich w publicznie dostępnym kanale radiowym.

2.5

Telefony skradzione

W systemie GSM wszystkie cechy związane z danym abonentem, m.in. jego numer,

rodzaj abonamentu, uprawnienia do korzystania z usług, zapisane są na karcie SIM.

Abonent może wiec bez trudu wymieniać telefon komórkowy (czyli mówiąc fachowo:

terminal sprzętowy) nie tracąc nic ze swoich uprawnień. Pomimo tego, obok

identyfikacji abonentów sieci GSM, tj. identyfikacji karty SIM abonenta, projektanci

systemu GSM przewidzieli także możliwość weryfikacji parametrów związanych z

samym telefonem komórkowym.

Każdy telefon komórkowy posiada numer seryjny (oznaczany skrótem IMEI),

nadawany mu przez producenta w fabryce. Numer taki zawiera m.in. identyfikator

producenta, oznaczenie modelu terminala, numer serii oraz numer kolejny w danej serii.

GSM – ależ to proste !

- 17 -

Sekretariat organizacji GSM MoU posiada zawsze aktualne zestawienie producentów i

modeli terminali, które pomyślnie przeszły międzynarodowe procedury homologacyjne.

Zestawienia te przekazywane są na bieżąco operatorom sieci GSM w poszczególnych

krajach.

W każdej sieci GSM istnieje baza danych dotyczących terminali abonenckich.

Wykorzystywana jest ona w procedurze identyfikacji terminali sprzętowych, mającej na

celu zablokowanie dostępu do systemu terminalom niehomologowanym, uszkodzonym

lub skradzionym. Abonent, któremu ukradziono terminal zawiadamia o tym operatora,

który wpisuje terminal do swej centralnej bazy danych na tzw. "czarną listę", tym

samym blokując mu dostęp do systemu. Procedura identyfikacji terminala wykonywana

jest zawsze na żądanie systemu. Na przykład, ma ona miejsce przed każdym

zestawieniem połączenia. System może także zażądać od stacji ruchomej podania

numeru terminala sprzętowego w innych sytuacjach, np. po otrzymaniu zgłoszenia o

kradzieży lub w przypadku stwierdzenia wyjątkowo wysokiego poziomu zakłóceń.

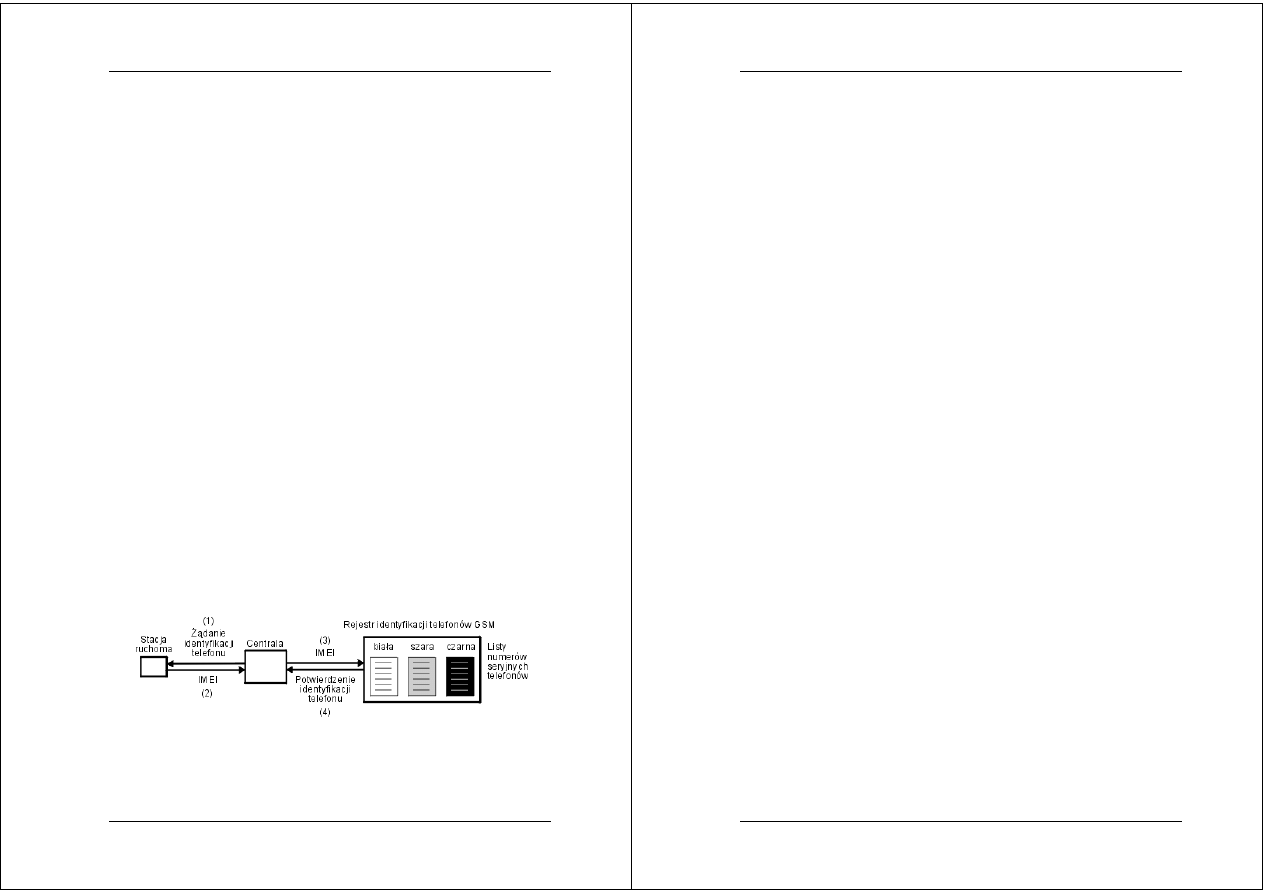

Kolejne kroki procedury identyfikacji terminala sprzętowego pokazano na rys. 51.

śądanie identyfikacji wysyłane jest do terminala z centrali GSM (krok 1). W

odpowiedzi terminal wysyła do centrali swój numer seryjny IMEI (krok 2), który

następnie wysyłany jest dalej do rejestru identyfikacji terminali sprzętowych w centrum

zarządzania macierzystej sieci abonenta, które dokonuje według odpowiednich

kryteriów dokonuje akceptacji otrzymanego numeru IMEI.

Oprócz wspomnianej wcześniej "czarnej listy", zawierającej wykaz numerów

seryjnych terminali zablokowanych, w sieciach GSM istnieje także możliwość

wykorzystywania tzw. listy szarej, a teoretycznie nawet tzw. listy białej (rys. 51). W

przypadku listy szarej, lista zawiera numery seryjne terminali poddawanych obserwacji,

wobec których operator rozważa dopiero możliwość zablokowania, mogą to być np.

terminale uszkodzone lub niehomologowane. W przypadku listy białej, lista

zawierałaby numery seryjne wszystkich terminali zarejestrowanych w krajach objętych

systemem GSM. W praktyce lista biała nie jest stosowana.

Jak już wspomniano wcześniej, niezależnie od procedury identyfikacji terminali, w

standardzie GSM przewidziano możliwość wykonywania tzw. połączeń alarmowych:

do policji, straży pożarnej, pogotowia ratunkowego itp. również z terminali

znajdujących się na "czarnej liście", a nawet z aparatów zablokowanych lub

pozbawionych modułu SIM. Warunkiem do tego jest wykorzystanie do połączeń

alarmowych ujednoliconego w Europie numeru 112 (w Polsce wybranie numeru 112

pozwala zrealizować połączenie z policja, która w razie potrzeby przekazuje dalej

informacje).

Rys.51 Procedura identyfikacji telefonów GSM

2.6

A gdyby ktoś chciał nas rozpoznać...?

GSM – ależ to proste !

- 18 -

...oczywiście wykorzystując do tego informacje przesyłane w sieci GSM, a

dotyczące tożsamości abonenta?

Wśród listy wymogów stawianych projektantom systemu GSM znajdowało się od

początku wymaganie, aby informacje o aktualnym położeniu danego abonenta nie były

dostępne osobom nieuprawnionym. Równie starannie chroniona musi być informacja

dotycząca tożsamości abonenta (tzn. numeru jego telefonu komórkowego) realizującego

połączenie. Poniżej opisano w jaki sposób w systemie GSM spełniono te wymagania.

Procedura szyfrowania transmisji w kanale radiowym zapewnia wysoki poziom

poufności, ale zaczyna się dopiero w momencie kiedy system ustali już tożsamość

abonenta, z którym nawiązano połączenie. Tak wiec, na przykład, transmisja nie jest

szyfrowana podczas wykonywania w systemie procedury identyfikacji abonenta zaraz

po włączeniu telefonu GSM do sieci. Do tego momentu więc wszystkie informacje

sygnalizacyjne wymieniane miedzy stacją ruchomą a stacją bazową, w tym numer

abonenta identyfikowanego, są przesyłane bez zabezpieczenia. Teoretycznie więc,

osoba dysponująca odpowiednimi urządzeniami, która podsłuchuje nieszyfrowaną

transmisję w kanale radiowym mogłaby na tej podstawie rozpoznać tożsamość abonenta

znajdującego się aktualnie w danej komórce, a nawet sporządzić listę wszystkich

abonentów znajdujących się w tej komórce itp. W celu wyeliminowania takiej

możliwości numer danego abonenta nie jest w ogóle przesyłany w kanale radiowym, a

w jego miejsce abonentowi na czas pobytu w danej grupie komórek przypisywany jest

numer tymczasowy, rodzaj pseudonimu, który wyznaczany jest przy użyciu kilku

parametrów systemowych dostępnych wyłącznie w urządzeniach infrastruktury sieci

GSM.

2.7

Ile kosztuje tajemnica ?

Istnieje również inny aspekt związany z wymogiem zachowania w tajemnicy

informacji dotyczących aktualnego położenia abonenta. Może on wpływać

niekorzystnie na sposób zestawiania połączeń, a w efekcie na ich koszt, ale wynika z

nadrzędnie przyjętych założeń systemowych, jednolitych we wszystkich sieciach GSM

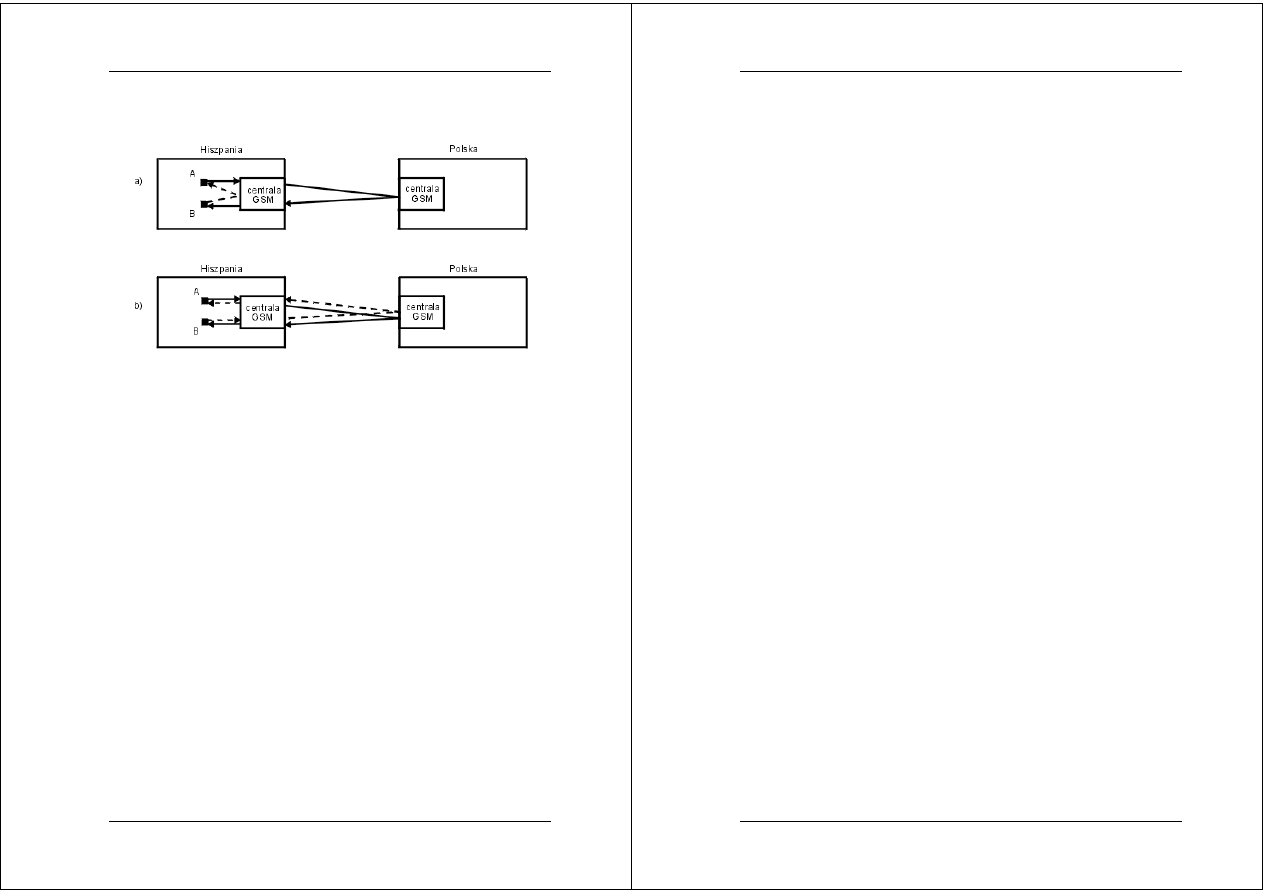

na świecie. Na rys. 52 a przedstawiono dla przykładu sytuację, w której abonent A, na

stałe zarejestrowany w sieci GSM w Hiszpanii i aktualnie przebywający na jej terenie,

realizuje połączenie do abonenta B na stałe zarejestrowanego w sieci GSM w Polsce, i

przebywającego czasowo na terenie Hiszpanii (opis tego przykładu byłby podobny

także wtedy, gdyby abonent A był abonentem sieci stałej w Hiszpanii). Pomimo faktu,

że obaj abonenci znajdują się w niewielkiej odległości od siebie, połączenie zostanie

zrealizowane poprzez centralę GSM w Polsce (ciągła linia na rys. 52 a), a całkowity

koszt połączenia zawierać będzie opłatę za dwukrotne połączenie pomiędzy Hiszpanią a

Polską, do zapłacenia po połowie przez każdego z abonentów A i B. Inne, bezpośrednie

zestawienie połączenia, a w szczególności inne naliczenie kosztów połączenia,

prowadziłoby do naruszenia poufności informacji, która w tym przypadku sprowadza

się do nieujawniania abonentowi B, że abonent A znajduje się w niewielkiej odległości

od niego.

Rozwiązaniem problemu, z punktu widzenia zmniejszenia kosztów połączenia,

byłoby możliwie szybkie przerwanie połączenia od abonenta A do abonenta B i

wznowienie go w odwrotnym kierunku (od abonenta B do abonenta A), co pozwoliłoby

uniknąć konieczności korzystania z połączeń międzynarodowych (linia przerywana na

rys. 52 a). Oczywiście w sytuacji, gdy obaj abonenci zarejestrowani są w Polsce i obaj

równocześnie przebywają w Hiszpanii, unikniecie korzystania z połączeń

GSM – ależ to proste !

- 19 -

międzynarodowych, przy zachowaniu poufności co do miejsca pobytu abonentów, jest

niemożliwe (rys. 52 b).

Rys.52 Wpływ wymagań co do poufności informacji dotyczących miejsca pobytu abonentów na zestawianie połączeń

(objaśnienia w tekście)

3. Usługi

W rozdziale tym usługi zostaną omówione z punktu widzenia systemowego, tj. w

taki sposób i z podziałem na takie kategorie jak zrobiono to w standardzie GSM.

Dyskusja dotyczyć będzie zarówno usług oferowanych już obecnie przez operatorów

jak i tych, które są dopiero na etapie standaryzacji. Aspekty bardziej użytkowe,

dotyczące obecnie realizowanych usług GSM z punktu widzenia ich bezpośredniego

wykorzystania przez abonenta, przedstawiono w rozdziałach 16-18.

3.1

Przesyłanie sygnałów mowy

We wcześniejszych rozdziałach książki omówiono już wiele aspektów sieci GSM,

m.in.: architekturę urządzeń i konfigurację sieci, struktury komórkowe i sposób

transmisji sygnału w kanale radiowym. W tym miejscu rozpoczynamy omawianie usług

realizowanych w sieciach GSM. Jest to w pewnym sensie najważniejszy aspekt sieci

GSM i najważniejszy aspekt działalności operatorów gdyż usługi GSM są produktem,

który jest sprzedawany abonentom. Wszystkie inne omawiane dotychczas zagadnienia

są wiec jedynie o tyle ważne, o ile poprawiają parametry oferowanych usług: ich

różnorodność, jakość, zasięg terytorialny, efektywność realizacji (a co za tym idzie

cenę) itp.

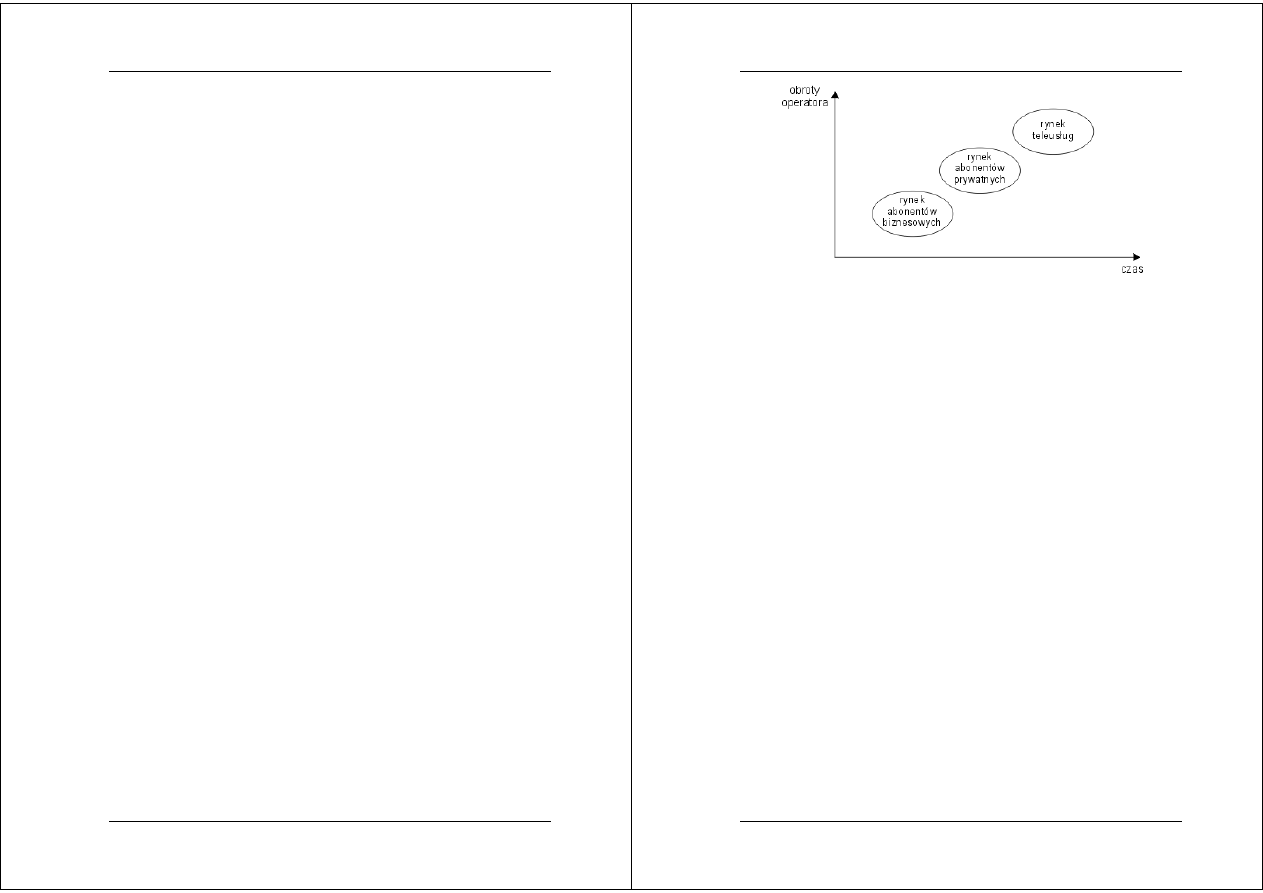

Analizując rozwój telefonii komórkowej GSM w pierwszym dziesięcioleciu jej

istnienia można stwierdzić, ze w tym okresie usługą dominującą w sieciach GSM była

transmisja sygnałów mowy. W końcu lat 90-tych udział transmisji sygnałów

rozmownych w obrotach operatorów sieci GSM wynosił, w zależności od kraju i

operatora, od 95% do 99%. Należy podkreślić, że sytuacja ta ma miejsce pomimo, iż

rożne formy transmisji danych opisane były w standardzie GSM już od jego pierwszej

GSM – ależ to proste !

- 20 -

wersji. Eksperci przewidują, ze te proporcje z czasem ulęgną zmianie i udział usług

nielosowych, tzn. rożnych form transmisji danych wzrośnie znacznie i może stać się

porównywalny z rolą jaką odgrywa transmisja sygnałów rozmownych. Tak więc, w

rozdziale tym omówimy najpierw zagadnienie transmisji sygnałów mowy, następnie

rożne aspekty transmisji danych, a na końcu przedstawimy ewolucję struktury rynku

usług telefonii komórkowej GSM.

Z punktu widzenia transmisji sygnałów mowy, sieci GSM umożliwiają

dwukierunkową transmisję głosu pomiędzy abonentami systemu GSM, a także

pomiędzy abonentem systemu GSM i abonentem jakiegokolwiek innego systemu,

osiągalnym przez publiczną sieć telefoniczną. Wygoda związana z możliwością prawie

nieograniczonej zmiany położenia terminala oraz pojawienie się coraz lżejszych i

wygodnych terminali kieszonkowych powoduje, że telefonia bezprzewodowa

realizowana za pomocą systemów komórkowych stanie się najprawdopodobniej w

niedalekiej przyszłości dominującym sposobem porozumiewania się ludzi na odległość.

Omówione w rozdziale 7 skomplikowane metody kodowania mowy, kodowania

protekcyjnego oraz techniki efektywnego wykorzystania zasobów radiowych sprawiają,

że pomimo kanału radiowego, który jest bardzo niedogodny do transmisji sygnałów,

jakość transmisji głosu w sieciach GSM jest w większości przypadków porównywalna z

jakością oferowana w istniejących stałych sieciach telefonicznych. Dodatkowo, cyfrowa

obróbka sygnałów mowy, procedura skakania po częstotliwościach, a przede wszystkim

zastosowanie profesjonalnych algorytmów kryptograficznych do szyfrowania transmisji

w kanale radiowym sprawiają, ze system GSM oferuje swoim użytkownikiem bardzo

wysoki stopień poufności przekazywanych przez nich informacji.

Jak już wspomniano wcześniej (por. rozdziały 2 i 7), podstawowy sposób

kodowania mowy zdefiniowany w standardzie GSM pozwala przesłać sygnał

rozmowny za pomocą strumienia binarnego o przepływności 13 kbit/s. Efektywność

wykorzystania pasma jest wiec w tym przypadku około 5-krotnie wyższa w porównaniu

z typowym sposobem kodowania mowy stosowanym w telefonii stałej, w którym

przepływność strumienia binarnego wynosi 64 kbit/s. Oczywiście, obok efektywności

kodowania bardzo istotnym parametrem jest także jakość odtworzonego sygnału mowy

w odbiorniku. Jest to jednak parametr trudniejszy do oszacowania liczbowego.

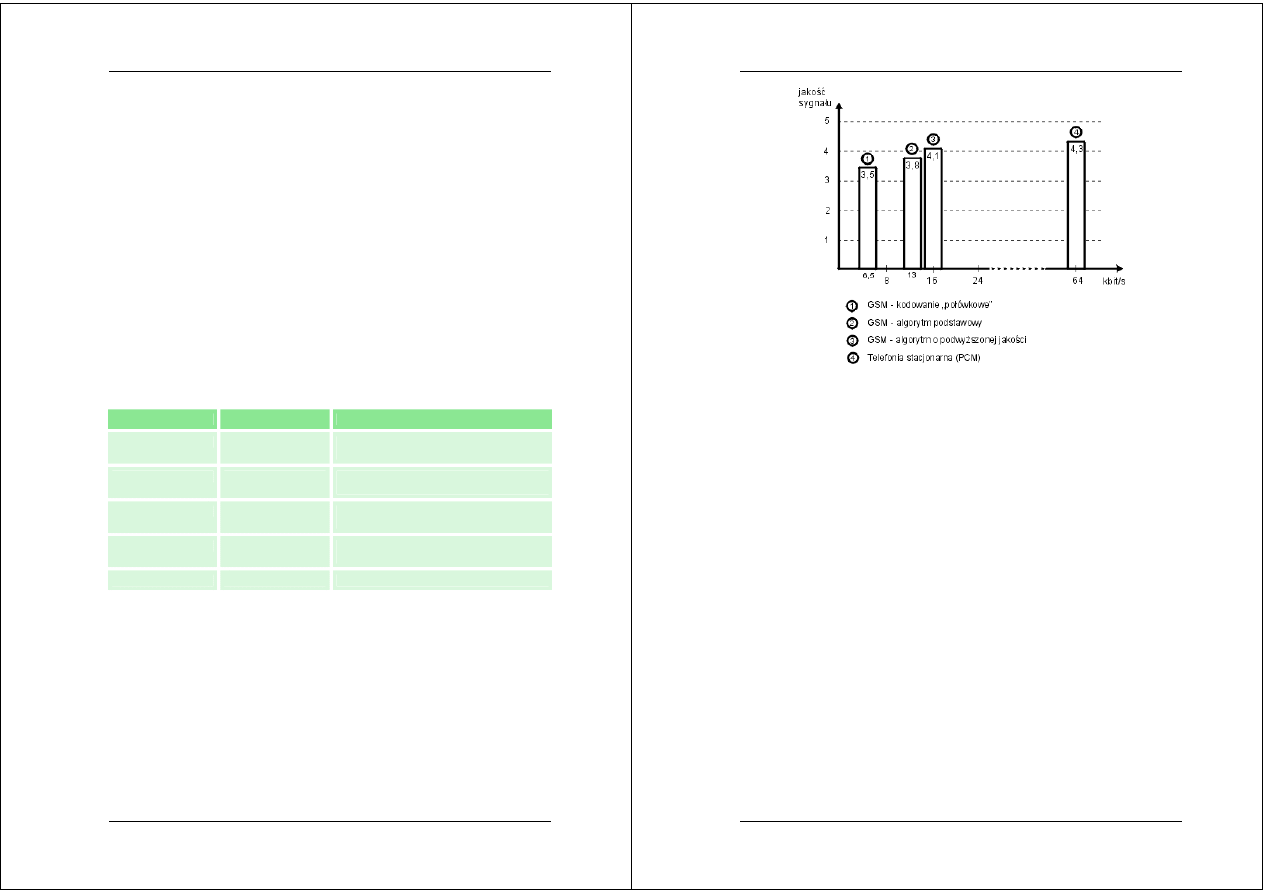

Najczęściej stosowanym sposobem oceny jakości zakodowanego sygnału mowy jest

podanie średniej subiektywnej oceny odtworzonego w odbiorniku sygnału mowy

dokonanej przez odpowiednio dobraną reprezentatywną grupę ludzi. Ocenę taką podaje

się liczbowo na skali od 1 do 5, a interpretację słowną poszczególnych ocen podano w

tabeli 8. Jakość sygnału przesyłanego w telefonii stałej oceniono w tej skali na 4,3, a

jakość sygnału GSM na 3,8 (należy zaznaczyć, ze pomimo istnienia stosunkowo

precyzyjnych reguł dokonywania takich ocen, wyniki podawane przez rożnych autorów

różnią się nieco od siebie) - rys. 53.

W połowie lat 90-tych w standardzie GSM zdefiniowano dwa dalsze sposoby

kodowania mowy: tzw. algorytm "połówkowy", odpowiadający przepływności

strumienia binarnego około 6,5 kbit/s, oraz algorytm "wzbogacony", odpowiadający

przepływności 16 kbit/s. Pierwszy z nich znalazł się w tzw. Fazie 2 standardu GSM, a

drugi z nich należy już do tzw. Fazy 2+ standardu. Jakość zakodowanego sygnału

mowy wynosi w przypadku pierwszego algorytmu 3,5, a w przypadku drugiego 4,1

(rys. 53). Należy pamiętać, ze wprowadzenie algorytmu "połówkowego" pozwoliłoby

podwoić pojemność sieci GSM przy zachowaniu niezmienionej podstawowej

infrastruktury sieci GSM. Z kolei wprowadzenie algorytmu o podwyższonej jakości nie

zmniejszyłoby pojemności sieci, gdyż przewidziano równoczesne wprowadzenie do

standardu pewnych modyfikacji związanych z ograniczeniem liczby bitów

GSM – ależ to proste !

- 21 -

zabezpieczających sygnał przed błędami. Pomimo, że oba warianty dodatkowe

kodowania mowy w sieciach GSM są już zdefiniowane od kilku lat, nie są one

wprowadzane w sieciach na szerszą skalę, gdyż wymagają stosowania terminali

przystosowanych do realizacji dwóch lub trzech algorytmów kodowania mowy, do

wyboru. Każdy terminal musi bowiem przede wszystkim być przystosowany do obsługi

algorytmu podstawowego, gdyż terminal może się zawsze znaleźć w sieci lub w rejonie,

w którym jest to jedyny standard realizowany w danej komórce. Terminale

przystosowane do obsługi 2-3 algorytmów kodowania mowy są już obecnie na rynku,

ale są to wyłącznie droższe modele. Ich rozpowszechnienie wśród abonentów jest z

kolei na tyle małe, ze operatorzy nie decydują się na powszechną modyfikację

odpowiednich modułów w stacjach bazowych i... kółko się zamyka. Dodatkowo, jakość

sygnału mowy oferowana w algorytmie połówkowym okazała się niższa niz. się

spodziewano. W efekcie, na upowszechnienie w sieciach GSM alternatywnych

sposobów kodowania mowy przyjdzie nam jeszcze nieco poczekać.

Kończąc omawianie transmisji sygnałów mowy w sieciach GSM należy dodac, że

obok typowych połączeń płatnych, system GSM umożliwia bezpłatne wykonywanie

tzw. połączeń alarmowych (np. do policji, straży pożarnej, pogotowia ratunkowego)

nawet z terminala zablokowanego lub pozbawionego modułu SIM pod warunkiem

stosowania ujednoliconego w Europie numeru wywołań alarmowych: 112 (w Polsce

wybranie numeru 112 pozwala na uzyskania bezpłatnego połączenia z policją).

Tabela.8 Skala liczbowa subiektywnej oceny jakości koderów mowy

Ocena liczbowa

Ocena słowna

Opis słowny

5

bardzo dobra

zrozumienie całkowite, bez wysiłku, bez

odczuwalnych zniekształceń sygnału

4

dobra

zrozumienie całkowite, bez wysiłku, pomimo

pewnych zauważalnych zniekształceń sygnału

3

zadowalająca

zrozumienie prawie całkowite, wymaga

pewnego wysiłku

2

słaba

zrozumienie częściowe, wymaga znacznego

wysiłku

1

zła

zrozumienie sygnału niemożliwe

GSM – ależ to proste !

- 22 -

Rys.53 Subiektywna jakość kodowania mowy dla różnych sposobów kodowania

3.2

Transmisja danych

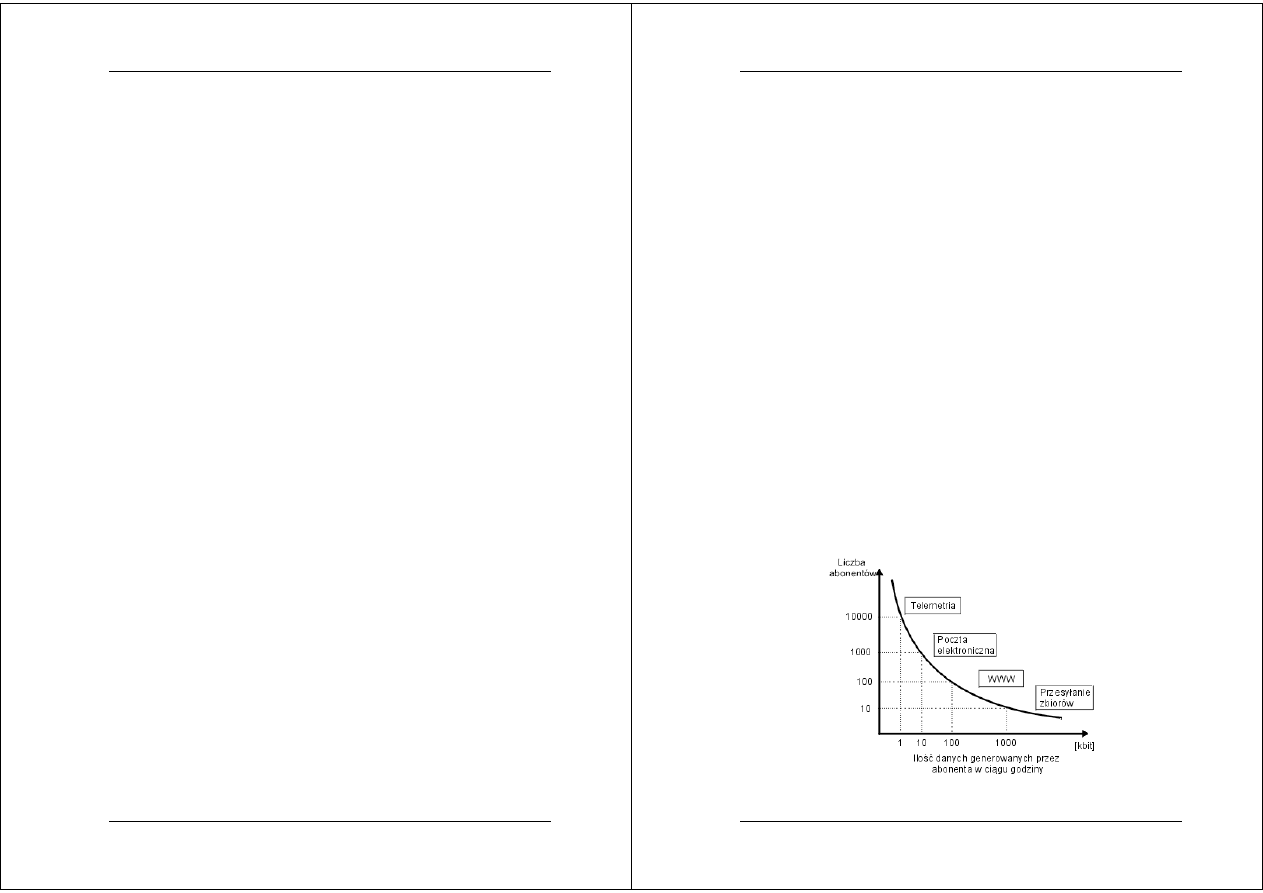

Obok transmisji sygnałów mowy, drugim głównym zastosowaniem systemów

telefonicznych, zarówno stacjonarnych jak i komórkowych, jest transmisja danych. W

ramach tego pojęcia mieszczą się bardzo różnorodne usługi, od przesyłania telefaksów

poprzez przesyłanie z komputera wiadomości tekstowych lub plików komputerowych.

W tym ostatnim przypadku w pliku mogą być zapisane zarówno programy

komputerowe jak i cyfrowo zakodowane obrazy, a nawet wiadomości multimedialne,

zawierające filmy lub muzykę wysokiej jakości. Ponieważ zakres zagadnień objętych tą

tematyką jest bardzo obszerny, znacznie szerszy niż w przypadku transmisji sygnałów

mowy, zostanie on omówiony w dalszej części rozdziału jedynie w kilku wybranych

aspektach, z uwypukleniem obecnych i przyszłościowych zastosowań poszczególnych

typów usług.

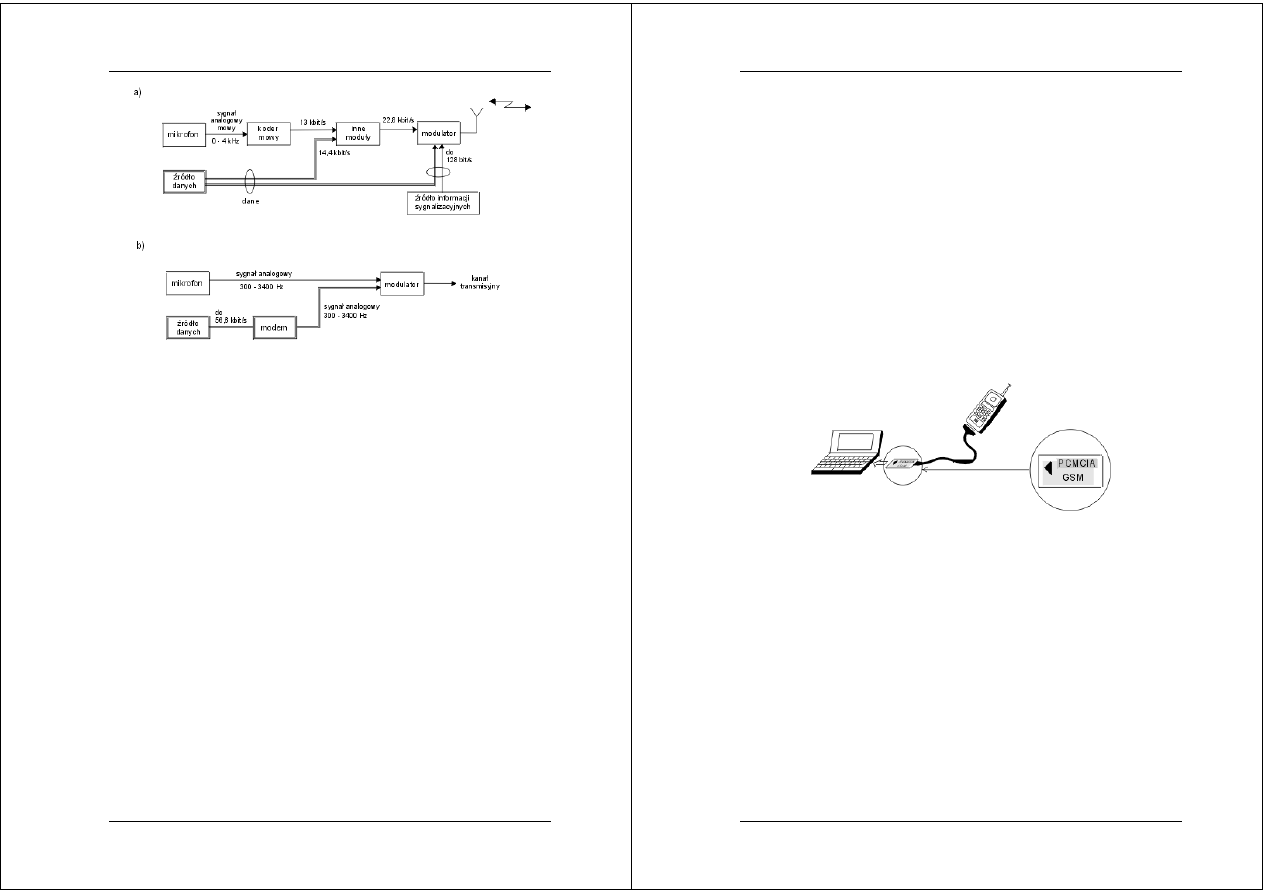

System GSM jest systemem w pełni cyfrowym co sprawia, ze nadaje się on

szczególnie dobrze do transmisji danych. W systemie GSM sygnał mowy zamieniany

jest najpierw na ciąg bitów o przepływności 13 kbit/s, który następnie jest w

skomplikowany sposób kodowany, a w końcu kolejne bity są zamieniane w

modulatorze na falę radiową, która wysyłana jest poprzez antenę do odbiornika (rys. 54

a). Jak to już omówiono wcześniej (por. rozdz. 6 i rys. 38), oprócz sygnału rozmownego

do odbiornika przesyłanych jest szereg sygnałów dodatkowych, zawierających

wiadomości sterujące i sygnalizacyjne. Pakietów zawierających informacje

sygnalizacyjne jest znacznie mniej aniżeli pakietów związanych z sygnałem

rozmownym i umieszczane są one "od czasu do czasu" (choć oczywiście w ściśle

określony sposób) pomiędzy pakietami zawierającymi zakodowany sygnał mowy.

Łączna przepływność wiadomości sygnalizacyjnych przesyłanych w pojedynczym

kanale częstotliwościowym (mieszczącym osiem kanałów rozmownych) nie przekracza

128 bit/s - rys. 54 a.

GSM – ależ to proste !

- 23 -

Rys.54 Realizacja transmisji danych w sieciach:

a) telefonii komórkowej GSM, b) telefonii stacjonarnej

W tej sytuacji dane przesyłane w sieci GSM mogą być wysyłane albo poprzez

wykorzystanie trybu przewidzianego do transmisji podstawowego sygnału rozmownego

o przepływności do 13 kbit/s albo też poprzez wykorzystanie trybu służącego do

przesyłania wiadomości sygnalizacyjnych, o przepływności do 128 bit/s. W pierwszym

przypadku otrzymujemy dwukierunkowy i stosunkowo szybki kanał dedykowany (tj. do

wyłącznego użytku), zarezerwowany na cały czas trwania sesji transmisji danych, ale

jego wykorzystanie zmniejsza możliwości transmisji w tym czasie sygnałów

rozmownych. W drugim przypadku otrzymujemy jednokierunkowy kanał o niewielkiej

przepływności, do wspólnego wykorzystania w celu transmisji danych oraz przesyłania

wiadomości sygnalizacyjnych (do przesyłania których kanał ten śluzy przede wszystkim

i które traktowane są w tym kanale z wyższym priorytetem). Tak więc, przy

wykorzystaniu tego trybu do transmisji danych zdarza się, gdy kanał jest zajęty, że

występuje konieczność opóźnienia wysłania pakietu danych, ale z kolei ten tryb

transmisji danych nie zmniejsza możliwości przesyłania sygnałów rozmownych w sieci

(rys. 54 a).

Sytuacja występująca w telefonii stacjonarnej pokazana jest na rys. 54 b. Abonent

generuje sygnał mowy zamieniany w mikrofonie na analogowy sygnał elektryczny,

który po usunięciu (odfiltrowaniu) składników leżących na wysokich częstotliwościach,

a także na bardzo niskich częstotliwościach, zawiera jedynie składowe z przedziału od

300 Hz do 3400 Hz. Sygnał ten podawany jest na modulator sygnału analogowego, a

następnie wysyłany jest w przewodowy kanał transmisyjny. Transmisja danych w sieci

stacjonarnej polega na wykorzystaniu modulatora (modulator i demodulator, w jednej

obudowie, tworzą modem) do zamiany sygnału danych o przepływnościach od kilku do

kilkudziesięciu kbit/s na sygnał analogowy o paśmie od 300 Hz do 3400 Hz. Wraz z

rozwojem technologii i wzrostem możliwości modemów górna granica przepustowości

modemów leży coraz wyżej: od przepływności rzędu 1,2 kbit/s w latach 60-tych, przez

14,4 kbit/s w początku lat 80-tych, po 56,6 kbit/s i więcej w końcu lat 90-tych.

Charakterystyczną cechą, widoczną na rys. 54 jest to, ze w systemach stacjonarnych

podczas transmisji danych ciąg binarny jest zamieniany na postać analogowa o cechach

przypominających sygnał mowy, a w sieciach GSM to raczej sygnał rozmowny jest

GSM – ależ to proste !

- 24 -

zamieniany na postać cyfrową i dalej przesyłany w kanale. Pozwala to wysyłać dane w

sieciach GSM w sposób bezpośredni, bez zamiany ich na postać sygnału analogowego.

Pomimo tego, typowe przepływności transmisji danych w pojedynczym kanale sieci

GSM nie przekraczają 9,6 kbit/s (maksymalną teoretyczną wartością jest tu 13 kbit/s -

por. rys. 54 a - ale nie stosuje się jej gdyż prowadziłoby to do obniżenia jakości

transmisji), czyli kilkakrotnie mniej niż w kanałach telefonii stałej. Taka sytuacja

związana jest wyjątkowo niedogodnymi warunkami transmisji jakie charakteryzują

kanał radiowy telefonii komórkowej co sprawia, że realizacja niezawodnej szybkiej

transmisji danych w kanale radiowym pomiędzy terminalem GSM a stacją bazową jest

bardzo trudna.

Podsumowując, w celu realizacji transmisji danych z przepływnościami do 9,6

kbit/s nie jest wymagany modem, gdyż dane dostarczane są bezpośrednio do cyfrowej

części terminala GSM. Dotyczy to także transmisji wiadomości telefaksowych, gdzie

obraz kolejnych stron dokumentu zamieniany jest typowo na ciąg binarny o

przepływności do 9,6 kbit/s. Najprostszym sposobem transmisji danych w sieciach

GSM jest wykorzystanie tzw. karty PCMCIA o wymiarach standardowej karty

kredytowej, która jest umieszczana w komputerze wyposażonym w odpowiedni czytnik.

Komputer jest podłączany do terminala GSM (rys. 55) i musi mieć zainstalowane

odpowiednie oprogramowanie. Praktyczna realizacja transmisji danych w sieciach GSM

omówiona jest szerzej w rozdziale 16.

Rys.55 Konfiguracja zestawu GSM do transmisji danych przy wykorzystaniu karty PCMCIA

3.3

Przesyłanie krótkich wiadomości tekstowych

O ile terminal kieszonkowy w systemie GSM przypomina swoim wyglądem i

wymiarami "słuchawkę" klasycznego telefonu w sieci stałej, to terminal umożliwiający

transmisje danych, wyposażony w pełną klawiaturę i ekran, przypomina swym

wyglądem raczej przenośny komputer typu notebook. Trudno więc sobie wyobrazić w

pełni funkcjonalny terminal transmisji danych zintegrowany z terminalem

kieszonkowym GSM. Z drugiej strony, popularność urządzeń przywoławczych typu

pager wskazuje, że istnieje pewne zapotrzebowanie na usługi polegające na przesyłaniu

krótkich wiadomości tekstowych tak, aby mogły być one odbierane za pomocą bardzo

małych, kieszonkowych terminali. W tej sytuacji, projektanci systemu GSM

zdecydowali się umieścić funkcje systemów przywoławczych we wszystkich

terminalach GSM, także tych najprostszych, służących wyłącznie do transmisji

sygnałów mowy. Tak więc, w standardzie GSM zdefiniowano usługę polegająca na

przesyłaniu tzw. krótkich wiadomości (w skrócie SMS), zawierających do 160 znaków,

która nie wymaga stosowania żadnego wyposażenia dodatkowego i jest realizowana za

pomocą terminali dowolnego typu, także kieszonkowych. Abonent GSM może nie tylko

GSM – ależ to proste !

- 25 -

odbierać takie wiadomości, ale także je nadawać (pewne wyjątki od tej reguły opisano

w rozdz. 16).

Specyfikacja GSM definiuje dwa rodzaje przesyłania krótkich wiadomości:

transmisje typu punkt-punkt (wiadomości adresowane indywidualnie) oraz nadawanie

krótkich wiadomości jednocześnie do wielu terminali (tzw. wiadomości rozsiewcze). W

swojej wersji podstawowej, czyli punkt-punkt, szeroko obecnie wykorzystywanej we

wszystkich sieciach GSM, usługa ta polega na przesyłaniu krótkich wiadomości

pomiędzy dwoma abonentami sieci GSM lub pomiędzy abonentem sieci GSM a

abonentem innej sieci, np. stałej sieci telefonicznej, sieci internet itp. Wiadomości mogą

być przesyłane w obu kierunkach, zarówno do abonenta GSM jak i od niego, przy czym

transmisja wiadomości w obu kierunkach jest niezależna od siebie. Transmisja krótkich

wiadomości odbywa się w kanałach sygnalizacyjnych sieci GSM (por. rys. 54 a) i nie

wpływa na zdolność obsługiwania przez sieć połączeń rozmownych. Przesyłanie

krótkich wiadomości nadzorowane jest przez specjalne moduły umieszczone w

centralach GSM. Wiadomości, które nie mogą być dostarczone do adresata, są

zapamiętywane w centrali systemu do czasu kiedy będzie on znów osiągalny. Nadawca

wiadomości, na życzenie, może także otrzymywać potwierdzenia odbioru wiadomości

przez adresata. Po stronie adresata wiadomości zapamiętuje się w karcie SIM (choć

często pojemność pamięci na karcie nie przekracza 5 lub 10 wiadomości), w kolejności

zgłoszeń. Odebrana wiadomość może być wyświetlana na ekranie terminala.

W fazie 2+ standardu GSM, zdefiniowanej w drugiej połowie lat 90-tych, istnieje

także możliwość wykorzystania techniki SMS do przesyłania dłuższych wiadomości.

Usługa realizowana jest w ten sposób, ze centrala GSM dzieli długą wiadomość na

krótsze odcinki, z których każdy ma długość nie przekraczająca 160 znaków.

Poszczególne fragmenty przesyłane są kolejno do adresata, a w terminalu odbiorczym

są one łączone na powrót w prawidłowej kolejności. Oczywiście w praktyce jest to

użyteczne jedynie w przypadku terminali dysponujących dużym ekranem, np. terminali

współpracujących z komputerem.

Drugi rodzaj usługi przesyłania krótkich wiadomości, tzw. transmisja rozsiewcza,

polega na wysyłaniu ze stacji bazowej (terminale nie mogą generować wiadomości

rozsiewczych) tej samej krótkiej wiadomości do wszystkich abonentów znajdujących

się na określonym obszarze. Stacja ruchoma uprawniona do korzystania z tej usługi

może na bieżąco śledzić pojawianie się w kanale radiowym wiadomości rozsiewczych i

wyświetlać je wszystkie na ekranie terminala lub ewentualnie wybierać niektóre z nich

zależnie od uprzednio zadanego kryterium wyboru. Usługa przewidziana jest na

potrzeby służb publicznych (np. informacje drogowe dla kierowców) lub do celów

reklamowych. Szersze omówienie zastosowań transmisji krótkich wiadomości

tekstowych zamieszczono w rozdziale 16.

3.4

Usługi dodatkowe

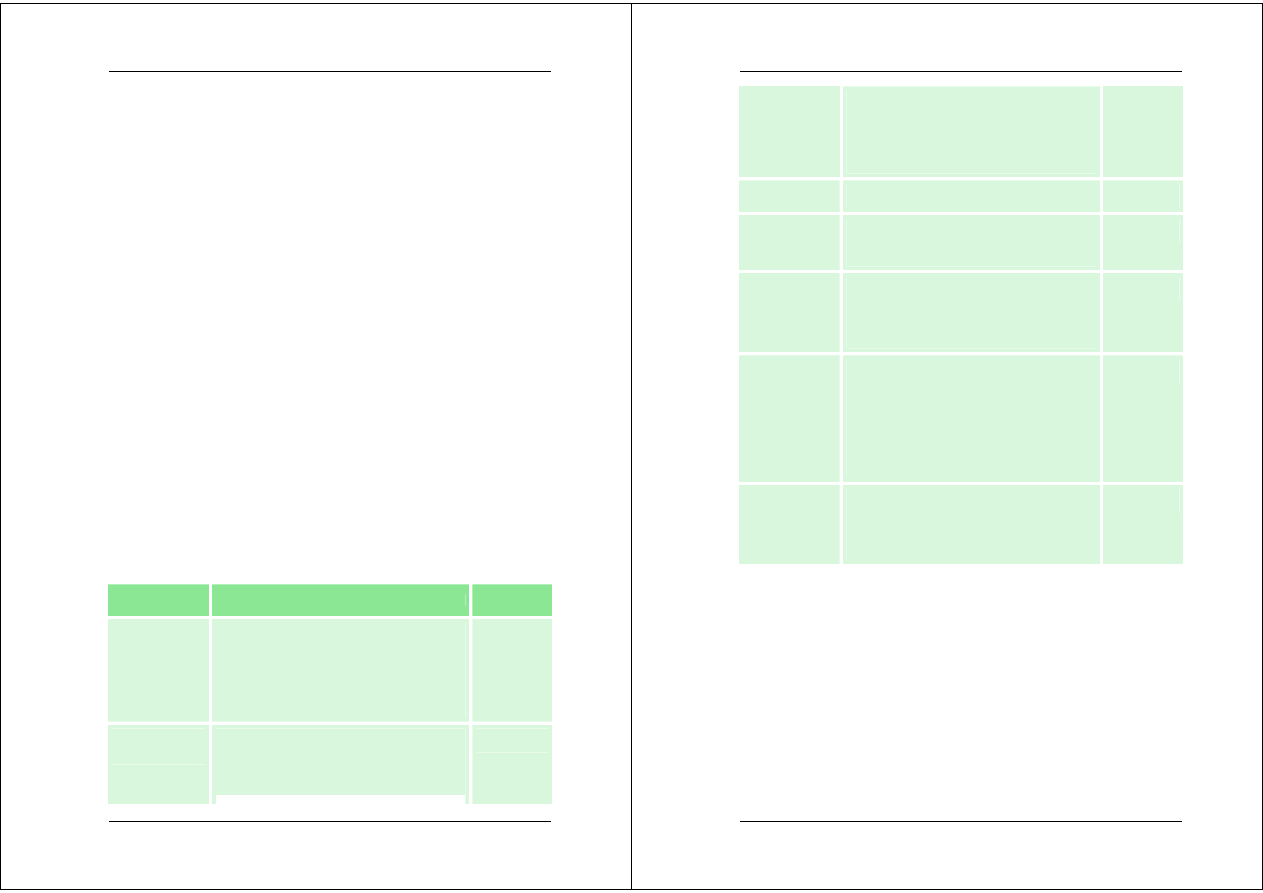

Omówione dotąd usługi, obejmujące przesyłanie sygnałów rozmownych oraz

transmisję danych, tworzą w standardzie GSM grupę tzw. usług podstawowych. Oprócz

tego istnieją jeszcze usługi dodatkowe, które modyfikują i wzbogacają usługi

podstawowe. Abonent może dzięki nim wybrać sposób, w jaki system obsługiwać

będzie realizowane przez niego połączenia (zarówno przychodzące jak i wychodzące).

Dzięki usługom dodatkowym abonent może także otrzymać dodatkowe informacje

związane z usługami podstawowymi, z których korzysta. Większość usług

dodatkowych jest podobna do analogicznych usług dodatkowych występujących w sieci

GSM – ależ to proste !

- 26 -

stałej, z pewnymi modyfikacjami wynikającymi z potrzeb telekomunikacji

komórkowej. W tabeli 9 przedstawiono najważniejsze usługi dodatkowe, realizowane w

pierwszej i drugiej fazie specyfikacji GSM, wraz z ich krótkim opisem. Inne kategorie

usług, szczególnie tych bardziej zaawansowanych, wprowadzono w Fazie 2+ standardu

GSM, tj. w drugiej połowie lat 90-tych. Ta grupa usług zostanie omówiona w dalszej

części rozdziału.

Tabela.9 Usługi dodatkowe oferowane w Fazie 1 i Fazie 2 standardu GSM

Usługa

Działanie usługi

Przenoszenie połączeń

Przeniesienie połączenia w przypadku zajętości lub

nieosiągalności abonenta na inny numer

Blokowanie połączeń

Blokowanie wszystkich połączeń lub tylko niektórych:

międzynarodowych, przychodzących itp.

Wyświetlanie numeru abonenta

wywołującego

Wyświetlanie numeru abonenta wywołującego, przed

lub po zestawieniu połączenia

Blokowanie wyświetlania numeru

abonenta wywołującego

Blokowanie możliwości wyświetlania numeru abonenta

wywołującego po stronie adresata, przed lub po

zestawieniu połączenia

Oczekiwanie na rozmowę

(kolejkowanie)

Informuje abonenta o innym przychodzącym połączeniu

i pozwala mu na nie odpowiedzieć

Zawieszanie połączenia

Zawiesza aktualnie prowadzoną rozmowę po to, by

rozpocząć inną lub odpowiedzieć na drugie wywołanie

Komunikacja wielostronna

Połączenie konferencyjne, tzn. pomiędzy 3-6

abonamentami

Zamknięte grupy użytkowników

Tworzenie grup użytkowników o ograniczonym dostępie

Informacja taryfikacyjna

Wyświetlanie na bieżąco, w trakcie połączenia,

informacji o naliczonej opłacie

Blokada operatorska

Blokowanie pewnych usług i połączeń przez operatora

W tabeli 9 umieszczono jedynie usługi "sieciowe" tj. takie, do realizacji których

wymagana jest współpraca terminala z infrastruktura sieci GSM: centrala GSM lub co

najmniej stacja bazowa. Oprócz tego istnieje także obszerna grupa usług realizowanych

całkowicie w terminalach, bez udziału urządzeń infrastruktury sieci GSM i te usługi nie

są objęte standardem GSM. Co więcej, niektóre usługi wymienione w tabeli 9 mogą być

alternatywnie realizowane: albo w sposób "sieciowy" albo w sposób "terminalowy", co

pociąga za sobą pewne konsekwencje istotne dla użytkownika, np. za usługi "sieciowe"

operator może pobierać opłaty, natomiast usługi "terminalowe" są wolne od opłat, ale

ich zakres wpływa na cenę terminala. Te i inne aspekty usług dodatkowych zostaną

szczegółowo opisane w rozdziałach 17 i 18.

3.5

Hurtowa sprzedaż usług GSM

GSM – ależ to proste !

- 27 -

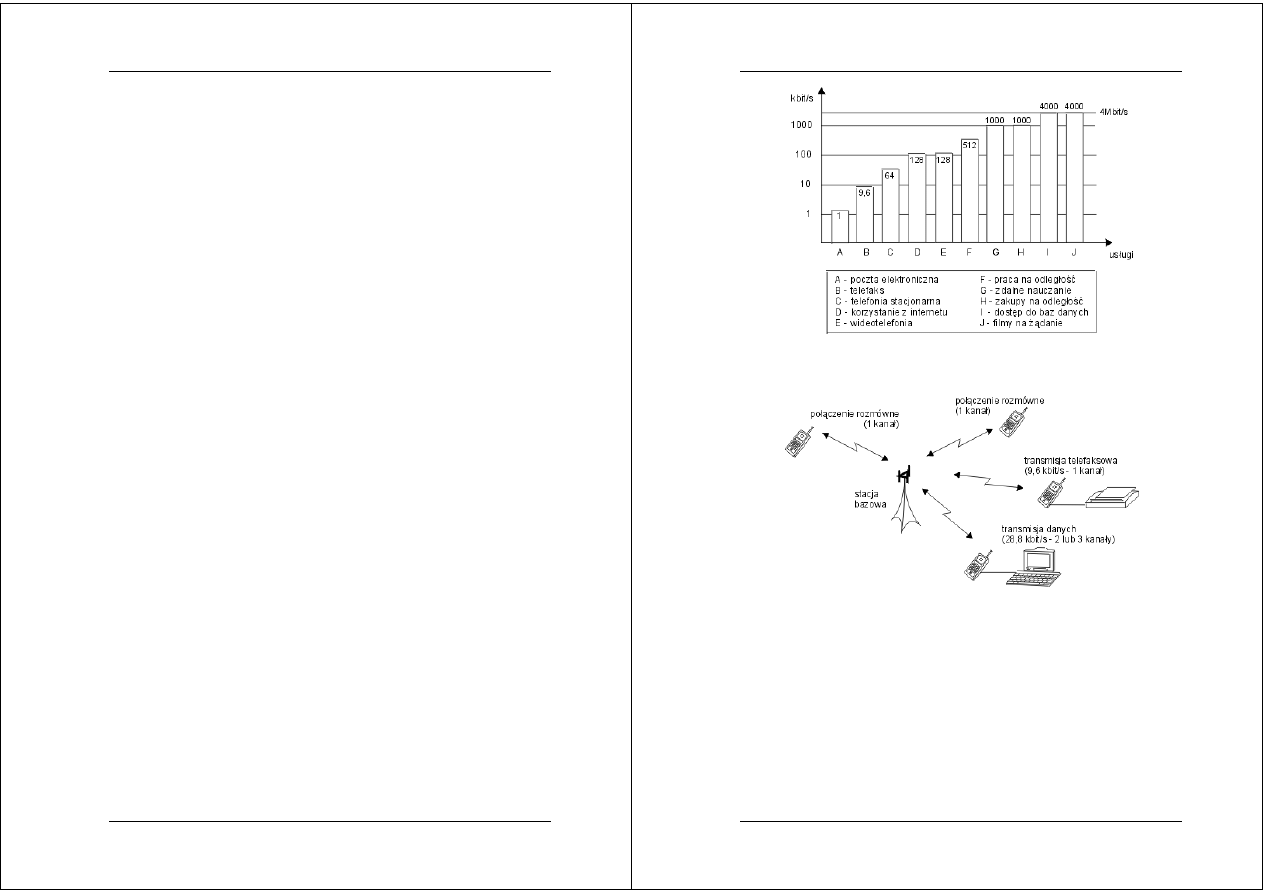

Jak wynika z pokazanej na rys. 54 a organizacji podstawowego systemu

transmisyjnego w standardzie GSM, transmisja danych z przepływnościami

przekraczającymi 13 kbit/s, a w praktyce przekraczających 9,6 kbit/s, jest w takiej

konfiguracji niemożliwa. Tymczasem dla wielu zastosowań wymagane są

przepływności dużo wyższe - typowe wartości dla przykładowych aplikacji podano na

rys. 56. Jak widać, w przypadku zastosowań wymagających transmisji obrazów, a

szczególnie obrazów ruchomych, wymagane przepływności transmisji danych sięgają 1

Mbit/s i więcej. Warto dodać, ze w takich przypadkach transmisja ma charakter

zdecydowanie niesymetryczny, tzn. od abonenta w stronę centrali sieci przesyłane są

stosunkowo niewielkie pakiety informacji zawierające polecenia, do czego wystarczy

zwykle kanał o przepływności około 16 kbit/s, natomiast w stronę terminala abonenta

wysyłane są informacje o wielkiej objętości, wymagające łączy o dużej przepustowości.

Istnieją dwa sposoby zwiększenia przepustowości kanału transmisji danych w

sieciach GSM: poprzez łączne wykorzystywanie kilku kanałów rozmownych w ramach

tego samego kanału częstotliwościowego oraz poprzez zwiększenie przepustowości

pojedynczego kanału rozmownego. Obie te techniki mogą być także stosowane

równocześnie. Pierwszy sposób wymaga takiego zmodyfikowania standardu GSM, aby

możliwe było przydzielenie jednemu abonentowi w danej chwili kilku (maksymalnie

ośmiu) kanałów rozmownych spośród ogólnej liczby ośmiu jakie zdefiniowane są w

każdym kanale częstotliwościowym. Modyfikacje taka wprowadzono do standardu w

Fazie 2+ GSM, oznaczono skrótem HSCSD, i w 1999 roku rozpoczęto w niektórych

sieciach GSM wdrażanie takiej usługi. Dla przykładu, na rys. 57 pokazano sytuację,

gdzie stacja bazowa dysponująca pojedynczym kanałem częstotliwościowym o

szerokości 200 kHz obsługuje równocześnie dwa połączenia rozmowne (przepływność

13 kbit/s), jedno połączenie, w którym realizowana jest transmisja sygnałów

telefaksowych (9,6 kbit/s) oraz jedno połączenie szybkiej transmisji danych

wykorzystujące trzy zblokowane kanały rozmowne, o przepływności łącznie 3

⋅9,6

kbit/s = 28,8 kbit/s. W Fazie 2+ standardu GSM istnieje także opcjonalna możliwość

pewnej modyfikacji kodów zabezpieczających przed błędami, która umożliwia

transmisje danych z przepływnością 14,4 kbit/s w pojedynczym kanale rozmownym, co

odpowiada realizacji tej samej przepływności transmisji danych 28,8 kbit/s przy

wykorzystaniu tylko dwóch kanałów rozmownych.

GSM – ależ to proste !

- 28 -

Rys.56 Typowe przepływności transmisji danych wymagane do zrealizowania różnego typu usług