P

AŃSTWOWA

W

YŻSZA

S

ZKOŁA

Z

AWODOWA W

T

ARNOWIE

I

NSTYTUT

P

OLITECHNICZNY

KIERUNEK

:

I

NFORMATYKA

ROK

:

IV

Bezprzewodowe systemy transmisji danych

Laboratoria

Ćwiczenie nr 1

Wstęp do symulatora COMNET

Model przykładowej sieci dostępowej

Podstawowym celem ćwiczenia jest zapoznanie się z pakietem programowym COMNET III

przeznaczonym do prowadzenia symulacji sieci telekomunikacyjnych. W ramach ćwiczenia

przewidziane jest samodzielne zbudowanie prostego modelu symulacyjnego, ustalenie

zarówno parametrów modelu, jak i parametrów symulacji, przeprowadzenie badań

symulacyjnych oraz wstępna analiza otrzymanych wyników.

1. Uruchomienie pakietu COMNET III w wersji 1.3

2. Sieć Ethernet – lokalna sieć komputerowa firmy sektora SME

Z biblioteki wstępnie zdefiniowanych obiektów sieciowych (pasek ikon z lewej strony

obszaru roboczego) wybieramy ikonę reprezentująca sieć Ethernet. Ikonę umieszczamy w

dowolnym miejscu obszaru roboczego.

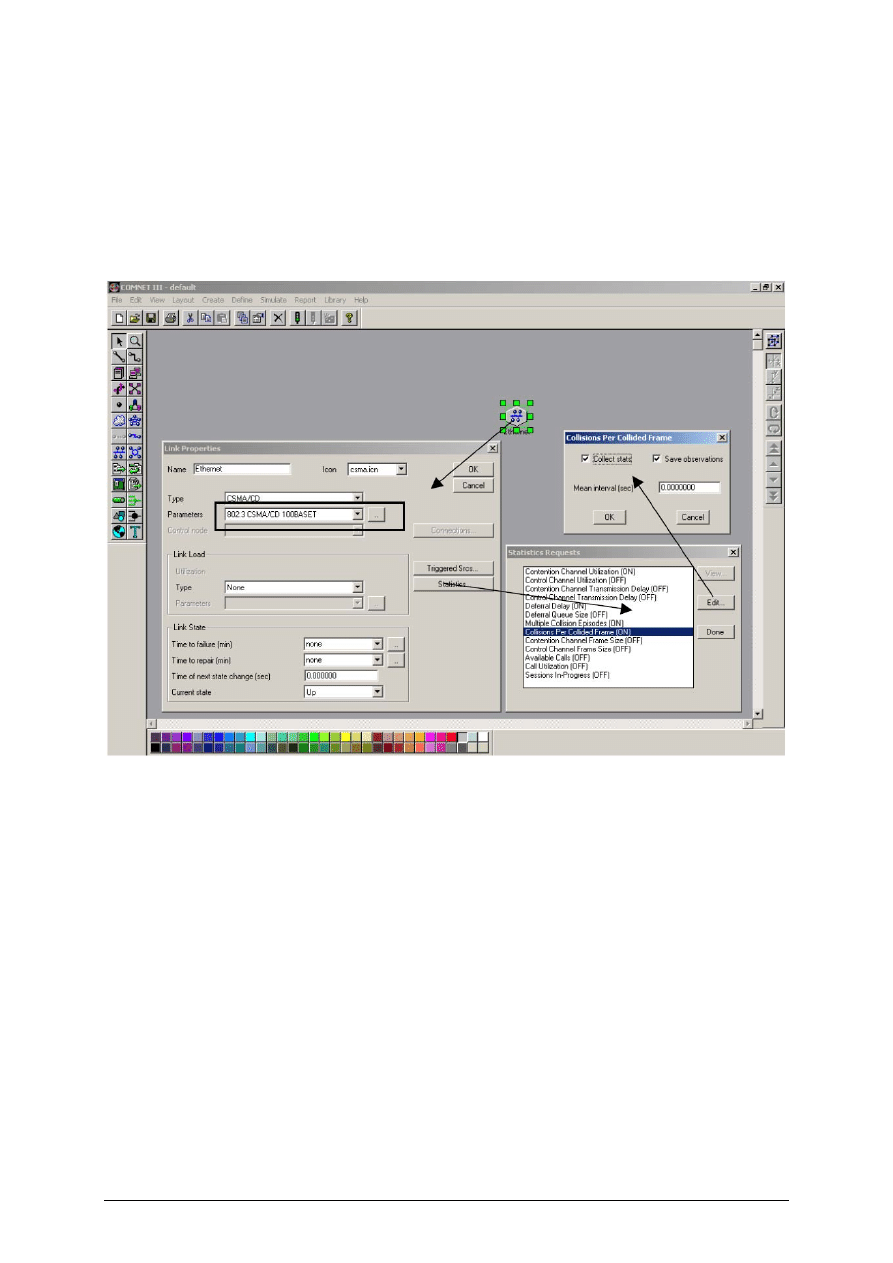

Poprzez dwukrotne kliknięcie ikony otwieramy okno dialogowe umożliwiające zmianę

parametrów sieci Ethernet. Możemy ustalić:

• Nazwę sieci (Name) – Ethernet

• Typ (Type) pozostawiamy bez zmian, zmiana typu spowoduje zmianę techniki

sieciowej

• Parametry (Parameters) – wybieramy zestaw parametrów 802.3 CSMA/CD

100BaseT odpowiadający szybkiej sieci Ethernet 100 Mbit/s opartej na skrętce

przewodów

• Obciążenie łącza (Link load) pozostawiamy bez zmian (None)

• Stan łącza (sieci) pozostawiamy bez zmian

• Ustawiamy zestaw parametrów sieci, które będą monitorowane podczas prowadzenia

badań symulacyjnych. Włączamy monitoring zajętości sieci (Contention Channel

Utilization), opóźnienia w wysyłaniu ramek (Defferal Delay), wielokrotnych kolizji

ramek (Multiple Collisions Episodes) i statystyki kolizji (Collisions per Collided

2

Frame). Włączenie monitoringu danego parametru jest możliwe poprzez jego edycję

(Edit…) i wybieranie opcji Collect Stats oraz Save Observations.

• Zamykamy okna dialogowe, akceptując dokonane zmiany (OK., Done).

3. Grupa komputerów – komputery użytkowników sieci Ethernet

Z biblioteki wstępnie zdefiniowanych obiektów sieciowych (pasek ikon z lewej strony

obszaru roboczego) wybieramy ikonę reprezentującą grupę komputerów. Ikonę umieszczamy

w dowolnym miejscu obszaru roboczego w pobliżu sieci Ethernet.

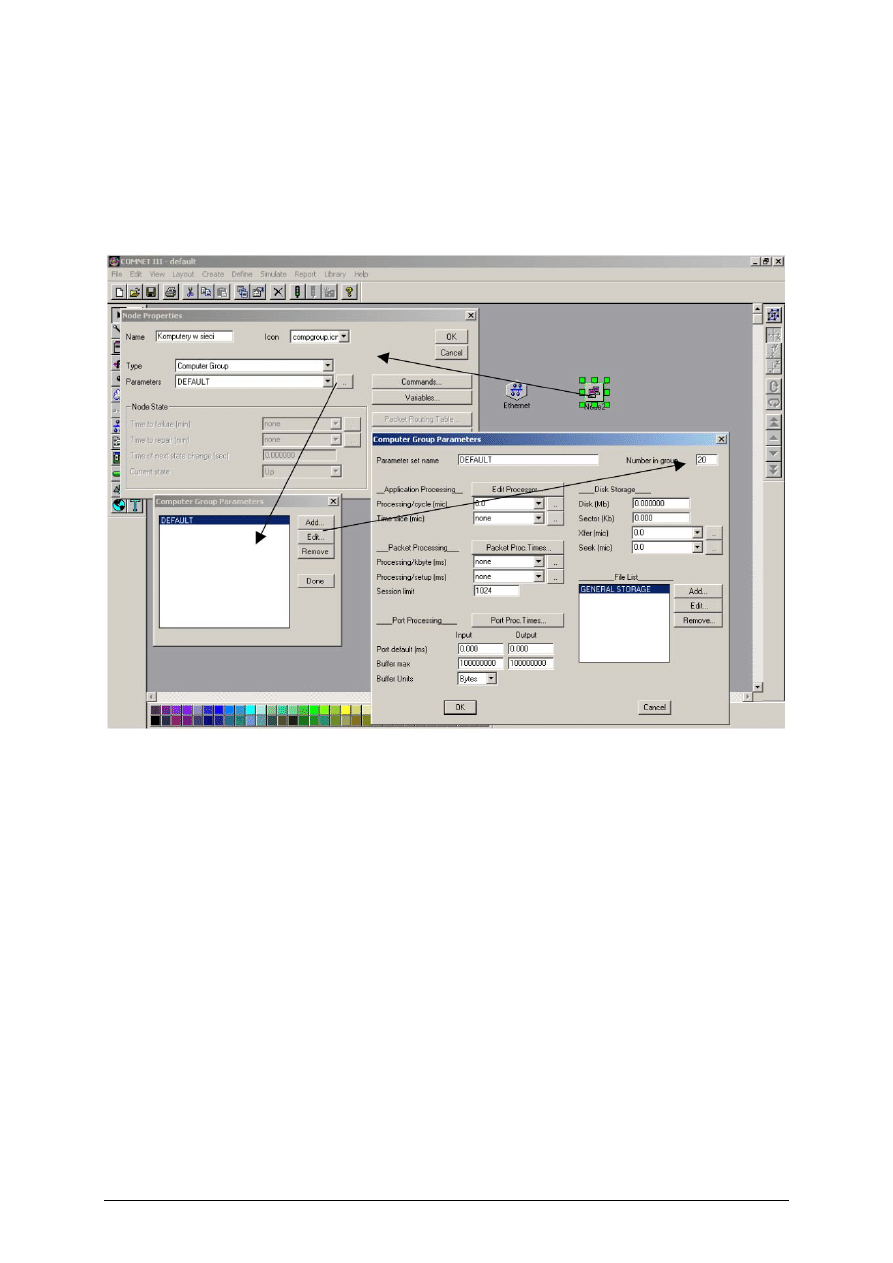

Poprzez dwukrotne kliknięcie ikony otwieramy okno dialogowe umożliwiające zmianę

parametrów Grupy Komputerów. Możemy ustalić:

• Nazwę grupy (Name) – Komputery w sieci

• Typ (Type) pozostawiamy bez zmian, zmiana typu spowoduje zmianę typu węzła

• Parametry (Parameters) – wybieramy (poprzez wybranie przycisku dwóch kropek)

zestaw typowy (Default). Edytujemy ten zestaw parametrów (Edit…) i ustalamy liczbę

komputerów w grupie na 20 (Number In Group). Pozostałe parametry bez zmian.

• Zamykamy okna dialogowe, akceptując dokonane zmiany (OK., Done)

Dołączamy grupę komputerów do sieci Ethernet:

3

Model obejmuje 20 komputerów dołączonych do szybkiej sieci Ethernet 100 Mbit/s.

4. Źródło ruchu w sieci komputerowej – użytkownicy i ich aplikacje

Z biblioteki wstępnie zdefiniowanych obiektów sieciowych (pasek ikon z lewej strony

obszaru roboczego) wybieramy ikonę reprezentującą źródło ruchu (Message Source)

generowanego przez użytkowników. Ikonę umieszczamy w dowolnym miejscu obszaru

roboczego w pobliżu grupy komputerów.

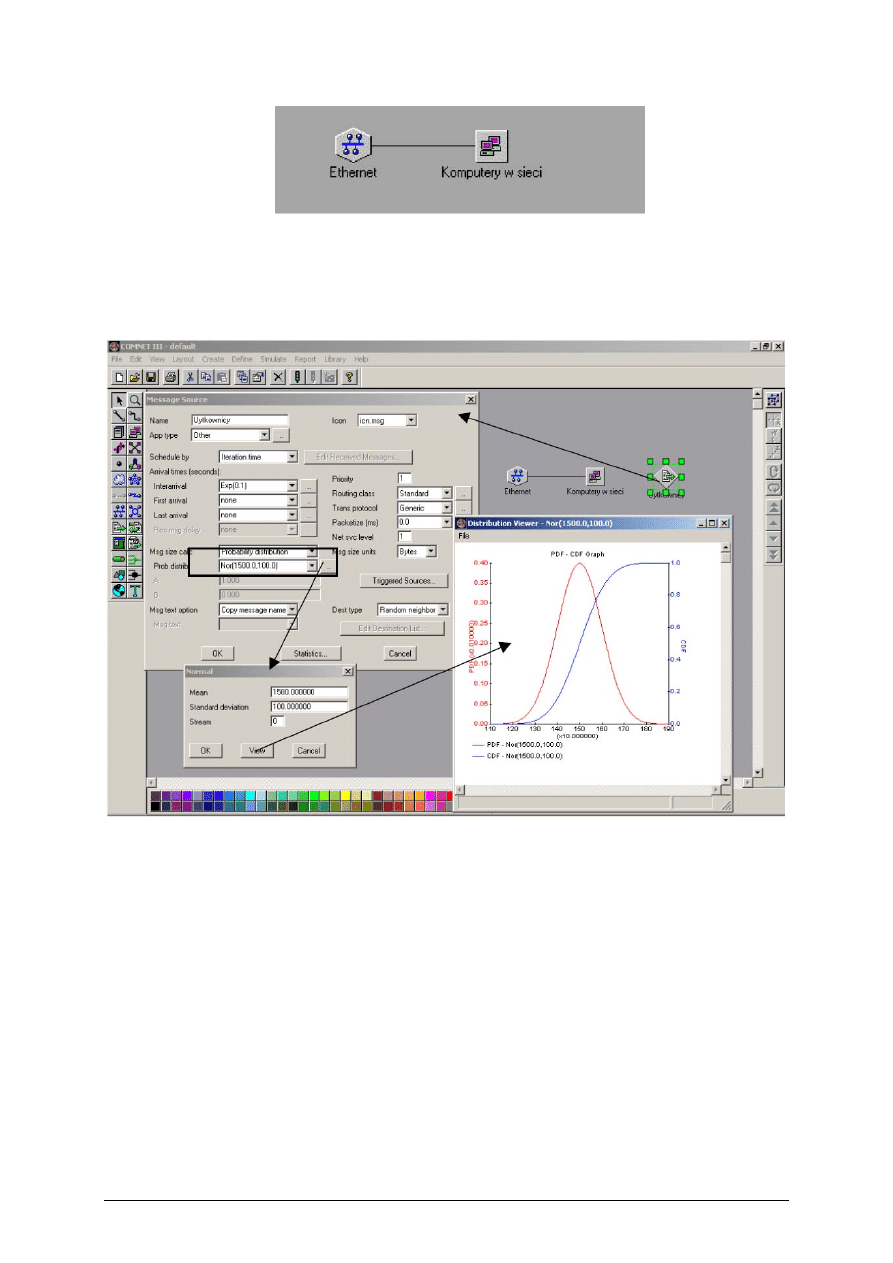

Poprzez dwukrotne kliknięcie ikony otwieramy okno dialogowe umożliwiające zmianę

parametrów źródła ruchu. Możemy ustalić:

• Nazwę aplikacji (Name) – Użytkownicy

• Czas pomiędzy generowaniem kolejnych wiadomości (Interarrivall) – ustalamy, że

odstęp pomiędzy kolejnymi wiadomościami będzie losowy, statystyka zgodna z

rozkładem ekspotencjalnym o wartości średniej 0,1s (Exp (0.1)). Zmiana statystyki

jest możliwa poprzez wybranie przycisku „..”

4

• Wielkość wiadomości (Msg Size Calc) będzie również losowa (Probability

Distribution). Rozkład statystyczny (Prob distrib) ustalamy na rozkład normalny

(Nor(1500.0, 100.0)) o wartości średniej 1500 bajtów i wariancji 100 bajtów.

• Wybrany rozkład można zweryfikować na wykresie poprzez wybranie opcji View z

okna dialogowego.

• Zamykamy okna dialogowe, akceptując dokonane zmiany (OK., Done).

Dołączamy aplikację do grupy komputerów.

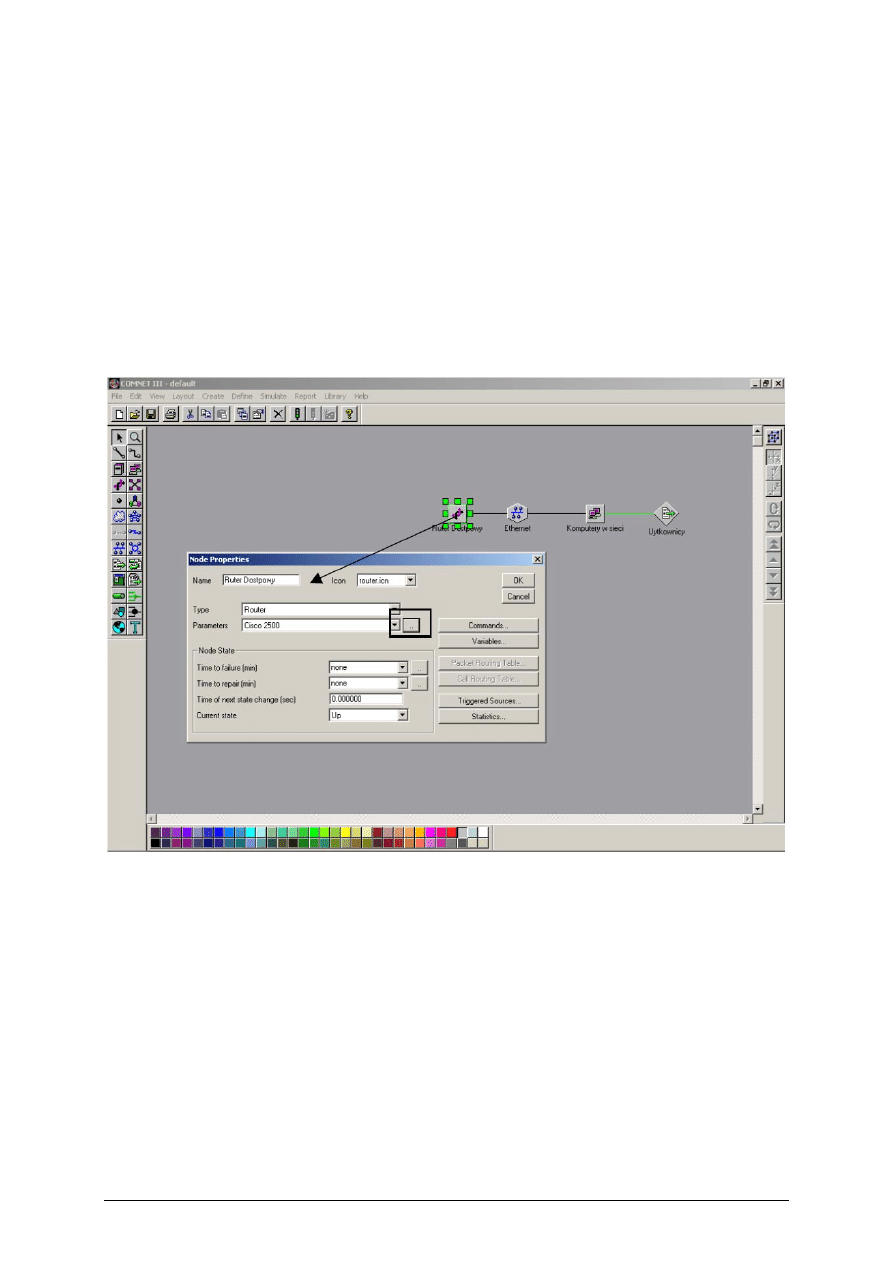

5. Ruter dostępowy – połączenie sieci Ethernet z rozległą siecią transmisji danych

Z biblioteki wstępnie zdefiniowanych obiektów sieciowych (pasek ikon z lewej strony

obszaru roboczego) wybieramy ikonę reprezentującą ruter.

Poprzez dwukrotne kliknięcie ikony otwieramy okno dialogowe umożliwiające zmianę

parametrów rutera. Możemy ustalić:

• Nazwę rutera (name) – Ruter dostępowy

• Typ węzła pozostawiamy bez zmian

• Zestaw parametrów rutera wybieramy z biblioteki – np. Cisco 2500.

• Zamykamy okna dialogowe, akceptując dokonane zmiany (OK., Done).

5

Ruter dołączamy do sieci Ethernet.

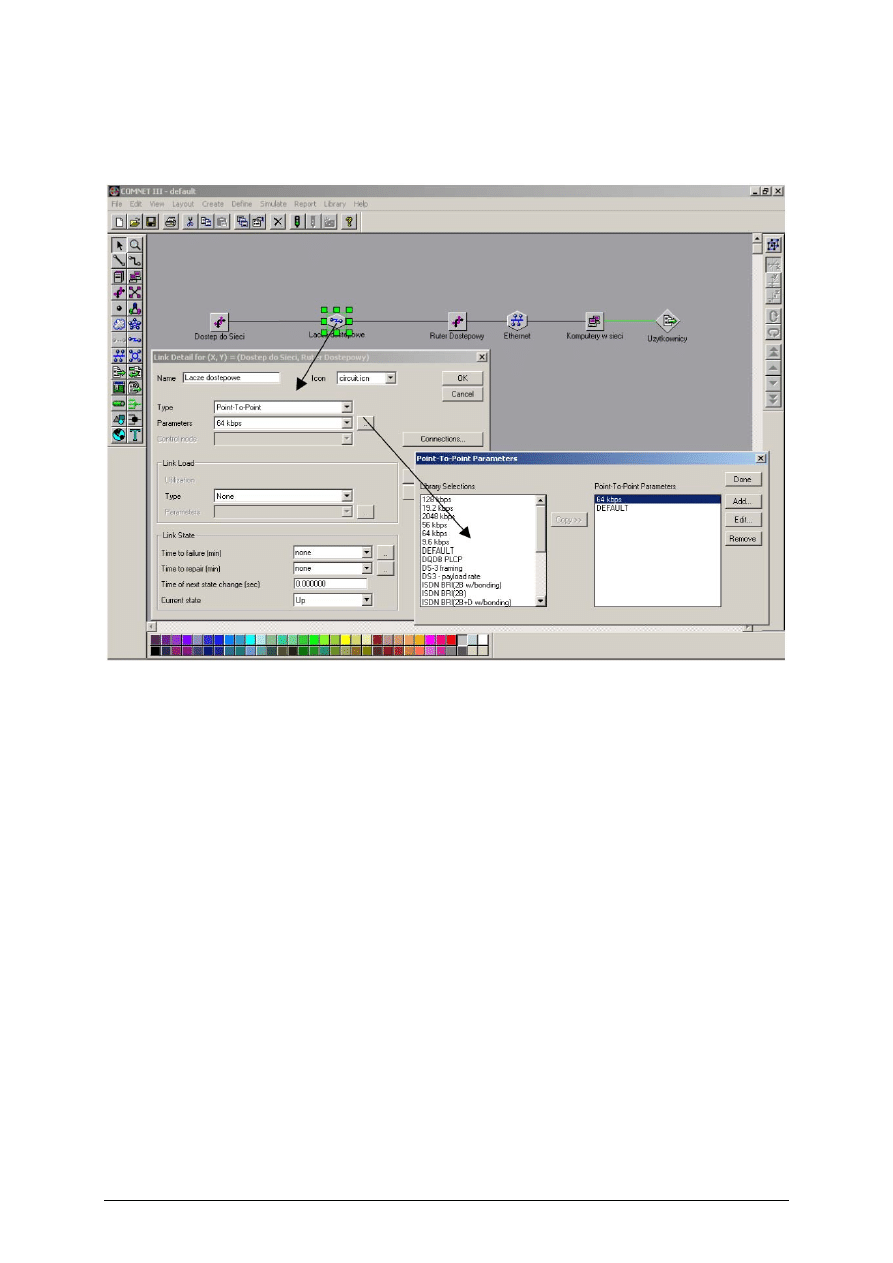

6. Łącze dostępowe dla rozległej sieci transmisji danych

Z biblioteki wstępnie zdefiniowanych obiektów sieciowych (pasek ikon z lewej strony

obszaru roboczego) wybieramy ikonę reprezentującą ruter.

• Ustalamy jego nazwę (Dostęp do sieci) – ruter reprezentuje pierwszy z ruterów

tworzących rozległą sieć transmisji danych. Sieć znajdująca się poza ruterem

brzegowym jest siecią szkieletową – pozostaje poza naszym obszarem zainteresowań

Rutery łączymy łączem dostępowym – wybieramy łącze punkt-punkt z biblioteki obiektów

sieciowych.

• Ustalamy nazwę łącza i jego parametry. Z biblioteki wybieramy łącze o szybkości 64

kbit/s.

• Zamykamy okna dialogowe, akceptując dokonane zmiany (OK., Done)

Łączymy rutery z ikoną reprezentującą łącze dostępowe.

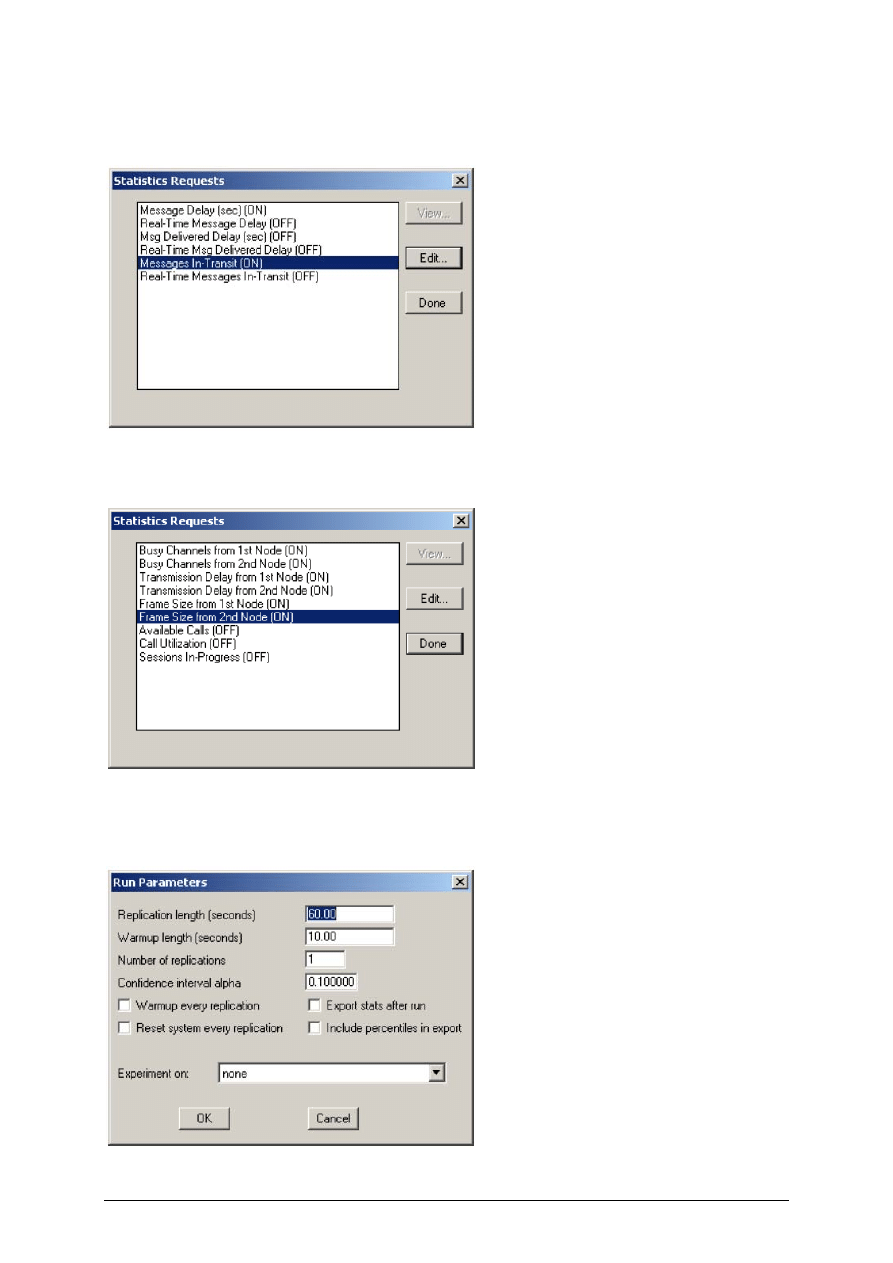

7. Dodatkowe statystyki

Włączamy monitorowanie dodatkowych statystyk:

6

- w źródle ruchu opóźnienie wiadomości i ilość wiadomości aktualnie znajdujących się w

sieci (w buforach węzłów sieciowych):

- w łączu dostępowym zajętość kanału w obydwu kierunkach, opóźnienie w obydwu

kierunkach, rozmiar ramki w obydwu kierunkach:

8. Ustalanie parametrów symulacji – rozpoczęcie symulacji

Z menu wybieramy listę Simulate – Run parameters…:

7

• Ustalamy czas symulacji na 60 sekund (Replication length)

• Ustalamy czas trwania sekwencji wstępnej na 10 sekund (Warmup length)

• Zatwierdzamy zmiany – OK.

• Rozpoczynamy symulację – Simulate – Start simulation. Przed pierwszym

przebiegiem symulacji program prosi o zapisanie przygotowanego modelu

symulacyjnego w pliku o dowolnej nazwie i rozszerzeniu *.c3. Model zapisujemy

pod dowolną nazwą, najlepiej w katalogu /Temp.

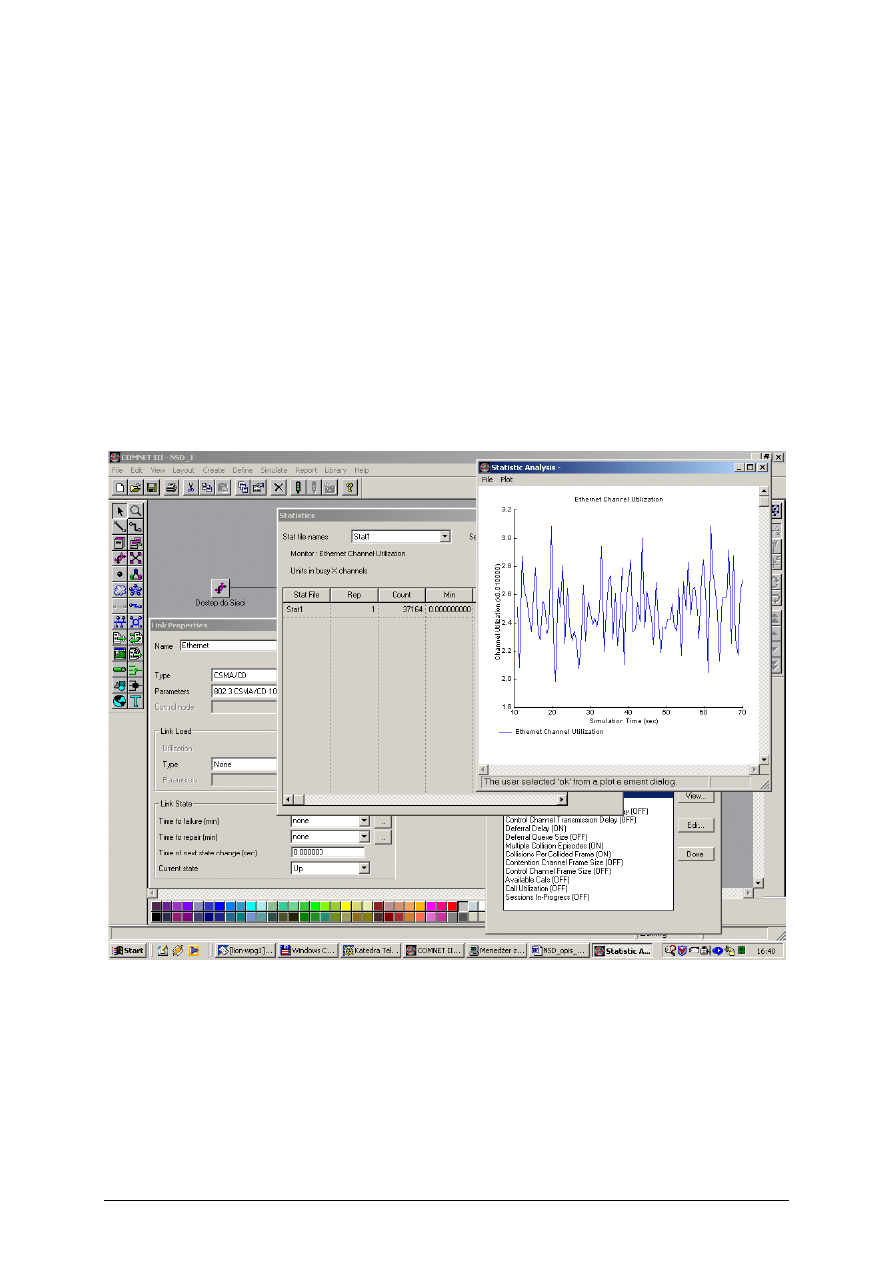

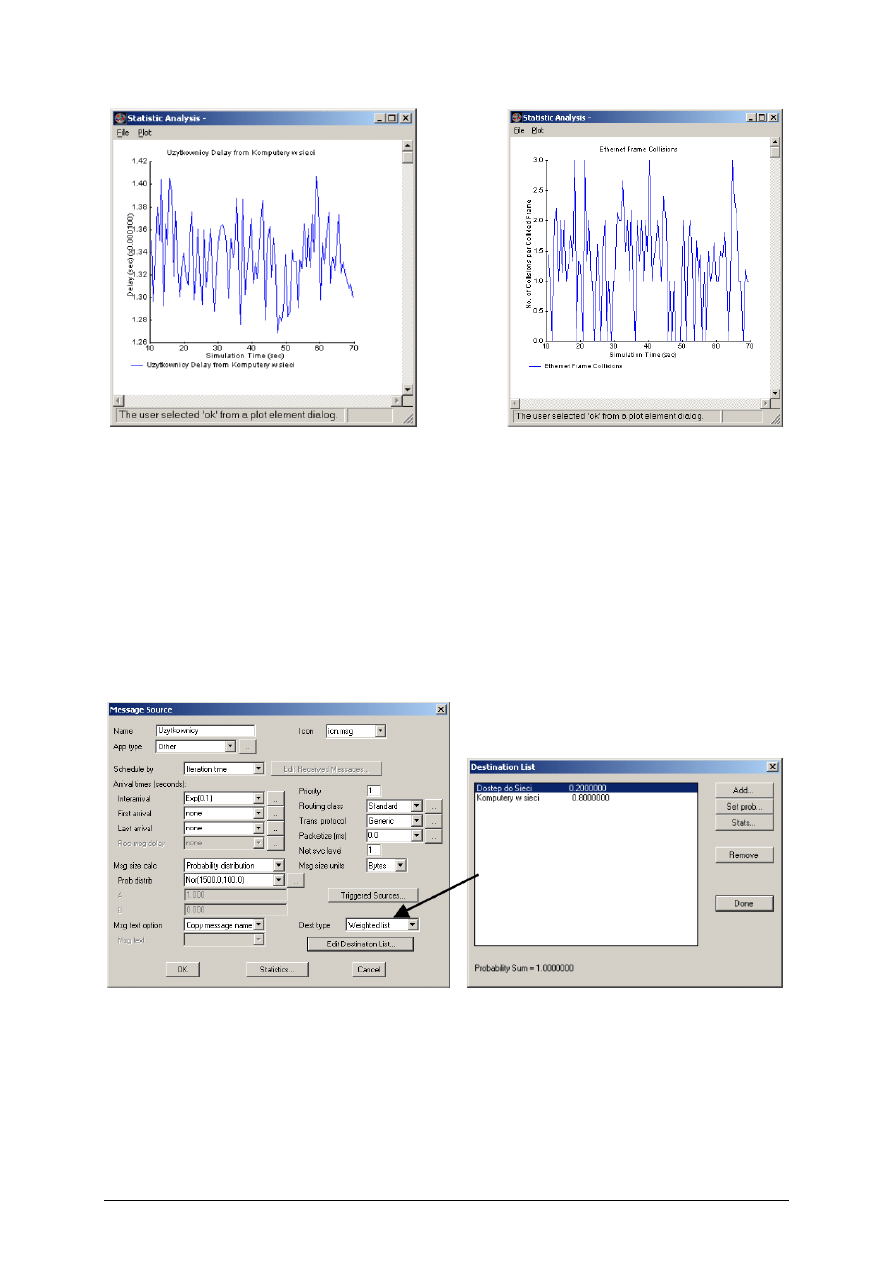

9. Wstępna analiza wyników symulacji

Sprawdzamy pierwsze wyniki badań symulacyjnych – zajętość łącza Ethernetu, kolizje w

sieci Ethernet, opóźnienie wiadomości, zajętość łącza dostępowego itp.

8

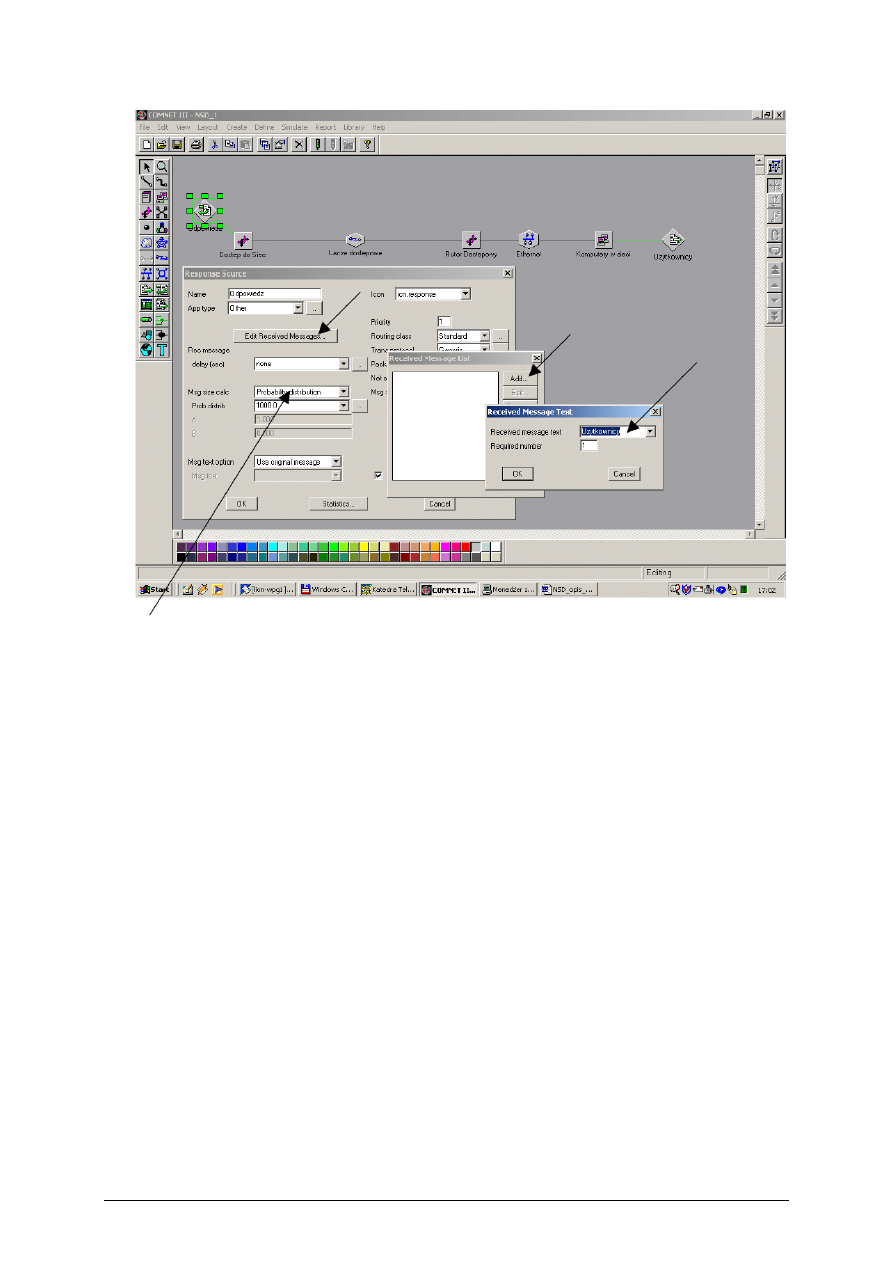

10. Modyfikacja modelu symulacyjnego

• Minimalne obciążenie sieci Ethernet – modyfikujemy model poprzez zwiększenie

rozmiaru wiadomości, zmniejszenie odstępu czasu pomiędzy kolejnymi

wiadomościami, zwiększenie liczby komputerów w grupie.

• Brak ruchu w łączu dostępowym – konieczna jest definicja węzłów, do których

kierowane są wiadomości:

• Brak ruchu w kanale dosyłowym łącza dostępowego (od sieci szkieletowej do

sieci lokalnej). Do rutera „Dostęp do Sieci” dołączamy źródło odpowiedzi na

docierające do rutera wiadomości:

9

W dalszej kolejności definiujemy szczegóły rozkładu statystycznego odpowiedzi na

otrzymywane wiadomości.

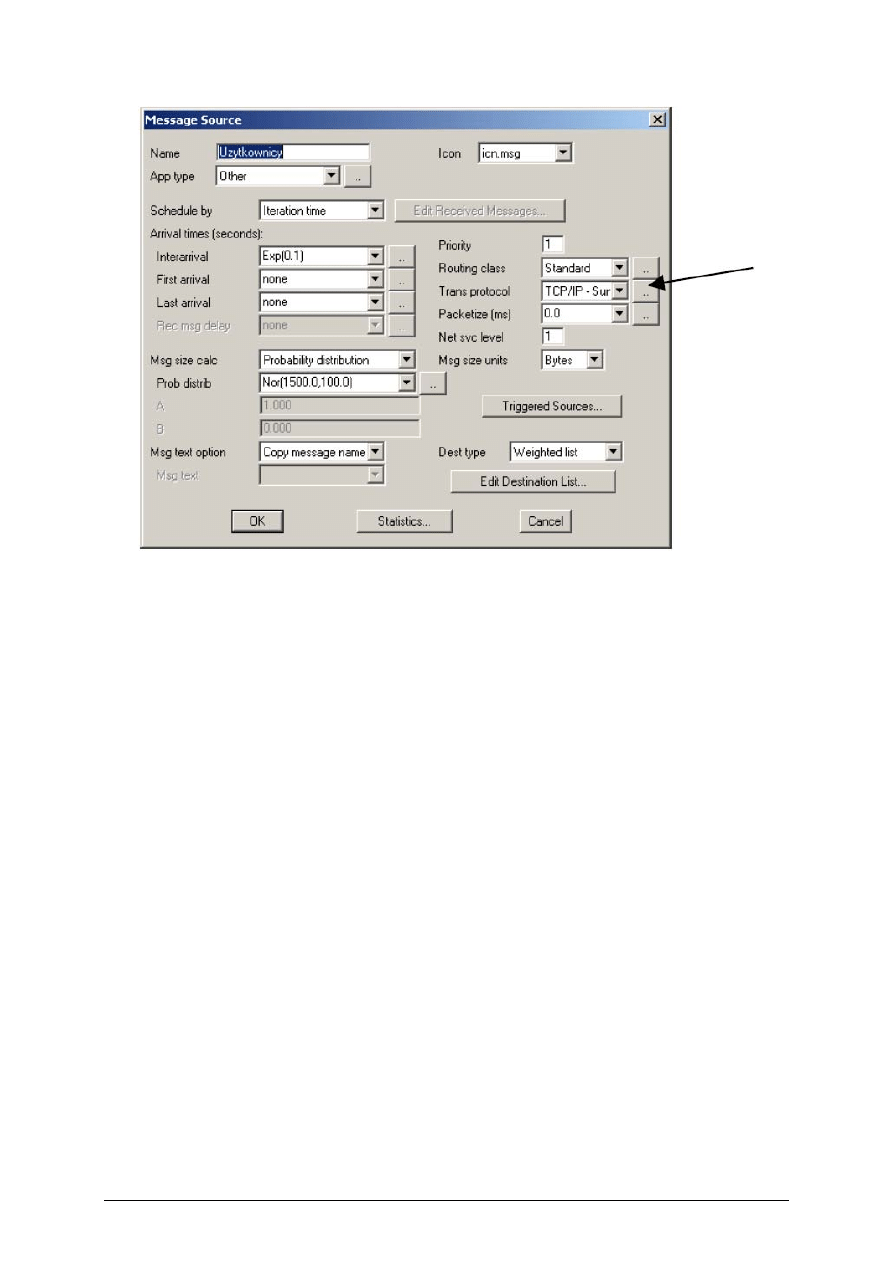

• Brak zdefiniowanego protokołu transportowego w sieci – ustalamy przykładowo

na TCP/IP.

10

11. Eksperymenty z wykorzystaniem przygotowanego modelu

Opracowany model możemy zapisać w pliku o dowolnej nazwie i rozszerzeniu *.c3.

Typowo pliki z modelami symulacyjnymi przygotowanymi w COMNECIE nie

przekraczają rozmiaru 50-100kB.

11

Document Outline

Wyszukiwarka

Podobne podstrony:

BSTD LAB 4 hacked by reczu

BSTD LAB 3 hacked by reczu

BSTD LAB 1 hacked by reczu

BSTD LAB 2 hacked by reczu

BSTD LAB 5 hacked by reczu

BSTD LAB 4 hacked by reczu

BSTD LAB 4 hacked by reczu

BSTD LAB 5 hacked by reczu

LAB 3 Netcracker Media transmisyjne hacked by reczu

Lab 4 OPNET Badanie sieci Frame Relay hacked by reczu

Lab 1 OPNET Analiza sieci standardu IEEE 802 11 hacked by reczu

ćw14-silnik stirlinga-sprawko by pawelekm, Energetyka AGH, semestr 5, semestr V, Konwersja Energii,

Odwracalne zajwisko termoelektryczne, Energetyka AGH, semestr 5, semestr V, Konwersja Energii, lab K

Laczenie ogniw paliwowych by kozby, Energetyka AGH, semestr 5, semestr V, Konwersja Energii, lab KE,

spraw, LAB 52, Celem ˙wiczenia by˙o wyznaczenie ˙adunku w˙a˙ciwego elektronu tzn

Elektroliza by Slupski, Energetyka AGH, semestr 5, semestr V, Konwersja Energii, lab KE,OZE, sprawka

spraw, LAB 77, Celem ˙wiczenia by˙o wykorzystanie spektroskopu oraz fotometru spektralnego spekol do

więcej podobnych podstron