W Skype nie działa kamera wideo

Komunikator Skype umożliwia również prowadzenie wideokonferencji. Może się jednak

zdarzyć, że pomimo dostępności w komputerze kamerki internetowej program nie przekazuje

obrazu.

Jeżeli rozmowy wideo zostały prawidłowo skonfigurowane, a mimo to usługa nie działa,

wykonaj następujące kroki:

1. Pobierz z Internetu najnowsze sterowniki dla Twojej kamery wideo. Znajdziesz je na

stronie jej producenta.

2. W Skype wybierz z menu Narzędzia pozycję Opcje i na karcie Ogólne wejdź w

Ustawienia wideo.

3. Wybierz w tym oknie Twoją kamerę wideo.

4. Na ekranie powinien pojawić się obraz z kamerki. Jeśli tak się nie stało, sprawdź czy

zaznaczona jest opcja Włącz Skype wideo oraz ewentualnie sprawdź konfigurację w

Ustawienia kamery.

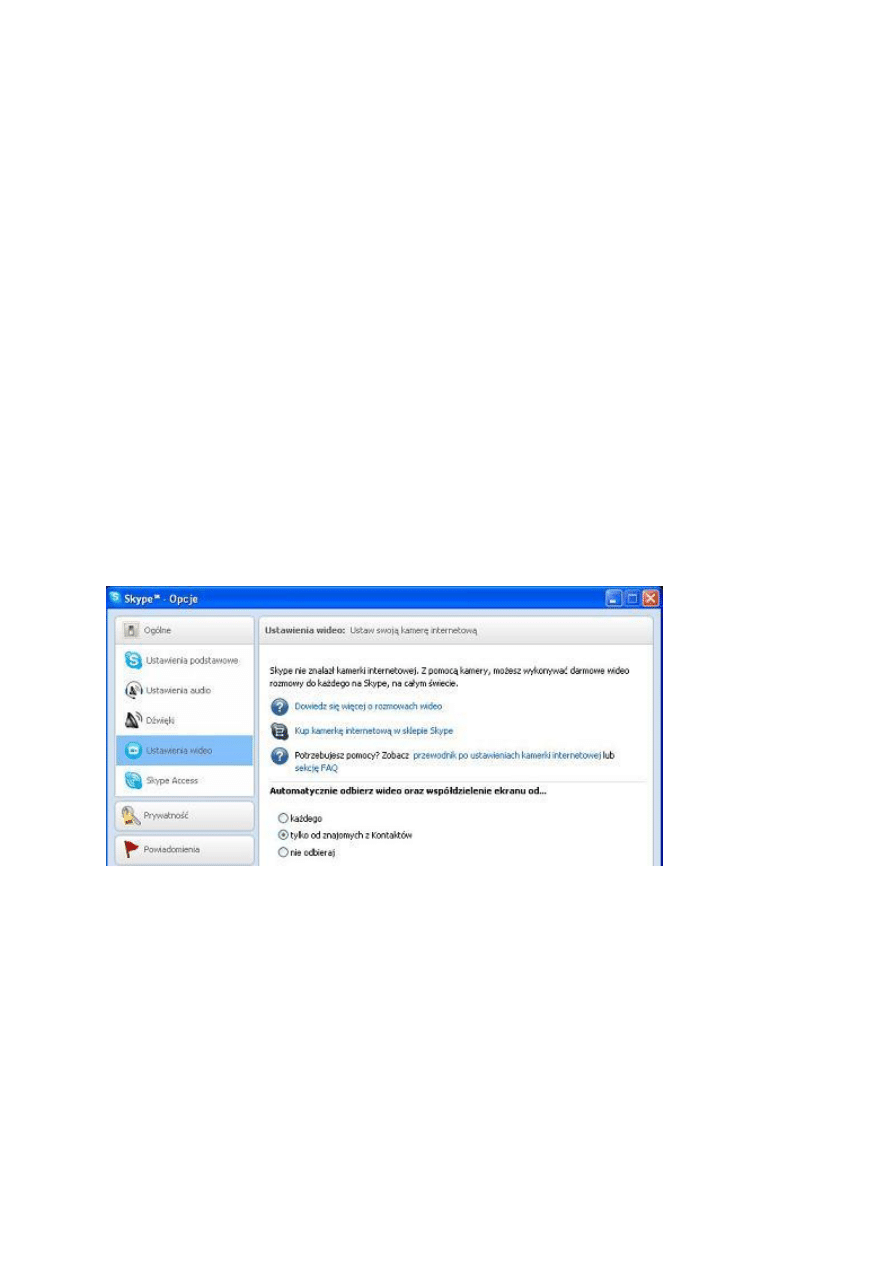

Jeżeli widzisz komunikat „Skype nie znalazł kamerki internetowej”, oznacza to, że Twoja

kamera nie jest poprawnie zainstalowana w systemie Windows.

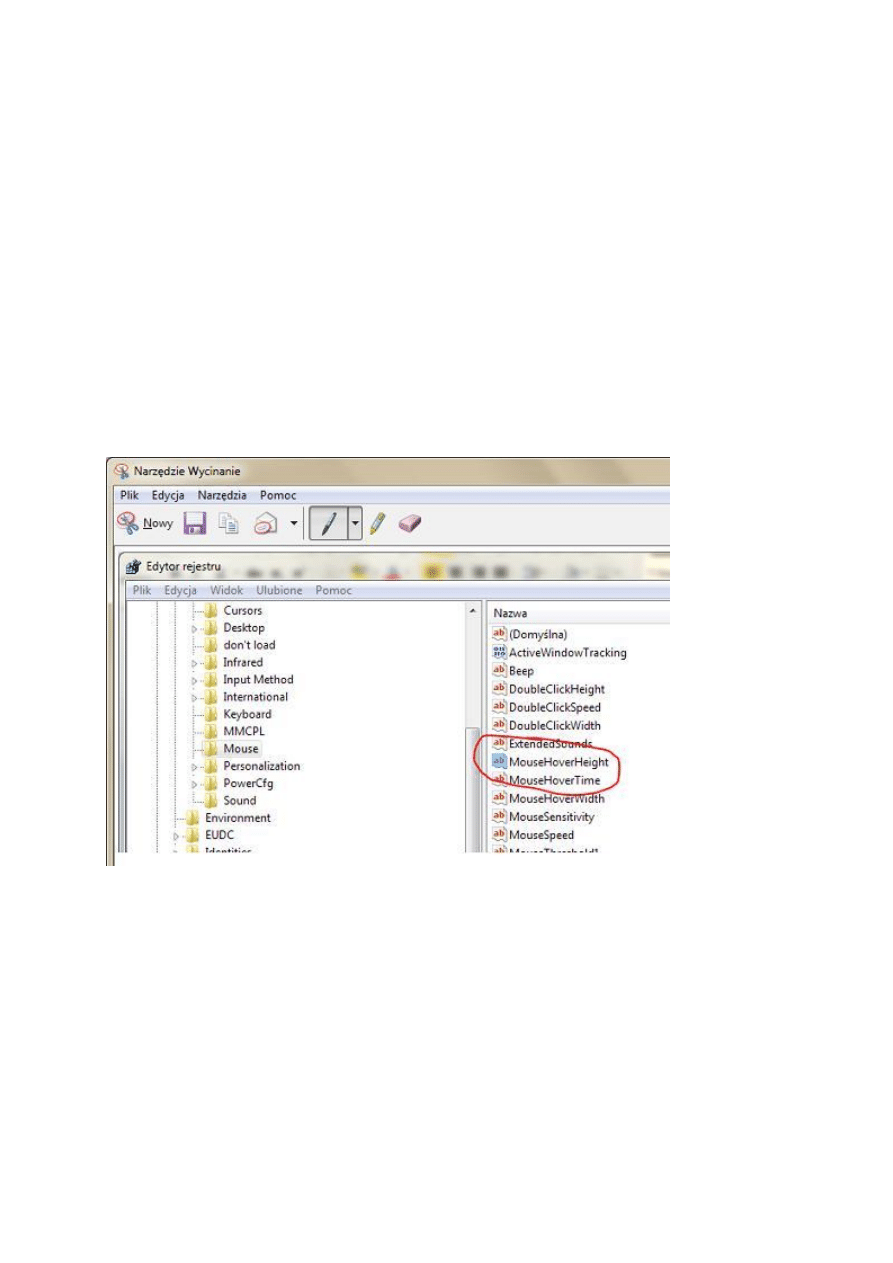

Rys. W takiej sytuacji, jak na rysunku, trzeba ponownie zainstalować sterowniki kamerki

Jeżeli kamera dalej nie działa, upewnij się za pomocą instrukcji dołączonej do komputera czy

na pewno jest włączona (może istnieje jakiś fizyczny przełącznik na obudowie) oraz że nie

jest używana przez inny program.

Aby komfortowo korzystać z rozmów wideo, musisz mieć procesor co najmniej 1 GHz i 512

MB RAM, czego nie spełniają, np. niektóre słabsze netbooki.

Pasek narzędziowy Skype w pakiecie MS Office

Jeżeli często korzystasz z pakietu Microsoft Office i Skype'a, aby wspólnie z innymi osobami

pracować nad określonym dokumentem, warto ułatwić sobie życie.

Za pomocą dodatku Skype Office Toolbar

http://www.skype.com/intl/en/get-skype/on-your-

computer/office-toolbar

dodasz programów z pakietu Microsoft Office nową funkcję. Dzięki

tej prostej aplikacji komputer automatycznie rozpozna w treści dokumentów numery

telefonów i umożliwi Ci rozpoczęcie rozmowy lub wysłanie SMS’a za pomocą jednego

kliknięcia myszką.

Oczywiście aplikacja rozpoznaje także nazwy Skype (loginy) - między innymi w Wordzie,

Excelu i PowerPoint. Możesz od razu dowiedzieć się, czy dana osoba jest zalogowana do

Skype'a i wysłać jej plik, nad którym obecnie pracujesz.

Co więcej program umożliwia zapisywanie numerów telefonów w formie linku do Skype'a.

Dzięki temu również inne osoby, które otrzymają od Ciebie ten dokument, będą mogły

zadzwonić za pomocą Skype'a jednym kliknięciem myszki.

Własny przycisk Skype na stronie WWW

Zamiast po prostu podawać innym osobom swój login Skype, możesz stworzyć graficzny

przycisk, którego kliknięcie rozpocznie rozmowę z Tobą.

W tym celu odwiedź stronę

www.skype.com/intl/pl/tell-a-friend/get-a-skype-button

. Teraz

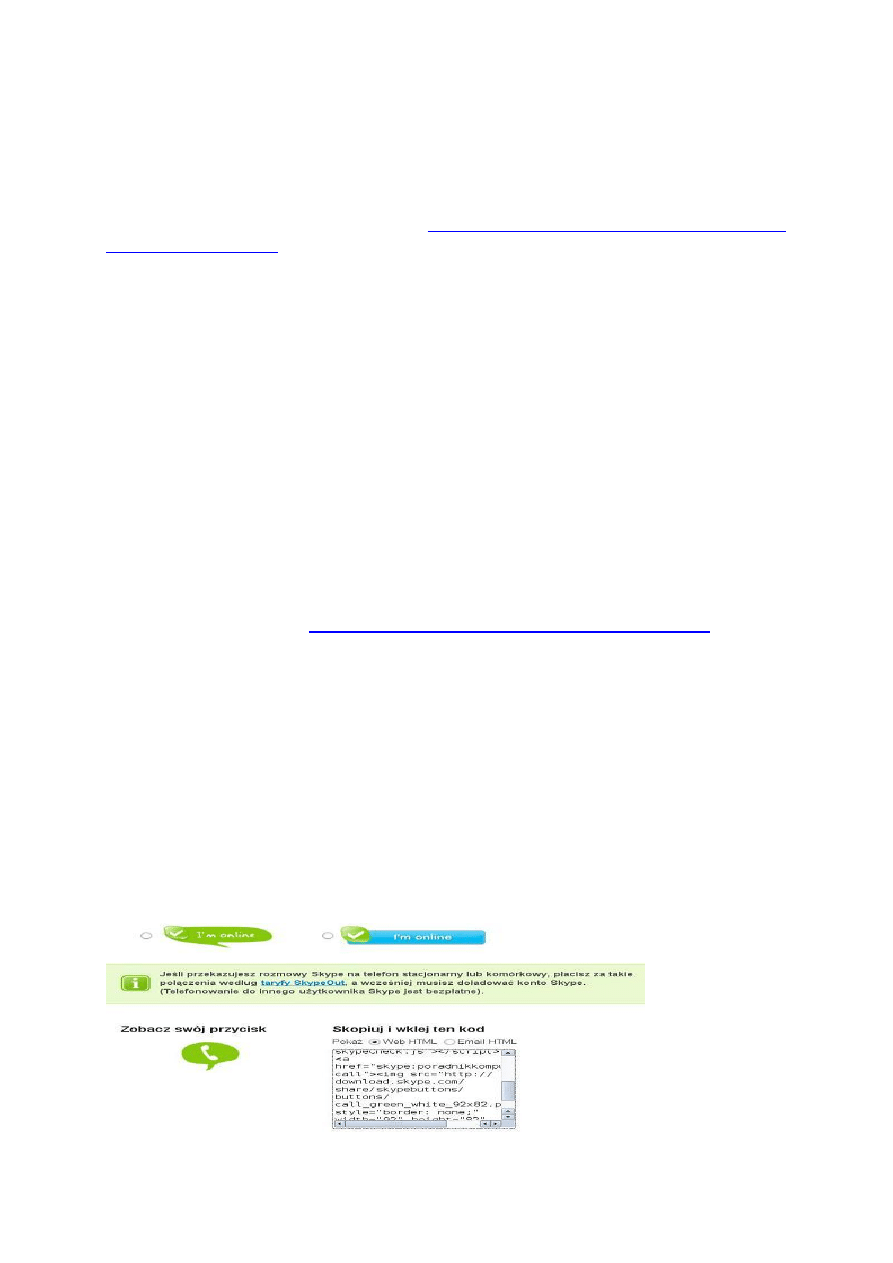

wpisz nazwę użytkownika i wybierz jeden z przycisków. Cztery pierwsze propozycje

przycisków nie będą pokazywały Twojego statusu, a dwie kolejne tak.

W polu Zobacz swój przycisk możesz podejrzeć swoje dzieło. Po jego kliknięciu powinna się

rozpocząć rozmowa przez Skype. Tak stworzony przycisk możesz umieścić, np. w swoim

podpisie na ulubionym forum internetowym lub w sygnaturce e-maili. Wystarczy jedynie

skopiować kod Web HTML (w przypadku umieszczania przycisku na stronie internetowej) lub

Email HTML (gdy chcesz dodać przycisk do podpisu w wiadomościach e-mail) i wkleić go w

odpowiednie miejsce. Musisz więc zmienić swój profil na stronie internetowej (poszukaj

opcji w rodzaju Edytuj profil) lub w kliencie pocztowym.

W Microsoft Outlook 2007 powinieneś odwiedzić menu Narzędzia i wybrać Opcje. Następnie

z zakładki Format Poczty wybierz Podpisy.

Rys. Zaznaczone miejsce wskazuje na login Skype, którego dotyczy wygenerowany przycisk

Jak proxy pomaga chronić prywatność

Jest wiele różnych sposobów surfowania w sposób bardziej anonimowy niż normalnie.

Jednym z nich są tzw. proxy, czyli różnego rodzaju komputery pośredniczące pomiędzy Tobą

a stronami WWW, z które odwiedzasz.

Gdy łączysz się ze stroną WWW bezpośrednio, Twoja przeglądarka i dostawca sieci

przekazują jej szereg informacji na Twój temat. Masz na to niewielki wpływ, możesz jednak

skorzystać z pośrednika. Wówczas wysyłane przez Twój komputer żądanie wyświetlenia

danej strony internetowej nie trafia bezpośrednio na nią, lecz do serwera proxy. Dopiero

serwer proxy przekazuje Twoje żądanie do strony WWW, przekazując jej wyłącznie

informacje o sobie (Twoje dane zostaną zarejestrowane tylko przez serwer proxy).

Zawartość żądanej strony internetowej trafia najpierw do serwera proxy, który przekazuje ją

do Twojego komputera. Dzięki temu odwiedziłeś stronę anonimowo, bowiem zebrała ona

dane nie o Twoim komputerze, a o serwerze proxy. Wszystkie dane o Tobie pozyskał za to

serwer proxy, dlatego powinna być to zaufana maszyna.

Obszerną listę bezpłatnych serwerów proxy znajdziesz na stronie

Czyszczenie wnętrza obudowy w celu poprawienia chłodzenia

Tę czynność polecamy tylko posiadaczom komputerów stacjonarnych, ponieważ rozkręcenie

laptopa i jego późniejsze złożenie jest dużym wyzwaniem. O wiele łatwiej wtedy też o

uszkodzenie mniejszych, delikatnych części upakowanych na niewielkiej przestrzeni.

Zacznij od oczyszczenia obudowy z zewnątrz (zwłaszcza wierzchu), a następnie:

1. Odłącz komputer od prądu i zdejmij obudowę.

2. Zmniejsz siłę ssania w odkurzaczu na minimum i ostrożnie, za pomocą wąskiej

końcówki odkurz poszczególne elementy komputera.

3. W trakcie czyszczenia przytrzymuj wentylatory, aby się nie obracały i dokładnie je

oczyść.

4. Resztę brudu w bardziej niedostępnych miejscach możesz wydmuchać za pomocą

sprężonego powietrza w aerozolu wprost do rury odkurzacza. Uważaj, żeby nie

zahaczyć o żaden z kabli i go nie wyrwać. Nigdy nie używaj w środku komputera

mokrej szmatki!

Rys. Aerozol ze sprężonym powietrzem kupisz w dowolnym sklepie komputerowym

Bezpłatna wyszukiwarka okładek do filmów

Zniszczyłeś okładkę swojego ulubionego filmu lub chciałbyś ją odświeżyć? Możesz szybko

odszukać odpowiedni plik graficzny za pomocą programu i-Covers. Przeszukuje on

kilkanaście serwisów udostępniających zarówno okładki do filmów, jak i wzory plakatów

promujących produkcje filmowe. Obsługa tej bezpłatnej wyszukiwarki jest bardzo prosta.

Po zainstalowaniu i uruchomieniu i-Covers

http://www.i-covers.net/en_telecharger.htm

należy podać tytuł filmu, wskazać, w którym serwisie internetowym pliki graficzna mają być

szukane (służy do tego opcja Database) oraz określić lokalizację dla pobieranych plików.

Wskazówka: na liście Database zaznacz pozycję Vintage, aby odszukać materiały dotyczące

starych filmów (nawet z lat 40. XX w.).

Rys. i-Covers wyszukuje okładki do filmów

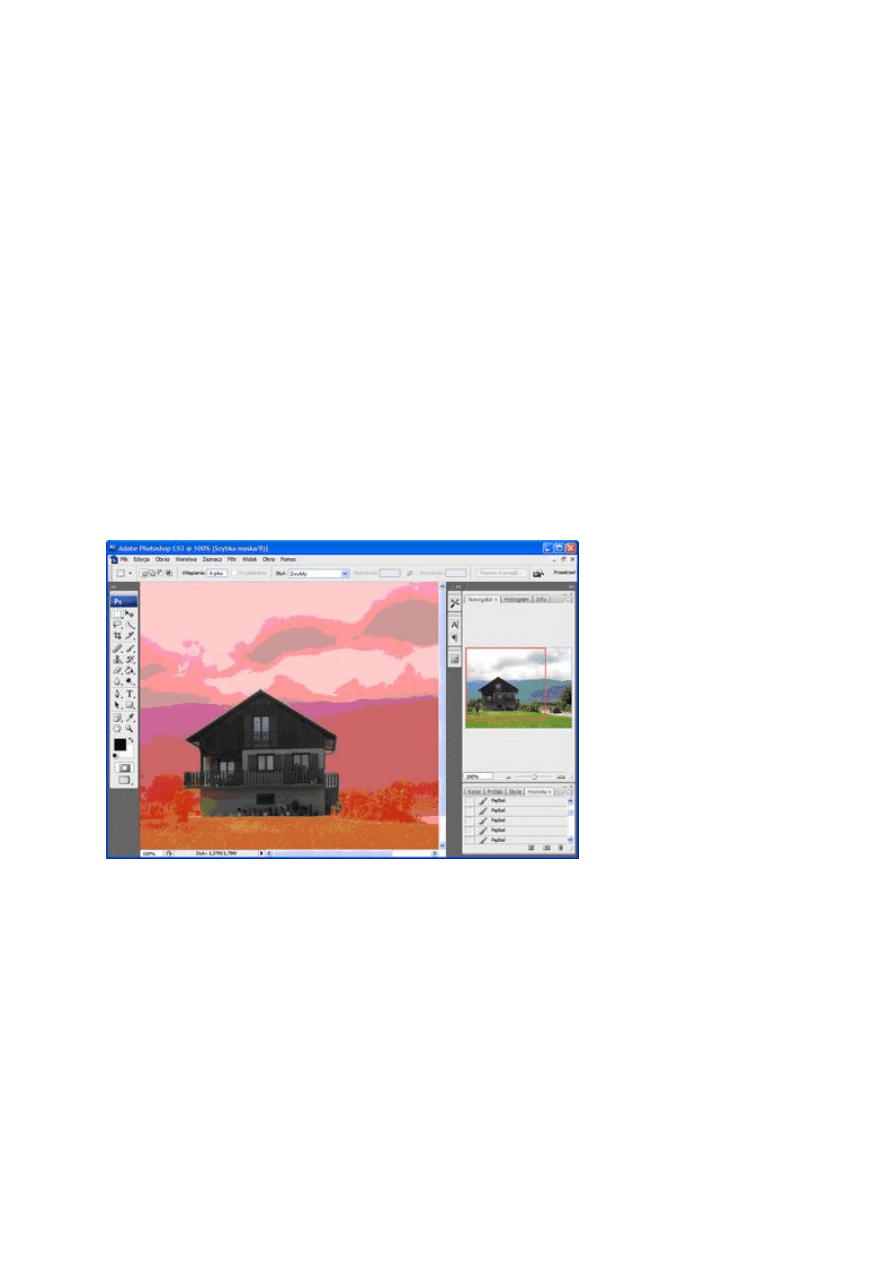

Adobe Photoshop - wysuwanie elementu na pierwszy plan

Jednym z często stosowanych zabiegów na fotografiach jest wysuwanie wybranego elementu

na pierwszy plan. Efekt ten można uzyskać, rozmazując tło znajdujące się poza tym

elementem.

Aby wysunąć element na pierwszy plan:

1. Z palety Narzędzia wybierz widniejącą u jej dołu ikonę Edytuj w trybie szybkiej maski

lub naciśnij na klawiaturze przycisk [Q].

2. Następnie z palety Narzędzia wybierz Pędzel. Jeśli korzystałeś wcześniej z innego

zestawu pędzli niż Pędzle podstawowe,kliknij wcześniej Wyzeruj pędzle. W tym celu

kliknij strzałkę u góry okna programu Photoshop, w menu ponownie kliknij strzałkę, a

następnie wybierz Wyzeruj pędzle. Na końcu kliknij OK.

3. Przy pomocy Pędzla zaznacz tło obrazka pomijając element, którego rozmazywanie

ma zostać pominięte. Dla uzyskania dokładnego efektu skorzystaj z lupy i różnej

średnicy pędzla.

4. Po zaznaczeniu całego tła, naciśnij przycisk [Q] lub w palecie Narzędzia kliknij Edytuj

w trybie podstawowym.

5. Zostanie teraz automatycznie zaznaczona część obrazka, która została pominięta przy

zaznaczaniu w trybie maski. Wybierz Zaznacz/Odwrotność.

6. Rozwiń menu Filtr, a następnie kliknij Rozmycie/Inteligentne rozmycie.

7. Ustaw promień na 10 oraz Rozmycie na 90.

8. Kliknij przycisk OK.

Rys. Zaznaczanie tła w trybie maski

Kadrowanie zdjęć krok po kroku

Dobrze wykadrowane zdjęcie to połowa sukcesu udanej fotografii. Czasami po wykonaniu

zdjęcia okazuje się, że znalazł się na nim element otoczenia, którego ująć nie zamierzaliśmy.

Podobnie może zaistnieć potrzeba wykorzystania tylko fragmentu obrazu. Kadrowanie

komputerowe pozwala na zmianę ujęcia oraz na przygotowanie zdjęcia do druku poprzez

dopasowanie go do jednego z popularnych rozmiarów odbitek: 9x13, 10x15 i temu

podobnych.

Popularnym, bezpłatnym narzędziem do kadrowania jest

JPEG Crops

.

http://ekot.dk/programmer/JPEGCrops/

Program ma bardzo surowy wygląd oraz wiele

różnych opcji, przez co przy pierwszym uruchomieniu może sprawiać wrażenie trudnego w

obsłudze. Nie zniechęcaj się, po przeczytaniu poniższego opisu i wykadrowaniu pierwszego

zdjęcia to wrażenie minie.

Pracę z programem proponujemy zacząć od wybrania miejsca zapisu wykadrowanych zdjęć.

Dobrze jest w tym celu utworzyć odpowiednio nazwany katalog aby uniknąć pomyłek i

późniejszego bałaganu. Teraz dodaj zdjęcie poprzez Plik/Dodaj obrazy lub po prostu klikając

Dodaj obrazy w głównym widoku programu. Na początek wgraj nie więcej jak jedną

fotografię. Teraz w menu Widok dopasuj dla własnej wygody wielkość zdjęcia w ten sposób,

by wyświetlało się jak największe i jednocześnie całe mieściło na ekranie. Dzięki temu

zobaczysz więcej szczegółów zachowując obraz całości.

Kadrowanie dokonuje się poprzez manipulowanie widoczną na fotografii ramą. To co

znajduje się wewnątrz ramki, będzie nowym zdjęciem, natomiast to co jest poza nią, zostanie

odcięte. Obszar odcięcia możesz przysłonić na wiele sposobów, wchodząc do menu Widok/

Maska. Następnym krokiem jest wybranie rozmiaru kadru z listy znajdującej się bezpośrednio

pod fotografią. Ramę możesz dowolnie przesuwać oraz regulować wielkość, jej proporcje

zawsze zostaną zachowane i będą odpowiadały wybranemu rozmiarowi. Kiedy będziesz

zadowolony z ustawienia kadru, to nie pozostaje Ci nic innego jak zastosować polecenie

Przytnij lub po prostu nacisnąć klawisz [Enter]. Wykadrowane zdjęcie trafia do wskazanego

wcześniej katalogu a oryginalne pozostaje bez zmian.

Jeśli docelowo zamierzasz wydrukować zdjęcie, pamiętaj, żeby wykadrowany fragment był

wystarczająco duży. Jeżeli wybierzesz bardzo mały fragment zdjęcia, wydruk będzie miał

kiepską jakość.

Są jeszcze inne czynniki wpływające na jakość druku, jak grubość papieru. Jeżeli zamierzasz

drukować zdjęcia na domowej drukarce i chciałbyś drukować je na znacznie grubszym

papierze niż standardowy, to warto w ustawieniach drukarki zmienić grubość papieru, na

którym zamierzasz drukować na Gruby. Opcje mogą różnić się w zależności od producenta

sprzętu. Dlaczego warto to zrobić? Druk będzie miał wówczas nieco lepszą jakość. Tusz

wchłania się inaczej w zależności od rodzaju papieru i drukarka może się do tego dostosować,

jeżeli wie, jakiego rodzaju ma papier. Jeżeli oddajesz zdjęcia do wydrukowania w

laboratorium, to po prostu zwróć uwagę na DPI.

Praktyczne porady dotyczące kadrowania

1. Największe pole do popisu masz przy robieniu samego zdjęcia. Możesz wówczas

dowolnie wybrać kadr, później na komputerze będziesz miał znacznie mniejsze

możliwości.

2. To co widzisz na ekranie aparatu albo w celowniku lustrzanki nie zawsze pokryje się z

tym, co wyjdzie na zdjęciu. Dlatego dobrze jest wziąć na to poprawkę i zostawić

trochę wolnej przestrzeni w około fotografowanego obiektu. Potem na komputerze to

skorygujesz.

3. Postaraj się nie umieszczać fotografowanego obiektu na środku kadru. Umieszczenie

głównego motywu poza środkiem obrazu nadaje zdjęciu silny charakter. Bardzo

pomocne jest stosowanie wspomnianej wcześniej zasady trójpodziału. Polega ona na

podzieleniu zdjęcia na równe części przy pomocy dwóch poziomych i pionowych lini.

Przecinają się one wówczas w czterech miejscach, które wyznaczają mocne punkty

obrazu. Postaraj się umieszczać główny motyw zdjęcia w jednym z nich. Siatkę

trójpodziału możesz włączyć w programie JPEG Crops poprzez Widok/Trójpodział.

4. Podobnie postaraj się, aby horyzont nie przechodził przez sam środek zdjęcia.

Stosując zasadę trójpodziału, umieść go na wysokości jednej z poziomych lini

tworzącej podział.

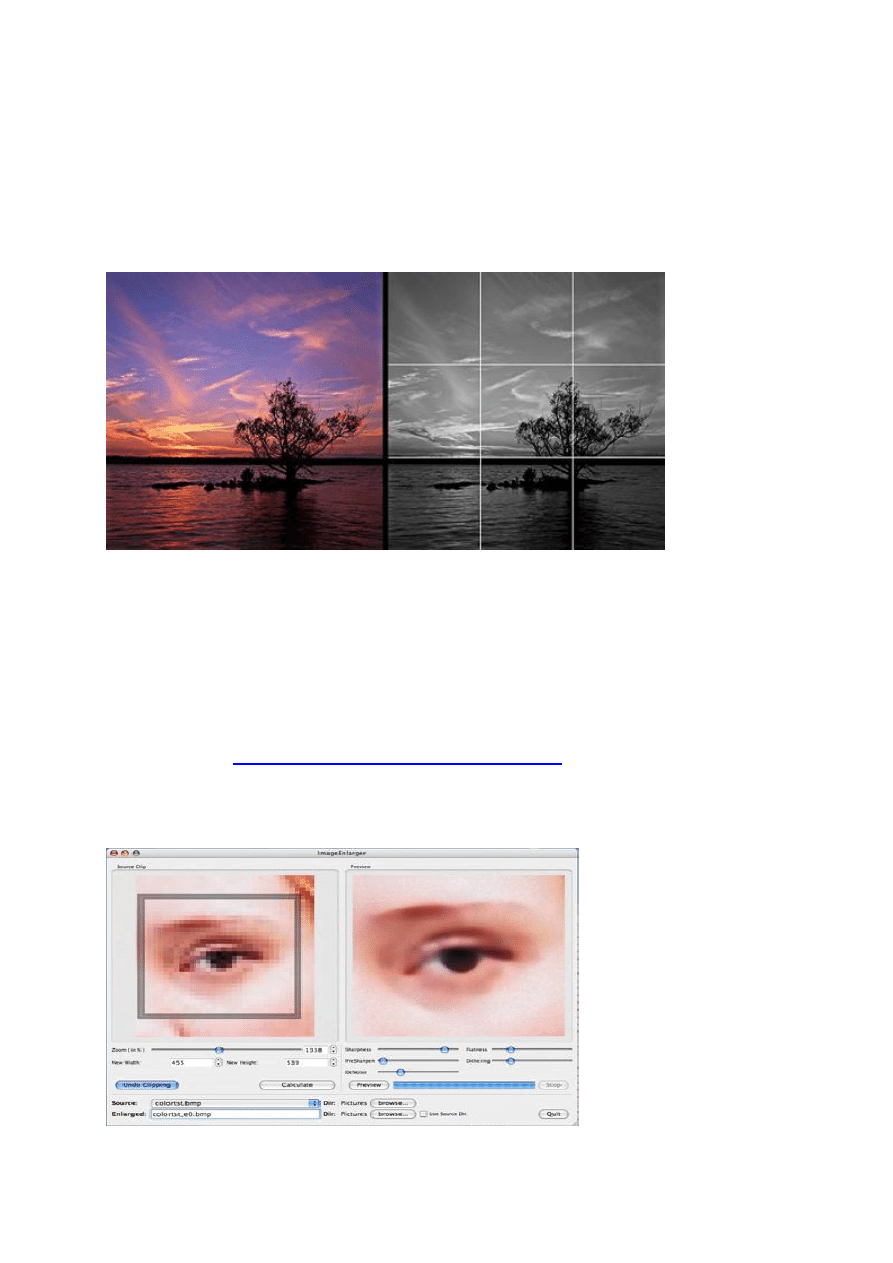

Rys. Trójpodział. Zwróć uwagę, gdzie znajduje się drzewo i na jakiej wysokości jest horyzont

Powiększanie grafiki bez utraty jakości

Najczęściej posiadacze aparatów cyfrowych chcą pomniejszyć zbyt duże zdjęcia, ale bywa też

i tak, że chcemy postąpić odwrotnie i powiększyć mały obrazek do większych rozmiarów.

Najlepiej, aby podczas tej operacji nie ucierpiał na jakości.

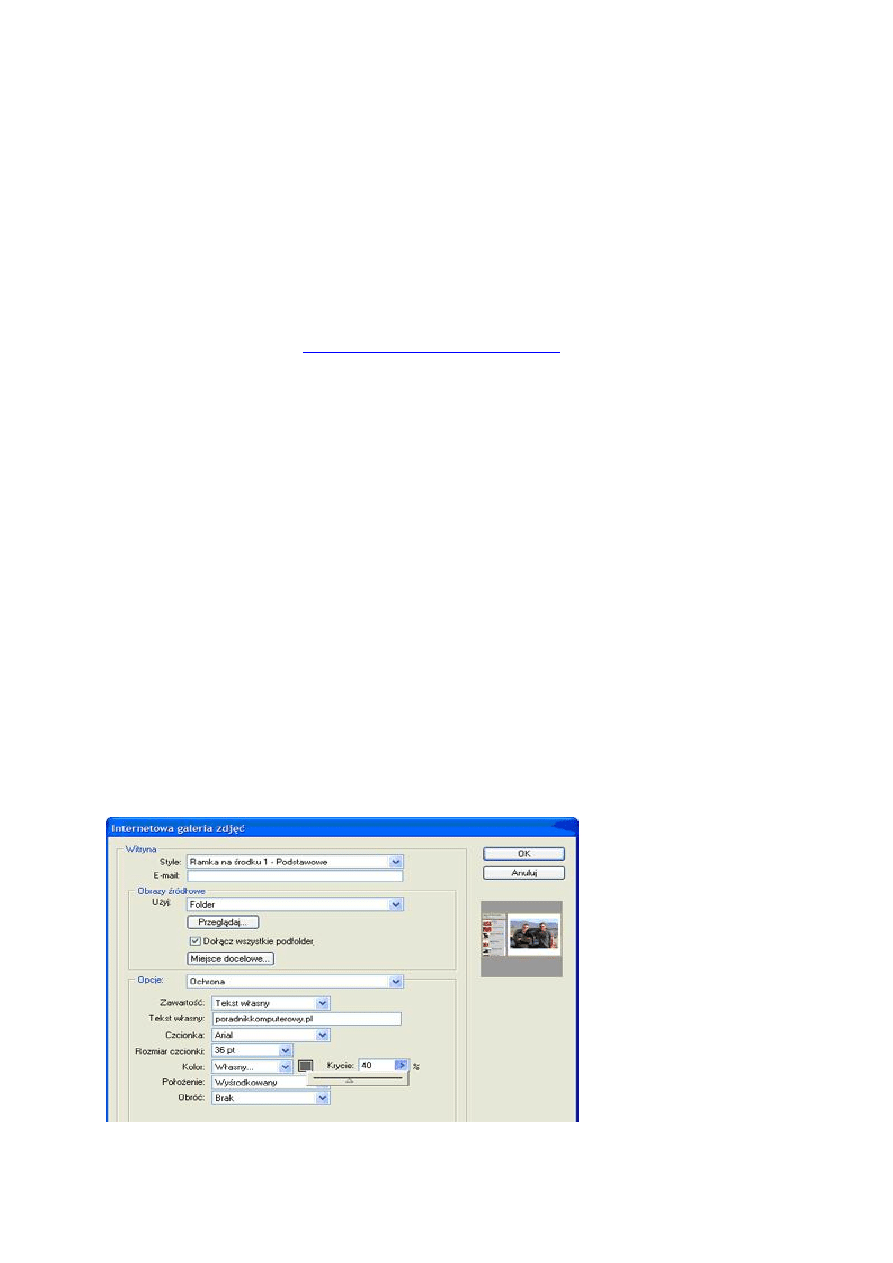

SmillaEnlarger

http://sourceforge.net/projects/imageenlarger/

to mała aplikacja służąca do

skalowania obrazu, a właściwie do powiększania bitmapy z bardzo wysoką rozdzielczością.

Autor opracował własny, wysokiej jakości algorytm powiększania. Czy mu się udało?

Osądźcie sami.

Rys. SmillaEnlarger umożliwia powiększanie grafiki bez utraty jakości

Operacja powiększania sprowadza się do otwarcia pliku graficznego przyciskiem Browse,

odpowiedniego jego powiększenia suwakiem Zoom i potwierdzeniu przyciskiem Calculate.

Po przetworzeniu, nowy plik zostanie automatycznie zapisany w folderze źródłowym pod

rozszerzoną nazwą. Ustawienia te można oczywiście zmienić według własnych potrzeb.

Jeśli jednak kogoś nie zadowala wynik końcowy, zawsze może poeksperymentować z

dostępnymi filtrami i wyregulować suwakami ostrość (sharpness), szumy (noise), płaskość

(flatness) czy mieszanie kolorów (dithering) do optymalnych wartości. Programu nie wymaga

instalacji, wystarczy rozpakować archiwum i uruchomić plik ImageEnlarger.exe.

Porada pochodzi z serwisu

http://poradyisztuczki.blogspot.com

.

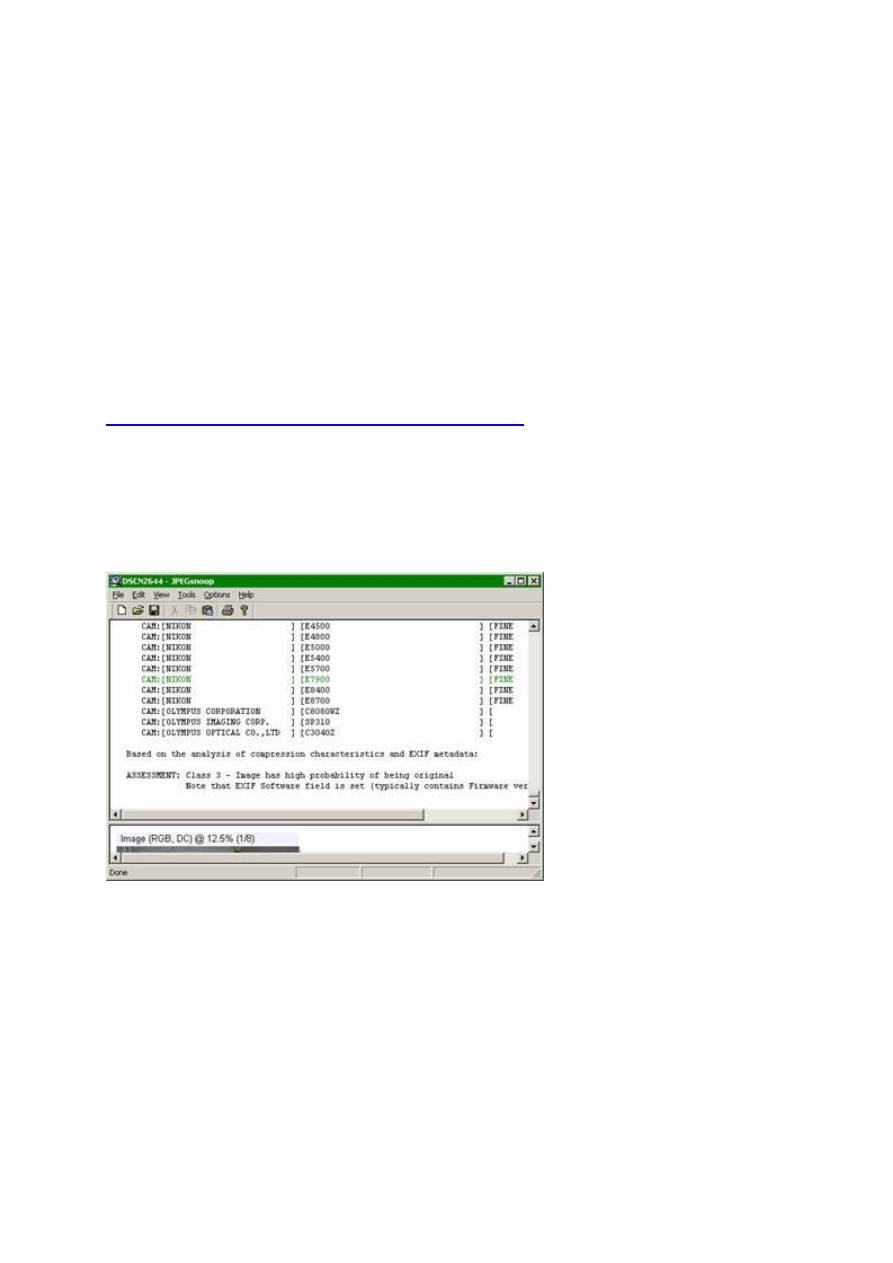

Automatyczne dodawanie znaków wodnych w Adobe Photoshop

Jeśli zamieszasz opublikować w Internecie grafikę, do której chcesz zachować swoje prawa

autorskie, powinieneś opatrzyć ją znakiem wodnym. W ten sposób zaznaczysz, kto jest

autorem grafiki i zabezpieczysz ją przed kradzieżą. Photoshop umożliwia ręczne tworzenie

znaków wodnych.

W przypadku, gdy zamierzasz oznaczyć wiele obrazów, lepszym rozwiązaniem będzie

skorzystanie z automatu:

1. Kliknij Plik/Automatyzuj, a następnie Internetowa galeria zdjęć.

2. W sekcji Obrazy źródłowe kliknij przycisk Przeglądaj i wskaż folder, z którego mają

być pobierane zdjęcia.

3. Teraz kliknij przycisk Miejsce docelowe i drugi folder, w którym zostaną zapisane

grafiki z dodanym znakiem wodnym.

4. W sekcji Opcje kliknij Ochrona i zdefiniuj ustawienia znaku wodnego: wielkość

czcionki, kolor napisu, przezroczystość itp.

5. Ustaw sekcję Opcje na Duże obrazy i odznacz ustawienie Zmień rozmiar o, aby nie

zmieniać rozdzielczości obrazów.

6. Na końcu kliknij przycisk OK.

Rys. Tworzenie znaku wodnego

Jeśli nie potrzebujesz plików HTML do wyświetlanie galerii, same opatrzone znakiem

wodnym obrazy znajdziesz w katalogu images we wskazanej wcześniej lokalizacji docelowej.

Zweryfikuj pochodzenie i właściwości swoich zdjęć

Każde z cyfrowych zdjęć zawiera mnóstwo ukrytych informacji, począwszy od specyfikacji

aparatu, którym zostało zrobione, na stopniu kompresji i zastosowanych retuszach

skończywszy. Niekiedy takie informacje dotyczące zdjęć mogą okazać się niezwykle

przydatne, ale w jaki sposób je odczytać. Skorzystaj z prostej i niezwykle efektywnej

aplikacji.

Program nosi nazwę JPEGsnoop i możesz go pobrać tutaj.

http://www.impulseadventure.com/photo/jpeg-snoop.html

Nie wymaga instalacji w systemie.

Wystarczy, że rozpakujesz plik archiwum i uruchomisz. Wskazujesz zdjęcie, które chcesz

przeanalizować, a po kilku sekundach pojawia się obszerny i kompetentny raport. Program

obsługuje formaty plików: JPG, THM, AVI, DNG, CRW, CR2, NEF, ORF, PEF, MOV, PDF.

Na podkreślenie zasługuje fakt, że w podsumowaniu znajduje się informacja na temat

autentyczności zdjęcia. Świadczy o tym numer nadanej klasy oraz odpowiedni komentarz.

Rys. Raport z przeprowadzonej analizy zdjęcia

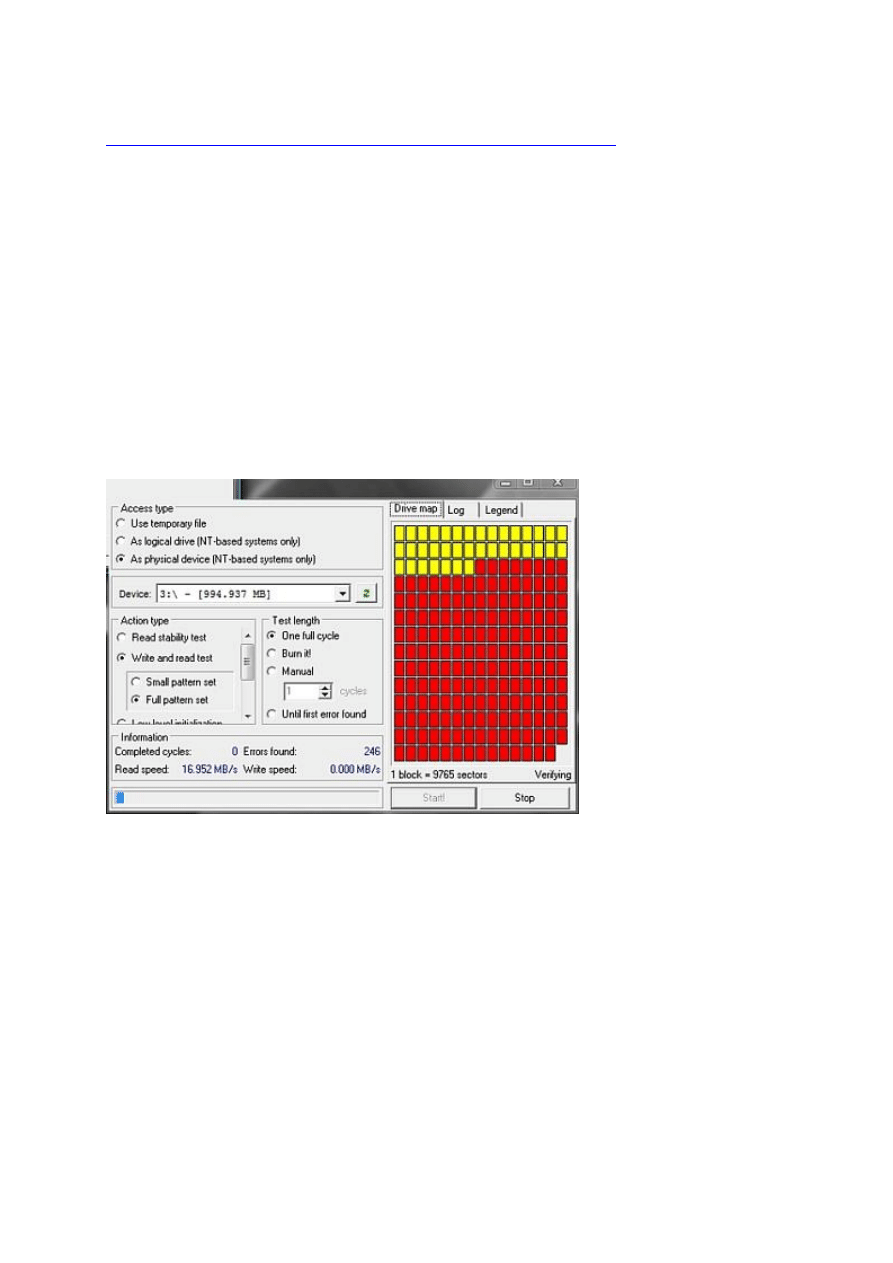

Sprawdzanie pamięci USB

Jeśli często korzystasz z pamięci USB, np. do przenoszenia danych, filmów, zdjęć czy

muzyki, lub jeśli wykorzystujesz napęd USB do przechowywania przenośnej wersji systemu

operacyjnego (np. Linux), który może okazać się ostatnią deską ratunku, gdy system

macierzysty nie chce się uruchomić, warto sprawdzić, z jaką szybkością i jak stabilnie pracuje

urządzenie USB.

To zadanie ułatwia aplikacja CheckFlash.

http://mikelab.kiev.ua/index_en.php?page=PROGRAMS/programs_en

Ta niewielkie

narzędzie służy do testowania przenośnych pamięci USB. Nie wymaga instalacji, wystarczy

pobrać spakowany plik, rozpakować go, a następnie uruchomić.

Narzędzie pozwala wykonywać dwa rodzaje testów:

§

Test stabilności odczytu – ten test pozwala określić, czy pamięć zawiera błędy oraz

sprawdzić prędkość odczytu danych.

§

Test zapisu i odczytu – test pozwala sprawdzić szybkość operacji zapisu i odczytu na

urządzeniu.

CheckFlash pozwala również na wykonanie kilku dodatkowych operacji, jak np.: edycji

informacji o partycji urządzenia, zapis obrazu danych urządzenia w postaci binarnej,

załadowanie zapisanych wcześniej obrazów do urządzenia oraz kasowanie danych w

urządzeniu. Narzędzie działa w systemach z rodziny Windows.

Rys. Warto wcześniej sprawdzić pamięć USB programem CheckFlash, zanim umieścisz w niej

cenne dane

Konfigurowanie dysku twardego SATA w BIOS

BIOS daje wiele możliwości usprawnienia Twojego sprzętu, w tym twardego dysku.

Opisujemy kilka najważniejszych ustawień dotyczących napędu HDD i podpowiadamy, jak

najlepiej je skonfigurować.

Dla dysków twardych SATA BIOS oferuje kilka różnych ustawień, które znajdziesz w Menu

Integrated peripherals:

•

Opcja OnChip Serial ATA pozwala na to, żeby zależnie od potrzeb użytkownika

włączać i wyłączać kontroler SATA

•

Pod nazwą IDE Configuration kryje się opcja, która umożliwia wprowadzenie

niezbędnych ustawień dotyczących napędu IDE

•

Opcja Onboard H/W Serial ATA jest szczególnie interesująca przy pojawieniu się

komunikatu z błędem Primary Channel: Drive not found, lub Secondary Channel

Drive not found. W momencie, gdy dysk SATA jest prawidłowo połączony można

zignorować to powiadomienie lub ustawić opcję na Disabled. Wtedy komunikat

przestanie się pojawiać i nie zobaczysz go już więcej.

•

RAID/SATA Control pozwala na aktywowanie i wyłączanie różnych funkcji RAID i

SATA

•

Opcja SATA Bridge Host Mode kontroluje tryb pracy SATA Bridge. Standardowej

wersji najczęściej jest ona nastawiona na wart 150 Mbit/s.

Najważniejsze ustawienia dla dysku twardego SATA znajdują się w menu pod Integrated

peripherals. Tutaj możesz skonfigurować ustawienia SATA i wybrać odpowiedni tryb pracy

dysku

Ustawienia pamięci RAM w BIOS

W menu Advanced Chipset Features można wprowadzić wiele rożnych zmian i usprawnień.

Jedną z nich jest na przykład określenie jak szybko system ma sięgać do pamięci operacyjnej.

Podkręcanie pamięci RAM w komputerze jest niezalecane. Trzeba je wykonywać bardzo

ostrożnie i rozważnie. O wiele lepiej jest pozostać przy standardowych ustawieniach

komputera sprawdzonych przez producenta. Inaczej pewne ingerencje mogą prowadzić do

częstych awarii systemu, w których bardzo trudno określić właściwą przyczynę. Ponadto

podkręcanie RAM w nowoczesnych komputerach nie daje praktycznie żadnej dodatkowej

mocy. Wszystkie nowoczesne komputery mają już bowiem tak zaprojektowaną pamięci

podręczną (cache), że mogą przechowywać wiele poleceń i danych w szybkim cache

procesora i jednocześnie nie pozwalać na dostęp do pamięci operacyjnej.

•

Ustawienia opcji DRAM Timing Selectable pozwalają na dokładne zdefiniowanie

prędkości, z jaką komputer ma mieć dostęp do pamięci operacyjnej. Jeśli wybierzesz

oznaczenie SPD, to szybkość zostanie określone automatycznie.

•

Opcja CAS Latency Time umożliwia ustawianie czasu opóźnienia w odpowiednich

cyklach dla dostępu do pamięci operacyjnej. Możliwe są następujące ustawienia: 1.5,

2, 2.5 lub 3. Wartość 1.5 jest w tym przypadku najszybszym możliwym ustawieniem.

Ustaw taką wartość, jaka odpowiada Twojej pamięci operacyjnej zainstalowanej w

komputerze. Jeżeli masz kilka kości pamięci o różnych parametrach, najlepiej będzie

wybrać wartość, jaka odpowiada najsłabszej kości. Musisz ustalić, jaka to jest wartość

i ustawić ją w menu.

•

Opcja Active to Precharge Delay określa minimalny czas, jaki pamięć musi być

aktywna, zanim znowu może zostać dezaktywowana. Standardowym ustawieniem,

które bardzo dobrze się sprawdza jest SPD. Wybranie tego rozwiązania oznacza, że

wartość będzie przyporządkowana automatycznie, tek by była ona optymalna dla

danego komputera. To dobre rozwiązanie w większości przypadków. Optymalna

wartość może również zostać wyliczona na podstawie prostego wzoru. Składa się ona

z sumy CAS Delay i Command Rate Delay plus dwa dodatkowe cykle

(tCAS+tRCD+2). Pamiętaj, że zbyt krótki czas może prowadzić do awarii i

blokowania pamięci. Dostępne wartości tego ustawienia to 5, 6, 7, 8.

•

Dzięki funkcji DRAM RAS# to CAS#Delay można ustawić czas opóźnienia. Jest to

konieczne, żeby wygenerować sygnał CAS. Normalnie są to dwa albo trzy cykle

taktowania. Jeśli masz problemy z pamięcią lub z dostępem do niej, ustaw wartość na

3. Z aktywną wartością ustawioną na 2 pamięć operacyjna będzie działać szybciej.

•

Opcja DRAM RAS# Precharge określa, jak często przeprowadzana jest operacja

odświeżania pamięci. Niestety w czasie tej czynności pamięć nie będzie odpowiadała.

Im większe więc odstępy pomiędzy kolejnymi cyklami, tym szybciej chodzić będzie

pamięć. Niestety zawsze ze zwiększaniem odstępu rośnie również niebezpieczeństwo,

że zawartość pamięci zostanie uszkodzona lub zagubiona. Za każdym razem, gdy

zmieniasz wartość CAS Latency Time lub DRAM RAS# to CAS# Delay również i ta

wartość musi zostać dostosowana. Jej wartość należy zmniejszyć z 3 na 2, żeby

sprawniej aktualizować pamięć.

•

Jeśli opcja System BIOS Cachable jest ustawiona na Enabled (włączony) to elementy

BIOS będą wgrywane poprzez pamięć podręczną L2. Dzięki temu system przy

uruchamianiu szybciej może przejść do BIOS. To przynosi jednak niewielką

oszczędność czasu, a powoduje zajęcie pamięci podręcznej L2. Wyłącz tę opcję,

ustawiając ją na Disabled (wyłączona).

Tutaj znajdziesz również wszystkie konieczne ustawienia dotyczące kości pamięci

operacyjnej. Opcja AGP Aperture Size pozwala ustawić wielkość w oknie pamięci AGP

(aperture) jakie chcesz przeznaczyć na wykorzystywanie do pracy dla karty graficznej.

Wartości jakie są możliwe do wykorzystania to 4, 8, 16, 32, 64, 128 MB. Standardowa wersja

wymaga ustawienia 64 MB.

Optymalne ustawienia karty graficznej PCI Express w BIOS

Ustawienia kart graficznych ze złączem PCI Express znajdują się w menu Advanced Chipset

Features. Możliwości zmiany ustawień w BIOS w tym przypadku jest stosunkowo niewiele.

Mimo to wciąż można dzięki nim dokonać znaczących poprawek i doprowadzić do lepszego

działania komputera. Dzięki temu łatwiej uniknąć problemów i awarii związanych z grafiką.

Jeśli chcesz podkręcić osiągi swojej karty graficznej, musisz zacząć od opcji Maximum

Payload Size. Jest ona bardzo ważna i będzie miała w tym przypadku duże znaczenie. To

dzięki niej można ustalać wielkość pakietów danych przesyłanych pomiędzy komponentami

PCI Express. Większa wartość ustawiona w BIOS oznacza możliwość przesyłania większych

pakietów, co znacznie poprawia przepływ danych. Możliwych jest kilka opcji do ustawienia,

oto one: 128, 256, 512, 1024, 2048, 4096 KB.

Większa wartość przyspiesza przepływ danych, ale niestety może spowolnić wykonywanie

innych operacji przez kartę graficzną. Zysk w jednym aspekcie jest równoważony stratą w

innym. Podwyższanie wielkości pakietów powoduje spadek ggf. i inne czynności

obsługiwane przez kartę graficzną. W innym przypadku wystarczyłoby, żeby producent

ustawił wartość na 4086 KB i miałby sprawę załatwioną, osiągnąłby najlepsze wyniki.

Potrzeba jednak trochę poeksperymentować. Powoli zwiększać wartość aż do osiągnięcia

optymalnych ustawień, które nie będą spowalniały pracy komputera.

Opcja PCI Express Root Port Func daje możliwość włączania i wyłączania funkcji PCI

Express. Zależnie od potrzeb można z tego miejsca nią dowolnie sterować.

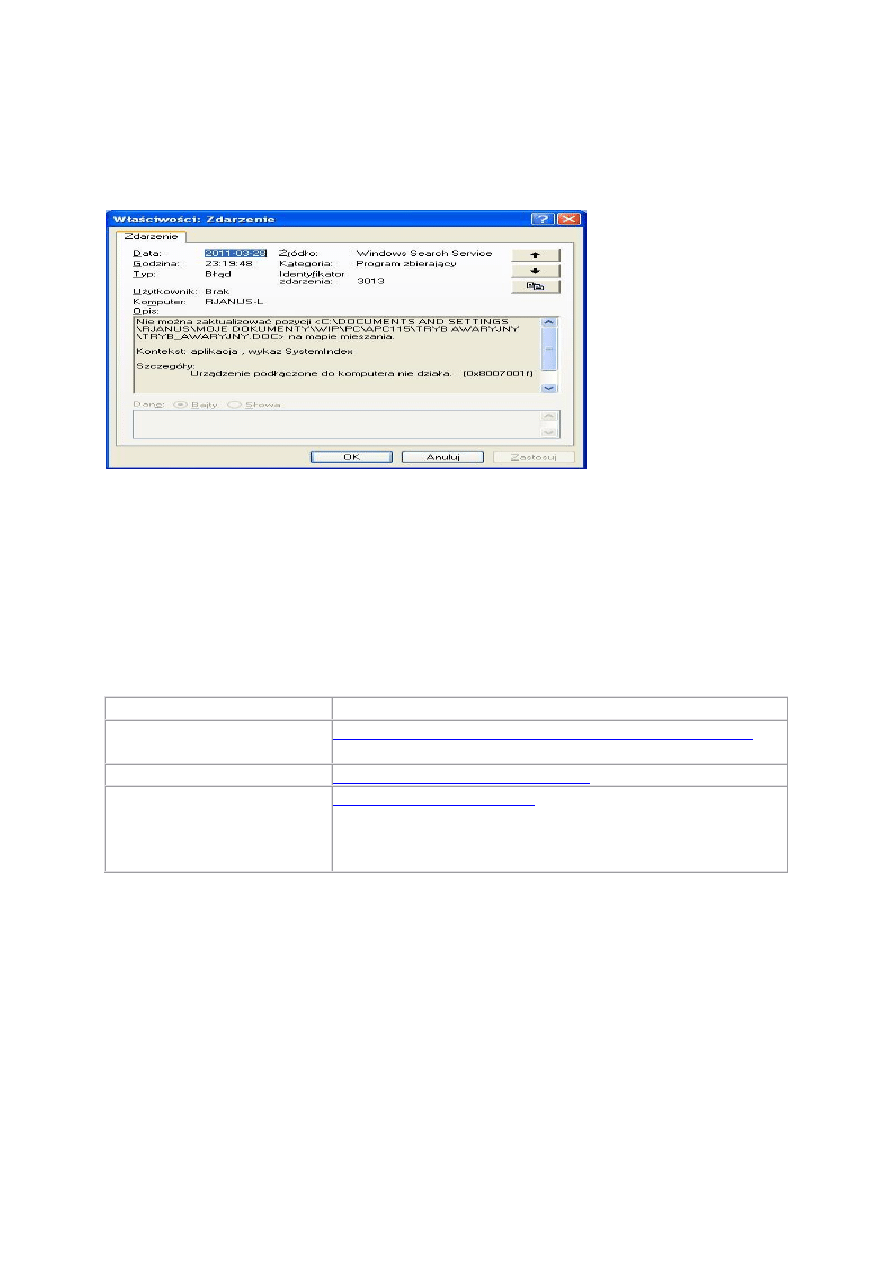

Systematyczne wyszukiwanie błędów w Windows

Nawet gdy w trybie awaryjnym poprawisz konfigurację startową, usuwając stwarzające

kłopoty programy i błędne ustawienia, to nie zawsze problem zostanie rozwiązany. Niektóre

programy i sterowniki nie są bowiem wczytywane podczas uruchamiania Windows, ale

dopiero później, gdy system już działa i doprowadzają do jego zawieszania się.

W takim przypadku system uruchomiony w trybie awaryjnym będzie działał prawidłowo. W

Tabeli opisujemy narzędzia systemowe Windows, które są przydatne przy wykrywaniu i

rozwiązywaniu problemów tego typu.

Tabela. Narzędzia do analizy problemów z uruchamianiem Windows

Narzędzie

Opis

Podgląd zdarzeń

Dzienniki zdarzeń, które możemy przeglądać

w oknie Podgląd zdarzeń, zawierają

wpisy o wszystkich istotnych zdarzeniach w

Windows, także o błędach.

Informacje o systemie

Narzędzie Informacje o systemie zbiera i

wyświetla szczegółowe informacje

o konfiguracji systemu: sprzęcie,

komponentach systemowych, środowisku

oprogramowania. Umożliwia identyfikację

wadliwych urządzeń lub konfliktu urządzeń.

Plik dziennika rozruchu

W tym pliku rejestrowane jest ładowanie

poszczególnych urządzeń i usług podczas

uruchamiania Windows. Znajdziesz tu również

listę sterowników i usług, które

nie są wczytywane w trybie awaryjnym. W

Windows XP ten plik ma nazwę

NTBTLOG.TXT.

Menedżer urządzeń

Menedżer urządzeń wyświetla (w postaci

drzewa) spis urządzeń zainstalowanych w

komputerze. Umożliwia wykrycie konfliktu

urządzeń lub niekompatybilnego sprzętu,

który powoduje problemy.

Wyszukiwanie przyczyn błędów w dziennikach zdarzeń

Jeśli Twój Windows uległ awarii, uruchom go w trybie awaryjnym, w którym możesz

skorzystać z różnych narzędzi umożliwiających rozwiązanie problemów. Jednym z nich są

dzienniki zdarzeń, w których możesz znaleźć informacje o przyczynie problemu.

Po uruchomieniu Windows XP w trybie awaryjnym przejdź do Panelu sterowania/Narzędzia

administracyjne i kliknij ikonę Podgląd zdarzeń. Będziesz mógł przejrzeć dzienniki zdarzeń,

czyli listę wszystkich wydarzeń, z których każde ma swój identyfikator. Zawartość tych

dzienników będzie przydatna przy diagnozowaniu problemów z uruchamianiem Windows.

Struktura wpisów jest identyczna we wszystkich dziennikach. Odpowiadają jej nazwy kolumn

w oknie Podglądu zdarzeń. Oprócz typu zdarzenia wymieniony jest czas i data

zarejestrowania zdarzenia. Na rysunku 6 pokazujemy okno zawierające szczegółowe

informacje o zdarzeniu, wyświetlane po dwukrotnym kliknięciu wybranego wpisu.

Rys. Szczegółowe informacje o zdarzeniu. Pierwszy przycisk od dołu (pod strzałkami) służy do

kopiowania informacji o zdarzeniu do Schowka

Najważniejsza informacja znajduje się w kolumnie Zdarzenie. Liczby w tej kolumnie są

identyfikatorami zdarzeń, które, w połączeniu z informacją z kolumny Źródło, pozwalają

jednoznacznie określić zdarzenie. Opis błędu, który pojawia się w oknie właściwości

zdarzenia, jest z reguły dość skąpy, potrzebujesz więc dodatkowych informacji i wskazówek

(np. z Internetu) na temat rozwiązania problemu, a te najłatwiej zdobyć, mając identyfikator

zdarzenia.

Tabela. Najlepsze strony internetowe z informacjami o zdarzeniach

Zawartość

Adres strony

Centrum zdarzeń i

komunikatów o błędach

www.microsoft.com/technet/support/ee/ee_advanced.aspx

Pomoc techniczna Microsoft

http://support.microsoft.com/?ln=pl

Na tej stronie znajdziesz

informacje na temat

identyfikatorów zdarzeń i

źródeł

Przywracanie domyślnych ustawień BIOS

Czasami po wprowadzeniu nowych ustawień w BIOS i ponownym uruchomieniu komputera

pojawia się tylko komunikat BIOS i ekran pozostaje czarny, a system operacyjny Windows

nie pojawia się. To oznacza że trzeba przywrócić standardowe ustawienia w BIOS, żeby móc

dalej korzystać komputera.

Żeby przywrócić domyślne ustawienie BIOS, możesz wykorzystać jedno z poniższych

rozwiązań:

•

Niektórzy producenci dostarczają swój sprzęt z BIOS, który ma opcję Watch(ing)-Dog

Timer1. W menu można znaleźć Frequency/Voltage Control. Ustaw ją na Enabled.

Dzięki temu system zostanie uwolniony od zależności od nowych ustawień. Komputer

przy uruchamianiu będzie automatycznie korzystał ze standardowych ustawień BIOS.

•

Jeśli system w przypadku zbyt agresywnych ustawień BIOS nie chce już więcej się

uruchomić, trzeba przywrócić ustawienia fabryczne. Wiele nowoczesnych płyt

głównych jest wyposażana przez producentów w bardzo przydatną funkcję. Jest nią

CPR (CPU Parameter Recall), dzięki niej BIOS rozpoznaje ustawienia powodujące

problemy lub awarie i ładuje automatycznie bezpieczne ustawienia. Funkcja CPR jest

standardowym rozwiązaniem w wszystkich nowoczesnych płytach głównych firmy

Asus.

•

W wielu komputerach na płycie głównej znajduje się specjalna zworka umożliwiająca

przywrócenie fabrycznych ustawień BIOS. Najczęściej jest ona umieszczony tuż obok

baterii CMOS. Wyłącz komputer i odłącz od niego kabel sieciowy. Wyciągnij zworkę

BIOS i podłącz ją ponownie. Następnie postępuj zgodnie z instrukcjami, włącz kabel

sieciowy do komputera, następnie ponownie uruchom komputer.

•

Wyłącz komputer i odłącz kabel sieciowy. Następnie wyjmij jakąś część komputera,

na przykład kartę graficzną lub kość pamięci RAM. Następnie włącz komputer,

wyłącz go ponownie i włóż element, który wcześniej został wyjęty. Podłącz kabel

zasilający i włącz komputer, system powinien teraz zauważyć zmianę sprzętową i co

za tym idzie zmienić ustawienia. BIOS po zmianie konfiguracji powinien się

uruchomić automatycznie i pokazać menu w celu dokonania niezbędnych zmian.

•

Możesz spróbować jeszcze innego sposobu, a mianowicie wyłącz komputer, a

następnie odłącz kabel zasilający z sieci. Odłącz baterię, która znajduje się przy

pamięci CMOS. W efekcie dojdzie do wyczyszczenia pamięci CMOS, w której

znajdują się dane konfiguracyjne BIOS. Włóż baterię powrotem na jej miejsce.

Podłącz komputer do zasilania, a następnie uruchom go.

•

Komputery Fujitsu-Siemens wyposażane są w wariant BIOS zwany Phoenix-BIOS

(NuBIOS). Ma on specjalną funkcję Recovery BIOS, która pozwala na ponowne

uruchomienie BIOS w standardowych ustawieniach po każdej awarii systemu.

Funkcja ta jest bardzo przydatna, jest również w miarę niezależna od reszty

komputera. Można ją wykorzystywać wiele razy, Fujitsu-Siemens Recovery BIOS jest

zainstalowany w oddzielnej pamięci, dzięki czemu jest bezpieczna nawet w przypadku

normalnych awarii i wyczyszczenia zwykłych zasobów.

•

GigaByte stworzył natomiast podwójny BIOS (Dual-BIOS). Jeśli pierwszy BIOS

zostanie uszkodzony w jakikolwiek sposób, to jego funkcję automatycznie przejmie

drugi, identyczny, zapasowy element BIOS. Zaraz po naprawieniu problemów z

pierwszym BIOS-em, przejmuje on wszystkie funkcje zapasowego. W ten sposób cały

system jest bezpieczny, zawsze jest jeden zapasowy BIOS, który może uratować

sytuację i pomóc w naprawie.

Ze względu na wagę jaką ma BIOS dla Twojego systemu, powinno się ustawić dodatkowe

zabezpieczenie przed dostępem osób postronnych. Na szczęście można w prosty sposób

ustawić zabezpieczenia bezpośrednio w BIOS. Możesz w ustawieniach bezpieczeństwa BIOS

ustawić hasło administratora, dzięki temu tylko osoba znająca hasło będzie miała dostęp do

najważniejszych ustawień komputera. Nikt postronny nie będzie mógł niczego zmienić. To

zabezpieczenie można jednak obejść, ale dopiero wykorzystując zworkę BIOS.

Usuwanie błędnych wpisów w magazynie BCD

Podczas instalacji w komputerze wielu systemów operacyjnych do magazynu danych

konfiguracji rozruchu (BCD) są wprowadzane zmiany, które zapewniają użytkownikowi

wybór potrzebnego systemu po włączeniu komputera. Po zalogowaniu do Windows 7 można

ręcznie usunąć inne systemy operacyjne z dysku twardego, lecz w takiej sytuacji najczęściej

w magazynie BCD pozostają powiązane z nimi wpisy. Podczas uruchamiania komputera

menedżer rozruchu będzie z tego powodu proponował wczytanie nieistniejącego systemu.

Na usunięcie tego problemu pozwala program EasyBCD (

http://neosmart.net/dl.php?id=1

),

ale można tego dokonać również bez zewnętrznego oprogramowania, używając systemowego

narzędzia Bcdedit.exe. Operacji tej nie powinni wykonywać mniej doświadczeni

użytkownicy, gdyż nieodpowiednie użycie narzędzia może doprowadzić do problemów z

uruchomieniem podstawowego systemu.

Żeby usunąć niewłaściwe wpisy w magazynie BCD:

1. Kliknij przycisk Start, w pole Wyszukaj programy i pliki wpisz cmd.

2. W wynikach wyszukiwania kliknij prawym przyciskiem myszy cmd.exe, a następnie

kliknij Uruchom jako administrator. Otworzony zostanie Wiersz poleceń.

3. Wykonaj kopię obecnej zawartości magazynu poleceniem bcdedit /export C:\bcd.

Zatwierdź je klawiszem [Enter]. W razie potrzebny możesz wpisać komendę bcdedit

/import c:\bcd, aby przywrócić zawartość magazynu.

4. Wpisz w oknie wiersza polecenia bcdedit, aby wyświetlić zawartość magazynu.

5. Kliknij prawym przyciskiem myszy w oknie wiersza polecenia, z menu wybierz

Zaznacz wszystko, a potem naciśnij [Enter]. Wklej skopiowaną w ten sposób treść do

dowolnego edytora tekstu, np. Notatnika.

6. Znajdź na otrzymanej liście identyfikator systemu, którego konfigurację chcesz

wyrzucić z magazynu. Należy go skopiować z pola Identyfikator, zwracając uwagę na

pole description (nazwa systemu) oraz na fakt, że pojedyncza konfiguracja oddzielona

jest wieloma znakami pauzy. Przykładowo identyfikator może mieć postać:

{a77926b7-4caf-11df-845f-d850bfaaab73}.

7. Wróć do okna wiersza polecenia. Wpisz polecenie: bcdedit /delete

{IDENTYFIKATOR} /f. Przykładowo dla identyfikatora z poprzedniego kroku

polecenie powinno mieć postać: bcdedit /delete {a77926b7-4caf-11df-845f-

d850bfaaab73} /f.

8. Naciśnij [Enter], aby wykonać.

9. Aby łatwo wstawić identyfikator, kliknij prawym przyciskiem myszy okno wiersza

polecenia, a następnie z menu wybierz Wklej.

Korzystanie z narzędzia Rejestrator problemów

Narzędzie Rejestrator problemów umożliwia utworzenie zapisu kolejno wykonywanych przez

użytkownika czynności (np. otwarcie okna, kliknięcie polecenia kopiuj, wklej itp.). Opisy i

zrzuty ekranu tych czynności są tworzone automatycznie przez Rejestrator problemów. Tak

wykonany zapis może służyć jako poradnik, gdy zostanie udostępniony w Internecie, np. na

forum dyskusyjnym.

Aby wykonać zapis z użyciem narzędzia Rejestrator problemów:

1. Uruchom narzędzie klikając przycisk Start, wpisując psr.exe w pole Wyszukaj

programy i pliki, a następnie naciskając [Enter].

2. Naciśnij przycisk Rozpocznij rejestrowanie. Od tej pory każda wykonana czynność

będzie rejestrowana przez aplikację. Zarejestrowanie kolejnej czynności

sygnalizowane jest przez pojawienie się na moment czerwonej plamki przy kursorze.

Należy zauważyć, ze rejestrowane są tylko ważniejsze czynności – przykładowo

przesunięcie kursora nie jest brane pod uwagę.

3. Kliknij przycisk Dodaj komentarz, aby dodać zrzut ekranu opatrzony Twoim

komentarzem. Krótkie opisy tworzone są automatycznie, a własnoręczne dodawanie

ich w ten sposób jest opcjonalne.

4. Po wykonaniu wszystkich czynności i ich zarejestrowaniu kliknij przycisk Zatrzymaj

rejestrowanie.

5. W oknie dialogowym, które się ukaże, wskaż lokalizacje dla zapisu. Kliknij przycisk

OK.

Zobacz jak wygląda zapis klikając plik z rozszerzeniem MHT w utworzonym przez

Rejestrator problemów archiwum ZIP. Można szybko wysłać zapis poprzez klienta poczty

klikając w Rejestratorze problemów strzałkę obok ikony Pomocy, a następnie wybierając

Wyślij do adresata poczty e-mail.

Obserwowanie pulpitu zdalnego komputera

Aby kontrolować poczynania dzieci w komputerze, a tym samym w Internecie, możesz

skorzystać z funkcji Pulpit zdalny oferowanej przez system Windows. Pozwoli Ci ona na

podgląd komputera, z którego korzysta Twoje dziecko, i ewentualną interwencję.

Wygląda to tak, jakbyś siedział przy jednym komputerze z dzieckiem – na monitorze swojego

komputera (na przykład będąc w pracy) możesz zobaczyć dokładnie to samo, co widzi Twoje

dziecko na swoim monitorze.

Aby uruchomić funkcję Pulpit zdalny, musisz wprowadzić pewne ustawienia w obydwu

komputerach, które będą się ze sobą łączyć.

W komputerze docelowym:

1. Kliknij Start, następnie Ustawienia, potem Panel Sterowania/System.

2. Kliknij Ustawienia zdalne, a następnie wybierz jedną z trzech opcji w obszarze Pulpit

zdalny. Jeżeli zostaniesz poproszony o hasło administratora lub jego potwierdzenie,

wpisz hasło lub je potwierdź.

3. Kliknij przycisk Wybierz użytkowników.

4. W oknie dialogowym Użytkownicy pulpitu zdalnego kliknij przycisk Dodaj.

5. W oknie dialogowym Wybieranie użytkowników lub grup wykonaj następujące

czynności:

•

Aby określić lokalizację do wyszukiwania, kliknij przycisk Lokalizacje, a następnie

wybierz lokalizację, którą chcesz przeszukać.

•

W polu Wprowadź nazwy obiektów do wybrania wpisz nazwę użytkownika, którego

chcesz dodać, a następnie kliknij przycisk OK.

Nazwa zostanie wyświetlona na liście użytkowników w oknie dialogowym Użytkownicy

pulpitu zdalnego.

W komputerze, z którego inicjowane jest połączenie:

1. Otwórz okno Podłączanie pulpitu zdalnego, klikając Start/Wszystkie programy/

Akcesoria/Podłączanie pulpitu zdalnego.

2. W polu Komputer wpisz nazwę komputera (zamiast nazwy komputera możesz także

wpisać jego adres IP), do którego chcesz się podłączyć, a następnie kliknij przycisk

Podłącz.

Jeżeli znasz nazwę komputera, z którym chcesz się połączyć, wpisz ją w oknie Komputer. W

przeciwnym razie spytaj administratora sieci o nazwę komputera lub poszukaj nazwy

komputera w komputerze, z którym chcesz się połączyć. Po zezwoleniu na zdalne połączenia

zapora systemu Windows automatycznie otworzy wymagany port. Jeśli używasz innej

zapory, sprawdź, czy port Pulpitu zdalnego (zazwyczaj 3389) jest otwarty.

Jak korzystać z funkcji dostępnych tylko w wersjach deweloperskich

Chrome Autorzy Chrome udostępniają dwie wersje przeglądarki (dostępne na trzy platformy

systemowe: Windows, Mac OS X oraz Linux) - standardową, przeznaczoną dla większości

użytkowników oraz tzw. deweloperską.

Ta druga wersja służy do testów - Google prezentuje w niej nowe funkcje czy narzędzia, które

z czasem znajdą się również w wersji standardowej. Teoretycznie z wersji testowej (beta)

powinni korzystać przede wszystkim zaawansowani użytkownicy - programiści, webmasterzy

- ale tak naprawdę może ją zainstalować każdy zainteresowany nowościami (aczkolwiek

należy pamiętać o tym, że jest to wersja testowa, więc mogą w niej występować najróżniejsze

drobne usterki).

Aby zainstalować testową wersję Chrome w Windows, należy odwiedzić serwis

www.google.com/chrome/eula.html?extra=devchannel

, przeczytać licencję użytkownika i

kliknąć przycisk Zaakceptuj i zainstaluj.

Kilka profili w Chrome dla różnych użytkowników

Jeśli z jednej kopii przeglądarki internetowej korzysta regularnie kilku użytkowników, w

aplikacji szybko robi się bałagan - mieszają się różne zakładki, ustawienia itp. Optymalnym

sposobem rozwiązania problemu jest utworzenie w systemie kilku różnych kont użytkownika

- jeśli jednak z jakiegoś powodu nie jest to możliwe, Chrome umożliwia skorzystanie z

alternatywnego rozwiązania.

W przeglądarce można stworzyć kilka profili w ramach jednego konta użytkownika

Windows. Aby to zrobić, należy znaleźć folder User Data, umieszczony w systemowym

katalogu AppData (w przypadku Windows Vista/Windows 7) lub folder Dane Aplikacji (w

Windows XP). Pełna ścieżka dostepu do tego katalogu wygląda tak:

•

Windows Vista/Windows 7: C:\Users\\AppData\Local\Google\Chrome\User Data

•

Windows XP: C:\Documents and Settings\\Local Settings\Application

Data\Google\Chrome\User Data.

Skopiuj znaleziony tam folder Default, np. na Pulpit i zmień jego nazwę, np. na Marek (lub

dowolna inna nazwa użytkownika), a następnie przenieś go z powrotem do katalogu Chrome.

Następnie utwórz na pulpicie skrót do Chrome, kliknij go prawym przyciskiem myszy,

wybierz Właściwości i do treści widocznej w polu Element docelowy dopisz następującą frazę

(po spacji): --user-data-dir="..\User Data\Marek".

Opisaną powyżej operację możesz następnie powtórzyć dla pozostałych użytkowników.

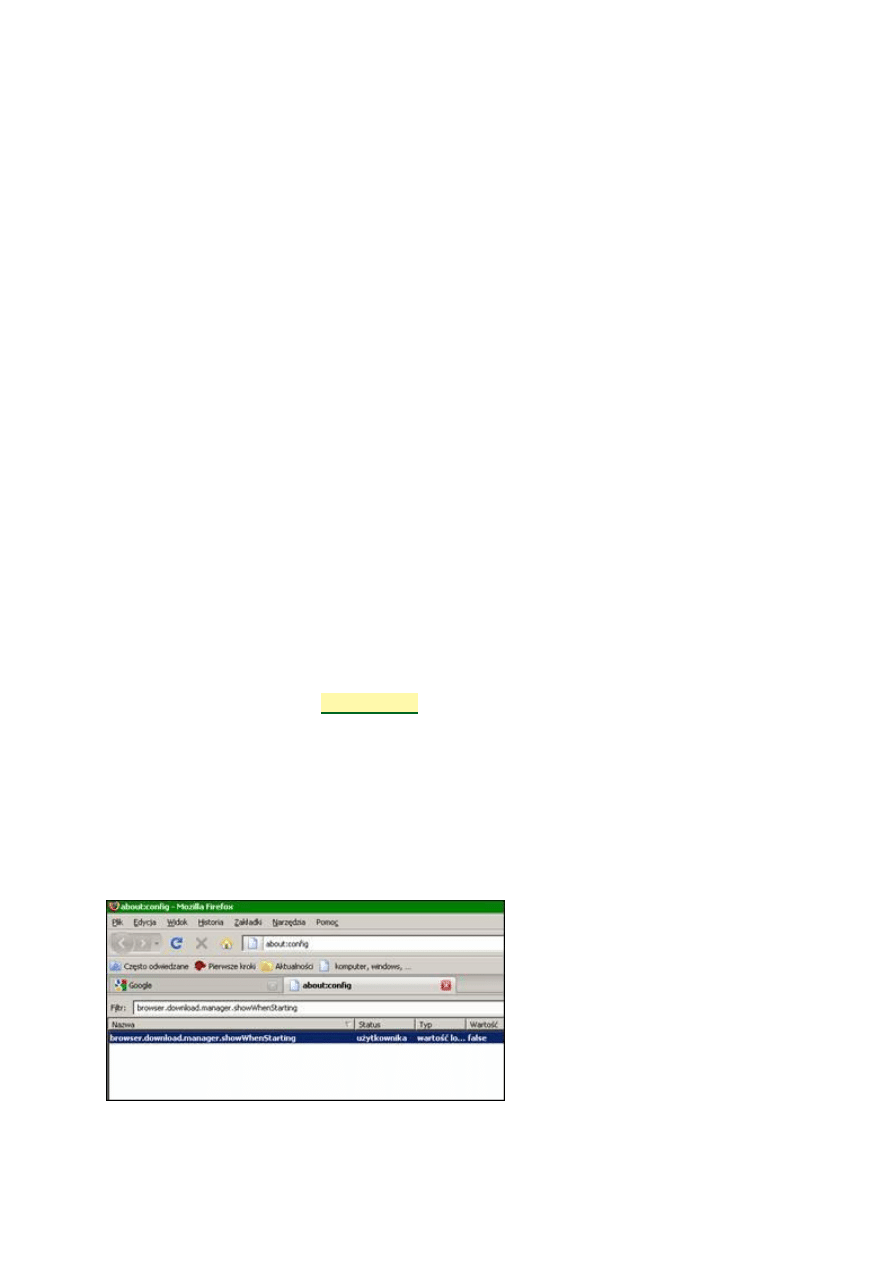

Ukrywanie menedżera pobierania w przeglądarce Firefox

Jeżeli korzystasz z tej przeglądarki internetowej, na pewno zauważyłeś, że przy pobieraniu

pliku ze strony WWW uruchamia się menedżer pobierań. Po zakończeniu ściągania pliku

okno zawierające listę pobranych elementów pozostaje otwarte i trzeba je za każdym razem

zamykać. W przypadku dużych plików rzeczywiście spełnia swoją funkcję, gdyż pozwala

monitorować postęp pobierania. Przy ściąganiu plików o małym rozmiarze nieco utrudnia

pracę. Jeśli chcesz wyłączyć menedżer pobierań, możesz to bardzo szybko zrobić.

W tym celu:

1. Wciśnij Ctrl + T, aby utworzyć nową zakładkę.

2. W polu adresu wpisz:

about:config

i wciśnij [Enter].

3. W polu Filtr wpisz: browser.download.manager.showWhenStarting.

4. Wyświetloną opcję kliknij dwukrotnie lewym przyciskiem myszy. Spowoduje to, że w

kolumnie Wartość pojawi się false.

5. Na koniec zamknij zakładkę.

Menedżer pobierań możesz zawsze przywołać za pomocą kombinacji klawiszy Ctrl + J.

Rys. Zaawansowane ustawienia przeglądarki Firefox

Jakie informacje są gromadzone bez Twojej wiedzy przez serwisy

społecznościowe

Odwiedzenie każdej strony WWW związane jest z zapisaniem Twojego adresu IP, a także

najczęściej czasu wizyty, używanej przeglądarki, strony odsyłającej itp., w dziennikach

(logach) serwera. Aby zamaskować adres IP pozwalający Cię zidentyfikować, można użyć

anonimizerów internetowych, takich jak CyberGhost czy Tor.

Prywatne dane na Twój temat zbierają też sieci reklamowe. Z pomocą odpowiednich

skryptów umieszczonych na stronach swoich partnerów zapamiętują takie informacje, jak

odwiedzane strony WWW, zainteresowania, kupowane przedmioty, słowa kluczowe użyte

przy wyszukiwaniu. Po wejściu na taką stronę każde działanie użytkownika jest śledzone, aby

możliwe było ustalenie jego przyzwyczajeń i nawyków zakupowych. To pozwala sieciom

reklamowym tak dobierać reklamy, aby trafiły do użytkowników potencjalnie nimi

zainteresowanych.

Najskuteczniejszą metodą walki z takim łamaniem prywatności jest wyłączenie obsługi

JavaScriptu w przeglądarce internetowej, co jednak bywa uciążliwe z racji, że wiele stron

WWW ma przydatne funkcje napisane właśnie w tym języku.

Przeświadczenie niektórych osób o anonimowości i prywatności podczas korzystania z

Internetu jest więc złudne. ile jeśli tylko nie przeszkadzają Ci spersonalizowane reklamy,

gromadzenie danych przez serwery i sieci reklamowe nie stanowi jednak zagrożenia.

Czym grozi udostępnianie osobistych informacji w Internecie?

Dzielenie się osobistymi informacjami z innymi osobami w Internecie za sprawą stron

społecznościowych nie zawsze jest bezpieczne. Treści widoczne wszystkim są indeksowane

przez wyszukiwarki, które następnie zapisują je w swoim archiwum. Tutaj będą do wglądu

jeszcze przez jakiś czas nawet po usunięciu ich ze źródłowej witryny.

Istotny jest fakt, że wszystkie dane, które publikujesz w sieci na różnych witrynach, można ze

sobą łatwo powiązać, np. poprzez wpisanie Twojego imienia i nazwiska lub loginu w

wyszukiwarce. Po takim zebraniu i przeanalizowaniu danych z wielu stron uda się w dużym

stopniu określić Twoją osobowość.

Dlaczego jest to niebezpieczne? W znacznym stopniu naruszona zostaje Twoja prywatność.

Korzystając z tego sposobu, dla przykładu pracodawca może sprawdzać osoby ubiegające się

o pracę, a złodzieje dowiadywać się, kto w najbliższym czasie opuszcza swoje mieszkanie.

Aby łatwo znaleźć już obecne w Internecie informacje o sobie lub innych, wejdź na stronę

. Po wpisaniu imienia i nazwiska zestawione zostaną informacje z

całego Internetu na temat wskazanej osoby.

Rozwiązywanie problemów z wyświetlaniem filmów

Czasami program zaczyna odtwarzać plik filmowy, niestety obraz jest zakłócany przez

przeskakujące klatki, pasy, drgania, albo dźwięk nie jest zsynchronizowany z obrazem.

Oznacza to, że występuje problem z kodekiem odpowiedzialnym za uruchamianie tego pliku.

Może to być również sterownik karty graficznej, który nie jest już w pełni aktualny, lub

błędnie łączy dźwięk z obrazem. Inną przyczyną może być również przestarzały komponent

DirectX.

Rozwiązaniem będzie w takim przypadku zainstalowanie najnowszych sterowników do karty

graficznej. Pomóc może również pobranie i wgranie najnowszej wersji DirectX. Bardzo

ważne jest jednak, żeby przed zmianami w DirectX sprawdzić, czy karta graficzna

zainstalowana w komputerze obsługuje najnowsze wersje tej technologii.

Najnowsze wersje sterowników do karty graficznej można pobrać bezpłatnie ze strony

internetowej producenta. Każda firma ma poświęconą temu oddzielną zakładkę, w której

znajdują się najbardziej aktualne pliki, jak również i starsze wersje. Podobnie z DirectX, który

również można pobrać z Internetu

i następnie zainstalować w

komputerze.

Sprawdź również czy wszystkie opcje w Windows Media Player są poprawnie ustawione i nie

powodują problemów z odtwarzaniem dźwięku, oraz obrazu. By się tego dowiedzieć otwórz

Windows Media Player, następnie z menu Synchronizuj wybierz Więcej opcji i przejdź do

karty Wydajność. Tam sprawdź, czy któreś z ustawień nie przeszkadza w odtwarzaniu plików.

Rozwiązywanie problemów z urządzeniami zewnętrznymi

Czasami zdarza się, że drukarka albo inne urządzenie zastrajkuje i przestanie działać.

Przyczyn takiego zachowania może być wiele. Zawsze wtedy trzeba sprawdzić, co

spowodowało awarię. W niektórych przypadkach może to być wina źle pracującego BIOS-a.

Dlatego musisz sprawdzić opcje Integrated Peripherals lub Advanced – I / O

DeviceConfiguration, czy są prawidłowo ustawione:

•

Opcję Onboard Serial Port ustaw najlepiej na wartość Auto. Dzięki takiej konfiguracji

BIOS samodzielnie znajdzie dostępne porty COM, bez angażowania w ten proces

użytkownika. To niewątpliwie o wiele lepsze rozwiązanie.

•

W Onboard Parallel Port ustaw wartość na Auto, ewentualnie możesz wpisać

378I/RQ7. Najpierw komputer sprawdza czy LPT1 378 jest dostępny, a jeśli, to

przechodzi do LPT2 do 278h. W menu możesz ustawić również opcję Auto. BIOS

może ustawić również inne adresy, jeśli z tych nie może skorzystać, ponieważ przy

standardowych występują jakieś problemy.

•

Opcja Parallel Port Mode określa zastępczy interfejs. Najlepszym ustawieniem jest

niewątpliwie ECP (Extended Capability Port). Jest to najszybszy i najlepszy sposób,

ponieważ między innymi zawiera również kompresowanie danych. Wymaga jednak

dodatkowego kanału DMA. Jeśli występowałyby jakieś problemy z tym ustawieniem

to wypróbuj opcję EPP (Enhanced Parallel Port).

•

Ustawienia opcji USB Device powinny zostać przestawione na Enabled, tak, żeby móc

korzystać z portów USB.

•

Jeśli chcesz używać klawiatury lub myszy USB, musisz ustawić opcje USB Keyboard

Support na Enabled. Inaczej niestety urządzenia te nie będą działać, co może być dość

uciążliwe.

Jeśli opcja ta ustawiona jest na disabled, to nie uda Ci się wejść do BIOS przy użyciu

klawiatury USB. W takim przypadku pomóc może tylko wykorzystanie klawiatury z wtyczką

PS/2. Dlatego należy obchodzić się z tą opcją ostrożnie, ponieważ niewłaściwe jej ustawienie

może spowodować wiele uciążliwości, szczególnie jeśli w danym momencie nie masz

zapasowej klawiatury z wtyczką PS/2.

•

Opcja OnChip 1394 pozwala na konfigurację połączenia FireWire na płycie głównej.

Żeby włączyć tę funkcję, ustaw jej wartość na Auto. Jeśli nie chcesz wykorzystywać

FireWire, możesz powyższą opcję ustawić na Disabled, co spowoduje całkowite

wyłączenie FireWire do momentu ponownej zmiany.

•

W przypadku portu na podczerwień masz do wyboru dwie opcje. Wszelkie ustawienia

znajdują się w menu Infrared-Port. Port podczerwieni możesz ustawić na Auto, tak

żeby był włączony i działał automatycznie lub na Disabled w celu jego wyłączenia.

•

W BIOS dostępne są również ustawienia pozwalające na kontrolowanie zintegrowanej

karty dźwiękowej. Można ją włączyć w menu, odnajdując najpierw wpis Onboard

6Ch H/W Audio, a następnie ustawiając jego wartość na Enabled. Kartę dźwiękową

można również wyłączyć, zmieniając to ustawienie na Disabled.

•

Również w BIOS można obsługiwać Joystick, włączając go poprzez ustawienie

wartości na Enabled i wyłączając dzięki zmianie na Disabled.

Szyfrowanie i zabezpieczanie plików PDF hasłem

Jedną z charakterystycznych cech standardu PDF jest kilka możliwości zabezpieczania

dokumentu, na przykład przed kopiowaniem albo otwieraniem. Zobaczymy, jak ograniczyć

dostęp do pliku PDF za pomocą hasła.

Ze strony

http://download.cnet.com/PDF-OwnerGuard/3000-2092_4-10547956.html

możesz

pobrać PDF OwnerGuard, darmowe narzędzie pozwalające na zabezpieczenie dokumentu

PDF na wiele sposobów. Możesz zablokować według swoich potrzeb tylko odczytywanie

pliku, jego drukowanie lub edytowanie. Tak zabezpieczony plik będzie szyfrowany mocnym,

256-bitowym algorytmem. Dodatkowo możesz każdą dokumentu PDF oznaczyć znakiem

wodnym.

Pracę z programem można rozpocząć od kliknięcia jednego z linków znajdujących się po

lewej stronie głównego okna aplikacji: Create New Project (stwórz nowy plik PDF) lub

Protect Your Files (zabezpiecz hasłem już istniejący plik PDF). Pamiętaj jednak, że wcześniej

musisz utworzyć tzw. licencję (User License Manager).

Licencje to gotowe zestawy reguł chroniących Twój plik. Raz utworzona licencja może być

użyta do zabezpieczenia wielu plików PDF.

Kontrolowanie gier, w które może grać dziecko w Windows Vista

Po włączeniu kontroli rodzicielskiej możesz skonfigurować różne dodatkowe funkcje

raportowania aktywności, filtrowania stron internetowych, limitów czasowych, a także

ograniczeń dotyczących programów i gier. W ten sposób uniemożliwisz dziecku dostęp do

brutalnych gier.

Ta funkcja pozwala Ci na dopuszczenie lub blokowanie gier w oparciu o klasyfikację.

Możliwe jest też dopuszczenie lub blokowanie konkretnych gier:

1. W obszarze Ustawienia systemu Windows kliknij opcję Gry.

2. Kliknij polecenie Ustaw klasyfikacje gier. Wybierz preferowany system klasyfikacji

gier, a następnie ustaw klasyfikację. Kontrola rodzicielska będzie zezwalała na

uruchamianie gier na danym lub niższym poziomie.

Ograniczenia gier umożliwiają Ci również blokowanie treści konkretnego rodzaju, takich jak

krwawe sceny, horrory lub odniesienia do narkotyków.

Jeśli natomiast chcesz zablokować konkretną grę, to:

1. W obszarze Ustawienia systemu Windows kliknij opcję Gry.

2. Kliknij polecenie Zablokuj określone gry lub zezwól na nie.

3. Kliknij opcję Zawsze blokuj w przypadku gier, których dziecko nie powinno używać.

4. Na koniec kliknij przycisk OK i zakończ konfigurowanie uprawnień do gier.

Konfiguracja limitów czasu dostępu do Internetu w Windows Vista

Jeśli chcesz, żeby dostęp do Internetu był możliwy tylko w określonych godzinach, Windows

Vista oferuje odpowiednie ustawienia. Mogą się przydać, jeśli uważasz, że Twoje dziecko

spędza zbyt wiele czasu w Internecie.

Aby ustawić pory, w których dziecko może korzystać z komputera, w Panelu sterowania w

obszarze Ustawienia systemu Windows kliknij opcję Limity czasu. Na widoku siatki ustaw

przedziały czasu, w których dziecko będzie mogło korzystać z komputera.

Godziny, w których korzystanie jest dozwolone, mają kolor biały, natomiast godziny

blokowania dostępu – niebieski. Dziecko nie może się zalogować w porach blokowanych, a

jeśli jest zalogowane, gdy limit wygasa, zostanie wylogowane.

Zrzuty ekranowe w Windows 7

Jedną z mało znanych, a użytecznych aplikacji w systemie Windows 7, jest Narzędzie

wycinanie, które umożliwia przechwytywanie w prosty sposób zrzutów ekranu całego

pulpitu, wskazanego okna czy wybranego fragmentu (np. otwartej strony WWW).

Korzystanie z Narzędzia wycinanie jest proste (narzędzie to nie jest dostępne w Windows 7

Starter i Home Basic). Cały proces odbywa się w trzech krokach – wybór rodzaju wycinka,

wskazanie elementu i zapisanie go do pliku. Aby uruchomić narzędzie i zrobić zrzut:

1. Otwórz menu Start, po czym w pole Wyszukaj programy i pliki wpisz

SnippingTool.exe i naciśnij [Enter].

2. Po uruchomieniu programu wybierz rodzaj wycinka. Do dyspozycji masz wycinek

dowolny, prostokątny, okna lub pełnoekranowy. Warto zaznaczyć, że w przypadku

wycinka okna program sam dobierze odpowiedni rozmiar.

3. W zależności od wybranego rodzaju wycinka wskaż element, który ma zostać

przechwycony.

4. Przed zapisaniem pliku można wprowadzić w nim niewielkie korekty. Kliknij w tym

celu menu Edycja i wybierz potrzebne narzędzie – pióro, wyróżnienie lub gumka,

która służy do wymazywania naniesionych zmian.

5. Na końcu zapisz plik, klikając Plik/Zapisz jako, a następnie przycisk OK. Wcześniej

możesz zmienić nazwę pliku i wybrać potrzebny format: PNG, GIF, JPG lub MHT.

Jeżeli korzystasz z klienta poczty na swoim komputerze, możesz od razu wysłać plik, klikając

Plik/Wyślij do/Adresat poczty e-mail (jako załącznik).

Rys. Narzędzie wycinanie nie tylko pozwala sprawniej utworzyć zrzut ekranu, ale także

wprowadzić do niego proste zmiany

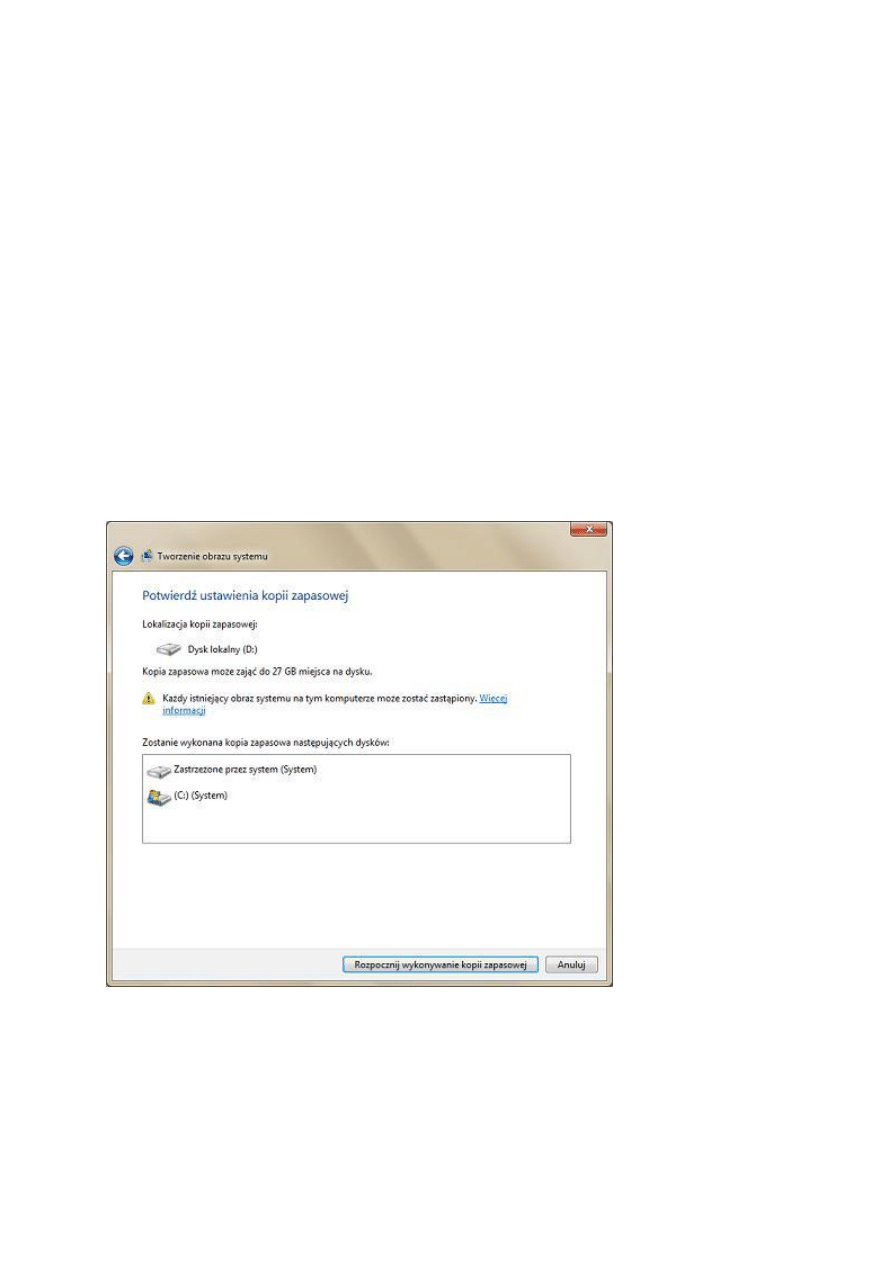

Tworzenie kopii zapasowej systemu Windows 7

W systemie Windows 7 nie jest potrzebne instalowanie dodatkowych narzędzi do

wykonywania kopii zapasowej. Można użyć do tego funkcji systemowej, która umożliwia

stworzenie obrazu całego systemu Windows. Mając wykonaną kopię, można przywrócić ją w

przypadku awarii, nawet kiedy system w ogóle się nie uruchamia.

Niezbędne do jego jest posiadanie dysku instalacyjnego systemu Windows lub dysku naprawy

systemu. Zawartość tworzonej w ten sposób kopii będzie stanowić cała partycja systemowa

(najczęściej C:), dlatego cały proces zajmie sporo czasu.

Aby skonfigurować wykonanie kopii:

1. Kliknij przycisk Start, a następnie w pole wyszukiwania wpisz kopia.

2. Z listy wyszukiwania wybierz Kopia zapasowa/przywracanie.

3. W tym miejscu możesz zdefiniować automatyczne tworzenie kopii zapasowych

wszelkich danych. Chcąc utworzyć kopię całego systemu, kliknij w okienku po lewej

stronie Utwórz obraz systemu.

4. W pierwszym kroku wybierz lokalizację dla pliku kopii. Najkorzystniej wskazać

fizyczny dysk twardy inny niż ten, którego kopię tworzysz. Można też wybrać dysk

CD/DVD albo lokalizację sieciową.

5. Kliknij przycisk Dalej, a następnie Rozpocznij wykonywanie kopii zapasowej.

6. Po zakończeniu operacji kreator zapyta, czy utworzyć dysk naprawy systemu. Jeżeli

nie masz dysku instalacyjnego Windows 7, odpowiedz twierdząco. Następnie włóż

pusty nośnik do nagrywarki CD/DVD, a potem kliknij przycisk Utwórz dysk.

7. W oknie Tworzenie obrazu systemu kliknij Zamknij.

Rozmiar pliku kopii będzie wynosił w przybliżeniu tyle, co zajęte miejsce na partycji

systemowej.

Rys. Przed rozpoczęciem Windows 7 poinformuje Cię odnośnie zawartości wykonywanej kopii

zapasowej

Kontrola rodzicielska w Windows 7

Korzystając z Kontroli rodzicielskiej w Windows 7, można nałożyć ograniczenia dotyczące

godzin, w których dzieci mogą korzystać z komputera, typów gier, w które mogą grać, a także

programów, które mogą uruchamiać.

Możesz określić limity czasu, w którym dzieci mogą logować się do komputera.

Uniemożliwia to dzieciom logowanie się w określonych godzinach. Dla każdego dnia

tygodnia możesz ustawić inne godziny logowania. Jeśli w momencie upłynięcia

przydzielonego czasu dziecko będzie zalogowane, zostanie wylogowane automatycznie.

Uniemożliwianie dzieciom uruchamiania programów, których nie powinny używać, pozwala

Ci na sterowanie dostępem do gier, wybieranie poziomu klasyfikacji wiekowej, typu

zawartości, która ma być blokowana, a także blokowanie konkretnych gier lub zezwalanie na

nie.

Kontrola rodzicielska pozwala Ci również na uniemożliwienie dzieciom uruchamiania

programów, których nie powinny używać.

Aby włączyć Kontrolę rodzicielską dla konta dziecka:

1. Otwórz narzędzie Kontrola rodzicielska, klikając przycisk Start/Panel

sterowania/Konta użytkowników/Filtr rodzinny i kliknij pozycję Konfiguruj

ustawienia kontroli rodzicielskiej dla wszystkich użytkowników. Jeśli zostanie

wyświetlony monit o hasło administratora lub potwierdzenie, wpisz hasło lub

potwierdź.

2. Kliknij konto użytkownika, dla którego chcesz ustawić kontrolę rodzicielską. Jeśli

konto użytkownika nie zostało jeszcze skonfigurowane, kliknij opcję Utwórz nowe

konto użytkownika, aby skonfigurować nowe konto.

3. W obszarze Kontrola rodzicielska kliknij opcję Włączona, egzekwuj bieżące

ustawienia.

4. Po włączeniu Kontroli rodzicielskiej dla konta użytkownika należącego do dziecka

można modyfikować następujące pojedyncze ustawienia kontroli:

•

Limity czasu – możesz określić limity czasu, w którym dzieci mogą logować się do

komputera. Uniemożliwia to dzieciom logowanie się w określonych godzinach. Dla

każdego dnia tygodnia możesz ustawić inne godziny logowania. Jeśli w momencie

upłynięcia przydzielonego czasu dziecko będzie zalogowane, zostanie wylogowane

automatycznie.

•

Gry – możesz kontrolować dostęp do gier, określać poziom klasyfikacji wiekowej,

wybierać typy zawartości, które mają być blokowane, a także zezwalać na

niesklasyfikowane lub konkretne gry albo je blokować.

•

Zezwalanie na określone programy lub ich blokowanie – możesz zapobiec

uruchamianiu przez dzieci programów, których nie powinny używać.

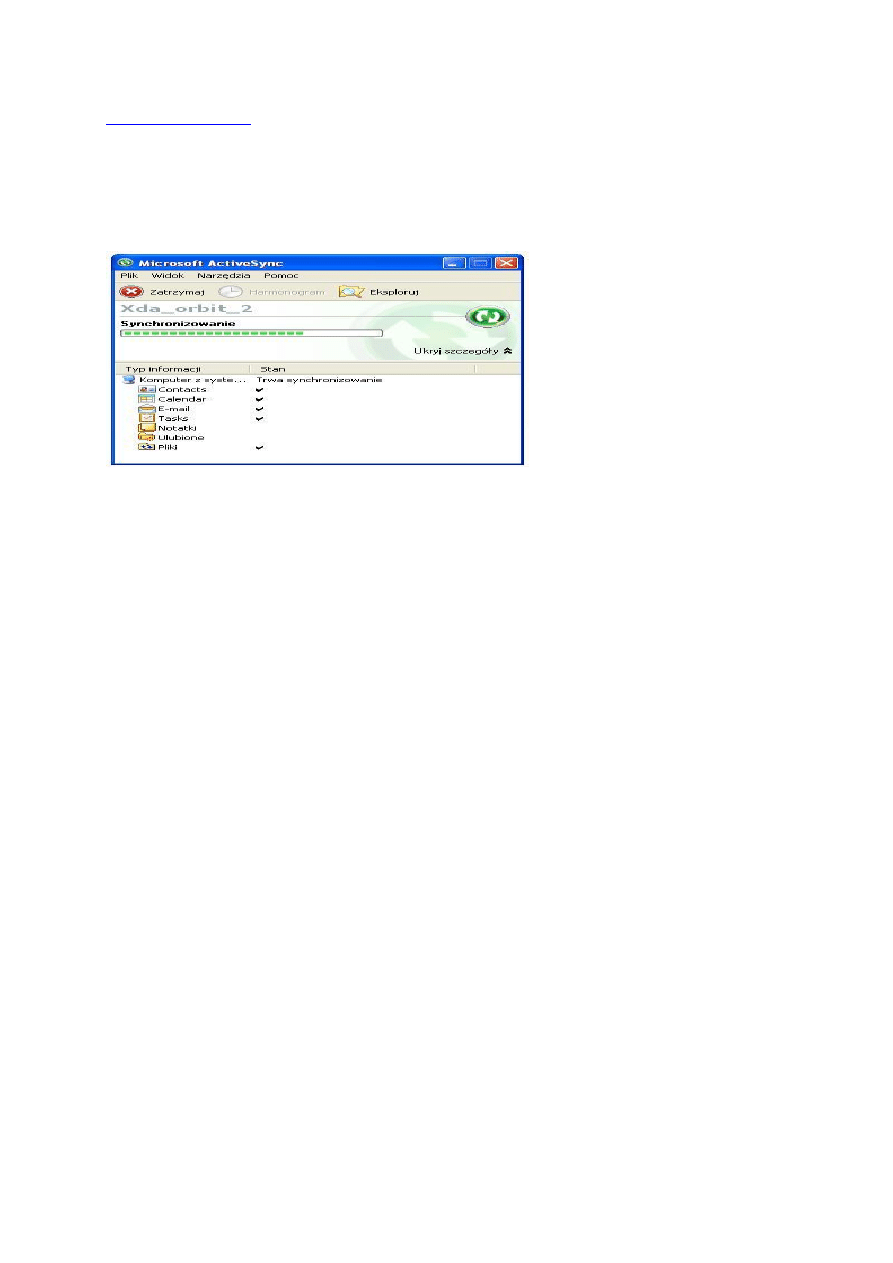

Synchronizacja Outlooka z telefonem komórkowym

Jeśli używasz MS Office na komputerze, a jednocześnie masz telefon z systemem Windows

Mobile, możesz się naprawdę cieszyć. Po instalacji bezpłatnego programu i podpięciu

telefonu do komputera, oba urządzenia synchronizują się wzajemnie dane.

Narzędzie, które umożliwia synchronizację, to ActiveSync.

http://www.microsoft.com/downloads/pl-pl/details.aspx?FamilyID=9e641c34-6f7f-404d-

a04b-dc09f8141141

Po jego zainstalowaniu w telefonie zobaczysz plan kalendarza i kontakty

z Outlooka, natomiast w komputerze znajdą się kontakty z książki telefonicznej aparatu.

Specjalny folder na komputerze przechowa kopie zdjęć, notatek i innych plików z telefonu.

Jeśli dokonasz modyfikacji na jednym urządzeniu, to po każdorazowej synchronizacji te same

zmiany pokażą się w drugim. Dzieje się to całkowicie automatycznie, a sam telefon potrafi

otworzyć pliki Worda czy Excela.

Rys. Jeśli masz telefon z Windows Mobile, ActiveSync w kilka chwil zsynchronizuje jego

kalendarz i kontakty z MS Outlook

Konfigurowanie auto odpowiedzi w Outlook Express lub Poczcie systemu

Windows

Jeżeli przez jakiś czas nie będziesz mógł sprawdzać poczty i odpisywać na e-maile, warto

wówczas ustawić tzw. autoodpowiedź, dzięki czemu każdy kto wyśle Ci wiadomość otrzyma

od razu zwrotną informację o Twojej nieobecności i planowanym powrocie. Autoodpowiedź

ustawia się na dwa sposoby – w zależności od tego czy masz konto na serwerze Exchange czy

też nie.

W przypadku konta na serwerze Exchange najpierw sprawdź, czy w menu Narzędzia jest

opcja Asystent podczas nieobecności (jeśli jest, oznacza to, że masz konto Exchange 2007).

Po wybraniu tej funkcji zobaczysz nowe okno, w którym zaznacz pole wyboru Wyślij

autoodpowiedzi podczas nieobecności.

W polu Godzina początkowa i Godzina zakończenia możesz określić, w jakich godzinach

będą wysyłane autoodpowiedzi (uprzednio zaznacz opcję Wyślij tylko w tym zakresie godzin).

Treść wiadomości wpisz w zakładkach W mojej organizacji oraz Poza moją organizacją

(włączone).

Jeśli po otwarciu Asystenta podczas nieobecności otwiera się okno z polami wyboru Jestem w

pracy oraz Nie ma mnie w pracy to masz konto Exchange 2003. Pozostaje Ci wówczas wpisać

tylko treść wiadomości.

Bardziej prawdopodobne jest jednak to, że nie korzystasz z serwera Exchange, a raczej z

POP3 lub IMAP – będzie tak, jeśli np. masz darmowe konto na którymś z popularnych

serwisów. Wówczas należy wykonać następujące kroki:

1. Najpierw utwórz szablon odpowiedzi (czyli po prostu wiadomość e-mail, którą serwer

będzie wysyłał podczas Twojej nieobecności). W tym celu kliknij menu Nowy, wpisz

treść i temat.

2. Za pomocą opcji Zapisz jako zapisz plik jako autoodpowiedz.oft (czyli jako typ

Szablon Outlook).

3. Kliknij Zapisz.

4. Z menu wybierz Narzędzia - Reguły i Alerty.

5. W zakładce Reguły wiadomości e-mail wciśnij Nowa Reguła.

6. W polu dialogowym Rozpoczynanie od Pustej Reguły wybierz Sprawdzanie

Przychodzących Wiadomości a następnie kliknij Dalej.

7. Otworzy się nowe okno. W polu Krok 1. Wybierz Warunki zaznacz Od Określonych

Nadawców a w polu Krok 2. Edytuj Opis Reguły kliknij podkreślenie określonych

nadawców.

8. Otworzy się okno Adres dla reguły.

9. W polu Książka Adresowa wybierz Kontakty i kliknij OK oraz Dalej.

10. W polu Krok 1. zaznacz Odpowiedz na nią, wykorzystując szablon.

11. W polu Krok 2. wciśnij podkreślenie wybierz szablon.

12. W nowym oknie Wybierz Szablon Odpowiedzi w polu Szukaj w: wybierz Szablony

użytkownika w systemie plików.

13. Wskaż poprzednio utworzony szablon autoodpowiedz.oft i kliknij Otwórz oraz Dalej.

14. Wybierz lub nie interesujący Cię Wyjątek od Reguły a następnie kliknij Dalej, Zakończ

oraz OK.

Pamiętaj, że jeśli nie używasz Exchange’a to autoodpowiedzi będą wysyłane tylko wtedy, gdy

komputer będzie włączony z uruchomionym Outlook Expresem lub Pocztą systemu

Windows. Ponadto program Outlook musi być skonfigurowany do okresowego sprawdzania,

czy nadeszły nowe wiadomości.

Ponowna instalacja Windows Media Player przy problemach z kodekami

Przy najtrudniejszych problemach z kodekami pomoże tylko ponowne zainstalowanie

odtwarzacza Windows Media Player. Najlepiej ściągnąć i wykorzystać do tego najnowszą

wersję.

Od Windows Media Player w wersji 10 jest niewątpliwie łatwiej dokonać nowej instalacji.

Musisz jednak uważać, żeby zrobić to we właściwy sposób, nie pomijając żadnego kroku. W

tym celu:

1. Odinstaluj istniejącą wersję Windows Media Player ze swojego komputera. Kliknij

przycisk Start. Następnie wybierz Panel sterowania i po prawej stronie kliknij na

Przełącz do widoku klasycznego (w systemie operacyjnym Windows 7, Małe

symbole). Teraz dwukrotnie kliknij Dodawanie lub usuwanie programów (w Windows

7 lub Vista będzie to Programy i funkcje).

2. Teraz po lewej stronie w Windows XP wybierz Dodaj/usuń składniki systemu

Windows (w Windows 7 będzie to Włącz/wyłącz funkcje Windows). Przejdź do

Funkcje mediów i kliknij plusik w kwadraciku przy Windows Media Player, żeby

odhaczyć zaznaczenie.

3. Następnie postępuj zgodnie z poleceniami pojawiającymi się w komunikatach, aby

dokończyć deinstalację. Po jej ukończeniu koniecznie uruchom ponownie komputer.

4. Teraz od nowa zainstaluj najnowszą wersję Windows Media Player. Pobierz ze strony

z oprogramowaniem Microsoft (

http://windows.microsoft.com/pl-

PL/windows/products/windows-media

) odpowiedni plik i zapisz go w komputerze.

5. Kliknij dwa razy plik, żeby rozpocząć jego rozpakowywanie i proces instalacji

programu Windows Media Player. Postępuj zgodnie z poleceniami jakie będą się

pojawiać na kolejnych planszach z komunikatami instalacyjnymi. Program powinien

szybko się zainstalować i być gotowy do działania.

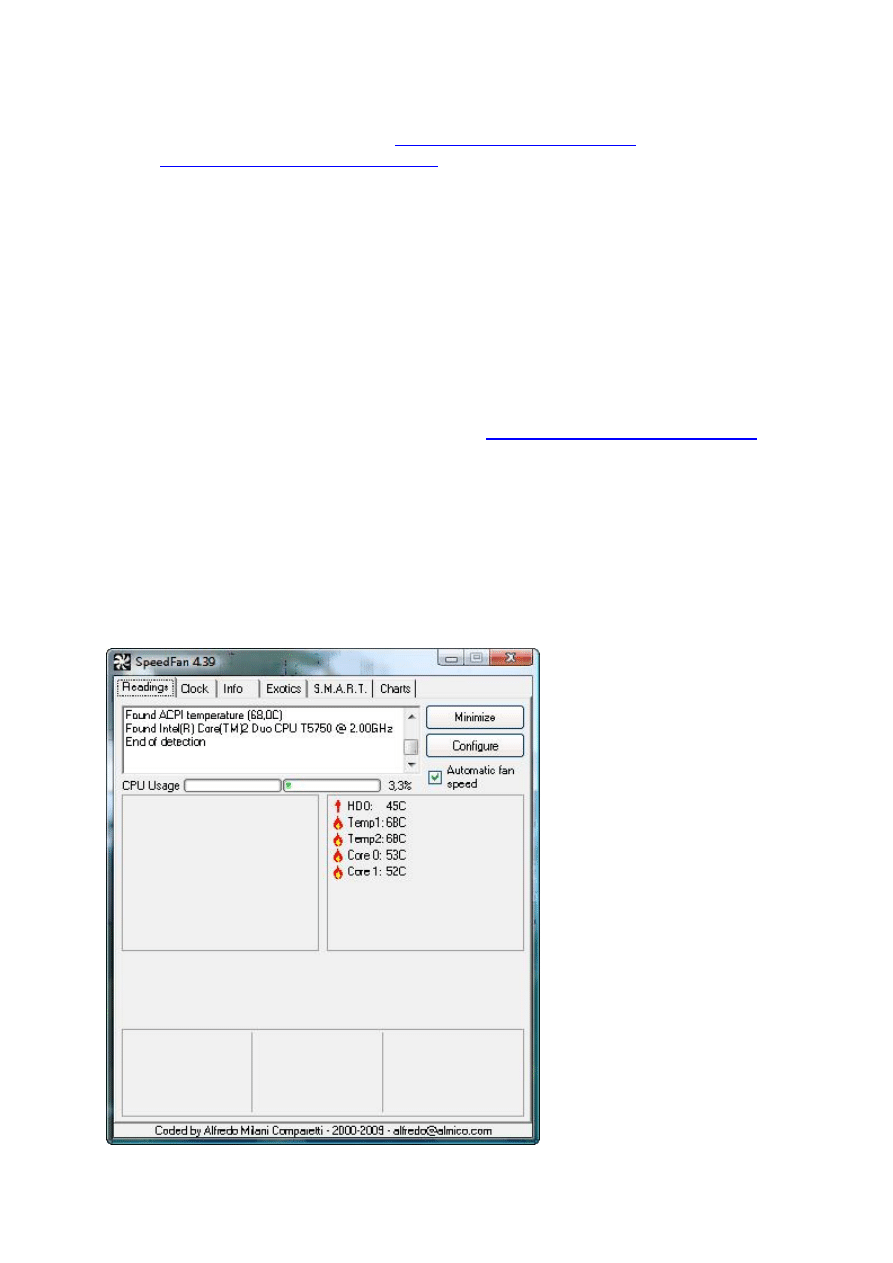

Sprawdzanie temperatury podzespołów

Każdy zamontowany w pececie podzespół podczas pracy wydziela ciepło. Częstą przyczyną

awarii jest zbyt wysoka temperatura panująca wewnątrz obudowy. Sprawdź, czy procesor lub

rdzeń karty graficznej nie przegrzewa się.

Wykorzystaj do tego bezpłatny program

SpeedFan

.

http://www.almico.com/speedfan.php

Aby kontrolować temperaturę zamontowanego sprzętu:

1. Uruchom program i poczekaj chwilę, aż skończy się proces testowania podzespołów.

2. W głównym oknie aplikacji pojawią odczyty temperatury z czujników – jeśli ujrzysz

ikonę w kształcie płomienia, temperatura jest za wysoka. W takim przypadku warto

pomyśleć o zamontowaniu wydajniejszego chłodzenia oraz o lepszym obiegu

powietrza wewnątrz obudowy.

Rys. Prawidłowo dobrany system chłodzenia obniży temperaturę podzespołów

Zakładanie własnego forum internetowego

Posiadanie własnego forum oznacza dla Ciebie liczne korzyści. Przede wszystkim, jako jego

właściciel i administrator, możesz zdecydować o jego tematyce i sposobie uczestniczenia w

dyskusji (np. dopuścić użytkowników niezarejestrowanych). Mając uprawnienia moderatora,

możesz także wpływać na kulturę dyskusji, pilnować zasad pisowni języka polskiego i dbać o

poziom merytoryczny.

Przede wszystkim musisz mieć własne konto WWW na wybranym serwerze hostingowym. W

sieci można znaleźć wiele dobrych ofert darmowych hostingów, które w zdecydowanej

większości wystarczą do zainstalowania forum. Przeglądając oferty poszczególnych firm,

pamiętaj, że wybrane konto musi obsługiwać:

•

język skryptowy PHP w wersji min. 4.3.3,

•

jedną z baz danych: MySQL 3.23 lub nowszą, PostgreSQL 7.3+ lub nowszą.

Zdecydowana większość ofert będzie spełniała te wymagania. Listę ciekawych darmowych

hostingów znajdziesz na stronie

.

Na uwagę zasługują między innymi strony

oraz

. Wybrawszy

interesujący Cię hosting, musisz się na nim po prostu zarejestrować (założyć konto). Podczas

rejestracji (np. na stronie

www.cba.pl/panel/newaccount/useradd1.php

) podasz nazwę swojej

domeny (np.

, będącą najczęściej także loginem do konta), hasło oraz

dane personalne.

Mając już konto hostingowe, czas przystąpić do instalacji samego forum. Na potrzeby

artykułu wybraliśmy popularne i cenione oprogramowanie phpBB w wersji 3. Należy zacząć

od pobrania pliku instalacyjnego. Na stronie

www.phpbb.pl/page/pobierz-phpbb

kliknij

odnośnik opisany jako Pakiet phpBB 3.0.8 z polską lokalizacją językową, czyli najnowszą

wersję phpBB3 z polskim tłumaczeniem (numer wersji może być inny).

Wyszukiwarka

Podobne podstrony:

Porady komputerowe 15

porady komputerowe

Porady komputerowe 28

Porady komputerowe 4

Porady komputerowe 12

Porady komputerowe 19

Porady komputerowe 8

Konsola odzyskiwania systemu Windows XP Hotfix Aktualności i porady komputerowe

Porady komputerowe 43

Porady komputerowe 46

Porady komputerowe 24

Porady komputerowe 38

Porady komputerowe 26

Porady komputerowe 47

Porady komputerowe 11

Porady komputerowe 10

Porady komputerowe 37

Porady komputerowe 9

więcej podobnych podstron