3703947993

Dariusz Chaładyniak

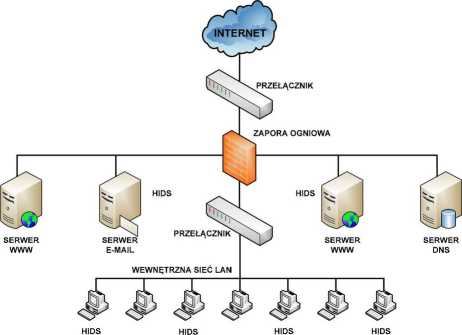

że w pierwszym przypadku chroniony jest tylko komputer, na którym system rezyduje. Ponadto system HIDS można uruchamiać na zaporach ogniowych, zabezpieczając je w ten sposób.

Rysunek 14. Schemat systemu wykrywania włamań typu HIDS [2]

Na rysunku 14 pokazano hybrydowy system wykrywania intruzów (NNIDS), składający się z czterech sensorów i centralnego systemu zarządzającego. Standardowo systemy NNIDS funkcjonują w ramach architektury przeznaczonej do obsługi zarządzania i badania sieci. Zgodnie z przedstawionym schematem, sensory NIDS1 i NIDS2 operują w cichym trybie odbierania i chronią serwery dostępu publicznego. Z kolei sensory NIDS3 i NIDS4 chronią systemy hostów znajdujących się wewnątrz sieci zaufanej.

Wyszukiwarka

Podobne podstrony:

karta pracy 4 V Przyjrzyj się temu obrazkowi. Czego jest dużo, a co jest tylko jedno? Na którym grzy

karta pracy 4 Przyjrzyj się temu obrazkowi. Czego jest dużo, a co jest tylko jedno? Na którym grzybi

Cisowianka 0.7 W Urzędzie Patentowym RP chroniony jest tylko znak towarowy słowno-graficzny: Kształt

41547 P1190021 (2) W pierwszym przypadku cześć jest połączona z uczuciem lęku i grozy (przed wielkoś

Akcent w języku polskim. 3‘) żerny, że w pierwszem z nich wymawiamy z przyoiskiem tylko dwie zgłoski

A więc,. Pamiętaj, że pierwsze wrażenie możesz zrobić tylko raz. To kilka do kilkunastu sekund twoje

x~x(p) P<0 P= P(x) £<0 gdzie: x - popyt; p - cena. W pierwszym przypadku popyt jest funkcją ce

RemediuM 2/2015 Może coś jest pod spodem, a to co w pierwszym odruchy napisałeś jest tylko przykrywk

skanuj0068 (23) Wydaje się, że znacznie bardziej efektywne jest wykorzystanie komputerów do gier dyd

IMGw54 (2) Wbrew pierwszemu wrażeniu, trudno jest jednoznacznie odpowiedzieć na pytanie, który z lid

Slajd9(2) Zadanie 16. Załóżmy, że rynek mieszkań do wynajęcia jest rynkiem wolnym, na którym popyt i

1) LOADED- oznacza, że dodatkowym obowiązkiem sprzedającego jest załadowanie towaru na środek

więcej podobnych podstron