Opracował: Z. Świerczyński_050405

1

Dostęp do zasobów serwera Domino ......................................................................................... 1

Dostęp lokalny: .................................................................................................................. 1

Szyfrowanie i klucze .............................................................................................................. 1

Co to jest szyfrowanie? ...................................................................................................... 1

Czym są klucze publiczne, prywatne i klucze szyfrowania? ............................................. 1

Gdzie są przechowywane klucze publiczne, prywatne i klucze szyfrowania? .................. 2

Jak są wykorzystywane klucze publiczne, prywatne i klucze szyfrowania? ..................... 2

Ograniczanie dostępu do dokumentów i lokalnych baz danych ............................................ 3

Ograniczanie dostępu do dokumentów .............................................................................. 3

Ograniczanie dostępu do lokalnych baz danych ................................................................ 3

Szyfrowanie pól dokumentów............................................................................................ 4

Szyfrowanie poczty i podpisywanie wiadomości poczty elektronicznej ........................... 5

Podpisywanie wiadomości ................................................................................................. 7

Szyfrowanie danych przesyłanych przez określone porty sieciowe ...................................... 8

Dost

ę

p do zasobów serwera Domino

Dost

ę

p lokalny:

Platforma sprz

ę

towa – ochrona na poziomie lokalnego dost

ę

pu do plików

i katalogów.

Zabezpieczenie lokalnej konsoli serwera Domino:

Konsol

ę

serwera mo

ż

na zabezpieczy

ć

przed wykonywaniem niektórych komend

przez nieuprawnione osoby przez ustawienie poleceniem „set secure” hasła do

konsoli. Aby mo

ż

na było wykonywa

ć

zablokowane operacje np. restartu serwera

nale

ż

y wpisa

ć

ponownie komend

ę

„set secure” i tajne hasło.

Szyfrowanie i klucze

Co to jest szyfrowanie?

Szyfrowanie jest procesem, podczas którego nast

ę

puje wymieszanie tre

ś

ci i

zabezpieczenie dokumentu lub jego cz

ęś

ci, do czasu otwarcia tego dokumentu przez

u

ż

ytkownika, który ma prawidłowe klucze deszyfruj

ą

ce.

Mo

ż

na szyfrowa

ć

:

Przychodz

ą

ce i wychodz

ą

ce wiadomo

ś

ci pocztowe, co uniemo

ż

liwia

odczytywanie ich tre

ś

ci przez osoby nieupowa

ż

nione.

Dokumenty, pola i bazy danych tak, aby pewne informacje mogli odczyta

ć

tylko

zamierzeni odbiorcy.

Porty sieciowe, co zabezpiecza dane przesyłane mi

ę

dzy programem Notes a

serwerem Domino lub mi

ę

dzy dwoma serwerami Domino.

Transakcje SSL, co zabezpiecza dane przesyłane mi

ę

dzy programem Notes a

serwerem Domino lub serwerem internetowym.

Czym s

ą

klucze publiczne, prywatne i klucze szyfrowania?

Identyfikator zawiera dwa klucze (klucz prywatny i klucz publiczny), stanowi

ą

ce

matematycznie zale

ż

n

ą

par

ę

, unikatow

ą

dla danego identyfikatora, słu

żą

c

ą

do

Opracował: Z. Świerczyński_050405

2

szyfrowania i rozszyfrowywania dokumentów. Klucz publiczny działa jak paszport,

uwierzytelnia u

ż

ytkownika na serwerze.

Mo

ż

na równie

ż

tworzy

ć

klucze szyfrowania. Te klucze chroni

ą

dane przed dost

ę

pem

nieupowa

ż

nionych u

ż

ytkowników. Posiadane klucze mo

ż

na wy

ś

wietli

ć

, wybieraj

ą

c z

menu Plik polecenia Narz

ę

dzia, Identyfikator u

ż

ytkownika. Aby wy

ś

wietli

ć

swój

certyfikat i odpowiadaj

ą

ce mu klucze publiczne, nale

ż

y klikn

ąć

ikon

ę

Certyfikaty, a

aby wy

ś

wietli

ć

klucze szyfrowania, je

ś

li zostały utworzone, ikon

ę

Szyfrowanie.

Gdzie s

ą

przechowywane klucze publiczne, prywatne i klucze

szyfrowania?

Klucze publiczne i prywatne s

ą

doł

ą

czane do pliku identyfikatora danego

u

ż

ytkownika. Dokładnie mówi

ą

c, klucze prywatne s

ą

przechowywane tylko w pliku

identyfikatora u

ż

ytkownika, natomiast klucze publiczne s

ą

przechowywane zarówno

w pliku identyfikatora u

ż

ytkownika, jak i w katalogu Domino w celu udost

ę

pnienia ich

innym u

ż

ytkownikom. Istniej

ą

klucze Domino prywatne i publiczne oraz internetowe

klucze prywatne i publiczne. Klucze Domino słu

żą

do szyfrowania danych

wymienianych mi

ę

dzy u

ż

ytkownikami Notes. Klucze internetowe słu

żą

do wysyłania

i odbierania wiadomo

ś

ci pocztowych w formacie S/MIME i do szyfrowania transakcji

SSL przeprowadzanych pomi

ę

dzy serwerami Notes a serwerami internetowymi.

Publiczne i prywatne klucze Domino s

ą

automatycznie doł

ą

czane do nowo

utworzonego identyfikatora u

ż

ytkownika. Publiczne i prywatne klucze internetowe

dodaje administrator Domino podczas rejestracji lub mo

ż

na za

żą

da

ć

ich pó

ź

niej.

Klucze szyfrowania s

ą

przechowywane w pliku identyfikatora u

ż

ytkownika.

Jak s

ą

wykorzystywane klucze publiczne, prywatne i klucze

szyfrowania?

Klucz publiczny słu

ż

y do weryfikowania podpisów, szyfrowania wiadomo

ś

ci lub

identyfikowania to

ż

samo

ś

ci zweryfikowanego u

ż

ytkownika. Dost

ę

p do tego klucza

mo

ż

e uzyska

ć

ka

ż

dy, kto chce przesła

ć

danemu u

ż

ytkownikowi zaszyfrowan

ą

poczt

ę

lub dokona

ć

uwierzytelnienia tego u

ż

ytkownika. Po utracie identyfikatora

u

ż

ytkownika, w razie podejrze

ń

,

ż

e osoba nieupowa

ż

niona ma dost

ę

p do jego

danych, nale

ż

y dokona

ć

ponownej certyfikacji klucza publicznego.

Wiadomo

ś

ci pocztowe s

ą

szyfrowane za pomoc

ą

klucza publicznego, a

rozszyfrowywane za pomoc

ą

klucza prywatnego. Wiadomo

ś

ci pocztowe s

ą

podpisywane za pomoc

ą

klucza prywatnego, a podpis jest rozszyfrowywany za

pomoc

ą

klucza publicznego. Cokolwiek jest szyfrowane za pomoc

ą

klucza

publicznego musi zosta

ć

rozszyfrowane za pomoc

ą

klucza prywatnego i odwrotnie.

Klucz prywatny jest jednak tajny. W przeciwie

ń

stwie do klucza publicznego, który jest

dost

ę

pny, klucz prywatny nie jest dost

ę

pny. Długo

ść

bitowa publicznych kluczy

szyfruj

ą

cych zale

ż

y od tego, czy u

ż

ytkownik ma licencj

ę

programu Notes w wersji

przeznaczonej dla Ameryki Północnej, czy w wersji mi

ę

dzynarodowej. Gdy

u

ż

ytkownik wersji mi

ę

dzynarodowej wymienia szyfrowan

ą

poczt

ę

z u

ż

ytkownikiem z

Ameryki Północnej u

ż

ywany jest krótszy klucz. Dotyczy to kluczy Notes oraz kluczy

internetowych.

Klucz szyfrowania słu

ż

y do szyfrowania specjalnie oznaczonych pól dokumentu.

Pole szyfrowalne mo

ż

na rozpozna

ć

po czerwonych nawiasach kwadratowych.

Szyfrowa

ć

mo

ż

na tylko zawarto

ść

pól uj

ę

tych w nawiasy. Wszystkie pozostałe dane

mo

ż

e wy

ś

wietla

ć

ka

ż

dy, kto uzyska dost

ę

p do tego dokumentu.

Opracował: Z. Świerczyński_050405

3

Ograniczanie dost

ę

pu do dokumentów i lokalnych baz danych

Dokumenty i bazy danych nale

ż

y tak zabezpiecza

ć

, aby dost

ę

p do zawartych w nich

informacji mieli tylko wyznaczeni u

ż

ytkownicy.

Po utworzeniu na twardym dysku lokalnej bazy danych mo

ż

na j

ą

zaszyfrowa

ć

, aby

tylko ci u

ż

ytkownicy, którzy maj

ą

odpowiedni klucz, mogli j

ą

rozszyfrowywa

ć

i

modyfikowa

ć

. Bez szyfrowania ka

ż

dy kto ma lokalny dost

ę

p do komputera, na którym

jest przechowywana baza mo

ż

e j

ą

otworzy

ć

, modyfikowa

ć

lub skopiowa

ć

na inny

komputer i od tej pory b

ę

dzie miał nieograniczony dost

ę

p do danych zawartych w

bazie.

Ograniczanie dost

ę

pu do dokumentów

1. Otwórz dokument, który ma zosta

ć

zastrze

ż

ony.

2. Z menu Plik wybierz polecenie Wła

ś

ciwo

ś

ci dokumentu.

3. Kliknij kart

ę

Zabezpieczenia (czwarta karta od lewej).

4. Anuluj zaznaczenie pola wyboru Wszyscy czytelnicy i powy

ż

ej.

5. Wybierz u

ż

ytkowników, grupy, serwery i role dost

ę

pu, które maj

ą

mie

ć

dost

ę

p

do tego dokumentu. Aby wybra

ć

elementy z osobistej ksi

ąż

ki adresowej, kliknij

ikon

ę

u

ż

ytkownika znajduj

ą

c

ą

si

ę

obok listy.

6. Zapisz ten dokument.

Ograniczanie dost

ę

pu do lokalnych baz danych

Je

ś

li u

ż

ytkownik z uprawnieniami mened

ż

era lokalnie zabezpiecza baz

ę

danych, to

jest ona szyfrowana za pomoc

ą

klucza publicznego pochodz

ą

cego z wyznaczonego

identyfikatora u

ż

ytkownika. Tak

ą

baz

ę

danych mo

ż

e rozszyfrowywa

ć

tylko

u

ż

ytkownik posiadaj

ą

cy klucz prywatny odpowiadaj

ą

cy temu kluczowi publicznemu.

1. Z menu Plik wybierz kolejno polecenia Baza danych, Wła

ś

ciwo

ś

ci.

2. Kliknij kart

ę

Ogólne (pierwsza karta od lewej).

3. Kliknij przycisk Ustawienia szyfrowania.

4. Aby wybra

ć

poziom szyfrowania, zaznacz opcj

ę

Szyfruj lokalnie t

ę

baz

ę

danych przy u

ż

yciu.

Uwaga

Pole tekstowe znajduj

ą

ce si

ę

poni

ż

ej pola Szyfrowanie lokalne

zawiera opis danego poziomu szyfrowania.

Opcje Wysoki poziom szyfrowania i

Ś

redni poziom szyfrowania

zapewniaj

ą

najwi

ę

ksze bezpiecze

ń

stwo. Czas otwierania dokumentów jest

jednak dłu

ż

szy ni

ż

w wypadku niskiego poziomu szyfrowania.

Niski poziom szyfrowania zapewnia ograniczone bezpiecze

ń

stwo, ale czas

otwierania dokumentów jest krótszy i mo

ż

na kondensowa

ć

bazy danych za

pomoc

ą

programów do kompresowania dysków. Baz danych o wysokim i

ś

rednim poziomie szyfrowania nie mo

ż

na kompresowa

ć

przy u

ż

yciu tych

programów.

5. (Opcjonalnie) Aby przypisa

ć

lokalne zabezpieczenia innemu u

ż

ytkownikowi,

nale

ż

y klikn

ąć

przycisk Dla, w oknie dialogowym Nazwy doda

ć

odpowiednie

nazwy i klikn

ąć

przycisk OK.

Opracował: Z. Świerczyński_050405

4

Szyfrowanie pól dokumentów

Aby zaszyfrowa

ć

pole dokumentu, nale

ż

y:

1. Utworzy

ć

klucz szyfrowania

2. Doł

ą

czy

ć

klucz szyfrowania do danego dokumentu

3. Wysła

ć

klucz szyfrowania do tych u

ż

ytkowników, którzy powinni mie

ć

mo

ż

liwo

ść

odczytywania pól szyfrowanych.

Mo

ż

na równie

ż

:

Akceptowa

ć

i usuwa

ć

klucze szyfrowania

Eksportowa

ć

klucz szyfrowania

Importowa

ć

klucz szyfrowania

Aby utworzy

ć

klucz szyfrowania

1. Z menu Plik wybierz kolejno polecenia Narz

ę

dzia, Identyfikator u

ż

ytkownika.

2. Kliknij ikon

ę

Szyfrowanie.

3. Kliknij przycisk Nowy.

4. W pole Nazwa klucza szyfrowania wpisz nazw

ę

nowego klucza.

5. Okre

ś

l, czy klucz b

ę

dzie stosowany w Ameryce Północnej, czy te

ż

na całym

ś

wiecie.

6. Kliknij przycisk OK.

Aby wyeksportowa

ć

klucz szyfrowania

1. Z menu Plik wybierz kolejno polecenia Narz

ę

dzia, Identyfikator u

ż

ytkownika.

2. Kliknij ikon

ę

Szyfrowanie.

3. W polu Klucze szyfrowania zaznacz odpowiedni klucz.

4. Kliknij przycisk Eksport.

5. Aby zabezpieczy

ć

klucz hasłem, w oknie dialogowym wprowad

ź

odpowiednie

hasło, albo kliknij przycisk Bez hasła.

6. Aby okre

ś

li

ć

u

ż

ytkownika, który b

ę

dzie upowa

ż

niony do korzystania z tego

klucza, kliknij przycisk Ogranicz u

ż

ywanie, wpisz nazw

ę

tej osoby, a nast

ę

pnie

kliknij przycisk OK.

7. Podaj plik, w którym ten klucz ma by

ć

przechowywany.

Aby zaimportowa

ć

klucz szyfrowania

1. Z menu Plik wybierz kolejno polecenia Narz

ę

dzia, Identyfikator u

ż

ytkownika.

2. Kliknij ikon

ę

Szyfrowanie.

3. Kliknij przycisk Import.

4. Zaznacz plik zawieraj

ą

cy klucz szyfrowania i kliknij przycisk Otwórz.

5. Kliknij przycisk Akceptuj, aby zaakceptowa

ć

ten klucz szyfrowania.

Opracował: Z. Świerczyński_050405

5

Aby doł

ą

czy

ć

klucz szyfrowania do dokumentu

1. Otwórz dokument.

2. Z menu Plik wybierz polecenie Wła

ś

ciwo

ś

ci dokumentu.

3. Kliknij kart

ę

Zabezpieczenia (czwarta karta od lewej).

4. Wybierz utworzony tajny klucz szyfrowania lub u

ż

ytkowników, którzy mog

ą

uzyska

ć

dost

ę

p do tego dokumentu przy u

ż

yciu własnych kluczy publicznych.

(Kliknij ikon

ę

u

ż

ytkownika znajduj

ą

c

ą

si

ę

obok pola Publiczny klucz

szyfrowania.)

Aby wysyła

ć

poczt

ą

klucz szyfrowania

1. Z menu Plik wybierz kolejno polecenia Narz

ę

dzia, Identyfikator u

ż

ytkownika.

2. Kliknij ikon

ę

Szyfrowanie.

3. Zaznacz klucz szyfrowania, który ma by

ć

wysłany.

4. Kliknij przycisk Wy

ś

lij poczt

ą

.

5. W pole Do wprowad

ź

nazw

ę

u

ż

ytkowników, którzy maj

ą

otrzyma

ć

ten klucz, lub

kliknij ikon

ę

Adres, aby wybra

ć

adresy z osobistej ksi

ąż

ki adresowej.

6. W pole DW wprowad

ź

nazwy u

ż

ytkowników, którzy powinni wiedzie

ć

o wysłaniu

klucza, ale sami go nie otrzymaj

ą

.

7.

Kliknij przycisk Wy

ś

lij.

Szyfrowanie poczty i podpisywanie wiadomo

ś

ci poczty elektronicznej

Podpis cyfrowy umo

ż

liwi odbiorcy listu zweryfikowanie poprawno

ś

ci tekstu

(zabezpieczenie przed modyfikacj

ą

tekstu oryginalnego) oraz jego nadawcy.

LotusNotes R5. umo

ż

liwia nam w prosty sposób podpisywanie i szyfrowanie naszej

korespondencji. Podpis cyfrowy (w standardzie S/MIME plain text signing) nie

modyfikuje tre

ś

ci wychodz

ą

cej wiadomo

ś

ci, lecz jest widziany, przez programy nie

wspieraj

ą

ce standardu, jedynie w postaci zał

ą

cznika.

Szyfrowanie poczty jest przetwarzaniem wysyłanej tre

ś

ci wi

ę

c jest to

ingerencja w materi

ę

tekstu. Szyfrowanie dokonywane jest przy pomocy certyfikatu

adresata listu.. Adresat po otrzymaniu takiej przesyłki b

ę

dzie j

ą

mógł rozszyfrowa

ć

za

pomoc

ą

swojego klucza prywatnego. Podpis cyfrowy pod wiadomo

ś

ci

ą

pocztow

ą

dokonywany jest tylko i wył

ą

cznie przy pomocy naszego klucza prywatnego. Osoba,

która otrzyma list z naszym podpisem cyfrowym b

ę

dzie mogła zweryfikowa

ć

poprawno

ść

tre

ś

ci i autentyczno

ść

autora. W takich sytuacjach mo

ż

e wyst

ą

pi

ć

tzw.

trzecia strona zaufana. Stron

ą

trzeci

ą

potwierdzaj

ą

c

ą

autentyczno

ść

certyfikatu mo

ż

e

by

ć

wystawca certyfikatu – Centrum Certyfikacji (np. Signet, http://www.signet.pl).

Je

ś

li chcemy korzysta

ć

z programu Lotus Notes R5 z obsług

ą

certyfikatów

bezpiecznej poczty, musimy posiada

ć

hierarchiczny typ u

ż

ytkownika. Uprawnienia

u

ż

ytkownika hierarchicznego nadawane s

ą

przez administratora Lotus Domino R5.

Jednym słowem u

ż

ytkownicy, posiadaj

ą

cy jedynie program Lotus Notes, nie

podł

ą

czeni do serwera Domino, czyli typu nie-hierarchicznego, mog

ą

napotka

ć

kłopoty przy instalacji certyfikatów bezpiecznej poczty.

Opracował: Z. Świerczyński_050405

6

Aby zaszyfrowa

ć

Procedura

Wiadomo

ść

Otwórz wiadomo

ść

i kliknij przycisk Opcje dostarczania.

Na karcie Ogólne wybierz opcj

ę

Szyfruj. (rys 3)

(Opcjonalne) Aby szyfrowa

ć

wszystkie wysyłane

wiadomo

ś

ci, wybierz opcj

ę

Zapisz te opcje zabezpiecze

ń

jako domy

ś

lne dla przyszłych wiadomo

ś

ci.

Kliknij przycisk OK.

Wszystkie wysyłane

wiadomo

ś

ci

Wybierz kolejno polecenia Plik, Preferencje, Preferencje

u

ż

ytkownika.

Kliknij przycisk Poczta i wiadomo

ś

ci. (rys 4)

Wybierz opcj

ę

Szyfruj wysyłan

ą

poczt

ę

i kliknij przycisk

OK.

Wszystkie

zapisywane

wiadomo

ś

ci

Wybierz kolejno polecenia Plik, Preferencje, Preferencje

u

ż

ytkownika.

Kliknij przycisk Poczta i wiadomo

ś

ci.

Wybierz opcj

ę

Szyfruj zapisywan

ą

poczt

ę

i kliknij przycisk

OK. Program Notes b

ę

dzie szyfrował zapisywane kopie

wysłanych wiadomo

ś

ci oraz zapisywane kopie robocze

wiadomo

ś

ci.

Wszystkie odbierane

wiadomo

ś

ci

Otwórz ksi

ąż

k

ę

adresow

ą

organizacji. Jej kopia znajduje si

ę

zazwyczaj na serwerze bazy danych poczty.

Kliknij przycisk U

ż

ytkownicy.

Otwórz dokument U

ż

ytkownik zawieraj

ą

cy Twoje nazwisko i

kliknij przycisk Edytuj u

ż

ytkownika.

Kliknij przycisk Poczta i w polu Szyfruj poczt

ę

przychodz

ą

c

ą

wybierz opcj

ę

Tak. Je

ś

li nie mo

ż

na dokona

ć

tej zmiany, nale

ż

y skontaktowa

ć

si

ę

z administratorem

Domino.

Kliknij przycisk Zapisz i zamknij.

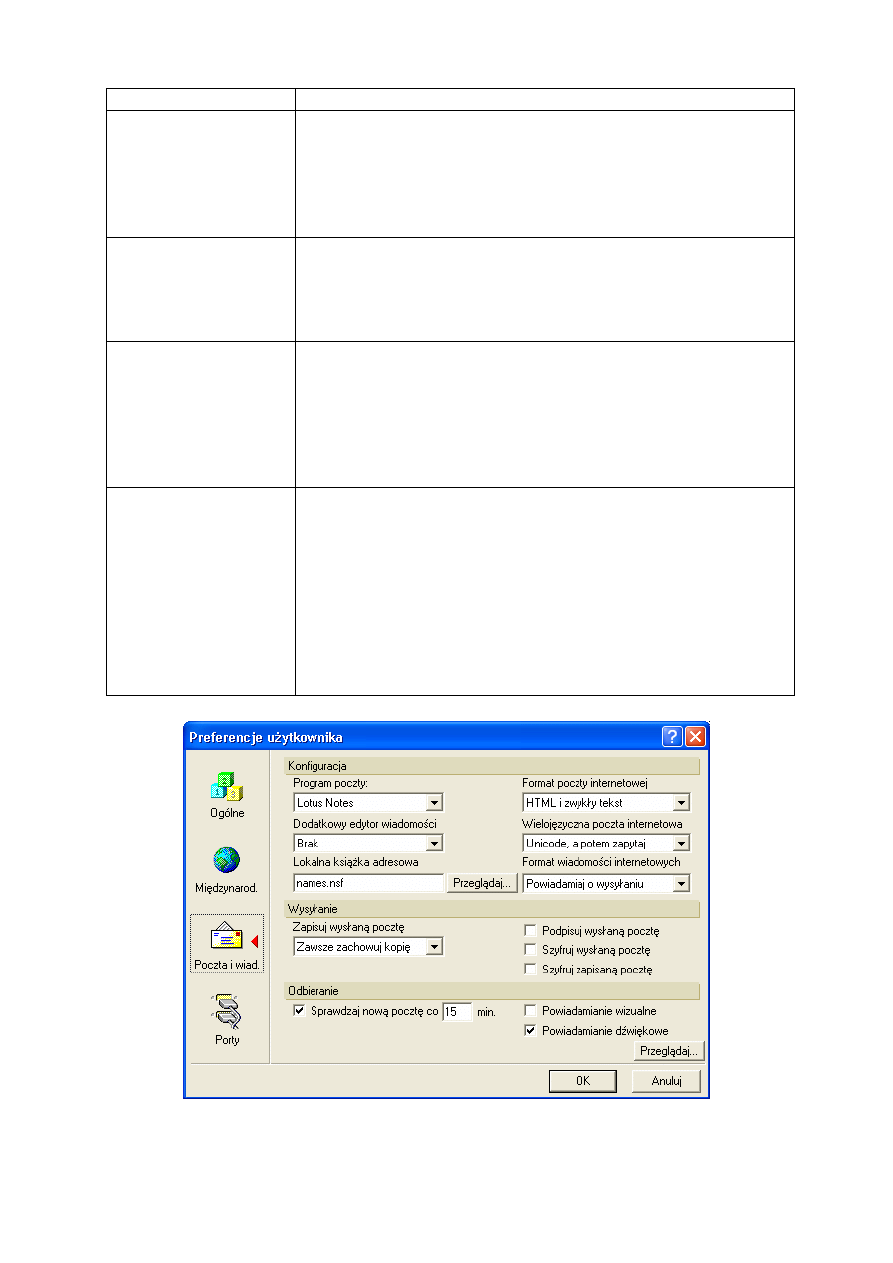

Rys. 3. Widok zakładki „Poczta i wiad.” na karcie „Preferencje użytkownika”

Opracował: Z. Świerczyński_050405

7

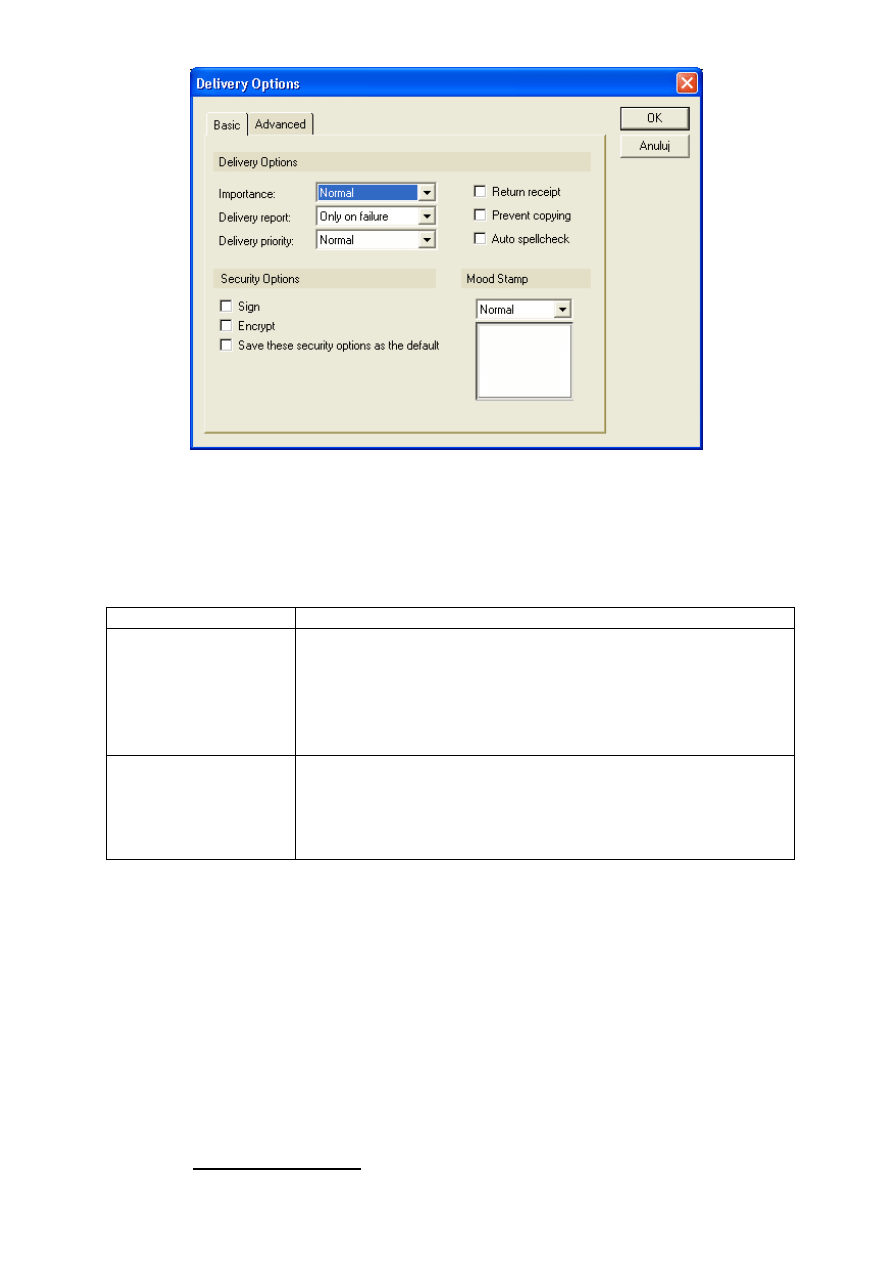

Rys. 4. Widok zakładki „Opcje dostarczenia”

Podpisywanie wiadomo

ś

ci

Mo

ż

na tak ustawi

ć

program Notes, aby wszystkie wiadomo

ś

ci były podpisywane

automatycznie lub te

ż

mo

ż

na podpisywa

ć

tylko wybrane wysyłane wiadomo

ś

ci.

Aby podpisywa

ć

wiadomo

ś

ci wysyłane do u

ż

ytkowników programu Notes

Co chcesz zrobi

ć

?

Procedura

Podpisa

ć

wiadomo

ść

Otwórz wiadomo

ść

i kliknij przycisk Opcje dostarczania.

Na karcie Ogólne wybierz opcj

ę

Podpisz.

(Opcjonalne) Aby podpisywa

ć

wszystkie wysyłane

wiadomo

ś

ci, wybierz opcj

ę

Zapisz ustawienia

zabezpiecze

ń

jako domy

ś

lne dla przyszłych wiadomo

ś

ci.

Kliknij przycisk OK.

Podpisywa

ć

wszystkie wysyłane

wiadomo

ś

ci

Wybierz kolejno polecenia Plik, Preferencje, Preferencje

u

ż

ytkownika.

Kliknij ikon

ę

Poczta i wiad..

Wybierz opcj

ę

Podpisuj wysyłan

ą

poczt

ę

, a nast

ę

pnie

kliknij przycisk OK.

Podpisana cyfrowo poczta, która dotrze do odbiorcy b

ę

dzie zawierała

certyfikat nadawcy. System wy

ś

wietli zapytanie, czy zgadzamy si

ę

a certyfikacj

ę

wzajemn

ą

w celu umo

ż

liwienia wymiany zaszyfrowanej poczty. List

ę

certyfikatów

korespondentów mo

ż

na obejrze

ć

, wybieraj

ą

c Address Book, klikaj

ą

c ikon

ę

ustawie

ń

i wybieraj

ą

c zakładk

ę

Certyfikaty. Standardowe mechanizmy importu certyfikatów

innych osób nie s

ą

zaimplementowane w Lotus Notes R5, w zwi

ą

zku z tym wysłanie

podpisanej wiadomo

ś

ci b

ę

dzie najlepsz

ą

metod

ą

na przekazanie certyfikatu innej

osobie.

Podpisywanie wiadomo

ś

ci wysyłanych do odbiorców u

ż

ywaj

ą

cych innych

programów pocztowych

Aby mo

ż

na było podpisywa

ć

wiadomo

ś

ci wysyłane poprzez sie

ć

Internet, u

ż

ytkownik

musi mie

ć

certyfikat internetowy. Je

ś

li do identyfikatora u

ż

ytkownika jest doł

ą

czonych

Opracował: Z. Świerczyński_050405

8

kilka certyfikatów internetowych, to u

ż

ytkownik ten mo

ż

e wybra

ć

, który z nich b

ę

dzie

wykorzystywany do szyfrowania i podpisywania.

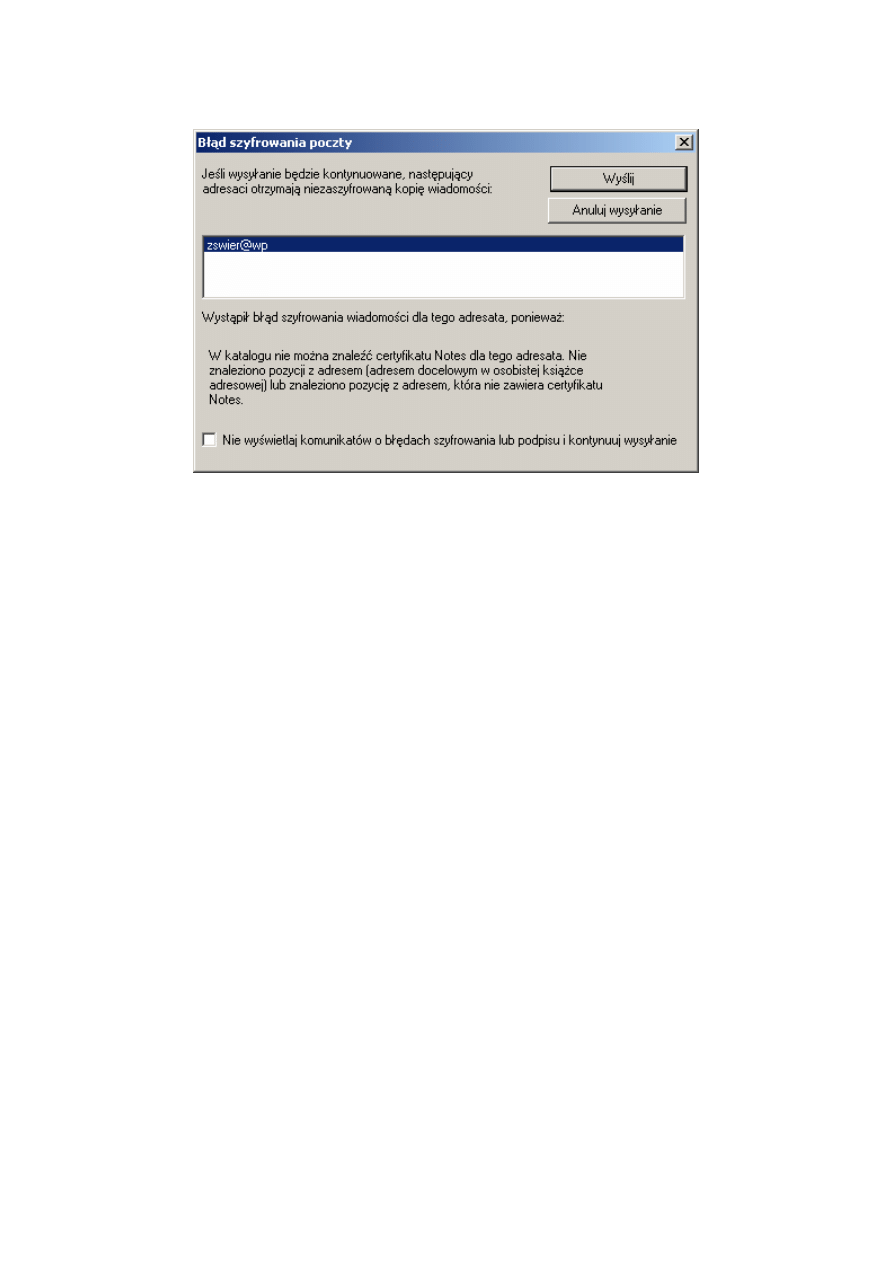

Ekran informujący o tym, że dla danego adresata brak jest kluczy, którymi można

zaszyfrować wiadomość.

Szyfrowanie danych przesyłanych przez okre

ś

lone porty sieciowe

Aby szyfrowa

ć

dane przesyłane przez port (przez który przesyłane s

ą

dane na

serwer Domino)

1.

Wybierz kolejno polecenia Plik, Preferencje, Preferencje u

ż

ytkownika.

2.

Kliknij kart

ę

Porty.

3.

Wybierz port, który chcesz zabezpieczy

ć

.

4.

Wybierz opcj

ę

Szyfruj dane sieciowe.

Uwaga Transmisja danych b

ę

dzie bezpieczniejsza, lecz pr

ę

dko

ść

transmisji mo

ż

e

ulec zmniejszeniu.

Certyfikaty

internetowe

słu

żą

do

podpisywania

i

szyfrowania

informacji

przekazywanych przy pomocy standardowych formatów internetowych, a w

szczególno

ś

ci do uwierzytelniania klienta SSL (Secure Socket Layer) i obsługiwania

wiadomo

ś

ci w standardzie S/MIME. Nie trzeba do szyfrowania i podpisywania

u

ż

ywa

ć

tego samego certyfikatu.

Wyszukiwarka

Podobne podstrony:

Bezpieczenstwo w LN wybrane zagadnienia 050405

bezpieczne miasta, Administracja-notatki WSPol, wybrane zagadnienia prewencji kryminalnej

bezpieczne osiedle, Administracja-notatki WSPol, wybrane zagadnienia prewencji kryminalnej

Wybrane zagadnienia prawa3

Wakcynologia – wybrane zagadnienia

Wybrane zagadnienia typologii języków, [NAUKA]

Temat 1i2 prewencja, Administracja-notatki WSPol, wybrane zagadnienia prewencji kryminalnej

Wybrane Zagadnienia Części Szczególnej Prawa Karnego1 03 2011

Lasy miejskie – przegląd wybranych zagadnień na podstawie literatury

Budżet państwa i budżety samorządowe, Studia - Finanse i Rachunkowość, Licencjat, Licencjat!, opraco

Wybrane zagadnienia z fizjologii mięśni i fizyczne właściwości mięśni, Biomechanika

Wybrane zagadnienia dotyczace aktu administracyjnego, Nauka, Administracja

Wybrane zagadnienia z części ogólnej prawa cywilnego, studia, semestr V, zobowiazania

Temat 3 prewencja, Administracja-notatki WSPol, wybrane zagadnienia prewencji kryminalnej

więcej podobnych podstron