Podstawowe definicje

Miernictwo jest to czesc praktyczna metrologii. Obejmuje techniczne aspekty wykonywania pomiarów,

przesyłania i gromadzenia danych pomiarowych oraz obróbke tych danych.

Obszary stosowalnosci:

• wojskowosc: radar, sonar, sterowanie pocisków

• medycyna: tomografia, EKG, USG

• przemysł: sterowanie procesami technologicznymi

• nauka: spektroskopia

Sygnał jest to nosnik informacji (abstrakcyjny model dowolnej mierzalnej wielkosci zmieniajacej

sie w czasie, generowanej przez zjawiska fizyczne lub systemy pomiarowe

Układ- operator działajacy na sygnał

Sygnał analogowy- ciagły w czasie i przyjmujacy ciagły zakres amplitud (płyty winylowe, telewizja

analogowa)

Sygnał dyskretny o czasie analogowym - wartosci przebiegaja zbiór przeliczalny (zliczanie

czastek)

Sygnał dyskretny o czasie dyskretnym - zliczanie czastek układem typu BOX-CAR

Układy kondycjonujace

Operacje na sygnale analogowym:

Wzmacnianie - wzmacniacze poprawiaja dokładnosc i czułosc toru pomiarowego szczególnie przy

niskich sygnałach dopasowujac zmiany wartosci do zakresu napiec wejsciowych. Stosujac wzmacniacz

blisko zródła sygnału redukuje sie szumy i zakłócenia w torze pomiarowym.

Tłumienie - tłumiki znajduja zastosowanie przy pomiarach sygnałów wysokonapieciowych.

Izolowanie - zabezpiecza drogie przyrzady pomiarowe przed skokami napiecia, pozwala przerwac

petle powstajaca przez uziemienie. Mozna zrealizowac separacje galwaniczna poprzez uzycie transformatora,

opto-izolacji lub kondensatora.

Filtrowanie - usuwanie z widma czestotliwosciowego nieporzadanych składników. Filtr dolnoprzepustowy

zabezpiecza przed aliasingiem

Wzbudzanie - dostarczanie sygnałów (mocy) potrzebnych do działania czujnika. Czujnik rezystancyjny

wymaga doprowadzenia pradu.

Kalibracja - poprawia dokładnosc pomiaru poprzez kompensacje nieliniowosci.

Kompensacja zimnego złacza - termopary wytwarzaja napiecie proporcjonalne do róznicy temperatury

złacz. Układ poprawia dokładnosc pomiaru temperatury.

Układy sample-and hold

Wwyniku pomiaru otrzymujemy ilosciowe porównanie za pomoca liczb danej wielkosci do wzorca.

Wartosc liczbowa miary podstawowej wynosi jeden, stad jej nazwa-jednostka miary. Konkretne

wartosci wielkosci mozna przedstawiac zarówno wielokrotnosciami, jak i ułamkami jednostek, a

same wartosci, o ile to mozliwe, moga byc zarówno dodatnie, jak i ujemne.

Układ SI zawiera:

1. 7 jednostek podstawowych:

• metr jest to odległosc, jaka pokonuje swiatło w prózni w czasie 1/299 792 458 s,

• kilogram jest to masa miedzynarodowego wzorca (walca o wysokosci i srednicy podstawy

39 mm wykonanego ze stopu platyny z irydem) przechowywanego w Miedzynarodowym

Biurze Miar w Sevres koło Paryza,

• sekunda jest to czas równy 9 192 631 770 okresów promieniowania odpowiadajacego

przejsciu miedzy dwoma poziomami F = 3 i F = 4 struktury nadsubtelnej stanu

podstawowego 2S1/2atomu cezu 133Cs (powyzsza definicja odnosi sie do atomu cezu w

spoczynku, w temperaturze 0K),

• amper prad o natezeniu 1 A, jest to stały prad elektryczny, który płynac w dwóch równoległych,

prostoliniowych, nieskonczenie długich przewodach o znikomo małym przekroju

kołowym, umieszczonych w prózni w odległosci 1 m od siebie, spowodowałby

wzajemne oddziaływanie przewodów na siebie z siła równa 2ˇ10 -7 N na kazdy metr

długosci przewodu,

• kelwin jednostka temperatury równa 1/273,16 temperatury termodynamicznej punktu

potrójnego wody,

• mol jest to licznosc materii układu zawierajacego liczbe czastek (np. atomów, czasteczek,

jonów, elektronów itp.) równa liczbie atomów w masie 12 gramów izotopu wegla

12C,

• kandela jest to swiatłosc, z jaka swieci w okreslonym kierunku zródło emitujace promieniowanie

monochromatyczne o czestotliwosci 540 1012 Hz, i którego natezenie w

tym kierunku jest równe (1/683) W/sr,

2. 2 jednostki uzupełniajace:

• radian - rad - jednostka miary kata płaskiego (jest to kat płaski równy katowi miedzy

dwoma promieniami koła, wycinajacymi z okregu tego koła łuk o długosci równej

promieniowi 1 rad = 180/),

• steradian - sr - jednostka miary kata bryłowego (jest to kat bryłowy o wierzchołku w

srodku kuli wycinajacy z powierzchni tej kuli pole równe kwadratowi promienia),

3. jednostki pochodne, spójne z jednostkami podstawowymi i uzupełniajacymi,

4. przedrostki SI.

Wzmacniacze operacyjne (operation amplifier)

Idealny wzmacniacz operacyjny charakteryzuje sie nieskonczenie wielka rezystancja wejsciowa

Rwe i nieskonczenie wielkim wzmocnieniem napieciowym Au - wzmocnieniu podlega napiecie

róznicowe Uo = AuUd = Au(U+ − U−). W rzeczywistych układach rezystancja wejsciowa jest bardzo

duza, rzedu megaomów, natomiast wzmocnienie napieciowe rzedu stu-kilkudziesieciu decybeli

(104÷107)V/V

Sprzezenie zwrotne

Ujemne sprzezenie zwrotne zmniejsza wzmocnienie, co jednak nie jest negatywnym zjawiskiem, a

pozadanym, poniewaz:

1. poszerza zakres pracy liniowej,

2. zmniejsza wrazliwosc na zakłócenia,

3. poszerza pasmo przenoszenia,

4. parametry wzmacniacza objetego petla sprzezenia zwrotnego zaleza w zasadzie wyłacznie od

elementów wchodzacych w skład obwodów sprzezenia zwrotnego.

Wzmocnienie układu z petla sprzezenia zwrotnego dane jest wzorem:

ku = Au / 1+Au= 1/(1/Au)+B

gdzie:

* Au - wzmocnienie napieciowe wzmacniacza operacyjnego

* B- współczynnik sprzezenia zwrotnego ( 2 [0, 1]), okresla ile procent sygnału wyjsciowego

wraca z powrotem na wejscie; moze byc on niezalezny od czestotliwosci sygnału, albo zalezny (co

jest podstawa działania filtrów aktywnych).

Pamietajac, ze Au = 10^4 ÷ 10^7 widac, ze ułamek 1/Au

bedzie bardzo mały, o wiele mniejszy niż B i praktycznie wartosc B decyduje o wzmocnieniu całego układu.

Wzmacniacz odwracajacy

wzmacniacz operacyjny nie pobiera pradu płynacy przez obydwa rezystory identyczny.

potencjały obu wejsc sa jednakowe (bo U+ = U−), skad wynika, ze oba wejscia wzmacniacza

operacyjnego sa na potencjale masy. Dlatego napiecie na rezystorze R1 jest równe −UWE, skad

Podobnie napiecie na rezystorze R2 jest równe UWY i tutaj równiez prad

Przyrównujac prady:

Wzmacniacz nieodwracajacy

Prad płynacy przez R1 dany jestwzorem, a dla R2 wzór ma postac

. Po przyrównaniu otrzymujemy:

Wtórnik napieciowy

Rezystancja wejsciowa wtórnika jest bardzo duza (układy te sa stosowane w celu odseparowania

zródła sygnału od odbiornika)

Konwerter prad-napiecie

Napiecie wyjsciowe układu konwertera jest wprost proporcjonalne do pradu iwe wpływajacego

do układu i równe uwy = −iweR. Układy sa stosowane do mierzenia niewielkich pradów (rzedu

piko amperów), m.in. do pomiaru natezenia swiatła.

Wzmacniacz sumujacy

Prad I jest suma pradów wejsciowych I = I1 + I2; napiecia na wejsciach wzmacniacza operacyjnego

sa równe zero. Stad napiecie wyjsciowe:

Jesli R1 = R2 = R0 wówczas wzór upraszcza sie do postaci:

Wzmacniacz odejmujacy

napiecie na wejsciu nieodwracajacym taki sam potencjał ma wejscie odwracajace U−.

przez R1 i R2 płynie ten sam prad I; z tym, ze poniewaz napiecie U− = U+ 0, totez nalezy

je wziasc pod uwage przy obliczeniach

Jak widac napiecie wyjsciowe jest równe róznicy napiec wejsciowych. Jesli dodatkowo R4 = R2

oraz R3 = R1, to wyrazenie uprosci sie do postaci:

Wzmacniacz potencjometryczny

Prad przepływajacy przez R2 przepływa takze przez R1 i jego natezenie wynosi:

Dodatkowo widac, ze UR4 = −UR2 = −IR2 bo U− − UR2 − UR4 = 0.

Prad ten wpływa do wezła dzielnika napiecia i z pierwszego prawa Kirchhoffa: I + I3 = I4, a

stad I3 = I4 − I.

Ostatecznie napiecie wyjsciowe równe sumie napiec na rezystorach R3 i R4:

uwy = UR3 + UR4 = I3R3 + I4R4 = (I4 − I)R3 + I4R4

Podstawiajac wszystkie dane do wyrazenia na uwy otrzymujemy:

Wzmacniacz rózniczkujacy

Wzmacniacz całkujac

Aktywny filtr górnoprzepustowy

Napiecie niezrównowazenia (Voltage offset)

Wzmacniacz instrumentalny (instrumentation amplifier)

Chcemy mierzyc bardzo mały sygnał (np. z termopary 5mV)

-wyjsciowy prad jest bardzo mały,

-pozadane wzmocnienie 100-1000

-istotna jest tylko róznica napiec (potencjał wzgledem ziemi moze zawierac szumy)

Common Mode Rejection Ratio (CMRR)- współczynnik tłumienia napiec/sygnałów wspólnych

Stosunek wzmocnienia róznicowego do wzmocnienia „wspólnego”

Idealny wzmacniacz: CMMR = ∞ Rzeczywisty (741): CMRR = 90dB

Wzmocnienie róznicowe:

Rola mikrokontrolera w miernictwie

Mikrokontroler

• zintegrowany układ scalony w wiele innych uzytecznych komponentów.

• zdolny do zapamietania zestawu instrukcji, które odzwierciedlaja zadania uzytkownika.

Podstawowe komponenty mikrokontrolera

Inne komponenty mikrokontrolera

Podstawowe zadania mikrokontrolera

• przetwarzanie do postaci cyfrowej poprzez przetwornik ADC

• zapewnienie interfejsu komunikacyjnego z czujnikiem inteligentnym

• kompensacja nieliniowosci przetwarzania czujnika

• prosta analizowanie i obróbka danych pomiarowych

• wykonywanie procedur awaryjnych poprzez przerwania

• sterowanie pomiarem

• magazynowanie danych

Rola komputera w systemie pomiarowym

Urzadzenia zewnetrzne

System wejsc-wyjsc

Porównanie standardów USB

1.5 Mbps daje długosc czasowa bitu 667 ns, 12 Mbps 83.3 ns

Sygnał zegara jest odzyskiwany z NRZI encoded data

Standardy PCI (ang. Peripheral Component Interconnect)

Porównanie predkosci transmisji danych

I2C (two-wire)

• I2C pierwotnie zaprojektowane przez Philipsa jako interfejs do wymiany danych miedzy układami

scalonymi z uzyciem małej liczby wyprowadzen

• brak ograniczen na połaczenia i złacza (z reguły sciezki na PCB)

• proste procedury do rozpoczecia i zakonczenia transmisji

• kazde urzadzenie na szynie identyfikowane przez swój unikalny adres

• urzadzenie „Master” dostarcza sygnału zegarowego

ETHERNET

Ethernet to technologia, w której zawarte są standardy wykorzystywane w budowie głównie lokalnych sieci komputerowych. Obejmuje one specyfikację kabli oraz przesyłanych nimi sygnałów. Ethernet opisuje również format ramek i protokoły z dwóch najniższych warstw Modelu OSI. Jego specyfikacja została podana w standardzie 802.3 IEEE. Ethernet jest najpopularniejszym standardem w sieciach lokalnych. Inne wykorzystywane specyfikacje to Token Ring, FDDI czy Arcnet. Ethernet został opracowany przez Roberta Metcalfa w Xerox PARC czyli ośrodku badawczym firmy Xerox i opublikowany w roku 1976. Ethernet bazuje na idei węzłów podłączonych do wspólnego medium i wysyłających i odbierających za jego pomocą specjalne komunikaty (ramki). Ta metoda komunikacji nosi nazwę CSMA/CD (ang. Carrier Sense Multiple Access with Collision Detection). Wszystkie węzły posiadają unikalny adres MAC.

Klasyczne sieci Ethernet mają cztery cechy wspólne. Są to: parametry czasowe, format ramki, proces transmisji oraz podstawowe reguły obowiązujące przy ich projektowaniu.Spis treści [ukryj]

1 Ramka sieci Ethernet

2 Wczesne wersje Ethernetu

3 Wersje 10 Mbit/s

4 Fast Ethernet

5 Gigabit Ethernet

6 10 Gigabit Ethernet

7 100 Gigabit Ethernet

8 Inne standardy

9 Przypisy

10 Zobacz też

11 Linki zewnętrzne

Ramka sieci Ethernet [edytuj]

Istnieją 3 standardy ramek:

Ethernet wersja 1 - już nie używana,

Ethernet wersja 2 (Ethernet II) - zwana też ramką DIX od firm DEC, Intel i Xerox, które opracowały wspólnie ten typ ramki i opublikowały w 1978. Jest ona w tej chwili najczęściej stosowana,

IEEE 802.x LLC,

Ramki różnią się pomiędzy sobą długościami nagłówków, maksymalną długością ramki (MTU) i innymi szczegółami. Różne typy ramek mogą jednocześnie korzystać z tej samej sieci.

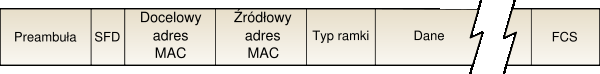

Budowa ramki Ethernet wersja 2:

Ramka sieci Ethernet wersja 2

Preambuła - składająca się z 7 bajtów złożonych z naprzemiennych jedynek i zer:

10101010101010101010101010101010101010101010101010101010

co w zapisie szesnastkowym daje:

AAAAAAAAAAAAAA

Taki ciąg liczb pozwala na szybką synchronizację odbiorników.

SFD - (ang. start frame delimiter), czyli znacznik początkowy ramki w postaci sekwencji 8 bitów (1 bajt):

10101011

w zapisie szesnastkowym

AB

adres MAC odbiorcy (6 bajtów)

adres MAC nadawcy (6 bajtów)

typ (2 bajty) - jeżeli wartość mniejsza niż 1500, to oznacza długość ramki, jeżeli większa to typ pakietu

dane (46 - 1500 bajtów) - jeżeli dane mniejsze niż 46 bajtów, to uzupełniane są zerami

suma kontrolna (4 bajty) CRC[1].

Wczesne wersje Ethernetu [edytuj]

Xerox Ethernet - oryginalna implementacja firmy Xerox używająca ramek formatu 1 i 2.

10BASE5 zwana też ang.Thicknet albo "gruby koncentryk" - standard z 1980 roku IEEE 802.3 używający grubego (12 mm) kabla koncentrycznego o impedancji falowej 50 Ohm. Umożliwiał budowę segmentów o długości do 500 m. Obecnie już nie stosowany, ale czasami można spotkać jeszcze pracujące instalacje. Pracował z szybkością 10 Mb/s.

10BROAD36 - przestarzały, pracował na 75 Ohm kablu TV.

1BASE5 - przestarzały, pracował z szybkością 1 Mb/s.

StarLAN 1 - pierwsza implementacja kabla typu skrętka.

Wersje 10 Mbit/s [edytuj]

10BASE2 zwany też ang. ThinNet, Cheapernet lub "cienki koncentryk" - używa kabla koncentrycznego o średnicy ok. 5 mm. Kabel musi biec pomiędzy wszystkimi kartami sieciowymi wpiętymi do sieci. Karty podłącza się za pomocą tzw. "trójnika", do którego podpina się także kabel za pomocą złącz BNC. Na obu końcach kabla montowany jest rezystor (tzw. terminator) o rezystancji 50 Ohm. Maksymalna długość segmentu wynosiła 185 m. chociaż rozwiązania niektórych firm np. 3Com dopuszczały 300 m. Przez wiele lat była to dominująca forma sieci Ethernet. Jej wadą było to, że uszkodzenie kabla w jednym miejscu powodowało zanik dostępu do sieci w całym segmencie.

StarLAN 10 - pierwsza implementacja kabla typu 'skrętka' przy szybkości 10 Mbit/s.

10Base-T - pracuje na 4 żyłach (2 pary 'skrętki') kategorii 3 lub 5. Każda karta sieciowa musi być podłączona do huba lub switcha.

W standardzie 10Base-T nie określono limitu długości kabla. Zamiast tego standaryzacji poddano parametry, które musi spełniać połączenie sieciowe. W efekcie standardowa, nieekranowana skrętka daje zasięg do 100 metrów. Kable wysokiej jakości mogą pracować na odcinkach o długości 150 metrów lub dłuższych. Właściwości połączenia można sprawdzić odpowiednim testerem[2]. W przeciwieństwie do 10BASE2 awaria kabla w jednym miejscu powodowała zanik dostępu do sieci tylko jednego komputera dlatego 10Base-T wyparł 10Base2.

FOIRL - (ang. Fiber-optic inter-repeater link) - pierwotny standard Ethernetu za pomocą światłowodu.

10BASE-F - rodzina standardów 10BASE-FL, 10BASE-FB i 10BASE-FP Ethernetu za pomocą światłowodu.

10BASE-FL - ulepszony standard FOIRL. Jedyny z szeroko stosowanych z rodziny 10BASE-F.

10BASE-FB - przeznaczony do łączenia hubów lub switchy, przestarzały.

10BASE-FP - do sieci nie wymagających elementów aktywnych (hubów, switchy), nigdy nie zaimplementowany.

Fast Ethernet [edytuj]

100Base-TX - podobny do 10BASE-T, ale z szybkością 100Mb/s. Wymaga 2 par skrętki kategorii 5. Obecnie jeden z najpopularniejszych standardów sieci opartych na 'skrętce'.

100Base-T4 - Używa 4 par 'skrętki' kategorii 3. Obecnie przestarzały.

100Base-T2 - Miał używać 2 par 'skrętki' kategorii 3 jednak nie ma sprzętu sieciowego wspierającego ten typ Ethernetu.

100Base-FX - Ethernet 100Mb/s za pomocą włókien światłowodowych wielomodowych. Zasięg rozwiązania wynosi do 2km.

100Base-LX - Ethernet 100Mb/s za pomocą włókien światłowodowych.

100Base-LX10 - Ethernet 100Mb/s za pomocą włókien światłowodowych jedno i wielomodowych. Zasięg dla jednomodów wynosi 10km, dla wielomodów 550m.

100Base-SX - Ethernet 100Mb/s za pomocą włókien światłowodowych wielomodowych. Zasięg około 460 m.

100Base-CX - Ethernet 100Mb/s za pomocą 2 par skrętki. Zasięg około 25 m.

Gigabit Ethernet [edytuj]

1000BASE-T - 1 Gb/s na kablu miedzianym -popularnej skrętce kat. 5 lub wyższej. Ponieważ kabel kategorii 6 może bez strat przenosić do 125 Mbit na sekundę, osiągniecie 1000 Mb/s wymaga użycia czterech par przewodów oraz modyfikacji układów transmisyjnych dającej możliwość transmisji ok. 250Mb/s na jedną parę przewodów w skrętce.

1000BASE-SX - 1 Gb/s na światłowodzie (do 550 m).

1000BASE-LX - 1 Gb/s na światłowodzie. Zoptymalizowany dla połączeń na dłuższe dystanse (do 10 km) za pomocą światłowodów jednomodowych.

1000BASE-LH - 1 Gb/s na światłowodzie (do 100 km).

1000BASE-CX - 1 Gb/s na specjalnym kablu miedzianym zwanym kablem koncentrycznym na odległość do 25 m używany kiedyś do łączenia ze sobą koncentratorów, przełączników. Obecnie przestarzały i wyparty przez 1000BASE-T.

10 Gigabit Ethernet [edytuj]

10GBASE-SR - 10 Gb/s przeznaczony dla światłowodów wielomodowych o maksymalnym zasięgu od 26 do 82 m (przy 850nm). Umożliwia także zasięg 300 m na nowych światłowodach wielomodowych 2000MHz/km.

10GBASE-LX4 - stosując modulację typu 'WDM' umożliwia zasięg 240 lub 300 m za pomocą światłowodów wielomodowych (przy 1310nm) lub 10 km za pomocą jednomodowych.

10GBASE-LR - Ethernet za pomocą światłowodów jednomodowych na odległość 10 km.

10GBASE-ER - Ethernet za pomocą światłowodów jednomodowych na odległość 40 km.

10GBASE-SW, 10GBASE-LW i 10GBASE-EW - odpowiedniki 10GBASE-SR, 10GBASE-LR i 10GBASE-ER używające transmisji synchronicznej na tych samych typach światłowodów i na te same odległości.

10GBASE-T - najnowszy standard w tej kategorii. Umożliwia transmisję o prędkości 10 Gb/s na odległość 100 m kablem nieekranowanym UTP kategorii 6a/7. Możliwe jest również wykorzystanie kabla kategorii 6 - wtedy maksymalna długość kabla nie powinna przekraczać 55m.

100 Gigabit Ethernet [edytuj]

23 listopada 2006 r. naukowcy z IEEE rozpoczęli prace nad opracowaniem technologii, która umożliwiałaby wprowadzenie nowego standardu sieci Ethernet o prędkości do 100 Gb/s.

Inne standardy [edytuj]

Ethernet bezprzewodowy - opisany w IEEE 802.11. Wymiana danych z szybkościami od 11 do 108 Mbit/s za pomocą urządzeń radiowych.

100BaseVG - standard zaproponowany przez firmę Hewlett-Packard o szybkości 100 Mb/s na 2 parach skrętki kategorii 3. Nie zdobył uznania.

Media transmisyjne

Zalety RG-58

Duza odpornosc na zakłócenia i szumy

Tanszy niz ekranowana skretka (80gr/m)

Duza odpornosc na uszkodzenia fizyczne

Wady RG-58

Niewygodny sposób instalacji złaczek BNC

Ograniczenie przepustowosci do 10Mb/s

Duza awaryjnosc połaczen i problemy przy lokalizowaniu usterki

Przewód skretka nieekranowany UTP (Unshielded Twisted Pair)

Przewód ekranowany STP (Shielded Twisted Pair)

Kabel podwójnie ekranowany S-STP (Shielded - Shielded Twisted Pair)

Połaczenie skretki w RJ45

Zalety skretki

Niska cena

Łatwosc instalacji

Dostepnosc rozwiazan i urzadzen

Wady skretki

Stosunkowo niska predkosc transferu danych

Instalacja sieci wymaga urzadzen aktywnych

Ograniczona długosc kabla

-Mała odpornosc na zakłócenia (UTP)

Swiatłowód

Działanie swiatłowodu opiera sie na zjawisku całkowitego wewnetrznego odbicia swiatła na granicy

dwóch osrodków o dwóch róznych współczynnikach załamania swiatła.

Rodzaje swiatłowodów

Wielomodowy. Długosc fali swietlnej 850 nm, 1300 nm. Odległosci miedzy regeneratorami od

0,1 km do 10 km. Stosowany głównie w sieciach lokalnych.

Jednomodowy. Długosc fali swietlnej 1300 nm, 1550 nm. Odległosci miedzy regeneratorami od

10 km do kliku tysiecy km. Stosowany głównie w sieciach rozległych.

Zalety swiatłowodów

Duza predkosc transmisji

Odpornosc na zakłócenia

Wysokie bezpieczenstwo

Wady swiatłowodów

Wysoka cena

Trudna instalacja

Zastosowania ZigBee

ZigBee

ZigBee - specyfikacja protokołów transmisji danych w sieciach bezprzewodowych typu mesh, cluster tree. Sieci oparte na ZigBee charakteryzują się niewielkim poborem energii, niewielkimi przepływnościami (do 250kbps) oraz zasięgiem między węzłami rzędu do 100 m. Typowymi zastosowaniami są sieci sensorowe, sieci personalne (WPAN), automatyka domowa, systemy alarmowe, systemy monitoringu.

Specyfikacja ZigBee dla niższych warstw PHY i MAC wykorzystuje standard IEEE 802.15.4, który zapewnia transmisję bezprzewodową w pasmach 868 MHz, 915 MHz lub 2,4 GHz. Metoda dostępu do medium to CSMA/CA. Modulacja dla 868/915 MHz to BPSK, a dla 2,4 GHz to O-QPSK. W paśmie 2,4 GHz przewidziano 16 kanałów szerokości 5MHz.

Urządzenia ZigBee można podzielić na 3 typy:

koordynator (ZigBee Coordinator - ZC): dla każdej sieci może występować tylko jedno takie urządzenie, służy jako węzeł początkowy do którego mogą się przyłączać pozostałe urządzenia, zazwyczaj pełni rolę urządzenia zbierającego dane.

router (ZigBee Router - ZR): przekazuje pakiety dalej, umożliwia wiele przeskoków (multihop routing).

urządzenie końcowe (ZigBee End Device - ZED): przesyła dane do routera do którego jest przyłączone, może być czasowo usypiane w celu zmniejszenia zużycia energii.

Technologia ZigBee jest rozwijana przez ZigBee Alliance. Jest to organizacja zrzeszająca ponad 150 firm z całego świata w celu wspólnego rozwoju specyfikacji ZigBee. 14 grudnia 2004 powstała wersja 1.0 specyfikacji ZigBee.

Bluetooth

Bluetooth /ˈbluːtuːθ/ (ang. "niebieski ząb", wymowa: blu-tuf), darmowy standard opisany w specyfikacji IEEE 802.15.1. Jest to technologia bezprzewodowej komunikacji krótkiego zasięgu pomiędzy różnymi urządzeniami elektronicznymi, takimi jak klawiatura, komputer, laptop, palmtop, telefon komórkowy i wieloma innymi. Specyfikacja informuje o zasięgu około 10 m, choć w praktyce, w otwartym terenie, może on wynieść nawet do 200 m. Używa fal radiowych w paśmie ISM 2,4 GHz. Urządzenie umożliwiające wykorzystanie tej technologii to adapter Bluetooth.Spis treści [ukryj]

1 Pochodzenie nazwy

2 Historia powstania

3 Architektura systemu Bluetooth

3.1 Zasięg

3.2 Transfer

3.3 Profile systemu Bluetooth

3.4 Warstwy protokołu w systemie Bluetooth

3.4.1 Warstwa radiowa

3.4.2 Baseband layer

3.4.3 Warstwa L2CAP

3.5 Struktura ramki

4 Zobacz też

5 Linki zewnętrzne

Pochodzenie nazwy [edytuj]

Nazwa technologii pochodzi od przydomka króla duńskiego Haralda Sinozębego (Blåtand), który ok. roku 970 podporządkował sobie Norwegię i tym samym przyczynił się do zjednoczenia rywalizujących plemion z Danii i Norwegii. Podobnie Bluetooth, który został zaprojektowany, aby "zjednoczyć" różne technologie jak: komputery, telefonię komórkową, drukarki, aparaty cyfrowe.

Logo Bluetooth łączy znaki alfabetu runicznego (Haglaz) i (Berkanan), będące odpowiednikami liter alfabetu łacińskiego H i B .

Historia powstania [edytuj]

W 1994 roku firma L. M. Ericsson zainteresowała się możliwością łączenia telefonów komórkowych z innymi urządzeniami bez użycia kabla. Wspólnie z czterema innymi firmami (IBM, Intel, Nokia i Toshiba) uformowała SIG (ang. Special Interest Group) celem standaryzacji bezprzewodowej technologii cechującej się niewielkim zasięgiem, małym poborem prądu, niskim poziomem mocy promieniowanej oraz niską ceną. Pierwotny zamiar wyeliminowania kabli połączeniowych szybko przekształcił się w prace na obszarze bezprzewodowych sieci LAN. Dzięki temu standard stał się bardziej praktyczny i stał się konkurencją dla standardu 802.11.

W lipcu 1999 Bluetooth SIG opublikowało 1500-stronicową specyfikację pierwszej wersji technologii Bluetooth (Bluetooth V1.0). Wkrótce potem grupa standaryzacyjna IEEE zajmująca się bezprzewodowymi sieciami osobistymi 802.15 przyjęła dokument organizacji SIG jako podstawę dalszych prac. Należy zaznaczyć, że standard grupy SIG obejmuje kompletny system, od warstwy fizycznej do warstwy aplikacji, natomiast standard IEEE obejmuje tylko warstwę fizyczną i łącza danych. Pomimo że IEEE zatwierdziło pierwszy standard PAN (personal area network), 802.15.1, w 2002 roku, organizacja SIG ciągle pracuje nad jego poprawą.

Architektura systemu Bluetooth [edytuj]

Podstawową jednostką technologii Bluetooth jest pikosieć (ang. piconet), która zawiera węzeł typu master oraz maksymalnie 7 węzłów typu slave. Wiele pikosieci może istnieć w jednym pomieszczeniu, a nawet mogą być ze sobą połączone przy pomocy węzła typu bridge, jak pokazano na rysunku nr 1. Połączone ze sobą pikosieci określa się mianem scatternet.

Rysunek 1. Połączone dwie pikosieci - scatternet.

Dodatkowo, oprócz siedmiu węzłów typu slave, w jednej pikosieci może pracować do 255 węzłów, pozostających w stanie synchronizacji z urządzeniem typu master (jest to tzw. tryb wyczekiwania i niskiego poboru mocy). Urządzenia te nie uczestniczą w wymianie danych. Mogą tylko otrzymać sygnał aktywacyjny lub nawigacyjny od węzła typu master. Istnieją jeszcze dwa przejściowe stany hold oraz sniff. Przyczyną podziału węzłów na master i slave jest minimalizacja kosztów technologii. Konsekwencją tego jest fakt, że węzły typu slave są w 100% podporządkowane węzłom master. Pikosieć jest scentralizowanym systemem TDM, urządzenie master kontroluje zegar i określa, które urządzenie i w którym slocie czasowym może się z nim komunikować. Wymiana danych może nastąpić tylko pomiędzy węzłem master i slave. Komunikacja slave - slave nie jest możliwa.

Zasięg [edytuj]

Zasięg urządzenia determinowany jest przez klasę mocy:

klasa 1 (100 mW) ma największy zasięg, do 100 m,

klasa 2 (2,5 mW) jest najpowszechniejsza w użyciu, zasięg do 10 m

klasa 3 (1 mW) rzadko używana, z zasięgiem do 1 m.

Transfer [edytuj]

Bluetooth 1.0 - 721 kb/s

Bluetooth 1.1 - 721 kb/s

Bluetooth 1.2 - 721 kb/s

Bluetooth 2.0 - transfer maksymalny przesyłania danych na poziomie 2,1 Mb/s, wprowadzenie Enhanced Data Rate wzmocniło transfer do 3,0 Mb/s

Profile systemu Bluetooth [edytuj] Zobacz więcej w osobnym artykule: Profile systemu Bluetooth.

Większość protokołów sieciowych, w przeciwieństwie do systemu Bluetooth, określa tylko kanały pomiędzy komunikującymi się jednostkami i pozwala projektantom aplikacji na dowolne ich użycie. Wersja 1.1 Bluetooth określa 13 specjalnych aplikacji, zwanych profilami systemu Bluetooth, w których system może być używany.

Warstwy protokołu w systemie Bluetooth [edytuj]

Standard Bluetooth określa wiele protokołów, pogrupowanych w warstwy. Struktura warstw nie odpowiada żadnemu znanemu modelowi (OSI, TCP/IP, 802). IEEE prowadzi prace nad zmodyfikowaniem systemu Bluetooth, aby dopasować go do modelu określonego standardem 802. Architekturę warstw systemu Bluetooth przedstawia rysunek nr 2:

Rysunek 2. Architektura protokołów Bluetooth.

Najniższa warstwa - fizyczna warstwa radiowa - odpowiada warstwie fizycznej łącza danych. Określa ona transmisje radiową oraz modulację stosowaną w systemie. Warstwa druga - baseband layer - jest zbliżona do podwarstwy MAC modelu OSI, ale zawiera także elementy warstwy fizycznej. Określa ona w jaki sposób urządzenie master kontroluje sloty czasowe i jak sloty są grupowane w ramki. Kolejna warstwa grupuje powiązane ze sobą protokoły. Link manager zajmuje się ustanowieniem logicznych kanałów między urządzeniami, zarządzaniem energią oraz jakością usługi(QoS). Link control adaptation protocol, często nazywany L2CAP, zajmuje się szczegółowymi parametrami transmisji, uwalniając w ten sposób wyższe warstwy od tego obowiązku. Protokół ten jest analogiczny do podwarstwy LLC standardu 802, ale technicznie jest zupełnie inny. Jak wskazują nazwy, protokoły audio i control zajmują się dźwiękiem oraz kontrolą. Aplikacje mogą z nich korzystać pomijając protokół L2CAP. Kolejna warstwa jest warstwą przejściową, zawierającą mieszaninę różnych protokołów. Podwarstwa LLC standardu 802, została wstawiona tu przez IEEE, w celu zapewnienia kompatybilności z sieciami 802. RFcomm (Radio Frequency communication) jest protokołem, który emuluje standardowy port szeregowy do podłączenia klawiatury, myszy, modemu oraz innych urządzeń. Protokół telephony jest protokołem czasu rzeczywistego, używanym w profilach zorientowanych na rozmowy. Zarządza również zestawieniem i rozłączeniem połączenia. Protokół discovery service jest używany do umiejscowienia usługi wewnątrz sieci. W ostatniej warstwie umiejscowione są aplikacje oraz profile. Używają one protokołów warstw niższych. Każda aplikacja ma swój podzbiór używanych protokołów, zazwyczaj korzysta tylko z nich i pomija inne.

Warstwa radiowa [edytuj]

Warstwa ta odpowiedzialna jest za transport danych od urządzenia master do slave i vice versa. Jest to system o małym poborze mocy, działający na w zależności od klasy na różnych zasięgach, operujący w paśmie ISM 2,4 GHz. Pasmo jest podzielone na 79 kanałów, po 1MHz każdy. System wykorzystuje modulacje FSK (Frequency Shift Keying), dając prędkości transmisji 1 Mbit/s, jednak duża cześć tego widma jest zajęta przez nagłówek. Aby przydzielić kanały sprawiedliwie, wykorzystuje się skakanie częstotliwości (1600 skoków na sekundę). Sekwencję skoków dyktuje węzeł master. Systemy 802.11 oraz Bluetooth operują na tych samych częstotliwościach z takim samym podziałem pasma na 79 kanałów. Z tego powodu zakłócają się wzajemnie. Ponieważ skoki częstotliwości są znacznie szybsze w systemie Bluetooth, jest znacznie bardziej prawdopodobne, że system ten będzie zakłócał transmisje w 802.11.

Baseband layer [edytuj]

Warstwa ta jest zbliżona do podwarstwy MAC modelu OSI. Upakowuje ona luźne bity w ramki. Master w każdej pikosieci definiuje sloty czasowe o długości 625 μs. Transmisja mastera zaczyna się od slotów parzystych natomiast transmisja slave od slotów nieparzystych. Jest to tradycyjna multipleksacji w dziedzinie czasu (TDM), gdzie master zajmuje polowe slotów, a slave pozostałą ich część. Ramki mogą mieć długość jednego, trzech lub pięciu slotów czasowych. Skakanie częstotliwości pozwala ustawić czas 250 - 260 μs na skok, aby umożliwić stabilizacje układów radiowych. Dla ramki składającej się z jednego slotu czasowego, po tym czasie, zostaje 366 z 625 bitów. 126 z nich zawierają kod dostępu oraz nagłówek, pozostałe 240 są dla danych. Gdy ramka składa się z pięciu slotów, tylko jeden okres stabilizacji jest wymagany i dla warstwy baseband pozostaje 2781 bitów, więc dłuższe ramki są znacznie bardziej efektywne niż ramki zbudowane z jednego slota czasowego. Każda ramka jest transmitowana przez kanał logiczny, nazywany z angielskiego link, pomiędzy masterem i urządzeniem slave. Istnieją dwa rodzaje kanałów logicznych. Pierwszy nazywa się ACL (Asynchronous Connection-Less), używany w połączeniu z komutacją pakietów, gdzie dane są dostępne w nieregularnych odstępach czasu. Dane te pochodzą od warstwy L2CAP po stronie nadawczej i są dostarczane do warstwy L2CAP po stronie odbiorczej. W tej wersji kanału logicznego nie ma żadnych gwarancji, ze ramka dotrze do celu. Ramki mogą zostać utracone i wymagać retransmisji. Urządzenie slave może mieć tylko jeden kanał typu ACL z urządzeniem master. Drugi typ kanału logicznego nazywa się SCO (Synchronous Connection Oriented) i jest używany do transmisji w czasie rzeczywistym, np. rozmowy telefonicznej. Ramki transmitowane w tego typu kanale, nie mogą być retransmitowane. Zamiast tego można stosować korektę błędów, aby zapewnić wysoką niezawodność. Urządzenie slave może korzystać z maksymalnie trzech kanałów typu SCO w kierunku mastera. Każde łącze SCO może transmitować jeden kanał telefoniczny (PCM, 64 kbit/s).

Warstwa L2CAP [edytuj]

Warstwa L2CAP spełnia trzy główne funkcje:

przyjmuje pakiety o maksymalnym rozmiarze do 64 KB od wyższych warstw i dzieli je na ramki w celu transmisji. Na końcu ramki są ponownie składane w całość;

zajmuje się multipleksacją i demultipleksacją złożonych pakietów. Gdy pakiet jest składany w całość, warstwa L2CAP określa, któremu protokołowi warstwy wyższej go przekazać, np. do RFcomm lub telephony;

zajmuje się wymaganiami na jakość usługi, zarówno podczas zestawiania połączenia oraz podczas realizacji usługi.

Struktura ramki [edytuj]

Istnieje kilka formatów ramki w systemie Bluetooth, jednak najważniejszą i najczęściej stosowaną jest ta przedstawiona na rysunku nr 3. Zaczyna się ona kodem dostępu, który identyfikuje mastera, tak aby slave znajdujący się w zasięgu dwóch urządzeń master mógł określić, do którego odbywa się transmisja. Następne 54 bity stanowią nagłówek ramki, który zawiera standardowe pola podwarstwy MAC. Na końcu pojawia się maksymalnie do 2744 (dla ramki składającej się z 5 slotów) bitów zawierających dane. Dla transmisji jednoslotowej ramka zawiera 240 bitów pola danych.

Rysunek 3. Struktura ramki w systemie Bluetooth.

Pole adres nagłówka identyfikuje jedno z ośmiu aktywnych urządzeń, dla którego przeznaczona jest ramka. Pole typ określa typ ramki (ACL, SCO, pool albo null), rodzaj korekcji błędów używany w polu danych oraz liczbę slotów w ramce. Pole Flow jest ustawiane przez slave, gdy jego bufory są pełne i nie może on przyjąć więcej danych. Bit Acknowledgement jest potwierdzeniem transmisji. Bit Sequence jest używany w celu numeracji ramek aby wykryć retransmisje. Ostatnie 8 bitów to suma kontrolna. 18 bitów nagłówka są powtarzane trzy razy dając w efekcie nagłówek 54 bitowy. Po stronie odbiorczej prymitywny układ sprawdza wszystkie trzy kopie każdego bitu. Jeśli wszystkie są takie same, wówczas bit jest zaakceptowany. Jeśli nie, to jeżeli otrzymano dwa 0 i jedną 1, wartość końcowa jest 0, jeśli zaś dwie 1 i jedno 0, to jedynka.

Wi-Fi (lub Wi-fi, WiFi, Wifi, wifi, ang. "Wireless Fidelity") - zestaw standardów stworzonych do budowy bezprzewodowych sieci komputerowych. Szczególnym zastosowaniem WiFi jest budowanie sieci lokalnych opartych na komunikacji radiowej czyli WLAN. Zasięg od kilku do kilkuset metrów i przepustowości sięgającej 108 Mb/s, transmisja na dwóch kanałach jednocześnie. Produkty zgodne z WiFi mają na sobie odpowiednie logo, które świadczy o zdolności do współpracy z innymi produktami tego typu. Logo Wi-Fi jest znakiem handlowym należącym do stowarzyszenia Wi-Fi Alliance. Standard WiFi opiera się na IEEE 802.11.

WiFi bazuje na takich protokołach warstwy fizycznej, jak:

DSSS (Direct Sequence Spread Spektrum),

FHSS (Frequency Hopping Spread Spectrum,

OFDM (Orthogonal Frequency Division Modulation),

IR (Infra Red).

Sieć WiFi działa w darmowym paśmie częstotliwości od 2400 do 2485 MHz i 5000 MHz.

WiFi jest obecnie wykorzystywane do budowania rozległych sieci Internetowych. ISP umożliwiają użytkownikom wyposażonym w przenośne urządzenia zgodne z WiFi na bezprzewodowy dostęp do sieci. Jest to możliwe dzięki rozmieszczeniu w ruchliwych częściach miast obszarów nazywanych hotspotami. W wielu dużych miastach na świecie, jak Seul czy Nowy Jork znajdują się już setki miejsc, gdzie można uzyskać dostęp do Internetu w ten sposób.Spis treści [ukryj]

1 Standardy w sieciach bezprzewodowych

2 Problemy występujące w czasie dostępu do sieci bezprzewodowych typu WiFi

3 Bezpieczeństwo WiFi

4 Rozwój WiFi

4.1 Wi-Fi kontra telefonia GSM

4.2 Dostęp do WiFi

5 Popularna "radiówka"

6 Zalety i wady WiFi

6.1 Zalety

6.2 Wady

7 Wi-Fi oraz Linux

8 Zobacz też

9 Przypisy

10 Linki zewnętrzne

Standardy w sieciach bezprzewodowych [edytuj]

Główne standardy w sieciach bezprzewodowych:

802.11a - 54 Mb/s częstotliwość 5 GHz

802.11b - 11 Mb/s częstotliwość 2,4 GHz posiada zasięg ok. 30 m w pomieszczeniu i 120 m w otwartej przestrzeni; w praktyce można osiągnąć transfery rzędu 5,5 Mb/s. Materiały takie jak woda, metal, czy beton obniżają znacznie jakość sygnału; standard 802.11b podzielony jest na 14 niezależnych kanałów o szerokości 22 MHz, Polska wykorzystuje tylko pasma od 2400 do 2483,5 MHz - kanał od 1 do 13

802.11n - 100-600 Mb/s

802.11g - 54 Mb/s częstotliwość 2,4 GHz, obecnie najpopularniejszy standard WiFi, który powstał w czerwcu 2003 roku, wykorzystanie starszych urządzeń w tym standardzie powoduje zmniejszenie prędkości do 11 Mb/s;

oraz:

802.11c

802.11d

802.11e

802.11f

802.11h (w Europie odpowiednikiem jest 802.11a na częstotliwości 5 GHz)

802.11i (w tym systemie wprowadzono nowe zabezpieczenia za pomocą szyfrowania)

802.11j (powstał ze standardu 802.11a na potrzeby Japonii)

802.11r (dość szybki roaming)

802.11n (obecnie trwają zaawansowane prace nad tym standardem; ma zapewniać prędkość do 250 Mbit/s)

Problemy występujące w czasie dostępu do sieci bezprzewodowych typu WiFi [edytuj]

Efekt przechwytywania - występuje, gdy do jednego odbiornika docierają dwa sygnały o różnej mocy. W tym przypadku sygnał mocniejszy zostanie odebrany prawidłowo natomiast słabszy zostanie zagłuszony.

Zjawisko odkrytej stacji - zjawisko występuje, wtedy gdy stacja znajduje się w zasięgu stacji nadawczej, ale poza zasięgiem stacji odbiorczej.

Zjawisko ukrytej stacji - stacja jest ukryta jeżeli znajduje się w zasięgu stacji odbierającej dane, ale jest poza zasięgiem stacji nadawczej.

Interferencje - zakłócenia transmisji, powstają gdy stacja jest poza zasięgiem zarówno odbiornika jak i nadajnika, jednak wystarczająco blisko aby móc zakłócić przesyłanie informacji między nimi.

Bezpieczeństwo WiFi [edytuj]

Stosowane metody zabezpieczeń zgodne ze standardem 802.11:

uwierzytelniania - identyfikacja i weryfikacja autentyczności informacji przesyłanych przez użytkownika, który łączy się z siecią

protokół WEP (ang. Wired Equivalent Privacy) - działa na zasadzie współdzielonego klucza szyfrującego o długości 40 do 104 bitów i 24 bitowym wektorze inicjującym. WEP jest bardzo dobrym zabezpieczeniem które chroni nas przed włamaniami z zewnątrz.Jest to protokół w rodzaju specjalnego szyfru. Szyfr ten chroni naszą prywatność w sieci.

autoryzacja - zgoda lub brak zgody na żądaną usługę przez uwierzytelnionego użytkownika.Zabezpieczenie to jest wykonane przez punkt dostępu lub serwer dostępu.

rejestracja raportów - rejestr akcji użytkownika związanych z dostępem do sieci. Kontrola raportów pozwala na szybką reakcję administratorów na niepokojące zdarzenia w sieci.

W sieciach bezprzewodowych (WiFi) zabezpieczenia można podzielić na dwa typy: autoryzacji i transmisji. Autoryzacja ma na celu potwierdzić tożsamość użytkownika, natomiast typ transmisji ma nas zabezpieczyć przed "podsłuchiwaniem". Obecnie są już nowe systemy zabezpieczeń, które posiadają same w sobie zabezpieczenie autoryzacji i transmisji.

Możliwe zagrożenia sieci bezprzewodowych:

próby włamań przez hakerów do tego typu sieci,

uruchamianie przez użytkowników nieautoryzowanych punktów dostępowych, stających się tylną furtką do sieci.

Rozwój WiFi [edytuj]

Wi-Fi kontra telefonia GSM [edytuj]

Operatorzy Wi-Fi w Polsce (21.05.2006)Operator HS

Orange (Idea) 208

Era 84

Plus 48

Gmina Miasto

Rzeszów (darmowa

sieć miejska "Resman") 44

American

Restaurants 13

Spotnet 13

Hewlett-Packard 9

WiFi zapewnia dziś transfery rzędu 10 Mbit/s w hotspocie. Oznacza to, że jest wielokrotnie szybsze od połączeń GPRS oferowanych przez operatorów telefonii GSM. WiFi nie posiada jeszcze pełnej funkcjonalności sieci komórkowych, ale ma miejsce znaczny postęp w tej dziedzinie. Firmy takie jak Zyxel, SocketIP, Symbol Technologies czy Unitech oferują usługi telefoniczne oparte na WiFi. W związku z narastaniem konkurencji WiFi i sieci komórkowych pojawił się termin 4G. Oznacza on, że WiFi może stać się czwartą generacją telefonii komórkowej.

Jednak wykorzystanie WiFi wiąże się jeszcze z dużymi problemami. Standard WiFi nie zawiera mechanizmów uwierzytelniania podobnych do kart SIM. Trwają pracę nad stworzeniem odpowiednich standardów. Bardzo dużym problemem w WiFi jest zasięg hotspotów. Nie przekracza on zwykle 50 metrów, co oznacza, że WiFi może być tylko uzupełnieniem sieci GSM, jeżeli system telefonii ma obejmować cały obszar kraju takiego jak Polska.

Na koniec lata 2004 roku firma Intel zapowiedziała prezentację nowego układu scalonego łączącego w sobie funkcje komunikacji WiFi oraz GSM. Miał on nosić nazwę WWAN (ang. Wireless Wide Area Network). Połączenie zasięgu sieci GSM oraz prędkości transferu z sieci WiFi jest szansą na szybsze stworzenie telefonii trzeciej generacji bez wykorzystania bardzo drogiego standardu UMTS.

Dostęp do WiFi [edytuj]

Obszary, gdzie można uzyskać dostęp do WiFi nazywa się hotspotami. Sieći WiFi stają się coraz popularniejsze zarówno w Polsce jak i na świecie. Istnieją miasta gdzie dostęp do tego typu sieci jest całkowicie bezpłatna a co za tym idzie darmowy dostęp do internetu (Nowy Orlean)Bogate państwa planuja pokryć szczelną siecią WiFi swój kraj by wszyscy mieli dostęp do darmowego internetu. W innych przypadkach konieczne jest wnoszenie opłat. Czasami rozliczenia opierają się na limitach transferowanych danych.

W wielu krajach na świecie dostęp do sieci WiFi jest bezpłatny[1]. Firmy i instytucje posiadające nadmiarowe łącza internetowe niskim kosztem stawiają nadajniki WiFi i udostępniają sieć za darmo dla wszystkich. W Polsce rozdawanie Internetu przez firmy jest naruszeniem prawa skarbowego. Usługi teleinformatyczne podlegają podatkowi VAT. Urzędnicy szacują koszt połączenia z Internetem (np. koszt Neostrady) i naliczają firmie udostępniającej sieć podatek oraz domiar. Z tego względu publiczne rozdawanie Internetu za darmo przez firmy w Polsce jest nielegalne. Firma, która chce świadczyć usługi dostępu do internetu powinna zgłosić ten fakt do UKE (dawniej URTiP), czyli do Urzędu Komunikacji Elektronicznej. Procedura legalizacji opisana jest na stronach Urzędu Komunikacji Elektronicznej[2].

Wi-Fi w największych polskich miastach (22.04.2007)Miasto HS

Warszawa 151

Kraków 93

Wrocław 61

Rzeszów 56

Poznań 54

Łódź 41

Gdańsk 36

Szczecin 34

Katowice 27

Lublin 26

Legnica 3

Bydgoszcz 21

Gdynia 17

Białystok 17

Zielona Góra 16

Sopot 14

Koszalin 14

Olsztyn 13

Toruń 10

Mikołajki 10

Gliwice 9

Bielsko-Biała 7

Zakopane 7

Opole 7

Nowy Sącz 6

Płock 6

Kielce 6

Częstochowa 6

Piotrków Tryb. 6

Gorzów Wielkopolski 5

Kazimierz Dolny 5

Tarnów 5

Łeba 4

Szczyrk 4

Ełk 3

Ostrów Wielkopolski 3

Karpacz 3

Jasło 3

Włocławek 3

Instytucje publiczne takie jak samorządy terytorialne dzięki posiadaniu dostępu do infrastruktury miejskiej mogą tanim kosztem budować sieci WiFi pokrywające swoim zasięgiem centra aglomeracji miejskich. W Polsce przoduje pod tym względem Rzeszów. Samorząd tego miasta zbudował sieć radiową o nazwie ResMan, aby zapewnić swoim mieszkańcom dostęp do Internetu oraz umożliwić obsługę systemów takich jak monitoring ulic czy telematyka systemu sygnalizacji ulicznej. Do połowy roku 2006 powstały 44 hotspoty pokrywające gęstą siecią centrum miasta. Program został sfinansowany częściowo z funduszy strukturalnych Unii Europejskiej. Niestety przykład ten stanowi wyjątek od reguły. Większość polskich samorządowców nie zdaje sobie sprawy z roli nowoczesnych technologii w rozwoju społeczeństwa oraz nie potrafi zabiegać o fundusze na te cele.

Większość operatorów posługuje się standardem 802.11b. Prędkość zapewniana przez sieci to 11 Mbps.

Popularna "radiówka" [edytuj] Ta sekcja wymaga uzupełnienia źródeł podanych informacji.

Aby uczynić ją weryfikowalną, należy podać przypisy do materiałów opublikowanych w wiarygodnych źródłach.

Niedrogi dostęp do Internetu poprzez sieć bezprzewodową lokalnego providera został rozpowszechniony szczególnie na terenach pozamiejskich, gdzie nie ma możliwości korzystania z globalnej sieci w inny sposób. Opinie o takim sposobie dostępu - popularnej "radiówce" są jednak podzielone. Lokalni providerzy, licząc na szybki zysk, wykupują łącze z Internetem oraz instalują kilka stacji bazowych rozmieszczonych zazwyczaj w pobliskich wsiach. Sygnał pomiędzy stacjami bazowymi dosyłany jest poprzez mosty bezprzewodowe (pracujące najczęściej na częstotliwości 5Ghz).

Przyczynami niewłaściwego działania bezprzewodowego dostępu do Internetu świadczonego przez Wireless Internet Service Providera mogą być:

nieudolne kształtowanie ruchu przez providera

korzystanie z łącz o małych przepustowościach, nie nadających się do wykorzystania jako łącza operatorskie (popularny DSL)

niewłaściwy dobór sprzętu radiowego (urządzeń aktywnych, okablowania, anten)

niestabilne połączenia pomiędzy kolejnymi stacjami bazowymi

brak włączonej izolacji pomiędzy klientami na punkcie dostępowym

zbyt duża ilość klientów korzystających jednocześnie z danego punktu dostępowego (maksymalna zalecana ilość - 25 dla sprzętu klasy średniej)

Jakość bezprzewodowego dostępu do Internetu świadczonego poprzez lokalnych providerów jest więc bardzo zróżnicowana.

Zalety i wady WiFi [edytuj] Ta sekcja wymaga uzupełnienia źródeł podanych informacji.

Aby uczynić ją weryfikowalną, należy podać przypisy do materiałów opublikowanych w wiarygodnych źródłach.

Zalety [edytuj]

Możliwość budowy sieci z dostępem do Internetu w domu lub biurze, pozbawionej plątaniny kabli.

Korzystanie z bezprzewodowego Internetu poprzez lokalnych providerów.

Korzystanie z darmowego internetu poprzez HotSpot-y (dostępne w większych miastach).

Swoboda i mobilność - bezprzewodowe podłączanie do sieci mobilnych urządzeń (notebooki, palmtopy)

Łatwo dostępne i coraz tańsze urządzenia WiFi na rynku.

Duża odporność na wyładowania atmosferyczne w porównaniu z siecią LAN

Tanie, szybkie w instalacji

Możliwość łączenia się z internetem z każdego miejsca nawet w ruchu

Czasami bardzo potrzebne w budynkach zabytkowych gdzie nie można stosować okablowania

Relatywne szybkie w porównaniu do standardowych wymagań

Są częściej używane i poprawiają efektywność pracy

Stają się standardem w wielu domach prywatnych

Wady [edytuj]

Wykorzystywany w WiFi standard 802.11b i 802.11g wykorzystuje pasmo 2,4 GHz. W tym samym zakresie pracują takie urządzenia jak Bluetooth, kuchenki mikrofalowe, telefony bezprzewodowe, radary meteorologiczne, radiowa telewizja przemysłowa oraz wiele innych. Efektem może być zagłuszanie sygnałów WiFi i ograniczenie zasięgu hotspota.

Sieci WiFi mają stosunkowo mały zasięg. Zwykle hotspot oparty na 802.11b lub 802.11g jest dostępny w odległości do 90 metrów w pomieszczeniach lub 150 metrów na zewnątrz.

Jeżeli urządzenie wykorzystujące WiFi nie zostanie poprawnie skonfigurowane, może się stać łatwym celem ataku. Wykorzystywany w sieciach radiowych standard kryptografii WEP jest łatwy do złamania. Jednak operatorzy wprowadzają powoli inny protokół WPA, który ma zapewnić lepsze bezpieczeństwo.

Połączenia na dalekie odległości mogą niekiedy okazać się niestabilne, gdy odbierany sygnał z punktu dostępowego jest zbyt słaby.

Prędkość transmisji danych w przypadku wykorzystania standardu WiFi nie dorównuje rozwiązaniom kablowym, jednak jest wystarczająca do korzystania z Internetu.

Mniej bezpieczne wymagają dodatkowych zabezpieczeń co dodatkowo zmniejsza prędkość przesyłu

Czasami eter jest zajęty szczególnie w dużych miastach gdzie nie ma wolnych pasm częstotliwości

Wymagają rezerwacji odpowiedniego pasma

Szybkość transmisji zależy od odległości między urządzeniami komunikującymi się

Bardzo podatne na zakłócenia

Urządzenia do sieci bezprzewodowej są dużo droższe

Zalety DSSS

Nadawany sygnał wyglada jak szum biały

Odporna na zakłócenia

Umozliwia współdzielenia pasma dla wielu uzytkowników

Wady DSSS

-Wymaga szerokiego pasma do transmisji

-Wymaga synchronizacji odbiornika i nadajnika

Zastosowania:

System GPS

Telefony bezprzewodowe działajace w pasmie 2.4 GHz

IEEE 802.11, IEEE 802.11b

IEEE 802.15.4 ZigBee

Modulacja FHSS

Pasmo dzielone jest na okreslona liczbe kanałów. Nadajnik zmienia kanał zgodnie z sekwencja

pseudolosowa

Zalety FHSS

Umozliwia pokrycie wielu punktów dostepu

Odporna na zakłócenia

Wady

Interferencja na jednej czestotliwosci powoduje powtórzenie transmisji pakietu

Wymaga synchronizacji odbiornika i nadajnika

Zastosowania:

Bluetooth

Systemy wojskowe

Standard IEEE 802.11

Zródła szumów w obwodach elektronicznych

1. szumy termiczne, cieplne: pojawiaja sie w kazdym medium, w którym nastepuje wydzielanie

sie energii: Wartosc skuteczna napiecia szumów termicznych:

2. szumy wybuchowe, Schottky'ego: spowodowane losowa liczba ładunku przechodzaca przez

bariery potencjału, Wartosc skuteczna pradu

sredni prad przepływajacy przez bariere, qładunek elementarny

3. szumy niskiej czestotliwosci lub

Szumy w wzmacniaczach

Umiejetnosci porównania parametrów szumowych pozwalaja optymalnie dobrac komponenty w

projektowanym obwodzie

Szum jest sygnałem losowym (nie mozemy przewidziec amplitudy). Opisuje sie go poprzez

odchylenie standardowe (wartosc srednia szumu w obwodach elektronicznych wynosi zero). Rozkład

szumów elektronicznych ma postac gaussowska. Oznacza to, ze dodatnie i ujemne amplitudy o

podobnej wartosci zdarzaja sie tyle samo razy oraz duze amplitudy wystepuja rzadziej niz małe.

Noise Figure (NF)

Jest miara pogorszenia sie stosunku sygnał/szum po przejsciu sygnału przez wzmacniacz:

NF = SNRin − SNRout

gdzie wartosci SNR sa wyrazone w dB.

Czasami współczynnik szumów F jest definiowany:

F = 10^(NF/10), NF = 10 log(F)

Jezeli urzadzenia sa połaczone kaskadowo to całkowity współczynnik sumów F opisuje równanie

(Friis Formuła):

gdzie Fn jest współczynnikiem szumów n-tego urzadzenia i Gn jest wzmocnieniem (nie w dB)

n-tego urzadzenia.

Definicja szumów Noise Figure w ADC

Poniewaz R =R* mozna uzyc sygnałów napieciowych zamiast mocy. Na wejscie ADC dochodzi

zródło majace rezystancje R. Szerokosc pasma filtru jest ograniczona do fs/2.

Obliczanie Noise Figure

SNR jest pokazane w data scheet jako funkcja czestotliwosci sygnału wejsciowego. Definicja SNR:

Napiecie szumów jest wytwarzane przez R i dzielone przez 2 bo jest dzielnik na wejsciu.

Stosunek sygnału do szumu SNR dla idealnego ADC N-bitowego

Zasada działania detekcji fazoczułej (technika LOCK-IN)

Metoda pomiaru słabych sygnałów w obecnosci szumu

-modulowanie wzbudzenia lub parametrów pomiarowych

-obserwowany sygnał bedzie zawierał składowa zmodulowana o tej samej czestotliwosci !mod i

faze qsig

Wyrazenie zawiera składowa stała która niesie informacje o róznicy faz. Szumy o wszystkich

czestotliwosciach róznych od !mod zostana odciete przez filtr dolnoprzepustowy.

Przepływomierze ultradzwiekowe

-pomiar róznicy czasów przejscia fali ultradzwiekowej

Fala moze byc emitowana naprzemiennie pomiedzy dwoma czujnikami pomiarowymi zamontowanymi

na rurociagu. W przypadku braku przepływu czasy przejscia fali w obu kierunkach sa

jednakowe. Gdy fala rozchodzi sie przeciwnie do kierunku płynacej cieczy, predkosc propagacji jest

mniejsza niz w kierunku zgodnym z ruchem cieczy.

gdzie:

* v - predkosc cieczy

* T1 - czas przejscia fali ultradzwiekowej zgodnie z kierunkiem przepływu

* T2 - czasy przejscia fali przeciwnie do kierunku przepływajacej cieczy

* L - odległosc pomiedzy czujnikami

* - kat nachylenia czujników do kierunku przepływu cieczy (zazwyczaj 30 - 45)

Mierzona róznica czasów przejscia jest proporcjonalna do predkosci cieczy w rurociagu.

Zalety:

-bezkontaktowy pomiar wewnetrzny (ciecze silnie agresywne, wysokie cisnienia)

-mozliwosc bezposredniego montazu na istniejacej instalacji (uruchomienie układu pomiarowego

bez przerywania procesu)

-pomiar nie wprowadza spadku cisnienia

-brak czesci ruchomych (wysoka trwałosc)

Przepływomierz wirowy (Vortex)

Podstawa działania przepływomierza Vortex jest teoria sciezki wirowej Karmana, opisujaca zjawisko

powstawania wirów za ciałem nieopływowym. Przegroda, umieszczona w strudze przepływajacego

płynu, generuje zawirowania, które naprzemiennie odrywaja sie od jej boków i unosza wraz

ze strumieniem. Czestotliwosc odrywania wirów jest wprost proporcjonalna do sredniej predkosci

przepływu. Podczas odrywania wirów, po dwóch stronach przegrody, powstaja naprzemienne chwilowe

pola niskiego cisnienia. Umieszczony za przegroda czujnik (np. pojemnosciowy) wykrywa je,

zlicza i przetwarza na linowy sygnał cyfrowy proporcjonalny do predkosci przepływajacego płynu.

Zalety:

-uniwersalne rozwiazanie dla pomiaru cieczy, pary i gazów

-wysoka niezaleznosc pomiaru od zmian cisnienia, temperatury i lepkosci

-wysoka stabilnosc długoterminowa

-brak czesci ruchowych

-pomijalny spadek cisnienia w rurociagu

-wysoka dynamika pomiaru

Czujnik naprezen (tensometr rezystancyjny)

Tensometr drutowy (bonded metallic) jest zbudowany z cienkiego drutu (0,01 mm) o duzej rezystywnosci

naklejonego na tasme materiału izolacyjnego. Z reguły materiałem na drut jest konstantan

(mały współczynnik termiczny). Dostepne rezystancje 30-3000

Sposób naklejenia czujnika i rozkład naprezen

Własnosci kleju:

- wierne przenoszenie deformacji badanej powierzchni,

- odpornosc na oddziaływanie srodowiska,

- odpornosc na działanie wysokiej temperatury.

Podstawowy parametr tensometrów- czułosc GF (dla drutowych około 2)

Czujnik cisnienia

Cisnienie jest przetwarzane do przesuniecia a potem na napiecie (pomiar naprezen, zmienna pojemnosc,

efekt piezoelektryczny)

Pomiar bardzo małych cisnien (10−13atm) w gazie

Włókno przewodzace umieszczamy jest w srodowisku, w którym mierzymy cisnienie. Straty ciepła

sa proporcjonalne do liczby czasteczek gazu (cisnienia). Obok włókna mierzymy temperature np.

termopara. Pomiar jest nieliniowy i zalezny od rodzaju gazu.

W metodzie jonizacyjnej rozgrzane włókno emituje elektrony, które z kolei jonizuja czasteczki

gazu. Liczba zjonizowanych czasteczek zalezy od cisnienia. Mierzymy prad przepływajacy miedzy

dwoma elektrodami (anoda, katoda) umieszczonymi w badanym srodowisku. Metoda o dobrej

liniowosci.

Czujniki temperatury

Temperatura -odzwierciedla srednia energie kinetyczna w badanej materii. Najczesciej uzywanym

czujnikiem jest termopara (niskie koszty, szeroki zakres temperatur). Tworzona jest przez połaczenie

róznych metali. Złacze takie produkuje małe napiecie, które jest funkcja temperatury

e-ładunek elektronu,

kB-stała Boltzmanna

N1,N2-koncentracje elektronów swobodnych

A1, A2- praca wyjscia elektronów z metalu

Parametry termoelementów normowanych

Czujniki MEMS (micro electro-mechanical systems)

Na waflu krzemowym wykonuje sie dodatkowe elementy mechaniczne (kilkadziesiat mikrometrów).

W skali makro krzem jest kruchy z powodu niedoskonałosci sieci.

Badane sa inne materiały: szkło, ceramika, metal, polimery.

Przykłady: czujniki cisnienia, przyspieszenia, silniki, przełaczniki, soczewki, lustra

Zastosowanie krzemowo-mechanicznego czujnika ruchu:

• w urzadzeniach mp4 mozna przechodzic pomiedzy stronami ruchem

• w grach mozna sterowac ruchem

• ochrona HDD podczas upadku (podczas spadku parkuje głowice i zapisuje dane)

• monitorowanie wibracji (wibracje pralki automatycznej podczas wirowania skracaja jej czas

zycia)

• kompensacja niezamierzonych drgan podczas nagrywania filmów

• przemysł motoryzacyjny: poduszki powietrzne, systemy nawigacyjne, poprawianie rozdzielczosci

GPS

• zabezpieczenia przed kradzieza np. samochodów

Kondycjonowanie czujników pojemnosciowych

Czujniki wilgotnosci, cisnienia, przemieszczenia, ruchu

Mozna przekształcac pojemnosc do napiecia i podawac do wysokorozdzielczego ADC (drogo i

niedokładnie):

1. Zródło pradowe (o znanej wartosci) ładuje kondensator Cx przez ustalony czas do napiecia

zaleznego od pojemnosci Cx. Wymagane jest duza precyzja zródła pradowego, wysoka

impedancja pomiaru napiecia

2. Z pojemnosci Cx buduje sie generator RC i mierzy sie okres lub czestotliwosc drgan. Metoda

prosta, ale mało dokładna

3. Pomiar impedancji pojemnosci Cx z wykorzystaniem zródła sinusoidalnego. Mierzy sie prad

i napiecie na pojemnosci Cx.

4. Wzmacniacz ładunku przekształca współczynnik pojemnosci Cref/Cx na napiecie.

Budowa pirometru

Do dokładnego pomiaru nalezy ustawic współczynnik emisyjnosci -zalezny od badanego obiektu

(Iloraz energii

emitowanej przez obiekt do natezenia energii emitowanej przez ciało doskonale czarne, znajdujace

sie w tej samej temperaturze).

Czujniki inteligentne

Czesto wystepuje koniecznosc wykonywania pomiarów w wielu punktach i wielu parametrów. Rozwiazaniem

sa czujniki inteligentne. Czujnik inteligentny jest przetwornikiem wielkosci mierzonej

na cyfrowy sygnał wyjsciowy.

Zawiera on w swojej strukturze nastepujace bloki funkcjonalne:

• własciwy czujnik wielkosci mierzonej

• układ kondycjonujacy (przetwarzajacy zmiany parametrów własciwego czujnika na napiecie)

• przetwornik analogowo-cyfrowy

• pamiec RAM (do przechowywania: trybów i zakresów pomiarowych, wyników pomiarów,

progów alarmowych)

• układ interfejsu szeregowego

• układ sterowania.

Zalety czujników inteligentnych

• wieksza odpornosc na zakłócenia (sygnały cyfrowe)

• brak koniecznosci prowadzenia przewodów do kazdego czujnika (wspólna magistrala)

• realizuja linearyzacje charakterystyki

• dobór zakresu pomiarowego i czułosci

• kompensacja temperaturowa, autokalibracja

• filtracja, analiza statystyczna

• mozliwosc łatwego podłaczenia do komputera

Wyszukiwarka

Podobne podstrony:

MIERNICTWO 1 OPRACOWANIE PEŁNE (30 01 14)

Miernik mocy projekt DL5NEG Opracował SQ4AVS

Podstawy Miernictwa opracowanie

MIERNICTWO 1 OPRACOWANIE PEŁNE (30 01 14)

Podstawy Miernictwa opracowanie

miernictwo opracowane pytania

Podstawy elektroniki i miernictwa2

miernictwo1 wyklad4

Opracowanka, warunkowanie

Wykł ZP Wprowadzenie i Mierniki

OPRACOWANIE FORMALNE ZBIORÓW W BIBLIOTECE (książka,

postepowanie w sprawach chorob zawodowych opracowanie zg znp

opracowanie 7T#2

opracowanie testu

Opracowanie FINAL miniaturka id Nieznany

Opracowanie dokumentacji powypadkowej BHP w firmie

więcej podobnych podstron