CCF20110308�056

112

4. Od analizy do syntezy wnioski i postulaty oraz projekt definicji

|

er Jj ~ o 5 2 |

I •s S'|* g & e |

,2Ł ^ CO O iii |

T3 <TT N i OT <C a |

o e aa a> li |

a i |

dowolny podmiot -państwo, organizacja.... |

dowolny podmiot -pańshyo. organizacja, |

|

o» *5 |

aa E |

1s |

JC S |

2 | |||

|

1 15 ~ 1 s f| |

ja i3 |

S> s | |||||

|

a> « £ a -2 |#| |

■ f ■3 8 Ili § -f -i |

g S, f S | s y o ^ j5 1 i |

'O _ .2. ai | I J if I « a sf ?a |

E § g TO iłl«i |

tg 1 1 fif| fili Si$« |

112 'R «u I f 8 f |

.a i i fi i 1 1 f 8 |

|

ss| p-g |

II II |

1 5 |

li |

|| |

ca || ii |

ca i! •o OJ ta is | |

|

«J 1 s 1 1 ł |

I f |

co • |

i 1 |

|| |

co § I Ir |

a> ca E II |

li o |

|

a * 11 £ w g » oO C co • — |

a> 8 a £ |

S s fili iii! W) O -O |

o> k f •V <Z! O & 1 I fili |

I |

•li || u |

« 32 a> N £ |

CD 00 rv< £ |

|

| % |

|| £ 1 I' 1 gf |

.| | 11II •s s § e .2 § SS f? .& s 1 5 j | € a III! Stel |

o .a . 2 S •§ * s. = .2 => ^ J?_ 2 s-s-i-3 a •S .2 .5 Jj II g| . E . =J |

g 1 •i J P s. II Si ro P» .£ * E |

T5> « . e 0> M E §t E S |

(U 2 N £ |

a> s “S |

|

i || I 1 1 |

0 1 s I |

■“iii * -s? iii |

j 11 § Il.lt |

•1^1 ls 1J |

.2 ■o Ja ca CL |

I i g-._ & jJlJ |

-g g* I ill |

|

o •S & ■gil Jll |

f s <2 3C la 11 |

£3 ii E |

j§ % U> LU is i |

lu li i? 2 |

-Z LU f ffi ai Q= y & .2 SC UJ |

Is II ■|8 |

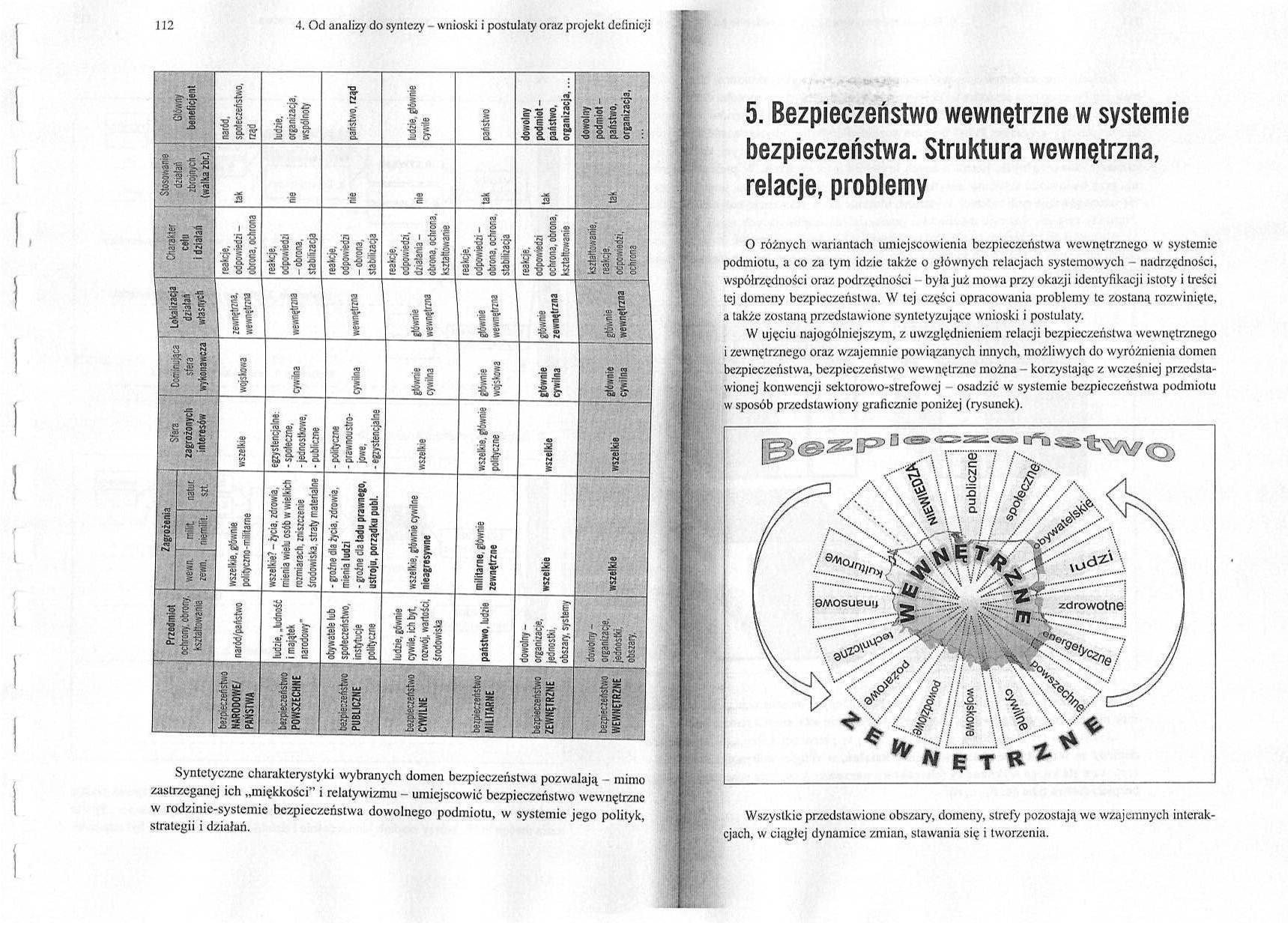

Syntetyczne charakterystyki wybranych domen bezpieczeństwa pozwalają - mimo zastrzeganej ich „miękkości” i relatywizmu - umiejscowić bezpieczeństwo wewnętrzne w rodzinie-systemie bezpieczeństwa dowolnego podmiotu, w systemie jego polityk, strategii i działań.

5. Bezpieczeństwo wewnętrzne w systemie bezpieczeństwa. Struktura wewnętrzna, relacje, problemy

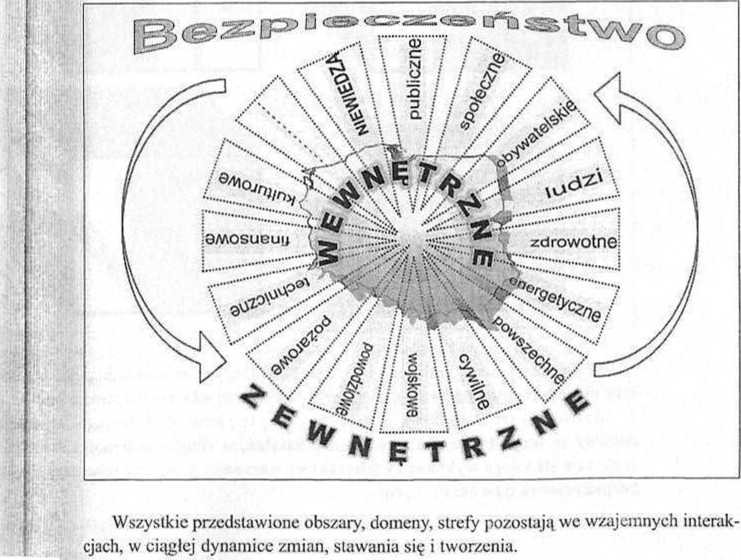

O różnych wariantach umiejscowienia bezpieczeństwa wewnętrznego w systemie podmiotu, a co za tym idzie także o głównych relacjach systemowych - nadrzędności, współrzędności oraz podrzędnośei była już mowa przy okazji identyfikacji istoty i treści tej domeny bezpieczeństwa. W tej części opracowania problemy te zostaną rozwinięte, a także zostaną przedstawione syntetyzujące wnioski i postulaty.

W ujęciu najogólniejszym, z uwzględnieniem relacji bezpieczeństwa wewnętrznego i zewnętrznego oraz wzajemnie powiązanych innych, możliwych do wyróżnienia domen bezpieczeństwa, bezpieczeństwo wewnętrzne można - korzystając z wcześniej przedstawionej konwencji sekiorowo-strefowcj - osadzić w systemie bezpieczeństwa podmiotu w sposób przedstawiony graficznie poniżej (rysunek).

Wyszukiwarka

Podobne podstrony:

CCF20110308�041 82 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji 1. Każde „b

CCF20110308�042 84 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji We współcze

CCF20110308�043 86 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji bory w tym

CCF20110308�044 88 4. Od analizy do syntezy - wnioski i postulały oraz projekt definicji obszarze ni

CCF20110308�045 90 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definieji metodologię

CCF20110308�046 92 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji zaprezentow

CCF20110308�047 94 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji społecznym&

CCF20110308�048 96 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji W teorii wi

CCF20110308�050 100 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji przy tym z

CCF20110308�051 102 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji W systemow

CCF20110308�052 104 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji Ujęcie tak

CCF20110308�054 108 4. Od analizy do syntezy - wnioski i postulaty oraz projekt definicji zacji i re

CCF20110308�053 106 4. Od analizy do syntezy - wnioski i postulaty oraz projekt uennicji ale też - o

CCF20110308�055 110 4. Od analizy do synlezy - wnioski i postulaty oraz projekt definicji świadomośc

CCF20110308�049 .u.uu/.y uu syntezy - wnioski i postulaty oraz projekt definicji Warto zwrócić uwagę

Od analizy do szczegółowego projektu obiektów ■ Celem projektowania iest opracowan

Od analizy do szczegółowego projektu obiektów ■ Celem projektowania jest opracowan

Od grosika do złotówki(*D(33E£QC£E© Projekt edukacji finansowej dla uczniów klas drugich i trzecich

cząsteczkowych (od kilkudziesięciu do kilkudziesięciu tysięcy jednostek) oraz związków nieorganiczny

więcej podobnych podstron